10 Liste des meilleurs logiciels de protection des données

Here's my pick of the 10 best software from the 27 tools reviewed.

À l’ère du numérique, la protection de vos données n’a jamais été aussi cruciale. Vous êtes confronté(e) à des menaces permanentes concernant les informations sensibles de votre équipe, et il n’est pas toujours facile de trouver les bons outils pour les préserver. C’est là qu’interviennent les logiciels de protection des données, en proposant des solutions pour sécuriser vos données et garantir la conformité avec la réglementation.

J’ai pris le temps de rechercher et de tester différentes options, et je partage ici le fruit de mes analyses avec vous. Mon objectif est de fournir un avis impartial et fondé sur une étude approfondie des meilleurs logiciels de protection des données du marché.

Dans cet article, vous découvrirez des outils qui peuvent aider à protéger vos données et vous apporter une vraie tranquillité d’esprit. Plongeons ensemble dans cette sélection des meilleures solutions pour vous et votre équipe.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparer les spécifications

- Avis

- Autres logiciels de protection de la vie privée des données

- Avis associés

- Critères de sélection

- Comment choisir

- Qu'est-ce qu'un logiciel de protection de la vie privée des données ?

- Fonctionnalités

- Avantages

- Coûts et tarification

- FAQs

Why Trust Our Software Reviews

Résumé des meilleurs logiciels de protection des données

Ce tableau comparatif résume les informations tarifaires de mes meilleures sélections de logiciels de protection des données pour vous aider à trouver celui qui convient à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for automating consent management | Free plan available | From $150/month (billed annually) | Website | |

| 2 | Best for data governance in the cloud | Free demo available | Pricing upon request | Website | |

| 3 | Best for data privacy mandates adherence | Free demo available | Pricing upon request | Website | |

| 4 | Best for database activity monitoring | Not available | Pricing upon request | Website | |

| 5 | Best for preventing data breaches | Not available | Customized price upon request | Website | |

| 6 | Best for privacy compliance management | Free demo available | Pricing upon request | Website | |

| 7 | Best for multifaceted data protection | Not available | Pricing upon request | Website | |

| 8 | Best for GDPR and CCPA compliance | 30-day free trial + free plan + free demo available | From $199/month | Website | |

| 9 | Best for streamlined privacy assessments | Not available | From $12/user/month (billed annually) | Website | |

| 10 | Best for data de-identification | Not available | Pricing upon request | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Pulumi

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8

Avis sur les meilleurs logiciels de protection des données

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels de protection des données figurant dans ma sélection restreinte. Mes analyses donnent une vision complète des principales fonctionnalités, avantages et inconvénients, intégrations, et cas d’usage idéaux de chaque outil pour vous aider à trouver la solution adaptée.

Ketch is a data privacy management software designed to help brands collect and manage permissioned data while ensuring compliance with data privacy regulations like GDPR and CCPA.

Why I Picked Ketch:

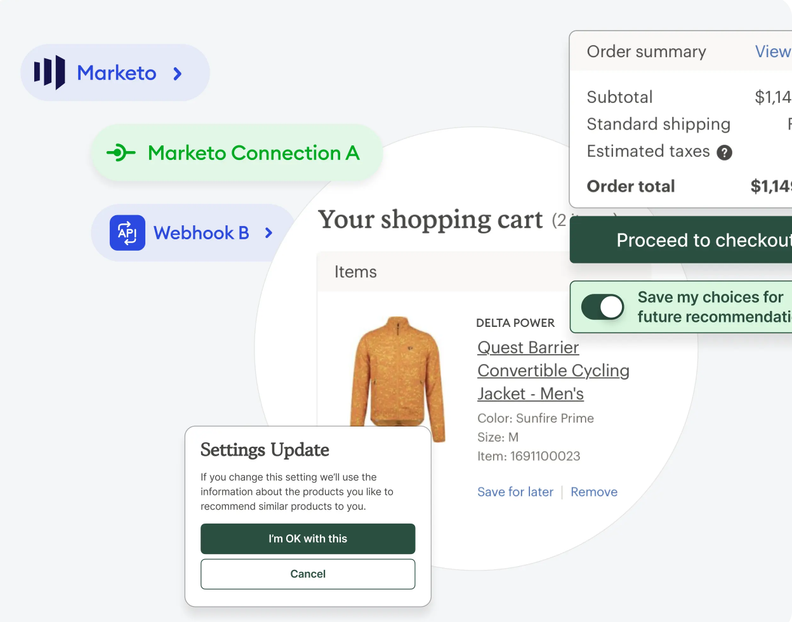

It automates privacy experiences and data orchestration without requiring coding, making it accessible to users with varying technical expertise. Key features include consent management, which automates the collection and enforcement of privacy choices to ensure compliance with regulations like GDPR and CCPA. Additionally, Ketch offers data subject request automation through a drag-and-drop workflow builder, enhancing productivity by automating manual processes.

Standout Features and Integrations:

Ketch also offers an impressive data mapping capability powered by AI for real-time data discovery and mapping. This gives you a better view of your data management practices and helps you comply with privacy laws by clarifying where and how your data is stored and used. The risk assessment feature, with its customizable templates and integrated tools, simplifies evaluating risks. Some integrations include Adobe Experience Platform, Google Analytics, HubSpot, Mailchimp, Salesforce, Braze, Amazon Redshift, Amazon S3, Amplitude, Attentive, AdRoll, and Airship.

Pros and Cons

Pros:

- Customizable privacy notices to align with brand identity

- Provides clear data mapping for better visibility

- Automates data subject requests

Cons:

- Potential learning curve during setup

- May require ongoing adjustments to stay current with evolving regulations

New Product Updates from Ketch

Ketch Expands Marketing Preference Management Capabilities

Ketch expands Marketing Preference Management, introducing capabilities for unifying consent, preferences, and zero-party data across systems. This update enables teams to activate customer data more effectively for personalized and compliant marketing. For more information, visit Ketch’s official site.

OneTrust serves as a comprehensive platform that aids businesses in their data governance endeavors, specifically in cloud environments. Focusing on cloud infrastructure ensures that companies maintain data integrity, security, and compliance, making it aptly suited for the tag "best for data governance in the cloud."

Why I Picked OneTrust:

While scouring the market for data governance tools, OneTrust caught my attention for its dedicated focus on cloud environments. I chose this tool not only for its versatility but also for its commitment to keeping data secure and compliant in cloud settings. Its capabilities made me determine that it indeed qualifies as "best for data governance in the cloud."

Standout Features and Integrations:

OneTrust shines with its Data Discovery and Classification feature, allowing companies to swiftly locate and categorize data across their cloud infrastructure. Its Automated Data Mapping further aids businesses in understanding the flow and interaction of their data. On the integration front, OneTrust smoothly connects with various cloud service providers and also offers integrations with popular CRM systems.

Pros and Cons

Pros:

- Rich integration capabilities with popular cloud and CRM services

- Automated Data Mapping aids in understanding data interaction

- Data Discovery and Classification improve data transparency

Cons:

- Initial setup can be intricate for those unfamiliar with data governance tools

- Requires consistent updates to keep up with changing cloud environments

- Might appear complex for small-scale businesses

Trustwave delivers a robust solution geared towards ensuring companies adhere to stringent data privacy mandates. With a comprehensive suite of features, Trustwave aids businesses in navigating the complex waters of data privacy, focusing especially on helping them stick to mandatory regulations.

Why I Picked Trustwave:

In my quest to find the most effective tools, Trustwave caught my attention. I chose Trustwave because it offers a precise blend of thorough compliance features combined with ease of use. What makes it particularly noteworthy is its dedication to the intricate task of mandate adherence, justifying its position as "best for" those who seek strict alignment with data privacy obligations.

Standout Features and Integrations:

Trustwave shines with its Compliance Management Portal, a centralized hub for all privacy-related activities. Furthermore, their Threat Intelligence feature ensures that businesses are always a step ahead of potential breaches.

In terms of integrations, Trustwave smoothly works with popular business systems, thus ensuring that data privacy measures are uniformly applied across different organizational tools.

Pros and Cons

Pros:

- Smooth integrations allow for the uniform application of privacy measures

- Threat Intelligence keeps businesses informed of looming data threats

- Compliance Management Portal provides a unified view of all privacy tasks

Cons:

- Service support might vary based on the regions

- Advanced features might require a steep learning curve for some users

- Initial setup can be time-consuming

IBM Security Guardium functions as a robust platform focused on monitoring and ensuring the security of database activities. Its prime objective is to keep tabs on sensitive data access and movements, aligning it perfectly with its reputation for being the best in database activity monitoring.

Why I Picked IBM Security Guardium:

As I was determining the optimal tools for database monitoring, IBM Security Guardium continually surfaced due to its renowned capabilities. The distinguishing factor for me was its depth of monitoring and its ability to provide real-time alerts for suspicious activities.

Through my comparison and judgment, I realized this tool stood out and indeed deserved the title "best for database activity monitoring."

Standout Features and Integrations:

IBM Security Guardium is notable for its Vulnerability Assessment, which enables businesses to detect weak points in their databases. Additionally, it offers Dynamic Data Masking, ensuring that sensitive data remains hidden even during routine access. For integrations, Guardium works efficiently with a variety of databases, including Oracle, SQL Server, MySQL, and more, ensuring a broad spectrum of coverage.

Pros and Cons

Pros:

- Extensive compatibility with a range of database systems

- Dynamic Data Masking provides an added layer of data protection

- Comprehensive Vulnerability Assessment to pinpoint database weaknesses

Cons:

- Some users might find it resource-intensive, affecting system performance

- The setup process requires a certain degree of technical know-how

- The platform can be overwhelming for newcomers

Symantec Data Loss Prevention (DLP) is a comprehensive solution designed to discover, monitor, and protect sensitive data across a wide range of environments. Its capability to detect and block potential breaches aligns with its role as an imperative tool for those keen on ensuring the sanctity of their data.

Why I Picked Symantec Data Loss Prevention:

Navigating through various tools, Symantec DLP captured my attention primarily for its in-depth approach to data protection. I selected it after judging its capabilities against other tools in the same category. What sets Symantec DLP apart is its comprehensive suite of features complemented by its robust track record in the cybersecurity space.

Its prowess in averting data breaches justifies its position as "best for" this particular concern.

Standout Features and Integrations:

Symantec DLP is known for its content discovery features, which scan stored data across a multitude of locations to find sensitive information. Additionally, its robust policy enforcement ensures that data doesn't get into the wrong hands unintentionally.

For integrations, Symantec DLP pairs well with many enterprise tools, from cloud storage solutions to communication platforms, enhancing its applicability across varied IT ecosystems.

Pros and Cons

Pros:

- Wide range of integrations makes it versatile for various enterprise setups

- Robust policy enforcement ensures data sanctity

- Comprehensive content discovery covers wide data locations

Cons:

- Customer support might vary based on the region or contract

- Requires regular updates to stay abreast of emerging threats

- Might be perceived as complex for smaller organizations

TrustArc offers a platform tailored to address the multifaceted challenges of privacy compliance across varied jurisdictions. With an ever-increasing focus on data protection and privacy regulations globally, this tool emerges as a go-to for businesses eager to streamline and manage their compliance endeavors effectively.

Why I Picked TrustArc:

In the midst of many solutions, I determined that TrustArc had a distinct edge. I selected TrustArc because it combines in-depth privacy expertise with technological prowess. Its differentiation lies in its ability to offer a holistic approach to privacy compliance management. This holistic nature combined with its comprehensive features makes it "best for" managing privacy compliance across various industries.

Standout Features and Integrations:

TrustArc impresses with its Risk Profile feature, providing a quick snapshot of potential privacy risks. Their Data Flow Manager assists organizations in mapping out data processes, ensuring clarity in data management.

Integration-wise, TrustArc connects effectively with multiple business tools and platforms, ensuring that compliance management remains consistent across different segments of an organization's operations.

Pros and Cons

Pros:

- Effective integrations maintain consistency in compliance management

- Data Flow Manager offers clarity in data processes

- Risk Profile feature provides insightful privacy risk overviews

Cons:

- Some users might find certain modules to be more robust than necessary for their specific use case

- Requires consistent updates to stay in tune with evolving global privacy regulations

- The interface might appear intricate to newcomers

Imperva Data Security Fabric offers a robust solution, designed to guard businesses against a spectrum of threats to their data. By leveraging its advanced mechanisms, businesses can ensure their data is not only secure but also compliant with industry regulations, resonating with its tag of being "best for multifaceted data protection."

Why I Picked Imperva Data Security Fabric:

In the midst of evaluating various tools, I found Imperva Data Security Fabric distinctly ahead in delivering comprehensive data protection. I chose this tool because it amalgamates multiple layers of security with a focus on both external threats and internal vulnerabilities. Given its all-encompassing approach to data protection, it aptly sits as the "best for" multifaceted data protection.

Standout Features and Integrations:

Imperva Data Security Fabric impresses with its Dynamic Profiling, which learns and adapts to regular database activities, flagging anomalies in real time. Its User Rights Management feature ensures that data access is tightly controlled and regulated. As for integrations, Imperva offers connectivity with major cloud providers and integrates with SIEM solutions for better threat detection and response.

Pros and Cons

Pros:

- Integration capabilities with major cloud providers improve its versatility

- User Rights Management ensures controlled data access

- Dynamic Profiling ensures real-time threat detection

Cons:

- Some users may desire a more intuitive dashboard interface

- Depending on the scale, initial deployment can be time-consuming

- The setup might require a steeper learning curve for some

Osano specializes in making the complex landscape of online consent user-friendly and straightforward. This tool was developed to aid businesses in being transparent with their audience, allowing them to manage user consents efficiently, a feature that aligns it perfectly with being "best for consent management."

Why I Picked Osano:

While exploring a range of tools, Osano emerged as a distinct choice for its dedication to consent management. I chose Osano primarily due to its in-depth features tailored for ensuring GDPR and CCPA compliances. Its unique selling proposition lies in how it handles user consent with transparency, making it aptly suited as the "best for" consent management.

Standout Features and Integrations:

Osano offers a Cookie Consent feature that is both intuitive and compliant with global standards. Additionally, its Data Subject Access Requests portal streamlines how businesses handle user data inquiries. In terms of integrations, Osano partners with several third-party platforms, ensuring its consent management tools are applied across various digital landscapes.

Pros and Cons

Pros:

- Wide array of integrations with third-party platforms

- The platform's Data Subject Access Requests portal simplifies user data management

- Comprehensive Cookie Consent features align with global privacy standards

Cons:

- Some users might find the alert notifications frequent

- The dashboard might seem overwhelming to new users

- Some customization options might require technical expertise

Best for streamlined privacy assessments

AvePoint PIA Tool specializes in conducting and managing privacy impact assessments, ensuring organizations navigate the complexities of data privacy with efficiency. Its approach to simplifying these evaluations, particularly in a world increasingly concerned with data privacy, makes it an optimal choice for those seeking streamlined privacy assessments.

Why I Picked AvePoint Privacy Impact Assessment (PIA) Tool:

Among the various tools I analyzed, AvePoint's PIA Tool stood out due to its dedicated focus on privacy assessments. I chose it because it bridges the gap between intricate privacy regulations and the need for businesses to conduct thorough yet efficient evaluations. From my perspective, its specific design for streamlined privacy assessments truly justifies its "best for" status.

Standout Features and Integrations:

AvePoint PIA Tool is equipped with features like automated risk calculation, comprehensive assessment templates, and real-time collaboration capabilities. Integration-wise, it smoothly integrates with most data management systems and compliance platforms, ensuring a cohesive workflow for businesses of all sizes.

Pros and Cons

Pros:

- Real-time collaboration facilitates team-based assessments

- Comprehensive assessment templates tailored to various needs

- Automated risk calculation for precise evaluations

Cons:

- Might require training for complete utilization

- Annual billing may not align with all budget cycles

- Could be intricate for small businesses or startups

Privitar offers a robust platform dedicated to the de-identification of sensitive data, ensuring that privacy is maintained while the value of the data is retained. Its methodical approach to stripping personal identifiers without diminishing data quality positions it as a premier choice for data de-identification.

Why I Picked Privitar:

When I delved into the realm of data de-identification tools, Privitar emerged as a clear leader. Its commitment to safeguarding data while ensuring its utility was evident. I chose it not only for its sophisticated technology but also for its evident prowess in the arena of data protection. It genuinely aligns with the "best for" criterion of data de-identification.

Standout Features and Integrations:

Privitar boasts a range of features, including data masking, tokenization, and the use of differential privacy techniques. These tools ensure maximum data utility while minimizing the risk of re-identification.

On the integration front, Privitar smoothly connects with most major data platforms and cloud services, facilitating workflows in diverse data environments.

Pros and Cons

Pros:

- Maintains data's analytical value while ensuring privacy

- Integrates with major data platforms, enabling flexibility in various ecosystems

- Advanced techniques like data masking and tokenization ensure data remains useful

Cons:

- Some integrations may require additional configurations

- Pricing transparency could be improved for easier decision-making

- May come with a steeper learning curve for those new to data privacy

Autres logiciels de protection des données

Voici d’autres options de logiciels de protection des données qui ne figurent pas dans ma sélection restreinte mais qui méritent quand même le détour :

- MineOS

For mining operation management

- Opsware

For IT process automation

- Captain Compliance

For consent management

- Transcend

Good for user-driven data access and deletion

- Securiti

Good for AI-powered data protection

- WireWheel

Good for cloud-based privacy operations

- Ethyca

Good for developer-friendly privacy infrastructure

- Varonis Data Security Platform

Good for insider threat detection and response

- BigID

Good for deep data discovery insights

- PrivacyEngine

Good for continuous privacy risk management

- Palqee

Good for operationalizing data rights management

- DataGrail

Good for compliance with global privacy regulations

- Crypto4A Data Privacy Manager

Good for advanced cryptographic security

- Apache Atlas

Good for open-source metadata management and governance

- Data Privacy Manager

Good for streamlined GDPR compliance management

- DataGuard

Good for comprehensive European data protection

- Cisco Data Privacy Manager

Good for scalable enterprise network security

Critiques associées

- Outils de gouvernance des données

- Logiciels de prévention des pertes de données

- Logiciels de gestion des données

Critères de sélection des logiciels de protection des données

Pour sélectionner les meilleurs logiciels de protection des données pour cette liste, j’ai pris en compte les besoins quotidiens et les difficultés courantes des acheteurs, comme assurer la conformité réglementaire et protéger les informations sensibles. J’ai également appliqué le cadre d’évaluation suivant pour garantir une analyse structurée et équitable :

Fonctionnalités essentielles (25 % de la note globale)

Pour figurer dans cette liste, chaque solution devait répondre à ces besoins courants :

- Chiffrement des données

- Contrôle des accès

- Gestion de la conformité

- Surveillance des violations de données

- Suivi de l’activité des utilisateurs

Fonctionnalités remarquables supplémentaires (25 % de la note globale)

Pour affiner la sélection, j’ai également recherché des fonctionnalités uniques telles que :

- Rapports de conformité automatisés

- Détection des menaces en temps réel

- Permissions utilisateur personnalisables

- Intégration avec des outils tiers

- Support multilingue

Utilisabilité (10 % de la note globale)

Pour évaluer la facilité d’utilisation de chaque système, j’ai considéré :

- Interface intuitive

- Navigation aisée

- Service client réactif

- Courbe d’apprentissage minimale

- Application mobile disponible

Intégration et prise en main (10 % de la note globale)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Tours de produit interactifs

- Accès à des modèles

- Webinaires pour les nouveaux utilisateurs

- Chatbots pour une assistance instantanée

Assistance clientèle (10 % du score total)

Pour évaluer les services d’assistance de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité de l’assistance 24h/24 et 7j/7

- Multiples canaux de support

- Délai de réponse aux demandes

- Existence d’une base de connaissances

- Options de support personnalisé

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai considéré les critères suivants :

- Tarification concurrentielle

- Disponibilité d’essais gratuits

- Plans tarifaires flexibles

- Coût par rapport aux fonctionnalités offertes

- Réductions pour abonnements annuels

Avis des clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j’ai pris en compte les éléments suivants lors de la lecture des avis :

- Notes de satisfaction globale

- Fréquence des retours positifs

- Problèmes fréquemment signalés

- Réactivité du support

- Fidélisation à long terme des utilisateurs

Comment choisir un logiciel de protection des données personnelles

Il est facile de se perdre parmi les longues listes de fonctionnalités et des tarifications complexes. Pour vous aider à rester concentré lors de votre propre processus de sélection logicielle, voici une liste de points à garder à l’esprit :

| Critère | À considérer |

|---|---|

| Mise à l’échelle | Le logiciel peut-il évoluer avec votre entreprise ? Tenez compte du nombre d’utilisateurs et du volume de données qu’il est capable de gérer sans pertes de performance. |

| Intégrations | Peut-il se connecter à vos outils déjà en place ? Vérifiez la compatibilité avec des plateformes comme CRM, ERP ou d’autres systèmes métiers. |

| Personnalisation | À quel point le logiciel est-il flexible ? Recherchez la possibilité d’adapter les fonctionnalités à vos besoins spécifiques sans nécessiter de développement poussé. |

| Facilité d’utilisation | L’interface est-elle conviviale ? Assurez-vous que votre équipe puisse la prendre en main sans formation approfondie ou frustration. |

| Mise en œuvre et intégration | À quelle vitesse pouvez-vous être opérationnel ? Évaluez le temps et les ressources nécessaires pour déployer la solution et former votre équipe efficacement. |

| Coût | Est-ce dans votre budget ? Comparez les formules tarifaires et soyez vigilant sur les frais cachés ou les coûts supplémentaires pour des fonctionnalités additionnelles. |

| Garanties de sécurité | Existe-t-il des mesures de sécurité solides ? Vérifiez les normes de chiffrement, les protocoles de protection des données et l’historique du fournisseur en matière de failles de sécurité. |

| Exigences réglementaires | Le logiciel répond-il aux normes de votre secteur ? Vérifiez les certifications telles que le RGPD, HIPAA ou d’autres réglementations propres à votre domaine. |

Qu’est-ce qu’un logiciel de protection des données ?

Un logiciel de protection des données est conçu pour sécuriser les informations sensibles et garantir le respect de la réglementation en matière de données personnelles. Les professionnels de l’informatique, les responsables conformité ou de gestion des données utilisent généralement ces outils pour protéger les données et assurer la confidentialité.

Des fonctionnalités comme le chiffrement des données, le contrôle d’accès et la gestion de la conformité aident à sécuriser l’information et à répondre aux exigences réglementaires. Ces outils offrent une tranquillité d’esprit en protégeant les données de l’entreprise ainsi que celles des clients.

Fonctionnalités

Au moment de choisir un logiciel de protection des données, gardez à l’esprit les fonctionnalités clés suivantes :

- Chiffrement des données : Un logiciel de masquage des données qui protège les informations sensibles en les convertissant dans un format sécurisé, empêchant tout accès non autorisé.

- Contrôle d'accès : Gère qui peut consulter ou modifier les données, garantissant que seuls les utilisateurs autorisés accèdent aux informations sensibles.

- Gestion de la conformité : Aide les organisations à se conformer aux réglementations sectorielles comme le RGPD et HIPAA, réduisant ainsi le risque d'amendes.

- Surveillance des violations de données : Alerte les utilisateurs en cas de menaces potentielles pour la sécurité, permettant ainsi de réagir rapidement pour protéger les données.

- Suivi de l'activité des utilisateurs : Surveille les interactions des utilisateurs avec les données, fournissant des informations sur les risques potentiels pour la sécurité.

- Rapports automatisés de conformité : Simplifie la création des rapports nécessaires aux audits de conformité réglementaire.

- Capacités d'intégration : Se connecte aux systèmes commerciaux existants, permettant un flux de données sans interruption et améliorant l'efficacité.

- Paramètres personnalisables : Offre la flexibilité nécessaire pour adapter le logiciel aux besoins spécifiques de l'organisation sans programmation complexe.

- Détection des menaces en temps réel : Identifie et traite les menaces de sécurité dès qu'elles surviennent, minimisant ainsi les dommages potentiels.

- Prise en charge multilingue : S'adapte aux équipes internationales en fournissant des interfaces et une documentation dans plusieurs langues.

Avantages

Mettre en place un logiciel de confidentialité des données offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Sécurité renforcée : Protège les données sensibles grâce au chiffrement et aux contrôles d'accès, réduisant ainsi le risque de violations.

- Conformité réglementaire : Garanti le respect des lois sur la protection des données comme RGPD et HIPAA, évitant ainsi les sanctions légales.

- Confiance accrue : Renforce la confiance des clients en démontrant un engagement à sécuriser leurs informations personnelles.

- Surveillance efficace : Propose des outils comme le suivi de l'activité des utilisateurs et des alertes de violation pour identifier et résoudre rapidement les problèmes de sécurité.

- Gestion des données : Facilite l'organisation et l'accès aux données grâce aux capacités d'intégration, améliorant ainsi l'efficacité des processus.

- Économies : Réduit les pertes financières potentielles dues aux violations de données et aux amendes pour non-conformité.

- Portée internationale : Soutient les opérations à l'échelle mondiale grâce aux options multilingues, facilitant la communication et la conformité partout dans le monde.

Coûts & Tarification

Le choix d’un logiciel de confidentialité des données nécessite de comprendre les différents modèles et plans tarifaires proposés. Les coûts varient selon les fonctionnalités, la taille de l'équipe, les modules complémentaires, etc. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions logicielles de confidentialité des données :

Tableau comparatif des plans pour un logiciel de confidentialité des données

| Type de plan | Prix moyen | Fonctionnalités communes |

|---|---|---|

| Plan gratuit | $0 | Chiffrement de base des données, contrôle d'accès limité pour les utilisateurs et gestion de conformité basique. |

| Plan personnel | $5-$25/utilisateur/mois | Chiffrement avancé des données, suivi de l'activité utilisateur et intégration avec des outils tiers limités. |

| Plan professionnel | $30-$60/utilisateur/mois | Pleine gestion de la conformité, rapports automatisés et paramètres personnalisables. |

| Plan entreprise | $70-$120/utilisateur/mois | Détection des menaces en temps réel, support dédié et capacités d'intégration étendues. |

FAQ sur les logiciels de protection des données

Voici des réponses à des questions courantes concernant les logiciels de protection des données :

Comment un logiciel de protection des données peut-il aider à prévenir les violations de données ?

Un logiciel de protection des données aide en cryptant les données, en contrôlant les accès et en surveillant les activités suspectes. Il garantit que seules les personnes autorisées peuvent accéder aux informations sensibles, réduisant ainsi le risque de violations non autorisées. Les mises à jour et correctifs réguliers renforcent la protection contre les vulnérabilités.

Comment un logiciel de protection des données assure-t-il la conformité avec les réglementations ?

Ces outils sont souvent dotés de fonctions de gestion de la conformité intégrées qui sont alignées sur des réglementations telles que le RGPD et l’HIPAA. Ils automatisent les rapports et fournissent des modèles pour la documentation requise, vous aidant à respecter les exigences légales sans effort manuel important.

Un logiciel de protection des données peut-il gérer les lois internationales sur la confidentialité ?

De nombreuses solutions offrent une prise en charge multi-régions et des paramètres de conformité personnalisables pour respecter diverses lois internationales. Vérifiez si le logiciel met à jour ses protocoles en fonction des évolutions de la réglementation mondiale pour garantir une conformité continue.

Quels éléments dois-je prendre en compte lors de l'intégration d'un logiciel de protection des données à mes systèmes existants ?

Assurez-vous que le logiciel est compatible avec vos systèmes actuels et peut s’intégrer sans effort. Vérifiez la prise en charge des API et la capacité de se connecter à votre CRM, ERP ou à d’autres outils essentiels. Pensez à l’éventuel temps d’arrêt et au processus de migration des données afin de minimiser les perturbations.

Quel est l'impact d'un logiciel de protection des données sur l'expérience utilisateur ?

Bien qu’il ajoute des couches de sécurité, un logiciel bien conçu doit offrir une interface conviviale qui ne freine pas la productivité. Recherchez des solutions associant sécurité et facilité d’utilisation, afin que votre équipe puisse travailler efficacement sans obstacles inutiles.

Et la suite :

Si vous êtes en train de rechercher un logiciel de protection des données, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire puis échangez brièvement afin de préciser vos besoins. Vous recevez ensuite une liste restreinte de logiciels à examiner. Leur accompagnement se poursuit tout au long du processus d'achat, y compris pour la négociation des prix.