10 Meilleur logiciel de prévention des pertes de données - Liste courte

Here's my pick of the 10 best software from the 26 tools reviewed.

Dans le monde numérique d'aujourd'hui, la sécurité de vos données est une priorité absolue. La perte de données peut être un véritable cauchemar pour vous et votre équipe, entraînant une perte de temps, d'argent et de confiance. C'est là qu'intervient un logiciel de prévention des pertes de données : il vous aide à protéger les informations sensibles et garantit la conformité réglementaire.

Je teste et évalue les logiciels de façon indépendante, en me concentrant sur ce qui compte vraiment pour les experts techniques comme vous. D'après mon expérience, trouver les bons outils de prévention des pertes de données peut faire toute la différence pour sécuriser votre entreprise.

Dans cet article, je partage mes meilleurs choix de logiciels de prévention des pertes de données. Vous bénéficierez d'un aperçu impartial des fonctionnalités, des avantages et des inconvénients, ainsi que de la manière dont ces outils peuvent répondre à vos défis. Allons-y et trouvons la solution la mieux adaptée à vos besoins.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparer les spécifications

- Avis

- Autres logiciels de prévention de perte de données

- Avis connexes

- Critères de sélection

- Comment choisir

- Qu'est-ce qu'un logiciel de prévention de perte de données ?

- Fonctionnalités

- Avantages

- Coûts & Prix

- FAQ

Why Trust Our Software Reviews

Résumé des meilleurs logiciels de prévention des pertes de données

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for insider threat detection | Free trial + free demo available | From $14/user/month (billed annually) | Website | |

| 2 | Best for large-scale enterprise data protection | Not available | Customized price upon request | Website | |

| 3 | Best for threat detection and response | Not available | From $15/user/month (billed annually) | Website | |

| 4 | Best for holistic data protection across hybrid cloud environments | Not available | Pricing upon request | Website | |

| 5 | Best for database security and compliance | 30-day free trial available | Pricing upon request | Website | |

| 6 | Best for advanced machine learning-based protection | Not available | Pricing upon request | Website | |

| 7 | Best for integrated endpoint and network security | Not available | From $15/user/month | Website | |

| 8 | Best for context-aware data security | Not available | From $10/user/month (billed annually) | Website | |

| 9 | Best for cloud-native environments | Not available | From $10/user/month (billed annually) | Website | |

| 10 | Best for USB and peripheral device control | Not available | From $17.99/user/month (billed annually) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Pulumi

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8

Avis sur les meilleurs logiciels de prévention des pertes de données

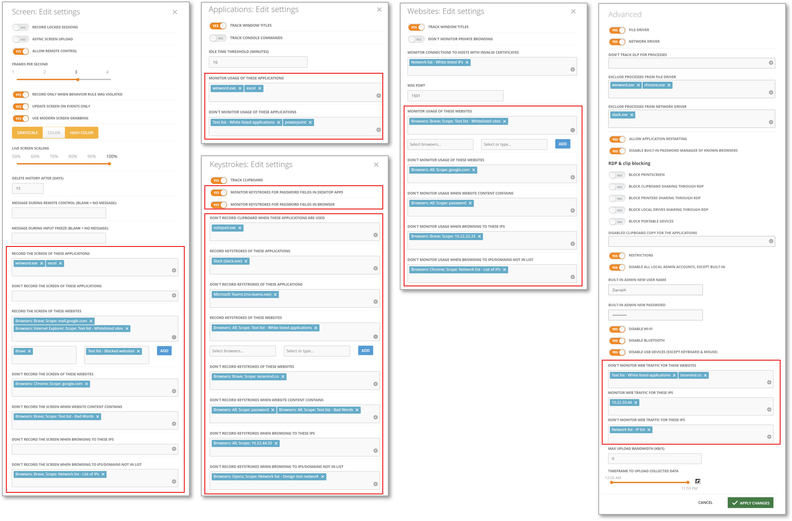

Teramind is a security tool that helps monitor user behavior and protect sensitive data from leaking or being misused. It works as an endpoint-based solution that watches what users do on their devices, applications, networks, and files. Its data loss prevention (DLP) capability focuses on detecting and blocking risky actions in real time to prevent unauthorized data exfiltration.

Why I Picked Teramind:

I picked Teramind because it blends behavior analytics with content awareness to catch insider threats that simple rules often miss. It tracks baseline user behavior so it can spot anomalies (e.g., someone suddenly transferring large volumes of sensitive files) rather than relying solely on fixed rules. Its zero-trust data governance monitors data access continuously, even for privileged users, helping you enforce least-privilege policies. When a risky behavior is detected, Teramind lets you intervene immediately—with notifications, blocking, or session termination—to stop data loss before damage happens.

Standout features and integrations:

Other features include a comprehensive content analysis engine that can find sensitive data even in complex file formats or in embedded text (not just in plain documents). It also supports full forensic-ready incident response by capturing detailed timelines, session playback, and screen recordings so you can trace exactly what happened. Integrations include ServiceNow, Splunk, HP ArcSight, IBM QRadar, McAfee, LogRhythm, NetIQ, Microsoft Purview, JIRA, Zendesk, Redmine, and Active Directory.

Pros and Cons

Pros:

- Blocks data leaks proactively, not just detect after

- Granular risk scoring helps reduce false positives

- Catches insider threats missed by rule-only systems

Cons:

- Requires endpoint agent installation on every device

- No database fingerprinting of structured data

New Product Updates from Teramind

Teramind Enhances Tracking Flexibility, Mac Parity, and Security Controls

Teramind introduces flexible monitoring configuration, expanded Mac agent capabilities, and stronger security and data protection controls. These updates give organizations more precise tracking, improved cross-platform monitoring, and tighter privacy-focused security. For more information, visit Teramind’s official site.

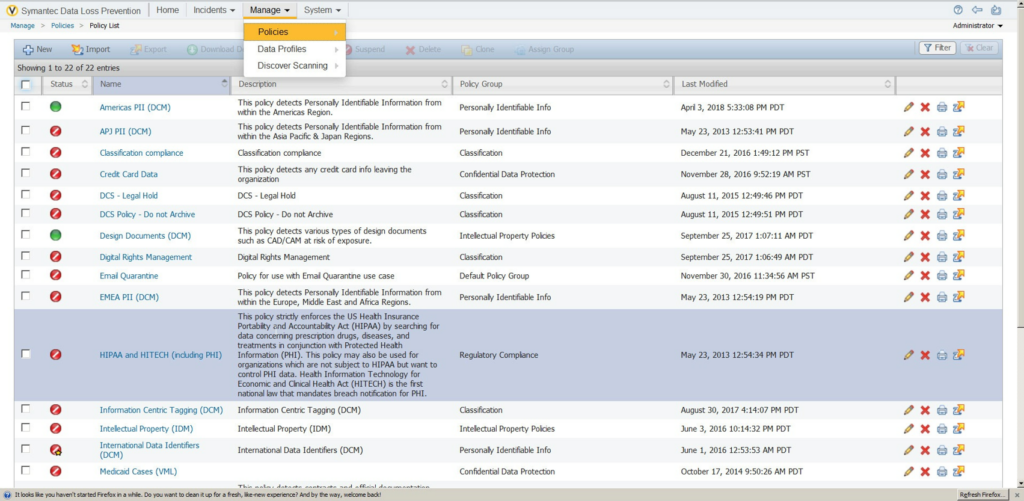

Symantec Data Loss Prevention (Broadcom Symantec DLP) is a comprehensive solution designed to discover, monitor, and protect sensitive information across all business points. With its capability to scale and meet the needs of large enterprises, it excels in enterprise data protection.

Why I Picked Symantec Data Loss Prevention:

I selected Symantec Data Loss Prevention for its robust capabilities in large-scale data protection. Its high scalability makes it a fit choice for extensive enterprises. Judging its potential, I determined it to be the best tool for large-scale enterprise data protection as it can efficiently handle the complex and vast data structures that large businesses typically have.

Standout features and integrations:

Critical features of Symantec Data Loss Prevention include precise incident detection, unified policy management, and detailed data risk analysis. Its deep integration with other Symantec products, like Symantec Endpoint Protection and Symantec CloudSOC, makes it a highly versatile tool.

Pros and Cons

Pros:

- Integrates deeply with other Symantec products.

- Offers unified policy management.

- Can handle large-scale enterprise requirements.

Cons:

- Setup and management could be time-consuming.

- It might be too complex for smaller organizations.

- Pricing information is not readily available.

Proofpoint Enterprise DLP is a comprehensive data security solution that excels in threat detection and response. It leverages advanced analytics to swiftly identify and respond to threats, ensuring the safety of sensitive data. It’s exceptional threat detection and response performance makes it a perfect choice for organizations that prioritize immediate action against data breaches.

Why I Picked Proofpoint Enterprise Data Loss Prevention:

I selected Proofpoint Enterprise DLP for its excellence in threat detection and response. This tool stands apart because of its ability to swiftly detect potential data loss threats and respond proactively, thereby reducing the potential damage from data breaches. It is "best for" the threat detection and response use case because it focuses on swiftly identifying and remedying threats.

Standout features and integrations:

Proofpoint Enterprise DLP is renowned for its advanced threat detection, comprehensive visibility, and rapid response capabilities. Additionally, the tool integrates with other Proofpoint solutions like Proofpoint endpoint DLP and provides efficient email and cloud application security.

Pros and Cons

Pros:

- Provides comprehensive visibility into data security.

- Integrates with other Proofpoint solutions.

- Exceptional threat detection and response capabilities.

Cons:

- May be complex for small businesses to deploy and manage.

- Extra costs may apply for advanced features.

- Higher starting price compared to other DLP solutions.

Best for holistic data protection across hybrid cloud environments

IBM Data Security provides a comprehensive solution for managing and protecting data across diverse environments. It's specifically designed for hybrid cloud environments, providing robust security measures to safeguard sensitive information, making it ideally suited for businesses that rely on these systems.

Why I Picked IBM Data Security:

I chose IBM Data Security for this list mainly because of its comprehensive approach to data protection across hybrid cloud environments. Unlike other data security tools, IBM's solution stands out for its holistic, integrative strategy encompassing a wide range of data protection functionalities. I concluded that it is the best for hybrid cloud environments based on its dedicated features and capabilities tailored to these specific setups.

Standout features and integrations:

IBM Data Security offers a variety of notable features, including data activity monitoring, data risk analysis, and a unified data security platform. As for integrations, IBM Data Security provides compatibility with various IBM solutions and other third-party systems, which can be crucial for businesses operating in complex, hybrid cloud environments.

Pros and Cons

Pros:

- Wide range of compatible integrations.

- Offers a unified platform for all data security needs.

- Comprehensive solution for data protection in hybrid cloud environments.

Cons:

- Potential learning curve due to its wide array of features.

- It may be too complex for small businesses.

- Pricing information is not readily available.

Imperva is a cybersecurity software that protects your data and applications comprehensively. It focuses on safeguarding databases, often prime targets for attackers, and offers tools for achieving compliance with regulatory standards.

Why I Picked Imperva:

Imperva caught my attention because of its strong emphasis on database security. While many tools protect data at rest and in transit, Imperva stands out due to its specific focus on databases, a crucial component of data security often overlooked by other platforms. I've selected it as "best for" database security and compliance due to its robust features that protect database environments and aid in meeting compliance regulations.

Standout features and integrations:

Imperva provides robust database security features like data risk analytics, real-time activity monitoring, and automated threat responses. It also integrates with other security tools and technologies, enhancing its overall threat-detection capabilities and making it a comprehensive solution for data security.

Pros and Cons

Pros:

- Integrates with other security tools for comprehensive protection.

- Helps in achieving compliance with regulatory standards.

- Strong focus on database security.

Cons:

- Depending on the size of the database, system performance may be affected.

- Customization options may be complex for beginners.

- Pricing might be high for small businesses.

Forcepoint Data Loss Prevention is a powerful tool that helps companies protect sensitive data through advanced machine learning capabilities. It is designed to ensure secure business operations while maintaining regulatory compliance, and its machine-learning prowess makes it exceptional in recognizing and preventing potential data breaches.

Why I Picked Forcepoint Data Loss Prevention:

I chose Forcepoint Data Loss Prevention due to its impressive use of advanced machine learning techniques. Comparing it with others in the market, it stands out because of its intelligent algorithms that can understand, recognize, and prevent a vast array of data threats. Users can protect personally identifiable information (PII) and protected health information (PHI), company financials, trade secrets, credit card data, etc., even in images. It will let users follow intellectual property in both structured and unstructured forms. It’s best for advanced machine learning-based protection as its technology goes beyond traditional methods, offering superior protection against data loss.

Standout features and integrations:

Forcepoint DLP's features include incident risk ranking, data discovery, and an advanced policy engine. It integrates effectively with other Forcepoint solutions like Web Security, Email Security, Check Point DLP, and User and Entity Behavior Analytics, creating a holistic approach to data protection.

Pros and Cons

Pros:

- Provides integrations with other Forcepoint solutions.

- Offers a comprehensive suite of features.

- Utilizes advanced machine learning for protection.

Cons:

- Machine learning models may require time for optimal calibration.

- It might be overly complex for smaller businesses.

- Pricing is not transparent and requires direct contact.

Trellix Data Loss Prevention (formally McAfee Enterprises and FireEye, rebranded as Trellix following the 2021 merger) is a solution that helps organizations protect their sensitive information across all endpoints and network traffic. This tool provides integrated security for endpoints and networks, making it ideal for businesses seeking a comprehensive security solution.

Why I Picked Trellix Data Loss Prevention:

I picked Trellix for its integrated approach to data loss prevention. Many solutions focus primarily on either endpoint security or network security, but Trellix combines both aspects, ensuring comprehensive data protection. I deemed it best for integrated endpoint and network security due to its well-rounded feature set that covers both areas effectively.

Standout features and integrations:

Trellix Data Loss Prevention offers robust features, including real-time visibility into data movement, customizable security policies, and automatic enforcement actions. It integrates with several other security platforms and IT systems, enhancing its ability to protect sensitive data effectively.

Pros and Cons

Pros:

- Easy integration with other security and IT platforms.

- Real-time visibility into data movement.

- Provides both endpoint and network security.

Cons:

- The interface may require help to navigate for beginners.

- Requires time for setup and policy configuration.

- It might be pricey for smaller businesses.

Egress Data Loss Prevention offers robust data security solutions that are context-aware, allowing for efficient protection of sensitive data in varying contexts. Its dynamic approach to data loss prevention adjusts to the specific context of your data, thereby enhancing security.

Why I Picked Egress Data Loss Prevention:

I chose Egress Data Loss Prevention due to its dynamic, context-aware approach to data security. This tool stands out as it intelligently adjusts its data protection mechanisms based on the context of your data, unlike many traditional, static DLP tools. It’s the best solution for context-aware data security as it intricately understands the various contexts in which data loss can occur and adjusts its strategies accordingly.

Standout features and integrations:

Egress Data Loss Prevention boasts context-aware data protection, accidental send prevention, and sophisticated machine-learning algorithms for better threat detection. These features work in harmony to provide robust data protection. The software also integrates well with common platforms such as Microsoft 365 and Google Workspace, allowing for a smooth flow of work and data.

Pros and Cons

Pros:

- Utilizes advanced machine learning for threat detection.

- Integrates well with Microsoft 365 and Google Workspace.

- Offers context-aware data security.

Cons:

- The setup might require a learning curve.

- It may be overwhelming for small businesses.

- Advanced features might result in extra costs.

Nightfall DLP is a robust cloud DLP solution that shines in cloud-based environments. Specializing in protecting cloud data platforms, it's perfect for organizations that heavily use cloud services and need a secure, effective way to prevent data loss.

Why I Picked Nightfall DLP:

Among the myriad data loss prevention tools available, Nightfall DLP's unique focus on cloud-based operations caught my attention. I selected it because it is capable of securing critical data within cloud-native environments, which sets it apart from many other data loss prevention tools. Thus, Nightfall DLP is the best tool for cloud-native environments, considering its adeptness at providing protection for data residing in the cloud.

Standout features and integrations:

Nightfall DLP comes with noteworthy features such as machine learning-powered detection, policy automation, and comprehensive compliance controls, which all contribute to its strength in cloud-native security. It provides essential integrations with popular cloud storage platforms and other Software-as-a-Service (SaaS) apps, enhancing its ability to protect data across diverse cloud environments.

Pros and Cons

Pros:

- Extensive cloud platform integrations.

- Machine learning-enhanced detection.

- Excellent cloud-native environment protection.

Cons:

- The user interface may take time to master.

- Some advanced features might come with extra costs.

- It might be over-specialized for non-cloud-native businesses.

Best for USB and peripheral device control

Endpoint Protector DLP Software is a data protection tool that provides robust security measures for USB and peripheral devices. The software ensures data security by monitoring and controlling data transfers through peripheral devices, thereby excelling in preventing data leakage via these channels.

Why I Picked Endpoint Protector DLP Software:

I chose Endpoint Protector DLP Software for its superior USB and peripheral device control. The tool sets itself apart with its focused approach to data transfers through peripheral devices, a feature many other market tools do not offer. I believe it is "best for" organizations that handle sensitive data regularly transferred through peripheral devices.

Standout features and integrations:

Endpoint Protector DLP Software has features like content discovery, device control, and content-aware protection. Moreover, the tool can integrate with existing IT environments, supporting Windows, Linux, and Mac to streamline data protection processes.

Pros and Cons

Pros:

- Compatible with Windows, Linux, and Mac.

- Content-aware protection enhances data security.

- Excellent control over USB and peripheral devices.

Cons:

- It could be complex to configure for first-time users.

- Additional costs for more advanced features.

- Higher starting price compared to some competitors.

Autres logiciels de prévention des pertes de données

Vous trouverez ci-dessous une liste supplémentaire de logiciels de prévention des pertes de données que j’ai sélectionnés mais qui n’ont pas atteint le top 10. Ils valent vraiment la peine d’être découverts.

- Safetica ONE

For data leak prevention via behavioral analysis

- 2B Advice PrIME

For privacy and compliance management

- GTT DLP

For comprehensive data visibility

- LastPass

Good for password management in businesses of all sizes

- Varonis Data Security Platform

Good for extensive data security and threat detection

- NordLayer

Good for advanced network security with threat prevention

- Spirion

Good for businesses needing precise personal data discovery and protection

- Fidelis Network

Good for organizations looking for network traffic analysis and data leakage prevention

- Laminar

Good for businesses seeking automated threat detection and response

- StorageGuard

Good for businesses looking for proactive data storage protection

- Digital Guardian DLP

Good for businesses requiring context-aware data loss prevention

- Cove

Good for reliable data backup and recovery solutions

- Tessian

Good for preventing data loss through emails and human interactions

- GTB Data Loss Prevention

Good for comprehensive data loss protection across various platforms

- Cyberhaven

Good for organizations needing behavioral data loss prevention

- Teramind DLP

Good for user-focused data loss prevention and user behavior analytics

Avis connexes

Critères de sélection des logiciels de prévention des pertes de données

Pour sélectionner les meilleurs logiciels de prévention des pertes de données à intégrer dans cette liste, j'ai pris en compte les besoins et problématiques courantes des acheteurs, comme la sécurité des données et la conformité réglementaire. J'ai également utilisé le cadre d'évaluation suivant pour garantir une analyse structurée et juste :

Fonctionnalités principales (25 % de la note globale)

Pour être considérée dans cette liste, chaque solution devait répondre à ces cas d'utilisation courants :

- Protéger les données sensibles

- Surveiller l'accès aux données

- Contrôler le transfert de données

- Faire respecter les politiques de conformité

- Détecter les violations de données

Fonctionnalités supplémentaires remarquables (25 % de la note globale)

Pour affiner la sélection, j'ai également recherché des fonctionnalités uniques, telles que :

- Détection des menaces en temps réel

- Analyses avancées

- Alertes personnalisables

- Intégration avec les services cloud

- Fonctionnalités d'apprentissage automatique

Facilité d’utilisation (10 % de la note globale)

Pour évaluer l’expérience utilisateur de chaque système, j’ai pris en compte les aspects suivants :

- Interface intuitive

- Navigation aisée

- Tableaux de bord personnalisables

- Courbe d'apprentissage minimale

- Design réactif

Intégration et prise en main (10 % de la note globale)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les critères suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des webinaires

- Documentation complète

- Modèles pour une configuration rapide

Support client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciel, j'ai pris en compte les éléments suivants :

- Support disponible 24h/24 et 7j/7

- Multiples canaux de contact

- Délai de réponse

- Personnel compétent

- Accès à un forum communautaire

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les critères suivants :

- Tarification concurrentielle

- Abonnements flexibles

- Ensemble de fonctionnalités par rapport au coût

- Réductions pour des engagements de longue durée

- Coût des modules complémentaires

Avis des clients (10 % du score total)

Pour évaluer la satisfaction globale des clients, j'ai pris en considération les points suivants lors de la lecture des avis clients :

- Scores globaux de satisfaction

- Fréquence des mises à jour

- Facilité de mise en œuvre

- Réactivité du support

- Retours des utilisateurs sur les fonctionnalités

Comment choisir un logiciel de prévention de la perte de données

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection de logiciel unique, voici une liste de points à garder en tête :

| Facteur | À prendre en compte |

|---|---|

| Mise à l'échelle | Le logiciel évoluera-t-il avec votre entreprise ? Tenez compte des limites d'utilisateurs, de la capacité de données et de la facilité à mettre à niveau ou à étendre les fonctionnalités au fur et à mesure de l'évolution de vos besoins. |

| Intégrations | Fonctionne-t-il avec vos outils existants ? Vérifiez la compatibilité avec vos systèmes actuels et la technologie future que vous prévoyez de mettre en place. |

| Personnalisation | Pouvez-vous l’adapter à vos processus ? Recherchez des options pour ajuster les paramètres, les workflows et les rapports afin de répondre aux besoins spécifiques de votre équipe. |

| Facilité d’utilisation | L’interface est-elle conviviale ? Assurez-vous que votre équipe peut naviguer dans le logiciel sans formation approfondie. Vérifiez la conception intuitive et les fonctionnalités. |

| Mise en œuvre et intégration | La configuration est-elle rapide ? Évaluez le temps et les ressources nécessaires pour démarrer, y compris les supports de formation et l’accompagnement lors de la phase initiale. |

| Coût | Correspond-il à votre budget ? Comparez les modèles tarifaires, tels que l’abonnement ou les frais uniques, et prenez en compte d'éventuels coûts cachés comme les modules complémentaires ou les mises à jour. |

| Garantie de sécurité | Comment protège-t-il vos données ? Évaluez les normes de chiffrement, les options de sauvegarde des données et les contrôles d’accès pour garantir des mesures de sécurité solides. |

| Exigences de conformité | Respecte-t-il les normes de votre secteur ? Vérifiez que le logiciel est conforme aux réglementations pertinentes pour votre domaine, comme le RGPD ou l’HIPAA. |

Qu’est-ce qu’un logiciel de prévention de la perte de données ?

Un logiciel de prévention de la perte de données est un outil conçu pour protéger les données sensibles contre la perte, le vol ou l’accès non autorisé. Les professionnels informatiques, les responsables conformité et les équipes de sécurité des données utilisent généralement ces outils pour préserver l’information et garantir la conformité réglementaire.

Les fonctions de surveillance, de chiffrement des données et de contrôle d’accès contribuent à prévenir les violations de données et à maintenir l’intégrité des informations. Si un incident survient, un logiciel de criminalistique numérique peut aider à enquêter et à analyser la faille de sécurité. Globalement, ces outils offrent une tranquillité d’esprit en sécurisant les informations précieuses et en soutenant les efforts de conformité.

Fonctionnalités

Lors du choix d'un logiciel de prévention de la perte de données, prêtez attention aux fonctionnalités clés suivantes :

- Surveillance des données : Suit les mouvements et accès aux données pour identifier des activités inhabituelles et prévenir tout accès non autorisé.

- Chiffrement : Protège les informations sensibles en les convertissant en code illisible, assurant ainsi la sécurité des données même si elles sont consultées.

- Contrôle d'accès : Limite qui peut consulter ou modifier les données, réduisant le risque de fuites internes et externes.

- Gestion de la conformité : Aide à garantir le respect des réglementations sectorielles telles que le RGPD ou l'HIPAA, évitant des amendes et des pénalités coûteuses.

- Alertes en temps réel : Avertit immédiatement les utilisateurs en cas de violations potentielles de données ou de politiques, permettant une réaction rapide.

- Capacités d'intégration : Fonctionne parfaitement avec les systèmes et logiciels existants, renforçant l'infrastructure globale de sécurité.

- Classification des données : Catégorise les données selon leur sensibilité, aidant à prioriser efficacement les efforts de protection.

- Politiques personnalisables : Permet d'adapter les mesures de sécurité aux besoins spécifiques de l'organisation et à ses processus.

- Pistes d'audit : Fournit des journaux détaillés des accès et modifications des données, facilitant l'analyse judiciaire et la responsabilité.

- Support à la formation des utilisateurs : Propose des ressources et outils pour sensibiliser les employés aux bonnes pratiques de protection des données, réduisant ainsi les erreurs humaines.

Avantages

La mise en place d'un logiciel de prévention des pertes de données offre plusieurs avantages pour votre équipe et votre entreprise. En voici quelques-uns dont vous pourrez bénéficier :

- Sécurité renforcée : Protège les informations sensibles grâce au chiffrement et aux contrôles d'accès, réduisant le risque de violation de données.

- Conformité réglementaire : Aide votre organisation à respecter les normes du secteur comme le RGPD ou l'HIPAA, évitant ainsi amendes et pénalités.

- Réaction en temps réel : Envoie des alertes instantanées en cas d'activités suspectes, permettant à votre équipe d'agir rapidement et d'atténuer les menaces potentielles.

- Visibilité sur les données : Offre des informations sur les mouvements et accès aux données, vous aidant à surveiller et à gérer efficacement l'information.

- Réduction des coûts : Prévient les violations de données et les coûts associés en maintenant l'intégrité des données et en protégeant contre l'accès non autorisé.

- Protection sur mesure : Propose des politiques personnalisables adaptées aux besoins spécifiques de votre entreprise, garantissant des mesures de sécurité ciblées et efficaces.

- Responsabilisation des utilisateurs : Suit l'accès et les modifications des données grâce aux pistes d'audit, instaurant une culture de responsabilité et de transparence au sein de votre équipe.

Coûts & Tarification

Le choix d'un logiciel de prévention des pertes de données implique de comprendre les différents modèles de tarification et formules disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et bien plus. Le tableau ci-dessous résume les offres courantes, leurs prix moyens ainsi que les fonctionnalités habituellement incluses dans les solutions de prévention des pertes de données :

Tableau comparatif des offres de logiciels de prévention des pertes de données

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Surveillance de base, protection limitée des données et rapports basiques. |

| Formule personnelle | $5-$25/user/month | Chiffrement renforcé, contrôles d'accès et outils de conformité standard. |

| Formule professionnelle | $30-$75/user/month | Analyses avancées, politiques personnalisables et capacités d'intégration. |

| Formule entreprise | $100-$200/user/month | Alertes en temps réel, pistes d'audit complètes et support dédié. |

Questions les plus fréquemment posées concernant les logiciels de prévention des pertes de données (FAQ)

Comment fonctionnent les politiques DLP ?

Les politiques DLP définissent des règles et des actions pour protéger les données contre l’accès non autorisé ou les fuites. Elles surveillent l’activité des données, détectent les violations et appliquent des mesures correctives telles que le blocage ou l’alerte. Ces politiques sont essentielles pour maintenir la sécurité des données et prévenir les violations.

Quels sont les quatre types de DLP ?

Les quatre principaux types de DLP sont : réseau, terminal, cloud et application. Le DLP réseau surveille les données en transit, le DLP terminal sécurise les données sur les appareils, le DLP cloud protège les données stockées dans le cloud, et le DLP applicatif se concentre sur la sécurisation des données au sein d’applications spécifiques.

Comment mettre en œuvre un logiciel DLP ?

La mise en œuvre d’un logiciel DLP consiste à évaluer vos besoins en matière de protection des données, à sélectionner la solution appropriée et à configurer les politiques pour traiter les vulnérabilités. Formez votre équipe à l’utilisation de l’outil et surveillez régulièrement le système pour garantir une protection efficace des informations sensibles.

Quelles sont les directives DLP ?

Les directives DLP vous aident à identifier, surveiller et protéger les données sensibles au repos, en transit et en cours d’utilisation. Elles dictent comment les données sont gérées à travers différents emplacements et méthodes de transmission. Leur mise en œuvre garantit la sécurité des informations sensibles et la conformité aux réglementations.

Et ensuite :

Si vous êtes en train de rechercher un logiciel de prévention des pertes de données, contactez gratuitement un conseiller SoftwareSelect pour recevoir des recommandations personnalisées.

Vous remplissez un formulaire puis échangez brièvement afin de préciser vos besoins. Vous recevrez ensuite une présélection de logiciels à examiner. Ils vous accompagneront même durant tout le processus d'achat, y compris lors de la négociation des prix.