10 Liste des meilleurs logiciels BAS

Les logiciels de simulation de violation et d'attaque (BAS) vous aident à tester la résistance de vos systèmes face à des menaces réelles. Ils offrent à votre équipe la possibilité de mener en toute sécurité des scénarios d'attaque et de détecter les failles dans vos défenses avant que des attaquants ne le fassent.

Trouver le bon outil BAS n'est pas toujours évident. Vous pouvez rencontrer des problèmes comme des faux positifs, des intégrations limitées ou des tests qui ne reflètent pas les menaces réelles auxquelles vos systèmes sont confrontés.

Je teste et évalue des logiciels de façon indépendante et je collabore étroitement avec des équipes de sécurité dans l’ensemble du secteur technologique. Ce guide met en avant les outils BAS que j’ai trouvés les plus efficaces, selon leur capacité à répondre à des besoins concrets et réels sur le terrain.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels BAS

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Le meilleur pour les simulations d'attaques de phishing | Not available | À partir de $10/utilisateur/mois (facturé annuellement) | Website | |

| 2 | Idéal pour évaluer les vulnérabilités du réseau | Not available | Open source, disponible gratuitement | Website | |

| 3 | Idéal pour la sécurité des applications SaaS | Not available | À partir de $12/utilisateur/mois (facturé annuellement) + $20 de frais de base par mois | Website | |

| 4 | Idéal pour des simulations d’attaques complètes | Démo gratuite disponible | À partir de 15 $/utilisateur/mois (facturé annuellement) | Website | |

| 5 | Idéale pour une préparation continue à la sécurité | Not available | Tarification sur demande | Website | |

| 6 | Idéal pour la prédiction proactive des violations | Not available | À partir de 18 $/utilisateur/mois (facturé annuellement) + 50 $ de frais de base par mois | Website | |

| 7 | Idéal pour la surveillance de la sécurité IoT | Not available | Tarif sur demande | Website | |

| 8 | Idéal pour une formation pratique en cybersécurité | Not available | Tarif sur demande | Website | |

| 9 | Idéal pour une cybersécurité multicouche | Not available | À partir de $15/utilisateur/mois (facturation annuelle) | Website | |

| 10 | Idéal pour des simulations d'attaques réelles | Not available | Tarifs sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels BAS

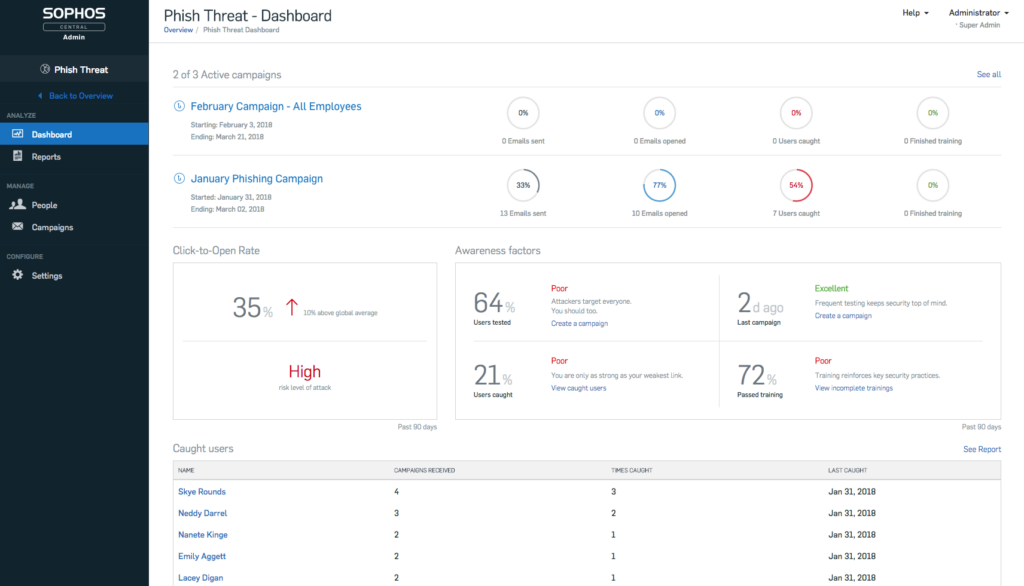

Sophos PhishThreat est un outil de sécurité spécialement conçu pour émuler des attaques de phishing, fournissant ainsi aux organisations des informations sur leur vulnérabilité. En reproduisant ces attaques, l’outil offre une approche pratique pour comprendre et réduire les failles potentielles de sécurité, ce qui correspond parfaitement à l'étiquette 'le meilleur pour les simulations d'attaques de phishing.'

Pourquoi j'ai choisi Sophos PhishThreat :

Pour sélectionner un outil de simulation d’attaques de phishing, Sophos PhishThreat s’est démarqué par sa précision et sa pertinence. Selon moi, sa conception et ses fonctionnalités mettent l’accent sur l’application pratique, ce qui le différencie des autres concurrents. Ce niveau d’engagement pour des simulations réalistes explique pourquoi je le considère comme 'le meilleur pour les simulations d'attaques de phishing.'

Fonctionnalités et intégrations remarquables :

L’une des principales fonctionnalités de Sophos PhishThreat réside dans sa capacité à émuler une grande variété de scénarios de phishing, allant de simples courriels trompeurs à des attaques plus complexes impliquant des logiciels malveillants. Cette diversité dans la simulation permet aux entreprises de mieux prioriser leurs mécanismes de défense.

Concernant les intégrations, Sophos PhishThreat fonctionne facilement avec de nombreuses plateformes de sécurité d'entreprise, en particulier celles dédiées aux opérations de red team, renforçant ainsi son utilité pour les simulations d’attaques réelles.

Pros and Cons

Pros:

- Simulations variées de scénarios de phishing, y compris des menaces avec logiciels malveillants

- Aide les organisations à prioriser leurs défenses face aux failles identifiées

- S’intègre parfaitement aux plateformes d’opérations de red team

Cons:

- Axé spécifiquement sur le phishing, n’aborde donc pas d’autres enjeux de sécurité

- Peut nécessiter une formation dédiée pour le personnel non technique

- Nécessite des mises à jour continues pour suivre les dernières techniques de phishing

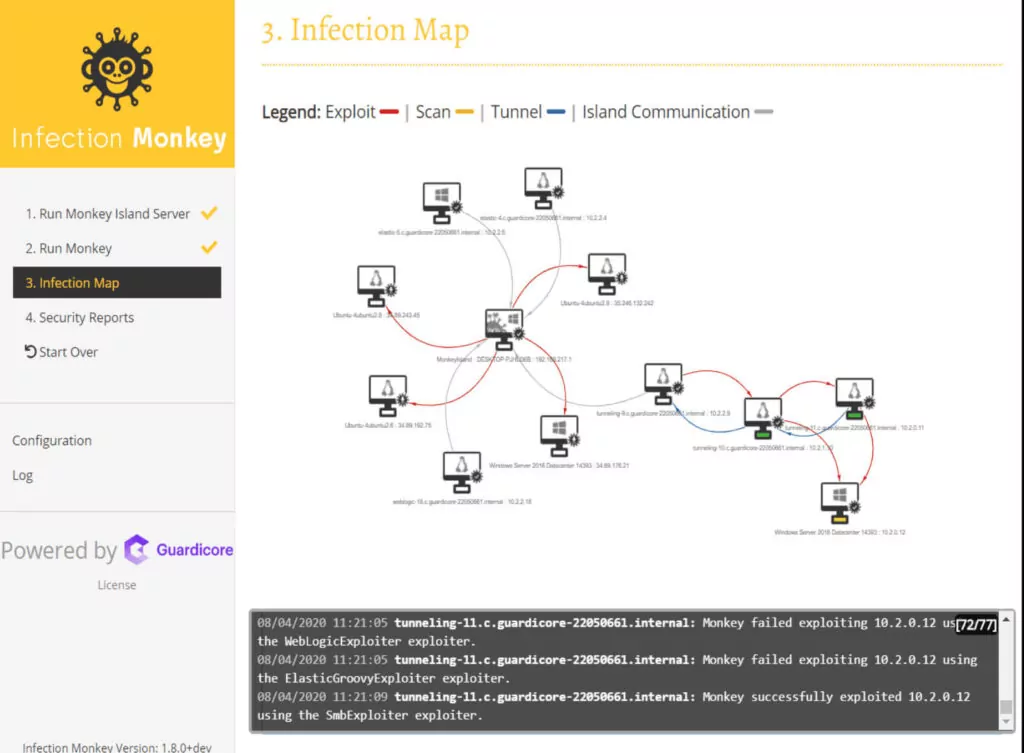

Infection Monkey est un outil open source conçu pour simuler des failles système, aidant les entreprises à identifier les points faibles de leur sécurité réseau. En déployant des attaques simulées, il fournit des informations précieuses sur les vulnérabilités potentielles, se positionnant comme un atout indispensable pour les organisations, en particulier les startups à la recherche de solutions économiques.

Pourquoi j'ai choisi Infection Monkey :

Après avoir examiné une multitude d’outils de sécurité, Infection Monkey s’est imposé comme un leader grâce à son approche ingénieuse de l’évaluation des vulnérabilités. Je l’ai choisi pour sa capacité unique à simuler des attaques réelles, offrant des analyses claires et des mesures correctives à appliquer.

Cette fonctionnalité, conçue pour détecter et corriger rapidement les vulnérabilités, fait d’Infection Monkey le « meilleur outil pour évaluer les vulnérabilités réseau », particulièrement pour les startups qui ont besoin d’analyses précises et exploitables.

Fonctionnalités et intégrations remarquables :

Infection Monkey se distingue par ses rapports détaillés après attaque, guidant les équipes sur les étapes de remédiation afin de renforcer la sécurité du réseau. Ses tests automatisés permettent une évaluation continue sans intervention manuelle. L’outil s’intègre également efficacement avec d’autres plateformes de sécurité, augmentant ainsi son utilité et élargissant sa couverture.

Pros and Cons

Pros:

- Fournit des actions correctives exploitables après chaque simulation

- Les tests automatisés offrent une évaluation continue

- Idéal pour les startups ayant besoin d’une évaluation robuste des vulnérabilités sans grever leur budget

Cons:

- En tant qu’open source, il peut nécessiter certaines compétences techniques pour l'installation et la personnalisation

- Des fonctionnalités avancées peuvent être réservées aux versions commerciales

- Certaines organisations pourraient préférer des outils à l’interface plus traditionnelle

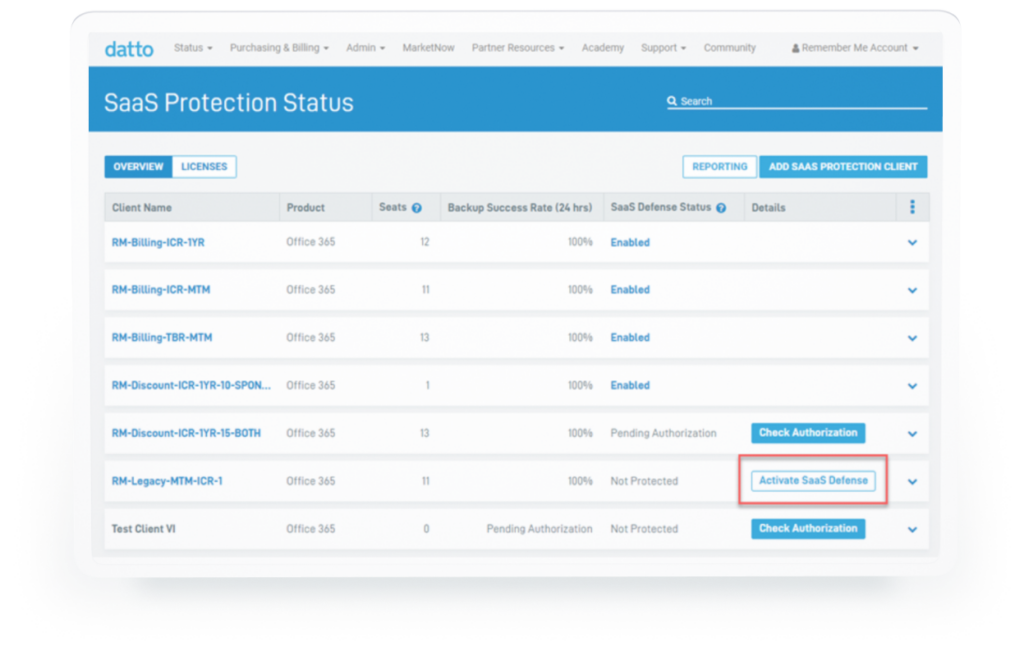

Datto SaaS Defense est un outil dédié qui se concentre sur la sécurisation des applications Software as a Service (SaaS). Avec un nombre croissant d'entreprises dépendant des solutions SaaS, il devient primordial de s'assurer que ces applications sont renforcées contre les menaces potentielles, et c'est là que Datto SaaS Defense se démarque.

Pourquoi j'ai choisi Datto SaaS Defense :

Après avoir comparé une multitude de solutions de sécurité, j'ai sélectionné Datto SaaS Defense principalement pour son approche ciblée de la sécurité SaaS. Ce qui m'a particulièrement impressionné, c'est sa mise en avant comme outil de simulation d'attaque couplé à un outil BAS (breach and attack simulation) intégré.

Cette double fonctionnalité m'a convaincu qu'il s'agit du « meilleur pour la sécurité des applications SaaS ».

Fonctionnalités phares et intégrations :

L'un des atouts majeurs de Datto SaaS Defense est son puissant outil de simulation d'attaque, permettant aux entreprises d'évaluer leur niveau de vulnérabilité. Son outil BAS intégré fournit des informations sur des scénarios potentiels de violation, assurant ainsi une bonne préparation. Concernant les intégrations, il s'intègre parfaitement avec les plateformes SaaS majeures, ce qui renforce sa facilité d'utilisation et sa pertinence pour les utilisateurs.

Pros and Cons

Pros:

- Approche ciblée spécifiquement pour la sécurité des applications SaaS

- Inclut un outil efficace de simulation d'attaque pour une évaluation complète

- L'outil BAS intégré offre des informations précieuses sur les menaces potentielles

Cons:

- Des frais de base supplémentaires peuvent représenter un coût additionnel pour certaines entreprises

- Peut ne pas convenir aux entreprises non orientées SaaS

- Certains utilisateurs pourraient nécessiter une phase d'apprentissage compte tenu de ses fonctionnalités spécialisées

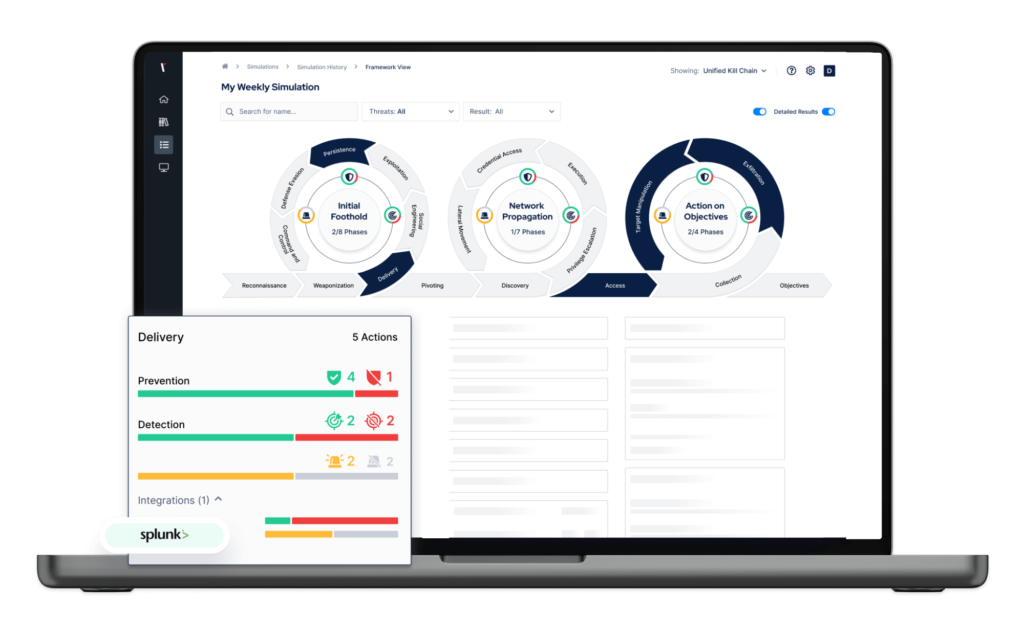

Cymulate propose un outil complet pour simuler un large éventail de cyberattaques, aidant les entreprises à identifier et à traiter les risques de sécurité potentiels. L'accent mis par l'outil sur l'exhaustivité en fait une solution parfaitement adaptée à son intitulé de 'meilleur pour des simulations d'attaques complètes'.

Pourquoi j'ai choisi Cymulate :

Dans ma recherche de l'outil idéal pour une compréhension holistique des vulnérabilités de sécurité, Cymulate s’est constamment classé parmi les meilleures options lors de mes évaluations. En comparant ses fonctionnalités et son ampleur, j’ai déterminé que la plateforme Cymulate se démarque grâce à sa large gamme de modèles et son engagement à simuler un spectre très étendu de menaces.

Cette couverture approfondie est la raison pour laquelle je la considère comme la meilleure solution pour des simulations d’attaques complètes.

Fonctionnalités clés et intégrations :

Parmi les fonctionnalités remarquables de Cymulate, on trouve une vaste gamme de modèles d’attaque, permettant de simuler une grande diversité de scénarios. De plus, son interface utilisateur est conviviale, garantissant que même les personnes sans connaissances techniques approfondies puissent naviguer et comprendre les résultats.

En ce qui concerne les intégrations, Cymulate collabore avec diverses plateformes de sécurité, facilitant ainsi l’interprétation des résultats et la mise en œuvre des actions recommandées pour les entreprises.

Pros and Cons

Pros:

- Large éventail de modèles de simulation d'attaque

- L'interface conviviale facilite la prise en main

- Intégrations efficaces avec d'autres plateformes de sécurité

Cons:

- Nécessite des mises à jour régulières pour prendre en compte l'évolution des menaces

- Peut s'avérer trop ambitieux pour les petites entreprises avec des ressources de sécurité limitées

- Certaines simulations peuvent être trop techniques pour des utilisateurs moyens sans formation appropriée

Idéale pour une préparation continue à la sécurité

La Plateforme de Validation de Sécurité Complète Picus fournit des outils permettant aux organisations d'évaluer et d'améliorer en continu leur posture de cybersécurité. Adaptée pour répondre aux besoins variés des organisations, la plateforme vise à s'assurer que les entreprises, grandes ou petites, restent toujours prêtes face aux menaces émergentes.

Pourquoi j'ai choisi la Plateforme de Validation de Sécurité Complète Picus :

En naviguant dans le large éventail d'outils de sécurité, la plateforme Picus s'est distinguée par son approche globale de la préparation continue. J'ai sélectionné cet outil pour son fort accent mis sur l'adaptabilité face à l'évolution des menaces. Ses fonctionnalités personnalisables la rendent particulièrement attrayante, garantissant une réponse adaptée aux besoins spécifiques tant des grandes entreprises que des petites sociétés.

Cette adaptabilité, combinée à son engagement envers la préparation, souligne clairement pourquoi elle est « idéale pour une préparation continue à la sécurité ».

Fonctionnalités remarquables et intégrations :

L'une des principales fonctionnalités de la plateforme Picus est la personnalisation des scénarios de menace, permettant aux organisations de se préparer à des risques spécifiques en fonction de leur secteur ou région. De plus, elle fournit des analyses en temps réel, donnant aux équipes les informations nécessaires pour améliorer les stratégies de sécurité. Ses intégrations couvrent un large éventail d'outils de cybersécurité, aidant les organisations à rationaliser leurs processus de sécurité.

Pros and Cons

Pros:

- Scénarios personnalisables adaptés aussi bien aux grandes entreprises qu'aux petites structures

- Analyses en temps réel pour une prise de décision améliorée

- Large gamme d'intégrations avec des outils de cybersécurité réputés

Cons:

- Peut s'avérer complexe pour ceux qui découvrent les plateformes de validation de sécurité

- Les personnalisations pourraient exiger un temps de configuration supplémentaire

- Les petites équipes pourraient nécessiter une formation pour exploiter pleinement le potentiel de la plateforme

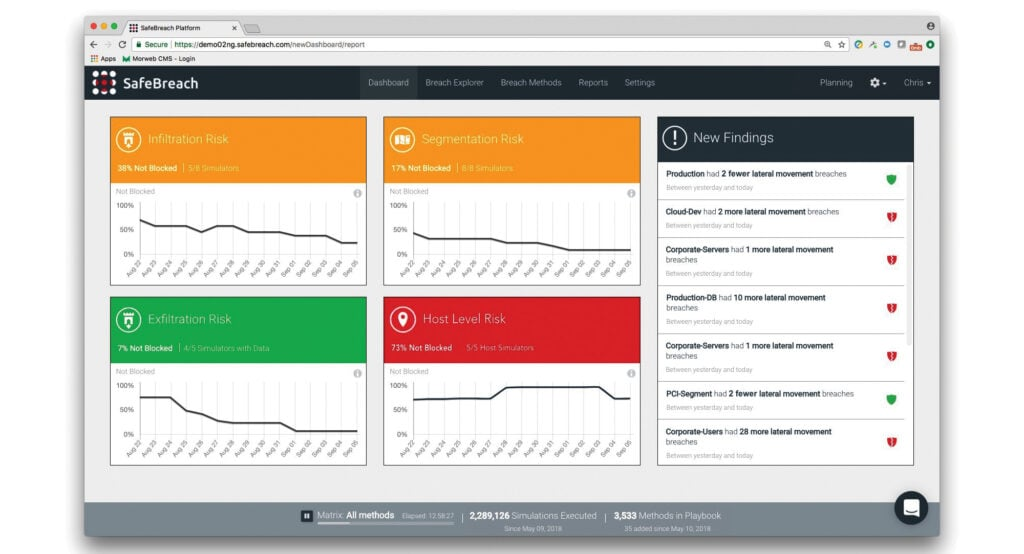

La plateforme SafeBreach est un outil essentiel pour prévoir et analyser les potentielles violations de sécurité. En simulant des attaques et en évaluant les vulnérabilités, elle fournit aux entreprises des informations précieuses pour renforcer leur posture de sécurité, ce qui la rend particulièrement cruciale pour celles qui souhaitent anticiper les menaces de manière proactive.

Pourquoi j’ai choisi la plateforme SafeBreach :

Lors de ma sélection d’outils de sécurité, la plateforme SafeBreach a retenu mon attention grâce à son approche proactive unique. En comparant ses fonctionnalités à celles d’autres plateformes, elle s’est démarquée, non seulement par ses capacités, mais également par son engagement à prédire les violations avant qu’elles ne surviennent.

À mon avis, cet outil incarne réellement le qualificatif de 'meilleur pour la prédiction proactive des violations'.

Points forts et intégrations :

L’une des fonctionnalités marquantes de la plateforme SafeBreach est la simulation de déplacement latéral au sein d’un réseau, permettant de détecter les vulnérabilités avant qu’elles ne soient exploitées. De plus, ses capacités vont au-delà de la seule sécurité : grâce à des fonctionnalités traitant la facturation et la comptabilité, elle contribue aussi indirectement à la gestion de la trésorerie.

Concernant les intégrations, la plateforme SafeBreach fonctionne avec divers outils de sécurité d’entreprise, ce qui améliore sa compatibilité et son efficacité.

Pros and Cons

Pros:

- Simulations avancées de mouvements latéraux pour une évaluation complète des vulnérabilités

- Des fonctionnalités liées à la facturation et à la comptabilité bénéficient indirectement à la gestion de trésorerie

- Large gamme d’intégrations avec des outils de sécurité d’entreprise

Cons:

- Peut être complexe pour les entreprises recherchant uniquement des fonctionnalités de sécurité sans les options liées à la finance

- Les frais de base peuvent être un obstacle pour les petites entreprises

- Nécessite une formation adéquate pour une utilisation optimale

À une époque où l’Internet des objets (IoT) domine notre paysage numérique, Chariot Detect s’impose comme un outil essentiel, offrant une surveillance de sécurité avancée pour tous les appareils connectés. Cette plateforme non seulement sécurise les réseaux, mais accorde également une attention particulière aux dispositifs IoT, garantissant qu’ils ne constituent pas le maillon faible de la défense d’une organisation.

Pourquoi j’ai choisi Chariot Detect :

En comparant plusieurs outils de cybersécurité, l’implication de Chariot Detect dans l’IoT a retenu mon attention. J’ai choisi cette plateforme en raison de son focus unique et de sa compréhension des complexités liées à la sécurité IoT.

À mon avis, son approche spécialisée en fait l’outil idéal pour la surveillance de la sécurité IoT.

Fonctionnalités remarquables et intégrations :

Chariot Detect propose un mécanisme dynamique de détection de menaces qui identifie en temps réel les risques liés aux appareils IoT. Le tableau de bord intuitif de l’outil offre une vue détaillée de la santé du réseau, mettant en évidence les dispositifs IoT vulnérables.

Côté intégrations, Chariot Detect s’associe efficacement avec les principales solutions de gestion réseau et les grandes plateformes IoT, favorisant ainsi une meilleure collaboration et une sécurité renforcée.

Pros and Cons

Pros:

- Surveillance de la sécurité IoT sur mesure

- Tableau de bord intuitif pour la vision du réseau

- Intégrations efficaces avec les principales plateformes IoT

Cons:

- Peut être trop spécialisé pour les organisations peu axées IoT

- L’installation initiale peut être complexe pour certains utilisateurs

- Documentation d’assistance limitée par rapport aux outils de cybersécurité généraux

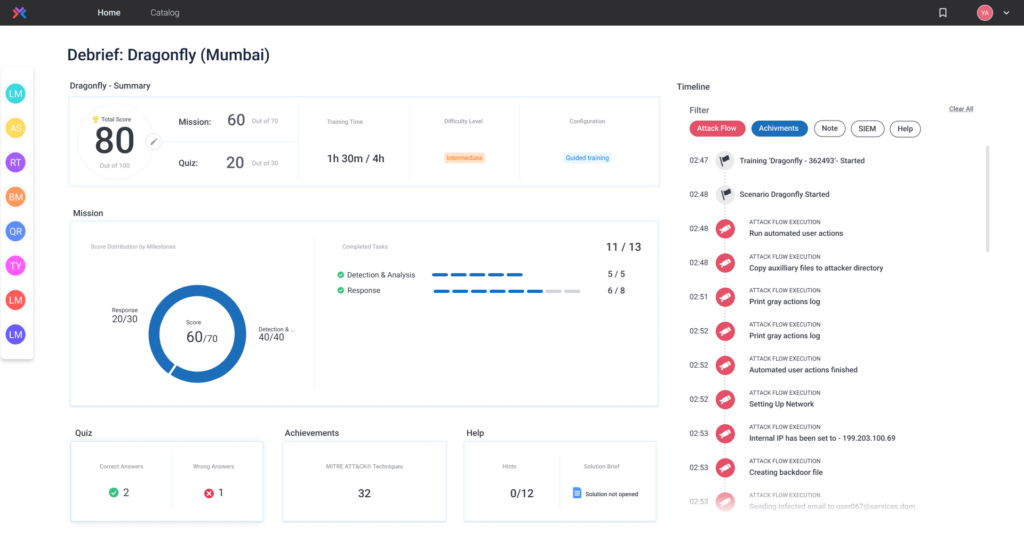

Dans le domaine de la cybersécurité, la pratique est souvent la clé de la perfection. CYBERBIT Range offre un environnement où les professionnels de l'informatique peuvent s'exercer à des scénarios de cybersécurité réalistes, entraînant leurs compétences et leurs réflexes. Cet engagement envers une formation pratique et concrète en fait un choix privilégié pour renforcer l'expertise en cybersécurité.

Pourquoi j'ai choisi CYBERBIT Range :

En évaluant de nombreuses plateformes de formation, l'accent mis par CYBERBIT Range sur l'apprentissage pratique l'a démarqué. Je l'ai sélectionné car il ne s'agit pas seulement de connaissances théoriques ; il pousse les participants à agir, réagir et s'adapter lors de scénarios de cybermenaces réalistes. D'après mes comparaisons, son engagement envers une formation réaliste le positionne incontestablement comme « le meilleur pour une formation pratique en cybersécurité ».

Fonctionnalités et intégrations remarquables :

L’environnement de formation de CYBERBIT Range est conçu avec soin, reflétant les défis des véritables paysages de cybermenaces. Il intègre des outils et technologies que les professionnels de la cybersécurité rencontrent dans des situations réelles.

En matière d’intégrations, CYBERBIT Range s’aligne efficacement avec de nombreuses plateformes de détection et de prévention des menaces reconnues dans l'industrie, garantissant ainsi la pertinence et l’actualité de la formation.

Pros and Cons

Pros:

- Scénarios de formation en cybersécurité proches du réel

- Intègre des outils et technologies standards de l'industrie

- Mises à jour continues pour refléter l'évolution des menaces

Cons:

- Peut être difficile à appréhender pour les débutants sans accompagnement

- Nécessite des sessions régulières pour améliorer les compétences en continu

- Pas adapté à ceux qui recherchent une formation purement théorique

Defendify propose une solution holistique conçue pour répondre à divers besoins en cybersécurité au sein d'une seule plateforme intégrée. En fournissant plusieurs couches de défense, elle s'assure que chaque possible vecteur d'attaque est surveillé, maintenant ainsi les vulnérabilités sous contrôle.

Pourquoi j'ai choisi Defendify : Cyberdéfense tout-en-un® :

Dans l’immense paysage des outils de cybersécurité, Defendify s’est démarquée par sa couverture complète. Je l'ai sélectionnée après avoir évalué son ensemble riche de fonctionnalités, qui intègre différentes fonctions de cybersécurité dans un seul flux de travail unifié.

La capacité de la plateforme à offrir une protection multicouche m’a convaincu qu'elle est « idéale pour une cybersécurité multicouche », garantissant que chaque vulnérabilité potentielle est prise en compte.

Fonctionnalités remarquables et intégrations :

La plateforme tout-en-un de Defendify propose une gamme d’outils qui renforcent les mécanismes de défense d’une entreprise, de l’évaluation des vulnérabilités aux plans de réponse. Le flux de travail intégré fait en sorte que les tâches s’enchaînent d’une étape à l’autre sans accroc.

Les intégrations avec d’autres outils et systèmes de sécurité rendent Defendify polyvalent, lui permettant de s’adapter aux divers besoins organisationnels tout en maximisant sa fonctionnalité.

Pros and Cons

Pros:

- Couverture de sécurité complète et multicouche qui prend en compte chaque vecteur d'attaque

- Flux de travail intégré qui facilite les tâches et les réponses

- Écosystème riche d’extensions qui renforce sa fonctionnalité

Cons:

- Peut sembler complexe pour les petites entreprises débutant en cybersécurité

- La facturation annuelle pourrait ne pas convenir à toutes les entreprises

- Certaines fonctionnalités avancées peuvent engendrer des coûts supplémentaires

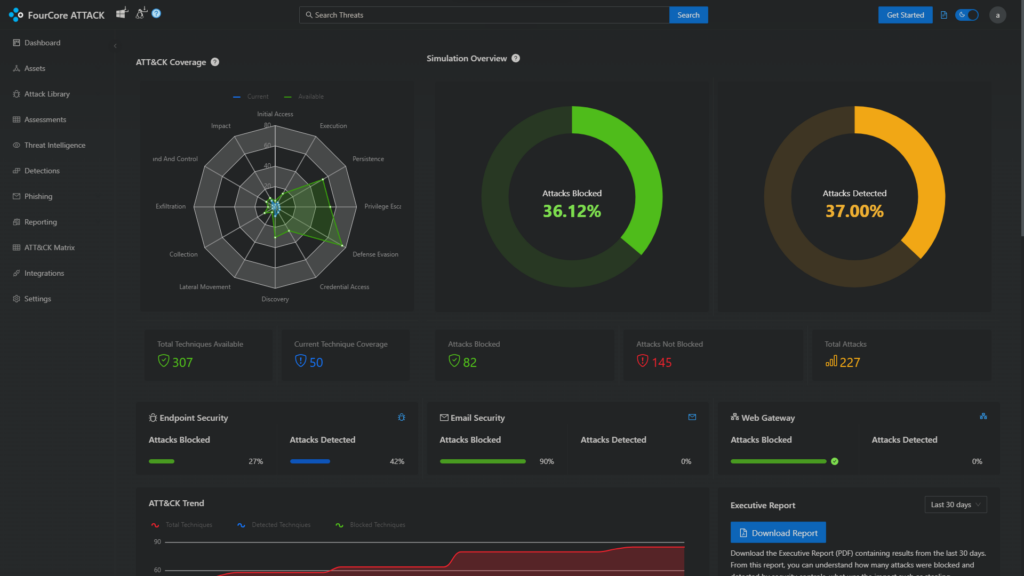

FourCore est conçu pour mettre à l'épreuve vos mesures de cybersécurité, en simulant des attaques telles qu'elles se produisent dans le monde réel. Cette approche permet non seulement d'identifier les vulnérabilités, mais aussi de fournir des informations précieuses sur la manière dont elles pourraient être exploitées.

Pourquoi j'ai choisi FourCore :

Après avoir examiné une multitude d'outils de cybersécurité, l'engagement de FourCore à simuler des attaques réelles a retenu mon attention. Je l'ai choisi car il va au-delà de la simple identification des failles en démontrant activement les techniques potentielles d'exploitation. Parmi les différents outils de simulation, il se démarque vraiment, ce qui en fait « Le meilleur pour les simulations d'attaques réelles ».

Fonctionnalités et intégrations phares :

L'atout principal de FourCore réside dans sa capacité à adapter les simulations en fonction des menaces actuelles. Il intègre des vecteurs d'attaque et des méthodologies actualisés pour garantir la pertinence des simulations. De plus, la plateforme propose des intégrations solides avec de nombreux grands acteurs de la cybersécurité, permettant ainsi d'exécuter les simulations au sein de l'infrastructure existante d'une organisation.

Pros and Cons

Pros:

- Simulations dynamiques basées sur les menaces actuelles

- Révèle non seulement les vulnérabilités mais aussi les techniques potentielles d'exploitation

- Intégrations robustes avec les principales plateformes de cybersécurité

Cons:

- Peut demander une courbe d'apprentissage importante pour les nouveaux utilisateurs

- Les mises à jour continues peuvent nécessiter une formation régulière des équipes

- Certaines simulations peuvent être trop avancées pour de petites organisations

Autres logiciels BAS

Ci-dessous, vous trouverez une liste d’autres logiciels BAS que j’ai sélectionnés, mais qui n’ont pas atteint le top 10. Ils méritent tout de même votre attention.

- vPenTest

Idéal pour les besoins de tests d'intrusion virtuels

- Elasticito

Meilleur pour une intelligence des menaces complète

- AttackIQ

Idéal pour la validation continue de la sécurité

Avis connexes

- Systèmes de détection et de prévention des intrusions

- Logiciels de cybersécurité

- Systèmes de détection d’intrusion réseau

Critères de sélection des logiciels BAS

Pour sélectionner les meilleurs logiciels BAS à inclure dans cette liste, j’ai pris en considération les besoins et difficultés courants des acheteurs comme l’efficacité énergétique et l’intégration avec les systèmes existants. J’ai également utilisé le cadre suivant afin de structurer mon évaluation de façon équitable :

Fonctionnalités principales (25 % du score total)

Pour figurer dans cette liste, chaque solution devait couvrir ces usages courants :

- Gestion de l’énergie

- Contrôle CVC

- Contrôle de l'éclairage

- Intégration des systèmes de sécurité

- Supervision à distance

Fonctionnalités distinctives supplémentaires (25 % du score total)

Pour affiner davantage la sélection, j’ai aussi recherché des caractéristiques uniques, telles que :

- Analyses avancées

- Accès via application mobile

- Tableaux de bord personnalisables

- Automatisation basée sur l’IA

- Alertes de maintenance prédictive

Facilité d’utilisation (10 % du score total)

Pour évaluer la simplicité d’utilisation de chaque système, j’ai pris en compte les éléments suivants :

- Interface intuitive

- Navigation aisée

- Courbe d’apprentissage réduite

- Conception visuelle claire

- Performance réactive

Onboarding (10 % du score total)

Pour jauger l’expérience de prise en main de chaque plateforme, j’ai pris en compte :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles clés en main

- Webinaires d’accompagnement

- Chatbots d’assistance

Support client (10 % du score total)

Pour évaluer les services d’assistance de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité 24h/24 et 7j/7

- Personnel compétent

- Multiples options de contact

- Temps de réponse rapides

- Centre d’aide complet

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarifs compétitifs

- Structure tarifaire transparente

- Options de tarification par paliers

- Disponibilité d’une période d’essai gratuite

- Rapport fonctionnalités/prix

Avis des clients (10 % du score total)

Pour avoir une idée globale de la satisfaction des clients, j’ai pris en compte les éléments suivants lors de l’analyse des avis :

- Retours positifs fréquents

- Mises en avant des points forts et faibles

- Taux de recommandation par les utilisateurs

- Facilité d’utilisation rapportée

- Indicateurs de fidélité client

Comment choisir un logiciel BAS

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection, voici une checklist des facteurs à prendre en compte :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | Le logiciel peut-il évoluer selon vos besoins ? Assurez-vous qu’il prenne en charge l’augmentation des données et des utilisateurs sans frais supplémentaires ni perte de performance. |

| Intégrations | Est-il compatible avec vos systèmes existants ? Vérifiez la compatibilité avec des outils comme les systèmes CVC, d’éclairage et de sécurité. |

| Personnalisation | Pouvez-vous l’adapter à vos processus spécifiques ? Cherchez des options pour modifier les tableaux de bord, rapports et paramètres de contrôle. |

| Facilité d’utilisation | L’interface est-elle intuitive pour tous les utilisateurs ? Évitez les courbes d’apprentissage raides en privilégiant un logiciel au design ergonomique et à la navigation simple. |

| Mise en œuvre et onboarding | En combien de temps pouvez-vous commencer à l’utiliser ? Évaluez le temps et les ressources nécessaires à l’installation, y compris les supports de formation et l’accompagnement mis à disposition. |

| Coût | La tarification correspond-elle à votre budget ? Comparez les formules d’abonnement, les frais cachés et la valeur à long terme. Envisagez une période d’essai gratuite pour tester la solution. |

| Sécurité | Comment sont protégées vos données ? Recherchez la présence de chiffrement, de contrôles d’accès utilisateurs et de la conformité aux normes de protection des données du secteur. |

| Disponibilité du support | L’aide est-elle accessible quand vous en avez besoin ? Vérifiez la disponibilité 24/7, la multiplicité des canaux de contact et la réactivité de l’équipe d’assistance. |

Qu’est-ce qu’un logiciel BAS ?

Le logiciel de simulation de violation et d’attaque (BAS) offre aux organisations une approche proactive pour évaluer leurs défenses informatiques en simulant des cyberattaques réelles sur leurs réseaux, systèmes et applications. Ces simulations permettent d’identifier des vulnérabilités et points faibles sans causer de dommages réels.

Principalement utilisé par les professionnels de la cybersécurité et les équipes informatiques, un logiciel BAS fournit un aperçu des risques potentiels et offre un retour d’information concret, ce qui permet aux entreprises de renforcer leur posture sécuritaire face à l’évolution des menaces numériques.

Fonctionnalités

Lors de la sélection d’un logiciel BAS, portez attention aux fonctionnalités clés suivantes :

- Gestion de l'énergie : Suit et optimise la consommation d'énergie afin de réduire les coûts et d'améliorer l'efficacité.

- Contrôle CVC : Automatise les systèmes de chauffage, ventilation et climatisation pour une gestion constante du climat intérieur.

- Contrôle de l'éclairage : Gère les systèmes d'éclairage pour augmenter les économies d'énergie et améliorer le confort.

- Intégration de la sécurité : Se connecte aux systèmes de sécurité pour offrir une surveillance et un contrôle centralisés.

- Surveillance à distance : Permet d'accéder et de contrôler les systèmes du bâtiment depuis n'importe où pour plus de commodité et d'efficacité.

- Tableaux de bord personnalisables : Offre des vues et des rapports adaptés aux besoins et préférences spécifiques des utilisateurs.

- Accès via application mobile : Permet de contrôler et de surveiller les systèmes en déplacement depuis un smartphone ou une tablette.

- Alertes de maintenance prédictive : Identifie les problèmes potentiels avant qu'ils ne deviennent critiques, réduisant ainsi les temps d'arrêt et les coûts de réparation.

- Analyses avancées : Fournit des informations sur la performance du bâtiment pour soutenir des décisions basées sur les données.

- Contrôles d'accès des utilisateurs : Assure la sécurité et la confidentialité en gérant qui peut accéder et contrôler les différents systèmes.

Avantages

L'implémentation d'un logiciel BAS apporte de nombreux avantages pour votre équipe et votre entreprise. Voici ce à quoi vous pouvez vous attendre :

- Économies de coûts : En optimisant l'utilisation de l'énergie grâce aux fonctionnalités de gestion énergétique, vous pouvez réduire vos dépenses en services publics.

- Amélioration du confort : Le contrôle CVC et de l'éclairage garantit des environnements intérieurs constants et confortables pour les occupants.

- Sécurité renforcée : L'intégration aux systèmes de sécurité permet une surveillance centralisée et une réaction rapide face aux menaces potentielles.

- Efficacité accrue : La surveillance et le contrôle à distance simplifient la gestion des systèmes du bâtiment, faisant gagner du temps et réduisant le travail manuel.

- Décisions basées sur les données : Les analyses avancées fournissent des informations qui vous aident à faire des choix éclairés pour améliorer les performances du bâtiment.

- Réduction des temps d'arrêt : Les alertes de maintenance prédictive permettent d'identifier les problèmes en amont, minimisant ainsi les interruptions et les réparations coûteuses.

- Évolutivité : Le logiciel BAS peut évoluer avec vos besoins, en gérant davantage de données et d'utilisateurs sans perte de performance.

Coûts & Tarification

Le choix d'un logiciel BAS nécessite une compréhension des différents modèles et formules de tarification disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l'équipe, des modules complémentaires et plus encore. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions logicielles BAS :

Tableau comparatif des formules pour les logiciels BAS

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Surveillance de base, options de contrôle limitées et support communautaire. |

| Formule personnelle | $10-$30/user/month | Surveillance à distance, analyses de base, accès mobile et intégrations limitées. |

| Formule entreprise | $50-$100/user/month | Analyses avancées, contrôle à distance complet, intégration de la sécurité et tableaux de bord personnalisés. |

| Formule grande entreprise | $150-$300/user/month | Intégrations complètes, maintenance prédictive, options d’évolutivité et support dédié. |

Questions les plus fréquentes concernant les logiciels BAS (FAQ)

Les logiciels BAS peuvent-ils s'intégrer aux systèmes existants ?

Oui, de nombreuses solutions logicielles BAS sont conçues pour s’intégrer à des systèmes existants tels que le CVC, l’éclairage et la sécurité. Vérifiez avec le fournisseur pour garantir la compatibilité avec votre infrastructure actuelle et renseignez-vous sur les éventuels travaux d’intégration supplémentaires nécessaires.

Combien de temps faut-il pour mettre en place un logiciel BAS ?

Le temps de mise en œuvre dépend de la taille et de la complexité de votre bâtiment, ainsi que du logiciel choisi. Cela peut aller de quelques semaines à plusieurs mois. Travaillez en étroite collaboration avec votre fournisseur pour établir un calendrier réaliste et vous assurer que toutes les parties prenantes sont prêtes pour la transition.

Existe-t-il des outils BAS abordables ou adaptés aux petits budgets ?

Oui, des outils comme Aqua Security Trivy offrent des fonctionnalités intéressantes à des tarifs plus avantageux, ce qui les rend accessibles aux petites entreprises ou aux startups.

Pourquoi y a-t-il une telle variation de prix entre les différents outils BAS ?

La différence de coût s’explique par l’éventail des fonctionnalités proposées, l’évolutivité de l’outil, le public ciblé et la réputation de la marque. Les outils plus avancés destinés aux grandes entreprises avec des besoins complexes seront naturellement plus chers que les solutions plus simples conçues pour les petites structures.

Et maintenant :

Si vous êtes en train de rechercher un logiciel BAS, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire puis échangez rapidement pour préciser vos besoins. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagneront même pendant tout le processus d'achat, y compris la négociation des prix.