10 Meilleurs logiciels d’analyse des vulnérabilités — Liste courte

Avec autant de logiciels d’analyse des vulnérabilités sur le marché, il n’est pas facile de savoir lequel vous convient le mieux. Vous souhaitez anticiper la découverte et la correction des failles de sécurité avant qu’elles ne soient exploitées, mais vous devez trouver l’outil le plus adapté. Je suis là pour vous aider ! Dans cet article, je vais vous faciliter le choix en partageant mon expérience avec des dizaines d’outils d’analyse des vulnérabilités travaillant avec différentes équipes et projets, ainsi que mes recommandations pour les meilleurs logiciels d’analyse des vulnérabilités.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels d’analyse des vulnérabilités

Ce tableau comparatif résume les informations tarifaires sur mes principaux choix de logiciels d’analyse des vulnérabilités pour vous aider à trouver celui qui correspond à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour une sécurité complète du code au cloud | Formule gratuite disponible + démo gratuite | À partir de $350/mois | Website | |

| 2 | Idéal pour la gestion proactive des vulnérabilités | Essai gratuit de 14 jours + démo gratuite disponible | À partir de 149€/par mois | Website | |

| 3 | Idéal pour l’atténuation des vulnérabilités en entreprise | Essai gratuit de 30 jours et démo disponible | $1,195 pour 100 postes de travail et une licence utilisateur unique | Website | |

| 4 | Idéal pour identifier les potentielles faiblesses de sécurité sur l'ensemble du réseau d'une organisation | Essai gratuit de 30 jours + démo gratuite disponible | À partir de $338.50/an | Website | |

| 5 | Idéal pour le scan de vulnérabilités basé sur des preuves | Démo gratuite disponible | Tarification sur demande | Website | |

| 6 | Solution de sécurité de l'information offrant une visibilité approfondie sur les actifs globaux | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 7 | Meilleur logiciel d'analyse des vulnérabilités pour réduire le taux de faux positifs | Essai gratuit + démo gratuite disponible | Tarification sur demande | Website | |

| 8 | Le meilleur pour le scan hybride avec la technologie AcuSensor | Démo gratuite disponible | Tarification sur demande | Website | |

| 9 | Outil de scan de vulnérabilités idéal pour explorer les applications fortement basées sur JavaScript | Offre gratuite disponible | À partir de $475/utilisateur/an | Website | |

| 10 | Propose une solution de renseignement sur les menaces externes avec surveillance du web clair et du dark web | Essai gratuit + démo gratuite disponible | À partir de 1,62 $/actif/mois (facturé annuellement) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels d’analyse des vulnérabilités

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels d’analyse des vulnérabilités qui figurent dans ma sélection. Mes avis présentent en détail les principales fonctionnalités, avantages et inconvénients, intégrations et cas d’usage idéals de chaque outil pour vous aider à choisir celui qu’il vous faut.

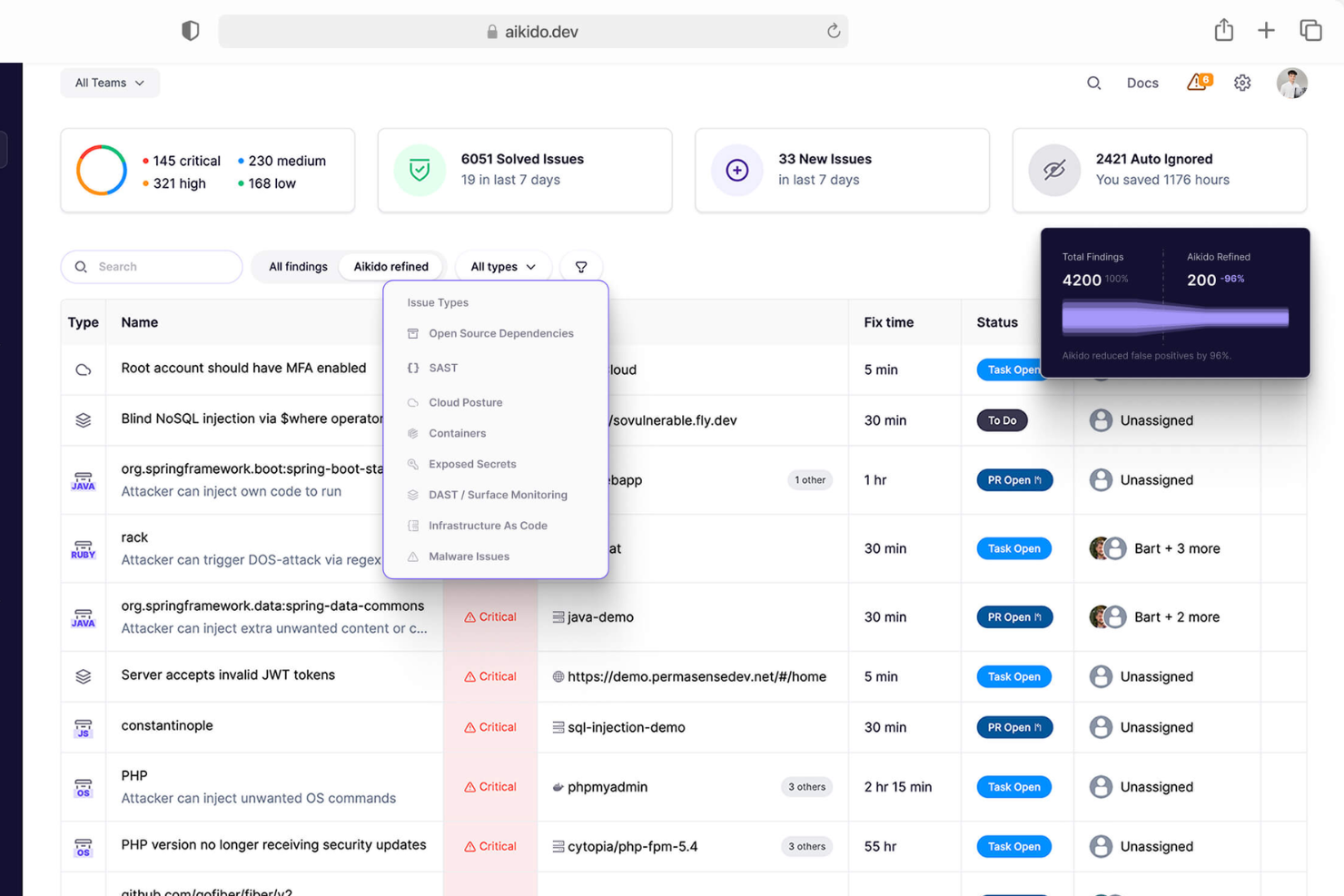

Aikido Security est une plateforme DevSecOps complète conçue pour offrir une sécurité de bout en bout pour les environnements de code et de cloud. Elle intègre divers scans et fonctionnalités de sécurité, notamment la gestion des vulnérabilités, la génération de SBOM, la gestion de la posture de sécurité cloud, l'analyse d'images de conteneurs et l'analyse des dépendances.

L'un des principaux atouts d'Aikido Security réside dans sa plateforme tout-en-un qui centralise plusieurs capacités de scanning, incluant l'analyse statique de la sécurité des applications (SAST), l'analyse dynamique de la sécurité des applications (DAST), la gestion de la posture de sécurité du cloud (CSPM), l'analyse de la composition logicielle (SCA), le scanning d'infrastructure as code (IaC), le scanning des conteneurs et la détection de secrets.

Cette approche holistique garantit que toutes les vulnérabilités potentielles aux différents niveaux d'une application et de son infrastructure soient identifiées et traitées. En offrant une couverture complète, du code au cloud, Aikido Security aide les organisations à maintenir une posture de sécurité robuste. Le logiciel prend également en charge la conformité avec des normes telles que SOC 2 et ISO 27001:2022 en automatisant la collecte des preuves et la génération de rapports de sécurité détaillés.

Aikido s'intègre avec Amazon Web Services (AWS), Google Cloud, MS Azure Cloud, DigitalOcean, Drata, Vanta, GitHub, GitLab Cloud, Bitbucket, Jira, Slack, Docker Hub, AWS Elastic Container Registry, GCP Artifact Registry, CircleCI et Jenkins.

New Product Updates from Aikido Security

Aikido Security Enhances AI Pentest and AutoTriage Accuracy

Aikido Security introduces AI Pentest vulnerability escalation and custom context for AutoTriage to enhance exploitability assessment and reduce false positives. For more information, visit Aikido Security's official site.

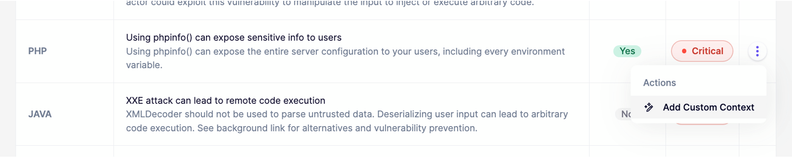

Intruder est un outil d'analyse de vulnérabilités basé sur le cloud qui vise à aider les entreprises de toutes tailles à découvrir les failles de sécurité dans leurs systèmes en ligne. L’outil propose une surveillance continue du réseau afin d’identifier les vulnérabilités et de réduire la surface d’attaque.

Intruder offre un service de surveillance de la sécurité proactive, comprenant des analyses régulières pour détecter les nouvelles menaces dès leur apparition. Son analyse de vulnérabilités réseau vérifie automatiquement plus de 10 000 vulnérabilités. L’outil classe ensuite les résultats par ordre de priorité afin d’aider à se concentrer sur les problèmes les plus importants et fournit des informations claires pour les résoudre.

Des intégrations sont disponibles nativement avec Slack, MS Teams, Jira, Github et Gitlab. D’autres intégrations sont accessibles via Zapier et l’API.

Intruder est proposé à partir de 196€/par mois/application. Une période d’essai gratuite de 14 jours est également disponible.

New Product Updates from Intruder

Intruder Unveils Agentless Container Image Scanning

Intruder introduces agentless container image scanning across cloud platforms. This update helps teams detect vulnerabilities before deployment with less setup. For more information, visit Intruder’s official site.

Idéal pour l’atténuation des vulnérabilités en entreprise

ManageEngine Vulnerability Manager Plus est un outil complet conçu pour la gestion des vulnérabilités en entreprise, offrant des fonctionnalités telles que le déploiement sécurisé de configurations, la conformité, le déploiement automatique des correctifs et l’atténuation des vulnérabilités zero-day. Il va au-delà des capacités des outils traditionnels de gestion des vulnérabilités, fournissant des rapports à destination de la direction, des audits antivirus, des politiques de déploiement et une administration basée sur les rôles.

Sa capacité à automatiser l’évaluation des vulnérabilités, la gestion des correctifs et la gestion de la conformité depuis une seule console en fait un choix de premier plan pour les grandes organisations aux besoins de sécurité complexes. ManageEngine Vulnerability Manager Plus se distingue par ses fonctionnalités robustes, notamment des analyses approfondies et des rapports qui simplifient le processus de gestion des vulnérabilités. Sa plateforme tout-en-un pour la gestion des vulnérabilités du réseau et son approche axée sur la priorisation de l’identification et du traitement des failles en font un choix idéal pour les entreprises.

ManageEngine Vulnerability Manager Plus propose une fonction complète d’évaluation des vulnérabilités qui identifie et hiérarchise un large éventail de vulnérabilités, en tenant compte de facteurs tels que l’exploitabilité et la gravité. Ses intégrations incluent Active Directory, Azure AD, AWS et G Suite, ce qui facilite la gestion et la surveillance des vulnérabilités sur différentes plateformes et services. Le logiciel fournit des outils pour l’évaluation des vulnérabilités, la conformité, la gestion des correctifs, la gestion de la configuration de la sécurité des dispositifs réseau et l’atténuation des vulnérabilités zero-day.

Idéal pour identifier les potentielles faiblesses de sécurité sur l'ensemble du réseau d'une organisation

ESET PROTECT Complete fournit un cadre de cybersécurité robuste conçu pour protéger les entreprises contre un large éventail de menaces numériques. Cette solution propose une suite d'outils incluant la protection des endpoints, l'analyse sandbox dans le cloud et le chiffrement des données, visant à offrir une défense sécurisée, gérable et complète contre les logiciels malveillants, les ransomwares et les attaques par hameçonnage.

En tant que logiciel d'analyse des vulnérabilités, ESET PROTECT Complete excelle dans l'identification et la résolution des potentielles faiblesses de sécurité sur l'ensemble du réseau d'une organisation. Il fournit des rapports de vulnérabilité détaillés, mettant en évidence les points sensibles et recommandant des actions concrètes pour réduire les risques. Son moteur d'analyse est à la fois complet et efficace, assurant une perturbation minimale des activités tout en maintenant un niveau élevé de vigilance en matière de sécurité.

ESET PROTECT Complete s'intègre nativement à une variété d'outils, notamment ESET Endpoint Security, ESET Endpoint Antivirus, ESET Security Management Center, ESET Dynamic Threat Defense, ESET Secure Authentication, ESET File Security for Microsoft Windows Server, ESET Mail Security for Microsoft Exchange Server, ESET Full Disk Encryption, Microsoft Active Directory et les outils SIEM.

ESET PROTECT Complete propose une tarification sur demande + une version d'essai gratuite de 30 jours.

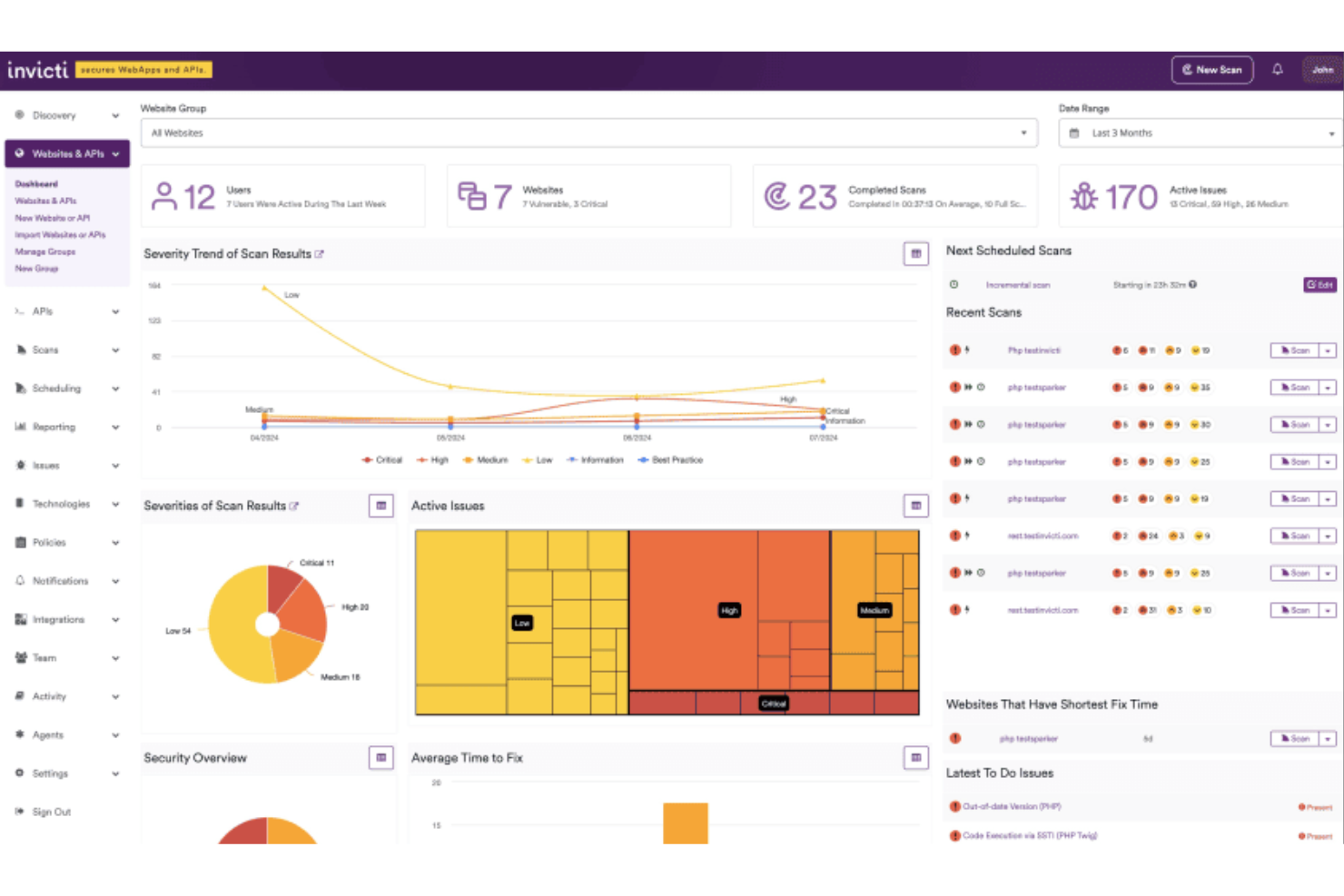

Invicti est un outil complet de sécurité des applications web et des API, conçu pour aider les entreprises à identifier et corriger les vulnérabilités présentes dans leurs ressources web. Il propose la découverte automatisée et des tests de sécurité pour les applications web et les API, s'intégrant parfaitement au cycle de vie du développement logiciel.

Invicti offre une technologie de scan basée sur des preuves. Contrairement aux scanners traditionnels qui se contentent d’identifier les vulnérabilités potentielles, Invicti va plus loin en exploitant ces vulnérabilités de manière sécurisée et en mode lecture seule afin de confirmer leur existence. Cela permet de réduire les faux positifs, faisant ainsi gagner un temps précieux aux équipes de développement qui n’ont plus besoin de vérifier manuellement.

Les capacités de scan complètes du logiciel couvrent un large éventail de vulnérabilités, y compris celles présentes dans les applications complexes et dans les configurations serveurs. Les intégrations incluent MuleSoft Anypoint Exchange, Amazon API Gateway, Apigee API hub, Kubernetes, Azure Boards, Bitbucket, Bugzilla, FogBugz, DefectDojo, Freshservice, GitHub, GitLab, Jazz Team Server, et Jira.

Qualys

Solution de sécurité de l'information offrant une visibilité approfondie sur les actifs globaux

Qualys analyse les mauvaises configurations et les menaces dans l'ensemble de votre environnement technologique mondial avec une précision six sigma. Le système fournit des alertes en temps réel sur les vulnérabilités zero-day, les actifs compromis et les irrégularités du réseau. Vous pouvez mettre en quarantaine les actifs compromis en un seul clic, vous donnant ainsi plus de temps pour enquêter et contenir une attaque.

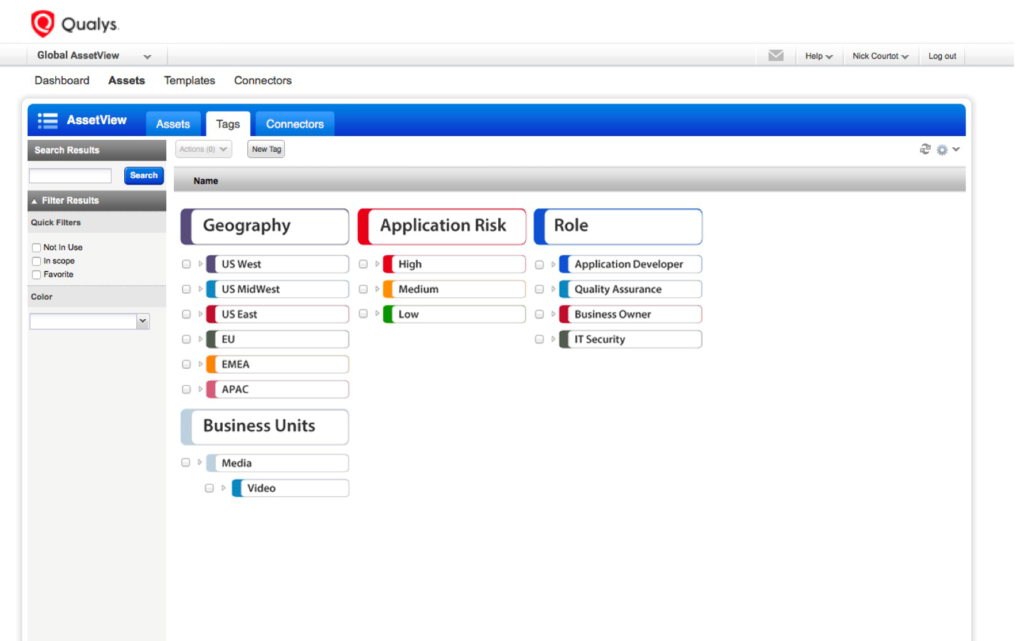

Pour protéger votre environnement informatique, vous devez savoir quels actifs sont connectés à votre réseau. L'application gratuite Global AssetView de Qualys aide les équipes de sécurité à accomplir cette tâche en identifiant automatiquement tous les actifs connus et inconnus sur un réseau. Vous pouvez rapidement obtenir des informations détaillées sur chaque actif, notamment les logiciels installés, les services en cours d'exécution, et les informations sur le cycle de vie du fournisseur. L'application facilite également l'organisation des actifs, permettant aux équipes de les classer en familles de produits grâce à des étiquettes personnalisées.

Qualys prend en charge les intégrations natives avec AWS, Azure et Google Cloud.

La tarification dépend de plusieurs facteurs, notamment le nombre de licences utilisateur, les applications Qualys Cloud Platform, les applications web internes et les adresses IP que votre équipe utilisera.

Meilleur logiciel d'analyse des vulnérabilités pour réduire le taux de faux positifs

New Relic est une plateforme d'observabilité tout-en-un qui vous aide à surveiller, dépanner et optimiser l'ensemble de votre stack. Elle permet aux entreprises de surveiller et d'améliorer la sécurité de leur réseau en identifiant les faiblesses potentielles qui pourraient être exploitées par des cybercriminels. Avec New Relic, vous pouvez analyser de manière proactive vos systèmes afin de détecter les vulnérabilités potentielles, obtenant ainsi une vue d'ensemble complète de leur état de sécurité, ce qui aide à prendre des décisions éclairées et à élaborer des stratégies de cybersécurité efficaces.

De plus, New Relic propose une analyse des vulnérabilités en temps réel, ce qui est extrêmement important dans le paysage numérique actuel en constante évolution où de nouvelles menaces apparaissent à chaque instant. Grâce à son analyse continue et automatique, vous pouvez détecter et résoudre rapidement tout problème de sécurité. La fonction de triage des vulnérabilités de la plateforme vous fournit des informations en fonction du niveau de criticité. Ensuite, elle affiche une liste priorisée de vos bibliothèques vulnérables ainsi que des suggestions sur les bibliothèques à mettre à jour. C'est idéal si vous ne savez pas par quoi commencer.

Enfin, l’analyse des vulnérabilités de New Relic est reconnue pour sa précision. Les capacités d’analyse exhaustives de l’outil réduisent considérablement les faux positifs, garantissant ainsi que l’attention de l’équipe informatique ne soit pas détournée par des alertes non pertinentes. La qualité de ses rapports fournit également aux équipes toutes les informations essentielles nécessaires pour traiter les vulnérabilités efficacement. En offrant une vision claire du paysage de la sécurité d’un système, New Relic facilite la tâche.

New Relic s’intègre à plus de 600 applications dans les catégories de surveillance d’applications, infrastructure, sécurité, simulation de trafic, journalisation, AWS, Azure, Google Cloud Services, surveillance open-source, machine learning ops et Prometheus.

Acunetix

Le meilleur pour le scan hybride avec la technologie AcuSensor

Acunetix est un outil de scan de sécurité pour applications web et API conçu pour automatiser les tests de sécurité en entreprise, offrant une solution robuste pour identifier, tester et traiter les vulnérabilités dans les applications web et les API.

L’une de ses caractéristiques les plus remarquables est sa technologie AcuSensor, qui combine des techniques de scan 'boîte noire' avec des retours provenant de capteurs placés dans le code source. Cette approche hybride permet une analyse très précise avec un faible taux de faux positifs, garantissant ainsi que les développeurs peuvent faire confiance aux résultats et se concentrer sur les vulnérabilités réelles.

Le logiciel est conçu pour être convivial, avec un enregistreur de séquence de connexion qui simplifie le test des zones protégées par mot de passe et la technologie DeepScan capable d’interpréter SOAP, XML, AJAX et JSON. Ces fonctionnalités facilitent la réalisation de scans complets par les équipes de sécurité, sans nécessiter d’interventions manuelles étendues.

Outil de scan de vulnérabilités idéal pour explorer les applications fortement basées sur JavaScript

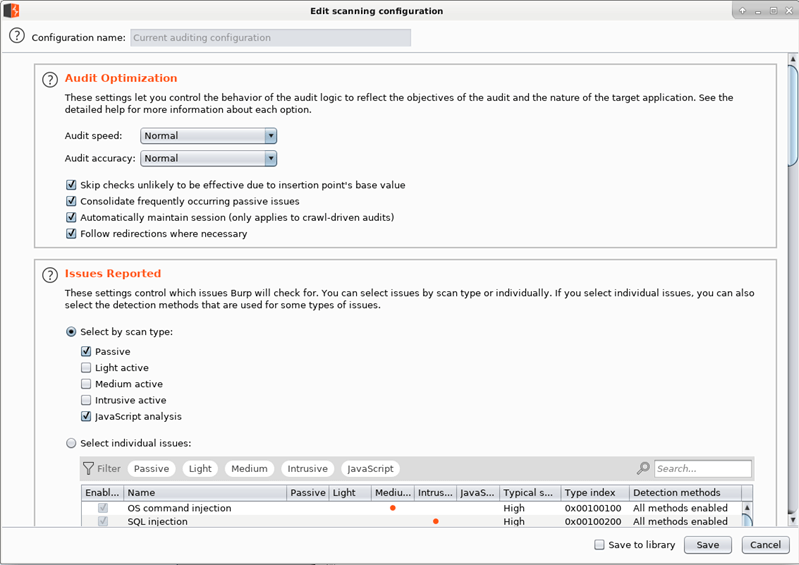

Burp Suite propose des outils de scan de vulnérabilités adaptés aux besoins des entreprises et des testeurs QA individuels. Les équipes DevSecOps en entreprise bénéficient de la capacité de Burp Suite à automatiser les tests de sécurité à grande échelle. Des tests d’intrusion manuels et automatisés sont disponibles dans l’Édition Professionnelle de Burp Suite, conçue pour un usage individuel par les ingénieurs en sécurité et les chasseurs de failles.

Burp Suite intègre un outil de scan de vulnérabilités basé sur la recherche, appelé Burp Scanner. L’équipe de recherche de PortSwigger découvre régulièrement des vulnérabilités avant que les hackers puissent les exploiter, offrant ainsi une protection avancée à ses utilisateurs.

Burp Scanner dispose également d’un puissant moteur d’exploration capable de franchir facilement des obstacles tels que les jetons CSRF et les URLs volatiles. Grâce à son navigateur Chromium intégré, il est également en mesure d’explorer des applications riches en JavaScript que d’autres scanners ne peuvent pas traiter.

Les équipes de développement peuvent facilement intégrer Burp Suite dans leur pile technologique grâce aux intégrations disponibles pour Jenkins et Jira.

Burp Suite Enterprise commence à $6,995/an. Burp Suite Professional coûte $399 avec une version d’essai gratuite disponible.

Rapid7

Propose une solution de renseignement sur les menaces externes avec surveillance du web clair et du dark web

Rapid7 propose des solutions de cybersécurité et de conformité pour aider les organisations à gérer les vulnérabilités dans leur environnement informatique. Les analystes de sécurité peuvent automatiser la surveillance des menaces sur plusieurs plateformes, y compris les infrastructures locales, cloud et virtuelles. Grâce aux détections rigoureusement validées par Rapid7, votre équipe de sécurité peut maintenir un taux élevé de signaux pertinents par rapport au bruit et atténuer rapidement les menaces critiques.

Rapid7 protège également contre les menaces externes avec Threat Command. Cet outil de renseignement sur les menaces externes surveille des milliers de sources sur le web clair et le dark web afin d’identifier les menaces visant votre entreprise. Threat Command fournit des alertes hautement contextualisées, permettant aux équipes de transformer rapidement le renseignement en action.

Les utilisateurs de Rapid7 ont accès à une bibliothèque complète d’intégrations avec des outils tiers, notamment Azure, Proofpoint, AWS, Teams, Cisco, Slack et Jira.

Différentes formules sont proposées pour chacun des produits Rapid7. Les organisations peuvent acheter chaque solution individuellement ou en lot.

Autres logiciels d’analyse des vulnérabilités

Voici quelques autres options de logiciels d’analyse des vulnérabilités qui ne figurent pas dans ma sélection mais qui valent néanmoins le détour :

- Tenable

Automatise la priorisation des menaces grâce à une analyse approfondie des risques

- Imperva

Solution de cybersécurité de niveau entreprise qui protège contre les attaques DDoS complexes

- CyCognito

Idéale pour l’évaluation des vulnérabilités selon la perspective d’un attaquant

- Microsoft Baseline Security Analyzer

Analyseur de sécurité Windows gratuit avec recommandations intégrées pour la remédiation

- Intruder

Scanner de vulnérabilités qui suit le temps moyen de remédiation

- Probely

Scanner de vulnérabilités pour applications web et API facilement accessible aux développeurs

- Cyberpion

Solution EASM avec moteur d’évaluation des vulnérabilités multicouche

- beSECURE

Fournisseur leader de solutions de gouvernance, de gestion des risques et de sécurité managée

- Astra Pentest

Idéal pour l'analyse continue de vulnérabilités et les tests d'intrusion pour plus de 9300 scénarios de test

Critères de sélection des logiciels d’analyse des vulnérabilités

Pour sélectionner les meilleurs logiciels d’analyse des vulnérabilités à inclure dans cette liste, j’ai pris en compte les besoins et points de douleur courants des acheteurs, comme l’identification des véritables vulnérabilités et la réduction des faux positifs. J’ai également appliqué le cadre suivant afin de garantir une évaluation structurée et impartiale :

Fonctionnalités essentielles (25 % du score total)

Pour figurer dans cette liste, chaque solution devait répondre aux cas d’utilisation suivants :

- Détection des vulnérabilités connues

- Analyse des applications web

- Fourniture de rapports détaillés sur les vulnérabilités

- Évaluation des risques

- Prise en charge des exigences de conformité

Fonctionnalités complémentaires distinctives (25 % du score total)

Pour affiner davantage la sélection, j’ai recherché des fonctionnalités uniques telles que :

- Gestion automatisée des correctifs

- Alertes de menaces en temps réel

- Intégration avec les pipelines CI/CD

- Tableaux de bord personnalisables

- Renseignement avancé sur les menaces

Facilité d’utilisation (10 % du score total)

Pour évaluer la facilité d’utilisation de chaque système, j’ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Navigation simple

- Outils de reporting clairs

- Design minimaliste

- Fonctionnalités d’accessibilité

Onboarding (10 % du score total)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai examiné :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès aux webinaires

- Modèles d'intégration

- Chatbots réactifs

Support client (10 % du score total)

Pour évaluer les services d'assistance client de chaque fournisseur, j'ai pris en compte les éléments suivants :

- Disponibilité d'une assistance 24h/24, 7j/7

- Options de support multicanal

- Personnel d'assistance compétent

- Délais de réponse rapides

- Documentation d'aide complète

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les points suivants :

- Tarification compétitive

- Fonctionnalités incluses dans les forfaits de base

- Réductions pour les abonnements annuels

- Structure tarifaire transparente

- Coût par rapport aux fonctionnalités proposées

Avis des clients (10 % du score total)

Pour me faire une idée de la satisfaction générale des clients, j'ai examiné les aspects suivants lors de la lecture des avis :

- Notes de satisfaction globale

- Retours sur la fiabilité

- Commentaires sur la facilité d'utilisation

- Opinions sur l'efficacité des fonctionnalités

- Retours sur l'expérience avec le support client

Comment choisir un logiciel de scan de vulnérabilités

Il est facile de se perdre dans de longues listes de fonctionnalités et des tarifs compliqués. Pour vous aider à garder le cap lors de votre processus de sélection, voici une liste de points à garder en tête :

| Facteur | À prendre en considération |

|---|---|

| Évolutivité | Le logiciel peut-il évoluer avec vos besoins ? Vérifiez s'il supporte un volume croissant d'actifs ou d'utilisateurs sans dégrader les performances ni entraîner de coûts excessifs. |

| Intégrations | Est-il compatible avec vos outils existants ? Contrôlez la compatibilité avec vos systèmes actuels comme les pipelines CI/CD, outils de gestion de tickets et plateformes de communication. |

| Personnalisation | Pouvez-vous adapter le logiciel à vos flux de travail ? Recherchez des options pour personnaliser les tableaux de bord, les rapports et les alertes selon les besoins de votre équipe. |

| Facilité d'utilisation | L'interface est-elle intuitive pour votre équipe ? Évaluez si la conception minimise le temps d'apprentissage et offre un accès rapide aux fonctions essentielles. |

| Implantation et intégration | Combien de temps faut-il pour se lancer ? Évaluez les ressources nécessaires pour la mise en place, y compris les supports de formation, la disponibilité de l'assistance et les éventuels délais lors de la transition. |

| Coût | La tarification est-elle transparente et adaptée à votre budget ? Comparez les modèles d'abonnement, les frais cachés et la valeur fournie à chaque niveau tarifaire pour garantir l'adéquation à votre plan financier. |

| Garantie de sécurité | Le logiciel offre-t-il une protection suffisante de vos données ? Vérifiez les normes de chiffrement, les politiques de stockage des données et la conformité réglementaire pour garantir la sécurité des informations. |

| Exigences de conformité | Respecte-t-il les normes réglementaires de votre secteur ? Vérifiez si l'outil prend en charge des référentiels comme le RGPD, HIPAA ou PCI DSS, essentiels à la conformité légale dans de nombreux secteurs. |

Qu'est-ce qu'un logiciel de scan de vulnérabilités ?

Un logiciel de scan de vulnérabilités est un outil qui analyse les systèmes informatiques, les réseaux et les applications afin de détecter les failles que des pirates pourraient exploiter. Les équipes IT, analystes en sécurité et responsables de conformité s'en servent pour repérer les logiciels obsolètes, les mises à jour manquantes ou des points faibles dans la configuration. Il vous aide à identifier les problèmes avant les attaquants, à indiquer les priorités à corriger en premier et à vérifier que vous respectez les règles de sécurité.

Fonctionnalités

Lors du choix d'un logiciel de scan de vulnérabilités, soyez attentif aux caractéristiques clés suivantes :

- Analyse automatisée : Identifie automatiquement les vulnérabilités de sécurité sans intervention manuelle, ce qui permet de gagner du temps et de réduire les erreurs humaines.

- Rapports détaillés : Fournit des rapports complets qui aident à hiérarchiser les vulnérabilités et à orienter les actions correctives.

- Capacités d'intégration : Se connecte aux outils existants tels que les pipelines CI/CD et les systèmes de gestion de tickets pour simplifier les flux de travail.

- Évaluation des risques : Évalue la gravité des vulnérabilités identifiées pour aider à prioriser les actions en fonction de l'impact potentiel.

- Soutien à la conformité : Assure le respect des réglementations telles que le RGPD, HIPAA ou PCI DSS, en maintenant la conformité légale.

- Tableaux de bord personnalisables : Permet aux utilisateurs d’adapter les vues et rapports selon leurs besoins et préférences spécifiques.

- Alertes en temps réel : Informe les utilisateurs des nouvelles vulnérabilités ou menaces découvertes, permettant une réponse rapide.

- Gestion des correctifs : Automatise le déploiement des correctifs de sécurité, réduisant la charge de travail des équipes IT.

- Technologie d'exploration avancée : Détecte les menaces cachées dans les applications web, garantissant une couverture complète.

- Analyse basée sur les preuves : Confirme les vulnérabilités afin de réduire les faux positifs et de concentrer les efforts sur les menaces réelles.

Bénéfices

L’implémentation d’un logiciel d’analyse de vulnérabilités offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Amélioration globale de la sécurité : Des analyses régulières facilitent l’identification et la correction des vulnérabilités, réduisant ainsi le risque d’intrusions.

- Gain de temps : L’automatisation de l’analyse et de la gestion des correctifs libère du temps pour d’autres tâches importantes.

- Conformité réglementaire : Garantit que vos systèmes respectent les normes du secteur, ce qui aide à éviter les sanctions légales.

- Priorisation des risques : Des rapports détaillés et des évaluations des risques permettent de concentrer les ressources sur les menaces les plus importantes.

- Prise de décision optimisée : Des tableaux de bord et rapports personnalisables fournissent des informations utiles pour soutenir des stratégies de sécurité éclairées.

- Réaction rapide aux menaces : Les alertes en temps réel permettent à votre équipe d’agir rapidement en cas de détection de nouvelles vulnérabilités.

- Réduction des faux positifs : L’analyse basée sur les preuves garantit que les efforts se concentrent sur les véritables menaces et non sur de fausses alertes.

Coûts & Tarification

Choisir un logiciel d’analyse de vulnérabilités nécessite de comprendre les différents modèles de tarification et plans disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires, et plus encore. Le tableau ci-dessous récapitule les formules courantes, leurs prix moyens, et les fonctionnalités typiques incluses dans les solutions d’analyse de vulnérabilités :

Tableau comparatif des offres pour les logiciels d’analyse de vulnérabilités

| Type d’offre | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Fonctionnalités de base pour l’analyse, rapports limités et support communautaire. |

| Offre personnelle | $5-$25/user/month | Analyse automatisée, tableaux de bord personnalisables et alertes par e-mail. |

| Offre entreprise | $25-$100/user/month | Rapports avancés, capacités d’intégration et support pour la conformité. |

| Formule grand compte | $100-$500/user/month | Accès à toutes les fonctionnalités, support dédié, analyses avancées et intégrations personnalisées. |

FAQ sur les logiciels d’analyse des vulnérabilités

Voici des réponses à quelques questions courantes concernant les logiciels d’analyse des vulnérabilités :

Quelle est la différence entre l’analyse des vulnérabilités et le test d’intrusion ?

L’analyse des vulnérabilités identifie les faiblesses potentielles de sécurité dans votre système, tandis que le test d’intrusion consiste à exploiter activement ces vulnérabilités afin d’évaluer leur impact. L’analyse est généralement automatisée et offre une vue d’ensemble, alors que le test d’intrusion est plus manuel et détaillé. Utilisez l’analyse des vulnérabilités pour des vérifications régulières et les tests d’intrusion pour une analyse approfondie.

À quelle fréquence faut-il lancer des analyses de vulnérabilités ?

Réalisez des analyses de vulnérabilités au moins une fois par mois, voire plus souvent si vos systèmes évoluent fréquemment. Un contrôle régulier permet de détecter de nouvelles vulnérabilités et de garder vos mesures de sécurité à jour. Si vous travaillez dans un secteur fortement réglementé, il peut être nécessaire d’analyser encore plus fréquemment pour répondre aux exigences de conformité.

Les logiciels d’analyse des vulnérabilités peuvent-ils détecter tous les problèmes de sécurité ?

Non, les logiciels d’analyse des vulnérabilités ne peuvent pas détecter tous les problèmes de sécurité. Bien qu’ils repèrent les vulnérabilités connues, ils peuvent passer à côté de menaces de type zero-day ou de vulnérabilités nouvellement découvertes. Il est donc important de combiner l’analyse avec d’autres pratiques telles que les tests d’intrusion et la surveillance pour une sécurité réellement globale.

Configurer un logiciel d’analyse des vulnérabilités est-il difficile ?

Non, la plupart des logiciels d’analyse des vulnérabilités modernes sont conçus pour être faciles à prendre en main et rapides à configurer. Vous suivez généralement un processus guidé, et de nombreux outils proposent des modèles ou des configurations automatisées. Cependant, les fonctionnalités plus avancées peuvent nécessiter une meilleure compréhension de l’architecture de votre réseau.

Et après ?

Si vous êtes en train de comparer des logiciels d’analyse des vulnérabilités, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Il vous suffit de remplir un formulaire et de participer à un bref échange afin de détailler vos besoins spécifiques. Vous recevrez ensuite une présélection de logiciels adaptés à examiner. Ils vous accompagneront même durant tout le processus d’achat, y compris lors de la négociation des prix.