10 Meilleurs fournisseurs de cybersécurité - Liste restreinte

Les entreprises font face à un éventail croissant de menaces informatiques, allant d'attaques de phishing sophistiquées à des exploits de ransomwares complexes. Vous comprenez le défi crucial d’assurer la protection des données sensibles et le maintien de protocoles de sécurité robustes. Le bon fournisseur de cybersécurité peut faire toute la différence, en offrant des outils avancés et des stratégies pour protéger votre entreprise.

Vous savez que vous souhaitez externaliser la protection de vos données, systèmes et réseaux contre les accès non autorisés, mais vous devez déterminer quel fournisseur est le mieux adapté. Cet article vise à apaiser ces préoccupations en présentant les 30 meilleurs fournisseurs de cybersécurité pour 2026, chacun étant équipé pour répondre aux vulnérabilités spécifiques que votre organisation peut rencontrer.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des 10 meilleurs fournisseurs de cybersécurité

| Service | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la détection des menaces pilotée par l'IA | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour l'assurance qualité sécurisée dans les secteurs réglementés | Devis gratuit disponible | Tarification sur demande | Website | |

| 3 | Idéal pour la sécurité du code | Formule gratuite disponible | À partir de $200/mois | Website | |

| 4 | Idéal pour la sécurité DNS | Essai gratuit + démo gratuite disponibles | Tarification sur demande | Website | |

| 5 | Meilleur fournisseur de cybersécurité pour simplifier la gestion de la sécurité | Essai gratuit + démonstration disponible | Tarification sur demande | Website | |

| 6 | Idéal pour un VPN sécurisé et une protection antivirus | Essai gratuit de 30 jours | À partir de $119.99/an (facturé annuellement) | Website | |

| 7 | Idéal pour la protection du cloud en entreprise | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour la chasse aux menaces | Essai gratuit disponible | Tarification sur demande | Website | |

| 9 | Idéal pour l'intégration du support informatique | Essai gratuit disponible | Tarification sur demande | Website | |

| 10 | Idéal pour l'analyse de données et l'intelligence | Démo gratuite disponible | Prix sur demande | Website |

Commentaires sur les 10 meilleurs fournisseurs de cybersécurité

Voici une brève description de chaque fournisseur de cybersécurité pour mettre en avant le meilleur cas d’utilisation de chaque outil, quelques fonctionnalités remarquables, ainsi que des captures d’écran pour donner un aperçu de l’interface utilisateur.

Radware est un fournisseur mondial de cybersécurité spécialisé dans la sécurité des applications et des réseaux. Sa plateforme offre une protection contre les attaques DDoS, les bots et les menaces au niveau des applications grâce à des analyses et une automatisation pilotées par l'IA. Conçue pour les entreprises et les fournisseurs de services, Radware aide à garantir que vos applications et infrastructures restent résilientes face aux risques cybernétiques modernes.

Pourquoi j'ai choisi Radware : J'ai choisi Radware car sa solution DefensePro basée sur l'IA et son service de protection des applications mettent l'accent sur l'atténuation proactive des attaques plutôt que sur la défense réactive. La plateforme surveille en continu les flux de trafic pour détecter les anomalies avant qu'elles ne perturbent vos systèmes. Cela en fait un choix solide si vous souhaitez anticiper l'évolution des attaques et maintenir la disponibilité lors d'incidents à grande échelle. L'accent mis par Radware sur l'intelligence des menaces en temps réel permet également à votre posture de sécurité de s'adapter à l'émergence de nouveaux risques.

Services phares : Radware propose la protection DDoS, la sécurité des applications et la gestion des bots dans une suite unifiée. Son service d'intelligence des menaces fournit des données en temps réel issues d'attaques actives dans le monde entier pour aider votre équipe à identifier et bloquer les comportements malveillants. Le Bot Manager basé sur l'IA utilise l'analyse comportementale pour différencier les utilisateurs légitimes des bots nuisibles, ce qui réduit les faux positifs et la latence.

Secteurs visés : Finance, télécommunications, commerce électronique, services cloud et administration publique

Spécialités : Protection DDoS, gestion des bots, protection des applications, intelligence des menaces, atténuation basée sur l'IA

Pros and Cons

Pros:

- La détection basée sur l'IA améliore la précision

- Mises à jour en temps réel des renseignements sur les menaces

- Protection évolutive pour les réseaux de grande taille

Cons:

- La configuration initiale peut être complexe

- La tarification est uniquement sur demande

Kualitatem est une société de tests logiciels certifiée TMMi Niveau 5, offrant des services d'assurance qualité et de cybersécurité couvrant les tests fonctionnels, de performance, d'applications mobiles et de sécurité. Ils accompagnent des environnements complexes dans des secteurs tels que la finance, la santé, les télécommunications et les services publics.

Pourquoi j'ai choisi Kualitatem : Kualitatem propose des services intégrés d'AQ et de sécurité, incluant des tests d'intrusion, de l'automatisation et des audits de conformité. Leur expertise en maturité des processus de test (TMMi) et en évaluation des risques les rend particulièrement adaptés aux organisations nécessitant à la fois l'assurance qualité et l'alignement réglementaire.

Services remarquables : Leurs tests d'applications mobiles garantissent la compatibilité sur différents appareils et plateformes. Les services de sécurité comme les revues de code permettent d'identifier les vulnérabilités en amont, tandis que le conseil TMMi aide à améliorer les processus d'assurance qualité.

Secteurs visés : Banque et finance, santé, télécommunications, commerce de détail, services publics, transport, voyage, IoT et infrastructures

Spécialités : Automatisation, tests mobiles, tests d'intrusion, conseil TMMi, audits de sécurité et services de conformité

Pros and Cons

Pros:

- Effectue des évaluations de risques pour la conformité

- Réalise des revues de code de sécurité en phase précoce

- Propose du conseil TMMi pour la maturité de l'assurance qualité

Cons:

- Plus lent avec des ensembles de données volumineux ou complexes

- Peut ne pas avoir un contrôle total sur les processus

ZeroPath propose une approche intelligente de la cybersécurité, s'appuyant sur l'IA pour renforcer la capacité de votre équipe à identifier et corriger rapidement les vulnérabilités du code. Il séduit particulièrement les entreprises axées sur la technologie qui souhaitent renforcer leurs mesures de sécurité sans alourdir le processus de développement. En réduisant les contrôles manuels et le nombre de faux positifs, ZeroPath vous aide à maintenir un flux de travail sécurisé et efficace, assurant la robustesse de vos logiciels face aux menaces potentielles.

Pourquoi j'ai choisi Zeropath : J'ai choisi ZeroPath parce qu'il vous donne un accès direct à un programme de sécurité applicative géré par des ingénieurs en sécurité expérimentés, qui comprennent votre code source et ses risques. Vous bénéficiez de revues de sécurité régulières, de sessions de modélisation des menaces et de conseils d'architecture qui vous aident à être proactif. Sa surveillance et son intervention 24h/24 et 7j/7 offrent à votre équipe une protection permanente, comprenant le tri des alertes, l'investigation des incidents et la coordination des remédiations pour sécuriser vos applications.

Fonctionnalités remarquables de Zeropath : ZeroPath propose des tests de pénétration en continu qui évaluent les nouvelles fonctionnalités et modifications dès leur livraison, vous offrant une visibilité en temps réel sur l'apparition de vulnérabilités. Vous bénéficiez aussi d'une reconnaissance assistée par l'IA couplée à une validation d’experts, permettant de détecter des chaînes d’attaque complexes que les outils automatisés ne peuvent pas identifier seuls. Le service inclut un accompagnement détaillé pour la remédiation, fournissant des preuves de concepts d'exploitation, des analyses d’impact et des instructions pas à pas pour corriger les problèmes en toute confiance.

Secteurs cibles : Technologie, finance, santé, prestataires de services (y compris MSP), et développement logiciel d'entreprise.

Spécialités : Sécurité applicative, détection des vulnérabilités dans le code, analyse de dépendances, remédiation automatisée, reporting de conformité, sécurité centrée sur le développeur.

Pros and Cons

Pros:

- Solide équilibre entre automatisation par IA et expertise humaine.

- Les tests en continu détectent les problèmes plus tôt pour les équipes.

- Fournit des étapes de remédiation claires et des preuves de concept.

Cons:

- Vous n'aurez pas une expérience légère si vous souhaitez seulement des vérifications de vulnérabilités simples.

- Vous pourriez avoir besoin de temps pour adapter votre flux de travail à son automatisation.

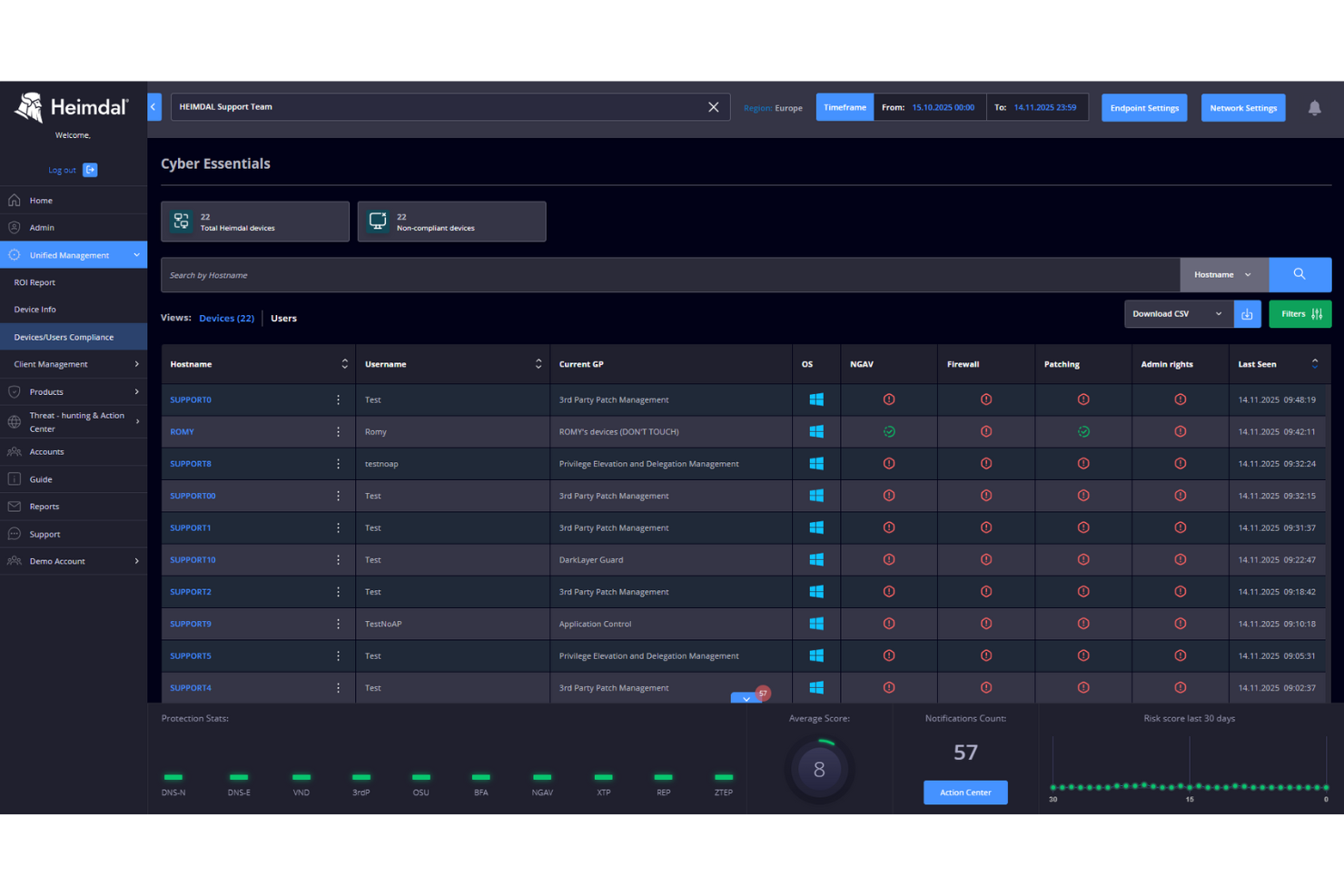

Pour les entreprises à la recherche d'un fournisseur de cybersécurité fiable, Heimdal propose une plateforme unifiée qui répond aux défis multiples des menaces numériques modernes. Conçues pour des secteurs tels que la santé, la finance et l'éducation, les solutions Heimdal sont destinées à protéger contre les ransomwares, le phishing et autres cybermenaces tout en garantissant la conformité avec des normes telles que le RGPD et l'ISO 27001. En intégrant de multiples fonctionnalités de sécurité, Heimdal aide les organisations à rationaliser leurs opérations de sécurité et à renforcer leur résilience globale.

Pourquoi j'ai choisi Heimdal

J'ai choisi Heimdal pour son approche distinctive de la cybersécurité, en particulier pour ses capacités d'Extended Detection and Response (XDR). Le XDR de Heimdal intègre différents modules de sécurité, offrant une détection et une réponse aux menaces complètes à travers les terminaux, les réseaux et les courriels. Cette fonctionnalité est particulièrement précieuse pour les entreprises souhaitant centraliser leurs opérations de sécurité sur une seule plateforme. De plus, l'attention portée par Heimdal à la conformité avec les normes sectorielles permet aux organisations de répondre aux exigences réglementaires tout en assurant une sécurité robuste.

Fonctionnalités clés de Heimdal

En plus de ses capacités XDR, Heimdal offre plusieurs autres fonctionnalités qui augmentent sa valeur comme fournisseur de cybersécurité :

- Sécurité DNS : Protège votre réseau contre les menaces basées sur le DNS en bloquant les sites malveillants et en évitant les fuites de données.

- Gestion des correctifs et des actifs : Automatise le processus de mise à jour et de gestion des actifs logiciels afin de réduire les vulnérabilités.

- Gestion de l'élévation et de la délégation des privilèges : Contrôle l'accès des utilisateurs aux informations et systèmes sensibles, réduisant ainsi le risque d'accès non autorisé.

- Protection contre le chiffrement par ransomware : Offre des défenses avancées contre les attaques de ransomware, garantissant la sécurité de vos données.

Intégrations Heimdal

Aucune intégration native n'est actuellement référencée par Heimdal ; cependant, la plateforme prend en charge les intégrations personnalisées via API.

Pros and Cons

Pros:

- Automatise la gestion des correctifs sur les terminaux

- Détection avancée des vulnérabilités et des menaces

- Visibilité détaillée des actifs et des licences

Cons:

- Aucune intégration native disponible

- L'interface nécessite un temps d'apprentissage

Meilleur fournisseur de cybersécurité pour simplifier la gestion de la sécurité

Cisco Umbrella propose des solutions de sécurité fournies dans le cloud, axées sur l'intelligence des menaces et l'accès Internet sécurisé pour les organisations de toutes tailles. Leurs services sont conçus pour protéger les utilisateurs contre les logiciels malveillants, le hameçonnage et d'autres menaces provenant d'Internet.

Pourquoi j'ai choisi Cisco Umbrella : La plateforme permet un accès Internet sécurisé en bloquant les domaines malveillants et en filtrant le trafic web. Elle s'intègre aux outils de sécurité existants, renforçant ainsi la protection générale de votre équipe. Cette approche cloud garantit une sécurité fiable et évolutive à travers votre organisation.

Services remarquables : La passerelle web sécurisée filtre les contenus web malveillants, protégeant ainsi votre équipe contre les menaces potentielles lors de la navigation. La sécurité au niveau DNS ajoute une couche de protection supplémentaire en bloquant les requêtes vers les domaines dangereux avant qu'ils n'atteignent votre réseau.

Secteurs visés : Éducation, santé, finance, administration publique et commerce de détail

Spécialités : Intelligence des menaces, accès Internet sécurisé, sécurité DNS, filtrage web et protection contre les logiciels malveillants

Pros and Cons

Pros:

- S'intègre aux outils de sécurité existants

- Bloque les domaines malveillants en temps réel

- Offre une sécurité cloud évolutive

Cons:

- Se concentre principalement sur la sécurité Internet

- Peut nécessiter un abonnement pour des fonctionnalités complètes

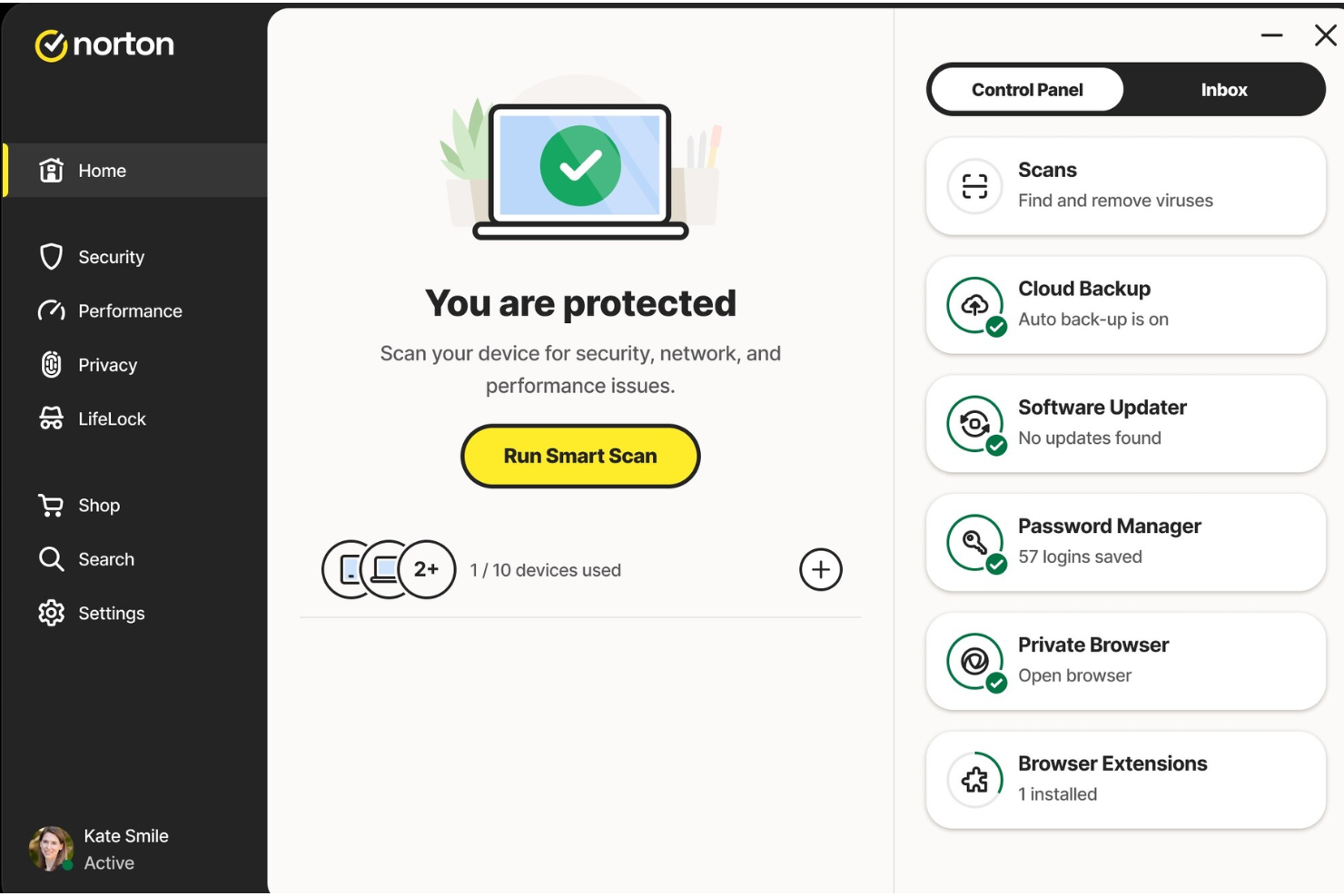

Norton Small Business propose des solutions de cybersécurité spécifiquement conçues pour les petites entreprises, offrant une protection antivirus, des outils de confidentialité et une protection de l'identité grâce à LifeLock. Adaptées aux petites structures, les offres de Norton répondent au besoin crucial de protéger les données et la vie privée en ligne, ce qui en fait un choix idéal pour les entrepreneurs et propriétaires d'entreprise soucieux des menaces informatiques. Avec des fonctionnalités comme l'antivirus en temps réel, le VPN sécurisé et la sauvegarde cloud, Norton vous aide à protéger les données de votre entreprise et à maintenir votre productivité.

Pourquoi j'ai choisi Norton : J'ai choisi Norton pour sa fonctionnalité remarquable : un VPN sécurisé en complément de sa protection antivirus, répondant au double besoin de sécurité des données et de confidentialité. Norton propose un antivirus en temps réel qui surveille et protège en continu vos appareils professionnels contre les menaces, les gardant à l'abri des logiciels malveillants. De plus, la protection de l'identité LifeLock est essentielle pour les entreprises préoccupées par le vol d'identité, avec une surveillance et des alertes complètes. Ces fonctionnalités font de Norton un choix solide pour les entreprises souhaitant renforcer leur cadre de cybersécurité.

Services remarquables : Le VPN sécurisé protège votre trafic internet en chiffrant les connexions, ce qui est utile lors du télétravail ou de l'utilisation de réseaux publics. La protection antivirus analyse les fichiers, téléchargements et applications en temps réel pour prévenir les attaques de logiciels malveillants et d'hameçonnage avant qu'elles ne posent problème.

Secteurs ciblés : Technologie, finance, éducation, santé et ecommerce.

Spécialités : Protection antivirus, services VPN, surveillance de l'identité, détection des logiciels malveillants et sécurité des appareils.

Pros and Cons

Pros:

- Excellente protection contre les malwares, assurant une grande satisfaction des utilisateurs

- Support efficace pour la récupération en cas de vol d'identité

- Fonctionne discrètement sans ralentir les appareils

Cons:

- La vitesse du VPN varie selon la localisation

- Non adapté aux grandes équipes d'entreprise

Broadcom Symantec Enterprise Cloud propose des services de cybersécurité basés sur le cloud, axés sur la protection des données et le renseignement sur les menaces pour les grandes entreprises. Leurs services aident les organisations à protéger les informations sensibles et à gérer la sécurité à travers de vastes environnements numériques.

Pourquoi j’ai choisi Broadcom Symantec Enterprise Cloud : Leur plateforme inclut une prévention intégrée contre la perte de données et un renseignement sur les menaces, éléments essentiels pour la protection du cloud en entreprise. Ils proposent des outils pour sécuriser les applications cloud et gérer efficacement les accès des utilisateurs. Cette approche globale permet à votre équipe de protéger les données critiques et de maintenir une infrastructure cloud sécurisée.

Services phares : La fonctionnalité de courtier de sécurité d’accès au cloud surveille et contrôle le déplacement des données dans les environnements cloud, répondant ainsi aux besoins de conformité et de sécurité. Le service de protection des terminaux offre une détection avancée des menaces et une réponse efficace, garantissant la sécurité de vos appareils contre les menaces informatiques.

Secteurs cibles : Finance, santé, technologie, industrie et secteur public

Spécialités : Protection des données, renseignement sur les menaces, sécurité cloud, protection des terminaux et gestion des accès

Pros and Cons

Pros:

- Offre une prévention intégrée contre la perte de données

- Fournit un renseignement avancé sur les menaces

- Sécurise efficacement les applications cloud

Cons:

- Intégration complexe avec les systèmes existants

- Peut nécessiter des ressources informatiques spécialisées

Huntress propose des services de détection et de réponse gérés, axés sur la chasse aux menaces et la protection des terminaux. Ils s'adressent aux petites et moyennes entreprises souhaitant renforcer leurs défenses en cybersécurité.

Pourquoi j'ai choisi Huntress : Leur plateforme offre une surveillance et une analyse continues afin de révéler les menaces cachées, ce qui correspond parfaitement aux besoins de la chasse aux menaces. Huntress fournit des rapports d'incident détaillés, aidant votre équipe à comprendre et à réagir efficacement face aux menaces. Cette approche proactive garantit que votre organisation reste protégée contre l'évolution des menaces cyber.

Services remarquables : La détection persistante des points d'ancrage identifie et élimine les points d'accès malveillants, maintenant la sécurité de vos systèmes contre les attaques répétées. Le service de réponse aux incidents apporte une expertise pour aider votre équipe à gérer efficacement les violations de sécurité.

Secteurs cibles : Finance, santé, éducation, commerce de détail et technologie

Spécialités : Chasse aux menaces, protection des terminaux, réponse aux incidents, détection persistante des points d'ancrage, et analyse des menaces

Pros and Cons

Pros:

- Conseils experts en réponse aux incidents

- Surveillance continue des menaces

- Fournit des rapports d'incident détaillés

Cons:

- Limité à la protection des terminaux

- Peut nécessiter une intégration avec les outils existants

Miles Technologies propose des services de sécurité gérés comprenant des évaluations de sécurité, une protection continue et la formation des employés. Ils interviennent dans des secteurs tels que la santé, la finance et l'industrie manufacturière, en se concentrant sur les entreprises ayant besoin de solutions de cybersécurité complètes.

Pourquoi j'ai choisi Miles Technologies : Leur approche inclut des mesures de défense proactives et une réponse immédiate aux incidents, s'intégrant parfaitement avec le support informatique. Miles Technologies aide votre équipe à rester en conformité avec les normes du secteur comme HIPAA et PCI. Ce support intégré garantit à votre organisation de maintenir une posture de sécurité solide.

Services phares : Les évaluations de sécurité aident votre équipe à identifier les vulnérabilités et à améliorer les défenses, tandis que les programmes de formation des employés augmentent la sensibilisation et réduisent le risque d'erreurs humaines lors d'incidents de sécurité.

Secteurs ciblés : Santé, finance, industrie, éducation et commerce de détail

Spécialités : Évaluations de sécurité, protection continue, formation des employés, conformité informatique et réponse aux incidents

Pros and Cons

Pros:

- Propose des mesures de défense proactives

- Fournit une réponse immédiate aux incidents

- Inclut des programmes de formation des employés

Cons:

- Complexité d’intégration potentielle

- Informations publiques limitées sur les services spécifiques

i2 Group propose des solutions logicielles avancées d'analyse et d'intelligence, axées sur l'analyse de données pour les secteurs de l'application de la loi, de la défense et de la sécurité nationale. Leurs services aident les organisations à analyser des ensembles de données complexes pour révéler des informations et améliorer la prise de décision.

Pourquoi j'ai choisi i2 Group : Leur logiciel fournit des outils puissants pour visualiser et analyser des données, ce qui est essentiel pour l'analyse de données et l'intelligence. i2 Group permet à votre équipe de suivre efficacement les tendances et les connexions dans de grands ensembles de données. Cette capacité est essentielle pour les organisations ayant besoin de prendre des décisions éclairées basées sur une analyse de données approfondie.

Services remarquables : La fonction d'analyse de liens aide votre équipe à identifier les relations et les tendances dans les données, facilitant ainsi une meilleure prise de décision. Leurs logiciels d'analyse de l'intelligence soutiennent le travail collaboratif, permettant à plusieurs utilisateurs d'analyser et d'interpréter les données simultanément.

Secteurs ciblés : Application de la loi, défense, sécurité nationale, gouvernement et renseignement

Spécialités : Analyse de données, logiciels d'intelligence, analyse de liens, reconnaissance de tendances et analyses collaboratives

Pros and Cons

Pros:

- Propose des outils avancés de visualisation de données

- Soutient l'analyse collaborative des données

- Capacités efficaces de reconnaissance de tendances

Cons:

- Peut nécessiter une formation spécialisée

- Principalement destiné aux secteurs gouvernementaux

Autres fournisseurs de cybersécurité à considérer

Voici quelques autres options qui n’ont pas été retenues dans la liste des meilleurs fournisseurs de cybersécurité :

- Cipher

Idéal pour les services de sécurité managés

- Intruder

Idéal pour l'analyse des vulnérabilités

- ManageEngine Endpoint Central

Idéal pour la gestion des terminaux

- NowSecure

Idéal pour la sécurité des applications mobiles

- UnderDefense

Idéal pour la réponse aux incidents

Qu’est-ce qu’un fournisseur de cybersécurité ?

Les fournisseurs de cybersécurité sont des entreprises ou des services proposant des solutions pour se protéger contre les menaces informatiques. Ils fournissent un éventail d’outils et d’expertises, incluant des pare-feu, des logiciels antivirus, des systèmes de détection d’intrusion et des services de conseil en sécurité. Ces fournisseurs ont pour mission de sécuriser les actifs numériques, les réseaux et les données sensibles contre les accès non autorisés et les attaques informatiques.

Le recours à des fournisseurs de cybersécurité permet de renforcer la protection contre diverses menaces informatiques, aidant ainsi à prévenir les violations de données et les pertes associées. Ils apportent une expertise spécialisée et des mesures de sécurité à jour, essentielles dans un contexte de menaces numériques en constante évolution. De plus, ils assistent les organisations dans la conformité aux régulations de sécurité et le maintien de la continuité d’activité, garantissant que les opérations digitales restent sûres et résistantes face aux potentielles cyberattaques.

Critères de sélection des fournisseurs de cybersécurité

Pour choisir les meilleurs fournisseurs de cybersécurité à inclure dans cette liste, j’ai pris en compte les besoins courants des entreprises et les difficultés que ces prestataires peuvent résoudre. Cela comprenait par exemple la protection des données sensibles contre les brèches et le respect des réglementations sectorielles. J’ai également utilisé le cadre d’évaluation suivant pour structurer et équilibrer mes choix :

Services de base (25 % du score global)

Pour être retenu dans cette liste, chaque fournisseur devait proposer les services essentiels suivants :

- Sécurité du réseau

- Protection des terminaux

- Surveillance et réponse aux menaces

- Gestion des vulnérabilités

- Pare-feu et prévention des intrusions

Services supplémentaires remarquables (25 % du score total)

Pour affiner davantage la sélection, j’ai également recherché des services uniques ou particulièrement précieux, tels que :

- Détection de menaces pilotée par l’IA

- Mise en œuvre d’une architecture à confiance zéro

- Planification et simulation de la réponse aux incidents

- Surveillance du dark web

- Formations de sécurité personnalisées pour les employés

Expérience sectorielle (10 % du score total)

Pour évaluer l’expérience sectorielle de chaque prestataire, j’ai pris en compte les éléments suivants :

- Années d’expérience en cybersécurité

- Connaissance des réglementations spécifiques à l’industrie

- Études de cas ou témoignages de réussite

- Diversité du portefeuille de clients

- Reconnaissance par des organismes sectoriels ou des récompenses

Onboarding (10 % du score total)

Pour évaluer le processus d’intégration de chaque prestataire, j’ai pris en compte les éléments suivants :

- Calendrier de mise en œuvre clair

- Équipe dédiée à l’onboarding

- Formation et ressources pour le personnel

- Intégration transparente avec les systèmes existants

- Transfert transparent de l’équipe commerciale à l’équipe de service

Support client (10 % du score total)

Pour évaluer le niveau du support client proposé par chaque prestataire, j’ai pris en compte :

- Disponibilité 24h/24, 7j/7

- Multiples canaux de contact (téléphone, chat, email)

- Délais de réponse rapides

- Gestionnaire de compte dédié

- Communication proactive et mises à jour régulières

Rapport qualité-prix (10 % du score total)

Pour analyser la tarification et le retour sur investissement potentiel de chaque fournisseur, j’ai pris en compte :

- Transparence du modèle de tarification

- Souplesse des conditions contractuelles

- Tarification compétitive par rapport au marché

- Services à valeur ajoutée inclus dans le coût de base

- Retour sur investissement basé sur la réduction des interruptions et des incidents

Avis clients (10 % du score total)

Pour comprendre le niveau de satisfaction globale des clients, j’ai pris en compte les critères suivants lors de la lecture des avis :

- Retours sur la facilité d’implémentation et d’utilisation

- Note globale de satisfaction

- Avis positifs sur la fiabilité du service

- Réclamations concernant des frais cachés ou des lacunes de service

- Commentaires sur la réactivité du support

Comment choisir un fournisseur de cybersécurité

Il est facile de se perdre dans des listes interminables de services et des structures tarifaires complexes. Pour vous aider à prioriser ce qui compte le plus pour votre entreprise, gardez à l’esprit les facteurs suivants :

| Facteur | À prendre en compte |

|---|---|

| Objectifs d’entreprise | Assurez-vous que le prestataire comprend votre secteur d’activité et vos objectifs métier. Ses solutions doivent être alignées avec vos priorités stratégiques et répondre à vos risques spécifiques. |

| Périmètre du service et SLA | Examinez l’offre de services et les accords de niveau de service (SLA). Vérifiez qu’ils couvrent les délais de réponse, les garanties de disponibilité et les processus de résolution. |

| Disponibilité du support | Confirmez que le support est accessible 24h/24, 7j/7. Comprenez comment les contacter (téléphone, chat, email) et la rapidité de leur réponse aux incidents. |

| Coûts et structure tarifaire | Recherchez une tarification transparente. Assurez-vous de savoir si les coûts sont fixes, variables ou basés sur l’utilisation. Soyez attentif aux frais cachés ou aux options additionnelles. |

| Communication et rapports | Le prestataire doit fournir des rapports réguliers sur les menaces, les vulnérabilités et les mesures prises. Veillez à la clarté et à la réactivité de la communication. |

| Détection et réponse aux menaces | Évaluez la capacité du fournisseur à identifier et à répondre rapidement aux menaces. La surveillance en temps réel et les réponses automatisées sont essentielles lors de l’examen des services de détection et réponse managée. |

| Conformité et certifications | Vérifiez que le prestataire respecte les normes du secteur (p. ex., ISO, SOC 2). Assurez-vous qu’il est conforme aux réglementations applicables à votre activité. |

| Personnalisation et évolutivité | Assurez-vous que le fournisseur peut adapter ses solutions à vos besoins et faire évoluer ses services avec la croissance de votre entreprise ou l’évolution des menaces. |

Principaux services d’un fournisseur de cybersécurité

Lorsque vous choisissez un fournisseur de cybersécurité, que vous recherchiez des entreprises de cybersécurité à Chicago ou des prestataires dans d'autres régions, assurez-vous de vérifier la présence des services essentiels suivants :

- Sécurité du réseau : Protège l’infrastructure réseau de votre entreprise contre les accès non autorisés, les logiciels malveillants et les cyberattaques.

- Protection des terminaux : Met à l’abri les appareils comme les ordinateurs portables, de bureau et les téléphones mobiles contre les menaces et vulnérabilités.

- Surveillance et réponse aux menaces : Surveille en continu les potentielles menaces à la sécurité et réagit rapidement pour les contenir et les atténuer.

- Services de pare-feu gérés : Configure et maintient des pare-feux afin de bloquer le trafic non autorisé tout en permettant une communication légitime.

- Gestion des vulnérabilités : Identifie, évalue et corrige les faiblesses de sécurité avant qu’elles ne soient exploitées.

- Réponse aux incidents : Développe et met en œuvre un plan structuré pour réagir aux violations de sécurité et minimiser les dommages.

- Chiffrement des données : Garantit que les données sensibles sont cryptées, aussi bien au repos qu’en transit, pour empêcher tout accès non autorisé.

- Contrôle d’accès : Restreint l’accès aux systèmes et aux données en fonction des rôles et des autorisations des utilisateurs.

- Formation à la sensibilisation à la sécurité : Sensibilise et forme les employés à reconnaître et à réagir face aux menaces, ainsi qu’à utiliser au mieux les services de sécurité DNS.

- Soutien à la conformité : Aide votre entreprise à respecter les réglementations et normes du secteur, réduisant ainsi le risque d’amendes et de sanctions.

Avantages des fournisseurs de cybersécurité

Collaborer avec un fournisseur de cybersécurité apporte de nombreux avantages à votre équipe et à votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Protection renforcée : Un fournisseur aide à protéger vos systèmes et vos données contre les pirates informatiques, les logiciels malveillants et d'autres menaces.

- Réponse plus rapide aux menaces : Grâce à la surveillance 24h/24 et 7j/7, les fournisseurs peuvent détecter et réagir aux menaces avant qu’elles ne causent des dégâts.

- Réduction des interruptions : La détection et la résolution rapides des menaces limitent les interruptions des activités de votre entreprise.

- Conformité réglementaire : Les fournisseurs veillent à ce que votre activité respecte les normes du secteur et évite les amendes ou problèmes juridiques.

- Économies : Prévenir les incidents et les interruptions vous permet de réduire les coûts de récupération et la perte de revenus.

- Conseil d'experts : Les fournisseurs donnent accès à votre équipe à des connaissances spécialisées et à des recommandations pour renforcer la sécurité.

- Renforcement de la confiance des clients : Des mesures de sécurité solides permettent de gagner la confiance des clients en protégeant leurs données.

Coûts et structures tarifaires des fournisseurs de cybersécurité

Les services SOC sont généralement proposés à un tarif personnalisé pour s'adapter aux besoins, tailles et situations des différentes entreprises. Les fournisseurs adoptent en général l’une des structures tarifaires suivantes :

- Abonnement : Vous payez des frais récurrents (mensuels ou annuels) pour un accès continu aux services et à l’assistance.

- Projet unique : Vous réglez des frais uniques pour un projet spécifique ou une amélioration de la sécurité.

- Par utilisateur/appareil : Le tarif dépend du nombre d’utilisateurs ou d’appareils à protéger.

- Portée du travail (SOW) : Les coûts sont déterminés en fonction des services spécifiques et des livrables définis dans le contrat.

- Tarification par palier : Différents niveaux tarifaires sont proposés selon l’étendue des services ou le niveau de protection choisi.

Facteurs clés qui influencent le prix des fournisseurs de cybersécurité

Au-delà du modèle de tarification choisi, voici quelques facteurs supplémentaires qui peuvent influencer le coût des fournisseurs de cybersécurité :

- Taille de l'entreprise : Les grandes entreprises avec plus d'utilisateurs et d'appareils font généralement face à des coûts plus élevés en raison d'une complexité accrue.

- Périmètre du service : Plus vous avez besoin de services (comme la protection des terminaux, la réponse aux menaces et la surveillance), plus le coût sera élevé.

- Réglementations sectorielles : Les entreprises de secteurs réglementés (comme la santé ou la finance) nécessitent souvent des mesures de conformité plus spécialisées et coûteuses.

- Besoins de personnalisation : Adapter les solutions à votre infrastructure et à vos besoins de sécurité spécifiques peut accroître les coûts.

- Environnement de menaces : Les entreprises à risque plus élevé de cyberattaques ou manipulant des données sensibles peuvent nécessiter une protection avancée plus coûteuse. Par exemple, les entreprises technologiques implantées sur la côte Ouest sont souvent plus ciblées pour des violations de données en raison de leur secteur d'activité. Dans ces cas, s'associer à une entreprise de cybersécurité à San Diego ou dans d'autres grandes villes est essentiel.

- Niveau de support : Un support 24/7 et des temps de réponse rapides impliquent souvent un coût supplémentaire.

- Durée du contrat : Des contrats plus longs peuvent offrir des réductions, tandis que des accords à court terme ou flexibles peuvent entraîner des tarifs plus élevés.

Connaître ces facteurs avant de solliciter des devis personnalisés auprès des prestataires vous aide à mieux anticiper ce qui vous attend et à comparer efficacement les offres.

FAQ des fournisseurs de cybersécurité

Voici quelques réponses aux questions fréquemment posées sur les fournisseurs de cybersécurité :

Comment savoir si mon entreprise a besoin d'un fournisseur de cybersécurité ?

Si votre entreprise gère des données sensibles, opère en ligne ou dépend de systèmes numériques, il est probable que vous ayez besoin d’un fournisseur de cybersécurité. Même les petites entreprises sont la cible de cyberattaques. Un fournisseur aide à protéger vos données, à répondre aux menaces et à respecter les standards de sécurité du secteur.

Que dois-je rechercher lors du choix d'un fournisseur de cybersécurité ?

Concentrez-vous sur l’expérience du fournisseur avec des entreprises similaires à la vôtre, la portée de ses services, ses temps de réponse et son support client. Assurez-vous qu’il propose des SLA clairs, une tarification transparente et un accompagnement pour la conformité si votre secteur l’exige.

Combien dois-je prévoir pour les services de cybersécurité ?

Les coûts varient selon la taille de votre entreprise, les services souhaités et le niveau de protection requis. Les modèles d’abonnement sont courants, mais il existe aussi une facturation au projet ou par utilisateur. Attendez-vous à payer davantage pour une surveillance 24/7 et des services de réponse rapide.

Quelle est la différence entre des services de cybersécurité gérés et non gérés ?

Les services gérés impliquent que le fournisseur surveille et réagit activement aux menaces pour votre compte. Les services non gérés comprennent des outils et des logiciels, mais c’est à votre équipe de les gérer. Les services gérés sont généralement plus onéreux mais assurent une meilleure protection.

Combien de temps faut-il pour mettre en place les services d'un fournisseur de cybersécurité ?

Le temps de mise en place dépend de la complexité de votre réseau et des services choisis. Une surveillance de base peut être opérationnelle en quelques jours, tandis que des fournisseurs de sécurité cloud plus complexes impliquant plusieurs systèmes et mesures de conformité peuvent nécessiter quelques semaines.

Un fournisseur de cybersécurité peut-il m'aider à être conforme ?

Oui, la plupart des fournisseurs peuvent vous aider à respecter les réglementations du secteur telles que HIPAA, PCI-DSS et RGPD. Ils évalueront vos mesures de sécurité actuelles, identifieront les lacunes et mettront en place des contrôles pour vous aider à rester conforme.

Cybersécurité – Soyez prêt avant d’en avoir besoin

Les fournisseurs de cybersécurité proposent aux entreprises diverses solutions pour renforcer leurs défenses et minimiser le risque d'exposition à des violations coûteuses de données. Ils constituent la colonne vertébrale de la sécurité numérique, grâce à l’intelligence sur les menaces, des évaluations de vulnérabilités, la protection des terminaux et la gestion des identités à privilèges, ainsi que la résolution des incidents de sécurité.

En mettant en avant ces prestataires de premier plan, nous souhaitons vous donner les informations nécessaires pour prendre des décisions éclairées et garantir la sécurité et la résilience de votre entreprise face aux cybermenaces.

Abonnez-vous à la newsletter du CTO Club pour plus de bonnes pratiques et conseils en cybersécurité.