Près d’un Américain sur cinq a troqué le bureau classique contre le canapé ou le café, et si la boule de cristal d’Upwork dit vrai, nous pourrions bientôt voir une augmentation de 87 % des postes à distance par rapport à l’ère pré-pandémique.

Mais à mesure que de plus en plus d’équipes privilégient le télétravail, la cybersécurité et la fiabilité d’Internet restent des priorités absolues. Matt Moore, CTO et cofondateur de Chainguard, résume parfaitement la double facette du télétravail :

« Le travail à distance a ouvert des opportunités incroyables : les entreprises peuvent recruter les meilleurs talents quel que soit le code postal, et les employés peuvent enfin équilibrer famille, santé et loisirs. Cela dit, le télétravail introduit aussi de nouveaux défis en matière de sécurité. »

« Comment vérifier de façon fiable l'identité ou la résidence de quelqu’un lorsque les deepfakes pilotés par l’IA rendent les entretiens vidéo aussi fiables qu’un filtre TikTok ? Nous avons vu des cas d’adversaires étrangers se faisant passer pour des travailleurs de la tech, et comme les deepfakes pilotés par l’IA deviennent plus sophistiqués, même les appels vidéo deviennent moins fiables pour l’authentification. »

Et n’oublions pas la facture : IBM Security et le Ponemon Institute estiment que le coût moyen d’une violation de données au niveau mondial s’élève à 4,45 millions de dollars, un chiffre qui grimpe souvent encore plus lorsque le télétravail complique la situation.

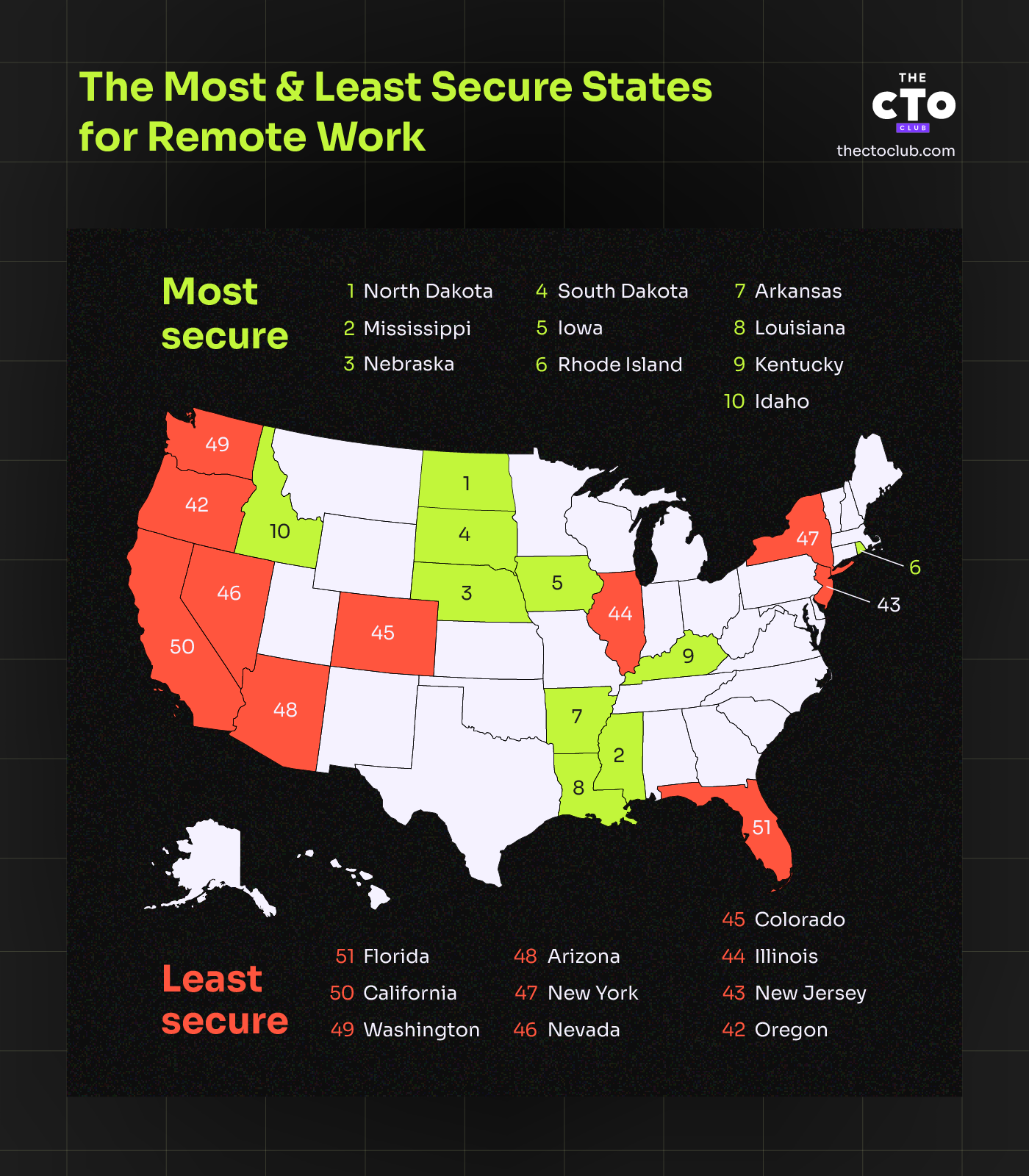

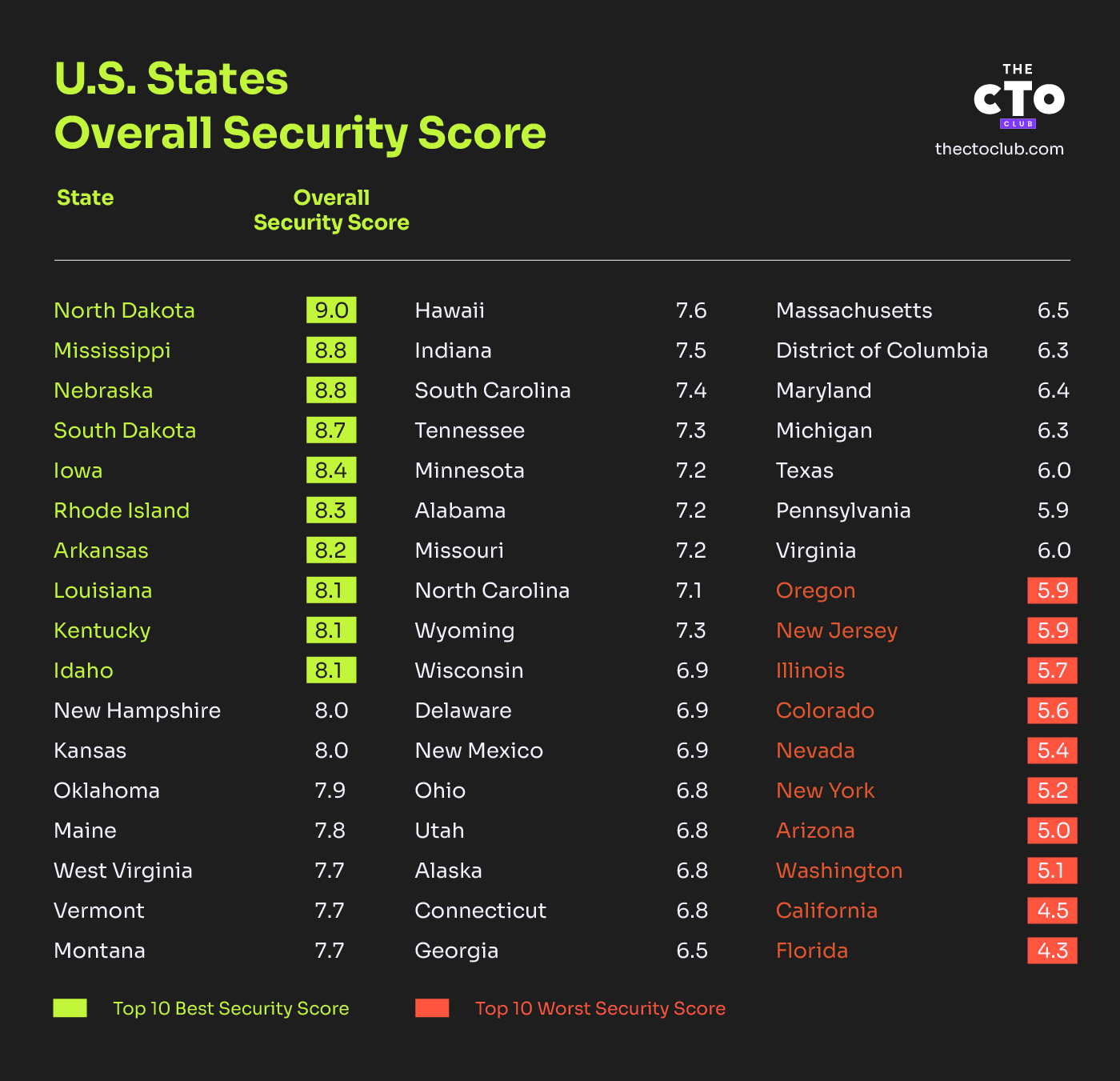

Heureusement, Indusface, une entreprise SaaS de sécurité applicative qui protège les applications Web, Mobile et API critiques, a fait le travail d’analyse pour nous. Leurs dernières données révèlent quels États seront les plus sûrs pour les télétravailleurs en 2025, selon les taux d’escroquerie, le coût total des fraudes et la vitesse d’internet.

Les États les plus sûrs pour le télétravail

Le Dakota du Nord crée la surprise en arrivant en tête, avec un score de 9,0 sur 10. Ce qui distingue cet État, c’est son mélange équilibré d’un faible taux d’escroquerie (22,5 pour 10 000 habitants) et d’une connectivité robuste. Sa vitesse de téléchargement médiane atteint 210,37 Mbps et l’upload 68,79 Mbps, permettant des visioconférences et des transferts de données efficaces. L’État du Peace Garden affiche également une latence de 26 ms, ce qui garantit une expérience en ligne stable, cruciale pour la collaboration à distance.

À égalité à la deuxième place, le Mississippi et le Nebraska obtiennent chacun 8,8/10. Le Mississippi se distingue par l’un des coûts d’escroquerie les plus bas du pays (25,8 millions de dollars) et un taux d’escroquerie relativement faible de 20 pour 10 000 habitants. Sa connexion internet tient la route, avec un débit de téléchargement médian de 177,39 Mbps, même si le Nebraska fait mieux avec 199,43 Mbps.

Cependant, même dans les États où les coûts d’escroquerie sont plus faibles, les attaques par ransomware ont augmenté de 13 % d’une année sur l’autre, selon le Cyber Threat Report de SonicWall. Et ces attaques visent souvent en priorité les configurations de télétravail.

Que révèlent ces statistiques ?

D’un point de vue opérationnel, ces chiffres mettent en lumière une leçon essentielle : une infrastructure robuste et des mesures efficaces de cybersécurité sont capitales.

À mesure que les télétravailleurs dépendent de plus en plus des réseaux locaux—qu’il s’agisse du Wi-Fi public ou de la connexion privée à domicile—les organisations doivent supposer un certain niveau de vulnérabilité au niveau des appareils et s’y préparer. Une stratégie solide de sécurité des terminaux avec des mises à jour automatiques fréquentes constitue la première ligne de défense.

« De mon point de vue, » indique Corey Nachreiner, CISO chez WatchGuard Technologies, « cette tendance du télétravail, très populaire ces dernières années, comporte des risques. Elle déplace l’emplacement des actifs numériques importants, exposant les entreprises aux vulnérabilités et aux cyberattaques. Conserver des logiciels obsolètes dans le tech stack de l’entreprise augmente considérablement le risque de cyberattaque. L’utilisation de l’authentification multi-facteurs ajoute une couche de sécurité supplémentaire. »

Il recommande d’adopter des solutions Secure Access Service Edge (SASE) pour accompagner les environnements de travail hybrides, en soulignant que « SASE est un acronyme industriel contre-intuitif qui décrit une combinaison de services de sécurité centralisés dans le cloud. Cela inclut le pare-feu en tant que service et un accès réseau à confiance nulle. Externaliser tout ou partie de la sécurité à des prestataires MSP/MSSP garantit un monitoring proactif 24h/24 et 7j/7. »

Plus de 50 % des grandes entreprises adoptent ou prévoient d’adopter une approche Zero Trust au cours de l’année à venir, selon le Gartner Forecast Analysis : Information Security and Risk Management.

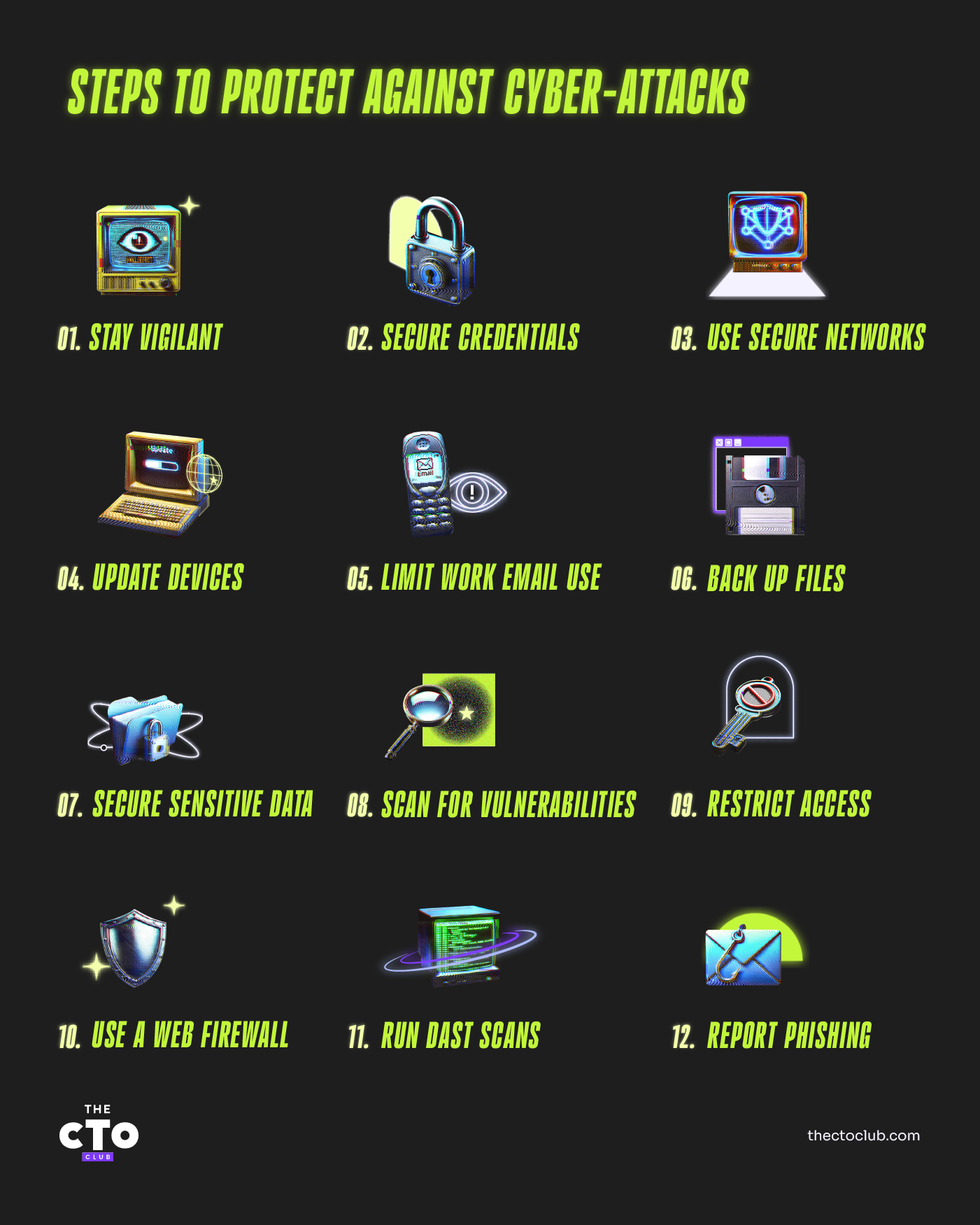

Étapes concrètes pour protéger les équipes à distance

Certaines États excellent déjà dans la sécurité du travail à distance—mais personne n'est totalement à l'abri des hackers. Une défense proactive, multicouche, et une équipe sensibilisée à la cybersécurité restent vos meilleurs atouts. Prêt à renforcer vos défenses numériques ?

Voici dix étapes pour sécuriser votre espace de travail à distance :

- Limiter l'accès aux systèmes

- Restreignez les privilèges sur les systèmes critiques et les données sensibles.

- Attribuez les autorisations selon le principe du moindre privilège.

- Mettre en place l’authentification multifacteur (MFA)

- Exigez une vérification supplémentaire (par exemple, SMS, jeton ou codes via application) en plus des mots de passe.

- Rappelez régulièrement aux employés d’utiliser des appareils sécurisés pour recevoir les notifications MFA.

- Tester les vulnérabilités d'escalade de privilèges

- Effectuez des tests grey box pour simuler des attaques menées par des initiés partiellement informés.

- Vérifiez les rôles des utilisateurs afin de s’assurer qu’aucun privilège excessif ou inutile n’existe.

- Effectuer des analyses périodiques pour identifier les failles réseau et applicatives

- Utilisez des scanners de vulnérabilités pour repérer les mauvaises configurations courantes et les logiciels obsolètes.

- Planifiez ces analyses régulièrement (par exemple, chaque mois ou chaque trimestre) pour détecter les menaces nouvellement découvertes.

- Sensibiliser les employés aux menaces de phishing et de vishing

- Proposez une formation continue sur la reconnaissance des faux emails, appels ou SMS.

- Encouragez le signalement des communications suspectes via un canal de sécurité dédié.

- Maintenir des identifiants distincts pour le travail et l’usage personnel

- Imposez l’utilisation de mots de passe uniques pour chaque compte.

- Renforcez cette politique à l’aide de rappels réguliers et de recommandations d’outils de gestion de mots de passe.

- Maintenir les appareils et routeurs à jour

- Déployez rapidement les mises à jour et correctifs de sécurité, aussi bien sur les appareils de l’entreprise que ceux des employés.

- Conseillez aux employés de changer les mots de passe par défaut des routeurs et de mettre régulièrement à jour leur microprogramme.

- Déployer un pare-feu applicatif web (WAF)

- Filtrez le trafic HTTP malveillant avant qu'il n’atteigne vos applications.

- Activez le correctif virtuel comme protection temporaire lorsqu'une correction définitive n’est pas immédiatement disponible.

- Favoriser le signalement rapide des emails suspects

- Mettez en place des outils (comme des boutons « Signaler un phishing ») pour faciliter la remontée des incidents.

- Fournissez une procédure claire pour transférer les menaces potentielles à votre équipe de sécurité.

- Adopter une stratégie de défense multicouche

- Utilisez simultanément des outils de sécurité endpoint, de sécurité applicative et de sécurité réseau.

- Formez continuellement vos employés pour renforcer la prise de conscience en matière de cybersécurité.

Avec ces stratégies concrètes en main—et inspiré par les États qui excellent en rapidité et en prévention des fraudes—vous êtes prêt à construire sereinement un environnement de travail à distance sûr et prospère.

Abonnez-vous à la newsletter du CTO Club pour plus de conseils, d'outils et de bonnes pratiques en cybersécurité.