Willkommen zu diesem CrowdStrike-Testbericht, in dem ich Erkenntnisse aus jahrelanger Erfahrung im Bereich Cybersicherheit und Informationstechnologie teile. Ganz gleich, ob Sie sich wegen Ransomware, bösartiger Aktivitäten oder einfach einem zuverlässigen Endpoint-Detection-Tool sorgen, erhalten Sie hier alle Informationen, die Sie benötigen. Dieser ausführliche Blick auf die CrowdStrike Falcon-Plattform und deren Endpunktschutzlösungen wie Falcon Complete und Falcon Pro hilft Ihnen, eine fundierte Entscheidung zu treffen.

CrowdStrike Produktübersicht

CrowdStrike bietet Endpunktschutz durch seine EDR-Software. Zielnutzer sind Unternehmen und Organisationen, die ihre digitalen Werte schützen wollen. Die Software bietet einen starken Schutz vor fortschrittlichen Bedrohungen und vereinfacht sowohl die Bedrohungserkennung als auch die Reaktion auf Vorfälle. Eine besondere Stärke von CrowdStrike liegt in der Fähigkeit, anhaltende Cyberangriffe zu entschärfen, sodass Unternehmen störungsfrei arbeiten können. Zu den bemerkenswerten Merkmalen zählen Überwachung in Echtzeit, Integration von Bedrohungsintelligenz und maschinelles Lernen.

Vorteile

- Echtzeitüberwachung: CrowdStrike beobachtet und analysiert das Systemverhalten kontinuierlich und sorgt so für eine zeitnahe Identifikation verdächtiger Aktivitäten.

- Bedrohungsintelligenz: Die Software ist mit globalen Bedrohungsdatenbanken verknüpft und bietet Anwendern Einblicke in potenzielle Gefahren, bevor sie zum Problem werden.

- Maschinelles Lernen: Mithilfe von KI passt CrowdStrike seine Abwehrmechanismen dynamisch an neue und sich entwickelnde Bedrohungen an.

Nachteile

- Einarbeitung in die Benutzeroberfläche: Einige Nutzer empfinden die Oberfläche als etwas komplex und benötigen eine gewisse Einarbeitung, um effizient zu navigieren.

- Integrationsherausforderungen: Obwohl viele Tools unterstützt werden, laufen bestimmte Drittanbieter-Integrationen nicht ganz reibungslos.

- Ressourcenverbrauch: Auf manchen Systemen beansprucht die Software mehr Ressourcen, was die Systemleistung beeinträchtigen kann.

Expertenmeinung

Nachdem ich mit zahlreichen EDR-Programmen gearbeitet und diese verglichen habe, zählt CrowdStrike für mich zur Spitzenklasse. Die Funktionen wie Echtzeitüberwachung und Bedrohungsintelligenz überzeugen. Funktionalität und Support sind stark, aber das größte Highlight ist das maschinelle Lernen. Die Benutzeroberfläche bietet noch Verbesserungspotenzial und einige Integrationen sind etwas komplizierter.

Das Onboarding ist insgesamt recht reibungslos, ganz ohne Lernkurve gehen jedoch keine Tools aus. Wenn Sie Wert auf fortschrittliche KI-Funktionen legen und eine EDR-Lösung wählen möchten, sollten Sie CrowdStrike in Betracht ziehen. Für Unternehmen mit begrenzten IT-Ressourcen ist es eventuell nicht optimal, aber größere Firmen oder stark gefährdete Organisationen profitieren enorm davon.

CrowdStrike: Fazit

CrowdStrike punktet mit KI-gestützter Bedrohungserkennung und Überwachung in Echtzeit. Obwohl viele EDR-Lösungen vergleichbare Funktionen bieten, hebt sich CrowdStrike durch die Integration von maschinellem Lernen ab und sorgt dafür, dass nicht nur auf Bedrohungen reagiert, sondern auch aktiv dazugelernt wird. Außerdem verfügt es über eine umfangreiche Bedrohungsdatenbank, wie sie nur wenige Anbieter bieten können.

Ein weiteres Plus ist die kontinuierliche Überwachung, sodass Unternehmen mögliche Bedrohungen rund um die Uhr im Blick behalten. Im Feld der EDR-Lösungen bietet CrowdStrike Innovation und Zuverlässigkeit in einer Kombination, die kaum ein anderer erreicht.

CrowdStrike im Detail

Produktspezifikationen

- Echtzeit-Überwachung – Ja

- Bedrohungsintelligenz-Integration – Ja

- Maschinelles Lernen & KI-Fähigkeiten – Ja

- Endpunkt-Isolierung – Ja

- Dateilose Angriffserkennung – Ja

- Verhaltensanalyse – Ja

- Bedrohungssuche – Ja

- Vorfallreaktion – Ja

- Automatisierte Bedrohungsbeseitigung – Ja

- Datenverlustprävention (DLP) – Nein

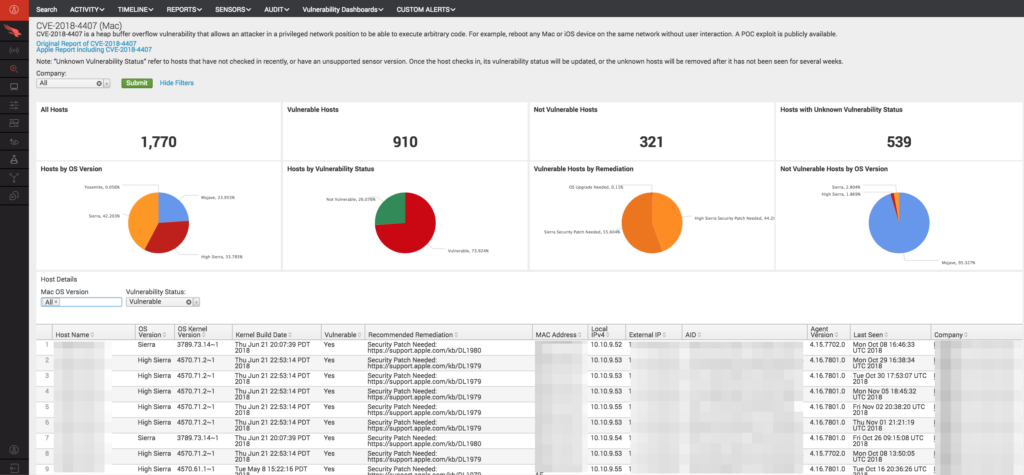

- Schwachstellenbewertung – Ja

- Cloud-native Architektur – Ja

- Rollback-Fähigkeiten – Nein

- E-Mail-Sicherheit – Nein

- Forensische Analyse – Ja

- Asset-Erkennung – Ja

- Integration mit SIEM-Tools – Ja

- Multi-Faktor-Authentifizierung (MFA) – Nein

- Sandbox-Analyse – Ja

- Offline-Geräteschutz – Ja

- USB-Gerätesteuerung – Nein

- Anti-Phishing-Fähigkeiten – Ja

- Mobile Gerätesicherheit – Ja

- Anpassbare Dashboards – Ja

- Berichterstattung und Analytik – Ja

CrowdStrike Funktionsübersicht

- Echtzeit-Überwachung: CrowdStrike scannt und analysiert das Systemverhalten kontinuierlich und stellt so sicher, dass Bedrohungen erkannt werden, sobald sie auftreten.

- Bedrohungsintelligenz-Integration: CrowdStrike bietet Einblicke in globale Bedrohungen und verschafft den Nutzern so ein umfassenderes Bild.

- Maschinelles Lernen & KI-Fähigkeiten: Die dynamischen Abwehrmechanismen von CrowdStrike passen sich an und lernen von sich verändernden Bedrohungen, um bestmöglichen Schutz zu gewährleisten.

- Endpunkt-Isolierung: Wird eine Bedrohung erkannt, kann die Software den betreffenden Endpunkt isolieren und so eine weitere Ausbreitung verhindern.

- Dateilose Angriffserkennung: CrowdStrike ist besonders effektiv bei der Erkennung von Angriffen, die nicht auf herkömmliche Dateien angewiesen sind, und erkennt so fortschrittliche Bedrohungen.

- Verhaltensanalyse: Die Software überwacht und bewertet ungewöhnliches Verhalten, um potenzielle Zero-Day-Exploits gezielt zu erfassen.

- Bedrohungssuche: Proaktive Suche nach Anzeichen von Angriffen und Kompromittierungen in einer Umgebung.

- Automatisierte Bedrohungsbeseitigung: Nach der Identifizierung einer Bedrohung kann CrowdStrike automatisch Maßnahmen zu deren Neutralisierung einleiten.

- Forensische Analyse: Nach einem Vorfall kann die Software tief in das Ereignis eintauchen und aufzeigen, wie es abgelaufen ist und wie sich künftige Vorfälle verhindern lassen.

- Offline-Geräteschutz: Auch wenn ein Gerät nicht online ist, sorgt CrowdStrike dafür, dass es vor potenziellen Bedrohungen geschützt bleibt.

CrowdStrike Deep Dive

Produktspezifikationen

- Echtzeit-Überwachung – Ja

- Bedrohungsintelligenz-Integration – Ja

- Maschinelles Lernen & KI-Fähigkeiten – Ja

- Endpunkt-Isolierung – Ja

- Dateilose Angriffserkennung – Ja

- Verhaltensanalyse – Ja

- Bedrohungssuche – Ja

- Vorfallreaktion – Ja

- Automatisierte Bedrohungsbeseitigung – Ja

- Datenverlustprävention (DLP) – Nein

- Schwachstellenbewertung – Ja

- Cloud-native Architektur – Ja

- Rollback-Fähigkeiten – Nein

- E-Mail-Sicherheit – Nein

- Forensische Analyse – Ja

- Asset-Erkennung – Ja

- Integration mit SIEM-Tools – Ja

- Multi-Faktor-Authentifizierung (MFA) – Nein

- Sandbox-Analyse – Ja

- Offline-Geräteschutz – Ja

- USB-Gerätesteuerung – Nein

- Anti-Phishing-Fähigkeiten – Ja

- Mobile Gerätesicherheit – Ja

- Anpassbare Dashboards – Ja

- Berichterstattung und Analytik – Ja

Funktionsübersicht

- Echtzeitüberwachung: CrowdStrike scannt und analysiert kontinuierlich das Systemverhalten, sodass Bedrohungen erkannt werden, sobald sie auftreten.

- Integration von Bedrohungsinformationen: CrowdStrike bietet Einblicke in globale Bedrohungen und verschafft den Nutzern somit einen umfassenderen Kontext.

- Maschinelles Lernen & KI-Fähigkeiten: Die dynamischen Abwehrmechanismen von CrowdStrike passen sich an und lernen von sich entwickelnden Bedrohungen, wodurch erstklassiger Schutz gewährleistet wird.

- Isolierung von Endpunkten: Wird eine Bedrohung erkannt, kann die Software den betroffenen Endpunkt isolieren und so eine weitere Ausbreitung verhindern.

- Erkennung dateiloser Angriffe: CrowdStrike ist besonders effektiv bei der Erkennung von Angriffen, die nicht auf herkömmlichen Dateien basieren, und erkennt so fortgeschrittene Bedrohungen.

- Verhaltensanalyse: Die Software überwacht und bewertet ungewöhnliche Verhaltensweisen und zielt auf potenzielle Zero-Day-Exploits ab.

- Bedrohungssuche (Threat Hunting): Proaktive Suche nach Anzeichen von Angriffen und Kompromittierungen innerhalb einer Umgebung.

- Automatisierte Bedrohungsbeseitigung: Sobald eine Bedrohung identifiziert wurde, kann CrowdStrike automatisch Maßnahmen zur Neutralisierung ergreifen.

- Forensische Analyse: Nach einem Vorfall kann die Software tiefgehende Analysen zu dem Ereignis vornehmen und Erkenntnisse liefern, wie es geschehen ist und wie zukünftige Vorfälle verhindert werden können.

- Schutz von Offline-Geräten: Selbst wenn ein Gerät nicht online ist, sorgt CrowdStrike dafür, dass es weiterhin vor Bedrohungen geschützt bleibt.

Herausragende Funktionen

- Erkennung dateiloser Angriffe: Während viele EDR-Tools konventionelle Bedrohungen erkennen, hebt sich CrowdStrike durch die Fähigkeit zur Erkennung dateiloser Angriffe hervor. So ist auch Schutz vor hochentwickelten Bedrohungen gewährleistet, die herkömmliche Methoden umgehen.

- Maschinelles Lernen & KI-Fähigkeiten: Obwohl KI zunehmend zum Standard bei EDR wird, sorgt das fortschrittliche maschinelle Lernen von CrowdStrike dafür, dass sich die Abwehrmechanismen schneller weiterentwickeln als die der meisten Mitbewerber, was einen Vorteil bei der proaktiven Abwehr bietet.

- Verhaltensanalyse: CrowdStrikes Fokus auf Verhaltensanalysen statt ausschließlich signaturbasierter Erkennung bedeutet, dass neue und bisher unbekannte Bedrohungen erkannt werden können. Diese Fähigkeit lässt CrowdStrike in der Vielzahl von EDR-Lösungen hervorstechen, die solche fortschrittlichen Bedrohungen möglicherweise übersehen.

- Erkennung dateiloser Angriffe: Während viele EDR-Tools konventionelle Bedrohungen erkennen, hebt sich CrowdStrike durch die Fähigkeit zur Erkennung dateiloser Angriffe hervor. So ist auch Schutz vor hochentwickelten Bedrohungen gewährleistet, die herkömmliche Methoden umgehen.

- Maschinelles Lernen & KI-Fähigkeiten: Obwohl KI zunehmend zum Standard bei EDR wird, sorgt das fortschrittliche maschinelle Lernen von CrowdStrike dafür, dass sich die Abwehrmechanismen schneller weiterentwickeln als die der meisten Mitbewerber, was einen Vorteil bei der proaktiven Abwehr bietet.

- Verhaltensanalyse: CrowdStrikes Fokus auf Verhaltensanalysen statt ausschließlich signaturbasierter Erkennung bedeutet, dass neue und bisher unbekannte Bedrohungen erkannt werden können. Diese Fähigkeit lässt CrowdStrike in der Vielzahl von EDR-Lösungen hervorstechen, die solche fortschrittlichen Bedrohungen möglicherweise übersehen.

Integrationen

CrowdStrike bietet eine Reihe nativer Integrationen mit verschiedenen anderen Tools und Plattformen. Zu den wichtigsten Integrationen gehören beliebte SIEM-Tools wie Splunk und QRadar, die helfen, Daten zu zentralisieren und die Reaktion auf Bedrohungen zu optimieren. Darüber hinaus integriert sich CrowdStrike mit IT-Betriebsplattformen wie ServiceNow für verbesserte Workflows im Bereich der Vorfallreaktion. Für das Schwachstellenmanagement bestehen Integrationen zu Plattformen wie Tenable.

Eine API wird bereitgestellt, sodass Organisationen die Funktionen von CrowdStrike mit eigenen Tools oder Drittanbieterplattformen integrieren können. Diese API ermöglicht unter anderem das Abrufen von Vorfalldaten, Endpunktverwaltung sowie individuelle Threat-Intelligence-Feeds. Zusätzlich steht eine Reihe von Add-ons zur Verfügung, die die Fähigkeiten der Plattform erweitern, einschließlich erweiterter Bedrohungsinformationen und Malware-Suche.

CrowdStrike-Preise

- Pro-Tarif - $20/Nutzer/Monat (jährlich abgerechnet): Dieser Tarif bietet grundlegende Funktionen zum Endpunktschutz und eignet sich für kleinere Unternehmen, die ihre Assets absichern möchten.

- Enterprise-Tarif - $45/Nutzer/Monat (mindestens 10 Lizenzen, jährlich abgerechnet): Umfassender – dieser Tarif beinhaltet fortschrittliche Bedrohungssuche, Schwachstellenbewertung und die genannten nativen Integrationen.

- Premium-Tarif - $70/Nutzer/Monat (mindestens 20 Lizenzen, jährlich abgerechnet) + $49 Grundgebühr pro Monat: Das Premium-Angebot enthält alle Enterprise-Funktionen und bietet zusätzlich einen priorisierten Support, Schutz für Offline-Geräte sowie erweiterte Threat-Intelligence-Feeds.

Preis auf Anfrage: CrowdStrike bietet möglicherweise individuelle Pakete für spezielle Anforderungen oder große Unternehmen an.

Verglichen mit ähnlichen EDR-Tools auf dem Markt wird CrowdStrike oft als hochpreisig wahrgenommen. Angesichts des Umfangs und der Tiefe der gebotenen Funktionen empfinden jedoch viele Unternehmen das Preis-Leistungs-Verhältnis als gerechtfertigt. Potenzielle Nutzer sollten auch zusätzliche Kosten wie Einrichtungsgebühren oder für Add-ons entstehende Ausgaben berücksichtigen, um die tatsächlichen Gesamtkosten (Total Cost of Ownership) zu verstehen.

Benutzerfreundlichkeit

CrowdStrike präsentiert eine Benutzeroberfläche, die Klarheit und Einfachheit anstrebt. Das Dashboard ist intuitiv aufgebaut und gruppiert relevante Informationen sinnvoll zusammen. Aufgrund der Tiefe und des Umfangs des Tools gibt es jedoch eine beträchtliche Menge an Daten zu verarbeiten. Während die anfängliche Einführung Hilfestellung bietet, können die zahlreichen Anpassungsmöglichkeiten für manche Nutzer abschreckend wirken.

Die Navigation durch die Vielzahl von Funktionen, insbesondere den fortgeschrittenen Bereichen wie Threat Hunting, erfordert ein gewisses Maß an Vertrautheit mit der IT-Sicherheit. Diese Komplexität bedeutet, dass neue Anwender oder Nutzer ohne umfangreiche Erfahrung mit EDR-Software mit einer steilen Lernkurve rechnen müssen.

Kundensupport

Was den Kundensupport betrifft, so bietet CrowdStrike eine Vielzahl von Kanälen – von E-Mail bis Telefon, ergänzt durch eine umfangreiche Wissensdatenbank. Außerdem stehen Webinare und Tutorials zur Verfügung, die sowohl neuen als auch bestehenden Nutzern zugutekommen. Allerdings gibt es Bereiche, in denen der Support noch konsistenter werden könnte. Die Antwortzeiten sind im Allgemeinen zügig, können jedoch insbesondere zu Spitzenzeiten verzögert sein.

Obwohl die meisten Interaktionen mit dem Support-Team konstruktiv sind, kommt es gelegentlich vor, dass die Ausführlichkeit oder Klarheit der Antworten nicht den Erwartungen entspricht. Diese Inkonsistenz kann insbesondere für Anwender, die bei kritischen Problemen zeitnahe und umfassende Unterstützung benötigen, eine Herausforderung darstellen.

CrowdStrike Anwendungsfälle

Für wen ist CrowdStrike besonders geeignet?

CrowdStrike überzeugt in Umgebungen, in denen ein starker, fortschrittlicher Schutz vor Bedrohungen Priorität hat. Unternehmen und Organisationen mit einer umfangreichen digitalen Infrastruktur finden im umfassenden Funktionsspektrum von CrowdStrike besonders großen Nutzen. Häufig zählen dazu Branchen wie Finanzwesen, Gesundheitswesen und öffentliche Verwaltung, in denen der Schutz sensibler Daten essenziell ist.

In Bezug auf die Unternehmensgröße eignet sich CrowdStrike besonders für mittelständische bis große Unternehmen, vor allem wenn eine vielfältige, verteilte und dynamische IT-Landschaft besteht. Teams, die sich gezielt mit Cybersicherheit befassen, profitieren ebenfalls vom Einsatz, da das Tool umfangreiche Funktionalitäten für proaktives Threat Hunting und gründliche Vorfallanalyse bietet.

Für wen ist CrowdStrike weniger geeignet?

So leistungsfähig CrowdStrike auch ist, es ist nicht für jeden geeignet. Kleine Unternehmen oder Startups mit begrenzten IT-Ressourcen könnten sich von der Plattform überwältigt fühlen und die Preise als hoch empfinden. In Branchen, in denen IT-Sicherheit keine zentrale Rolle spielt, könnten die zahlreichen Funktionen des Tools als überdimensioniert und schwer zu handhaben wahrgenommen werden.

Zudem könnten Unternehmen, die eine simple Plug-and-Play-Lösung suchen, von dem notwendigen Maß an Engagement und Anpassung, das CrowdStrike erfordert, enttäuscht sein. Ebenso könnten Organisationen ohne dediziertes IT-Sicherheitsteam oder mit Teammitgliedern, die wenig Erfahrung mit fortgeschrittener EDR-Software haben, Schwierigkeiten haben, das volle Potenzial des Tools auszuschöpfen.

CrowdStrike FAQs

Wofür wird die CrowdStrike EDR-Software hauptsächlich eingesetzt?

Die CrowdStrike EDR-Software wird hauptsächlich zum Endpunktschutz eingesetzt, um Cyber-Bedrohungen in Echtzeit zu erkennen und zu verhindern.

Bietet CrowdStrike eine Echtzeitüberwachung von Bedrohungen?

Ja, CrowdStrike stellt Echtzeit-Bedrohungsüberwachung als eine seiner Kernfunktionen bereit und sorgt dafür, dass Bedrohungen direkt bei ihrem Auftreten erkannt werden.

Gehört maschinelles Lernen zum Funktionsumfang von CrowdStrike?

CrowdStrike integriert Funktionen für maschinelles Lernen sowie KI, um die Abwehrmechanismen dynamisch an neue und sich entwickelnde Bedrohungen anzupassen.

Wie schwierig ist die Einführung und der Einstieg in CrowdStrike?

Obwohl CrowdStrike eine benutzerfreundliche Anwendung anstrebt, erfordert die Plattform mit ihren vielen fortgeschrittenen Funktionen eine gewisse Einarbeitung, besonders für Nutzer, die wenig Erfahrung mit EDR-Software haben.

Welche Organisationen profitieren am meisten von CrowdStrike?

Vor allem mittelständische bis große Unternehmen, insbesondere in den Bereichen Finanzwesen, Gesundheitswesen und öffentliche Verwaltung, profitieren durch die umfassenden und fortschrittlichen Funktionen von CrowdStrike am stärksten.

Bietet CrowdStrike Integrationen mit Drittanbieter-Tools?

CrowdStrike bietet native Integrationen mit SIEM-Tools, IT-Betriebsplattformen und Systemen zur Schwachstellenverwaltung.

Ist der Kundensupport rund um die Uhr verfügbar?

Ja, CrowdStrike bietet einen 24/7 Kundensupport und technischen Support an, wobei die Qualität und Geschwindigkeit der Antworten mitunter variieren kann.

Kann CrowdStrike auch offline Geräte schützen?

Ja, CrowdStrike bietet Offline-Geräteschutz und sorgt dafür, dass Endpunkte auch dann sicher sind, wenn sie nicht mit dem Internet verbunden sind.

Alternativen zu CrowdStrike

- Symantec Endpoint Security: Für Organisationen, die ihren Schwerpunkt auf die Integration von Endpunktsicherheit mit Netzwerksicherheit legen, bietet Symantec eine stärker vernetzte Lösung, welche diese oft isolierten Bereiche miteinander verbindet.

- Carbon Black: Wenn Sie eine Lösung suchen, die cloudbasierte Bedrohungsanalysen und Funktionen zur Vorfallreaktion in den Mittelpunkt stellt, bietet Carbon Black robuste, cloudnative Funktionalitäten, die von Vorteil sein können.

- Microsoft Defender for Endpoint: Für Unternehmen, die bereits tief in Microsoft-Produkte integriert sind, bietet Microsoft Defender for Endpoint eine nahtlose Integration und ein vereinfachtes Management-Erlebnis im Microsoft-Ökosystem.

Weitere Alternativen zur Lösung von Cybersecurity-Problemen finden Sie in dieser Liste der besten EDR-Tools auf dem heutigen Markt.

CrowdStrike – Unternehmensprofil & Geschichte

CrowdStrike ist ein Cybersecurity-Unternehmen, das sich auf Endpunktsicherheit, Bedrohungsanalyse und Vorfallreaktion spezialisiert hat. Es ist ein börsennotiertes Unternehmen an der NASDAQ und bedient eine vielfältige Kundschaft, darunter große Finanz-, Gesundheits- und Regierungsunternehmen. CrowdStrike ist im Besitz zahlreicher institutioneller und privater Investoren und hat seinen Hauptsitz in Sunnyvale, Kalifornien. Zu den bekannten Führungspersonen gehören Mitbegründer und CEO George Kurtz, eine bekannte Persönlichkeit in der Cybersecurity-Branche, sowie Vorstandsmitglied Gerhard Watzinger, der große Erfahrung in diesem Bereich einbringt.

Die Mission des Unternehmens fokussiert sich darauf, Sicherheitsverletzungen zu stoppen und Unternehmen mit cloudnativer Technologie zu schützen. CrowdStrike, gegründet im Jahr 2011, erlangte besonders große Aufmerksamkeit durch die Untersuchung aufsehenerregender Cyberangriffe, darunter der Sony Pictures-Hack 2014 und das Leck von E-Mails des Democratic National Committee im Jahr 2016, womit die Position als Schlüsselakteur in der Next-Gen-Cybersicherheit gefestigt wurde.

Fazit

CrowdStrike bietet ein hervorragendes Produkt mit Funktionen, die von modernen Antivirus-Fähigkeiten bis hin zu Overwatch-Diensten für die Bedrohungsjagd reichen. Die Module basieren auf modernster künstlicher Intelligenz-Technologie und machen CrowdStrike zu einer starken Schutzlösung unter den am Markt verfügbaren Sicherheitssoftwares. Obwohl es entwickelt wurde, um auf verschiedenen Arbeitsplätzen – auch unter Linux – hervorragend zu funktionieren, ist es wichtig, es mit der eigenen Unternehmenskultur und den Anforderungen an eine ausgewogene Work-Life-Balance abzugleichen.

CrowdStrike bietet sogar eine Garantie zur Absicherung seiner Dienstleistungen. Wer seine Managed Services verbessern und Wert auf XDR-Funktionen legt, sollte CrowdStrike auf jeden Fall in Betracht ziehen. Ich lade Sie ein, unten zu kommentieren und Ihre Erfahrungen mit dieser Plattform oder Fragen dazu zu teilen.