10 Beste IoT-Sicherheitsplattformen - Shortlist

Here's my pick of the 10 best software from the 25 tools reviewed.

In der heutigen technologiegetriebenen Welt ist die Sicherung Ihrer IoT-Geräte wichtiger denn je. Sie stehen vor Herausforderungen wie Datenpannen und unbefugtem Zugriff und benötigen zuverlässige Lösungen zum Schutz Ihres Netzwerks. IoT-Sicherheitsplattformen können Ihnen helfen, Ihre Geräte zu überwachen und zu schützen, damit sie sicher betrieben werden.

Ich weiß, wie überwältigend die Auswahl der richtigen Plattform sein kann. Deshalb habe ich unabhängig die besten Optionen auf dem Markt getestet und bewertet. Ich teile hier meine Top-Empfehlungen mit Ihnen und gehe dabei darauf ein, was sie bieten und wie sie Ihre Anforderungen erfüllen können.

In diesem Artikel finden Sie unabhängige Einblicke in die Funktionen und Vorteile jeder Plattform. Mein Ziel ist es, Ihnen zu helfen, eine fundierte Entscheidung für Ihr Team zu treffen.

Why Trust Our Software Reviews

Zusammenfassung der besten IoT-Sicherheitsplattformen

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an IoT-Sicherheitsplattformen zusammen und hilft Ihnen, die beste Lösung für Ihr Budget und Ihre Geschäftsanforderungen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for endpoint protection | Not available | From $10/user/month | Website | |

| 2 | Best for secure device connectivity | Not available | Pricing upon request | Website | |

| 3 | Best for managing, processing, and storing data | Not available | From $0.0045/device/month | Website | |

| 4 | Best for continuous security audits | Free trial available | Pricing upon request | Website | |

| 5 | Best for smart device security | Free demo + free trial available | Pricing upon request | Website | |

| 6 | Best for certificate-based security | Free demo available | Pricing upon request | Website | |

| 7 | Best for robust identity management | Not available | From $9/user/month (min 5 seats) | Website | |

| 8 | Best for embedded system security | Not available | From $5/user/month (min 5 seats) | Website | |

| 9 | Best for industrial network protection | Not available | Pricing upon request | Website | |

| 10 | Best for cellular IoT network security | Not available | From $10/user/month (billed annually) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Pulumi

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8

Bewertungen der besten IoT-Sicherheitsplattformen

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten IoT-Sicherheitsplattformen, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Überblick über die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, damit Sie die optimale Lösung für sich finden.

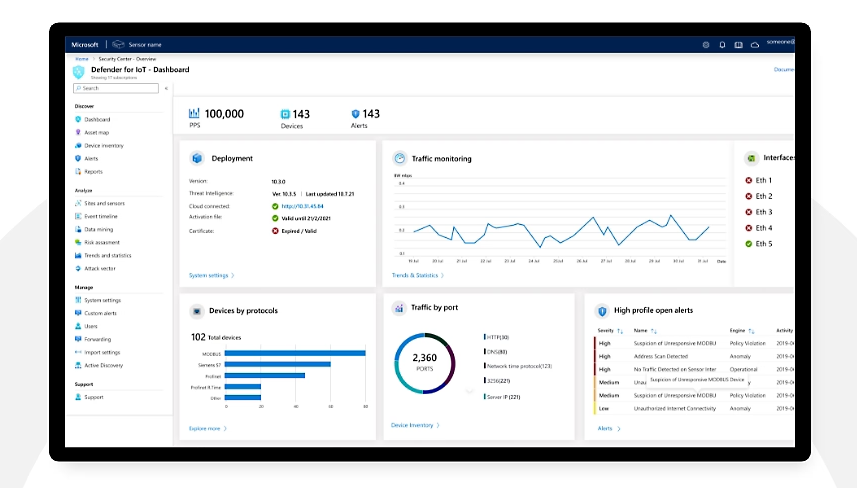

Microsoft Defender for IoT is a comprehensive security solution specifically designed to protect endpoints within IoT environments. It offers a robust defense against various threats targeting IoT devices and is considered best for endpoint protection due to its advanced capabilities in identifying and mitigating risks at the device level.

Why I Picked Microsoft Defender for IoT: I chose Microsoft Defender for IoT after a thorough comparison of different endpoint protection platforms. What made it stand out was its in-depth focus on IoT security, coupled with Microsoft's reputation for reliability.

It incorporates features tailored for IoT devices, making it the best choice for endpoint protection, particularly for those aiming for top-notch security in an IoT ecosystem.

Standout Features & Integrations:

Microsoft Defender for IoT includes state-of-the-art features such as real-time threat detection, vulnerability assessment, and automated response to attacks. It’s equipped with machine learning algorithms that help in identifying new and evolving threats.

Integration with existing security information and event management (SIEM) systems and Microsoft's other security offerings make it a comprehensive tool, ensuring a well-rounded security stance.

Pros and Cons

Pros:

- Advanced threat detection capabilities

- Integrates well with other Microsoft security products

- Specialized in endpoint protection for IoT

Cons:

- Potential compatibility issues with non-Microsoft environments

- Pricing might be higher compared to some competitors

- May require technical expertise to fully utilize

Microsoft Azure Sphere is a comprehensive solution that offers secure and scalable IoT device connectivity. It integrates hardware, software, and cloud services to create a robust security framework for IoT devices, thus earning its reputation as the best for secure device connectivity.

Why I Picked Microsoft Azure Sphere: I chose Microsoft Azure Sphere for its cutting-edge approach to IoT security. By combining hardware, operating system, and cloud services, it provides a unified solution that's hard to match. This integration is what makes it stand out and why I think it's best for secure device connectivity.

The ability to manage and update devices securely without compromising usability provides a strong justification for its selection.

Standout Features & Integrations:

Azure Sphere's standout features include its custom-built hardware with built-in Microsoft security technology, an OS with multiple layers of security, and the Azure Sphere Security Service that ensures secure connectivity. Its integrations with other Azure services provide a cohesive environment for managing and monitoring IoT devices.

Additionally, it can integrate with existing business systems, offering flexibility and efficiency in device management.

Pros and Cons

Pros:

- Flexibility in connecting and managing various IoT devices

- Rich integration capabilities with other Azure services

- Comprehensive security solution integrating hardware, OS, and cloud

Cons:

- Complexity in setup and configuration may require professional assistance

- May require specific hardware compatibility

- Pricing information is not transparent

Google IoT Core is a managed service that allows users to connect, manage, and ingest data from globally dispersed devices. This tool's ability to offer a fully integrated service for all facets of IoT data management aligns with its position as the best for managing, processing, and storing data, bridging the gap between various IoT devices and the data-driven intelligence required by businesses today.

Why I Picked Google IoT Core: I chose Google IoT Core after comparing and judging various tools for IoT data management. Its unified approach to managing, process, and storing data from diverse devices, backed by Google's robust infrastructure, stood out to me.

This complete package is why I think it's best for the use case of managing, processing, and storing data in an IoT environment, giving businesses a comprehensive solution.

Standout Features & Integrations:

Google IoT Core's features include secure device connection and management, rich data processing capabilities, and integration with other Google Cloud services like BigQuery and Dataflow.

These integrations enable users to take advantage of Google's machine learning tools, analytics, and other data processing technologies, providing a cohesive experience within the Google Cloud ecosystem.

Pros and Cons

Pros:

- Robust security features for device connection and management

- Easy integration with other Google Cloud services

- Simplifies the complexity of managing, processing, and storing IoT data

Cons:

- Limited flexibility if you want to use non-Google Cloud services or tools

- Pricing may escalate with a large number of devices

- Can be challenging to implement for those unfamiliar with the Google Cloud Platform

AWS IoT Device Defender is a fully-managed service that provides security metrics and conducts continuous audits for IoT configurations. Its ability to continuously monitor and report on the security posture of devices is why it stands out as the best for continuous security audits, a critical requirement in today's connected landscape.

Why I Picked AWS IoT Device Defender: I chose AWS IoT Device Defender due to its relentless focus on auditing and monitoring IoT devices' security configurations. By selecting this tool, I am prioritizing continuous security monitoring which is essential for detecting deviations from security best practices.

This continuous approach to audits is what makes it different from many others and is why I judge it to be the best for continuous security audits.

Standout Features & Integrations:

AWS IoT Device Defender's standout features include continuous monitoring of security metrics from devices and AWS IoT Core, automatic detection of abnormal behavior, and integration with AWS IoT Core for easier device management.

The integration with other AWS services allows it to function within the AWS ecosystem, enhancing the convenience of setting up and maintaining the security parameters for IoT devices.

Pros and Cons

Pros:

- Highly customizable alerting and reporting

- Integration with AWS IoT Core and other AWS services

- Continuous monitoring and auditing functionality

Cons:

- Specific to AWS ecosystem, limiting flexibility with other providers

- Pricing can become costly depending on the number of devices

- May be complex for smaller organizations or those new to AWS

Palo Alto Networks is a cybersecurity company that offers a comprehensive suite of products aimed at safeguarding smart devices. Their focus on IoT security, threat prevention, and adaptive security measures positions them as an industry leader in protecting smart devices, making them the best for smart device security.

Why I Picked Palo Alto Networks: I chose Palo Alto Networks after carefully comparing various security platforms and determining their effectiveness in the specific area of smart device protection. Its AI-driven threat analysis, real-time monitoring, and the capacity to adapt to evolving threats make it stand out from other security tools.

These attributes contribute to my judgment that Palo Alto Networks is best for smart device security, particularly in an era where the proliferation of connected devices requires robust security measures.

Standout Features & Integrations:

Palo Alto Networks' platform emphasizes real-time threat prevention, advanced AI-driven analysis, and continuous monitoring of smart devices. Its integration capabilities with existing security infrastructures and compatibility with various operating systems help ensure a cohesive defense strategy.

Furthermore, integrations with third-party security information and event management (SIEM) systems provide greater visibility and control.

Pros and Cons

Pros:

- Integration with existing security systems and SIEM platforms

- Comprehensive monitoring of smart devices

- Robust AI-driven threat analysis

Cons:

- May require additional resources for optimal utilization

- Pricing information may be less transparent

- Can be complex to configure

Entrust’s IoT security solution is designed to offer robust certificate-based security, providing the necessary digital assurance for devices within the IoT ecosystem. With the rise of IoT devices in various industries, having a platform that specializes in certificate management becomes crucial, making Entrust the best for this specific security concern.

Why I Picked Entrust: I chose Entrust because of its unique focus on certificate-based security, an essential element for authenticating devices within the IoT landscape. Through evaluating and comparing various platforms, Entrust's capability to manage and secure digital certificates stood out.

This specialization makes it best for organizations looking for a strong solution in certificate-based authentication, ensuring trust in connected devices.

Standout Features & Integrations:

Entrust provides a scalable Public Key Infrastructure (PKI) tailored for IoT, allowing for secure device enrollment and certificate management. The platform integrates well with existing enterprise systems and leading IoT platforms, making it adaptable for various use cases. Its commitment to industry standards and compatibility with multiple certificate formats further solidifies its authority in certificate-based security.

Pros and Cons

Pros:

- Strong integration with enterprise systems

- Scalable PKI tailored for IoT

- Specialized in certificate-based security

Cons:

- Potential compatibility issues with non-standard certificates

- Focused primarily on certificate security, other areas might be less robust

- May be complex for small-scale implementations

Sectigo IoT security platform is designed to safeguard interconnected devices by implementing robust identity management. By focusing on the identification, validation, and securing of devices, it builds a strong defense against unauthorized access.

The platform's best attribute, robust identity management, ensures that only authorized devices and users can interact within the IoT network, thereby enhancing overall security.

Why I Picked Sectigo IoT Security Platform: I chose the Sectigo IoT security platform after evaluating various IoT security tools because of its comprehensive approach to identity management. It uniquely stands out in ensuring that the identity of devices and users is authenticated and secured, providing an added layer of protection against potential threats.

The reason I believe it's best for robust identity management is due to its innovative technology and policies that create an impenetrable defense mechanism against unauthorized access.

Standout Features & Integrations:

Sectigo IoT security platform offers features like digital certificates, embedded device integrity, and strong encryption for complete identity management. These features provide a secure way to validate device identity and integrity, ensuring that only trusted devices can connect to the network.

The platform integrates with existing enterprise systems and various IoT protocols, allowing flexibility and ease of implementation.

Pros and Cons

Pros:

- Advanced encryption and certificate features

- Integration with existing systems

- Comprehensive identity management solution

Cons:

- The cost may be high for small-scale implementations

- May require technical expertise for optimization

- Complexity in setting up certain integrations

Mbed OS is a popular open-source operating system specifically designed to enhance security in embedded systems. The focus on embedded security makes Mbed OS a standout in the realm of IoT, aligning perfectly with its stance as best for embedded system security.

Why I Picked Mbed OS: I chose Mbed OS because of its distinct concentration on security for embedded systems. The embedded systems in IoT devices present unique challenges, and while examining different solutions, Mbed OS's architecture demonstrated specific capabilities to mitigate these challenges.

I found it to be the best for embedded system security due to its robustness, adaptability, and dedicated focus on this specific area.

Standout Features & Integrations:

Mbed OS has an extensive set of features, including support for various microcontroller units (MCUs) and a comprehensive suite of security functionalities. It offers real-time operating system (RTOS) capabilities and integrates with popular development environments and tools, ensuring a streamlined workflow.

The support for industry-standard protocols and extensive documentation makes it highly adaptable for various embedded security applications.

Pros and Cons

Pros:

- Strong integration with popular development tools

- Comprehensive support for various MCUs

- Tailored for embedded system security

Cons:

- Some learning curves for new developers

- Requires technical expertise in embedded systems

- May be overkill for non-embedded use cases

Nozomi Networks is a leading security provider focused on safeguarding industrial networks. The platform offers an array of features to detect and counter threats in critical infrastructure environments, making it the best solution for industrial network protection due to its specialization in securing complex industrial systems.

Why I Picked Nozomi Networks: I chose Nozomi Networks after a careful assessment of tools designed for industrial security. Its commitment to protecting critical infrastructure and ability to adapt to the specific needs of industrial environments made it stand out among the competitors.

Its strong focus on industrial network protection aligns with the growing need for robust security in sectors like manufacturing, energy, and transportation, justifying why it is best for this particular use case.

Standout Features & Integrations:

Nozomi Networks offers features like real-time asset tracking, threat detection, and vulnerability management tailored to industrial networks. Its anomaly detection technology helps in identifying unusual patterns that might signify a breach.

Integration with existing SCADA systems, IT security tools, and industrial protocols ensures a well-rounded defense mechanism.

Pros and Cons

Pros:

- Continuous monitoring and real-time threat detection

- Integration with existing industrial systems and protocols

- Specialized in industrial network environments

Cons:

- Limited applicability outside of industrial contexts

- May require extensive customization for specific industrial setups

- Pricing information is not publicly disclosed

Emnify is a cloud-native communications platform that specializes in secure connectivity for cellular IoT networks. By providing secure data routing and real-time analytics, it ensures the safety and integrity of cellular IoT connections, making it best for cellular IoT network security.

Why I Picked Emnify: I selected Emnify after extensively comparing various platforms designed for IoT security. Its focus on cellular IoT network protection, coupled with powerful analytics and cloud-based architecture, marks it as distinct in the security landscape.

These unique characteristics justify why I think Emnify is best for securing cellular IoT networks, where traditional security measures might not suffice.

Standout Features & Integrations:

Emnify’s platform provides multi-layered security, featuring end-to-end encryption, firewall policies, and real-time monitoring for IoT devices connected via cellular networks. The system is designed to integrate with major cloud providers, such as AWS and Azure, to facilitate efficient management and scaling of IoT networks.

Moreover, APIs are available for custom integrations, extending their reach and adaptability.

Pros and Cons

Pros:

- Easy integrations with major cloud platforms

- Cloud-native architecture facilitates scalability

- Specialized focus on cellular IoT network security

Cons:

- Potentially higher learning curve for those unfamiliar with cellular IoT security measures

- May be over-specialized for broader IT security needs

- Annual billing may not suit all businesses

Weitere IoT-Sicherheitsplattformen

Hier sind einige zusätzliche IoT-Sicherheitsplattformen, die es nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind:

- KeyScaler

For device authentication protocols

- BugProve

For bug tracking and monitoring

- IBM Watson IoT Platform

Good for AI-powered IoT analytics

- Microsoft Azure IoT Hub

Good for reliable device-to-cloud communication

- Forescout

Good for visibility and control over IoT devices

- Cybeats

Good for real-time defense against threats

- Qualys Cloud Platform

Good for continuous security and compliance monitoring

- McAfee Embedded Control

Good for embedded systems security

- Symantec Industrial Control Systems (ICS) Security

Good for protecting industrial control systems

- FortiNAC

Good for network access control and visibility

- Cyberbit

Good for cybersecurity training and simulation

- Trustwave TrustKeeper IoT Security

Good for comprehensive IoT landscape security

- Trend Micro IoT Security

Good for securing IoT environments across devices

- DigiCert IoT Device Manager

Good for managing and securing IoT device certificates

- Kaspersky IoT Infrastructure Security

Good for safeguarding IoT infrastructures

Auswahlkriterien für IoT-Sicherheitsplattformen

Bei der Auswahl der besten IoT-Sicherheitsplattformen für diese Liste habe ich gängige Käuferbedürfnisse und Problemstellungen wie das Management von Geräteschwachstellen und Netzwerk-Skalierbarkeit berücksichtigt. Außerdem habe ich folgenden Bewertungsrahmen genutzt, um meine Analyse strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung folgende Anwendungsbereiche abdecken:

- Geräteauthentifizierung

- Netzwerküberwachung

- Bedrohungserkennung

- VPN-Software oder Datenverschlüsselung

- Zugangskontrolle

Weitere herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich auch nach einzigartigen Funktionen Ausschau gehalten, wie zum Beispiel:

- KI-gestützte Analysen

- Echtzeit-Benachrichtigungen

- Cloud-Integration

- Anpassbare Dashboards

- Compliance-Berichte

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Benutzerfreundlichkeit jeder Lösung zu bewerten, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassbare Einstellungen

- Schneller Zugriff auf Funktionen

- Minimale Einarbeitungszeit

Onboarding (10% der Gesamtbewertung)

Um die Einführungserfahrung jeder Plattform zu bewerten, habe ich Folgendes betrachtet:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren

- Umfassende Dokumentation

- Reaktionsschnelle Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Verfügbarkeit

- Multikanal-Support

- Reaktionszeit

- Kompetentes Personal

- Verfügbarkeit von FAQs

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu beurteilen, habe ich folgende Kriterien angelegt:

- Wettbewerbsfähige Preisgestaltung

- Transparentes Preismodell

- Flexible Abonnementpläne

- Kosten im Verhältnis zu den Funktionen

- ROI-Potenzial

Kundenrezensionen (10 % der Gesamtbewertung)

Um einen Gesamteindruck von der Kundenzufriedenheit zu erhalten, habe ich bei der Auswertung von Kundenrezensionen folgende Aspekte betrachtet:

- Kundenzufriedenheitsbewertungen

- Häufig erwähnte Vor- und Nachteile

- Update-Häufigkeit

- Implementierungsaufwand

- Gesamtzuverlässigkeit

So wählen Sie eine IoT-Sicherheitsplattform aus

Es ist leicht, sich von langen Funktionslisten und komplexen Preisstrukturen überwältigen zu lassen. Damit Sie sich während Ihres individuellen Software-Auswahlprozesses besser orientieren können, finden Sie hier eine Checkliste mit Faktoren, die Sie im Blick behalten sollten:

| Faktor | Was ist zu beachten? |

|---|---|

| Skalierbarkeit | Kann die Plattform mit der wachsenden Anzahl Ihrer Geräte umgehen? Berücksichtigen Sie zukünftiges Wachstum und prüfen Sie, ob sich die Lösung entsprechend skalieren lässt, ohne dass größere Upgrades erforderlich sind. |

| Integrationen | Funktioniert sie mit Ihren bestehenden Systemen? Prüfen Sie die Kompatibilität mit anderen Tools, die Ihr Team nutzt, um Integrationsprobleme zu vermeiden. |

| Anpassbarkeit | Lässt sich die Plattform an Ihre Bedürfnisse anpassen? Achten Sie darauf, ob Anpassungen möglich sind, um spezifische Workflow-Anforderungen zu erfüllen. |

| Benutzerfreundlichkeit | Ist die Oberfläche intuitiv bedienbar? Stellen Sie sicher, dass Ihr Team die Plattform ohne umfangreiche Schulungen problemlos nutzen kann. |

| Implementierung und Onboarding | Wie lange dauert die Einrichtung? Bewerten Sie den Onboarding-Prozess einschließlich verfügbarer Support- und Hilfsangebote, damit der Übergang reibungslos verläuft. |

| Kosten | Passt sie zu Ihrem Budget? Vergleichen Sie Preismodelle und berücksichtigen Sie die Gesamtkosten, inklusive versteckter Gebühren oder langfristiger Kosten. |

| Sicherheitsmaßnahmen | Sind die Sicherheitsvorkehrungen ausreichend? Stellen Sie sicher, dass die Plattform zuverlässigen Schutz vor Bedrohungen bietet und branchenübliche Standards einhält. |

| Compliance-Anforderungen | Erfüllt sie regulatorische Vorgaben? Überprüfen Sie, ob die Plattform die notwendigen Compliance-Standards für Ihre Branche unterstützt, etwa die DSGVO oder HIPAA. |

Was sind IoT-Sicherheitsplattformen?

IoT-Sicherheitsplattformen sind Tools, die dazu dienen, internetverbundene Geräte vor Gefahren zu schützen. IT-Fachleute, Netzwerkadministratoren und Sicherheitsexpert:innen nutzen diese Plattformen in der Regel, um Geräte zu schützen und eine sichere Datenübertragung zu gewährleisten. Geräteauthentifizierung, Netzwerküberwachung und Bedrohungserkennung helfen dabei, Schwachstellen zu verwalten und sichere Betriebsabläufe aufrechtzuerhalten. Insgesamt bieten diese Tools einen unverzichtbaren Schutz für vernetzte Umgebungen.

Funktionen

Achten Sie bei der Auswahl einer IoT-Sicherheitsplattform besonders auf folgende Schlüsselfunktionen:

- Geräteauthentifizierung: Bestätigt die Identität von Geräten, die sich mit Ihrem Netzwerk verbinden, und verhindert unbefugten Zugriff.

- Netzwerküberwachung: Überwacht kontinuierlich den Netzwerkverkehr, um ungewöhnliche Aktivitäten und potenzielle Bedrohungen zu erkennen.

- Bedrohungserkennung: Identifiziert und warnt Benutzer vor möglichen Sicherheitsverletzungen und Schwachstellen.

- Datenverschlüsselung: Schützt sensible Informationen, indem sie während der Übertragung in ein sicheres Format umgewandelt werden.

- Zugriffskontrolle: Verwalten von Benutzerrechten, um sicherzustellen, dass nur autorisierte Personen auf bestimmte Daten oder Geräte zugreifen können.

- KI-basierte Analysen: Nutzt künstliche Intelligenz, um Daten zu analysieren und mögliche Sicherheitsrisiken vorherzusagen.

- Compliance-Berichte: Stellt Berichte zur Verfügung, die die Einhaltung von Branchenvorschriften und Standards gewährleisten.

- Cloud-Integration: Verbindet sich mit Cloud-Diensten und IoT-Testtools, um Flexibilität und Datenzugänglichkeit zu verbessern.

- Anpassbare Dashboards: Ermöglichen es den Nutzern, ihre Benutzeroberfläche individuell zu gestalten, um eine bessere Übersicht und Kontrolle der Sicherheitsmetriken zu erhalten.

- Echtzeit-Benachrichtigungen: Senden sofortige Mitteilungen bei Sicherheitsvorfällen, um eine schnelle Reaktion und Schadensbegrenzung zu ermöglichen.

Vorteile

Die Implementierung einer IoT-Sicherheitsplattform bietet Ihrem Team und Ihrem Unternehmen mehrere Vorteile. Auf diese können Sie sich freuen:

- Erhöhte Sicherheit: Schützt Geräte und Daten durch Funktionen wie Geräteauthentifizierung und Datenverschlüsselung vor unbefugtem Zugriff und Sicherheitsverletzungen.

- Verbesserte Compliance: Sichert die Einhaltung von Branchenvorschriften mit Compliance-Berichten und reduziert rechtliche Risiken.

- Effizientes Bedrohungsmanagement: Erkennt und reagiert schnell auf potenzielle Bedrohungen durch Echtzeit-Benachrichtigungen und Funktionen zur Bedrohungserkennung.

- Bessere Netzwerktransparenz: Bietet Einblicke in Netzwerktrafik durch Netzwerküberwachung und hilft dabei, Anomalien schneller zu erkennen.

- Steigerung der betrieblichen Effizienz: Optimiert das Sicherheitsmanagement durch anpassbare Dashboards und KI-basierte Analysen.

- Skalierbarkeit: Unterstützt wachsende Gerätezahlen und stellt sicher, dass Sicherheitsmaßnahmen mit den Anforderungen des Unternehmens mitwachsen.

- Kosteneinsparungen: Verringert potenzielle finanzielle Verluste durch Sicherheitsverletzungen und Bußgelder wegen Nichteinhaltung.

Kosten & Preise

Die Auswahl einer IoT-Sicherheitsplattform erfordert ein Verständnis der verschiedenen Preismodelle und verfügbaren Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die Tabelle unten fasst gebräuchliche Tarife, deren Durchschnittspreise und typische enthaltene Funktionen in IoT-Sicherheitsplattform-Lösungen zusammen:

Tarifvergleichstabelle für IoT-Sicherheitsplattformen

| Tarifart | Durchschnittspreis | Übliche Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Grundlegende Bedrohungserkennung, begrenzte Geräteunterstützung und Community-Support. |

| Persönlicher Tarif | $10-$30/user/month | Geräteauthentifizierung, Netzwerküberwachung und E-Mail-Support. |

| Business-Tarif | $50-$100/user/month | Erweiterte Bedrohungserkennung, Datenverschlüsselung und Telefonsupport. |

| Enterprise-Tarif | $150-$300/user/month | Anpassbare Dashboards, Compliance-Berichte und dedizierter Account-Manager. |

FAQs zu IoT-Sicherheitsplattformen

Hier finden Sie Antworten auf häufige Fragen zu IoT-Sicherheitsplattformen:

Wie geht eine IoT-Sicherheitsplattform mit Software-Updates um?

IoT-Sicherheitsplattformen unterstützen häufig Over-the-Air-Updates, um Sicherheitslücken effizient zu schließen. So bleiben Ihre Geräte auch bei neu auftretenden Bedrohungen geschützt. Stellen Sie sicher, dass die gewählte Plattform zeitnahe Updates und einen unkomplizierten Update-Prozess bietet, um die Sicherheit aufrechtzuerhalten.

Welche Benutzerzugriffskontrollen bieten IoT-Sicherheitsplattformen?

IoT-Sicherheitsplattformen bieten in der Regel starke Authentifizierungs- und Autorisierungsprotokolle wie OAuth2 und rollenbasierte Zugriffskontrolle. Diese Maßnahmen verhindern den unbefugten Zugriff auf Geräte und Daten und schützen so Ihr Netzwerk. Prüfen Sie die Flexibilität und Stärke dieser Kontrollen, um Ihre Anforderungen zu erfüllen.

Sind Sicherheitsfunktionen in IoT-Plattformen standardmäßig aktiviert?

Viele IoT-Sicherheitsplattformen aktivieren grundlegende Sicherheitsfunktionen standardmäßig, beispielsweise sichere Anfangspasswörter und deaktivierte Funktionen, die Risiken bergen könnten. Dies ist entscheidend, um Schwachstellen von Anfang an zu minimieren. Vergewissern Sie sich, dass Ihre bevorzugte Plattform dieser Praxis folgt, um die Sicherheit zu erhöhen.

Welcher allgemeine Sicherheitsrahmen wird von IoT-Plattformen verwendet?

IoT-Plattformen setzen typischerweise auf mehrschichtige Sicherheitsstrategien, darunter Defense-in-Depth- und Zero-Trust-Prinzipien. Diese Rahmenwerke sind darauf ausgelegt, die besonderen Schwachstellen von IoT-Systemen zu adressieren. Das Verständnis des verwendeten Rahmenwerks hilft Ihnen, die Effektivität der Sicherheit zu beurteilen.

Können IoT-Sicherheitsplattformen mit anderen Tools und Systemen integriert werden?

Ja, viele IoT-Sicherheitsplattformen bieten Integrationsmöglichkeiten mit bestehenden Geschäftssystemen, Anwendungen von Drittanbietern und anderen IoT-Analyseplattformen. Diese Flexibilität stellt sicher, dass sich das IoT-Sicherheitssystem nahtlos in Ihre bestehende technologische Infrastruktur einfügen lässt.

Wie geht es weiter:

Wenn Sie gerade dabei sind, IoT-Sicherheitsplattformen zu recherchieren, sprechen Sie kostenlos mit einem SoftwareSelect-Berater für eine persönliche Empfehlung.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem gezielt Ihre Anforderungen aufgenommen werden. Anschließend erhalten Sie eine Vorauswahl an Software-Lösungen zur Prüfung. Die Berater begleiten Sie sogar durch den gesamten Kaufprozess, inklusive Preisverhandlungen.