10 Beste Datenschutz-Software Shortlist

Here's my pick of the 10 best software from the 13 tools reviewed.

Im heutigen digitalen Zeitalter ist der Schutz Ihrer Daten wichtiger denn je. Sie sind ständig Bedrohungen für die sensiblen Informationen Ihres Teams ausgesetzt, und es kann eine Herausforderung sein, die richtigen Tools zu finden, um diese zu schützen. Genau hier kommt Datenschutz-Software ins Spiel. Sie bietet Lösungen, um Ihre Daten sicher und konform mit den gesetzlichen Vorschriften zu halten.

Ich habe verschiedene Optionen recherchiert und getestet und teile hier meine Erkenntnisse mit Ihnen. Mein Ziel ist es, eine unvoreingenommene, gut recherchierte Bewertung der besten Datenschutz-Software auf dem Markt zu bieten.

In diesem Artikel erfahren Sie, welche Tools Ihre Daten schützen können und Ihnen ein gutes Gefühl geben. Tauchen wir gemeinsam in die Top-Empfehlungen ein, die für Sie und Ihr Team einen Unterschied machen können.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste Datenschutz-Software Zusammenfassung

Diese Vergleichstabelle fasst die Preisdetails meiner Top-Auswahl an Datenschutz-Software zusammen, damit Sie die beste Option für Ihr Budget und Ihren Unternehmensbedarf finden können.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet zur Automatisierung des Einwilligungsmanagements | Kostenloser Plan verfügbar | Ab $150/Monat (jährlich abgerechnet) | Website | |

| 2 | Am besten für Datenverwaltung in der Cloud | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 3 | Am besten geeignet für die Einhaltung von Datenschutzvorgaben | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 4 | Am besten für Datenschutz-Compliance-Management geeignet | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 5 | Am besten zur Verhinderung von Datenlecks | Not available | Preise auf Anfrage | Website | |

| 6 | Am besten für die Überwachung von Datenbankaktivitäten | Not available | Preise auf Anfrage | Website | |

| 7 | Am besten für GDPR- und CCPA-Konformität | 30-tägige kostenlose Testphase + kostenloser Plan + kostenlose Demo verfügbar | Preisgestaltung auf Anfrage | Website | |

| 8 | Am besten für facettenreichen Datenschutz geeignet | Not available | Preis auf Anfrage | Website | |

| 9 | Am besten geeignet für effiziente Datenschutzprüfungen | Not available | Ab $12/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 10 | Am besten für Daten-De-Identifizierung | Not available | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste Datenschutz-Software Bewertungen

Unten finden Sie meine detaillierten Zusammenfassungen der besten Datenschutz-Software, die es auf meine Shortlist geschafft hat. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- u0026 Vorteile, Integrationen und ideale Anwendungsfälle jedes Tools, damit Sie die beste Lösung für sich finden.

Ketch

Am besten geeignet zur Automatisierung des Einwilligungsmanagements

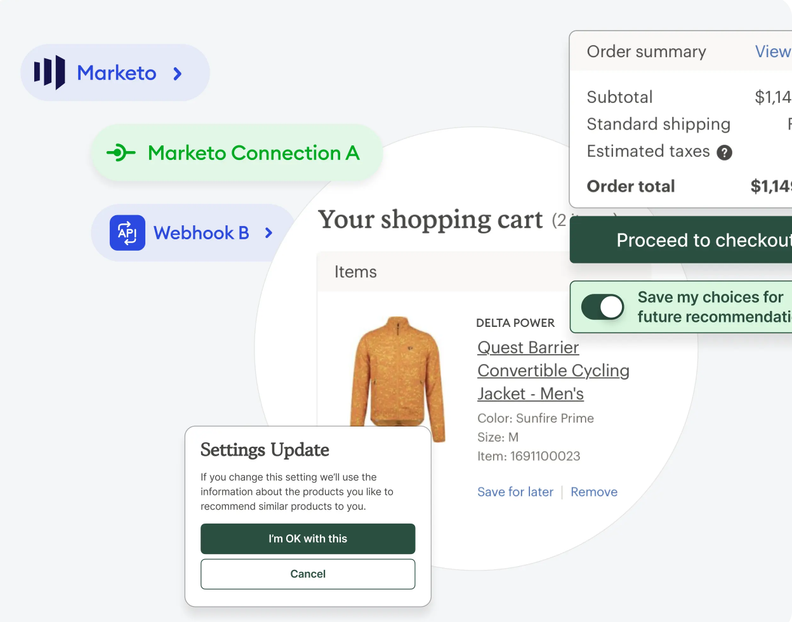

Ketch ist eine Software für das Datenschutzmanagement, die Marken dabei unterstützt, zustimmungsbasierte Daten zu sammeln und zu verwalten, während sie die Einhaltung von Datenschutzvorschriften wie DSGVO und CCPA gewährleistet.

Warum ich Ketch ausgewählt habe:

Es automatisiert Datenschutzerfahrungen und Datenorchestrierung ohne Programmieraufwand, was es Nutzern mit unterschiedlichem technischem Kenntnisstand zugänglich macht. Zu den wichtigsten Funktionen gehört das Einwilligungsmanagement, das die Erfassung und Durchsetzung von Datenschutzentscheidungen automatisiert und so die Einhaltung von Vorschriften wie DSGVO und CCPA sicherstellt. Darüber hinaus bietet Ketch die Automatisierung von Betroffenenanfragen über einen Drag-and-Drop-Workflow-Builder, was die Produktivität steigert, indem manuelle Prozesse automatisiert werden.

Herausragende Funktionen und Integrationen:

Ketch bietet außerdem eine beeindruckende Daten-Mapping-Funktion, die durch KI gestützt wird und eine Echtzeit-Erkennung und Zuordnung von Daten ermöglicht. Dadurch erhalten Sie eine bessere Übersicht über Ihre Datenmanagement-Praktiken und erfüllen Datenschutzvorschriften, indem klar wird, wo und wie Ihre Daten gespeichert und genutzt werden. Die Risikobewertungsfunktion mit ihren anpassbaren Vorlagen und integrierten Tools vereinfacht die Bewertung von Risiken. Zu den Integrationen zählen Adobe Experience Platform, Google Analytics, HubSpot, Mailchimp, Salesforce, Braze, Amazon Redshift, Amazon S3, Amplitude, Attentive, AdRoll und Airship.

Pros and Cons

Pros:

- Automatisiert Betroffenenanfragen

- Bietet klares Daten-Mapping für bessere Transparenz

- Anpassbare Datenschutzhinweise zur Anpassung an die Markenidentität

Cons:

- Erfordert möglicherweise fortlaufende Anpassungen, um mit sich entwickelnden Vorschriften Schritt zu halten

- Mögliche Lernkurve bei der Einrichtung

New Product Updates from Ketch

Ketch Expands Marketing Preference Management Capabilities

Ketch expands Marketing Preference Management, introducing capabilities for unifying consent, preferences, and zero-party data across systems. This update enables teams to activate customer data more effectively for personalized and compliant marketing. For more information, visit Ketch’s official site.

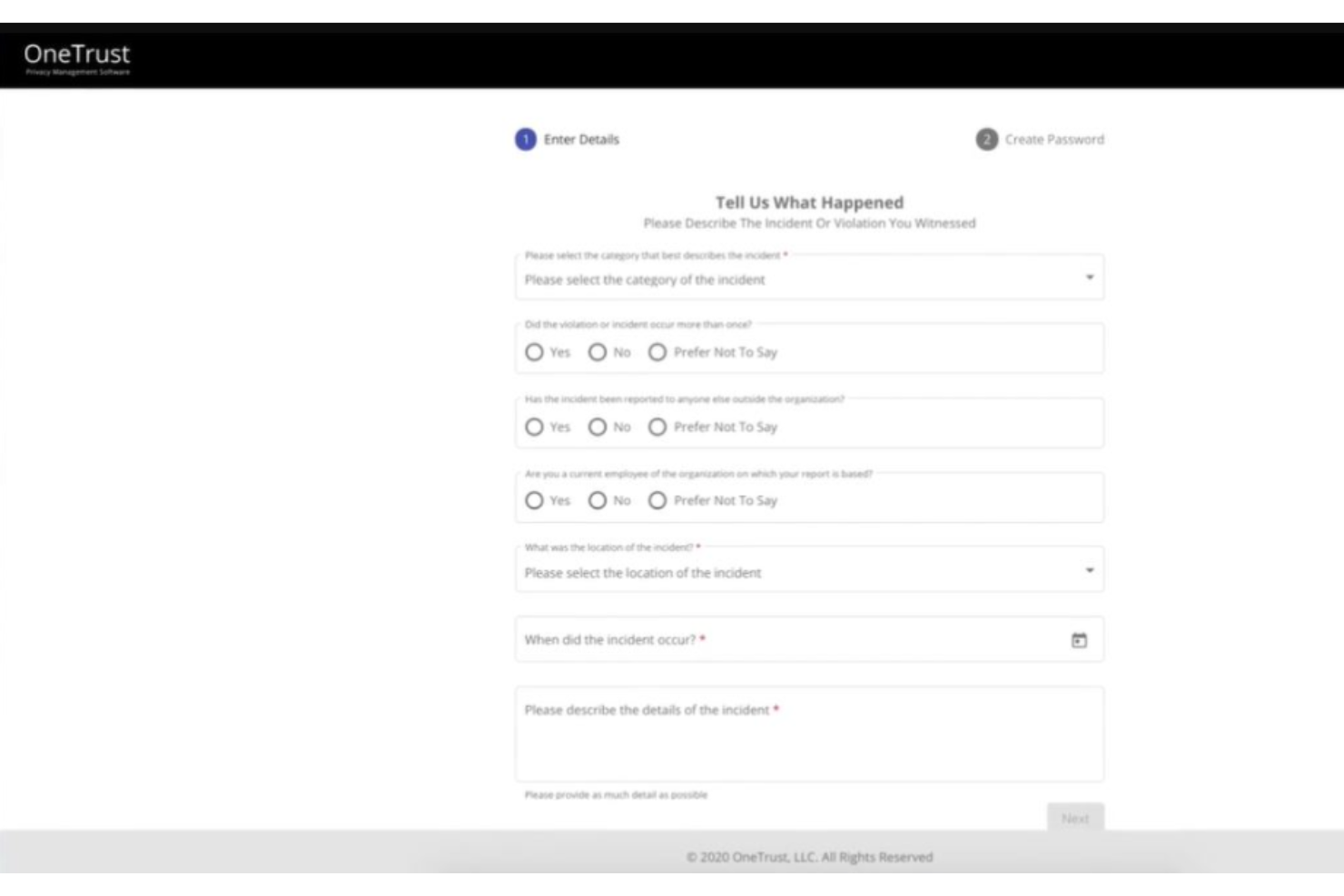

OneTrust dient als umfassende Plattform, die Unternehmen bei ihren Bemühungen um Datenverwaltung unterstützt, insbesondere in Cloud-Umgebungen. Der Fokus auf Cloud-Infrastrukturen stellt sicher, dass Unternehmen Datenintegrität, Sicherheit und Compliance wahren, was es treffend für das Tag 'Am besten für Datenverwaltung in der Cloud' qualifiziert.

Warum ich OneTrust ausgewählt habe:

Während meiner Recherche nach Tools zur Datenverwaltung fiel mir OneTrust besonders durch seinen gezielten Fokus auf Cloud-Umgebungen auf. Ich habe dieses Tool ausgewählt – nicht nur wegen seiner Vielseitigkeit, sondern auch wegen seines Engagements, Daten in der Cloud sicher und konform zu halten. Seine Funktionen haben mich überzeugt, dass es tatsächlich als 'am besten für Datenverwaltung in der Cloud' geeignet ist.

Herausragende Funktionen und Integrationen:

OneTrust überzeugt mit seiner Funktion zur Datenentdeckung und -klassifizierung, wodurch Unternehmen Daten in ihrer Cloud-Infrastruktur schnell finden und kategorisieren können. Die automatisierte Datenzuordnung unterstützt Unternehmen zusätzlich dabei, den Fluss und die Interaktion ihrer Daten zu verstehen. Bei den Integrationen verbindet sich OneTrust reibungslos mit verschiedenen Cloud-Dienstanbietern und bietet zudem Integrationen mit gängigen CRM-Systemen.

Pros and Cons

Pros:

- Datenentdeckung und -klassifizierung erhöhen die Datentransparenz

- Automatisierte Datenzuordnung erleichtert das Verständnis von Dateninteraktionen

- Vielfältige Integrationsmöglichkeiten mit beliebten Cloud- und CRM-Diensten

Cons:

- Kann für kleine Unternehmen komplex wirken

- Erfordert regelmäßige Updates, um mit sich ändernden Cloud-Umgebungen Schritt zu halten

- Die anfängliche Einrichtung kann für Personen ohne Erfahrung mit Datenverwaltungstools komplex sein

Am besten geeignet für die Einhaltung von Datenschutzvorgaben

Trustwave bietet eine leistungsstarke Lösung, die darauf ausgelegt ist, Unternehmen dabei zu unterstützen, strenge Datenschutzvorgaben einzuhalten. Mit einer umfassenden Funktionspalette hilft Trustwave Unternehmen, sich im komplexen Umfeld des Datenschutzes zurechtzufinden, wobei besonderes Augenmerk auf die Einhaltung verpflichtender Vorschriften gelegt wird.

Warum ich Trustwave gewählt habe:

Auf meiner Suche nach den effektivsten Tools fiel mir Trustwave besonders auf. Ich habe Trustwave ausgewählt, weil es eine präzise Mischung aus umfassenden Compliance-Funktionen und Benutzerfreundlichkeit bietet. Besonders hervorzuheben ist das Engagement bei der anspruchsvollen Aufgabe der Mandatserfüllung, was Trustwave zur 'Besten Wahl' für alle macht, die eine strikte Einhaltung von Datenschutzpflichten anstreben.

Besondere Funktionen und Integrationen:

Trustwave überzeugt mit seinem Compliance Management Portal, das als zentrales Drehkreuz für alle Datenschutzaktivitäten dient. Darüber hinaus stellt die Threat Intelligence-Funktion sicher, dass Unternehmen potenziellen Sicherheitsverletzungen immer einen Schritt voraus sind.

In puncto Integration arbeitet Trustwave nahtlos mit gängigen Business-Systemen zusammen und gewährleistet so, dass Datenschutzmaßnahmen über verschiedene Organisationswerkzeuge hinweg einheitlich umgesetzt werden.

Pros and Cons

Pros:

- Das Compliance Management Portal bietet einen zentralen Überblick über alle Datenschutzaufgaben

- Threat Intelligence informiert Unternehmen über drohende Datensicherheitsrisiken

- Reibungslose Integrationen ermöglichen eine einheitliche Umsetzung von Datenschutzmaßnahmen

Cons:

- Die Ersteinrichtung kann zeitaufwändig sein

- Fortgeschrittene Funktionen erfordern unter Umständen eine längere Einarbeitung

- Der Support kann je nach Region variieren

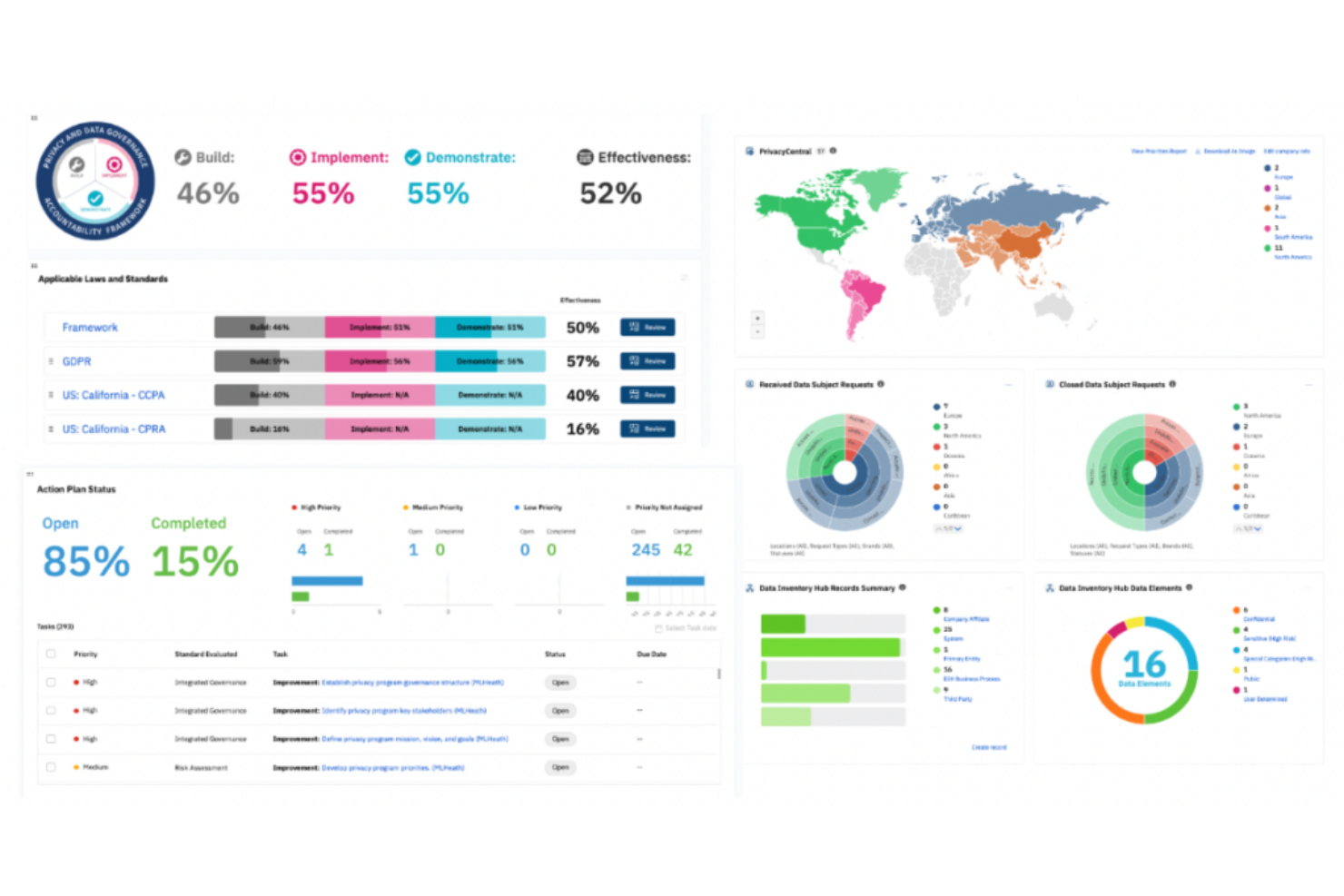

TrustArc bietet eine Plattform, die darauf zugeschnitten ist, die vielfältigen Herausforderungen der Datenschutz-Compliance in unterschiedlichen Rechtsgebieten zu bewältigen. Angesichts des weltweit wachsenden Fokus auf Datenschutz und Datenschutzvorschriften stellt dieses Tool eine zentrale Anlaufstelle für Unternehmen dar, die ihre Compliance-Bemühungen effektiv vereinfachen und verwalten möchten.

Warum ich TrustArc gewählt habe:

Unter vielen Lösungen habe ich festgestellt, dass TrustArc einen deutlichen Vorteil bietet. Ich habe TrustArc ausgewählt, weil es fundiertes Datenschutz-Fachwissen mit technologischer Kompetenz kombiniert. Die Besonderheit liegt in der Fähigkeit, einen ganzheitlichen Ansatz für das Datenschutz-Compliance-Management zu bieten. Diese ganzheitliche Ausrichtung in Verbindung mit den umfassenden Funktionen macht TrustArc zur besten Wahl, um Datenschutz-Compliance in verschiedenen Branchen zu managen.

Herausragende Funktionen und Integrationen:

TrustArc überzeugt mit seiner Risk Profile-Funktion, die eine schnelle Übersicht über potenzielle Datenschutzrisiken ermöglicht. Der Data Flow Manager unterstützt Organisationen dabei, Datenprozesse zu erfassen und zu visualisieren, was für Klarheit im Datenmanagement sorgt.

In puncto Integration arbeitet TrustArc effektiv mit verschiedenen Geschäftstools und Plattformen zusammen, sodass das Compliance-Management in den unterschiedlichen Bereichen des Unternehmens konsistent bleibt.

Pros and Cons

Pros:

- Risk Profile-Funktion ermöglicht einen aufschlussreichen Überblick über Datenschutzrisiken

- Data Flow Manager schafft Transparenz bei den Datenprozessen

- Effektive Integrationen sorgen für Konsistenz im Compliance-Management

Cons:

- Die Benutzeroberfläche kann für Neueinsteiger zunächst komplex wirken

- Regelmäßige Updates erforderlich, um mit den sich entwickelnden globalen Datenschutzbestimmungen Schritt zu halten

- Einige Nutzer könnten bestimmte Module für ihren spezifischen Anwendungsfall als zu umfangreich empfinden

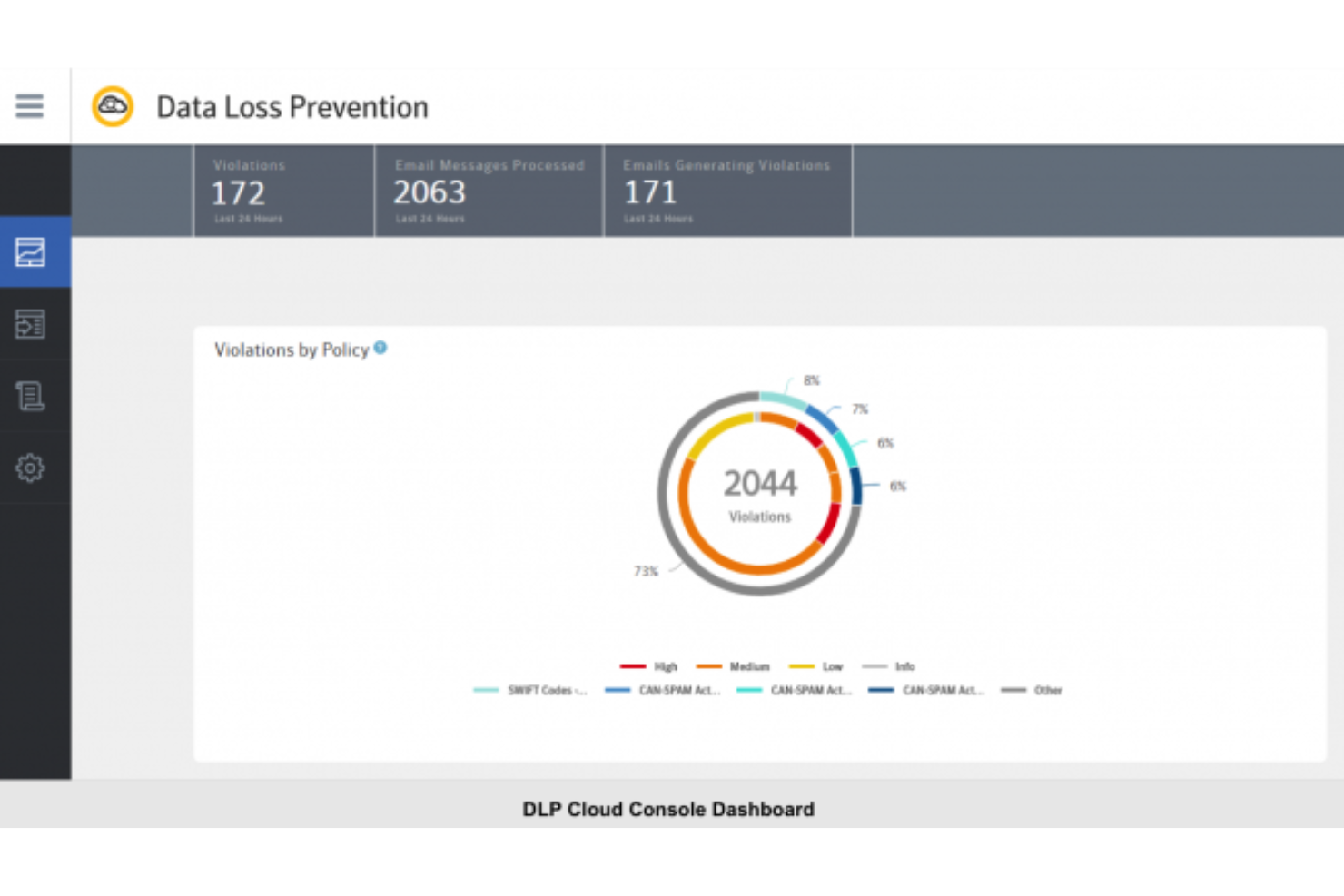

Symantec Data Loss Prevention (DLP) ist eine umfassende Lösung, die darauf ausgelegt ist, sensible Daten in unterschiedlichsten Umgebungen zu entdecken, zu überwachen und zu schützen. Die Fähigkeit, potenzielle Verstöße zu erkennen und zu blockieren, macht sie zu einem unverzichtbaren Werkzeug für alle, die die Unversehrtheit ihrer Daten gewährleisten wollen.

Warum ich Symantec Data Loss Prevention ausgewählt habe:

Nach der Prüfung verschiedener Werkzeuge hat Symantec DLP vor allem mit seinem tiefgehenden Ansatz zum Datenschutz meine Aufmerksamkeit erlangt. Ich habe es nach einem Vergleich seiner Fähigkeiten mit anderen Tools derselben Kategorie ausgewählt. Was Symantec DLP hervorhebt, ist das umfassende Paket an Funktionen in Verbindung mit einer starken Erfolgsbilanz im Bereich Cybersicherheit.

Seine Stärke bei der Verhinderung von Datenlecks rechtfertigt seine Position als 'am besten geeignet für' dieses spezifische Anliegen.

Herausragende Funktionen und Integrationen:

Symantec DLP ist bekannt für seine Funktionen zur Inhaltsentdeckung, die gespeicherte Daten an zahlreichen Standorten durchsuchen, um sensible Informationen aufzuspüren. Darüber hinaus sorgt die durchsetzungsstarke Richtliniendurchsetzung dafür, dass Daten nicht unbeabsichtigt in die falschen Hände geraten.

Bei Integrationen harmoniert Symantec DLP mit vielen Unternehmenswerkzeugen – von Cloud-Speicherlösungen bis hin zu Kommunikationsplattformen – und steigert so seine Einsetzbarkeit in unterschiedlichen IT-Ökosystemen.

Pros and Cons

Pros:

- Umfassende Inhaltserkennung deckt zahlreiche Datenstandorte ab

- Durchsetzungsstarke Richtliniendurchsetzung sichert die Datenintegrität

- Breite Palette an Integrationen macht es vielseitig für verschiedenste Unternehmensumgebungen

Cons:

- Kann für kleinere Unternehmen als komplex wahrgenommen werden

- Erfordert regelmäßige Updates, um neuen Bedrohungen zuvorzukommen

- Kundenservice kann je nach Region oder Vertrag unterschiedlich sein

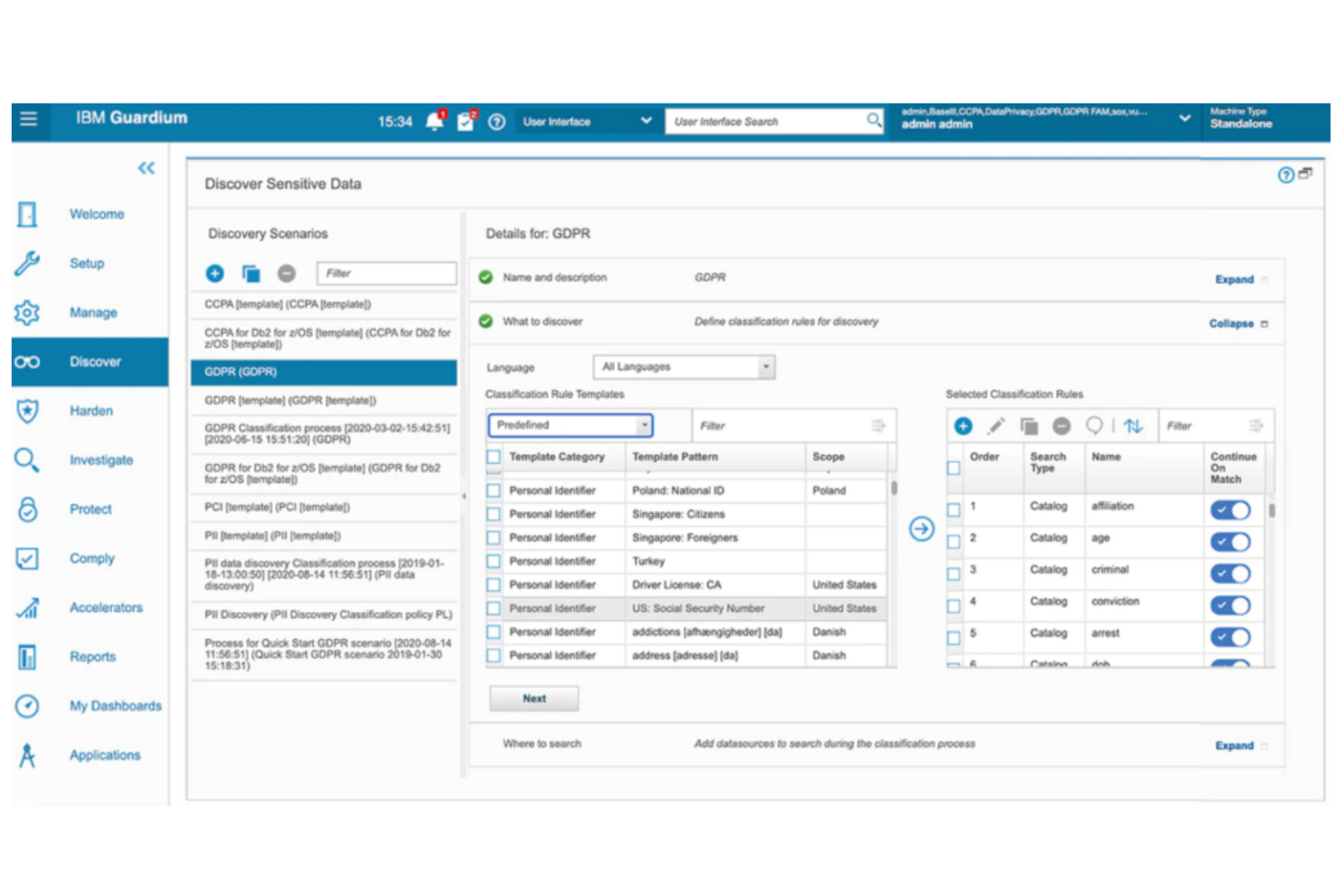

IBM Security Guardium fungiert als robuste Plattform, die sich auf die Überwachung und Sicherung von Datenbankaktivitäten konzentriert. Ihr Hauptziel ist es, Zugriffe und Bewegungen sensibler Daten zu überwachen, was sie ideal für ihren Ruf als beste Lösung für die Überwachung von Datenbankaktivitäten macht.

Warum ich IBM Security Guardium ausgewählt habe:

Während ich die optimalen Tools zur Datenbanküberwachung ermittelte, stieß ich immer wieder auf IBM Security Guardium aufgrund seiner anerkannten Fähigkeiten. Das entscheidende Merkmal war für mich die Tiefe der Überwachung und die Fähigkeit, in Echtzeit Warnmeldungen bei verdächtigen Aktivitäten zu liefern.

Durch meinen Vergleich und meine Einschätzung wurde mir klar, dass dieses Tool herausragt und tatsächlich den Titel 'Beste Lösung für die Überwachung von Datenbankaktivitäten' verdient.

Herausragende Funktionen und Integrationen:

IBM Security Guardium zeichnet sich durch seine Schwachstellenanalyse aus, mit der Unternehmen Schwachstellen in ihren Datenbanken erkennen können. Darüber hinaus bietet es Dynamic Data Masking, wodurch sichergestellt wird, dass sensible Daten selbst bei routinemäßigem Zugriff verborgen bleiben. Bei den Integrationen arbeitet Guardium effizient mit einer Vielzahl von Datenbanken, darunter Oracle, SQL Server, MySQL und viele mehr, und gewährleistet damit eine breite Abdeckung.

Pros and Cons

Pros:

- Umfassende Schwachstellenbewertung zur Identifizierung von Datenbankschwächen

- Dynamic Data Masking bietet eine zusätzliche Schutzschicht für Daten

- Umfassende Kompatibilität mit einer Vielzahl von Datenbanksystemen

Cons:

- Die Plattform kann für Neueinsteiger überwältigend sein

- Der Einrichtungsprozess erfordert ein gewisses Maß an technischer Expertise

- Einige Nutzer finden es ressourcenintensiv, was die Systemleistung beeinträchtigen kann

Osano spezialisiert sich darauf, die komplexe Landschaft der Online-Einwilligung benutzerfreundlich und unkompliziert zu gestalten. Dieses Tool wurde entwickelt, um Unternehmen dabei zu unterstützen, transparent mit ihrem Publikum umzugehen und die Verwaltung von Nutzereinwilligungen effizient zu gestalten – ein Merkmal, das es perfekt als 'am besten für Consent Management' auszeichnet.

Warum ich Osano ausgewählt habe:

Bei der Erkundung verschiedener Tools stach Osano durch seinen Fokus auf Consent Management hervor. Ich entschied mich hauptsächlich für Osano aufgrund seiner umfassenden Funktionen, die speziell auf die Sicherstellung von GDPR- und CCPA-Konformität ausgelegt sind. Das Alleinstellungsmerkmal von Osano besteht darin, wie transparent die Nutzereinwilligung gehandhabt wird, was es ideal als 'am besten für' Consent Management positioniert.

Herausragende Funktionen und Integrationen:

Osano bietet eine Cookie-Consent-Funktion, die sowohl intuitiv ist als auch globalen Standards entspricht. Zusätzlich vereinfacht sein Portal für Auskunftsersuchen betroffener Personen die Bearbeitung von Anfragen bezüglich Nutzerdaten für Unternehmen. Was Integrationen betrifft, arbeitet Osano mit mehreren Drittanbieter-Plattformen zusammen, sodass das Consent Management in verschiedenste digitale Umgebungen eingebettet werden kann.

Pros and Cons

Pros:

- Umfassende Cookie-Consent-Funktionen entsprechen globalen Datenschutzstandards

- Das Portal für Auskunftsersuchen betroffener Personen der Plattform vereinfacht das Nutzerdaten-Management

- Große Auswahl an Integrationen mit Drittanbieter-Plattformen

Cons:

- Für einige Anpassungsoptionen sind möglicherweise technische Kenntnisse erforderlich

- Das Dashboard kann für neue Nutzer überwältigend sein

- Einige Benutzer könnten die Benachrichtigungen als häufig empfinden

Imperva Data Security Fabric bietet eine robuste Lösung, die entwickelt wurde, um Unternehmen vor einer Vielzahl von Bedrohungen für ihre Daten zu schützen. Durch den Einsatz fortschrittlicher Mechanismen können Unternehmen sicherstellen, dass ihre Daten nicht nur geschützt, sondern auch konform mit Branchenvorschriften sind – ganz im Sinne des Leitsatzes 'am besten für facettenreichen Datenschutz geeignet'.

Warum ich mich für Imperva Data Security Fabric entschieden habe:

Bei der Bewertung verschiedener Tools stach Imperva Data Security Fabric für mich hervor, wenn es um umfassenden Datenschutz geht. Ich habe dieses Tool gewählt, weil es mehrere Sicherheitsebenen vereint und dabei sowohl externe Bedrohungen als auch interne Schwachstellen adressiert. Angesichts dieses ganzheitlichen Ansatzes für Datenschutz ist es zu Recht als 'am besten für' facettenreichen Datenschutz positioniert.

Herausragende Funktionen und Integrationen:

Imperva Data Security Fabric überzeugt mit Dynamic Profiling, das typische Datenbankaktivitäten lernt und sich anpasst und so Anomalien in Echtzeit erkennt. Die Funktion Benutzerrechteverwaltung sorgt dafür, dass der Datenzugriff streng kontrolliert und geregelt ist. Was die Integrationen betrifft, bietet Imperva Konnektivität zu führenden Cloud-Anbietern und lässt sich mit SIEM-Lösungen integrieren, um eine bessere Bedrohungserkennung und Reaktion zu ermöglichen.

Pros and Cons

Pros:

- Dynamic Profiling ermöglicht Bedrohungserkennung in Echtzeit

- Benutzerrechteverwaltung sorgt für kontrollierten Datenzugriff

- Integrationsmöglichkeiten mit führenden Cloud-Anbietern steigern die Vielseitigkeit

Cons:

- Die Einrichtung kann für manche eine steilere Lernkurve bedeuten

- Die Erstbereitstellung kann je nach Umfang zeitaufwendig sein

- Einige Anwender wünschen sich ein intuitiveres Dashboard-Interface

Am besten geeignet für effiziente Datenschutzprüfungen

Das AvePoint PIA-Tool ist auf die Durchführung und Verwaltung von Datenschutz-Folgenabschätzungen spezialisiert und sorgt dafür, dass Unternehmen die Herausforderungen des Datenschutzes effizient meistern. Seine Herangehensweise, diese Bewertungen zu vereinfachen – gerade in einer Welt, die sich zunehmend mit Datenschutzfragen beschäftigt – macht es zur optimalen Wahl für alle, die effiziente und strukturierte Datenschutzprüfungen suchen.

Warum ich mich für das AvePoint Privacy Impact Assessment (PIA) Tool entschieden habe:

Unter den verschiedenen Tools, die ich analysiert habe, hat sich das PIA-Tool von AvePoint durch seinen konsequenten Fokus auf Datenschutz-Folgenabschätzungen hervorgehoben. Ich habe es gewählt, weil es die Kluft zwischen komplexen Datenschutzvorschriften und dem Bedarf von Unternehmen an gründlichen, aber effizienten Bewertungen überbrückt. Aus meiner Sicht rechtfertigt das speziell auf effiziente Datenschutzprüfungen ausgelegte Design eindeutig seinen Status als 'Am besten geeignet für'.

Hervorstechende Funktionen und Integrationen:

Das AvePoint PIA-Tool verfügt über Funktionen wie automatische Risikoberechnung, umfassende Vorlagen für Bewertungen und Möglichkeiten zur Echtzeit-Zusammenarbeit. Hinsichtlich der Integration lässt es sich nahtlos mit den meisten Datenmanagement-Systemen und Compliance-Plattformen verbinden und sorgt so für einen durchgängigen Workflow für Unternehmen jeder Größe.

Pros and Cons

Pros:

- Automatische Risikoberechnung für präzise Bewertungen

- Umfassende Bewertungsvorlagen, die auf verschiedene Anforderungen zugeschnitten sind

- Echtzeit-Zusammenarbeit erleichtert Bewertungen im Team

Cons:

- Könnte für kleine Unternehmen oder Startups zu komplex sein

- Jährliche Abrechnung passt möglicherweise nicht zu allen Budgetplänen

- Für die volle Nutzung könnte eine Schulung erforderlich sein

Privitar bietet eine leistungsstarke Plattform zur De-Identifizierung sensibler Daten und stellt dabei sicher, dass die Privatsphäre gewahrt bleibt, während der Wert der Daten erhalten bleibt. Der systematische Ansatz, persönliche Identifikatoren zu entfernen, ohne die Datenqualität zu beeinträchtigen, macht Privitar zu einer erstklassigen Wahl für die Daten-De-Identifizierung.

Warum ich Privitar gewählt habe:

Als ich mich mit dem Bereich der Daten-De-Identifizierungstools beschäftigte, stach Privitar als klarer Spitzenreiter hervor. Das Engagement, Daten zu schützen und gleichzeitig deren Nutzbarkeit zu erhalten, war offensichtlich. Ich habe mich nicht nur wegen der fortschrittlichen Technologie dafür entschieden, sondern auch wegen der offensichtlichen Kompetenz im Bereich Datenschutz. Privitar erfüllt tatsächlich das Kriterium »Am besten für Daten-De-Identifizierung«.

Herausstechende Funktionen und Integrationen:

Privitar bietet eine Vielzahl von Funktionen, darunter Datenmaskierung, Tokenisierung und den Einsatz von Differential Privacy-Techniken. Diese Tools gewährleisten maximale Datennutzbarkeit bei gleichzeitig minimalem Risiko einer Re-Identifizierung.

Im Bereich der Integration verbindet sich Privitar nahtlos mit den meisten großen Datenplattformen und Cloud-Diensten und erleichtert so Arbeitsabläufe in verschiedensten Datenumgebungen.

Pros and Cons

Pros:

- Fortschrittliche Techniken wie Datenmaskierung und Tokenisierung sorgen dafür, dass Daten weiterhin nützlich bleiben

- Integriert sich mit führenden Datenplattformen und ermöglicht Flexibilität in unterschiedlichen Ökosystemen

- Erhält den analytischen Wert der Daten bei gleichzeitiger Wahrung der Privatsphäre

Cons:

- Für Einsteiger im Bereich Datenschutz kann eine steilere Lernkurve bestehen

- Mehr Preistransparenz wäre für eine einfachere Entscheidungsfindung wünschenswert

- Einige Integrationen erfordern eventuell zusätzliche Konfigurationen

Weitere Datenschutz-Software

Hier sind einige weitere Datenschutz-Software-Optionen, die es zwar nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind:

- MineOS

Am besten für das Management von Bergbaubetrieben

- Opsware

Am besten für die IT-Prozessautomatisierung

- Captain Compliance

Am besten für Einwilligungsmanagement

Ähnliche Bewertungen

Auswahlkriterien für Datenschutz-Software

Bei der Auswahl der besten Datenschutz-Software auf dieser Liste habe ich alltägliche Käuferbedürfnisse und Problemstellungen berücksichtigt – wie die Einhaltung von Datenschutzvorschriften und den Schutz sensibler Informationen. Außerdem habe ich das folgende Vorgehen verwendet, um meine Bewertung strukturiert und fair zu halten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden Anwendungsfälle erfüllen:

- Datenverschlüsselung

- Zugriffskontrolle

- Compliance-Management

- Überwachung von Datenschutzverletzungen

- Verfolgung von Benutzeraktivitäten

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzuschränken, habe ich außerdem auf einzigartige Funktionen geachtet wie:

- Automatisierte Compliance-Berichte

- Echtzeit-Bedrohungserkennung

- Anpassbare Benutzerberechtigungen

- Integration mit Drittanbieter-Tools

- Mehrsprachige Unterstützung

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um mir ein Bild von der Benutzerfreundlichkeit jedes Systems zu machen, habe ich Folgendes berücksichtigt:

- Intuitives Interface-Design

- Einfache Navigation

- Reaktionsschneller Kundenservice

- Geringe Lernkurve

- Verfügbarkeit als mobile App

Onboarding (10% der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu bewerten, habe ich auf Folgendes geachtet:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Vorlagen

- Webinare für neue Nutzer

- Chatbots für sofortige Unterstützung

Kundensupport (10 % der Gesamtbewertung)

Um die Kundendienstleistungen jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Support-Verfügbarkeit

- Mehrere Support-Kanäle

- Reaktionszeit bei Anfragen

- Verfügbarkeit einer Wissensdatenbank

- Personalisierte Support-Optionen

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich folgende Punkte betrachtet:

- Konkurrenzfähige Preisgestaltung

- Verfügbarkeit von kostenlosen Testversionen

- Flexible Preismodelle

- Kosten im Verhältnis zu den angebotenen Funktionen

- Rabatte für Jahresabonnements

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu bekommen, habe ich bei der Auswertung von Kundenbewertungen Folgendes beachtet:

- Bewertungen der Gesamtzufriedenheit

- Häufigkeit von positivem Feedback

- Häufig gemeldete Probleme

- Reaktionsgeschwindigkeit des Supports

- Langfristige Nutzerbindung

Wie wählt man Datenschutz-Software aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Um Ihnen zu helfen, beim Auswahlprozess der passenden Software den Überblick zu behalten, finden Sie hier eine Checkliste mit wichtigen Faktoren:

| Faktor | Worauf ist zu achten? |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihrem Unternehmen wachsen? Berücksichtigen Sie die Anzahl der Benutzer und das Datenvolumen, das ohne Leistungseinbußen verarbeitet werden kann. |

| Integrationen | Lässt sie sich mit Ihren bestehenden Tools verbinden? Prüfen Sie die Kompatibilität mit Plattformen wie CRM, ERP oder anderen Geschäftssystemen. |

| Individualisierbarkeit | Wie flexibel ist die Software? Achten Sie auf Optionen zur Anpassung der Funktionen an Ihre spezifischen Anforderungen ohne umfangreiche Programmierkenntnisse. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche einfach zu bedienen? Stellen Sie sicher, dass Ihr Team sie ohne aufwendige Schulung oder Frust bedienen kann. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Bewerten Sie den Zeitaufwand und die Ressourcen für die Einführung der Software und die Schulung Ihres Teams. |

| Kosten | Passt sie in Ihr Budget? Vergleichen Sie die Preismodelle und achten Sie auf versteckte Gebühren oder Zusatzkosten für Extrafunktionen. |

| Sicherheitsmaßnahmen | Gibt es robuste Sicherheitsvorkehrungen? Überprüfen Sie Verschlüsselungsstandards, Datenschutzprotokolle und die Vorgeschichte des Anbieters in Bezug auf Sicherheitsvorfälle. |

| Compliance-Anforderungen | Erfüllt sie Ihre branchenspezifischen Standards? Prüfen Sie Zertifizierungen wie DSGVO, HIPAA oder andere einschlägige Vorschriften Ihrer Branche. |

Was ist Datenschutz-Software?

Datenschutz-Software ist darauf ausgelegt, sensible Informationen zu schützen und die Einhaltung von Datenschutzbestimmungen sicherzustellen. IT-Fachleute, Compliance-Beauftragte und Datenmanager nutzen diese Tools in der Regel, um Daten zu sichern und Datenschutzstandards einzuhalten.

Funktionen wie Datenverschlüsselung, Zugriffskontrolle und Compliance-Management helfen dabei, Informationen zu schützen und gesetzliche Anforderungen zu erfüllen. Insgesamt bieten diese Tools Sicherheit, indem sie sowohl Unternehmens- als auch Kundendaten schützen.

Funktionen

Beim Vergleich von Datenschutz-Software sollten Sie auf folgende Schlüsselfunktionen achten:

- Datenverschlüsselung: Eine Datenmaskierungssoftware, die sensible Informationen schützt, indem sie sie in ein sicheres Format umwandelt und unbefugten Zugriff verhindert.

- Zugriffskontrolle: Verwaltet, wer Daten anzeigen oder bearbeiten darf, und stellt sicher, dass nur autorisierte Nutzer auf sensible Informationen zugreifen können.

- Compliance-Management: Hilft Unternehmen dabei, Branchenvorschriften wie DSGVO und HIPAA einzuhalten und somit das Risiko von Geldstrafen zu verringern.

- Überwachung von Datenschutzverletzungen: Warnt Nutzer vor potenziellen Sicherheitsbedrohungen und ermöglicht schnelle Reaktionen zum Schutz der Daten.

- Überwachung von Nutzeraktivitäten: Überwacht Interaktionen von Nutzern mit Daten und liefert Einblicke in potenzielle Sicherheitsrisiken.

- Automatisierte Compliance-Berichterstattung: Vereinfacht die Erstellung notwendiger Berichte für regulatorische Prüfungen.

- Integrationsfähigkeit: Verbindet sich mit bestehenden Geschäftssystemen und ermöglicht einen nahtlosen Datenfluss zur Effizienzsteigerung.

- Anpassbare Einstellungen: Bietet Flexibilität, um die Software ohne umfangreiche Programmierung an die spezifischen Bedürfnisse der Organisation anzupassen.

- Echtzeit-Bedrohungserkennung: Erkennt und adressiert Sicherheitsbedrohungen sofort, um potenzielle Schäden zu minimieren.

- Mehrsprachige Unterstützung: Unterstützt internationale Teams durch Benutzeroberflächen und Dokumentation in verschiedenen Sprachen.

Vorteile

Die Implementierung von Datenschutzsoftware bringt für Ihr Team und Ihr Unternehmen eine Vielzahl von Vorteilen mit sich. Hier einige, auf die Sie sich freuen können:

- Verbesserte Sicherheit: Schützt sensible Daten durch Verschlüsselung und Zugriffskontrollen und senkt das Risiko von Datenschutzverletzungen.

- Regulatorische Compliance: Gewährleistet die Einhaltung von Datenschutzgesetzen wie DSGVO und HIPAA, um rechtliche Strafen zu vermeiden.

- Gesteigertes Vertrauen: Stärkt das Kundenvertrauen, indem Sie zeigen, dass der Schutz persönlicher Daten ernst genommen wird.

- Effiziente Überwachung: Bietet Werkzeuge wie Nutzeraktivitätsüberwachung und Warnungen bei Datenpannen, um Sicherheitsprobleme rasch zu erkennen und zu beheben.

- Datenmanagement: Vereinfacht die Organisation und den Zugriff auf Daten durch Integrationsmöglichkeiten und verbessert die Arbeitsabläufe.

- Kosteneinsparungen: Verringert potenzielle finanzielle Verluste durch Datenschutzverletzungen und Bußgelder bei Nichteinhaltung.

- Globale Reichweite: Unterstützt internationale Tätigkeiten mit mehrsprachigen Optionen und erleichtert so Kommunikation und Compliance weltweit.

Kosten & Preise

Die Auswahl einer Datenschutzsoftware erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Tarife, deren Durchschnittspreise sowie typische Merkmale von Datenschutzsoftware-Lösungen zusammen:

Tarifvergleichstabelle für Datenschutzsoftware

| Tarifart | Durchschnittspreis | Gemeinsame Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Basis-Datenverschlüsselung, eingeschränkte Zugriffskontrolle für Nutzer und grundlegendes Compliance-Management. |

| Persönlicher Tarif | $5-$25/user/month | Erweiterte Datenverschlüsselung, Nutzeraktivitätsüberwachung, Integration mit begrenzten Drittanbieter-Tools. |

| Business-Tarif | $30-$60/user/month | Umfassendes Compliance-Management, automatisierte Berichterstattung, anpassbare Einstellungen. |

| Enterprise-Tarif | $70-$120/user/month | Echtzeit-Bedrohungserkennung, dedizierter Support und umfangreiche Integrationsmöglichkeiten. |

FAQ zu Datenschutzsoftware

Hier finden Sie Antworten auf häufig gestellte Fragen zur Datenschutzsoftware:

Wie kann Datenschutzsoftware helfen, Datenpannen zu verhindern?

Datenschutzsoftware schützt, indem sie Daten verschlüsselt, Zugriffe steuert und verdächtige Aktivitäten überwacht. Dadurch erhalten nur autorisierte Personen Zugriff auf sensible Informationen, was das Risiko unbefugter Zugriffe reduziert. Regelmäßige Updates und Patches bieten zusätzlichen Schutz vor Schwachstellen.

Wie sorgt Datenschutzsoftware für die Einhaltung gesetzlicher Vorschriften?

Diese Tools verfügen häufig über integrierte Compliance-Management-Funktionen, die mit Vorschriften wie DSGVO und HIPAA abgestimmt sind. Sie automatisieren die Berichterstellung und bieten Vorlagen für die erforderliche Dokumentation, damit Sie rechtliche Anforderungen ohne großen manuellen Aufwand erfüllen können.

Kann Datenschutzsoftware internationale Datenschutzgesetze abbilden?

Viele Lösungen unterstützen mehrere Regionen und bieten anpassbare Compliance-Einstellungen zur Einhaltung verschiedener internationaler Gesetze. Prüfen Sie, ob die Software ihre Protokolle bei Änderungen der globalen Vorschriften anpasst, um eine fortlaufende Compliance sicherzustellen.

Was sollte ich beachten, wenn ich Datenschutzsoftware in bestehende Systeme integriere?

Stellen Sie sicher, dass die Software mit Ihren aktuellen Systemen kompatibel ist und sich nahtlos integrieren lässt. Achten Sie auf API-Unterstützung und die Möglichkeit zur Anbindung an Ihr CRM, ERP oder andere wichtige Tools. Berücksichtigen Sie potenzielle Ausfallzeiten sowie den Datenmigrationsprozess, um Störungen zu minimieren.

Wie wirkt sich Datenschutzsoftware auf die Nutzererfahrung aus?

Obwohl zusätzliche Sicherheitsebenen entstehen, sollte gut gestaltete Software eine benutzerfreundliche Oberfläche bieten, die die Produktivität nicht beeinträchtigt. Achten Sie auf Lösungen, die Sicherheit und Benutzerfreundlichkeit in Einklang bringen, damit Ihr Team effizient arbeiten kann, ohne unnötige Hürden.

Wie geht es weiter?

Wenn Sie gerade auf der Suche nach Datenschutzsoftware sind, nehmen Sie Kontakt zu einem SoftwareSelect-Berater auf und erhalten Sie kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre speziellen Anforderungen besprochen werden. Anschließend erhalten Sie eine Auswahlliste passender Softwarelösungen. Auf Wunsch begleitet man Sie durch den gesamten Kaufprozess – inklusive Preisverhandlungen.