Besten Cloud-Sicherheits-Tools Übersicht

Die richtigen Cloud-Sicherheits-Tools zu finden, kann die Bedrohungserkennung erheblich vereinfachen und die Compliance steigern – sei es beim Schutz sensibler Daten, der Absicherung von Multi-Cloud-Umgebungen oder der Automatisierung der Reaktion auf Vorfälle.

Ich habe verschiedene Lösungen unabhängig getestet und bewertet, wobei ich mich darauf konzentriert habe, was für Sie und Ihr Team wirklich zählt. Mein Ziel ist es, Ihnen eine objektive und gut recherchierte Perspektive zu bieten, damit Sie fundierte Entscheidungen treffen können.

In diesem Artikel finden Sie meine Top-Empfehlungen für Cloud-Sicherheits-Tools, die jeweils aufgrund ihrer besonderen Vorteile ausgewählt wurden. Ob Sie sich für Datenschutz oder Compliance interessieren – Sie erhalten Einblicke, die auf Ihre spezifischen Anforderungen zugeschnitten sind. Lassen Sie uns die Optionen durchgehen und das beste Tool für Ihr Unternehmen finden.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Cloud-Sicherheits-Tools

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Cloud-Sicherheits-Tools zusammen und hilft Ihnen, das passende für Ihr Budget und Ihre Geschäftsanforderungen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für das Absichern globaler Geräteflotten | Kostenlose Demo verfügbar | ab $5/Person/Monat | Website | |

| 2 | Am besten für Zero-Trust-Zugangskontrolle | Kostenloser Tarif verfügbar | Ab $5/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 3 | Am besten geeignet zur Verwaltung cloudbasierter Geräte und Anwendungen | Kostenlose Testversion verfügbar | Ab $8/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 4 | Bestes Spektrum an Scan-Diensten | 14-tägige kostenlose Testversion + kostenlose Demo verfügbar | Ab $149/Monat | Website | |

| 5 | Am besten geeignet für umfassendes Cloud Posture Management | Kostenloser Plan verfügbar + kostenlose Demo | Ab $350/Monat | Website | |

| 6 | Am besten für einheitliches SIEM mit DLP und CASB | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 7 | Am besten geeignet für die Verwaltung privilegierter Konten | Kostenlose Testversion + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 8 | Am besten geeignet für erkenntnisbasierte Verteidigung | 30 Tage kostenlos testen | Ab $795/50 Endpunkte/Jahr | Website | |

| 9 | Am besten für proaktive Bedrohungserkennung | 30-tägige kostenlose Testversion + kostenlose Demo verfügbar | Ab $338.50/Jahr | Website | |

| 10 | Am besten für durchgängige Identitätssicherheit | 30-tägige kostenlose Testversion | Ab $2/Nutzer/Monat | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Cloud-Sicherheits-Tools

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Cloud-Sicherheits-Tools, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Überblick über die wichtigsten Funktionen, Vor- u0026amp; Nachteile, Integrationen und ideale Einsatzbereiche jedes Tools, damit Sie das beste für sich finden können.

Deel bietet eine Suite von cloudbasierten Sicherheitstools, die jedes Gerät in Ihrem Unternehmen vor Cyberbedrohungen schützen. Die Endpoint Protection Plattform sichert Laptops, Tablets und Mobilgeräte über Ihre weltweite Belegschaft hinweg ab.

Warum ich Deel ausgewählt habe: Ich habe mich für Deel entschieden, weil hier Cloud-Sicherheit direkt in das Workforce-Management-Ökosystem integriert wird und Endgeräteschutz mit Geräteverwaltung und Zugriffskontrolle kombiniert. Das cloudnative System von Deel erkennt und verhindert kontinuierlich Malware, Ransomware und unbefugte Zugriffe in Echtzeit—ohne aufwändige manuelle Überwachung. Die automatisierte Bedrohungsabwehr isoliert betroffene Geräte sofort, wodurch Störungen und Datenverluste minimiert werden.

Herausragende Funktionen und Integrationen von Deel:

Funktionen sind unter anderem automatisierte Bedrohungserkennung, die sich in Echtzeit an sich entwickelnde Cyberrisiken anpasst und dafür sorgt, dass jedes Endgerät geschützt bleibt. Die schlanke Architektur der Plattform ermöglicht die sofortige Eindämmung von Sicherheitsbedrohungen, ohne die Geräte oder Arbeitsabläufe zu verlangsamen. Zudem bietet Deel plattformübergreifende Abdeckung, sodass Ihr IT-Team konsistenten Schutz und Übersicht über sämtliche Betriebssysteme und Gerätetypen erhält.

Integrationen umfassen BambooHR, Personio, NetSuite, Slack, Google Workspace, Zoom, SAP SuccessFactors, Xero, QuickBooks, Workday, Greenhouse und Lever.

Pros and Cons

Pros:

- Echtzeit-Erkennung und Reaktion auf Bedrohungen

- Schützt alle Geräte an verschiedenen Standorten

- Automatisierte Eindämmung reduziert manuellen Aufwand

Cons:

- Keine vollständige Lösung für Enterprise-Sicherheit

- Fehlen umfassenderer Cloud-Sicherheitstools über das Gerätemanagement hinaus

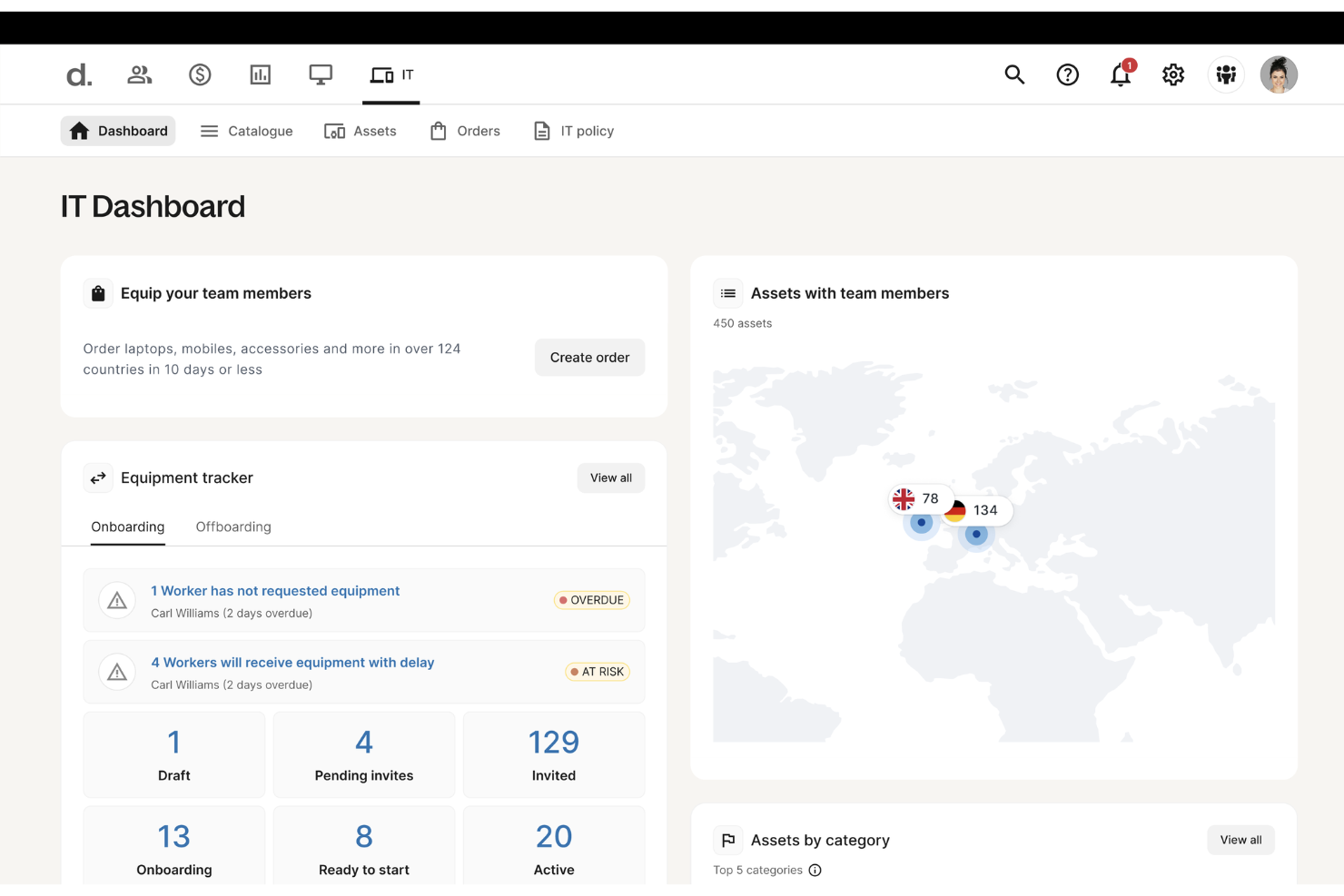

Twingate ist eine Cloud-Sicherheitslösung, die traditionelle VPNs durch ein Zero Trust Network Access (ZTNA)-Modell ersetzt. Sie trägt dazu bei, den Fernzugriff auf private Ressourcen zu sichern, indem sie das Prinzip der minimalen Berechtigung durchsetzt, Geräte verifiziert und intelligente Datenverkehrskontrollen anwendet.

Warum ich Twingate ausgewählt habe: Ich habe Twingate wegen seiner starken Zero-Trust-Implementierung gewählt, die sicherstellt, dass Nutzer nur auf die Ressourcen zugreifen können, die sie benötigen. Durch die Authentifizierung sowohl der Nutzeridentität als auch des Gerätestatus hilft Twingate, unbefugte laterale Bewegungen im Netzwerk zu verhindern. Besonders wertvoll fand ich die automatisierten Zugriffskontrollen, da sie den Prozess der Vergabe oder Entziehung von Berechtigungen in dynamischen Arbeitsumgebungen vereinfachen können. Für verteilte Teams erleichtern diese Funktionen die Aufrechterhaltung der Sicherheit, ohne das Nutzererlebnis einzuschränken.

Herausragende Funktionen und Integrationen von Twingate:

Funktionen umfassen intelligente Geräteüberprüfung, die über Integrationen mit Diensten wie CrowdStrike und Jamf funktioniert, sowie DNS-Filterung und Inhaltsfilterung, um die Exposition gegenüber schädlichen Websites zu reduzieren. Die Orchestrierungsschicht kann die Sicherheit zentralisieren, ohne eine Neukonfiguration des Netzwerks zu erfordern, während Integrationen mit Identitätsanbietern wie Azure AD und Okta das Zugriffsmanagement effizienter gestalten.

Integrationen umfassen CrowdStrike, Intune, Kandji, Jamf, Azure AD, Okta, Google Workspace, OneLogin, KeyCloak, JumpCloud, virtuelle Maschinen und Kubernetes.

Pros and Cons

Pros:

- Flexible Integrationen von Identitätsanbietern

- Starke Geräteüberprüfungen

- Zentralisierte Zero-Trust-Orchestrierung

Cons:

- Einarbeitungszeit für die Einrichtung

- Begrenzte erweiterte Analytik

Am besten geeignet zur Verwaltung cloudbasierter Geräte und Anwendungen

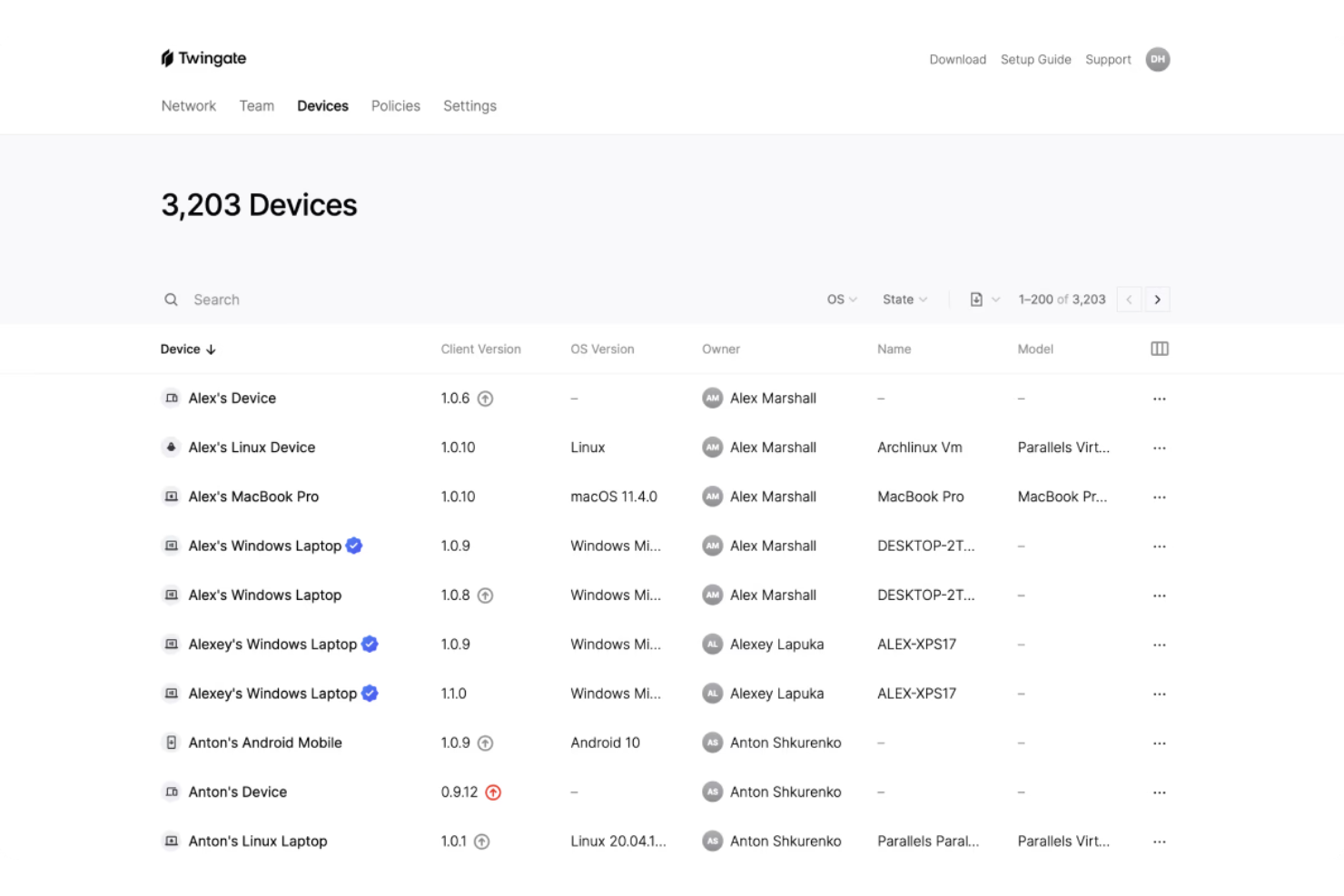

Rippling IT ist eine All-in-One-Plattform zur Verwaltung der IT-Infrastruktur Ihres Unternehmens in der Cloud. Sie ermöglicht es Ihnen, die Geräte, Anwendungen und Benutzerzugriffe Ihres Teams von einem zentralen Ort aus zu überwachen und automatisiert große Teile des Prozesses.

Warum ich Rippling IT ausgewählt habe: Rippling IT eignet sich hervorragend als Cloud-Sicherheitstool, da es das Identitäts- und Zugriffsmanagement (IAM) für cloudbasierte Ressourcen zentralisiert. Sie können kontrollieren, welche Mitarbeitenden auf welche Anwendungen und Daten zugreifen dürfen, mithilfe von rollenbasierter Zugriffskontrolle werden Berechtigungen automatisch aktualisiert, wenn Beschäftigte die Rolle wechseln. Multi-Faktor-Authentifizierung (MFA) ist integriert und sorgt für eine zusätzliche Sicherheitsebene bei Cloud-Anwendungen. Diese Funktion stellt sicher, dass der Zugriff auf sensible Cloud-Daten und -Anwendungen nur autorisierten Nutzern gewährt wird und so das Risiko von Sicherheitsverletzungen minimiert wird.

Herausragende Funktionen und Integrationen von Rippling IT:

Funktionen umfassen zentrales Identitäts- und Zugriffsmanagement (IAM), das die Kontrolle über den Zugriff von Mitarbeitenden auf cloudbasierte Anwendungen und Daten ermöglicht. Die rollenbasierte Zugriffskontrolle sorgt dafür, dass Berechtigungen dynamisch angepasst werden, sobald Mitarbeitende Rollen wechseln, was den Verwaltungsaufwand reduziert und die Sicherheit erhöht. Zudem bietet die integrierte Multi-Faktor-Authentifizierung (MFA) eine zusätzliche Schutzschicht, sodass nur autorisierte Nutzer auf sensible Ressourcen zugreifen können.

Integrationen umfassen Slack, Google Workspace, Office 365, AWS, Zoom, Dropbox und Salesforce.

Pros and Cons

Pros:

- Vereinfacht das Management cloudbasierter Geräte und Zugriffe

- Multi-Faktor-Authentifizierung erhöht die Sicherheit von Cloud-Anwendungen

- Remote-Löschung schützt Daten auf verlorenen oder gestohlenen Geräten

Cons:

- Komplexe Einrichtung für granularere Sicherheitsrichtlinien

- Beschränkt sich auf Geräte und Anwendungen statt auf umfassendere Cloud-Ressourcen

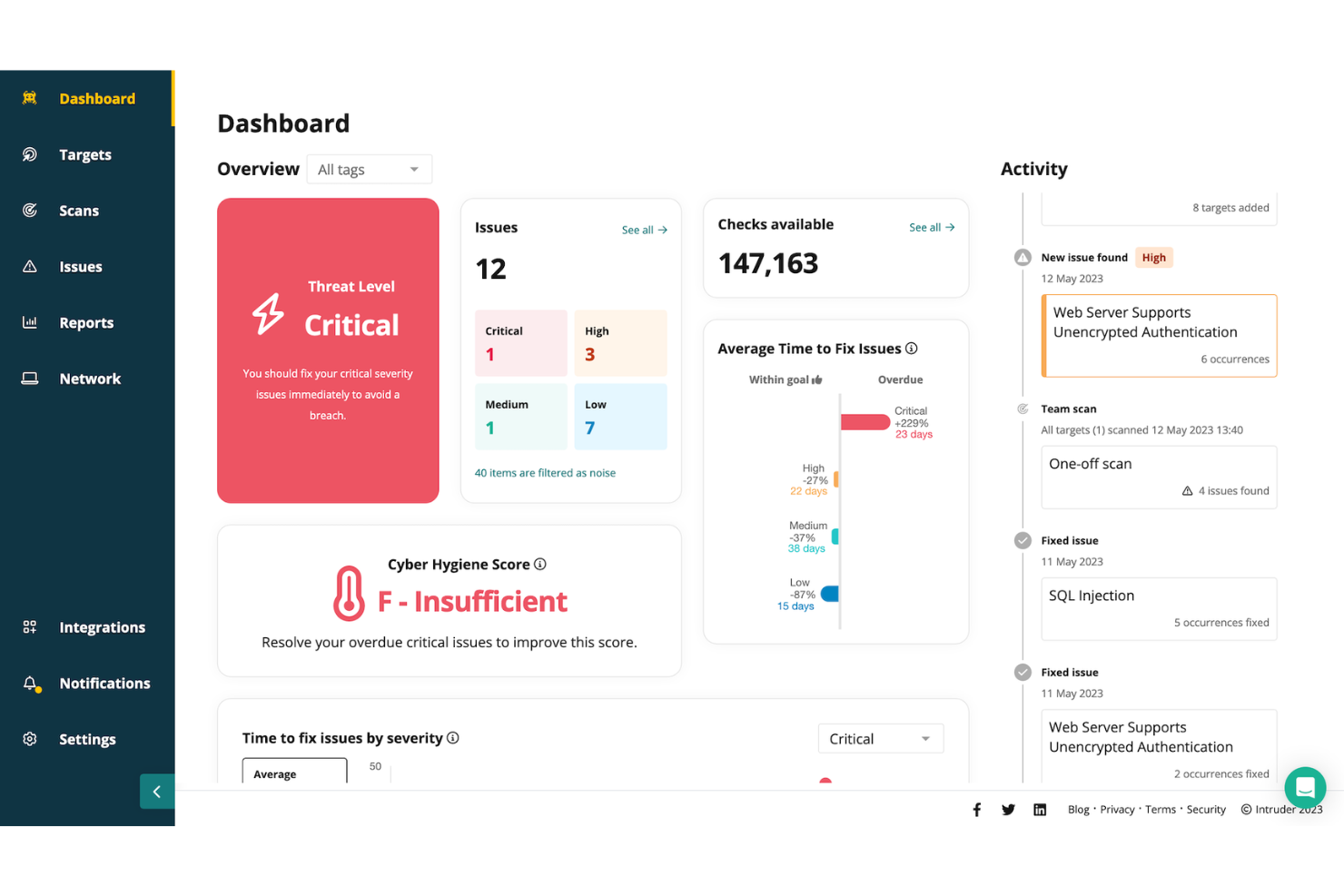

Intruder ist ein Cloud-Sicherheitstool, das Unternehmen dabei unterstützt, Schwachstellen zu verwalten und ihre digitalen Vermögenswerte zu schützen. Es konzentriert sich auf kontinuierliches Schwachstellenmanagement und die Verwaltung der Angriffsfläche und bietet einen umfassenden Ansatz zur Identifizierung und Behebung von Sicherheitslücken.

Warum ich Intruder gewählt habe: Ich habe mich für Intruder entschieden, weil es in der Lage ist, verschiedene Scan-Dienste durchzuführen, darunter externe, interne, Cloud-, Webanwendungs- und API-Schwachstellenscans. Diese Funktionen ermöglichen es Ihnen, die Sicherheitslage Ihres Unternehmens in Echtzeit zu überwachen und sicherzustellen, dass kritische Schwachstellen priorisiert und umgehend behoben werden. Darüber hinaus bietet die Plattform von Intruder ein Exposure-Management durch den Einsatz mehrerer Scan-Engines, was hilft, Probleme zu identifizieren, die von anderen Tools möglicherweise übersehen werden.

Herausragende Funktionen und Integrationen von Intruder:

Funktionen umfassen die Möglichkeit, Schwachstellen je nach potenziellen Auswirkungen zu priorisieren, sodass Sie sich auf die dringendsten Probleme konzentrieren können. Intruder bietet außerdem klare Anleitungen zur Behebung, sodass Ihr Team die erkannten Probleme leichter adressieren kann. Darüber hinaus verfügt die Plattform über umfassende Berichtsfunktionen, mit denen Sie Ihre Sicherheitslage im Zeitverlauf verfolgen und die Einhaltung von Branchenstandards nachweisen können.

Integrationen umfassen AWS, GitLab, GitHub, Jira, Azure, Teams, Slack, Azure DevOps, Cloudflare, Google Cloud, Microsoft Sentinel und Okta.

Pros and Cons

Pros:

- Die Plattform scannt proaktiv nach neu bekannt gewordenen Schwachstellen

- Bietet detaillierte Berichte

- Die Priorisierung von Problemen hilft, den Fokus auf kritische Bedrohungen zu legen

Cons:

- Einige finden die Anpassungsoptionen für Scans möglicherweise eingeschränkt

- Die Überwachung der Angriffsfläche ist auf den Premium-Plan beschränkt

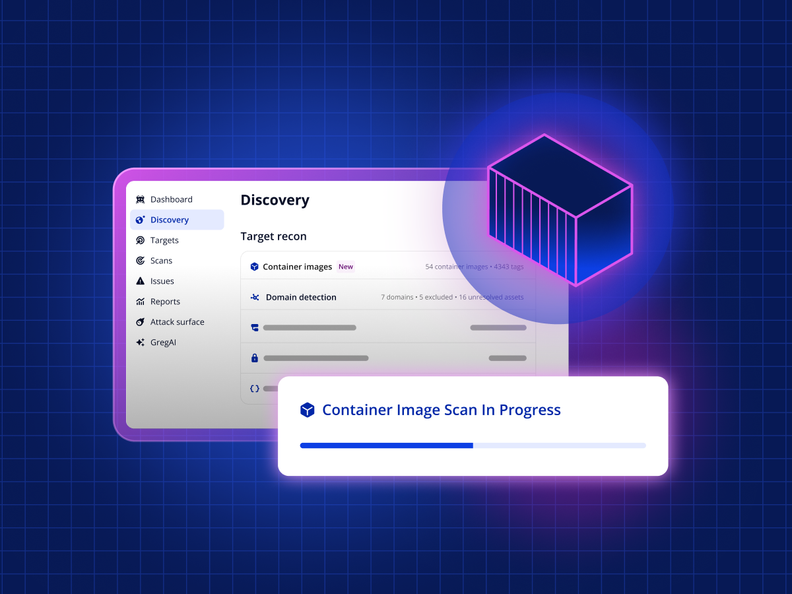

New Product Updates from Intruder

Intruder Unveils Agentless Container Image Scanning

Intruder introduces agentless container image scanning across cloud platforms. This update helps teams detect vulnerabilities before deployment with less setup. For more information, visit Intruder’s official site.

Am besten geeignet für umfassendes Cloud Posture Management

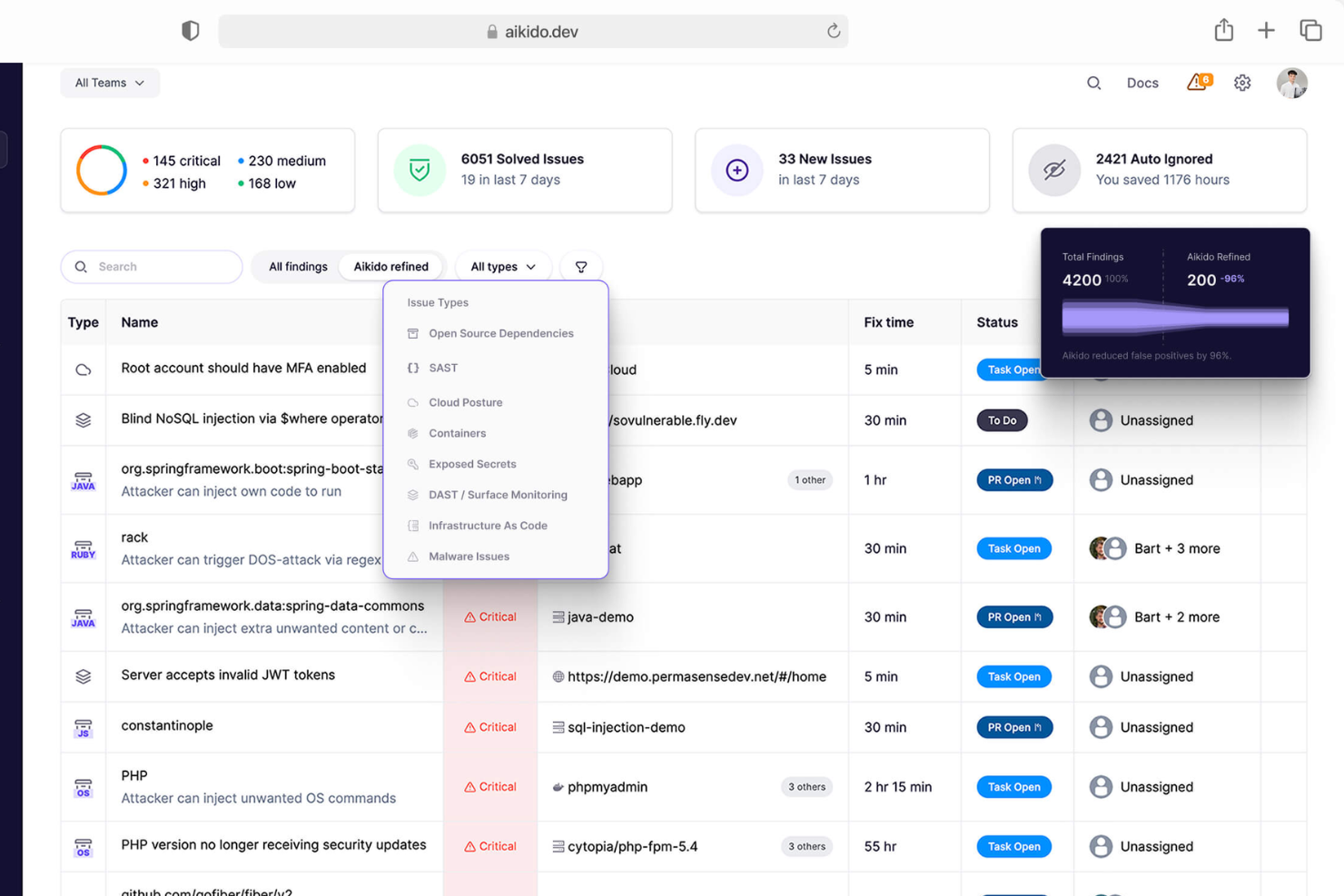

Aikido Security ist eine umfassende DevSecOps-Plattform, die vollständige Sicherheitsabdeckung vom Code bis zur Cloud bietet. Sie integriert verschiedene Sicherheits-Scan-Funktionen, darunter SAST, DAST, SCA, CSPM, IaC und Container-Scanning, um hochriskante Schwachstellen im Quellcode, in Containern und Cloud-Umgebungen zu identifizieren und zu verwalten.

Warum ich Aikido Security gewählt habe: Mir gefällt das Cloud Posture Management (CSPM), das Risiken in der Cloud-Infrastruktur über alle großen Cloud-Anbieter hinweg erkennt. Diese Funktion stellt sicher, dass Ihre Cloud-Umgebung kontinuierlich auf Schwachstellen, Fehlkonfigurationen und Compliance-Probleme überwacht wird und somit einen robusten Schutz vor potenziellen Sicherheitsverletzungen bietet. Darüber hinaus bietet Aikido Security Infrastructure as Code (IaC) Scans, die Terraform-, CloudFormation- und Kubernetes-Konfigurationen auf Sicherheitsrisiken überprüfen.

Hervorstechende Funktionen und Integrationen von Aikido Security:

Funktionen beinhaltet einen innovativen Ansatz zur Aufdeckung von Angriffspfaden, indem potenzielle Sicherheitslücken in Ihrer Cloud-Infrastruktur visualisiert werden, was eine proaktive Behebung ermöglicht. Die Priorisierung von Risiken liefert umsetzbare Einblicke basierend auf Echtzeit-Kontext und potenziellen Auswirkungen, damit Teams sich auf die wichtigsten Bedrohungen konzentrieren können. Aikido Security lässt sich in CI/CD-Pipelines und gängige DevOps-Tools integrieren, sodass Sicherheitsprüfungen problemlos in Entwicklungsabläufe eingebunden werden können, ohne die Produktivität zu beeinträchtigen.

Integrationen umfassen Amazon Web Services (AWS), Google Cloud, Microsoft Azure Cloud, Drata, Vanta, AWS Elastic Container Registry, Docker Hub, Jira, Asana und GitHub.

Pros and Cons

Pros:

- Benutzerfreundliche Oberfläche

- Unterstützt beim Compliance-Tracking und Reporting

- Bietet umsetzbare Einblicke und Empfehlungen

Cons:

- Ignoriert Schwachstellen, wenn kein Fix verfügbar ist

- Bietet keine Endpunktsicherheit oder Intrusion Detection Funktionen

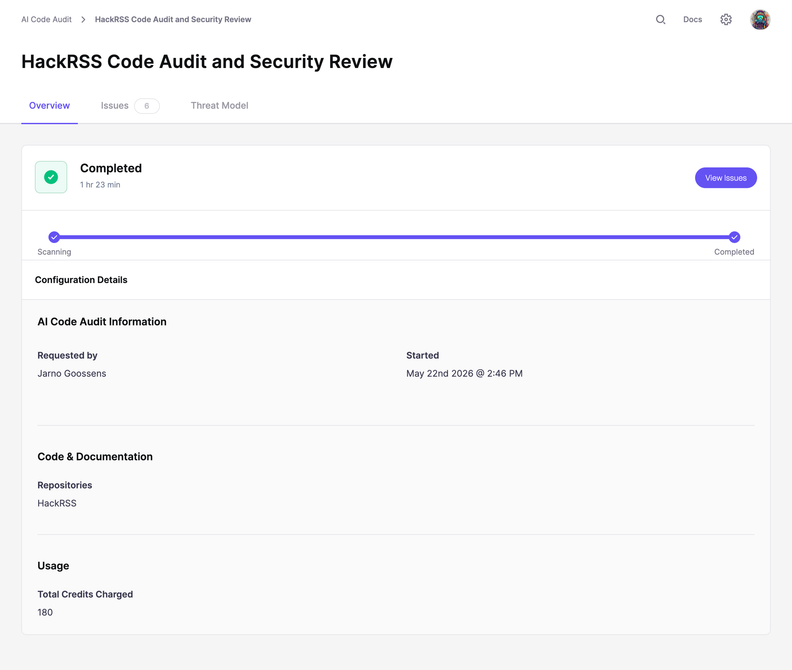

New Product Updates from Aikido Security

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

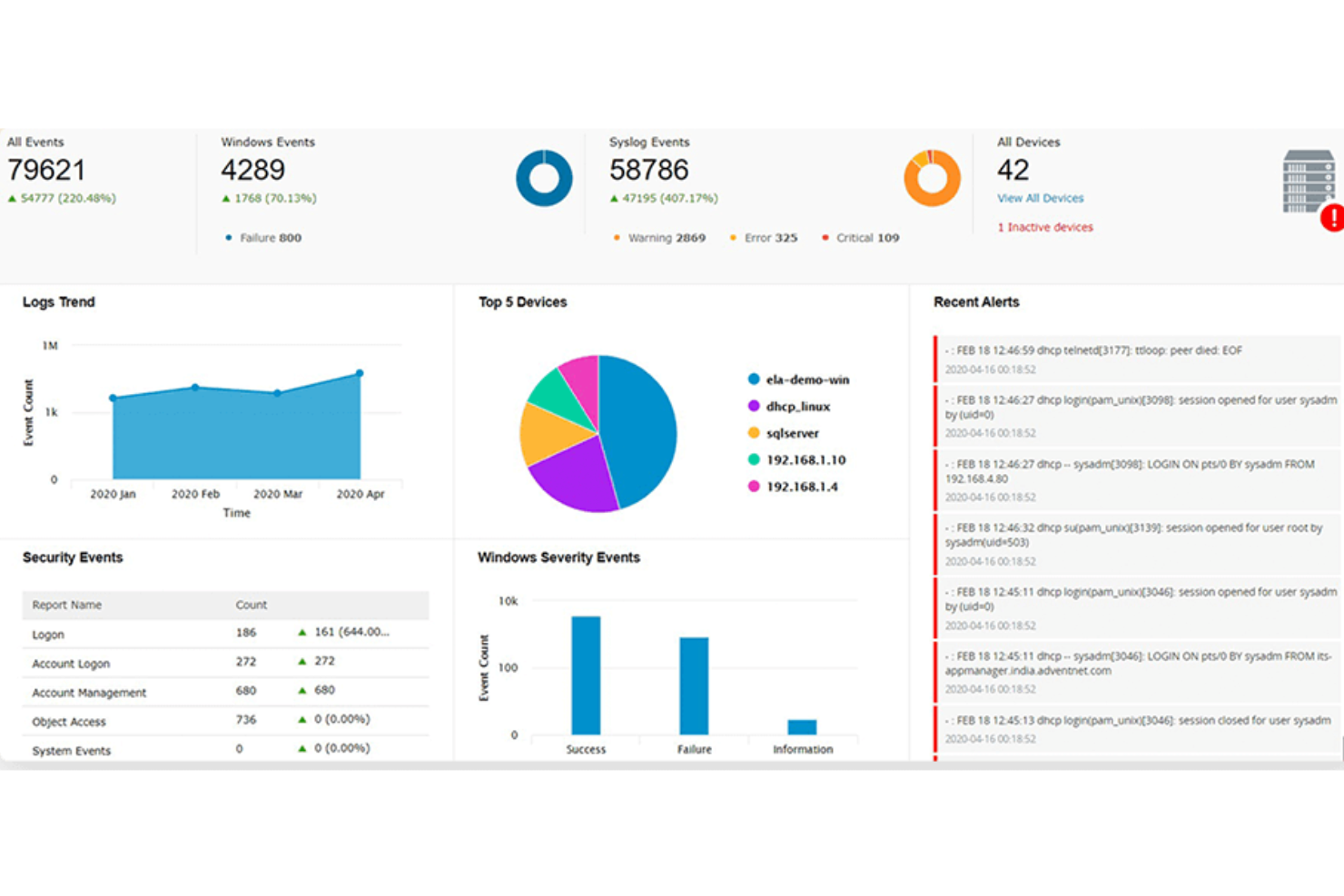

ManageEngine Log360 ist eine umfassende Lösung für Sicherheitsinformations- und Ereignismanagement (SIEM), die Protokollverwaltung, Bedrohungserkennung, Compliance-Berichterstattung und Sicherheitswarnungen in Echtzeit bietet. Ziel ist es, die Transparenz im Netzwerk eines Unternehmens zu erhöhen, die Sicherheitsmaßnahmen zu verbessern und eine benutzerfreundliche Erfahrung bereitzustellen.

Warum ich ManageEngine Log360 gewählt habe: Ich habe mich für ManageEngine Log360 entschieden, weil es umfassenden Schutz für Cloud-Umgebungen bietet. Die Integration von SIEM-Funktionen mit Cloud Access Security Broker (CASB) und Data Loss Prevention (DLP) gewährleistet eine robuste Bedrohungserkennung und -reaktion. Darüber hinaus ermöglicht die auf maschinellem Lernen basierende Anomalieerkennung in Verbindung mit Analysen in Echtzeit eine dynamische und proaktive Cloud-Sicherheit, was es zur idealen Wahl für den Schutz von Cloud-Ressourcen und -Daten macht.

ManageEngine Log360 Auffällige Funktionen und Integrationen:

Funktionen umfassen einheitliche Protokollverwaltung und SIEM-Funktionalitäten, die eine Bedrohungserkennung in Echtzeit und Compliance-Berichterstattung über eine zentrale Konsole ermöglichen. Die Integration mit gängigen IT- und Sicherheitstools verbessert die Transparenz in hybriden IT-Umgebungen und vereinfacht die Einhaltung von Vorschriften wie der DSGVO und HIPAA. Zudem bieten Log360s automatisierte Protokollkorrelation und Anomalieerkennung umsetzbare Einblicke, um potenzielle Sicherheitsrisiken schnell zu erkennen und abzumildern.

Integrationen umfassen Microsoft Active Directory, Office 365, Google Workspace, AWS, Azure, Salesforce, Box, ServiceNow, Jira, Slack, IBM QRadar, Splunk, SolarWinds, Palo Alto Networks, Fortinet, Cisco und Sophos.

Pros and Cons

Pros:

- Ganzheitliche Sicherheitsübersicht über lokale, Cloud- und hybride Netzwerke

- Vorfallmanagement-Konsole

- Einhaltung gesetzlicher Vorschriften

Cons:

- Komplex in der Einrichtung und Konfiguration

- Protokolle können schwer zu lesen und zu verstehen sein

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

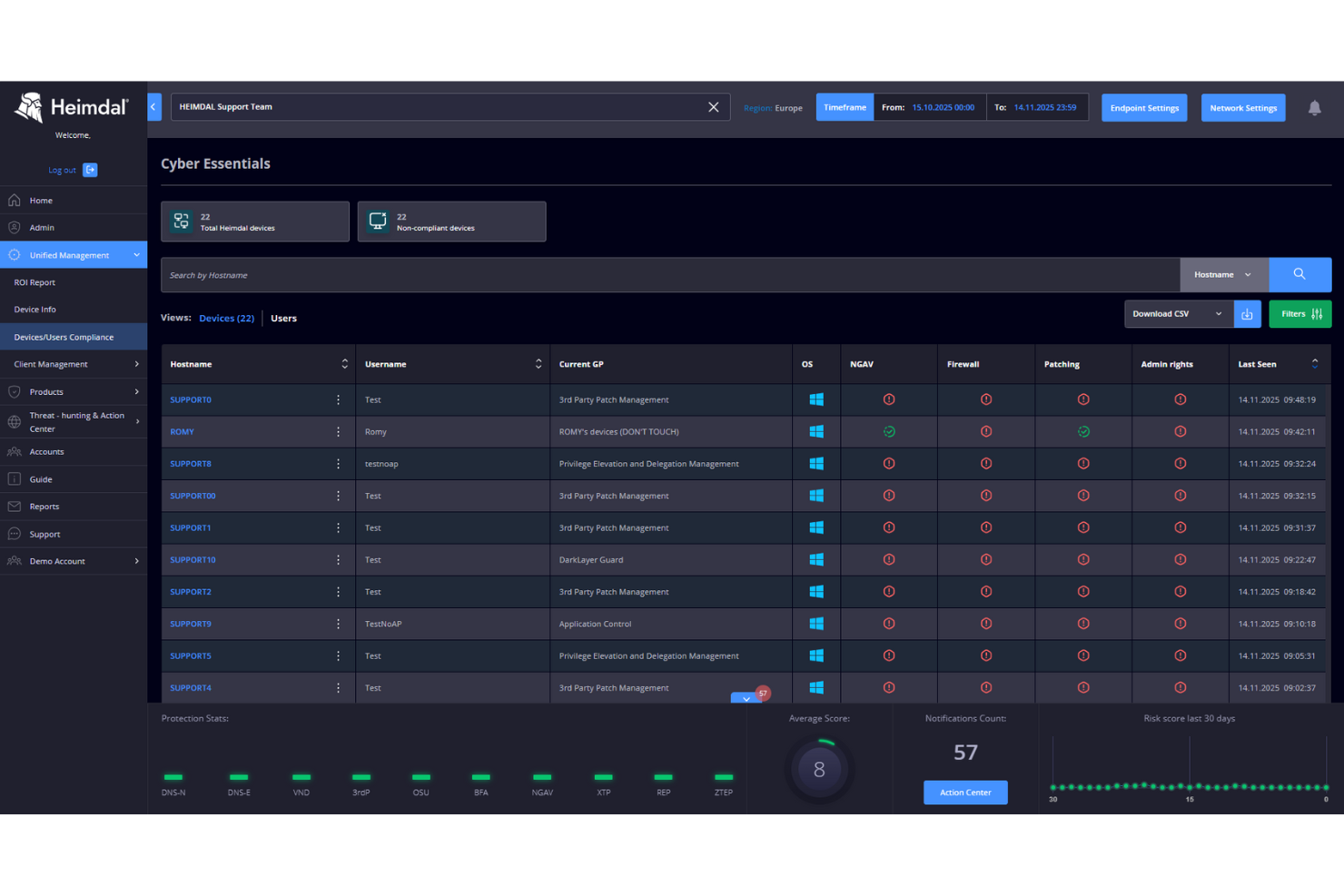

Im Bereich der Cloud-Sicherheit bietet Heimdal eine dynamische Lösung für Unternehmen, die ihre digitalen Umgebungen schützen möchten. Speziell für Branchen wie Gesundheitswesen, Bildung und den öffentlichen Sektor zugeschnitten, adressiert es Herausforderungen wie die Einhaltung von Standards wie ISO 27001 und DSGVO. Das Tool schützt nicht nur vor Bedrohungen wie Ransomware und Phishing, sondern vereinfacht auch das Sicherheitsmanagement, was es zu einer wertvollen Ressource für IT-Teams macht.

Warum ich Heimdal gewählt habe

Ich habe Heimdal wegen seiner außergewöhnlichen Integration fortschrittlicher Sicherheitsmaßnahmen ausgewählt, die speziell für Cloud-Umgebungen entwickelt wurden. Seine Extended Detection & Response (XDR)-Fähigkeiten bieten umfassenden Bedrohungsschutz für Endpunkte und Netzwerke und erfüllen so den Bedarf an kontinuierlicher Überwachung. Darüber hinaus schützt Heimdals DNS-Sicherheit vor webbasierten Bedrohungen und sorgt dafür, dass Ihr Netzwerk sicher bleibt. Diese Funktionen sind besonders attraktiv für Unternehmen, die Wert auf Compliance und Datenschutz legen.

Heimdal Hauptfunktionen

Neben seinen herausragenden Fähigkeiten bietet Heimdal weitere bemerkenswerte Funktionen, die das Cloud-Sicherheitsangebot ergänzen:

- Verwaltung privilegierter Konten & Sitzungen: Diese Funktion sichert den Zugriff, indem sie privilegierte Konten verwaltet und überwacht und so das Risiko unbefugter Zugriffe reduziert.

- Patch- & Asset-Management: Automatisiert den Patch-Prozess und stellt sicher, dass Systeme aktuell und konform zu Sicherheitsstandards sind.

- Schutz vor Ransomware-Verschlüsselung: Bietet eine zusätzliche Verteidigungsebene gegen Ransomware-Angriffe und schützt kritische Daten und Systeme.

- E-Mail-Sicherheit: Schützt vor E-Mail-basierten Bedrohungen wie Phishing und Malware, indem Kommunikation gefiltert und überwacht wird.

Heimdal-Integrationen

Native Integrationen werden von Heimdal derzeit nicht angegeben, jedoch unterstützt die Plattform API-basierte, individuelle Integrationen.

Pros and Cons

Pros:

- Automatisiertes Patch-Management über alle Endpunkte

- Starke Erkennung von Schwachstellen und Bedrohungen

- Detaillierte Übersicht über Assets und Lizenzen

Cons:

- Keine nativen Integrationen verfügbar

- Benutzeroberfläche erfordert Einarbeitungszeit

Am besten geeignet für erkenntnisbasierte Verteidigung

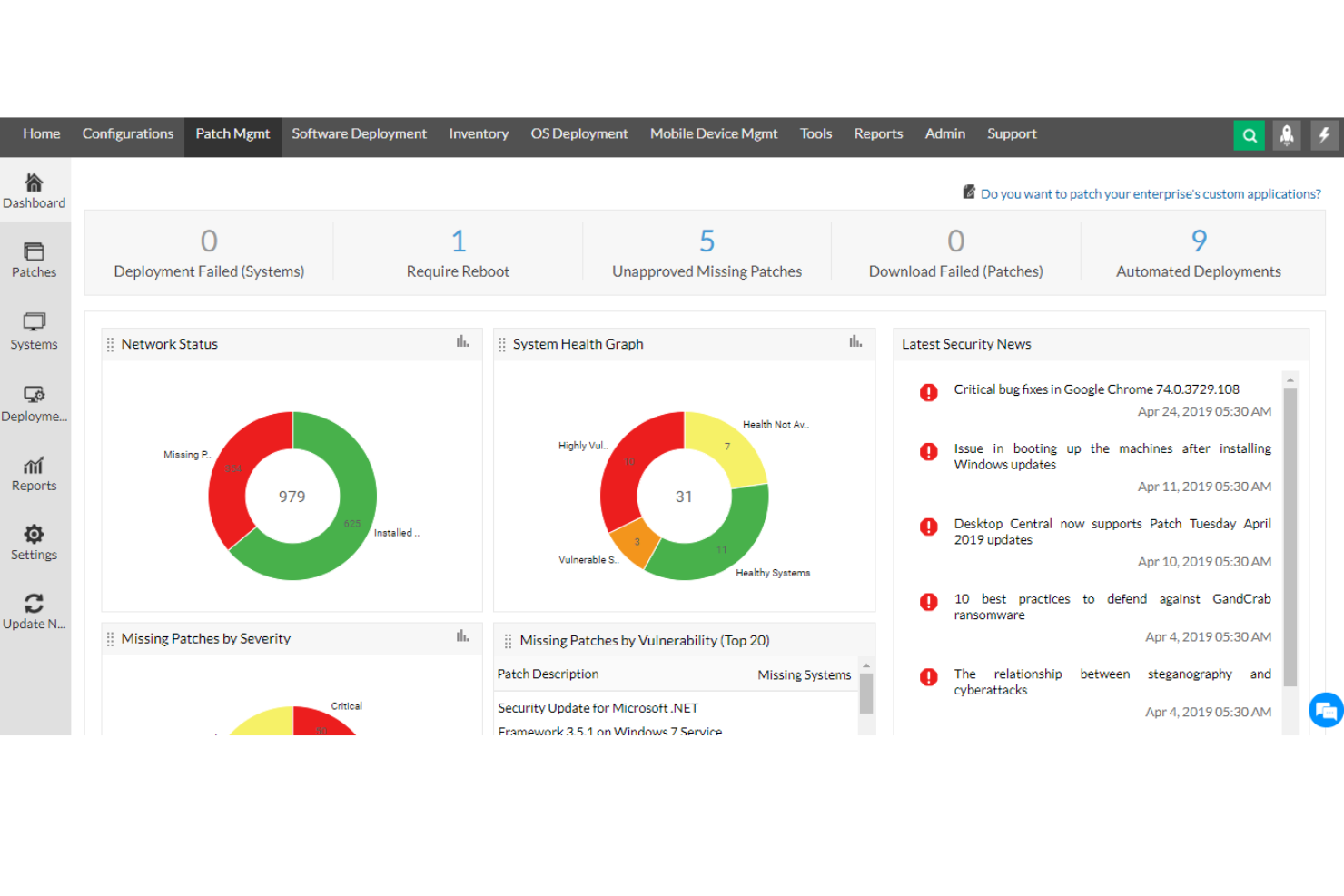

ManageEngine Desktop Central ist ein umfassendes Tool, das einheitliches Endpoint-Management und Cloud-Sicherheit für alle Geräte in einer Organisation bietet und sich ideal für IT-Profis, Managed Service Provider (MSPs) und Unternehmen verschiedenster Größen eignet. Ziel ist es, Server, Laptops, Desktops, Smartphones und Tablets von einem zentralen Standort aus zu verwalten.

Warum ich ManageEngine Desktop Central gewählt habe: Die Software bietet durch umfangreiche Datenerhebung und Analysefunktionen eine erkenntnisbasierte Verteidigung, die IT-Administratoren mit umsetzbaren Erkenntnissen versorgt, um Sicherheitsbedrohungen proaktiv zu begegnen. Ein zentrales Merkmal, das diesen Ansatz unterstützt, ist die Systemüberwachung und Alarmierung in Echtzeit. ManageEngine Desktop Central gewährleistet darüber hinaus vollständige Sichtbarkeit und Kontrolle sowie Datenhärtung.

Besondere Merkmale und Integrationen von ManageEngine Desktop Central:

Funktionen umfassen das Endpoint-Management über Geräte und Betriebssysteme hinweg und gewährleisten eine nahtlose Verwaltung von Desktops, Servern und mobilen Geräten. Die Integration mit Tools wie ServiceDesk Plus ermöglicht einen effizienten IT-Betrieb durch die Verknüpfung von Ticketing- und Geräteverwaltungs-Workflows. Darüber hinaus bietet die Software fortschrittliche Automatisierung für Patch-Management und die Durchsetzung von Konfigurationen, was die Sicherheit erhöht und den manuellen Aufwand reduziert.

Integrationen umfassen ServiceNow, Jira, Zoho Desk, Zendesk, Jira Service Desk, Microsoft SCCM, IBM BigFix, Slack, Microsoft Teams, Trello, Zapier, ManageEngine ServiceDesk Plus, Microsoft Intune und mehr.

Pros and Cons

Pros:

- Funktionen für die Fernsteuerung von Desktops

- Patch-Management für Software-Updates

- Active Directory-Verwaltung

Cons:

- Für einige fortgeschrittene Funktionen ist zusätzliche Einarbeitung erforderlich

- Nutzer können sich von den vielen konfigurierbaren Funktionen überwältigt fühlen

ESET PROTECT Complete ist eine umfassende cloudbasierte Sicherheitslösung, die einen mehrschichtigen Schutz für Unternehmensendpunkte wie Computer, Laptops und mobile Geräte bietet. Die Lösung verfügt über Cloud-Sandboxing-Technologie, um Zero-Day-Bedrohungen entgegenzuwirken, und beinhaltet eine vollständige Festplattenverschlüsselung zur Verbesserung des Datenschutzes.

Warum ich ESET PROTECT Complete ausgewählt habe: Als Cloud-Sicherheitstool bietet ESET PROTECT einen robusten Schutz, der speziell auf die besonderen Sicherheitsherausforderungen des Cloud-Computings zugeschnitten ist. Darüber hinaus ermöglicht die cloudbasierte Konsole der Plattform Administratoren, die Sicherheit nahtlos über verteilte Cloud-Umgebungen hinweg zu verwalten und verbessert die Übersicht sowie Kontrolle über alle Ressourcen.

Herausragende Funktionen und Integrationen von ESET PROTECT Complete:

Funktionen umfassen eine einheitliche Plattform für das Sicherheitsmanagement mit erweiterten Funktionen zur Bedrohungserkennung und -reaktion, sodass IT-Teams Endpunkte, Server und Netzwerke in Echtzeit überwachen können. ESETs mehrschichtiger Sicherheitsansatz umfasst Endpunktschutz, Datenverschlüsselung und Cloud-Sandboxing, was einen umfassenden Schutz vor bekannten und Zero-Day-Bedrohungen gewährleistet. Die Integration mit nativen Cloud-Tools und eine unkomplizierte Bereitstellung machen die Lösung besonders benutzerfreundlich für Unternehmen, die effiziente und skalierbare Cybersecurity-Lösungen suchen.

Integrationen umfassen ConnectWise Automate, Microsoft Windows Defender Antivirus, Microsoft Azure, Datto RMM, NinjaOne, Kaseya VSA und ATERA.

Pros and Cons

Pros:

- Geringe Systembelastung sorgt für minimale Auswirkungen auf die Leistung

- Erweiterte Bedrohungserkennung und Reaktionsfunktionen

- Umfassende Reporting-Tools für detaillierte Sicherheitsanalysen

Cons:

- Die Preisgestaltung kann für kleinere Unternehmen hoch sein

- Erfordert technisches Wissen für die Nutzung fortgeschrittener Funktionen

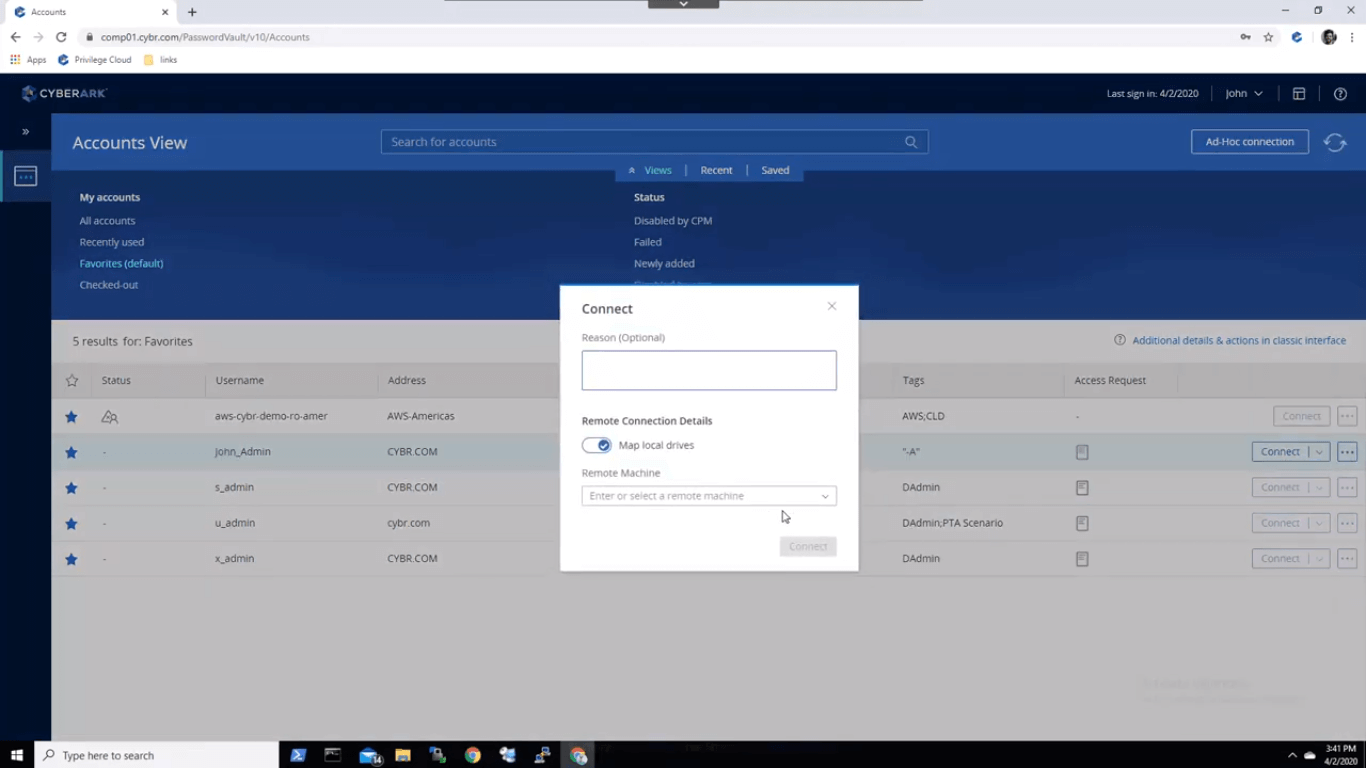

CyberArk bietet umfassende und erweiterbare Lösungen für Identitätssicherheit, indem es Zero-Trust-Prinzipien ermöglicht und das Prinzip der geringsten Privilegien durchsetzt. Die Zugriffsverwaltung ist ein entscheidender Aspekt der Sicherheitsstrategie, und CyberArk schützt Identitäten während des gesamten Lebenszyklus, sodass Sie das, was am wichtigsten ist, vor böswilligen Angriffen und unbefugtem Zugriff schützen können.

Warum ich CyberArk gewählt habe: Ich habe mich für CyberArk entschieden, weil es eine intelligente Privilegienkontrolle bietet, die Daten in lokalen Systemen, der Cloud und Hybridumgebungen schützt. Sein wirklicher Wert liegt im sicherheitsorientierten Identitäts- und Zugriffsmanagement, das das Cyberrisiko reduziert und Cloud-Nutzern einen einfachen und sicheren Zugang zu Ressourcen ermöglicht.

CyberArk – Hervorstechende Funktionen und Integrationen:

Funktionen umfassen den fortschrittlichen Privileged Access Manager, der Zugangsdaten schützt und privilegierte Sitzungen in Echtzeit überwacht und so Schutz vor Insider-Bedrohungen und Cyberangriffen bietet. Durch Automatisierung wird die Verwaltung von Zugangsdaten über hybride und Multi-Cloud-Umgebungen hinweg optimiert, was Skalierbarkeit für große und wachsende IT-Infrastrukturen sicherstellt. Darüber hinaus sorgen die Verhaltensanalysen von CyberArk für eine proaktive Bedrohungserkennung, indem verdächtige Aktivitäten automatisch markiert und gestoppt werden, um Risiken einzudämmen, bevor sie eskalieren.

Integrationen sind vorgefertigt für Ansible, Jenkins, Git, AWS, Google Cloud Platform, Okta, Microsoft Azure AD und Ping.

Pros and Cons

Pros:

- Zentrales Admin-Portal mit einheitlichen Audits

- Vereinfachte Bearbeitung von Autorisierungsanfragen

- Umfassende Funktionalität mit einer Vielzahl optionaler Integrationen

Cons:

- Upgrades sind nicht einfach

- Hohe Lernkurve, bevor man sich mit dem System vertraut macht

Weitere Cloud-Sicherheits-Tools

Hier sind weitere Optionen für Cloud-Sicherheits-Tools, die es nicht auf meine Shortlist geschafft haben, aber trotzdem einen Blick wert sind:

- CrowdStrike Falcon

Am besten geeignet für Endpunktschutz

- Qualys

Am besten für Schwachstellenmanagement in hybriden Umgebungen

- Zygon

Am besten geeignet für SaaS-Zugriffssicherheit

- Splunk

E einheitliche Plattform für Sicherheit und Beobachtbarkeit

- Zscaler

E Zero-Trust-Lösung

- Trend Micro

Am besten geeignet für Extended Detection and Response (XDR)

- Barracuda CloudGen Firewall

E Firewall für Cloud- und Hybridnetzwerke

- Wiz

Am besten geeignet für mittlere bis große Unternehmen

- Forcepoint ONE

Am besten geeignet für Unternehmen mit hybrider Belegschaft

- Rubrik

Am besten für Unternehmens-Backup und -Wiederherstellung von Daten geeignet

- Orca Security

E agentenlose Cloud-Sicherheitslösung

- Pentera

Am besten für automatisierte Sicherheitsvalidierung geeignet

- Cakewalk

Am besten für Zugriffsmanagement geeignet

- OPSWAT Security Score

Am besten für schnelle Sicherheitsüberprüfungen

- Astra Pentest

Am besten für kontinuierliches Scannen mit Expertenunterstützung

- Stream Security

Am besten geeignet für die Echtzeiterkennung von Cloud-Expositionen

- UnderDefense

Am besten geeignet für 24/7 Bedrohungserkennung und -reaktion

Auswahlkriterien für Cloud-Sicherheits-Tools

Bei der Auswahl der besten Cloud-Sicherheits-Tools für diese Liste habe ich gängige Käuferbedürfnisse und Herausforderungen berücksichtigt, etwa den Schutz sensibler Daten und die Einhaltung von Vorschriften. Für Organisationen, die ihren Sicherheits-Stack durch Datenanalysen ergänzen möchten, bieten Cloud-Analytics-Tools wertvolle Einblicke in Sicherheitsmuster und Trends. Außerdem habe ich das folgende Schema verwendet, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese Anwendungsfälle abdecken:

- Datenschutz

- Bedrohungserkennung

- Zugriffskontrolle

- Compliance-Management

- Sicherheitsüberwachung

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzuschränken, habe ich auch nach besonderen Merkmalen gesucht, unter anderem:

- KI-gestützte Bedrohungsanalyse

- Multi-Cloud-Unterstützung

- Echtzeit-Benachrichtigungen

- Fortschrittliche Verschlüsselung

- Anpassbare Dashboards

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um einen Eindruck von der Benutzerfreundlichkeit jeder Lösung zu erhalten, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Minimale Einarbeitungszeit

- Anpassbare Einstellungen

- Responsives Design

Onboarding (10 % der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Umfassende Dokumentation

- Zugang zu Webinaren

- Vorhandensein von Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundendienstleistungen jedes Softwareanbieters zu beurteilen, habe ich Folgendes betrachtet:

- 24/7 Supportverfügbarkeit

- Mehrere Supportkanäle

- Schnelle Reaktionszeiten

- Zugriff auf eine Wissensdatenbank

- Personalisierte Supportoptionen

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes betrachtet:

- Wettbewerbsfähige Preisgestaltung

- Flexible Abonnementpläne

- Verfügbarkeit einer kostenlosen Testversion

- Umfangreicher Funktionsumfang

- Kosten im Verhältnis zum Nutzen

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen von Kundenbewertungen die folgenden Punkte berücksichtigt:

- Zufriedenheitsbewertungen der Nutzer

- Häufig genannte Vor- und Nachteile

- Feedback zum Kundensupport

- Feedback zur Integrationsfreundlichkeit

- Feedback zur allgemeinen Zuverlässigkeit

Wie Sie Cloud-Sicherheits-Tools auswählen

Es ist leicht, sich in langen Funktionslisten und komplexen Preismodellen zu verlieren. Damit Sie sich während Ihres individuellen Auswahlprozesses nicht verzetteln, finden Sie hier eine Checkliste mit Faktoren, die Sie im Hinterkopf behalten sollten:

| Faktor | Worauf es zu achten gilt |

|---|---|

| Skalierbarkeit | Kann das Tool mit Ihrem Team und den Datenanforderungen mitwachsen? Suchen Sie nach Optionen, die steigende Arbeitslasten und Benutzer ohne wesentliche Kostensteigerung unterstützen. |

| Integrationen | Funktioniert das Tool mit Ihren bestehenden DevSecOps-Tools und Cloud-Workload-Protection-Plattformen? Prüfen Sie auf Kompatibilität mit Ihrer aktuellen Software-Umgebung, um Unterbrechungen zu vermeiden und einen reibungslosen Betrieb zu gewährleisten. |

| Anpassbarkeit | Lässt sich das Tool an Ihre Arbeitsabläufe anpassen? Achten Sie auf Tools, die flexibel genug sind, um Einstellungen und Funktionen an Ihre spezifischen Bedürfnisse anzupassen. |

| Benutzerfreundlichkeit | Ist das Tool für Ihr Team leicht zu bedienen? Testen Sie die Benutzeroberfläche auf intuitive Navigation, damit alle Teammitglieder das Tool schnell anwenden können. |

| Implementierung und Onboarding | Was ist erforderlich, um zu starten? Achten Sie auf Ressourcen wie Tutorials und Support, um den Übergang zu erleichtern und Ausfallzeiten während der Einrichtung zu reduzieren. |

| Kosten | Passen die Preise zu Ihrem Budget? Vergleichen Sie Abonnementpläne, versteckte Gebühren und den langfristigen Wert, um sicherzustellen, dass Sie sich die Lösung leisten können, ohne auf wichtige Funktionen zu verzichten. |

| Sicherheitsmaßnahmen | Gibt es starke Sicherheitsmechanismen? Bevorzugen Sie Tools mit Verschlüsselung, Zugriffskontrollen und regelmäßigen Updates zum Schutz Ihrer Daten. |

Was sind Cloud-Sicherheits-Tools?

Cloud-Sicherheits-Tools sind Lösungen, die entwickelt wurden, um cloudbasierte Daten und Anwendungen vor Bedrohungen und unberechtigtem Zugriff zu schützen. IT-Fachkräfte, Cybersicherheitsexperten und Compliance-Beauftragte nutzen solche Tools in der Regel, um sensible Informationen zu schützen und regulatorische Vorgaben einzuhalten. Funktionen wie Datenschutz, Bedrohungserkennung und Zugriffskontrolle helfen dabei, Umgebungen abzusichern, Compliance zu gewährleisten und Risiken zu verwalten. Insgesamt bieten diese Tools essenzielle Sicherheit und sorgen für ein sicheres Gefühl in Cloud-Umgebungen.

Funktionen

Wenn Sie Cloud-Sicherheits-Tools auswählen, sollten Sie auf folgende wesentliche Funktionen achten:

- Datenschutz: Schützt sensible Informationen vor unbefugtem Zugriff und Datenpannen und gewährleistet die Datenintegrität.

- Bedrohungserkennung: Erkennt und warnt Benutzer in Echtzeit vor potenziellen Sicherheitsbedrohungen, einschließlich solcher, die durch integrierte Dark-Web-Überwachungstools angezeigt werden.

- Zugriffskontrolle: Steuert, wer Zugriff auf bestimmte Daten und Anwendungen hat, und reduziert so das Risiko interner Bedrohungen.

- Compliance-Management: Hilft Unternehmen, Branchenvorschriften und -standards einzuhalten und rechtliche Strafen zu vermeiden.

- Sicherheitsüberwachung: Überwacht Cloud-Umgebungen kontinuierlich auf verdächtige Aktivitäten und erhält die Sicherheitslage aufrecht.

- KI-gestützte Bedrohungsanalyse: Nutzt künstliche Intelligenz, um potenzielle Bedrohungen vorherzusagen und zu analysieren und so den Schutz zu verbessern.

- Multi-Cloud-Unterstützung: Bietet Sicherheit über mehrere Cloud-Plattformen hinweg und ermöglicht Flexibilität und Skalierbarkeit.

- Fortschrittliche Verschlüsselung: Schützt Daten mittels starker Verschlüsselungsmethoden und gewährleistet Vertraulichkeit und Sicherheit.

- Echtzeit-Benachrichtigungen: Informiert Benutzer sofort über Sicherheitsvorfälle, sodass schnell auf Risiken reagiert werden kann.

- Anpassbare Dashboards: Ermöglicht es Nutzern, ihre Ansicht auf Sicherheitsmetriken individuell anzupassen, um Überwachung und Entscheidungsfindung zu optimieren.

Vorteile

Die Implementierung von Cloud-Sicherheitswerkzeugen bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Datensicherheit: Schützt sensible Informationen vor Sicherheitsverletzungen durch Funktionen wie Datenschutz und fortschrittliche Verschlüsselung.

- Regulatorische Konformität: Hilft Ihrem Unternehmen durch Compliance-Management und Integrationen mit Cloud-Governance-Werkzeugen, branchenspezifische Vorschriften einzuhalten.

- Reduziertes Bedrohungsrisiko: Erkennt und mindert potenzielle Sicherheitsbedrohungen durch Bedrohungserkennung und Echtzeit-Benachrichtigungen schnell.

- Verbesserte Zugriffskontrolle: Begrenzter unbefugter Zugriff durch Zugriffskontrollfunktionen, die Ihre Daten vor internen Bedrohungen schützen.

- Skalierbarkeit und Flexibilität: Unterstützt Unternehmenswachstum und Veränderungen dank Multi-Cloud-Unterstützung und passt sich Ihren sich wandelnden Anforderungen an.

- Schnelle Reaktion auf Vorfälle: Ermöglicht durch Echtzeit-Benachrichtigungen und Überwachung schnelles Handeln bei Sicherheitsvorfällen.

- Fundierte Entscheidungsfindung: Anpassbare Dashboards bieten klare Einblicke in Sicherheitsmetriken und unterstützen die strategische Planung.

Kosten & Preise

Die Auswahl von Cloud-Sicherheitswerkzeugen erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Pläne. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Pläne, deren durchschnittliche Preise und typische Merkmale von Lösungen für Cloud-Sicherheitstools zusammen:

Vergleichstabelle für Cloud-Sicherheitstools

| Plan-Typ | Durchschnittlicher Preis | Häufige Funktionen |

|---|---|---|

| Kostenloser Plan | $0 | Grundlegende Bedrohungserkennung, eingeschränkte Zugriffskontrolle und Basis-Datenschutz. |

| Persönlicher Plan | $5-$25/user/month | Erweiterter Datenschutz, Echtzeit-Benachrichtigungen und Grundfunktionen für Compliance-Management. |

| Business-Plan | $30-$60/user/month | Erweiterte Bedrohungserkennung, Multi-Cloud-Unterstützung und anpassbare Dashboards. |

| Enterprise-Plan | $70-$150/user/month | Umfassende Compliance-Werkzeuge, KI-gestützte Bedrohungsanalyse und vollständige Zugriffskontrolle. |

Cloud Security Tools FAQs

Hier sind einige Antworten auf häufig gestellte Fragen zu Cloud-Sicherheitswerkzeugen:

Benötigen Cloud-Sicherheitswerkzeuge eine fortlaufende Wartung?

Ja, sie benötigen häufig Updates, eine Anpassung von Richtlinien und die Pflege von Integrationen. Einige Plattformen bieten automatisierte Aktualisierungen oder Managed Services an, um den manuellen Aufwand zu reduzieren. Der Umfang der Wartungsarbeiten hängt vom Bereitstellungsmodell und der Komplexität der Umgebung ab.

Können Cloud-Sicherheitswerkzeuge in bestehende Systeme integriert werden?

Ja, viele Cloud-Sicherheitswerkzeuge bieten Integrationen mit bestehenden IT-Systemen und Software an. Dadurch wird ein reibungsloser Arbeitsablauf und eine Synchronisierung der Daten sichergestellt. Überprüfen Sie die Kompatibilität mit Ihren aktuellen Systemen, um die Effizienz zu maximieren und Störungen zu vermeiden.

Für welche Arten von Cloud-Umgebungen sind diese Werkzeuge geeignet?

Die meisten Werkzeuge sind dafür ausgelegt, in öffentlichen, privaten und hybriden Cloud-Umgebungen zu funktionieren. Einige sind für bestimmte Anbieter wie AWS, Azure oder Google Cloud optimiert. Die Kompatibilität hängt davon ab, wie das jeweilige Werkzeug bereitgestellt und konfiguriert wird.

Wie erkennen Cloud-Sicherheitswerkzeuge Bedrohungen?

Sie verlassen sich typischerweise auf automatisierte Systeme, die Protokolle, Netzwerkaktivitäten und Zugriffsmuster analysieren. Zu den Erkennungsmethoden gehören regelbasierte Engines, maschinelles Lernen oder Verhaltensanalysen. Die eingesetzte Logik unterscheidet sich je nach Plattform und Architektur.

Sind Cloud-Sicherheitswerkzeuge plattformspezifisch oder plattformübergreifend?

Einige sind speziell für einen Cloud-Anbieter entwickelt, während andere mehrere Plattformen unterstützen. Plattformübergreifende Werkzeuge bieten oft zentrale Dashboards für eine einheitliche Übersicht. Die Bereitstellung und die Tiefe der Integration variieren je nach Werkzeug.

Was sind die 4 C's der Cloud-Sicherheit?

Die vier C’s der Cloud-nativen Sicherheit sind Cloud, Cluster, Code und Container. Sie stehen für verschiedene Sicherheitsschichten, die notwendig sind, um Cloud-native Anwendungen zu schützen. Berücksichtigen Sie, wie jede Ebene mit den anderen interagiert und die gesamte Sicherheitsstrategie Ihrer Cloud-Umgebung unterstützt.

Wie unterstützen Cloud-Sicherheitswerkzeuge bei der Compliance?

Cloud-Sicherheitswerkzeuge unterstützen bei der Einhaltung von Vorschriften durch Funktionen wie Audit-Protokolle, Datenverschlüsselung und Zugriffskontrollen. Sie helfen Ihrem Unternehmen dabei, branchenspezifische Anforderungen zu erfüllen. Achten Sie auf Werkzeuge, die genau zu Ihren Compliance-Anforderungen passen, um mögliche Sanktionen zu vermeiden.

Wie geht es weiter?

Wenn Sie sich über Cloud-Sicherheitswerkzeuge informieren, kontaktieren Sie einen SoftwareSelect-Berater für kostenlose Empfehlungen.

Füllen Sie ein Formular aus und führen Sie ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen aufgenommen werden. Sie erhalten eine Liste passender Software-Lösungen zur Überprüfung. Die Berater unterstützen Sie während des gesamten Kaufprozesses – auch bei Preisverhandlungen.