10 Beste BAS-Software Shortlist

Here's my pick of the 10 best software from the 12 tools reviewed.

Software für Breach and Attack Simulation (BAS) hilft Ihnen zu testen, wie gut Ihre Systeme realen Bedrohungen standhalten. Sie gibt Ihrem Team die Möglichkeit, Angriffsszenarien sicher durchzuspielen und Lücken in Ihren Abwehrmechanismen aufzudecken – bevor es Angreifer tun.

Das passende BAS-Tool zu finden, ist nicht immer einfach. Sie könnten mit Problemen wie Fehlalarmen, eingeschränkten Integrationen oder Tests konfrontiert sein, die nicht die realen Bedrohungen für Ihre Systeme widerspiegeln.

Ich teste und bewerte Software unabhängig und arbeite eng mit Sicherheitsteams aus dem Technikbereich zusammen. Dieser Leitfaden stellt die BAS-Tools vor, die sich in der Praxis bewährt haben – basierend darauf, wie sie mit echten Herausforderungen umgehen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste BAS-Software Zusammenfassung

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für Phishing-Angriffssimulationen | Not available | Ab $10/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 2 | Am besten geeignet zur Einschätzung von Netzwerkschwachstellen | Not available | Open-Source, kostenlos verfügbar | Website | |

| 3 | Am besten geeignet für die Sicherheit von SaaS-Anwendungen | Not available | Ab $12/Nutzer/Monat (jährliche Abrechnung) + $20 Grundgebühr pro Monat | Website | |

| 4 | Am besten für vollständige Angriffssimulationen | Kostenlose Demo verfügbar | Ab $15/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 5 | Am besten für kontinuierliche Sicherheitsbereitschaft | Not available | Preise auf Anfrage | Website | |

| 6 | Am besten geeignet für proaktive Vorhersagen von Sicherheitsverletzungen | Not available | Ab $18/Nutzer/Monat (jährliche Abrechnung) + $50 Grundgebühr pro Monat | Website | |

| 7 | Am besten geeignet für IoT-Sicherheitsüberwachung | Not available | Preis auf Anfrage | Website | |

| 8 | Am besten geeignet für praxisorientiertes Cybersecurity-Training | Not available | Preise auf Anfrage | Website | |

| 9 | Am besten für mehrschichtige Cybersicherheit | Not available | Ab $15/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 10 | Am besten für praxisnahe Angriffssimulationen geeignet | Not available | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste BAS-Software Bewertungen

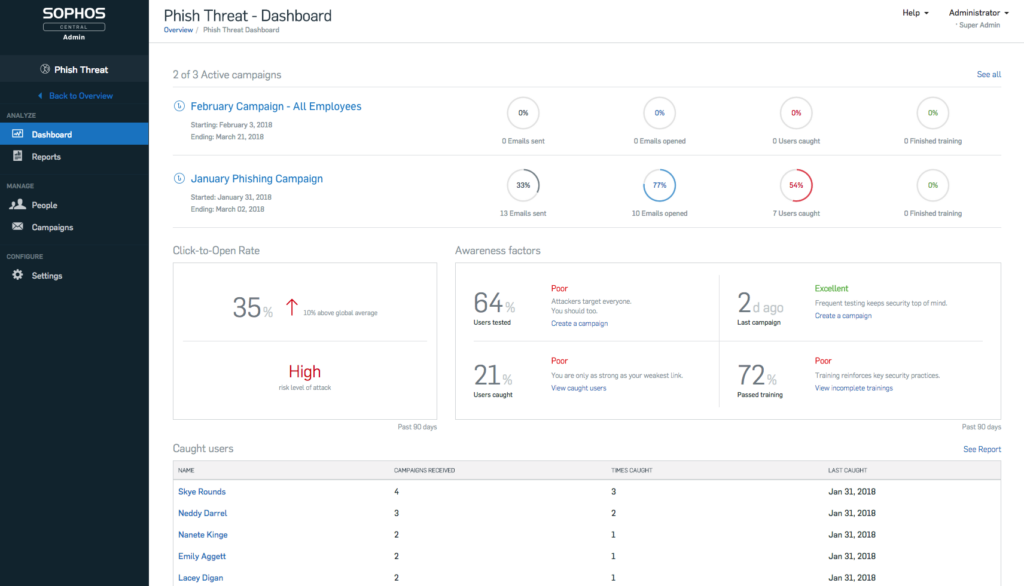

Sophos PhishThreat ist ein Sicherheitstool, das speziell dafür entwickelt wurde, Phishing-Angriffe zu simulieren und Unternehmen Einblicke in ihre Anfälligkeit zu geben. Durch die Nachstellung dieser Angriffe bietet das Tool einen praxisnahen Ansatz, um potenzielle Sicherheitslücken besser zu verstehen und zu beheben, was es perfekt mit dem Tag 'Am besten für Phishing-Angriffssimulationen' in Einklang bringt.

Warum ich Sophos PhishThreat gewählt habe:

Bei der Auswahl eines Tools zur Simulation von Phishing-Angriffen hat mich Sophos PhishThreat durch seine Präzision und Relevanz überzeugt. Nach meinem Vergleich und Urteil steht hier die praxisorientierte Anwendung im Vordergrund, was es von anderen Mitbewerbern abhebt. Dieses Maß an Engagement für realitätsnahe Simulationen ist der Grund, warum ich es als 'am besten für Phishing-Angriffssimulationen' betrachte.

Herausragende Funktionen und Integrationen:

Ein Hauptmerkmal von Sophos PhishThreat ist die Fähigkeit, eine Vielzahl von Phishing-Szenarien zu simulieren – von einfachen, täuschenden E-Mails bis hin zu komplexeren Angriffen mit schädlicher Software. Diese Vielfalt an Simulationen ermöglicht es Unternehmen, ihre Abwehrmechanismen gezielt zu priorisieren.

Was die Integrationen betrifft, arbeitet Sophos PhishThreat nahtlos mit vielen Unternehmensplattformen für Sicherheit zusammen, insbesondere mit denen, die auf Red-Team-Operationen ausgelegt sind, und verstärkt so seinen Nutzen bei Angriffssimulationen unter realen Bedingungen.

Pros and Cons

Pros:

- Vielfältige Phishing-Szenario-Simulationen, einschließlich Schadsoftware-Bedrohungen

- Hilft Unternehmen, ihre Abwehr gegen identifizierte Sicherheitslücken zu priorisieren

- Integriert sich gut mit Plattformen für Red-Team-Operationen

Cons:

- Konzentriert sich ausschließlich auf Phishing und deckt daher möglicherweise andere Sicherheitsaspekte nicht ab

- Eventuell ist eine spezifische Schulung für nicht-technisches Personal erforderlich

- Benötigt kontinuierliche Updates, um die neuesten Phishing-Techniken nachzubilden

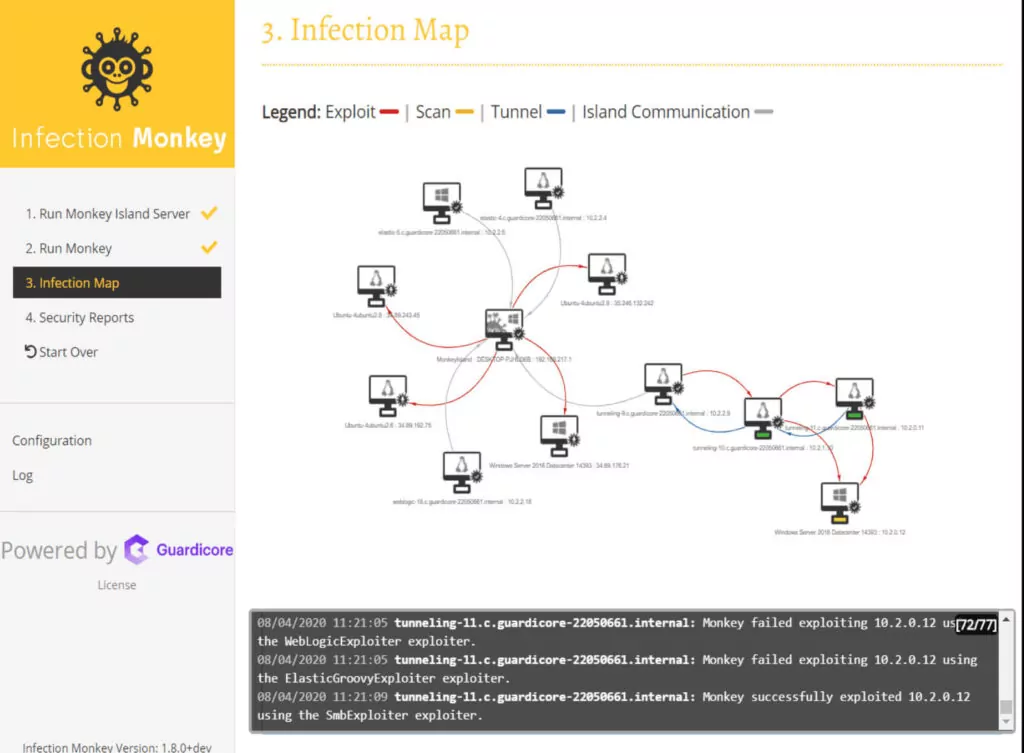

Infection Monkey ist ein Open-Source-Tool zur Simulation von Systemangriffen und hilft Unternehmen dabei, Schwachstellen in ihrer Netzwerksicherheit aufzudecken. Durch den Einsatz simulierte Angriffe liefert es unschätzbare Einblicke in potenzielle Verwundbarkeiten und wird so zu einem unverzichtbaren Werkzeug, insbesondere für Start-ups, die nach kostengünstigen Lösungen suchen.

Warum ich Infection Monkey ausgewählt habe:

Nach Durchsicht einer Vielzahl von Sicherheitstools setzte sich Infection Monkey durch seinen einfallsreichen Ansatz zur Schwachstellenanalyse als Spitzenreiter durch. Ich habe es ausgewählt, weil es reale Angriffe simulieren und dadurch klare Einblicke und Lösungsvorschläge bietet.

Diese Funktionalität, die auf schnelle Erkennung und Behebung von Schwachstellen ausgelegt ist, macht Infection Monkey zum 'besten Werkzeug zur Einschätzung von Netzwerkschwachstellen' – besonders für Start-ups, die präzise und umsetzbare Ergebnisse benötigen.

Herausragende Funktionen und Integrationen:

Infection Monkey überzeugt mit detaillierten Berichten nach simulierten Angriffen und gibt Teams gezielte Anweisungen zur Stärkung der Netzwerksicherheit. Durch automatisierte Tests findet eine kontinuierliche Bewertung statt, ohne dass manuelle Eingaben erforderlich sind. Das Tool lässt sich zudem nahtlos mit anderen Sicherheitsplattformen integrieren, erhält somit seine Nützlichkeit und sein Einsatzgebiet.

Pros and Cons

Pros:

- Gibt nach der Simulation umsetzbare Hinweise zur Behebung von Schwachstellen

- Automatisierte Tests ermöglichen kontinuierliche Bewertungen

- Ideal für Start-ups, die eine umfassende Schwachstellenanalyse benötigen, ohne das Budget zu strapazieren

Cons:

- Als Open-Source-Tool kann es technisches Know-how für die Einrichtung und Anpassung erfordern

- Fortgeschrittene Funktionen sind eventuell kommerziellen Versionen vorbehalten

- Einige Unternehmen bevorzugen möglicherweise Tools mit klassischerer Benutzeroberfläche

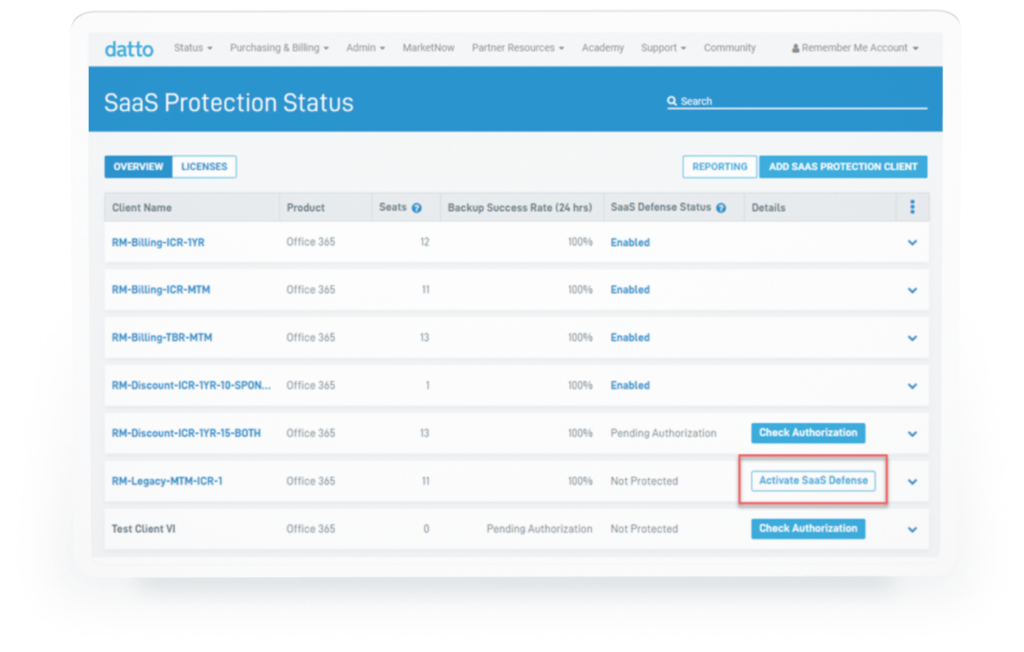

Datto SaaS Defense ist ein spezialisiertes Tool, das sich auf die Absicherung von Software-as-a-Service (SaaS)-Anwendungen konzentriert. Da immer mehr Unternehmen auf SaaS-Lösungen setzen, ist es von entscheidender Bedeutung, diese Anwendungen gegen potenzielle Bedrohungen zu schützen – und genau hier glänzt Datto SaaS Defense.

Warum ich mich für Datto SaaS Defense entschieden habe:

Nach dem Vergleich zahlreicher Sicherheitslösungen habe ich mich vor allem wegen des gezielten Ansatzes im Bereich SaaS-Sicherheit für Datto SaaS Defense entschieden. Besonders hervorgehoben hat sich für mich der Fokus als Angriffssimulations-Tool in Verbindung mit einem integrierten BAS (Breach and Attack Simulation)-Tool.

Diese doppelte Funktionalität hat mich überzeugt, dass es sich hier um die 'beste Lösung für SaaS-Anwendungssicherheit' handelt.

Herausragende Funktionen und Integrationen:

Ein zentrales Merkmal von Datto SaaS Defense ist das starke Angriffssimulations-Tool, mit dem Unternehmen ihre Verwundbarkeit einschätzen können. Das integrierte BAS-Tool liefert Einblicke in potenzielle Einbruchsszenarien und sorgt so für eine bessere Vorbereitung. Bei den Integrationen punktet das Tool durch die nahtlose Anbindung an führende SaaS-Plattformen, was die Benutzerfreundlichkeit und Relevanz für die Anwender erhöht.

Pros and Cons

Pros:

- Gezielter Ansatz speziell für die Sicherheit von SaaS-Anwendungen

- Enthält ein effektives Angriffssimulations-Tool für eine umfassende Bewertung

- Integriertes BAS-Tool bietet wertvolle Einblicke in potenzielle Bedrohungen

Cons:

- Zusätzliche Grundgebühr könnte für manche Unternehmen ein Mehraufwand sein

- Nicht geeignet für Unternehmen ohne SaaS-Fokus

- Einige Nutzer benötigen aufgrund der spezialisierten Funktionen möglicherweise eine gewisse Einarbeitungszeit

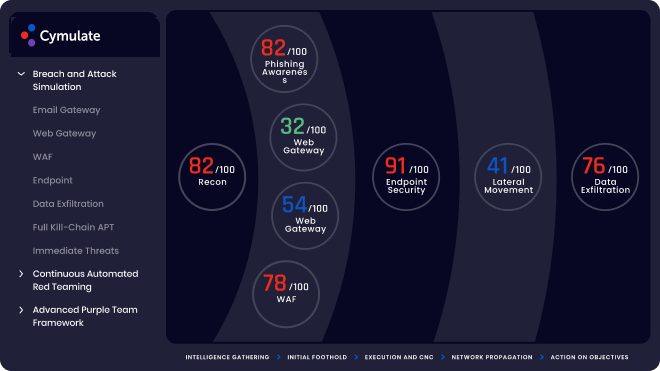

Cymulate bietet ein umfassendes Tool zur Simulation einer Vielzahl von Cyberangriffen und unterstützt Unternehmen dabei, potenzielle Sicherheitsrisiken zu erkennen und zu beheben. Durch die Fokussierung auf Gründlichkeit ist das Tool zu Recht als 'am besten für vollständige Angriffssimulationen' bekannt.

Warum ich Cymulate gewählt habe:

Auf meiner Suche nach dem idealen Tool, um ein ganzheitliches Verständnis für Sicherheitslücken zu gewinnen, hat Cymulate in meinen Bewertungen stets hervorragend abgeschnitten. Beim Vergleich der Funktionen und des Umfangs hat sich die Plattform von Cymulate aufgrund ihrer umfassenden Vorlagenvielfalt und ihrem Engagement, ein breites Spektrum an Bedrohungen zu simulieren, hervorgehoben.

Diese umfassende Abdeckung ist der Grund, warum ich es als 'am besten für vollständige Angriffssimulationen' einstufe.

Hervorstechende Funktionen und Integrationen:

Zu den besonderen Merkmalen von Cymulate zählen eine große Auswahl an Angriffsvorlagen, die vielfältige Simulationsszenarien ermöglichen. Darüber hinaus ist die Benutzeroberfläche benutzerfreundlich, sodass auch Personen ohne tiefgreifende technische Kenntnisse die Ergebnisse nachvollziehen und interpretieren können.

Bei den Integrationen arbeitet Cymulate mit verschiedenen Sicherheitsplattformen zusammen, was es Unternehmen erleichtert, Ergebnisse auszuwerten und empfohlene Maßnahmen umzusetzen.

Pros and Cons

Pros:

- Umfangreiche Auswahl an Angriffssimulationsvorlagen

- Benutzerfreundliche Oberfläche erleichtert die Bedienung

- Effektive Integrationen mit anderen Sicherheitsplattformen

Cons:

- Erfordert regelmäßige Updates, um neuen Bedrohungslandschaften zu begegnen

- Könnte für kleinere Unternehmen mit begrenzten Sicherheitsressourcen überfordernd sein

- Einige Simulationen könnten ohne entsprechende Schulung für durchschnittliche Nutzer zu technisch sein

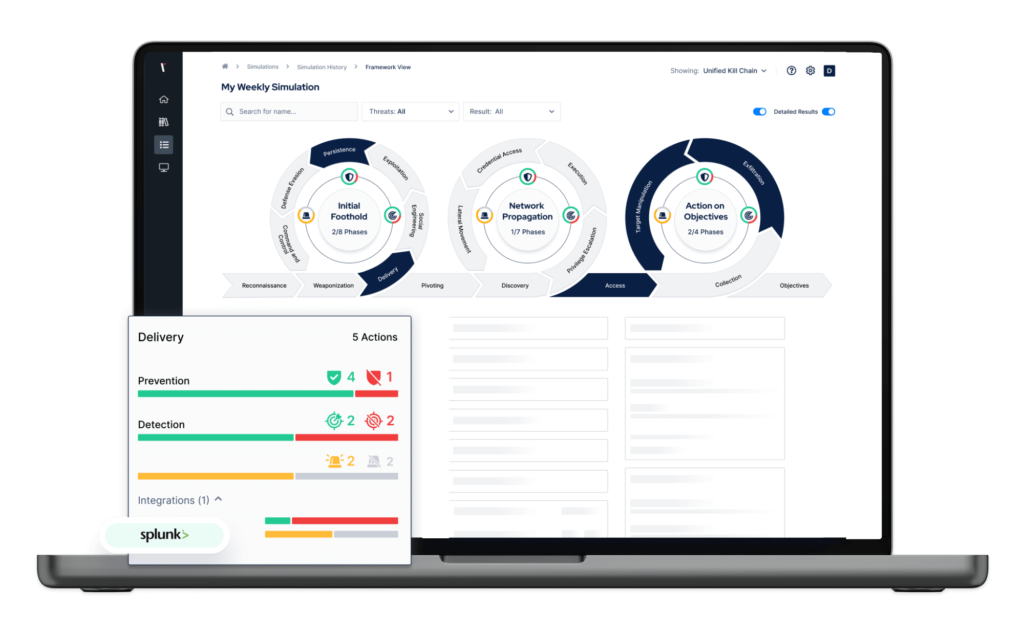

Am besten für kontinuierliche Sicherheitsbereitschaft

Die Picus Complete Security Validation Platform bietet Werkzeuge, mit denen Organisationen ihre Cybersecurity-Strategie kontinuierlich bewerten und verbessern können. Die Plattform ist auf unterschiedliche organisatorische Anforderungen zugeschnitten und legt den Schwerpunkt darauf, dass Unternehmen – von großen Konzernen bis hin zu kleinen Firmen – stets gegen neue Bedrohungen gewappnet sind.

Warum ich die Picus Complete Security Validation Platform ausgewählt habe:

Im breiten Spektrum der Security-Tools fiel die Picus Plattform durch ihren umfassenden Ansatz zur kontinuierlichen Sicherheitsbereitschaft besonders auf. Ich habe dieses Tool aufgrund seiner starken Ausrichtung auf Anpassungsfähigkeit gegenüber sich entwickelnden Bedrohungen gewählt. Die anpassbaren Funktionen machen sie besonders attraktiv, da sie sicherstellt, den individuellen Anforderungen von Großunternehmen wie auch kleinen Betrieben gerecht zu werden.

Diese Flexibilität, zusammen mit dem klaren Fokus auf ständige Bereitschaft, verdeutlichen, warum das System 'am besten für kontinuierliche Sicherheitsbereitschaft' geeignet ist.

Herausragende Funktionen und Integrationen:

Eine der wichtigsten Funktionen der Picus Plattform sind die anpassbaren Bedrohungsszenarien, die es Organisationen ermöglichen, sich gezielt auf branchenspezifische oder regionale Risiken vorzubereiten. Darüber hinaus bietet sie Echtzeit-Analysen, die Teams die notwendigen Einblicke liefern, um Sicherheitsstrategien zu optimieren. Ihre Integrationen decken eine breite Palette von Cybersecurity-Tools ab, sodass Unternehmen ihre Sicherheitsprozesse effizienter gestalten können.

Pros and Cons

Pros:

- Anpassbare Szenarien für große Unternehmen und kleine Betriebe geeignet

- Echtzeit-Analysen für fundierte Entscheidungen

- Breites Spektrum an Integrationen mit führenden Sicherheitslösungen

Cons:

- Kann für Einsteiger in Security Validation Plattformen komplex sein

- Für die Anpassung kann zusätzlicher Einrichtungsaufwand erforderlich sein

- Kleinere Teams benötigen möglicherweise Schulungen, um das Potenzial der Plattform voll auszuschöpfen

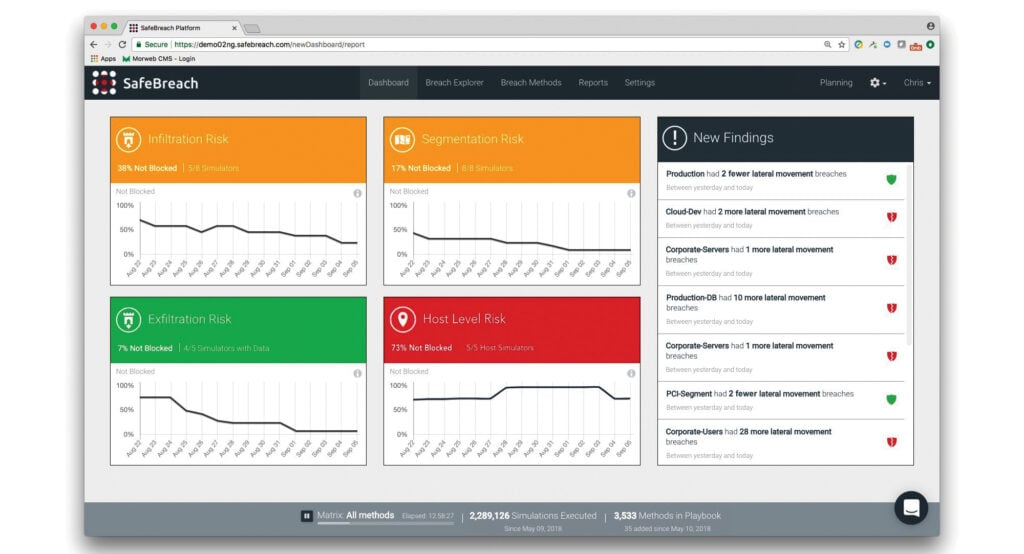

Am besten geeignet für proaktive Vorhersagen von Sicherheitsverletzungen

Die SafeBreach-Plattform dient als ein äußerst wichtiges Werkzeug zur Vorhersage und Analyse potenzieller Sicherheitsverletzungen. Durch die Simulation von Angriffen und die Bewertung von Schwachstellen verschafft sie Unternehmen Einblicke, um ihre Sicherheitslage zu stärken, was sie insbesondere für Organisationen, die vorausschauend Sicherheitslücken erkennen möchten, unverzichtbar macht.

Warum ich die SafeBreach-Plattform ausgewählt habe:

Bei der Auswahl von Sicherheitslösungen fiel mir die SafeBreach-Plattform dank ihres ausgeprägt proaktiven Ansatzes auf. Im Vergleich zu anderen Plattformen stach sie nicht nur durch ihre Fähigkeiten hervor, sondern auch durch ihr Engagement, Sicherheitsverletzungen vorherzusagen, bevor diese Realität werden.

Meiner Einschätzung nach verkörpert dieses Tool den Titel „beste Wahl für proaktive Vorhersagen von Sicherheitsverletzungen“ vollkommen.

Herausragende Funktionen und Integrationen:

Eine der herausragenden Funktionen der SafeBreach-Plattform ist die Simulation von lateralen Bewegungen innerhalb eines Netzwerks, was hilft, Schwachstellen zu erkennen, bevor sie ausgenutzt werden können. Ihre Möglichkeiten erstrecken sich zudem über den Sicherheitsbereich hinaus; mit Funktionen rund um Rechnungsstellung und Buchhaltung unterstützt sie indirekt auch beim Management des Cashflows.

In puncto Integrationen arbeitet die SafeBreach-Plattform mit diversen Enterprise-Sicherheitslösungen zusammen und steigert damit ihre Kompatibilität und Wirksamkeit.

Pros and Cons

Pros:

- Fortgeschrittene Simulation lateraler Bewegungen für umfassende Schwachstellenbewertung

- Funktionen zur Rechnungsstellung und Buchhaltung kommen dem Cashflow-Management indirekt zugute

- Breite Palette an Integrationen mit Enterprise-Sicherheitslösungen

Cons:

- Für Unternehmen, die ausschließlich Sicherheitsfunktionen ohne Finanzfeatures suchen, eventuell zu umfangreich

- Grundgebühr kann für kleinere Unternehmen eine Hürde darstellen

- Erfordert ausreichende Schulung für eine vollständige Nutzung

In einer Zeit, in der das Internet der Dinge (IoT) unsere digitale Landschaft dominiert, erweist sich Chariot Detect als unverzichtbares Werkzeug und bietet eine fortschrittliche Sicherheitsüberwachung für alle verbundenen Geräte. Diese Plattform schützt nicht nur Netzwerke, sondern legt auch einen besonderen Fokus auf IoT-Geräte, um sicherzustellen, dass sie nicht das schwache Glied in der Verteidigung eines Unternehmens darstellen.

Warum ich Chariot Detect gewählt habe:

Beim Vergleich verschiedener Cybersicherheitslösungen fiel mir Chariot Detect durch sein Engagement für IoT besonders auf. Ich habe diese Plattform gewählt, weil sie sich durch ihren einzigartigen Fokus und das tiefgehende Verständnis der Herausforderungen im Bereich IoT-Sicherheit auszeichnet.

Meiner Meinung nach macht dieser spezialisierte Ansatz das Tool zur idealen Lösung für die Überwachung der IoT-Sicherheit.

Herausragende Funktionen und Integrationen:

Chariot Detect bietet einen dynamischen Mechanismus zur Bedrohungserkennung, der Risiken im Zusammenhang mit IoT-Geräten in Echtzeit identifiziert. Das intuitive Dashboard des Tools liefert einen detaillierten Überblick über die Netzwerkgesundheit und zeigt angreifbare IoT-Geräte auf.

In puncto Integrationen arbeitet Chariot Detect reibungslos mit führenden Netzwerkmanagement-Lösungen und wichtigen IoT-Plattformen zusammen und ermöglicht so eine verbesserte Zusammenarbeit sowie erhöhte Sicherheit.

Pros and Cons

Pros:

- Individuelle IoT-Sicherheitsüberwachung

- Intuitives Dashboard für Netzwerkübersicht

- Effektive Integrationen mit führenden IoT-Plattformen

Cons:

- Möglicherweise zu spezialisiert für Unternehmen ohne starken IoT-Fokus

- Die Ersteinrichtung kann für einige Nutzer komplex sein

- Begrenzte Support-Dokumentation im Vergleich zu allgemeinen Cybersicherheitstools

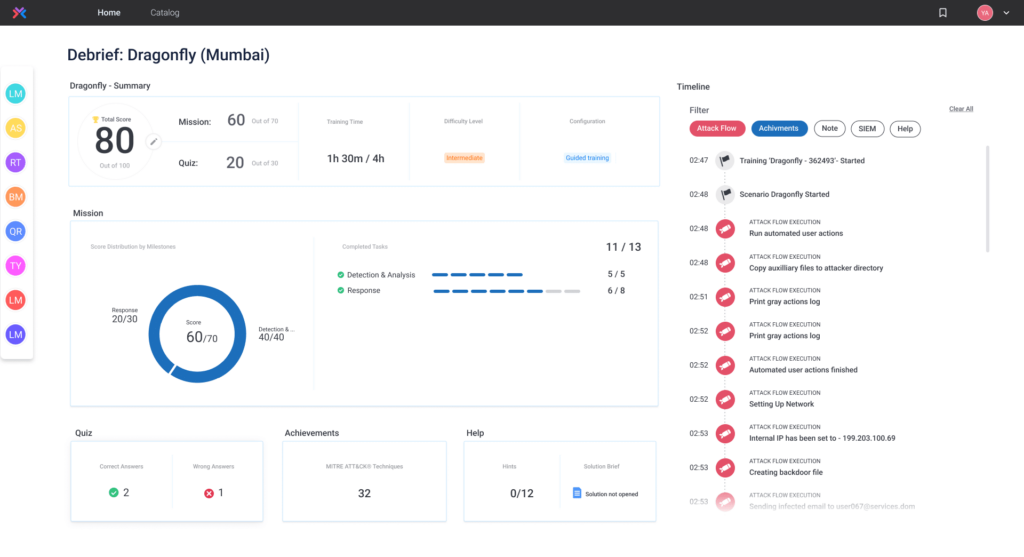

Im Bereich der Cybersicherheit führt Übung oft zur Perfektion. CYBERBIT Range bietet eine Umgebung, in der IT-Fachkräfte realistische Cybersecurity-Szenarien durchlaufen können, um ihre Fertigkeiten und Reaktionsfähigkeit zu trainieren. Diese konsequente Ausrichtung auf praxisnahe, realitätsnahe Trainings macht es zur ersten Wahl zur Verbesserung der Cybersicherheits-Kompetenz.

Warum ich CYBERBIT Range gewählt habe:

Bei der Bewertung zahlreicher Trainingsplattformen hob sich CYBERBIT Range durch den Fokus auf praktisches Lernen hervor. Ich habe es ausgewählt, da es nicht nur um theoretisches Wissen geht – Teilnehmende werden dazu gebracht, in realitätsnahen Cyberbedrohungsszenarien zu handeln, zu reagieren und sich anzupassen. Im Vergleich zu anderen Plattformen hebt ihn sein Engagement für realistisches Training eindeutig als „Beste Option für praxisorientiertes Cybersecurity-Training“ hervor.

Herausragende Funktionen und Integrationen:

Die Trainingsumgebung von CYBERBIT Range ist sorgfältig gestaltet und spiegelt die Herausforderungen realer Cyberbedrohungs-Landschaften wider. Es kommen Werkzeuge und Technologien zum Einsatz, mit denen Cybersecurity-Profis in echten Szenarien arbeiten.

Was die Integrationen betrifft, so ist CYBERBIT Range mit vielen branchenüblichen Plattformen zur Bedrohungserkennung und -abwehr kompatibel, sodass das Training stets relevant und auf dem neuesten Stand bleibt.

Pros and Cons

Pros:

- Reale Trainingsszenarien für Cybersicherheit

- Einsatz von branchenüblichen Tools und Technologien

- Ständige Aktualisierungen zur Abbildung der sich weiterentwickelnden Bedrohungslage

Cons:

- Könnte für Einsteiger ohne Anleitung überwältigend sein

- Regelmäßige Sitzungen erforderlich, um die Fähigkeiten kontinuierlich zu verbessern

- Nicht geeignet für diejenigen, die ausschließlich theoretisches Training suchen

Defendify bietet eine ganzheitliche Lösung, die darauf abzielt, verschiedene Cybersicherheitsbedürfnisse in einer integrierten Plattform zu adressieren. Durch die Bereitstellung mehrerer Verteidigungsebenen wird sichergestellt, dass jeder potenzielle Angriffsweg überwacht und Schwachstellen unter Kontrolle gehalten werden.

Warum ich Defendify ausgewählt habe: All-In-One Cybersecurity®:

Im weiten Feld der Cybersicherheitstools hat sich Defendify durch seine umfassende Abdeckung hervorgetan. Ich habe es gewählt, nachdem ich die umfangreichen Funktionen bewertet habe, die verschiedene Cybersicherheitsprozesse in einem einheitlichen Workflow vereinen.

Die Fähigkeit der Plattform, einen mehrschichtigen Schutz zu bieten, hat mich überzeugt, dass sie „am besten für mehrschichtige Cybersicherheit“ geeignet ist und dafür sorgt, dass jede potenzielle Schwachstelle abgedeckt wird.

Hervorstechende Funktionen und Integrationen:

Die All-in-One-Plattform von Defendify stellt eine Reihe von Werkzeugen bereit, die die Verteidigungsmechanismen eines Unternehmens verbessern – von Schwachstellenanalysen bis hin zu Reaktionsplänen. Der integrierte Workflow sorgt dafür, dass Aufgaben reibungslos von einer Phase in die nächste übergehen.

Integrationen mit anderen Sicherheitswerkzeugen und Systemen machen Defendify vielseitig und passen sich an verschiedene Unternehmensanforderungen an, während die Funktionalität maximiert wird.

Pros and Cons

Pros:

- Umfassende mehrschichtige Sicherheitsabdeckung adressiert jeden Angriffsweg

- Integrierter Workflow rationalisiert Aufgaben und Reaktionen

- Umfangreiches Add-on-Ökosystem erweitert den Funktionsumfang

Cons:

- Kann für kleine Unternehmen, die neu in der Cybersicherheit sind, zu komplex erscheinen

- Jährliche Abrechnung ist eventuell nicht für jedes Unternehmen ideal

- Einige erweiterte Funktionen könnten zusätzliche Kosten verursachen

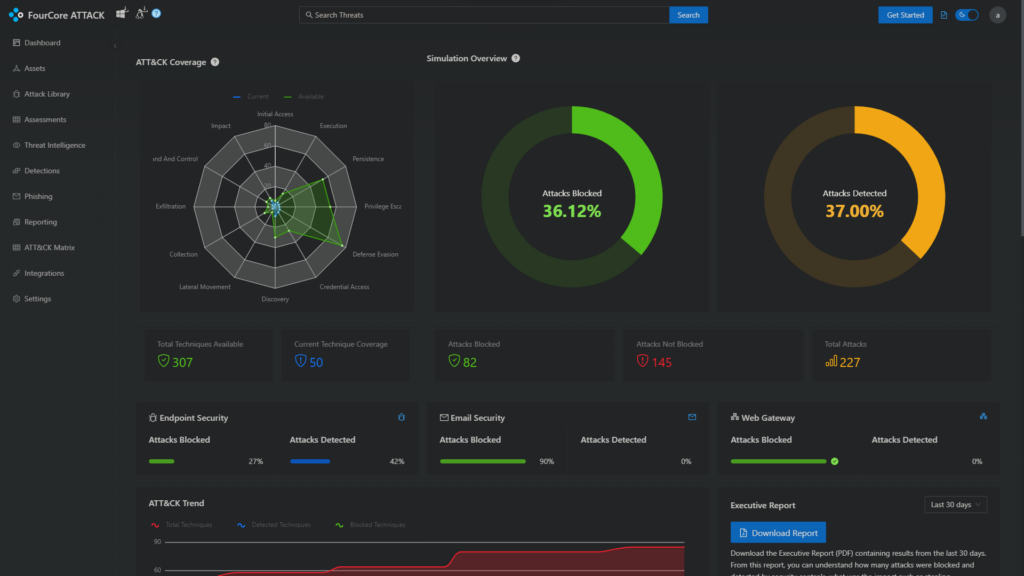

FourCore wurde entwickelt, um Ihre Cybersicherheitsmaßnahmen auf die Probe zu stellen, indem Angriffe simuliert werden, wie sie auch in der realen Welt stattfinden. Dieser Ansatz identifiziert nicht nur Schwachstellen, sondern liefert auch wertvolle Einblicke darin, wie diese ausgenutzt werden könnten.

Warum ich FourCore ausgewählt habe:

Bei der Untersuchung zahlreicher Cybersicherheitstools stach mir bei FourCore insbesondere das Engagement hervor, reale Angriffe zu simulieren. Ich habe es ausgewählt, weil es nicht nur Schwachstellen erkennt, sondern auch aktiv mögliche Ausnutzungstechniken demonstriert. Unter den vielen Simulationstools hebt es sich deutlich ab und ist damit 'Am besten für praxisnahe Angriffssimulationen geeignet.'

Herausragende Funktionen und Integrationen:

FourCores besonderer Vorteil ist die Fähigkeit, Simulationen an aktuelle Bedrohungslagen anzupassen. Es integriert die neuesten Angriffsvektoren und Methoden, um die Simulationen relevant zu halten. Darüber hinaus bietet die Plattform eine enge Integration mit vielen führenden Cybersicherheitsplattformen, sodass die Simulationen in die bestehende Infrastruktur eines Unternehmens eingebettet werden können.

Pros and Cons

Pros:

- Dynamische Simulationen basierend auf aktuellen Bedrohungen

- Deckt nicht nur Schwachstellen, sondern auch potenzielle Ausnutzungstechniken auf

- Umfangreiche Integrationen mit führenden Cybersicherheitsplattformen

Cons:

- Für neue Nutzer könnte eine steile Lernkurve erforderlich sein

- Fortlaufende Updates erfordern regelmäßige Schulungen des Teams

- Einige Simulationen könnten für kleinere Unternehmen zu komplex sein

Weitere BAS-Software

Nachfolgend finden Sie eine Liste weiterer BAS-Software, die ich in die engere Auswahl genommen habe, die es aber nicht in die Top 10 geschafft haben. Sie sind definitiv einen Blick wert.

- vPenTest

Am besten für virtuelle Penetrationstest-Anforderungen

- Elasticito

E Lösung für umfassende Bedrohungsintelligenz

Ähnliche Bewertungen

- Eindringungserkennungs- und -verhinderungssysteme

- Cybersecurity-Software

- Netzwerk-Eindringungserkennungssysteme

Auswahlkriterien für BAS-Software

Bei der Auswahl der besten BAS-Software für diese Liste habe ich übliche Anforderungen und Schmerzpunkte von Käufern berücksichtigt, etwa Energieeffizienz und Integration in bestehende Systeme. Zusätzlich habe ich mich an folgendem Rahmen orientiert, um die Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25 % der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung folgende Anwendungsfälle abdecken:

- Energiemanagement

- HVAC-Steuerung

- Beleuchtungssteuerung

- Integration von Sicherheitssystemen

- Fernüberwachung

Weitere herausragende Funktionen (25 % der Gesamtbewertung)

Um den Wettbewerb weiter einzugrenzen, habe ich auch nach einzigartigen Funktionen gesucht, wie zum Beispiel:

- Erweiterte Analytik

- Zugriff per Mobil-App

- Anpassbare Dashboards

- KI-gesteuerte Automatisierung

- Warnungen für vorausschauende Wartung

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

Um ein Gefühl für die Bedienbarkeit jedes Systems zu bekommen, habe ich auf Folgendes geachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Geringe Lernkurve

- Klares visuelles Design

- Schnelle Performance

Onboarding (10 % der Gesamtbewertung)

Für die Bewertung des Onboarding-Erlebnisses der jeweiligen Plattform habe ich folgende Punkte einbezogen:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen

- Webinare zur Anleitung

- Hilfreiche Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupportdienste der einzelnen Softwareanbieter zu beurteilen, habe ich Folgendes berücksichtigt:

- 24/7-Erreichbarkeit

- Kompetentes Personal

- Mehrere Kontaktmöglichkeiten

- Schnelle Reaktionszeiten

- Umfassendes Hilfe-Center

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis der einzelnen Plattformen einzuschätzen, habe ich Folgendes betrachtet:

- Konkurrenzfähige Preisgestaltung

- Transparente Kostenstruktur

- Gestaffelte Preismodelle

- Verfügbarkeit einer kostenlosen Testversion

- Verhältnis von Funktionen zu Preis

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu erhalten, habe ich bei der Auswertung der Kundenbewertungen Folgendes berücksichtigt:

- Konsistent positives Feedback

- Hervorgehobene Stärken und Schwächen

- Empfehlungsrate der Nutzer

- Berichtete Benutzerfreundlichkeit

- Kundenbindungsindikatoren

So wählen Sie BAS-Software aus

Es ist leicht, sich von langen Funktionslisten und komplexen Preisstrukturen entmutigen zu lassen. Damit Sie sich bei Ihrem individuellen Auswahlprozess nicht verlieren, finden Sie hier eine Checkliste mit Faktoren, die Sie berücksichtigen sollten:

| Faktor | Worauf zu achten ist |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihren Anforderungen wachsen? Stellen Sie sicher, dass sie zunehmende Datenmengen und Nutzer ohne zusätzliche Kosten oder Leistungseinbußen verarbeitet. |

| Integrationen | Lässt sie sich mit Ihren bestehenden Systemen verbinden? Prüfen Sie die Kompatibilität mit Tools wie Klima-, Beleuchtungs- und Sicherheitssystemen. |

| Anpassungsfähigkeit | Lässt sie sich auf Ihre spezifischen Prozesse zuschneiden? Achten Sie auf die Möglichkeit, Dashboards, Berichte und Steuerungseinstellungen zu modifizieren. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche für alle verständlich? Vermeiden Sie lange Einarbeitungszeiten, indem Sie Software mit intuitivem Design und einfacher Navigation auswählen. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Bewerten Sie den Zeit- und Ressourcenaufwand für die Einrichtung, einschließlich der angebotenen Schulungsmaterialien und Unterstützung. |

| Kosten | Passt die Preisgestaltung zu Ihrem Budget? Vergleichen Sie Abonnementmodelle, versteckte Kosten und den langfristigen Nutzen. Ziehen Sie für einen Probedurchlauf kostenlose Testversionen in Betracht. |

| Sicherheitsvorkehrungen | Wie schützt sie Ihre Daten? Suchen Sie nach Verschlüsselung, Benutzerzugriffssteuerungen und Einhaltung von Industriestandards für Datenschutz. |

| Verfügbarkeit des Supports | Steht Hilfe zur Verfügung, wenn Sie sie benötigen? Prüfen Sie auf 24/7-Support, verschiedene Kontaktkanäle und ein reaktionsschnelles Support-Team. |

Was ist BAS-Software?

Breach and Attack Simulation (BAS) Software bietet Organisationen einen proaktiven Ansatz zur Bewertung ihrer Cybersicherheitsmaßnahmen, indem sie reale Cyberangriffe auf deren Netzwerke, Systeme und Anwendungen simuliert. Diese Simulationen helfen dabei, Schwachstellen und Schwachpunkte zu identifizieren, ohne tatsächlichen Schaden anzurichten.

Typischerweise wird BAS-Software von IT-Teams und Fachkräften für Cybersicherheit genutzt und liefert Einblicke in potenzielle Risiken sowie umsetzbares Feedback. So können Unternehmen ihre Sicherheitslage gegenüber sich entwickelnden Cyber-Bedrohungen verbessern.

Funktionen

Achten Sie bei der Auswahl von BAS-Software auf folgende wichtige Funktionen:

- Energiemanagement: Überwacht und optimiert den Energieverbrauch, um Kosten zu senken und die Effizienz zu steigern.

- HVAC-Steuerung: Automatisiert Heizungs-, Lüftungs- und Klimaanlagen für eine konsistente Raumklimaregelung.

- Beleuchtungssteuerung: Verwaltet Beleuchtungssysteme, um Energieeinsparungen zu maximieren und den Komfort zu verbessern.

- Sicherheitsintegration: Verbindet sich mit Sicherheitssystemen für eine zentrale Überwachung und Steuerung.

- Fernüberwachung: Ermöglicht den Zugriff auf und die Steuerung von Gebäudesystemen von jedem Ort aus für mehr Komfort und Effizienz.

- Individuell anpassbare Dashboards: Bietet maßgeschneiderte Ansichten und Berichte für spezifische Benutzerbedürfnisse und Vorlieben.

- Zugriff per Mobil-App: Erlaubt die Steuerung und Überwachung unterwegs über Smartphone oder Tablet.

- Vorausschauende Wartungsbenachrichtigungen: Erkennt potenzielle Probleme, bevor sie auftreten, und reduziert so Ausfallzeiten und Reparaturkosten.

- Erweiterte Analysen: Liefert Einblicke in die Gebäudeperformance zur Unterstützung datenbasierter Entscheidungen.

- Benutzerzugriffskontrollen: Stellt Sicherheit und Datenschutz sicher, indem geregelt wird, wer auf welche Systeme zugreifen und diese steuern darf.

Vorteile

Die Implementierung von BAS-Software bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Kosteneinsparungen: Durch die Optimierung des Energieverbrauchs mittels Energiemanagement-Funktionen können Sie die Betriebskosten deutlich senken.

- Verbesserter Komfort: HVAC- und Beleuchtungssteuerung sorgen für gleichbleibend komfortable Innenräume für die Nutzer.

- Erhöhte Sicherheit: Die Integration mit Sicherheitssystemen ermöglicht zentrale Überwachung und schnelle Reaktion auf potenzielle Bedrohungen.

- Gesteigerte Effizienz: Fernüberwachung und -steuerung vereinfachen das Gebäudemanagement und sparen Zeit sowie manuelle Arbeit.

- Datenbasierte Entscheidungen: Moderne Analysen liefern Erkenntnisse, die helfen, fundierte Entscheidungen zur Verbesserung der Gebäudeleistung zu treffen.

- Weniger Ausfallzeiten: Vorausschauende Wartungsbenachrichtigungen erkennen Probleme frühzeitig und minimieren Störungen sowie teure Reparaturen.

- Skalierbarkeit: BAS-Software wächst mit Ihren Anforderungen und ermöglicht die Verarbeitung größerer Datenmengen und mehr Nutzern ohne Leistungseinbußen.

Kosten & Preise

Die Auswahl der BAS-Software erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und -pläne. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle bietet einen Überblick über gängige Pläne, deren Durchschnittspreise sowie typische Funktionen, die BAS-Softwarelösungen enthalten:

Vergleichstabelle der BAS-Software-Pläne

| Tarifart | Durchschnittspreis | Typische Funktionen |

|---|---|---|

| Gratis-Tarif | $0 | Grundlegende Überwachung, eingeschränkte Steuerungsmöglichkeiten und Community-Support. |

| Persönlicher Tarif | $10-$30/user/month | Fernüberwachung, Basisanalysen, mobiler Zugriff und begrenzte Integrationen. |

| Business-Tarif | $50-$100/user/month | Erweiterte Analysen, vollständige Fernsteuerung, Sicherheitsintegration und individuelle Dashboards. |

| Unternehmens-Tarif | $150-$300/user/month | Umfassende Integrationen, vorausschauende Wartung, Skalierbarkeitsoptionen und dedizierter Support. |

Häufigste Fragen zu BAS-Software (FAQs)

Kann BAS-Software in bestehende Systeme integriert werden?

Ja, viele BAS-Softwarelösungen sind dafür konzipiert, sich in bestehende Systeme wie HLK, Beleuchtung und Sicherheit zu integrieren. Klären Sie mit dem Anbieter, ob Kompatibilität mit Ihrer aktuellen Infrastruktur besteht, und fragen Sie nach eventuell erforderlichen zusätzlichen Integrationsarbeiten.

Wie lange dauert die Einführung von BAS-Software?

Die Implementierungsdauer hängt von der Größe und Komplexität Ihres Gebäudes sowie der gewählten Software ab. Sie kann von einigen Wochen bis zu mehreren Monaten variieren. Arbeiten Sie eng mit dem Anbieter zusammen, um einen realistischen Zeitplan zu erstellen und sicherzustellen, dass alle Beteiligten auf den Übergang vorbereitet sind.

Gibt es günstige oder budgetfreundliche BAS-Tools?

Ja, Tools wie Aqua Security Trivy bieten wertvolle Funktionen zu erschwinglicheren Preisen und sind somit auch für kleinere Unternehmen oder Start-ups zugänglich.

Warum gibt es so große Preisunterschiede zwischen verschiedenen BAS-Tools?

Die Preisdifferenzen ergeben sich aus dem angebotenen Funktionsumfang, der Skalierbarkeit des Tools, der Zielgruppe und dem Ruf der Marke. Fortschrittlichere Tools, die auf größere Unternehmen mit komplexeren Anforderungen ausgelegt sind, kosten naturgemäß mehr als einfachere Lösungen für kleinere Unternehmen.

Wie geht es weiter?

Wenn Sie aktuell BAS-Software recherchieren, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre individuellen Anforderungen besprochen werden. Anschließend erhalten Sie eine Auswahlliste geeigneter Software. Während des gesamten Kaufprozesses, einschließlich Preisverhandlungen, werden Sie zudem unterstützt.