Cybersecurity bezieht sich auf die Praktiken und Techniken, mit denen Computersysteme, Netzwerke und Daten vor unbefugtem Zugriff, Angriffen oder Schäden geschützt werden. Oft wird angenommen, dass dies für große Unternehmen mit ihren umfassenden Ressourcen und dem hohen Bedarf an Schutz großer Mengen sensibler Daten selbstverständlich ist.

Doch die Bedeutung für kleine Unternehmen kann gar nicht genug betont werden. Trotz ihrer geringeren Größe sind auch sie ständig Cyber-Bedrohungen ausgesetzt und verfügen oft nicht über die robusten Verteidigungsmechanismen großer Konzerne. Das macht sie zu attraktiven Zielen für Cyberkriminelle.

Das Verständnis und die Umsetzung wirksamer Cybersicherheitsmaßnahmen sind für kleine Unternehmen entscheidend, um ihre Daten zu schützen, das Vertrauen der Kunden zu erhalten und den Fortbestand ihres Geschäftsbetriebs in einer zunehmend digitalen Welt zu gewährleisten.

Schauen wir uns praktische Maßnahmen an, mit denen Sie sensible Informationen schützen und sich vor Betrugsversuchen schützen können – damit Sie auf die bedeutenden Herausforderungen der Cybersicherheit vorbereitet sind, an denen schon so manches größere Unternehmen gescheitert ist.

Cybersicherheit im Kontext kleiner Unternehmen verstehen

Inhaber kleiner Unternehmen haben ganz eigene Anforderungen an die Cybersicherheit. Vielleicht haben Sie anfangs einfach ein Standard-Antivirenprogramm verwendet – was für ein kleines Netzwerk mit ein paar Laptops völlig ausreichte. Doch mit wachsendem Unternehmen ändern sich die Anforderungen.

Cybersicherheit für kleine Unternehmen definiert

Glauben Sie es oder nicht: Die Wahrscheinlichkeit ist fast 50:50, dass Sie 2023 einen Cyberangriff erlebt haben. Ungefähr 48 % aller kleinen Unternehmen wurden im letzten Jahr getroffen. Viele Geschäftsinhaber sind überrascht, wie real die Gefahr ist – und dass ihre Daten und Kundendaten doch nicht so sicher und unangetastet sind, wie oft angenommen. Die Zahlen zeigen aber: Die Bedrohung ist real und weit verbreitet und betrifft eine erhebliche Anzahl kleiner Unternehmen.

Nutzen Sie mobile Geräte für Ihr Geschäft? Woher wissen Sie, ob sich nicht schädliche Software auf Apps befindet, die Sie gar nicht sehen? Läuft auf Ihrem Büro-PC ein gängiges Betriebssystem wie Windows? Haben Sie eine professionelle Firewall im Einsatz? Hoffentlich nicht eine der über 12.000 Enterprise-Firewalls, die kürzlich als anfällig für Viren und Spyware entdeckt wurden.

Warum kleine Unternehmen ein attraktives Ziel für Cyberangriffe sind

Kleine Unternehmen sind aus unglücklichen Zufällen besondere Ziele für Cyberangriffe. Zum einen ist professionelle Cybersicherheit oft schwer zugänglich für kleinere Unternehmen, was sie für gezielte Phishing-Attacken, Ransomware-Angriffe und ähnliches anfällig macht.

Zum anderen verfügen auch kleine Unternehmen häufig über attraktive Kundendaten (man denke an Kreditkarteninformationen), die es zu stehlen lohnt.

Typische Missverständnisse bei kleinen Unternehmen bezüglich Cybersicherheit

Mit Abstand das größte Missverständnis ist, dass eine solide Cybersicherheitsstrategie zu teuer sei. Das stimmt aus mehreren Gründen nicht. Zum einen kostet eine Datenpanne im Durchschnitt inzwischen mehr als 4,5 Millionen Dollar – da ist praktisch jede Investition in Prävention auf Dauer günstiger.

Grundsätzlich ist ein vernünftiger Cybersicherheitsplan gar nicht so kostspielig. Es gibt zahlreiche Endpoint-Schutzlösungen auf dem Markt, mit denen kleine Unternehmen sich effektiv vor Malware und bestimmten klassischen Cyberangriffen schützen können.

Bedarf an Cybersicherheit im eigenen kleinen Unternehmen festlegen

Jedes kleine Unternehmen hat eigene Anforderungen, und niemand kennt die eigene Situation besser als Sie selbst. Auch wenn alles insgesamt gut läuft, könnte Ihr Cybersicherheitsplan wahrscheinlich noch etwas Feinschliff vertragen.

Aktuelle Sicherheitsmaßnahmen evaluieren

Bevor Sie etwas verändern, müssen Sie wissen, was überhaupt zu verbessern ist. Das bedeutet, dass Sie mit einer Bewertung Ihrer aktuellen Cybersicherheitsrisiken beginnen. Vergleichen Sie Ihre Vorkehrungen doch einmal mit den Controls des Center of Internet Security (CIS). Diese sind ein standardisiertes und praxisorientiertes Set von Best Practices zur Verbesserung Ihrer IT-Sicherheitslage.

Eine weitere Norm, an der Sie sich orientieren können, ist ISO/IEC 27001. Sie bringt einen noch umfassenderen Ansatz mit und berücksichtigt Menschen, Prozesse und Technologien bei den gesamten Sicherheitspraktiken und Risiken in ihrem Unternehmen.

Schwachstellen in Ihrer Infrastruktur identifizieren

Ganz gleich, wie gut Ihre Cybersicherheitsvorkehrungen sind: Schwachstellen, die Hacker ausnutzen können, gibt es immer. Schlechte Passwortverwaltung, unverschlüsselte Datenübertragung und einige andere gängige Schwachstellen gehören zu den Lieblingszielen Unbefugter.

Die Rolle der Risikobewertung in der Cybersicherheits-planung

Nehmen wir an, Sie haben Ihr Cybersicherheits-Framework überprüft und potenzielle Schwachstellen erkannt. Sie haben Multi-Faktor-Authentifizierung für alle Social-Media-Konten Ihres Unternehmens eingeführt und nutzen ein VPN, um Lebensmittel online zu kaufen. Leider sind Sie damit noch nicht auf der sicheren Seite – denn die Bedrohungslage entwickelt sich ständig weiter.

Gute Cybersicherheit ist ein fortlaufender Prozess, der eine dynamische Risikobewertung und kontinuierliche Verbesserung umfasst. Es müssen Prozesse in den Input-Output-Zyklus integriert werden, damit Sie in einer sich stetig verändernden Bedrohungslandschaft stets einen Schritt voraus sind.

Aufbau eines Cybersicherheits-Frameworks für Ihr Unternehmen

Chaos ist schlecht fürs Geschäft. Das gilt in der Cybersicherheit genauso wie anderswo – daher benötigen Sie ein vernünftiges, rationales Framework für Ihre Netzwerk-Sicherheitsarchitektur. So gelingt Ihnen das:

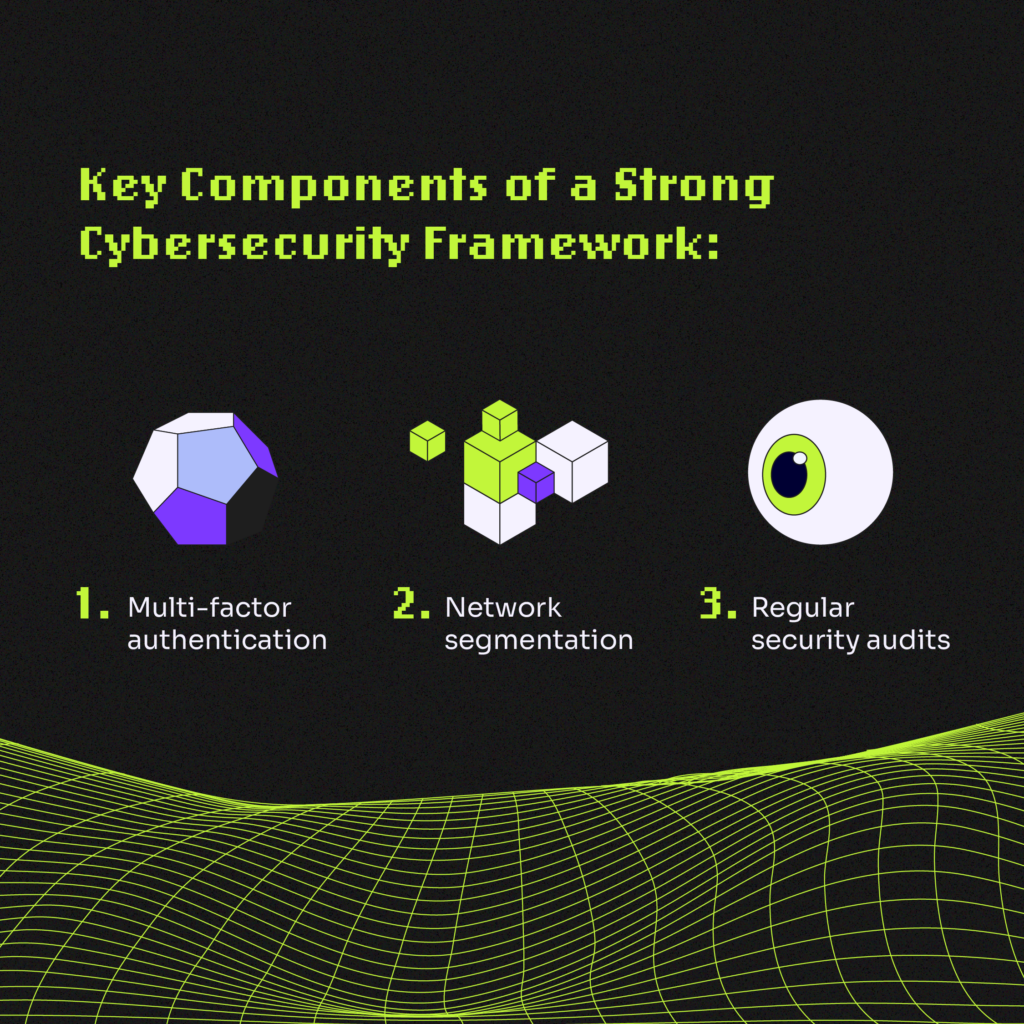

Zentrale Komponenten eines starken Cybersicherheits-Frameworks

Es gibt einige Eigenschaften, die jedes gut durchdachte Cybersicherheits-Framework mitbringt. Ein starkes Passwort zu wählen, ist eine der offensichtlichsten Optionen – und etwas, das jedes Teammitglied tun kann. Sagen Sie zuallererst Ihrem Team, dass es aufhören soll, "P4ssword" als Passwort zu verwenden. Weitere kluge Maßnahmen auf Framework-Ebene sind:

- Multi-Faktor-Authentifizierung

- Netzwerksegmentierung

- Regelmäßige Sicherheitsüberprüfungen

Anpassung von Cybersicherheits-Protokollen an die Bedürfnisse Ihres Unternehmens

Kleine Unternehmen haben weitaus häufiger als mittlere oder große Firmen ganz spezielle Anforderungen. Solch einzigartige Bedürfnisse erfordern eine maßgeschneiderte Lösung, die direkt auf Ihre Unternehmensziele abgestimmt ist.

Best Practices für die Umsetzung Ihres Cybersicherheitsplans

Sie haben Ihr Unternehmen nicht an einem Montag gegründet und bis Mittwoch auf die aktuelle Größe gebracht. Warum sollten Sie also erwarten, dass Sie ein vollständiges Cybersicherheits-Framework auf einen Schlag ausrollen können? Versuchen Sie besser, Ihre Maßnahmen schrittweise umzusetzen. Beispielsweise könnten Sie mit einem besonders kritischen Schwachpunkt starten – wie das "P4ssword"-Problem – und dieses durch Sicherheitsschulungen für Ihr Team beheben. Danach können Sie die physische Sicherheit Ihrer Server verbessern, gefolgt von einem neuen Authentifizierungsprotokoll und so weiter.

Cybersicherheits-Tools und -Technologien für kleine Unternehmen

Hier sind einige unserer Favoriten aus dem Bereich Cybersicherheitssoftware – jeweils mit einem Hinweis, warum sie für Sie interessant sein könnten:

- Sprinto – Hervorragend geeignet für Unternehmen in stark regulierten Branchen, zum Beispiel im Finanzwesen.

- Barracuda Phishing and Impersonation Protection – Zuverlässige Anti-Phishing-Software.

- Dynatrace – Empfehlenswert, wenn Sie viele Mobile-Apps nutzen.

- Azure Sphere – Beste Wahl für IoT.

- Amazon CloudWatch – Optimal für AWS.

- Datadog – Gut geeignet für Schulen und Universitäten.

- Sophos – Die beste Lösung für kleine Unternehmen insgesamt.

- NetScout – Bietet soliden Schutz vor DDoS-Angriffen.

Cloud-Services für mehr Sicherheit nutzen

Eine Möglichkeit, den Cheat-Code für verbesserte Cybersicherheit zu nutzen, ist die vollständige Migration in die Cloud. Amazon Web Services (AWS) und Microsoft Azure eignen sich hervorragend dafür, da sie beide zu einem vernünftigen Preis angeboten werden und einen sanften Einstieg bieten. Da dies einige der größten Cloud-Anbieter in Cybertron sind, verfügen sie zudem über ein umfangreiches Sicherheitspaket, sodass Sie Cybersecurity-Bedrohungen deutlich besser abwehren können, als es Ihrer Größe eigentlich entspricht.

Die Bedeutung regelmäßiger Software-Updates und Sicherheitspatches

Sicherheitssoftware ist nur so gut wie ihre aktuellste Version. Unabhängig davon, wie Sie Ihre Infrastruktur strukturieren, sollten Sie sicherstellen, dass Sie stets mit dem neuesten Patch arbeiten. Bei Cloud-Diensten wird dies automatisch übernommen, aber wenn Sie einen lokalen Host verwenden, müssen Sie regelmäßig selbst nach Updates suchen.

Förderung eines Cybersicherheitsbewusstseins im Team

Starke Sicherheitsprotokolle sind eine tolle Sache, aber was bringt es, wenn ein Hacker einfach beim HR-Manager anruft und nach einem temporären Passwort fragt? Solche Social-Engineering-Versuche sind leider immer noch erschreckend effektiv. Daher ist es wichtig, in Ihrem Team ein Sicherheitsbewusstsein zu verankern.

Dies können Sie mit geplanten (und überraschenden!) Phishing-Attacken erreichen, die sich an zufällig ausgewählte Mitarbeitende richten. Dies bietet eine großartige Lerngelegenheit und hält die Belegschaft wachsam. Versuchen Sie, eine Vorlage zu entwickeln, die einfach auch für Nicht-Techniker verständlich ist und den Umgang mit schädlichen E-Mails beschreibt. Fügen Sie diese Vorlage in jede unternehmensweite Richtlinie ein.

Um Ihr Verständnis für die Abwehr dieser Bedrohungen zu vertiefen, können Sie durch das Lesen verschiedener aufschlussreicher Bücher über Cybersicherheit fundiertes Wissen und fortgeschrittene Strategien erwerben, die für das Repertoire jeder technischen Führungskraft unerlässlich sind.

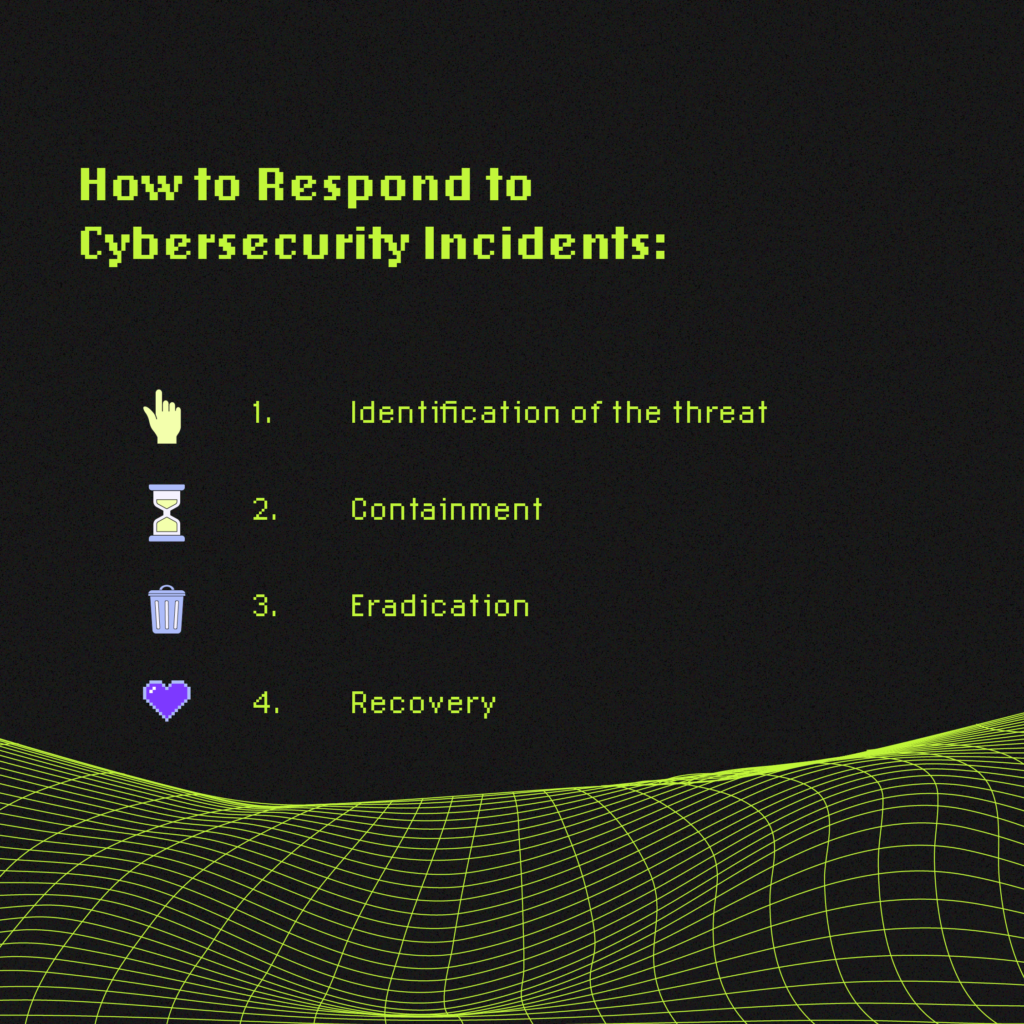

Reaktion auf Cybersicherheitsvorfälle

Sie können noch so vorsichtig sein – irgendwann passiert trotzdem etwas Unangenehmes. Wenn das der Fall ist, brauchen Sie einen Notfallreaktionsplan. Dieser beginnt mit einer standardisierten Abfolge von Schritten:

- Erkennung der Bedrohung

- Eindämmung

- Behebung

- Wiederherstellung

Analyse nach dem Vorfall und Stärkung der Maßnahmen

Ist der Vorfall beendet, gilt es, den Schaden zu bewerten und sich zu erholen. Stellen Sie sicher, dass Sie eine Nachbesprechung einplanen, um herauszufinden, was gut gelaufen ist und wo Verbesserungsbedarf besteht. Betrachten Sie einen gescheiterten Penetrationsversuch als kostenlose Weiterbildung mit echtem Ernstfallcharakter.

Ihre Zukunft absichern

Cybersicherheit ist eine unverzichtbare Komponente für Unternehmen jeder Größe. Die wirklich leistungsstarken Werkzeuge sind jedoch nicht nur den Großen vorbehalten. Um den Bedrohungen voraus zu sein, braucht es nicht nur aktuelles Wissen, sondern auch eine Gemeinschaft informierter Führungskräfte, die Einblicke und Strategien teilen.

Selbst wenn Sie sich Zeit lassen und Ihre Cybersicherheitsmaßnahmen langsam einführen, gibt es fast immer noch Verbesserungsmöglichkeiten innerhalb Ihres Budgets. Es gibt zahlreiche beachtenswerte (und kostenlose) Cybersicherheitsressourcen, mit denen Sie sich weiterbilden können.

Wissen Sie, was sonst noch in Ihr Budget passt? Unser Newsletter. Er ist kostenlos! Abonnieren Sie unseren Newsletter für Expertenrat und innovative Lösungen im Bereich Cybersicherheit.