ThreatLocker vs. SentinelOne : Comparaison et Avis d’Experts pour 2026

Si vous comparez actuellement ThreatLocker et SentinelOne, il y a de fortes chances que vous ressentiez la pression des gros titres sur les ransomwares et des questions concernant les risques cyber posées au niveau du conseil d’administration. Les incidents de ransomware confirmés continuent d’augmenter, la récupération coûtant souvent plus cher que la rançon elle-même – obtenir une protection des terminaux avec le bon logiciel de cybersécurité n’est donc plus simplement un « plus », mais bien une décision cruciale pour la continuité de votre activité.

Dans cet article, je vais vous guider à travers la comparaison de l’approche Zero Trust par défaut de ThreatLocker face à l’EDR autonome piloté par IA de SentinelOne et ce que cela implique concrètement pour vos opérations de sécurité au quotidien, votre budget, et la capacité de votre équipe. Vous verrez où chaque plateforme excelle, où elle présente des lacunes, et dans quels scénarios il vaut mieux privilégier l’une ou l’autre, afin de pouvoir faire un choix confiant et justifiable pour votre organisation.

ThreatLocker vs. SentinelOne: An Overview

ThreatLocker

Visit ThreatLockerOpens new windowSentinelOne

Read SentinelOne ReviewOpens new windowWhy Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

ThreatLocker vs. SentinelOne Pricing Comparison

| ThreatLocker | SentinelOne | |

|---|---|---|

| Free Trial | 30-day free trial + free demo available | Free demo available |

| Pricing | Pricing upon request | From $179.99/endpoint (billed annually) |

Tarification ThreatLocker vs. SentinelOne & Coûts cachés

ThreatLocker utilise un modèle d’abonnement personnalisé, basé sur l’environnement, plutôt qu’une tarification publique par endpoint. Les devis sont établis selon des facteurs comme le nombre d’endpoints, le paysage applicatif, et les contrôles Zero Trust requis tels que la liste blanche des applications (allowlisting) et le confinement des applications (ringfencing). Des fonctionnalités additionnelles, y compris le contrôle réseau ou la gestion des correctifs, sont généralement incluses dans le plan global, plutôt qu’ajoutées ultérieurement sous forme de frais imprévus.

SentinelOne propose des paliers de prix publics annuels par endpoint : Core, Control, Complete, Commercial et Enterprise. Les coûts augmentent à mesure que les organisations accèdent à des paliers supérieurs pour bénéficier de fonctionnalités telles que la conservation prolongée des données, la chasse aux menaces gérée, les services MDR et la protection des charges de travail cloud.

ThreatLocker vs. SentinelOne Feature Comparison

Le point fort de ThreatLocker est l’application du Zero Trust, fonctionnant sur un modèle de refus par défaut qui n’autorise que les logiciels et actions explicitement approuvés. Ses principaux contrôles incluent l’Allowlisting, le Ringfencing, le Contrôle d’élévation, le Contrôle du stockage et le Contrôle réseau afin de restreindre ce qui peut s’exécuter, comment cela fonctionne, et à quoi cela peut accéder, aidant à limiter l’abus de techniques natives (living-off-the-land) et les mouvements latéraux non autorisés tout en permettant des contrôles de conformité techniques applicables.

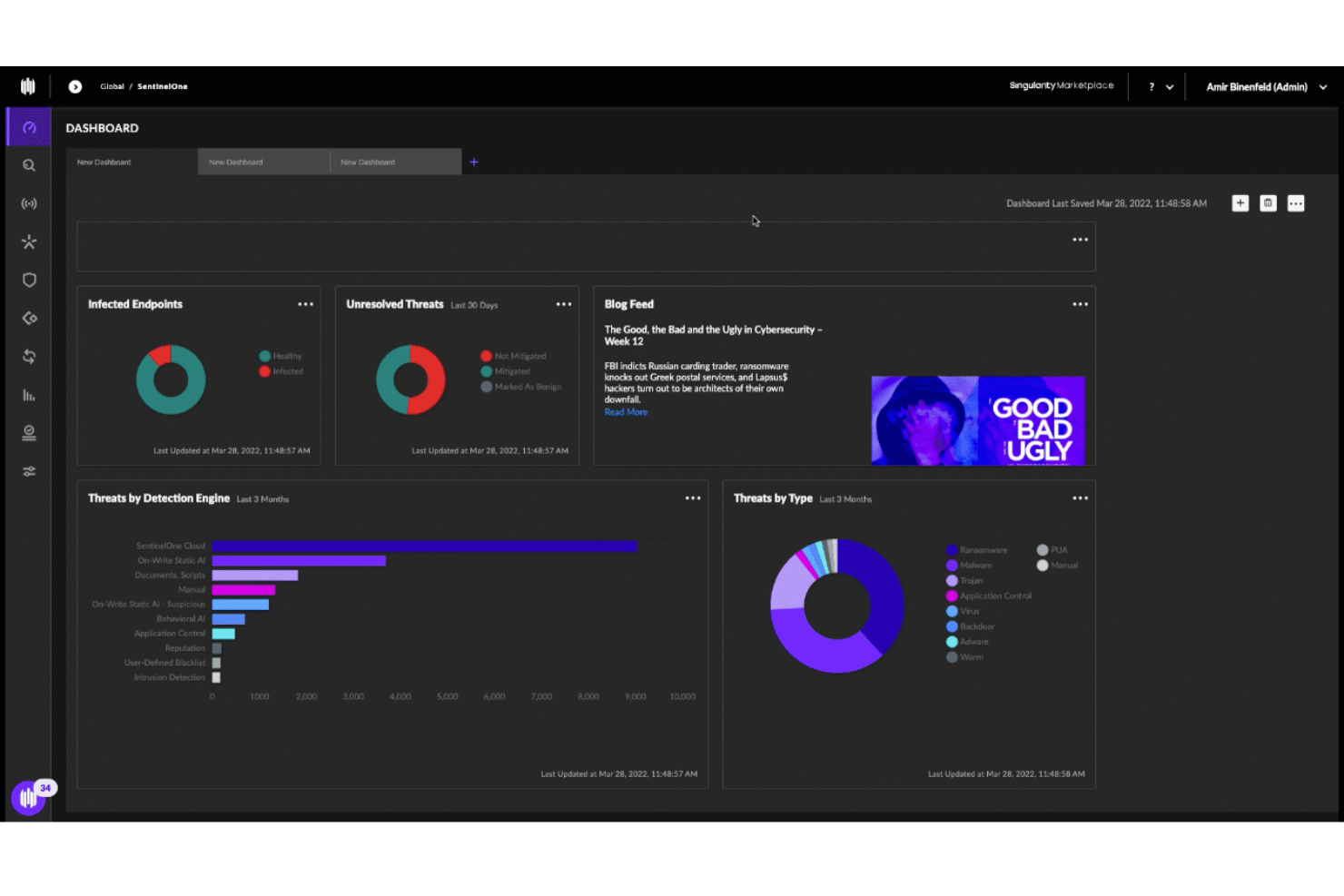

La plateforme Singularity de SentinelOne mise sur l’EPP/EDR/XDR piloté par IA, utilisant des moteurs IA statiques et comportementaux pour détecter et répondre de façon autonome aux menaces connues et inconnues. Ses capacités englobent prévention, détection et remédiation automatisée en temps réel sur les endpoints (et les paliers étendus intègrent le cloud, l’identité et les services managés), avec des technologies comme Storyline reliant les activités suspectes entre elles pour un contexte enrichi. Singularity propose également des fonctionnalités de restauration et d’analyse forensique pour récupérer après une attaque de ransomware ou destructrice, sans intervention manuelle.

| ThreatLocker | SentinelOne | |

|---|---|---|

| 2-Factor Authentication | ||

| API | ||

| Access Management | ||

| Anti-Virus | ||

| Audit Management | ||

| Audit Trail | ||

| Batch Permissions & Access | ||

| Compliance Tracking | ||

| DDoS Protection | ||

| Dashboard | ||

| Data Export | ||

| Data Import | ||

| External Integrations | ||

| File Sharing | ||

| File Transfer | ||

| Firewall | ||

| Incident Management | ||

| Malware Protection | ||

| Multi-User | ||

| Notifications | ||

| Password & Access Management | ||

| Policy Management | ||

| Real-time Alerts | ||

| Report & Compliance | ||

| Risk Assessment | ||

| Security Migration | ||

| Threat Detection | ||

| Workflow Management |

ThreatLocker vs. SentinelOne Intégrations

| Outil | ThreatLocker | SentinelOne |

| ConnectWise | ✅ | ✅ |

| Datto RMM | ✅ | ✅ |

| Kaseya | ✅ | ✅ |

| N-able | ✅ | ✅ |

| Autotask | ✅ | ✅ |

| ServiceNow | ✅ | ✅ |

| Splunk | ✅ | ✅ |

| Microsoft Sentinel | ✅ | ✅ |

| Cribl Stream | ❌ | ✅ |

| Okta | ✅ | ✅ |

| Azure AD | ✅ | ✅ |

| Jira | ✅ | ✅ |

| Elastic | ✅ | ✅ |

Les deux plateformes s’intègrent bien dans une pile SecOps moderne, mais de manières différentes : ThreatLocker met l’accent sur une intégration étroite avec les outils MSP comme les RMM et PSA afin d’opérationnaliser les politiques Zero Trust au sein de vos processus de service existants, tandis que SentinelOne met l’accent sur des écosystèmes XDR et SIEM IA plus étendus, permettant des flux de données plus riches vers les SIEM, SOAR et pipelines cloud-native, si vous visez une architecture de sécurité centralisée et orientée analyse.

ThreatLocker vs. SentinelOne : Sécurité, conformité et fiabilité

| Facteur | ThreatLocker | SentinelOne |

| Protection des données et chiffrement | Chiffre les données en transit et au repos ; applique l'accès aux applications et au stockage selon le principe du moindre privilège via des contrôles Zero Trust. | Chiffre les données en transit et au repos avec des contrôles d'accès rigoureux sur les terminaux et les charges de travail cloud. |

| Soutien à la conformité | Aide à mapper les contrôles aux normes NIST, CIS, HIPAA, PCI, ISO 27001 et SOC 2 via des politiques et des vérifications de configuration. | Prend en charge HIPAA, SOC 2, PCI DSS, RGPD et d'autres standards ; propose des conseils et outils pour les audits et la conformité cloud. |

| Contrôle d'accès et Zero Trust | Modèle Zero Trust avec refus par défaut, appliquant des politiques granulaires sur les applications, le stockage et le réseau. | Protection des points de terminaison et des identités alignée Zero Trust, avec IA comportementale et contrôle de politiques fines. |

| Journalisation d’audit et visibilité | Journaux détaillés des exécutions d'applications, des décisions de politique et des accès aux données pour aider les investigations et audits. | Grande visibilité et télémétrie pour les preuves SOC 2 et HIPAA, la chasse aux menaces et la recherche forensique sur les terminaux et le cloud. |

| Fiabilité et disponibilité | Page de statut publique affichant une disponibilité du portail supérieure à 99,9 % ces derniers mois. | Disponibilité de niveau entreprise assurée par une infrastructure cloud mondiale et des contrôles alignés sur les TSC de disponibilité. |

ThreatLocker applique un modèle Zero Trust strict avec refus par défaut et contrôles granulaires qui peuvent soutenir les efforts de conformité en générant des journaux d’audit clairs et en appliquant des sauvegardes techniques alignées sur des cadres comme NIST, HIPAA et ISO 27001. La plateforme Singularity de SentinelOne, basée sur l’IA, offre une visibilité et une protection étendues sur les terminaux, les charges de travail cloud et les identités, avec une télémétrie centralisée et des rapports qui aident les organisations à constituer des preuves d’audit pour des cadres tels que SOC 2, HIPAA et PCI-DSS dans des environnements complexes.

ThreatLocker vs. SentinelOne Facilité d’utilisation

| Facteur | ThreatLocker | SentinelOne |

| Interface administrateur | L’interface de ThreatLocker est intuitive et simple à prendre en main une fois les politiques mises en place. | Dispose d’une console unifiée moderne ; puissante mais peut paraître complexe pour les utilisateurs moins techniques. |

| Mise en place et déploiement | Agent léger et mode apprentissage facilitent le déploiement et la définition d’une base de politique. | Un seul agent pour les terminaux, le cloud et l’identité simplifie le déploiement sur de grands parcs. |

| Expérience d’onboarding | Onboarding guidé efficace avec « mode apprentissage » et retours fréquents de l’équipe ThreatLocker. | Propose un onboarding structuré et de la formation mais nécessite souvent plus d’ajustements pour des fonctions avancées. |

| Gestion au quotidien | Flux de travail piloté par des politiques, facile à ajuster mais pouvant ajouter de la charge admin dans des environnements très dynamiques. | Alertes centralisées et automatisation réduisent le tri manuel, mais les fonctions avancées de chasse augmentent la complexité. |

| Qualité du support | Très apprécié pour son support extrêmement rapide et personnalisé. Il faut souvent quelques minutes pour joindre un ingénieur. | Support de qualité et documentation solide, bien que la réactivité soit légèrement inférieure à celle de ThreatLocker. |

En pratique, de nombreuses équipes trouvent ThreatLocker abordable une fois l’ajustement initial des politiques terminé, surtout si elles privilégient un onboarding guidé, un accès rapide à un support humain et une interface centrée sur les politiques. SentinelOne propose une console unifiée et ergonomique qui s’adapte bien à des équipes sécurité plus larges ou matures, mais sa gamme de fonctionnalités et ses capacités de chasse aux menaces impliquent généralement une courbe d’apprentissage plus prononcée avant de dégager toute la valeur de la plateforme.

ThreatLocker vs SentinelOne: Pros & Cons

ThreatLocker

- Detailed logging supports compliance, audits, and forensic investigations.

- Granular control over applications, storage, and network access.

- Delivers strong prevention against ransomware and zero-days.

- End-user friction arises from strict controls that block routine software installs.

- Not a set-and-forget security solution for most environments.

- Steep initial learning curve and tuning period, requires upfront policy work to avoid blocking legitimate apps.

SentinelOne

- Stops attacks and restores systems without intervention.

- Identifies known and unknown threats automatically.

- Broad platform coverage, protecting endpoints, cloud workloads, and identities.

- Heavy emphasis on autonomous response may not be ideal for teams that need more manual control.

- Steep learning curve. Full value requires security expertise.

- Advanced features increase licensing expenses.

Best Use Cases for ThreatLocker and SentinelOne

ThreatLocker

- MSPs Managing Multiple Clients Centralized cloud portal and RMM integrations let you deploy and tune policies across diverse environments without constant per-client tweaks.

- Healthcare Organizations Granular storage and elevation controls protect patient data on USBs, shares, and apps while meeting HIPAA compliance through audit trails.

- Educational Institutions Locks down student devices and servers against unauthorized software, reducing risks from unvetted apps in shared environments.

- Midmarket Enterprises Balances strong prevention with learning modes to build allowlists quickly, minimizing disruption during rollout.

- High-Compliance Industries Ringfencing and network controls limit lateral movement and data exfiltration, simplifying audits with detailed enforcement logs.

- Remote/Hybrid Workforces Dynamic network ACLs secure traveling endpoints by whitelisting specific IPs or keywords without VPN overhead.

SentinelOne

- Large Enterprises Protect thousands of endpoints and servers while maintaining centralized visibility and consistent security policies across global environments.

- Cloud-First SaaS Companies Secure cloud workloads, containers, and remote endpoints in fast-changing, highly dynamic infrastructure environments.

- Healthcare and Financial Services Firms Detect and respond to advanced threats while maintaining visibility and audit evidence for strict regulatory requirements.

- Organizations with Internal SOC Teams Enable proactive threat hunting, automated incident response, and deep forensic investigations using centralized telemetry and AI analytics.

- Hybrid IT Environments Unify security operations across on-premises infrastructure, public cloud, and remote workforce endpoints through a single platform.

- Ransomware-Targeted Industries Automatically detect ransomware, stop encryption activity, and restore impacted systems to minimize downtime and operational impact.

Qui devrait utiliser ThreatLocker, et qui devrait utiliser SentinelOne ?

ThreatLocker convient aux équipes souhaitant des contrôles stricts et un pilotage applicatif serré, comme les MSP, les organisations réglementées ou les DSI gérant des systèmes anciens ou de nombreux petits clients. Son approche basée sur la liste blanche et la gestion par politiques aide à réduire la surface d’attaque et à consolider les preuves de conformité sans nécessiter de grand SOC.

SentinelOne s’adresse aux organisations de taille importante ou cloud-first qui ont besoin d’une protection EPP/EDR/XDR pilotée par l’IA sur les terminaux, identités et charges de travail cloud. Sa plateforme Singularity unifiée est idéale pour ceux qui recherchent la détection, la réponse et la chasse automatisées à grande échelle, avec une télémétrie détaillée et une visibilité centralisée, plutôt qu’une gestion par liste blanche application par application.

Differences Between ThreatLocker and SentinelOne

| ThreatLocker | SentinelOne | |

|---|---|---|

| Control | ThreatLocker gives you surgical control over applications and storage, helping dictate which processes run, what network connections they make, and how the access data—particularly when you’re looking to lock down critical servers or specialized applications with strict compliance requirements. | SentinelOne covers more territory, from laptops to servers to cloud workloads, while pulling in security telemetry from across your tech stack with a unified view that gives you the comprehensive oversight you need. |

| MSP Compatibility | ThreatLocker’s multi-tenant console lets MSPs handle dozens of clients in one place, with plug-and-play integrations, saving teams hours of management time every week. | SentinelOne caters to enterprises with full security teams with SOC analysts loving its API-first design that plugs right into multiple tools, beefing up investigations and putting response playbooks on autopilot. |

| Policy Configuration | ThreatLocker requires users to invest time building policies, approving legitimate apps, and managing exceptions—particularly if users are constantly installing new software or your dev team pushes frequent updates. | With SentinelOne, automation reduces manual blocking decisions, yet you’ll invest more effort in triaging alerts, tuning detection rules, and using hunting features to get full value from the platform. |

| Zero Trust | ThreatLocker uses a Zero Trust, default-deny model that prevents threats by only allowing approved applications and behaviors to run, blocking malicious code before execution. | SentinelOne relies on AI-driven behavioral analysis to prevent and detect threats, focusing on identifying and automatically stopping malicious activity in real time rather than enforcing strict default-deny policies. |

| Visit ThreatLockerOpens new window | Read SentinelOne ReviewOpens new window |

Similarities Between ThreatLocker and SentinelOne

| Agent Architectures | Both offer lightweight agents that protect devices, even when they’re offline, then sync with the cloud when reconnected, protecting remote teams from anywhere they work with no system slowdowns. |

|---|---|

| Behavior Visibility | Each platform provides detailed visibility into application and process behavior, helping teams understand what is running and why actions are allowed or blocked. |

| Compliance | Both automatically track and document security events across major compliance frameworks, with detailed records that satisfy the most thorough auditors. |

| Endpoint Protection | Both go beyond detection to proactively block ransomware, malware, and zero-day attacks across your devices. |

| Real-Time Protection | Both respond to emerging threats, automatically isolating compromised systems and blocking lateral movement. |

| Visit ThreatLockerOpens new window Read SentinelOne ReviewOpens new window | |