Meilleurs outils de sécurité cloud : sélection

Trouver les bons outils de sécurité cloud peut considérablement simplifier la détection des menaces et renforcer la conformité, que vous cherchiez à protéger des données sensibles, sécuriser des environnements multi-cloud ou automatiser la réponse aux incidents.

J'ai testé et évalué indépendamment différentes solutions, en me concentrant sur ce qui compte vraiment pour vous et votre équipe. Je m’attache à vous offrir une perspective impartiale et documentée pour vous aider à faire des choix éclairés.

Dans cet article, vous découvrirez mes favoris parmi les outils de sécurité cloud, chacun sélectionné pour ses avantages spécifiques. Que vos priorités portent sur la protection des données ou la conformité, vous trouverez des analyses adaptées à vos besoins. Passons en revue les options pour identifier celle qui correspond le mieux à votre organisation.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de sécurité cloud

Ce tableau comparatif récapitule les détails tarifaires de mes meilleurs choix de solutions de sécurité cloud afin de vous aider à trouver celle qui convient le mieux à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour sécuriser un parc d'appareils à l'échelle mondiale | Démo gratuite disponible | à partir de $5/personne/mois | Website | |

| 2 | Idéal pour le contrôle d’accès à confiance zéro | Offre gratuite disponible | À partir de $5/utilisateur/mois (facturé annuellement) | Website | |

| 3 | Idéal pour gérer les appareils et applications hébergés dans le cloud | Version d'essai gratuite disponible | À partir de $8/utilisateur/mois (facturation annuelle) | Website | |

| 4 | Meilleure diversité de services d’analyse | Essai gratuit de 14 jours + démo gratuite disponible | À partir de $149/mois | Website | |

| 5 | Idéal pour une gestion complète de la posture de sécurité cloud | Plan gratuit disponible + démo gratuite | À partir de 350$/mois | Website | |

| 6 | Idéal pour un SIEM unifié avec DLP et CASB | Démo gratuite disponible | Prix sur demande | Website | |

| 7 | Idéal pour la gestion des comptes à privilèges | Essai gratuit + démo gratuite disponible | Tarification sur demande | Website | |

| 8 | Idéal pour une défense basée sur l'analyse | Essai gratuit de 30 jours disponible | À partir de $795/50 terminaux/an | Website | |

| 9 | Idéal pour la détection proactive des menaces | Essai gratuit de 30 jours + démo gratuite disponible | À partir de 338,50 $/an | Website | |

| 10 | Idéal pour la sécurité des identités de bout en bout | Essai gratuit de 30 jours | À partir de $2/utilisateur/mois | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils de sécurité cloud

Vous trouverez ci-dessous des résumés détaillés des meilleurs outils de sécurité cloud présents dans ma sélection. Mes critiques vous proposent une analyse approfondie des fonctionnalités clés, avantages et inconvénients, intégrations et cas d’utilisation idéaux de chaque solution pour vous guider vers le meilleur choix.

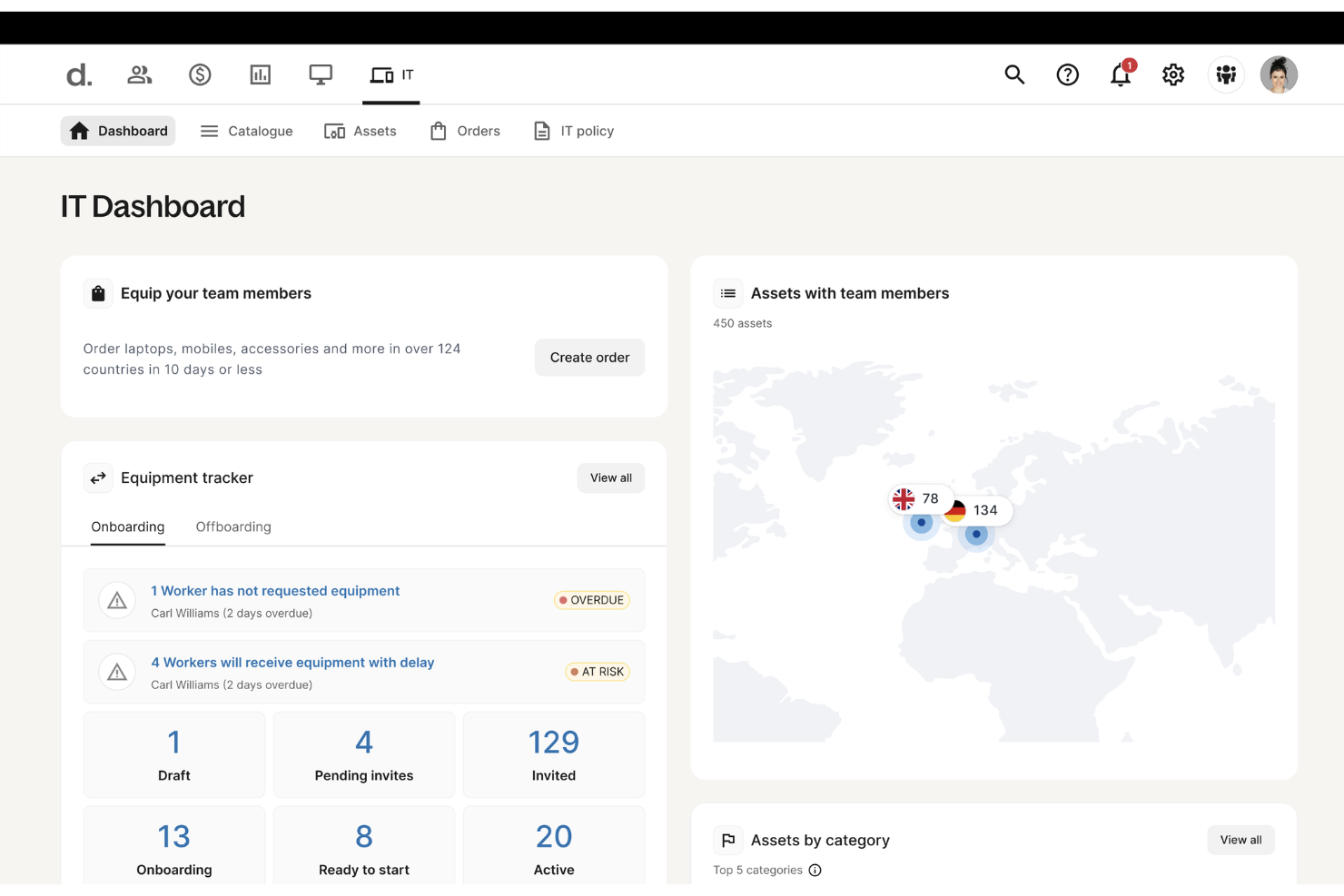

Deel propose une suite d'outils de sécurité basés sur le cloud conçus pour protéger chaque appareil de votre organisation contre les menaces informatiques. Sa plateforme de protection des terminaux sécurise les ordinateurs portables, tablettes et appareils mobiles de votre personnel partout dans le monde.

Pourquoi j'ai choisi Deel : J'ai choisi Deel car elle intègre la sécurité cloud directement dans l'écosystème de gestion des effectifs, combinant la protection des terminaux avec la gestion des appareils et le contrôle des accès. Le système cloud natif de Deel détecte et prévient en continu les malwares, ransomwares et accès non autorisés en temps réel—sans nécessiter de surveillance manuelle lourde. Sa réponse automatisée aux menaces isole immédiatement les appareils concernés, minimisant ainsi les perturbations et l'exposition aux données.

Fonctionnalités et intégrations marquantes de Deel :

Fonctionnalités incluent la détection automatisée des menaces qui s'adapte à l'évolution des risques informatiques en temps réel, garantissant que chaque terminal reste protégé. L'architecture légère de la plateforme permet un confinement instantané des menaces de sécurité sans ralentir les appareils ou les flux de travail. Deel offre également une couverture multiplateforme, donnant ainsi à votre équipe IT une protection cohérente et une visibilité sur tous les systèmes d'exploitation et types d'appareils.

Intégrations incluent BambooHR, Personio, NetSuite, Slack, Google Workspace, Zoom, SAP SuccessFactors, Xero, QuickBooks, Workday, Greenhouse et Lever.

Pros and Cons

Pros:

- Détection et réponse aux menaces en temps réel

- Protège tous les appareils sur plusieurs sites

- Le confinement automatisé réduit le travail manuel

Cons:

- N'est pas une suite de sécurité d'entreprise complète

- Ne propose pas d'outils de sécurité cloud plus larges au-delà de la gestion des terminaux pour les appareils

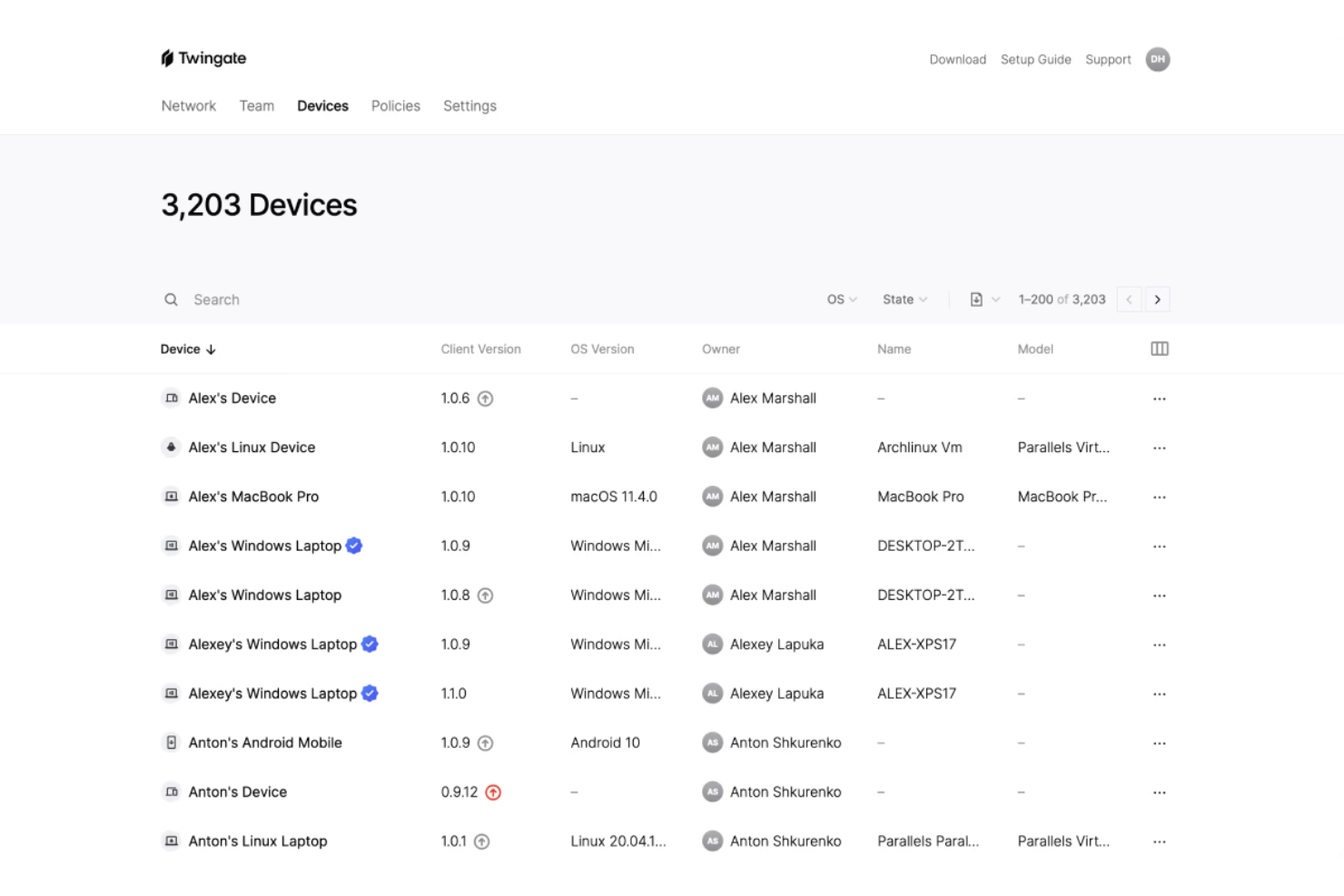

Twingate est une solution de sécurité cloud qui remplace les VPN traditionnels par un modèle d’accès réseau basé sur la confiance zéro (ZTNA). Cette solution permet de sécuriser l’accès à distance aux ressources privées en appliquant le principe du moindre privilège, la vérification des appareils et des contrôles intelligents du trafic.

Pourquoi j’ai choisi Twingate : J’ai choisi Twingate pour sa solide implémentation du modèle Zero Trust, garantissant que les utilisateurs n’accèdent qu’aux ressources dont ils ont réellement besoin. En authentifiant à la fois l’identité de l’utilisateur et l’état de l’appareil, Twingate aide à prévenir les déplacements latéraux non autorisés sur le réseau. J’ai également trouvé précieux ses contrôles d’accès automatisés, qui peuvent simplifier l’attribution ou la révocation des autorisations dans des environnements de travail en constante évolution. Pour les équipes distribuées, ces fonctionnalités permettent de maintenir un niveau de sécurité élevé sans provoquer de friction pour les utilisateurs finaux.

Fonctionnalités et intégrations clés de Twingate :

Fonctionnalités : Vérification intelligente des appareils grâce à des intégrations avec des services comme CrowdStrike et Jamf, filtrage DNS et filtrage de contenu pour réduire l’exposition aux sites malveillants. Sa couche d’orchestration permet de centraliser la sécurité sans reconfigurer le réseau, tandis que les intégrations avec des fournisseurs d’identité comme Azure AD et Okta rendent la gestion des accès plus efficace.

Intégrations : CrowdStrike, Intune, Kandji, Jamf, Azure AD, Okta, Google Workspace, OneLogin, KeyCloak, JumpCloud, machines virtuelles et Kubernetes.

Pros and Cons

Pros:

- Intégrations flexibles avec des fournisseurs d’identité

- Contrôles puissants de vérification des appareils

- Orchestration centralisée à confiance zéro

Cons:

- Courbe d'apprentissage lors de l’installation

- Analyses avancées limitées

Idéal pour gérer les appareils et applications hébergés dans le cloud

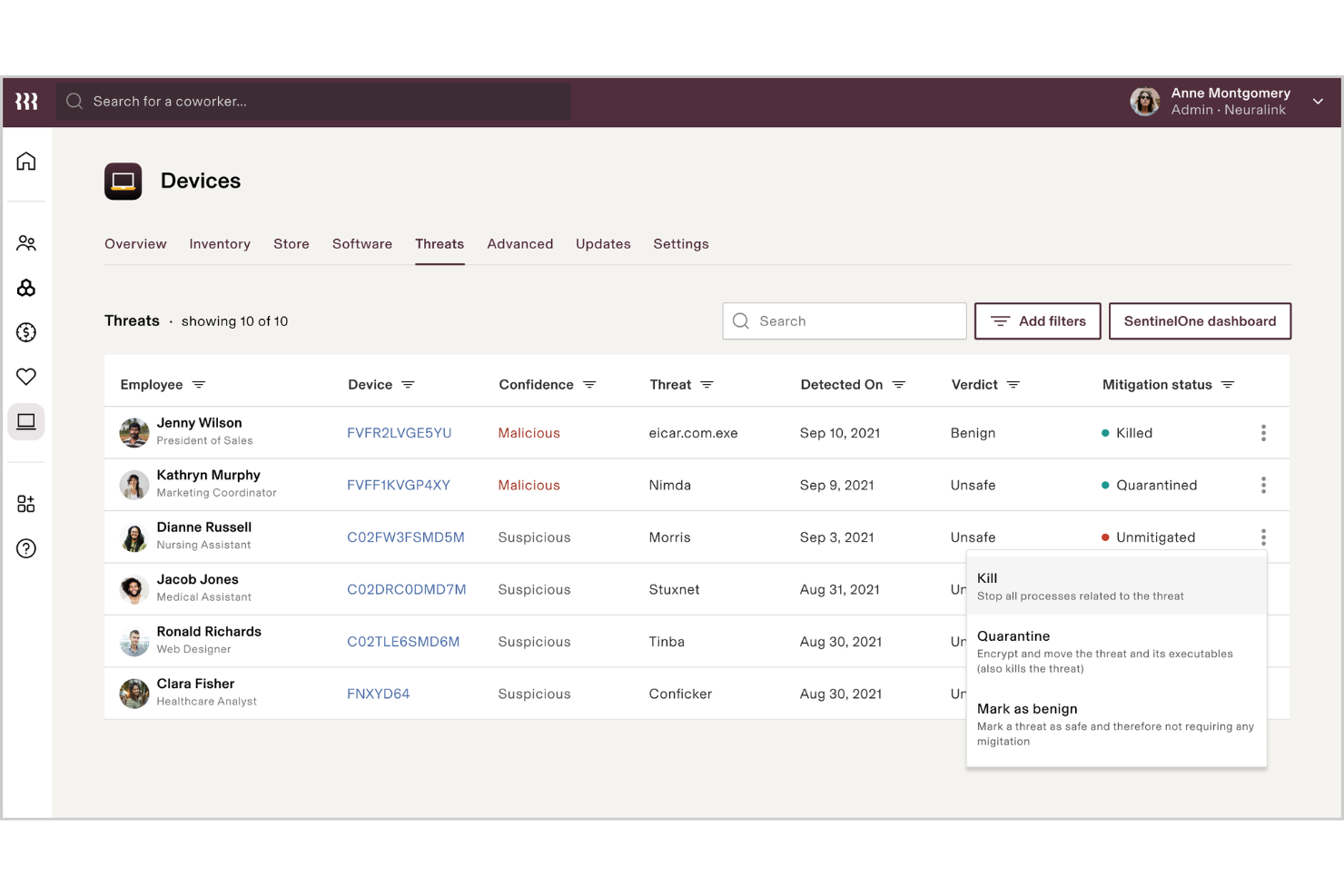

Rippling IT est une plateforme tout-en-un conçue pour gérer l'infrastructure informatique de votre entreprise dans le cloud. Elle vous permet de superviser les appareils, applications et accès utilisateurs de votre équipe depuis un seul endroit, en automatisant une grande partie du processus.

Pourquoi j'ai choisi Rippling IT : Rippling IT fonctionne bien comme outil de sécurité cloud, car il centralise la gestion des identités et des accès (IAM) pour les ressources hébergées dans le cloud. Vous pouvez contrôler les applications et données auxquelles chaque employé a accès grâce à la gestion des accès basée sur les rôles, et ces permissions se mettent automatiquement à jour lorsque les employés changent de poste. L'authentification multifacteur (MFA) est intégrée, ajoutant une couche de sécurité supplémentaire pour les applications cloud. Cette fonctionnalité garantit que seuls les utilisateurs autorisés ont accès aux données et applications sensibles dans le cloud, minimisant ainsi le risque de violations de sécurité.

Fonctionnalités et intégrations remarquables de Rippling IT :

Fonctionnalités incluent une gestion centralisée des identités et des accès (IAM), permettant de contrôler l'accès des employés aux applications et données cloud. Sa gestion des accès basée sur les rôles assure que les permissions sont mises à jour dynamiquement à mesure que les employés changent de poste, réduisant ainsi la charge administrative et renforçant la sécurité. De plus, l'authentification multifacteur (MFA) intégrée ajoute une protection supplémentaire, garantissant que seuls les utilisateurs autorisés peuvent accéder aux ressources sensibles.

Intégrations incluent Slack, Google Workspace, Office 365, AWS, Zoom, Dropbox et Salesforce.

Pros and Cons

Pros:

- Simplifie la gestion des appareils et accès cloud

- L'authentification multifacteur améliore la sécurité des applications cloud

- L'effacement à distance protège les données sur les appareils perdus ou volés

Cons:

- Configuration complexe pour des politiques de sécurité plus granulaires

- Limité aux appareils et applications, plutôt qu'à l'ensemble des ressources cloud

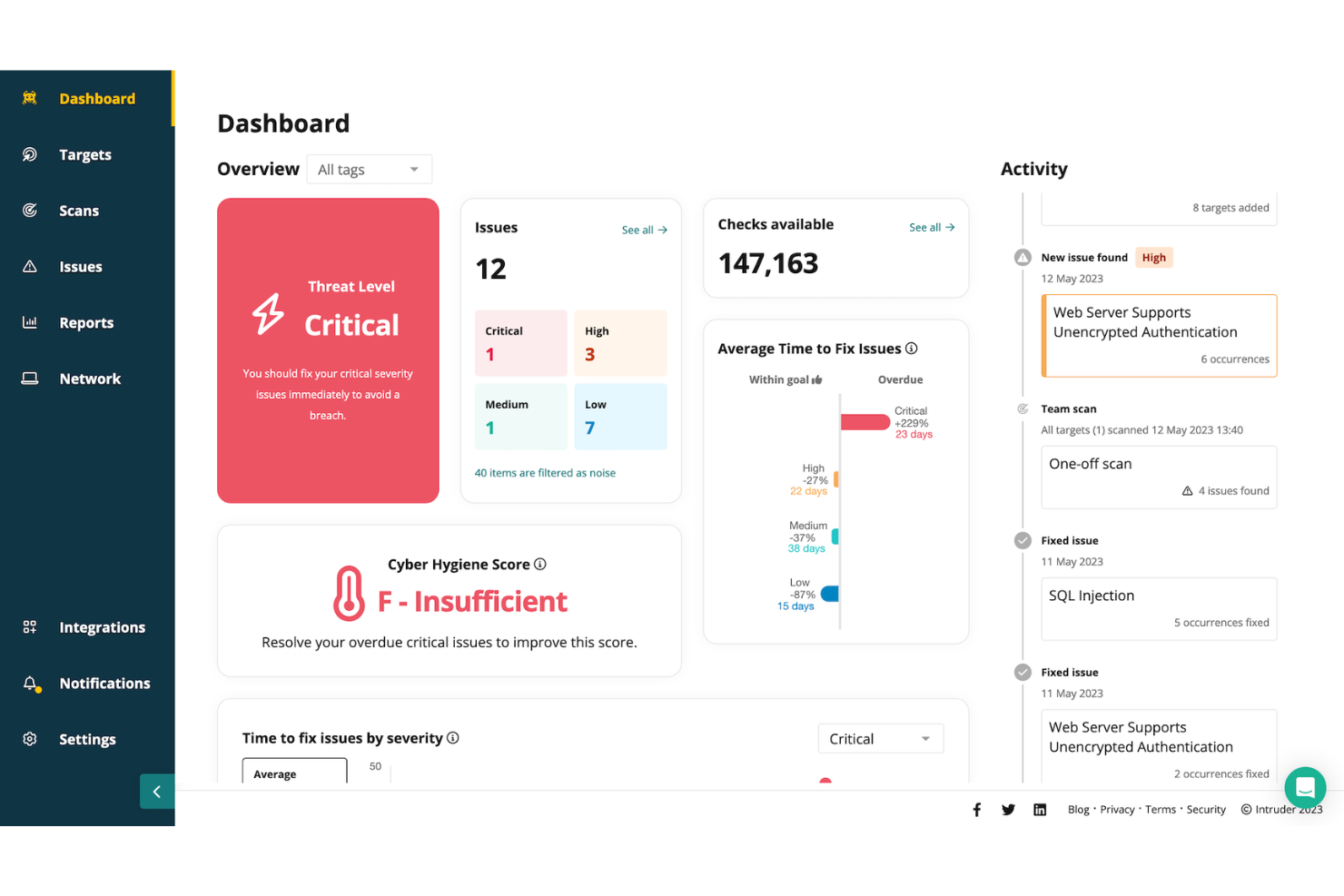

Intruder est un outil de sécurité cloud conçu pour aider les organisations à gérer les vulnérabilités et à protéger leurs actifs numériques. Il se concentre sur la gestion continue des vulnérabilités et la gestion de la surface d’attaque, offrant une approche complète pour identifier et corriger les faiblesses de sécurité.

Pourquoi j’ai choisi Intruder : J’ai choisi Intruder pour sa capacité à effectuer divers services d’analyse, y compris l’analyse de vulnérabilités externe, interne, cloud, des applications web et des API. Ces fonctionnalités vous permettent de surveiller en temps réel la posture de sécurité de votre organisation, garantissant que les vulnérabilités critiques sont hiérarchisées et traitées rapidement. De plus, la plateforme Intruder propose la gestion de l’exposition grâce à l’utilisation de plusieurs moteurs d’analyse, ce qui permet d’identifier des problèmes que d’autres outils pourraient négliger.

Fonctionnalités et intégrations remarquables d’Intruder :

Fonctionnalités incluent la possibilité de prioriser les vulnérabilités selon leur impact potentiel, vous aidant à concentrer vos efforts sur les problèmes les plus urgents. Intruder fournit également des indications de remédiation claires, facilitant le traitement des problèmes identifiés par votre équipe. Par ailleurs, la plateforme propose des capacités de reporting complètes, vous permettant de suivre l’évolution de votre posture de sécurité dans le temps et de démontrer votre conformité avec les normes du secteur.

Intégrations : AWS, GitLab, GitHub, Jira, Azure, Teams, Slack, Azure DevOps, Cloudflare, Google Cloud, Microsoft Sentinel et Okta.

Pros and Cons

Pros:

- La plateforme analyse de manière proactive les nouvelles vulnérabilités dévoilées

- Propose des rapports détaillés

- La priorisation des problèmes aide à se concentrer sur les menaces critiques

Cons:

- Certains utilisateurs peuvent trouver les options de personnalisation des analyses limitées

- La surveillance de la surface d’attaque est limitée au plan Premium

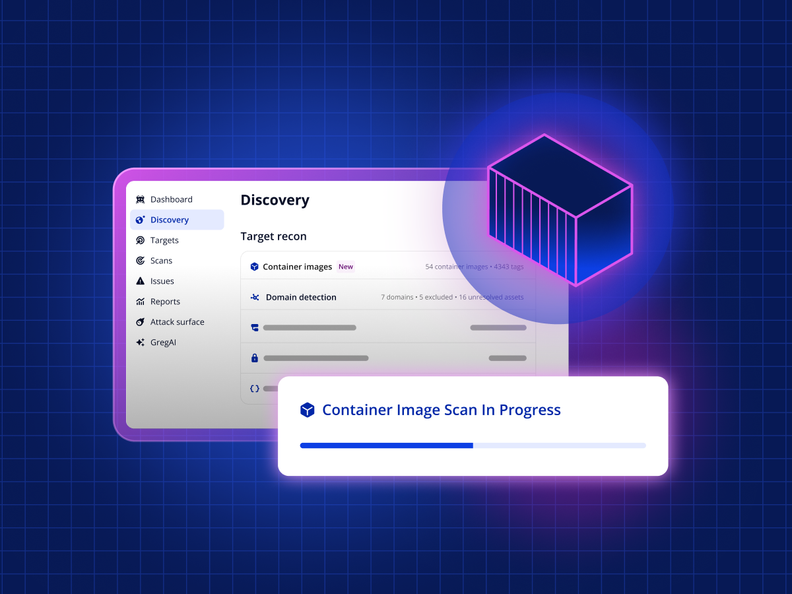

New Product Updates from Intruder

Intruder Unveils Agentless Container Image Scanning

Intruder introduces agentless container image scanning across cloud platforms. This update helps teams detect vulnerabilities before deployment with less setup. For more information, visit Intruder’s official site.

Idéal pour une gestion complète de la posture de sécurité cloud

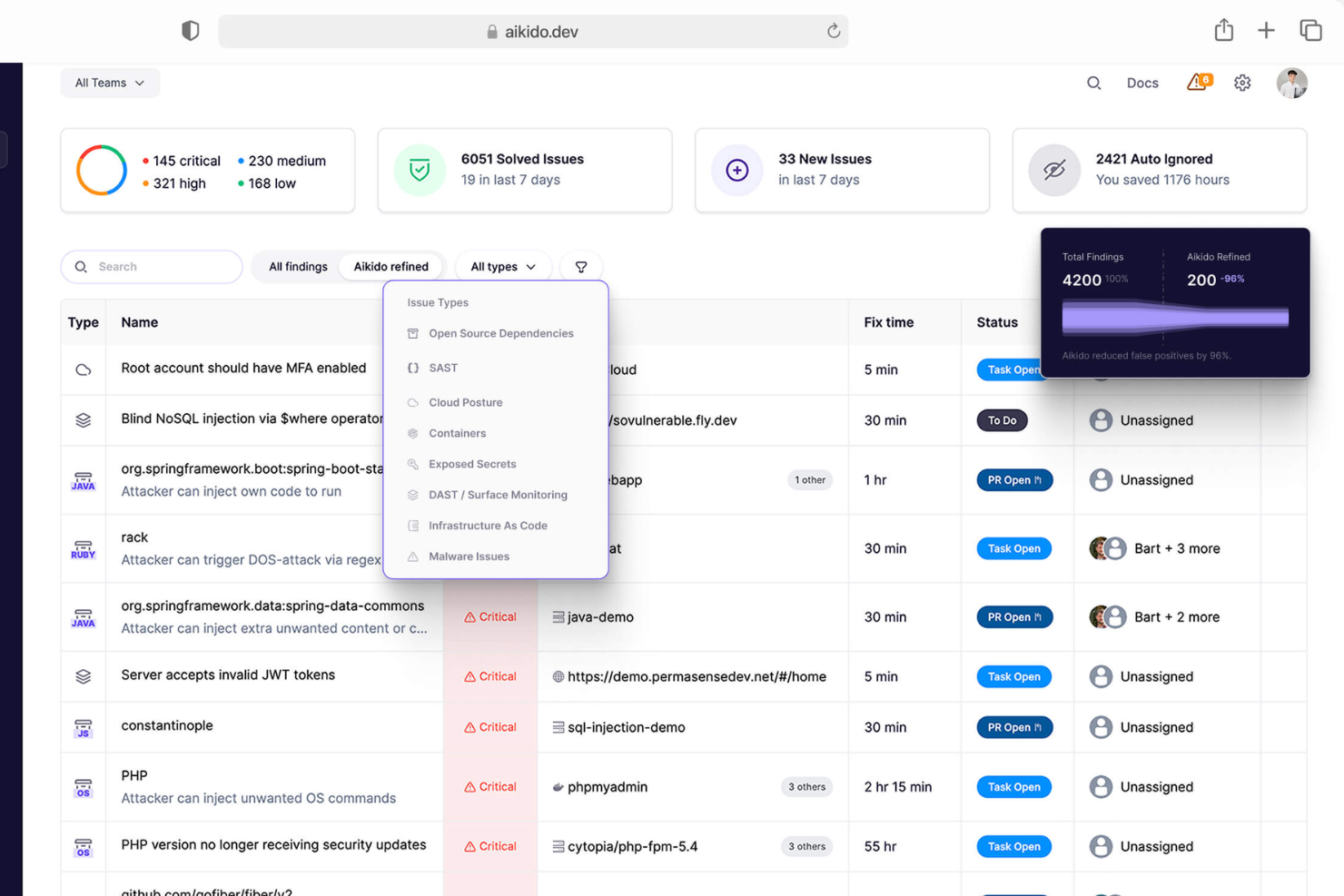

Aikido Security est une plateforme DevSecOps complète conçue pour offrir une couverture de sécurité totale, du code jusqu’au cloud. Elle intègre de multiples fonctionnalités d'analyse de sécurité, y compris SAST, DAST, SCA, CSPM, IaC et l'analyse de conteneurs, afin d’identifier et de gérer les vulnérabilités à haut risque dans le code source, les conteneurs et les environnements cloud.

Pourquoi j’ai choisi Aikido Security : J’apprécie particulièrement sa gestion de la posture de sécurité cloud (CSPM), qui détecte les risques liés à l’infrastructure des principaux fournisseurs cloud. Cette fonctionnalité garantit que votre environnement cloud est surveillé en continu pour détecter les vulnérabilités, les mauvaises configurations et les problèmes de conformité, assurant ainsi une défense robuste contre d’éventuelles failles de sécurité. De plus, Aikido Security propose une analyse Infrastructure as Code (IaC), passant au crible les configurations Terraform, CloudFormation et Kubernetes à la recherche de risques de sécurité.

Fonctionnalités et intégrations marquantes d’Aikido Security :

Les fonctionnalités incluent une approche novatrice pour détecter les chemins d’attaque en visualisant les vulnérabilités potentielles dans l’infrastructure cloud, permettant d’agir en amont. La priorisation des risques offre des recommandations exploitables basées sur le contexte en temps réel et l’impact potentiel, aidant les équipes à se concentrer sur les menaces les plus critiques. Aikido Security s’intègre avec les pipelines CI/CD et les outils DevOps populaires, facilitant l’incorporation des contrôles de sécurité dans les flux de développement sans perturber la productivité.

Intégrations : Amazon Web Services (AWS), Google Cloud, Microsoft Azure Cloud, Drata, Vanta, AWS Elastic Container Registry, Docker Hub, Jira, Asana et GitHub.

Pros and Cons

Pros:

- Interface conviviale

- Facilite le suivi de la conformité et la génération de rapports

- Fournit des recommandations et analyses concrètes

Cons:

- Ignore les vulnérabilités s’il n’existe pas de correctif disponible

- Ne propose pas de sécurité des endpoints ni de détection d’intrusion

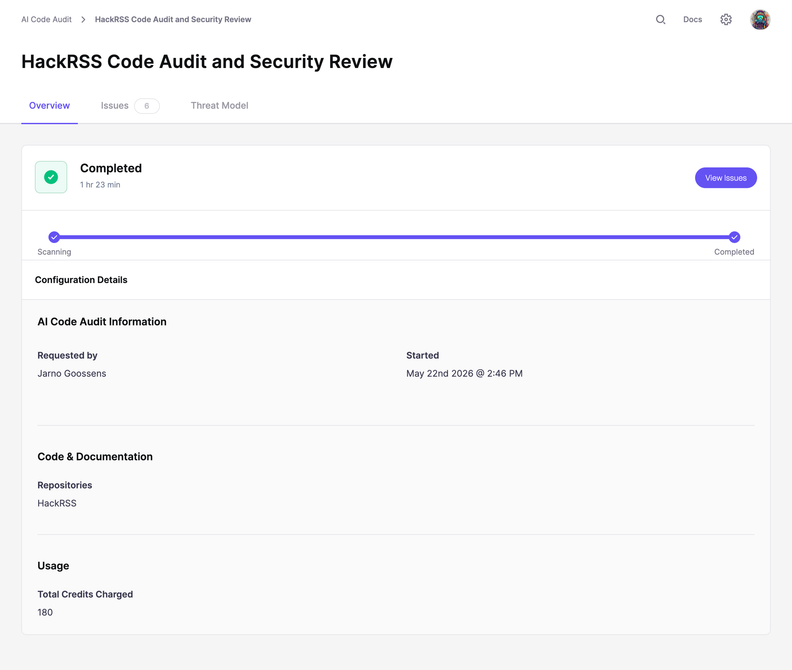

New Product Updates from Aikido Security

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

ManageEngine Log360 est une solution complète de gestion des informations et des événements de sécurité (SIEM) qui offre la gestion des journaux, la détection des menaces, des rapports de conformité et des alertes de sécurité en temps réel. Elle vise à améliorer la visibilité sur le réseau d'une organisation, à renforcer les mesures de sécurité et à offrir une expérience utilisateur conviviale.

Pourquoi j'ai choisi ManageEngine Log360 : J'ai choisi ManageEngine Log360 pour sa capacité à fournir une couverture de sécurité complète pour les environnements cloud. Son intégration des fonctionnalités SIEM avec un courtier de sécurité d'accès au cloud (CASB) et la prévention de la perte de données (DLP) garantit une détection et une réponse aux menaces robustes. De plus, la détection d'anomalies basée sur l'apprentissage automatique, associée à l'analyse en temps réel, offre une sécurité cloud dynamique et proactive, en faisant un choix idéal pour la protection des actifs et des données dans le cloud.

ManageEngine Log360 : Fonctionnalités et intégrations remarquables :

Les fonctionnalités comprennent la gestion unifiée des journaux et des capacités SIEM, permettant la détection des menaces en temps réel et l'établissement de rapports de conformité à partir d'une console unique. Son intégration avec des outils informatiques et de sécurité populaires améliore la visibilité à travers les environnements informatiques hybrides, simplifiant la conformité avec des réglementations telles que le RGPD et l'HIPAA. De plus, la corrélation automatisée des journaux et la détection des anomalies de Log360 fournissent des informations exploitables pour identifier et atténuer rapidement les risques de sécurité potentiels.

Les intégrations incluent Microsoft Active Directory, Office 365, Google Workspace, AWS, Azure, Salesforce, Box, ServiceNow, Jira, Slack, IBM QRadar, Splunk, SolarWinds, Palo Alto Networks, Fortinet, Cisco et Sophos.

Pros and Cons

Pros:

- Visibilité globale de la sécurité sur les réseaux sur site, cloud et hybrides

- Console de gestion des incidents

- Conformité aux réglementations légales

Cons:

- Configuration et mise en place complexes

- Les journaux peuvent être difficiles à lire et à comprendre

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

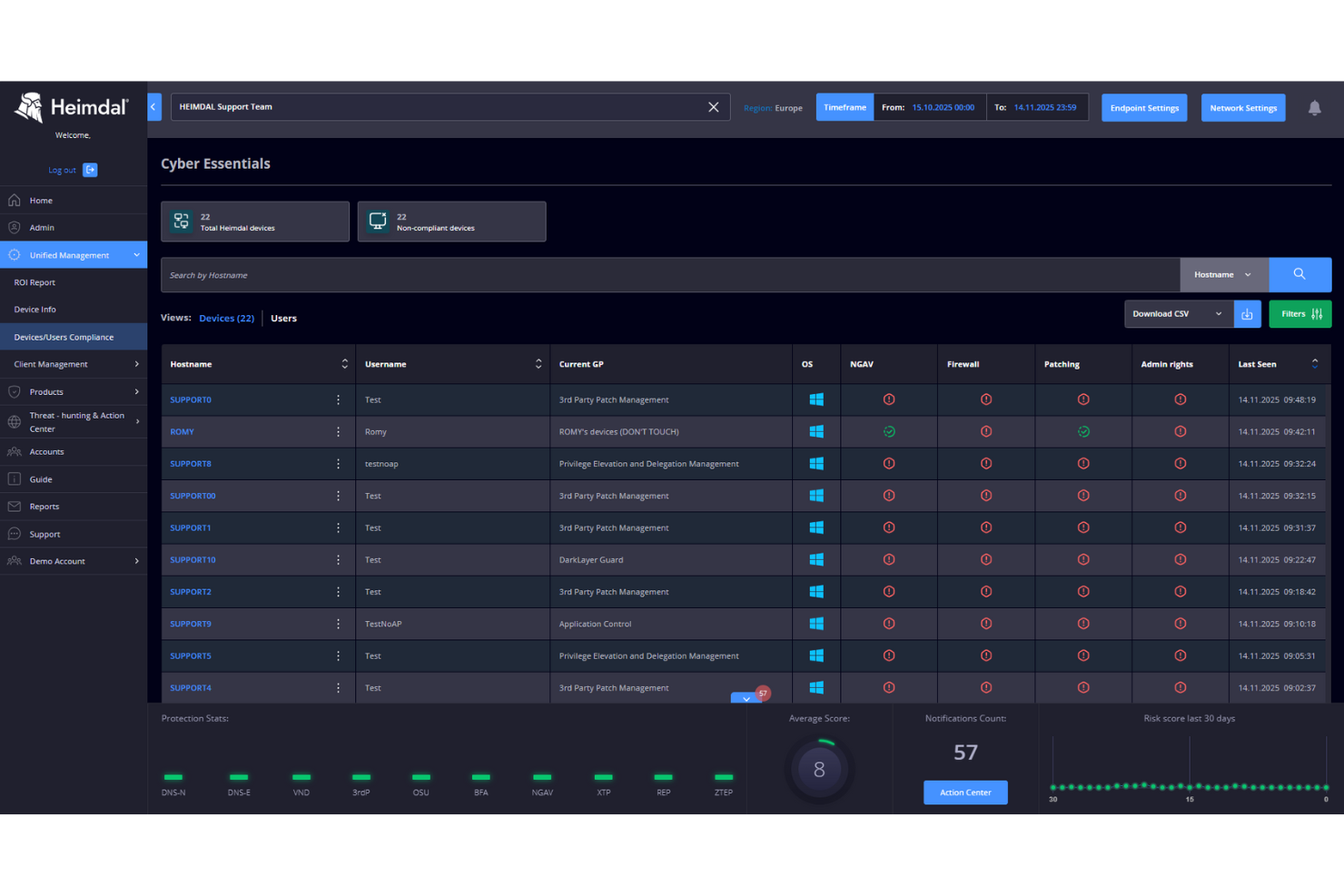

Dans le domaine de la sécurité cloud, Heimdal propose une solution dynamique pour les entreprises souhaitant protéger leurs environnements numériques. Adapté aux secteurs tels que la santé, l'éducation et le gouvernement, il répond à des défis comme la conformité aux normes telles qu’ISO 27001 et RGPD. L’outil défend non seulement contre des menaces comme les ransomwares et le phishing, mais simplifie également la gestion de la sécurité, en faisant un atout précieux pour les équipes informatiques.

Pourquoi j'ai choisi Heimdal

J’ai choisi Heimdal pour son intégration exceptionnelle de mesures de sécurité avancées adaptées aux environnements cloud. Ses capacités XDR (détection et réponse étendues) offrent une couverture complète contre les menaces sur les terminaux et les réseaux, répondant ainsi au besoin de surveillance continue. De plus, la sécurité DNS de Heimdal protège contre les menaces web, garantissant la sécurité de votre réseau. Ces fonctionnalités séduisent les entreprises soucieuses de conformité et de protection des données.

Fonctionnalités clés de Heimdal

En plus de ses capacités remarquables, Heimdal offre plusieurs autres fonctionnalités importantes qui renforcent sa protection cloud :

- Gestion des comptes et sessions à privilèges : Cette fonctionnalité sécurise l'accès en gérant et surveillant les comptes à privilèges, réduisant ainsi le risque d'accès non autorisé.

- Gestion des correctifs et des actifs : Automatise le processus de mise à jour, garantissant que les systèmes sont à jour et conformes aux standards de sécurité.

- Protection contre le chiffrement par ransomware : Apporte une couche supplémentaire de défense contre les attaques par ransomware, protégeant les données et systèmes critiques.

- Sécurité des e-mails : Protège contre les menaces véhiculées par e-mail telles que le phishing et les malwares, en filtrant et surveillant les communications.

Intégrations Heimdal

Aucune intégration native n’est actuellement répertoriée par Heimdal ; néanmoins, la plateforme prend en charge des intégrations personnalisées via API.

Pros and Cons

Pros:

- Automatise le déploiement des correctifs sur l'ensemble des terminaux

- Détection avancée des vulnérabilités et des menaces

- Visibilité détaillée des actifs et des licences

Cons:

- Aucune intégration native disponible

- L’interface nécessite un temps de prise en main

Idéal pour une défense basée sur l'analyse

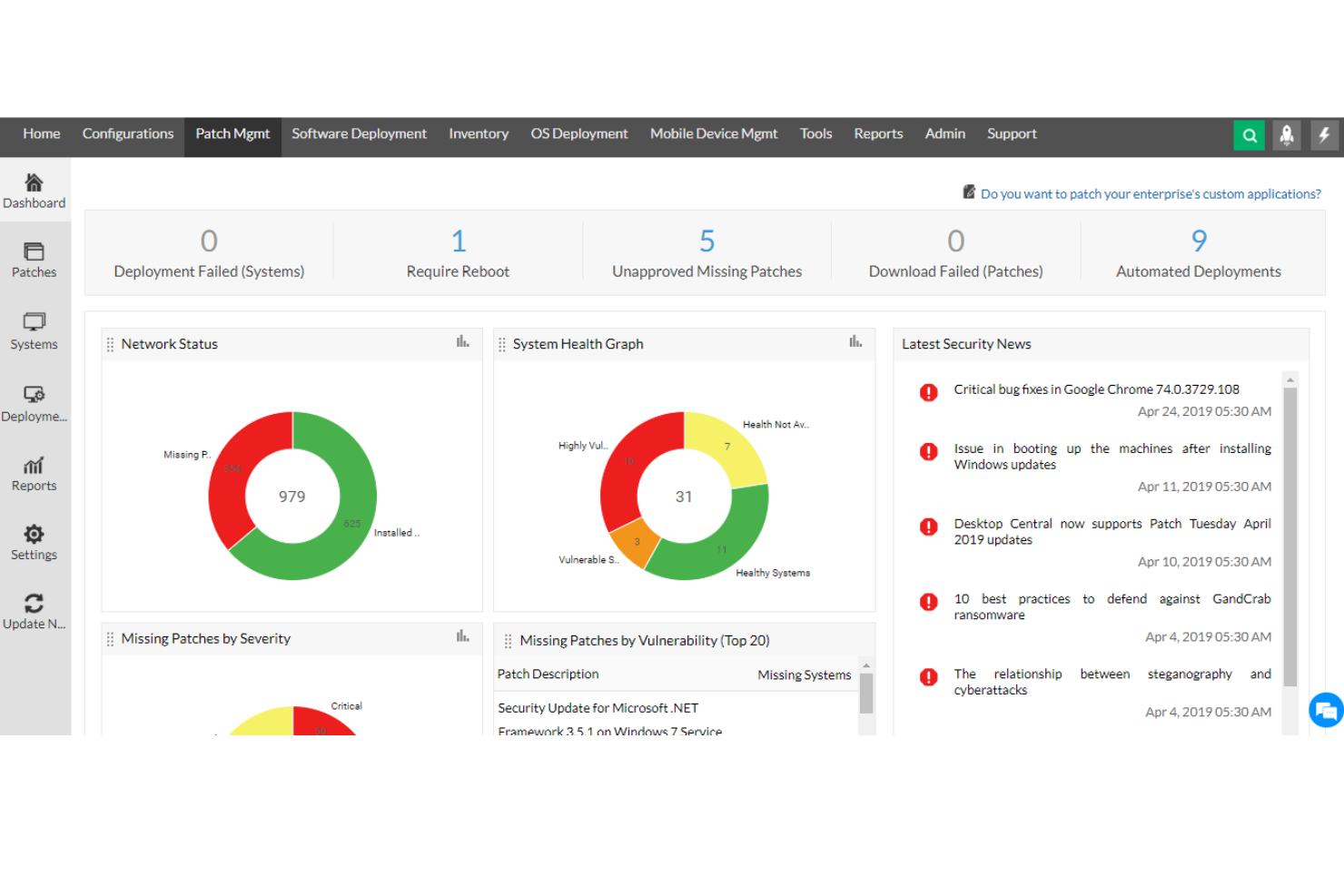

ManageEngine Desktop Central est un outil complet qui offre une gestion unifiée des terminaux et une sécurité cloud pour tous les appareils au sein d'une organisation, idéal pour les professionnels de l'informatique, les fournisseurs de services gérés (MSP), et les entreprises de toutes tailles. Son objectif est d'aider à gérer les serveurs, les ordinateurs portables, les ordinateurs de bureau, les smartphones et les tablettes à partir d'un emplacement centralisé.

Pourquoi j'ai choisi ManageEngine Desktop Central : Le logiciel fournit une défense basée sur l'analyse grâce à ses fonctionnalités étendues de collecte de données et d'analytique, qui offrent aux administrateurs informatiques une intelligence exploitable pour anticiper et contrer proactivement les menaces de sécurité. Une fonctionnalité clé soutenant cette approche est la surveillance en temps réel du système et les alertes. ManageEngine Desktop Central offre également une visibilité et un contrôle de bout en bout ainsi qu'un renforcement des données.

Fonctionnalités et intégrations remarquables de ManageEngine Desktop Central :

Fonctionnalités incluent la gestion des terminaux sur tous les types d'appareils et systèmes d'exploitation, assurant une administration fluide des postes de travail, serveurs et appareils mobiles. Son intégration avec des outils tels que ServiceDesk Plus permet des opérations informatiques efficaces en connectant la gestion des tickets et des appareils. De plus, le logiciel propose une automatisation avancée pour la gestion des correctifs et l'application des configurations, renforçant la sécurité et réduisant les tâches manuelles.

Les intégrations incluent ServiceNow, Jira, Zoho Desk, Zendesk, Jira Service Desk, Microsoft SCCM, IBM BigFix, Slack, Microsoft Teams, Trello, Zapier, ManageEngine ServiceDesk Plus, Microsoft Intune, et plus encore.

Pros and Cons

Pros:

- Capacités de gestion de bureau à distance

- Gestion des correctifs pour les mises à jour logicielles

- Gestion de l'annuaire actif

Cons:

- Certaines fonctionnalités avancées nécessitent des recherches supplémentaires

- Les utilisateurs peuvent se sentir dépassés par la multitude de fonctionnalités configurables

ESET PROTECT Complete est une solution de sécurité complète basée sur le cloud, conçue pour fournir une protection multicouche aux terminaux professionnels, notamment les ordinateurs, les ordinateurs portables et les appareils mobiles. La solution intègre une technologie de sandbox dans le cloud pour contrer les menaces de type zero-day et comprend le chiffrement complet du disque pour renforcer la protection des données.

Pourquoi j'ai choisi ESET PROTECT Complete : En tant qu'outil de sécurité cloud, ESET PROTECT offre une protection robuste spécifiquement conçue pour relever les défis uniques de la sécurité informatique dans le cloud. De plus, la console cloud de la plateforme permet aux administrateurs de gérer la sécurité sur des environnements cloud distribués de manière transparente, améliorant ainsi la visibilité et le contrôle sur toutes les ressources.

Fonctionnalités et intégrations remarquables d'ESET PROTECT Complete :

Les fonctionnalités incluent une plateforme unifiée de gestion de la sécurité avec des capacités avancées de détection et de réponse aux menaces, permettant aux équipes informatiques de surveiller en temps réel les terminaux, serveurs et réseaux. L'approche de sécurité multicouche d'ESET comprend la protection des terminaux, le chiffrement des données et le sandboxing cloud, garantissant une défense complète contre les menaces connues et de type zero-day. Son intégration avec des outils natifs du cloud et son déploiement simplifié le rendent particulièrement facile d'accès pour les organisations cherchant des solutions de cybersécurité efficaces et évolutives.

Les intégrations comprennent ConnectWise Automate, Microsoft Windows Defender Antivirus, Microsoft Azure, Datto RMM, NinjaOne, Kaseya VSA et ATERA.

Pros and Cons

Pros:

- Faible empreinte système pour un impact minimal sur les performances

- Capacités avancées de détection et de réponse aux menaces

- Outils de reporting complets pour des analyses de sécurité approfondies

Cons:

- Le prix peut être élevé pour les petites organisations

- Nécessite des connaissances techniques pour l'utilisation des fonctionnalités avancées

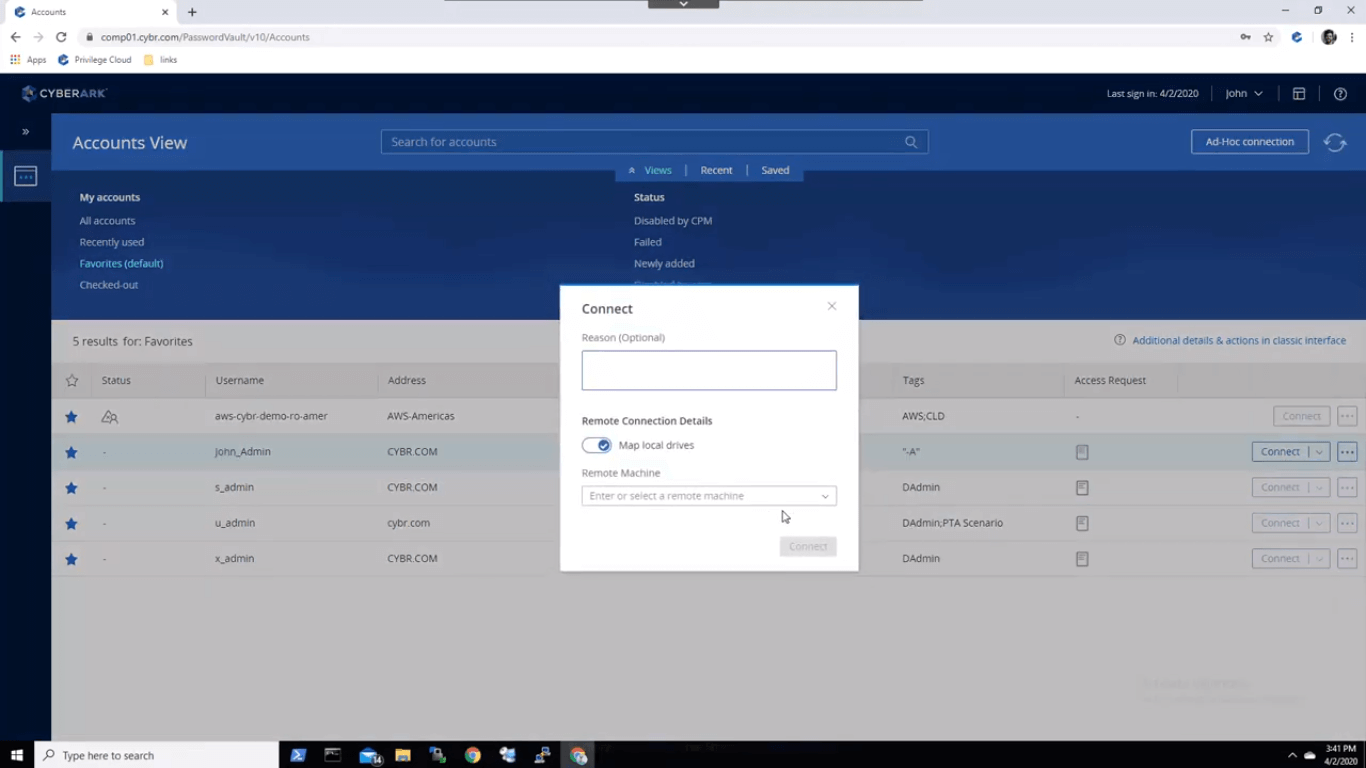

CyberArk propose des solutions complètes et évolutives de sécurité des identités en appliquant le principe de zéro confiance et en imposant le moindre privilège. La gestion des accès est un aspect essentiel de la posture de sécurité, et CyberArk sécurise les identités tout au long du cycle de vie de l'identité, vous aidant à protéger ce qui compte le plus contre les attaques malveillantes et les accès non autorisés.

Pourquoi j'ai choisi CyberArk : J'ai choisi CyberArk car il propose un contrôle intelligent des privilèges qui protège les données dans des environnements sur site, cloud et hybrides. Sa véritable valeur réside dans sa gestion des accès axée sur la sécurité des identités, qui réduit les risques cyber et offre aux utilisateurs cloud un accès simple et sécurisé aux ressources.

Fonctionnalités et intégrations remarquables de CyberArk :

Fonctionnalités incluant notamment son Privileged Access Manager avancé, qui sécurise les identifiants et surveille les sessions à privilèges en temps réel, offrant une protection contre les menaces internes et les cyberattaques. Ses capacités d'automatisation facilitent la gestion des identifiants dans des environnements hybrides et multi-cloud, garantissant l'évolutivité pour des infrastructures informatiques importantes et en constante évolution. De plus, l'analytique comportementale de CyberArk permet une détection proactive des menaces, en signalant et stoppant automatiquement les activités suspectes pour atténuer les risques avant qu'ils ne s'aggravent.

Intégrations préconfigurées pour Ansible, Jenkins, Git, AWS, Google Cloud Platform, Okta, Microsoft Azure AD et Ping.

Pros and Cons

Pros:

- Portail d'administration unique avec audits unifiés

- Traitement rationalisé des demandes d'autorisation

- Fonctionnalités étendues avec un large éventail d'intégrations optionnelles

Cons:

- Les mises à niveau ne sont pas simples

- Courbe d'apprentissage importante avant une bonne prise en main du système

Autres outils de sécurité cloud

Voici quelques options supplémentaires d’outils de sécurité cloud qui n’ont pas intégré ma sélection, mais qui valent tout de même le détour :

- CrowdStrike Falcon

Idéal pour la protection des terminaux

- Qualys

Idéal pour la gestion des vulnérabilités dans les environnements hybrides

- Zygon

Idéal pour la sécurité des accès SaaS

- Splunk

Meilleure plateforme unifiée de sécurité et d'observabilité

- Zscaler

Am besten für Zero-Trust-Zugangskontrolle

- Trend Micro

Idéal pour la détection et la réponse étendues (XDR)

- Barracuda CloudGen Firewall

Meilleur pare-feu pour les réseaux cloud et hybrides

- Wiz

Idéal pour les entreprises moyennes à grandes

- Forcepoint ONE

Idéal pour les entreprises avec une main-d’œuvre hybride

- Rubrik

Idéal pour la sauvegarde et la récupération de données d'entreprise

- Orca Security

Meilleure solution de sécurité cloud sans agent

- Pentera

Idéal pour la validation automatisée de la sécurité

- Cakewalk

Idéal pour la gestion des accès

- OPSWAT Security Score

Idéal pour des vérifications rapides de la sécurité

- Astra Pentest

Idéal pour l’analyse continue avec assistance experte

- Stream Security

Idéal pour la détection en temps réel des expositions cloud

- UnderDefense

Idéal pour la détection et la réponse aux menaces 24h/24 et 7j/7

Critères de sélection pour les outils de sécurité cloud

Pour sélectionner les meilleurs outils de sécurité cloud de cette liste, j’ai pris en compte les besoins récurrents des acheteurs et leurs problématiques, comme la protection des données sensibles et le respect des réglementations. Pour les organisations souhaitant compléter leur pile de sécurité avec des analyses de données, les outils d’analytique cloud offrent une visibilité précieuse sur la sécurité et les tendances. J’ai également appliqué la méthodologie suivante afin que mon évaluation reste structurée et équitable :

Fonctionnalités essentielles (25 % du score total)

Pour figurer dans cette sélection, chaque solution devait répondre à ces besoins courants :

- Protection des données

- Détection des menaces

- Gestion des accès

- Gestion de la conformité

- Surveillance de la sécurité

Fonctionnalités distinctives supplémentaires (25 % du score total)

Pour affiner la sélection, j’ai aussi recherché des fonctionnalités originales, telles que :

- Analyse des menaces via l’IA

- Prise en charge multi-cloud

- Alertes en temps réel

- Chiffrement avancé

- Tableaux de bord personnalisables

Ergonomie (10 % du score total)

Pour évaluer l’ergonomie de chaque système, j’ai pris en considération :

- Interface intuitive

- Navigation facile

- Courbe d'apprentissage minimale

- Paramètres personnalisables

- Design réactif

Intégration des nouveaux utilisateurs (10 % du score total)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Documentation complète

- Accès à des webinaires

- Présence de chatbots

Support client (10 % du score total)

Pour évaluer le service client de chaque fournisseur de logiciel, j'ai pris en considération les critères suivants :

- Service disponible 24/7

- Multiples canaux de support

- Temps de réponse rapide

- Accès à une base de connaissances

- Options de support personnalisées

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les aspects suivants :

- Tarification concurrentielle

- Abonnements flexibles

- Période d'essai gratuite disponible

- Ensemble de fonctionnalités complet

- Coût par rapport aux avantages

Avis clients (10 % du score total)

Pour évaluer la satisfaction globale des clients, j'ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Scores de satisfaction des utilisateurs

- Points positifs et négatifs fréquemment mentionnés

- Retours sur le support client

- Avis sur la facilité d'intégration

- Retours sur la fiabilité globale

Comment choisir des outils de sécurité cloud

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logiciel, voici une liste des facteurs à garder à l’esprit :

| Facteur | À considérer |

|---|---|

| Scalabilité | L’outil peut-il évoluer avec votre équipe et vos besoins en données ? Optez pour des solutions qui prennent en charge l’augmentation de la charge de travail et des utilisateurs sans hausse majeure du coût. |

| Intégrations | Fonctionne-t-il avec vos outils DevSecOps existants et vos plateformes de protection de charges cloud ? Vérifiez la compatibilité avec votre stack actuelle afin d’éviter toute perturbation et garantir des opérations fluides. |

| Personnalisation | Pouvez-vous adapter l’outil à vos workflows ? Privilégiez les solutions offrant la flexibilité de personnaliser les paramètres et fonctionnalités selon vos besoins spécifiques. |

| Facilité d’utilisation | L’outil est-il convivial pour votre équipe ? Testez l’interface pour sa navigation intuitive afin de garantir une adoption rapide de tous les membres. |

| Mise en œuvre et intégration | Quelles sont les ressources nécessaires pour débuter ? Cherchez la disponibilité de tutoriels et de support pour faciliter la transition et réduire les interruptions à l’installation. |

| Coût | La tarification est-elle adaptée à votre budget ? Comparez les abonnements, les frais cachés et la valeur à long terme pour garantir une solution abordable sans sacrifier les fonctionnalités clés. |

| Garanties de sécurité | Des mesures de sécurité solides sont-elles en place ? Accordez la priorité aux outils dotés de chiffrement, de contrôles d’accès et de mises à jour régulières pour protéger vos données. |

Qu’est-ce qu’un outil de sécurité cloud ?

Les outils de sécurité cloud sont des solutions conçues pour protéger les données et applications en ligne contre les menaces et l’accès non autorisé. Les professionnels IT, experts en cybersécurité et responsables de conformité utilisent généralement ces solutions pour sécuriser les informations sensibles et respecter la réglementation. La protection des données, la détection des menaces et le contrôle des accès contribuent à sécuriser les environnements, garantir la conformité et gérer les risques. Globalement, ces outils offrent une sécurité essentielle et la tranquillité d’esprit dans les environnements cloud.

Fonctionnalités

Lors du choix d’outils de sécurité cloud, surveillez les caractéristiques clés suivantes :

- Protection des données : Protège les informations sensibles contre les accès non autorisés et les violations, garantissant l'intégrité des données.

- Détection des menaces : Identifie et alerte les utilisateurs sur les menaces potentielles en temps réel, y compris celles signalées par des outils de surveillance du dark web intégrés.

- Contrôle d'accès : Gère qui peut accéder à des données et applications spécifiques, réduisant ainsi le risque de menaces internes.

- Gestion de la conformité : Aide les organisations à respecter les réglementations et standards du secteur, évitant ainsi les sanctions légales.

- Surveillance de la sécurité : Surveille en continu les environnements cloud à la recherche d'activités suspectes, maintenant ainsi le niveau de sécurité.

- Analyse des menaces par IA : Utilise l'intelligence artificielle pour prédire et analyser les menaces potentielles, renforçant la protection.

- Prise en charge multi-cloud : Offre une sécurité sur plusieurs plateformes cloud, apportant flexibilité et évolutivité.

- Chiffrement avancé : Protège les données grâce à des méthodes de chiffrement puissantes, assurant confidentialité et sécurité.

- Alertes en temps réel : Prévient immédiatement les utilisateurs en cas d'incidents de sécurité, permettant une réaction rapide pour atténuer les risques.

- Tableaux de bord personnalisables : Permet aux utilisateurs d'adapter leur vue des métriques de sécurité, améliorant ainsi la surveillance et la prise de décision.

Bénéfices

L'intégration d'outils de sécurité cloud offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques-uns dont vous pouvez profiter :

- Sécurité des données renforcée : Protège les informations sensibles contre les violations grâce à des fonctionnalités telles que la protection des données et le chiffrement avancé.

- Conformité réglementaire : Aide votre entreprise à rester conforme aux réglementations du secteur grâce à la gestion de la conformité et aux intégrations avec des outils de gouvernance cloud.

- Réduction des risques de menaces : Identifie et atténue rapidement les menaces de sécurité potentielles grâce à la détection des menaces et aux alertes en temps réel.

- Contrôle d'accès renforcé : Limite les accès non autorisés grâce aux fonctions de contrôle d'accès, protégeant vos données des menaces internes.

- Scalabilité et flexibilité : Accompagne la croissance et l'évolution de l'entreprise grâce à la prise en charge multi-cloud, s'adaptant à vos nouveaux besoins.

- Réponse rapide aux incidents : Permet une réaction rapide lors d'incidents de sécurité grâce aux alertes en temps réel et à la surveillance continue.

- Prise de décision éclairée : Les tableaux de bord personnalisables donnent une vision claire des métriques de sécurité, facilitant la planification stratégique.

Coûts & Tarification

Le choix des outils de sécurité cloud exige de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l'équipe, des modules complémentaires, et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions d’outils de sécurité cloud :

Tableau comparatif des plans pour les outils de sécurité cloud

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Détection de menaces de base, contrôle d'accès limité, et protection des données d'entrée de gamme. |

| Plan personnel | $5-$25/user/month | Protection avancée des données, alertes en temps réel, et gestion de conformité basique. |

| Plan business | $30-$60/user/month | Détection avancée des menaces, prise en charge multi-cloud, et tableaux de bord personnalisables. |

| Plan entreprise | $70-$150/user/month | Outils complets de conformité, analyse des menaces par IA, et contrôle d'accès complet. |

FAQ sur les outils de sécurité cloud

Voici des réponses à des questions courantes sur les outils de sécurité cloud :

Les outils de sécurité cloud nécessitent-ils une maintenance continue ?

Oui, ils nécessitent souvent des mises à jour, un ajustement des politiques et un entretien de l’intégration. Certaines plateformes proposent des mises à jour automatiques ou des services managés pour réduire le travail manuel. La charge de maintenance dépend du modèle de déploiement et de la complexité de l’installation.

Les outils de sécurité cloud peuvent-ils s'intégrer aux systèmes existants ?

Oui, de nombreux outils de sécurité cloud offrent des intégrations avec les systèmes et logiciels informatiques existants. Cela garantit un flux de travail fluide et une synchronisation des données. Vérifiez la compatibilité avec vos systèmes actuels pour optimiser l’efficacité et éviter les interruptions.

Quels types d'environnements cloud ces outils prennent-ils en charge ?

La plupart des outils sont conçus pour fonctionner sur des environnements cloud publics, privés et hybrides. Certains sont optimisés pour des fournisseurs spécifiques tels qu’AWS, Azure ou Google Cloud. La compatibilité peut dépendre de la façon dont l’outil est déployé et configuré.

Comment les outils de sécurité cloud détectent-ils les menaces ?

Ils s’appuient généralement sur des systèmes automatisés qui analysent les journaux, l’activité réseau et les schémas d’accès. Les méthodes de détection peuvent inclure des moteurs basés sur des règles, des modèles d’apprentissage automatique ou une analyse comportementale. La logique de détection varie selon les plateformes en fonction de leur architecture.

Les outils de sécurité cloud sont-ils spécifiques à une plateforme ou multiplateformes ?

Certains sont conçus spécialement pour un fournisseur cloud, tandis que d’autres prennent en charge plusieurs plateformes. Les outils multiplateformes proposent souvent des tableaux de bord centralisés pour une visibilité unifiée. Les exigences de déploiement et le niveau d’intégration varient selon l’outil.

Quels sont les 4 C de la sécurité cloud ?

Les quatre C de la sécurité cloud native sont Cloud, Cluster, Code et Container. Ils représentent différents niveaux de sécurité nécessaires pour protéger les applications cloud natives. Considérez comment chaque couche interagit et soutient la stratégie de sécurité globale de votre environnement cloud.

Comment les outils de sécurité cloud aident-ils à la conformité ?

Les outils de sécurité cloud contribuent à la conformité en proposant des fonctionnalités telles que les journaux d’audit, le chiffrement des données et le contrôle des accès. Ils permettent à votre organisation de respecter les réglementations sectorielles. Choisissez des outils adaptés à vos exigences spécifiques de conformité afin d’éviter d’éventuelles sanctions.

Et après

Si vous recherchez des outils de sécurité cloud, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Remplissez un formulaire et discutez brièvement pour préciser vos besoins. Recevez une liste restreinte de logiciels à examiner. Ils vous assisteront tout au long du processus d'achat, y compris pendant les négociations tarifaires.