Meilleurs outils de sécurité cloud : sélection

Voici ma sélection des 10 meilleurs logiciels parmi les 30 outils évalués.

Trouver les bons outils de sécurité cloud peut considérablement simplifier la détection des menaces et renforcer la conformité, que vous cherchiez à protéger des données sensibles, sécuriser des environnements multi-cloud ou automatiser la réponse aux incidents.

J'ai testé et évalué indépendamment différentes solutions, en me concentrant sur ce qui compte vraiment pour vous et votre équipe. Je m’attache à vous offrir une perspective impartiale et documentée pour vous aider à faire des choix éclairés.

Dans cet article, vous découvrirez mes favoris parmi les outils de sécurité cloud, chacun sélectionné pour ses avantages spécifiques. Que vos priorités portent sur la protection des données ou la conformité, vous trouverez des analyses adaptées à vos besoins. Passons en revue les options pour identifier celle qui correspond le mieux à votre organisation.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de sécurité cloud

Ce tableau comparatif récapitule les détails tarifaires de mes meilleurs choix de solutions de sécurité cloud afin de vous aider à trouver celle qui convient le mieux à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for securing global device fleets | Free demo available | from $5/person/month | Website | |

| 2 | Best for managing cloud-based devices and applications | Free trial available | From $8/user/month (billed annually) | Website | |

| 3 | Best range of scanning services | 14-day free trial + free demo available | From $149/month | Website | |

| 4 | Best for comprehensive cloud posture management | Free plan available + free demo | From $350/month | Website | |

| 5 | Best for unified SIEM with DLP and CASB | Free demo available | Pricing upon request | Website | |

| 6 | Best for privileged account management | Free trial + free demo available | Pricing upon request | Website | |

| 7 | Best for zero trust access control | Free plan available | From $5/user/month (billed annually) | Website | |

| 8 | Best for insight-driven defense | 30-day free trial available | From $795/50 endpoints/year | Website | |

| 9 | Best for proactive threat detection | 30-day free trial + free demo available | From $338.50/year | Website | |

| 10 | Best for end-to-end identity security | Free trial + free demo available | Pricing upon request | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils de sécurité cloud

Vous trouverez ci-dessous des résumés détaillés des meilleurs outils de sécurité cloud présents dans ma sélection. Mes critiques vous proposent une analyse approfondie des fonctionnalités clés, avantages et inconvénients, intégrations et cas d’utilisation idéaux de chaque solution pour vous guider vers le meilleur choix.

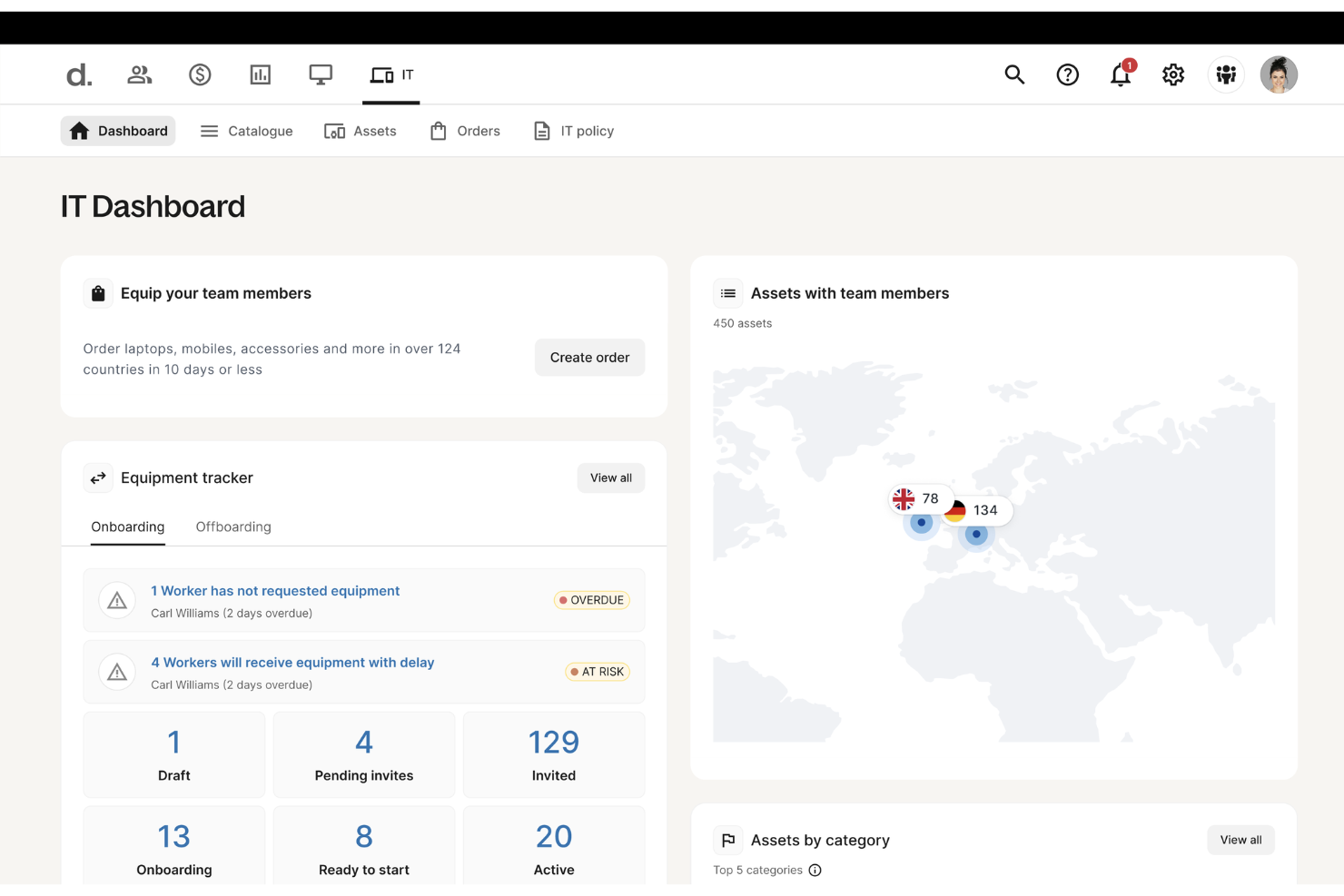

Deel offers a suite of cloud-based security tools designed to protect every device in your organization from cyber threats. Its endpoint protection platform safeguards laptops, tablets, and mobile devices across your global workforce.

Why I picked Deel: I picked Deel because it brings cloud security directly into the workforce management ecosystem, combining endpoint protection with device management and access control. Deel’s cloud-native system continuously detects and prevents malware, ransomware, and unauthorized access in real time—without needing heavy manual oversight. Its automated threat response isolates affected devices instantly, minimizing disruption and data exposure.

Deel Standout Features and Integrations:

Features include automated threat detection that adapts to evolving cyber risks in real time, ensuring every endpoint stays protected. The platform’s lightweight architecture enables instant containment of security threats without slowing down devices or workflows. Deel also offers cross-platform coverage, giving your IT team consistent protection and visibility across all operating systems and device types.

Integrations include BambooHR, Personio, NetSuite, Slack, Google Workspace, Zoom, SAP SuccessFactors, Xero, QuickBooks, Workday, Greenhouse, and Lever.

Pros and Cons

Pros:

- Automated containment reduces manual work

- Protects all devices across locations

- Real-time threat detection and response

Cons:

- Lacks broader cloud security tools beyond endpoint management for devices

- Not a full enterprise security suite

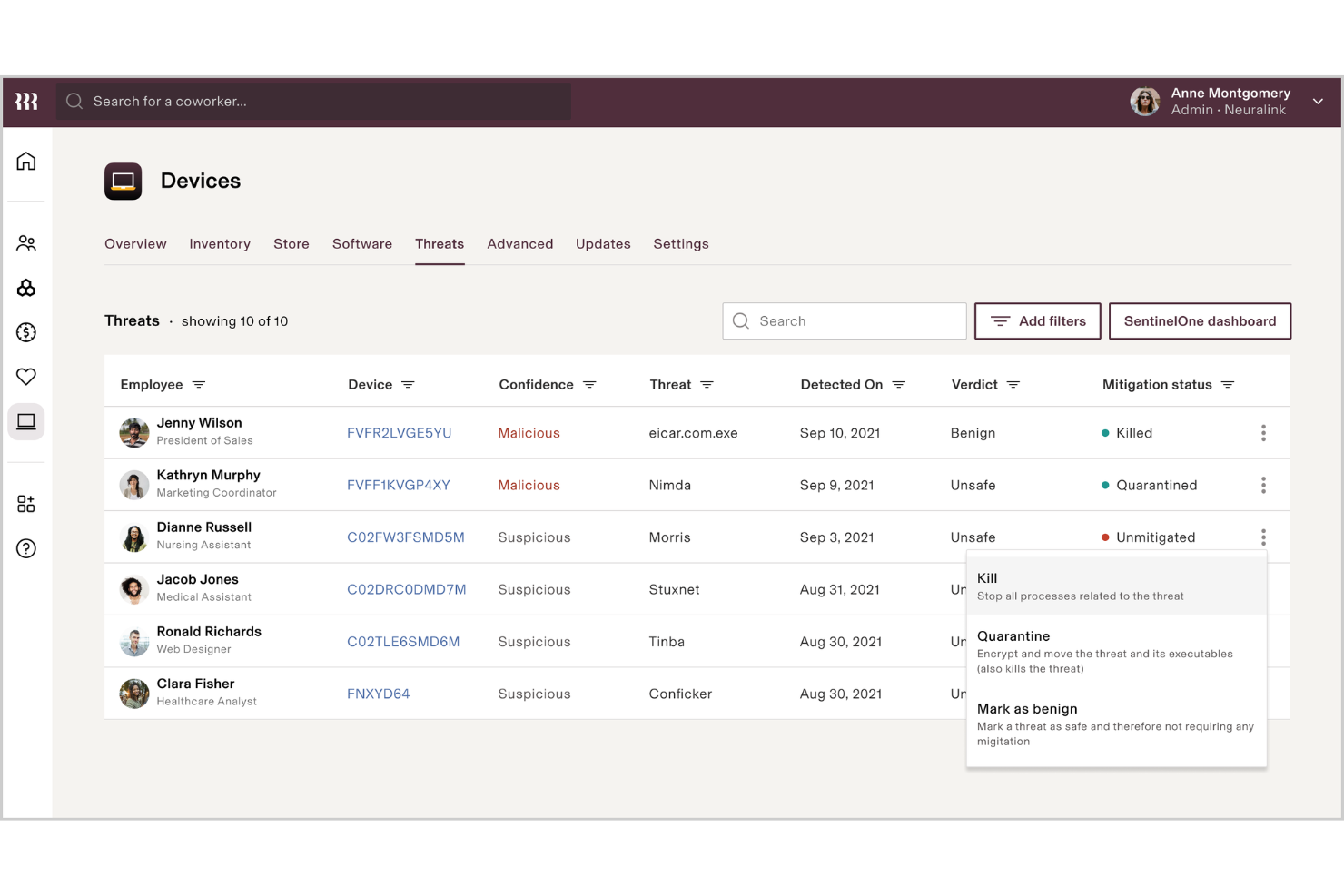

Rippling IT is an all-in-one platform designed to manage your company's IT infrastructure in the cloud. It lets you oversee your team’s devices, applications, and user access from a single location, automating much of the process.

Why I picked Rippling IT: Rippling IT works well as a cloud security tool because it centralizes identity and access management (IAM) for cloud-based assets. You can control which employees have access to what applications and data through role-based access control, and these permissions automatically update when employees change roles. Multi-factor authentication (MFA) is built-in, adding another layer of security for cloud apps. This feature ensures that access to sensitive cloud data and apps is only granted to authorized users, minimizing the risk of breaches.

Rippling IT Standout Features and Integrations:

Features include centralized identity and access management (IAM), allowing control over employee access to cloud-based applications and data. Its role-based access control ensures permissions are dynamically updated as employees change roles, reducing administrative overhead and enhancing security. Additionally, built-in multi-factor authentication (MFA) adds an extra layer of protection, ensuring that only authorized users can access sensitive resources.

Integrations include Slack, Google Workspace, Office 365, AWS, Zoom, Dropbox, and Salesforce.

Pros and Cons

Pros:

- Remote wipe protects data on lost or stolen devices

- Multi-factor authentication improves cloud app security

- Simplifies managing cloud-based devices and access

Cons:

- Limited to devices and apps rather than more comprehensive cloud assets

- Complex setup for more granular security policies

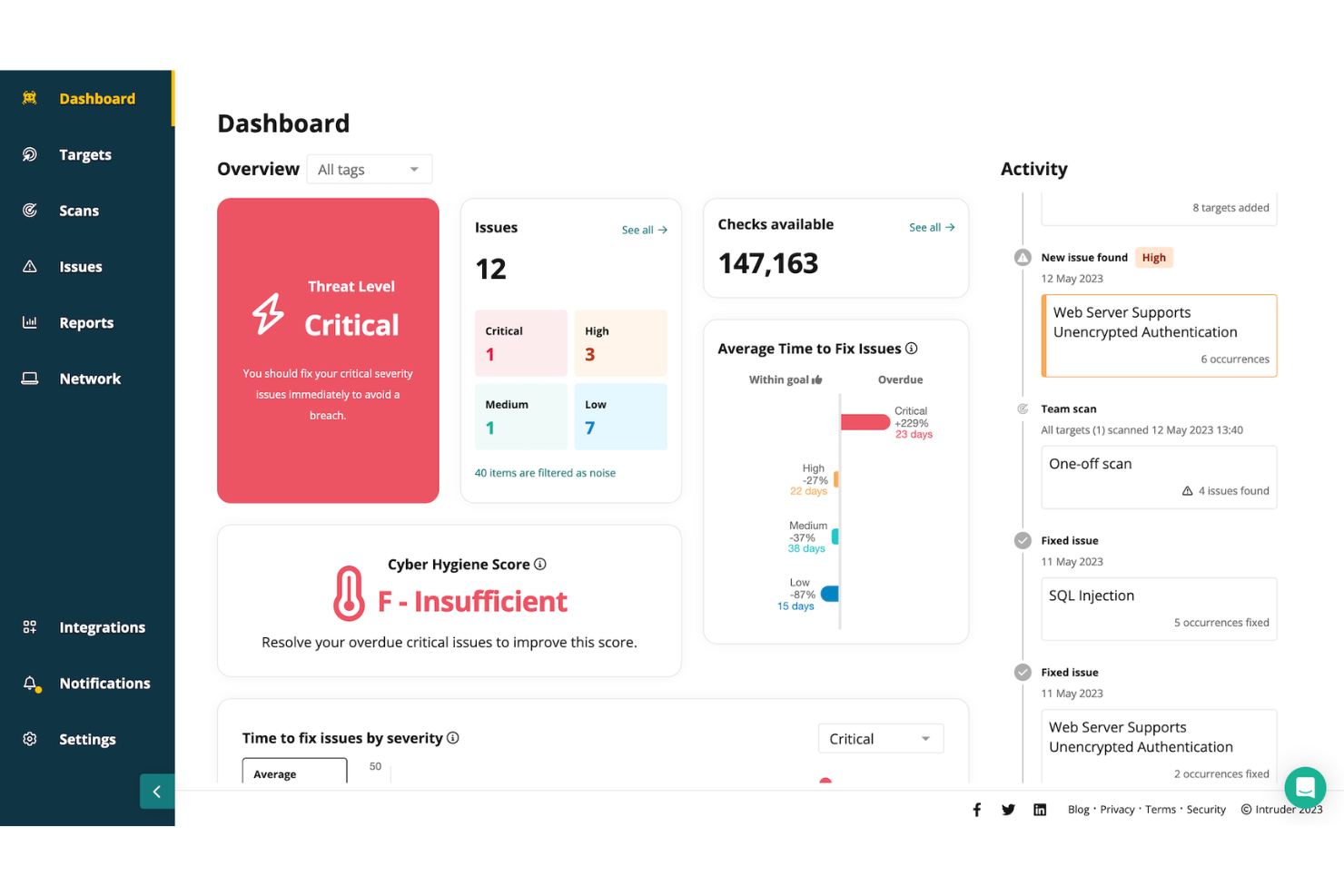

Intruder is a cloud security tool designed to help organizations manage vulnerabilities and protect their digital assets. It focuses on continuous vulnerability management and attack surface management, offering a comprehensive approach to identifying and addressing security weaknesses.

Why I picked Intruder: I picked Intruder because of its ability to perform various scanning services, including external, internal, cloud, web application, and API vulnerability scanning. These features allow you to monitor your organization's security posture in real-time, ensuring that critical vulnerabilities are prioritized and addressed promptly. Additionally, Intruder's platform offers exposure management by utilizing multiple scanning engines, which helps identify issues that might be overlooked by other tools.

Intruder Standout Features and Integrations:

Features include the ability to prioritize vulnerabilities based on their potential impact, helping you focus on the most pressing issues. Intruder also provides clear remediation guidance, making it easier for your team to address identified problems. Additionally, the platform offers comprehensive reporting capabilities, allowing you to track your security posture over time and demonstrate compliance with industry standards.

Integrations include AWS, GitLab, GitHub, Jira, Azure, Teams, Slack, Azure DevOps, Cloudflare, Google Cloud, Microsoft Sentinel, and Okta.

Pros and Cons

Pros:

- Prioritization of issues helps focus on critical threats

- Offers detailed reports

- The platform proactively scans for newly disclosed vulnerabilities

Cons:

- Attack surface monitoring limited to Premium plan

- Some may find the customization options for scans limited

New Product Updates from Intruder

Intruder GregAI Adds Persistent Chat History

Intruder introduces persistent chat history with GregAI, enhancing user experience by maintaining conversation threads even after closing the chat. For more information, visit Intruder's official site.

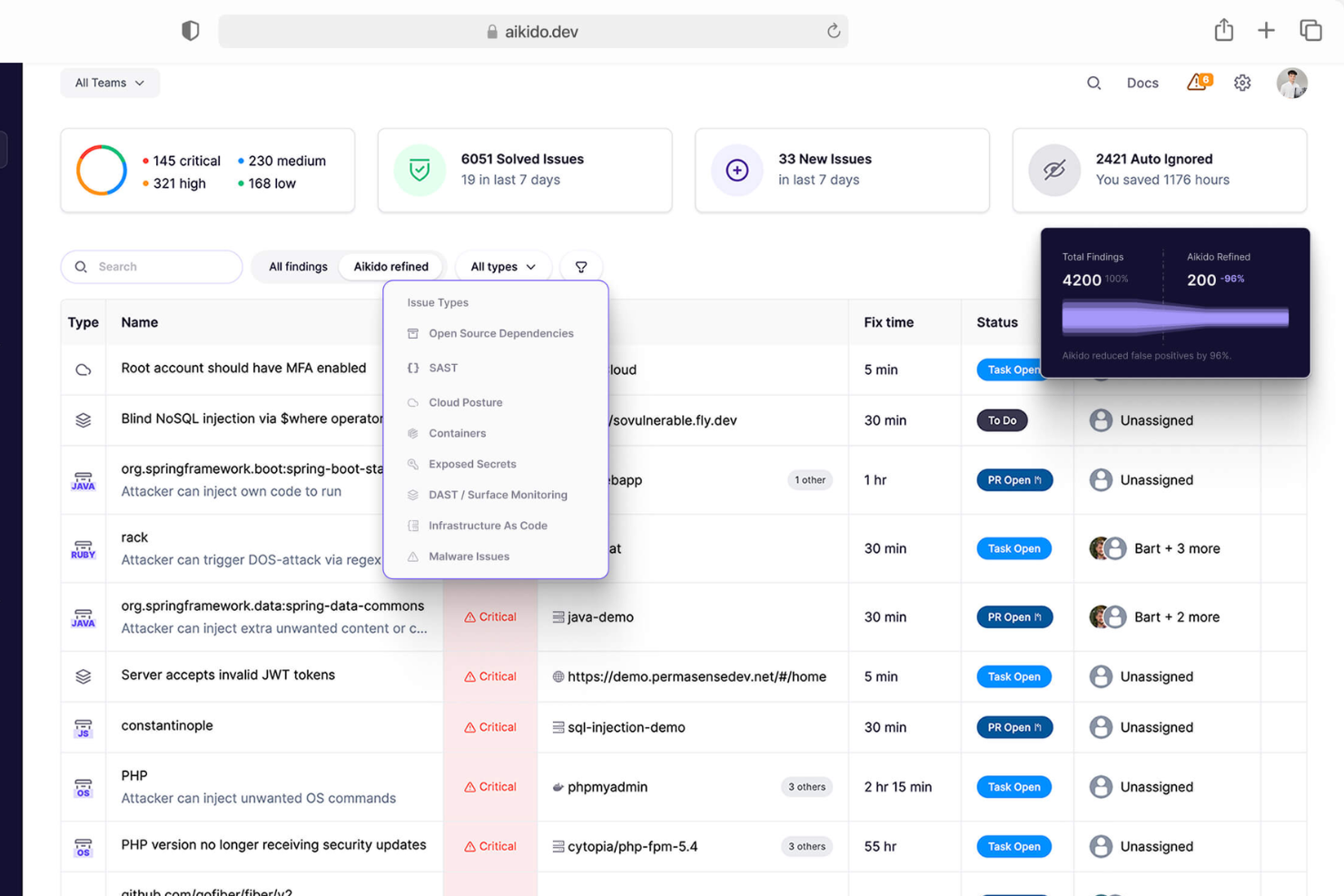

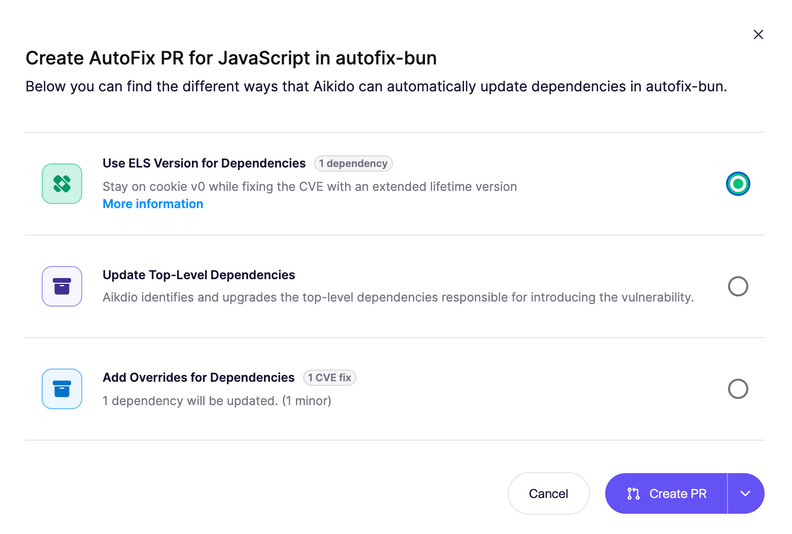

Aikido Security is a comprehensive DevSecOps platform designed to provide full security coverage from code to cloud. It integrates multiple security scanning capabilities, including SAST, DAST, SCA, CSPM, IaC, and container scanning, to identify and manage high-risk vulnerabilities in source code, containers, and cloud environments.

Why I picked Aikido Security: I like its cloud posture management (CSPM), which detects cloud infrastructure risks across major cloud providers. This feature ensures that your cloud environment is continuously monitored for vulnerabilities, misconfigurations, and compliance issues, providing a robust defense against potential security breaches. Additionally, Aikido Security offers Infrastructure as Code (IaC) scanning, which scrutinizes Terraform, CloudFormation, and Kubernetes configurations for security risks.

Aikido Security Standout Features and Integrations:

Features include an innovative approach to detecting attack paths by visualizing potential security vulnerabilities in your cloud infrastructure, enabling preemptive remediation. Its risk prioritization offers actionable insights based on real-time context and potential impact to help teams focus on the most critical threats. Aikido Security integrates with CI/CD pipelines and popular DevOps tools, making it easy to incorporate security checks into development workflows without disrupting productivity.

Integrations include Amazon Web Services (AWS), Google Cloud, Microsoft Azure Cloud, Drata, Vanta, AWS Elastic Container Registry, Docker Hub, Jira, Asana, and GitHub.

Pros and Cons

Pros:

- Provides actionable insights and recommendations

- Helps in compliance tracking and reporting

- User-friendly interface

Cons:

- Does not have endpoint security or intrusion detection capabilities

- Ignores vulnerabilities if no fix is available

New Product Updates from Aikido Security

Aikido Security Introduces AI Fix Prompts and Pentest Modeling

Aikido Security introduces new features including AI-powered fix prompts, real-time pentest threat modeling, and Alibaba Cloud support to strengthen application security workflows. For more information, visit Aikido Security’s official site.

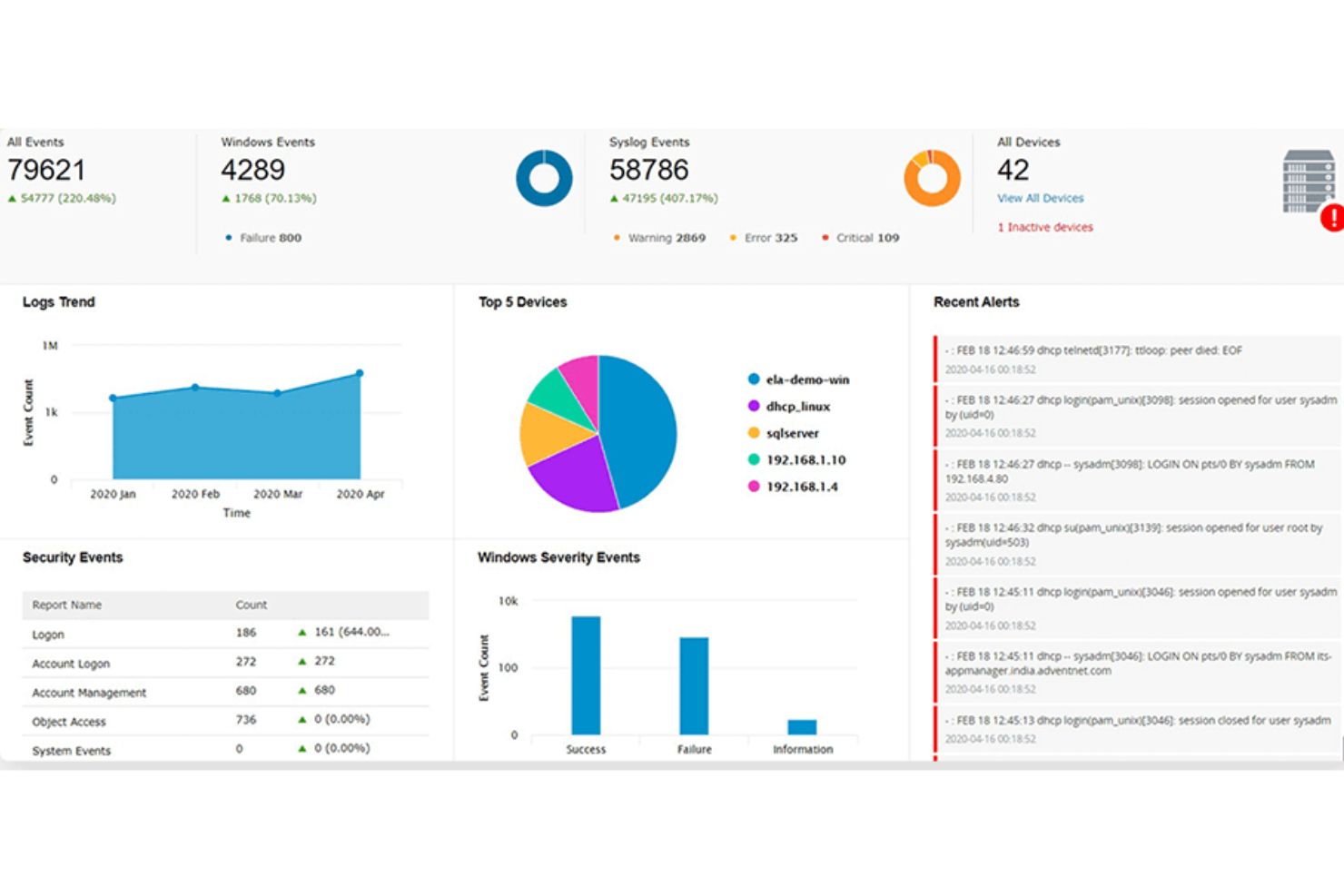

ManageEngine Log360 is a comprehensive security information and event management (SIEM) solution that provides log management, threat detection, compliance reporting, and real-time security alerts. It aims to enhance visibility into an organization's network, improve security measures, and provide a user-friendly experience.

Why I picked ManageEngine Log360: I picked ManageEngine Log360 because of its ability to provide comprehensive security coverage for cloud environments. Its integration of SIEM capabilities with cloud access security broker (CASB) and data loss prevention (DLP) features ensures robust threat detection and response. Additionally, the software’s machine learning-based anomaly detection, coupled with real-time analytics, offers dynamic and proactive cloud security, making it an ideal choice for protecting cloud assets and data.

ManageEngine Log360 Standout Features and Integrations:

Features include unified log management and SIEM capabilities, enabling real-time threat detection and compliance reporting from a single console. Its integration with popular IT and security tools enhances visibility across hybrid IT environments, simplifying compliance with regulations like GDPR and HIPAA. Additionally, Log360’s automated log correlation and anomaly detection provide actionable insights to swiftly identify and mitigate potential security risks.

Integrations include Microsoft Active Directory, Office 365, Google Workspace, AWS, Azure, Salesforce, Box, ServiceNow, Jira, Slack, IBM QRadar, Splunk, SolarWinds, Palo Alto Networks, Fortinet, Cisco, and Sophos.

Pros and Cons

Pros:

- Compliance with legal regulations

- Incident management console

- Holistic security visibility across on-premises, cloud, and hybrid networks

Cons:

- Logs can be hard to read and understand

- Complex to set up and configure

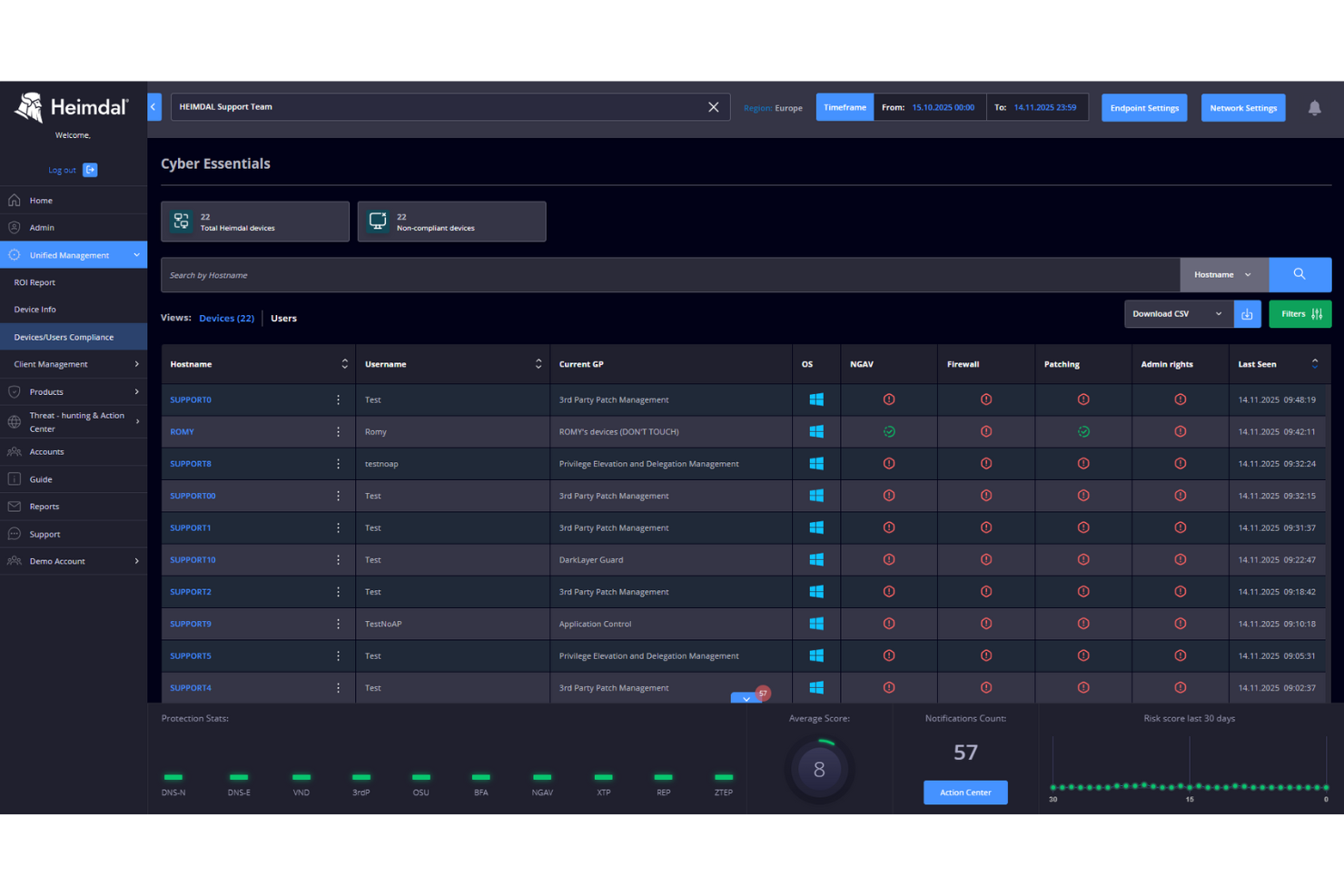

In the realm of cloud security, Heimdal presents a dynamic solution for businesses aiming to protect their digital environments. Tailored for industries such as healthcare, education, and government, it tackles challenges like compliance with standards such as ISO 27001 and GDPR. The tool not only defends against threats like ransomware and phishing but also simplifies security management, making it a valuable asset for IT teams.

Why I Picked Heimdal

I picked Heimdal for its exceptional integration of advanced security measures tailored for cloud environments. Its Extended Detection & Response (XDR) capabilities offer comprehensive threat coverage across endpoints and networks, addressing the need for constant monitoring. Additionally, Heimdal's DNS Security protects against web-based threats, ensuring your network stays secure. These features are appealing to businesses prioritizing compliance and data protection.

Heimdal Key Features

In addition to its standout capabilities, Heimdal offers several other notable features that enhance its cloud security offerings:

- Privileged Account & Session Management: This feature secures access by managing and monitoring privileged accounts, reducing the risk of unauthorized access.

- Patch & Asset Management: Automates the patching process, ensuring systems are up-to-date and compliant with security standards.

- Ransomware Encryption Protection: Provides an additional layer of defence against ransomware attacks, safeguarding critical data and systems.

- Email Security: Protects against email-based threats, such as phishing and malware, by filtering and monitoring communications.

Heimdal Integrations

Native integrations are not currently listed by Heimdal; however, the platform supports API-based custom integrations.

Pros and Cons

Pros:

- Detailed asset and license visibility

- Strong vulnerability and threat detection

- Automates patching across endpoints

Cons:

- Interface requires onboarding time

- No native integrations available

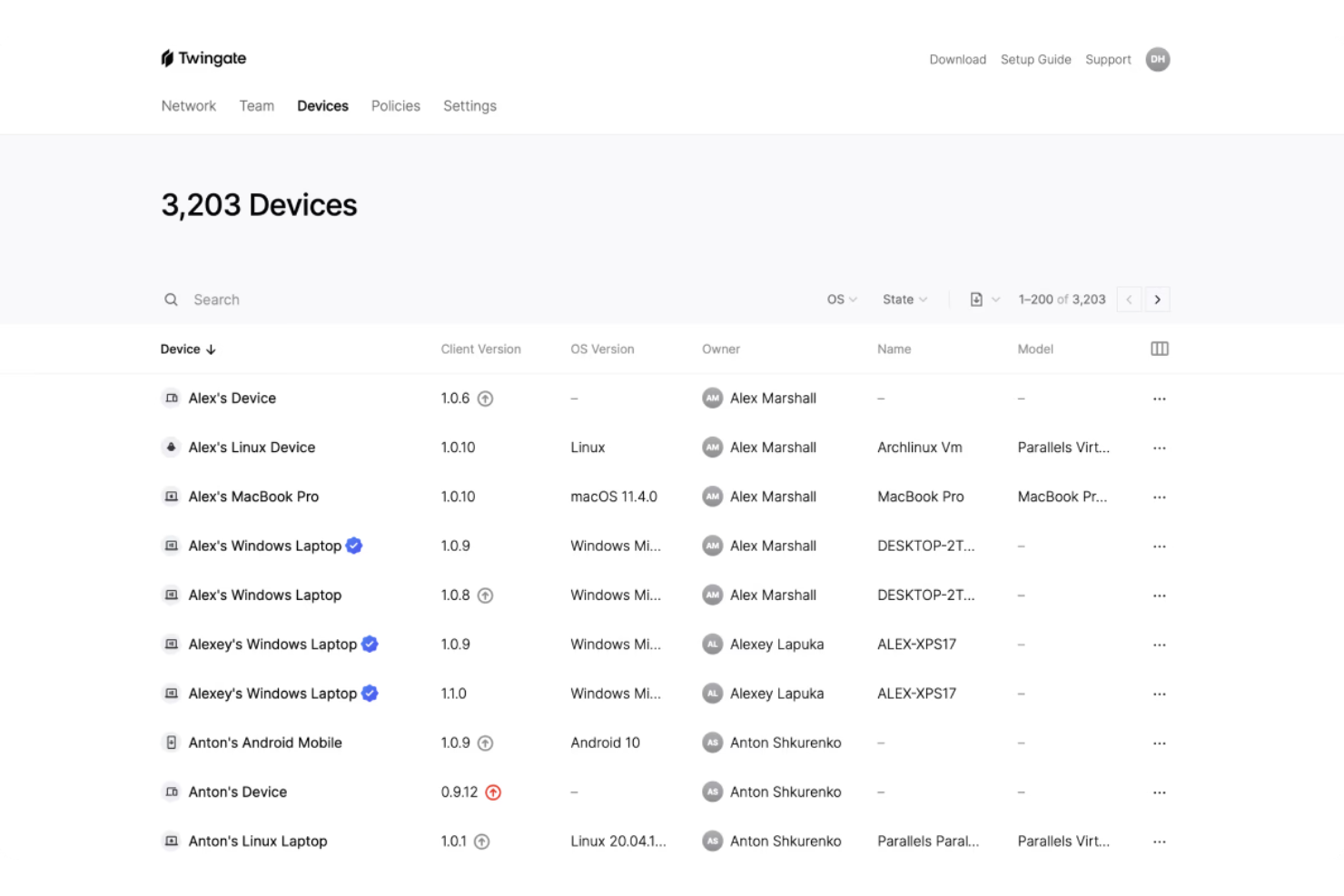

Twingate is a cloud security solution that replaces traditional VPNs with a Zero Trust Network Access (ZTNA) model. It helps secure remote access to private resources by enforcing least privilege access, device verification, and intelligent traffic controls.

Why I picked Twingate: I picked Twingate because of its strong zero trust implementation, which ensures that users only gain access to the resources they need. By authenticating both user identity and device status, Twingate helps prevent unauthorized lateral movement across networks. I also found its automated access controls valuable, as they can simplify the process of granting or revoking permissions in dynamic work environments. For distributed teams, these capabilities make it easier to maintain security without creating friction for end users.

Twingate standout features and integrations:

Features include intelligent device verification that works through integrations with services like CrowdStrike and Jamf, plus DNS filtering and content filtering to reduce exposure to malicious sites. Its orchestration layer can centralize security without requiring network reconfiguration, while integrations with identity providers like Azure AD and Okta make access management more efficient.

Integrations include CrowdStrike, Intune, Kandji, Jamf, Azure AD, Okta, Google Workspace, OneLogin, KeyCloak, JumpCloud, Virtual Machines, and Kubernetes.

Pros and Cons

Pros:

- Centralized zero trust orchestration

- Strong device verification controls

- Flexible identity provider integrations

Cons:

- Limited advanced analytics

- Learning curve for setup

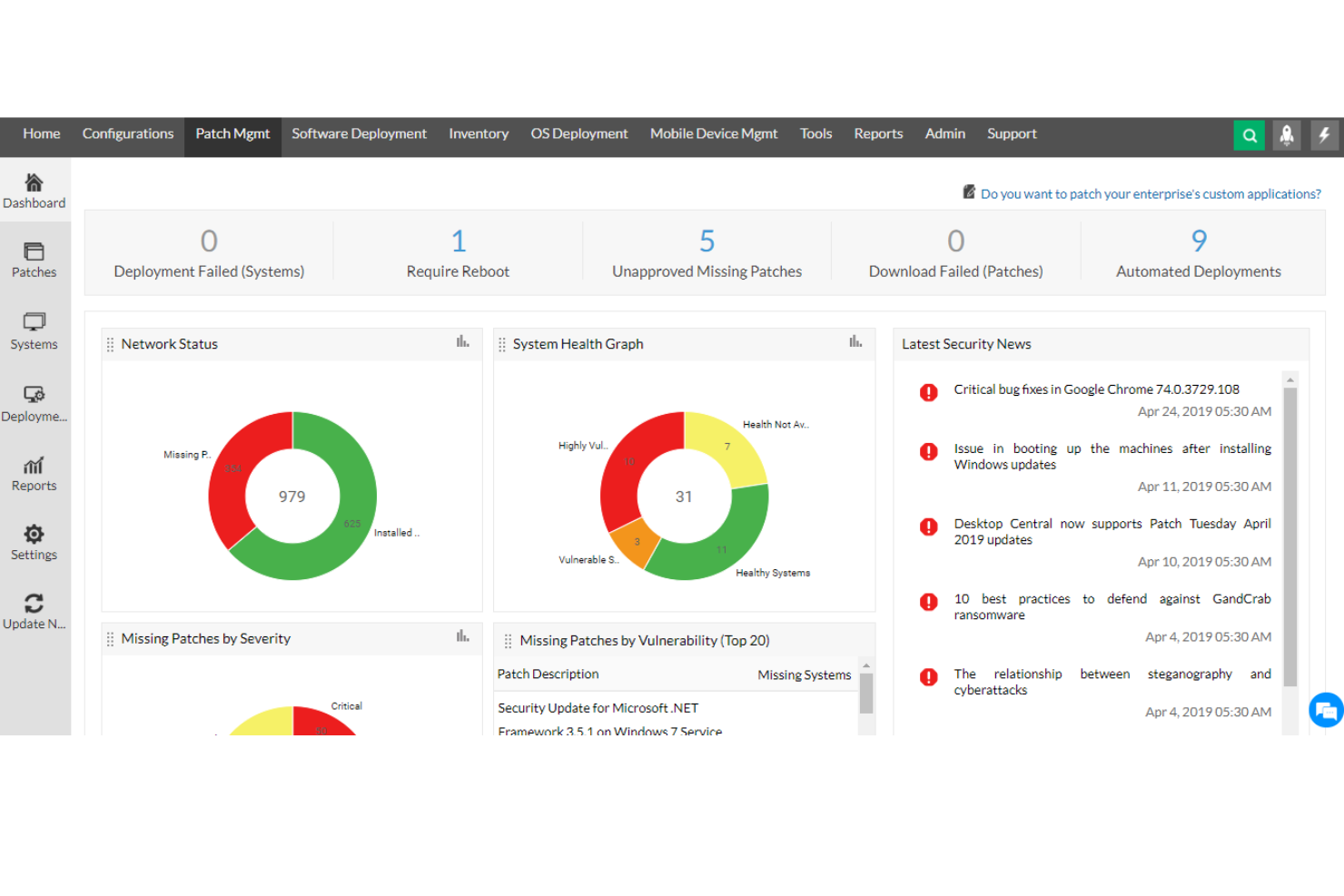

ManageEngine Desktop Central is a comprehensive tool that offers unified endpoint management and cloud security for all devices within an organization, ideal for IT professionals, managed service providers (MSPs), and enterprises of various sizes. Its goal is to assist in managing servers, laptops, desktops, smartphones, and tablets from a centralized location.

Why I picked ManageEngine Desktop Central: The software provides insight-driven defense through its extensive data collection and analytics features, which help IT administrators with actionable intelligence to proactively tackle security threats. A key feature that supports this approach is its real-time system monitoring and alerts. ManageEngine Desktop Central also offers end-to-end visibility and control and data hardening.

ManageEngine Desktop Central Standout Features and Integrations:

Features include endpoint management across devices and operating systems, ensuring seamless administration of desktops, servers, and mobile devices. Its integration with tools like ServiceDesk Plus enables efficient IT operations by connecting ticketing and device management workflows. Additionally, the software provides advanced automation for patch management and configuration enforcement, enhancing security and reducing manual effort.

Integrations include ServiceNow, Jira, Zoho Desk, Zendesk, Jira Service Desk, Microsoft SCCM, IBM BigFix, Slack, Microsoft Teams, Trello, Zapier, ManageEngine ServiceDesk Plus, Microsoft Intune, and more.

Pros and Cons

Pros:

- Active directory management

- Patch management for software updates

- Remote desktop management capabilities

Cons:

- Users can feel overwhelmed with a lot of configurable features

- Some advanced features require additional research

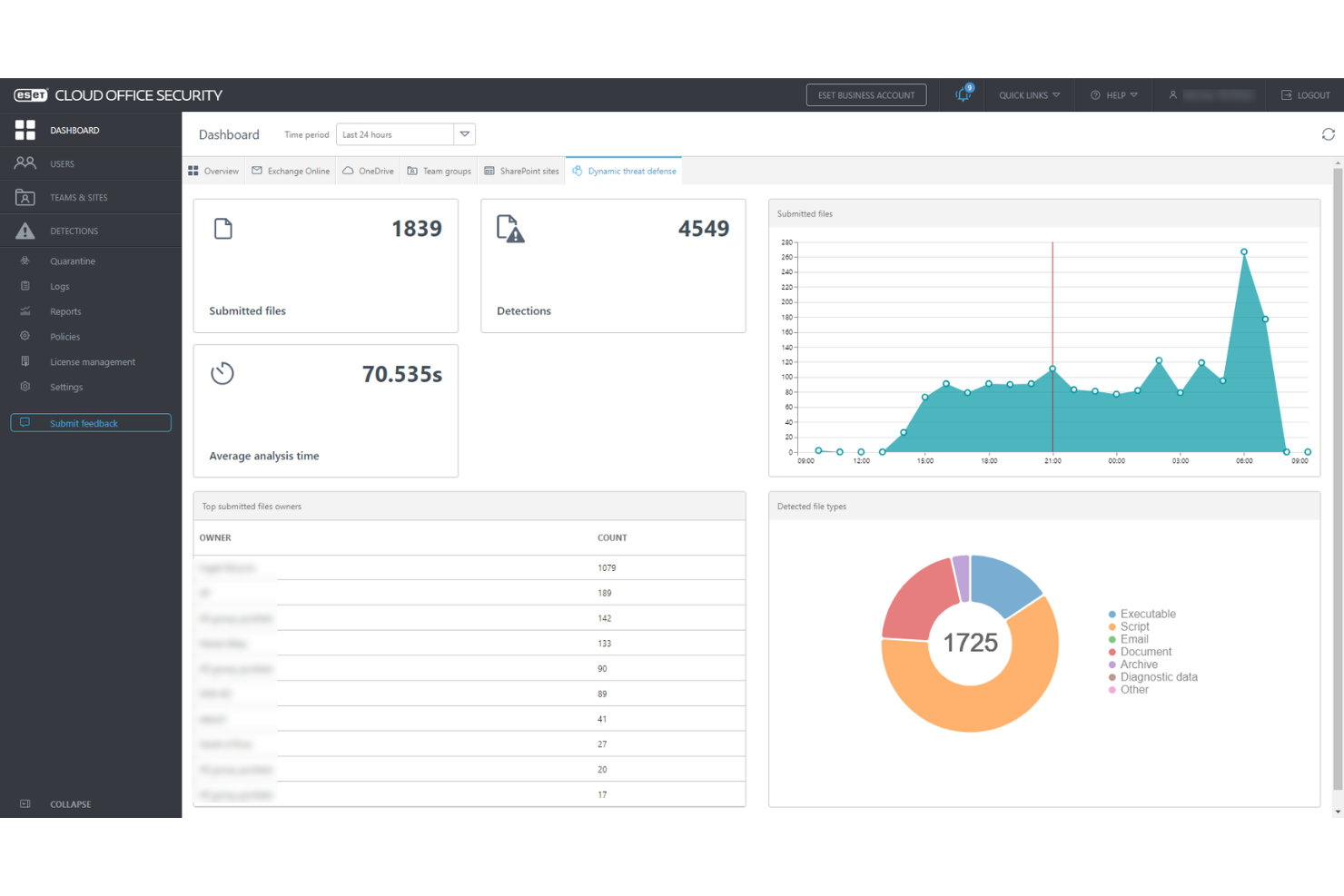

ESET PROTECT Complete is a comprehensive cloud-based security solution designed to provide multilayered protection for business endpoints, including computers, laptops, and mobile devices. The solution features cloud sandboxing technology to counteract zero-day threats and includes full disk encryption to enhance data protection.

Why I picked ESET PROTECT Complete: As a cloud security tool, ESET PROTECT offers robust protection specifically designed to address the unique security challenges of cloud computing. Additionally, the platform's cloud-based console enables administrators to manage security across distributed cloud environments seamlessly, enhancing visibility and control over all resources.

ESET PROTECT Complete Standout Features and Integrations:

Features include a unified security management platform with advanced threat detection and response capabilities, enabling IT teams to monitor endpoints, servers, and networks in real time. ESET’s multi-layered security approach includes endpoint protection, data encryption, and cloud sandboxing, ensuring comprehensive defense against known and zero-day threats. Its integration with cloud-native tools and streamlined deployment makes it particularly user-friendly for organizations seeking efficient, scalable cybersecurity solutions.

Integrations include ConnectWise Automate, Microsoft Windows Defender Antivirus, Microsoft Azure, Datto RMM, NinjaOne, Kaseya VSA, and ATERA.

Pros and Cons

Pros:

- Comprehensive reporting tools for in-depth security insights

- Advanced threat detection and response capabilities

- Lightweight system footprint ensures minimal impact on performance

Cons:

- Requires technical knowledge for advanced feature utilization

- Pricing can be high for smaller organizations

CyberArk provides comprehensive and expandable identity security solutions by enabling zero trust and enforcing the least privilege. Access management is a vital aspect of security posture, and CyberArk secures identities throughout the entire Identity Lifecycle, helping you protect what matters most from malicious attacks and unauthorized access.

Why I picked CyberArk: I picked CyberArk because it has intelligent privilege control that protects data in on-premises, cloud, and hybrid settings. Its real value comes from its security-focused identity access management, which reduces cyber risk and provides cloud users with simple and secure access to resources.

CyberArk Standout Features and Integrations:

Features include its advanced Privileged Access Manager, which secures credentials and monitors privileged sessions in real-time, offering protection against insider threats and cyberattacks. Its automation capabilities streamline credential management across hybrid and multi-cloud environments, ensuring scalability for large and evolving IT infrastructures. Additionally, CyberArk’s behavioral analytics provide proactive threat detection, automatically flagging and halting suspicious activities to mitigate risks before they escalate.

Integrations are pre-built for Ansible, Jenkins, Git, AWS, Google Cloud Platform, Okta, Microsoft Azure AD, and Ping.

Pros and Cons

Pros:

- Extensive functionality with a wide range of optional integrations

- Streamlined processing of authorization requests

- Single admin portal with unified audits

Cons:

- High learning curve before you get comfortable with the system

- Upgrades aren't easy

Autres outils de sécurité cloud

Voici quelques options supplémentaires d’outils de sécurité cloud qui n’ont pas intégré ma sélection, mais qui valent tout de même le détour :

- CrowdStrike Falcon

For endpoint protection

- Qualys

For vulnerability management in hybrid environments

- Zygon

For SaaS access security

- Splunk

Unified security and observability platform

- Zscaler

Zero trust solution

- Trend Micro

For extended detection and response (XDR)

- Barracuda CloudGen Firewall

Firewall for cloud and hybrid networks

- Wiz

For medium to large enterprises

- Forcepoint ONE

For enterprises with a hybrid workforce

- Rubrik

For enterprise data backup and recovery

- Orca Security

Agentless cloud security solution

- Pentera

For automated security validation

- Cakewalk

For access management

- OPSWAT Security Score

For quick security checks

- Astra Pentest

For continuous scanning with expert support

- Stream Security

For real-time cloud exposure detection

- UnderDefense

For 24/7 threat detection & response

- Cloudflare

For secure network-as-a-service

- Perimeter 81

VPN solution for network infrastructures

- Cisco Cloudlock

Cloud access security broker solution

Critères de sélection pour les outils de sécurité cloud

Pour sélectionner les meilleurs outils de sécurité cloud de cette liste, j’ai pris en compte les besoins récurrents des acheteurs et leurs problématiques, comme la protection des données sensibles et le respect des réglementations. Pour les organisations souhaitant compléter leur pile de sécurité avec des analyses de données, les outils d’analytique cloud offrent une visibilité précieuse sur la sécurité et les tendances. J’ai également appliqué la méthodologie suivante afin que mon évaluation reste structurée et équitable :

Fonctionnalités essentielles (25 % du score total)

Pour figurer dans cette sélection, chaque solution devait répondre à ces besoins courants :

- Protection des données

- Détection des menaces

- Gestion des accès

- Gestion de la conformité

- Surveillance de la sécurité

Fonctionnalités distinctives supplémentaires (25 % du score total)

Pour affiner la sélection, j’ai aussi recherché des fonctionnalités originales, telles que :

- Analyse des menaces via l’IA

- Prise en charge multi-cloud

- Alertes en temps réel

- Chiffrement avancé

- Tableaux de bord personnalisables

Ergonomie (10 % du score total)

Pour évaluer l’ergonomie de chaque système, j’ai pris en considération :

- Interface intuitive

- Navigation facile

- Courbe d'apprentissage minimale

- Paramètres personnalisables

- Design réactif

Intégration des nouveaux utilisateurs (10 % du score total)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Documentation complète

- Accès à des webinaires

- Présence de chatbots

Support client (10 % du score total)

Pour évaluer le service client de chaque fournisseur de logiciel, j'ai pris en considération les critères suivants :

- Service disponible 24/7

- Multiples canaux de support

- Temps de réponse rapide

- Accès à une base de connaissances

- Options de support personnalisées

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les aspects suivants :

- Tarification concurrentielle

- Abonnements flexibles

- Période d'essai gratuite disponible

- Ensemble de fonctionnalités complet

- Coût par rapport aux avantages

Avis clients (10 % du score total)

Pour évaluer la satisfaction globale des clients, j'ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Scores de satisfaction des utilisateurs

- Points positifs et négatifs fréquemment mentionnés

- Retours sur le support client

- Avis sur la facilité d'intégration

- Retours sur la fiabilité globale

Comment choisir des outils de sécurité cloud

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logiciel, voici une liste des facteurs à garder à l’esprit :

| Facteur | À considérer |

|---|---|

| Scalabilité | L’outil peut-il évoluer avec votre équipe et vos besoins en données ? Optez pour des solutions qui prennent en charge l’augmentation de la charge de travail et des utilisateurs sans hausse majeure du coût. |

| Intégrations | Fonctionne-t-il avec vos outils DevSecOps existants et vos plateformes de protection de charges cloud ? Vérifiez la compatibilité avec votre stack actuelle afin d’éviter toute perturbation et garantir des opérations fluides. |

| Personnalisation | Pouvez-vous adapter l’outil à vos workflows ? Privilégiez les solutions offrant la flexibilité de personnaliser les paramètres et fonctionnalités selon vos besoins spécifiques. |

| Facilité d’utilisation | L’outil est-il convivial pour votre équipe ? Testez l’interface pour sa navigation intuitive afin de garantir une adoption rapide de tous les membres. |

| Mise en œuvre et intégration | Quelles sont les ressources nécessaires pour débuter ? Cherchez la disponibilité de tutoriels et de support pour faciliter la transition et réduire les interruptions à l’installation. |

| Coût | La tarification est-elle adaptée à votre budget ? Comparez les abonnements, les frais cachés et la valeur à long terme pour garantir une solution abordable sans sacrifier les fonctionnalités clés. |

| Garanties de sécurité | Des mesures de sécurité solides sont-elles en place ? Accordez la priorité aux outils dotés de chiffrement, de contrôles d’accès et de mises à jour régulières pour protéger vos données. |

Qu’est-ce qu’un outil de sécurité cloud ?

Les outils de sécurité cloud sont des solutions conçues pour protéger les données et applications en ligne contre les menaces et l’accès non autorisé. Les professionnels IT, experts en cybersécurité et responsables de conformité utilisent généralement ces solutions pour sécuriser les informations sensibles et respecter la réglementation. La protection des données, la détection des menaces et le contrôle des accès contribuent à sécuriser les environnements, garantir la conformité et gérer les risques. Globalement, ces outils offrent une sécurité essentielle et la tranquillité d’esprit dans les environnements cloud.

Fonctionnalités

Lors du choix d’outils de sécurité cloud, surveillez les caractéristiques clés suivantes :

- Protection des données : Protège les informations sensibles contre les accès non autorisés et les violations, garantissant l'intégrité des données.

- Détection des menaces : Identifie et alerte les utilisateurs sur les menaces potentielles en temps réel, y compris celles signalées par des outils de surveillance du dark web intégrés.

- Contrôle d'accès : Gère qui peut accéder à des données et applications spécifiques, réduisant ainsi le risque de menaces internes.

- Gestion de la conformité : Aide les organisations à respecter les réglementations et standards du secteur, évitant ainsi les sanctions légales.

- Surveillance de la sécurité : Surveille en continu les environnements cloud à la recherche d'activités suspectes, maintenant ainsi le niveau de sécurité.

- Analyse des menaces par IA : Utilise l'intelligence artificielle pour prédire et analyser les menaces potentielles, renforçant la protection.

- Prise en charge multi-cloud : Offre une sécurité sur plusieurs plateformes cloud, apportant flexibilité et évolutivité.

- Chiffrement avancé : Protège les données grâce à des méthodes de chiffrement puissantes, assurant confidentialité et sécurité.

- Alertes en temps réel : Prévient immédiatement les utilisateurs en cas d'incidents de sécurité, permettant une réaction rapide pour atténuer les risques.

- Tableaux de bord personnalisables : Permet aux utilisateurs d'adapter leur vue des métriques de sécurité, améliorant ainsi la surveillance et la prise de décision.

Bénéfices

L'intégration d'outils de sécurité cloud offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques-uns dont vous pouvez profiter :

- Sécurité des données renforcée : Protège les informations sensibles contre les violations grâce à des fonctionnalités telles que la protection des données et le chiffrement avancé.

- Conformité réglementaire : Aide votre entreprise à rester conforme aux réglementations du secteur grâce à la gestion de la conformité et aux intégrations avec des outils de gouvernance cloud.

- Réduction des risques de menaces : Identifie et atténue rapidement les menaces de sécurité potentielles grâce à la détection des menaces et aux alertes en temps réel.

- Contrôle d'accès renforcé : Limite les accès non autorisés grâce aux fonctions de contrôle d'accès, protégeant vos données des menaces internes.

- Scalabilité et flexibilité : Accompagne la croissance et l'évolution de l'entreprise grâce à la prise en charge multi-cloud, s'adaptant à vos nouveaux besoins.

- Réponse rapide aux incidents : Permet une réaction rapide lors d'incidents de sécurité grâce aux alertes en temps réel et à la surveillance continue.

- Prise de décision éclairée : Les tableaux de bord personnalisables donnent une vision claire des métriques de sécurité, facilitant la planification stratégique.

Coûts & Tarification

Le choix des outils de sécurité cloud exige de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l'équipe, des modules complémentaires, et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions d’outils de sécurité cloud :

Tableau comparatif des plans pour les outils de sécurité cloud

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Détection de menaces de base, contrôle d'accès limité, et protection des données d'entrée de gamme. |

| Plan personnel | $5-$25/user/month | Protection avancée des données, alertes en temps réel, et gestion de conformité basique. |

| Plan business | $30-$60/user/month | Détection avancée des menaces, prise en charge multi-cloud, et tableaux de bord personnalisables. |

| Plan entreprise | $70-$150/user/month | Outils complets de conformité, analyse des menaces par IA, et contrôle d'accès complet. |

FAQ sur les outils de sécurité cloud

Voici des réponses à des questions courantes sur les outils de sécurité cloud :

Les outils de sécurité cloud nécessitent-ils une maintenance continue ?

Oui, ils nécessitent souvent des mises à jour, un ajustement des politiques et un entretien de l’intégration. Certaines plateformes proposent des mises à jour automatiques ou des services managés pour réduire le travail manuel. La charge de maintenance dépend du modèle de déploiement et de la complexité de l’installation.

Les outils de sécurité cloud peuvent-ils s'intégrer aux systèmes existants ?

Oui, de nombreux outils de sécurité cloud offrent des intégrations avec les systèmes et logiciels informatiques existants. Cela garantit un flux de travail fluide et une synchronisation des données. Vérifiez la compatibilité avec vos systèmes actuels pour optimiser l’efficacité et éviter les interruptions.

Quels types d'environnements cloud ces outils prennent-ils en charge ?

La plupart des outils sont conçus pour fonctionner sur des environnements cloud publics, privés et hybrides. Certains sont optimisés pour des fournisseurs spécifiques tels qu’AWS, Azure ou Google Cloud. La compatibilité peut dépendre de la façon dont l’outil est déployé et configuré.

Comment les outils de sécurité cloud détectent-ils les menaces ?

Ils s’appuient généralement sur des systèmes automatisés qui analysent les journaux, l’activité réseau et les schémas d’accès. Les méthodes de détection peuvent inclure des moteurs basés sur des règles, des modèles d’apprentissage automatique ou une analyse comportementale. La logique de détection varie selon les plateformes en fonction de leur architecture.

Les outils de sécurité cloud sont-ils spécifiques à une plateforme ou multiplateformes ?

Certains sont conçus spécialement pour un fournisseur cloud, tandis que d’autres prennent en charge plusieurs plateformes. Les outils multiplateformes proposent souvent des tableaux de bord centralisés pour une visibilité unifiée. Les exigences de déploiement et le niveau d’intégration varient selon l’outil.

Quels sont les 4 C de la sécurité cloud ?

Les quatre C de la sécurité cloud native sont Cloud, Cluster, Code et Container. Ils représentent différents niveaux de sécurité nécessaires pour protéger les applications cloud natives. Considérez comment chaque couche interagit et soutient la stratégie de sécurité globale de votre environnement cloud.

Comment les outils de sécurité cloud aident-ils à la conformité ?

Les outils de sécurité cloud contribuent à la conformité en proposant des fonctionnalités telles que les journaux d’audit, le chiffrement des données et le contrôle des accès. Ils permettent à votre organisation de respecter les réglementations sectorielles. Choisissez des outils adaptés à vos exigences spécifiques de conformité afin d’éviter d’éventuelles sanctions.

Et après

Si vous recherchez des outils de sécurité cloud, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Remplissez un formulaire et discutez brièvement pour préciser vos besoins. Recevez une liste restreinte de logiciels à examiner. Ils vous assisteront tout au long du processus d'achat, y compris pendant les négociations tarifaires.