10 Meilleures solutions de gestion des identités et des accès — Sélection

Gérer l’accès des utilisateurs ne devrait pas être un risque de sécurité constant — mais pour de nombreuses équipes IT, c’est le cas. Des mots de passe faibles, des comptes orphelins et des systèmes d’authentification dispersés rendent difficile l’équilibre entre sécurité et efficacité.

Les meilleurs outils IAM résolvent ce problème en automatisant la gestion des accès, en simplifiant l’authentification et en vous offrant une visibilité claire sur qui a accès à quoi. Dans ce guide, j’ai compilé les meilleures solutions pour vous aider à rester en sécurité, conforme et maître de vos accès.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparer les spécifications

- Avis

- Autres solutions de gestion des identités et des accès

- Avis associés

- Critères de sélection

- Comment choisir

- Qu'est-ce que les solutions de gestion des identités et des accès ?

- Fonctionnalités

- Avantages

- Coûts & Tarification

- FAQs

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleures solutions de gestion des identités et des accès

Ce tableau comparatif résume les détails tarifaires de ma sélection des meilleures solutions de gestion des identités et des accès afin de vous aider à trouver celle qui correspond le mieux à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la gestion des identités dans des organisations mondiales | Démo gratuite disponible | à partir de $5/personne/mois | Website | |

| 2 | Idéal pour gérer l'identité, l'accès et les terminaux | Essai gratuit de 14 jours | Tarification sur demande | Website | |

| 3 | Idéal pour la création en masse de comptes utilisateurs | Essai gratuit de 30 jours | À partir de $7/utilisateur/mois (minimum 5 sièges) | Website | |

| 4 | Idéal pour la gestion des utilisateurs multiplateforme | Essai gratuit de 30 jours + démo gratuite disponible | À partir de $10/utilisateur/mois (facturé annuellement) | Website | |

| 5 | Idéal pour l'authentification multifacteur | Démo gratuite disponible | À partir de 5 $/utilisateur/mois (facturé annuellement) | Website | |

| 6 | Idéal pour automatiser les processus d’accès | Essai gratuit de 30 jours | À partir de 3 $/utilisateur/mois (facturé annuellement) | Website | |

| 7 | Idéal pour une personnalisation adaptée aux développeurs | Essai gratuit disponible | À partir de $23/utilisateur/mois (facturé annuellement) | Website | |

| 8 | Idéal pour la compatibilité avec la suite Microsoft | Not available | Tarification sur demande | Website | |

| 9 | Idéal pour des solutions dédiées à la gestion des identités des employés | Not available | À partir de 5 $/utilisateur/mois (facturé annuellement) | Website | |

| 10 | Idéal pour des analyses pilotées par l'IA | Not available | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleures solutions de gestion des identités et des accès

Vous trouverez ci-dessous mes résumés détaillés des meilleures solutions de gestion des identités et des accès qui figurent dans ma sélection. Mes avis offrent un aperçu approfondi des fonctionnalités clés, des avantages et inconvénients, des intégrations et des cas d’usage idéaux de chaque outil afin de vous aider à choisir celui qui vous convient le mieux.

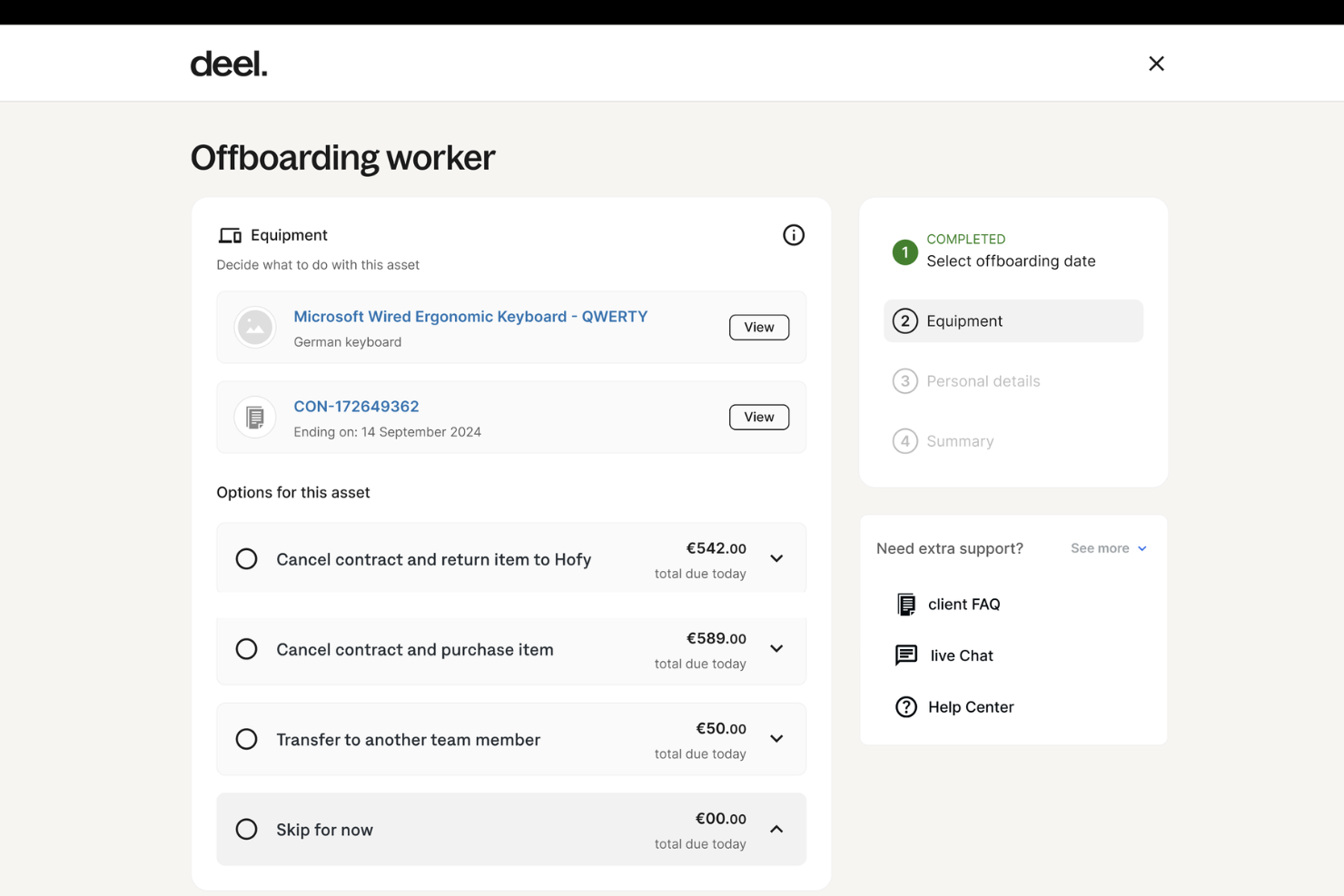

Deel IT

Idéal pour la gestion des identités dans des organisations mondiales

Deel IT est une plateforme conçue pour vous aider à gérer et automatiser vos opérations informatiques mondiales dans plus de 130 pays. Elle simplifie des processus tels que l'intégration et le départ des employés, en veillant à ce que vos collaborateurs disposent du matériel et des logiciels nécessaires dès le premier jour.

Pourquoi j'ai choisi Deel IT : Deel propose un système robuste d'authentification multifacteur (MFA). En imposant la MFA, Deel IT ajoute une couche supplémentaire de sécurité, garantissant que seuls les utilisateurs autorisés peuvent accéder aux ressources de votre entreprise. Cette fonction est essentielle pour protéger les données sensibles et assurer la conformité avec diverses réglementations. Elle offre également des autorisations basées sur les rôles, vous permettant d'attribuer des niveaux d'accès spécifiques aux utilisateurs selon leur fonction. Grâce à la mise en place d'autorisations fondées sur les rôles, vous pouvez empêcher l'accès non autorisé aux systèmes et données critiques.

Fonctionnalités et intégrations remarquables :

D'autres fonctionnalités incluent l'effacement certifié des données, qui garantit que toutes les informations sensibles sont supprimées de façon sécurisée des appareils lors du départ d'un employé ou de la mise hors service d'un dispositif. Ce processus contribue à préserver la confidentialité des données et la conformité avec les réglementations mondiales. En outre, Deel IT permet le suivi en temps réel des appareils, vous offrant la possibilité de surveiller l'emplacement et l'état de vos actifs informatiques partout dans le monde. Parmi les intégrations figurent Hubstaff, QuickBooks, Google Workspace, Slack, JIRA, Microsoft 365, NetSuite, Salesforce, HubSpot, Microsoft Dynamics CRM, Microsoft Teams et Zendesk.

Pros and Cons

Pros:

- Procurement et déploiement efficaces d'équipement à l'échelle mondiale

- Gestion complète du cycle de vie des appareils

- Fonctionnalités de sécurité avancées, y compris la MFA et les autorisations basées sur les rôles

Cons:

- Ne propose pas les fonctionnalités IT les plus avancées

- Certaines fonctionnalités peuvent nécessiter une personnalisation supplémentaire

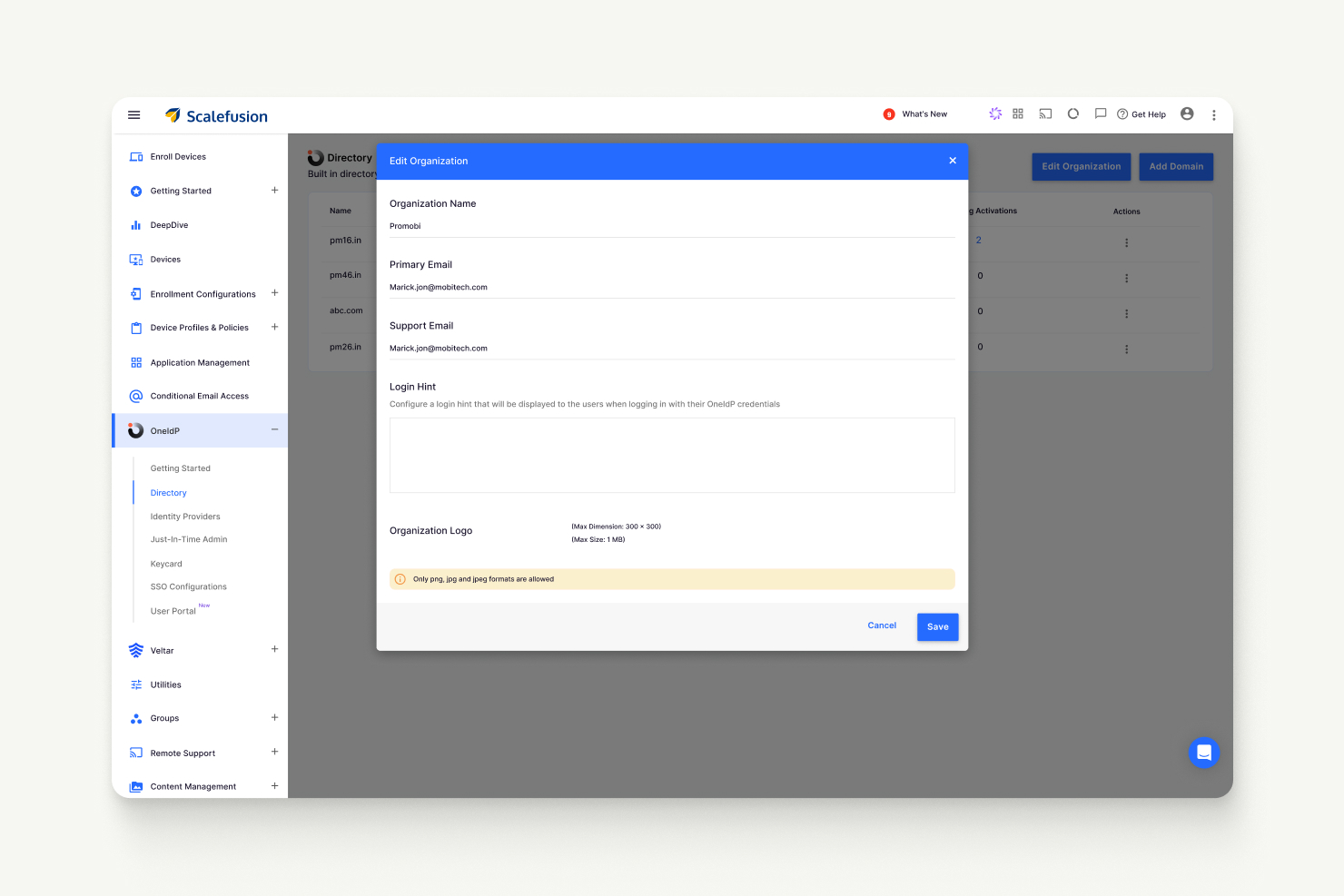

Idéal pour gérer l'identité, l'accès et les terminaux

Scalefusion OneIdP est une plateforme de gestion des identités et d'accès conditionnel qui s'intègre à la gestion unifiée des terminaux (UEM) pour sécuriser l'authentification des utilisateurs et des appareils dans votre organisation.

Pourquoi j'ai choisi Scalefusion OneIdP : J'ai choisi Scalefusion OneIdP pour son fort accent sur la gestion des accès conditionnels. Il est particulièrement utile pour appliquer des politiques de sécurité validant à la fois l'identité de l'utilisateur et la conformité de l'appareil avant d'accorder l'accès. J'apprécie également sa capacité à combiner gestion des identités et sécurité des terminaux sur une seule plateforme, ce qui contribue à réduire la complexité de gestion de plusieurs outils. Son accès administrateur juste-à-temps est un autre point fort, permettant d'accorder des privilèges élevés temporairement sans risques de sécurité à long terme.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités incluent l'authentification multifacteur (MFA), l'authentification unique conditionnelle (SSO) qui valide en temps réel l'état de l'appareil, et des tableaux de bord unifiés pour la gestion des appareils et des identités. Scalefusion OneIdP prend également en charge l'évaluation continue des accès afin d'assurer la conformité de sécurité en permanence. Parmi les intégrations figurent Google Workspace, Microsoft Entra, Amazon Web Services (AWS), Cisco Duo, Okta, Salesforce, Bamboo HR, Slack, Notion, HubSpot, Figma, Zoom et Asana.

Pros and Cons

Pros:

- Large prise en charge de l'intégration avec des tiers

- Prend en charge l'authentification multifacteur (MFA)

- Renforcement robuste de la sécurité basée sur les appareils

Cons:

- Options de personnalisation avancée limitées

- Tarifs plus élevés pour certains utilisateurs

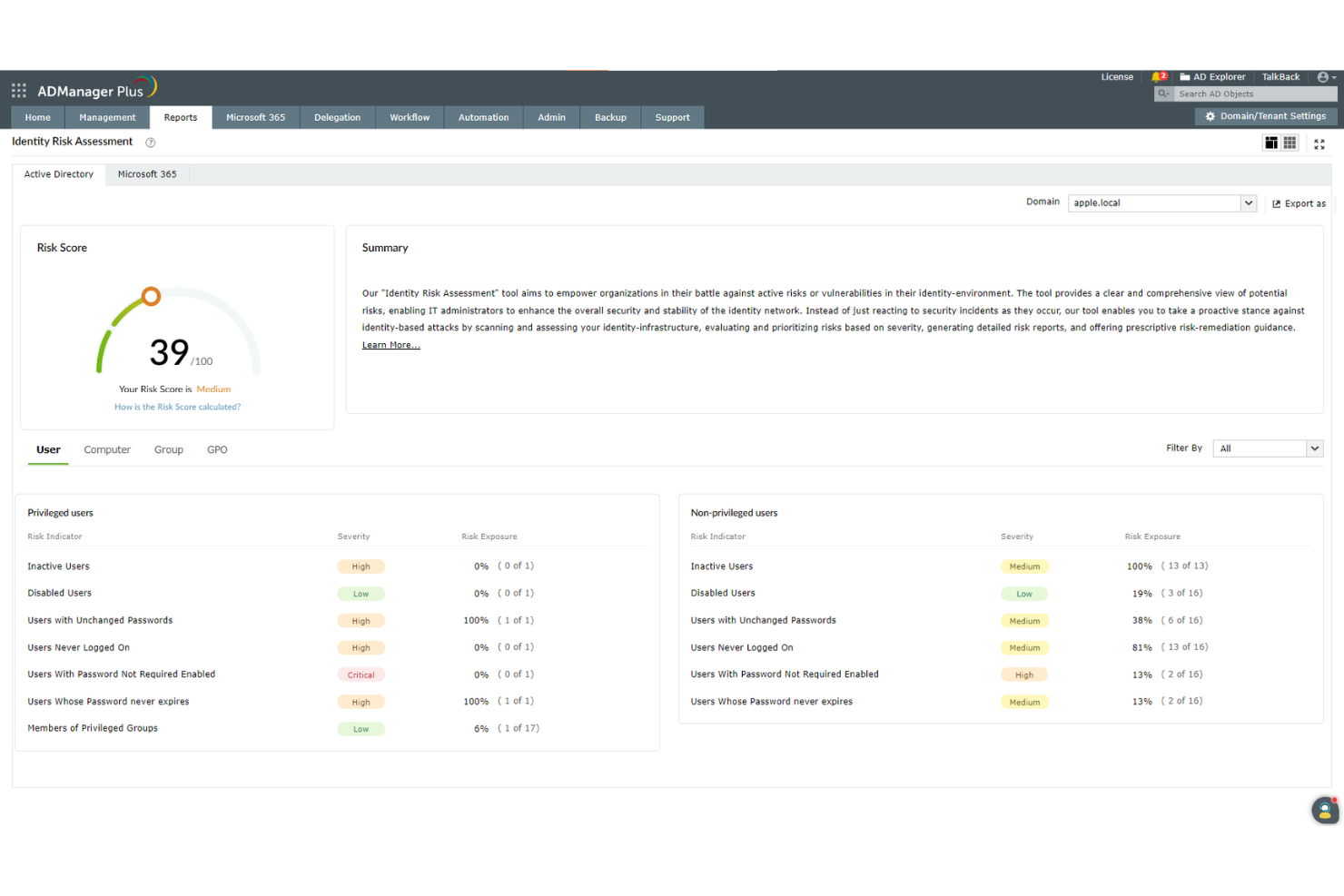

Idéal pour la création en masse de comptes utilisateurs

ManageEngine ADManager Plus est un logiciel complet conçu pour la gestion des environnements Active Directory (AD), offrant une gamme de fonctionnalités qui simplifient la gestion des utilisateurs et groupes ainsi que la génération de rapports.

Pourquoi j'ai choisi ManageEngine ADManager Plus : L'un des aspects les plus remarquables d'ADManager Plus est sa capacité à simplifier les tâches de gestion d'Active Directory (AD). Cela inclut le provisionnement, la révocation et l'administration des utilisateurs, qui sont essentiels pour maintenir un environnement informatique organisé et sécurisé. L'outil prend également en charge la création en masse d'utilisateurs, permettant aux administrateurs de créer plusieurs comptes d'utilisateurs en quelques minutes seulement.

Fonctionnalités et intégrations notables :

ManageEngine ADManager Plus se distingue aussi par d'autres fonctionnalités telles que l'automatisation des workflows, qui automatise les tâches répétitives et les processus d'approbation. Une autre fonctionnalité remarquable est son contrôle d'accès basé sur les rôles, qui améliore la sécurité en mettant en place des permissions fines selon les rôles utilisateurs. Les intégrations comprennent ServiceDesk Plus, ServiceNow, Zendesk, Freshservice, Jira, Zoho People, BambooHR, Ultipro et Workday.

Pros and Cons

Pros:

- Fonctionnalités robustes de délégation des rôles,

- Création, modification, suppression et restauration en masse d'objets Active Directory

- Automatise les tâches répétitives

Cons:

- L'outil offre des options de personnalisation limitées pour les utilisateurs avancés

- Possibles difficultés d'intégration avec certaines applications tierces

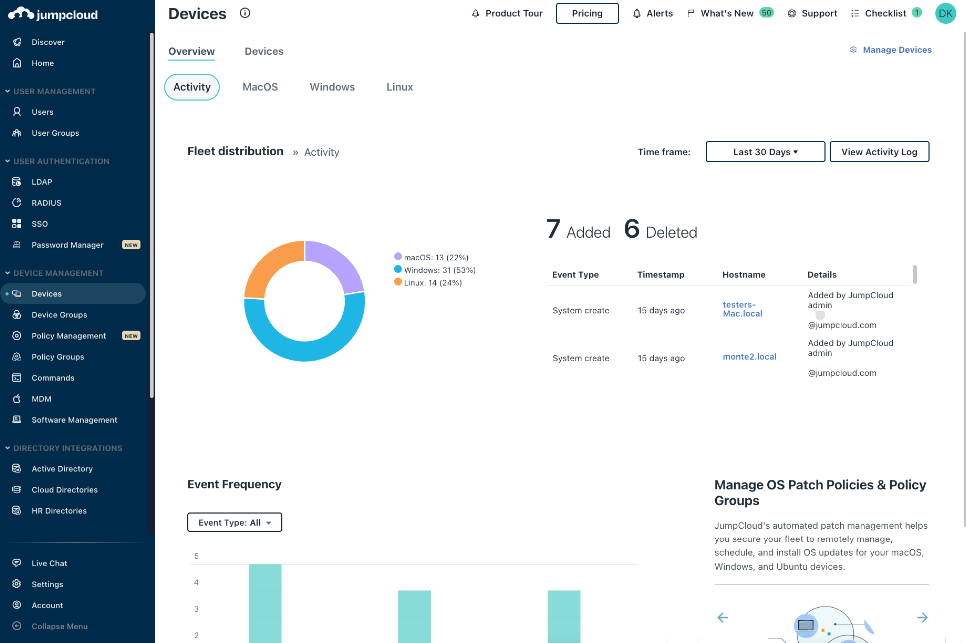

JumpCloud est une plateforme efficace de Directory-as-a-Service qui gère les utilisateurs à travers divers systèmes, applications et réseaux. Son accent sur la compatibilité multiplateforme garantit aux entreprises de pouvoir rationaliser l'accès des utilisateurs à plusieurs systèmes, indépendamment de leur plateforme.

Pourquoi j'ai choisi JumpCloud : Pour choisir les bons outils de gestion des identités, JumpCloud s'est démarqué principalement grâce à ses capacités multiplateformes complètes. Je l'ai sélectionné car il offre une polyvalence sans égal dans la gestion des utilisateurs sur divers systèmes d'exploitation et appareils, ce qui le distingue de la concurrence. Pour les entreprises qui opèrent sur différentes plateformes et nécessitent une gestion cohérente des utilisateurs, JumpCloud s'impose comme le meilleur choix.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités de JumpCloud, telles que les services d'annuaire centralisés, l'authentification multifacteur et la gestion des appareils, offrent une approche globale de la gestion des utilisateurs. De plus, il s'intègre facilement à de nombreuses applications et plateformes, de Windows et macOS à Linux, ainsi qu'aux applications SaaS et aux fournisseurs IaaS.

Pros and Cons

Pros:

- Support multiplateforme complet

- Une authentification multifacteur robuste renforce la sécurité

- Les services d'annuaire centralisé simplifient la gestion des utilisateurs

Cons:

- La configuration initiale peut nécessiter un temps d'apprentissage

- Les intégrations personnalisées peuvent être complexes pour les logiciels de niche

- Certaines fonctionnalités avancées sont limitées aux offres premium

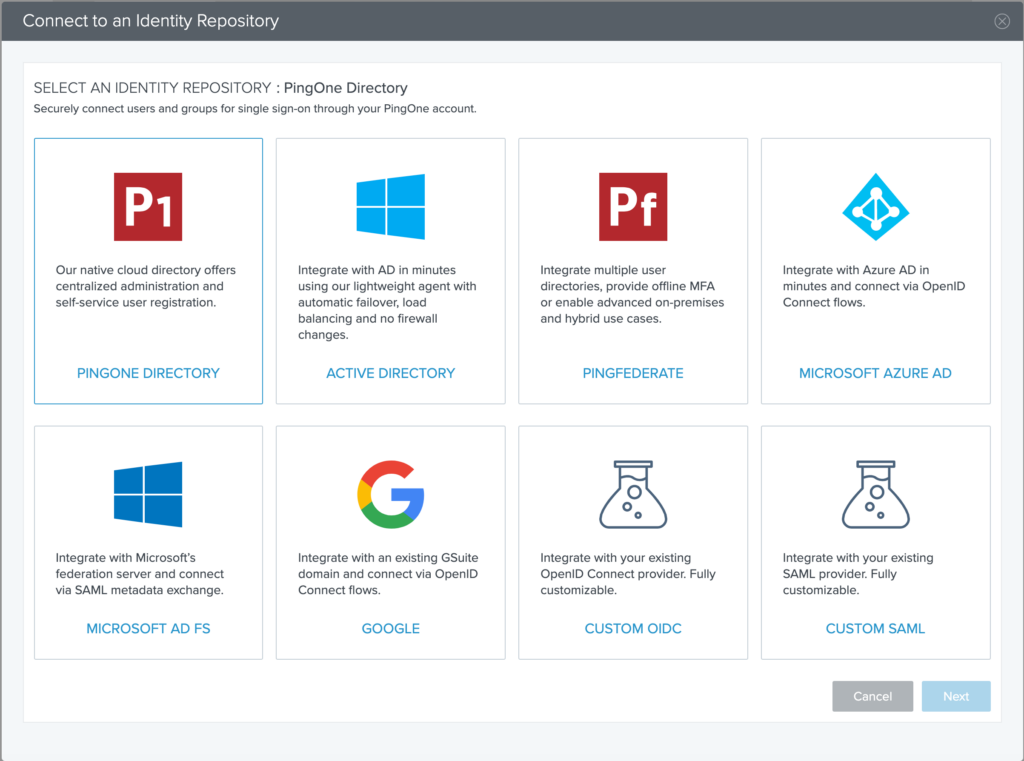

Ping Identity propose une plateforme d'identité robuste qui garantit des expériences utilisateur sécurisées et fluides. Un point fort de leur suite est leur compétence en authentification multifacteur (MFA), ce qui en fait un choix optimal pour ceux qui souhaitent renforcer leurs couches de sécurité, en accord avec le titre 'Idéal pour l'authentification multifacteur.'

Pourquoi j'ai choisi Ping Identity : Lors de l'évaluation de divers outils, la puissance des capacités MFA de Ping Identity a attiré mon attention. Je l'ai considérée comme l'une des plateformes les plus fiables pour cet aspect de la sécurité. La diversité de leur offre MFA, allant de la biométrie aux mots de passe à usage unique, les distingue sur un marché encombré. Avec la sophistication croissante des violations de sécurité, il est évident pourquoi Ping Identity est le meilleur choix pour l'authentification multifacteur.

Fonctionnalités et intégrations remarquables :

Au-delà de son célèbre MFA, Ping Identity propose une authentification adaptative, une gestion des connexions uniques et une sécurité API intelligente. Elle est conçue pour évoluer avec les besoins de sécurité changeants, la rendant prête pour l'avenir. Côté intégration, Ping Identity se connecte facilement à de nombreuses applications d'entreprise, plateformes cloud et infrastructures, assurant ainsi un environnement de sécurité cohérent.

Pros and Cons

Pros:

- Options MFA complètes incluant la biométrie

- Puissantes capacités d'authentification adaptative

- Large gamme d'intégrations d'applications d'entreprise

Cons:

- Peut demander un temps d'apprentissage plus long pour les débutants

- Certaines fonctionnalités avancées nécessitent des niveaux de tarification supérieurs

- Le déploiement peut être complexe pour les grandes organisations

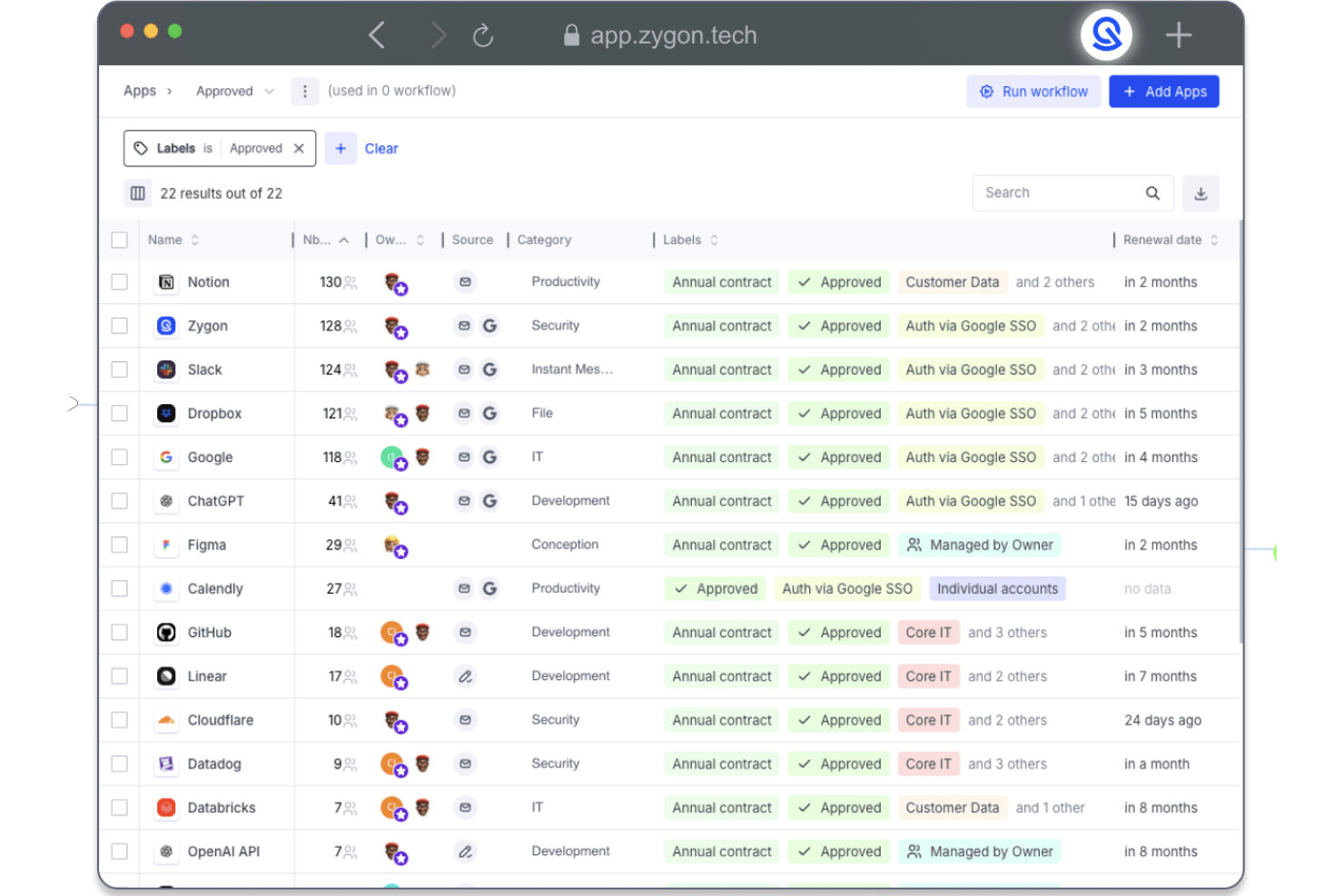

Zygon est une plateforme moderne de gouvernance des identités qui aide les équipes informatiques et de sécurité à gérer l'accès des utilisateurs à toutes les applications.

Pourquoi j'ai choisi Zygon : L'une des raisons pour lesquelles j'ai choisi Zygon est sa capacité à détecter et à gérer le shadow IT. Il peut identifier les identités et applications non gérées, y compris celles créées à l'insu de l'équipe informatique. Cela vous permet de prendre le contrôle de tous les points d'accès et de réduire les risques de sécurité. J'apprécie également ses fonctionnalités d'automatisation qui permettent de créer des flux de travail pour gérer la création et la suppression de comptes sur toutes vos applications. Cela garantit que les utilisateurs disposent des bons accès au bon moment et que les accès sont révoqués si nécessaire.

Fonctionnalités et intégrations remarquables :

Parmi les autres fonctionnalités, on trouve le filtrage dynamique et le marquage des identités, ce qui vous permet d'organiser et d'agir sur des groupes spécifiques d'utilisateurs. Zygon fournit également des alertes en temps réel lorsqu'il détecte des écarts, afin que vous puissiez résoudre rapidement les problèmes. Certaines intégrations incluent n8n, Make, MS Teams, Google Workspace, Entra ID, Slack, Microsoft 365 et Okta.

Pros and Cons

Pros:

- Fournit une vue consolidée de toutes les identités et points d’accès

- Automatise les processus du cycle de vie des identités

- Offre des notifications instantanées en cas d'écarts

Cons:

- Pourrait proposer davantage d’intégrations natives

- Visibilité limitée sur les modifications historiques

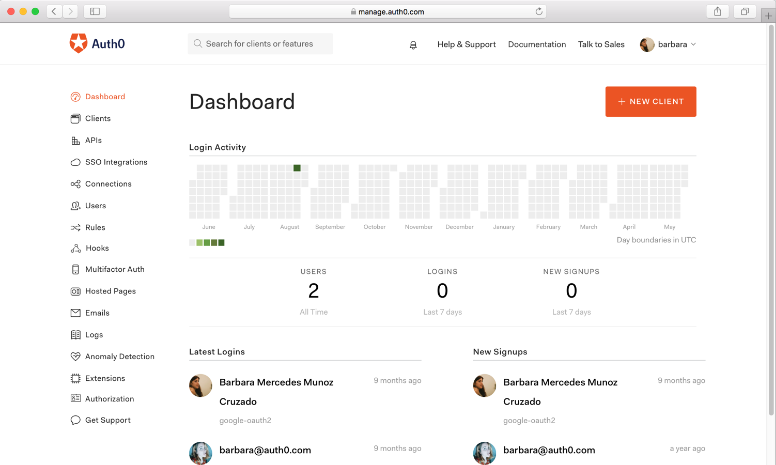

Auth0 est une plateforme d'authentification et d'autorisation qui fournit aux développeurs des ressources et des outils pour créer des expériences d'authentification personnalisées. Elle est réputée pour sa convivialité envers les développeurs et sa grande capacité de personnalisation.

Pourquoi j'ai choisi Auth0 : Lors de la sélection d'outils de gestion des identités, Auth0 s'est immédiatement démarqué par son souci de répondre aux besoins des développeurs. La plupart des plateformes proposent des solutions prêtes à l'emploi, mais la force d'Auth0 réside dans son adaptabilité. Je l'ai choisie justement parce qu'elle permet aux développeurs de façonner leur processus d'authentification selon les besoins de leur application. Compte tenu de ses capacités de personnalisation, il n'est pas surprenant qu'Auth0 soit le meilleur choix pour une personnalisation adaptée aux développeurs.

Fonctionnalités et intégrations remarquables :

Auth0 se distingue par ses flux d'authentification adaptables, ses SDK polyvalents et sa boîte de connexion (Lock). De plus, la plateforme prend en charge l'authentification multi-facteurs et fournit des informations exploitables grâce à ses fonctions de journalisation et de rapports. En matière d'intégrations, Auth0 offre des connexions fluides avec une myriade d'applications tierces et de plateformes SaaS, et peut être utilisé sur différents environnements de développement, ce qui renforce sa polyvalence.

Pros and Cons

Pros:

- Flux d'authentification adaptables pour diverses applications

- Propose des SDK complets pour différents environnements technologiques

- Intégrations tierces simplifiées

Cons:

- Peut être déroutant pour les non-développeurs

- Certaines fonctionnalités avancées nécessitent un passage à des formules supérieures

- La configuration initiale peut être chronophage pour les cas d'usage complexes

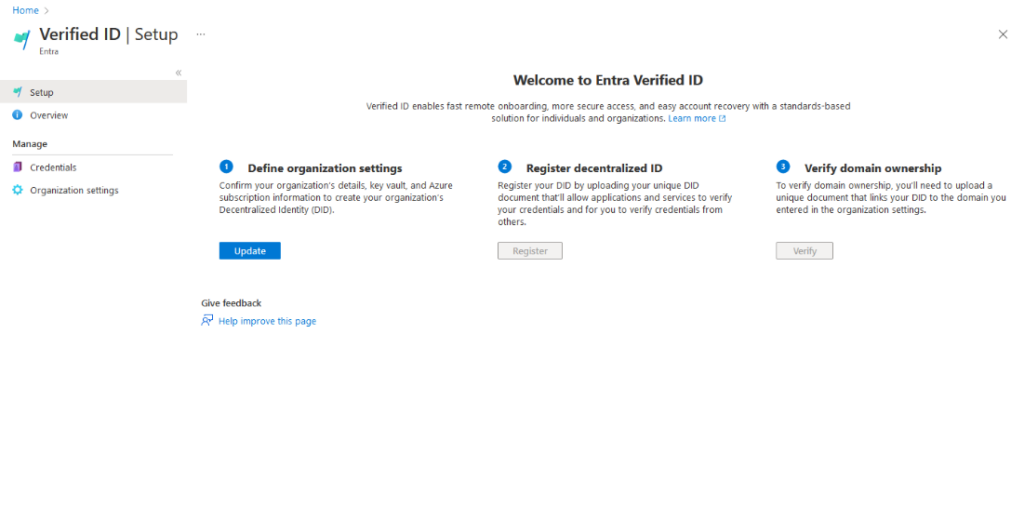

Microsoft Entra Verified ID est une solution de vérification d'identité qui s'intègre facilement à la suite étendue de Microsoft. Conçue pour garantir une compatibilité parfaite, c'est le choix optimal pour les entreprises qui dépendent des applications Microsoft dans leurs opérations quotidiennes.

Pourquoi j'ai choisi Microsoft Entra Verified ID : Microsoft Entra Verified ID a retenu mon attention lors de mon processus d'évaluation grâce à ses capacités d'intégration approfondies avec la suite de produits Microsoft. Sa conception spécialement orientée vers la compatibilité avec les outils Microsoft la distingue des autres solutions de vérification d'identité. Compte tenu de cette focalisation sur la compatibilité, c'est le choix privilégié pour les entreprises fortement ancrées dans l'écosystème Microsoft.

Fonctionnalités clés & intégrations :

Microsoft Entra Verified ID offre l'authentification multifacteur, l'authentification unique sécurisée et des politiques d'accès adaptatives. De plus, ses intégrations sont principalement centrées sur les produits Microsoft, assurant que des outils comme Microsoft 365, Azure et Dynamics 365 fonctionnent ensemble sans accroc.

Pros and Cons

Pros:

- Conçu pour une compatibilité exceptionnelle avec les produits Microsoft

- L'authentification unique sécurisée garantit une facilité d'accès entre les outils

- L'authentification multifacteur ajoute une couche de sécurité supplémentaire

Cons:

- Peut ne pas être le premier choix pour les entreprises non centrées sur Microsoft

- Certaines entreprises peuvent trouver ses fonctionnalités trop axées sur Microsoft

- Nécessite un écosystème Microsoft pour une utilité optimale

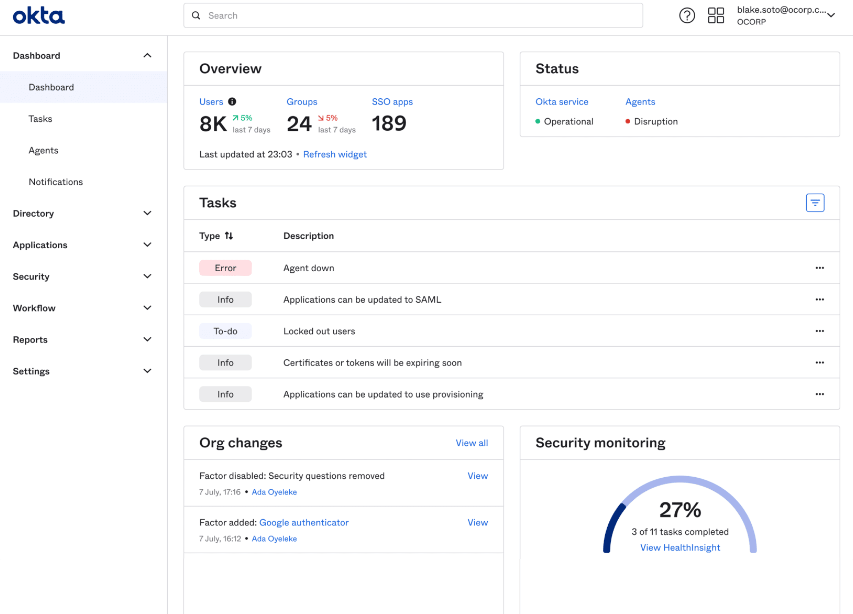

Idéal pour des solutions dédiées à la gestion des identités des employés

Okta Workforce Identity Cloud répond aux besoins uniques de gestion des identités et des accès des entreprises et de leurs employés. Axée sur des solutions adaptées aux scénarios de la main-d'œuvre, elle simplifie le processus de vérification d'identité, de contrôle d'accès et de sécurité pour tous les membres du personnel.

Pourquoi j'ai choisi Okta Workforce Identity Cloud : En comparant divers outils de gestion des identités, Okta Workforce Identity Cloud a retenu mon attention grâce à son approche centrée sur la main-d'œuvre. Je l'ai sélectionné car il met l'accent sur des solutions conçues spécifiquement pour ces scénarios. Étant donné les défis particuliers des entreprises pour gérer les identités numériques de leurs employés, Okta se distingue comme étant le plus compétent pour cette exigence spécialisée.

Fonctionnalités et intégrations remarquables :

Okta propose une authentification adaptative à plusieurs facteurs, une gestion centralisée des accès et un portail en libre-service convivial. Ces outils améliorent la productivité du personnel sans compromettre la sécurité. Côté intégrations, Okta se connecte facilement à de nombreuses applications d'entreprise, y compris les systèmes RH, VPN et autres outils métiers essentiels.

Pros and Cons

Pros:

- Solutions personnalisées pour la gestion des identités du personnel

- Gestion centralisée des accès simplifiant l'administration

- Large écosystème d'intégrations avec les outils professionnels essentiels

Cons:

- Certaines fonctionnalités avancées ne sont disponibles que dans les offres haut de gamme

- La configuration peut exiger une expertise technique pour les environnements complexes

- Les changements et mises à jour périodiques peuvent nécessiter une formation régulière des administrateurs

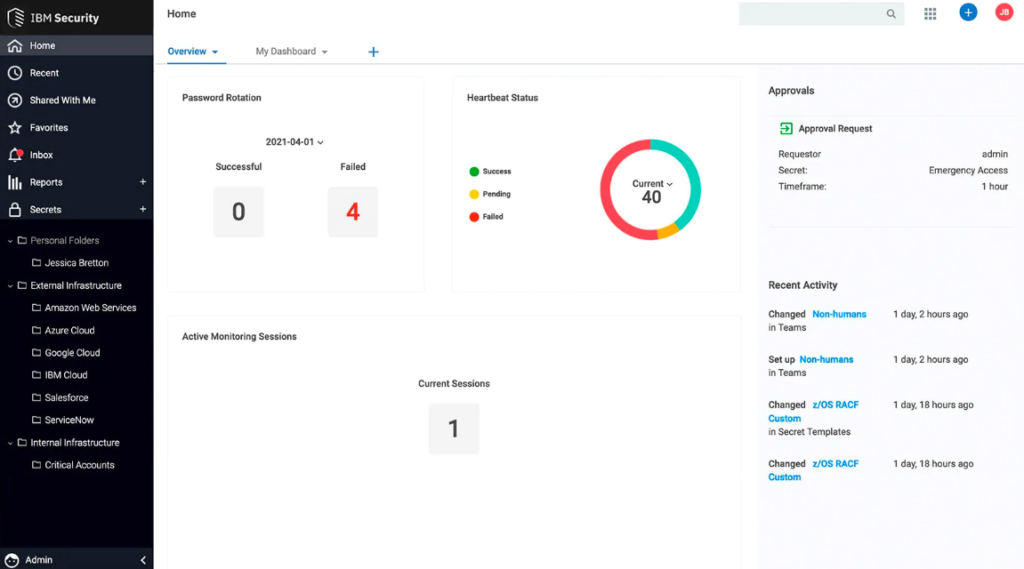

IBM Security Verify est une solution complète de gestion des identités et des accès qui fournit aux entreprises des informations intelligentes. En s'appuyant sur l'intelligence artificielle, elle offre une compréhension nuancée des comportements des utilisateurs et des risques, ce qui la rend idéale pour les organisations à la recherche d'analyses avancées et basées sur les données pour leurs besoins en sécurité.

Pourquoi j'ai choisi IBM Security Verify : Lors de mon processus de sélection des bons outils, IBM Security Verify s'est imposé comme un leader en matière d'analyses pilotées par l'IA. Parmi les nombreuses solutions disponibles, elle se distingue par sa profonde intégration de l'intelligence artificielle, ce qui la rend particulièrement efficace pour analyser les comportements des utilisateurs et détecter d'éventuelles menaces. Je suis convaincu que cet outil est la référence pour les entreprises qui placent les analyses issues de l'IA au cœur de leur stratégie de gestion des identités.

Fonctionnalités clés & intégrations :

IBM Security Verify se distingue grâce à des fonctionnalités comme l'authentification basée sur le risque, les politiques d'accès adaptatives et la détection de la fraude, toutes améliorées par l’IA. La plateforme propose aussi des intégrations avec divers outils d’entreprise, qu’il s’agisse de services cloud ou d’applications sur site, assurant ainsi une adaptation fluide à différentes infrastructures métiers.

Pros and Cons

Pros:

- Analyses et évaluations des risques puissantes grâce à l'IA

- Intégrations polyvalentes avec des solutions cloud et sur site

- Des fonctionnalités telles que la détection de la fraude ajoutent une couche supplémentaire de sécurité

Cons:

- Peut nécessiter un temps d'adaptation pour les utilisateurs non familiers avec les plateformes IBM

- La structure tarifaire peut être complexe pour certaines organisations

- Certaines fonctionnalités peuvent être trop avancées pour les petites entreprises

Autres solutions remarquables de gestion des identités et des accès

Voici d’autres options de gestion des identités et des accès qui n’ont pas été retenues dans ma sélection principale, mais qui méritent néanmoins votre attention :

- Akamai Identity Cloud

Meilleur pour l'intégration de la diffusion de contenu à l'échelle mondiale

- AWS Identity and Access Management (IAM)

Idéal pour l'intégration à l'écosystème Amazon

- NetIQ Identity Manager

Meilleur pour la scalabilité des grandes entreprises

- Thales SafeNet Trusted Access

Idéal pour l’intégration de dispositifs de sécurité matériels

- WSO2 Identity Server

Idéal pour la flexibilité open-source

- ForgeRock

Idéal pour la gestion du cycle de vie des identités

- Cakewalk

Idéal pour révéler l'informatique fantôme

- Scalefusion

Idéal pour la gestion conditionnelle des accès

Avis liés sur les solutions de gestion des accès

Critères de sélection pour la gestion des identités et des accès Solutions

Pour sélectionner les meilleures solutions de gestion des identités et des accès à inclure dans cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs points de douleur, comme la garantie de la sécurité des données et la gestion efficace des accès utilisateurs. J’ai également utilisé le cadre suivant pour garder mon évaluation structurée et équitable :

Fonctionnalités principales (25 % de la note totale)

Pour que chaque solution soit prise en compte dans cette liste, elle devait couvrir ces cas d’usage courants :

- Gérer les identités des utilisateurs

- Fournir un accès sécurisé

- Permettre l’authentification unique (SSO)

- Prendre en charge l’authentification multifacteur

- Proposer des journaux d’accès détaillés

Fonctionnalités distinctives complémentaires (25 % de la note totale)

Pour affiner encore la sélection, j’ai également recherché des fonctionnalités uniques, telles que :

- Authentification adaptative

- Analyse du comportement utilisateur

- Intégration avec des systèmes existants

- Interfaces utilisateur personnalisables

- Outils de rapports de conformité

Facilité d’utilisation (10 % de la note totale)

Pour évaluer l’ergonomie de chaque système, j’ai pris en compte les points suivants :

- Interface intuitive

- Navigation facile

- Instructions claires

- Courbe d’apprentissage minimale

- Tableaux de bord personnalisables

Intégration (10 % du score total)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles

- Chatbots réactifs

- Webinaires réguliers

Support client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciel, j'ai pris en compte les critères suivants :

- Disponibilité 24h/24 et 7j/7

- Multiples canaux de contact

- Temps de réponse rapides

- Personnel compétent

- Centre d’aide complet

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j'ai analysé les points suivants :

- Tarification concurrentielle

- Rapport fonctionnalités / coût

- Formules tarifaires flexibles

- Réductions pour les utilisateurs en volume

- Disponibilité d'une période d'essai gratuite

Avis clients (10 % du score total)

Pour évaluer la satisfaction globale des utilisateurs, j'ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Retours sur la facilité d'utilisation

- Expériences avec le support client

- Satisfaction vis-à-vis des fonctionnalités

- Fiabilité globale

- Opinions sur le rapport qualité-prix

Comment choisir une solution de gestion des identités et des accès

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection, voici une liste de contrôle des éléments à garder à l'esprit :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | La solution peut-elle évoluer avec votre entreprise ? Évaluez si elle prend en charge plus d’utilisateurs et de nouvelles fonctionnalités à mesure que vos besoins se développent. |

| Intégrations | Fonctionne-t-elle avec vos systèmes existants ? Vérifiez la compatibilité avec des outils tels que les logiciels RH, CRM et services cloud. |

| Personnalisation | Pouvez-vous l’adapter à vos processus ? Cherchez la flexibilité dans les paramètres, les rôles utilisateurs et les tableaux de bord pour correspondre à l’organisation de votre équipe. |

| Facilité d’utilisation | Est-elle conviviale pour tous ? Tenez compte de la courbe d’apprentissage et demandez-vous si votre équipe pourra l’adopter sans formation lourde. |

| Mise en œuvre et intégration | À quelle vitesse pouvez-vous commencer ? Évaluez le temps et les ressources nécessaires à l’installation, y compris l’aide éventuelle du fournisseur ou de prestataires externes. |

| Coût | Est-elle dans votre budget ? Comparez les options tarifaires, les frais cachés et la valeur ajoutée des différentes solutions pour trouver le meilleur compromis. |

| Garanties de sécurité | Répond-elle à vos attentes en matière de sécurité ? Assurez-vous qu’elle propose un chiffrement solide, des mises à jour régulières et le respect des standards du secteur pour sécuriser vos données. |

| Exigences de conformité | Respecte-t-elle la réglementation de votre secteur ? Vérifiez qu’elle prend en charge les mesures de conformité requises telles que le RGPD, HIPAA, ou d’autres normes pertinentes. |

Qu’est-ce qu’une solution de gestion des identités et des accès ?

Les solutions de gestion des identités et des accès sont des outils permettant aux organisations de contrôler l’accès des utilisateurs aux informations et aux systèmes. Principalement utilisées par les professionnels de l’informatique et les équipes sécurité, ces solutions garantissent que seuls les utilisateurs autorisés peuvent accéder à des ressources spécifiques.

Des fonctionnalités comme l’authentification unique, l’authentification multi-facteur et les journaux d’accès facilitent la gestion des identités, renforcent la sécurité et aident à satisfaire aux exigences de conformité. Globalement, ces outils simplifient la gestion des accès et améliorent la sécurité des entreprises.

Fonctionnalités

Lorsque vous choisissez une solution de gestion des identités et des accès, faites attention aux caractéristiques suivantes :

- Authentification unique : Permet aux utilisateurs d’accéder à plusieurs applications avec un seul jeu d’identifiants, simplifiant l’accès et améliorant l’expérience utilisateur.

- Authentification multifactorielle : Ajoute une couche supplémentaire de sécurité en exigeant des étapes de vérification supplémentaires au-delà du simple mot de passe.

- Journaux d’accès : Suit l’activité et les schémas d’accès des utilisateurs, aidant les organisations à surveiller la sécurité et la conformité.

- Analyse du comportement des utilisateurs : Analyse les actions des utilisateurs pour détecter des activités inhabituelles et des menaces potentielles pour la sécurité.

- Authentification adaptative : Adapte les exigences d’authentification selon le contexte de l’utilisateur et le niveau de risque, renforçant la sécurité.

- Capacités d’intégration : Fonctionne de manière transparente avec les systèmes existants tels que les logiciels RH et les services cloud pour des opérations plus fluides.

- Tableaux de bord personnalisables : Offre une flexibilité sur la façon dont l’information est affichée, permettant aux équipes d’adapter l’affichage à leurs besoins.

- Outils de reporting de conformité : Fournit des rapports et des analyses pour aider les organisations à satisfaire aux exigences de conformité spécifiques à leur secteur.

- Sécurité sans confiance (Zero trust) : Met en œuvre un modèle de sécurité exigeant une vérification à chaque requête, quel que soit l’emplacement de l’utilisateur.

- Contrôle d’accès basé sur les rôles : Attribue des permissions selon les rôles, assurant que chaque individu n’accède qu’aux éléments nécessaires.

Avantages

La mise en œuvre de solutions de gestion des identités et des accès offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Sécurité renforcée : L’authentification multifactorielle et le contrôle d’accès basé sur les rôles protègent les données sensibles contre tout accès non autorisé.

- Conformité améliorée : Les outils de reporting de conformité facilitent le respect des normes et réglementations sectorielles.

- Accès simplifié pour les utilisateurs : L’authentification unique réduit le nombre de mots de passe à mémoriser, améliorant ainsi l’expérience utilisateur.

- Surveillance efficace : Les journaux d’accès et l’analyse du comportement des utilisateurs fournissent des informations utiles sur les activités des utilisateurs et facilitent la détection des menaces potentielles.

- Économies : En automatisant les tâches de gestion des accès, votre équipe peut se concentrer sur des activités plus stratégiques, ce qui permet de gagner du temps et des ressources.

- Scalabilité : Grâce aux capacités d’intégration, ces solutions peuvent évoluer avec votre entreprise, en supportant plus d’utilisateurs et d’applications.

- Expérience personnalisable : Les tableaux de bord personnalisables permettent aux équipes d’adapter l’interface à leurs besoins spécifiques, ce qui améliore la convivialité.

Coûts & Tarification

Le choix d’une solution de gestion des identités et des accès nécessite de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires, etc. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités généralement incluses dans les solutions de gestion des identités et des accès :

Tableau comparatif des plans pour les solutions de gestion des identités et des accès

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Forfait gratuit | $0 | Gestion de base des utilisateurs, intégrations limitées, et support communautaire. |

| Forfait personnel | $5-$25/utilisateur/mois | Authentification unique, authentification multifactorielle et rapports de base. |

| Forfait entreprise | $30-$60/utilisateur/mois | Rapports avancés, contrôle d’accès basé sur les rôles et support renforcé. |

| Forfait grande entreprise | $70-$120/utilisateur/mois | Intégrations personnalisées, outils de conformité, support dédié et options de montée en charge. |

FAQ sur les solutions de gestion des identités et des accès

Voici quelques réponses aux questions courantes sur les solutions de gestion des identités et des accès :

Quels secteurs bénéficient le plus des solutions de gestion des identités et des accès ?

Oui, les secteurs manipulant des données sensibles, comme la finance, la santé et le gouvernement, profitent grandement des solutions de gestion des identités et des accès. Ces outils permettent de protéger les informations confidentielles en s’assurant que seuls les utilisateurs autorisés y accèdent. Par exemple, un prestataire de santé peut utiliser ces solutions pour sécuriser les dossiers patients, tandis qu’une société financière peut protéger les transactions de ses clients. Si votre secteur requiert un haut niveau de confidentialité et de contrôle d’accès, ces solutions sont à envisager.

Les solutions de gestion des identités et des accès peuvent-elles s'intégrer à des systèmes existants ?

Oui, la plupart des solutions de gestion des identités et des accès offrent des capacités d’intégration avec les systèmes existants. Vous pouvez ainsi les connecter à des applications comme les CRM, les logiciels RH et les services dans le cloud. Avant de choisir une solution, vérifiez sa compatibilité avec vos outils actuels. Certaines proposent des API permettant des intégrations personnalisées, assurant une transition en douceur.

Combien de temps faut-il pour déployer une solution de gestion des identités et des accès ?

Le temps d’implémentation varie selon la complexité de vos systèmes et les fonctionnalités de la solution. Cela peut aller de quelques jours à plusieurs semaines. Pour accélérer le processus, préparez un plan clair, allouez les ressources nécessaires et préparez votre équipe à la formation. Certains fournisseurs proposent une assistance à l’intégration pour démarrer rapidement.

Les solutions de gestion des identités et des accès sont-elles adaptées aux petites entreprises ?

Les solutions IAM authentifient les utilisateurs en vérifiant leurs identifiants auprès d’une base de données sécurisée. Une fois vérifiés, ces solutions attribuent des niveaux d’accès selon les rôles, garantissant que les utilisateurs disposent uniquement des droits nécessaires, comme « édition » ou « visualisation ».

Les solutions IAM peuvent-elles aider à la mise en conformité ?

Oui, les solutions IAM peuvent faciliter la conformité grâce à des outils de contrôle des accès, de traçabilité des actions et de génération de rapports. Elles garantissent que seuls les utilisateurs autorisés accèdent aux données sensibles, répondant ainsi aux exigences réglementaires comme le RGPD ou l’HIPAA.

Combien de temps faut-il pour déployer une solution de gestion des identités et des accès ?

Le temps d’implémentation varie selon la complexité de vos systèmes et les fonctionnalités de la solution. Cela peut aller de quelques jours à plusieurs semaines. Pour accélérer le processus, préparez un plan clair, allouez les ressources nécessaires et préparez votre équipe à la formation. Certains fournisseurs proposent une assistance à l’intégration pour démarrer rapidement.

Prochaine étape :

Si vous êtes en train de rechercher une solution de gestion des identités et des accès, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire et échangez rapidement afin de préciser vos besoins. Vous recevrez ensuite une présélection de logiciels adaptée à votre situation. Les conseillers vous accompagnent même tout au long du processus d’achat, y compris lors des négociations tarifaires.