Liste restreinte des meilleures solutions CIAM

Les meilleures solutions CIAM aident les entreprises à protéger l'identité de leurs clients, à prévenir les violations de données et à offrir une expérience de connexion fluide sur les plateformes web et mobiles. En combinant une authentification robuste à un accès convivial, ces outils répondent à la fois aux enjeux de sécurité et de satisfaction client.

Beaucoup d’équipes commencent à rechercher des plateformes CIAM après avoir rencontré des difficultés, comme la gestion de multiples fournisseurs d’identité non intégrés, la perte de temps liée à la vérification manuelle des comptes, ou la difficulté d’ajouter des méthodes d’authentification modernes telles que la biométrie et la MFA adaptative. Sans la bonne solution, ces lacunes peuvent entraîner des risques de sécurité et des expériences frustrantes qui font fuir les utilisateurs.

J’ai accompagné des entreprises dans leur migration depuis des systèmes d’identification hérités, testé des plateformes CIAM en conditions réelles avec des millions de connexions, et évalué leur capacité à conjuguer conformité réglementaire et facilité d’utilisation. Ces expériences m’ont permis d’identifier les solutions qui simplifient vraiment la gestion des identités et celles qui au contraire créent des frictions.

Dans ce guide, vous découvrirez quelles solutions CIAM se démarquent pour limiter les risques de prise de contrôle de comptes, améliorer les flux d’authentification et offrir la meilleure expérience client tout en garantissant une sécurité maximale.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleures solutions CIAM

Ce tableau comparatif résume les détails tarifaires de mes meilleures sélections de solutions CIAM afin de vous aider à trouver celle qui conviendra à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour des options de personnalisation complètes | Not available | $75/mois (facturé annuellement) | Website | |

| 2 | Idéal pour des intégrations SaaS rapides | Non | $500/mois (facturé annuellement) | Website | |

| 3 | Idéal pour une gestion simplifiée des accès | Non | $2/user/month | Website | |

| 4 | Idéal pour l'authentification unique sécurisée | Essai gratuit de 30 jours disponible | À partir de $2/utilisateur/mois | Website | |

| 5 | Meilleur choix pour une intégration étendue à l'écosystème | Non | $25/utilisateur/mois (minimum 5 licences) | Website | |

| 6 | Idéal pour les entreprises utilisant la suite SAP | Not available | Tarification sur demande | Website | |

| 7 | Idéal pour un accès adaptatif piloté par l'IA | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour les organisations très intégrées à l'écosystème Google | Not available | $6/utilisateur/mois (facturé annuellement) | Website | |

| 9 | Idéal pour les organisations axées sur AWS | Not available | $0.00550 par utilisateur actif mensuel (MAU) au-delà de 50 000 MAU | Website | |

| 10 | Idéal pour la compatibilité avec des applications diverses | Not available | $2/utilisateur/mois | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleures solutions CIAM

Vous trouverez ci-dessous mes synthèses détaillées des meilleures solutions CIAM ayant intégré ma sélection. Mes avis présentent un aperçu complet des fonctionnalités clés, avantages & inconvénients, intégrations et cas d’utilisation idéaux de chaque outil afin de vous aider à trouver celui qui vous conviendra le mieux.

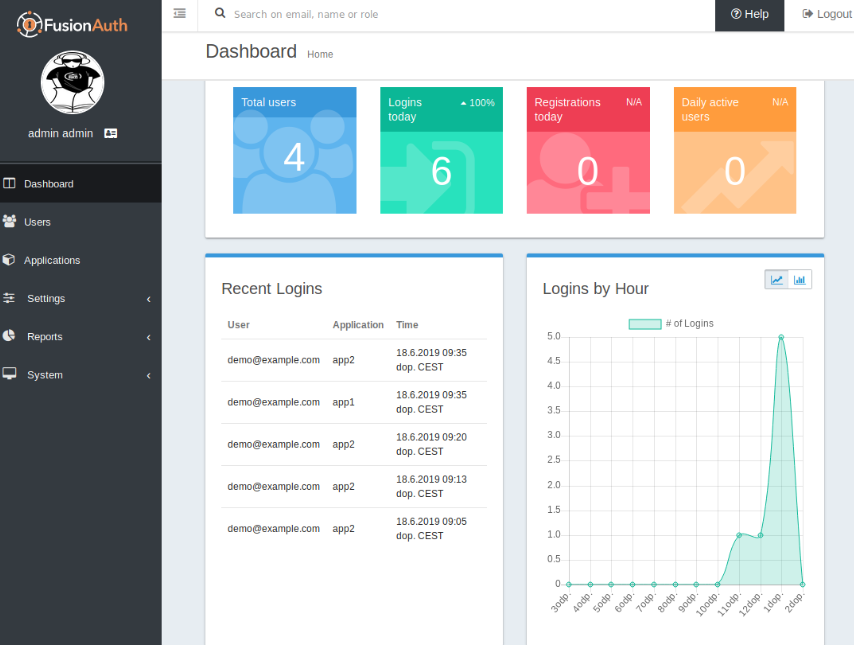

FusionAuth est une solution CIAM qui offre de vastes fonctionnalités de personnalisation pour la gestion des identités clients. Elle est conçue pour permettre aux entreprises d’adapter leur système de gestion d’identités, afin de l’aligner parfaitement sur leurs besoins spécifiques.

Pourquoi j’ai choisi FusionAuth : J’ai inclus FusionAuth dans cette liste grâce à sa capacité remarquable à offrir des options de personnalisation. D’après mon analyse, FusionAuth s’engage à fournir un système pouvant être modifié pour s’adapter aux exigences propres à chaque entreprise. Cela en fait un choix idéal pour les organisations recherchant des options de personnalisation avancées dans une solution CIAM.

Fonctionnalités et intégrations remarquables :

FusionAuth dispose de plusieurs fonctionnalités clés telles que la connexion via réseaux sociaux, l’authentification unique (single sign-on) et un modèle de données utilisateur flexible. Il propose également l’authentification sans mot de passe et des formulaires d’inscription avancés, renforçant ainsi ses capacités de personnalisation.

Concernant les intégrations, FusionAuth s’intègre facilement à de nombreux autres systèmes. Il fonctionne sans accrocs avec des applications métiers, des applications à page unique et même des applications mobiles natives. De plus, il propose une compatibilité API, lui permettant de s’interfacer efficacement avec des applications personnalisées.

Pros and Cons

Pros:

- Haut degré de personnalisation

- Large gamme d’intégrations

- Modèle de données utilisateur flexible

Cons:

- Peut s’avérer complexe pour les petites entreprises

- L’interface utilisateur pourrait être plus intuitive

- La facturation annuelle peut ne pas convenir à tous

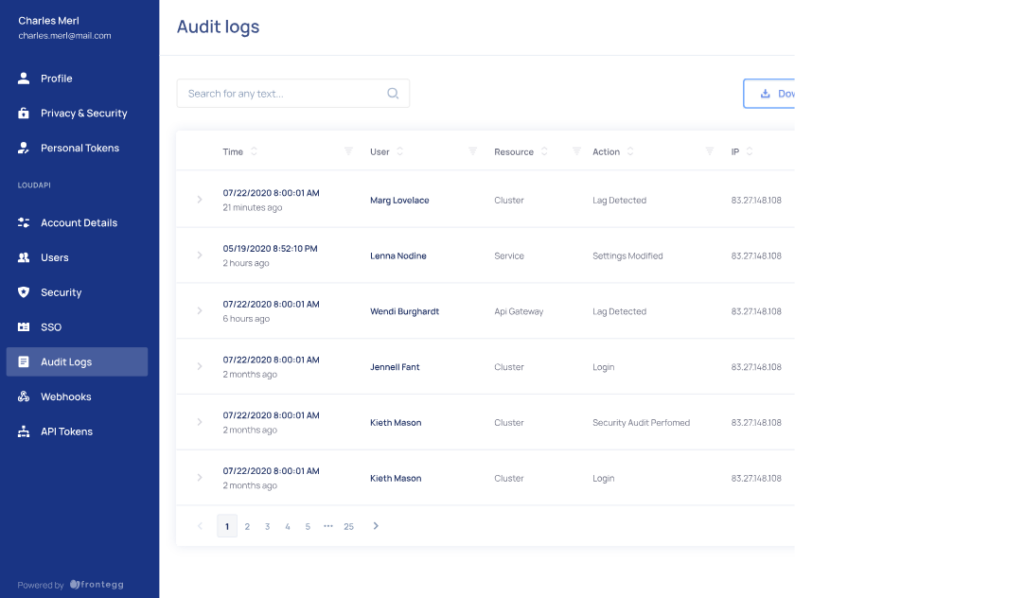

Frontegg est une plateforme qui propose des fonctionnalités de gestion des utilisateurs et d'authentification préconçues et évolutives, facilement intégrables dans les applications SaaS. Cela la rend particulièrement utile aux fournisseurs SaaS souhaitant accélérer l'intégration des fonctions de sécurité essentielles.

Pourquoi j'ai choisi Frontegg : J'ai choisi Frontegg en raison de son approche axée sur les fonctionnalités prêtes à l'emploi pour les applications SaaS. D'après mon analyse, Frontegg se distingue grâce à sa suite complète de fonctionnalités adaptées au SaaS, permettant aux fournisseurs de gagner un temps précieux sur le développement. C'est donc la meilleure option pour des intégrations SaaS rapides, facilitant ainsi la mise sur le marché accélérée des applications.

Fonctionnalités clés & intégrations :

Frontegg propose de nombreuses fonctionnalités telles que l'authentification multi-facteurs, le contrôle d'accès basé sur les rôles et des expériences d'onboarding personnalisables. De plus, Frontegg comprend des journaux d'audit, la conformité ainsi qu'un centre de notifications, offrant une gamme complète d'outils de gestion des utilisateurs.

Frontegg s'intègre à Slack, Zendesk et d'autres plateformes SaaS, ce qui le rend adaptable aux entreprises utilisant divers outils.

Pros and Cons

Pros:

- Fonctionnalités prêtes à l'emploi pour une intégration rapide au sein du SaaS

- Ensemble de fonctionnalités complet couvrant tous les aspects de la gestion des utilisateurs

- S'intègre facilement avec de nombreuses plateformes SaaS populaires

Cons:

- Moins adapté aux applications non SaaS

- Prix de départ plus élevé que certains concurrents

- Tarification uniquement disponible sur une base annuelle

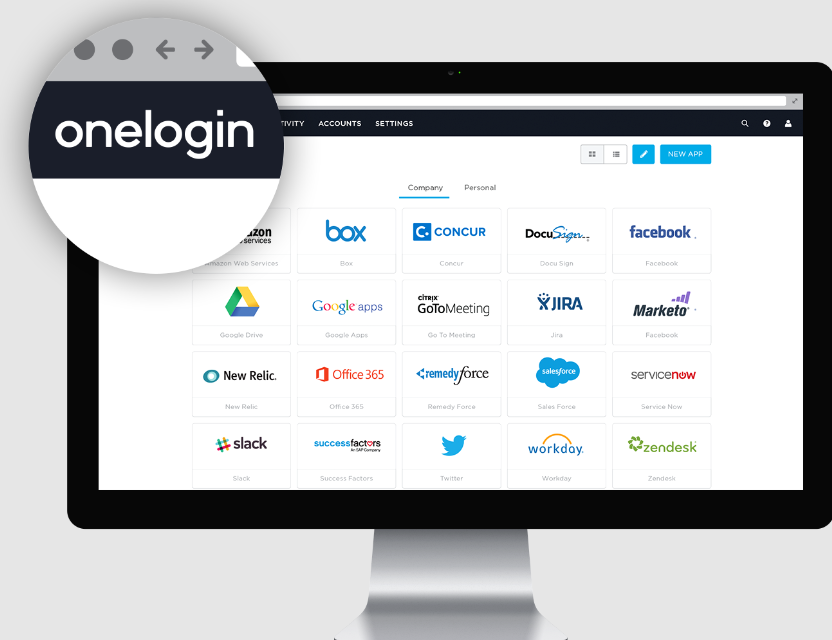

OneLogin est un fournisseur de gestion des identités et des accès basé sur le cloud qui aide les entreprises à sécuriser tous les aspects de leur réseau et de leurs applications. Il simplifie le processus de gestion des droits d'accès sur de nombreux appareils et applications, ce qui en fait un excellent choix pour les entreprises à la recherche d'une solution rationalisée de gestion des accès.

Pourquoi j'ai choisi OneLogin : J'ai sélectionné OneLogin pour cette liste car il se concentre sur la simplicité et l'efficacité de la gestion des accès. Son interface intuitive et conviviale réduit la complexité de la gestion des accès utilisateurs sur différentes plateformes. C'est l'option idéale pour les entreprises ayant besoin d'une méthode claire et efficace pour gérer la gestion des accès.

Fonctionnalités phares et intégrations :

Les principales fonctionnalités de OneLogin incluent l'authentification unique (SSO), l'authentification multifactorielle (MFA) et la gestion du provisionnement des utilisateurs. Il prend également en charge l'intégration en temps réel avec Active Directory et LDAP, offrant ainsi une synchronisation immédiate sur l'ensemble de votre annuaire.

OneLogin s'intègre à de nombreuses applications, notamment Office 365, G Suite, AWS, Slack et Zoom. Cette large gamme d'intégrations offre un gain de productivité supplémentaire pour les entreprises utilisant déjà ces plateformes.

Pros and Cons

Pros:

- Interface simple et conviviale

- Large choix d'options d'intégration

- Excellentes fonctionnalités de gestion des accès

Cons:

- Le service client peut parfois être lent

- Certaines fonctionnalités avancées nécessitent des forfaits plus onéreux

- Moins adapté aux petites entreprises en raison du prix par utilisateur

Pour les organisations à la recherche d'une solution robuste de gestion de l'identité et des accès clients, miniOrange CIAM se distingue comme un choix polyvalent. Conçue pour les entreprises qui privilégient la sécurité, l'évolutivité et une expérience utilisateur optimale, cette plateforme gère les identités clients sur le web, les appareils mobiles et les applications. Elle répond aux défis du contrôle des sessions et des connexions sécurisées, ce qui en fait une solution particulièrement adaptée aux environnements B2C et B2B dans la technologie, le commerce électronique, et d'autres services à la clientèle.

Pourquoi j'ai choisi miniOrange CIAM

J'ai choisi miniOrange CIAM pour son approche globale de la gestion de l'identité client, alliant SSO transparent et contrôles de sécurité avancés pour soutenir à la fois le taux de conversion et la confiance des utilisateurs. Ses options d'authentification multifacteur et d'authentification adaptative permettent de vérifier les utilisateurs via la biométrie, les codes uniques ou les signaux comportementaux, réduisant ainsi la fraude tout en garantissant des connexions sans friction. J'apprécie également sa détection des menaces en temps réel, qui signale les anomalies telles que les schémas de connexion inhabituels ou les appareils à risque afin de permettre des actions proactives alignées sur le modèle zero-trust. La plateforme peut évoluer pour gérer un trafic client important sans la lourdeur souvent associée aux systèmes strictement d'entreprise.

Fonctionnalités clés de miniOrange CIAM

Outre ses capacités remarquables de SSO et MFA, miniOrange IDP offre plusieurs autres fonctionnalités qui en font une solution CIAM convaincante :

- Intégration et gestion du profil client : Prend en charge les parcours d'inscription guidés, la mise à jour des profils, la segmentation et des contrôles d'accès granulaires pour personnaliser l'expérience utilisateur.

- Profilage progressif et gestion du consentement : Collecte les données utilisateurs progressivement sur plusieurs sessions et fournit des options de consentement détaillées pour favoriser la conformité et la transparence envers l'utilisateur.

- Détection des menaces et récupération de compte : Utilise des politiques contextuelles basées sur l'appareil, la localisation et les signaux de risque, ainsi qu'une surveillance en temps réel et des workflows sécurisés d'auto-réinitialisation de mot de passe.

Intégrations miniOrange CIAM

miniOrange CIAM propose des connecteurs pour Google Workspace, Microsoft 365, AWS Cognito, Salesforce, ServiceNow, Slack, Zoom, Atlassian, Dropbox, GitHub, ainsi qu'une prise en charge de plus de 6000 applications pour étendre la compatibilité sur tout votre écosystème.

Pros and Cons

Pros:

- Prise en charge solide des protocoles pour l'évolutivité

- Authentification multifacteur robuste et sans mot de passe

- Options de déploiement hybride flexibles

Cons:

- Le profilage progressif demande un réglage précis

- La gestion des consentements nécessite une supervision

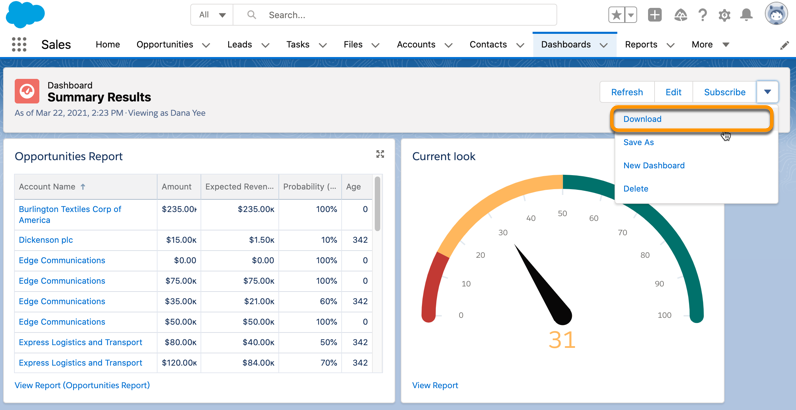

La plateforme Salesforce propose une suite complète de services, incluant une solution CIAM robuste. Elle offre un éventail de fonctionnalités axées sur la gestion de l'identité et des accès utilisateurs, ce qui joue un rôle majeur dans les vastes capacités d'intégration de l'écosystème Salesforce.

Pourquoi j'ai choisi la plateforme Salesforce : Lors de mon évaluation, j'ai sélectionné la plateforme Salesforce pour ses innombrables possibilités d'intégration au sein de son écosystème. Elle se démarque par son interopérabilité avec un large éventail de services Salesforce, améliorant la performance des entreprises en simplifiant la gestion des identités. Cette caractéristique fait de la plateforme Salesforce le meilleur choix pour une intégration poussée à l'écosystème.

Fonctionnalités phares & Intégrations :

Parmi la multitude de fonctionnalités, la plateforme Salesforce offre un service robuste de gestion des identités et des accès, l'authentification multifacteur et le provisionnement des utilisateurs, entre autres. De plus, elle propose un puissant moteur de règles pour un contrôle d'accès granulaire.

Côté intégrations, la plateforme Salesforce est sans égale. Elle s'intègre de manière fluide avec d'autres services de l'écosystème Salesforce comme Salesforce CRM, Service Cloud et Marketing Cloud, permettant ainsi d'optimiser l'ensemble des processus métier.

Pros and Cons

Pros:

- Excellente intégration à l'écosystème

- Ensemble de fonctionnalités complet

- Moteur de règles performant pour le contrôle granulaire des accès

Cons:

- Tarification élevée pour les petites entreprises

- Peut nécessiter une courbe d'apprentissage

- Trop complexe pour les entreprises n'utilisant pas l'écosystème Salesforce

Idéal pour les entreprises utilisant la suite SAP

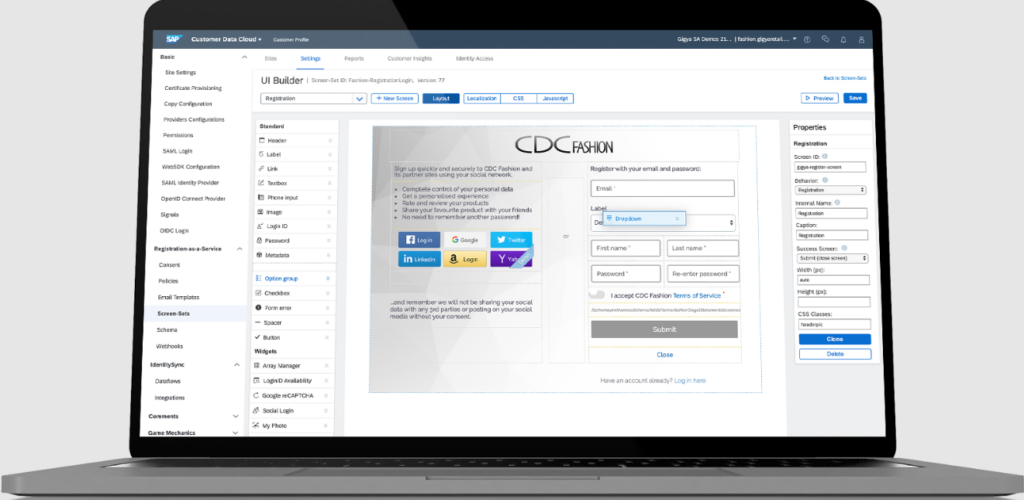

La solution CIAM de SAP est conçue pour s'intégrer au reste de la suite de produits SAP, ce qui en fait un choix privilégié pour les entreprises déjà investies dans l'écosystème SAP. Elle offre des capacités robustes de gestion des identités, complétées par de nombreuses fonctionnalités spécifiques à SAP.

Pourquoi j'ai choisi SAP Customer Service Identity and Access Management for B2C : J'ai sélectionné la solution CIAM de SAP en raison de son intégration complète avec la suite de produits SAP. Cela en fait la meilleure option pour les entreprises qui utilisent déjà la suite logicielle SAP, car elle leur permet de gérer et de sécuriser les identités client dans un environnement familier.

Fonctionnalités et intégrations remarquables :

La solution CIAM de SAP propose des fonctionnalités d'enregistrement, d'authentification et de gestion des accès. Elle fournit également l'authentification unique (SSO), une authentification basée sur les risques et des analyses intégrées pour mieux comprendre le comportement de vos clients.

Cependant, la véritable force de cet outil réside dans ses capacités d'intégration profonde avec la suite de produits SAP. Il interagit avec SAP Marketing Cloud, SAP Service Cloud et d'autres produits de la famille SAP, rendant le transfert et la gestion des données particulièrement simples.

Pros and Cons

Pros:

- Intégration poussée avec la suite SAP

- Analyses intégrées

- Fonctionnalités complètes de gestion des identités

Cons:

- Informations tarifaires non facilement accessibles

- Peut ne pas convenir aux utilisateurs hors SAP

- L'interface utilisateur pourrait être plus intuitive

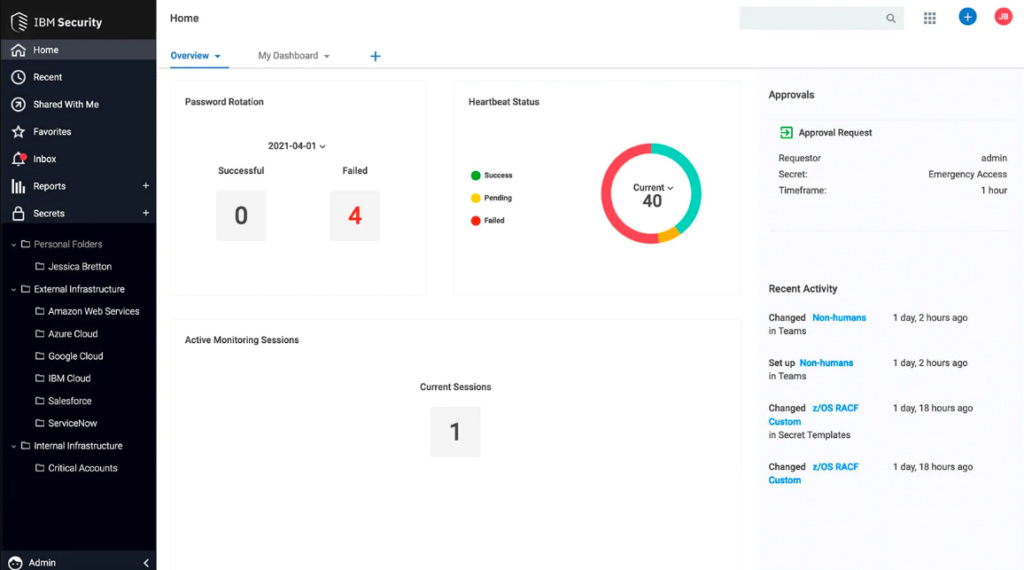

IBM Security Verify est une solution de gestion des identités et des accès qui utilise l'intelligence artificielle pour offrir un accès adaptatif. Cette plateforme IAM basée sur le cloud propose une variété d'outils conçus pour sécuriser les identités des utilisateurs et fournir un accès personnalisé en fonction de divers facteurs, ce qui en fait la solution privilégiée pour les entreprises à la recherche d'une gestion des accès renforcée par l'IA.

Pourquoi j'ai choisi IBM Security Verify : Dans ma recherche d'outils IAM, IBM Security Verify s'est démarquée grâce à ses cas d'utilisation uniques de l'IA pour fournir un accès adaptatif. Cette fonctionnalité permet aux organisations d'adapter les protocoles d'accès en fonction du comportement des utilisateurs et d'autres indicateurs de risque. Elle convient donc particulièrement aux entreprises nécessitant une grande adaptabilité de la sécurité grâce à l'IA.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités clés d'IBM Security Verify incluent l'accès basé sur les risques, des parcours utilisateurs personnalisés et un portail utilisateur unifié. Grâce à ces fonctionnalités, l'outil permet aux organisations d'optimiser leurs processus IAM et de les adapter à des parcours utilisateurs spécifiques.

IBM Security Verify s'intègre à de nombreuses applications et systèmes d'entreprise tels qu'Office 365, Salesforce et Workday. De plus, il s'intègre à d'autres produits de sécurité IBM pour une approche de sécurité globale.

Pros and Cons

Pros:

- Utilise l'IA pour le contrôle adaptatif des accès

- Propose des parcours utilisateurs personnalisés pour un accès simplifié

- S'intègre à de nombreuses applications et systèmes d'entreprise

Cons:

- Tarification non transparente et uniquement sur demande

- Peut être trop complexe pour les petites entreprises

- Courbe d'apprentissage importante en raison des capacités d'IA

Idéal pour les organisations très intégrées à l'écosystème Google

Google Cloud Identity simplifie la gestion des identités et des accès, en s'intégrant facilement à la suite d'outils et de services de Google. Idéal pour les entreprises utilisant fréquemment l'écosystème Google.

Pourquoi j'ai choisi Google Cloud Identity : En explorant différents outils de gestion des identités et des accès (IAM), Google Cloud Identity s'est démarqué grâce à son intégration directe avec le vaste écosystème Google. Le système de gestion des identités et des accès de Google est idéal pour les entreprises utilisant les services Google. Il permet de gérer facilement les identités et les accès à la fois pour les services Google et non-Google, ce qui le rend parfait pour les organisations qui reposent fortement sur Google.

Fonctionnalités et intégrations principales :

Google Cloud Identity propose des fonctionnalités IAM complètes, incluant l'authentification unique (SSO), l'authentification multifacteur (MFA) et la gestion du cycle de vie des utilisateurs. Il offre également une sécurité avancée grâce aux mécanismes de détection des menaces et des anomalies de Google. Cet outil fonctionne très bien avec les autres services Google et propose des connexions sécurisées aux applications traditionnelles.

Pros and Cons

Pros:

- Offre une intégration native avec divers services Google

- Fournit des capacités IAM complètes

- Exploite la détection des menaces et des anomalies de Google pour une sécurité avancée

Cons:

- Peut ne pas être le meilleur choix pour les utilisateurs hors Google

- Manque de transparence sur les tarifs pour les services non-Google

- Options de personnalisation limitées par rapport à certaines autres solutions IAM

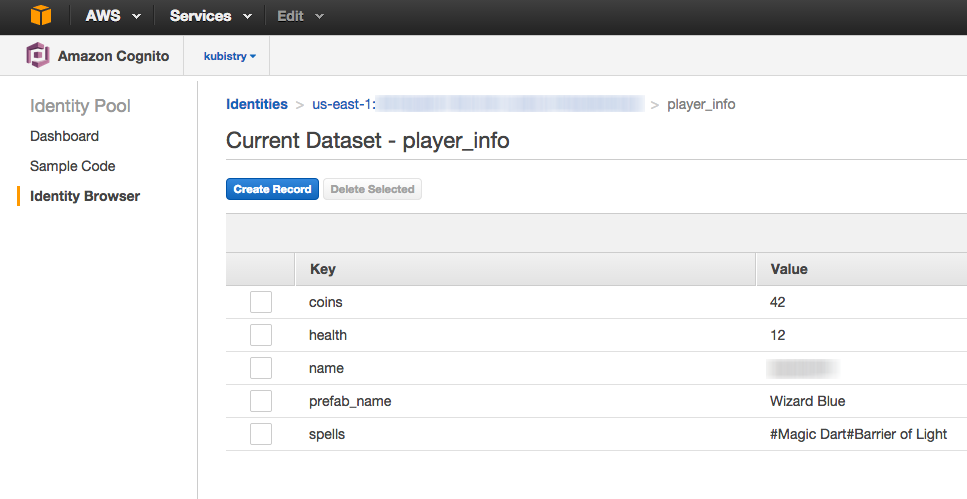

Amazon Cognito est un service d'identité en libre-service qui gère les utilisateurs et la synchronisation des données. Il s'intègre aux services AWS pour une gestion des accès simplifiée.

Pourquoi j'ai choisi Amazon Cognito : J'ai sélectionné Amazon Cognito pour cette liste principalement pour son intégration à l'écosystème AWS. Au cours de ma comparaison, il s'est démarqué par ses intégrations natives avec de nombreux services AWS. Cette interopérabilité fait d'Amazon Cognito une solution idéale pour les organisations fortement investies dans l'écosystème AWS, garantissant une gestion des accès facile et efficace.

Fonctionnalités et intégrations remarquables :

Amazon Cognito gère les annuaires d'utilisateurs, propose la fédération d'identités, et permet de personnaliser les interfaces d'inscription et de connexion. Les intégrations les plus précieuses d'Amazon Cognito sont avec les services AWS. Il s'intègre facilement à AWS Lambda, Amazon API Gateway, AWS Amplify, et plus encore, permettant une gestion complète et cohérente des identités et des accès au sein de l'écosystème AWS.

Pros and Cons

Pros:

- Intégration poussée avec les services AWS

- Assure la synchronisation des données entre les appareils

- Interfaces d'inscription et de connexion utilisateur personnalisables

Cons:

- La complexité des services AWS peut représenter un défi pour les débutants

- Le prix peut augmenter avec le nombre d'utilisateurs

- Moins adapté aux environnements hors AWS

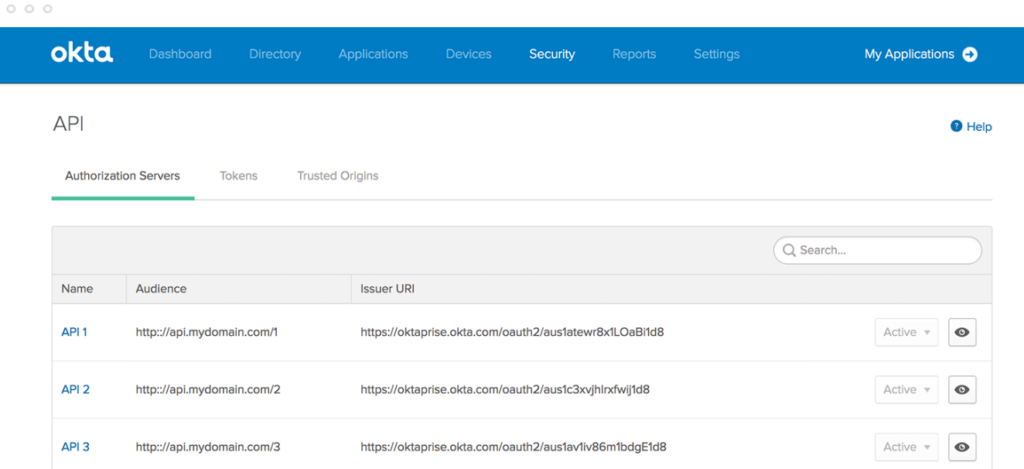

Okta Customer Identity est une suite de services cloud conçue pour gérer et sécuriser l'authentification des utilisateurs sur diverses applications. Son vaste écosystème la rend particulièrement adaptée aux organisations qui gèrent un ensemble diversifié d'applications.

Pourquoi j'ai choisi Okta Customer Identity : Dans mon processus de sélection, j'ai identifié Okta Customer Identity comme une solution remarquable en raison de son écosystème étendu. Cette large compatibilité en fait une solution polyvalente, capable de répondre aux besoins d'organisations ayant des portefeuilles applicatifs variés. Ainsi, elle est idéale pour la compatibilité avec des applications diverses et offre une solution unifiée pour différents types d'applications.

Fonctionnalités remarquables et intégrations :

Les principales fonctionnalités d'Okta incluent l'authentification multifacteur adaptative, la gestion du cycle de vie et une interface utilisateur facile à naviguer. Ces éléments contribuent à une posture de sécurité robuste sans sacrifier l'expérience utilisateur.

Okta propose des intégrations complètes, couvrant plus de 6 000 applications préintégrées. Cela inclut des applications cloud classiques comme Salesforce, Google Workspace et Microsoft 365, garantissant une interopérabilité fluide.

Pros and Cons

Pros:

- Large gamme d'applications préintégrées

- Fonctionnalités de sécurité robustes telles que l'authentification multifacteur adaptative

- Bonne interface utilisateur

Cons:

- Le prix de base peut ne pas inclure toutes les fonctionnalités souhaitées

- Peut être disproportionné pour les organisations avec des portefeuilles applicatifs plus simples

- Certaines fonctionnalités de personnalisation peuvent nécessiter une expertise technique

Autres solutions CIAM

Voici d’autres options de solutions CIAM qui ne figurent pas dans ma liste restreinte mais qui méritent tout de même d’être examinées :

- CyberArk Identity

Idéal pour une focalisation forte sur la sécurité

- WSO2 Identity Server

Meilleur pour son avantage open-source

- Stytch

Idéal pour l'authentification sans mot de passe

Critères de sélection pour choisir une solution CIAM

En tant que personne ayant évalué des dizaines d’outils de gestion des accès et de services d'annuaire cloud, j’ai utilisé la grille suivante pour structurer et rendre objectif mon processus d’évaluation :

Fonctionnalité principale (25 % du score total)

Pour figurer sur cette liste, chaque solution devait répondre à ces cas d’usage courants :

- Gérer les identités des utilisateurs

- Fournir une authentification sécurisée

- Permettre l’authentification unique (SSO)

- Prendre en charge l’authentification multifacteur

- Gérer les droits d’accès des utilisateurs

Fonctionnalités différenciantes (25 % du score total)

Pour départager les solutions, j’ai également recherché des fonctionnalités uniques comme :

- Authentification adaptative

- Intégration avec des applications tierces

- Analyses avancées des données

- Interfaces utilisateur personnalisables

- Conformité avec les réglementations du secteur

Facilité d’utilisation (10 % du score total)

Pour évaluer l’ergonomie de chaque système, j’ai pris en compte :

- Navigation intuitive

- Interface utilisateur claire

- Options de configuration simples

- Design réactif

- Courbe d'apprentissage minimale

Onboarding (10 % du score total)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai considéré :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès aux modèles

- Webinaires d'accompagnement

- Chatbots réactifs

Assistance client (10 % du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciels, j’ai pris en compte les éléments suivants :

- Disponibilité d’une assistance 24h/24 et 7j/7

- Accès au chat en direct

- Base de connaissances complète

- Réponses rapides aux demandes

- Options de support personnalisées

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarification compétitive

- Modèles de tarification transparents

- Gamme de fonctionnalités proposées

- Souplesse des formules d’abonnement

- Rentabilité par rapport aux concurrents

Avis clients (10 % du score total)

Pour évaluer la satisfaction globale des clients, j’ai pris en compte les éléments suivants lors de la lecture des avis :

- Cohérence des retours positifs

- Fréquence des mises à jour et améliorations

- Satisfaction des utilisateurs concernant les fonctionnalités

- Qualité du service client

- Fiabilité générale de la plateforme

Comment choisir une solution CIAM

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à garder le cap dans votre processus de sélection de logiciel, voici une liste de facteurs à garder à l’esprit :

| Facteur | À considérer |

|---|---|

| Scalabilité | La solution évoluera-t-elle avec votre entreprise ? Considérez la capacité utilisateur, les limites de données et l’expansion future. Assurez-vous qu’elle peut supporter une charge accrue sans problème de performance. |

| Intégrations | S’intègre-t-elle à vos systèmes actuels ? Vérifiez la compatibilité avec les logiciels existants comme le CRM, l’ERP et les autres outils essentiels pour un fonctionnement harmonieux. |

| Personnalisation | Pouvez-vous l’adapter à vos besoins ? Recherchez des options pour modifier les flux de travail, les autorisations et l’interface utilisateur afin de répondre aux exigences spécifiques de votre équipe. |

| Facilité d’utilisation | Est-elle intuitive pour votre équipe ? Évaluez l’interface utilisateur et la vitesse d’apprentissage des membres de l’équipe sans longue formation. |

| Mise en œuvre et intégration | Combien de temps faut-il pour tout installer ? Évaluez le temps et les ressources nécessaires pour l’installation, la migration des données et la prise en main par votre équipe du nouveau système. |

| Coût | Est-ce conforme à votre budget ? Comparez les formules de prix, les frais cachés et les coûts à long terme. Prenez en compte les frais initiaux et récurrents pour évaluer l’accessibilité. |

| Mécanismes de sécurité | Protège-t-elle vos données ? Vérifiez la présence d’un chiffrement fiable, de contrôles d’accès et de conformité avec les normes de sécurité afin de protéger les informations sensibles. |

| Exigences réglementaires | Respecte-t-elle la législation du secteur ? Vérifiez que la solution est conforme aux normes telles que le RGPD, la HIPAA ou toute autre réglementation applicable à votre domaine. |

Qu’est-ce qu’une solution CIAM ?

Les solutions CIAM sont des outils qui gèrent l’identité client, sécurisent les connexions et protègent les données sur les plateformes numériques. Elles sont utilisées par les équipes de sécurité, les administrateurs informatiques et les responsables produits pour réduire la fraude, protéger les comptes et améliorer l’expérience de connexion des utilisateurs.

Des fonctionnalités comme l’authentification adaptative, la vérification biométrique et la gestion des comptes en libre-service aident à prévenir les violations, à réduire les tâches de vérification manuelle et à accélérer les connexions. Globalement, les solutions CIAM facilitent l’équilibre entre sécurité renforcée et expérience client fluide.

Fonctionnalités

Lors du choix d’une solution CIAM, soyez attentif aux fonctionnalités clés suivantes :

- Authentification des utilisateurs : Vérifie l'identité des utilisateurs pour garantir un accès sécurisé aux applications et aux données.

- Authentification unique : Permet aux utilisateurs d'accéder à plusieurs applications avec un seul ensemble d'identifiants, réduisant ainsi la fatigue liée aux connexions répétées.

- Authentification multifacteur : Ajoute une couche de sécurité supplémentaire en exigeant des méthodes de vérification additionnelles.

- Gestion des accès : Contrôle qui peut accéder à des ressources spécifiques, garantissant que seules les personnes autorisées accèdent aux données sensibles.

- Capacités d'intégration : Se connecte de manière transparente avec les systèmes et applications existants pour des opérations fluides.

- Interfaces utilisateur personnalisables : Adapte l'expérience utilisateur aux besoins spécifiques de différentes équipes ou services.

- Chiffrement des données : Protège les informations sensibles en les cryptant, ce qui les rend illisibles pour les utilisateurs non autorisés.

- Support de conformité : Garantit le respect des exigences réglementaires telles que le RGPD et l’HIPAA, réduisant ainsi les risques juridiques.

- Authentification adaptative : Ajuste les mesures de sécurité en fonction du comportement de l'utilisateur et du niveau de risque pour une protection renforcée.

- Analytique et rapports : Fournit des informations sur le comportement des utilisateurs et la performance du système pour éclairer la prise de décision.

- Logiciel de provisionnement des utilisateurs : Permet aux administrateurs de créer, gérer et supprimer des comptes utilisateurs ainsi que leurs accès à divers systèmes ou services.

Avantages

L’implémentation de solutions CIAM offre de nombreux avantages pour votre équipe et votre entreprise. Voici quelques-uns des bénéfices auxquels vous pouvez vous attendre :

- Sécurité renforcée : L’authentification multifacteur et la gestion des accès protègent les données sensibles contre les accès non autorisés.

- Expérience utilisateur améliorée : L’authentification unique réduit la fatigue liée aux connexions, facilitant l’accès à plusieurs applications.

- Conformité réglementaire : Le support de conformité aide votre entreprise à répondre aux exigences légales comme le RGPD et l’HIPAA.

- Efficacité accrue : Les capacités d'intégration permettent un fonctionnement fluide avec les systèmes existants, économisant temps et ressources.

- Évolutivité : Ces solutions évoluent avec votre entreprise, pouvant accueillir davantage d’utilisateurs et de données sans pertes de performance.

- Informations sur les données : L’analytique et les rapports fournissent des indications précieuses sur le comportement des utilisateurs et la performance du système pour guider les décisions.

- Expériences utilisateur personnalisées : Des interfaces personnalisables permettent d’adapter le parcours utilisateur aux besoins spécifiques de différentes équipes.

Coûts & Tarification

Le choix des solutions CIAM nécessite de comprendre les différents modèles et plans tarifaires proposés. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires, etc. Le tableau ci-dessous résume les plans les plus courants, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions CIAM :

Tableau comparatif des plans pour les solutions CIAM

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Authentification utilisateur de base, gestion d'accès limitée, et support communautaire. |

| Plan personnel | $5-$25/user/month | Authentification unique, authentification multifacteur, et support par email. |

| Plan entreprise | $30-$75/user/month | Intégrations avancées, interfaces personnalisables, et assistance téléphonique. |

| Plan grande entreprise | $100-$200/user/month | Support complet de conformité, gestionnaire de compte dédié, et analytique avancée. |

FAQ sur les solutions CIAM

Voici des réponses à des questions courantes sur les solutions CIAM :

Les solutions CIAM peuvent-elles s'intégrer aux systèmes existants ?

Oui, la plupart des solutions CIAM peuvent s’intégrer aux systèmes existants comme les plateformes CRM et ERP. Vérifiez la compatibilité de vos outils actuels avec la solution CIAM que vous envisagez. Recherchez des solutions proposant des API et des connecteurs préconfigurés pour assurer une intégration fluide, gagner du temps et limiter les perturbations.

Les solutions CIAM sont-elles évolutives ?

Oui, les solutions CIAM sont conçues pour évoluer avec votre entreprise. À mesure que votre base de clients grandit, ces outils peuvent gérer davantage d’utilisateurs et de données sans difficulté. Prenez en compte vos perspectives de croissance lors de l’évaluation des options et choisissez une solution capable de prendre en charge l’augmentation du trafic et des demandes utilisateur sans compromettre les performances.

Quelles mesures de sécurité proposent les solutions CIAM ?

Les solutions CIAM offrent des mesures de sécurité telles que le chiffrement, l’authentification multifacteur et la gestion des accès. Ces fonctionnalités permettent de protéger les données des clients contre les violations et les accès non autorisés. Lors du choix d’une solution, assurez-vous qu’elle respecte les normes de sécurité en vigueur dans votre secteur, telles que le RGPD ou la HIPAA, afin de garantir l’intégrité des données.

Et après ?

Si vous êtes en train de chercher des solutions CIAM, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire et vous discutez brièvement afin qu’ils comprennent vos besoins. Ensuite, vous recevez une liste restreinte de logiciels à examiner. Ils vous accompagnent même tout au long du processus d’achat, y compris lors des négociations tarifaires.