10 Meilleures passerelles web sécurisées : notre sélection

Here's my pick of the 10 best software from the 27 tools reviewed.

Naviguer en toute sécurité dans l’immensité du web n’est pas une tâche aisée. Les passerelles web sécurisées s’imposent alors : ces outils agissent comme une vigie entre les utilisateurs et les menaces potentielles en ligne. En en mettant une en place, vous bénéficiez d’une protection renforcée contre les sites malveillants, les virus et autres cybermenaces. J’ai pu constater qu’en l’absence d’une passerelle robuste, les organisations s’exposent à des fuites de données, à une baisse de productivité et à des conséquences financières.

Why Trust Our Software Reviews

Résumé des meilleures passerelles web sécurisées

Ce tableau comparatif synthétise les informations tarifaires de mes principales sélections de passerelles web sécurisées pour vous aider à choisir celle qui correspond à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for secure web access & automated compliance | 14-day free trial | From $2/device/month | Website | |

| 2 | Best for DNS-layer security | Free trial + demo available | Pricing upon request | Website | |

| 3 | Best for flexible hybrid deployment | Not available | Pricing upon request | Website | |

| 4 | Best for robust content filtering | Not available | Pricing upon request | Website | |

| 5 | Best for large-scale cloud deployment | Not available | Pricing upon request | Website | |

| 6 | Best for telecommunication-grade security | Not available | Pricing upon request | Website | |

| 7 | Best for enterprise data transfer | Not available | Pricing upon request | Website | |

| 8 | Best for integrated threat intelligence | Not available | Pricing upon request | Website | |

| 9 | Best for human-centric threat analytics | Not available | Pricing upon request | Website | |

| 10 | Best for real-time data protection | Free demo available | Pricing upon request | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Pulumi

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8

Avis sur les meilleures passerelles web sécurisées

Vous trouverez ci-dessous mes résumés détaillés des meilleures passerelles web sécurisées sélectionnées. Mes critiques offrent un examen poussé des fonctionnalités clés, avantages et inconvénients, intégrations, et cas d’usage idéaux pour chacun de ces outils afin de vous aider à faire le meilleur choix.

Scalefusion is a Unified Endpoint Management (UEM) platform that doubles as a powerful secure web gateway, bringing device management, web content filtering, and automated compliance together in one solution. It’s built for IT admins managing both BYOD and company-owned devices, helping organizations secure data while maintaining productivity.

Why I Picked Scalefusion:

I picked Scalefusion because it balances enterprise-grade security with practical endpoint management. Unlike most secure web gateways that focus solely on blocking threats, Scalefusion combines real-time protection, granular web filtering, and automated compliance enforcement to manage risk without overcomplicating device policies.

I was drawn to its ability to block entire website categories—such as malicious, inappropriate, or non-work-related content—while allowing IT to create custom allowlists for critical apps. It also supports restricting Google Workspace and Microsoft 365 logins to only approved corporate domains, giving teams precise control without micromanaging users.

Standout Features & Integrations:

Scalefusion stands out with granular website category-based filtering, real-time threat prevention, and domain-based login restrictions for cloud apps. The platform also enables custom allowlists to keep essential tools accessible, even within restricted categories.

Seamless integration with Check Point Harmony extends mobile threat detection and protection, safeguarding against phishing and malware across mobile attack surfaces.

Pros and Cons

Pros:

- Reliable for device control and application deployment

- Strong kiosk management features

- Effective application and content management across multiple platforms

Cons:

- Setup needs upfront effort

- Complex for small teams

New Product Updates from Scalefusion

Scalefusion Introduces Apple TV Management

Scalefusion now supports Apple TV management, enabling IT teams to configure and monitor devices. For more information, visit Scalefusion's official site.

Cisco Umbrella offers a cloud-delivered security solution that operates at the DNS layer. This approach provides users with a first line of defense against online threats, ensuring that potentially malicious internet destinations are blocked even before a connection is established, thus emphasizing its strength in DNS-layer security.

Why I Picked Cisco Umbrella:

In my journey of selecting top-tier security tools, Cisco Umbrella emerged as a strong contender due to its distinct focus on DNS-layer protection. Through rigorous comparisons and evaluations, I discerned that its specialization in this area made it stand apart from the rest.

This specificity and the comprehensive user experience it provides made me believe that it truly is the "best for DNS-layer security."

Standout Features & Integrations:

A key feature of Cisco Umbrella is its browser isolation capability, which effectively separates a user's browsing activity from their endpoint, reducing the risk of malware infiltration.

Additionally, it integrates a VPN feature ensuring secure and private connections for users. The platform also offers integrations with numerous third-party security solutions, facilitating a more comprehensive security environment.

Pros and Cons

Pros:

- Integrated VPN ensures enhanced user privacy.

- Browser isolation reduces the risk of malware breaches.

- DNS-layer security effectively blocks malicious destinations before connection.

Cons:

- Some users may find the interface to be less intuitive compared to other tools.

- Potential delays in real-time threat updates due to DNS-layer operations.

- Initial setup may require some technical expertise.

Trend Micro Web Security is a formidable tool, that delivers comprehensive threat protection to enterprises. With an unwavering commitment to safeguarding digital environments, it's particularly commendable for its hybrid deployment capabilities, bridging both on-premises and cloud infrastructures.

Why I Picked Trend Micro Web Security:

When selecting a web security tool, the versatility of Trend Micro caught my attention. I chose it after determining its unique position in the market. What stood out was its ability to adapt to both on-premises and cloud environments, making it an ideal choice for businesses seeking deployment flexibility.

The tool's emphasis on flexible hybrid deployment is a testament to its adaptability and responsiveness to varying enterprise needs.

Standout Features & Integrations:

Trend Micro excels in providing proactive threat protection, ensuring potential dangers are nipped in the bud. Its URL filtering feature is exceptional, providing businesses with granular control over web access and ensuring malicious sites are off-limits.

In a world that increasingly recognizes the importance of zero-trust models, Trend Micro integrates seamlessly with various platforms to ensure continuous validation of user and device risk.

Pros and Cons

Pros:

- Adherence to the principles of zero trust for enhanced security

- Efficient URL filtering for controlled web access

- Advanced threat protection across diverse digital environments

Cons:

- Deployment options could be excessive for businesses with straightforward needs

- Integration capabilities might be overwhelming for smaller enterprises

- The learning curve may be challenging for some users

Fortinet FortiProxy stands as a web security gateway solution that focuses on securing internet access through advanced content filtering. With its enhanced focus on content screening, it plays a pivotal role in ensuring that organizations remain protected from harmful online content, aligning perfectly with its claim of robust content filtering.

Why I Picked Fortinet FortiProxy:

In my journey of evaluating web security tools, Fortinet FortiProxy captivated my attention due to its deep emphasis on content filtering. What differentiates it from the crowd is its comprehensive and precise application control that effectively manages and screens web applications.

Based on its capabilities and my assessment, I opine that Fortinet FortiProxy is "best for robust content filtering."

Standout Features & Integrations:

Fortinet FortiProxy is renowned for its potent application control, which ensures that web applications adhere to security and compliance mandates. The tool also boasts the ability to manage bandwidth efficiently, ensuring optimized resource utilization.

Another hallmark is its capacity to address zero-day threats, adding another layer of security. Regarding integrations, it pairs well with other Fortinet solutions, fortifying its ability to offer a unified security posture.

Pros and Cons

Pros:

- Proactive in addressing zero-day vulnerabilities

- Effective bandwidth management ensuring optimal internet usage

- Superior application control for managing web apps securely

Cons:

- Might necessitate advanced expertise for full feature utilization

- Integration with non-Fortinet products might require additional configurations

- Might be a bit complex for smaller organizations

Symantec Cloud Secure Web Gateway provides businesses with a comprehensive security solution tailored for cloud services. Designed to address the unique challenges of cloud-based infrastructures, it efficiently implements security policies across large-scale cloud deployments, making it ideal for organizations with extensive cloud footprints.

Why I Picked Symantec Cloud Secure Web Gateway:

During my exploration of web security tools, Symantec Cloud Secure Web Gateway particularly impressed me. Its specific emphasis on large-scale cloud deployments, combined with its integration of cloud access security broker functionalities, distinguished it from many other options.

After a thorough comparison, I concluded that this tool truly stands out, solidifying its position as the "best for large-scale cloud deployment."

Standout Features & Integrations:

The gateway integrates a cloud access security broker, which provides a pivotal layer of security for cloud services. It also facilitates uniform enforcement of security policies across multiple cloud services, ensuring consistent protection.

On the integration front, Symantec's solution seamlessly cooperates with a variety of other security tools and platforms, enhancing its capability to safeguard vast cloud ecosystems.

Pros and Cons

Pros:

- Designed to scale and accommodate extensive cloud deployments.

- Consistent application of security policies across various cloud services.

- Comprehensive integration of cloud access security broker offers robust cloud service protection.

Cons:

- As with most high-end security solutions, there might be an initial investment in terms of training.

- Some users may find the interface less intuitive compared to competitor products.

- Setup and configuration might demand a certain level of expertise.

AT&T Cybersecurity provides a suite of tools that ensures comprehensive digital protection for organizations, leveraging the trusted robustness commonly associated with large telecommunication entities. Given AT&T's longstanding reputation in the telecommunication sector, its cybersecurity solutions inherently understand the need for telecommunication-grade security.

Why I Picked AT&T Cybersecurity:

While exploring various cybersecurity tools, AT&T Cybersecurity captured my attention for its robustness typically found in telecommunication infrastructures.

I determined that its comprehensive approach to security, enriched by AT&T's extensive experience in the telecommunication sector, set it apart. This unique pedigree is why I opine it's "best for telecommunication-grade security."

Standout Features & Integrations:

A salient feature of AT&T Cybersecurity is its DNS filtering capabilities, which ensure that potentially harmful internet destinations are intercepted promptly. It also boasts advanced malware detection techniques, keeping organizations safe from evolving threats.

Integration-wise, AT&T Cybersecurity seamlessly collaborates with various security platforms and tools, offering users a fortified defense ecosystem.

Pros and Cons

Pros:

- Advanced malware detection keeps pace with emerging threats.

- Effective DNS filtering curtails access to malicious destinations.

- Telecommunication-grade security assures high-level protection.

Cons:

- Possible compatibility issues with non-AT&T hardware or software.

- The extensive suite of tools may be overwhelming for smaller businesses.

- Might not be as agile as smaller, niche cybersecurity solutions.

IBM Secure Gateway Service is a dedicated solution designed to ensure safe and efficient data transfers between private networks and IBM Cloud services. This is particularly beneficial for large enterprises that prioritize the security of their data transfers, matching the essence of it being "best for enterprise data transfer."

Why I Picked IBM Secure Gateway Service:

In my journey of selecting top-notch gateway services, IBM Secure Gateway Service stood out prominently. I judged its capabilities against others, and it was clear that IBM's years of expertise in handling enterprise-level operations made a difference.

This is precisely why I hold the opinion that it's "best for enterprise data transfer."

Standout Features & Integrations:

One of the primary features of the IBM Secure Gateway Service is its advanced network access control, ensuring that only authorized data gets transferred. It effectively monitors and manages network traffic, promoting efficiency. In terms of integrations, the service syncs well with various IBM products and platforms, aiding in a more holistic approach to enterprise networking.

Pros and Cons

Pros:

- Built for the new generation of enterprise network solutions.

- Efficient management of network traffic ensures smooth operations.

- Advanced network access controls secure data transfers.

Cons:

- Requires close integration with other IBM services for best results.

- Might be an overkill for smaller businesses or startups.

- The learning curve might be steeper for those unfamiliar with IBM products.

Barracuda Content Shield specializes in providing comprehensive web filtering and security measures, designed to safeguard businesses from a myriad of online threats. With its emphasis on integrated threat intelligence, it brings together multiple security protocols to deliver a holistic defense mechanism, aptly matching its reputation for top-tier threat awareness.

Why I Picked Barracuda Content Shield:

During my exploration of web security tools, I was drawn to Barracuda Content Shield for its well-rounded features and integrated approach. It struck me that by merging threat intelligence into its core functionalities, it distinguishes itself from many competitors.

I believe that for organizations that value a consolidated and informed security stance, this tool is undoubtedly "best for integrated threat intelligence."

Standout Features & Integrations:

Barracuda Content Shield stands out with its robust web filtering capabilities, ensuring safe browsing while blocking malicious content. It boasts an SSL inspection feature that scrutinizes encrypted traffic, adding an extra layer of security.

Additionally, the antivirus protection incorporated helps in the proactive detection and elimination of malware. As for integrations, it seamlessly collaborates with popular enterprise platforms to enhance its protective scope.

Pros and Cons

Pros:

- Built-in antivirus ensures malware is swiftly addressed

- SSL inspection uncovers hidden threats within encrypted traffic

- Strong web filtering to deter harmful content

Cons:

- Configuration demands might be challenging for those unfamiliar with integrated threat intelligence

- Some advanced features may be over-complicated for small businesses

- Might require a steeper learning curve for new users

Forcepoint Secure Web Gateway stands as a pivotal tool in deciphering human behavior and its interplay with network security threats. Its commitment to human-centric threat analytics ensures businesses are equipped not only to counter threats but to understand their origin and pattern.

Why I Picked Forcepoint Secure Web Gateway:

In the vast landscape of security tools, Forcepoint distinctly resonated with its unique approach. I chose it because it doesn’t just throw tech at problems—it aims to understand the human behind the action.

By judging and comparing its analytics with others in the market, it became evident that Forcepoint's unique human-centric threat analytics model is unparalleled, making it the best choice for businesses that prioritize understanding behaviors to preemptively counter threats.

Standout Features & Integrations:

One of Forcepoint's signature features is its robust data loss prevention (DLP) capability, ensuring sensitive data remains safeguarded. For businesses relying heavily on apps and SaaS, Forcepoint's integration capabilities seamlessly align with an array of applications ensuring security and smooth operations.

The platform also champions cloud and hybrid deployment options, providing businesses the flexibility to customize their security architecture.

Pros and Cons

Pros:

- Extensive integration with various apps and SaaS platforms

- Comprehensive data loss prevention suite

- Advanced human-centric threat analytics

Cons:

- Possible complexity in configuring certain features

- Human-centric approach might not be everyone's preference

- Might have a steeper learning curve for newcomers

Netskope is dedicated to offering cutting-edge security solutions, focusing particularly on safeguarding critical data. Its prowess in providing real-time data protection ensures that organizations remain shielded from emerging threats, making it a top choice for businesses that prioritize immediate response to potential cyberattacks.

Why I Picked Netskope:

In my quest to find robust security tools, I chose Netskope after judging its comprehensive capabilities. What captured my interest was its commitment to real-time protection, a crucial factor when cyberattacks are becoming more sophisticated. In my opinion, the tool's emphasis on instant data defense makes it stand out and justifies its designation as "best for real-time data protection."

Standout Features & Integrations:

Netskope shines with its advanced anti-malware features, detecting and neutralizing threats swiftly. With an extensive network of data centers, it guarantees optimal performance and reduced latency for users worldwide.

Furthermore, Netskope boasts meaningful integrations with many enterprise tools and platforms, streamlining security operations and enhancing protective measures.

Pros and Cons

Pros:

- Rich integrations with other enterprise-grade tools

- Global network of data centers ensuring performance and accessibility

- Effective anti-malware capabilities for swift threat neutralization

Cons:

- High-end features might be overkill for smaller organizations

- Requires significant configuration for tailored use

- The user interface might be complex for beginners

Autres passerelles web sécurisées

Voici d’autres options de passerelles web sécurisées qui ne figurent pas dans ma sélection principale mais qui méritent tout de même votre attention :

- Lookout

For mobile-focused cloud security

- Menlo Security Secure Web Gateway

For complete malware isolation

- Clearswift Secure Web Gateway (SWG)

For policy-based content inspection

- DNSFilter

Good for AI-driven domain filtering

- Zscaler

Good for full cloud-based internet security

- Zscaler Internet Access

Good for direct-to-cloud connection security

- McAfee Web Protection

Good for comprehensive threat intelligence

- Check Point URL Filtering

Good for advanced malicious URL detection

- Citrix Secure Browser

Good for remote browser isolation

- Lightspeed Filter

Good for education-focused filtering

- iboss

Good for distributed gateway security

- F5 BIG-IP Access Policy Manager

Good for scalable access policy management

- Netskope Cloud Security Platform

Good for granular visibility into cloud traffic

- Cyren WebSecurity

Good for real-time web threat analysis

- Prisma Access

Good for secure access service edge (SASE)

- Sophos Secure Web Gateway

Good for combined web and network threat prevention

- WebTitan Web Filter

Good for SMB-friendly web filtering

Critères de sélection des passerelles web sécurisées

Pour choisir les meilleures passerelles web sécurisées à présenter ici, j’ai tenu compte des besoins et difficultés habituels des acheteurs comme la protection des données sensibles et la prévention des accès non autorisés. J’ai également utilisé la grille suivante pour assurer une évaluation structurée et équitable :

Fonctionnalité principale (25 % de la note finale)

Pour figurer sur cette liste, chaque solution devait répondre à ces besoins courants :

- Protection contre les logiciels malveillants et le phishing

- Application des politiques de sécurité

- Supervision de l’activité internet

- Blocage des sites non autorisés

- Filtrage du contenu web

Fonctionnalités distinctives supplémentaires (25 % de la note finale)

Pour départager plus finement les solutions en lice, j’ai également prêté attention à des fonctionnalités uniques telles que :

- Veille avancée sur les menaces

- Analyse du trafic en temps réel

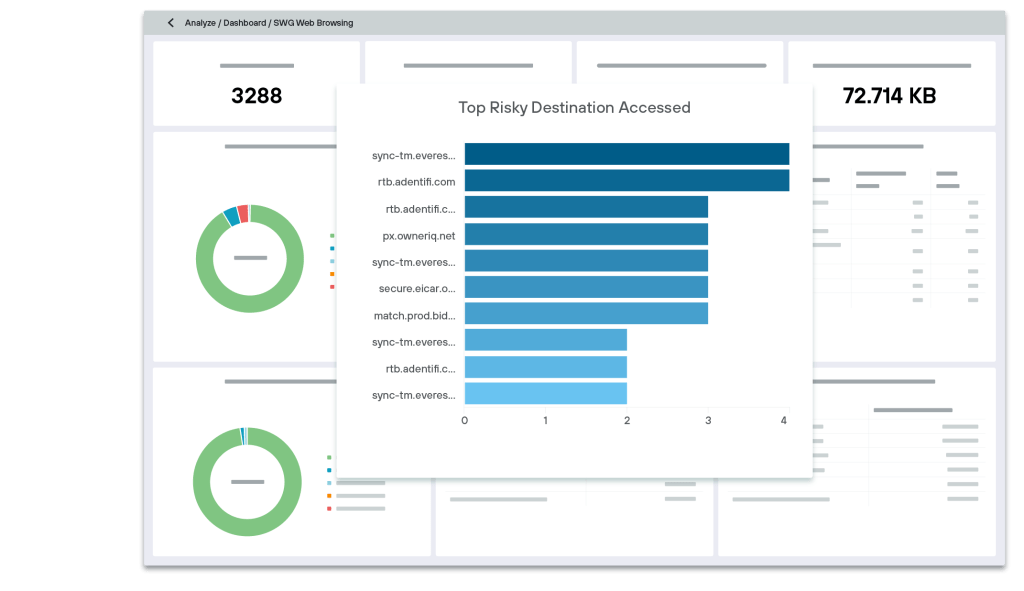

- Tableaux de bord de rapports personnalisables

- Intégration avec les services cloud

- Analyse du comportement des utilisateurs

Facilité d’utilisation (10 % de la note finale)

Pour juger l’ergonomie de chaque système, j’ai pris en compte les éléments suivants :

- Conception de l’interface intuitive

- Navigation aisée

- Courbe d’apprentissage faible

- Performance réactive

- Instructions claires et concises

Intégration (10 % de la note finale)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai pris en compte les points suivants :

- Disponibilité de vidéos de formation

- Visites guidées interactives du produit

- Documentation complète

- Accès aux webinaires

- Chatbots réactifs pour l'orientation

Support client (10 % du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai considéré les éléments suivants :

- Disponibilité 24h/24 et 7j/7

- Multiples canaux d’assistance

- Temps de réponse rapides

- Personnel du support compétent

- Accès à un centre de ressources

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai examiné les critères suivants :

- Tarification compétitive

- Options de paiement flexibles

- Structure tarifaire transparente

- Réductions pour engagements à long terme

- Rentabilité par rapport aux fonctionnalités proposées

Avis clients (10 % du score total)

Pour avoir une idée générale de la satisfaction des clients, j’ai pris en compte les points suivants lors de la lecture des avis :

- Commentaires positifs constants

- Notes élevées pour la fiabilité

- Louanges concernant le support client

- Retours sur la facilité d’utilisation

- Témoignages sur l’efficacité de la protection contre les menaces

Comment choisir une passerelle web sécurisée

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré tout au long de votre processus d’évaluation logicielle, voici une liste de points à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Évolutivité | La solution peut-elle accompagner la croissance de votre activité ? Pensez à l’expansion future, à l’augmentation du trafic et aux nouveaux utilisateurs. Évitez les solutions incapables de gérer la montée en charge efficacement. |

| Intégrations | Fonctionne-t-elle avec vos systèmes actuels ? Assurez-vous de la compatibilité avec vos logiciels existants, services cloud et infrastructures réseau pour éviter des ajustements coûteux. |

| Personnalisation | Pouvez-vous adapter la solution à vos flux de travail ? Privilégiez des options permettant d’ajuster les paramètres aux besoins spécifiques de votre équipe. |

| Simplicité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Choisissez un outil convivial afin de minimiser le temps de formation et réduire les erreurs. |

| Mise en œuvre et intégration | Combien de temps pour débuter ? Évaluez la durée de configuration et le support disponible lors de la phase de transition pour garantir une intégration en douceur. |

| Coût | La solution rentre-t-elle dans votre budget ? Comparez les plans tarifaires, les frais cachés et les coûts à long terme. Recherchez un équilibre entre le coût et les fonctionnalités nécessaires. |

| Garantie de sécurité | Le produit protège-t-il efficacement contre les menaces ? Vérifiez que l’outil bénéficie d’un chiffrement robuste, d’une détection des menaces efficace et qu’il est conforme aux normes du secteur. |

| Conformité réglementaire | Répond-il à vos exigences réglementaires ? Assurez-vous que l’outil est aligné avec les lois et normes de protection des données propres à votre secteur d’activité. |

Qu’est-ce qu’une passerelle web sécurisée ?

Les passerelles web sécurisées sont des outils qui protègent les organisations contre les menaces en ligne en filtrant les logiciels indésirables et les programmes malveillants issus du trafic web initié par les utilisateurs. Les professionnels IT, les administrateurs réseau et les équipes de cybersécurité utilisent généralement ces outils pour protéger les données sensibles et garantir un accès Internet sécurisé. Le filtrage des URL, le contrôle des applications et les fonctionnalités de prévention des pertes de données facilitent l’application des politiques de sécurité et la protection contre les menaces. Globalement, ces outils fournissent une protection essentielle pour sécuriser les réseaux et assurer leur conformité.

Fonctionnalités

Lorsque vous choisissez une passerelle web sécurisée, soyez attentif aux fonctionnalités clés suivantes :

- Filtrage d'URL : Bloque l'accès à des sites web dangereux ou non autorisés pour protéger les utilisateurs contre les contenus malveillants.

- Détection de logiciels malveillants : Identifie et prévient les menaces de logiciels malveillants avant qu'elles ne puissent infiltrer un réseau.

- Contrôle des applications : Gère et restreint l'utilisation des applications web afin de prévenir les accès non autorisés et les fuites de données.

- Prévention des pertes de données : Surveille et contrôle les transferts de données pour empêcher toute information sensible de quitter le réseau.

- Renseignement sur les menaces : Fournit une analyse des menaces en temps réel pour anticiper les cybermenaces émergentes.

- Analyse du comportement des utilisateurs : Suit et analyse l'activité des utilisateurs afin de détecter tout comportement suspect et d'éventuelles failles de sécurité.

- Filtrage du contenu : Filtre le contenu web selon des politiques prédéfinies afin de garantir la conformité aux standards de l'organisation.

- Capacités d'intégration : S'intègre sans difficulté avec les systèmes de sécurité et réseaux existants pour renforcer la protection globale.

- Scalabilité : S'adapte aux besoins croissants de l'entreprise, permettant une expansion facile et une capacité d'utilisateurs accrue.

- Support à la conformité : Garantit le respect des réglementations et standards du secteur, maintenant les organisations en conformité avec les lois sur la protection des données.

Avantages

La mise en place de passerelles web sécurisées procure de nombreux avantages pour votre équipe et votre entreprise. Voici quelques atouts dont vous pourrez bénéficier :

- Sécurité renforcée : Protège votre réseau des logiciels malveillants et menaces, garantissant un accès Internet sécurisé pour les utilisateurs.

- Garantie de conformité : Aide à satisfaire les exigences sectorielles en appliquant des politiques de protection des données et en assurant le suivi de la conformité.

- Protection des données : Prévient les transferts non autorisés de données, protégeant les informations sensibles contre les fuites.

- Productivité améliorée : Bloque l'accès aux sites non liés au travail, maintenant les employés concentrés et productifs.

- Détection des menaces en temps réel : Offre une analyse immédiate des menaces, permettant à votre équipe de réagir rapidement et efficacement.

- Surveillance de l'activité des utilisateurs : Suit le comportement des utilisateurs pour identifier les activités suspectes et les potentielles failles de sécurité.

- Scalabilité : Évolue avec votre organisation, gérant l'augmentation du trafic et des demandes des utilisateurs sans compromettre la sécurité.

Coûts et Tarification

Choisir des passerelles web sécurisées nécessite de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les ajouts, et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités types incluses dans les solutions de passerelles web sécurisées :

Tableau comparatif des plans pour passerelles web sécurisées

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Filtrage d'URL de base, protection limitée contre les logiciels malveillants et surveillance minimale des données. |

| Plan personnel | $5-$15/utilisateur/mois | Paramètres de sécurité renforcés, contrôle basique des applications et journalisation de l'activité utilisateur. |

| Plan entreprise | $20-$50/utilisateur/mois | Détection avancée des menaces, prévention des pertes de données et support à la conformité. |

| Plan grande entreprise | $50-$100/utilisateur/mois | Capacités d'intégration complètes, analyses en temps réel et politiques de sécurité personnalisables. |

FAQ sur les passerelles web sécurisées

Voici des réponses à des questions courantes sur les passerelles web sécurisées :

Pourquoi est-il crucial d'investir dans une passerelle web sécurisée ?

Avec le nombre croissant de menaces informatiques, en particulier à mesure que les entreprises migrent vers des applications cloud, les passerelles web sécurisées deviennent essentielles. Elles préviennent les violations de données, protègent contre les logiciels malveillants, garantissent un accès sécurisé aux applications cloud et préservent la réputation ainsi que l’intégrité de l’entreprise.

Une passerelle web sécurisée est-elle une solution DLP ?

Bien qu’une passerelle web sécurisée ne soit pas exclusivement une solution DLP, elle contribue à prévenir les violations de données. Elle applique les politiques d’utilisation acceptable et des contrôles tels que le filtrage d’URL et l’analyse antimalware, qui soutiennent les efforts de prévention des pertes de données.

Une passerelle web sécurisée peut-elle soutenir l'adoption du cloud ?

Oui, les passerelles web sécurisées peuvent soutenir l’adoption du cloud en assurant un accès sécurisé aux applications cloud. Elles garantissent la protection des données et la conformité, permettant à votre équipe d’utiliser les services cloud sans compromettre la sécurité.

Prochaine étape :

Si vous êtes en train de rechercher des passerelles web sécurisées, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Il vous suffit de remplir un formulaire et d’avoir une brève discussion afin de préciser vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.