10 Meilleures solutions de détection d'intrusion réseau – Ma sélection

Here's my pick of the 10 best software from the 18 tools reviewed.

Un système de détection d'intrusion réseau (NIDS) permet aux équipes de sécurité de repérer les activités réseau suspectes et de réagir rapidement avant qu'une attaque ne se propage.

De nombreuses équipes recherchent un NIDS lorsqu'elles sont confrontées à des défis tels qu'un trop grand nombre de faux positifs, une visibilité limitée sur le trafic est-ouest ou une détection trop lente des menaces avancées. Sans alertes claires et rapides, il est facile de manquer de vraies attaques ou de perdre du temps à poursuivre des événements inoffensifs.

J'ai accompagné des équipes de sécurité dans le déploiement et l'ajustement de solutions NIDS qui trouvent véritablement l'équilibre entre détection et efficacité, afin de les intégrer au mieux dans des environnements réels sans ajouter de bruit inutile. Ce guide s'appuie sur ces expériences pour vous aider à choisir un système qui renforcera vos défenses et s'adaptera à votre mode de travail.

Why Trust Our Software Reviews

Résumé des meilleures solutions de détection d'intrusion réseau

Ce tableau comparatif résume les détails tarifaires de mes principales sélections de systèmes de détection d’intrusion réseau afin de vous aider à trouver celui adapté à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for cloud-native cybersecurity protection | Free trial available | From $59.99/device (billed annually) | Website | |

| 2 | Best for broad-based cybersecurity protection | Not available | Pricing upon request | Website | |

| 3 | Best for threat intelligence and response | Not available | Pricing upon request | Website | |

| 4 | Best for firewall policy management | Free demo available | From $33/user/month | Website | |

| 5 | Best for DDoS attack mitigation | Not available | Pricing upon request | Website | |

| 6 | Best for AI-driven threat detection | Free 30-day trial | Pricing upon request | Website | |

| 7 | Best for open-source enthusiasts | Free demo available | From $29.99/year (billed annually) | Website | |

| 8 | Best for unified security management | Not available | Open source project and available for free | Website | |

| 9 | Best for automated real-time attack detection | Free demo available | Pricing upon request | Website | |

| 10 | Best for comprehensive network analysis | Free plan available | From $9/user/month (billed annually) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Pulumi

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8

Avis sur les meilleures solutions de détection d'intrusion réseau

Vous trouverez ci-dessous mes résumés détaillés des meilleurs systèmes de détection d’intrusion réseau figurant dans ma sélection. Mes avis présentent en détail les principales fonctionnalités, avantages et inconvénients, intégrations et cas d’utilisation de chaque outil afin de vous aider à faire le meilleur choix.

CrowdStrike Falcon is a cybersecurity platform designed to provide comprehensive cloud-native protection. With the ability to safeguard cloud-based infrastructures from various cyber threats, CrowdStrike Falcon is the ideal choice for organizations prioritizing robust, cloud-native cybersecurity defenses.

Why I Picked CrowdStrike Falcon:

I selected CrowdStrike Falcon because it demonstrates a strong focus on cloud-native protection. The tool's ability to leverage the power of AI to detect and respond to threats in real-time places it in a unique position compared to other cybersecurity solutions. Hence, it is my determined opinion that CrowdStrike Falcon is the "Best for..." cloud-native cybersecurity protection.

Standout features and integrations:

Among the most significant features of CrowdStrike Falcon are its artificial intelligence-based threat detection, real-time threat response, and comprehensive visibility across cloud networks. It also boasts a cloud-based architecture, making it scalable and easy to deploy. In terms of integrations, CrowdStrike Falcon can connect with a variety of platforms and tools, including major cloud providers like AWS, GCP, and Azure, as well as SIEM solutions and IT operations tools.

Pros and Cons

Pros:

- Integrates with a wide variety of platforms and tools

- AI-powered real-time threat detection and response

- Comprehensive cloud-native protection

Cons:

- May require advanced technical knowledge for effective use

- Requires annual commitment for pricing

- Pricing can be high for small to mid-size organizations

Symantec Network Security, a product by Broadcom, delivers a comprehensive set of cybersecurity solutions that secure the entirety of an enterprise's network. It offers a holistic approach to network security, making it optimal for organizations seeking broad-based cybersecurity protection.

Why I Picked Symantec Network Security:

During my evaluation, Symantec Network Security stood out due to its expansive, all-encompassing approach to cybersecurity. Unlike other solutions that may focus on specific aspects of security, Symantec provides a wide-ranging suite of tools for robust protection. With this comprehensive perspective in mind, I determined that Symantec Network Security is "Best for..." broad-based cybersecurity protection.

Standout features and integrations:

Symantec Network Security offers a broad array of features, including intrusion prevention, web filtering, and malware analysis. It's known for its integration capabilities with a wide variety of systems, enabling businesses to protect their existing infrastructure without major changes.

Pros and Cons

Pros:

- Strong focus on both detection and prevention of threats

- Seamless integration with a variety of systems

- Offers a comprehensive set of cybersecurity solutions

Cons:

- Integration with non-Broadcom products may require additional configuration

- May be overly complex for smaller organizations

- No public pricing information available

TippingPoint is a network security solution that focuses on providing a proactive approach to threat intelligence and response. With its advanced threat protection system, TippingPoint can identify, analyze, and react to potential threats in real time, making it an excellent choice for organizations prioritizing threat intelligence and response.

Why I Picked TippingPoint:

In my selection process, I was impressed by TippingPoint's robust capabilities in threat intelligence and response. Its proactive approach and real-time analysis stand out in the realm of network security. Considering these aspects, I firmly believe TippingPoint is the "Best for..." threat intelligence and response.

Standout Features and Integrations:

TippingPoint offers robust features like the Threat Protection System and the Digital Vaccine service for real-time threat intelligence. It integrates well with other security products from TrendMicro, providing an interconnected defense system.

Pros and Cons

Pros:

- Real-time threat analysis and protection

- Integrates well with other TrendMicro products

- Proactive approach to threat intelligence and response

Cons:

- Lack of integrations with non-TrendMicro products

- Could have a steep learning curve for beginners

- Pricing information isn't publicly available

ManageEngine Firewall Analyzer is a firewall log management tool that helps you audit rules, monitor VPN and proxy activity, and run compliance checks—all without needing extra hardware. While it’s not a traditional intrusion detection system (NIDS), it gives you visibility into traffic behaviour and rule usage that can help you spot suspicious patterns and tighten your firewall configurations accordingly.

Why I Picked ManageEngine Firewall Analyzer:

I picked this tool for teams that want deeper insight into how their firewall policies actually function. If you're tasked with managing a multi-vendor firewall setup and need to make sure outdated or overly permissive rules don’t slip through, this tool gives you the visibility to do just that. It’s also helpful if you’re under pressure to produce compliance reports or track changes across multiple devices. Just keep in mind: while it supports real-time alerts for config changes and usage trends, it doesn't analyze raw network packets the way a NIDS does.

Standout features & integrations:

Firewall Analyzer lets you group internet activity by user category (like streaming or file sharing), flagging higher-risk behaviour for review. You can drill into VPN session logs by user or group and get bandwidth data for proxies too. For audits, it generates reports based on standards like PCI-DSS and ISO 27001. It integrates with other ManageEngine tools like Log360, Endpoint Central, Patch Manager Plus, and M365 Security Plus, giving you a broader security stack if needed.

Pros and Cons

Pros:

- Provides detailed insights into firewall traffic and user activity

- VPN tracking and bandwidth management

- Real-time monitoring capabilities help identify unusual traffic patterns

Cons:

- Requires regular updates and maintenance

- Slower patch responses for third-party software vulnerabilities

Radware DefensePro is a renowned cybersecurity solution that specializes in mitigating Distributed Denial of Service (DDoS) attacks. With its focus on ensuring uninterrupted service availability even under severe DDoS attacks, it earns its place as an optimal choice for organizations seeking dedicated DDoS protection.

Why I Picked Radware DefensePro:

I selected Radware DefensePro for its dedicated and robust approach to combating DDoS attacks. It has the ability to detect and mitigate multi-vector DDoS attacks in real time, which makes it distinct in the cybersecurity landscape. Therefore, based on my judgment, Radware DefensePro is the "Best for..." organization looking to ensure service availability during DDoS attacks.

Standout features and integrations:

Key features of Radware DefensePro include real-time DDoS attack detection, multi-layered protection, and machine-learning-powered threat analysis. The system’s ability to protect against a wide variety of attacks, from volumetric to encrypted attacks, is impressive. As for integrations, Radware DefensePro can be incorporated into a broader Radware security ecosystem, interfacing with tools such as Radware's Alteon and AppWall for a comprehensive security setup.

Pros and Cons

Pros:

- Can integrate with other Radware security tools for a holistic data security approach

- Real-time detection and mitigation of attacks

- Dedicated protection against multi-vector DDoS attacks

Cons:

- Its comprehensive features may present a steep learning curve for users

- Could be over-specialized for organizations seeking a more general security solution

- Pricing information is not transparently provided

Darktrace delivers enterprise-wide cyber defense through AI technology and machine learning. Its focus on providing organizations with self-learning AI allows for the detection of unusual network behavior and emerging threats, making it an ideal choice for proactive and AI-driven threat detection.

Why I Picked Darktrace:

In selecting Darktrace for this list, I considered its unique approach to threat detection, leveraging self-learning AI that adapts and learns from your network behavior. This autonomous response technology allows it to react to threats in seconds, making it a stand-out choice. In my opinion, Darktrace is "Best for..." AI-driven threat detection due to this focus on machine learning and quick response.

Standout Features and Integrations:

Darktrace's key features include its Enterprise Immune System, which learns normal 'patterns of life' to detect deviations indicative of a threat, and Darktrace Antigena, an AI response solution that reacts to in-progress cyber threats. Regarding integrations, Darktrace can work alongside your existing security tools, enhancing your defenses by integrating its AI-powered insight into other parts of your security ecosystem.

Pros and Cons

Pros:

- Can integrate with existing security tools

- Autonomous response technology reacts to threats in real-time

- Leverages self-learning AI for adaptive threat detection

Cons:

- Could be overkill for smaller organizations

- May have a steep learning curve for non-technical users

- Pricing isn't transparent

Snort is a robust open-source network intrusion detection system that inspects network traffic in real-time to detect potential threats. As an open-source tool, Snort offers flexible, customizable features that cater well to tech-savvy users who prefer hands-on control over their network security.

Why I Picked Snort:

I chose Snort because of its rich heritage and strong community support, making it a tried-and-true solution in the realm of open-source network security. Its openness means users have the freedom to tweak the system as they see fit, providing a level of customization that is hard to match. That's why I believe it is best for open-source enthusiasts who appreciate control and flexibility.

Standout Features and Integrations:

Snort boasts a rich array of features, including real-time traffic analysis and packet logging. It utilizes a variety of detection methods, such as signature, anomaly-based detection, and policy-based techniques, to provide comprehensive security. As for integrations, Snort benefits from its open-source nature, boasting compatibility with a wide range of other security tools. Its flexibility allows it to work well with systems like Security Onion and various SIEM systems for enhanced threat detection and response.

Pros and Cons

Pros:

- Comprehensive detection methods

- High level of customization

- Strong community support

Cons:

- Up-to-date rule sets come at a cost

- Requires manual setup and configuration

- Steep learning curve for newcomers

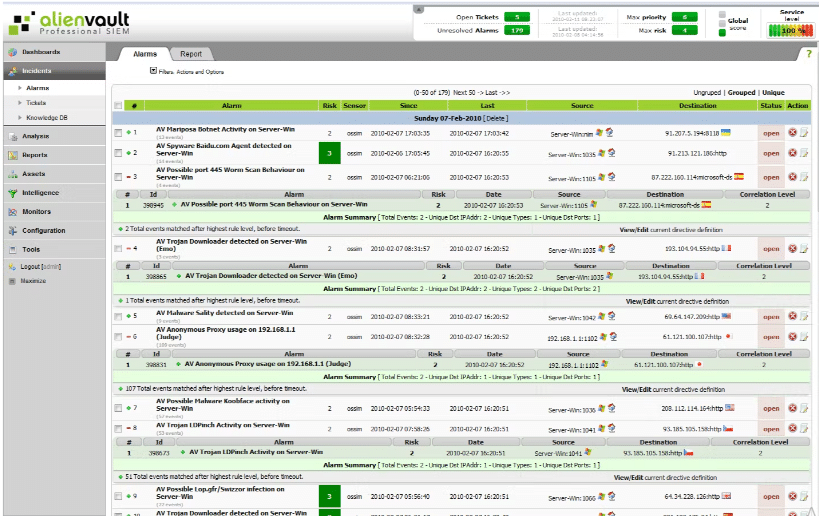

AlienVault OSSIM is an open-source security information and event management (SIEM) system that combines network visibility, log management, intrusion detection, and compliance into one unified platform. It's perfect for those seeking a centralized security platform to manage various security tasks simultaneously.

Why I Picked AlienVault OSSIM:

AlienVault OSSIM made my list because of its ability to merge diverse security technologies into a single, unified platform. It sets itself apart with a broad range of integrated security functionalities, including asset discovery, vulnerability assessment, and intrusion detection. Thus, it's best for organizations in need of unified security management.

Standout Features and Integrations:

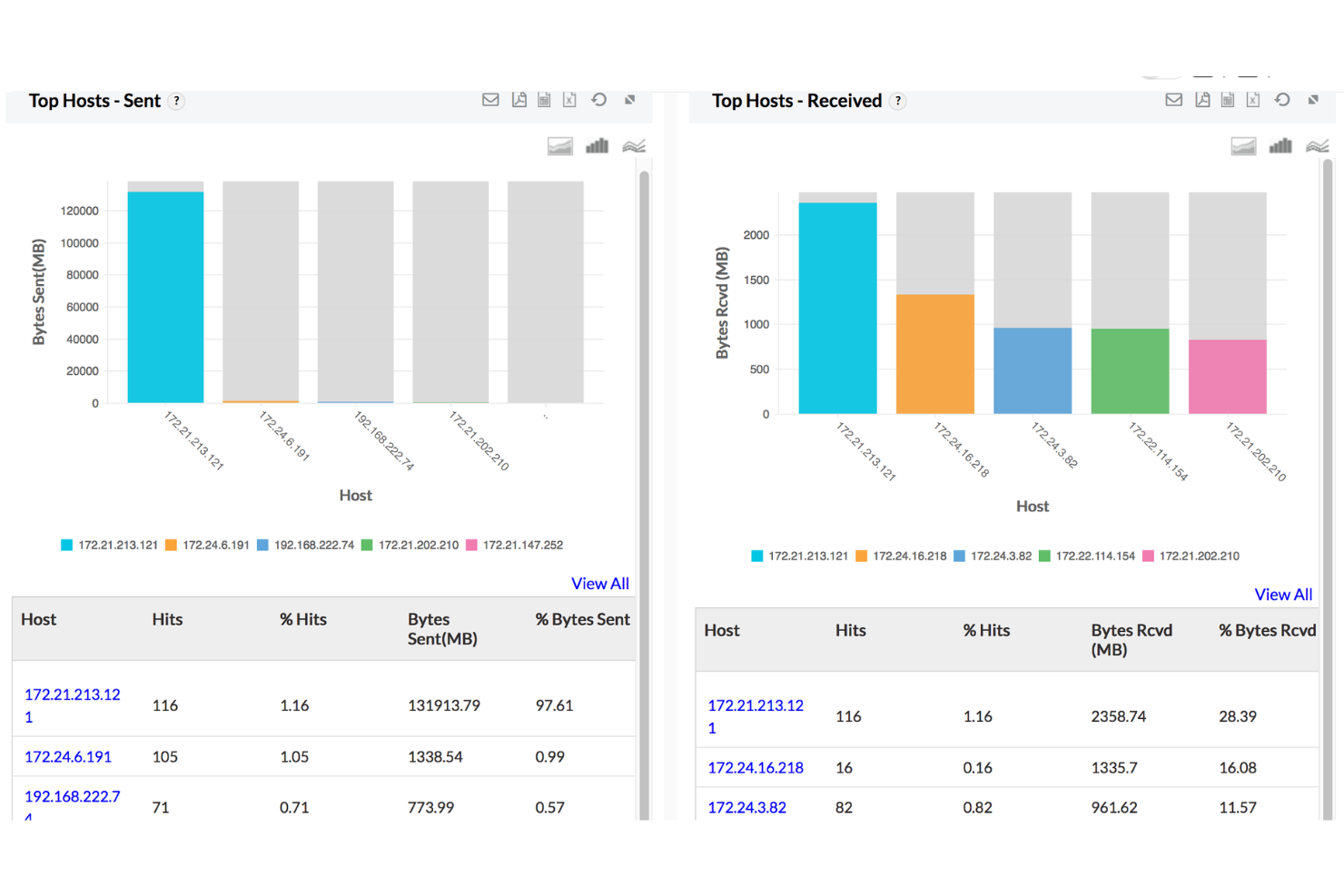

AlienVault OSSIM stands out with its features, such as asset discovery, vulnerability assessment, and behavioral monitoring. Its integrated threat intelligence from AlienVault Labs and the AlienVault Open Threat Exchange (OTX) provides real-time information on emerging threats. As for integrations, it allows you to centralize data from existing security tools for better visibility and control.

Pros and Cons

Pros:

- Centralizes data from multiple sources for better visibility

- Provides real-time threat intelligence

- Integrates multiple security functionalities into a single platform

Cons:

- Commercial support costs extra

- Some advanced features only available in the paid version

- May require technical expertise to fully utilize

Vectra AI is a network detection and response (NDR) solution that harnesses artificial intelligence to identify and combat threats in real-time. Given its emphasis on automation and immediate threat identification, it stands as a prime choice for organizations seeking effective real-time attack detection.

Why I Picked Vectra AI:

I chose Vectra AI due to its strong focus on real-time, automated threat detection. The tool applies AI to detect anomalous network behavior promptly and automatically, which sets it apart in the field of network security tools. Thus, in my opinion, Vectra AI is "Best for..." organizations that prioritize swift, automated detection of potential threats.

Standout features and integrations:

Vectra AI's standout features include its real-time threat detection, AI-driven threat hunting, and its capability for automated response. It provides network-based detection, enriches security incidents with unique context, and offers robust reporting.

Importantly, Vectra AI integrates well with security information and event management (SIEM) solutions like Splunk, QRadar, and Chronicle, as well as endpoint detection and response (EDR) systems such as Crowdstrike and Carbon Black.

Pros and Cons

Pros:

- Provides valuable integrations with SIEM and EDR solutions

- Utilizes AI for efficient threat hunting and response

- Robust real-time threat detection

Cons:

- Its comprehensive functionality may be overwhelming for small organizations

- The tool's high level of automation might limit manual control

- Pricing is not directly disclosed, which can be unclear for potential customers

Zeek, formerly known as Bro, is an open-source network intrusion detection system that provides a high-powered platform for network traffic analysis. Its ability to transform raw network traffic into high-fidelity logs, files, and custom insights makes it an excellent choice for those looking for an in-depth understanding of their network.

Why I Picked Zeek:

When I was selecting tools, Zeek caught my eye due to its unique focus on transforming network traffic data into comprehensive, actionable information. This thorough analysis is the cornerstone of Zeek's capability, providing users with rich insights about their networks that many other NIDS don't offer. Therefore, I deem Zeek as best for comprehensive network analysis, given its superior data transformation capabilities.

Standout Features and Integrations:

Zeek's script interpreter is one of its most distinguishing features. It allows users to write scripts that guide the analysis of network traffic, providing unparalleled control over the process. Additionally, Zeek offers file extraction capabilities, further enhancing its analysis. As an open-source platform, Zeek can integrate with a variety of other tools. Most notably, it often pairs with ELK Stack for log management, enhancing its capabilities for thorough network analysis.

Pros and Cons

Pros:

- Extracts files from network traffic for in-depth review

- High flexibility through its scripting language

- Rich, comprehensive network traffic analysis

Cons:

- Commercial support and training come at an additional cost

- No built-in GUI, relies on third-party tools

- Requires technical expertise to use effectively

Autres outils de détection d'intrusion réseau

Voici d’autres solutions de détection d’intrusion réseau qui n’ont pas été retenues dans ma sélection principale, mais qui méritent tout de même votre attention :

- Corelight

For enterprises seeking scalability

- Security Onion

For integrated defense toolkit

- RSA NetWitness

For forensic investigation capabilities

- PRTG Network Monitor

Good for comprehensive network monitoring and fault detection

- Cynet 360

Good for advanced threat detection and response

- Inspection Support Network

Good for business management in inspection industries

- WatchGuard Firebox

Good for unified security platform management

- Network Detective Pro

Good for network risk assessment and management

Critères de sélection

Pour sélectionner les meilleurs systèmes de détection d'intrusion réseau à inclure dans cette liste, j'ai pris en compte les besoins et points de douleur courants des acheteurs tels que l'évolutivité et la facilité d'intégration. J'ai également utilisé le cadre suivant pour structurer et équilibrer mon évaluation :

Fonctionnalités principales (25 % de la note totale)

Pour figurer dans cette liste, chaque solution devait répondre aux usages classiques suivants :

- Détecter les accès non autorisés

- Surveiller le trafic réseau

- Émettre des alertes sur les activités suspectes

- Enregistrer et rapporter les incidents de sécurité

- Identifier les menaces de type maliciel

Fonctionnalités différenciantes (25 % de la note totale)

Pour affiner la sélection, j'ai également privilégié certains atouts uniques, tels que :

- Analyse des menaces basée sur l'IA

- Intégration avec d'autres outils de sécurité

- Visualisation des données en temps réel

- Règles de détection personnalisables

- Déploiement possible dans le cloud

Facilité d'utilisation (10 % de la note totale)

Pour évaluer la convivialité de chaque système, j'ai pris en compte :

- Interface utilisateur intuitive

- Facilité de navigation

- Tableaux de bord personnalisables

- Design réactif pour un accès mobile

- Notifications d'alertes claires et concises

Intégration (10 % du score total)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Manuels d’utilisation complets

- Accès à des webinaires en direct

- Assistance par chat à la demande

Support client (10 % du score total)

Pour évaluer les services d’assistance clientèle de chaque éditeur de logiciel, j’ai pris en compte les critères suivants :

- Disponibilité 24/7

- Options de support multicanal

- Gestionnaires de compte dédiés

- Délai de réponse aux demandes

- Accès à une base de connaissances

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Transparence des tarifs

- Options de tarification par paliers

- Coût par rapport aux fonctionnalités

- Réductions pour les contrats longue durée

- Comparaison avec les standards du secteur

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j’ai pris en compte les critères suivants lors de la lecture des avis :

- Satisfaction globale des utilisateurs

- Fréquence des mises à jour et des améliorations

- Facilité d’intégration avec les systèmes existants

- Retours sur les expériences avec le service client

- Retour sur investissement et rapport coût-efficacité signalés

Comment choisir un système de détection d’intrusion réseau

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection de logiciel, voici une liste de contrôle des facteurs à garder à l’esprit :

| Facteur | À considérer |

|---|---|

| Scalabilité | L’outil peut-il évoluer avec votre entreprise ? Pensez à vos besoins futurs et à la capacité du système de gérer une augmentation du trafic réseau sans ralentissement. |

| Intégrations | Vérifiez s’il se connecte à vos outils de sécurité existants. Une intégration transparente fait gagner du temps et réduit les erreurs. |

| Personnalisation | Pouvez-vous adapter le système à vos politiques de sécurité et flux de travail ? La flexibilité est essentielle pour répondre à vos besoins spécifiques. |

| Facilité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Un système compliqué peut ralentir la réactivité et frustrer les utilisateurs. |

| Mise en place et intégration | Combien de temps pour démarrer ? Tenez compte de la courbe d’apprentissage et des ressources nécessaires pour une transition en douceur. |

| Coût | Évaluez la structure de tarification. Y a-t-il des frais cachés ou des coûts pour des fonctionnalités additionnelles ? Assurez-vous qu’elle correspond à votre budget. |

| Garantie de sécurité | Dispose-t-il d’un chiffrement fort et de mises à jour régulières de sécurité ? Veillez à ce qu’il réponde à vos exigences de sécurité pour protéger les données sensibles. |

| Exigences réglementaires | Est-il conforme aux réglementations du secteur comme le RGPD ou HIPAA ? Le non-respect peut entraîner des amendes et des problèmes juridiques. |

Qu’est-ce qu’un système de détection d’intrusion réseau ?

Les systèmes de détection d’intrusion réseau sont des outils logiciels qui surveillent le trafic afin de repérer et signaler les activités suspectes ou malveillantes. Ils sont utilisés par les analystes de sécurité, les administrateurs informatiques et les équipes réseaux qui doivent détecter tôt les menaces et protéger les données. Les fonctionnalités comme l’inspection des paquets, la détection par signature et la consignation des alertes permettent d’identifier les comportements inhabituels, de réduire les fausses alertes et d’offrir aux équipes une vue claire de ce qui se passe sur le réseau. Ces outils aident à rester en avance sur les attaques sans avoir à passer le trafic au crible manuellement.

Fonctionnalités

Au moment de choisir un système de détection d’intrusion réseau, gardez un œil sur les fonctionnalités clés suivantes :

- Surveillance en temps réel : Surveille en continu le trafic réseau afin de détecter et d’alerter instantanément en cas d’activités suspectes.

- Alertes personnalisables : Permet de définir des conditions spécifiques pour les alertes, vous assurant d’être notifié des menaces les plus pertinentes.

- Capacités d’intégration : Se connecte sans effort aux outils de sécurité existants pour renforcer la protection globale du réseau.

- Renseignement sur les menaces : Utilise les données provenant d’incidents passés pour reconnaître et répondre plus efficacement aux nouvelles menaces.

- Interface conviviale : Offre une conception intuitive facilitant la navigation et la gestion des tâches de sécurité pour les équipes.

- Évolutivité : S’adapte à la croissance des besoins réseau, garantissant des performances constantes à mesure que votre entreprise se développe.

- Génération de journaux et de rapports : Fournit des enregistrements détaillés des incidents détectés, facilitant l’analyse et la conformité.

- Règles de détection personnalisables : Permettent d’ajuster les protocoles de détection pour répondre aux politiques de sécurité spécifiques de l’organisation.

- Prise en charge du chiffrement : Garantit la transmission et le stockage sécurisés des données, protégeant les informations sensibles contre tout accès non autorisé.

- Support à la conformité : Aide à respecter les réglementations sectorielles telles que le RGPD ou l’HIPAA, réduisant les risques juridiques.

Avantages

La mise en œuvre d’un système de détection d’intrusion réseau offre de nombreux avantages pour votre équipe et votre entreprise. Voici quelques-uns dont vous pouvez bénéficier :

- Sécurité renforcée : La surveillance en temps réel et le renseignement sur les menaces aident à protéger votre réseau contre l’accès non autorisé et les violations potentielles.

- Conformité améliorée : Le support à la conformité garantit que votre entreprise respecte les réglementations de son secteur, réduisant ainsi les risques juridiques.

- Réduction des coûts : La détection précoce des menaces prévient les violations de données coûteuses, permettant à votre entreprise d’économiser sur le long terme.

- Meilleure allocation des ressources : Les alertes personnalisables permettent à votre équipe de se concentrer sur les véritables menaces, optimisant ainsi l’utilisation des ressources.

- Évolutivité : Le système évolue avec votre entreprise, maintenant ses performances à mesure que les besoins réseau augmentent.

- Prise de décision éclairée : La génération de journaux et de rapports détaillés offre des informations précieuses pour les futures stratégies et améliorations de sécurité.

- Efficacité accrue : Une interface conviviale et des capacités d’intégration simplifient la gestion des tâches de sécurité.

Coûts et tarification

Choisir un système de détection d’intrusion réseau requiert la compréhension des différents modèles de tarification et des plans disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens ainsi que les fonctionnalités typiques incluses dans les solutions de systèmes de détection d’intrusion réseau :

Tableau comparatif des plans pour un système de détection d’intrusion réseau

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Surveillance basique, alertes limitées et assistance communautaire. |

| Plan personnel | $10-$30/utilisateur/mois | Surveillance en temps réel, alertes personnalisables et options d’intégration basiques. |

| Plan entreprise | $50-$100/utilisateur/mois | Détection avancée des menaces, rapports détaillés et prise en charge multi-utilisateurs. |

| Plan grande entreprise | $150-$300/utilisateur/mois | Fonctionnalités de sécurité complètes, support à la conformité et gestionnaire de compte dédié. |

FAQ sur les systèmes de détection d'intrusions réseau

Voici des réponses à des questions courantes sur les systèmes de détection d’intrusions réseau :

Les systèmes de détection d'intrusions réseau peuvent-ils prévenir les attaques ?

Quelles sont les limites des systèmes de détection d'intrusions réseau ?

À quelle fréquence faut-il mettre à jour votre système de détection d'intrusions réseau ?

Est-il nécessaire d'avoir une équipe dédiée pour gérer les systèmes de détection d'intrusions réseau ?

Et après :

Si vous êtes en train de rechercher des systèmes de détection d'intrusions réseau, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire et discutez rapidement afin qu’ils comprennent précisément vos besoins. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d'achat, y compris lors des négociations tarifaires.