Meilleurs logiciels de détection d'intrusion : sélection rapide

La sécurisation de vos systèmes est un défi permanent. Un logiciel de détection d'intrusion agit comme un système d'alerte précoce : il surveille votre réseau, détecte toute activité inhabituelle et alerte votre équipe avant que des menaces ne se propagent.

Ce guide partage des conseils d’experts pour vous aider à choisir l’outil le plus adapté à votre organisation, en s’appuyant sur les fonctionnalités de sécurité, la facilité d’utilisation et la fiabilité.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de détection d’intrusion

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour l’analyse du comportement des utilisateurs et des entités | Démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour la détection et la réponse sur les endpoints | Essai gratuit + démo gratuite disponibles | Tarification sur demande | Website | |

| 3 | Idéal pour la gestion centralisée des événements | Essai gratuit de 30 jours | Prix sur demande | Website | |

| 4 | Idéal pour les environnements de grande entreprise | Not available | Tarification sur demande | Website | |

| 5 | Idéal pour une intelligence intégrée sur les menaces | Not available | Tarification sur demande | Website | |

| 6 | Idéal pour les stratégies de sécurité multicouches | Not available | Tarification sur demande | Website | |

| 7 | Idéal pour l'identification des attaques ciblées | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour la polyvalence en matière de détection des menaces | Not available | Tarification sur demande | Website | |

| 9 | Idéal pour l'intelligence avancée des menaces | Not available | Tarification sur demande | Website | |

| 10 | Idéal pour les passionnés de l'open-source | Démo gratuite disponible | Tarifs sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels de détection d’intrusion

Idéal pour l’analyse du comportement des utilisateurs et des entités

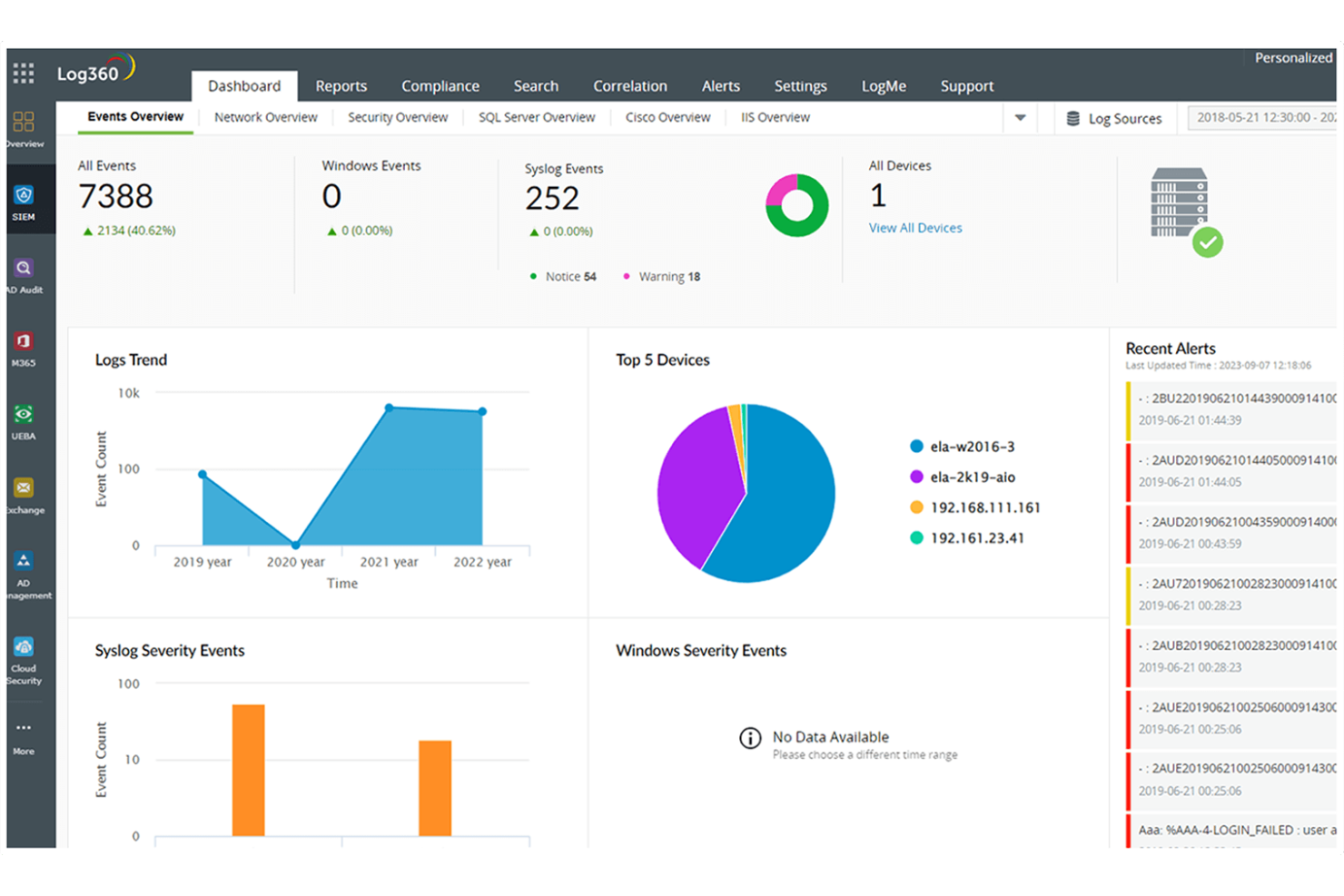

ManageEngine Log360 est une solution complète de gestion des informations et des événements de sécurité (SIEM) conçue pour renforcer la sécurité des organisations en intégrant des fonctionnalités essentielles telles que l’analyse du comportement des utilisateurs et des entités (UEBA), la prévention des pertes de données (DLP) et le courtier de sécurité d’accès au cloud (CASB).

Pourquoi j'ai choisi ManageEngine Log360 : Log360 agrège les données provenant de diverses sources, y compris les systèmes de détection d'intrusion (IDS), les pare-feu et Active Directory, afin de fournir des alertes immédiates sur les intrusions potentielles. La plateforme exploite également l'analyse avancée et l'apprentissage automatique pour détecter des comportements anormaux, ce qui est essentiel pour identifier les menaces internes et les cyberattaques sophistiquées que les méthodes traditionnelles pourraient manquer. La fonction UEBA utilise aussi le machine learning pour repérer les schémas et comportements inhabituels, offrant une compréhension approfondie des menaces potentielles pour la sécurité.

Fonctionnalités et intégrations remarquables :

La gestion intégrée de la conformité de la plateforme garantit que les organisations respectent les exigences réglementaires, en fournissant des notifications en temps réel en cas de violation. Elle propose également des workflows automatisés de réponse aux incidents pour simplifier le traitement des incidents de sécurité. Les intégrations incluent Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure et Active Directory.

Pros and Cons

Pros:

- Excellente visibilité sur l'ensemble des systèmes

- Efficace pour l'audit à tous les niveaux IT d'une organisation

- Assure une surveillance et des alertes en temps réel

Cons:

- La configuration initiale peut être complexe

- Peut rencontrer des problèmes de performance avec des volumes de données importants

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

Dans le domaine des logiciels de détection d'intrusion, Heimdal se distingue comme une solution polyvalente qui répond aux défis multiples auxquels sont confrontées les entreprises modernes. Sa plateforme unifiée de cybersécurité est conçue pour séduire les entreprises et les prestataires de services managés souhaitant renforcer leur posture de sécurité face à des menaces sophistiquées. En intégrant des capacités de détection, de réponse et de prévention des menaces, Heimdal aide les organisations à réduire les risques et à maintenir la continuité de leurs opérations dans un paysage de menaces de plus en plus complexe.

Pourquoi j'ai choisi Heimdal

J'ai choisi Heimdal pour ses puissantes capacités d'Endpoint Detection & Response (EDR), essentielles pour tout logiciel de détection d'intrusion. La fonctionnalité EDR surveille en continu les endpoints afin de détecter et de répondre aux menaces, garantissant que votre réseau reste protégé contre les potentielles violations. De plus, la fonction Threat Hunting de Heimdal identifie de manière proactive et atténue les menaces potentielles avant qu'elles ne causent des dommages. Ces fonctionnalités sont particulièrement adaptées aux entreprises cherchant à renforcer leurs mesures de sécurité et à protéger les données sensibles contre l'évolution des cybermenaces.

Fonctionnalités clés de Heimdal

En plus de ses fonctionnalités remarquables d'EDR et de Threat Hunting, j'ai également trouvé d'autres caractéristiques utiles pour la détection d'intrusions :

- Sécurité réseau : Protège contre les attaques basées sur le réseau grâce à la sécurité DNS et à d'autres mesures stratégiques.

- Services managés : Offre des services de centre d'opérations de sécurité (SOC) 24h/24 et 7j/7 pour une surveillance et une réponse continues.

- Gestion de l'élévation et de la délégation des privilèges : Gère l'accès aux privilèges pour éviter les violations non autorisées.

- Protection contre le chiffrement par ransomware : Protège les appareils et les espaces de travail dans le cloud contre les attaques par ransomware.

Intégrations Heimdal

Les intégrations natives ne sont actuellement pas listées par Heimdal ; cependant, la plateforme prend en charge les intégrations personnalisées basées sur l’API.

Pros and Cons

Pros:

- Automatise le déploiement de correctifs sur les endpoints

- Détection robuste des vulnérabilités et des menaces

- Visibilité détaillée des actifs et licences

Cons:

- Aucune intégration native disponible

- L’interface nécessite une phase d’apprentissage

Idéal pour la gestion centralisée des événements

SolarWinds Security Event Manager (SEM) est conçu pour simplifier le processus d'identification et de réponse aux menaces de sécurité, aux audits échoués et aux problèmes opérationnels. Cet outil se distingue par sa capacité à centraliser et interpréter d'importants volumes de données de journal provenant de multiples sources.

Pourquoi j'ai choisi SolarWinds Security Event Manager : Lors de mon évaluation, l'approche de SolarWinds SEM en matière de centralisation des événements a attiré mon attention. À mon avis, et après comparaison avec plusieurs autres plateformes, j'ai déterminé qu'il offre une solution différenciée et efficace pour les organisations confrontées à la dispersion des données. Sa performance en gestion centralisée des événements en fait un outil précieux pour de nombreux professionnels de la sécurité.

Fonctionnalités remarquables & intégrations :

La principale force de SolarWinds SEM réside dans sa technologie de corrélation des journaux, qui identifie rapidement les problèmes potentiels en analysant les motifs. De plus, ses intégrations avec d'autres produits SolarWinds permettent aux organisations de bénéficier d'une vision plus globale et holistique de leurs environnements informatiques.

Pros and Cons

Pros:

- Capacités efficaces de corrélation des journaux

- Outils de visualisation des événements rationalisés

- Prend en charge de nombreux journaux de dispositifs et d'applications

Cons:

- Courbe d'apprentissage pour les nouveaux utilisateurs

- Les fonctionnalités de reporting pourraient être améliorées

- Certains utilisateurs signalent des ralentissements de performance avec de gros volumes de données

Le Cisco IDS, issu d'une tradition de solutions de sécurité robustes, se spécialise dans la protection des réseaux d'entreprise étendus. Sa capacité à gérer d'importants volumes de trafic sans compromis en fait un choix optimal pour les opérations à grande échelle.

Pourquoi j'ai choisi Cisco IDS : Lorsque j'ai entrepris de sélectionner un outil adapté aux cadres d'entreprise étendus, la réputation et les performances du Cisco IDS se sont imposées comme des évidences. Son efficacité dans la gestion d'architectures réseau complexes et vastes l'a distingué lors de mon évaluation. Pour les entreprises de grande envergure à la recherche d'une détection d'intrusion fiable, Cisco IDS représente selon moi un choix de premier plan.

Caractéristiques phares & intégrations :

Cisco IDS se distingue par ses algorithmes avancés de détection de menaces, permettant d'identifier rapidement les activités suspectes. Il intègre des mises à jour de renseignements sur les menaces afin de rester en avance sur l'évolution des risques. Ses capacités d'intégration couvrent toute la gamme de produits de sécurité Cisco, favorisant une approche de sécurité globale.

Pros and Cons

Pros:

- Conçu pour gérer des volumes de trafic réseau élevés

- Mises à jour continues des renseignements sur les menaces

- Intégration robuste à l'écosystème de sécurité Cisco

Cons:

- La configuration initiale peut être complexe pour les nouveaux venus

- Plus coûteux que certaines solutions alternatives

- Nécessite du personnel dédié pour une gestion optimale

Idéal pour une intelligence intégrée sur les menaces

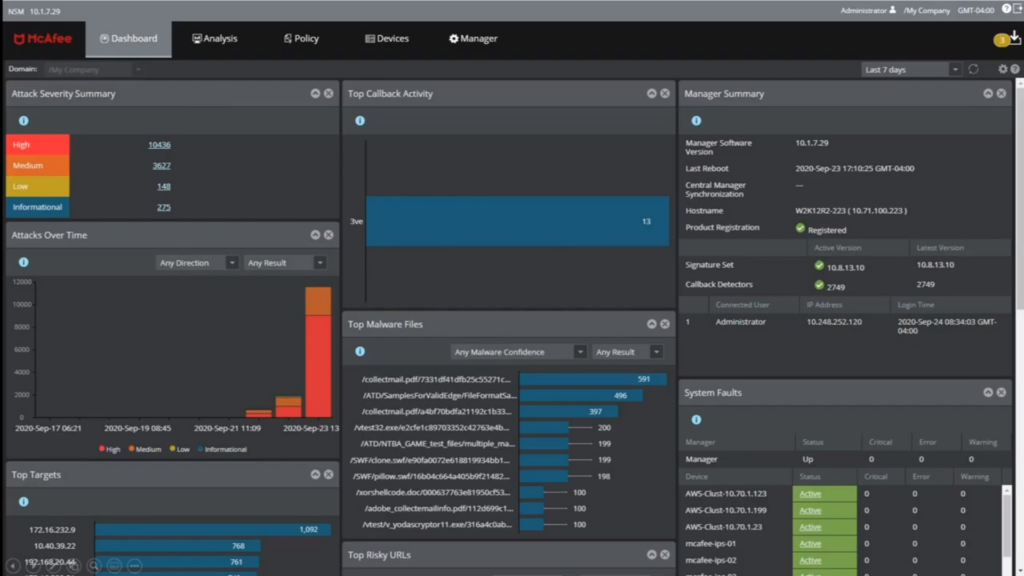

Le système IDS de McAfee se distingue non seulement par sa capacité à détecter les intrusions, mais aussi par l'intégration d'une intelligence sur les menaces pour informer des contre-mesures rapides. Cette intégration offre une compréhension enrichie des menaces, ce qui le place en tête de liste pour les entreprises misant sur une défense pilotée par l'intelligence.

Pourquoi j'ai choisi l'IDS de McAfee : Après avoir comparé plusieurs outils, c'est la fusion de l'intelligence au sein de l'IDS de McAfee qui a retenu mon attention. Cette intégration, véritable élément différenciateur, m'a amené à le juger supérieur pour ceux qui privilégient la détection couplée à des renseignements exploitables. Si vous recherchez une vision intégrée des menaces, l'IDS de McAfee répond parfaitement à ces exigences.

Fonctions et intégrations remarquables :

L'IDS de McAfee se distingue par ses mécanismes adaptatifs de détection des menaces, affinant ses processus grâce à des flux d'intelligence en temps réel. Son analytique basée sur le cloud améliore encore la précision de ses détections. Côté intégration, il fonctionne efficacement avec d'autres produits de sécurité McAfee ainsi qu'une gamme de solutions SIEM tierces.

Pros and Cons

Pros:

- Intégration de l’intelligence sur les menaces en temps réel

- Analytique optimisée par le cloud pour une détection précise

- Compatibilité étendue avec les solutions SIEM

Cons:

- Une certaine courbe d'apprentissage pour exploiter toutes les fonctionnalités

- La dépendance au cloud peut ne pas convenir à toutes les organisations

- Complexité des licences pour les déploiements étendus.

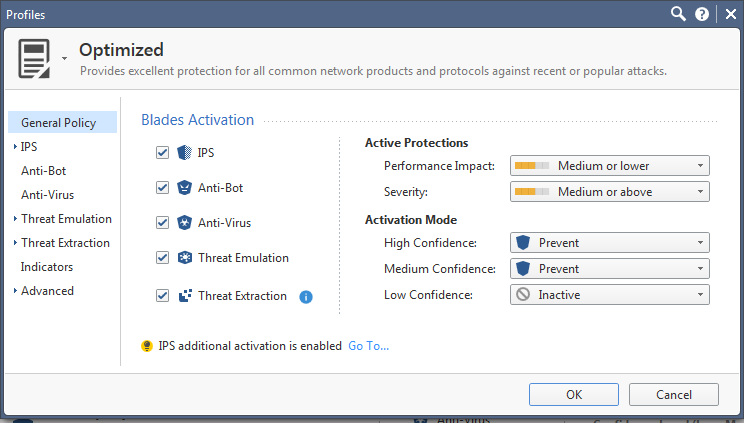

Check Point IDS fonctionne comme un élément essentiel de la suite de sécurité complète de Check Point, mettant l'accent sur une approche multicouche de l'atténuation des menaces. Cette méthode garantit que les menaces, quelle que soit leur origine ou leur nature, sont traitées à différents niveaux, offrant ainsi une protection robuste.

Pourquoi j'ai choisi Check Point IDS : Mon choix s'est porté sur Check Point IDS après avoir observé son mécanisme de défense holistique et multicouche. Après avoir évalué ses performances et les avoir comparées à celles d'autres outils, j'ai conclu que, pour les organisations recherchant une stratégie de sécurité à plusieurs niveaux, Check Point IDS constitue un choix remarquable.

Fonctionnalités et intégrations remarquables :

Check Point IDS se distingue par ses technologies de prévention des menaces, qui comprennent des modules de prévention des intrusions, d'antivirus et d'anti-bot. De plus, son intégration avec la passerelle de sécurité Check Point élargit l'étendue de la protection.

Pros and Cons

Pros:

- Prévention des menaces complète et multicouche

- Fait partie de l'écosystème de sécurité élargi de Check Point

- Mises à jour régulières avec les dernières informations sur les menaces

Cons:

- Nécessite un matériel dédié pour des performances optimales

- L'interface utilisateur peut être déroutante pour les nouveaux arrivants

- La gestion des licences peut être complexe avec les différents modules et fonctionnalités.

Trend Micro Deep Discovery est une solution dédiée conçue pour détecter, analyser et répondre aux ransomwares furtifs actuels, à leurs variantes et aux attaques ciblées. La spécialisation de cet outil dans la découverte des menaces ciblées et sophistiquées le distingue sur le marché de la sécurité.

Pourquoi j'ai choisi Trend Micro Deep Discovery : Ma décision de mettre en avant Trend Micro Deep Discovery a été influencée par son approche centrée sur la détection des menaces ciblées. Après avoir comparé et évalué plusieurs solutions, j'ai été convaincu que sa capacité à identifier des attaques dissimulées donne un avantage considérable aux organisations.

Fonctionnalités remarquables & intégrations :

Deep Discovery excelle grâce à ses moteurs de détection spécialisés et son analyse par sandbox personnalisée. Ses intégrations avec d'autres solutions Trend Micro offrent une sécurité multicouche et une visibilité accrue sur l'ensemble de l'environnement numérique.

Pros and Cons

Pros:

- Spécialisé dans la détection des menaces cachées

- Offre des analyses approfondies et une veille sur les menaces

- Prend en charge un large éventail d'appliances réseau virtuelles et physiques

Cons:

- Peut être complexe à configurer au départ

- Le modèle de licence peut être complexe pour certains utilisateurs

- Peut nécessiter des ressources supplémentaires pour les grands réseaux.

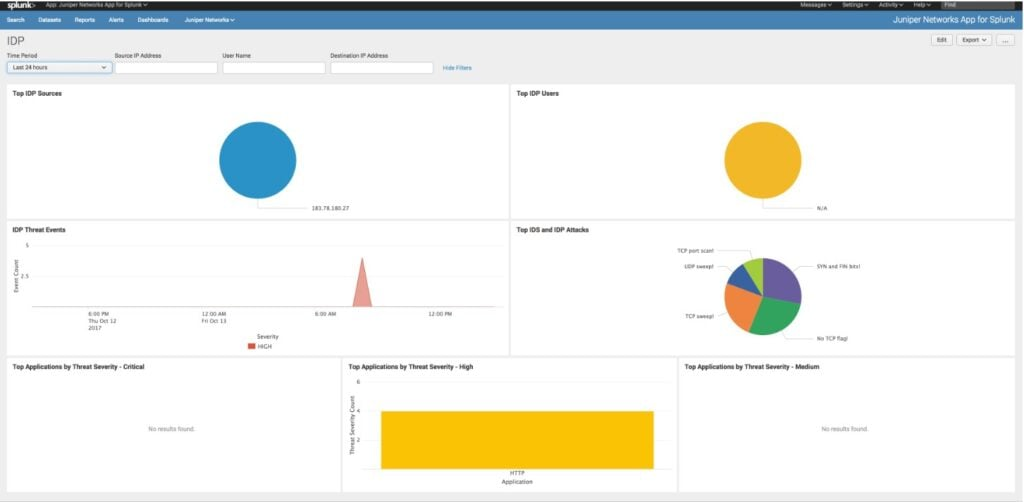

Juniper IDP est reconnu pour ses méthodologies de détection des menaces étendues, ce qui en fait un choix privilégié pour les organisations qui nécessitent des approches variées pour protéger leur infrastructure numérique. Sa capacité à s'adapter à différents paysages de menaces prouve qu'il est véritablement conçu pour une détection polyvalente.

Pourquoi j'ai choisi Juniper IDP : Dans le cadre de la sélection d'un outil offrant un large éventail de techniques de détection des menaces, Juniper IDP s'est imposé comme un acteur majeur parmi les logiciels de sécurité. Sa polyvalence en matière de méthodes de détection s'est révélée favorable face à ses concurrents. Pour les organisations confrontées à des vecteurs de menaces multiples et ayant besoin d'une solution flexible, je pense que Juniper IDP répond parfaitement à ce besoin.

Fonctionnalités et intégrations remarquables :

Juniper IDP propose des techniques de détection basées sur les signatures, les anomalies et les comportements, offrant une stratégie de défense en couches. Il s'intègre efficacement au portefeuille de sécurité plus large de Juniper, garantissant une approche plus cohérente de la gestion des menaces.

Pros and Cons

Pros:

- Méthodologies de détection de menaces complètes

- Intégration au sein de l'écosystème Juniper

- Règles de détection personnalisables pour des environnements spécialisés

Cons:

- Une courbe d'apprentissage élevée est nécessaire pour une efficacité optimale

- Risque de faux positifs avec des paramètres agressifs

- Les mises à jour logicielles peuvent parfois perturber les configurations

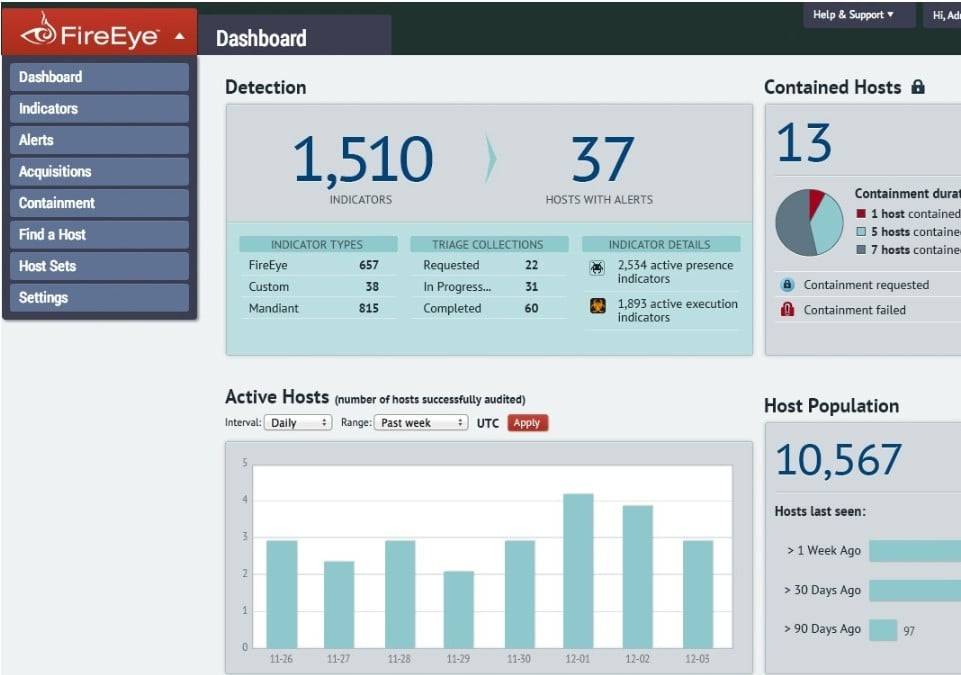

FireEye Network Security sert de plateforme complète axée sur la détection, la prévention et l'investigation avancées des menaces. Ce qui différencie cet outil, c'est sa riche intelligence des menaces, offrant des perspectives que de nombreuses autres plateformes pourraient manquer.

Pourquoi j'ai choisi FireEye Network Security : Après avoir comparé différentes plateformes de sécurité et leurs offres, je me suis orienté vers FireEye en raison de ses capacités reconnues en matière d'intelligence avancée sur les menaces. Je pense qu'avec l'évolution du paysage des menaces, l'approche de FireEye dans la détection et la gestion des menaces sophistiquées la place devant de nombreux concurrents.

Fonctionnalités phares & intégrations :

La force de FireEye réside dans son architecture MVX qui identifie et bloque les menaces complexes en temps réel. De plus, ses capacités d'intégration avec des solutions tierces la rendent polyvalente dans des environnements informatiques variés.

Pros and Cons

Pros:

- Forte attention portée aux vecteurs de menaces zero-day et nouveaux

- Analyse et rapports complets sur les menaces

- Capacité à isoler les contenus suspects pour analyse

Cons:

- Peut consommer beaucoup de ressources

- Peut générer des faux positifs si non correctement paramétré

- Nécessite une configuration minutieuse pour des résultats optimaux

Snort est l'un des pionniers de la détection d'intrusion, avec sa robustesse et sa nature open-source permettant une protection réseau approfondie. Destiné à ceux qui privilégient la transparence et la personnalisation, son modèle open-source offre aux utilisateurs une vision directe de son fonctionnement interne, en faisant un choix privilégié pour les passionnés.

Pourquoi j'ai choisi Snort : J'ai choisi Snort car, durant mon comparatif de divers outils de détection d'intrusion, sa nature open-source s'est démarquée. Cet outil a gagné le respect et la fidélité de la communauté cybersécurité grâce à son adaptabilité et sa transparence. Compte tenu de son engagement à fournir une plateforme à la fois fiable et modulable, j'ai déterminé que Snort convient le mieux à ceux qui accordent une grande importance aux valeurs open-source.

Fonctionnalités et intégrations remarquables :

Le langage basé sur les règles de Snort permet aux utilisateurs d'ajuster finement les protocoles de détection, tandis que ses capacités d'analyse du trafic en temps réel garantissent des retours rapides sur l'activité du réseau. Au-delà de ces fonctionnalités clés, Snort s'intègre bien à d'autres plateformes et bases de données de sécurité, renforçant ainsi sa convivialité et son champ d'action au sein de cadres de cybersécurité plus larges.

Pros and Cons

Pros:

- Le caractère open-source garantit la transparence

- Langage basé sur les règles pour une détection personnalisée

- L'analyse du trafic en temps réel détecte rapidement les anomalies

Cons:

- La configuration initiale peut être complexe pour les débutants

- Les mises à jour régulières peuvent nécessiter des ajustements fréquents de la configuration

- Pas d'interface graphique utilisateur par défaut.

Autres logiciels de détection d'intrusion

Ci-dessous, une liste supplémentaire de logiciels de détection d’intrusion que j’ai présélectionnés, mais qui n’ont pas atteint le top 10. Cela vaut vraiment le coup d’œil.

- Tripwire

Idéal pour la surveillance de l'intégrité des systèmes

- Ossec

Idéal pour la gestion et l'analyse des logs

- Zeek

Idéal pour l'analyse du trafic réseau

- RSA NetWitness

Idéal pour la réponse aux incidents en temps réel

Avis sur d’autres logiciels liés à la détection d’intrusions

- Logiciels de prévention des intrusions

- Logiciels de protection des points de terminaison

- Systèmes de détection et de prévention des intrusions

Critères de sélection pour les logiciels de détection d’intrusions

Pendant ma sélection des meilleurs logiciels de détection d’intrusion à inclure dans cette liste, j’ai pris en compte les besoins classiques des acheteurs et les points de douleur fréquents comme la sécurité du réseau et la détection des menaces. J’ai aussi utilisé le cadre ci-dessous pour garantir une évaluation structurée et équitable :

Fonctionnalités principales (25 % de la note finale)

Pour figurer dans cette sélection, chaque solution devait couvrir ces cas d’usage courants :

- Détection des accès non autorisés

- Surveillance du trafic réseau

- Alertes sur activités suspectes

- Journalisation des événements de sécurité

- Prise en charge des exigences de conformité

Fonctionnalités distinctives supplémentaires (25 % de la note finale)

Pour affiner la sélection, j’ai aussi recherché des fonctionnalités uniques comme :

- Renseignements avancés sur les menaces

- Analyse des données en temps réel

- Règles de détection personnalisables

- Intégration avec d’autres outils de sécurité

- Capacités d’apprentissage automatique

Facilité d’utilisation (10 % de la note finale)

Pour évaluer l’ergonomie de chaque système, j’ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Navigation facile

- Tableaux de bord personnalisables

- Courbe d’apprentissage minimale

- Conception responsive

Intégration et prise en main (10 % de la note finale)

Pour évaluer l’expérience de prise en main de chaque plateforme, j’ai pris en compte :

- Disponibilité des vidéos de formation

- Tours produits interactifs

- Accès à des webinaires

- Guides d’installation étape par étape

- Chatbots d’assistance

Support client (10 % du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité du support 24h/24 et 7j/7

- Accès au chat en direct

- Base de connaissances complète

- Assistance par e-mail réactive

- Gestionnaires de compte dédiés

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarification compétitive

- Pratiques de facturation transparentes

- Abonnements flexibles

- Rapport coût/fonctionnalités

- Réductions pour facturation annuelle

Avis clients (10 % du score total)

Pour avoir un aperçu de la satisfaction globale des clients, j’ai tenu compte des éléments suivants lors de la lecture des avis clients :

- Retours positifs sur la fiabilité

- Satisfaction des utilisateurs concernant les fonctionnalités

- Commentaires sur la facilité d’utilisation

- Retours sur la qualité du support

- Recommandation globale du produit

Comment choisir un logiciel de détection d’intrusion

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection, voici une liste de facteurs à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | Le logiciel peut-il évoluer avec votre équipe ? Considérez le nombre d’appareils et d’utilisateurs que vous prévoyez d’ajouter dans les prochaines années. Assurez-vous qu’il couvre vos besoins futurs. |

| Intégrations | Vérifiez si l’outil s’intègre à vos systèmes existants comme les pare-feux, SIEM, ou autres outils de sécurité. Évitez les problèmes de compatibilité qui perturbent les flux de travail. |

| Personnalisation | Recherchez des outils permettant d’adapter les alertes et la surveillance à vos politiques de sécurité spécifiques. Évitez les systèmes rigides qui ne s’adaptent pas à vos besoins. |

| Facilité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Testez les démonstrations pour garantir un faible temps de formation et une navigation aisée. Ne négligez pas l’ergonomie dans les systèmes complexes. |

| Mise en œuvre et intégration | Le processus de mise en place est-il fluide ? Considérez le temps, les ressources et l’assistance nécessaires pour démarrer. Évitez les outils avec des phases d’intégration longues et complexes. |

| Coût | Comparez le coût total, y compris les frais cachés. Tenez compte de votre budget pour l’installation, la maintenance et les futures mises à jour. Ne considérez pas uniquement le prix affiché. |

| Garanties de sécurité | Assurez-vous que l’outil propose un chiffrement fort et des mesures de protection des données. Vérifiez sa conformité avec les normes du secteur telles que le RGPD ou la HIPAA. Ne faites aucun compromis sur la sécurité. |

| Disponibilité du support | Évaluez les options d’assistance du fournisseur. Y a-t-il une aide disponible 24h/24 ? Pensez aux délais de réponse et aux canaux de support comme le chat, le téléphone ou l’e-mail. |

Qu’est-ce qu’un logiciel de détection d’intrusion ?

Un logiciel de détection d’intrusion est un outil qui surveille les activités d’un réseau ou d’un système afin d’identifier des activités malveillantes ou des violations de politique de sécurité. Les professionnels de la sécurité informatique et les administrateurs réseaux utilisent généralement ces outils pour protéger les données sensibles et assurer la sécurité du réseau.

Leurs capacités de surveillance en temps réel, d’alerte et de journalisation permettent d’identifier les menaces, de réagir rapidement et de garantir la conformité. Globalement, ces outils offrent une sécurité essentielle en détectant et en atténuant les menaces potentielles avant qu’elles ne causent des dégâts.

Fonctionnalités

Lors du choix d’un logiciel de détection d’intrusion, prêtez attention aux fonctionnalités clés suivantes :

- Surveillance en temps réel : Observe en continu le trafic réseau afin de détecter les activités suspectes dès qu'elles surviennent, contribuant ainsi à prévenir les violations potentielles avant qu'elles ne s'aggravent.

- Système d'alerte : Envoie des notifications instantanées aux équipes de sécurité lorsqu'une anomalie ou une menace est détectée, permettant ainsi une réponse et une atténuation rapides.

- Capacités de journalisation : Enregistre des journaux détaillés des activités réseau, fournissant des données précieuses pour l'analyse et la conformité réglementaire.

- Renseignements sur les menaces : Utilise des données récentes sur les menaces pour identifier les menaces connues et émergentes, améliorant ainsi la précision de la détection.

- Règles personnalisables : Permet aux utilisateurs de configurer des paramètres de détection spécifiques adaptés aux politiques de sécurité de leur organisation, garantissant une identification pertinente des menaces.

- Prise en charge de l'intégration : Se connecte avec les outils et systèmes de sécurité existants afin de proposer une infrastructure de sécurité unifiée et globale.

- Surveillance de l'intégrité des fichiers : Suit les modifications apportées aux fichiers critiques et à la configuration système, alertant les utilisateurs en cas de changements non autorisés pouvant indiquer une faille de sécurité.

- Bac à sable : Isole et analyse les fichiers suspects dans un environnement contrôlé afin de comprendre leur comportement sans risquer le réseau.

- Détection avancée des menaces : Utilise des techniques telles que la détection d'anomalies pour repérer les menaces sophistiquées que les méthodes traditionnelles pourraient ne pas identifier.

- Interface conviviale : Propose une conception intuitive qui simplifie la navigation et l'utilisation, réduisant la courbe d'apprentissage pour les équipes de sécurité.

Bénéfices

La mise en place d'un logiciel de détection d'intrusions apporte de nombreux avantages à votre équipe et à votre entreprise. Voici quelques-uns des bénéfices auxquels vous pouvez vous attendre :

- Sécurité renforcée : En surveillant le trafic réseau en temps réel, le logiciel de détection d'intrusions permet d'identifier et de neutraliser les menaces avant qu'elles ne causent des dommages.

- Réponse rapide : Des alertes instantanées permettent aux équipes de sécurité de réagir promptement face aux potentielles violations, minimisant ainsi leur impact sur vos systèmes.

- Soutien à la conformité : Une journalisation et des rapports détaillés facilitent la satisfaction des exigences réglementaires, assurant à votre entreprise de rester conforme aux normes du secteur.

- Efficacité des ressources : L'automatisation des processus de détection des menaces réduit le besoin de surveillance manuelle, libérant ainsi votre équipe pour d'autres tâches.

- Détection des menaces améliorée : Des renseignements avancés sur les menaces et des règles personnalisables permettent une identification plus précise des menaces connues et émergentes.

- Protection des données : En surveillant les modifications apportées aux fichiers critiques, ces outils contribuent à protéger les informations sensibles contre les accès non autorisés.

- Capacités d'intégration : Une intégration fluide avec les outils de sécurité existants crée un écosystème de sécurité complet, améliorant la protection globale.

Coûts & Tarification

Choisir un logiciel de détection d'intrusions nécessite de bien comprendre les différents modèles et formules de tarification. Les coûts varient selon les fonctionnalités, la taille de l'équipe, les modules complémentaires, et bien d'autres critères. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les fonctionnalités généralement incluses dans les solutions de détection d'intrusions :

Tableau comparatif des formules pour les logiciels de détection d'intrusions

| Type de formule | Prix moyen | Fonctionnalités communes |

|---|---|---|

| Formule gratuite | $0 | Surveillance basique, alertes limitées et support communautaire. |

| Formule personnelle | $10-$30/user/month | Alertes en temps réel, rapports de base et interface conviviale. |

| Formule entreprise | $50-$100/user/month | Détection avancée des menaces, prise en charge de l'intégration et tableaux de bord personnalisables. |

| Formule grand compte | $150-$300/user/month | Capture complète des paquets, rapports de conformité et services de support dédiés. |

FAQ sur les logiciels de détection d'intrusion

En quoi un IDS diffère-t-il d’un pare-feu ?

Un IDS détecte et signale une activité suspecte, tandis qu’un pare-feu bloque ou autorise le trafic réseau selon des règles. L’IDS se concentre sur la détection plutôt que la prévention.

Un IDS peut-il arrêter automatiquement les attaques ?

Pas à lui seul. Un IDS détecte les menaces tandis que les systèmes de prévention d’intrusion (IPS) les bloquent. Utiliser les deux offre une protection renforcée.

À quelle fréquence faut-il mettre à jour un IDS ?

Régulièrement. Des mises à jour fréquentes garantissent que votre système reconnaît les menaces et vulnérabilités les plus récentes.

Quels sont les principaux défis liés à l’utilisation d’un IDS ?

Des faux positifs, des configurations complexes et une utilisation élevée des ressources peuvent survenir si le système n’est pas correctement paramétré. Un entretien et une révision réguliers permettent de minimiser ces problèmes.

Les petites entreprises ont-elles besoin d’un IDS ?

Oui. Même les petits réseaux sont exposés à des risques. Des options IDS légères ou basées sur le cloud offrent une protection abordable et efficace.

Et ensuite :

Si vous recherchez actuellement un logiciel de détection d'intrusion, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations adaptées.

Vous remplissez un formulaire puis échangez brièvement, afin qu’ils cernent précisément vos besoins. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagnent même tout au long du processus d’achat, y compris lors des négociations tarifaires.