10 Meilleurs logiciels d’analyse des vulnérabilités — Liste courte

Here's my pick of the 10 best software from the 20 tools reviewed.

Avec autant de logiciels d’analyse des vulnérabilités sur le marché, il n’est pas facile de savoir lequel vous convient le mieux. Vous souhaitez anticiper la découverte et la correction des failles de sécurité avant qu’elles ne soient exploitées, mais vous devez trouver l’outil le plus adapté. Je suis là pour vous aider ! Dans cet article, je vais vous faciliter le choix en partageant mon expérience avec des dizaines d’outils d’analyse des vulnérabilités travaillant avec différentes équipes et projets, ainsi que mes recommandations pour les meilleurs logiciels d’analyse des vulnérabilités.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels d’analyse des vulnérabilités

Ce tableau comparatif résume les informations tarifaires sur mes principaux choix de logiciels d’analyse des vulnérabilités pour vous aider à trouver celui qui correspond à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for comprehensive code-to-cloud security | Free plan available + free demo | From $350/month | Website | |

| 2 | Best for proactive vulnerability management | 14-day free trial + free demo available | From $149/month | Website | |

| 3 | Best for proof-based vulnerability scanning | Free demo available | Pricing upon request | Website | |

| 4 | Best for hybrid scanning with AcuSensor Technology | Free demo available | Pricing upon request | Website | |

| 5 | Best for enterprise vulnerability mitigation | Free 30-day trial and demo available | $1,195 for 100 workstations and a single-user license | Website | |

| 6 | Best for identifying potential security weaknesses across an organization's network | 30-day free trial + free demo available | From $338.50/year | Website | |

| 7 | Information security solution that provides deep visibility into global assets | 30-day free trial + free demo available | Pricing upon request | Website | |

| 8 | Best vulnerability scanning software to lower the rate of false positives | Free trial + free demo available | Pricing upon request | Website | |

| 9 | Vulnerability scanning tool great for crawling JavaScript-heavy applications | Free plan available | From $475/user/year | Website | |

| 10 | Offers external threat intelligence solution with clear and dark web monitoring | Free trial + free demo available | From $1.62/asset/month (billed annually) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels d’analyse des vulnérabilités

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels d’analyse des vulnérabilités qui figurent dans ma sélection. Mes avis présentent en détail les principales fonctionnalités, avantages et inconvénients, intégrations et cas d’usage idéals de chaque outil pour vous aider à choisir celui qu’il vous faut.

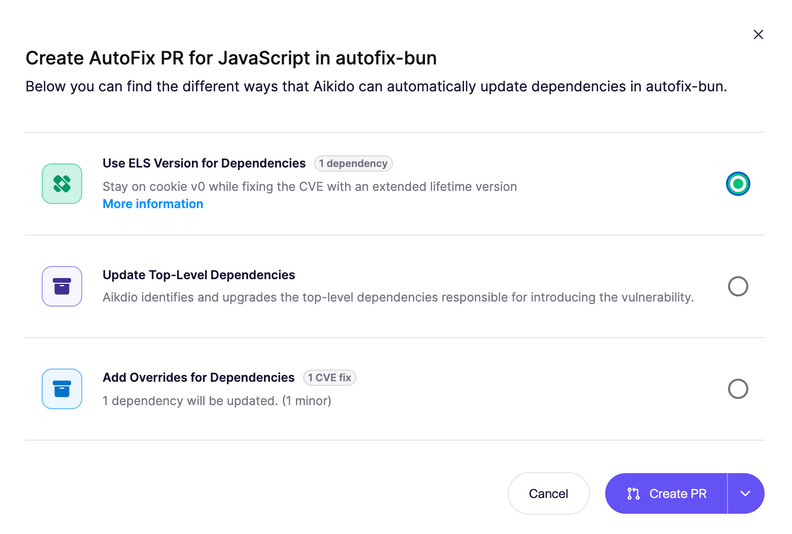

Aikido Security is a comprehensive DevSecOps platform designed to provide end-to-end security for code and cloud environments. It integrates various security scans and features, including vulnerability management, SBOM generation, cloud posture management, container image scanning, and dependency scanning.

One of the key strengths of Aikido Security is its all-in-one platform that integrates multiple scanning capabilities, including Static Application Security Testing (SAST), Dynamic Application Security Testing (DAST), Cloud Security Posture Management (CSPM), Software Composition Analysis (SCA), Infrastructure as Code (IaC) scanning, container scanning, and secrets detection.

This holistic approach ensures that all potential vulnerabilities across different layers of an application and its infrastructure are identified and addressed. By providing full coverage from code to cloud, Aikido Security helps organizations maintain a robust security posture. The software also supports compliance with standards such as SOC 2 and ISO 27001:2022 by automating the collection of evidence and generating detailed security reports.

Aikido integrates with Amazon Web Services (AWS), Google Cloud, MS Azure Cloud, DigitalOcean, Drata, Vanta, GitHub, GitLab Cloud, Bitbucket, Jira, Slack, Docker Hub, AWS Elastic Container Registry, GCP Artifact Registry, CircleCI, and Jenkins.

New Product Updates from Aikido Security

Aikido Security Introduces AI Fix Prompts and Pentest Modeling

Aikido Security introduces new features including AI-powered fix prompts, real-time pentest threat modeling, and Alibaba Cloud support to strengthen application security workflows. For more information, visit Aikido Security’s official site.

Intruder is a cloud-based vulnerability scanner that aims to help businesses of all sizes discover security weaknesses in their online systems. The tool provides continuous monitoring of the network to identify vulnerabilities and reduce the attack surface.

Intruder provides a proactive security monitoring service, which includes regular scans to detect new threats as they emerge. Its network vulnerability scanning checks for over 10,000 vulnerabilities automatically. The tool then prioritizes the results to help focus on the issues that matter most and provide clear information on how to fix them.

Integrations are natively available with Slack, MS Teams, Jira, Github, and Gitlab. Other integrations can be accessed through Zapier and API.

Intruder costs from $196/month/application. A 14-day free trial is also available.

New Product Updates from Intruder

Intruder GregAI Adds Persistent Chat History

Intruder introduces persistent chat history with GregAI, enhancing user experience by maintaining conversation threads even after closing the chat. For more information, visit Intruder's official site.

Invicti is a comprehensive web application and API security tool designed to help enterprises identify and fix vulnerabilities in their web assets. It offers automated discovery and security testing for web applications and APIs, integrating seamlessly into the software development lifecycle.

Invicti offers proof-based scanning technology. Unlike traditional scanners that merely identify potential vulnerabilities, Invicti goes a step further by safely exploiting these vulnerabilities in a read-only manner to confirm their existence. This can reduce false positives, saving development teams valuable time that would otherwise be spent on manual verification.

The software's comprehensive scanning capabilities cover a wide range of vulnerabilities, including those in complex applications and server configurations. Integrations include MuleSoft Anypoint Exchange, Amazon API Gateway, Apigee API hub, Kubernetes, Azure Boards, Bitbucket, Bugzilla, FogBugz, DefectDojo, Freshservice, GitHub, GitLab, Jazz Team Server, and Jira.

New Product Updates from Invicti

Invicti Enterprise Adds WebLogic Support and Security Enhancements

The latest Invicti Enterprise v25.10.0 release introduces WebLogic support for Java Shark sensors and improved secrets management through SEM integrations. It also refines API consistency and strengthens overall platform stability. For more information, visit Invicti's official site.

Acunetix is a web application and API security scanner designed to automate security testing for organizations, providing a robust solution for identifying, testing, and addressing vulnerabilities in web applications and APIs.

One of the most notable features is its AcuSensor Technology, which combines black-box scanning techniques with feedback from sensors placed inside the source code. This hybrid approach allows for highly accurate scanning with a low false-positive rate, ensuring that developers can trust the results and focus on genuine vulnerabilities.

The software is designed to be user-friendly, with a Login Sequence Recorder that simplifies the testing of password-protected areas and DeepScan technology that can interpret SOAP, XML, AJAX, and JSON. These features make it easier for security teams to conduct comprehensive scans without extensive manual intervention.

Best for enterprise vulnerability mitigation

ManageEngine Vulnerability Manager Plus is a comprehensive tool designed for enterprise vulnerability management, offering features such as secure configuration deployment, compliance, automated patch deployment, and zero-day vulnerability mitigation. It goes beyond the capabilities of traditional vulnerability management tools, providing executive reports, antivirus audits, deployment policies, and role-based administration.

Its ability to automate vulnerability assessment, patch management, and compliance management from a single console makes it a standout choice for large organizations with complex security needs. ManageEngine Vulnerability Manager Plus distinguishes itself with its robust capabilities, including detailed insights and reports that streamline the vulnerability management process. Its all-in-one platform for managing network vulnerabilities and its prioritization-focused approach to identifying and addressing vulnerabilities make it an ideal choice for enterprises.

ManageEngine Vulnerability Manager Plus offers a comprehensive Vulnerability Assessment feature that identifies and prioritizes a wide array of vulnerabilities, considering factors like exploitability and severity. Its integrations include Active Directory, Azure AD, AWS, and G Suite, which facilitates the management and monitoring of vulnerabilities across different platforms and services. The software provides tools for vulnerability assessment, compliance, patch management, network device security configuration management, and zero-day vulnerability mitigation.

Best for identifying potential security weaknesses across an organization's network

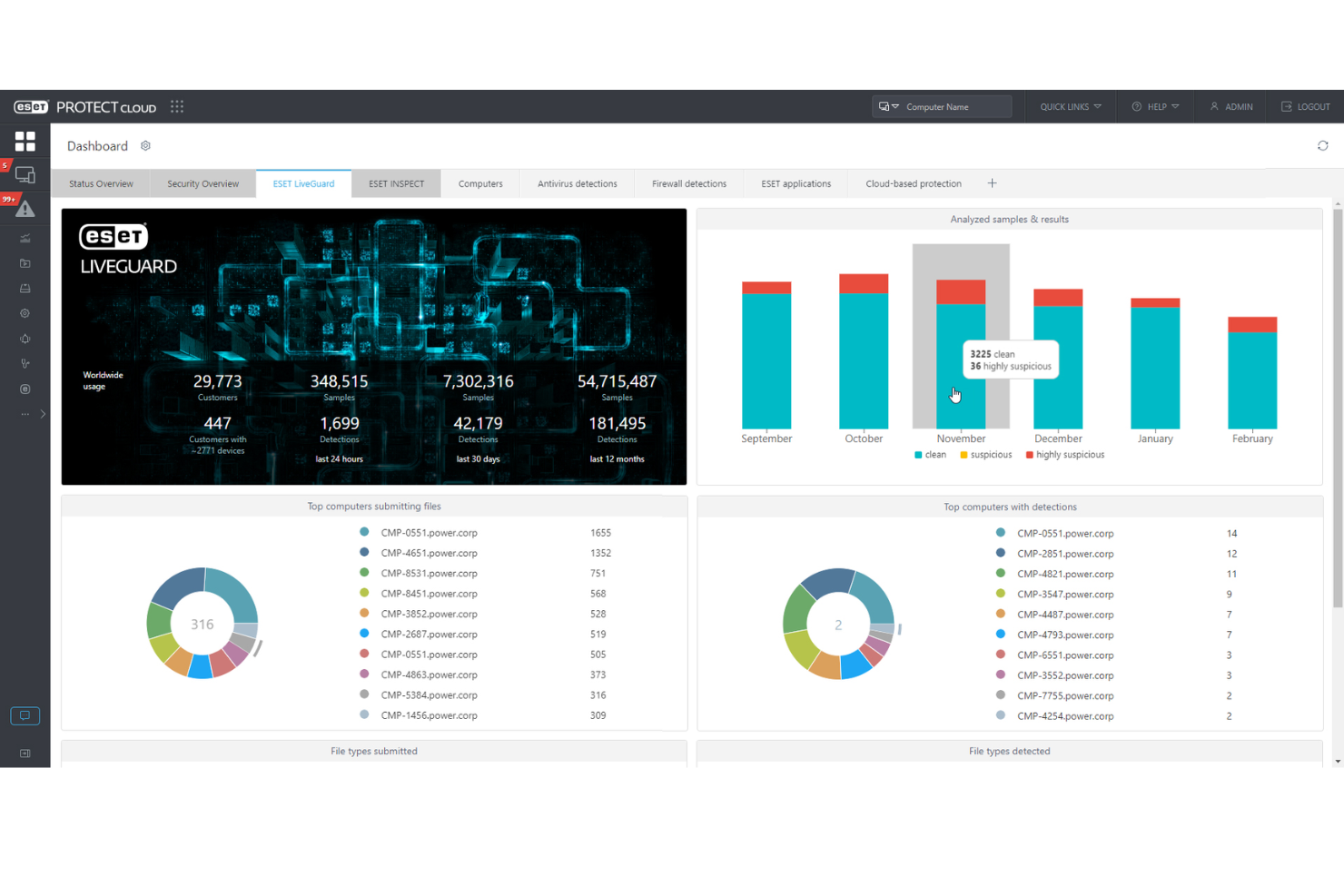

ESET PROTECT Complete provides a robust cybersecurity framework designed to protect businesses from a wide range of digital threats. This solution offers a suite of tools including endpoint protection, cloud sandboxing, and data encryption, aiming to deliver a secure, manageable, and comprehensive defense mechanism against malware, ransomware, and phishing attacks.

As a vulnerability scanning software, ESET PROTECT Complete excels in identifying and addressing potential security weaknesses across an organization's network. It provides detailed vulnerability reports, highlighting areas of concern and recommending actionable steps to mitigate risks. Its scanning engine is both thorough and efficient, ensuring minimal disruption to operational activities while maintaining a high level of security awareness.

ESET PROTECT Complete natively integrates with a variety of tools, including ESET Endpoint Security, ESET Endpoint Antivirus, ESET Security Management Center, ESET Dynamic Threat Defense, ESET Secure Authentication, ESET File Security for Microsoft Windows Server, ESET Mail Security for Microsoft Exchange Server, ESET Full Disk Encryption, Microsoft Active Directory, and SIEM tools.

ESET PROTECT Complete offers pricing upon request + a 30-day free trial.

Qualys

Information security solution that provides deep visibility into global assets

Qualys analyzes misconfigurations and threats across your global tech environment with six sigma accuracy. The system provides real-time alerts on zero-day vulnerabilities, compromised assets, and network irregularities. You can quarantine compromised assets with a single click, buying you more time to investigate and contain an attack.

To protect your IT environment, you need to know which assets are connected to your network. Qualys’ free Global AssetView application helps security teams accomplish this by automatically identifying all known and unknown assets on a network. You can quickly grab detailed information about each asset, including installed software, running services, and vendor lifecycle information. The application also helps with asset organization, enabling teams to categorize assets into product families with custom tagging.

Qualys supports native integrations with AWS, Azure, and Google Cloud.

Pricing is based on several factors, including the number of user licenses, Qualys Cloud Platform Apps, internal web applications, and IP addresses your team will be utilizing.

Best vulnerability scanning software to lower the rate of false positives

New Relic is an all-in-one observability platform that helps you monitor, troubleshoot, and tune your full stack. It allows companies to monitor and enhance their network’s security by identifying possible weaknesses that could be exploited by hackers. With New Relic, you can proactively scan their systems for potential vulnerabilities, getting a comprehensive overview of their security status, which can help in making informed decisions and creating effective cybersecurity strategies.

Moreover, New Relic offers real-time vulnerability scanning, which is exceptionally crucial in today's rapidly-evolving digital landscape where new threats emerge by the minute. With its continuous and automatic scanning, you can quickly detect and resolve any security issues. The platform's vulnerability triage feature gives you information based on criticality. Then, it displays a prioritized list of your vulnerable libraries as well as suggestions on which libraries to update to. This is perfect if you are not sure what to prioritize.

Lastly, New Relic's vulnerability scanning is known for its accuracy. The tool's comprehensive scanning capabilities dramatically reduce false positives, ensuring that the IT team's focus is not diverted by irrelevant alerts. The quality of its reporting also provides teams with all the crucial information needed to address vulnerabilities effectively. By providing a clear picture of the security landscape of a system, New Relic makes it easier.

New Relic integrates with over 600 applications within the categories of application monitoring, infrastructure, security, traffic simulation, logging, AWS, Azure, Google Cloud Services, open-source monitoring, machine learning ops, and Prometheus.

Vulnerability scanning tool great for crawling JavaScript-heavy applications

Burp Suite offers vulnerability scanning tools to fit the needs of enterprises and individual QA testers. Enterprise DevSecOps teams benefit from Burp Suite’s ability to automate security testing at scale. Manual and automated penetration testing is available in Burp Suite Professional Edition, which was designed for individual use by security engineers and bug bounty hunters.

Burp Suite features a research-based vulnerability scanning tool known as Burp Scanner. PortSwigger’s research team regularly discovers vulnerabilities before hackers can exploit them, providing advanced protection to users.

Burp Scanner also has a powerful crawl engine that can easily navigate obstacles like CSRF tokens and volatile URLs. It can also handle crawling JavaScript-heavy applications other scanners can’t with its embedded Chromium browser.

Development teams can easily integrate Burp Suite into their tech stack with integrations available for Jenkins and Jira.

Burp Suite Enterprise starts at $6,995/year. Burp Suite Professional costs $399 with a free trial available.

Rapid7

Offers external threat intelligence solution with clear and dark web monitoring

Rapid7 delivers cybersecurity and compliance solutions to help organizations manage vulnerabilities in their IT environment. Security analysts can automate threat monitoring across multiple platforms, including local, cloud, and virtual infrastructure. With Rapid7’s expertly vetted detections, your security team can maintain a high signal-to-noise ratio and mitigate critical threats early.

Rapid7 also protects against external threats with Threat Command. The external threat intelligence tool monitors thousands of sources across the clear and dark web to identify threats targeting your business. Threat Command delivers highly contextualized alerts, enabling teams to turn threat intelligence into action quickly.

Rapid7 users have access to a robust library of integrations with third-party tools, including Azure, Proofpoint, AWS, Teams, Cisco, Slack, and Jira.

Various plans are available for each of Rapid7’s products. Organizations can purchase each solution individually or together.

Autres logiciels d’analyse des vulnérabilités

Voici quelques autres options de logiciels d’analyse des vulnérabilités qui ne figurent pas dans ma sélection mais qui valent néanmoins le détour :

- Tenable

Automates threat prioritization based on in-depth threat analysis

- Imperva

Enterprise-grade cybersecurity solution that guards against complex DDoS attacks

- CyCognito

For attacker-perspective vulnerability check

- Microsoft Baseline Security Analyzer

Free Windows security scanner with built-in remediation guidance

- Intruder

Vulnerability scanner that tracks average remediation time

- Probely

Web app and API vulnerability scanner that’s easily accessible to developers

- Cyberpion

EASM solution with multi-layer vulnerability assessment engine

- beSECURE

Leading provider of governance, risk, and managed security solutions

- Astra Pentest

For continuous vulnerability scanning & pentesting for 9300+ test cases

- GFI Languard

Network security software with patch management tool

Critères de sélection des logiciels d’analyse des vulnérabilités

Pour sélectionner les meilleurs logiciels d’analyse des vulnérabilités à inclure dans cette liste, j’ai pris en compte les besoins et points de douleur courants des acheteurs, comme l’identification des véritables vulnérabilités et la réduction des faux positifs. J’ai également appliqué le cadre suivant afin de garantir une évaluation structurée et impartiale :

Fonctionnalités essentielles (25 % du score total)

Pour figurer dans cette liste, chaque solution devait répondre aux cas d’utilisation suivants :

- Détection des vulnérabilités connues

- Analyse des applications web

- Fourniture de rapports détaillés sur les vulnérabilités

- Évaluation des risques

- Prise en charge des exigences de conformité

Fonctionnalités complémentaires distinctives (25 % du score total)

Pour affiner davantage la sélection, j’ai recherché des fonctionnalités uniques telles que :

- Gestion automatisée des correctifs

- Alertes de menaces en temps réel

- Intégration avec les pipelines CI/CD

- Tableaux de bord personnalisables

- Renseignement avancé sur les menaces

Facilité d’utilisation (10 % du score total)

Pour évaluer la facilité d’utilisation de chaque système, j’ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Navigation simple

- Outils de reporting clairs

- Design minimaliste

- Fonctionnalités d’accessibilité

Onboarding (10 % du score total)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai examiné :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès aux webinaires

- Modèles d'intégration

- Chatbots réactifs

Support client (10 % du score total)

Pour évaluer les services d'assistance client de chaque fournisseur, j'ai pris en compte les éléments suivants :

- Disponibilité d'une assistance 24h/24, 7j/7

- Options de support multicanal

- Personnel d'assistance compétent

- Délais de réponse rapides

- Documentation d'aide complète

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les points suivants :

- Tarification compétitive

- Fonctionnalités incluses dans les forfaits de base

- Réductions pour les abonnements annuels

- Structure tarifaire transparente

- Coût par rapport aux fonctionnalités proposées

Avis des clients (10 % du score total)

Pour me faire une idée de la satisfaction générale des clients, j'ai examiné les aspects suivants lors de la lecture des avis :

- Notes de satisfaction globale

- Retours sur la fiabilité

- Commentaires sur la facilité d'utilisation

- Opinions sur l'efficacité des fonctionnalités

- Retours sur l'expérience avec le support client

Comment choisir un logiciel de scan de vulnérabilités

Il est facile de se perdre dans de longues listes de fonctionnalités et des tarifs compliqués. Pour vous aider à garder le cap lors de votre processus de sélection, voici une liste de points à garder en tête :

| Facteur | À prendre en considération |

|---|---|

| Évolutivité | Le logiciel peut-il évoluer avec vos besoins ? Vérifiez s'il supporte un volume croissant d'actifs ou d'utilisateurs sans dégrader les performances ni entraîner de coûts excessifs. |

| Intégrations | Est-il compatible avec vos outils existants ? Contrôlez la compatibilité avec vos systèmes actuels comme les pipelines CI/CD, outils de gestion de tickets et plateformes de communication. |

| Personnalisation | Pouvez-vous adapter le logiciel à vos flux de travail ? Recherchez des options pour personnaliser les tableaux de bord, les rapports et les alertes selon les besoins de votre équipe. |

| Facilité d'utilisation | L'interface est-elle intuitive pour votre équipe ? Évaluez si la conception minimise le temps d'apprentissage et offre un accès rapide aux fonctions essentielles. |

| Implantation et intégration | Combien de temps faut-il pour se lancer ? Évaluez les ressources nécessaires pour la mise en place, y compris les supports de formation, la disponibilité de l'assistance et les éventuels délais lors de la transition. |

| Coût | La tarification est-elle transparente et adaptée à votre budget ? Comparez les modèles d'abonnement, les frais cachés et la valeur fournie à chaque niveau tarifaire pour garantir l'adéquation à votre plan financier. |

| Garantie de sécurité | Le logiciel offre-t-il une protection suffisante de vos données ? Vérifiez les normes de chiffrement, les politiques de stockage des données et la conformité réglementaire pour garantir la sécurité des informations. |

| Exigences de conformité | Respecte-t-il les normes réglementaires de votre secteur ? Vérifiez si l'outil prend en charge des référentiels comme le RGPD, HIPAA ou PCI DSS, essentiels à la conformité légale dans de nombreux secteurs. |

Qu'est-ce qu'un logiciel de scan de vulnérabilités ?

Un logiciel de scan de vulnérabilités est un outil qui analyse les systèmes informatiques, les réseaux et les applications afin de détecter les failles que des pirates pourraient exploiter. Les équipes IT, analystes en sécurité et responsables de conformité s'en servent pour repérer les logiciels obsolètes, les mises à jour manquantes ou des points faibles dans la configuration. Il vous aide à identifier les problèmes avant les attaquants, à indiquer les priorités à corriger en premier et à vérifier que vous respectez les règles de sécurité.

Fonctionnalités

Lors du choix d'un logiciel de scan de vulnérabilités, soyez attentif aux caractéristiques clés suivantes :

- Analyse automatisée : Identifie automatiquement les vulnérabilités de sécurité sans intervention manuelle, ce qui permet de gagner du temps et de réduire les erreurs humaines.

- Rapports détaillés : Fournit des rapports complets qui aident à hiérarchiser les vulnérabilités et à orienter les actions correctives.

- Capacités d'intégration : Se connecte aux outils existants tels que les pipelines CI/CD et les systèmes de gestion de tickets pour simplifier les flux de travail.

- Évaluation des risques : Évalue la gravité des vulnérabilités identifiées pour aider à prioriser les actions en fonction de l'impact potentiel.

- Soutien à la conformité : Assure le respect des réglementations telles que le RGPD, HIPAA ou PCI DSS, en maintenant la conformité légale.

- Tableaux de bord personnalisables : Permet aux utilisateurs d’adapter les vues et rapports selon leurs besoins et préférences spécifiques.

- Alertes en temps réel : Informe les utilisateurs des nouvelles vulnérabilités ou menaces découvertes, permettant une réponse rapide.

- Gestion des correctifs : Automatise le déploiement des correctifs de sécurité, réduisant la charge de travail des équipes IT.

- Technologie d'exploration avancée : Détecte les menaces cachées dans les applications web, garantissant une couverture complète.

- Analyse basée sur les preuves : Confirme les vulnérabilités afin de réduire les faux positifs et de concentrer les efforts sur les menaces réelles.

Bénéfices

L’implémentation d’un logiciel d’analyse de vulnérabilités offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Amélioration globale de la sécurité : Des analyses régulières facilitent l’identification et la correction des vulnérabilités, réduisant ainsi le risque d’intrusions.

- Gain de temps : L’automatisation de l’analyse et de la gestion des correctifs libère du temps pour d’autres tâches importantes.

- Conformité réglementaire : Garantit que vos systèmes respectent les normes du secteur, ce qui aide à éviter les sanctions légales.

- Priorisation des risques : Des rapports détaillés et des évaluations des risques permettent de concentrer les ressources sur les menaces les plus importantes.

- Prise de décision optimisée : Des tableaux de bord et rapports personnalisables fournissent des informations utiles pour soutenir des stratégies de sécurité éclairées.

- Réaction rapide aux menaces : Les alertes en temps réel permettent à votre équipe d’agir rapidement en cas de détection de nouvelles vulnérabilités.

- Réduction des faux positifs : L’analyse basée sur les preuves garantit que les efforts se concentrent sur les véritables menaces et non sur de fausses alertes.

Coûts & Tarification

Choisir un logiciel d’analyse de vulnérabilités nécessite de comprendre les différents modèles de tarification et plans disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires, et plus encore. Le tableau ci-dessous récapitule les formules courantes, leurs prix moyens, et les fonctionnalités typiques incluses dans les solutions d’analyse de vulnérabilités :

Tableau comparatif des offres pour les logiciels d’analyse de vulnérabilités

| Type d’offre | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Fonctionnalités de base pour l’analyse, rapports limités et support communautaire. |

| Offre personnelle | $5-$25/user/month | Analyse automatisée, tableaux de bord personnalisables et alertes par e-mail. |

| Offre entreprise | $25-$100/user/month | Rapports avancés, capacités d’intégration et support pour la conformité. |

| Formule grand compte | $100-$500/user/month | Accès à toutes les fonctionnalités, support dédié, analyses avancées et intégrations personnalisées. |

FAQ sur les logiciels d’analyse des vulnérabilités

Voici des réponses à quelques questions courantes concernant les logiciels d’analyse des vulnérabilités :

Quelle est la différence entre l’analyse des vulnérabilités et le test d’intrusion ?

L’analyse des vulnérabilités identifie les faiblesses potentielles de sécurité dans votre système, tandis que le test d’intrusion consiste à exploiter activement ces vulnérabilités afin d’évaluer leur impact. L’analyse est généralement automatisée et offre une vue d’ensemble, alors que le test d’intrusion est plus manuel et détaillé. Utilisez l’analyse des vulnérabilités pour des vérifications régulières et les tests d’intrusion pour une analyse approfondie.

À quelle fréquence faut-il lancer des analyses de vulnérabilités ?

Réalisez des analyses de vulnérabilités au moins une fois par mois, voire plus souvent si vos systèmes évoluent fréquemment. Un contrôle régulier permet de détecter de nouvelles vulnérabilités et de garder vos mesures de sécurité à jour. Si vous travaillez dans un secteur fortement réglementé, il peut être nécessaire d’analyser encore plus fréquemment pour répondre aux exigences de conformité.

Les logiciels d’analyse des vulnérabilités peuvent-ils détecter tous les problèmes de sécurité ?

Non, les logiciels d’analyse des vulnérabilités ne peuvent pas détecter tous les problèmes de sécurité. Bien qu’ils repèrent les vulnérabilités connues, ils peuvent passer à côté de menaces de type zero-day ou de vulnérabilités nouvellement découvertes. Il est donc important de combiner l’analyse avec d’autres pratiques telles que les tests d’intrusion et la surveillance pour une sécurité réellement globale.

Configurer un logiciel d’analyse des vulnérabilités est-il difficile ?

Non, la plupart des logiciels d’analyse des vulnérabilités modernes sont conçus pour être faciles à prendre en main et rapides à configurer. Vous suivez généralement un processus guidé, et de nombreux outils proposent des modèles ou des configurations automatisées. Cependant, les fonctionnalités plus avancées peuvent nécessiter une meilleure compréhension de l’architecture de votre réseau.

Et après ?

Si vous êtes en train de comparer des logiciels d’analyse des vulnérabilités, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Il vous suffit de remplir un formulaire et de participer à un bref échange afin de détailler vos besoins spécifiques. Vous recevrez ensuite une présélection de logiciels adaptés à examiner. Ils vous accompagneront même durant tout le processus d’achat, y compris lors de la négociation des prix.