Beste VPN-Software: Unsere Shortlist

Die Auswahl der passenden Internet of Things (IoT) Plattform kann herausfordernd sein. Bei so vielen verfügbaren Optionen erfordert es sorgfältige Überlegung, eine zu wählen, die zu Ihren Geschäftszielen passt, sich nahtlos integriert und Daten sicher verarbeitet.

Ich habe die zuverlässigsten heute genutzten IoT-Plattformen getestet und bewertet – von industriellen Automatisierungssystemen bis hin zu Consumer-Smart-Device-Ökosystemen. Jede Plattform auf dieser Liste wurde basierend auf ihrer realen Leistung, Bedienbarkeit und Skalierbarkeit ausgewählt. Egal, ob Sie vernetzte Hardware entwicklen, einen Gerätepark verwalten oder Sensordaten analysieren: Dieser Leitfaden hilft Ihnen dabei, die beste IoT-Plattform für Ihre Anforderungen zu finden.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste VPN-Software: Zusammenfassung der Shortlist

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für Zero-Trust-Sicherheit | Kostenloser Tarif verfügbar | Ab $5/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 2 | Am besten geeignet für sichere Verbindungen zwischen mehreren Standorten | 14-tägige kostenlose Testversion + kostenlose Demo verfügbar | Ab $7/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 3 | Am besten geeignet für KMUs mit Bedarf an Netzwerksicherheit | 30-tägige kostenlose Testphase | Ab $10/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 4 | Am besten geeignet für die Verbindung von Remote-Teams | Not available | Ab $3/Nutzer/Monat | Website | |

| 5 | Am besten für die Kompatibilität mit mehreren Plattformen | $6.99/Nutzer/Monat | Ab $2.25/Nutzer/Monat/Jahresplan (jährlich abgerechnet) | Website | |

| 6 | Am besten geeignet für fortgeschrittene Datenschutzfunktionen | 30-tägige kostenlose Testphase | Ab $119.99/Jahr (jährliche Abrechnung) | Website | |

| 7 | Am besten für intuitive Benutzeroberflächen und einfache Einrichtung | Kostenlose Testversion verfügbar | Ab $7.75/Nutzer/Monat | Website | |

| 8 | Am besten für kostenbewusste Nutzer | Not available | Ab $2,88/Nutzer/Monat 30 Tage Geld-zurück-Garantie (jährlich abgerechnet) | Website | |

| 9 | Am besten geeignet für Sicherheitsanforderungen auf Unternehmensebene | Not available | Preis auf Anfrage | Website | |

| 10 | Am besten für Azure-Integration und Skalierbarkeit | Not available | Ab $26/Monat (jährliche Abrechnung) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste VPN-Software: Testberichte

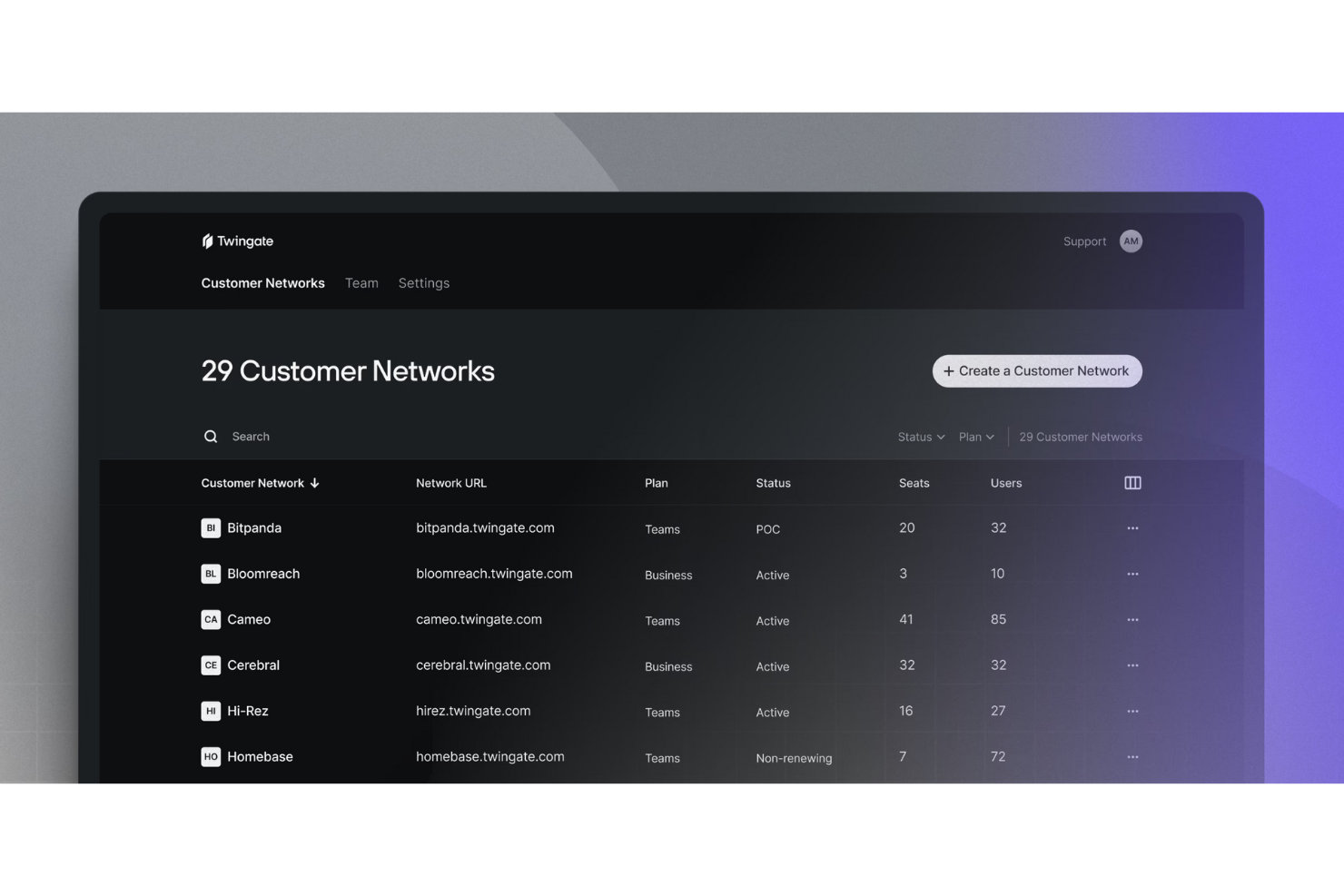

Twingate ist eine Zero-Trust-Network-Access (ZTNA) Plattform, die entfernte Verbindungen zu privaten Netzwerken und Ressourcen absichert. Im Gegensatz zu herkömmlichen VPNs prüft sie jeden Zugriffsversuch individuell, was das Risiko verringert und die Leistung verbessert.

Warum ich Twingate ausgewählt habe: Ich habe Twingate gewählt, weil es nicht einfach nur ein weiteres VPN ist – es ist ein Ersatz, der auf Zero-Trust-Prinzipien basiert. Durch den Verzicht auf vollständige Netzwerktunnel wird die Angriffsfläche reduziert und seitliche Bewegungen von Bedrohungen verhindert. Außerdem gefällt mir, dass die hardwarefreie Bereitstellung die Einführung schnell und das Management insbesondere für verteilte Teams unkompliziert macht.

Herausragende Funktionen & Integrationen:

Twingate bietet Zugriff auf Anwendungsebene, intelligente Geräteverifikation und DNS-/Inhaltsfilterung zur Verbesserung des Schutzes. Die Architektur (Controller, Client, Connector, Relay) ermöglicht sichere Direktverbindungen ohne zentrale Datenspeicherung. Integrationen umfassen Azure AD, Okta, Google Workspace, JumpCloud, CrowdStrike, Intune, Jamf, Terraform, Pulumi, Salesforce, Jenkins und Kubernetes.

Pros and Cons

Pros:

- Hardwarefreie Bereitstellung

- Schneller als herkömmliche VPNs

- Zero-Trust-Sicherheitsmodell

Cons:

- Begrenzter kostenloser Tarif

- Kein Linux GUI-Client

Am besten geeignet für sichere Verbindungen zwischen mehreren Standorten

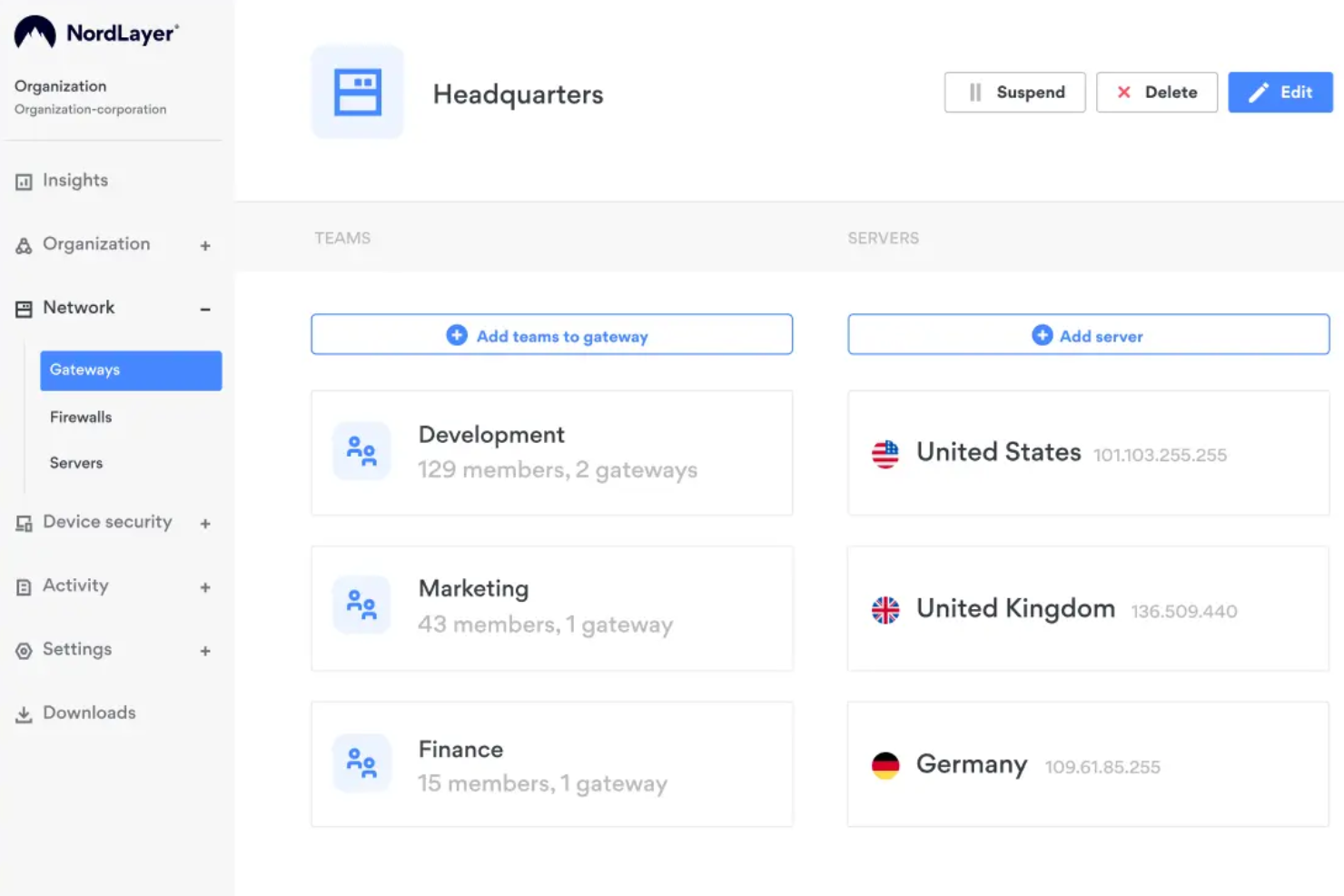

NordLayer ist eine Netzwerksicherheitslösung, die Unternehmen dabei unterstützt, ihre Daten zu schützen und den sicheren Zugriff auf verschiedenen Geräten und Standorten zu verwalten. Sie bietet Funktionen wie Business-VPN, Zero Trust Network Access (ZTNA) und Bedrohungsschutz, um sicherzustellen, dass die Ressourcen Ihres Unternehmens vor unbefugtem Zugriff geschützt bleiben.

Warum ich NordLayer ausgewählt habe: Mir gefällt besonders das VPN-Gateway-Feature, das sichere Verbindungen zwischen verschiedenen Bürostandorten unterstützt. Das ist besonders nützlich, wenn Ihr Unternehmen an mehreren Standorten tätig ist oder wenn Remote-Mitarbeiter Zugriff auf Unternehmensressourcen benötigen. Das VPN-Gateway trägt zur Aufrechterhaltung eines sicheren Perimeters bei, indem es DNS-Filterung zum Schutz vor schädlichen Webseiten und Netzwerksegmentierung zur Steuerung des Nutzerzugriffs einsetzt.

Hervorstechende Funktionen & Integrationen:

Zu den Funktionen gehört Multi-Faktor-Authentifizierung, die durch zusätzliche Verifizierungsschritte beim Login eine weitere Sicherheitsebene schafft. Die Plattform bietet außerdem dedizierte IP-Adressen, sodass Ihr Team von konsistenten, sicheren IPs aus auf Unternehmensressourcen zugreifen kann. Zu den Integrationen zählen Entra ID, Okta, OneLogin, JumpCloud, Google Workspace, Google Cloud, IBM Cloud und AWS.

Pros and Cons

Pros:

- Bietet umfangreiche VPN-Unterstützung

- Sicherheitsmaßnahmen wie AES-256-Verschlüsselung und Multi-Faktor-Authentifizierung

- Verwendet ein Zero-Trust-Modell

Cons:

- Die Einrichtung der Server kann komplex sein

- Die Anzahl der verfügbaren Serverstandorte könnte erhöht werden

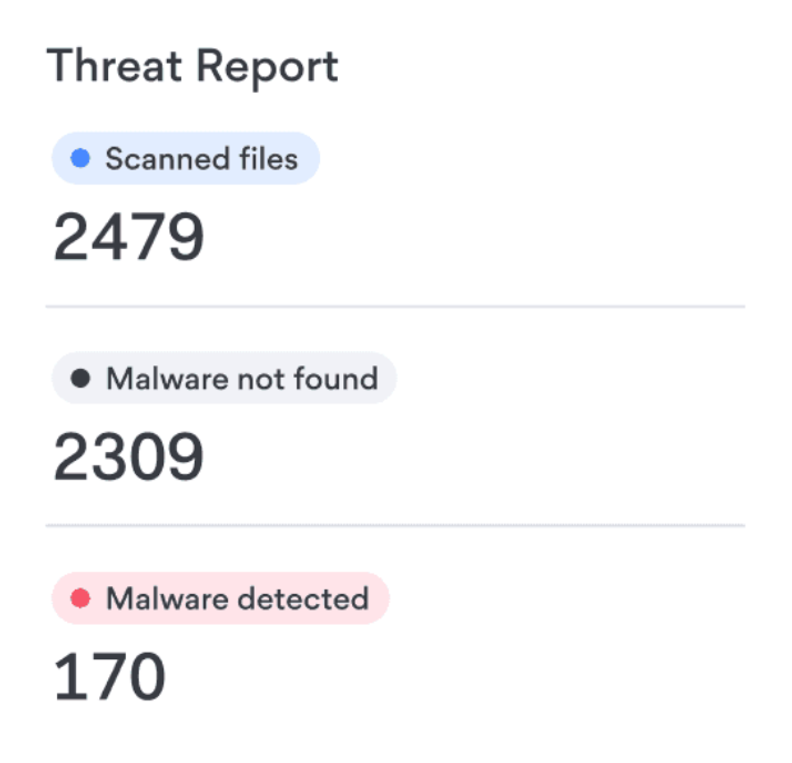

New Product Updates from NordLayer

NordLayer Enhances Security with Download Protection

NordLayer introduces a Download Protection feature that safeguards files from threats by scanning and blocking malicious downloads in real time. For more information, visit NordLayer's official site.

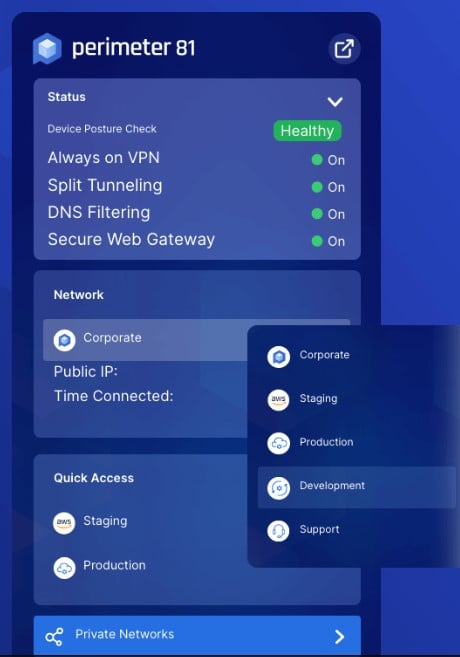

Am besten geeignet für KMUs mit Bedarf an Netzwerksicherheit

Für kleine und mittelgroße Unternehmen steht eine robuste Netzwerksicherheit im Vordergrund, ohne die Komplexität von Lösungen auf Unternehmensebene. Perimeter 81 geht gezielt auf dieses Bedürfnis ein, richtet sich an KMU und garantiert ein abgesichertes Netzwerk ohne die üblichen Schwierigkeiten.

Warum ich Perimeter 81 ausgewählt habe: Nach der Analyse vieler Optionen hat sich Perimeter 81 durch sein klares Bekenntnis zu kleinen und mittelständischen Unternehmen hervorgetan. Ich habe es aufgrund seiner Einfachheit, Benutzerfreundlichkeit und der speziell für kleinere Firmen ausgerichteten Funktionen ausgewählt. Es ist offensichtlich, warum es als beste Lösung für KMU mit Sicherheitsbedarf im Netzwerk gilt – seine intuitive Bedienoberfläche in Kombination mit starken Sicherheitsmaßnahmen liefert die richtige Balance.

Hervorstechende Funktionen & Integrationen:

Perimeter 81 bietet ein benutzerfreundliches Dashboard, das die Netzwerküberwachung und -verwaltung vereinfacht. Zudem setzt es auf Zero Trust Architecture und erweitert so den Schutz um eine zusätzliche Ebene. In puncto Integration arbeitet es mit führenden Cloud-Anbietern zusammen und lässt sich sogar mit Identitätsanbietern verbinden, um das Zugriffsmanagement zu erleichtern.

Pros and Cons

Pros:

- Speziell auf die Bedürfnisse von KMU ausgelegt

- Zero Trust Architecture erhöht die Sicherheitsmaßnahmen

- Umfangreiche Integrationsmöglichkeiten mit Cloud- und Identitätsanbietern

Cons:

- Fortgeschrittene Funktionen könnten höheren Preiskategorien vorbehalten sein

- Weniger Serverstandorte als manche Wettbewerber

- Reaktionszeiten des Supports können variieren

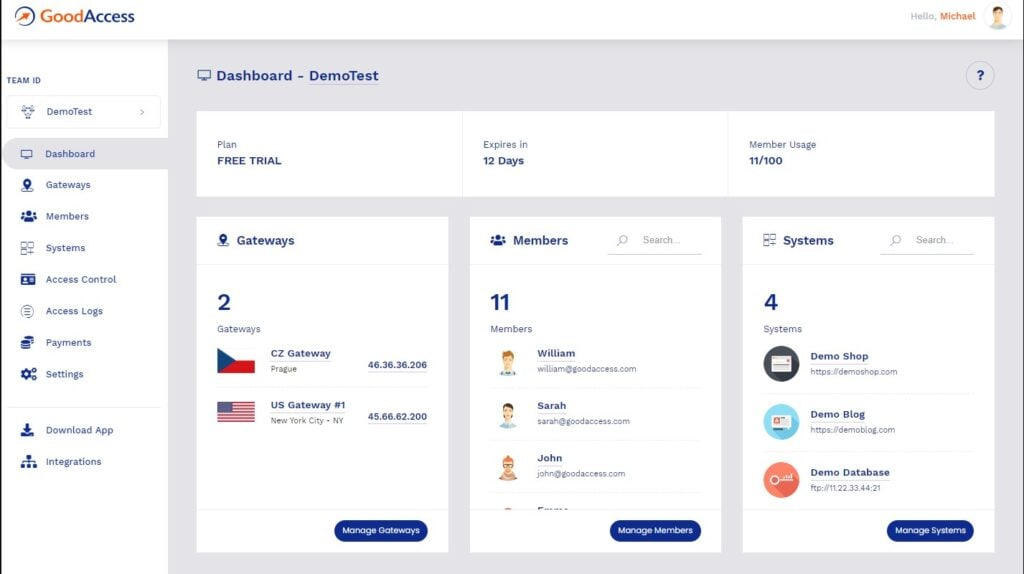

In der heutigen digitalen Ära ist die Sicherstellung der Konnektivität für Remote-Teams entscheidend. GoodAccess bietet eine Lösung, die diese Lücke schließt und es Remote-Teams ermöglicht, sich sicher zu verbinden – besonders geeignet für Unternehmen mit verteilten Teams.

Warum ich GoodAccess gewählt habe: Bei der Bewertung von VPNs, die für Remote-Teams geeignet sind, ist mir GoodAccess besonders aufgefallen. Ich habe es ausgewählt, weil es einfach einzurichten ist und den Fokus auf Remote-Konnektivität legt. Sein Engagement für reibungslose Verbindungen verteilter Teams macht es zur Top-Wahl für die Verbindung von Remote-Teams.

Hervorstechende Funktionen & Integrationen:

GoodAccess bietet eine statische IP-Adresse, die eine stabile Verbindung sicherstellt. Das cloudbasierte Portal ermöglicht eine einfache Verwaltung von Teammitgliedern und Geräten. Bei den Integrationen kann es mit verschiedenen Geschäftstools kombiniert werden, um Abläufe für Remote-Teams zu ermöglichen.

Pros and Cons

Pros:

- Dedizierte statische IP für verlässliche Konnektivität

- Cloud-Portal ermöglicht eine reibungslose Verwaltung von Geräten und Teams

- Speziell auf die Anforderungen von Remote-Teams zugeschnitten

Cons:

- Verfügt möglicherweise nicht über die erweiterten Sicherheitsfunktionen von Enterprise-VPNs

- Weniger Serverstandorte als einige Mitbewerber

- Regelmäßige Updates für optimale Performance erforderlich

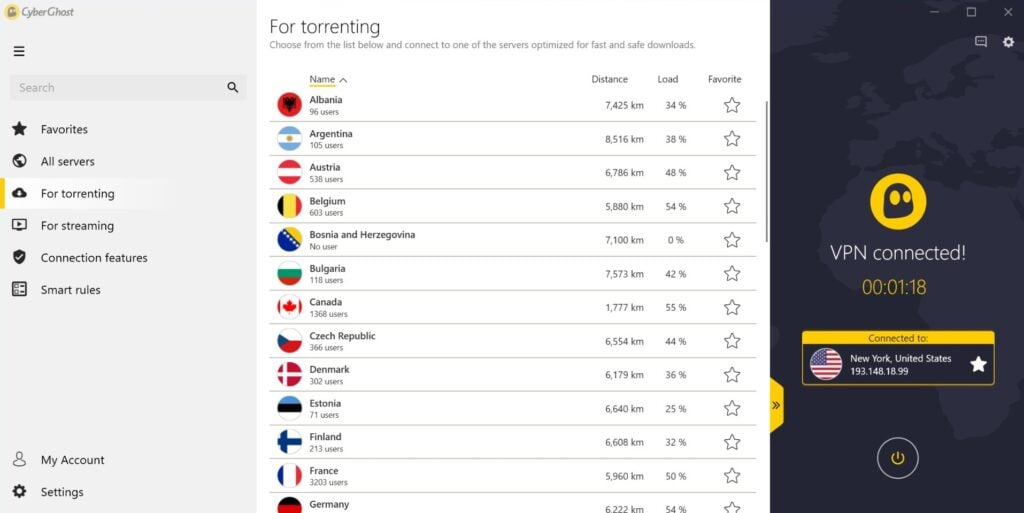

Am besten für die Kompatibilität mit mehreren Plattformen

In einem digitalen Zeitalter mit unzähligen Plattformen ist es entscheidend, ein VPN zu haben, das sich anpasst. CyberGhost VPN sorgt mit seiner umfassenden Geräteunterstützung dafür, dass Nutzer unabhängig von ihrer bevorzugten Plattform geschützt und unbegrenzt bleiben.

Warum ich CyberGhost VPN ausgewählt habe: Da ich zu verschiedenen VPNs eine Meinung habe, war CyberGhost dank seiner Kompatibilität mit diversen Plattformen eine offensichtliche Wahl. Bei der Bewertung und dem Vergleich hat sich CyberGhost durch seine Anpassungsfähigkeit auf verschiedenen Plattformen in der überfüllten VPN-Landschaft hervorgetan. Daher ist es die beste Wahl für Multi-Plattform-Kompatibilität und schlägt eine Brücke zwischen unterschiedlichen Geräten und Systemen.

Herausragende Funktionen & Integrationen:

CyberGhost bietet mehr als 7.000 Server in über 90 Ländern und gewährleistet so weltweite Konnektivität. Ein bemerkenswertes Merkmal ist die Möglichkeit, bis zu 7 Geräte gleichzeitig zu verbinden. Was die Kompatibilität betrifft, funktioniert CyberGhost nahtlos mit Windows, MacOS, Android, iOS und sogar Linux, und deckt damit das gesamte Spektrum der Nutzerbedürfnisse ab.

Pros and Cons

Pros:

- Umfangreiche globale Serververteilung

- Gleichzeitige Verbindung auf mehreren Geräten

- Große Kompatibilität mit verschiedenen Plattformen

Cons:

- Einige Server bieten möglicherweise uneinheitliche Geschwindigkeiten

- Die Ersteinrichtung könnte für technisch unerfahrene Nutzer etwas kompliziert sein

- Datenschutzrichtlinie könnte für Durchschnittsnutzer schwer verständlich sein

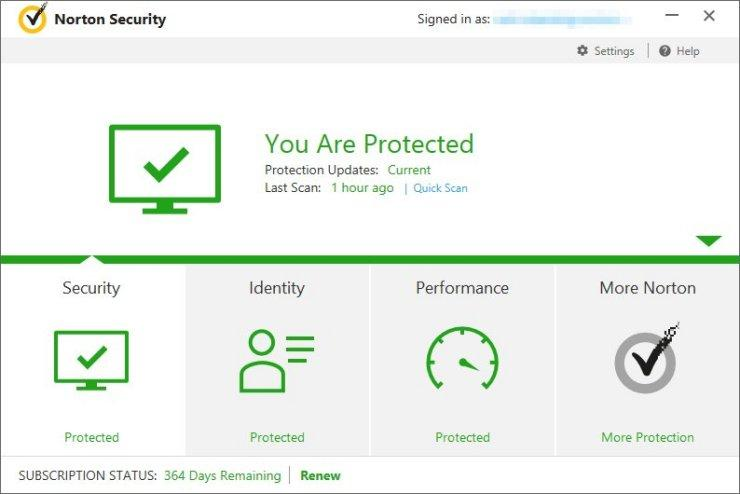

Norton bietet eine VPN-Lösung, die speziell für Nutzer entwickelt wurde, die mehr Online-Privatsphäre und Sicherheit wünschen. Ideal für Privatpersonen und Unternehmen ermöglicht sie einen sicheren Schutz sensibler Daten, das Verschleiern von IP-Adressen und sicheres Surfen in öffentlichen WLANs. Durch die Einbindung in die umfassende Norton-Produktsuite werden gängige Herausforderungen der Cybersicherheit durch einen ganzheitlichen Ansatz für digitale Sicherheit gelöst.

Warum ich Norton gewählt habe

Ich habe mich für Norton entschieden, weil das Unternehmen fortschrittliche Datenschutzfunktionen direkt in seine VPN-Lösung integriert. Norton VPN verwendet Verschlüsselung auf Bankniveau, sodass Ihre Daten auch in öffentlichen Netzwerken sicher bleiben. Die IP-Rotationsfunktion sorgt für zusätzliche Anonymität, indem Ihre IP-Adresse regelmäßig geändert wird. Darüber hinaus stellt ein Not-Aus-Schalter (Kill Switch) sicher, dass Ihre Daten selbst bei Verbindungsverlust nicht offengelegt werden.

Zentrale Funktionen von Norton

Neben den herausragenden Datenschutzkontrollen bietet Norton weitere bemerkenswerte Funktionen:

- Werbeblocker: Diese Funktion blockiert unerwünschte Werbung, damit Sie störungsfrei surfen können.

- KI-gestützte Betrugserkennung: Erkennt mithilfe von KI potenzielle Betrugsversuche und warnt Sie davor.

- Dark Web Monitoring: Informiert Sie, wenn persönliche Daten im Darknet auftauchen.

- Privacy Monitor Assistant: Unterstützt Sie beim Verwalten Ihrer Datenschutzeinstellungen auf verschiedenen Plattformen.

Norton-Integrationen

Norton gibt derzeit keine nativen Integrationen an.

Pros and Cons

Pros:

- Unterstützt mehrere Geräte und Plattformen

- Verschlüsselung auf Bankniveau schützt den Unternehmensverkehr

- Integriertes VPN und Endpunktsicherheit

Cons:

- Begrenzte Optionen für erweiterte VPN-Konfiguration

- Keine dedizierten IP-Adressen verfügbar

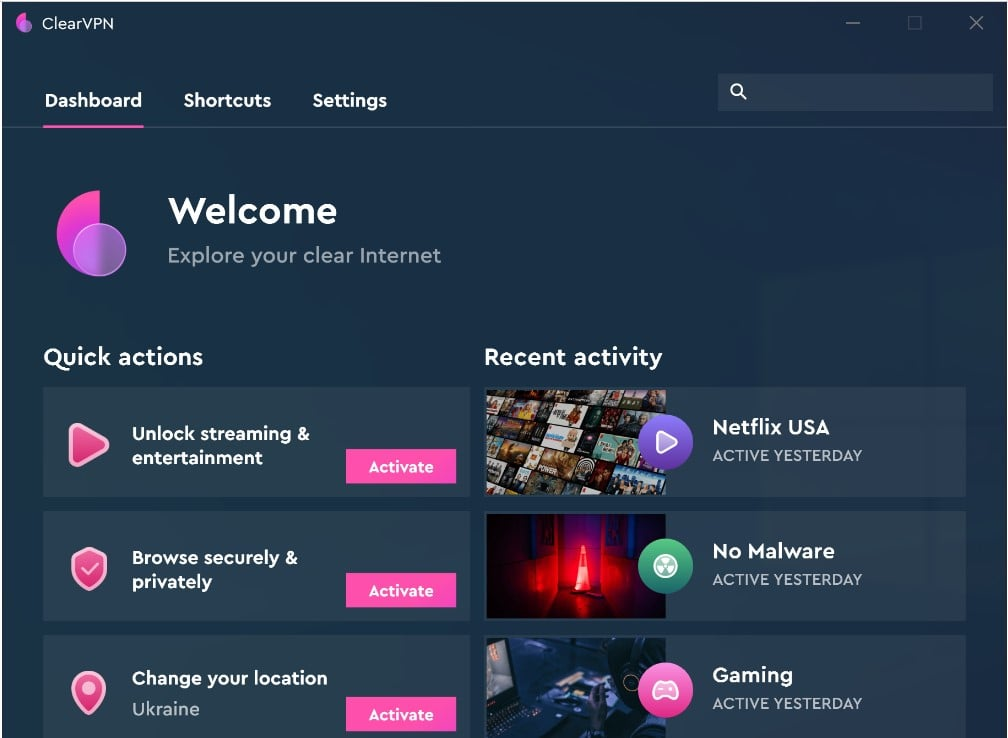

ClearVPN

Am besten für intuitive Benutzeroberflächen und einfache Einrichtung

Im Zeitalter komplexer Software bietet ClearVPN einen erfrischend einfachen Ansatz für VPN-Dienste. Mit Fokus auf Benutzerfreundlichkeit und einer klaren Oberfläche ist ClearVPN die ideale Wahl für Anwender, die eine unkomplizierte, problemlose Einrichtung und Nutzererfahrung schätzen.

Warum ich ClearVPN gewählt habe: Es kann schwierig sein, ein VPN zu finden, das Effizienz und Bedienkomfort vereint. Während meiner Bewertung fiel das benutzerzentrierte Design und die schlichte Oberfläche von ClearVPN sofort auf. Aufgrund des Engagements für ein intuitives Nutzungserlebnis ist es besonders geeignet für Nutzer, die benutzerfreundliche Oberflächen und Setups bevorzugen.

Hervorstechende Funktionen & Integrationen:

ClearVPN hebt sich durch DynamicFlow-Technologie hervor, die sich in Echtzeit an die Bedürfnisse der Nutzer anpasst. Personalisierte Shortcuts ermöglichen den schnellen Zugriff auf bestimmte Online-Erlebnisse. Bei den Integrationen ist ClearVPN eher eine eigenständige Lösung, bietet aber Browser-Erweiterungen und unterstützt verschiedene Geräte, was eine flexible Nutzung gewährleistet.

Pros and Cons

Pros:

- Benutzerzentrierte Oberfläche und Design

- DynamicFlow-Technologie passt sich an Nutzeranforderungen an

- Personalisierte Shortcuts für bevorzugte Online-Erlebnisse

Cons:

- Im Vergleich zu manchen Wettbewerbern begrenzte Serverstandorte

- Preisgestaltung könnte für Gelegenheitsnutzer etwas hoch sein

- Fehlende erweiterte Konfigurationsmöglichkeiten für technikaffine Nutzer

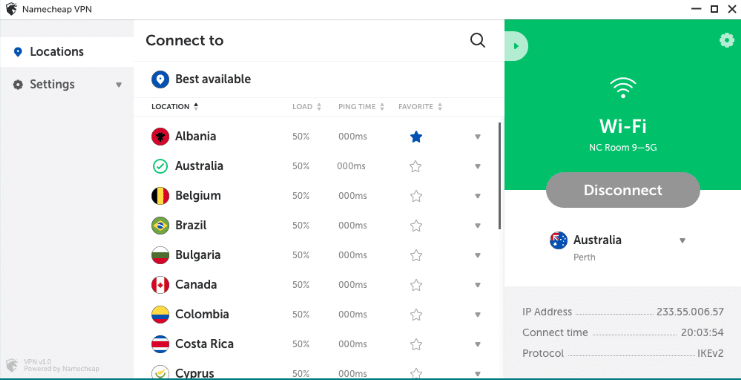

Erschwinglichkeit im VPN-Bereich, ohne Abstriche bei der Qualität zu machen, ist schwer zu finden. Der Namecheap VPN-Dienst bietet dieses Gleichgewicht und stellt einen robusten Schutz zur Verfügung, der das Budget schont – besonders geeignet für preisbewusste Anwender.

Warum ich mich für den Namecheap VPN-Dienst entschieden habe:

Bei der Bewertung zahlreicher Optionen landete der Namecheap VPN-Dienst auf meiner Liste aufgrund seines unschlagbaren Preises in Kombination mit zuverlässiger Funktionalität. Nach einem gründlichen Vergleich hebt sich Namecheap durch Qualität zum günstigen Preis ab. Es überrascht nicht, dass ich ihn als beste Wahl für kostenbewusste Nutzer betrachte, da er kosteneffizient ist und über eine starke Sicherheitsbasis verfügt.

Herausragende Funktionen & Integrationen:

Namecheap bietet über 1.000 Server an mehr als 75 Standorten und garantiert damit weltweite Abdeckung. Zudem gibt es eine Kill-Switch-Funktion, die sicherstellt, dass Daten bei unerwarteten Verbindungsabbrüchen nicht preisgegeben werden. Was die Integrationen betrifft, funktioniert Namecheap VPN reibungslos mit einer Vielzahl von Geräten, von Windows bis iOS, und sorgt so für ein angenehmes plattformübergreifendes Erlebnis.

Pros and Cons

Pros:

- Preiswertes Angebot mit Premium-Service

- Weit verteilte Server weltweit

- Kill-Switch für zusätzliche Sicherheit

Cons:

- Geschwindigkeiten können je nach Serverstandort variieren

- Begrenzte erweiterte Konfigurationsmöglichkeiten für technisch versierte Nutzer

- Kundensupport könnte verbessert werden

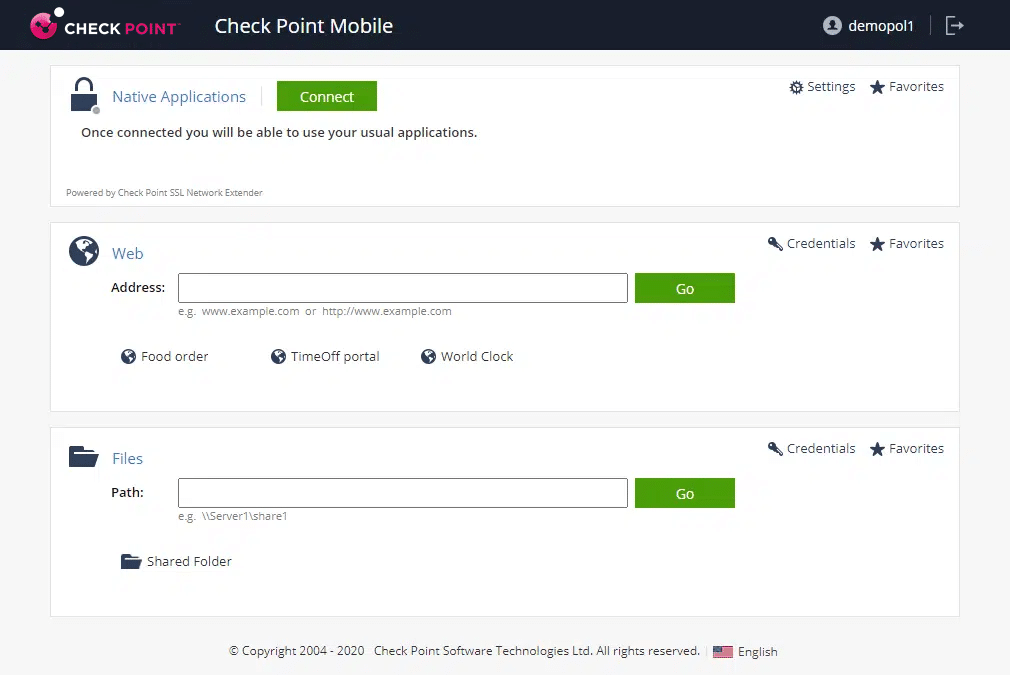

Am besten geeignet für Sicherheitsanforderungen auf Unternehmensebene

Die digitale Landschaft für Unternehmen ist komplex und erfordert oft ein fortschrittliches Maß an Sicherheit, um große Mengen sensibler Daten zu schützen. Hier kommt Check Point Endpoint Remote Access VPN ins Spiel – eine Software, die robuste Sicherheitsmaßnahmen bietet und vor allem auf Großunternehmen zugeschnitten ist.

Warum ich Check Point Endpoint Remote Access VPN gewählt habe: Ich empfehle Check Point Endpoint Remote Access VPN für Unternehmen, nachdem ich verschiedene VPN-Optionen bewertet habe. Die Lösung genießt einen ausgezeichneten Ruf im Bereich Cybersicherheit und bietet maßgeschneiderte Funktionen für Unternehmen. Sie ist ideal für Unternehmen, die umfassende Sicherheitsmaßnahmen benötigen, da sie große Netzwerke verwalten und effektiv vor Bedrohungen und Sicherheitsverletzungen schützen kann.

Herausragende Funktionen & Integrationen:

Check Point Endpoint Remote Access VPN bietet fortschrittliche Bedrohungsabwehr und sichert jede Remote-Access-Situation ab. Die Software bietet identitätsbasierte Zugriffskontrolle, wodurch nur autorisierte Personen Zugang erhalten. Zudem gibt es Compliance-Prüfungen – ein entscheidendes Feature für Unternehmen, die verschiedene Vorschriften einhalten müssen. Was die Integration angeht, arbeitet diese VPN-Software nahtlos mit Tools wie Windows Defender und Active Directory zusammen und sorgt so für ein umfassendes Sicherheitssetup.

Pros and Cons

Pros:

- Fortschrittliche Mechanismen zur Bedrohungsprävention

- Identitätsbasierter Zugriff für erhöhte Sicherheit

- Compliance-Prüfungen zur Einhaltung gesetzlicher Vorschriften

Cons:

- Für kleinere Unternehmen oder Einzelanwender möglicherweise überdimensioniert

- Die Benutzeroberfläche könnte für Einsteiger intuitiver sein

- Erfordert technisches Fachwissen für erweiterte Konfigurationen

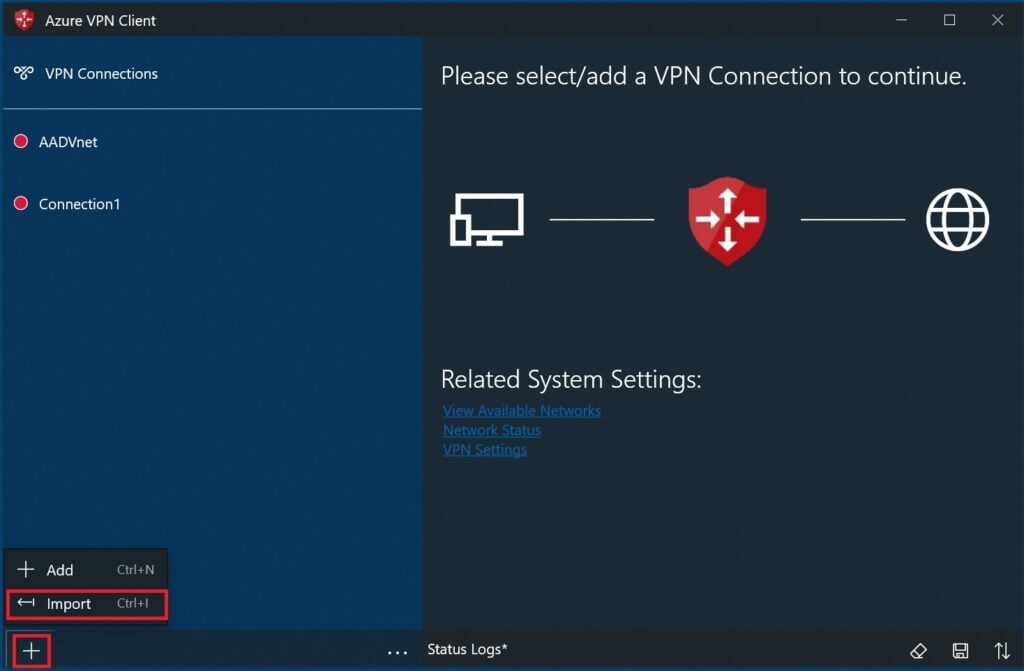

Die Integration von VPN-Diensten kann für Unternehmen, die tief im Microsoft Azure-Ökosystem verankert sind, mitunter Herausforderungen mit sich bringen. Das Azure VPN Gateway begegnet diesen Anforderungen mit einer speziell auf Azure zugeschnittenen VPN-Lösung und ist somit die ideale Wahl für Unternehmen, die eine auf Azure ausgerichtete Skalierbarkeit anstreben.

Warum ich mich für Azure VPN Gateway entschieden habe: Azure VPN Gateway fiel bei meiner Recherche nach VPNs positiv auf, die gezielt für Azure-Nutzer entwickelt wurden. Nach eingehender Bewertung der tiefgreifenden Integrationsmöglichkeiten mit dem Azure-Ökosystem entschied ich mich für dieses Tool – die reibungslose Abstimmung mit der Azure-Infrastruktur macht es zur besten Lösung für Integration und Skalierung in Azure.

Herausragende Funktionen & Integrationen:

Azure VPN Gateway bietet Point-to-Site (P2S) VPN, Site-to-Site (S2S) sowie ExpressRoute Private Peering. Durch die Integration in Azure Monitor ermöglicht es umfassendes Logging und Monitoring. Zudem harmoniert es als Azure-eigene Lösung perfekt mit weiteren Azure-Diensten und sorgt so für einen nahtlosen Betrieb.

Pros and Cons

Pros:

- Tiefe Integration in die Azure-Plattform

- Bietet verschiedene Verbindungsmöglichkeiten wie P2S und S2S

- Von Azure Monitor für umfassende Einblicke unterstützt

Cons:

- Für kleinere Unternehmen ohne Azure-Nutzung unter Umständen überdimensioniert

- Die Preisgestaltung kann bei größeren Bereitstellungen höher ausfallen

- Einrichtung kann Azure-spezifisches Fachwissen erfordern

Weitere empfehlenswerte VPN-Software

- CloudConnexa

Am besten für cloudbasierte VPN-Lösungen

- OpenVPN Access Server

Am besten geeignet für Open-Source-VPN-Bereitstellungen

- pfSense

Am besten geeignet für gemeinschaftsgetriebenen Firewall-Schutz

- Absolute Secure Access

Am besten für die Integration von Datenblatt-Ressourcen

Weitere VPN-Software Testberichte

- Datensicherheits-Software

- Daten-Governance-Tools

- VPN-Software für Unternehmen

- Internetsicherheits-Software

- Website-Sicherheits-Software

IoT Plattform Auswahlkriterien

Bei der Auswahl der besten IoT-Plattformen für diese Liste habe ich typische Bedürfnisse und Herausforderungen von Käufern wie Gerätekompatibilität und Datensicherheit berücksichtigt. Außerdem habe ich zur strukturierten und fairen Bewertung folgenden Rahmen angewendet:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden Anwendungsfälle abdecken:

- Geräteanbindung

- Datenanalyse

- Fernüberwachung

- Sicherheitsverwaltung

- Skalierbarkeit

Besondere Zusatzfunktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzuschränken, habe ich auch nach einzigartigen Merkmalen gesucht, wie zum Beispiel:

- Edge-Computing-Fähigkeiten

- Integration mit KI-Tools

- Individuell anpassbare Dashboards

- Echtzeit-Benachrichtigungen

- Vorausschauende Wartung

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um einen Eindruck von der Benutzerfreundlichkeit jeder Lösung zu bekommen, habe ich Folgendes berücksichtigt:

- Intuitives Oberflächendesign

- Einfache Navigation

- Übersichtliche Dokumentation

- Minimale Einrichtungs-Komplexität

- Benutzerfreundliche Steuerung

Onboarding (10% der Gesamtbewertung)

Um die Einstiegserfahrung für jede Plattform zu bewerten, habe ich Folgendes geprüft:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren

- Umfassende Vorlagen

- Reaktionsschnelle Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7-Verfügbarkeit

- Multichannel-Support-Optionen

- Reaktionszeit auf Anfragen

- Zugang zu einem dedizierten Support-Team

- Qualität der Hilfsmittel zur Fehlerbehebung

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu beurteilen, habe ich Folgendes berücksichtigt:

- Konkurrenzfähige Preise

- Leistungsumfang je Preisstufe

- Flexibilität bei den Preismodellen

- Keine versteckten Gebühren

- Kosten-Nutzen-Analyse

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gesamtbild der Kundenzufriedenheit zu erhalten, habe ich beim Lesen der Kundenbewertungen Folgendes betrachtet:

- Gesamte Zufriedenheitsbewertungen

- Rückmeldungen zur Zuverlässigkeit

- Anmerkungen zur Benutzerfreundlichkeit

- Erwähnungen bestimmter Funktionen

- Langfristige Nutzererfahrungen

Wie wählt man eine IoT-Plattform aus?

Es ist leicht, sich in endlosen Feature-Listen und komplexen Preisstrukturen zu verlieren. Damit Sie sich während Ihres individuellen Auswahlprozesses auf das Wesentliche konzentrieren, finden Sie hier eine Checkliste mit wichtigen Faktoren:

| Faktor | Was zu beachten ist |

|---|---|

| Skalierbarkeit | Kann die Plattform mit Ihrem Wachstum mithalten? Planen Sie zukünftige Anforderungen ein und prüfen Sie, ob die Plattform ohne übermäßige Kosten oder Komplexität skalierbar ist. |

| Integrationen | Funktioniert sie mit Ihren aktuellen Systemen? Suchen Sie nach nativen Integrationen mit bestehender Software, Sicherheitstools und IoT-Analytics-Plattformen, um teure Eigenentwicklungen zu vermeiden. |

| Anpassbarkeit | Können Sie die Plattform an Ihre Arbeitsabläufe anpassen? Prüfen Sie, ob eine Anpassung an Ihre spezifischen Prozessanforderungen möglich ist. |

| Benutzerfreundlichkeit | Ist die Plattform für Ihr Team leicht zu bedienen? Testen Sie, ob die Benutzeroberfläche intuitiv und einfach ist, damit die Einführung reibungslos läuft. |

| Implementierung und Onboarding | Wie lange dauert die Inbetriebnahme? Überprüfen Sie die bereitgestellten Ressourcen und die Unterstützung für Einrichtung und Schulung, wie Tutorials oder spezielle Onboarding-Teams. |

| Kosten | Passt der Preis zu Ihrem Budget? Vergleichen Sie die Preisstufen und achten Sie auf versteckte Gebühren. Bewerten Sie, ob der Gegenwert den Kosten entspricht. |

| Sicherheitsvorkehrungen | Sind Ihre Daten und Geräte geschützt? Achten Sie auf Verschlüsselung, Einhaltung von Datenschutzstandards und regelmäßige Sicherheitsupdates für Firewall-Software. |

| Support-Verfügbarkeit | Ist Hilfe verfügbar, wann immer Sie sie brauchen? Suchen Sie nach 24/7-Support-Optionen und bewerten Sie die Qualität des Kundendienstes anhand von Bewertungen oder direkten Anfragen. |

Was sind IoT-Plattformen?

IoT-Plattformen sind Werkzeuge, die Daten von internetfähigen Geräten verbinden, verwalten und analysieren. Sie werden in der Regel von IT-Fachleuten, Entwicklern und Business-Analysten eingesetzt, um die Betriebseffizienz zu steigern und datenbasierte Entscheidungen zu ermöglichen.

Die Geräteanbindung, Datenanalyse und Fernüberwachungsfunktionen unterstützen bei der Integration von Systemen, Prozessoptimierungen und der Verbesserung der Nutzererfahrung. Unternehmen mit verteilten Netzwerken können durch die Zusammenarbeit mit WAN-Optimierungsanbietern die Übertragung von IoT-Daten erheblich beschleunigen und die Latenz an abgelegenen Standorten senken. Insgesamt bieten diese Tools eine solide Grundlage, um IoT-Technologie im Unternehmen effektiv zu nutzen.

Funktionen

Achten Sie bei der Auswahl von IoT-Plattformen auf die folgenden Schlüsselmerkmale:

- Geräte-Konnektivität: Ermöglicht eine nahtlose Kommunikation zwischen Geräten und sorgt dafür, dass Daten effizient gesammelt und übertragen werden.

- Datenanalyse: Liefert Einblicke, indem Daten von verbundenen Geräten verarbeitet und analysiert werden, um fundierte Entscheidungen zu ermöglichen.

- Fernüberwachung: Ermöglicht es Nutzern, Geräte und Systeme von überall aus zu überwachen, was das Management und die Fehlersuche verbessert.

- Edge Computing: Verarbeitet Daten näher an der Quelle, reduziert die Latenz und verbessert die Reaktionszeiten für Echtzeitanwendungen.

- Anpassbare Dashboards: Bietet Nutzern die Möglichkeit, Schnittstellen individuell zu gestalten, um wichtige Daten und Kennzahlen nach ihren Bedürfnissen anzuzeigen.

- Sicherheitsmanagement: Schützt Daten und Geräte durch Verschlüsselung und Einhaltung von Branchenstandards, wodurch Sicherheit und Vertrauen gewährleistet werden.

- Over-the-Air-Updates: Ermöglicht Fernaktualisierungen der Software, sodass Geräte ohne manuelles Eingreifen auf dem neuesten Stand bleiben.

- Skalierbarkeit: Unterstützt Wachstum, indem immer mehr Geräte und größere Datenmengen aufgenommen werden können, ohne die Leistung zu beeinträchtigen.

Vorteile

Die Einführung von IoT-Plattformen bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Effizienz: Automatisiert die Datenerfassung und -analyse, sodass sich Ihr Team auf strategische Aufgaben statt auf manuelle Prozesse konzentrieren kann.

- Bessere Entscheidungsfindung: Stellt durch Datenanalysen Echtzeiteinblicke bereit, damit Ihr Team schnell fundierte Geschäftsentscheidungen treffen kann.

- Kosteneinsparungen: Senkt Betriebskosten durch optimierte Ressourcennutzung und minimiert Ausfallzeiten dank vorausschauender Wartung.

- Erhöhte Skalierbarkeit: Ermöglicht das Unternehmenswachstum, indem mehr Geräte und Daten ohne zusätzliche Infrastruktur aufgenommen werden können.

- Höhere Sicherheit: Schützt sensible Daten und Geräte mit umfassenden Sicherheitsmanagement-Funktionen, stellt Compliance sicher und reduziert Risiken.

- Fernzugriff: Ermöglicht die Überwachung und Verwaltung von Geräten von jedem Standort aus, was die Flexibilität und Reaktionszeiten verbessert.

Kosten & Preise

Die Auswahl von IoT-Plattformen erfordert ein Verständnis der verschiedenen Preismodelle und Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzleistungen und mehr. Die folgende Tabelle fasst gängige Tarife, ihre Durchschnittspreise und typische Funktionen zusammen, die IoT-Plattform-Lösungen beinhalten:

Tarifvergleichstabelle für IoT-Plattformen

| Tarifart | Durchschnittlicher Preis | Gemeinsame Funktionen |

|---|---|---|

| Free Plan | $0 | Grundlegende Konnektivität, begrenzter Datenspeicher und Community-Support. |

| Personal Plan | $5-$25/user/month | Erweiterte Konnektivität, Basisanalysen und E-Mail-Support. |

| Business Plan | $30-$75/user/month | Umfassende Analysen, erweiterte Sicherheitsfunktionen und priorisierte Unterstützung. |

| Enterprise Plan | $100+/user/month | Individuelle Integrationen, dediziertes Account Management und umfassende Analysen. |

IoT-Plattformen FAQs

Hier finden Sie Antworten auf häufig gestellte Fragen zu IoT-Plattformen:

Wie gehen IoT-Plattformen mit Datensicherheit um?

IoT-Plattformen setzen verschiedene Sicherheitsmaßnahmen zum Schutz von Daten ein, wie Verschlüsselung und sichere Kommunikationsprotokolle. Sie sollten sicherstellen, dass die Plattform den Branchenstandards entspricht und ihre Sicherheitsfunktionen regelmäßig aktualisiert, um Schwachstellen vorzubeugen.

Welche Integrationsmöglichkeiten bieten IoT-Plattformen?

Die meisten IoT-Plattformen bieten Integrationen mit gängigen Cloud-Diensten und anderen IoT-Geräten. Sie sollten die Kompatibilität der Plattform mit Ihren bestehenden Systemen prüfen und auf native Integrationen achten, um den Datenfluss und die Abläufe zu optimieren.

Wie unterstützen IoT-Plattformen die Skalierbarkeit?

Skalierbarkeit bei IoT-Plattformen bedeutet, dass sie eine wachsende Anzahl von Geräten und Daten effizient verwalten können. Achten Sie auf Plattformen, die cloudbasierte Lösungen und eine flexible Architektur bieten, um Wachstum ohne erhebliche Leistungseinbußen zu ermöglichen.

Welche Analysefunktionen bieten IoT-Plattformen?

IoT-Plattformen enthalten häufig Datenanalysefunktionen, die Einblicke in die Geräteperformance und das Nutzerverhalten bieten. Sie sollten die Analysefunktionen der Plattform bewerten, um festzustellen, ob sie Ihren Anforderungen an die Datenanalyse entsprechen und die Entscheidungsfindung unterstützen.

Wie erleichtern IoT-Plattformen das Gerätemanagement?

Gerätemanagement-Funktionen von IoT-Plattformen ermöglichen die Fernüberwachung und -steuerung angeschlossener Geräte. Überprüfen Sie, ob die Plattform eine benutzerfreundliche Oberfläche und Werkzeuge für Echtzeit-Updates sowie Fehlerbehebung bei Geräten anbietet.

Wie sieht der typische Onboarding-Prozess bei IoT-Plattformen aus?

Der Onboarding-Prozess für IoT-Plattformen variiert, umfasst jedoch in der Regel Einrichtungsanleitungen, Tutorials und Support-Ressourcen. Achten Sie darauf, dass die Plattform ausreichende Unterstützung beim Einstieg bietet, damit Ihr Team schnell und effizient starten kann.

Wie geht es weiter?

Wenn Sie derzeit IoT-Plattformen recherchieren, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen besprochen werden. Anschließend erhalten Sie eine Shortlist an Softwarelösungen zur Überprüfung. Die Berater begleiten Sie sogar durch den gesamten Kaufprozess, einschließlich Preisverhandlungen.