10 Die beste Software für Schwachstellen-Scans: Auswahl

Bei so vielen verschiedenen Softwares für Schwachstellen-Scans ist es schwierig, die richtige Wahl zu treffen. Sie möchten Sicherheitslücken proaktiv aufdecken und beheben, bevor sie ausgenutzt werden können, wissen aber nicht, welches Tool dafür am besten geeignet ist. Ich helfe Ihnen! In diesem Beitrag mache ich Ihnen die Wahl einfach: Ich teile meine persönlichen Erfahrungen mit Dutzenden verschiedener Tools für Schwachstellen-Scans mit unterschiedlichsten Teams und Projekten und präsentiere meine Favoriten.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung: Beste Software für Schwachstellen-Scans

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Softwares für Schwachstellen-Scans zusammen und hilft Ihnen, die passende für Ihr Budget und Ihre Geschäftsanforderungen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für umfassende Sicherheitsabdeckung von Code bis Cloud | Kostenloser Tarif verfügbar + kostenlose Demo | Ab $350/Monat | Website | |

| 2 | Am besten geeignet für proaktives Schwachstellenmanagement | 14-tägige kostenlose Testphase + kostenlose Demo verfügbar | Ab $149/Monat | Website | |

| 3 | Am besten geeignet für die Abschwächung von Unternehmensschwachstellen | Kostenlose 30-tägige Testversion und Demo verfügbar | $1.195 für 100 Arbeitsplätze und eine Einzellizenz | Website | |

| 4 | Am besten geeignet zur Erkennung potenzieller Sicherheitslücken im gesamten Netzwerk eines Unternehmens | 30-tägige kostenlose Testversion + kostenlose Demo verfügbar | Ab $338.50/Jahr | Website | |

| 5 | Am besten geeignet für auf Nachweisen basierende Schwachstellenscans | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 6 | Informationssicherheitslösung, die tiefe Einblicke in globale Assets bietet | 30-Tage-Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 7 | Beste Schwachstellen-Scanning-Software zur Senkung der Fehlalarmquote | Kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 8 | Am besten geeignet für hybrides Scannen mit AcuSensor-Technologie | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 9 | Schwachstellenscanner, besonders geeignet für JavaScript-lastige Anwendungen | Kostenlose Version verfügbar | Ab $475/Nutzer/Jahr | Website | |

| 10 | Bietet eine Lösung für externe Threat Intelligence mit Überwachung im Clear- und Darknet | Kostenlose Testversion + kostenlose Demo verfügbar | Ab $1,62/Asset/Monat (jährliche Abrechnung) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen: Beste Software für Schwachstellen-Scans

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Softwares für Schwachstellen-Scans, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Blick auf die wichtigsten Funktionen, Vor- u0026amp; Nachteile, Integrationen sowie idealen Anwendungsbereiche jedes Tools, damit Sie die beste Lösung für sich finden können.

Am besten für umfassende Sicherheitsabdeckung von Code bis Cloud

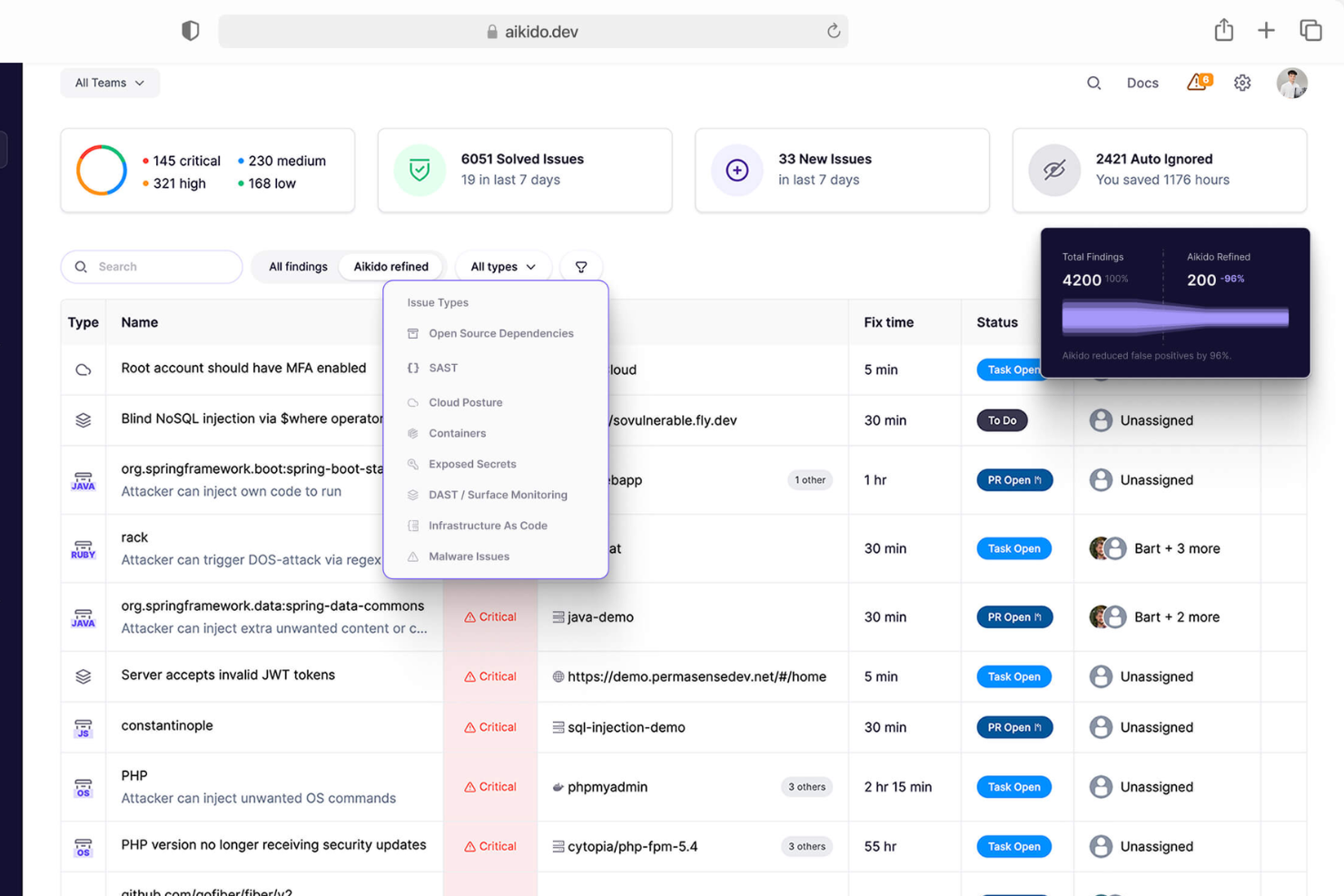

Aikido Security ist eine umfassende DevSecOps-Plattform, die vollständige End-to-End-Sicherheit für Code- und Cloud-Umgebungen bietet. Sie integriert verschiedene Sicherheitsscans und Funktionen, einschließlich Schwachstellenmanagement, SBOM-Erstellung, Cloud-Posture-Management, Container-Image-Scanning und Abhängigkeitsüberprüfung.

Eine der wichtigsten Stärken von Aikido Security ist die All-in-One-Plattform, die mehrere Scan-Funktionen vereint, darunter statische Anwendungssicherheitstests (SAST), dynamische Anwendungssicherheitstests (DAST), Cloud-Sicherheits-Posture-Management (CSPM), Software-Kompositionsanalyse (SCA), Scanning von Infrastruktur als Code (IaC), Container-Scanning und Geheimniserkennung.

Dieser ganzheitliche Ansatz stellt sicher, dass alle potenziellen Schwachstellen in den verschiedenen Ebenen einer Anwendung und ihrer Infrastruktur identifiziert und behoben werden. Durch die Bereitstellung einer vollständigen Abdeckung von Code bis zur Cloud hilft Aikido Security Organisationen, eine starke Sicherheitslage aufrechtzuerhalten. Die Software unterstützt außerdem die Einhaltung von Standards wie SOC 2 und ISO 27001:2022, indem sie die Beweiserhebung automatisiert und detaillierte Sicherheitsberichte generiert.

Aikido integriert sich mit Amazon Web Services (AWS), Google Cloud, MS Azure Cloud, DigitalOcean, Drata, Vanta, GitHub, GitLab Cloud, Bitbucket, Jira, Slack, Docker Hub, AWS Elastic Container Registry, GCP Artifact Registry, CircleCI und Jenkins.

New Product Updates from Aikido Security

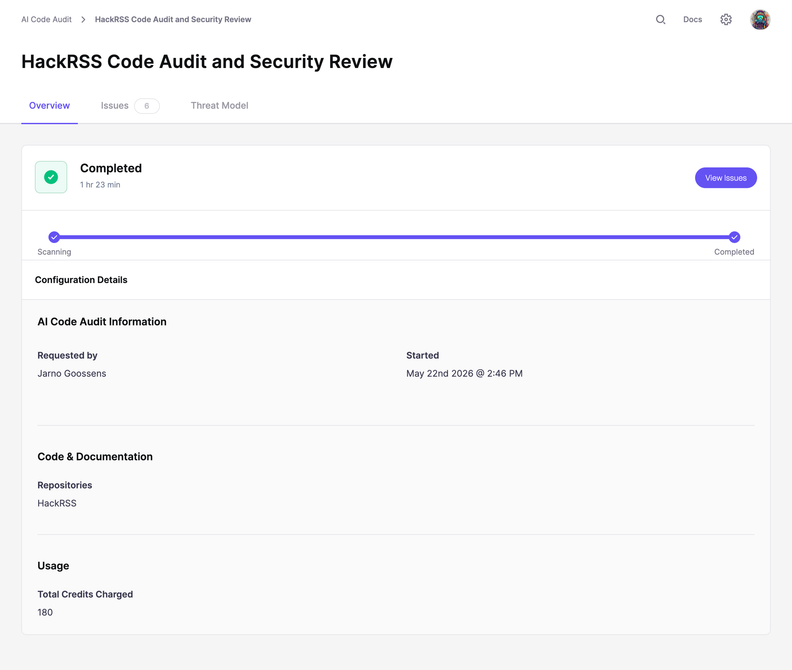

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

Intruder ist ein cloudbasierter Schwachstellenscanner, der Unternehmen jeder Größe dabei unterstützt, Sicherheitslücken in ihren Online-Systemen aufzuspüren. Das Tool bietet eine kontinuierliche Überwachung des Netzwerks, um Schwachstellen zu identifizieren und die Angriffsfläche zu reduzieren.

Intruder stellt einen proaktiven Service zur Sicherheitsüberwachung bereit, der regelmäßige Scans umfasst, um neue Bedrohungen sofort bei Auftreten zu erkennen. Das Netzwerk-Schwachstellenscanning prüft automatisch auf mehr als 10.000 Schwachstellen. Die Ergebnisse werden anschließend priorisiert, damit Sie sich auf die wichtigsten Probleme konzentrieren können und klare Informationen zur Behebung erhalten.

Native Integrationen sind mit Slack, MS Teams, Jira, Github und Gitlab möglich. Weitere Integrationen können über Zapier und API genutzt werden.

Intruder kostet ab $196/Monat/Anwendung. Es ist zudem eine 14-tägige kostenlose Testphase verfügbar.

New Product Updates from Intruder

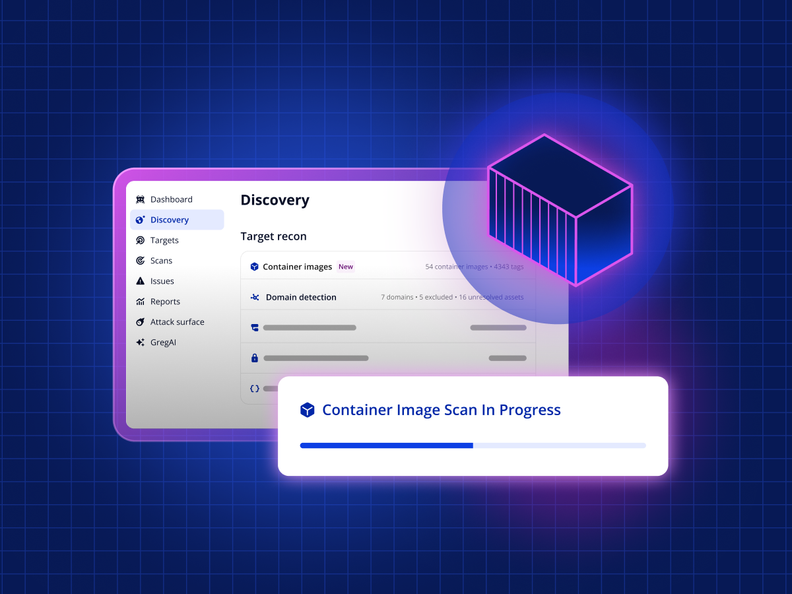

Intruder Unveils Agentless Container Image Scanning

Intruder introduces agentless container image scanning across cloud platforms. This update helps teams detect vulnerabilities before deployment with less setup. For more information, visit Intruder’s official site.

Am besten geeignet für die Abschwächung von Unternehmensschwachstellen

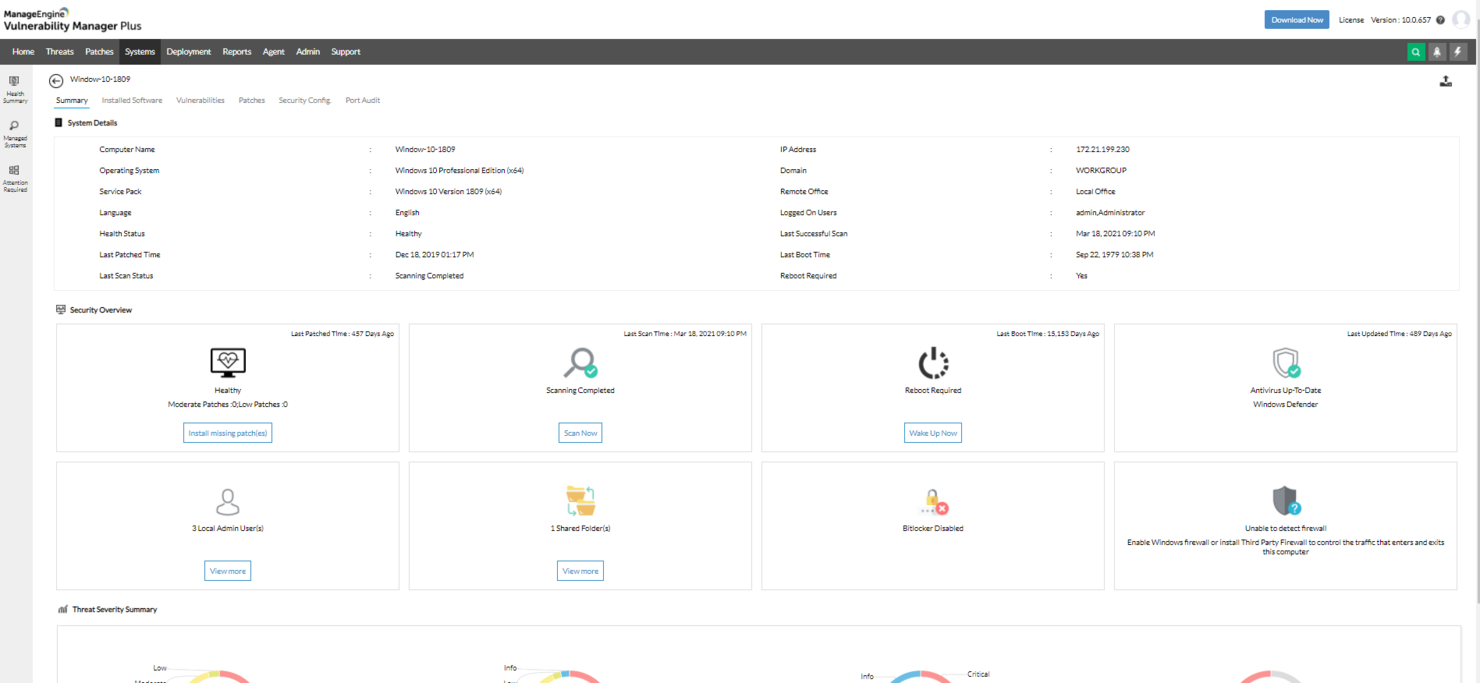

ManageEngine Vulnerability Manager Plus ist ein umfassendes Tool, das für das unternehmensweite Schwachstellenmanagement entwickelt wurde und Funktionen wie sichere Konfigurationsbereitstellung, Compliance, automatisierte Patch-Bereitstellung und Zero-Day-Schwachstellenabwehr bietet. Es geht über die Möglichkeiten herkömmlicher Schwachstellenmanagement-Tools hinaus und stellt Executive Reports, Antivirus-Audits, Bereitstellungsrichtlinien und rollenbasierte Verwaltung bereit.

Seine Fähigkeit, Schwachstellenbewertung, Patch-Management und Compliance-Management von einer einzigen Konsole aus zu automatisieren, macht es zu einer herausragenden Wahl für große Unternehmen mit komplexen Sicherheitsanforderungen. ManageEngine Vulnerability Manager Plus zeichnet sich durch seine leistungsstarken Möglichkeiten aus, darunter detaillierte Einblicke und Berichte, die den Schwachstellenmanagement-Prozess vereinfachen. Die All-in-One-Plattform zur Verwaltung von Netzwerkschwachstellen und der Fokus auf die Priorisierung bei der Identifizierung und Behebung von Schwachstellen machen es zur idealen Wahl für Unternehmen.

ManageEngine Vulnerability Manager Plus bietet eine umfassende Schwachstellenanalyse, die eine Vielzahl von Schwachstellen identifiziert und priorisiert, wobei Faktoren wie Ausnutzbarkeit und Schweregrad berücksichtigt werden. Zu seinen Integrationen zählen Active Directory, Azure AD, AWS und G Suite, was die Verwaltung und Überwachung von Schwachstellen plattform- und dienstübergreifend erleichtert. Die Software stellt Werkzeuge zur Schwachstellenbewertung, Compliance, Patch-Management, Verwaltung von Netzwerksicherheitskonfigurationen und zur Abwehr von Zero-Day-Schwachstellen bereit.

Am besten geeignet zur Erkennung potenzieller Sicherheitslücken im gesamten Netzwerk eines Unternehmens

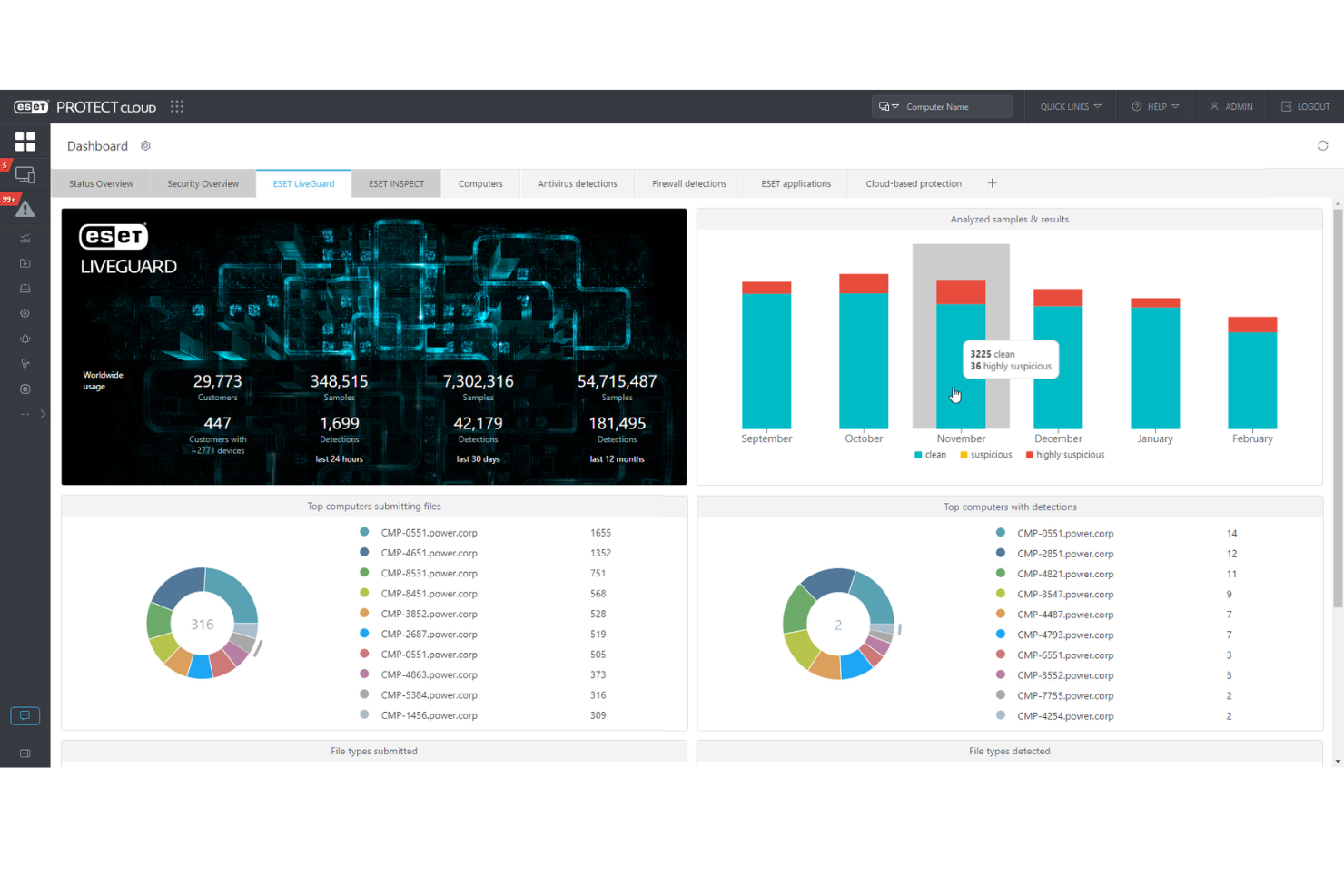

ESET PROTECT Complete bietet ein robustes Cybersicherheits-Framework, das entwickelt wurde, um Unternehmen vor einer Vielzahl digitaler Bedrohungen zu schützen. Diese Lösung stellt eine Suite von Tools bereit, darunter Endpunktschutz, Cloud-Sandboxing und Datenverschlüsselung, mit dem Ziel, einen sicheren, einfach zu verwaltenden und umfassenden Abwehrmechanismus gegen Malware, Ransomware und Phishing-Angriffe zu liefern.

Als Software zur Schwachstellenanalyse zeichnet sich ESET PROTECT Complete bei der Identifizierung und Behebung potenzieller Sicherheitslücken im Netzwerk eines Unternehmens aus. Es bietet detaillierte Schwachstellenberichte, hebt Problembereiche hervor und empfiehlt konkrete Maßnahmen zur Risikominimierung. Die Scan-Engine arbeitet gründlich und effizient, sodass Betriebsabläufe kaum gestört werden, während gleichzeitig ein hohes Maß an Sicherheitsbewusstsein aufrechterhalten bleibt.

ESET PROTECT Complete lässt sich nativ mit einer Vielzahl von Tools integrieren, darunter ESET Endpoint Security, ESET Endpoint Antivirus, ESET Security Management Center, ESET Dynamic Threat Defense, ESET Secure Authentication, ESET File Security for Microsoft Windows Server, ESET Mail Security for Microsoft Exchange Server, ESET Full Disk Encryption, Microsoft Active Directory und SIEM-Tools.

ESET PROTECT Complete bietet Preise auf Anfrage + eine 30-tägige kostenlose Testversion.

Invicti

Am besten geeignet für auf Nachweisen basierende Schwachstellenscans

Invicti ist ein umfassendes Tool für die Sicherheit von Webanwendungen und APIs, das Unternehmen dabei unterstützt, Schwachstellen in ihren Web-Ressourcen zu erkennen und zu beheben. Es bietet automatisierte Erkennung und Sicherheitstests für Webanwendungen und APIs und lässt sich nahtlos in den Softwareentwicklungslebenszyklus integrieren.

Invicti bietet eine auf Nachweisen basierende Scantechnologie. Im Gegensatz zu herkömmlichen Scannern, die lediglich potenzielle Schwachstellen identifizieren, geht Invicti einen Schritt weiter und nutzt diese Schwachstellen sicher auf eine nur lesende Weise aus, um deren Existenz zu bestätigen. Dies kann Falschmeldungen reduzieren und spart Entwicklungsteams wertvolle Zeit, die sonst für die manuelle Überprüfung aufgewendet werden müsste.

Die umfassenden Scan-Funktionen der Software decken eine Vielzahl von Schwachstellen ab, einschließlich solcher in komplexen Anwendungen und Serverkonfigurationen. Zu den Integrationen gehören MuleSoft Anypoint Exchange, Amazon API Gateway, Apigee API hub, Kubernetes, Azure Boards, Bitbucket, Bugzilla, FogBugz, DefectDojo, Freshservice, GitHub, GitLab, Jazz Team Server und Jira.

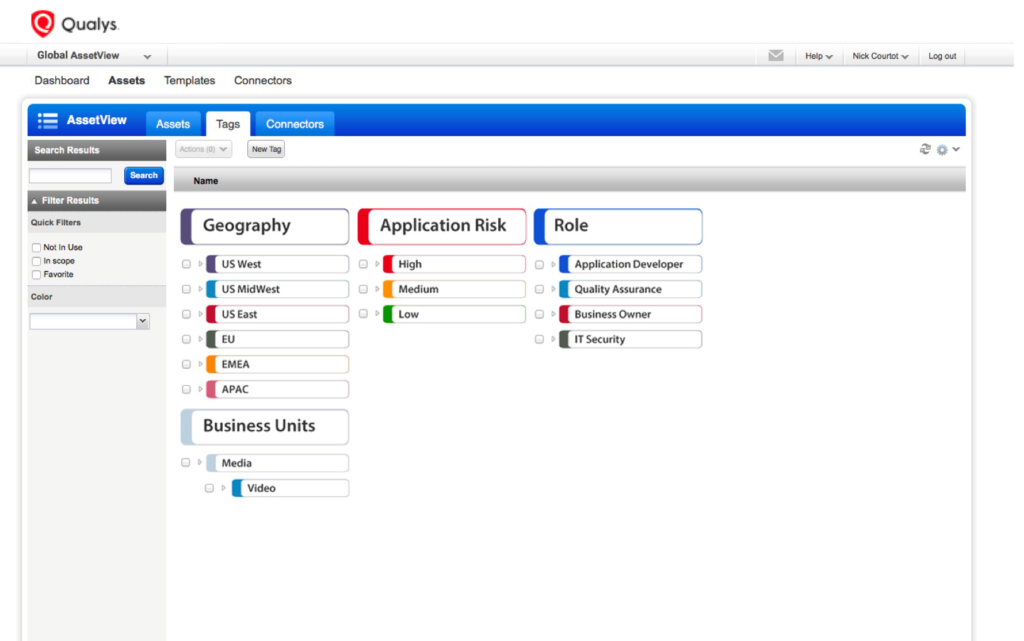

Qualys

Informationssicherheitslösung, die tiefe Einblicke in globale Assets bietet

Qualys analysiert Fehlkonfigurationen und Bedrohungen in Ihrer globalen Technologieumgebung mit einer Präzision auf Six-Sigma-Niveau. Das System liefert Echtzeitwarnungen zu Zero-Day-Schwachstellen, kompromittierten Assets und Netzwerkunregelmäßigkeiten. Sie können kompromittierte Assets mit nur einem Klick isolieren, um mehr Zeit zur Untersuchung und Eindämmung eines Angriffs zu gewinnen.

Um Ihre IT-Umgebung zu schützen, müssen Sie wissen, welche Assets mit Ihrem Netzwerk verbunden sind. Die kostenlose Global AssetView-Anwendung von Qualys unterstützt Sicherheitsteams dabei, indem sie automatisch alle bekannten und unbekannten Assets in einem Netzwerk identifiziert. Sie können schnell detaillierte Informationen zu jedem Asset abrufen, darunter installierte Software, laufende Dienste und Hersteller-Lebenszyklusinformationen. Die Anwendung erleichtert auch die Asset-Organisation, indem Teams Assets mithilfe individueller Tags Produktfamilien zuordnen können.

Qualys unterstützt native Integrationen mit AWS, Azure und Google Cloud.

Die Preisgestaltung richtet sich nach mehreren Faktoren, darunter die Anzahl der Benutzerlizenzen, Qualys Cloud Platform Apps, interne Webanwendungen und IP-Adressen, die Ihr Team nutzt.

Beste Schwachstellen-Scanning-Software zur Senkung der Fehlalarmquote

New Relic ist eine All-in-One-Observability-Plattform, die Ihnen hilft, Ihren gesamten Stack zu überwachen, Fehler zu beheben und zu optimieren. Sie ermöglicht Unternehmen, die Sicherheit ihres Netzwerks zu überwachen und zu verbessern, indem potenzielle Schwachstellen identifiziert werden, die von Hackern ausgenutzt werden könnten. Mit New Relic können Sie Ihre Systeme proaktiv auf potenzielle Schwachstellen scannen und erhalten einen umfassenden Überblick über Ihren Sicherheitsstatus, was dabei hilft, fundierte Entscheidungen zu treffen und effektive Cybersecurity-Strategien zu entwickeln.

Darüber hinaus bietet New Relic Echtzeit-Schwachstellenscans an, was in der heutigen, sich rasant entwickelnden digitalen Landschaft, in der ständig neue Bedrohungen entstehen, besonders wichtig ist. Dank kontinuierlicher und automatischer Scans können Sie Sicherheitsprobleme schnell erkennen und beheben. Die Plattform verfügt über eine Schwachstellen-Triage-Funktion, die Informationen basierend auf der Kritikalität bereitstellt. Anschließend wird eine priorisierte Liste Ihrer gefährdeten Bibliotheken sowie Empfehlungen zu notwendigen Updates angezeigt. Das ist besonders hilfreich, wenn Sie unsicher sind, was prioritär behandelt werden sollte.

Zuletzt ist das Schwachstellenscanning von New Relic für seine hohe Genauigkeit bekannt. Die umfassenden Scan-Funktionen des Tools reduzieren Fehlalarme erheblich, sodass sich das IT-Team auf wirklich relevante Warnungen konzentrieren kann. Auch die detaillierten Berichte bieten Teams alle entscheidenden Informationen, um Sicherheitslücken effektiv zu beheben. Indem New Relic einen klaren Überblick über die Sicherheitslandschaft eines Systems liefert, wird der Umgang mit Schwachstellen erleichtert.

New Relic lässt sich mit über 600 Anwendungen integrieren, darunter Bereiche wie Anwendungsüberwachung, Infrastruktur, Sicherheit, Traffic-Simulation, Logging, AWS, Azure, Google Cloud Services, Open-Source-Monitoring, Machine Learning Ops und Prometheus.

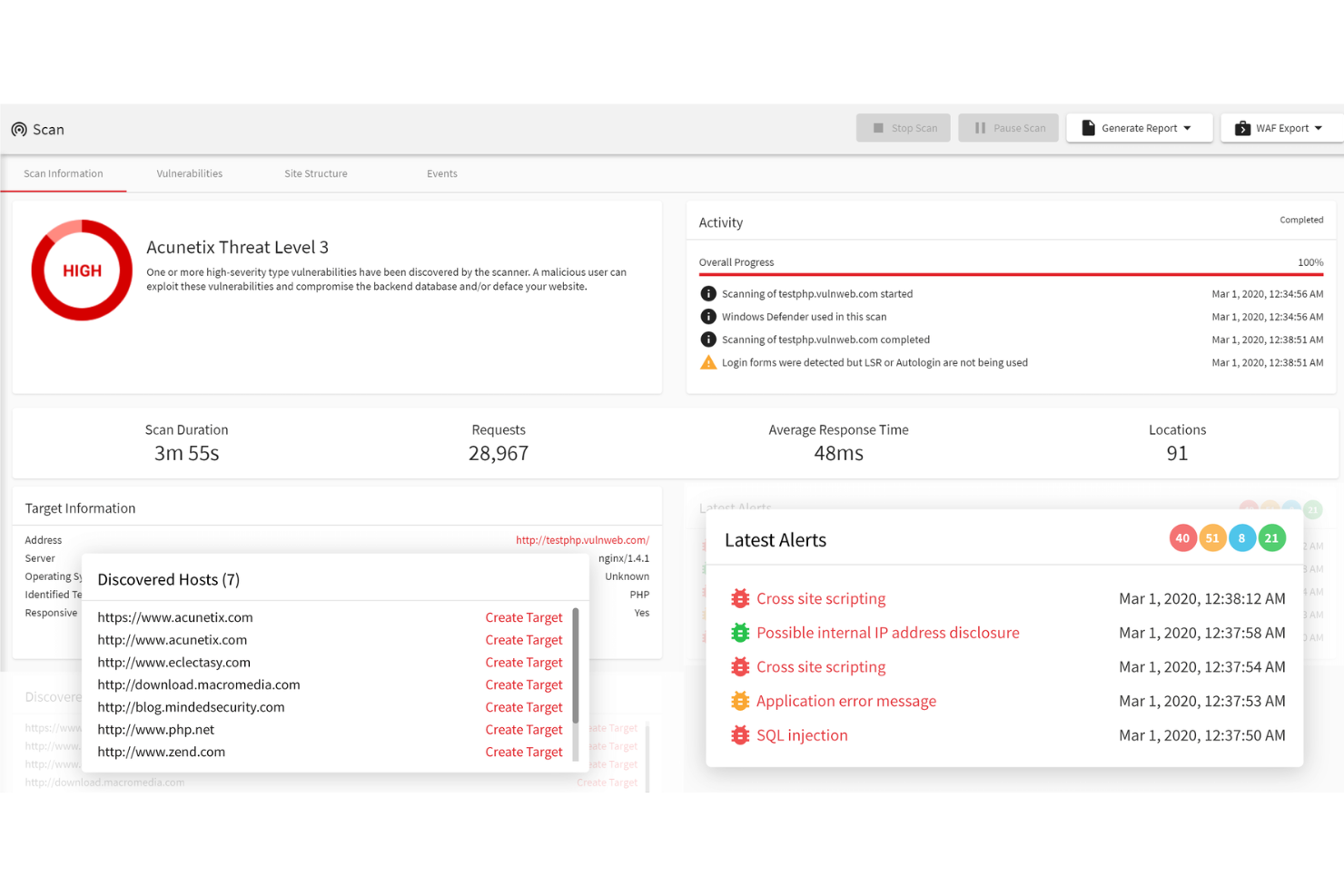

Acunetix

Am besten geeignet für hybrides Scannen mit AcuSensor-Technologie

Acunetix ist ein Sicherheits-Scanner für Webanwendungen und APIs, der entwickelt wurde, um Sicherheitstests für Unternehmen zu automatisieren und eine zuverlässige Lösung zum Erkennen, Testen und Beheben von Schwachstellen in Webanwendungen und APIs bereitzustellen.

Eines der herausragendsten Merkmale ist die AcuSensor-Technologie, die Black-Box-Scanning-Techniken mit Rückmeldungen von Sensoren im Quellcode kombiniert. Dieser hybride Ansatz ermöglicht äußerst präzises Scannen mit einer niedrigen Fehlalarmrate, sodass Entwickler den Ergebnissen vertrauen und sich auf echte Schwachstellen konzentrieren können.

Die Software ist benutzerfreundlich gestaltet und verfügt über einen Login-Sequenzrekorder, der die Überprüfung passwortgeschützter Bereiche vereinfacht, sowie über DeepScan-Technologie, die SOAP, XML, AJAX und JSON interpretieren kann. Diese Funktionen erleichtern es Sicherheitsteams, umfassende Scans ohne umfangreiche manuelle Eingriffe durchzuführen.

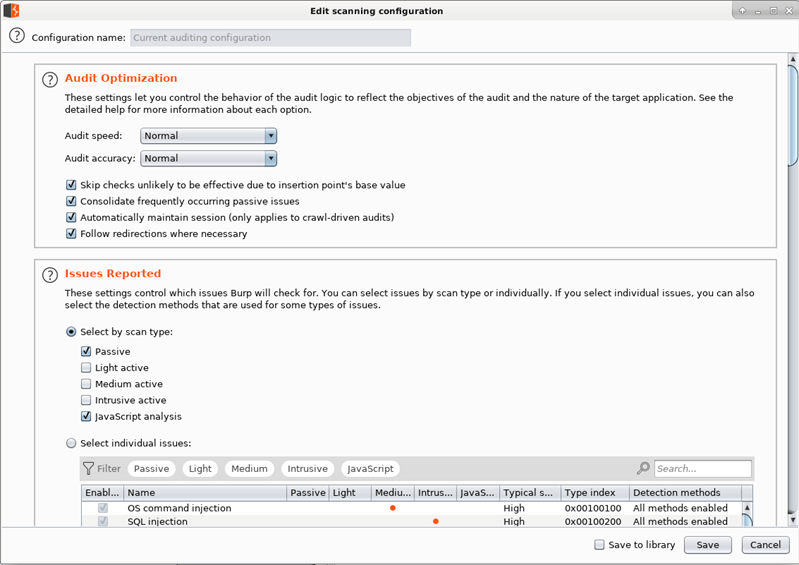

Schwachstellenscanner, besonders geeignet für JavaScript-lastige Anwendungen

Burp Suite bietet Schwachstellenscanning-Tools, die den Anforderungen von Unternehmen und einzelnen QA-Testern gerecht werden. Enterprise-DevSecOps-Teams profitieren von der Möglichkeit von Burp Suite, Sicherheitstests in großem Maßstab zu automatisieren. Manuelles und automatisiertes Penetrationstesten ist in der Burp Suite Professional Edition verfügbar, die für den individuellen Einsatz durch Sicherheitsingenieure und Bug-Bounty-Jäger entwickelt wurde.

Burp Suite verfügt über ein forschungsbasiertes Schwachstellenscanning-Tool, das als Burp Scanner bekannt ist. Das Forschungsteam von PortSwigger entdeckt regelmäßig Schwachstellen, bevor Hacker sie ausnutzen können, und bietet den Nutzern so fortschrittlichen Schutz.

Der Burp Scanner verfügt außerdem über eine leistungsstarke Crawling-Engine, die Hindernisse wie CSRF-Tokens und volatile URLs mühelos überwinden kann. Mit seinem eingebetteten Chromium-Browser kann er zudem JavaScript-lastige Anwendungen crawlen, die andere Scanner nicht abdecken können.

Entwicklungsteams können Burp Suite dank vorhandener Integrationen für Jenkins und Jira problemlos in ihren Technologie-Stack integrieren.

Burp Suite Enterprise beginnt bei $6.995/Jahr. Burp Suite Professional kostet $399 und bietet eine kostenlose Testversion an.

Rapid7

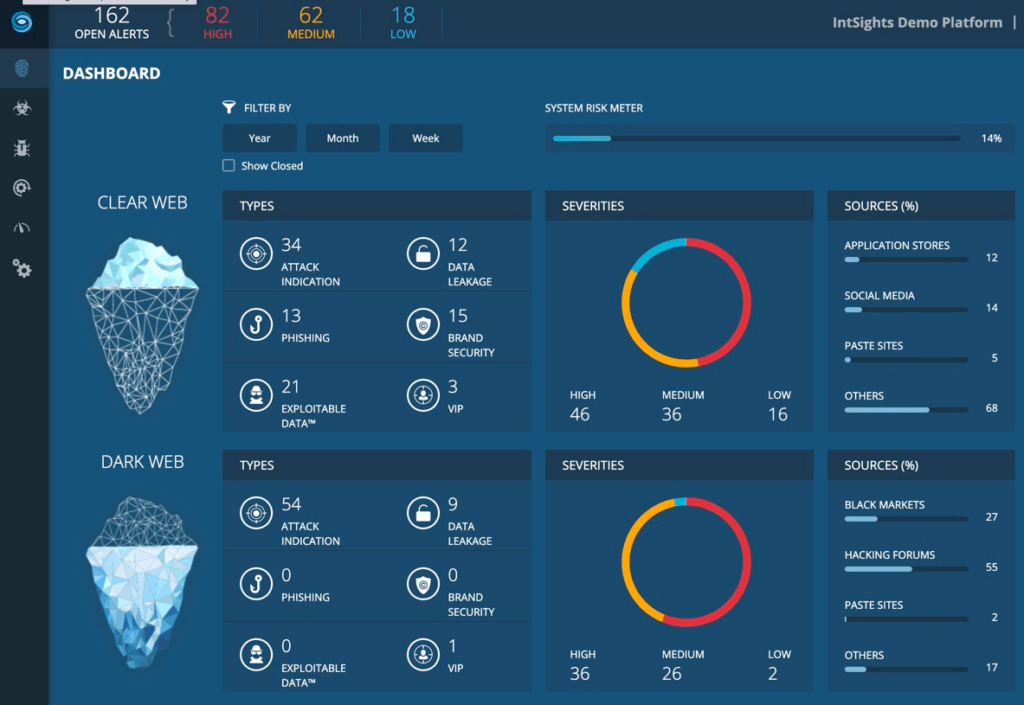

Bietet eine Lösung für externe Threat Intelligence mit Überwachung im Clear- und Darknet

Rapid7 bietet Cybersecurity- und Compliance-Lösungen, die Unternehmen dabei unterstützen, Schwachstellen in ihrer IT-Umgebung zu verwalten. Sicherheitsanalysten können die Bedrohungsüberwachung über mehrere Plattformen hinweg automatisieren, einschließlich lokaler, Cloud- und virtueller Infrastrukturen. Mit den professionell geprüften Erkennungen von Rapid7 kann Ihr Sicherheitsteam ein hohes Signal-Rausch-Verhältnis aufrechterhalten und kritische Bedrohungen frühzeitig abwehren.

Rapid7 schützt außerdem vor externen Bedrohungen mit Threat Command. Das externe Threat-Intelligence-Tool überwacht Tausende von Quellen im Clear- und Darknet, um Bedrohungen zu identifizieren, die auf Ihr Unternehmen abzielen. Threat Command liefert hoch kontextualisierte Warnmeldungen, sodass Teams Bedrohungsinformationen schnell in Maßnahmen umsetzen können.

Rapid7-Nutzer haben Zugang zu einer umfangreichen Bibliothek von Integrationen mit Drittanbieter-Tools, darunter Azure, Proofpoint, AWS, Teams, Cisco, Slack und Jira.

Für jedes Rapid7-Produkt sind verschiedene Tarife verfügbar. Unternehmen können jede Lösung einzeln oder im Paket erwerben.

Weitere Softwares für Schwachstellen-Scans

Hier sind einige weitere Optionen für Schwachstellen-Scans, die es nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind:

- Tenable

Automatisiert die Bedrohungspriorisierung basierend auf einer detaillierten Bedrohungsanalyse

- Imperva

Cybersicherheitslösung auf Unternehmensniveau, die vor komplexen DDoS-Angriffen schützt

- CyCognito

Ideal für Schwachstellenprüfung aus Angreiferperspektive

- Microsoft Baseline Security Analyzer

Kostenloser Windows-Sicherheitsscanner mit integrierten Anleitungen zur Fehlerbehebung

- Intruder

Schwachstellenscanner, der die durchschnittliche Behebungszeit verfolgt

- Probely

Webanwendungs- und API-Schwachstellen-Scanner, der für Entwickler leicht zugänglich ist

- Cyberpion

EASM-Lösung mit mehrschichtiger Schwachstellenbewertungs-Engine

- beSECURE

Führender Anbieter von Governance-, Risiko- und Managed Security-Lösungen

- Astra Pentest

Am besten geeignet für kontinuierliches Schwachstellen-Scanning und Penetrationstests anhand von über 9300 Testfällen

Kriterien für die Auswahl von Software für Schwachstellen-Scans

Bei der Auswahl der besten Tools für Schwachstellen-Scans für diese Liste habe ich die typischen Anforderungen und Problempunkte von Käufern berücksichtigt, etwa die Identifizierung echter Schwachstellen und die Reduzierung von Fehlalarmen. Außerdem habe ich folgenden Rahmen benutzt, um meine Bewertung strukturiert und fair zu halten:

Kernfunktionen (25% der Gesamtwertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese gängigen Anwendungsfälle abdecken:

- Erkennung bekannter Schwachstellen

- Scannen von Webanwendungen

- Bereitstellung detaillierter Schwachstellenberichte

- Anbieten einer Risikobewertung

- Unterstützung von Compliance-Anforderungen

Zusätzliche Alleinstellungsmerkmale (25% der Gesamtwertung)

Um die Auswahl weiter einzugrenzen, habe ich auch nach besonderen Merkmalen gesucht, zum Beispiel:

- Automatisiertes Patch-Management

- Echtzeit-Warnmeldungen bei Bedrohungen

- Integration in CI/CD-Pipelines

- Anpassbare Dashboards

- Erweiterte Bedrohungsinformationen

Benutzerfreundlichkeit (10% der Gesamtwertung)

Um einen Eindruck von der Benutzerfreundlichkeit jedes Systems zu bekommen, habe ich die folgenden Punkte betrachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Übersichtliche Reporting-Tools

- Minimalistisches Design

- Barrierefreiheit

Onboarding (10% der Gesamtwertung)

Zur Bewertung des Onboarding-Erlebnisses auf jeder Plattform habe ich folgende Punkte berücksichtigt:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren

- Onboarding-Vorlagen

- Reaktionsschnelle Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um den Kundensupport jedes Softwareanbieters zu bewerten, habe ich folgende Kriterien herangezogen:

- 24/7 Support-Verfügbarkeit

- Mehrkanal-Supportoptionen

- Kompetentes Supportpersonal

- Schnelle Reaktionszeiten

- Umfangreiche Hilfedokumentation

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis der jeweiligen Plattform zu prüfen, habe ich Folgendes betrachtet:

- Konkurrenzfähige Preisgestaltung

- Funktionsumfang der Basis-Tarife

- Rabatte bei Jahresabonnements

- Transparente Preisstruktur

- Kosten im Verhältnis zu den angebotenen Funktionen

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu bekommen, habe ich bei der Auswertung von Kundenmeinungen Folgendes beachtet:

- Gesamtzufriedenheitsbewertung

- Feedback zur Zuverlässigkeit

- Anmerkungen zur Bedienungsfreundlichkeit

- Meinungen zur Effektivität der Features

- Berichte über Erfahrungen mit dem Kundensupport

Wie wähle ich eine Schwachstellen-Scanning-Software aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preismodellen zu verlieren. Damit Sie bei Ihrem individuellen Auswahlprozess für eine passende Software den Überblick behalten, finden Sie hier eine Checkliste mit wichtigen Faktoren:

| Faktor | Was ist zu beachten? |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihren Anforderungen wachsen? Prüfen Sie, ob sie steigende Asset-Mengen oder zusätzliche Nutzer:innen unterstützt, ohne die Leistung zu verschlechtern oder die Kosten zu explodieren. |

| Integrationen | Lässt sich die Software in Ihre bestehenden Tools integrieren? Überprüfen Sie die Kompatibilität mit Ihren aktuellen Systemen, wie z.B. CI/CD-Pipelines, Ticket-Systemen und Kommunikationsplattformen. |

| Anpassbarkeit | Können Sie die Software an Ihre Arbeitsabläufe anpassen? Suchen Sie nach Optionen, um Dashboards, Reports und Benachrichtigungen so zu gestalten, dass sie zu den Prozessen und Vorlieben Ihres Teams passen. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche für Ihr Team intuitiv? Bewerten Sie, ob das Design eine kurze Einarbeitungszeit ermöglicht und einen schnellen Zugriff auf zentrale Funktionen bietet. |

| Implementierung und Onboarding | Wie lange dauert es, bis Sie startklar sind? Berücksichtigen Sie hierfür nötige Ressourcen wie Schulungsmaterialien, die Verfügbarkeit von Support und potenzielle Ausfallzeiten bei der Umstellung. |

| Kosten | Ist die Preisgestaltung transparent und passt sie in Ihr Budget? Vergleichen Sie Abonnementmodelle, versteckte Gebühren sowie den Mehrwert in jeder Preisstufe, um sicherzustellen, dass die Kosten in Ihren Finanzplan passen. |

| Sicherheitsmaßnahmen | Bietet die Software ausreichenden Schutz für Ihre Daten? Prüfen Sie Verschlüsselungsstandards, Datenaufbewahrungsrichtlinien und branchenspezifische Compliance-Vorgaben, damit Ihre Informationen sicher sind. |

| Compliance-Anforderungen | Entspricht die Lösung den gesetzlichen Vorgaben Ihrer Branche? Klären Sie ab, ob das Tool Standards wie DSGVO, HIPAA oder PCI DSS unterstützt, da diese in vielen Bereichen für die rechtliche Konformität essenziell sind. |

Was ist eine Schwachstellen-Scanning-Software?

Eine Schwachstellen-Scanning-Software ist ein Tool, das Computersysteme, Netzwerke und Anwendungen auf Schwachstellen überprüft, die von Angreifern ausgenutzt werden könnten. IT-Teams, Sicherheitsanalyst:innen und Compliance-Beauftragte nutzen sie, um beispielsweise veraltete Software, fehlende Updates oder Sicherheitslücken in Konfigurationen zu entdecken. Sie hilft dabei, Probleme zu erkennen, bevor Angreifer diese ausnutzen, zeigt auf, was zuerst behoben werden sollte, und trägt dazu bei, Sicherheitsvorgaben einzuhalten.

Funktionen

Achten Sie bei der Auswahl einer Schwachstellen-Scanning-Software auf folgende Hauptfunktionen:

- Automatisiertes Scannen: Erkennt automatisch Sicherheitslücken ohne manuelles Eingreifen, spart Zeit und reduziert menschliche Fehler.

- Detaillierte Berichte: Liefert umfassende Berichte, die bei der Priorisierung von Schwachstellen und bei der Steuerung von Behebungsmaßnahmen helfen.

- Integrationsfähigkeit: Verbindet sich mit bestehenden Tools wie CI/CD-Pipelines und Ticketing-Systemen, um Arbeitsabläufe zu optimieren.

- Risikobewertung: Bewertet die Schwere der erkannten Schwachstellen, damit Maßnahmen nach potenziellen Auswirkungen priorisiert werden können.

- Compliance-Unterstützung: Stellt die Einhaltung von Branchenvorschriften wie DSGVO, HIPAA oder PCI DSS sicher und gewährleistet rechtliche Konformität.

- Anpassbare Dashboards: Ermöglicht es Benutzern, Ansichten und Berichte individuell auf spezifische Anforderungen und Präferenzen zuzuschneiden.

- Echtzeit-Benachrichtigungen: Benachrichtigt Benutzer über neu entdeckte Schwachstellen oder Bedrohungen, damit schnell reagiert werden kann.

- Patch-Management: Automatisiert die Bereitstellung von Sicherheitspatches und reduziert so die Arbeitsbelastung für IT-Teams.

- Fortschrittliche Crawling-Technologie: Erkennt versteckte Bedrohungen in Webanwendungen und sorgt so für eine umfassende Abdeckung.

- Nachweisbasiertes Scannen: Bestätigt Schwachstellen, um Fehlalarme zu reduzieren und den Fokus auf echte Bedrohungen zu legen.

Vorteile

Die Implementierung von Software zum Schwachstellenscannen bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Sicherheitslage: Regelmäßige Scans helfen, Schwachstellen zu erkennen und zu beheben und verringern so das Risiko von Sicherheitsverletzungen.

- Zeitersparnis: Automatisiertes Scannen und Patch-Management entlasten Ihr Team, sodass mehr Zeit für andere wichtige Aufgaben bleibt.

- Einhaltung von Vorschriften: Stellt sicher, dass Ihre Systeme Branchenstandards erfüllen und unterstützt bei der Vermeidung rechtlicher Strafen.

- Risikopriorisierung: Detaillierte Berichte und Risikobewertungen helfen, Ressourcen auf die wichtigsten Bedrohungen zu konzentrieren.

- Bessere Entscheidungsfindung: Anpassbare Dashboards und Berichte bieten Einblicke, die fundierte Sicherheitsstrategien unterstützen.

- Schnelle Reaktion auf Bedrohungen: Echtzeit-Benachrichtigungen ermöglichen es Ihrem Team, schnell zu handeln, sobald neue Schwachstellen erkannt werden.

- Weniger Fehlalarme: Nachweisbasiertes Scannen stellt sicher, dass sich Ihre Bemühungen auf echte Bedrohungen statt auf falsche Alarme konzentrieren.

Kosten & Preise

Die Auswahl einer Software zum Schwachstellenscannen erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und -pläne. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Pläne, ihre Durchschnittspreise und typische Merkmale von Schwachstellenscanner-Lösungen zusammen:

Vergleichstabelle für Schwachstellenscanner-Software

| Plan-Typ | Durchschnittspreis | Übliche Merkmale |

|---|---|---|

| Kostenloser Plan | $0 | Grundlegende Scan-Funktionen, eingeschränkte Berichte und Community-Support. |

| Persönlicher Plan | $5-$25/user/month | Automatisiertes Scannen, anpassbare Dashboards und E-Mail-Benachrichtigungen. |

| Geschäftsplan | $25-$100/user/month | Erweiterte Berichterstellung, Integrationsmöglichkeiten und Unterstützung bei Compliance-Anforderungen. |

| Unternehmensplan | $100-$500/user/month | Voller Funktionsumfang, dedizierter Support, erweiterte Analysen und individuelle Integrationen. |

Häufig gestellte Fragen zur Schwachstellen-Scanning-Software

Hier finden Sie Antworten auf häufige Fragen zur Schwachstellen-Scanning-Software:

Was ist der Unterschied zwischen Schwachstellen-Scanning und Penetrationstests?

Beim Schwachstellen-Scanning werden potenzielle Sicherheitslücken in Ihrem System identifiziert, während Penetrationstests darin bestehen, diese Schwachstellen aktiv auszunutzen, um deren Auswirkungen zu beurteilen. Das Scanning erfolgt meist automatisiert und bietet einen umfassenden Überblick, wohingegen Penetrationstests manuell und detaillierter sind. Nutzen Sie das Schwachstellen-Scanning für regelmäßige Überprüfungen und Penetrationstests für eine tiefgehende Analyse.

Wie oft sollte man Schwachstellen-Scans durchführen?

Führen Sie Schwachstellen-Scans mindestens monatlich durch, bei häufigen Änderungen in Ihren Systemen auch öfter. Regelmäßige Scans helfen dabei, neue Schwachstellen frühzeitig zu erkennen und Ihre Sicherheitsmaßnahmen aktuell zu halten. In stark regulierten Branchen kann es notwendig sein, noch häufiger zu prüfen, um Compliance-Anforderungen zu erfüllen.

Kann Schwachstellen-Scanning-Software alle Sicherheitsprobleme erkennen?

Nein, Schwachstellen-Scanning-Software kann nicht alle Sicherheitsprobleme erkennen. Sie identifiziert bekannte Schwachstellen, kann aber Zero-Day-Bedrohungen oder neu entdeckte Lücken übersehen. Kombinieren Sie das Scanning daher mit weiteren Sicherheitsmaßnahmen wie Penetrationstests und laufender Überwachung, um einen umfassenderen Schutz zu gewährleisten.

Ist Schwachstellen-Scanning-Software schwierig einzurichten?

Nein, die meisten modernen Schwachstellen-Scanning-Tools sind benutzerfreundlich und schnell einzurichten. In der Regel werden Sie durch den Einrichtungsprozess geleitet, viele Tools bieten Vorlagen oder automatisierte Konfigurationen an. Für erweiterte Funktionen kann jedoch ein tieferes Verständnis der eigenen Netzwerkarchitektur erforderlich sein.

Was kommt als Nächstes:

Wenn Sie gerade auf der Suche nach einer Schwachstellen-Scanning-Software sind, vermitteln wir Ihnen kostenlos einen SoftwareSelect-Berater für eine individuelle Empfehlung.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre Anforderungen geklärt werden. Anschließend erhalten Sie eine Liste mit passenden Software-Lösungen. Sie werden auch während des gesamten Kaufprozesses unterstützt, einschließlich Preisverhandlungen.