10 Beste IoT-Sicherheitsplattformen - Shortlist

In der heutigen technologiegetriebenen Welt ist die Sicherung Ihrer IoT-Geräte wichtiger denn je. Sie stehen vor Herausforderungen wie Datenpannen und unbefugtem Zugriff und benötigen zuverlässige Lösungen zum Schutz Ihres Netzwerks. IoT-Sicherheitsplattformen können Ihnen helfen, Ihre Geräte zu überwachen und zu schützen, damit sie sicher betrieben werden.

Ich weiß, wie überwältigend die Auswahl der richtigen Plattform sein kann. Deshalb habe ich unabhängig die besten Optionen auf dem Markt getestet und bewertet. Ich teile hier meine Top-Empfehlungen mit Ihnen und gehe dabei darauf ein, was sie bieten und wie sie Ihre Anforderungen erfüllen können.

In diesem Artikel finden Sie unabhängige Einblicke in die Funktionen und Vorteile jeder Plattform. Mein Ziel ist es, Ihnen zu helfen, eine fundierte Entscheidung für Ihr Team zu treffen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten IoT-Sicherheitsplattformen

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an IoT-Sicherheitsplattformen zusammen und hilft Ihnen, die beste Lösung für Ihr Budget und Ihre Geschäftsanforderungen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für Endpunktschutz | Not available | Ab $10/Nutzer/Monat | Website | |

| 2 | Am besten für sichere Geräteverbindungen geeignet | Not available | Preise auf Anfrage | Website | |

| 3 | Am besten geeignet für Verwaltung, Verarbeitung und Speicherung von Daten | Not available | Ab $0,0045/Gerät/Monat | Website | |

| 4 | Am besten für kontinuierliche Sicherheitsüberprüfungen | Kostenlose Testversion verfügbar | Ab $1.50/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 5 | Beste Wahl für die Sicherheit von Smart Devices | Kostenlose Demo + kostenlose Testversion verfügbar | Preise auf Anfrage | Website | |

| 6 | Am besten für zertifikatsbasierte Sicherheit geeignet | Kostenlose Demo verfügbar | Ab $12/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 7 | Am besten für robustes Identitätsmanagement | Not available | Ab $9/Nutzer/Monat (mindestens 5 Plätze) | Website | |

| 8 | Am besten für die Sicherheit eingebetteter Systeme | Not available | Ab $5/Nutzer/Monat (mindestens 5 Benutzer) | Website | |

| 9 | Am besten geeignet für den Schutz industrieller Netzwerke | Not available | Preise auf Anfrage | Website | |

| 10 | Am besten für die Netzwerksicherheit von Cellular IoT | Not available | Ab $10/Nutzer/Monat (jährliche Abrechnung) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten IoT-Sicherheitsplattformen

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten IoT-Sicherheitsplattformen, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Überblick über die wichtigsten Funktionen, Vor- u0026 Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, damit Sie die optimale Lösung für sich finden.

Microsoft Defender for IoT ist eine umfassende Sicherheitslösung, die speziell zum Schutz von Endpunkten in IoT-Umgebungen entwickelt wurde. Sie bietet einen robusten Schutz vor verschiedenen Bedrohungen, die auf IoT-Geräte abzielen, und gilt als die beste Lösung für Endpunktschutz dank ihrer fortschrittlichen Fähigkeiten zur Identifizierung und Minderung von Risiken auf Geräteebene.

Warum ich Microsoft Defender for IoT ausgewählt habe: Ich habe Microsoft Defender for IoT nach einem gründlichen Vergleich verschiedener Endpunktschutz-Plattformen gewählt. Besonders überzeugt hat mich der detaillierte Fokus auf IoT-Sicherheit in Verbindung mit Microsofts Ruf für Zuverlässigkeit.

Die Lösung umfasst speziell auf IoT-Geräte zugeschnittene Funktionen und ist damit die beste Wahl für Endpunktschutz, insbesondere für alle, die nach höchster Sicherheit im IoT-Ökosystem streben.

Herausragende Funktionen & Integrationen:

Microsoft Defender for IoT verfügt über modernste Funktionen wie Echtzeit-Bedrohungserkennung, Schwachstellenbewertung und automatisierte Reaktionen auf Angriffe. Maschinelle Lernalgorithmen helfen, neue und sich entwickelnde Bedrohungen zu erkennen.

Die Integration mit bestehenden Security Information and Event Management (SIEM)-Systemen sowie mit weiteren Sicherheitslösungen von Microsoft macht dieses Tool zu einer umfassenden Lösung und sorgt für einen ganzheitlichen Sicherheitsansatz.

Pros and Cons

Pros:

- Spezialisiert auf Endpunktschutz für IoT

- Nahtlose Integration mit anderen Microsoft-Sicherheitsprodukten

- Fortschrittliche Bedrohungserkennungsfunktionen

Cons:

- Für die vollständige Nutzung wird eventuell technisches Fachwissen benötigt

- Die Preisgestaltung kann höher ausfallen als bei einigen Wettbewerbern

- Mögliche Kompatibilitätsprobleme mit Nicht-Microsoft-Umgebungen

Microsoft Azure Sphere ist eine umfassende Lösung, die sichere und skalierbare IoT-Geräteverbindungen bietet. Sie integriert Hardware, Software und Cloud-Dienste, um ein robustes Sicherheitsframework für IoT-Geräte zu schaffen, was ihr den Ruf als beste Lösung für sichere Geräteverbindungen einbringt.

Warum ich Microsoft Azure Sphere gewählt habe: Ich habe Microsoft Azure Sphere aufgrund seines innovativen Ansatzes für IoT-Sicherheit ausgewählt. Durch die Kombination von Hardware, Betriebssystem und Cloud-Diensten bietet sie eine einheitliche Lösung, die nur schwer zu übertreffen ist. Diese Integration hebt sie hervor und ist der Grund, warum ich sie für sichere Geräteverbindungen als am besten geeignet finde.

Die Möglichkeit, Geräte sicher zu verwalten und zu aktualisieren, ohne die Benutzerfreundlichkeit zu beeinträchtigen, ist ein starkes Argument für die Auswahl.

Herausragende Funktionen & Integrationen:

Zu den herausragenden Merkmalen von Azure Sphere zählen speziell entwickelte Hardware mit integrierter Microsoft-Sicherheitstechnologie, ein Betriebssystem mit mehreren Sicherheitsebenen sowie der Azure Sphere Security Service, der für eine sichere Verbindung sorgt. Die Integration mit anderen Azure-Diensten ermöglicht eine nahtlose Verwaltung und Überwachung von IoT-Geräten.

Zusätzlich kann es in bestehende Geschäftssysteme integriert werden und bietet so Flexibilität und Effizienz im Gerätemanagement.

Pros and Cons

Pros:

- Umfassende Sicherheitslösung, die Hardware, Betriebssystem und Cloud integriert

- Umfangreiche Integrationsmöglichkeiten mit anderen Azure-Diensten

- Flexibilität bei der Verbindung und Verwaltung verschiedener IoT-Geräte

Cons:

- Preisinformationen sind nicht transparent

- Erfordert möglicherweise spezielle Hardware-Kompatibilität

- Komplexität bei Einrichtung und Konfiguration kann professionelle Unterstützung erfordern

Am besten geeignet für Verwaltung, Verarbeitung und Speicherung von Daten

Google IoT Core ist ein verwalteter Dienst, der es Nutzern ermöglicht, Daten von weltweit verteilten Geräten zu verbinden, zu verwalten und zu erfassen. Die Fähigkeit dieses Tools, einen vollständig integrierten Service für alle Aspekte des IoT-Datenmanagements zu bieten, entspricht seiner Position als beste Lösung für die Verwaltung, Verarbeitung und Speicherung von Daten und überbrückt die Lücke zwischen verschiedenen IoT-Geräten und der datengesteuerten Intelligenz, die Unternehmen heute benötigen.

Warum ich Google IoT Core gewählt habe: Ich habe Google IoT Core ausgewählt, nachdem ich verschiedene Tools für das IoT-Datenmanagement verglichen und beurteilt habe. Der einheitliche Ansatz zur Verwaltung, Verarbeitung und Speicherung von Daten aus unterschiedlichen Geräten, unterstützt von der robusten Infrastruktur von Google, hat mich überzeugt.

Dieses Komplettpaket ist der Grund, warum ich es für das beste Tool für den Anwendungsfall der Verwaltung, Verarbeitung und Speicherung von Daten in einer IoT-Umgebung halte und Unternehmen eine umfassende Lösung bietet.

Herausragende Funktionen & Integrationen:

Zu den Funktionen von Google IoT Core gehören sichere Geräteanbindung und -verwaltung, umfangreiche Datenverarbeitungsmöglichkeiten und die Integration mit anderen Google Cloud-Diensten wie BigQuery und Dataflow.

Diese Integrationen ermöglichen es Nutzern, von den Machine-Learning-Tools, Analysen und weiteren Datenverarbeitungstechnologien von Google zu profitieren und ein nahtloses Erlebnis innerhalb des Google Cloud-Ökosystems zu erhalten.

Pros and Cons

Pros:

- Vereinfacht die Komplexität beim Verwalten, Verarbeiten und Speichern von IoT-Daten

- Einfache Integration mit anderen Google Cloud-Diensten

- Umfassende Sicherheitsfunktionen für Geräteanbindung und -verwaltung

Cons:

- Kann für Nutzer ohne Vorkenntnisse mit der Google Cloud Platform eine Herausforderung sein

- Die Kosten können bei einer hohen Anzahl von Geräten schnell steigen

- Begrenzte Flexibilität, wenn man nicht-Google-Cloud-Dienste oder -Tools nutzen möchte

AWS IoT Device Defender ist ein vollständig verwalteter Dienst, der Sicherheitsmetriken bereitstellt und kontinuierliche Audits für IoT-Konfigurationen durchführt. Seine Fähigkeit, den Sicherheitsstatus von Geräten fortlaufend zu überwachen und zu melden, macht ihn zum besten Werkzeug für kontinuierliche Sicherheitsüberprüfungen – eine entscheidende Anforderung in der heutigen vernetzten Welt.

Warum ich AWS IoT Device Defender ausgewählt habe: Ich habe mich für AWS IoT Device Defender entschieden, weil der Fokus kompromisslos auf der Überprüfung und Überwachung der Sicherheitskonfigurationen von IoT-Geräten liegt. Durch die Wahl dieses Tools stelle ich kontinuierliches Sicherheitsmonitoring an erste Stelle, was unabdingbar ist, um Abweichungen von Sicherheitsempfehlungen zu erkennen.

Dieser kontinuierliche Prüfungsansatz hebt das Tool von vielen anderen ab und ist der Grund, warum ich es als das Beste für kontinuierliche Sicherheitsaudits bewerte.

Besondere Funktionen & Integrationen:

Zu den besonderen Funktionen von AWS IoT Device Defender zählen die kontinuierliche Überwachung von Sicherheitsmetriken aus Geräten und AWS IoT Core, die automatische Erkennung von abnormem Verhalten sowie die Integration mit AWS IoT Core für eine vereinfachte Geräteverwaltung.

Die Integration mit anderen AWS-Diensten ermöglicht es, innerhalb des AWS-Ökosystems zu arbeiten und erleichtert die Einrichtung und Wartung der Sicherheitsparameter für IoT-Geräte.

Pros and Cons

Pros:

- Kontinuierliches Monitoring und Audit-Funktionalität

- Integration mit AWS IoT Core und weiteren AWS-Diensten

- Hochgradig anpassbare Alarm- und Berichtsfunktion

Cons:

- Kann für kleinere Unternehmen oder AWS-Neulinge komplex sein

- Die Kosten können je nach Geräteanzahl hoch werden

- Beschränkt auf das AWS-Ökosystem, was die Flexibilität bei anderen Anbietern einschränkt

Palo Alto Networks ist ein Cybersecurity-Unternehmen, das eine umfassende Suite von Produkten zum Schutz von Smart Devices anbietet. Der Schwerpunkt auf IoT-Sicherheit, Bedrohungsprävention und adaptiven Sicherheitsmaßnahmen positioniert das Unternehmen als Branchenführer beim Schutz vernetzter Geräte und macht es zur besten Wahl für die Sicherheit von Smart Devices.

Warum ich Palo Alto Networks gewählt habe: Ich habe mich für Palo Alto Networks entschieden, nachdem ich verschiedene Sicherheitsplattformen sorgfältig verglichen und ihre Effektivität speziell im Bereich des Schutzes von Smart Devices bewertet habe. Die KI-gestützte Bedrohungsanalyse, Echtzeitüberwachung und die Fähigkeit, sich an neue Bedrohungen anzupassen, heben dieses Tool von anderen Sicherheitslösungen ab.

Diese Eigenschaften tragen zu meinem Urteil bei, dass Palo Alto Networks die beste Option für die Sicherheit von Smart Devices ist, insbesondere in einer Zeit, in der die Verbreitung vernetzter Geräte robuste Sicherheitsmaßnahmen erfordert.

Hervorstechende Funktionen & Integrationen:

Die Plattform von Palo Alto Networks legt den Fokus auf Echtzeit-Bedrohungsprävention, fortschrittliche KI-basierte Analysen und kontinuierliche Überwachung von Smart Devices. Die Integrationsfähigkeit mit bestehenden Sicherheitsinfrastrukturen und die Kompatibilität mit verschiedenen Betriebssystemen sorgen für eine ganzheitliche Verteidigungsstrategie.

Darüber hinaus ermöglichen Integrationen mit externen Security Information and Event Management (SIEM)-Systemen eine bessere Sichtbarkeit und Kontrolle.

Pros and Cons

Pros:

- Leistungsstarke KI-basierte Bedrohungsanalyse

- Umfassende Überwachung von Smart Devices

- Integration mit bestehenden Sicherheitssystemen und SIEM-Plattformen

Cons:

- Kann komplex in der Konfiguration sein

- Preisgestaltung ist möglicherweise weniger transparent

- Für eine optimale Nutzung sind möglicherweise zusätzliche Ressourcen erforderlich

Entrusts IoT-Sicherheitslösung ist darauf ausgelegt, robuste zertifikatsbasierte Sicherheit zu bieten und damit die notwendige digitale Vertrauenswürdigkeit für Geräte im IoT-Ökosystem sicherzustellen. Mit dem Anstieg von IoT-Geräten in verschiedenen Branchen wird eine Plattform, die sich auf das Zertifikatsmanagement spezialisiert, immer wichtiger – daher ist Entrust die beste Wahl für dieses spezielle Sicherheitsbedürfnis.

Warum ich Entrust gewählt habe: Ich habe mich für Entrust entschieden, weil das Unternehmen einen einzigartigen Fokus auf zertifikatsbasierte Sicherheit legt – ein wesentliches Element zur Authentifizierung von Geräten in der IoT-Landschaft. Beim Evaluieren und Vergleichen verschiedener Plattformen hat Entrusts Fähigkeit zur Verwaltung und Absicherung digitaler Zertifikate besonders überzeugt.

Diese Spezialisierung macht Entrust zur besten Wahl für Organisationen, die eine starke Lösung für zertifikatsbasierte Authentifizierung suchen, um das Vertrauen in verbundene Geräte zu gewährleisten.

Hervorstechende Funktionen & Integrationen:

Entrust bietet eine skalierbare Public Key Infrastructure (PKI), die speziell auf IoT zugeschnitten ist. Damit werden sichere Geräte-Registrierung und Zertifikatsmanagement ermöglicht. Die Plattform lässt sich gut in bestehende Unternehmenssysteme und führende IoT-Plattformen integrieren, wodurch sie für verschiedene Anwendungsfälle geeignet ist. Die Verpflichtung zu Industriestandards sowie die Kompatibilität mit mehreren Zertifikatsformaten unterstreichen die Autorität von Entrust im Bereich zertifikatsbasierte Sicherheit.

Pros and Cons

Pros:

- Spezialisiert auf zertifikatsbasierte Sicherheit

- Skalierbare PKI speziell für IoT

- Starke Integration mit Unternehmenssystemen

Cons:

- Kann für kleine Implementierungen komplex sein

- Fokus hauptsächlich auf Zertifikatsicherheit, andere Bereiche ggf. weniger ausgeprägt

- Mögliche Kompatibilitätsprobleme mit nicht standardisierten Zertifikaten

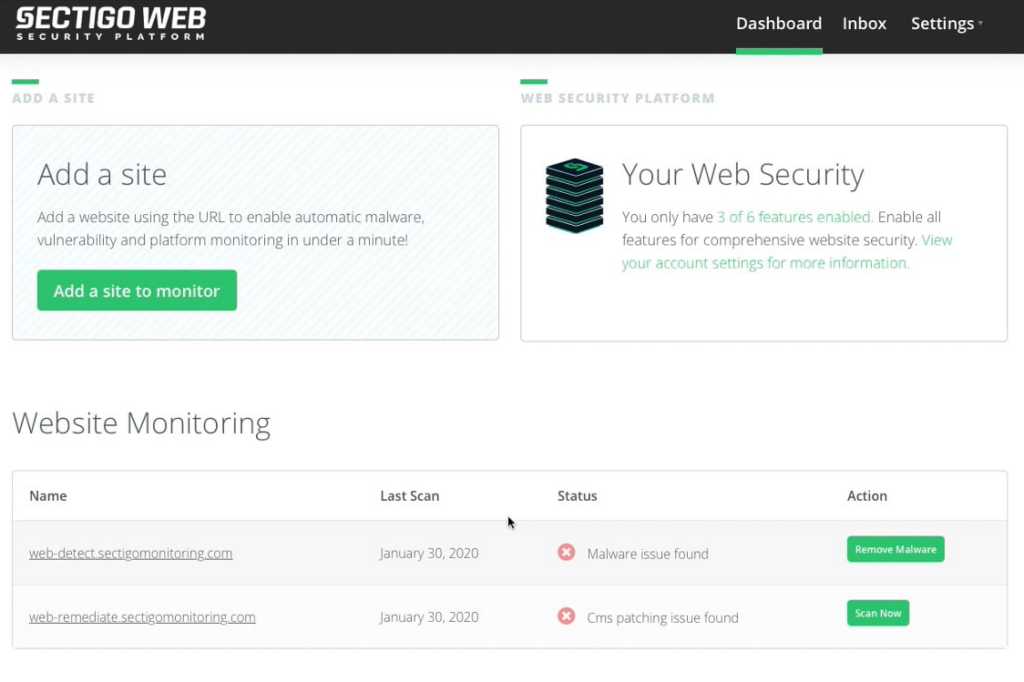

Die Sectigo IoT-Sicherheitsplattform wurde entwickelt, um vernetzte Geräte durch die Implementierung eines robusten Identitätsmanagements zu schützen. Durch die Fokussierung auf Identifikation, Validierung und Absicherung von Geräten baut sie einen starken Schutz gegen unbefugten Zugriff auf.

Das beste Merkmal der Plattform, das robuste Identitätsmanagement, stellt sicher, dass nur autorisierte Geräte und Benutzer innerhalb des IoT-Netzwerks interagieren können, wodurch die Gesamtsicherheit verbessert wird.

Warum ich die Sectigo IoT-Sicherheitsplattform ausgewählt habe: Ich habe die Sectigo IoT-Sicherheitsplattform nach Bewertung verschiedener IoT-Sicherheitstools ausgewählt, da sie einen umfassenden Ansatz beim Identitätsmanagement verfolgt. Sie zeichnet sich besonders dadurch aus, dass die Identität von Geräten und Benutzern authentifiziert und gesichert wird, was einen zusätzlichen Schutz vor potenziellen Bedrohungen bietet.

Der Grund, warum sie meiner Meinung nach am besten für ein robustes Identitätsmanagement geeignet ist, liegt in ihrer innovativen Technologie und in Richtlinien, die einen undurchdringlichen Verteidigungsmechanismus gegen unbefugten Zugriff schaffen.

Herausragende Funktionen & Integrationen:

Die Sectigo IoT-Sicherheitsplattform bietet Funktionen wie digitale Zertifikate, eingebettete Geräte-Integrität und starke Verschlüsselung für ein vollständiges Identitätsmanagement. Diese Funktionen bieten eine sichere Möglichkeit, Geräteidentität und -integrität zu validieren und stellen sicher, dass nur vertrauenswürdige Geräte mit dem Netzwerk verbunden werden können.

Die Plattform lässt sich in bestehende Unternehmenssysteme und verschiedene IoT-Protokolle integrieren, was Flexibilität und eine einfache Implementierung ermöglicht.

Pros and Cons

Pros:

- Umfassende Identitätsmanagement-Lösung

- Integration in bestehende Systeme

- Fortschrittliche Verschlüsselungs- und Zertifikatsfunktionen

Cons:

- Komplexität bei der Einrichtung bestimmter Integrationen

- Für die Optimierung kann technisches Fachwissen erforderlich sein

- Die Kosten können für kleinere Anwendungen hoch sein

Mbed OS ist ein beliebtes Open-Source-Betriebssystem, das speziell entwickelt wurde, um die Sicherheit in eingebetteten Systemen zu erhöhen. Der Fokus auf die Sicherheit eingebetteter Systeme macht Mbed OS zu einem herausragenden Produkt im Bereich des Internets der Dinge (IoT) und passt somit perfekt zur Bewertung als das Beste für die Sicherheit eingebetteter Systeme.

Warum ich Mbed OS ausgewählt habe: Ich habe Mbed OS aufgrund seines klaren Schwerpunkts auf die Sicherheit von eingebetteten Systemen ausgewählt. Eingebettete Systeme in IoT-Geräten stellen einzigartige Herausforderungen dar, und beim Vergleich verschiedener Lösungen zeigte die Architektur von Mbed OS spezielle Fähigkeiten, um diese Herausforderungen zu bewältigen.

Ich halte es aufgrund seiner Robustheit, Anpassungsfähigkeit und gezielten Ausrichtung auf diesen speziellen Bereich für das Beste im Bereich der Sicherheit eingebetteter Systeme.

Herausragende Funktionen & Integrationen:

Mbed OS bietet eine umfangreiche Palette an Funktionen, darunter Unterstützung für verschiedene Mikrocontroller-Einheiten (MCUs) und ein umfassendes Sicherheits-Feature-Set. Es stellt Echtzeitbetriebssystem (RTOS)-Fähigkeiten bereit und lässt sich mit beliebten Entwicklungsumgebungen und Tools integrieren, was einen reibungslosen Workflow gewährleistet.

Die Unterstützung von branchenüblichen Protokollen und die ausführliche Dokumentation machen es äußerst anpassungsfähig für unterschiedliche Anwendungen der eingebetteten Sicherheit.

Pros and Cons

Pros:

- Speziell für die Sicherheit eingebetteter Systeme entwickelt

- Umfassende Unterstützung verschiedener MCUs

- Starke Integration mit beliebten Entwicklungstools

Cons:

- Für nicht eingebettete Einsatzfälle möglicherweise überdimensioniert

- Erfordert technisches Fachwissen über eingebettete Systeme

- Für neue Entwickler gibt es eine gewisse Lernkurve

Nozomi Networks ist ein führender Sicherheitsanbieter, der sich auf den Schutz industrieller Netzwerke spezialisiert hat. Die Plattform bietet eine Vielzahl von Funktionen zur Erkennung und Abwehr von Bedrohungen in kritischen Infrastrukturen und ist somit die beste Lösung für den Schutz industrieller Netzwerke, da sie auf die Sicherheit komplexer industrieller Systeme spezialisiert ist.

Warum ich Nozomi Networks ausgewählt habe: Ich habe Nozomi Networks nach einer sorgfältigen Bewertung von Tools für die industrielle Sicherheit gewählt. Das Engagement zum Schutz kritischer Infrastrukturen und die Fähigkeit, sich an die spezifischen Anforderungen industrieller Umgebungen anzupassen, ließen das Tool im Wettbewerbsvergleich herausstechen.

Der starke Fokus auf den Schutz industrieller Netzwerke entspricht dem wachsenden Bedarf an robuster Sicherheit in Bereichen wie Fertigung, Energie und Transport, was die Empfehlung für diesen speziellen Anwendungsfall begründet.

Herausragende Funktionen & Integrationen:

Nozomi Networks bietet Funktionen wie Echtzeit-Asset-Tracking, Bedrohungserkennung und Schwachstellenmanagement, die auf industrielle Netzwerke zugeschnitten sind. Die Anomalieerkennungstechnologie hilft dabei, ungewöhnliche Muster zu identifizieren, die auf einen Sicherheitsverstoß hindeuten könnten.

Die Integration mit bestehenden SCADA-Systemen, IT-Sicherheitstools und Industrieprotokollen sorgt für einen umfassenden Abwehrmechanismus.

Pros and Cons

Pros:

- Spezialisiert auf industrielle Netzwerkinfrastrukturen

- Integration mit bestehenden industriellen Systemen und Protokollen

- Kontinuierliche Überwachung und Echtzeit-Bedrohungserkennung

Cons:

- Preisinformationen sind nicht öffentlich zugänglich

- Kann umfangreiche Anpassungen für spezifische industrielle Umgebungen erfordern

- Begrenzte Anwendbarkeit außerhalb industrieller Kontexte

Emnify ist eine cloud-native Kommunikationsplattform, die sich auf sichere Konnektivität für zellulare IoT-Netzwerke spezialisiert hat. Durch sichere Datenweiterleitung und Echtzeit-Analysen gewährleistet sie die Sicherheit und Integrität von IoT-Verbindungen über Mobilfunk und eignet sich daher besonders für die Netzwerksicherheit im Bereich Cellular IoT.

Warum ich Emnify gewählt habe: Ich habe Emnify ausgewählt, nachdem ich verschiedene Plattformen für die IoT-Sicherheit ausführlich verglichen habe. Der Fokus auf den Schutz von Cellular IoT-Netzwerken, kombiniert mit leistungsstarken Analysen und cloudbasierter Architektur, hebt Emnify im Sicherheitsmarkt hervor.

Diese besonderen Merkmale begründen, warum ich Emnify als die beste Lösung für die Sicherung von Cellular IoT-Netzwerken sehe, in denen traditionelle Sicherheitsmaßnahmen nicht ausreichen.

Herausragende Funktionen & Integrationen:

Die Plattform von Emnify bietet mehrschichtige Sicherheit, einschließlich End-to-End-Verschlüsselung, Firewall-Richtlinien und Echtzeit-Überwachung für über Mobilfunk verbundene IoT-Geräte. Das System ist darauf ausgelegt, sich mit führenden Cloud-Anbietern wie AWS und Azure zu integrieren, um ein effizientes Management und die Skalierung von IoT-Netzwerken zu ermöglichen.

Darüber hinaus stehen APIs für individuelle Integrationen zur Verfügung, was die Flexibilität und Anpassungsfähigkeit des Systems zusätzlich erhöht.

Pros and Cons

Pros:

- Spezialisierter Fokus auf Netzwerksicherheit von Cellular IoT

- Cloud-native Architektur ermöglicht Skalierbarkeit

- Einfache Integration mit führenden Cloud-Plattformen

Cons:

- Jährliche Abrechnung passt nicht für jedes Unternehmen

- Eventuell zu spezialisiert für umfassendere IT-Sicherheitsanforderungen

- Möglicherweise höhere Einstiegshürde für Anwender ohne Erfahrung im Bereich Cellular IoT-Sicherheit

Weitere IoT-Sicherheitsplattformen

Hier sind einige zusätzliche IoT-Sicherheitsplattformen, die es nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind:

Auswahlkriterien für IoT-Sicherheitsplattformen

Bei der Auswahl der besten IoT-Sicherheitsplattformen für diese Liste habe ich gängige Käuferbedürfnisse und Problemstellungen wie das Management von Geräteschwachstellen und Netzwerk-Skalierbarkeit berücksichtigt. Außerdem habe ich folgenden Bewertungsrahmen genutzt, um meine Analyse strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung folgende Anwendungsbereiche abdecken:

- Geräteauthentifizierung

- Netzwerküberwachung

- Bedrohungserkennung

- VPN-Software oder Datenverschlüsselung

- Zugangskontrolle

Weitere herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich auch nach einzigartigen Funktionen Ausschau gehalten, wie zum Beispiel:

- KI-gestützte Analysen

- Echtzeit-Benachrichtigungen

- Cloud-Integration

- Anpassbare Dashboards

- Compliance-Berichte

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Benutzerfreundlichkeit jeder Lösung zu bewerten, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassbare Einstellungen

- Schneller Zugriff auf Funktionen

- Minimale Einarbeitungszeit

Onboarding (10% der Gesamtbewertung)

Um die Einführungserfahrung jeder Plattform zu bewerten, habe ich Folgendes betrachtet:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren

- Umfassende Dokumentation

- Reaktionsschnelle Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Verfügbarkeit

- Multikanal-Support

- Reaktionszeit

- Kompetentes Personal

- Verfügbarkeit von FAQs

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu beurteilen, habe ich folgende Kriterien angelegt:

- Wettbewerbsfähige Preisgestaltung

- Transparentes Preismodell

- Flexible Abonnementpläne

- Kosten im Verhältnis zu den Funktionen

- ROI-Potenzial

Kundenrezensionen (10 % der Gesamtbewertung)

Um einen Gesamteindruck von der Kundenzufriedenheit zu erhalten, habe ich bei der Auswertung von Kundenrezensionen folgende Aspekte betrachtet:

- Kundenzufriedenheitsbewertungen

- Häufig erwähnte Vor- und Nachteile

- Update-Häufigkeit

- Implementierungsaufwand

- Gesamtzuverlässigkeit

So wählen Sie eine IoT-Sicherheitsplattform aus

Es ist leicht, sich von langen Funktionslisten und komplexen Preisstrukturen überwältigen zu lassen. Damit Sie sich während Ihres individuellen Software-Auswahlprozesses besser orientieren können, finden Sie hier eine Checkliste mit Faktoren, die Sie im Blick behalten sollten:

| Faktor | Was ist zu beachten? |

|---|---|

| Skalierbarkeit | Kann die Plattform mit der wachsenden Anzahl Ihrer Geräte umgehen? Berücksichtigen Sie zukünftiges Wachstum und prüfen Sie, ob sich die Lösung entsprechend skalieren lässt, ohne dass größere Upgrades erforderlich sind. |

| Integrationen | Funktioniert sie mit Ihren bestehenden Systemen? Prüfen Sie die Kompatibilität mit anderen Tools, die Ihr Team nutzt, um Integrationsprobleme zu vermeiden. |

| Anpassbarkeit | Lässt sich die Plattform an Ihre Bedürfnisse anpassen? Achten Sie darauf, ob Anpassungen möglich sind, um spezifische Workflow-Anforderungen zu erfüllen. |

| Benutzerfreundlichkeit | Ist die Oberfläche intuitiv bedienbar? Stellen Sie sicher, dass Ihr Team die Plattform ohne umfangreiche Schulungen problemlos nutzen kann. |

| Implementierung und Onboarding | Wie lange dauert die Einrichtung? Bewerten Sie den Onboarding-Prozess einschließlich verfügbarer Support- und Hilfsangebote, damit der Übergang reibungslos verläuft. |

| Kosten | Passt sie zu Ihrem Budget? Vergleichen Sie Preismodelle und berücksichtigen Sie die Gesamtkosten, inklusive versteckter Gebühren oder langfristiger Kosten. |

| Sicherheitsmaßnahmen | Sind die Sicherheitsvorkehrungen ausreichend? Stellen Sie sicher, dass die Plattform zuverlässigen Schutz vor Bedrohungen bietet und branchenübliche Standards einhält. |

| Compliance-Anforderungen | Erfüllt sie regulatorische Vorgaben? Überprüfen Sie, ob die Plattform die notwendigen Compliance-Standards für Ihre Branche unterstützt, etwa die DSGVO oder HIPAA. |

Was sind IoT-Sicherheitsplattformen?

IoT-Sicherheitsplattformen sind Tools, die dazu dienen, internetverbundene Geräte vor Gefahren zu schützen. IT-Fachleute, Netzwerkadministratoren und Sicherheitsexpert:innen nutzen diese Plattformen in der Regel, um Geräte zu schützen und eine sichere Datenübertragung zu gewährleisten. Geräteauthentifizierung, Netzwerküberwachung und Bedrohungserkennung helfen dabei, Schwachstellen zu verwalten und sichere Betriebsabläufe aufrechtzuerhalten. Insgesamt bieten diese Tools einen unverzichtbaren Schutz für vernetzte Umgebungen.

Funktionen

Achten Sie bei der Auswahl einer IoT-Sicherheitsplattform besonders auf folgende Schlüsselfunktionen:

- Geräteauthentifizierung: Bestätigt die Identität von Geräten, die sich mit Ihrem Netzwerk verbinden, und verhindert unbefugten Zugriff.

- Netzwerküberwachung: Überwacht kontinuierlich den Netzwerkverkehr, um ungewöhnliche Aktivitäten und potenzielle Bedrohungen zu erkennen.

- Bedrohungserkennung: Identifiziert und warnt Benutzer vor möglichen Sicherheitsverletzungen und Schwachstellen.

- Datenverschlüsselung: Schützt sensible Informationen, indem sie während der Übertragung in ein sicheres Format umgewandelt werden.

- Zugriffskontrolle: Verwalten von Benutzerrechten, um sicherzustellen, dass nur autorisierte Personen auf bestimmte Daten oder Geräte zugreifen können.

- KI-basierte Analysen: Nutzt künstliche Intelligenz, um Daten zu analysieren und mögliche Sicherheitsrisiken vorherzusagen.

- Compliance-Berichte: Stellt Berichte zur Verfügung, die die Einhaltung von Branchenvorschriften und Standards gewährleisten.

- Cloud-Integration: Verbindet sich mit Cloud-Diensten und IoT-Testtools, um Flexibilität und Datenzugänglichkeit zu verbessern.

- Anpassbare Dashboards: Ermöglichen es den Nutzern, ihre Benutzeroberfläche individuell zu gestalten, um eine bessere Übersicht und Kontrolle der Sicherheitsmetriken zu erhalten.

- Echtzeit-Benachrichtigungen: Senden sofortige Mitteilungen bei Sicherheitsvorfällen, um eine schnelle Reaktion und Schadensbegrenzung zu ermöglichen.

Vorteile

Die Implementierung einer IoT-Sicherheitsplattform bietet Ihrem Team und Ihrem Unternehmen mehrere Vorteile. Auf diese können Sie sich freuen:

- Erhöhte Sicherheit: Schützt Geräte und Daten durch Funktionen wie Geräteauthentifizierung und Datenverschlüsselung vor unbefugtem Zugriff und Sicherheitsverletzungen.

- Verbesserte Compliance: Sichert die Einhaltung von Branchenvorschriften mit Compliance-Berichten und reduziert rechtliche Risiken.

- Effizientes Bedrohungsmanagement: Erkennt und reagiert schnell auf potenzielle Bedrohungen durch Echtzeit-Benachrichtigungen und Funktionen zur Bedrohungserkennung.

- Bessere Netzwerktransparenz: Bietet Einblicke in Netzwerktrafik durch Netzwerküberwachung und hilft dabei, Anomalien schneller zu erkennen.

- Steigerung der betrieblichen Effizienz: Optimiert das Sicherheitsmanagement durch anpassbare Dashboards und KI-basierte Analysen.

- Skalierbarkeit: Unterstützt wachsende Gerätezahlen und stellt sicher, dass Sicherheitsmaßnahmen mit den Anforderungen des Unternehmens mitwachsen.

- Kosteneinsparungen: Verringert potenzielle finanzielle Verluste durch Sicherheitsverletzungen und Bußgelder wegen Nichteinhaltung.

Kosten & Preise

Die Auswahl einer IoT-Sicherheitsplattform erfordert ein Verständnis der verschiedenen Preismodelle und verfügbaren Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die Tabelle unten fasst gebräuchliche Tarife, deren Durchschnittspreise und typische enthaltene Funktionen in IoT-Sicherheitsplattform-Lösungen zusammen:

Tarifvergleichstabelle für IoT-Sicherheitsplattformen

| Tarifart | Durchschnittspreis | Übliche Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Grundlegende Bedrohungserkennung, begrenzte Geräteunterstützung und Community-Support. |

| Persönlicher Tarif | $10-$30/user/month | Geräteauthentifizierung, Netzwerküberwachung und E-Mail-Support. |

| Business-Tarif | $50-$100/user/month | Erweiterte Bedrohungserkennung, Datenverschlüsselung und Telefonsupport. |

| Enterprise-Tarif | $150-$300/user/month | Anpassbare Dashboards, Compliance-Berichte und dedizierter Account-Manager. |

FAQs zu IoT-Sicherheitsplattformen

Hier finden Sie Antworten auf häufige Fragen zu IoT-Sicherheitsplattformen:

Wie geht eine IoT-Sicherheitsplattform mit Software-Updates um?

IoT-Sicherheitsplattformen unterstützen häufig Over-the-Air-Updates, um Sicherheitslücken effizient zu schließen. So bleiben Ihre Geräte auch bei neu auftretenden Bedrohungen geschützt. Stellen Sie sicher, dass die gewählte Plattform zeitnahe Updates und einen unkomplizierten Update-Prozess bietet, um die Sicherheit aufrechtzuerhalten.

Welche Benutzerzugriffskontrollen bieten IoT-Sicherheitsplattformen?

IoT-Sicherheitsplattformen bieten in der Regel starke Authentifizierungs- und Autorisierungsprotokolle wie OAuth2 und rollenbasierte Zugriffskontrolle. Diese Maßnahmen verhindern den unbefugten Zugriff auf Geräte und Daten und schützen so Ihr Netzwerk. Prüfen Sie die Flexibilität und Stärke dieser Kontrollen, um Ihre Anforderungen zu erfüllen.

Sind Sicherheitsfunktionen in IoT-Plattformen standardmäßig aktiviert?

Viele IoT-Sicherheitsplattformen aktivieren grundlegende Sicherheitsfunktionen standardmäßig, beispielsweise sichere Anfangspasswörter und deaktivierte Funktionen, die Risiken bergen könnten. Dies ist entscheidend, um Schwachstellen von Anfang an zu minimieren. Vergewissern Sie sich, dass Ihre bevorzugte Plattform dieser Praxis folgt, um die Sicherheit zu erhöhen.

Welcher allgemeine Sicherheitsrahmen wird von IoT-Plattformen verwendet?

IoT-Plattformen setzen typischerweise auf mehrschichtige Sicherheitsstrategien, darunter Defense-in-Depth- und Zero-Trust-Prinzipien. Diese Rahmenwerke sind darauf ausgelegt, die besonderen Schwachstellen von IoT-Systemen zu adressieren. Das Verständnis des verwendeten Rahmenwerks hilft Ihnen, die Effektivität der Sicherheit zu beurteilen.

Können IoT-Sicherheitsplattformen mit anderen Tools und Systemen integriert werden?

Ja, viele IoT-Sicherheitsplattformen bieten Integrationsmöglichkeiten mit bestehenden Geschäftssystemen, Anwendungen von Drittanbietern und anderen u003ca href=u0022https://thectoclub.com/tools/best-iot-analytics-platform/u0022u003eIoT-Analyseplattformenu003c/au003e. Diese Flexibilität stellt sicher, dass sich das IoT-Sicherheitssystem nahtlos in Ihre bestehende technologische Infrastruktur einfügen lässt.

Wie geht es weiter:

Wenn Sie gerade dabei sind, IoT-Sicherheitsplattformen zu recherchieren, sprechen Sie kostenlos mit einem SoftwareSelect-Berater für eine persönliche Empfehlung.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem gezielt Ihre Anforderungen aufgenommen werden. Anschließend erhalten Sie eine Vorauswahl an Software-Lösungen zur Prüfung. Die Berater begleiten Sie sogar durch den gesamten Kaufprozess, inklusive Preisverhandlungen.