Die beste Intrusion Detection Software – Kurzliste

Die Sicherheit Ihrer Systeme ist eine ständige Herausforderung. Intrusion Detection Software fungiert als Frühwarnsystem – sie überwacht Ihr Netzwerk, erkennt ungewöhnliche Aktivitäten und warnt Ihr Team, bevor sich Bedrohungen ausbreiten.

Dieser Leitfaden bietet von Experten kuratierte Einblicke, die Ihnen helfen, basierend auf Sicherheitsfunktionen, Benutzerfreundlichkeit und Zuverlässigkeit das passende Tool für Ihre Organisation auszuwählen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung beste Intrusion Detection Software

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für User- und Entity-Behavior-Analytics | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 2 | Am besten geeignet für Endpoint Detection und Response | Kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 3 | Am besten geeignet für zentrales Ereignismanagement | 30-tägige kostenlose Testversion | Preis auf Anfrage | Website | |

| 4 | Am besten geeignet für große Unternehmensumgebungen | Not available | Preise auf Anfrage | Website | |

| 5 | Am besten geeignet für integrierte Bedrohungsinformationen | Not available | Preise auf Anfrage | Website | |

| 6 | Am besten geeignet für mehrschichtige Sicherheitsstrategien | Not available | Preise auf Anfrage | Website | |

| 7 | Am besten für die Erkennung gezielter Angriffe | Not available | Preis auf Anfrage | Website | |

| 8 | Am besten geeignet für Vielseitigkeit in der Bedrohungserkennung | Not available | Preise auf Anfrage | Website | |

| 9 | Am besten geeignet für fortschrittliche Threat Intelligence | Not available | Preise auf Anfrage | Website | |

| 10 | Am besten für Open-Source-Enthusiasten geeignet | Kostenlose Demo verfügbar | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Intrusion Detection Software

Am besten geeignet für User- und Entity-Behavior-Analytics

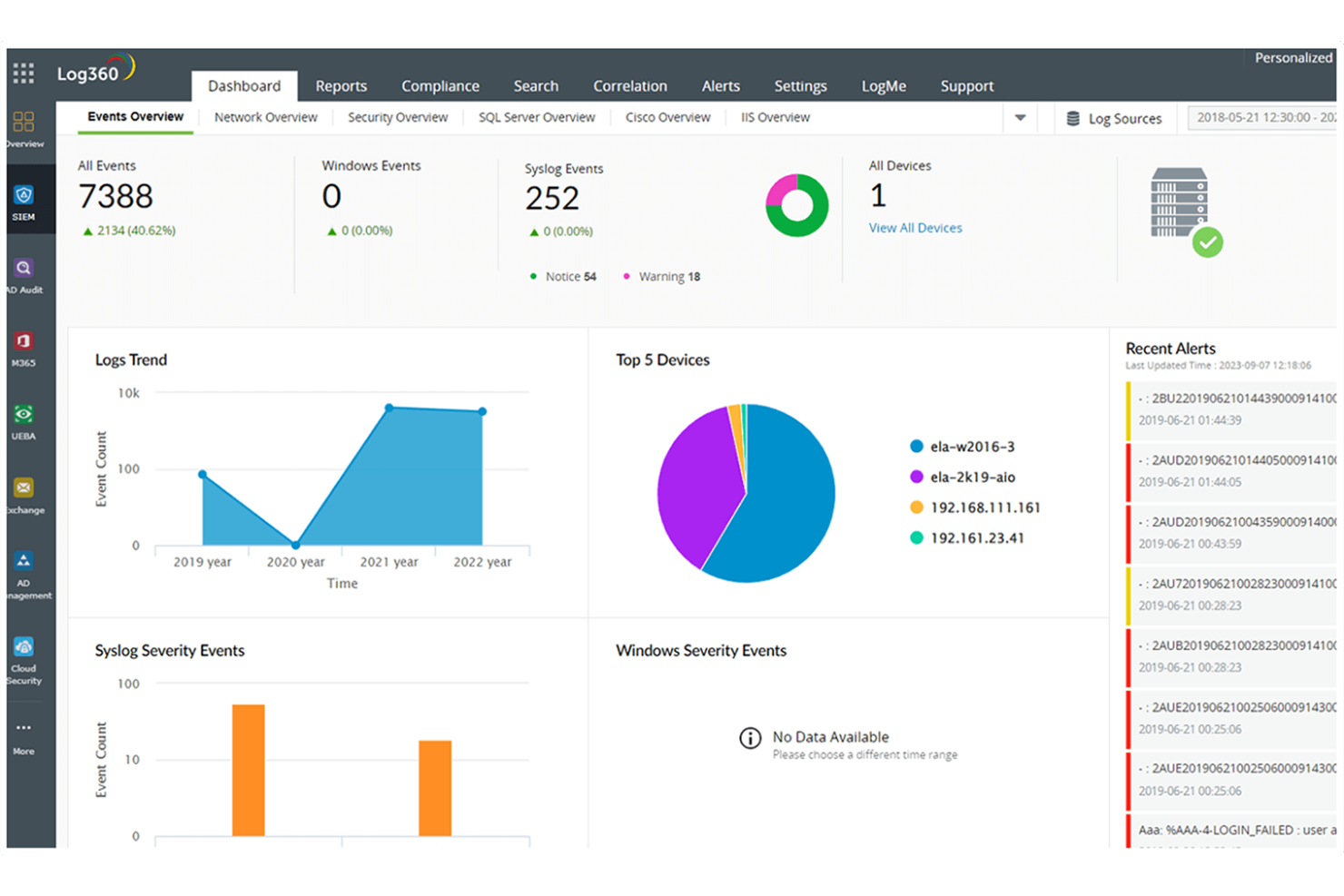

ManageEngine Log360 ist eine umfassende Security-Information- und Event-Management (SIEM) Lösung, die entwickelt wurde, um die Sicherheit von Unternehmen durch die Integration wichtiger Funktionen wie User and Entity Behavior Analytics (UEBA), Data Loss Prevention (DLP) und Cloud Access Security Broker (CASB) zu erhöhen.

Warum ich ManageEngine Log360 ausgewählt habe: Log360 aggregiert Daten aus verschiedenen Quellen, darunter Intrusion Detection Systems (IDS), Firewalls und Active Directory, um umgehend Alarme bei potenziellen Eindringversuchen zu liefern. Die Plattform nutzt außerdem fortschrittliche Analytik und maschinelles Lernen, um anomales Verhalten zu erkennen, was besonders wichtig ist, um Insider-Bedrohungen und ausgeklügelte Cyber-Angriffe zu identifizieren, die durch traditionelle Methoden unbemerkt bleiben könnten. Das UEBA-Feature verwendet ebenfalls maschinelles Lernen, um ungewöhnliche Muster und Verhaltensweisen zu erkennen und so tiefere Einblicke in potenzielle Sicherheitsbedrohungen zu bieten.

Herausragende Funktionen & Integrationen:

Das integrierte Compliance-Management der Plattform stellt sicher, dass Unternehmen regulatorische Anforderungen erfüllen, indem es Echtzeit-Benachrichtigungen bei Compliance-Verstößen bereitstellt. Sie bietet auch automatisierte Workflows für die Incident Response, um den Umgang mit Sicherheitsvorfällen zu vereinfachen. Zu den Integrationen gehören unter anderem Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure und Active Directory.

Pros and Cons

Pros:

- Hervorragende Übersicht über alle Systeme

- Effektiv für die Prüfung aller IT-Ebenen eines Unternehmens

- Bietet Echtzeitüberwachung und -alarmierung

Cons:

- Die Ersteinrichtung kann komplex sein

- Mögliche Performance-Probleme bei großen Datenmengen

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

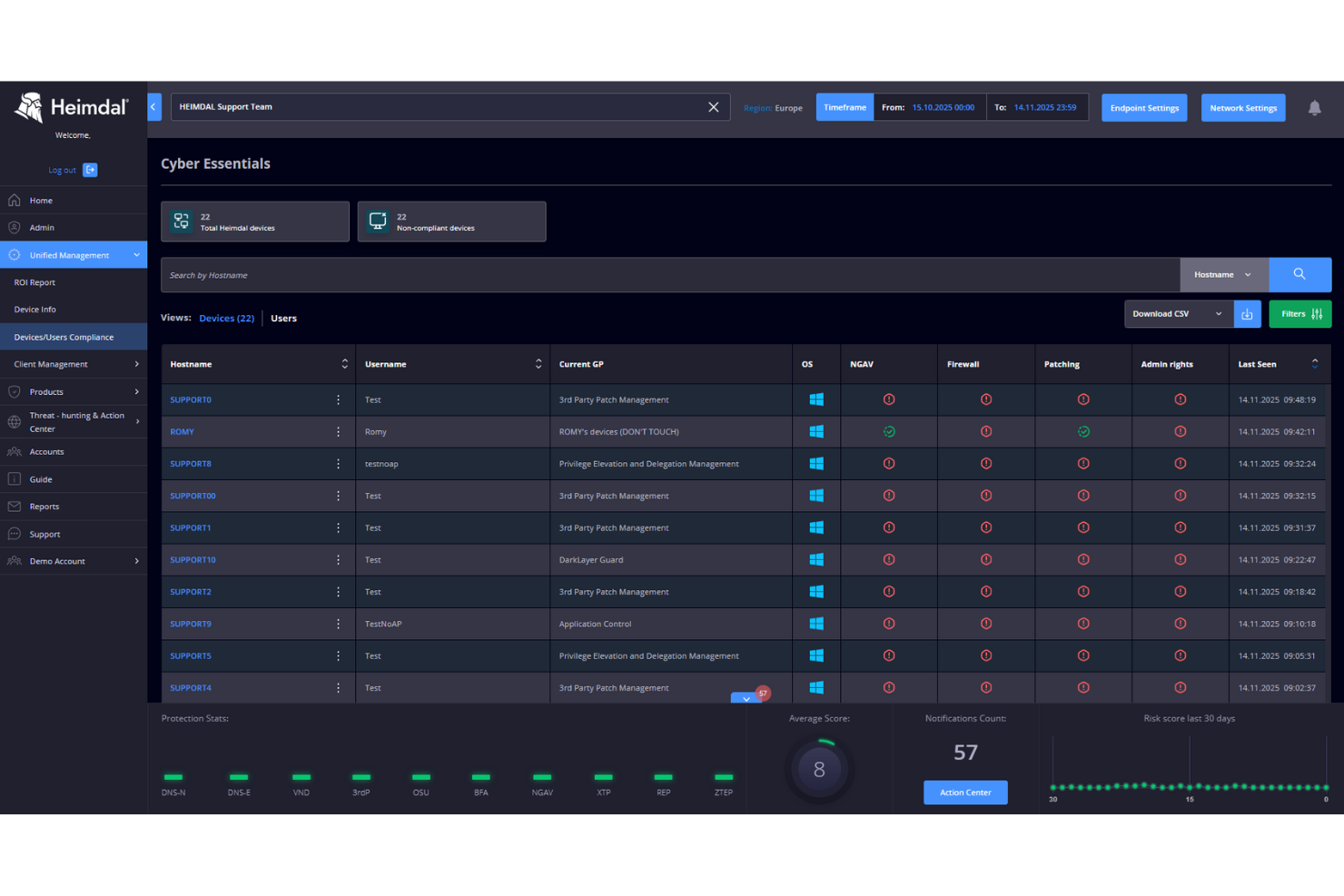

Im Bereich der Intrusion-Detection-Software zeichnet sich Heimdal als vielseitige Lösung aus, die die vielschichtigen Herausforderungen moderner Unternehmen adressiert. Die einheitliche Cybersicherheitsplattform ist darauf ausgelegt, Unternehmen und Managed Service Providern zu gefallen, die ihre Sicherheitslage gegen ausgeklügelte Bedrohungen stärken möchten. Durch die Integration von Bedrohungserkennung, -reaktion und -prävention unterstützt Heimdal Organisationen dabei, Risiken zu minimieren und die betriebliche Kontinuität in einer zunehmend komplexen Bedrohungslandschaft aufrechtzuerhalten.

Warum ich Heimdal gewählt habe

Ich habe Heimdal wegen seiner leistungsstarken Endpoint Detection & Response (EDR)-Fähigkeiten ausgewählt, die für jede Intrusion-Detection-Software unerlässlich sind. Die EDR-Funktion überwacht Endpunkte kontinuierlich, um Bedrohungen zu erkennen und darauf zu reagieren, sodass Ihr Netzwerk vor potenziellen Angriffen geschützt bleibt. Zusätzlich identifiziert und entschärft Heimdals Threat Hunting-Funktion proaktiv potenzielle Bedrohungen, bevor sie Schaden anrichten können. Diese Features richten sich an Unternehmen, die ihre Sicherheitsmaßnahmen erweitern und sensible Daten vor sich entwickelnden Cyberbedrohungen schützen möchten.

Heimdal Hauptfunktionen

Neben den herausragenden EDR- und Threat Hunting-Fähigkeiten habe ich weitere Funktionen für die Intrusion-Detection als nützlich empfunden:

- Netzwerksicherheit: Schützt durch DNS-Sicherheit und strategische Maßnahmen vor netzwerkbasierten Angriffen.

- Managed Services: Bietet einen 24/7 Security Operations Center (SOC)-Service für kontinuierliche Überwachung und Reaktion.

- Privilegien-Elevations- & Delegationsmanagement: Verwaltet Zugriffsrechte, um unautorisierte Zugriffe zu verhindern.

- Schutz vor Ransomware-Verschlüsselung: Schirmt Geräte und Cloud-Arbeitsbereiche vor Ransomware-Angriffen ab.

Heimdal Integrationen

Von Heimdal werden aktuell keine nativen Integrationen angeboten; jedoch unterstützt die Plattform eigene Integrationen über APIs.

Pros and Cons

Pros:

- Automatisiertes Patchen über Endpunkte hinweg

- Starke Erkennung von Schwachstellen und Bedrohungen

- Detaillierte Asset- und Lizenzübersicht

Cons:

- Keine nativen Integrationen verfügbar

- Oberfläche erfordert Einarbeitungszeit

Am besten geeignet für zentrales Ereignismanagement

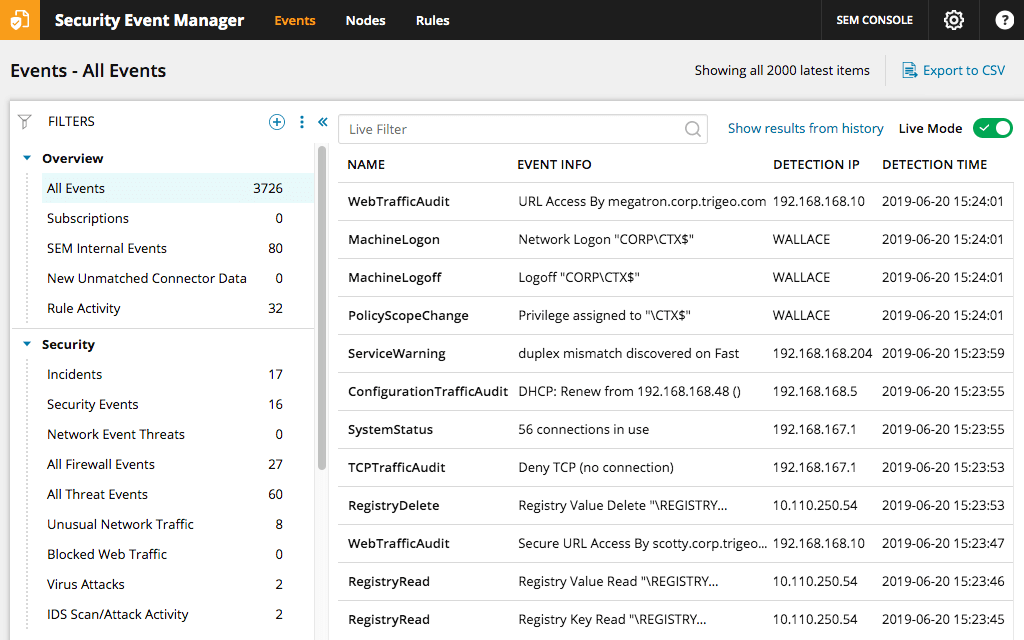

SolarWinds Security Event Manager (SEM) wurde entwickelt, um den Prozess der Erkennung und Reaktion auf Sicherheitsbedrohungen, fehlgeschlagene Audits und betriebliche Probleme zu vereinfachen. Das Tool zeichnet sich besonders durch seine Fähigkeit aus, große Mengen an Protokolldaten aus verschiedenen Quellen zu zentralisieren und zu interpretieren.

Warum ich mich für SolarWinds Security Event Manager entschieden habe: Während meiner Bewertung fiel mir die Art und Weise auf, wie SolarWinds SEM Ereignisse zentralisiert. Meiner Einschätzung nach und im Vergleich mit mehreren anderen Plattformen bietet es eine differenzierte und effiziente Lösung für Organisationen, die mit einer Datenflut zu kämpfen haben. Seine Stärke im zentralisierten Ereignismanagement macht es für viele Sicherheitsexperten zu einem unschätzbaren Werkzeug.

Hervorstechende Funktionen & Integrationen:

Die Kernstärke von SolarWinds SEM liegt in seiner Protokollkorrelationstechnologie, die potenzielle Probleme schnell durch Musteranalyse erkennt. Darüber hinaus ermöglichen die Integrationen mit anderen SolarWinds-Produkten Unternehmen einen umfassenderen, ganzheitlichen Überblick über ihre IT-Umgebungen.

Pros and Cons

Pros:

- Effiziente Protokollkorrelationsfunktionen

- Optimierte Werkzeuge zur Ereignisvisualisierung

- Unterstützt zahlreiche Geräte- und Anwendungsprotokolle

Cons:

- Einarbeitungszeit für neue Anwender

- Berichtsfunktionen könnten noch verbessert werden

- Einige Nutzer berichten bei hohen Datenmengen von Performance-Einbußen

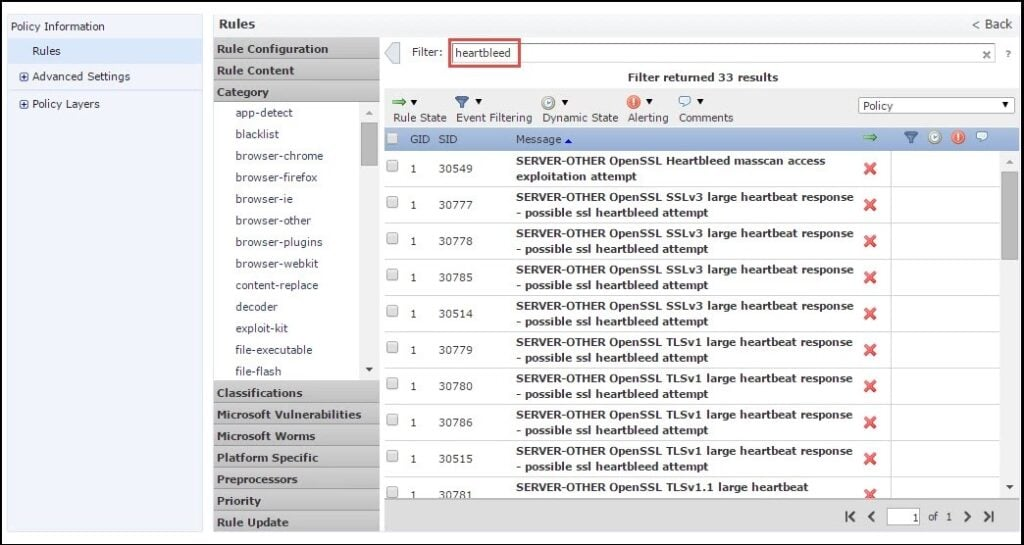

Cisco IDS, das auf einer Tradition robuster Sicherheitslösungen aufbaut, ist darauf spezialisiert, weitläufige Unternehmensnetzwerke zu schützen. Seine Fähigkeiten, hohe Datenverkehrsvolumina ohne Kompromisse zu bewältigen, machen es zur optimalen Wahl für groß angelegte Betriebsumgebungen.

Warum ich Cisco IDS ausgewählt habe: Als ich begann, ein geeignetes Werkzeug für großzügige Unternehmensstrukturen zu wählen, wurden die Reputation und die Leistungswerte von Cisco IDS unübersehbar. Seine Stärke im Umgang mit komplexen und ausgedehnten Netzwerkarchitekturen hat es in meiner Bewertung herausstechen lassen. Für Unternehmen, die in großem Maßstab agieren und eine kompromisslose Erkennung von Eindringversuchen suchen, ist Cisco IDS meiner Meinung nach eine überzeugende Wahl.

Hervorstechende Funktionen & Integrationen:

Cisco IDS überzeugt durch fortschrittliche Algorithmen zur Bedrohungserkennung, die eine schnelle Identifikation verdächtiger Aktivitäten ermöglichen. Es integriert Bedrohungsinformationen, um stets einen Schritt voraus zu sein. Die Integrationsfähigkeit erstreckt sich über das gesamte Sicherheitsspektrum von Cisco-Produkten und schafft so einen ganzheitlichen Sicherheitsansatz.

Pros and Cons

Pros:

- Ausgelegt für die Verarbeitung großer Netzwerkverkehrsvolumina

- Ständige Aktualisierung der Bedrohungsinformationen

- Nahtlose Integration in das Cisco-Sicherheitsökosystem

Cons:

- Die Ersteinrichtung kann für Einsteiger komplex sein

- Teurer als einige alternative Lösungen

- Erfordert spezielles Personal zur optimalen Verwaltung

Am besten geeignet für integrierte Bedrohungsinformationen

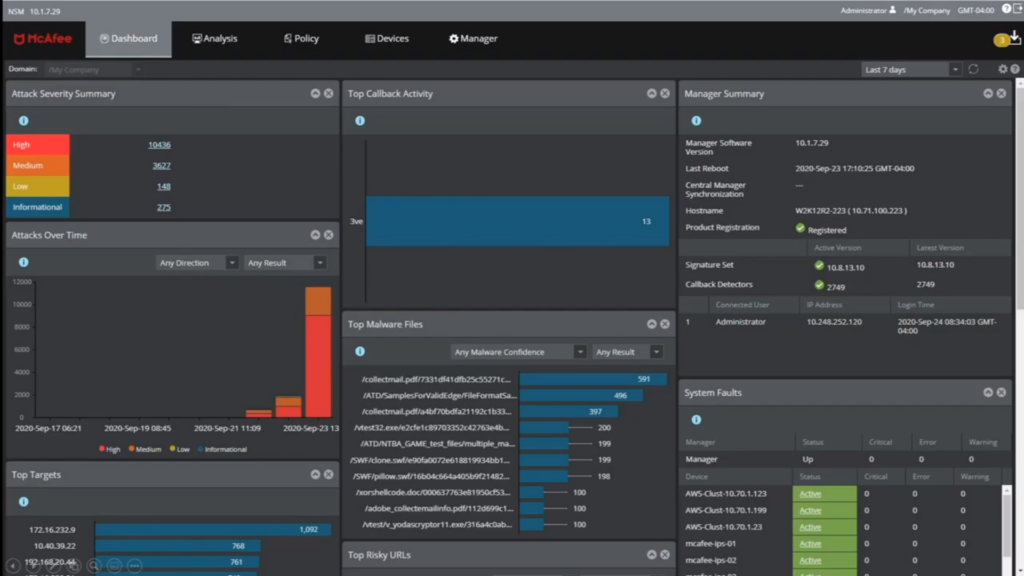

McAfees IDS sticht hervor, indem es nicht nur Eindringversuche erkennt, sondern auch integrierte Bedrohungsinformationen bereitstellt, um zeitnahe Gegenmaßnahmen zu unterstützen. Diese Integration führt zu einem vertieften Verständnis von Bedrohungen und macht es zu einer Top-Wahl für Unternehmen, die eine von Informationen getriebene Verteidigung priorisieren.

Warum ich IDS von McAfee gewählt habe: Beim Vergleich verschiedener Tools fiel mir die intelligente Fusion in McAfees IDS besonders auf. Diese Integration ist ein Unterscheidungsmerkmal in seiner Kategorie und ließ mich zu dem Urteil kommen, dass es für alle, die Erkennung mit handlungsfähiger Intelligenz verknüpfen wollen, überlegen ist. Wenn integrierte Bedrohungseinblicke das Ziel sind, passt IDS von McAfee perfekt zu diesen Anforderungen.

Hervorstechende Funktionen & Integrationen:

McAfees IDS punktet mit seinen adaptiven Erkennungsmechanismen, die ihre Prozesse durch Echtzeit-Intelligence-Feeds ständig verbessern. Die cloudbasierten Analysen erhöhen außerdem die Präzision der Erkennung. Was die Integrationen angeht, arbeitet es effektiv mit anderen McAfee-Sicherheitsprodukten und einer Vielzahl an SIEM-Systemen von Drittherstellern zusammen.

Pros and Cons

Pros:

- Integration von Echtzeit-Bedrohungsinformationen

- Cloudbasierte Analysen für präzise Erkennung

- Weitreichende Kompatibilität mit SIEM-Lösungen

Cons:

- Etwas Einarbeitungszeit für die vollständige Nutzung aller Funktionen

- Abhängigkeit von der Cloud ist nicht für alle Organisationen geeignet

- Lizenzierungs-Komplexitäten bei großflächigen Implementierungen.

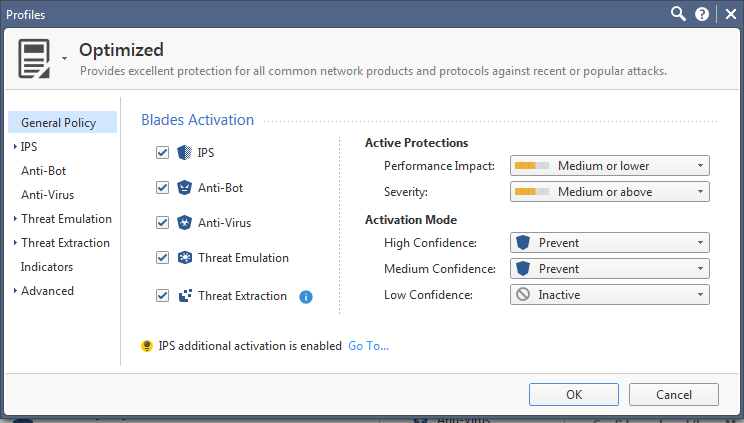

Check Point IDS fungiert als integraler Bestandteil der umfassenden Sicherheitslösung von Check Point und legt den Fokus auf einen mehrschichtigen Ansatz zur Bedrohungsabwehr. Dieser Ansatz gewährleistet, dass Bedrohungen, unabhängig von deren Ursprung oder Art, auf verschiedenen Ebenen angegangen werden, um einen robusten Schutz zu bieten.

Warum ich mich für Check Point IDS entschieden habe: Meine Entscheidung fiel auf Check Point IDS, nachdem ich dessen ganzheitlichen, mehrschichtigen Verteidigungsmechanismus beobachtet habe. Nach der Bewertung seiner Leistung und dem Vergleich mit anderen Tools bin ich zu dem Schluss gekommen, dass Check Point IDS für Organisationen, die eine mehrstufige Sicherheitsstrategie anstreben, eine empfehlenswerte Wahl ist.

Herausragende Funktionen & Integrationen:

Check Point IDS überzeugt durch seine Technologien zur Bedrohungsprävention, die Intrusion Prevention, Antivirus- und Anti-Bot-Module umfassen. Darüber hinaus erweitert die Integration mit dem Check Point Security Gateway den Schutzbereich deutlich.

Pros and Cons

Pros:

- Umfassende mehrschichtige Bedrohungsabwehr

- Teil des umfassenden Check Point Security-Ökosystems

- Wird regelmäßig mit aktueller Bedrohungsintelligenz aktualisiert

Cons:

- Für optimale Leistung ist spezielle Hardware erforderlich

- Die Benutzeroberfläche kann für Neueinsteiger überwältigend sein

- Lizenzierung kann aufgrund verschiedener Module und Funktionen komplex sein.

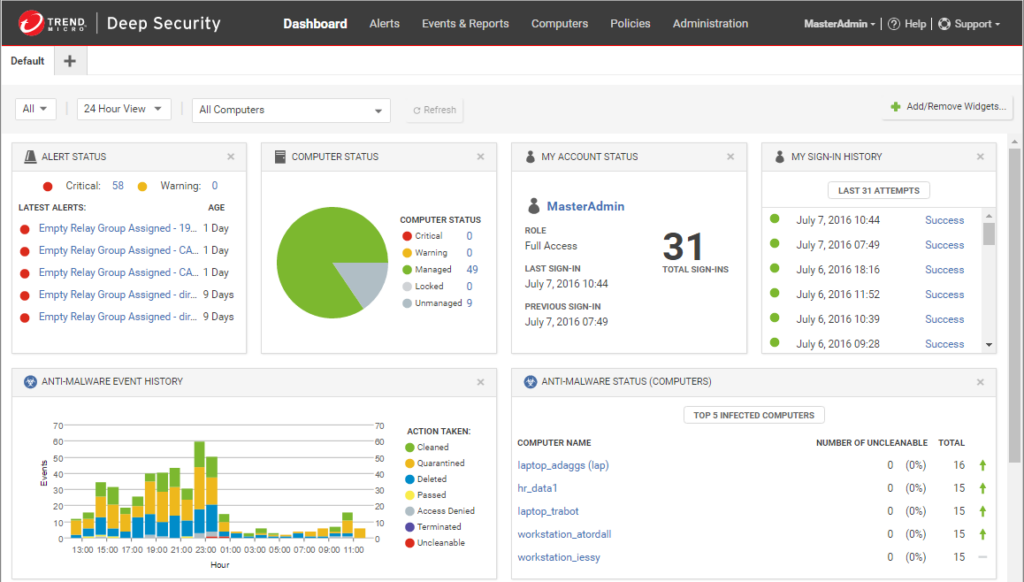

Trend Micro Deep Discovery ist eine spezialisierte Lösung, die entwickelt wurde, um heutige raffinierte Ransomware, deren Varianten und gezielte Angriffe zu erkennen, zu analysieren und darauf zu reagieren. Die Spezialisierung des Tools auf das Aufdecken gezielter und komplexer Bedrohungen hebt es in der Sicherheitslandschaft hervor.

Warum ich Trend Micro Deep Discovery ausgewählt habe: Meine Entscheidung, Trend Micro Deep Discovery hervorzuheben, wurde durch seinen gezielten Ansatz zur Erkennung von Bedrohungen beeinflusst. Nach dem Vergleich und der Bewertung mehrerer Lösungen war ich davon überzeugt, dass die Fähigkeit, verborgene Angriffe zu identifizieren, Organisationen einen deutlichen Vorteil verschafft.

Herausragende Funktionen & Integrationen:

Deep Discovery punktet mit spezialisierten Erkennungsengines und individueller Sandbox-Analyse. Die Integration mit anderen Trend Micro-Lösungen ermöglicht eine mehrschichtige Sicherheit und eine verbesserte Übersicht über die digitale Umgebung.

Pros and Cons

Pros:

- Spezialisiert auf das Erkennen versteckter Bedrohungen

- Bietet detaillierte Bedrohungseinblicke und -informationen

- Unterstützt eine breite Palette virtueller und physischer Netzwerkinfrastrukturen

Cons:

- Kann in der Ersteinrichtung komplex sein

- Lizenzmodell kann für manche Nutzer kompliziert sein

- Kann für größere Netzwerke zusätzliche Ressourcen erfordern.

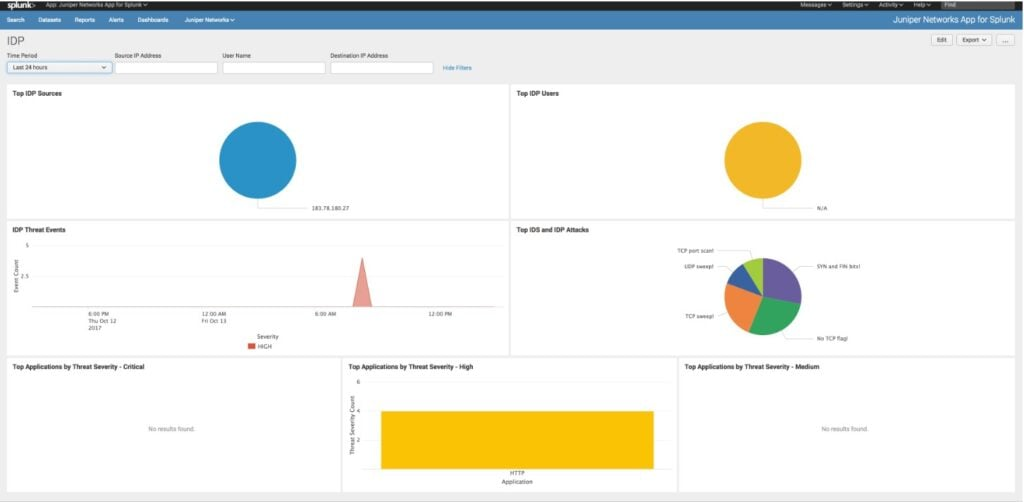

Juniper IDP ist bekannt für seine umfassenden Methoden zur Bedrohungserkennung und ist daher eine bevorzugte Wahl für Unternehmen, die verschiedene Ansätze zum Schutz ihrer digitalen Infrastruktur benötigen. Die Fähigkeit, sich an unterschiedliche Bedrohungsszenarien anzupassen, zeigt, dass es wirklich auf vielseitige Erkennung ausgelegt ist.

Warum ich Juniper IDP gewählt habe: Bei der Auswahl eines Tools, das ein breites Spektrum an Techniken zur Bedrohungserkennung bietet, hat sich Juniper IDP als herausragende Sicherheitssoftware erwiesen. Die Vielseitigkeit, die es in seinen Erkennungsmethoden zeigte, schnitt im Vergleich zu anderen Lösungen positiv ab. Für Unternehmen, die mit vielfältigen Bedrohungsvektoren konfrontiert sind und eine flexible Lösung benötigen, halte ich Juniper IDP für die richtige Wahl.

Herausragende Funktionen & Integrationen:

Juniper IDP bietet signaturbasierte, anomaliestützende und verhaltensbasierte Erkennungstechniken, was eine mehrschichtige Abwehrstrategie ermöglicht. Die Lösung lässt sich effektiv in das umfassende Sicherheitsportfolio von Juniper integrieren und sorgt so für einen abgestimmten Ansatz im Bedrohungsmanagement.

Pros and Cons

Pros:

- Umfassende Methoden zur Bedrohungserkennung

- Integration innerhalb des Juniper-Ökosystems

- Anpassbare Erkennungsregeln für spezielle Umgebungen

Cons:

- Erfordert eine steile Lernkurve für maximale Effizienz

- Potenzial für Fehlalarme bei aggressiven Einstellungen

- Software-Updates können gelegentlich Konfigurationen beeinträchtigen

Am besten geeignet für fortschrittliche Threat Intelligence

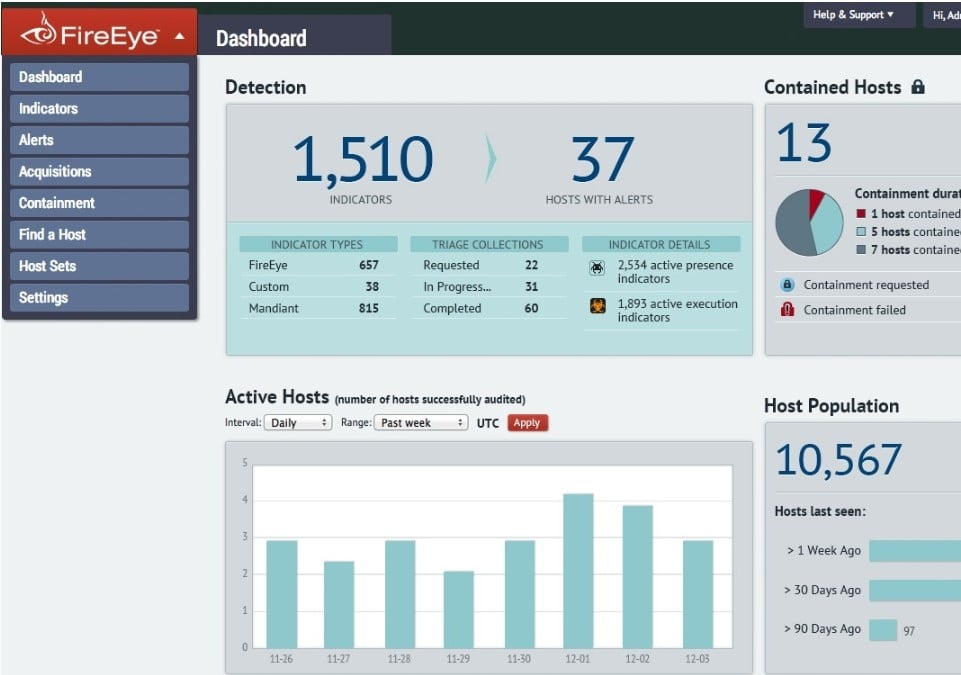

FireEye Network Security dient als umfassende Plattform, die sich auf fortschrittliche Bedrohungserkennung, -prävention und -untersuchung konzentriert. Was dieses Tool auszeichnet, ist seine umfassende Threat Intelligence, die Einblicke liefert, die vielen anderen Plattformen möglicherweise entgehen.

Warum ich FireEye Network Security ausgewählt habe: Nachdem ich verschiedene Sicherheitsplattformen und deren Angebote abgewogen hatte, habe ich mich aufgrund der renommierten fortschrittlichen Threat-Intelligence-Fähigkeiten für FireEye entschieden. Ich bin der Meinung, dass FireEyes Ansatz zur Erkennung und Bekämpfung komplexer Bedrohungen in der sich stetig verändernden Bedrohungslandschaft dem vieler Wettbewerber voraus ist.

Hervorstechende Funktionen & Integrationen:

FireEyes Stärke liegt in der MVX-Architektur, die komplexe Bedrohungen in Echtzeit identifiziert und blockiert. Zudem machen die Integrationsmöglichkeiten mit Drittlösungen das System vielseitig in unterschiedlichsten IT-Umgebungen.

Pros and Cons

Pros:

- Starke Fokussierung auf Zero-Day- und neue Angriffsvektoren

- Umfassende Bedrohungsanalysen und Berichte

- Fähigkeit, verdächtige Inhalte in einer Sandbox zu analysieren

Cons:

- Kann ressourcenintensiv sein

- Kann ohne richtige Anpassungen zu Fehlalarmen führen

- Erfordert sorgfältige Konfiguration für optimale Ergebnisse

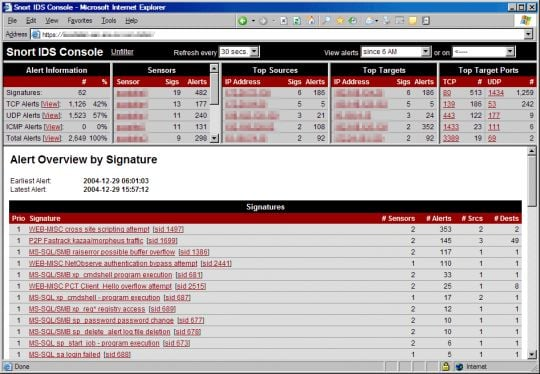

Snort gilt als einer der Vorreiter im Bereich der Intrusionserkennung und überzeugt durch seine robuste, quelloffene Architektur, die einen umfassenden Netzwerkschutz ermöglicht. Besonders für Anwender, die Wert auf Transparenz und Anpassbarkeit legen, bietet das Open-Source-Modell von Snort einen direkten Einblick in seine Funktionsweise und macht es somit zur bevorzugten Wahl für Enthusiasten.

Warum ich Snort gewählt habe: Ich habe mich für Snort entschieden, weil mir beim Vergleich verschiedener Intrusionserkennungs-Tools besonders die Open-Source-Natur positiv aufgefallen ist. Dieses Tool hat sich in der Cybersecurity-Community durch seine Anpassungsfähigkeit und Offenheit Respekt und Loyalität erworben. Aufgrund seines Engagements für eine Plattform, der Enthusiasten sowohl vertrauen als auch anpassen können, halte ich Snort für die beste Wahl für all jene, die das Open-Source-Prinzip hoch schätzen.

Herausragende Funktionen & Integrationen:

Die regelbasierte Sprache von Snort ermöglicht es Anwendern, Erkennungsprotokolle fein abzustimmen, während die Fähigkeit zur Echtzeitanalyse des Datenverkehrs zeitnahe Einblicke in Netzwerkaktivitäten gewährleistet. Über die Kernfunktionen hinaus lässt sich Snort gut mit anderen Sicherheitsplattformen und Datenbanken integrieren, was die Nutzbarkeit und das Einsatzspektrum innerhalb größerer Cybersecurity-Umgebungen erweitert.

Pros and Cons

Pros:

- Die Open-Source-Natur sorgt für Transparenz

- Regelbasierte Sprache für individuelle Erkennung

- Echtzeit-Verkehrsanalyse erkennt Anomalien schnell

Cons:

- Die Ersteinrichtung kann für Einsteiger komplex sein

- Regelmäßige Updates können häufige Konfigurationsanpassungen erfordern

- Keine grafische Benutzeroberfläche ab Werk vorhanden.

Weitere Intrusion Detection Software

Im Folgenden finden Sie eine Liste zusätzlicher Intrusion Detection Software, die ich in die engere Auswahl genommen habe, die es aber nicht unter die Top 10 geschafft haben. Trotzdem sehr empfehlenswert zum Ausprobieren.

- Tripwire

Am besten geeignet für Systemintegritätsüberwachung

- Ossec

Am besten für Log-Management und Analyse

- Zeek

E Wahl für Netzwerkverkehrsanalyse

- RSA NetWitness

Am besten für Echtzeit-Incident-Response geeignet

Bewertungen zu verwandter Intrusion Detection Software

- Intrusion Prevention Software

- Endpoint Protection Software

- Intrusion Detection und Prevention Systeme

Auswahlkriterien für Intrusion Detection Software

Bei der Auswahl der besten Intrusion Detection Software für diese Liste habe ich gängige Käuferbedürfnisse und Herausforderungen wie Netzwerksicherheit und Bedrohungserkennung berücksichtigt. Außerdem habe ich folgendes Bewertungsschema verwendet, um eine strukturierte und faire Einschätzung zu ermöglichen:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese typischen Anforderungen erfüllen:

- Erkennung unbefugter Zugriffe

- Überwachung des Netzwerkverkehrs

- Alarmierung bei verdächtigen Aktivitäten

- Protokollierung von Sicherheitsereignissen

- Unterstützung von Compliance-Anforderungen

Weitere herausragende Funktionen (25% der Gesamtbewertung)

Zur weiteren Eingrenzung habe ich zusätzlich auf besondere Merkmale geachtet, wie zum Beispiel:

- Erweiterte Bedrohungsinformationen

- Echtzeit-Datenanalyse

- Individuell anpassbare Erkennungsregeln

- Integration mit anderen Sicherheitstools

- Funktionen für maschinelles Lernen

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Benutzerfreundlichkeit jedes Systems bewerten zu können, habe ich folgende Aspekte betrachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassbare Dashboards

- Geringe Einarbeitungszeit

- Responsives Design

Onboarding (10% der Gesamtbewertung)

Für die Bewertung der Einführung und Ersteinrichtung habe ich auf folgende Punkte geachtet:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren

- Schritt-für-Schritt Einrichtungsanleitungen

- Hilfreiche Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Support-Verfügbarkeit

- Zugang zu Live-Chat

- Umfassende Wissensdatenbank

- Schneller E-Mail-Support

- Feste Ansprechpartner

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preisgestaltung

- Transparente Abrechnungspraktiken

- Flexible Abonnementpakete

- Kosten im Vergleich zum Funktionsumfang

- Rabatte für jährliche Abrechnung

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen von Kundenbewertungen Folgendes beachtet:

- Positives Feedback zur Zuverlässigkeit

- Zufriedenheit der Nutzer mit den Funktionen

- Kommentare zur Benutzerfreundlichkeit

- Feedback zur Qualität des Supports

- Allgemeine Produktempfehlung

So wählen Sie Intrusion-Detection-Software aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie im Auswahlprozess den Überblick behalten, finden Sie hier eine Checkliste wichtiger Faktoren:

| Faktor | Worauf Sie achten sollten |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihrem Team wachsen? Berücksichtigen Sie die Anzahl zukünftiger Geräte und Nutzer. Achten Sie darauf, dass zukünftige Anforderungen unterstützt werden. |

| Integrationen | Prüfen Sie, ob das Tool in Ihre bestehenden Systeme wie Firewalls, SIEMs oder andere Sicherheitslösungen eingebunden werden kann. Vermeiden Sie Kompatibilitätsprobleme, die Arbeitsabläufe stören. |

| Anpassbarkeit | Suchen Sie nach Tools, die es Ihnen erlauben, Alarme und Überwachung individuell an Ihre Sicherheitsrichtlinien anzupassen. Vermeiden Sie starre Systeme, die sich nicht Ihren Bedürfnissen anpassen lassen. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche für Ihr Team intuitiv bedienbar? Testen Sie Demos, um sich kurze Einarbeitungszeiten und einfache Navigation zu sichern. Unterschätzen Sie Benutzerfreundlichkeit bei komplexen Systemen nicht. |

| Implementierung und Onboarding | Wie reibungslos verläuft der Einführungsprozess? Berücksichtigen Sie Zeit, Ressourcen und notwendige Unterstützung für den Einstieg. Vermeiden Sie Tools mit komplizierten, langwierigen Einführungsphasen. |

| Kosten | Vergleichen Sie die Gesamtkosten, inklusive versteckter Gebühren. Achten Sie auf das Budget für Einrichtung, Wartung und zukünftige Upgrades. Schauen Sie nicht nur auf den Anschaffungspreis. |

| Sicherheitsvorkehrungen | Stellen Sie sicher, dass das Tool starke Verschlüsselung und Maßnahmen zum Datenschutz bietet. Prüfen Sie die Einhaltung von Branchenstandards wie DSGVO oder HIPAA. Gehen Sie keine Kompromisse bei der Sicherheit ein. |

| Support-Verfügbarkeit | Bewerten Sie die Supportoptionen des Anbieters. Gibt es rund um die Uhr Unterstützung? Berücksichtigen Sie Reaktionszeiten sowie Support-Kanäle wie Chat, Telefon oder E-Mail. |

Was ist Intrusion-Detection-Software?

Intrusion-Detection-Software ist ein Werkzeug, das Netzwerk- oder Systemaktivitäten auf bösartige Vorgänge oder Verstöße gegen Sicherheitsrichtlinien überwacht. IT-Sicherheitsfachleute und Netzwerkadministratoren nutzen diese Lösungen, um vertrauliche Daten zu schützen und die Netzwerksicherheit zu gewährleisten.

Echtzeitüberwachung, Alarmierung und Protokollierungsfunktionen helfen dabei, Bedrohungen zu erkennen, schnell zu reagieren und die Einhaltung von Vorschriften sicherzustellen. Insgesamt bieten diese Tools durch die frühzeitige Erkennung und Abwehr potenzieller Bedrohungen einen unverzichtbaren Schutz.

Funktionen

Achten Sie bei der Auswahl von Intrusion-Detection-Software auf folgende Schlüsselfunktionen:

- Echtzeitüberwachung: Überwacht den Netzwerkverkehr kontinuierlich, um verdächtige Aktivitäten sofort zu erkennen, wodurch potenzielle Sicherheitsverletzungen verhindert werden können, bevor sie eskalieren.

- Benachrichtigungssystem: Sendet sofortige Benachrichtigungen an Sicherheitsteams, wenn Anomalien oder Bedrohungen entdeckt werden, sodass eine schnelle Reaktion und Abhilfe möglich ist.

- Protokollierungsfunktionen: Erfasst detaillierte Protokolle der Netzwerkaktivitäten und liefert wertvolle Daten für Analysen und Compliance-Berichte.

- Bedrohungsinformationen: Verwendet aktuelle Bedrohungsdaten, um bekannte und neu auftretende Gefahren zu identifizieren und die Genauigkeit der Bedrohungserkennung zu verbessern.

- Anpassbare Regeln: Ermöglicht es Nutzern, spezifische Erkennungsparameter gemäß den Sicherheitsrichtlinien ihres Unternehmens festzulegen, um relevante Bedrohungen sicher zu identifizieren.

- Integrationsunterstützung: Verbindet sich mit bestehenden Sicherheitstools und -systemen, um eine einheitliche und umfassende Sicherheitsinfrastruktur bereitzustellen.

- Datei-Integritätsüberwachung: Überwacht Änderungen an kritischen Dateien und Systemkonfigurationen und warnt Benutzer bei unbefugten Änderungen, die auf eine Sicherheitsverletzung hindeuten könnten.

- Sandboxing: Isoliert und analysiert verdächtige Dateien in einer kontrollierten Umgebung, um deren Verhalten zu verstehen, ohne das Netzwerk zu gefährden.

- Fortgeschrittene Bedrohungserkennung: Verwendet Techniken wie Anomalieerkennung, um ausgeklügelte Bedrohungen zu identifizieren, die durch herkömmliche Methoden möglicherweise nicht erkannt werden.

- Benutzerfreundliche Oberfläche: Bietet ein intuitives Design, das Navigieren und Bedienen vereinfacht und damit die Einarbeitungszeit für Sicherheitsteams reduziert.

Vorteile

Die Einführung von Intrusion-Detection-Software bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Erhöhte Sicherheit: Durch die Überwachung des Netzwerkverkehrs in Echtzeit hilft Intrusion-Detection-Software dabei, Bedrohungen zu identifizieren und zu neutralisieren, bevor sie Schaden anrichten können.

- Schnelle Reaktionsfähigkeit: Sofortige Warnmeldungen ermöglichen es den Sicherheitsteams, zügig auf potenzielle Angriffe zu reagieren und so die Auswirkungen auf die Systeme zu minimieren.

- Unterstützung bei der Einhaltung von Vorschriften: Detaillierte Protokollierung und Berichterstattung helfen dabei, regulatorische Anforderungen zu erfüllen und sorgen dafür, dass Ihr Unternehmen branchenspezifischen Standards entspricht.

- Ressourceneffizienz: Die Automatisierung von Bedrohungserkennungsprozessen reduziert den Bedarf an manueller Überwachung und entlastet Ihr Team, sodass es sich anderen Aufgaben widmen kann.

- Verbesserte Bedrohungserkennung: Fortschrittliche Bedrohungsinformationen und anpassbare Regeln ermöglichen eine genauere Identifikation sowohl bekannter als auch neu auftretender Bedrohungen.

- Datenschutz: Durch die Überwachung von Änderungen an kritischen Dateien tragen diese Tools zum Schutz sensibler Informationen vor unbefugtem Zugriff bei.

- Integrationsfähigkeit: Die nahtlose Integration mit bestehenden Sicherheitstools schafft ein umfassendes Sicherheitssystem und verbessert den Gesamtschutz.

Kosten & Preise

Die Auswahl von Intrusion-Detection-Software erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Tarife, deren durchschnittliche Preise und typische Funktionen von Intrusion-Detection-Software-Lösungen zusammen:

Tarifvergleichstabelle für Intrusion-Detection-Software

| Tariftyp | Durchschnittlicher Preis | Gängige Funktionen |

|---|---|---|

| Free Plan | $0 | Grundlegende Überwachung, eingeschränkte Warnmeldungen und Community-Support. |

| Personal Plan | $10-$30/user/month | Echtzeitwarnungen, Basisberichte und benutzerfreundliche Oberfläche. |

| Business Plan | $50-$100/user/month | Fortgeschrittene Bedrohungserkennung, Integrationsunterstützung und anpassbare Dashboards. |

| Enterprise Plan | $150-$300/user/month | Vollständige Paketerfassung, Compliance-Berichte und dedizierte Support-Services. |

Häufig gestellte Fragen zur Eindringungserkennungssoftware

Worin unterscheidet sich ein IDS von einer Firewall?

Ein IDS erkennt und meldet verdächtige Aktivitäten, während eine Firewall den Netzwerkverkehr anhand von Regeln blockiert oder zulässt. IDS konzentriert sich auf die Erkennung, nicht auf die Verhinderung.

Kann ein IDS Angriffe automatisch stoppen?

Nicht von selbst. IDS erkennt Bedrohungen, während Intrusion Prevention Systeme (IPS) diese blockieren. Die Kombination beider Systeme bietet einen stärkeren Schutz.

Wie oft sollte ein IDS aktualisiert werden?

Regelmäßig. Häufige Updates stellen sicher, dass Ihr System die neuesten Bedrohungen und Schwachstellen erkennt.

Was sind die größten Herausforderungen bei der Nutzung eines IDS?

Fehlalarme, komplexe Konfigurationen und hoher Ressourcenverbrauch können auftreten, wenn das System nicht richtig eingestellt ist. Eine regelmäßige Überprüfung und Wartung helfen, diese Probleme zu minimieren.

Brauchen kleine Unternehmen ein IDS?

Ja. Auch kleine Netzwerke sind Sicherheitsrisiken ausgesetzt. Leichte oder Cloud-basierte IDS-Lösungen bieten erschwinglichen und effektiven Schutz.

Wie geht es weiter:

Wenn Sie gerade auf der Suche nach einer Eindringungserkennungssoftware sind, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, bei dem Ihre spezifischen Bedürfnisse besprochen werden. Anschließend erhalten Sie eine Kurzliste passender Software zur Auswahl. Sie werden Sie sogar während des gesamten Kaufprozesses unterstützen, einschließlich Preisverhandlungen.