Bester Endpoint-Management-Software-Überblick

Die Verwaltung mehrerer Geräte und die Sicherung von Daten sind Herausforderungen, mit denen Sie täglich konfrontiert sind. Endpoint-Management-Software kann Ihnen helfen, diese Probleme zu bewältigen, indem sie Ihnen Kontrolle über die Endpunkte Ihres Netzwerks gibt.

Ich teste und bewerte Software unabhängig, damit Sie eine objektive Einschätzung der besten verfügbaren Optionen erhalten. Nach meiner Erfahrung kann die richtige Lösung einen großen Unterschied für die Effizienz und Sicherheit Ihres Teams ausmachen.

In diesem Artikel stelle ich Ihnen meine Top-Empfehlungen für Endpoint-Management-Software vor. Sie erfahren mehr über Funktionen, Vorteile und Besonderheiten der einzelnen Tools. Finden wir gemeinsam die passende Lösung für Ihre Anforderungen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Endpoint-Management-Software

Diese Vergleichstabelle fasst die Preisinformationen meiner wichtigsten Endpoint-Management-Software-Empfehlungen zusammen, um Ihnen die Auswahl im Hinblick auf Ihr Budget und Ihre geschäftlichen Anforderungen zu erleichtern.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet zur Automatisierung von Geräte-Compliance-Prüfungen | 14-tägige Testversion verfügbar | Preise auf Anfrage erhältlich | Website | |

| 2 | Am besten geeignet für die Kontrolle der Netzwerksegmentierung | 14-tägige kostenlose Testphase + kostenlose Demo verfügbar | Ab $7/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 3 | Am besten für das Management von Benutzerprivilegien | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 4 | Am besten geeignet für identitätsbasierte Zugriffskontrollen | Kostenloser Tarif verfügbar | Ab $5/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 5 | Am besten geeignet für alle, die proaktiven Endgeräteschutz benötigen | Kostenlose Testversion + kostenlose Demo verfügbar | $10/user/month | Website | |

| 6 | Am besten für remote arbeitende IT-Teams, die zentrale Kontrolle wünschen | Kostenloser Tarif verfügbar | $10/user/Monat (jährliche Abrechnung) | Website | |

| 7 | Am besten für Unternehmen geeignet, die eine einheitliche Geräteverwaltung benötigen | 14-tägige kostenlose Testphase + kostenlose Demo verfügbar | $4/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 8 | Am besten geeignet für Echtzeiteinblick und schnelle Behebung | Kostenlose Testversion verfügbar | Preis auf Anfrage | Website | |

| 9 | Am besten geeignet für Unternehmen, die im Microsoft-Ökosystem investiert sind | 30-tägige kostenlose Testversion verfügbar | $6/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 10 | Am besten geeignet für leistungsstarke Bedrohungserkennung | Not available | $30/User/Monat (jährliche Abrechnung) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Endpoint-Management-Software

Nachfolgend finden Sie meine detaillierten Zusammenfassungen der besten Endpoint-Management-Software, die es auf meine Auswahlliste geschafft haben. Meine Bewertungen bieten einen genauen Einblick in wichtige Funktionen, Vor- und Nachteile, Integrationen und ideale Einsatzbereiche jedes Tools, damit Sie die passende Lösung für sich finden können.

Swif.ai ist eine Endpoint-Management-Plattform, mit der Sie die Geräte-Compliance automatisieren, Software lautlos bereitstellen und Richtlinien über Windows-, macOS- und Linux-Geräte hinweg von einem einzigen Dashboard aus durchsetzen können.

Für wen ist Swif.ai am besten geeignet?

IT-Teams in regulierten Branchen, die Compliance-Prüfungen von Geräten über verschiedene Betriebssysteme hinweg automatisieren müssen.

Warum ich Swif.ai ausgewählt habe

Ich habe Swif.ai als eines der besten Tools ausgewählt, weil ich Geräte-Compliance-Prüfungen für alle Endgeräte ohne manuelles Eingreifen automatisieren kann. Mein Team nutzt die Richtlinien-Engine, um wiederkehrende Compliance-Kontrollen zu planen und prüfungsbereite Berichte zu erstellen. Außerdem gefällt mir, dass Swif.ai nicht konforme Geräte in Echtzeit markiert, sodass wir schnell reagieren können.

Wichtigste Funktionen von Swif.ai

- Multi-OS-Unterstützung: Verwalten Sie Windows-, macOS- und Linux-Geräte von einem einzigen Dashboard aus.

- Ausführung von Remote-Skripten: Führen Sie Skripte auf Endgeräten ohne Benutzereingriff oder Unterbrechung aus.

- Rollenbasierte Zugriffskontrolle: Weisen Sie IT-Mitarbeitern granulare Berechtigungen basierend auf ihrer Funktion zu.

- Automatisierte Softwarebereitstellung: Verteilen Sie Anwendungen und Updates auf allen Geräten in Ihrer Umgebung.

Swif.ai Integrationen

Swif.ai bietet native Integrationen mit Okta, Azure Active Directory, Google Workspace, Zoom, Deel, Vanta, Drata, Thoropass, Sprinto, Delve, Comply Jet und SecureFrame. Eine API steht für individuelle Integrationen zur Verfügung.

Pros and Cons

Pros:

- Lautlose Bereitstellung für große Geräteflotten

- Automatisierte Workflows für Compliance-Prüfungen

- Echtzeit-Inventarisierung und Statusverfolgung von Geräten

Cons:

- Kein kostenloser Dauerplan verfügbar

- Begrenzte Möglichkeiten zur individuellen Anpassung von erweiterten Berichten

Am besten geeignet für die Kontrolle der Netzwerksegmentierung

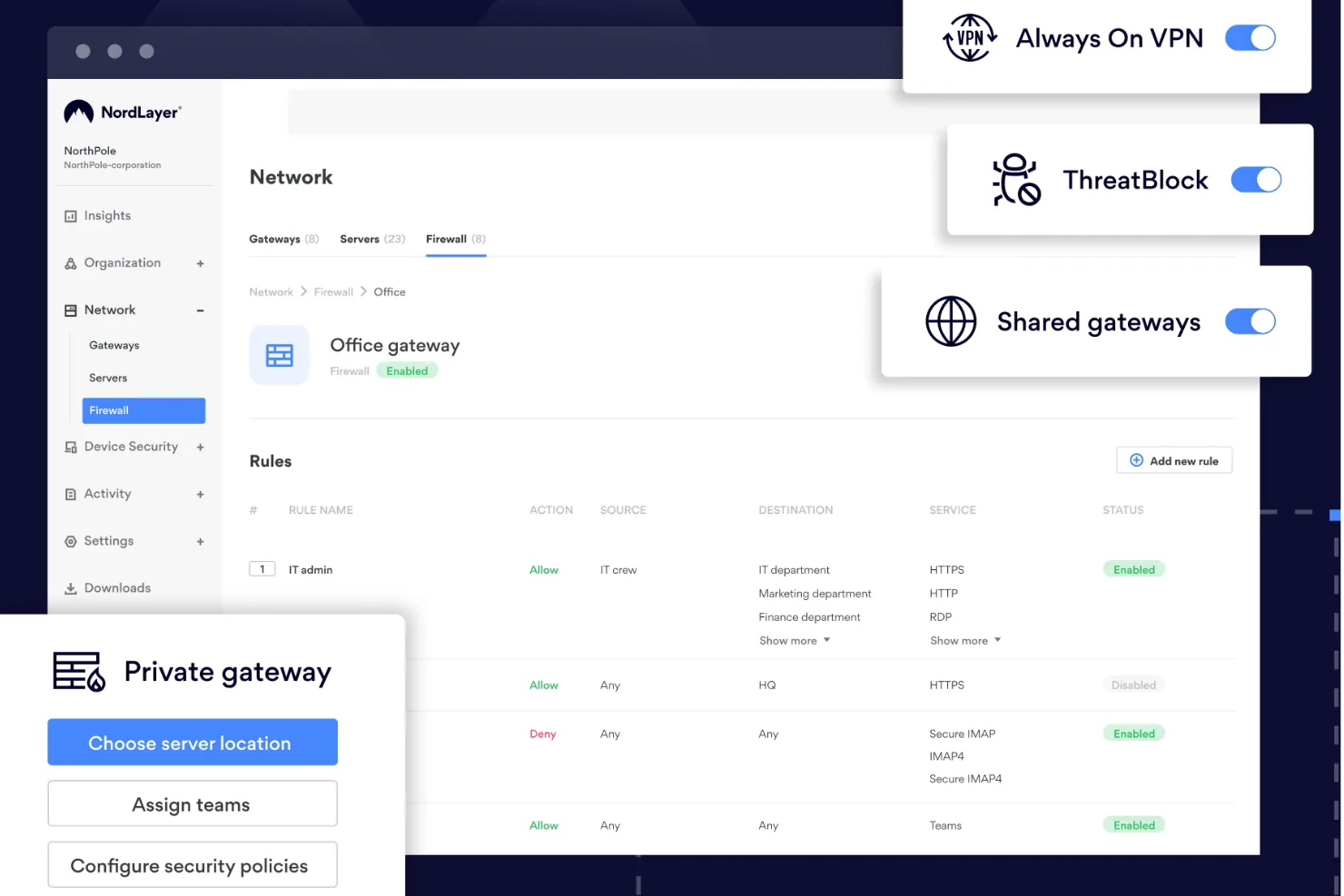

NordLayer ist eine Netzwerksicherheitsplattform, die entwickelt wurde, um die digitalen Vermögenswerte Ihres Unternehmens zu schützen. Sie bietet cloudbasierte Lösungen wie Business-VPN, Zero Trust Network Access (ZTNA) und Bedrohungsschutz, um sichere Verbindungen für Ihr Team zu gewährleisten.

Warum ich NordLayer ausgewählt habe:

Mit der Netzwerksegmentierungsfunktion von NordLayer können Sie Ihr Netzwerk in kleinere Segmente unterteilen und verschiedenen Teams oder Abteilungen spezifische Zugriffsberechtigungen zuweisen. Das bedeutet, dass Sie kontrollieren können, wer auf bestimmte Ressourcen zugreift, wodurch das Risiko von unbefugtem Zugriff und potenziellen Datenpannen reduziert wird.

Herausragende Funktionen & Integrationen:

NordLayer verfügt über eine Cloud-Firewall, die als Barriere zwischen Ihrem Netzwerk und potenziellen Bedrohungen fungiert. Sie filtert eingehenden und ausgehenden Datenverkehr basierend auf vordefinierten Sicherheitsregeln, verhindert unbefugten Zugriff und schützt die Daten Ihres Unternehmens. Zusätzlich bietet es Deep Packet Inspection, DNS-Filterung, Multi-Faktor-Authentifizierung, Zero Trust Network Access, Threat Intelligence und Passwort-Management. Zu den Integrationen gehören Entra ID, Okta, OneLogin, JumpCloud, Google Workspace, Google Cloud, IBM Cloud und AWS.

Pros and Cons

Pros:

- Setzt auf ein Zero-Trust-Konzept

- Sicherheitsmaßnahmen wie AES-256-Verschlüsselung und Multi-Faktor-Authentifizierung

- Bietet umfassende VPN-Unterstützung

Cons:

- Server-Einrichtung kann komplex sein

- Die Anzahl der verfügbaren Serverstandorte könnte erhöht werden

New Product Updates from NordLayer

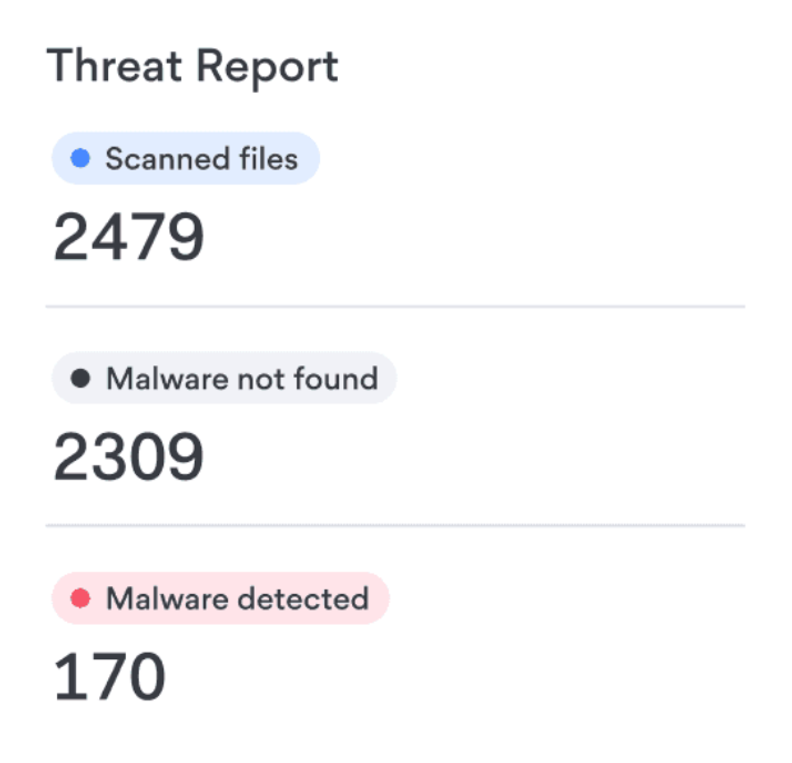

NordLayer Enhances Security with Download Protection

NordLayer introduces a Download Protection feature that safeguards files from threats by scanning and blocking malicious downloads in real time. For more information, visit NordLayer's official site.

Am besten für das Management von Benutzerprivilegien

Netwrix Endpoint Management ist eine sicherheitsorientierte Lösung, die darauf ausgelegt ist, Unternehmen beim Schutz, der Konfiguration und Überwachung von Endgeräten im gesamten Netzwerk zu unterstützen. Sie unterstützt mehrere Betriebssysteme und Bereitstellungsoptionen, was sie für unterschiedliche IT-Umgebungen geeignet macht und dabei starke Compliance-Kontrollen aufrechterhält.

Warum ich Netwrix gewählt habe:

Ich habe Netwrix aufgrund seiner starken Datenschutz- und Compliance-Funktionen ausgewählt. Die Data-Loss-Prevention-Tools für Endpunkte helfen, sensible Informationen zu schützen, während das Compliance-Monitoring sicherstellt, dass Systeme den regulatorischen Anforderungen wie PCI DSS und HIPAA entsprechen. Außerdem schätze ich das Management von Benutzerprivilegien, das die Durchsetzung von Least-Privilege-Richtlinien ermöglicht und lokale Administratorrechte kontrolliert – beides entscheidend, um unbefugten Zugriff zu verhindern. Darüber hinaus ermöglichen die Funktionen zur Steuerung von Peripheriegeräten die Verwaltung und Einschränkung von USB-Laufwerken und anderen externen Geräten, wodurch das Risiko einer böswilligen Datenexfiltration minimiert wird.

Herausragende Funktionen & Integrationen:

Zentrale Funktionen sind das Lifecycle-Management zur Konfiguration und Wartung von Endgeräten im Zeitverlauf, die kontinuierliche Durchsetzung von Compliance-Anforderungen mit Erkennung unautorisierter Änderungen sowie Application-Deployment-Tools, die eine präzise Kontrolle über installierte Software ermöglichen. Integrationen umfassen das umfassende Netwrix-Ökosystem, darunter Netwrix Auditor, Access Analyzer, 1Secure DSPM, Directory Manager, Privilege Secure und Endpoint Protector, und unterstützen damit eine einheitliche Sicherheits- und Compliance-Strategie.

Pros and Cons

Pros:

- Vollständige Geräte- und Peripherie-Steuerung

- Umfassende Compliance- und Audit-Funktionen

- Unterstützt Linux und macOS

Cons:

- Deinstallationsprozess kann komplex sein

- Fehlende Netzwerk-DLP- und Mailserver-Integration

Twingate ist eine Zero Trust-Netzwerkzugangslösung für Endpunktverwaltung, mit der Sie den Zugriff auf lokale und Cloud-Ressourcen von jedem Gerät aus steuern, sichern und überwachen können.

Für wen ist Twingate am besten geeignet?

Twingate eignet sich besonders für IT- und Sicherheitsteams, die verteilte oder remote arbeitende Teams verwalten und strenge, identitätsbasierte Zugriffskontrollen benötigen, ohne auf traditionelle VPNs angewiesen zu sein.

Warum ich Twingate ausgewählt habe

Twingate verdient einen Platz auf meiner Auswahlliste, weil Zugriffsentscheidungen dort eng an die verifizierte Benutzeridentität geknüpft werden. Besonders gefällt mir, dass der Grundsatz der minimalen Berechtigung auf Ressourcenebene erzwungen wird, sodass selbst im Falle eines kompromittierten Geräts keine lateralen Bewegungen im Netzwerk möglich sind. Die Überprüfung des Gerätezustands fügt eine weitere Sicherheitsschicht hinzu, indem mein Team den Zugang anhand echter Endpunkt-Indikatoren wie Betriebssystemversion oder Firewall-Status steuern kann.

Wichtige Funktionen von Twingate

- Split Tunneling: Leiten Sie nur bestimmten Verkehr durch Twingate, während anderer Datenverkehr direkt ins Internet geht, damit Sie präzise kontrollieren können, was durch Ihre sichere Zugriffsschicht fließt.

- Audit-Logs: Verfolgen Sie jede Benutzerzugriffsanfrage, Verbindung und Administratoränderung mit detaillierten, exportierbaren Protokollen zur Unterstützung von Compliance-Überprüfungen und Vorfalluntersuchungen.

- Just-in-Time (JIT) Zugriffsanfragen: Ermöglichen Sie Benutzern, temporären Zugriff auf bestimmte Ressourcen anzufordern, mit Genehmigungsabläufen, die den Zugang nach einem festgelegten Zeitfenster automatisch beenden.

- DNS-Filterung: Blockieren Sie bösartige Domains, setzen Sie Inhaltsrichtlinien durch und verschlüsseln Sie DNS-Verkehr auf Endgeräten mit integrierten Filterregeln und Threat-Intelligence-Feeds.

Twingate-Integrationen

Twingate bietet native Integrationen mit Okta, Azure Active Directory, Google Workspace und OneLogin für Identitäts- und Zugriffsverwaltung. Eine API steht für individuelle Integrationen zur Verfügung.

Pros and Cons

Pros:

- Durchsetzung von Richtlinien auf individueller Ressourcenebene

- Detailliertes Sitzungslogging und Audit Trails

- Zero Trust Netzwerkarchitektur ersetzt VPN

Cons:

- Erweiterte Richtlinienautomatisierung nur in kostenpflichtigen Tarifen

- Keine direkte Verwaltung von OS-Updates oder -Patches möglich

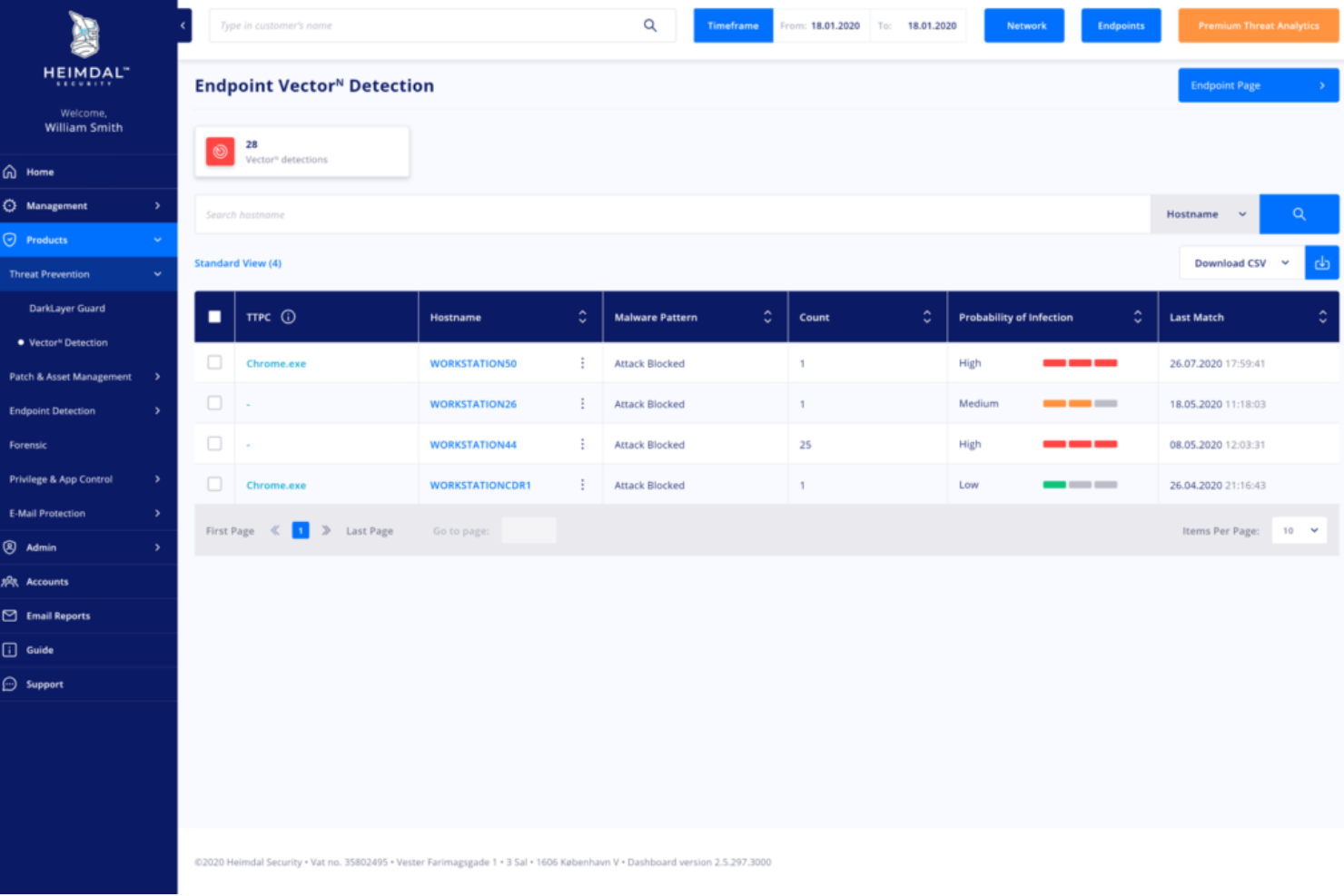

Heimdal ist eine fortschrittliche Endpoint-Protection-Plattform, die einen proaktiven Ansatz zur IT-Sicherheit verfolgt. Durch die Implementierung eines mehrschichtigen Verteidigungssystems erkennt und entschärft sie potenzielle Bedrohungen, bevor Schaden entsteht, und ist damit ideal für alle, die proaktiven Schutz benötigen.

Warum ich Heimdal ausgewählt habe:

Heimdal hat einen Platz auf dieser Liste verdient, weil es in der Cybersicherheit einen proaktiven Ansatz verfolgt. Statt auf Bedrohungen zu reagieren, wenn sie auftreten, antizipiert Heimdal diese und verhindert Sicherheitsverletzungen, bevor sie geschehen.

Dieser vorausschauende Ansatz hebt Heimdal von vielen Alternativen ab und ist der Grund, warum ich es für diejenigen am besten geeignet halte, die vorausschauenden Schutz benötigen.

Herausragende Funktionen & Integrationen:

Zu den bemerkenswerten Funktionen von Heimdal gehören automatisiertes Patch-Management, Firewall-Steuerung und proaktiver Antivirenschutz. Darüber hinaus lässt sich Heimdal in eine Vielzahl von Plattformen integrieren, darunter Windows, macOS und verschiedene Serversysteme, wodurch es in unterschiedlichen IT-Umgebungen einsetzbar ist.

Pros and Cons

Pros:

- Verfolgt einen proaktiven Ansatz in der Cybersicherheit

- Bietet umfangreiche Plattformkompatibilität

- Enthält eine automatisierte Patch-Management-Funktion

Cons:

- Die Benutzeroberfläche könnte intuitiver sein

- Fortgeschrittene Funktionen können für neue Nutzer eine steile Lernkurve bedeuten

- Eingeschränkter Support für mobile Geräte

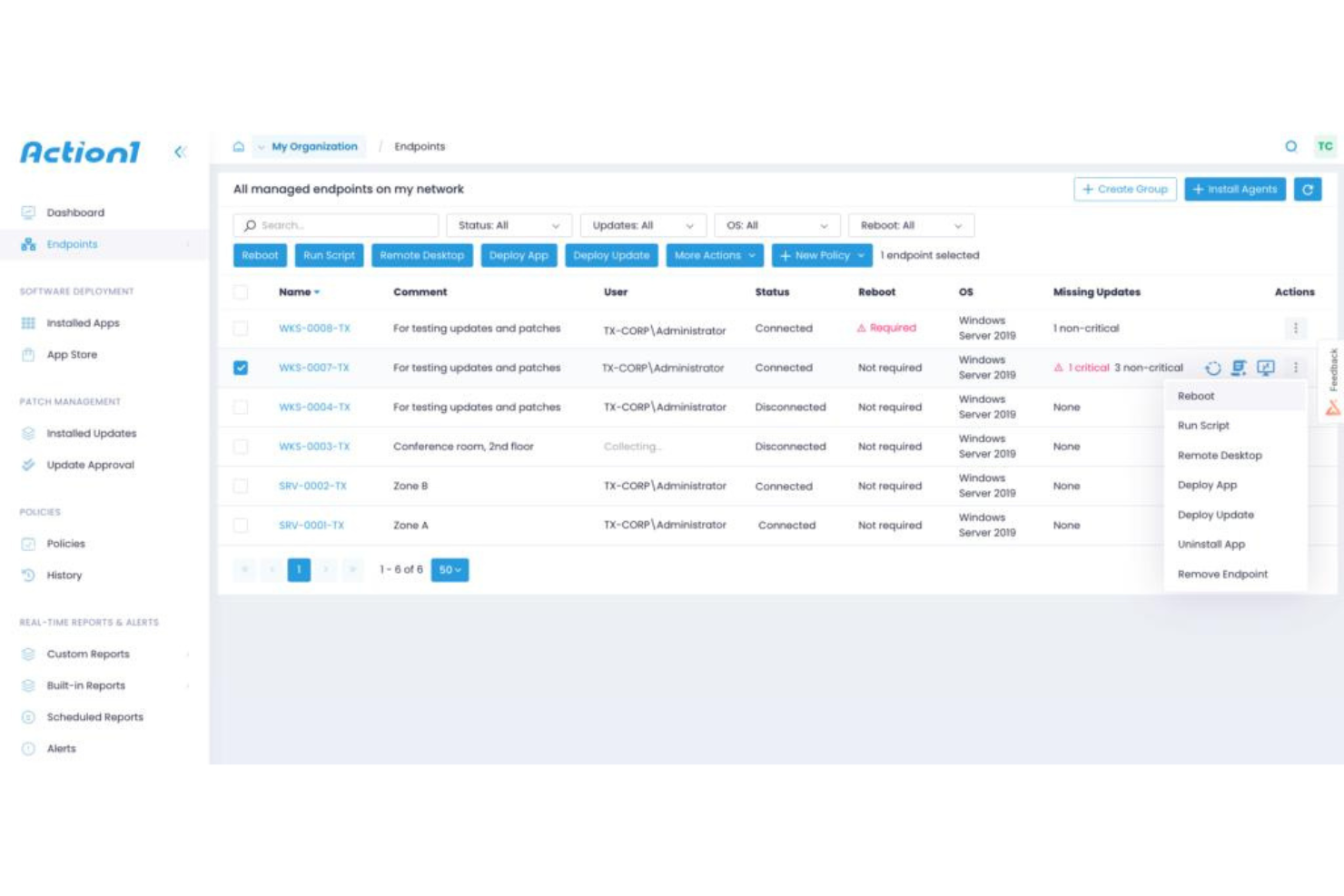

Action1

Am besten für remote arbeitende IT-Teams, die zentrale Kontrolle wünschen

Action1 ist ein Endpoint-Management-Tool, das remote arbeitenden IT-Teams eine zentrale Kontrolle über Geräte ermöglicht. Es schafft die perfekte Balance zwischen detaillierter Steuerung und einer benutzerfreundlichen Oberfläche und ist damit die ideale Wahl für remote arbeitende IT-Teams.

Warum ich Action1 gewählt habe:

Ich habe mich für Action1 entschieden, weil es sich stark darauf konzentriert, remote arbeitende IT-Teams zu unterstützen und ihnen ein hohes Maß an Kontrolle über ihre Geräte bietet, ohne zu komplex zu werden. Das Design legt Wert auf zentrale Steuerung, was gerade für Teams, die viele geografisch verteilte Endpunkte verwalten müssen, ein klarer Vorteil ist.

Herausragende Funktionen & Integrationen:

Action1 bietet eine cloudbasierte Oberfläche, Fernzugriffssteuerung und Patch-Management als herausragende Funktionen. Es verfügt über eine robuste Integration mit dem Windows Update-Service, was ein plattformübergreifendes Patch-Management ermöglicht.

Pros and Cons

Pros:

- Ideal für remote arbeitende IT-Teams, die zentrale Kontrolle wünschen

- Cloudbasierte Oberfläche ermöglicht einfachen Zugriff von überall

- Robuste Integration mit Windows Update für Patch-Management

Cons:

- Eher für Windows-Umgebungen geeignet

- Einige erweiterte Funktionen erfordern möglicherweise eine steile Lernkurve

- Preisstruktur könnte für kleinere Teams wettbewerbsfähiger sein

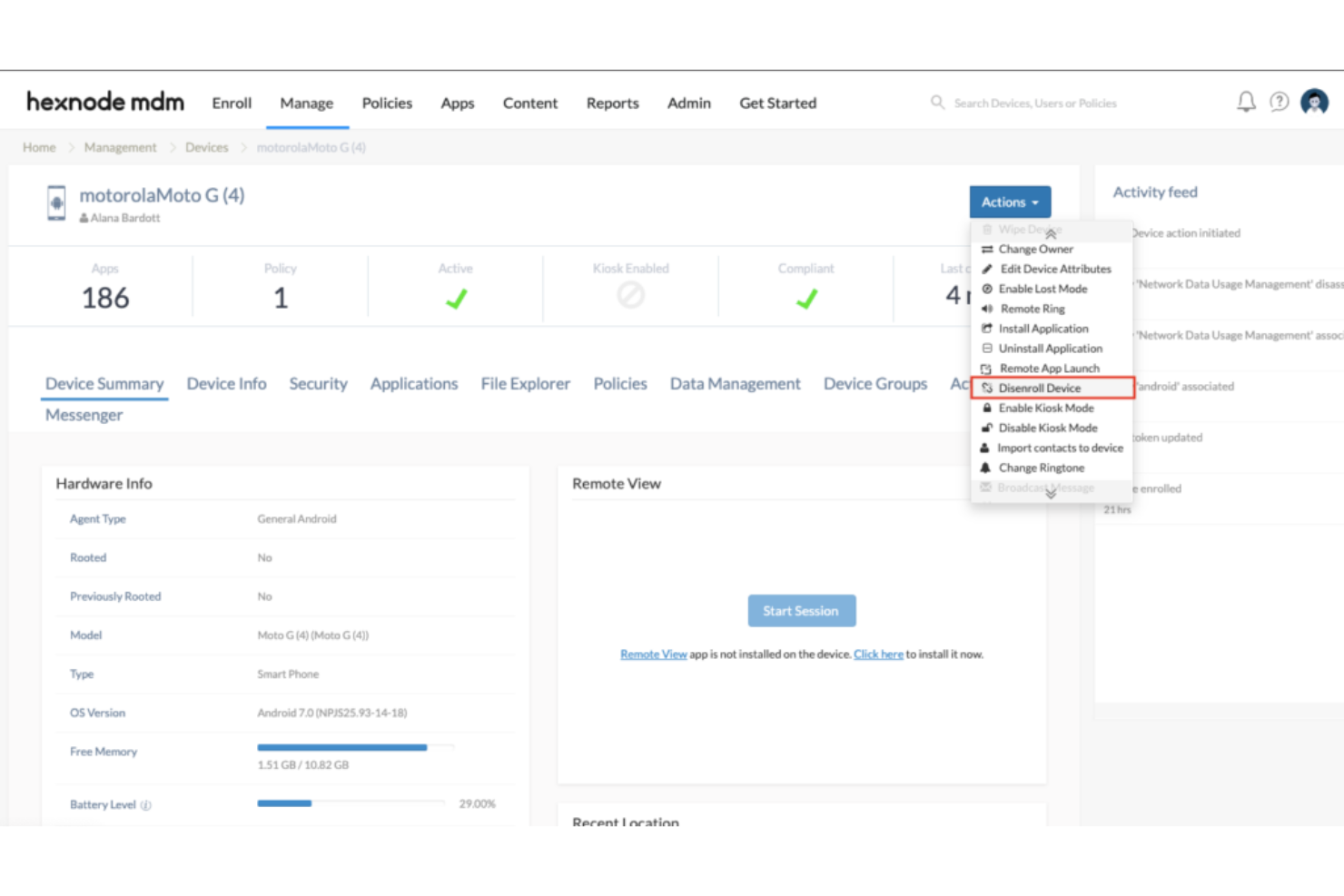

Hexnode

Am besten für Unternehmen geeignet, die eine einheitliche Geräteverwaltung benötigen

Hexnode ist eine umfassende Unified Endpoint Management-Lösung, die es Unternehmen ermöglicht, ihre digitalen Geräte von einer einzigen Plattform aus zu sichern und zu verwalten. Angesichts der zunehmenden Gerätevielfalt am modernen Arbeitsplatz eignet sich Hexnode besonders für Unternehmen, die robuste und flexible Möglichkeiten zur Geräteverwaltung benötigen.

Warum ich Hexnode ausgewählt habe:

Ich habe Hexnode wegen seiner breiten Geräteunterstützung ausgewählt, einschließlich iOS, Android, Windows, macOS, Linux und sogar FireOS. Diese umfassende Kompatibilität in Kombination mit einem umfangreichen Funktionsangebot macht Hexnode zu einer überzeugenden Wahl für Unternehmen, die eine einheitliche Geräteverwaltungslösung benötigen.

Hervorstechende Funktionen & Integrationen:

Hexnode bietet eine Reihe herausragender Funktionen wie Fernverwaltung von Geräten, Kiosk-Modus, Verwaltung mobiler Anwendungen und umfassende Sicherheitsrichtlinien. Diese Funktionen sind entscheidend, damit Unternehmen ihre Geräte effizient verwalten und absichern können. Was die Integration betrifft, so arbeitet Hexnode mit beliebten Unternehmenslösungen wie Slack, Azure und G Suite zusammen und erhöht damit den Gesamtnutzen.

Pros and Cons

Pros:

- Große Bandbreite an unterstützten Geräten

- Umfassende Geräteverwaltungsfunktionen

- Erschwingliche Preise

Cons:

- Die Benutzeroberfläche kann etwas überwältigend wirken

- Anpassungsoptionen sind möglicherweise begrenzt

- Reaktionszeit des Supports könnte verbessert werden

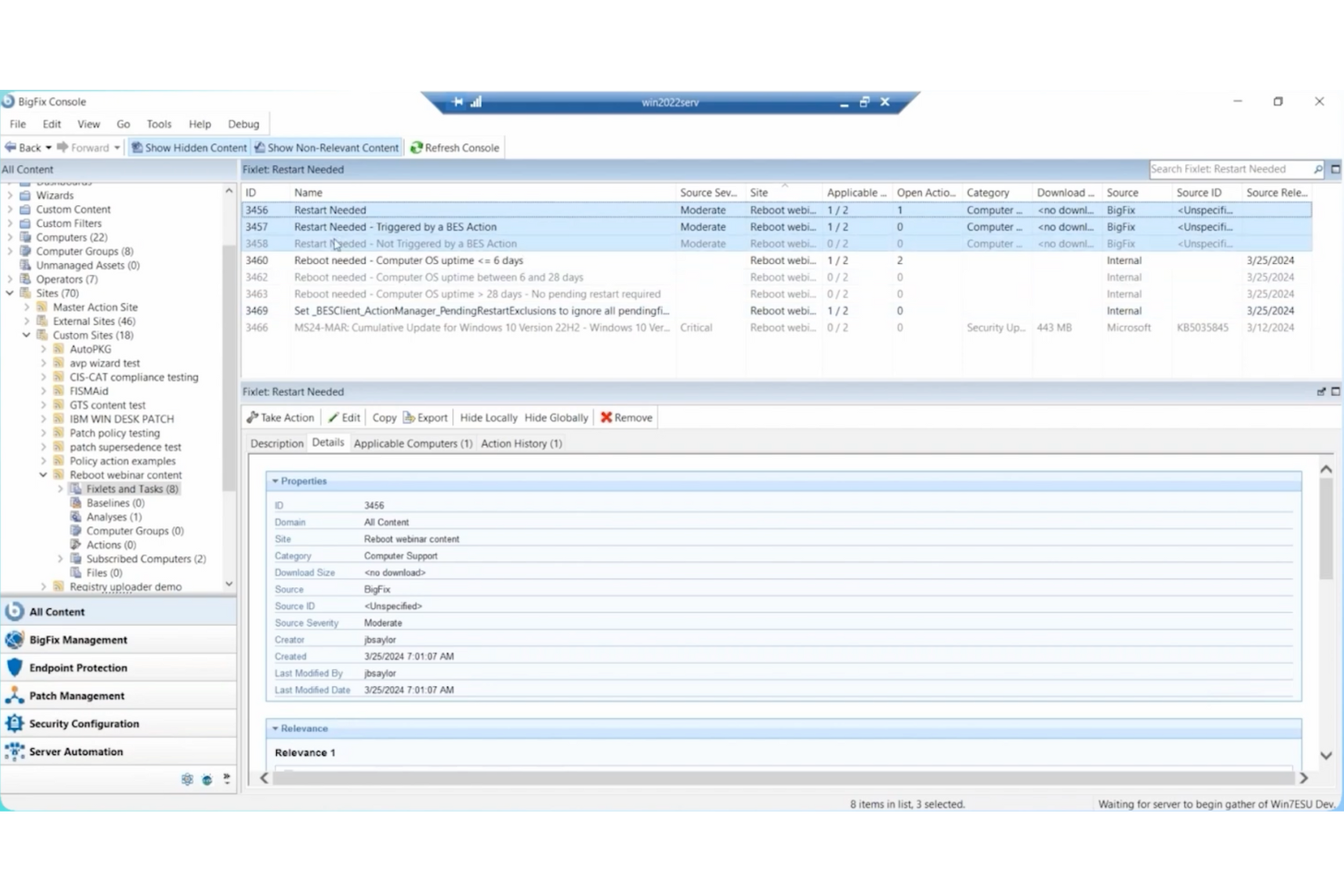

Am besten geeignet für Echtzeiteinblick und schnelle Behebung

Für Teams, die eine zuverlässige Lösung im Bereich Endpoint-Management-Software suchen, bietet HCL BigFix eine KI-gestützte Plattform, die darauf ausgelegt ist, IT-Betrieb und Sicherheit zu optimieren. Dieses Tool ist besonders für Branchen wie das Gesundheitswesen, die öffentliche Verwaltung und den Finanzsektor attraktiv, wo die Einhaltung von Vorschriften und Sicherheit von entscheidender Bedeutung ist. Mit seinen Möglichkeiten zur automatisierten Geräteverwaltung und Schwachstellenbeseitigung begegnet HCL BigFix den Herausforderungen bei der Verwaltung umfangreicher IT-Infrastrukturen und sorgt gleichzeitig für kontinuierliche Compliance und Sicherheit.

Warum ich HCL BigFix ausgewählt habe

Ich habe HCL BigFix wegen seiner einzigartigen Fähigkeit gewählt, in unterschiedlichen IT-Umgebungen Echtzeit-Einblick und schnelle Behebung zu ermöglichen. Die KI-gesteuerte Automatisierung rationalisiert Aufgaben im Endpoint-Management und verringert die für Schwachstellenbehebung und Compliance-Prüfungen benötigte Zeit. Der umfassende Ansatz der Plattform für kontinuierliche Überwachung der Compliance sowie Software-Asset-Management macht sie zur idealen Wahl für Unternehmen, die besonderen Wert auf starke Sicherheit und effizienten IT-Betrieb legen. Durch die Integration dieser Funktionen adressiert HCL BigFix die Komplexität im Endpoint-Management und in der Sicherheit effektiv.

HCL BigFix Schlüsselfunktionen

Neben Echtzeitüberblick und schneller Behebung bietet HCL BigFix:

- Vereinheitlichtes Endpoint-Management: Mit dieser Funktion kann Ihr Team alle Endpunkte in lokalen, Cloud- und hybriden Umgebungen über eine einzige Plattform verwalten.

- Automatisiertes Patch-Management: Die Lösung automatisiert das Patchen und sorgt dafür, dass alle Geräte mit den neuesten Sicherheitspatches versorgt sind, wodurch das Risiko von Schwachstellen reduziert wird.

- Schwachstellenbewertung: Diese Funktion gewährleistet die kontinuierliche Überwachung und Bewertung von Schwachstellen an Endpunkten, sodass Risiken schnell priorisiert und adressiert werden können.

- Software Asset Management: Sie erhalten detaillierte Einblicke in die Software-Nutzung und Compliance, was ein besseres Lizenzmanagement ermöglicht und unnötige Kosten reduziert.

HCL BigFix Integrationen

Zu den Integrationen gehören ServiceNow, IVR und Forescout, mit Optionen für individuelle Integration über APIs. Außerdem stehen den Nutzern umfangreiche Ressourcen und Community-Support für Einrichtung und Fehlerbehebung bei Integrationen zur Verfügung.

Pros and Cons

Pros:

- Bietet robuste Sicherheitsfunktionen für umfassenden Endpunktschutz

- Unterstützt eine große Bandbreite an Betriebssystemen und Umgebungen

- Effizient bei der Verwaltung von Softwarebereitstellung und Asset-Management über Plattformen hinweg

Cons:

- Das Patchen bestimmter Systeme, wie RedHat Linux, kann herausfordernd sein

- Unterschiedliche Erfahrungen mit Kundensupport und Anpassungsmöglichkeiten

Am besten geeignet für Unternehmen, die im Microsoft-Ökosystem investiert sind

Microsoft Intune ist ein cloudbasierter Dienst, der sich auf das Management mobiler Endgeräte (MDM) und mobiler Anwendungen (MAM) konzentriert. Als Teil der Microsoft 365 Produktfamilie ist es die natürliche Wahl für Unternehmen, die stark im Microsoft-Ökosystem investiert sind, und vereinfacht die Verwaltung ihrer Geräte und Anwendungen.

Warum ich Microsoft Intune ausgewählt habe:

Die Entscheidung, Microsoft Intune in diese Liste aufzunehmen, basiert auf der Integration mit anderen Microsoft 365-Anwendungen, was es besonders für Unternehmen attraktiv macht, die bereits auf das Microsoft-Ökosystem setzen. Herausragend ist die enge Verzahnung mit bekannten Office-Tools, wodurch Verwaltungsaufgaben für IT-Abteilungen erleichtert werden.

Es ist besonders vorteilhaft für Unternehmen, die sich für die Produktpalette von Microsoft entschieden haben, da es einen koordinierten Ansatz für Geräte- und Anwendungsmanagement bietet.

Herausragende Funktionen & Integrationen:

Microsoft Intune bietet leistungsstarke Verwaltungsfunktionen für Geräte und Anwendungen, wie z. B. Durchsetzung von Richtlinien, Anwendungsschutzrichtlinien und mobilen Bedrohungsschutz. Die Integrationen sind ebenfalls bemerkenswert, insbesondere mit anderen Microsoft-Produkten wie Office 365, Teams und Azure Active Directory, was den Bedienkomfort für Unternehmen, die Microsoft-Tools verwenden, zusätzlich steigert.

Pros and Cons

Pros:

- Exzellente Integration mit anderen Microsoft-Produkten

- Leistungsstarke Verwaltungsfunktionen für Geräte und Anwendungen

- Bietet Schutz vor Bedrohungen

Cons:

- Eher geeignet für Unternehmen, die bereits Microsoft-Tools nutzen

- Kann Zeit für Bereitstellung und Konfiguration erfordern

- Einige Funktionen könnten für kleine Unternehmen komplex sein

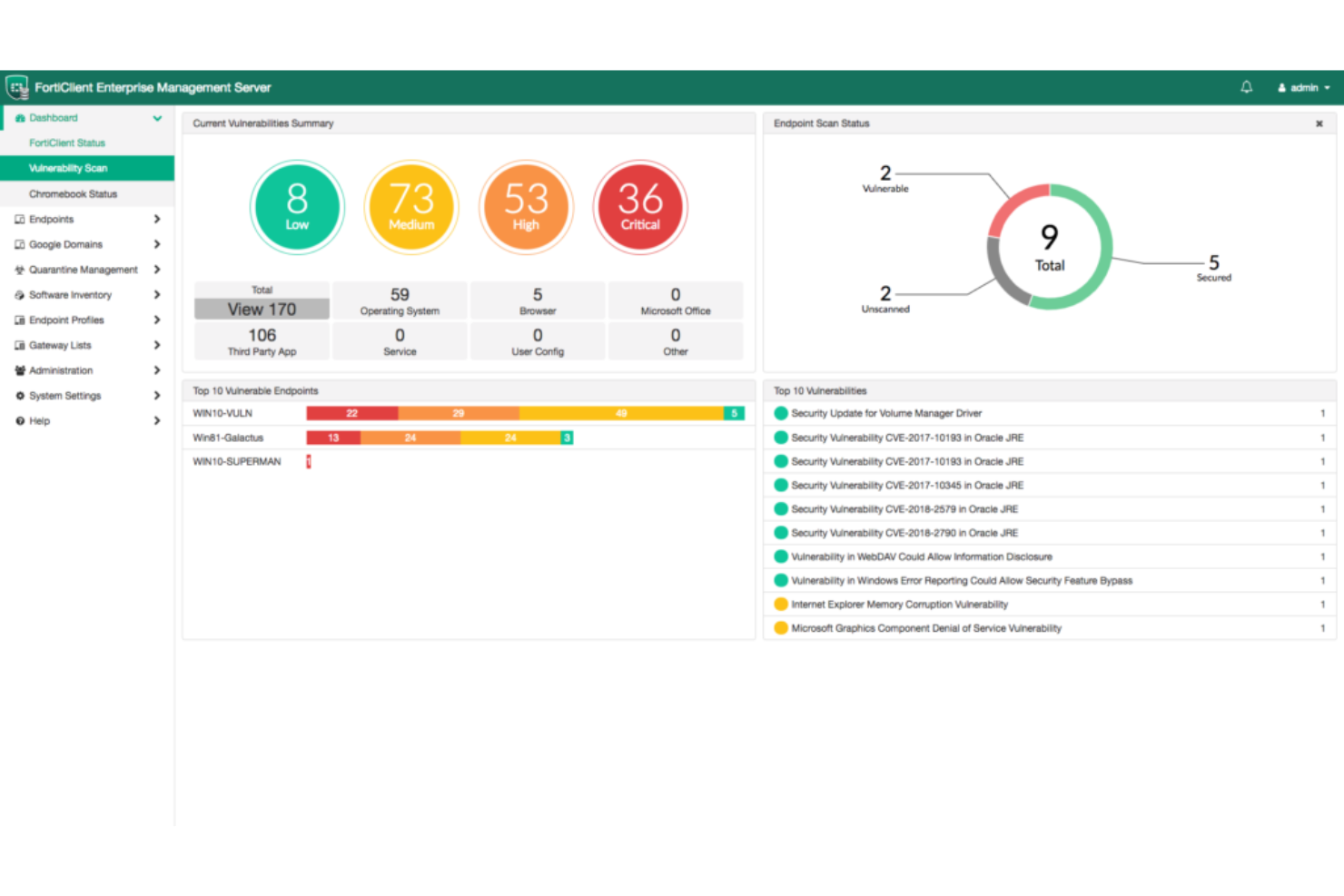

Am besten geeignet für leistungsstarke Bedrohungserkennung

FortiClient Endpoint Agent ist ein Kraftpaket im Bereich Endpunktsicherheit und bietet eine Vielzahl von Funktionen, um Ihr Netzwerk zu schützen. Mit seinen leistungsstarken Mechanismen zur Bedrohungserkennung kann es Risiken schnell identifizieren und abwehren – ideal für Umgebungen, in denen Sicherheit oberste Priorität hat.

Warum ich FortiClient Endpoint Agent ausgewählt habe:

Ich habe FortiClient Endpoint Agent in diese Liste aufgenommen, weil es umfassende Sicherheitslösungen bietet und in der Lage ist, eine breite Palette von Bedrohungen schnell zu erkennen. Seine herausragende Fähigkeit, potenzielle Risiken zügig zu erkennen und zu neutralisieren, macht es zur besten Wahl für Unternehmen, die eine zuverlässige und robuste Bedrohungserkennung benötigen.

Herausragende Funktionen & Integrationen:

FortiClient Endpoint Agent bietet Funktionen wie automatisierten, verhaltensbasierten Schutz, sicheren Fernzugriff und Schwachstellenscans, um Ihr Netzwerk umfassend abzusichern. Die Integration in die Fortinet Security Fabric erweitert den Schutz und verbessert die Bedrohungsintelligenz.

Pros and Cons

Pros:

- Sorgt für leistungsstarke Bedrohungserkennung

- Stellt automatisierten, verhaltensbasierten Schutz bereit

- Bietet sicheren Fernzugriff

Cons:

- Die Benutzeroberfläche könnte intuitiver sein

- Anfängerfreundlichkeit ist gering

- Der Preis könnte wettbewerbsfähiger sein

Weitere Endpoint-Management-Software

Hier sind einige zusätzliche Endpoint-Management-Software-Optionen, die es nicht auf meine Auswahlliste geschafft haben, aber dennoch einen Blick wert sind:

- Check Point SandBlast Agent

Am besten geeignet für umfassenden Malware-Schutz

- Sophos Endpoint Protection

Am besten geeignet für kleine Unternehmen mit hohen Sicherheitsanforderungen

- Altera

Am besten für IT-Abteilungen, die eine All-in-One-Lösung suchen

- Kandji

Am besten für Mac-orientierte Organisationen geeignet

- NinjaOne

Am besten für Managed Service Provider (MSPs)

- Scalefusion

Am besten geeignet für umfassende Gerätesicherheit

- ManageEngine Endpoint Central

Am besten geeignet zur Automatisierung regelmäßiger Endpoint-Management-Aufgaben

Weitere Bewertungen von IT-Sicherheitslösungen

Auswahlkriterien für Endpoint-Management-Software

Bei der Auswahl der besten Endpoint-Management-Software für diese Liste habe ich typische Anforderungen und Schmerzpunkte wie Gerätesicherheit und einfache Integration berücksichtigt. Für eine strukturierte und faire Bewertung bin ich zudem nach folgendem Schema vorgegangen:

Kernfunktionen (25 % der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung folgende Anwendungsfälle abdecken:

- Gerätebestand verwalten

- Software-Updates ausrollen

- Sicherheitsrichtlinien durchsetzen

- Gerätezustand überwachen

- Remote-Support bereitstellen

Zusätzliche besondere Funktionen (25 % der Gesamtbewertung)

Zur weiteren Differenzierung suchte ich nach besonderen Eigenschaften, wie:

- Automatisierte Bedrohungserkennung

- Plattformübergreifende Kompatibilität

- Anpassbare Dashboards

- Integration mit Drittanbieter-Apps

- Erweiterte Reporting-Tools

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

Um die Gebrauchstauglichkeit der einzelnen Systeme besser einschätzen zu können, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Minimale Einarbeitungszeit

- Responsives Design

- Klare Struktur und Übersichtlichkeit

Onboarding (10 % der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu beurteilen, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkt-Touren

- Zugang zu Webinaren

- Umfassende Vorlagen

- Hilfreiche Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- Rund-um-die-Uhr-Erreichbarkeit (24/7)

- Support über mehrere Kanäle

- Kompetentes Personal

- Reaktionszeit

- Verfügbarkeit von FAQs

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preise

- Funktionsumfang für den Preis

- Skalierbarkeit der Preismodelle

- Verfügbarkeit einer kostenlosen Testversion

- Rabatte bei jährlicher Abrechnung

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu erhalten, habe ich beim Lesen von Kundenrezensionen auf Folgendes geachtet:

- Zufriedenheitsbewertungen von Nutzern

- Häufig genannte Vorteile

- Häufig genannte Nachteile

- Update-Häufigkeit

- Gesamte Weiterempfehlungsrate

So wählen Sie eine Endpoint-Management-Software aus

Es ist leicht, sich in langen Funktionslisten und komplizierten Preismodellen zu verlieren. Damit Sie beim Auswahlprozess Ihrer Software die Übersicht behalten, finden Sie hier eine Checkliste wichtiger Faktoren, die Sie beachten sollten:

| Faktor | Worauf Sie achten sollten |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihrem Unternehmen mitwachsen? Überlegen Sie, ob sie aktuelle Anforderungen sowie künftiges Wachstum abdecken kann. Achten Sie auf flexible Erweiterungsmöglichkeiten und anpassbare Preise. |

| Integrationen | Lässt sich das System mit Ihrer bestehenden Umgebung verbinden? Prüfen Sie die Kompatibilität mit Ihrer derzeitigen IT-Infrastruktur und Drittanbieter-Tools. |

| Anpassbarkeit | Lässt sich die Software an Ihre Arbeitsabläufe anpassen? Suchen Sie nach Optionen, mit denen Sie Einstellungen, Layouts und Berichte modifizieren können. |

| Benutzerfreundlichkeit | Ist das Tool für Ihr Team einfach zu bedienen? Bewerten Sie die Benutzeroberfläche und den Lernaufwand, um eine schnelle Einführung sicherzustellen. |

| Implementierung und Onboarding | Wie reibungslos ist die Einrichtung? Prüfen Sie, welche Unterstützung beim Installieren sowie Schulungsmaterialien bereitgestellt werden. |

| Kosten | Passt die Software in Ihr Budget? Vergleichen Sie Preismodelle, versteckte Gebühren und mögliche Langzeitkosten mit Ihrem Finanzplan. |

| Sicherheitsmaßnahmen | Sind Ihre Geräte geschützt? Achten Sie auf Verschlüsselung, regelmäßige Updates und die Einhaltung von Datenschutzstandards. |

Was ist eine Endpoint-Management-Software?

Endpoint-Management-Software ist ein Werkzeug, das IT-Teams dabei unterstützt, Geräte im Unternehmensnetzwerk zu verwalten und abzusichern. IT-Fachkräfte und Systemadministratoren nutzen diese Tools, um die Sicherheit und Compliance aller Geräte zu gewährleisten. Geräteverwaltung, Umsetzung von Sicherheitsrichtlinien und Software-Updates helfen, Kontrolle und Schutz über alle Netzwerk-Endpunkte sicherzustellen. Für Unternehmen, die einen noch umfassenderen Schutz wünschen, können Unified-Threat-Management-Lösungen Endpunkt-Tools ergänzen, indem sie netzwerkweite Sicherheitsherausforderungen adressieren. Insgesamt sorgen diese Werkzeuge für beruhigende Sicherheit durch den Schutz von Daten und die Vereinfachung des Gerätemanagements.

Funktionen

Achten Sie bei der Auswahl einer Endpoint-Management-Software auf folgende wichtige Funktionen:

- Geräteinventarverwaltung: Verfolgt alle Geräte in Ihrem Netzwerk und bietet eine umfassende Übersicht über die Assets für bessere Kontrolle und Organisation.

- Softwarebereitstellung: Ermöglicht die automatische Installation und Aktualisierung von Software auf allen Geräten, spart Zeit und stellt sicher, dass alle Systeme aktuell sind.

- Durchsetzung von Sicherheitsrichtlinien: Implementiert und überwacht Sicherheitsprotokolle, um Geräte vor Bedrohungen zu schützen und die Einhaltung von Unternehmensstandards sicherzustellen.

- Fernsupport: Bietet IT-Teams Werkzeuge, um Geräte aus der Ferne zuzugreifen und zu warten, was Ausfallzeiten reduziert und die Effizienz steigert.

- Automatisierte Bedrohungserkennung: Erkennt potenzielle Sicherheitsrisiken und sendet Warnungen, sodass schnell reagiert und Daten geschützt werden können.

- Plattformübergreifende Kompatibilität: Unterstützt verschiedene Betriebssysteme und Gerätetypen, um eine nahtlose Integration in vielfältigen IT-Umgebungen zu gewährleisten.

- Anpassbare Dashboards: Bietet flexible Berichts- und Überwachungsoptionen, die auf spezifische Anforderungen der Organisation zugeschnitten sind.

- Integration mit Drittanbieter-Anwendungen: Ermöglicht die Verbindung mit anderen Softwarelösungen, um Funktionalität und Effizienz von Arbeitsprozessen zu verbessern.

- Erweiterte Berichtswerkzeuge: Bietet detaillierte Einblicke und Analysen zur Geräteperformance und Sicherheit, um fundierte Entscheidungen zu unterstützen.

- Benutzerfreundliche Oberfläche: Sorgt für einfache Bedienung und schnelle Einarbeitung der IT-Teams, wodurch Schulungszeiten minimiert und die Produktivität maximiert werden.

Vorteile

Die Implementierung einer Endpoint-Management-Software bringt Ihrem Team und Ihrem Unternehmen zahlreiche Vorteile. Hier sind einige Beispiele, auf die Sie sich freuen können:

- Erhöhte Sicherheit: Automatisierte Bedrohungserkennung und Durchsetzung von Sicherheitsrichtlinien schützen Geräte vor Schwachstellen und Datenpannen.

- Zeitersparnis: Funktionen wie Softwarebereitstellung und Fernsupport reduzieren manuelle Aufgaben und beschleunigen die Problemlösung bei IT-Anliegen.

- Verbesserte Compliance: Stellt durch kontinuierliche Überwachung und Durchsetzung sicher, dass Geräte den organisatorischen und regulatorischen Anforderungen entsprechen.

- Bessere Geräteverfolgung: Die Geräteinventarverwaltung bietet einen klaren Überblick über alle Assets und unterstützt effiziente Ressourcenzuweisung und Planung.

- Gesteigerte Produktivität: Benutzerfreundliche Oberflächen und anpassbare Dashboards ermöglichen es IT-Teams, effizienter zu arbeiten – mit minimaler Einarbeitungszeit.

- Kosteneffizienz: Durch Automatisierung von Prozessen und Reduzierung von Ausfallzeiten können Organisationen die Betriebskosten senken und das IT-Budget optimal nutzen.

- Fundierte Entscheidungsfindung: Erweiterte Berichtswerkzeuge liefern Einblicke in Geräteleistung und Sicherheit und unterstützen die strategische Planung und Verbesserung.

Kosten und Preise

Die Auswahl einer Endpoint-Management-Software erfordert ein Verständnis der verfügbaren Preisgestaltungen und -modelle. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Tarife, deren Durchschnittspreise sowie typische Funktionen zusammen, die in Endpoint-Management-Softwarelösungen enthalten sind:

Tarifvergleichstabelle für Endpoint-Management-Software

| Tariftyp | Durchschnittspreis | Gängige Funktionen |

|---|---|---|

| Gratis-Tarif | $0 | Grundlegende Geräteverwaltung, eingeschränkte Softwarebereitstellung und essentielle Sicherheitsfunktionen. |

| Persönlicher Tarif | $5-$25/user/month | Geräteverwaltung, Fernsupport, Software-Updates und grundlegende Berichtswerkzeuge. |

| Business-Tarif | $25-$50/user/month | Erweiterte Geräteverwaltung, automatisierte Bedrohungserkennung, anpassbare Dashboards und Integrationsoptionen. |

| Enterprise-Tarif | $50+/user/month | Umfassende Sicherheitsfunktionen, plattformübergreifende Kompatibilität, detaillierte Analysen und Premium-Support. |

Häufig gestellte Fragen zur Endpoint Management Software

Hier finden Sie Antworten auf häufig gestellte Fragen zur Endpoint Management Software:

Wie verbessert Endpoint Management Software die Sicherheit?

Endpoint Management Software verbessert die Sicherheit, indem sie Richtlinien durchsetzt, die Geräte vor unbefugtem Zugriff und Bedrohungen schützen. Sie verwaltet Software-Updates und Patches, wodurch Schwachstellen reduziert werden. Außerdem bietet sie Werkzeuge zur Überwachung und Reaktion auf Sicherheitsvorfälle, damit Ihr Netzwerk sicher bleibt.

Kann Endpoint Management Software mit bestehenden Systemen integriert werden?

Ja, die meisten Endpoint Management Tools bieten Integrationen mit bestehenden IT-Infrastrukturen. Sie können sich mit Sicherheitssystemen, Helpdesks und anderen IT-Management-Werkzeugen verbinden. Prüfen Sie die Kompatibilität mit Ihren aktuellen Systemen, um einen reibungslosen Betrieb und maximale Effizienz zu gewährleisten.

Welche Faktoren sollte ich bei der Auswahl einer Endpoint Management Software berücksichtigen?

Berücksichtigen Sie Faktoren wie Skalierbarkeit, Integrationen und Benutzerfreundlichkeit. Beurteilen Sie, inwieweit die Software den aktuellen und zukünftigen Anforderungen Ihrer Organisation gerecht wird. Achten Sie auf Lösungen mit starken Sicherheitsfunktionen, die sich leicht in Ihr Team einführen lassen.

Wie unterstützt Endpoint Management Software die Einhaltung von Compliance-Anforderungen?

Endpoint Management Software unterstützt die Compliance, indem sie Geräte auf die Einhaltung von Branchenstandards und gesetzlicher Vorgaben überwacht. Sie stellt Prüfpfade und Berichte bereit, die bei der Nachweisführung helfen. Damit verringern Sie das Risiko von Strafen und stellen sicher, dass Ihre Organisation die gesetzlichen Anforderungen erfüllt.

Welche Support-Optionen gibt es typischerweise bei Endpoint Management Software?

Die Support-Optionen variieren, umfassen jedoch oft 24/7-Verfügbarkeit, Online-Chat, Telefonsupport und eine Wissensdatenbank. Einige Anbieter bieten dedizierte Account Manager oder Premium-Support-Pakete an. Berücksichtigen Sie beim Vergleich der Softwareoptionen die Anforderungen Ihres Teams und den benötigten Support-Level.

Wie bewerte ich die Kosteneffizienz von Endpoint Management Software?

Bewerten Sie die Kosteneffizienz, indem Sie die Preispläne mit den angebotenen Funktionen vergleichen. Berücksichtigen Sie die Gesamtkosten inkl. etwaiger Zusatzmodule oder versteckter Gebühren. Prüfen Sie, ob die Vorteile der Software die Investition im Hinblick auf die spezifischen Anforderungen und das Budget Ihrer Organisation rechtfertigen.

Wie geht es weiter?

Wenn Sie gerade Endpoint Management Software recherchieren, verbinden Sie sich kostenlos mit einem SoftwareSelect-Berater, um Empfehlungen zu erhalten.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Bedürfnisse analysiert werden. Anschließend erhalten Sie eine Auswahl passender Softwarelösungen zur Überprüfung. Auf Wunsch werden Sie während des gesamten Kaufprozesses, inklusive Preisverhandlungen, unterstützt.