Die beste Data-Masking-Software im Überblick

Die beste Data-Masking-Software hilft Teams dabei, sensible Informationen zu schützen, unbefugte Offenlegung zu verhindern und Entwicklungs- sowie Testumgebungen konform zu halten, ohne die Auslieferung zu verzögern. Mit diesen Tools können Entwickler mit realitätsnahen Daten arbeiten, während Kundendaten, Finanzinformationen und andere regulierte Felder sicher bleiben.

In der Regel suchen Teams nach Data-Masking-Lösungen, wenn manuelle Schwärzungen zu Fehlern führen, Testsysteme ungeschützte Produktionsdaten enthalten oder inkonsistente Maskierungsregeln Compliance-Risiken verursachen. Solche Probleme können zu Datenlecks, nicht bestandenen Audits und Verzögerungen in den Entwicklungs- und Sicherheitsprozessen führen.

Mit über 20 Jahren Branchenerfahrung als Chief Technology Officer habe ich Dutzende Data-Masking-Tools in realen Umgebungen geprüft und getestet, um deren Genauigkeit, Integrationsflexibilität und betrieblichen Einfluss zu bewerten. Dieser Leitfaden stellt die besten Data-Masking-Software-Lösungen vor, die den Datenschutz verbessern, für schnellere Entwicklungszyklen sorgen und konsistente Compliance-Prozesse unterstützen. Jede Bewertung enthält Funktionen, Vor- und Nachteile sowie die wichtigsten Anwendungsfälle, um Ihnen bei der Wahl der passenden Plattform zu helfen.

Warum Sie unseren Software-Bewertungen vertrauen können

Seit 2023 testen und bewerten wir SaaS-Entwicklungssoftware. Als Technologieexperten wissen wir, wie entscheidend und zugleich schwierig es ist, die richtige Software auszuwählen. Wir investieren viel in gründliche Recherchen, damit unser Publikum bessere Kaufentscheidungen treffen kann.

Wir haben mehr als 2.000 Tools für verschiedene SaaS-Entwicklungsszenarien getestet und über 1.000 umfassende Software-Bewertungen verfasst. Erfahren Sie wie wir Transparenz gewährleisten und lesen Sie unsere Software-Bewertungsmethodik.

Zusammenfassung der besten Data-Masking-Software

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Data-Masking-Software zusammen, um Ihnen zu helfen, die passende Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet zur Dokumenten-Anonymisierung | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten für Branchen-Compliance geeignet | Not available | $50/user/month (jährlich abgerechnet) | Website | |

| 3 | Am besten für Datenbankintegration | Nein | $15/user/month | Website | |

| 4 | Am besten geeignet für Cloud-Kompatibilität | Nein | $50/user/month | Website | |

| 5 | Am besten für DSGVO-Konformität | Nein | $30/user/month | Website | |

| 6 | Am besten geeignet für skalierbare Lösungen | Nein | $20/user/month | Website | |

| 7 | Am besten für die Datentokenisierung | Not available | $30/user/month | Website | |

| 8 | Am besten für Echtzeitschutz | Nein | $10/user/month | Website | |

| 9 | Am besten für den Unternehmenseinsatz geeignet | Nein | Auf Anfrage | Website | |

| 10 | Am besten für die DSGVO-Konformität | Not available | $15/User/Monat (jährliche Abrechnung) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Data-Masking-Software

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen zu den besten Data-Masking-Software-Lösungen, die den Sprung auf meine Auswahlliste geschafft haben. Meine Bewertungen bieten einen detaillierten Blick auf die wichtigsten Funktionen, Vor- und Nachteile, Integrationen und ideale Einsatzbereiche jedes Tools, um Ihnen bei der Auswahl der besten Lösung zu helfen.

Klippa DocHorizon ist eine intelligente Plattform für die Dokumentenverarbeitung, die Organisationen dabei unterstützt, sensible Daten zu anonymisieren und gleichzeitig die Einhaltung von Datenschutzvorschriften zu gewährleisten. Sie kombiniert OCR, Datenverifizierung und Automatisierung, um persönliche Informationen in verschiedensten Dokumenttypen zu schützen.

Warum ich Klippa DocHorizon ausgewählt habe: Ich habe dieses Tool wegen seiner leistungsstarken Funktionen zur Datenanonymisierung gewählt, die entscheidend für Data Masking sind. Die OCR-Technologie kann Texte mit hoher Genauigkeit erkennen, was das Auffinden und Maskieren sensibler Informationen erleichtert. Zudem gefiel mir, dass Werkzeuge zur Dokumentenklassifizierung und -verifizierung enthalten sind, mit denen die Echtheit sichergestellt wird, während der Zugriff auf unnötige Daten minimiert wird. Das macht es zu einer vielseitigen Option für datenschutzbewusste Unternehmen.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen anpassbare Workflow-Automatisierung und Identitätsverifizierung, wodurch die Plattform über das Maskieren hinaus auch zur Betrugsprävention beiträgt. Es stehen außerdem APIs und SDKs zur Verfügung, mit denen Teams die Datenmaskierung direkt in ihre bestehenden Systeme integrieren können.

Integrationen umfassen Doxis, Pipedrive Customer Relationship Management (CRM), Workato, Make, 0codekit, Xero, Oracle, SAP, QuickBooks, Microsoft Dynamics, Google Workspace und Slack.

Pros and Cons

Pros:

- Präzise OCR-basierte Extraktion

- Leistungsstarke Anonymisierungstools

- Flexible Workflow-Automatisierung

Cons:

- Komplexe Ersteinrichtung

- Begrenzter Offline-Zugriff

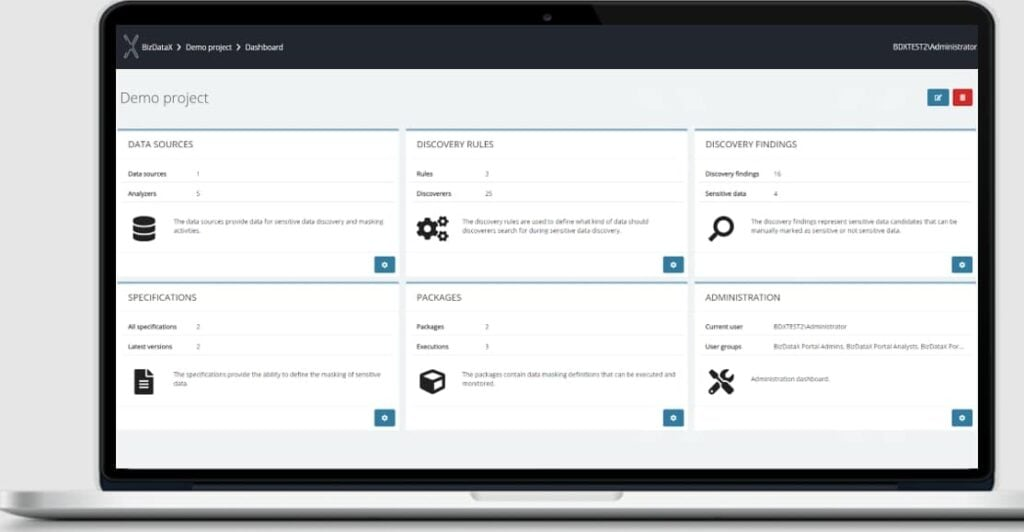

BizDataX ist eine Datenmaskierungssoftware, die für Unternehmen entwickelt wurde, die die Einhaltung von Branchenvorschriften sicherstellen müssen. Sie richtet sich in erster Linie an Unternehmenskunden, die mit sensiblen Daten arbeiten und eine sichere Verarbeitung benötigen, um Compliance-Standards einzuhalten.

Warum ich BizDataX ausgewählt habe: Es ist speziell für Branchen mit strengen Datenschutzanforderungen konzipiert und daher eine zuverlässige Wahl für die Einhaltung von Vorschriften. BizDataX bietet Funktionen wie regelbasierte Datenmaskierung und umfassende Prüfpfade. Diese Funktionen helfen Ihrem Team, die Datenintegrität aufrechtzuerhalten und gleichzeitig Branchennormen einzuhalten. Der Fokus auf Compliance hebt es von anderen Datenmaskierungslösungen ab.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen regelbasierte Datenmaskierung, die es Ihnen ermöglicht, Maskierungsprozesse an die Anforderungen Ihrer Branche anzupassen. Zusätzlich bietet es umfassende Audit-Trails, um Transparenz bei der Datenverarbeitung zu gewährleisten. Darüber hinaus ermöglicht BizDataX eine hohe Skalierbarkeit zur Unterstützung wachsender Datenmengen.

Integrationen umfassen die Unterstützung von Oracle, Microsoft SQL Server, IBM Db2, SAP HANA, PostgreSQL, MySQL und mehr.

Pros and Cons

Pros:

- Starker Fokus auf Compliance

- Hohe Skalierbarkeit für große Datensätze

- Anpassbare Maskierungsregeln

Cons:

- Begrenzte Anpassungsoptionen

- Steile Lernkurve für neue Nutzer

Microsoft SQL Server ist ein relationales Datenbankmanagementsystem, das für Unternehmen entwickelt wurde, die auf zuverlässige Datenbankdienste angewiesen sind. Es richtet sich vor allem an Unternehmen und IT-Fachkräfte und konzentriert sich auf Funktionen für Datenspeicherung, -abfrage und -verwaltung.

Warum ich Microsoft SQL Server gewählt habe: Es ist bekannt für seine nahtlose Integration mit verschiedenen Datenbankumgebungen und eignet sich daher ideal für Organisationen mit unterschiedlichen Datenanforderungen. SQL Server bietet erweiterte Funktionen zur Datenmaskierung, die dabei helfen, sensible Informationen zu schützen. Zudem unterstützt es die transaktionale Verarbeitung und gewährleistet so die Datenintegrität. Die Kompatibilität mit anderen Microsoft-Produkten macht es besonders attraktiv für Unternehmen, die bereits Microsoft-Dienste nutzen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen fortschrittliche Möglichkeiten zur Datenmaskierung, mit denen Ihr Team sensible Daten effizient schützen kann. Das Tool unterstützt die transaktionale Verarbeitung und sorgt so für Datenkonsistenz und Integrität. Darüber hinaus sorgt die Integration mit Microsoft-Diensten für ein einheitliches Nutzererlebnis innerhalb des Microsoft-Ökosystems.

Integrationen umfassen Microsoft Azure, Power BI, Excel, SharePoint, Dynamics 365, Visual Studio, Active Directory, GitHub und Teams.

Pros and Cons

Pros:

- Bietet direkte Integration mit SQL Server-Umgebungen

- Erweiterte Funktionen zur Datenmaskierung

- Unterstützt transaktionale Verarbeitung

Cons:

- Keine transparenten Preisinformationen

- Begrenzte Anpassungsmöglichkeiten

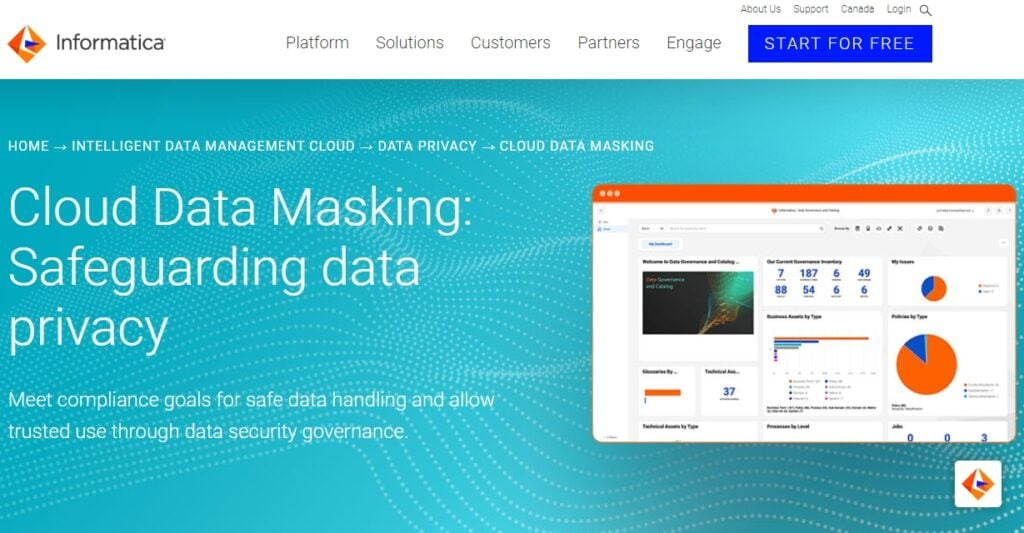

Informatica Cloud Data Masking ist eine Datenschutzlösung, die speziell für Unternehmen entwickelt wurde, die Cloud-Umgebungen nutzen. Die Hauptnutzer sind Organisationen, die sensible Daten über verschiedene Cloud-Plattformen hinweg sichern müssen. Zu den wichtigsten Funktionen zählen Datenmaskierung und Verschlüsselung.

Warum ich Informatica Cloud Data Masking ausgewählt habe: Es ist auf Cloud-Umgebungen zugeschnitten und daher ideal für Unternehmen, die in die Cloud wechseln oder dort bereits arbeiten. Das Tool bietet dynamische Datenmaskierung, mit der sich Daten schützen lassen, ohne deren Nutzbarkeit einzuschränken. Zudem stellt es Verschlüsselungsoptionen bereit, um Daten während der Übertragung und Speicherung sicher zu halten. Die nahtlose Integration mit Cloud-Plattformen macht es zu einer vielseitigen Wahl für Organisationen mit unterschiedlichsten IT-Infrastrukturen.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten dynamische Datenmaskierung, sodass Ihr Team Daten in Echtzeit schützen kann. Die Verschlüsselungsfunktionen des Tools gewährleisten Datensicherheit während Übertragung und Speicherung. Darüber hinaus gibt es rollenbasierte Zugriffskontrollen, mit denen Sie flexibel verwalten, wer Zugriff auf sensible Informationen erhält.

Integrationen umfassen Amazon Web Services, Microsoft Azure, Google Cloud, Salesforce, Oracle, SAP, Snowflake, Databricks, MongoDB und IBM.

Pros and Cons

Pros:

- Unterstützt dynamische Datenmaskierung

- Speziell für Cloud-Umgebungen konzipiert

- Bietet rollenbasierte Zugriffskontrollen

Cons:

- Mögliche Einarbeitungszeit für neue Nutzer

- Begrenzte Anpassungsmöglichkeiten

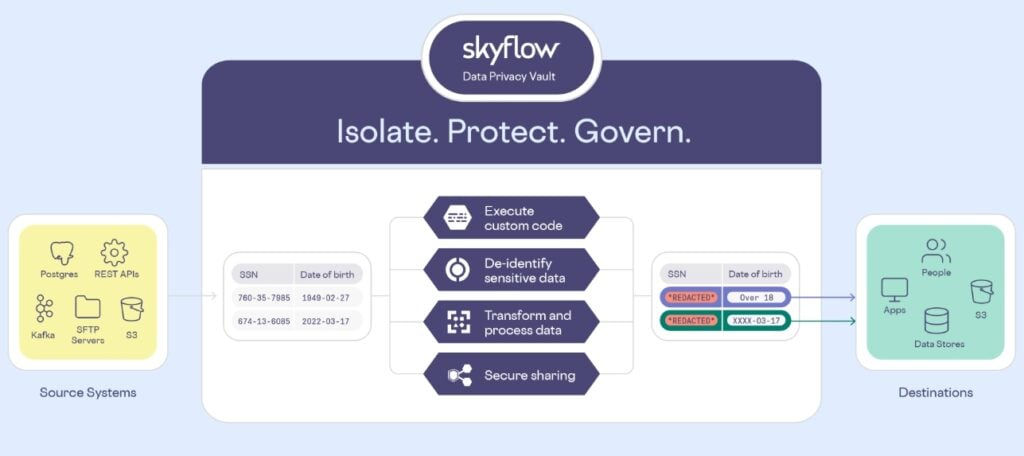

Skyflow ist ein Datenschutz-Tresor, der sich darauf konzentriert, Unternehmen bei der Einhaltung der DSGVO und anderer strenger Datenschutzvorschriften zu unterstützen. Durch die Anwendung der Prinzipien von Zero-Trust-Datensicherheit und Datenschutz durch Technik (Privacy by Design) bietet es einen soliden Schutz für sensible Daten und hilft Organisationen, die Einhaltung gesetzlicher Vorschriften aufrechtzuerhalten.

Warum ich Skyflow ausgewählt habe:

Ich habe Skyflow in die Liste aufgenommen, weil es sich speziell auf die Einhaltung gesetzlicher Vorschriften, insbesondere der DSGVO, konzentriert. Sein einzigartiger Ansatz, der Datenschutz durch Technik und Zero-Trust-Datensicherheit vereint, hebt es von anderen Tools ab. Meiner Meinung nach ist Skyflow das beste Tool für Unternehmen, die die DSGVO und andere Vorschriften einhalten möchten, da es speziell darauf ausgelegt ist, Organisationen bei diesen Herausforderungen zu unterstützen.

Hervorstechende Funktionen und Integrationen:

Funktionen beinhalten Datenanonymisierung, Verschlüsselung und Tokenisierung sowie die Führung eines unveränderlichen Protokolls der Datennutzung. Es bietet außerdem eine Privacy API für Entwickler, die den Einbau von Datenschutzfunktionen in Anwendungen erleichtert.

Integrationen umfassen AWS, Microsoft Azure und Google Cloud.

Pros and Cons

Pros:

- Starker Fokus auf DSGVO und andere gesetzliche Anforderungen

- Bietet Privacy API für Entwickler

- Gute Integration mit bestehenden Systemen und Cloud-Plattformen

Cons:

- Technisches Fachwissen notwendig, um den vollen Nutzen zu erschließen

- Die Kosten können mit der Anzahl der Datensätze und API-Aufrufe steigen

Comforte ist eine Datensicherheitslösung, die für Unternehmen entwickelt wurde, die eine skalierbare Datenabsicherung benötigen. Sie richtet sich in erster Linie an große Organisationen, die mit sensiblen Informationen arbeiten, und konzentriert sich auf Datenmaskierungs- und Verschlüsselungsdienste zum Schutz von Daten in unterschiedlichen Umgebungen.

Warum ich Comforte gewählt habe: Comforte bietet skalierbare Lösungen, die mit den Anforderungen Ihres Unternehmens an den Datenschutz wachsen. Mit Funktionen wie Datenmaskierung und Tokenisierung hilft Comforte, sensible Informationen effektiv abzusichern. Die Fähigkeit, große Datenmengen zu verarbeiten, macht die Lösung besonders geeignet für Unternehmen mit steigendem Datenaufkommen. Der Fokus auf Skalierbarkeit sorgt dafür, dass Ihr Team den Datenschutz effizient managen kann, während Ihr Unternehmen wächst.

Hervorstechende Funktionen & Integrationen:

Funktionen sind unter anderem Datenmaskierung und Tokenisierung, mit denen Ihr Team sensible Informationen schützen kann, ohne deren Nutzbarkeit einzuschränken. Comforte unterstützt große Datenmengen und gewährleistet so Skalierbarkeit für wachsende Unternehmen. Darüber hinaus bietet die Verschlüsselung eine zusätzliche Sicherheitsebene für Ihre Daten.

Integrationen umfassen SAP, Oracle, Microsoft SQL Server, IBM, Teradata, MongoDB, Amazon Web Services, Microsoft Azure, Google Cloud und Snowflake.

Pros and Cons

Pros:

- Unterstützt große Datenmengen

- Skalierbare Datenschutzlösungen

- Effektive Datenmaskierung und Tokenisierung

Cons:

- Mögliche Lernkurve für neue Nutzer

- Keine transparenten Preisinformationen

Protegrity bietet eine leistungsstarke Datenschutzlösung mit dem Schwerpunkt, die Privatsphäre zu gewährleisten und gleichzeitig die Nutzbarkeit der Daten zu erhalten. Für Unternehmen, die in datengesteuerten Arbeitsabläufen betriebliche Effizienz bewahren und dennoch die Privatsphäre priorisieren müssen, stellt Protegrity eine überzeugende Option dar.

Warum ich Protegrity ausgewählt habe:

Protegrity hebt sich durch seinen ausgewogenen Ansatz zwischen Datennutzbarkeit und Datenschutz hervor. Nicht jede Datenmaskierungslösung schafft es, den Nutzen der Daten zu erhalten und gleichzeitig die Privatsphäre zu gewährleisten – und genau hier macht Protegrity den Unterschied.

Für diese Liste habe ich Protegrity als das beste Tool ausgewählt, um die Nutzbarkeit von Daten bei gleichzeitiger Wahrung der Privatsphäre zu gewährleisten, da es fortschrittliche Methoden der Daten-De-Identifikation bietet, die die Privatsphäre schützen, ohne datengesteuerte Abläufe zu behindern.

Herausragende Funktionen und Integrationen:

Funktionen umfassen KI-gestützten Datenschutz, automatische Erkennung sensibler Daten und robuste De-Identifikationsmethoden wie Tokenisierung, Maskierung und Verschlüsselung.

Integrationen umfassen Cloud-Plattformen wie AWS und Azure, Datenbanken wie Oracle und SQL Server sowie Big-Data-Lösungen wie Hadoop.

Pros and Cons

Pros:

- Bietet KI-gestützten Datenschutz.

- Robuste Methoden zur Daten-De-Identifikation.

- Breite Palette an Integrationen.

Cons:

- Könnte für kleinere Unternehmen überdimensioniert sein.

- Erfordert technisches Fachwissen für Implementierung und Wartung

Baffle ist eine Datenschutzlösung, die für Unternehmen entwickelt wurde, die einen Echtzeit-Datenschutz und eine Verschlüsselung benötigen. Sie richtet sich in erster Linie an Finanzinstitute, Gesundheitsdienstleister und andere Branchen, die mit sensiblen Daten arbeiten, und übernimmt wichtige Funktionen wie Datenverschlüsselung und Datenmaskierung.

Warum ich Baffle ausgewählt habe: Es bietet Echtzeit-Datenschutz und stellt sicher, dass Ihre Daten während der Verarbeitung stets sicher sind. Baffle setzt Verschlüsselungstechniken ein, die keine Entschlüsselung der Daten erfordern und so eine zusätzliche Sicherheitsebene schaffen. Es unterstützt sowohl lokale als auch Cloud-Umgebungen und ist somit vielseitig für verschiedene IT-Infrastrukturen einsetzbar. Die Fähigkeit, Daten ohne spürbare Leistungsbeeinträchtigung zu schützen, ist ideal für Unternehmen mit hohem Datenvolumen.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen dynamisches Datenmaskieren, mit dem Ihr Team Daten während der Übertragung maskieren kann. Baffle bietet außerdem formatwahrende Verschlüsselung, die die Nutzbarkeit der Daten erhält und gleichzeitig für Sicherheit sorgt. Die Unterstützung von Multi-Cloud-Umgebungen erhöht die Flexibilität für Ihre Datenverwaltung.

Integrationen umfassen Amazon Web Services, Microsoft Azure, Google Cloud Platform, Snowflake, Databricks, Oracle, MongoDB und IBM.

Pros and Cons

Pros:

- Echtzeit-Datenschutz

- Keine Datenentschlüsselung notwendig

- Unterstützt Multi-Cloud-Umgebungen

Cons:

- Erfordert technisches Fachwissen

- Begrenzte Anpassungsmöglichkeiten

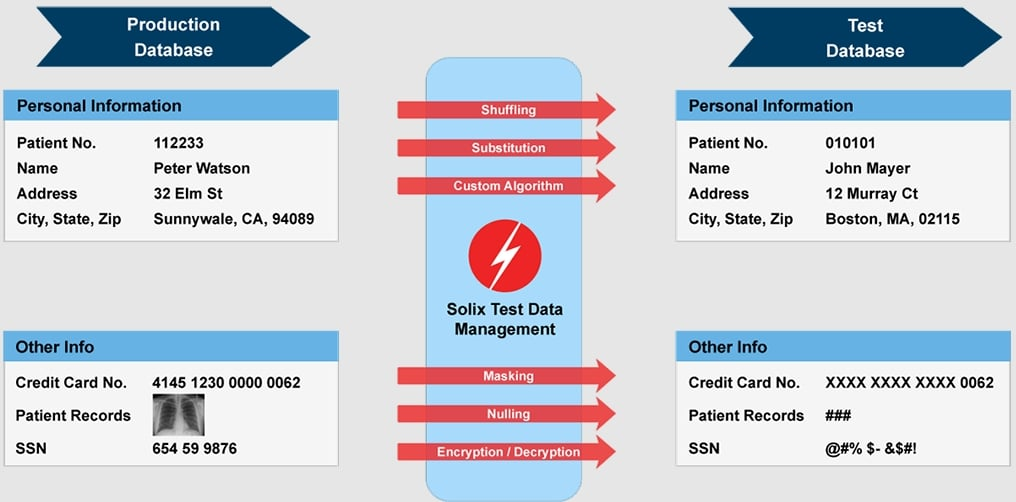

Solix Data Masking ist eine Datenschutzlösung, die sich an Unternehmenskunden richtet, die sensible Informationen schützen und Datenschutzvorschriften einhalten müssen. Sie übernimmt zentrale Aufgaben wie Datenmaskierung, Erkennung sensibler Daten und unterstützt verschiedene Datenumgebungen.

Warum ich Solix Data Masking gewählt habe: Es zeichnet sich durch fortschrittliche Datenmaskierungstechniken aus, die für Unternehmen, die große Mengen sensibler Daten verarbeiten, unerlässlich sind. Solix Data Masking bietet umfassende Tools zur Entdeckung sensibler Daten und stellt so sicher, dass Sie alle kritischen Daten in Ihren Systemen identifizieren. Die Unterstützung mehrerer Datenumgebungen erhöht die Vielseitigkeit für Ihr Team. Die Kompatibilität mit Plattformen wie IBM und SAP macht es besonders geeignet für komplexe Unternehmensumgebungen.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen fortschrittliche Methoden der Datenmaskierung, die dabei helfen, sensible Informationen effektiv zu schützen. Die Tools zur Entdeckung sensibler Daten von Solix sorgen dafür, dass Ihr Team alle kritischen Daten identifiziert. Zusätzlich unterstützt es verschiedene Datenumgebungen und bietet so Flexibilität im Umgang mit unterschiedlichen Datensätzen.

Integrationen umfassen IBM, SAP, Oracle und Microsoft SQL.

Pros and Cons

Pros:

- Unterstützt mehrere Datenumgebungen

- Fortschrittliche Tools zur Datenerkennung

- Kompatibel mit führenden Plattformen

Cons:

- Fehlende benutzerfreundliche Oberfläche

- Komplexer Implementierungsprozess

SecuPi ist eine Datenschutzlösung, die für Unternehmen entwickelt wurde, die die Einhaltung der DSGVO und anderer Datenschutzvorschriften sicherstellen müssen. Sie richtet sich an Organisationen, die mit sensiblen Daten arbeiten, und bietet Funktionen wie dynamische Datenmaskierung und Zugriffskontrolle, um den Datenschutz zu gewährleisten.

Warum ich SecuPi ausgewählt habe: Es konzentriert sich auf die Einhaltung der DSGVO und ist damit unverzichtbar für europäische Unternehmen und andere Betriebe, die ähnlichen Regularien unterliegen. SecuPi bietet dynamische Datenmaskierung, wodurch Daten in Echtzeit geschützt werden, ohne den Nutzerzugriff einzuschränken. Die Zugriffskontrollfunktionen stellen sicher, dass nur autorisierte Nutzer auf sensible Informationen zugreifen können. Das Tool bietet außerdem umfassende Prüfungsfunktionen, die es Ihrem Team erleichtern, den Datenzugriff und die -nutzung nachzuverfolgen.

Herausragende Funktionen & Integrationen:

Funktionen wie die dynamische Datenmaskierung schützen Informationen beim Zugriff und gewährleisten so die Einhaltung von Vorschriften, ohne den Betriebsablauf zu stören. Die Zugriffskontrollmöglichkeiten von SecuPi erlauben es Ihnen, Benutzerberechtigungen effektiv zu verwalten. Zudem stellt es detaillierte Audit-Tools zur Verfügung, um Datenzugriffe und -nutzung zu überwachen.

Integrationen umfassen SAP, Oracle, Microsoft SQL Server, Amazon Web Services, Microsoft Azure, Google Cloud, Salesforce, IBM, MongoDB und Snowflake.

Pros and Cons

Pros:

- Echtzeit-Datenschutz

- Fokus auf DSGVO-Konformität

- Effektive Zugriffskontrollfunktionen

Cons:

- Die Ersteinrichtung kann komplex sein

- Erfordert technisches Fachwissen

Weitere Data-Masking-Software

Hier sind einige zusätzliche Data-Masking-Softwareoptionen, die es zwar nicht auf meine Auswahlliste geschafft haben, aber dennoch einen Blick wert sind:

- PrimeFactors

Am besten geeignet für Verschlüsselungsintegration

- Mage Data

Am besten geeignet für dynamisches Maskieren

- Clonetab

Am besten für Datenverschleierung

Auswahlkriterien für Data-Masking-Software

Bei der Auswahl der besten Data-Masking-Software für diese Liste habe ich typische Anforderungen und Schmerzpunkte wie Datenschutz und regulatorische Compliance berücksichtigt. Darüber hinaus habe ich den folgenden Rahmen verwendet, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25 % der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung folgende Einsatzbereiche abdecken:

- Sensible Daten maskieren

- Unterstützung mehrerer Datenformate

- Erfüllung gesetzlicher Datenschutzanforderungen

- Bereitstellung von Audit-Trails

- Rollenbasierte Zugriffskontrolle ermöglichen

Zusätzliche herausragende Funktionen (25 % der Gesamtbewertung)

Um die Konkurrenz weiter einzugrenzen, habe ich auch auf besondere Funktionen geachtet, wie zum Beispiel:

- Echtzeit-Datenmaskierung

- Dynamische Maskierungsfunktionen

- Integration mit Cloud-Plattformen

- Anpassbare Maskierungsregeln

- Datenidentifikation und -klassifizierung

Benutzerfreundlichkeit (10 % der Gesamtpunktzahl)

Um einen Eindruck von der Benutzerfreundlichkeit jedes Systems zu gewinnen, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Minimale Lernkurve

- Anpassbare Dashboards

- Effiziente Workflow-Gestaltung

Onboarding (10 % der Gesamtpunktzahl)

Zur Bewertung des Onboarding-Erlebnisses für jede Plattform habe ich Folgendes betrachtet:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen und Leitfäden

- Schneller Onboarding-Support

- Webinare und Live-Trainings

Kundensupport (10 % der Gesamtpunktzahl)

Um die Kundendienstleistungen jedes Softwareanbieters zu beurteilen, habe ich Folgendes betrachtet:

- Verfügbarkeit von 24/7-Support

- Zugriff auf ein dediziertes Support-Team

- Umfassende Hilfedokumentation

- Reaktionsschneller Live-Chat und E-Mail-Support

- Regelmäßige Updates und Wartung

Preis-Leistungs-Verhältnis (10 % der Gesamtpunktzahl)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu beurteilen, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preisgestaltung

- Flexible Preismodelle

- Funktionsumfang im Verhältnis zu den Kosten

- Keine versteckten Kosten

- Zufriedenheit mit dem ROI

Kundenrezensionen (10 % der Gesamtpunktzahl)

Um einen Gesamteindruck zur Kundenzufriedenheit zu erhalten, habe ich bei der Lektüre von Kundenbewertungen auf Folgendes geachtet:

- Gesamtzufriedenheitsbewertungen

- Feedback zur Benutzerfreundlichkeit

- Kommentare zur Wirksamkeit der Funktionen

- Erfahrungen mit dem Kundensupport

- Meinungen zu Preis und Wert

Wie man die richtige Data-Masking-Software auswählt

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie während Ihres individuellen Auswahlprozesses den Fokus behalten, finden Sie hier eine Checkliste wichtiger Faktoren, an die Sie denken sollten:

| Faktor | Worauf Sie achten sollten |

| Skalierbarkeit | Kann die Software mit Ihren Datenanforderungen wachsen? Prüfen Sie, wie sie mit zunehmenden Datenvolumina umgeht und ob sie Ihre Zukunftspläne unterstützt. Achten Sie auf Lösungen, die flexible Skalierungsoptionen ohne nennenswerte Leistungseinbußen bieten. |

| Integrationen | Lässt sich die Software in Ihre bestehenden Systeme integrieren? Prüfen Sie die Kompatibilität mit Ihren Datenbanken, Cloud-Diensten und sonstiger IT-Infrastruktur. Eine nahtlose Integration spart Zeit und minimiert die Komplexität bei der Implementierung und im täglichen Einsatz. |

| Anpassbarkeit | Wie einfach lässt sich die Software auf Ihre spezifischen Anforderungen zuschneiden? Prüfen Sie, ob sich Maskierungsregeln definieren lassen, Workflows anpassen und Abläufe auf Ihre Geschäftsprozesse abstimmen lassen. Anpassbarkeit stellt sicher, dass das Tool Ihre individuellen Anforderungen erfüllt. |

| Benutzerfreundlichkeit | Ist die Software intuitiv und benutzerfreundlich? Suchen Sie nach Lösungen, die den Schulungsaufwand minimieren und es Ihrem Team ermöglichen, Aufgaben effizient auszuführen. Eine einfache Oberfläche und klare Navigation sind entscheidend, um die Lernkurve zu verringern. |

| Implementierung und Onboarding | Wie reibungslos verläuft der Umstieg auf die neue Software? Bewerten Sie die Verfügbarkeit von Schulungsressourcen, Unterstützung beim Setup sowie mögliche Beeinträchtigungen. Ein gut unterstütztes Onboarding kann die frühe Akzeptanz deutlich erleichtern. |

| Kosten | Entspricht die Preisgestaltung Ihrem Budget? Vergleichen Sie die Gesamtkosten, einschließlich eventueller versteckter Gebühren oder Zusatzkosten. Achten Sie darauf, dass sich der Preis mit den angebotenen Funktionen und Leistungen deckt, und berücksichtigen Sie auch die langfristigen finanziellen Verpflichtungen. |

| Sicherheitsmaßnahmen | Wie robust sind die Sicherheitsvorkehrungen? Überprüfen Sie, wie die Software sensible Daten durch Verschlüsselung, Zugriffskontrollen und Einhaltung von Branchenstandards schützt. Starke Sicherheitsvorkehrungen sind unerlässlich, um Datenpannen und unbefugten Zugriff zu verhindern. |

| Erfüllung von Compliance-Anforderungen | Erfüllt die Software Ihre regulatorischen Vorgaben? Berücksichtigen Sie branchenspezifische Anforderungen, etwa DSGVO oder HIPAA. Stellen Sie sicher, dass das Tool Audit-Trails und Berichtsfunktionen für die Einhaltung relevanter Vorschriften bietet. |

Was ist Data Masking Software?

Data Masking Software schützt sensible Informationen, indem sie diese verschleiert und für unbefugte Nutzer unbrauchbar macht, während das Format erhalten bleibt. Diese Tools werden in der Regel von IT-Fachkräften, Datenanalysten und Compliance-Beauftragten eingesetzt, um die Datensicherheit zu erhöhen und regulatorische Anforderungen zu erfüllen.

Maskierungs-, Verschlüsselungs- und Zugriffskontrollfunktionen tragen dazu bei, Daten zu schützen, indem sie sicherstellen, dass nur autorisiertes Personal auf sensible Informationen zugreifen kann. Insgesamt bieten diese Tools eine sichere Möglichkeit, Datenschutz zu gewährleisten, ohne die Geschäftsabläufe zu beeinträchtigen.

Funktionen von Data Masking Software

Achten Sie bei der Auswahl von Data Masking Software auf die folgenden zentralen Funktionen:

- Dynamische Datenmaskierung: Bietet Echtzeitschutz, indem Daten beim Zugriff maskiert werden. Dadurch bleiben sensible Informationen geschützt, ohne dass ihre Nutzbarkeit beeinträchtigt wird.

- Rollenbasierte Zugriffskontrolle: Ermöglicht die Verwaltung, wer Daten sehen oder bearbeiten darf, und erhöht so die Sicherheit, indem nur autorisierte Nutzer Zugriff erhalten.

- Datenverschlüsselung: Schützt Daten, indem sie in einen Code umgewandelt werden. Dadurch wird unbefugter Zugriff verhindert und die Einhaltung von Datenschutzvorschriften gewährleistet.

- Audit-Trails: Zeichnet Zugriffs- und Bearbeitungsaktivitäten auf, sorgt für Transparenz und unterstützt die Compliance-Berichterstattung.

- Integrationsmöglichkeiten: Stellt die Kompatibilität mit bestehenden Datenbanken und IT-Infrastrukturen sicher, sodass eine nahtlose Datenverwaltung plattformübergreifend möglich ist.

- Anpassbare Maskierungsregeln: Erlaubt die Anpassung der Maskierungsprozesse an spezifische Anforderungen des Unternehmens, um verschiedene Datentypen flexibel zu schützen.

- Datenentdeckung und -klassifizierung: Erkennt und kategorisiert sensible Informationen, damit Sie wichtige Daten priorisieren und gezielt schützen können.

- Skalierbarkeit: Unterstützt wachsende Datenmengen und stellt sicher, dass die Software mit dem Bedarf Ihres Unternehmens ohne Leistungseinbußen wächst.

- Benutzerfreundliche Oberfläche: Bietet ein intuitives und leicht zu bedienendes Design, das die Einarbeitung erleichtert und effizientes Arbeiten ermöglicht.

- Compliance-Unterstützung: Stellt Funktionen bereit, die das Einhalten branchenspezifischer Vorschriften, wie etwa DSGVO oder HIPAA, ermöglichen und Ihr Unternehmen gesetzeskonform halten.

Vorteile von Data Masking Software

Der Einsatz von Data Masking Software bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Auf diese können Sie sich freuen:

- Erhöhte Datensicherheit: Schützt sensible Informationen durch Maskierung oder Verschlüsselung und verringert so das Risiko von unbefugtem Zugriff und Datenlecks.

- Regulatorische Compliance: Hilft Ihrem Unternehmen, Branchenstandards wie DSGVO und HIPAA einzuhalten, indem es Datenschutz gewährleistet und Audit-Trails bereitstellt.

- Betriebliche Effizienz: Ermöglicht Ihrem Team, mit realistischen Daten zu arbeiten, ohne sensible Informationen offenzulegen, was Arbeitsabläufe und Entscheidungsprozesse verbessert.

- Risikominimierung: Verringert das Potenzial für Datenlecks durch gesteuerte Zugriffsrechte und Sichtbarkeitskontrolle und schützt so den Ruf und die Werte Ihres Unternehmens.

- Skalierbarkeit: Unterstützt wachsende Datenanforderungen und stellt sicher, dass Ihre Datenschutzmaßnahmen mit Ihrem Unternehmen mitwachsen können.

- Anpassungsfähigkeit: Bietet Flexibilität bei der Maskierung und beim Schutz von Daten, sodass die Lösung an Ihre spezifischen Anforderungen und Prozesse angepasst werden kann.

Kosten und Preise von Data Masking Software

Die Auswahl von Data Masking Software erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und -pläne. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die nachstehende Tabelle fasst gängige Pläne, deren Durchschnittspreise und typische Merkmale von Data Masking Software-Lösungen zusammen:

Vergleichstabelle der Tarife für Data Masking Software

| Tarifart | Durchschnittspreis | Typische Merkmale |

| Gratis-Tarif | $0 | Grundlegendes Data Masking, eingeschränkter Support und Standardsicherheit. |

| Persönlicher Tarif | $5-$25/user/month | Anpassbare Maskierungsregeln, Datenverschlüsselung und E-Mail-Support. |

| Business-Tarif | $30-$75/user/month | Rollenbasierte Zugriffsrechte, Integrationsmöglichkeiten, Audit-Trails und Prioritäts-Support. |

| Enterprise-Tarif | $80-$150/user/month | Erweiterte Compliance-Werkzeuge, dynamische Maskierung, Skalierbarkeitsoptionen und dedizierte Kontoverwaltung. |

Data-Masking-Software: FAQs

Hier finden Sie Antworten auf häufig gestellte Fragen zur Data-Masking-Software:

Was sind die Nachteile von Data Masking?

Data Masking kann Prozesse verlangsamen, da es oft als Batch-Job ausgeführt wird und insbesondere bei großen Datenmengen Zeit benötigt. Außerdem kann es die Originaldaten dauerhaft verändern, wodurch sie für Produktionsdatenbanken ungeeignet werden. Diese Faktoren sollten Sie bei der Entscheidung zwischen statischem und dynamischem Maskieren berücksichtigen.

Welche Data-Masking-Technik ist am besten geeignet?

Datenverschlüsselung wird häufig verwendet und ist für Data Masking sehr effektiv. Dabei werden Daten in ein unlesbares Format umgewandelt, das nur mit einem Entschlüsselungsschlüssel zugänglich ist. Diese Technik ist besonders nützlich, wenn sensible Daten sicher geteilt oder gespeichert werden müssen, sodass nur autorisierte Nutzer darauf zugreifen können.

Was muss bei der Umsetzung von Data Masking beachtet werden?

Achten Sie bei der Implementierung von Data Masking darauf, die Datenintegrität für Analysen zu erhalten. Vermeiden Sie Workflow-Unterbrechungen, indem Sie Sicherheitsanforderungen und Zugänglichkeit in Einklang bringen. Berücksichtigen Sie die Komplexität Ihrer Umgebung und wählen Sie Tools, die sich gut in bestehende Systeme integrieren lassen.

Kann Data Masking rückgängig gemacht werden?

Data Masking kann je nach angewandter Methode reversibel oder irreversibel sein. Reversibles Maskieren ermöglicht unter sicheren Bedingungen die Wiederherstellung der Originaldaten. Beim irreversiblen Maskieren werden die Daten dauerhaft verändert und können ohne speziellen Schlüssel oder Prozess nicht mehr gelesen werden.

Wie unterstützt Data Masking die Compliance?

Data Masking hilft Unternehmen, Vorschriften wie die DSGVO und HIPAA einzuhalten, indem es sensible Informationen vor unbefugtem Zugriff schützt. Die Daten werden anonymisiert, sodass personenbezogene Daten nicht offengelegt werden und das Risiko von Datenschutzverletzungen und Bußgeldern verringert wird.

Ist Data Masking für alle Datentypen geeignet?

Data Masking ist vielseitig und kann auf verschiedene Datentypen angewendet werden, einschließlich strukturierter und unstrukturierter Daten. Dennoch ist es wichtig, Ihre spezifischen Anforderungen zu analysieren und eine Masking-Technik auszuwählen, die die Nutzbarkeit der Daten erhält und gleichzeitig sensible Informationen schützt.

Wie geht es weiter?

Steigern Sie Ihr SaaS-Wachstum und Ihre Führungskompetenzen.

Abonnieren Sie unseren Newsletter für die neuesten Einblicke von CTOs und angehenden Tech-Führungskräften.

Wir helfen Ihnen, intelligenter zu skalieren und stärker zu führen – mit Leitfäden, Ressourcen und Strategien von Top-Experten!