10 Die beste Auswahl an Dark Web Monitoring Tools

Die Navigation durch die Weiten des Internets gleicht dem Manövrieren um einen Eisberg: Was Sie über herkömmliche Suchmaschinen auf der sichtbaren Oberfläche – dem Surface Web – sehen, ist nur die Spitze. Darunter liegen das Deep Web und das Darknet, wo Cyberkriminelle und Hacker illegale Aktivitäten betreiben. Diese Bedrohungsakteure nutzen die Anonymität dieser Bereiche, um persönlich identifizierbare Informationen (PII) und sensible Daten zu handeln sowie verschiedene Arten von Cyberangriffen wie Malware, Ransomware und Betrugsmaschen zu starten.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Dark Web Monitoring Tools

Diese Vergleichstabelle fasst die Preisinformationen meiner besten Dark Web Monitoring Tools zusammen, damit Sie das optimale Tool für Ihr Budget und Ihre Geschäftsanforderungen finden können.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für Echtzeit-Benachrichtigungen bei Sicherheitsvorfällen | Not available | Preis auf Anfrage | Website | |

| 2 | Am besten geeignet für 24/7 Darknet-Überwachung | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 3 | Am besten für Einzelanwender, die Passwortverwaltung und Dark-Web-Scans benötigen | 30-tägige kostenlose Testversion + kostenloser Plan verfügbar | $3/User/Monat (jährliche Abrechnung) | Website | |

| 4 | Am besten für die Erkennung von Zugangsdaten-Exponierung auf Unternehmensebene | Not available | Preise auf Anfrage | Website | |

| 5 | best-dark-web-monitoring-tools | Kostenlose Demo verfügbar | $29/Benutzer/Monat (mindestens 10 Lizenzen) | Website | |

| 6 | Am besten geeignet für Echtzeit-Bedrohungsinformationen | Not available | Preise auf Anfrage | Website | |

| 7 | Am besten geeignet für Datenvisualisierung und Darknet-Analyse | Not available | $35/user/month (jährliche Abrechnung) | Website | |

| 8 | Am besten geeignet für den Schutz vor Identitätsdiebstahl und Multi-Geräte-Unterstützung | Not available | $2.50/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 9 | Am besten geeignet für Compliance-orientierte Unternehmen, die DSGVO- und HIPAA-Prüfungen benötigen | Kostenlose Demo verfügbar | $50/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 10 | Am besten für Netzwerkadministratoren, die eine erweiterte Darknet-Überwachung suchen | Kostenlose Testversion verfügbar | $245/Benutzer/Monat (jährliche Abrechnung) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Dark Web Monitoring Tools

Im Folgenden finden Sie meine ausführlichen Zusammenfassungen der besten Dark Web Monitoring Tools, die es auf meine Shortlist geschafft haben. Die Bewertungen bieten einen detaillierten Blick auf die wichtigsten Funktionen, Vor- u0026amp; Nachteile, Integrationen und ideale Anwendungsfälle jedes Tools, um Sie bei Ihrer Auswahl zu unterstützen.

NordStellar ist eine Plattform für Threat Exposure Management, die sich auf Dark-Web-Überwachung und proaktive Bedrohungserkennung konzentriert. Entwickelt, um die Sicherheitslage Ihres Unternehmens zu stärken, bietet sie wichtige Werkzeuge, um potenziellen Cyberbedrohungen einen Schritt voraus zu sein.

Warum ich NordStellar ausgewählt habe: Ich habe NordStellar wegen des Echtzeit-Monitorings von Datenpannen ausgewählt, das sofortige Benachrichtigungen liefert, damit Sie rasch auf Bedrohungen reagieren können. Es verfolgt zudem unternehmensbezogene Schlüsselwörter in Dark-Web-Foren und bietet Einblicke in potenzielle Risiken, während die Markenschutz-Funktion die unbefugte Nutzung Ihres Namens verhindert. Mit Attack Surface Management, das Schwachstellen frühzeitig erkennt, bietet NordStellar Ihrem Unternehmen einen starken, proaktiven Schutz.

Herausragende Funktionen & Integrationen:

Funktionen umfassen das Tracking von unternehmensbezogenen Schlüsselwörtern in Dark-Web-Foren, wodurch Sie Einblicke in potenzielle Bedrohungen oder unbefugte Aktivitäten rund um Ihre Marke erhalten. Die Plattform aggregiert Bedrohungsinformationen aus mehr als 36.000 Quellen und verschafft Ihnen so einen umfassenden Überblick über potenzielle Risiken. Darüber hinaus bietet sie eine risikobasierte Priorisierung, sodass Sie sich zuerst auf die kritischsten Bedrohungen konzentrieren können.

Integrationen umfassen Splunk, QRadar, Datadog, Fortinet, Sentinel, Elastic, Cortex und weitere.

Pros and Cons

Pros:

- Echtzeitwarnungen erkennen kompromittierte Daten

- Durchsucht das Dark Web nach Schlüsselwörtern

- Integriert sich mit führenden SIEM-Plattformen

Cons:

- Preise nur auf Anfrage verfügbar

- Erweiterte Funktionen nur in höheren Tarifen

ManageEngine Log360 ist eine umfassende Lösung für Security Information and Event Management (SIEM), die entwickelt wurde, um Organisationen vor Bedrohungen in lokalen, Cloud- und hybriden Umgebungen zu schützen.

Warum ich ManageEngine Log360 ausgewählt habe: Es bietet durch die Partnerschaft mit Constella Intelligence eine Bedrohungsaufklärung in Echtzeit sowie eine 24/7-Überwachung auf geleakte sensible Informationen. Das System durchsucht kontinuierlich das Darknet nach Erwähnungen sensibler Unternehmensdaten wie Domainnamen, Mitarbeiter-Zugangsdaten und anderen personenbezogenen Informationen (PII). Dieser proaktive Ansatz hilft, Bedrohungen zu erkennen und abzuwenden, bevor sie erheblichen Schaden anrichten können.

Herausragende Funktionen & Integrationen:

Herausragende Funktionen sind unter anderem sofortige Benachrichtigungen, wenn geleakte Zugangsdaten oder kritische Informationen im Darknet gefunden werden, eine Incident Workbench, die kontextbasierte Datenanalysen ermöglicht und so effektives Threat Hunting sowie schnelle Reaktionen auf Datenverluste unterstützt, sowie fortschrittliche Analyse- und Überwachungsfunktionen, die einen umfassenden Sicherheitsüberblick bieten.

Das Tool integriert sich mit Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure und Active Directory.

Pros and Cons

Pros:

- Bietet Echtzeit-Überwachung und -Benachrichtigung

- Effektiv für die Überprüfung aller IT-Ebenen eines Unternehmens

- Hervorragende Sichtbarkeit über alle Systeme

Cons:

- Mögliche Leistungsprobleme bei großen Datenmengen

- Die Ersteinrichtung kann komplex sein

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

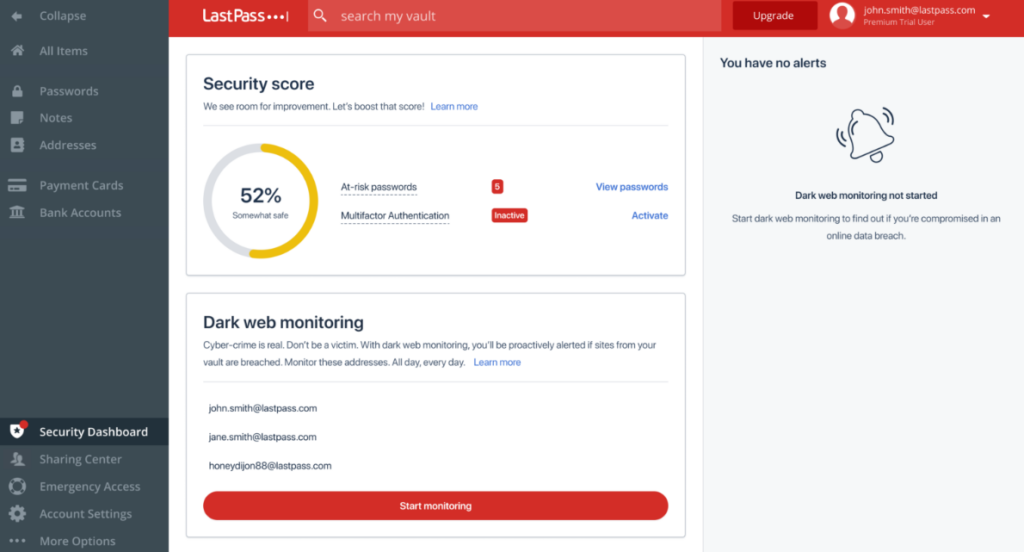

LastPass

Am besten für Einzelanwender, die Passwortverwaltung und Dark-Web-Scans benötigen

LastPass ist ein Passwort-Management-Tool, das zusätzliche Funktionen für das Dark-Web-Scanning bietet und somit eine umfassende Option für Einzelanwender darstellt, die beides benötigen.

Warum ich LastPass gewählt habe: Ich habe mich für LastPass entschieden, weil es Passwortverwaltung und Dark-Web-Scanning kombiniert. Im Vergleich zu ähnlichen Angeboten bietet LastPass eine breitere Palette an Funktionen für Einzelanwender. Ich halte es für die beste Wahl für Einzelanwender, die Passwortverwaltung und Dark-Web-Scans benötigen.

Hervorstechende Funktionen & Integrationen:

LastPass bietet Funktionen wie sichere Passwortspeicherung, Passwortfreigabe und Dark-Web-Scans für geleakte Zugangsdaten.

Das Tool integriert sich in Browser zum einfachen Abrufen von Passwörtern und kann auch mit anderen Single-Sign-On-Lösungen verbunden werden.

Pros and Cons

Pros:

- Bietet sowohl Passwortverwaltung als auch Dark-Web-Scans

- Einfache Browser-Integration

- Erschwinglicher Preis

Cons:

- Begrenzte Skalierbarkeit für große Organisationen

- Nur jährliche, keine monatliche Abrechnung

- Manche Nutzer finden die Benutzeroberfläche weniger intuitiv als bei Wettbewerbern

SpyCloud

Am besten für die Erkennung von Zugangsdaten-Exponierung auf Unternehmensebene

SpyCloud ist auf die Erkennung von Zugangsdaten-Exponierung auf Unternehmensebene spezialisiert, um Schutz vor Kontoübernahme und Betrug zu bieten. Die Dienstleistungen richten sich an große Unternehmen, die einem hohen Risiko von Zugangsdatenangriffen ausgesetzt sind.

Warum ich SpyCloud ausgewählt habe: Ich habe SpyCloud wegen seiner leistungsstarken Möglichkeiten zur Erkennung von Zugangsdaten-Exponierung ausgewählt, die speziell für den Unternehmenseinsatz entwickelt wurden. Das Tool ist hervorragend darin, offengelegte Zugangsdaten in Echtzeit zu identifizieren und eignet sich daher am besten für die Erkennung von Exponierungen auf Unternehmensebene.

Herausragende Funktionen & Integrationen:

Zu den herausragenden Funktionen von SpyCloud gehören automatisierte Gegenmaßnahmen und Echtzeit-Benachrichtigungen. Seine Datenfeeds können mit SIEM-Systemen integriert werden und machen es so zu einer ausgezeichneten Ergänzung für unternehmensweite Cybersicherheitsmaßnahmen.

Pros and Cons

Pros:

- Spezialisiert auf die Erkennung von Zugangsdaten-Exponierung auf Unternehmensebene

- Automatisierte Gegenmaßnahmen und Echtzeit-Benachrichtigungen

- Einfache Integration mit SIEM-Systemen

Cons:

- Preisinformationen nicht leicht verfügbar

- Ausgerichtet auf große Unternehmen, nicht geeignet für kleinere Betriebe

- Könnte für Organisationen mit einfachen Sicherheitsanforderungen überdimensioniert sein

ZeroFox spezialisiert sich auf den Schutz vor digitalen Risiken, mit Fokus auf Markenschutz und die Nachverfolgung digitaler Fußabdrücke auf verschiedenen Online-Plattformen. Diese Fähigkeiten machen es besonders nützlich für Unternehmen, denen der Ruf ihrer Marke und ihre Online-Präsenz wichtig sind.

Warum ich ZeroFox gewählt habe: Ich habe mich für ZeroFox entschieden, weil es spezielle Funktionen bietet, die gezielt auf Markenschutz und die Überwachung digitaler Fußabdrücke ausgerichtet sind. Diese Spezialisierung verschafft ZeroFox einen Vorteil bei der Bewältigung von Herausforderungen, mit denen Unternehmen zu kämpfen haben, die besonderen Wert auf Markensicherheit legen. Ich halte es aufgrund seines umfassenden Funktionsumfangs in diesen Bereichen für ideal zum Markenschutz und zur Überwachung digitaler Fußabdrücke.

Herausragende Funktionen & Integrationen:

ZeroFox bietet Funktionen wie Echtzeitwarnungen bei Markenimitation, Nachverfolgung von Datenlecks und Schutz der Kundeninteraktionen.

Bei den Integrationen unterstützt ZeroFox verschiedene Social-Media-Plattformen und CRM-Lösungen, wodurch Unternehmen ihre Maßnahmen zum Markenschutz an einem zentralen Ort bündeln können.

Pros and Cons

Pros:

- Spezialisiert auf Markenschutz

- Bietet eine robuste Überwachung des digitalen Fußabdrucks

- Breite Palette an Integrationen, einschließlich sozialer Netzwerke

Cons:

- Die Mindestanforderung von 10 Lizenzen kann für kleine Unternehmen einschränkend sein

- Die Preisgestaltung könnte für einige Unternehmen hoch sein

- Bietet möglicherweise nicht die umfassenden Cybersicherheitsfunktionen, wie sie in Komplettlösungen zu finden sind

Cyberint ist darauf spezialisiert, Echtzeit-Bedrohungsinformationen bereitzustellen, um sich vor Cyber-Bedrohungen zu schützen. Die Plattform bietet umfassende Einblicke und Analysen, um Cybersecurity-Bedrohungen zu erkennen und zu bekämpfen, sobald sie auftreten.

Warum ich Cyberint ausgewählt habe: Ich habe Cyberint wegen seines außergewöhnlichen Fokus auf Echtzeit-Bedrohungsinformationen ausgewählt. Die Plattform überzeugt durch zeitnahe und umsetzbare Einblicke, was sie besonders für Unternehmen auszeichnet, die aktuelle Bedrohungsdaten benötigen. Sie ist ideal für Organisationen, die auf Echtzeit-Bedrohungsinformationen angewiesen sind.

Herausragende Funktionen & Integrationen:

Cyberint bietet Echtzeit-Bedrohungs-Feeds, Fähigkeiten zur Reaktion auf Vorfälle und digitalen Risikoschutz. Diese Funktionen machen es besonders effektiv für die proaktive Bekämpfung von Cyber-Bedrohungen.

Bei Integrationen arbeitet Cyberint gut mit verschiedenen SIEM-Lösungen und Plattformen für Bedrohungsinformationen zusammen und steigert so seinen Wert als Lösung für Echtzeit-Bedrohungsinformationen.

Pros and Cons

Pros:

- Fokussiert auf Echtzeit-Bedrohungsinformationen

- Bietet Reaktionsmöglichkeiten auf Vorfälle

- Integrationen mit SIEM-Lösungen

Cons:

- Preisinformationen sind nicht transparent

- Könnte für kleine Unternehmen zu spezialisiert sein

- Erfordert ein Team mit Fachwissen im Bereich Bedrohungsinformationen, um die Funktionen voll auszuschöpfen

Webz.io bietet Cybersicherheitslösungen, die sich auf Datenvisualisierung und Darknet-Analyse konzentrieren. Dieses Tool ist besonders effektiv für Organisationen, die Einblicke in die verborgenen Bereiche des Internets benötigen.

Warum ich mich für Webz.io entschieden habe: Ich habe Webz.io wegen seiner Stärken in den Bereichen Datenvisualisierung und Darknet-Analyse ausgewählt. Im Vergleich zu anderen Optionen habe ich festgestellt, dass seine Funktionen überzeugende Gründe für Organisationen bieten, die gezielt nach diesen Fähigkeiten suchen. Es ist am besten für seine Datenvisualisierung und Darknet-Analyse geeignet.

Herausragende Funktionen & Integrationen:

Webz.io bietet Funktionen wie Darknet-Überwachung, Datenvisualisierungen zum besseren Verständnis von Bedrohungen und Echtzeit-Analysen.

Was die Integrationen betrifft, kann Webz.io mit verschiedenen Threat-Intelligence-Plattformen und SIEM-Lösungen integriert werden, um eine umfassende Cybersicherheitslandschaft zu bieten.

Pros and Cons

Pros:

- Spezialisiert auf Datenvisualisierung und Darknet-Analyse

- Integriert sich mit verschiedenen Threat-Intelligence-Plattformen

- Bietet Echtzeit-Analysen für unmittelbare Einblicke

Cons:

- Jährliche Abrechnung, wodurch eine längerfristige Bindung entsteht

- Möglicherweise nicht geeignet für Organisationen ohne Bedarf an Darknet-Analyse

- Preise könnten für kleinere Unternehmen abschreckend sein

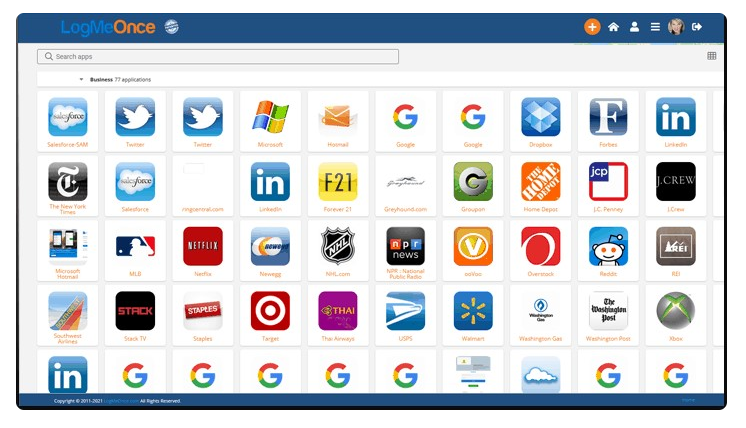

Am besten geeignet für den Schutz vor Identitätsdiebstahl und Multi-Geräte-Unterstützung

LogMeOnce ist ein Cybersicherheits-Tool, das darauf ausgelegt ist, Ihre digitale Identität durch den Schwerpunkt auf Identitätsschutz vor Diebstahl zu schützen. Es bietet außerdem eine robuste Multi-Geräte-Unterstützung, was es besonders vielseitig für Nutzer macht, die häufig zwischen verschiedenen Plattformen wechseln.

Warum ich LogMeOnce ausgewählt habe: Ich habe LogMeOnce in diese Liste aufgenommen, weil es sich sowohl auf den Schutz vor Identitätsdiebstahl als auch auf die Multi-Geräte-Unterstützung konzentriert. Diese beiden Fähigkeiten heben es im überfüllten Markt für Cybersicherheitslösungen hervor. Es schützt Ihre digitale Identität auf einer Vielzahl von Plattformen, weshalb es am besten für Identitätsschutz und Multi-Geräte-Unterstützung geeignet ist.

Herausragende Funktionen & Integrationen:

Eine der wichtigsten Funktionen von LogMeOnce ist der passwortlose PhotoLogin, der es Ihnen ermöglicht, auf Ihr Konto zuzugreifen, ohne ein Master-Passwort eingeben zu müssen. Ein weiteres überzeugendes Feature ist das Anti-Diebstahl-System, das eine Palette von Funktionen wie Fernsperre bis hin zu Datenlöschung bietet.

Bezüglich der Integrationen bietet LogMeOnce sofortige Kompatibilität mit Active Directory, LDAP und einer Vielzahl von SSO-Lösungen, was die Integration für Unternehmen in bestehende Infrastrukturen erleichtert.

Pros and Cons

Pros:

- Umfassende Funktionen zum Schutz vor Identitätsdiebstahl

- Umfangreiche Multi-Geräte-Unterstützung

- Sofortige Integrationen mit Unternehmenslösungen

Cons:

- Jährliche Bindung erforderlich für das kosteneffizienteste Paket

- Kann für Nutzer ohne Cybersicherheitserfahrung überwältigend sein

- Begrenzter Kundensupport außerhalb der Geschäftszeiten

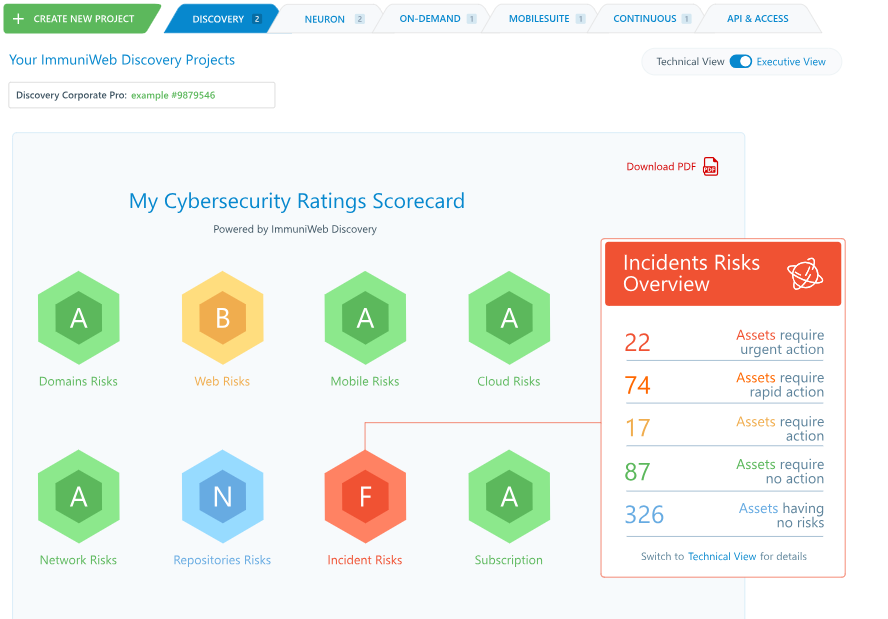

Am besten geeignet für Compliance-orientierte Unternehmen, die DSGVO- und HIPAA-Prüfungen benötigen

ImmuniWeb ist eine Cybersecurity-Plattform, die sich auf Compliance-Prüfungen, insbesondere nach DSGVO und HIPAA, spezialisiert hat. Sie wurde entwickelt, um Organisationen dabei zu unterstützen, komplexe Compliance-Anforderungen effektiv zu bewältigen.

Warum ich ImmuniWeb ausgewählt habe: Ich habe mich für ImmuniWeb aufgrund des starken Fokus auf Compliance-Prüfungen, einschließlich DSGVO und HIPAA, entschieden. Dieser Schwerpunkt macht die Plattform besonders geeignet für Unternehmen, deren Bedürfnisse von Compliance getrieben werden. Sie ist am besten für jene geeignet, die spezialisierte Prüfungen für die Einhaltung von DSGVO und HIPAA benötigen.

Herausragende Funktionen & Integrationen:

ImmuniWeb bietet Funktionen wie das Scannen von Webanwendungen, das Scannen von mobilen Anwendungen und Compliance-Bewertungen und ist dadurch ein umfassendes Tool für jede compliance-orientierte Organisation.

Bei den Integrationen kann ImmuniWeb mit bestehenden GRC (Governance, Risikomanagement und Compliance)-Plattformen sowie SIEM-Lösungen zusammenarbeiten.

Pros and Cons

Pros:

- Spezialisiert auf Compliance-Prüfungen für DSGVO und HIPAA

- Bietet umfassende Scanfunktionen für Web- und mobile Anwendungen

- Lässt sich gut mit bestehenden GRC-Plattformen integrieren

Cons:

- Jährliche Abrechnung könnte für einige Unternehmen eine Verpflichtung darstellen

- Vielleicht nicht geeignet für Organisationen ohne spezielle Compliance-Anforderungen

- Könnte für kleinere Unternehmen teuer sein

Am besten für Netzwerkadministratoren, die eine erweiterte Darknet-Überwachung suchen

Progress WhatsUp Gold konzentriert sich auf die Netzwerküberwachung und beinhaltet einen erweiterten Funktionsumfang für die Überwachung des Darknets. Das Toolset ist besonders vorteilhaft für Netzwerkadministratoren, die sowohl klassische Netzwerküberwachung als auch Darknet-Überwachung benötigen.

Warum ich Progress WhatsUp Gold ausgewählt habe: Ich habe mich für Progress WhatsUp Gold wegen der einzigartigen Kombination aus Netzwerküberwachungsfunktionen und Darknet-Analytik entschieden. Dieses Tool stach für mich hervor, da es Netzwerkadministratoren einen doppelten Vorteil bietet: Leistungsmetriken des Netzwerks und Einblicke in das Darknet. Daher halte ich es am besten geeignet für Netzwerkadministratoren, die eine erweiterte Darknet-Überwachung suchen.

Herausragende Funktionen & Integrationen:

Die Plattform bietet Funktionen wie Netzwerkerkennung, Echtzeit-Benachrichtigungen und Darknet-Überwachung zur Erkennung von geleakten Zugangsdaten oder Daten.

Bei den Integrationen kann Progress WhatsUp Gold mit SNMP, JMX, WMI und einer Vielzahl anderer Standard-Netzwerkprotokolle kommunizieren.

Pros and Cons

Pros:

- Bietet sowohl Netzwerküberwachung als auch Darknet-Analyse

- Kann mit verschiedenen Netzwerkprotokollen integriert werden

- Echtzeit-Benachrichtigungen für Netzwerk- und Darknet-Vorfälle

Cons:

- Hoher Einstiegspreis könnte kleinere Organisationen abschrecken

- Die Komplexität kann zu einer längeren Einarbeitungszeit führen

- Jährliche Abrechnung, die eine langfristige Bindung erfordert

Weitere Dark Web Monitoring Tools

Hier sind einige zusätzliche Optionen für Dark Web Monitoring Tools, die es zwar nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind:

Auswahlkriterien für Dark Web Monitoring Tools

Bei der Auswahl der besten Dark Web Monitoring Tools für diese Liste habe ich typische Bedürfnisse und Herausforderungen von Käufern berücksichtigt, wie den Schutz sensibler Daten und die frühzeitige Erkennung von Sicherheitsverstößen. Ich habe zudem das folgende Bewertungsschema verwendet, um mein Vorgehen strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung folgende gängige Anwendungsfälle abdecken:

- Überwachung von Darknet-Foren und Marktplätzen

- Warnung bei Datenlecks

- Überwachung kompromittierter Zugangsdaten

- Erkennung geleakter persönlicher Informationen

- Bereitstellung von Berichten und Analysen

Besondere Zusatzfunktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich zudem auf besondere Merkmale geachtet, wie:

- KI-gestützte Bedrohungserkennung

- Individuell anpassbare Benachrichtigungseinstellungen

- Integration in bestehende Sicherheitsstrukturen

- Mehrsprachige Benutzeroberfläche

- Analyse historischer Daten

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Benutzerfreundlichkeit jedes Systems einzuschätzen, habe ich Folgendes berücksichtigt:

- Einfache Navigation

- Intuitive Bedienoberfläche

- Übersichtliche Datenvisualisierung

- Geringer Schulungsaufwand

- Zugänglichkeit über mobile Endgeräte

Onboarding (10% der Gesamtbewertung)

Zur Bewertung der Einarbeitung bei jeder Plattform habe ich Folgendes herangezogen:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Vorhandensein von Chatbots zur Unterstützung

- Umfassende Benutzerhandbücher

- Zugang zu Webinaren für vertiefende Schulungen

Kundensupport (10% der Gesamtbewertung)

Zur Bewertung der Kundensupport-Services jedes Softwareanbieters habe ich Folgendes berücksichtigt:

- Verfügbarkeit von 24/7-Support

- Reaktionsschnelligkeit des Support-Teams

- Verfügbarkeit von Live-Chat

- Zugang zu einer Wissensdatenbank

- Qualität der Supportdokumentation

Preis-Leistungs-Verhältnis (10% der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich folgende Punkte berücksichtigt:

- Preisgestaltung im Vergleich zu den angebotenen Funktionen

- Flexibilität der Preispläne

- Verfügbarkeit einer kostenlosen Testversion

- Rabatte für langfristige Verträge

- Kosten für zusätzliche Funktionen

Kundenbewertungen (10% der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen der Kundenbewertungen Folgendes beachtet:

- Allgemeine Zufriedenheitsbewertung

- Häufigkeit von Funktionsupdates

- Qualität des Kundensupports

- Feedback zur Benutzerfreundlichkeit

- Wahrnehmung des Preis-Leistungs-Verhältnisses

Wie wähle ich ein Dark-Web-Monitoring-Tool aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie bei der Auswahl der passenden Software fokussiert bleiben, finden Sie hier eine Checkliste mit wichtigen Faktoren, die Sie im Blick behalten sollten:

| Faktor | Worauf zu achten ist |

|---|---|

| Skalierbarkeit | Kann das Tool mit Ihren Anforderungen wachsen? Achten Sie auf Optionen, die mehr Daten und Benutzer ohne zusätzliche Kosten oder Komplexität verarbeiten können. |

| Integrationen | Lässt es sich mit Ihren bestehenden Systemen verbinden? Prüfen Sie die Kompatibilität mit Ihrer Sicherheitssoftware und Ihren Datenplattformen für einen reibungslosen Ablauf. |

| Anpassbarkeit | Können Sie es an Ihre Arbeitsabläufe anpassen? Flexible Einstellungen zur individuellen Gestaltung von Benachrichtigungen und Berichten sind hilfreich. |

| Benutzerfreundlichkeit | Ist die Oberfläche intuitiv? Stellen Sie sicher, dass Ihr Team sich leicht zurechtfindet und nicht ständig Hilfe benötigt – das spart Zeit und vermeidet Fehler. |

| Implementierung und Einführung | Wie schnell können Sie starten? Bewerten Sie die Lernkurve und die Verfügbarkeit von Supportmaterialien wie Tutorials und Anleitungen. |

| Kosten | Passt es in Ihr Budget? Berücksichtigen Sie Anschaffungskosten sowie laufende Gebühren. Suchen Sie nach versteckten Kosten wie Zusatzfunktionen oder weiteren Benutzern. |

| Sicherheitsvorkehrungen | Erfüllt es Ihre Sicherheitsanforderungen? Prüfen Sie Verschlüsselungsstandards und den Umgang mit Daten, um sensible Informationen vor Bedrohungen zu schützen. |

| Compliance-Anforderungen | Entspricht es den Branchenvorgaben? Achten Sie auf die Einhaltung von Standards wie GDPR oder HIPAA, um Rechtsprobleme zu vermeiden. |

Was sind Dark-Web-Monitoring-Tools?

Dark-Web-Monitoring-Tools sind Softwarelösungen, die Nutzer über die Veröffentlichung sensibler Informationen im Darknet erkennen und warnen. Fachleute für Cybersicherheit und IT-Teams nutzen diese Tools in der Regel, um ihre Organisationen vor Datenlecks und Identitätsdiebstahl zu schützen. Die Überwachung von Foren im Darknet, das Alarmieren von Nutzern bei Sicherheitsverletzungen und das Nachverfolgen kompromittierter Zugangsdaten ermöglichen die frühzeitige Erkennung von Bedrohungen und tragen zur Datensicherheit bei. Nach der Entdeckung solcher Vorfälle hilft digitale Forensik-Software dabei, das gesamte Ausmaß möglicher Sicherheitsverletzungen zu untersuchen. Insgesamt bieten diese Tools einen essenziellen Schutz vor unbefugtem Datenzugriff.

Funktionen

Achten Sie bei der Auswahl von Dark-Web-Monitoring-Tools auf die folgenden Schlüsselfunktionen:

- Darknet-Überwachung: Überwacht Darknet-Foren und Marktplätze, um geleakte Daten zu identifizieren.

- Alarmbenachrichtigungen: Sendet Echtzeit-Benachrichtigungen, um auf potenzielle Sicherheitsverletzungen oder Bedrohungen hinzuweisen.

- Zugangsdaten-Überwachung: Verfolgt kompromittierte Zugangsdaten, um unbefugten Zugriff zu verhindern.

- Berichte und Analysen: Bietet detaillierte Berichte zu Erkenntnissen, um Risiken zu bewerten und Maßnahmen zu ergreifen.

- Integrationsfähigkeit: Verbindet sich mit bestehenden Sicherheitssystemen für eine einheitliche Abwehrstrategie.

- Anpassbare Einstellungen: Ermöglicht es Nutzer:innen, Benachrichtigungen und Berichte auf spezifische Bedürfnisse zuzuschneiden.

- KI-gestützte Bedrohungserkennung: Nutzt künstliche Intelligenz, um Bedrohungen präziser zu identifizieren.

- Mehrsprachige Unterstützung: Bietet Sprachoptionen, um unterschiedliche Nutzergruppen zu bedienen.

- Analyse historischer Daten: Untersucht vergangene Daten, um Trends zu erkennen und zukünftige Bedrohungen vorherzusehen.

Vorteile

Die Implementierung von Darknet-Überwachungstools bringt mehrere Vorteile für Ihr Team und Ihr Unternehmen. Auf diese können Sie sich freuen:

- Früherkennung von Bedrohungen: Entdecken Sie potenzielle Gefahren frühzeitig durch Darknet-Scanning und Alarmbenachrichtigungen.

- Datenschutz: Schützen Sie sensible Informationen, indem Sie kompromittierte Zugangsdaten überwachen und unbefugten Zugriff verhindern.

- Risikobewertung: Nutzen Sie Berichte und Analysen, um Risiken zu bewerten und fundierte Maßnahmen zu ergreifen.

- Verbesserte Sicherheitsintegration: Stärken Sie Ihre Sicherheitsstruktur, indem Sie diese Tools mit bestehenden Systemen integrieren.

- Individuelle Anpassung: Passen Sie Alarme und Berichte mithilfe anpassbarer Einstellungen an Ihre spezifischen Anforderungen an.

- Trendprognosen: Sagen Sie zukünftige Bedrohungen voraus, indem Sie historische Daten auf Muster analysieren.

- Globale Reichweite: Unterstützen Sie vielfältige Teams durch mehrsprachige Unterstützung.

Kosten & Preise

Die Auswahl von Darknet-Überwachungstools erfordert ein Verständnis der verschiedenen Preisstrukturen und verfügbaren Tarife. Die Kosten unterscheiden sich je nach Ausstattung, Teamgröße, Zusatzfunktionen und mehr. Die folgende Tabelle fasst gängige Tarife, deren durchschnittliche Preise und typische Funktionen von Darknet-Überwachungslösungen zusammen:

Vergleichstabelle für Tarife von Darknet-Überwachungstools

| Tarifart | Durchschnittlicher Preis | Gemeinsame Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Grundlegende Überwachung, eingeschränkte Benachrichtigungen und Community-Support. |

| Persönlicher Tarif | $5-$25/user/month | Darknet-Scanning, Alarmbenachrichtigungen und einfache Berichterstattung. |

| Business-Tarif | $30-$60/user/month | Erweiterte Analysen, Integrationsmöglichkeiten und anpassbare Einstellungen. |

| Enterprise-Tarif | $70-$120/user/month | KI-gestützte Bedrohungserkennung, mehrsprachige Unterstützung, Analyse historischer Daten und Premium-Support. |

Dark-Web-Überwachungstools FAQs

Hier finden Sie Antworten auf häufig gestellte Fragen zu Dark-Web-Überwachungstools:

Kann meine Sozialversicherungsnummer (SSN) aus dem Dark Web entfernt werden?

Es ist nahezu unmöglich, Ihre Sozialversicherungsnummer oder andere persönliche Daten aus dem Dark Web zu entfernen. Diese Webseiten haben kaum rechtliche Verantwortung und die Daten können an mehreren Stellen verteilt sein, was das Nachverfolgen erschwert. Es ist entscheidend, Ihre Daten proaktiv zu überwachen und zu schützen.

Ist es sinnvoll, Dark-Web-Überwachung zu aktivieren?

Die Aktivierung der Dark-Web-Überwachung ist eine kluge Entscheidung. Sie hilft dabei, Cyberangriffe zu verhindern oder die Schäden zu minimieren, indem Ihr Unternehmen auf kompromittierte Daten aufmerksam gemacht wird und Sie zeitnah reagieren können.

Was soll ich tun, wenn meine Daten im Dark Web gefunden werden?

Handeln Sie schnell, wenn Ihre Daten im Dark Web gefunden werden. Ändern Sie kompromittierte Passwörter, informieren Sie betroffene Personen und überwachen Sie Ihre Konten auf verdächtige Aktivitäten. Für zusätzlichen Schutz empfiehlt es sich, einen Identitätsschutz-Service in Anspruch zu nehmen.rn

Wie oft sollte eine Dark-Web-Überwachung durchgeführt werden?

Eine kontinuierliche Überwachung ist ideal, um Bedrohungen frühzeitig zu erkennen. Viele Tools bieten Echtzeit-Scans und Warnmeldungen, sodass Sie bei Datenpannen sofort informiert sind. Regelmäßige Überwachung trägt dazu bei, Ihre Sicherheitslage zu stärken und zeitnah auf Gefahren zu reagieren.rn

Ist Dark-Web-Überwachung seriös?

Die Dark-Web-Überwachung ist im Allgemeinen seriös, jedoch variiert die Wirksamkeit. Einige Dark-Web-Seiten blockieren Überwachungs-Bots oder verstecken Informationen hinter Bezahlschranken. Wählen Sie daher renommierte Tools, die mit diesen Herausforderungen umgehen können.rn

Lassen sich diese Tools in meine bestehende Sicherheitsinfrastruktur integrieren?

Viele dieser Tools bieten API-Integrationen, damit Sie sie in Ihre bestehende Cybersicherheitslandschaft einbinden können und dadurch die Bedrohungserkennung und -reaktion vereinfachen.

Wie geht es weiter:

Wenn Sie sich auf die Suche nach Dark-Web-Überwachungstools begeben, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen besprochen werden. Anschließend erhalten Sie eine Shortlist mit passenden Software-Lösungen zur Prüfung. Die Berater begleiten Sie auch während des gesamten Kaufprozesses – inklusive Preisverhandlungen.