10 Beste Container-Sicherheitslösungen im Überblick

Hier ist meine Auswahl der besten Container-Sicherheitslösungen:

Das Management der Container-Sicherheit kann überwältigend sein. Man jongliert mit Compliance, Datenschutz und der allgegenwärtigen Bedrohung durch Sicherheitsverletzungen. Das ist nicht einfach, und ich verstehe das. Deshalb habe ich die besten Container-Sicherheitslösungen getestet und bewertet – für Sie.

Meiner Erfahrung nach kann das richtige Tool einen entscheidenden Unterschied machen. Diese Lösungen schützen Ihre Infrastruktur und geben Ihnen Sicherheit. Ich stelle Ihnen meine Favoriten vor und gehe dabei auf deren besondere Vorteile und die Einsatzmöglichkeiten für Ihr Team ein.

Sie können eine ausführliche, unabhängige Bewertung erwarten, die Klarheit in den Dschungel der Anbieter bringt. Lassen Sie uns gemeinsam die Lösung finden, die Ihre Herausforderungen am besten adressiert und Ihre Entwicklungsziele unterstützt.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Container-Sicherheitslösungen

Diese Vergleichstabelle fasst die Preisinformationen meiner besten Container-Sicherheitslösungen zusammen und hilft Ihnen, die passende Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für das automatische Beheben von Container-Schwachstellen | Kostenloser Plan verfügbar + kostenlose Demo | Ab $350/Monat | Website | |

| 2 | Am besten für anwendungszentrierte Containersicherheit | Kostenlose Demo + 15-tägige kostenlose Testversion verfügbar | Preis auf Anfrage | Website | |

| 3 | Am besten geeignet für das Management von Container-Schwachstellen | Kostenloser Tarif verfügbar | Preis auf Anfrage | Website | |

| 4 | Am besten geeignet für sichere Container-Registrierung | Not available | Preise auf Anfrage | Website | |

| 5 | Beste Lösung für die umfassende Container-Risikoanalyse | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 6 | Am besten für umfassende cloud-native Sicherheit | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 7 | Am besten für umfassenden Schutz von Containern über den gesamten Lebenszyklus | Not available | Preise auf Anfrage | Website | |

| 8 | Am besten für Schwachstellen- und Compliance-Scans geeignet | Not available | Preise auf Anfrage | Website | |

| 9 | Am besten für den Schutz Ihrer Container-Umgebung zur Laufzeit | Not available | Preis auf Anfrage | Website | |

| 10 | Ideal für Container-Sichtbarkeit und Forensik | Not available | Preisinformation auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Container-Sicherheitslösungen

Nachfolgend finden Sie meine ausführlichen Beschreibungen der besten Container-Sicherheitslösungen aus meinem Auswahlprozess. Meine Bewertungen bieten einen detaillierten Einblick in die Schlüsselfunktionen, Vorteile u0026amp; Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, damit Sie die für Sie beste Lösung finden.

Am besten geeignet für das automatische Beheben von Container-Schwachstellen

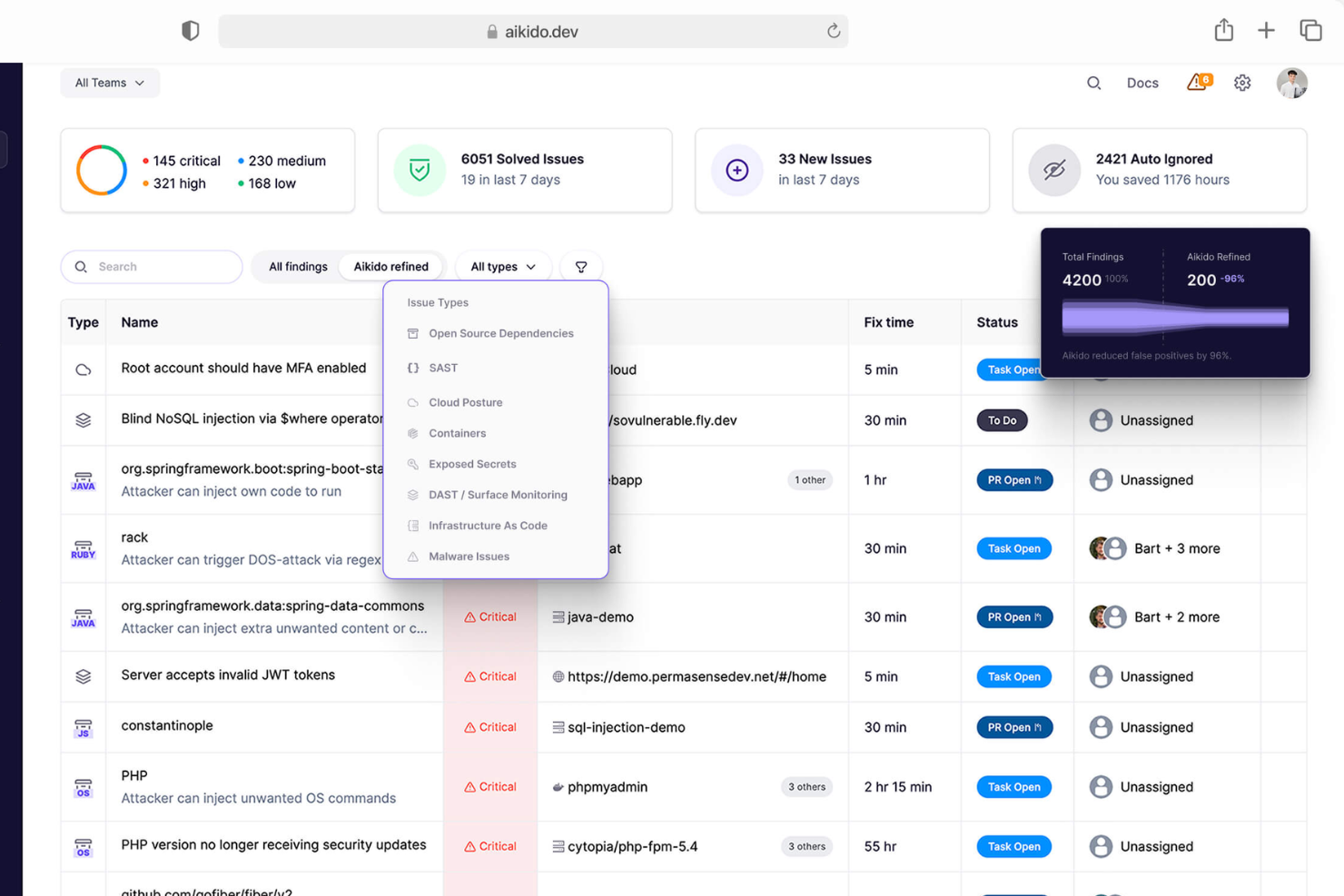

Aikido Security ist eine umfassende Anwendungssicherheitsplattform, die das gesamte Spektrum von Code bis zur Cloud abdeckt und Werkzeuge für Schwachstellenmanagement, Geheimniserkennung und Compliance-Überwachung bietet.

Warum ich Aikido Security ausgewählt habe: Die Container-Image-Scanning-Funktion der Plattform identifiziert Schwachstellen, veraltete Pakete und Lizenzrisiken. Sie scannt nach Open-Source-Schwachstellen und priorisiert die Funde intelligent auf Basis der Sensibilität der vom Container verarbeiteten Daten. Diese Priorisierung ermöglicht es Ihnen, sich zuerst auf die kritischsten Bedrohungen zu konzentrieren und so Ressourcen effizient zur Risikominimierung einzusetzen.

Die Plattform nutzt außerdem sofortige Deduplizierung, um gemeldete Schwachstellen zusammenzufassen, und verwendet Auto-Ignore-Regeln für eine schnelle Priorisierung. Dadurch können Sie Schweregradbewertungen kontextspezifisch anpassen.

Herausragende Funktionen & Integrationen:

Weitere herausragende Merkmale sind die Geheimniserkennung, die entscheidend ist, um sensible Informationen zu schützen, indem sie offengelegte API-Schlüssel und Passwörter erkennt und so unautorisierten Zugriff verhindert. Darüber hinaus bietet Aikido Security Cloud Security Posture Management (CSPM), dynamisches Application Security Testing (DAST), Open-Source-Abhängigkeits-Scanning, statische Code-Analyse, Surface Monitoring und Firewall-Funktionen.

Integrationen umfassen Amazon Web Services (AWS), Google Cloud, Microsoft Azure Cloud, Drata, Vanta, AWS Elastic Container Registry, Docker Hub, Jira, Asana und GitHub.

Pros and Cons

Pros:

- Skalierbar für wachsende Teams

- Verfügt über ein umfassendes Dashboard und anpassbare Berichte

- Sicherheit von Code bis zur Cloud

Cons:

- Keine Endpunktsicherheit oder Intrusion-Detection-Fähigkeiten

- Ignoriert Schwachstellen, wenn keine Lösung verfügbar ist

New Product Updates from Aikido Security

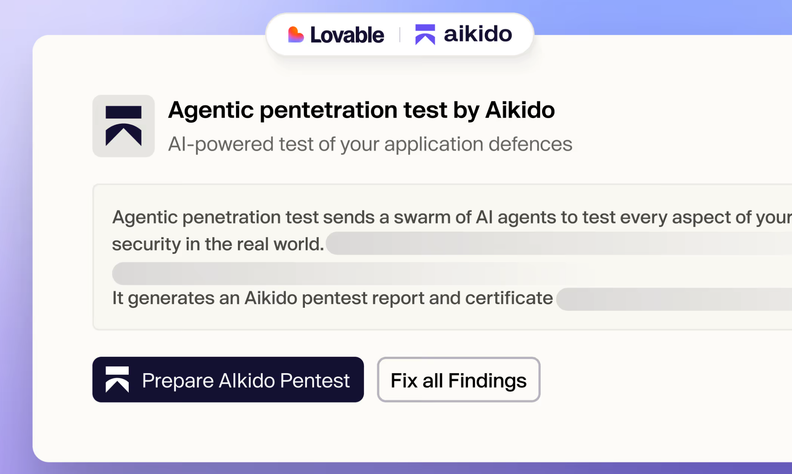

Aikido Adds Lovable Integration for Pentesting

Aikido introduces integration with Lovable and integrated pentesting. This update helps teams detect and fix security issues before deployment. For more information, visit Aikido Security's official site.

Dynatrace bietet leistungsstarke Überwachungslösungen, die Einblicke in alle Aspekte des Application-Lifecycles ermöglichen. Angesichts der Zunahme von containerisierten Anwendungsbereitstellungen wird der anwendungszentrierte Sicherheitsfokus von Dynatrace immer wichtiger, um sicherzustellen, dass Anwendungen in Containern frei von Schwachstellen und Bedrohungen bleiben.

Warum ich Dynatrace ausgewählt habe: Nach dem Vergleich mehrerer Tools stach Dynatrace durch seinen einzigartigen, anwendungszentrierten Ansatz zur Containersicherheit hervor. Während viele Tools Containersicherheit bieten, setzt Dynatrace hier an, indem die Sicherheit der Anwendungen innerhalb dieser Container im Fokus steht.

Diese Differenzierung war für meine Bewertung maßgeblich, weshalb ich Dynatrace als das 'Beste für anwendungszentrierte Containersicherheit' bestimmt habe.

Hervorstechende Funktionen & Integrationen:

Eine der herausragenden Funktionen von Dynatrace ist das Full-Stack-Monitoring, das Anwendungen, Container, Infrastruktur und Cloud abdeckt. Die KI-gestützte, automatische und dynamische Baseline-Erstellung hilft bei der proaktiven Erkennung von Anomalien. Darüber hinaus bietet Dynatrace Real-User Monitoring, um Nutzererfahrungen zu verfolgen und zu verbessern.

Was die Integrationen betrifft, so bietet Dynatrace Kompatibilität mit zahlreichen Plattformen, von Cloud-Anbietern bis hin zu CI/CD-Tools. Die Integrationen mit AWS, Azure, Kubernetes und Jenkins, unter anderem, ermöglichen Monitoring und Schutz über verschiedenste Bereitstellungsszenarien hinweg.

Pros and Cons

Pros:

- Umfassendes Full-Stack-Monitoring von der Infrastruktur bis zur Anwendung

- KI-gestützte Anomalieerkennung erleichtert die Bedrohungserkennung

- Breites Integrationsspektrum unterstützt verschiedene Bereitstellungsinfrastrukturen

Cons:

- Der Funktionsumfang könnte für manche Nutzer überwältigend sein

- Für individuelle Anpassungen ist unter Umständen fortgeschrittenes Fachwissen erforderlich

- Trotz der Vielzahl an Integrationen kann es Lücken bei einigen Nischentechnologien oder -plattformen geben

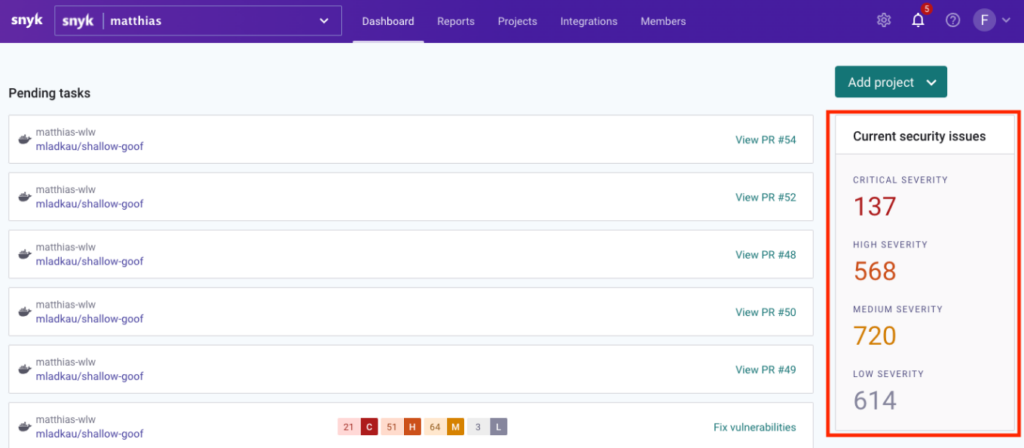

Snyk

Am besten geeignet für das Management von Container-Schwachstellen

Snyk ist ein leistungsstarkes Sicherheitstool, das Entwickler dabei unterstützt, Schwachstellen in Containern, Anwendungen und Open-Source-Bibliotheken zu finden und zu beheben. Dank seiner Fachkompetenz beim Scannen und Beheben containerbasierter Schwachstellen verdient es den Titel 'Am besten geeignet für das Management von Container-Schwachstellen.'

Warum ich Snyk ausgewählt habe: Bei der Auswahl der geeignetsten Tools für diese Liste war Snyk aufgrund seiner umfangreichen Schwachstellenscan-Funktionen, die speziell auf Container zugeschnitten sind, nicht zu übersehen. Die Klarheit und Spezifität seiner containerbezogenen Schwachstellenwarnungen hoben es von anderen ab.

Angesichts der zunehmenden Bedeutung containerisierter Anwendungen halte ich Snyk zurecht für 'am besten geeignet für das Management von Container-Schwachstellen'.

Herausragende Funktionen & Integrationen:

Snyk erkennt nicht nur Schwachstellen, sondern automatisiert auch deren Behebung, wodurch eine schnellere Problemlösung möglich ist. Es liefert detaillierte Einblicke in die Herkunft einer Schwachstelle, sodass Entwickler die Ursache bis zur Quelle zurückverfolgen können.

Was die Integrationen betrifft, lässt sich Snyk problemlos mit verschiedenen CI/CD-Plattformen, Quellcode-Management-Systemen und Tools zur Container-Orchestrierung verbinden. Das breite Spektrum an Integrationen stellt sicher, dass Entwickler es mit minimalem Aufwand in bestehende Arbeitsabläufe einbinden können.

Pros and Cons

Pros:

- Umfassendes Scannen und automatisches Beheben von Container-Schwachstellen

- Detaillierte Einblicke in die Herkunft von Schwachstellen

- Breites Spektrum an Integrationen mit gängigen Entwicklungswerkzeugen und -plattformen

Cons:

- Kann für kleinere Teams oder Projekte überwältigend wirken

- Fehlende transparente Preisinformationen

- Abhängigkeit von Integrationen kann zu potenziellen Kompatibilitätsproblemen führen

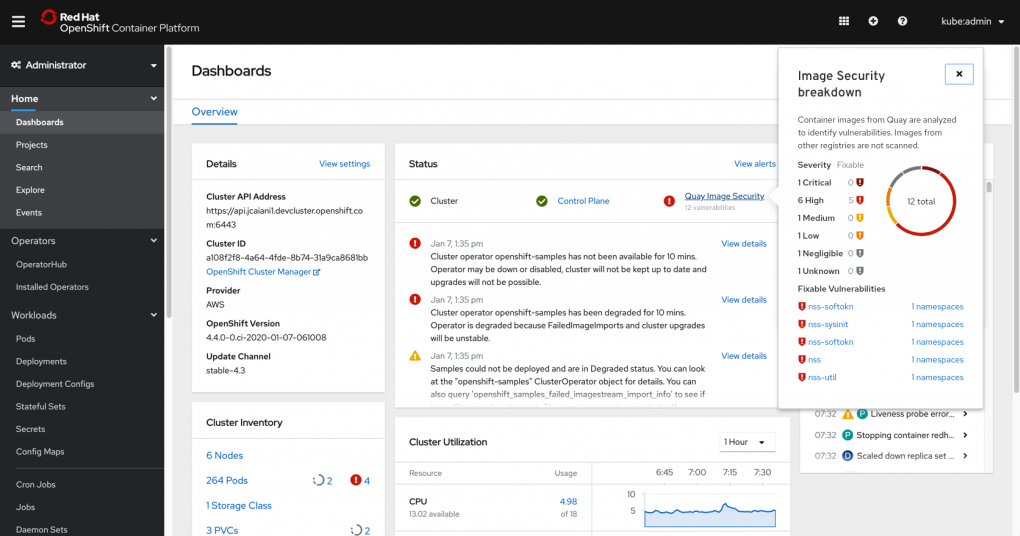

Red Hat Quay ist eine bewährte Lösung, die für ihre sicheren Funktionen als Container-Registry bekannt ist. Da Unternehmen zunehmend auf containerisierte Anwendungen setzen, ist eine zuverlässige Registry mit Fokus auf Sicherheit von höchster Bedeutung – und genau hier überzeugt Quay.

Warum ich Red Hat Quay gewählt habe: Die Auswahl der richtigen Tools für diese Liste erforderte einen rigorosen Vergleich und eine sorgfältige Bewertung. Red Hat Quay hob sich durch sein Engagement für Sicherheit hervor, insbesondere im Bereich der Container-Registrierung. Die integrierten Sicherheitsfunktionen belegen das Bestreben, Container kompromisslos zu schützen.

Meiner Meinung nach erfüllt Red Hat Quay die Anforderungen an eine sichere Container-Registry eindeutig und ist damit die „beste Lösung für sichere Container-Registrierung“.

Herausragende Funktionen & Integrationen:

Red Hat Quay bietet eine Vielzahl fortschrittlicher Sicherheitsfunktionen, darunter automatisierte Schwachstellenüberprüfung und Roboterkonten für automatisierte Prozesse. Die Geo-Replikation sorgt dafür, dass Container in verschiedenen Regionen verfügbar und bereitstellbar sind.

Bezüglich Integrationen unterstützt Red Hat Quay verschiedene Container-Runtime-Umgebungen und Orchestrierungsplattformen. Die Kompatibilität mit Kubernetes und OpenShift, unter anderem, macht das Tool zu einer vielseitigen Wahl für unterschiedliche Infrastrukturen.

Pros and Cons

Pros:

- Automatisierte Schwachstellenscans bieten zusätzliche Sicherheit

- Geo-Replikation gewährleistet die weltweite Verfügbarkeit von Containern

- Umfassende Integrationsmöglichkeiten mit gängigen Container-Orchestrierungsplattformen

Cons:

- Das Fehlen transparenter Preisinformationen könnte potenzielle Nutzer abschrecken

- Manche Funktionen könnten für neue Anwender eine steilere Lernkurve bedeuten

- Abhängigkeit von Red Hat-Infrastruktur könnte zu einem Vendor-Lock-in führen

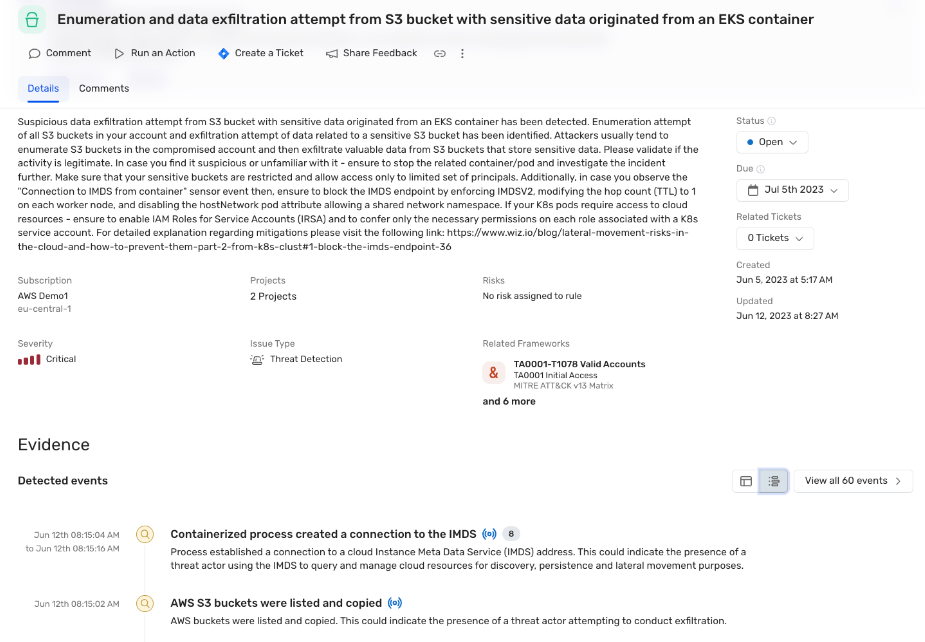

Wiz ist eine Sicherheitslösung, die eine umfassende Bewertung von Container-Risiken über den gesamten Technologie-Stack hinweg bietet. Durch seine fortschrittliche Analyse verschafft Wiz Unternehmen ein tieferes Verständnis ihrer Container-Schwachstellen und potenziellen Bedrohungen, was die Auszeichnung als 'Beste Lösung für die umfassende Container-Risikoanalyse' rechtfertigt.

Warum ich mich für Wiz entschieden habe: Bei der Auswahl der Tools für die Liste fiel Wiz durch seinen robusten Ansatz im Bereich der Full-Stack-Container-Sicherheit besonders auf. Das Besondere ist die Fähigkeit, Schwachstellen mit großer Tiefe auf allen Schichten eines Technologie-Stacks zu analysieren – von der Anwendung bis zur Infrastruktur. Nach dem Vergleich und der Beurteilung verschiedener Tools stellte ich fest, dass Wiz tatsächlich als „Beste Lösung für die umfassende Container-Risikoanalyse“ herausragt.

Herausragende Funktionen & Integrationen:

Wiz ist bekannt für seine tiefgehende Risikobewertung, die sich über den gesamten Technologie-Stack eines Unternehmens erstreckt und kein Detail außer Acht lässt. Das Tool bietet umsetzbare Erkenntnisse, die nach Risikoschwere priorisiert werden, sodass Teams zuerst die dringendsten Schwachstellen beheben können.

Was die Integration betrifft, unterstützt Wiz eine breite Palette an Cloud-Plattformen, darunter AWS, Azure, GCP und mehr. Es lässt sich zudem mit unterschiedlichen CI/CD-Tools koppeln, damit Sicherheitsprüfungen ein integraler Bestandteil des Entwicklungsprozesses werden können.

Pros and Cons

Pros:

- Umfassende Full-Stack-Analyse deckt alle Aspekte von Container-Schwachstellen ab

- Priorisierte Risiken stellen sicher, dass Teams zuerst die kritischsten Bedrohungen angehen

- Umfangreiche Integrationsunterstützung für große Cloud-Plattformen und CI/CD-Tools

Cons:

- Der Funktionsumfang kann für kleinere Teams oder einfachere Setups überwältigend sein

- Erfordert eine strategischere Einrichtung und ein besseres Verständnis des Technologie-Stacks, um das volle Potenzial auszuschöpfen

- Da die Lösung auf Full-Stack-Risikobewertung spezialisiert ist, ist sie für Teams, die nur einfache Sicherheitsprüfungen benötigen, möglicherweise zu aufwendig

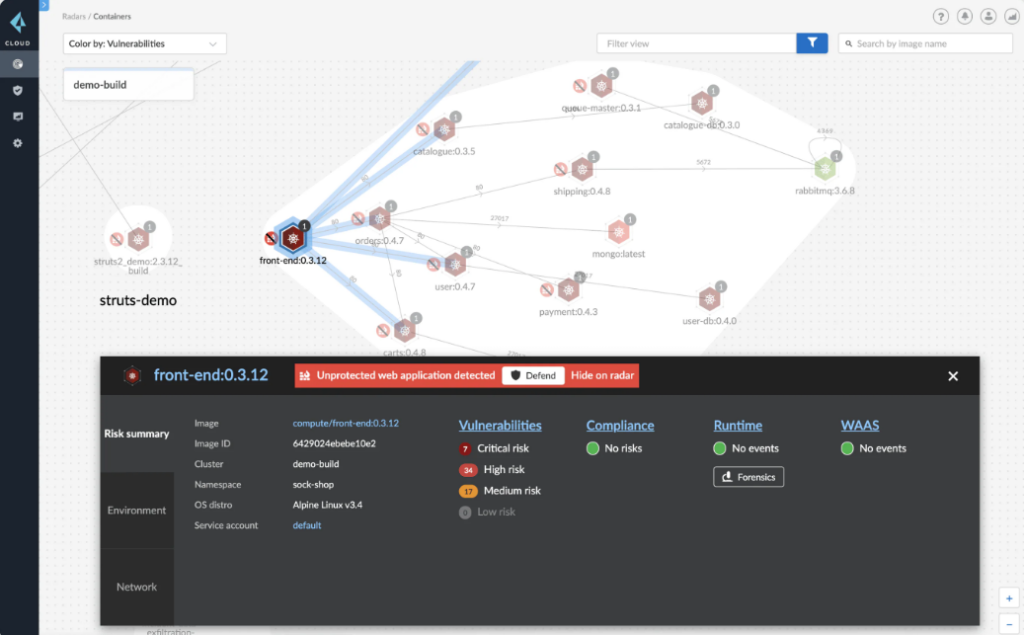

Prisma Cloud von Palo Alto Networks bietet einen ganzheitlichen Ansatz zur Absicherung cloud-nativer Anwendungen und Infrastrukturen. Es stellt eine umfangreiche Suite an Sicherheitsfunktionen bereit, die verschiedene Phasen des Anwendungslebenszyklus abdecken, von der Entwicklung bis zum Betrieb. Aufgrund seines umfassenden Ansatzes ist das Tool besonders geeignet für Unternehmen, die Wert auf eine durchgängige Cloud-Sicherheit legen.

Warum ich Prisma Cloud ausgewählt habe: Nach der Bewertung verschiedener Tools kam ich zu dem Schluss, dass Prisma Cloud eine Vielzahl cloud-nativer Sicherheitsherausforderungen einzigartig adressiert. Viele Lösungen auf dem Markt konzentrieren sich auf einzelne Aspekte, aber Prisma Cloud sticht durch den umfassenden Schutz hervor, den es bietet.

Meiner Einschätzung nach ist es tatsächlich die beste Wahl für alle, die eine lückenlose cloud-native Sicherheit anstreben, weshalb ich es als 'Am besten für umfassende cloud-native Sicherheit' einstufe.

Herausragende Funktionen & Integrationen:

Zu den zahlreichen Funktionen von Prisma Cloud zählen ausgeprägte Bedrohungsaufklärung, Compliance-Sicherung und Schwachstellenmanagement. Darüber hinaus ermöglicht die dynamische Policy-Engine es Nutzern, individuelle Sicherheitsrichtlinien zu erstellen und den Schutz an spezifische Unternehmensanforderungen anzupassen.

Was Integrationen betrifft, so unterstützt Prisma Cloud eine breite Palette von Plattformen und Diensten, darunter AWS, Azure, GCP, Kubernetes und viele mehr. Diese Integrationen sorgen dafür, dass Unternehmen Prisma Cloud mühelos in unterschiedlichen Cloud-Umgebungen einsetzen und verwalten können.

Pros and Cons

Pros:

- Bietet eine vollständige End-to-End-Lösung für cloud-native Sicherheit

- Die Möglichkeit, Sicherheitsrichtlinien mit einer dynamischen Policy-Engine individuell anzupassen

- Umfassende Integrationen von Plattformen und Diensten

Cons:

- Fehlende Preistransparenz könnte für einige abschreckend wirken

- Aufgrund des umfassenden Funktionsumfangs könnte die Einarbeitung für manche Nutzer anspruchsvoller sein

- Überlappende Funktionen werden möglicherweise nicht von allen Unternehmen genutzt, was zu einem Überkauf führen kann

Am besten für umfassenden Schutz von Containern über den gesamten Lebenszyklus

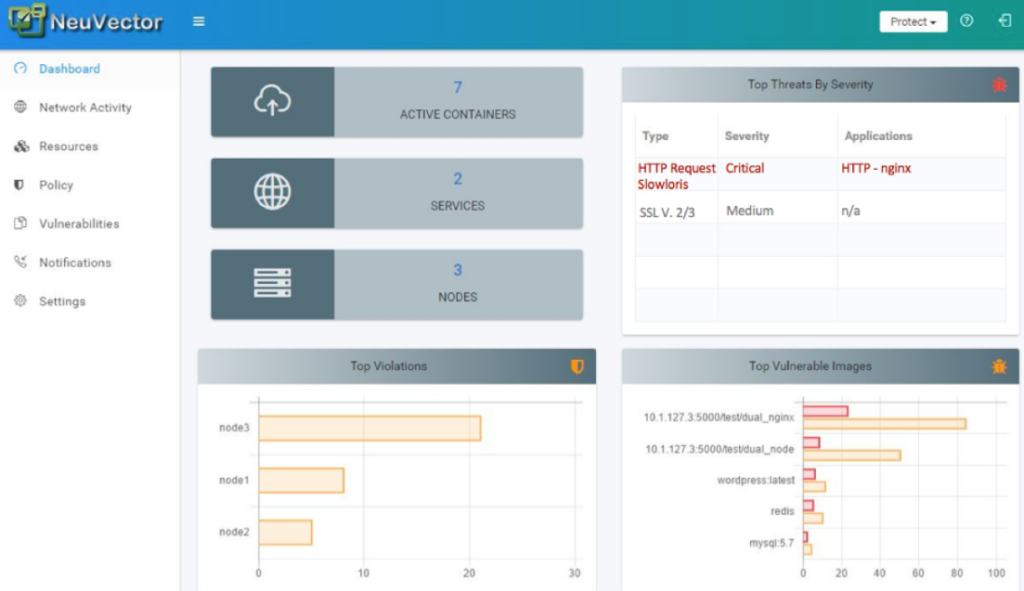

NeuVector bietet eine All-in-One-Sicherheitslösung, die speziell auf containerisierte Anwendungen zugeschnitten ist. Entwickelt, um Container vom Build bis zur Laufzeit zu schützen, stellt NeuVector sicher, dass jede Phase des Container-Lebenszyklus vor potenziellen Bedrohungen abgeschirmt ist.

Warum ich NeuVector ausgewählt habe: Ich habe NeuVector wegen seines ganzheitlichen Ansatzes zur Containersicherheit ausgewählt. Während viele Tools sich nur auf einen Aspekt des Containerschutzes konzentrieren, zeichnet sich NeuVector dadurch aus, dass es in allen Phasen des gesamten Container-Lebenszyklus einen robusten Schutz bietet. Diese umfassende Strategie ist der Grund, warum ich NeuVector für ideal halte, wenn Sie einen allumfassenden Schutz für Ihre Container-Bereitstellungen suchen.

Herausragende Funktionen & Integrationen:

NeuVector verfügt über eine Reihe von Funktionen, die eine automatische Containersicherheit, Deep Packet Inspection und Schwachstellenscans ermöglichen und so gewährleisten, dass Container in jeder Phase geschützt sind. Das Tool bietet zudem Laufzeitsichtbarkeit, die es Anwendern erlaubt, böswillige Verhaltensweisen oder Sicherheitslücken aktiv zu überwachen und zu erkennen.

Bezüglich Integrationen arbeitet NeuVector mit gängigen Orchestrierungstools wie Kubernetes zusammen. Es integriert sich außerdem reibungslos in CI/CD-Pipelines, sodass Sicherheit vom ersten Schritt des Entwicklungsprozesses an gewährleistet ist. Dank der Kompatibilität mit führenden Cloud-Plattformen wird zudem eine reibungslose und geschützte Container-Bereitstellung über verschiedene Umgebungen hinweg ermöglicht.

Pros and Cons

Pros:

- Umfassender Schutz über den gesamten Container-Lebenszyklus

- Aktive Laufzeitsichtbarkeit und Deep Packet Inspection

- Effektive Integration mit CI/CD-Pipelines und Cloud-Plattformen

Cons:

- Preisinformationen sind nicht transparent

- Für eine optimale Konfiguration kann ein detaillierter Einrichtungsprozess erforderlich sein

- Einige Funktionen könnten eine Lernkurve für Einsteiger darstellen

Am besten für Schwachstellen- und Compliance-Scans geeignet

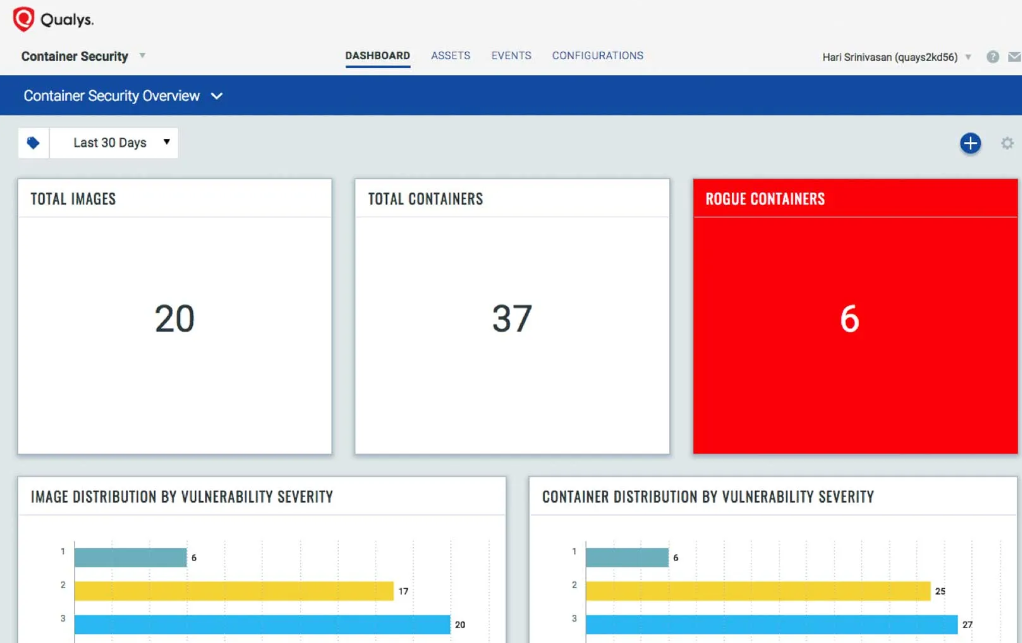

Qualys Container Security (CS) ist auf umfassende Schwachstellenbewertungen und Compliance-Scans für containerisierte Anwendungen spezialisiert. Durch diese Dienstleistungen stellt Qualys sicher, dass Entwickler und Unternehmen stets über potenzielle Bedrohungen informiert sind und die branchenüblichen Compliance-Standards einhalten.

Warum ich mich für Qualys Container Security (CS) entschieden habe: Bei der Auswahl der Tools für diese Liste ist mir Qualys Container Security (CS) besonders aufgefallen, da es sowohl Schwachstellen- als auch Compliance-Scans betont. Es geht nicht nur darum, Bedrohungen zu identifizieren; vielmehr steht auch sicher im Fokus, dass Ihre containerisierten Anwendungen die erforderlichen Compliance-Standards erfüllen.

Meiner Einschätzung nach ist gerade dieser doppelte Fokus auf zwei kritische Bereiche das Alleinstellungsmerkmal, das Qualys CS zur besten Wahl für alle macht, die robuste Schwachstellenerkennung mit umfassenden Compliance-Prüfungen kombinieren möchten.

Herausragende Funktionen & Integrationen:

Qualys Container Security bietet ein Echtzeit-Schwachstellenmanagement, das nicht nur Bedrohungen identifiziert, sondern auch detaillierte Einblicke zur Behebung liefert. Darüber hinaus stellt das Compliance-Scanning sicher, dass Ihre Container branchenspezifischen Vorschriften genügen und somit das Risiko von Verstößen und Sanktionen reduziert wird.

Bei den Integrationen unterstützt Qualys CS eine breite Palette an CI/CD-Tools und ermöglicht es Entwicklern, Sicherheitsprüfungen direkt in ihre Entwicklungsprozesse einzubetten. Zusätzlich sorgt die Kompatibilität mit gängigen Container-Plattformen wie Docker und Kubernetes für eine einfache und effiziente Sicherheitsprüfung.

Pros and Cons

Pros:

- Echtzeit-Schwachstellenmanagement mit detaillierten Einblicken

- Umfassende Compliance-Scans zur Erfüllung von Industriestandards

- Effektive Integration mit CI/CD-Tools und wichtigen Container-Plattformen

Cons:

- Fehlende transparente Preisinformationen

- Für Einsteiger könnte eine gewisse Lernkurve bestehen

- Bestimmte fortgeschrittene Funktionen können eine zusätzliche Einrichtung erfordern

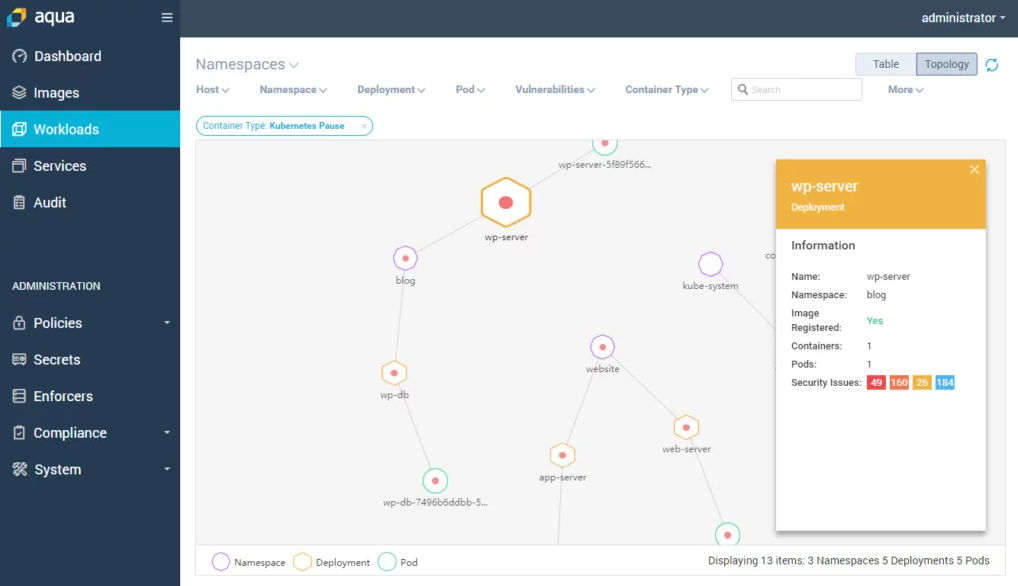

Aqua Security konzentriert sich darauf, dass Ihre containerisierten Anwendungen sicher in ihrer vorgesehenen Umgebung laufen. Diese Plattform legt den Schwerpunkt auf die Sicherheit von Containern während des aktiven Betriebs, schützt sie vor potenziellen Bedrohungen während ihrer Ausführung und adressiert direkt die Notwendigkeit eines robusten Laufzeitschutzes.

Warum ich Aqua Security gewählt habe: Als ich mich mit den zahlreichen verfügbaren Container-Sicherheitslösungen beschäftigte, fiel mir Aqua Security aufgrund des besonderen Fokus auf Laufzeitschutz ins Auge. Die meisten Tools konzentrieren sich auf das Initial-Setup, aber sobald Ihre Container live sind, sind sie am verwundbarsten.

Hier kommt Aqua ins Spiel. Ich halte es für ideal für alle, die ein Tool brauchen, das während des Betriebs ihrer Container einen rigorosen Schutz bietet – dank des Schwerpunkts auf Abwehrmechanismen in Echtzeit.

Herausragende Funktionen & Integrationen:

Aqua Security bringt fortschrittliche Mechanismen für den Schutz zur Laufzeit mit, die die Container-Aktivitäten überwachen und Anomalien in Echtzeit erkennen und darauf reagieren können. Das Tool bietet zudem Schwachstellen-Scanning, um sicherzustellen, dass Container frei von potenziellen Sicherheitsrisiken sind, bevor sie live gehen.

Was die Integration betrifft, ist Aqua Security mit verschiedenen Container-Orchestrierungstools wie Kubernetes, Docker und OpenShift kompatibel. Darüber hinaus werden mehrere CI/CD-Tools unterstützt, wodurch sich Sicherheit nahtlos in den Entwicklungsprozess einbinden lässt und damit eine durchgängige Verteidigungsstrategie entsteht.

Pros and Cons

Pros:

- Maßgeschneiderter Echtzeit-Laufzeitschutz

- Bietet proaktives Schwachstellen-Scanning für Container

- Einfache Integration mit führenden Orchestrierungs- und CI/CD-Tools

Cons:

- Fehlende transparente Preisgestaltung kann für einige Nutzer ein Hindernis sein

- Die anfängliche Einrichtung erfordert etwas Eingewöhnung

- Einige erweiterte Funktionen sind nicht sofort einsteigerfreundlich

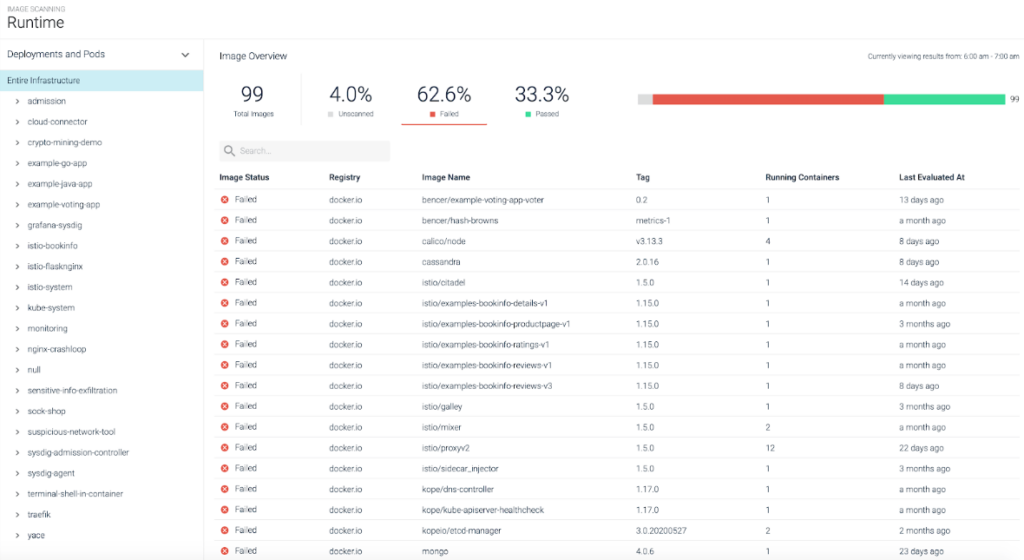

Sysdig ist darauf spezialisiert, eine detaillierte Sichtbarkeit in containerisierten Umgebungen bereitzustellen. Die Tools ermöglichen nicht nur Überwachung, sondern bieten auch tiefgreifende forensische Einblicke in Container, was Sysdig zu einem unschätzbaren Vorteil macht, wenn es um die Untersuchung von Vorfällen oder die Einhaltung von Compliance geht.

Warum ich Sysdig ausgewählt habe: Bei der Bewertung der verschiedenen Tools auf dem Markt fiel meine Wahl auf Sysdig wegen seiner unerreichten forensischen Fähigkeiten. Viele Tools bieten Sichtbarkeit, aber nur wenige liefern die Tiefe und Breite an Informationen, wie es Sysdig tut.

Ich habe es als idealen Kandidaten für all jene eingeschätzt, die besonderen Wert auf eine sorgfältige Analyse ihrer Container-Umgebungen legen – und das explizit aufgrund der überlegenen Sichtbarkeit sowie der starken Fähigkeiten zur Nachuntersuchung von Vorfällen.

Hervorstechende Funktionen & Integrationen:

Zu den hervorstechenden Funktionen von Sysdig zählen detailliertes Container-Monitoring, Echtzeit-Sicherheitsdaten und umfassende forensische Möglichkeiten, sodass Anwender sowohl vergangene als auch aktuelle Container-Aktivitäten tiefgehend analysieren können. Darüber hinaus können adaptive Alarmierungen die Nutzer auf ungewöhnliche Muster oder potenzielle Bedrohungen in ihrer Umgebung aufmerksam machen.

In Sachen Integration arbeitet Sysdig problemlos mit gängigen Plattformen wie Kubernetes, AWS und Docker zusammen. Die hohe Anpassungsfähigkeit gewährleistet, dass Nutzer aus unterschiedlichsten Quellen Einsichten ziehen können, was ihre Sicherheits- und Betriebsabläufe zusätzlich stärkt.

Pros and Cons

Pros:

- Unerreichte forensische und tiefgehende Analysefähigkeiten

- Adaptive Alarme für proaktives Bedrohungsmanagement

- Robuste Integrationsmöglichkeiten mit wichtigen Plattformen

Cons:

- Mangelnde Preistransparenz könnte potenzielle Nutzer abschrecken

- Kann durch die Komplexität für Einsteiger überwältigend sein

- Einige Nutzer müssen sich bei fortgeschrittenen Funktionen erst einarbeiten

Auswahlkriterien für Container-Sicherheitslösungen

Bei der Auswahl der besten Container-Sicherheitslösungen für diese Liste habe ich die typischen Anforderungen und Schmerzpunkte von Käufern wie Schwachstellenmanagement und Compliance berücksichtigt. Zur strukturierten und fairen Bewertung habe ich mich außerdem an folgendem Schema orientiert:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, muss eine Lösung folgende grundlegende Anwendungsfälle abdecken:

- Schwachstellenscans

- Compliance-Prüfungen

- Schutz zur Laufzeit

- Integration mit CI/CD-Pipelines

- Imagescans

Zusätzliche besondere Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzuschränken, habe ich nach folgenden Alleinstellungsmerkmalen gesucht:

- Bedrohungserkennung auf Basis von maschinellem Lernen

- Automatisierte Behebung von Vorfällen

- Erweiterte Richtlinienkontrolle

- Echtzeit-Benachrichtigungen

- Rollenbasierte Zugriffskontrolle

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Nutzerfreundlichkeit jeder Lösung einzuschätzen, habe ich auf Folgendes geachtet:

- Intuitive Benutzeroberfläche

- Anpassbare Dashboards

- Einfache Navigation

- Benutzerfreundliches Design

- Minimale Einarbeitungszeit

Onboarding (10% der Gesamtbewertung)

Um die Einarbeitung in jede Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen

- Hilfreiche Chatbots

- Informationsreiche Webinare

Kundensupport (10 % der Gesamtbewertung)

Um die Supportdienste der jeweiligen Software-Anbieter zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Verfügbarkeit

- Multikanal-Support

- Schnelle Reaktionszeiten

- Kompetente Mitarbeiter

- Umfassende FAQs

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preise

- Flexible Tarife

- Keine versteckten Kosten

- Kosten im Verhältnis zu gebotenen Funktionen

- Verfügbarkeit einer kostenlosen Testversion

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu gewinnen, habe ich bei der Lektüre von Kundenbewertungen auf Folgendes geachtet:

- Positives Feedback zur Funktionalität

- Berichte zur Benutzerfreundlichkeit

- Zufriedenheit mit dem Support

- Kommentare zur Performance

- Allgemeine Weiterempfehlungsquote

Wie wählt man eine Container-Sicherheitslösung aus?

Es ist leicht, sich in langen Funktionslisten und komplizierten Preisstrukturen zu verlieren. Damit Sie bei Ihrer individuellen Softwareauswahl den Überblick behalten, finden Sie hier eine Checkliste mit Faktoren, die Sie im Auge behalten sollten:

| Faktor | Worauf Sie achten sollten |

|---|---|

| Skalierbarkeit | Kann das Tool mit Ihrem Unternehmen wachsen? Achten Sie darauf, ob es erhöhte Arbeitslasten und Nutzer bewältigen kann, ohne dass ständige Upgrades nötig sind. |

| Integrationen | Funktioniert es mit Ihren bisherigen Tools? Prüfen Sie die Kompatibilität mit CI/CD-Pipelines, Cloud-Anbietern und anderer wichtiger Software. |

| Anpassbarkeit | Lässt es sich an Ihre Anforderungen anpassen? Suchen Sie nach Möglichkeiten, Einstellungen, Dashboards und Benachrichtigungen auf Ihre Arbeitsabläufe abzustimmen. |

| Benutzerfreundlichkeit | Ist es einfach zu bedienen? Stellen Sie sicher, dass die Benutzeroberfläche intuitiv ist und für Ihr Team nur eine minimale Einarbeitung erfordert. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Bewerten Sie die Einrichtungszeit, die Verfügbarkeit von Ressourcen wie Schulungen und die Unterstützung in der Anfangsphase. |

| Kosten | Passt es in Ihr Budget? Vergleichen Sie Preismodelle, achten Sie auf versteckte Gebühren und überlegen Sie, welchen Mehrwert Sie für den Preis erhalten. |

| Sicherheitsmaßnahmen | Gibt es starke Schutzmechanismen? Achten Sie auf Verschlüsselung, Zugriffskontrollen und die Einhaltung von Branchenstandards, um die Datensicherheit zu gewährleisten. |

| Compliance-Anforderungen | Erfüllt es behördliche Vorgaben? Überprüfen Sie, ob die Lösung gesetzlichen Standards entspricht, die für Ihre Branche relevant sind, wie etwa der DSGVO oder HIPAA. |

Was sind Container-Sicherheitslösungen?

Container-Sicherheitslösungen sind Werkzeuge, die dazu dienen, containerisierte Anwendungen vor Schwachstellen und Bedrohungen zu schützen. IT-Profis, Entwickler und Sicherheitsteams nutzen diese Tools in der Regel, um sicherzustellen, dass Anwendungen in verschiedenen Umgebungen sicher laufen – egal, ob sie Docker-Alternativen oder andere Container-Plattformen einsetzen. Das Scannen auf Schwachstellen, Compliance-Prüfungen und der Schutz zur Laufzeit helfen dabei, Risiken zu erkennen, Auflagen zu erfüllen und den Betrieb abzusichern. Diese Tools stellen grundlegende Sicherheitsfunktionen bereit, damit Ihre containerisierten Anwendungen sicher und regelkonform bleiben.

Funktionen

Bei der Auswahl von Container-Sicherheitslösungen sollten Sie auf folgende Hauptfunktionen achten:

- Schwachstellen-Scanning: Erkennt und meldet potenzielle Sicherheitsrisiken in Ihren Container-Images und laufenden Anwendungen.

- Compliance-Prüfungen: Stellt sicher, dass Ihre Container branchenspezifischen Standards und Vorschriften wie DSGVO und HIPAA entsprechen.

- Schutz zur Laufzeit: Überwacht und verteidigt gegen Bedrohungen während der Ausführung containerisierter Anwendungen.

- Integrationsfähigkeit: Arbeitet nahtlos mit Ihren bestehenden CI/CD-Pipelines und Cloud-Anbietern zusammen, um Sicherheit über alle Entwicklungsstufen hinweg zu gewährleisten.

- Rollenbasierte Zugriffskontrolle: Ermöglicht das Festlegen von Berechtigungen und das Verwalten des Benutzerzugriffs auf sensible Informationen und Aktionen.

- Automatisierte Behebung: Bietet automatische Korrekturen für erkannte Schwachstellen und reduziert so den manuellen Aufwand.

- Echtzeit-Benachrichtigungen: Informiert Ihr Team sofort über Sicherheitsvorfälle, sodass Sie schnell reagieren können.

- Anpassbare Dashboards: Bietet eine individuell zugeschnittene Ansicht von Sicherheitsmetriken und Warnhinweisen, damit Sie das Wesentliche leichter im Blick behalten.

- Verschlüsselung: Stellt sicher, dass Daten in Containern vor unbefugtem Zugriff geschützt sind.

- Bedrohungserkennung auf Basis von maschinellem Lernen: Nutzt fortschrittliche Algorithmen zur Erkennung und Vorhersage potenzieller Bedrohungen und verbessert so die gesamten Sicherheitsmaßnahmen.

Vorteile

Die Implementierung von Container-Sicherheitslösungen bietet Ihrem Team und Ihrem Unternehmen mehrere Vorteile. Auf diese können Sie sich freuen:

- Erhöhte Sicherheit: Durch Schwachstellen-Scanning und Laufzeitschutz verringern Sie das Risiko von Sicherheitsverletzungen und schützen sensible Daten.

- Erfüllung gesetzlicher Vorschriften: Compliance-Prüfungen gewährleisten, dass Ihre Abläufe die notwendigen gesetzlichen Anforderungen erfüllen und so Bußgelder und rechtliche Probleme vermieden werden.

- Zeitersparnis: Automatisierte Behebung und Echtzeit-Benachrichtigungen ermöglichen Ihrem Team eine schnelle Reaktion auf Bedrohungen ohne manuellen Aufwand.

- Verbesserte Effizienz: Integrationsfähigkeiten mit bestehenden Tools optimieren Prozesse und gewährleisten durchgehend Sicherheit im Entwicklungsprozess.

- Zugriffskontrolle: Rollenbasierte Zugriffskontrolle hilft, den Zugriff zu steuern und reduziert das Risiko unbefugter Aktionen.

- Fundierte Entscheidungsfindung: Anpassbare Dashboards liefern Einblicke in Sicherheitsmetriken, sodass Sie besser informierte Entscheidungen im Bereich Sicherheit treffen können.

- Datenschutz: Verschlüsselung sorgt dafür, dass Daten vor unbefugtem Zugriff sicher sind und Vertraulichkeit sowie Integrität gewahrt bleiben.

Kosten & Preise

Die Auswahl von Container-Sicherheitslösungen erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und -pläne. Die Kosten variieren je nach Funktionen, Teamgröße, Add-ons und mehr. Die nachfolgende Tabelle fasst gängige Pläne, deren durchschnittliche Preise und typische, in Container-Sicherheitslösungen enthaltene Funktionen zusammen:

Vergleichstabelle für Container-Sicherheitslösungen

| Plan-Typ | Durchschnittspreis | Übliche Funktionen |

|---|---|---|

| Kostenloser Plan | $0 | Basis-Schwachstellenscanning, eingeschränkte Compliance-Prüfungen und Community-Support. |

| Persönlicher Plan | $5-$25/user/month | Erweitertes Scanning, grundlegender Laufzeitschutz und E-Mail-Support. |

| Business-Plan | $30-$75/user/month | Vollständige Compliance-Prüfungen, Integrationsfähigkeit und rollenbasierte Zugriffskontrolle. |

| Enterprise-Plan | $100+/user/month | Anpassbare Dashboards, maschinelles Lernen zur Bedrohungserkennung und dedizierter Support. |

Häufig gestellte Fragen zu Container-Sicherheitslösungen

Welche Kompromisse sind zwischen Open-Source- und kommerziellen Container-Sicherheitstools zu erwarten?

Bei Open-Source-Tools erhalten Sie oft Flexibilität, Anpassungsfähigkeit und keine Lizenzgebühren – allerdings müssen Sie in der Regel mehr Integrationsarbeit, Anpassungen und Support in Eigenregie leisten. Kommerzielle Lösungen bündeln häufig mehr Funktionen direkt out-of-the-box (Dashboards, Alarme, Policy-Engines), doch Sie könnten an Anbieter gebunden sein oder bei wachsendem Bedarf mit höheren Kosten rechnen. Berücksichtigen Sie die Reife Ihres Teams, die Komplexität Ihrer Umgebungen und Ihre Bereitschaft, Verbindungen zwischen Tools selbst zu schaffen.

Welche Herausforderungen entstehen bei der Absicherung von Containern über Multi-Cloud- oder hybride Infrastrukturen hinweg?

In Multi-Cloud-Umgebungen treten uneinheitliche APIs, unterschiedliche Identitätsmodelle und abweichende Netzwerkregeln auf. Eine Lösung, die in AWS funktioniert, lässt sich möglicherweise nicht problemlos auf Azure oder On-Premises übertragen. Sie benötigen Tools, die diese Unterschiede abstrahieren (oder eine zentrale Steuerungsebene nutzen) und eine einheitliche Sicherheitslage über alle Clouds hinweg ermöglichen.

Wie kann ich Probleme mit unerwartet beendeten Containern in AWS Fargate lösen?

Unerwartete Container-Abbrüche in AWS Fargate können durch Ressourcenbeschränkungen oder Fehlkonfigurationen verursacht werden. Prüfen Sie die Task-Definition auf korrekte Ressourcenzuweisungen und sehen Sie die Protokolle auf Fehlermeldungen durch. Eine Anpassung der Speicher- oder CPU-Einstellungen könnte das Problem beheben.

Wie gehen Sie mit Fehlalarmen bei der Schwachstellenanalyse von Container-Images um?

Fehlalarme entstehen häufig, wenn Scanner wenig schwerwiegende Probleme oder Abhängigkeiten melden, die Ihre App tatsächlich gar nicht nutzt. Um Störungen zu minimieren, passen Sie die Schwellenwerte Ihres Scanners an, unterdrücken Sie Alarme bei geringem Risiko und vergleichen Sie Scanergebnisse über die Zeit, um wiederkehrende Probleme zu erkennen. Sie können außerdem Ergebnisse mit mehreren Tools gegenprüfen oder ein Meta-Framework (z. B. LUCID) nutzen, um Inkonsistenzen zwischen Scannern zu reduzieren.

Wie geht es weiter:

Wenn Sie gerade dabei sind, Container-Sicherheitslösungen zu recherchieren, nehmen Sie Kontakt zu einem SoftwareSelect-Berater auf, um kostenlose Empfehlungen zu erhalten.

Sie füllen einfach ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen besprochen werden. Anschließend erhalten Sie eine Software-Shortlist zur Überprüfung. Auf Wunsch begleitet Sie der Berater durch den gesamten Beschaffungsprozess – auch bei Preisverhandlungen.