10 Beste Anbieter für Cybersicherheit – Auswahlliste

Unternehmen sehen sich einer sich ständig verändernden Zahl von Cyber-Bedrohungen gegenüber – von ausgefeilten Phishing-Angriffen bis hin zu komplexen Ransomware-Exploitations. Sie kennen die enorme Herausforderung, sensible Daten zu schützen und robuste Sicherheitsprotokolle aufrechtzuerhalten. Der richtige Cybersicherheitsanbieter kann dabei einen entscheidenden Unterschied machen, indem er fortschrittliche Tools und Strategien bereitstellt, um Ihr Unternehmen zu schützen.

Sie wissen, dass Sie den Schutz Ihrer Daten, Systeme und Netzwerke gegen unbefugten Zugriff auslagern möchten, sind sich aber unsicher, welcher Anbieter der beste für Sie ist. Dieser Artikel soll diese Bedenken zerstreuen und stellt die 30 besten Cybersicherheitsanbieter für 2026 vor, die jeweils für die individuellen Schwachstellen Ihres Unternehmens geeignete Lösungen bereithalten.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Die 10 besten Cybersicherheitsanbieter im Überblick

| Service | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für KI-gesteuerte Bedrohungserkennung | 30-tägige kostenlose Testphase + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten geeignet für sichere QS in regulierten Branchen | Kostenloses Angebot verfügbar | Preise auf Anfrage | Website | |

| 3 | Am besten für Codesicherheit | Kostenloser Plan verfügbar | Ab $200/Monat | Website | |

| 4 | Am besten für DNS-Sicherheit geeignet | Kostenlose Testversion + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 5 | Bester Cybersicherheitsanbieter zur Vereinfachung des Sicherheitsmanagements | Kostenlose Testversion + Demo verfügbar | Preis auf Anfrage | Website | |

| 6 | Am besten für sicheres VPN und Antivirus-Schutz geeignet | 30-tägige kostenlose Testphase | Ab $119.99/Jahr (jährlich abgerechnet) | Website | |

| 7 | Am besten geeignet für den Schutz von Unternehmens-Clouds | Not available | Preise auf Anfrage | Website | |

| 8 | Am besten für Threat Hunting geeignet | Kostenlose Testversion verfügbar | Preise auf Anfrage | Website | |

| 9 | Am besten für IT-Support-Integration | Kostenlose Testversion verfügbar | Preis auf Anfrage | Website | |

| 10 | Am besten geeignet für Datenanalyse und Intelligence | Kostenlose Demo verfügbar | Preis auf Anfrage | Website |

Die 10 besten Cybersicherheitsanbieter im Test

Hier finden Sie eine kurze Beschreibung jedes Cybersicherheitsanbieters, die den optimalen Anwendungsbereich, herausragende Funktionen und Screenshots zur Veranschaulichung der Benutzeroberfläche zeigt.

Radware ist ein globaler Anbieter von Cybersicherheitslösungen, der sich auf Anwendungssicherheit und Netzwerkschutz spezialisiert hat. Die Plattform bietet Schutz vor DDoS-Angriffen, Bots und Bedrohungen auf Anwendungsebene durch KI-gestützte Analytik und Automatisierung. Entwickelt für Unternehmen und Dienstleister, sorgt Radware dafür, dass Ihre Anwendungen und Ihre Infrastruktur gegenüber modernen Cyberrisiken widerstandsfähig bleiben.

Warum ich Radware gewählt habe: Ich habe mich für Radware entschieden, weil die KI-basierte DefensePro-Lösung und der Anwendungsschutzdienst auf proaktiver Angriffserkennung statt auf reaktiver Verteidigung basieren. Die Plattform überwacht kontinuierlich die Verkehrsmuster, um Anomalien zu erkennen, bevor sie Ihre Systeme beeinträchtigen. Das macht Radware zu einer starken Wahl, wenn Sie Angriffen einen Schritt voraus sein und die Betriebszeit auch während groß angelegter Vorfälle aufrechterhalten möchten. Radwares Fokus auf Echtzeit-Threat Intelligence ermöglicht es zudem, Ihre Sicherheitslage anzupassen, sobald neue Risiken auftauchen.

Besondere Leistungen: Radware bietet DDoS-Schutz, Anwendungssicherheit und Bot-Management in einer einheitlichen Suite. Der Threat-Intelligence-Dienst liefert Echtzeitdaten zu aktuellen globalen Angriffen, damit Ihr Team schädliches Verhalten erkennen und blockieren kann. Der KI-basierte Bot Manager nutzt Verhaltensanalytik, um zwischen legitimen Nutzern und schädlichen Bots zu unterscheiden und dadurch Fehlalarme und Latenz zu minimieren.

Zielbranchen: Finanzen, Telekommunikation, E-Commerce, Cloud-Dienste und Regierung

Schwerpunkte: DDoS-Schutz, Bot-Management, Anwendungsschutz, Threat Intelligence, KI-basierte Abwehr

Pros and Cons

Pros:

- KI-basierte Erkennung verbessert die Genauigkeit

- Echtzeit-Updates zur Bedrohungsinformation

- Skalierbarer Schutz für große Netzwerke

Cons:

- Die Ersteinrichtung kann komplex sein

- Preisgestaltung nur auf Anfrage

Kualitatem ist ein TMMi Level 5 Softwaretest-Unternehmen, das QS- und Cybersecurity-Dienstleistungen in den Bereichen Funktionalität, Performance, Mobile-App- und Sicherheitstests anbietet. Sie unterstützen komplexe Umgebungen in Branchen wie Finanzen, Gesundheitswesen, Telekommunikation und öffentlichen Diensten.

Warum ich Kualitatem gewählt habe: Kualitatem bietet integrierte QS- und Sicherheitsdienstleistungen, darunter Penetrationstests, Automatisierung und Compliance-Audits. Ihre Expertise in der Optimierung von Testprozessen (TMMi) und der Risikobewertung macht sie zur idealen Wahl für Unternehmen, die sowohl Qualitätssicherung als auch regulatorische Konformität benötigen.

Hervorstechende Dienstleistungen: Ihr Mobile-App-Test stellt die Kompatibilität über verschiedene Geräte und Plattformen hinweg sicher. Sicherheitsservices wie Code-Reviews beheben Schwachstellen frühzeitig, während die TMMi-Beratung hilft, QS-Prozesse zu verbessern.

Zielbranchen: Banken und Finanzwesen, Gesundheitswesen, Telekommunikation, Einzelhandel, öffentliche Dienste, Transport, Reisen, IoT und Infrastruktur

Fachgebiete: Automatisierung, Mobile-Testing, Penetrationstests, TMMi-Beratung, Sicherheitsaudits und Compliance-Services

Pros and Cons

Pros:

- Bietet Risikobewertungen für Compliance

- Führt frühzeitige Security-Code-Reviews durch

- Bietet TMMi-Beratung für QS-Reifegrad

Cons:

- Langsamer bei großen oder komplexen Datensätzen

- Hat möglicherweise nicht die vollständige Kontrolle über Prozesse

ZeroPath bietet einen intelligenten Ansatz für Cybersicherheit, indem KI eingesetzt wird, um die Fähigkeit Ihres Teams zur schnellen Erkennung und Behebung von Code-Schwachstellen zu verbessern. Besonders attraktiv ist es für technologieorientierte Unternehmen, die ihre Sicherheitsmaßnahmen verstärken möchten, ohne den Entwicklungsprozess zu überlasten. Durch die Minimierung manueller Prüfungen und die Reduzierung von Fehlalarmen hilft ZeroPath, einen sicheren und effizienten Workflow aufrechtzuerhalten, sodass Ihre Software gegen potenzielle Bedrohungen robust bleibt.

Warum ich ZeroPath gewählt habe: Ich habe ZeroPath ausgewählt, weil Sie direkten Zugang zu einem verwalteten Anwendungssicherheitsprogramm erhalten, das von erfahrenen Sicherheitsexperten betreut wird, die Ihren Code und seine Risiken verstehen. Sie erhalten regelmäßige Sicherheitsüberprüfungen, Bedrohungsmodellierungen und Architekturberatung, sodass Sie proaktiv bleiben. Das 24/7-Monitoring und die Reaktion bieten Ihrem Team Rund-um-die-Uhr-Schutz, einschließlich Alarm-Triage, Vorfallanalyse und koordinierter Behebung, damit Ihre Anwendungen sicher bleiben.

Herausragende Funktionen von ZeroPath: ZeroPath bietet kontinuierliche Penetrationstests, die neue Funktionen und Änderungen bereits beim Ausrollen bewerten und Ihnen so Echtzeit-Einblicke in neu auftretende Schwachstellen verschaffen. Sie erhalten außerdem KI-gestützte Aufklärung kombiniert mit fachkundiger Validierung, was hilft, komplexe Angriffsketten aufzudecken, die automatisierte Tools allein nicht erkennen können. Der Service umfasst detaillierte Unterstützung bei der Behebung, inklusive Proof-of-Concept-Exploits, Auswirkungsanalyse und Schritt-für-Schritt-Anleitungen zur Behebung, sodass Sie Probleme sicher adressieren können.

Zielbranchen: Technologie, Finanzen, Gesundheitswesen, Dienstleister (einschließlich MSPs) und Unternehmenssoftware-Entwicklung.

Schwerpunkte: Anwendungssicherheit, Erkennung von Code-Schwachstellen, Abhängigkeitsanalyse, automatisierte Behebung, Compliance-Berichte, entwicklerzentrierte Sicherheit.

Pros and Cons

Pros:

- Starke Kombination aus KI-Automatisierung und menschlicher Expertise.

- Kontinuierliche Tests erkennen Probleme früher im Team.

- Bietet klare Behebungsschritte und Proof-of-Concepts.

Cons:

- Es gibt kein leichtgewichtiges Erlebnis, wenn Sie nur einfache Schwachstellenprüfungen möchten.

- Es kann Zeit erfordern, Ihren Workflow an die Automatisierung anzupassen.

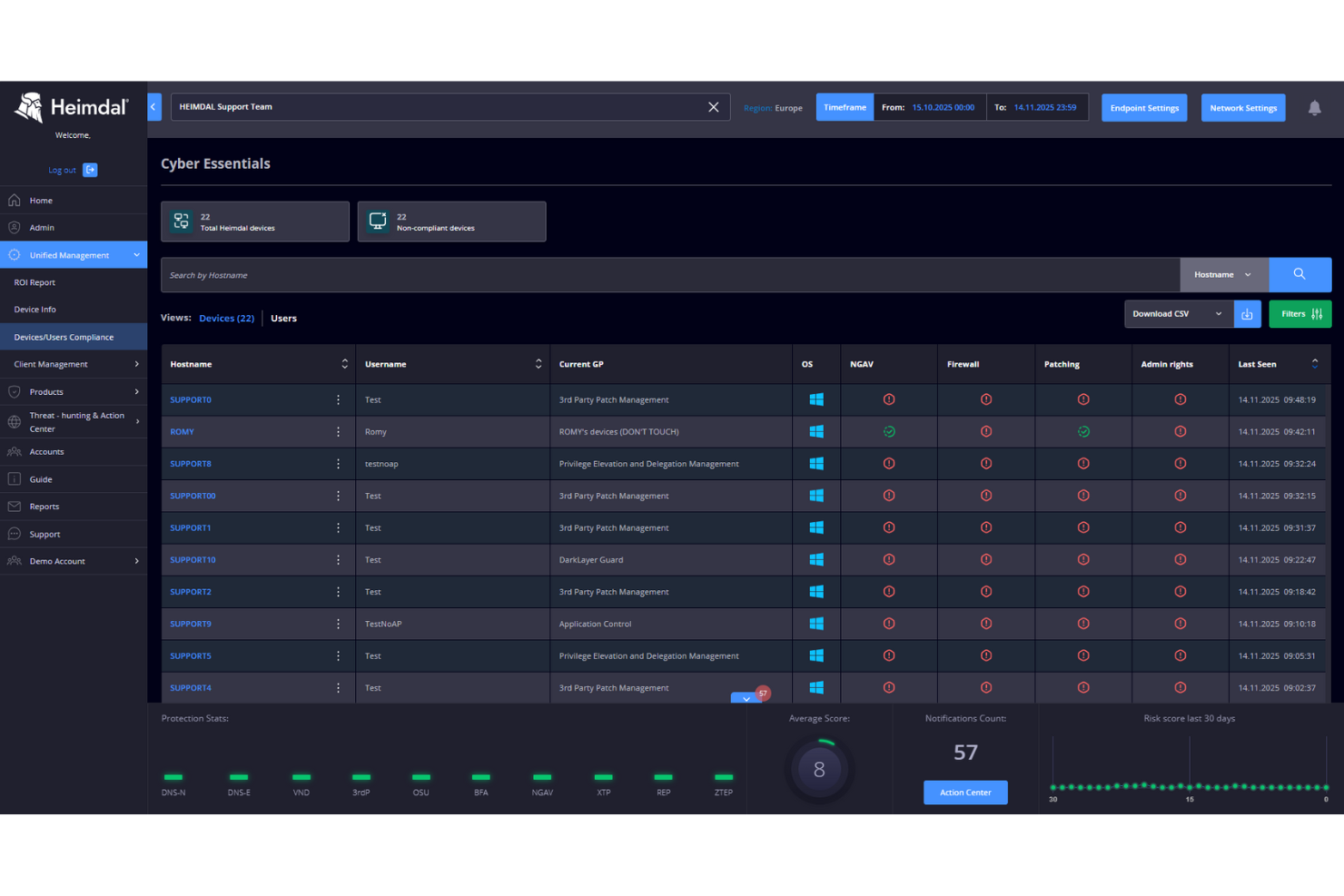

Für Unternehmen, die einen zuverlässigen Cybersicherheitsanbieter suchen, bietet Heimdal eine einheitliche Plattform, die den vielschichtigen Herausforderungen moderner digitaler Bedrohungen begegnet. Heimdal richtet sich speziell an Branchen wie Gesundheitswesen, Finanzwesen und Bildung und bietet Lösungen zum Schutz vor Ransomware, Phishing und anderen Cyberbedrohungen, während gleichzeitig die Einhaltung von Standards wie DSGVO und ISO 27001 gewährleistet wird. Durch die Integration verschiedener Sicherheitsfunktionen hilft Heimdal Organisationen, ihre Sicherheitsprozesse zu optimieren und ihre Gesamtresilienz zu stärken.

Warum ich Heimdal gewählt habe

Ich habe Heimdal aufgrund seines einzigartigen Ansatzes für Cybersicherheit ausgewählt, insbesondere wegen seiner Extended Detection and Response (XDR) Fähigkeiten. Heimdals XDR vereint verschiedene Sicherheitsmodule und ermöglicht eine umfassende Bedrohungserkennung und -reaktion über Endpunkte, Netzwerke und E-Mail hinweg. Diese Funktion ist besonders wertvoll für Unternehmen, die ihre Sicherheitsabläufe auf einer zentralen Plattform zusammenführen möchten. Darüber hinaus stellt Heimdals Fokus auf die Einhaltung von Branchenstandards sicher, dass Organisationen regulatorische Anforderungen erfüllen und gleichzeitig eine starke Sicherheit aufrechterhalten können.

Heimdal Hauptfunktionen

Neben seinen XDR-Fähigkeiten bietet Heimdal weitere Funktionen, die seinen Wert als Cybersicherheitsanbieter erhöhen:

- DNS-Sicherheit: Schützt Ihr Netzwerk vor DNS-basierten Bedrohungen, indem gefährliche Websites blockiert und Datenlecks verhindert werden.

- Patch- & Asset-Management: Automatisiert die Aktualisierung und Verwaltung von Software-Assets, um Schwachstellen zu minimieren.

- Verwaltung von Rechteerhöhung & Delegation: Kontrolliert den Benutzerzugriff auf sensible Informationen und Systeme und verringert so das Risiko unbefugter Zugriffe.

- Ransomware-Verschlüsselungsschutz: Bietet fortschrittlichen Schutz vor Ransomware-Angriffen, damit Ihre Daten sicher bleiben.

Heimdal-Integrationen

Native Integrationen werden derzeit von Heimdal nicht aufgeführt; die Plattform unterstützt jedoch API-basierte individuelle Integrationen.

Pros and Cons

Pros:

- Automatisiert das Patchen über alle Endpunkte

- Starke Schwachstellen- und Bedrohungserkennung

- Detaillierte Übersicht über Assets und Lizenzen

Cons:

- Keine nativen Integrationen verfügbar

- Bedienoberfläche erfordert Einarbeitungszeit

Bester Cybersicherheitsanbieter zur Vereinfachung des Sicherheitsmanagements

Cisco Umbrella bietet cloudbasierte Sicherheitslösungen und konzentriert sich auf Bedrohungsinformationen und sicheren Internetzugang für Organisationen jeder Größe. Ihre Dienste sind darauf ausgelegt, Benutzer vor Malware, Phishing und anderen internetbasierten Bedrohungen zu schützen.

Warum ich Cisco Umbrella gewählt habe: Die Plattform bietet sicheren Internetzugang, indem sie bösartige Domains blockiert und den Webverkehr filtert. Sie lässt sich in bestehende Sicherheitstools integrieren und erhöht so den Gesamtschutz Ihres Teams. Dieser cloudbasierte Ansatz gewährleistet zuverlässige und skalierbare Sicherheit in Ihrem gesamten Unternehmen.

Hervorstechende Funktionen: Die Secure Web Gateway-Funktion filtert schädliche Webinhalte heraus und schützt Ihr Team beim Surfen vor potenziellen Bedrohungen. Die DNS-Layer-Sicherheit bietet eine zusätzliche Schutzebene, indem sie Anfragen an schädliche Domains blockiert, bevor sie Ihr Netzwerk erreichen.

Zielbranchen: Bildung, Gesundheitswesen, Finanzen, Behörden und Einzelhandel

Schwerpunkte: Bedrohungsinformationen, sicherer Internetzugang, DNS-Layer-Sicherheit, Webfilterung und Malware-Schutz

Pros and Cons

Pros:

- Lässt sich in bestehende Sicherheitstools integrieren

- Blockiert bösartige Domains in Echtzeit

- Bietet skalierbare, cloudbasierte Sicherheit

Cons:

- Konzentriert sich hauptsächlich auf Internetsicherheit

- Für den vollen Funktionsumfang ist möglicherweise ein Abonnement erforderlich

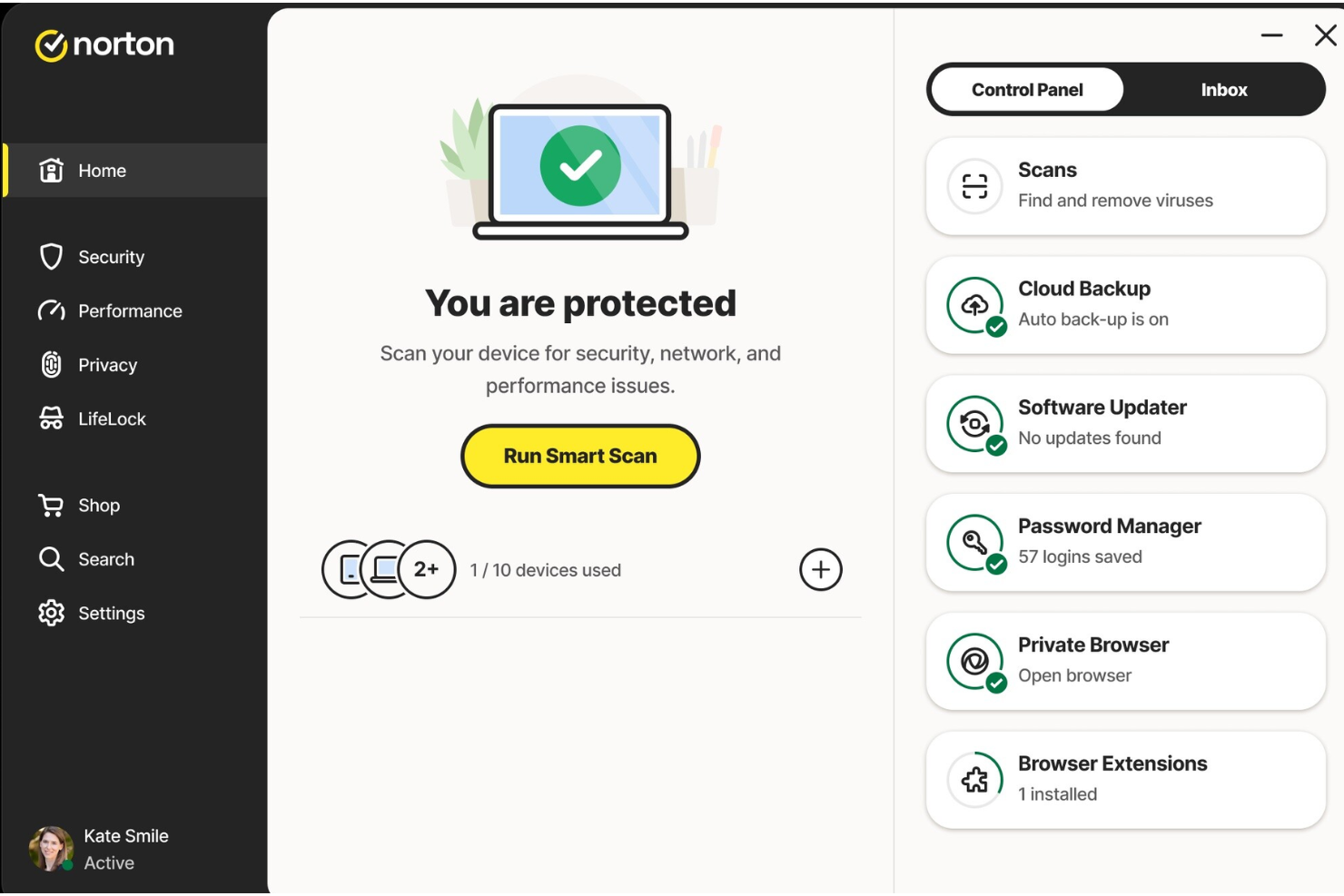

Norton Small Business bietet speziell für kleine Unternehmen entwickelte Cybersicherheitslösungen und stellt Antivirus-Schutz, Datenschutz-Tools und Identitätsschutz durch LifeLock bereit. Die Angebote von Norton sind auf die Anforderungen kleiner Betriebe zugeschnitten und erfüllen das dringende Bedürfnis, Daten und Online-Privatsphäre zu schützen. Damit ist Norton eine ideale Wahl für Unternehmer und Geschäftsinhaber, die sich um Cyber-Bedrohungen sorgen. Mit Funktionen wie Echtzeit-Antivirus, sicherem VPN und Cloud-Backup hilft Norton dabei, Geschäftsdaten zu schützen und die Produktivität aufrechtzuerhalten.

Warum ich Norton gewählt habe: Ich habe Norton wegen seines herausragenden Merkmals ausgewählt: einem sicheren VPN neben dem Antivirus-Schutz, das die beiden zentralen Anforderungen an Datenschutz und Privatsphäre adressiert. Norton bietet einen Echtzeit-Antivirus, der Ihre Unternehmensgeräte kontinuierlich überwacht und vor Bedrohungen schützt, sodass sie sicher vor Schadsoftware bleiben. Zusätzlich ist der Identitätsschutz durch LifeLock für Unternehmen, die sich vor Identitätsdiebstahl schützen möchten, äußerst wichtig, denn er bietet umfassende Überwachung und Warnmeldungen. Diese Eigenschaften machen Norton zu einer starken Option für Betriebe, die ihre Cybersicherheitsstruktur verbessern möchten.

Herausragende Dienste: Das sichere VPN schützt Ihren Internetverkehr durch Verschlüsselung Ihrer Verbindungen – besonders nützlich, wenn Sie remote arbeiten oder öffentliche Netzwerke nutzen. Die Antivirus-Software scannt in Echtzeit Dateien, Downloads und Apps, um Malware- und Phishing-Angriffe schon zu verhindern, bevor sie Probleme verursachen.

Zielbranchen: Technologie, Finanzen, Bildung, Gesundheitswesen und E-Commerce.

Spezialgebiete: Antivirus-Schutz, VPN-Dienste, Identitätsüberwachung, Schadsoftware-Erkennung und Gerätesicherheit.

Pros and Cons

Pros:

- Starker Malwareschutz sorgt für hohe Benutzerzufriedenheit

- Effektive Unterstützung bei Identitätsdiebstahl

- Läuft unauffällig, ohne Geräte zu verlangsamen

Cons:

- VPN-Geschwindigkeiten variieren je nach Standort

- Nicht für große Unternehmensteams konzipiert

Am besten geeignet für den Schutz von Unternehmens-Clouds

Broadcom Symantec Enterprise Cloud bietet cloudbasierte Cybersicherheitsdienste mit Fokus auf Datenschutz und Bedrohungsaufklärung für große Unternehmen. Ihre Services unterstützen Unternehmen dabei, sensible Informationen zu schützen und die Sicherheit in weitreichenden digitalen Umgebungen zu verwalten.

Warum ich mich für Broadcom Symantec Enterprise Cloud entschieden habe: Die Plattform beinhaltet integrierte Funktionen zur Verhinderung von Datenverlust und Bedrohungsaufklärung, die für den Schutz von Unternehmens-Clouds unerlässlich sind. Sie stellen Werkzeuge zur Verfügung, um Cloud-Anwendungen abzusichern und den Benutzerzugriff effektiv zu verwalten. Dieser ganzheitliche Ansatz hilft Ihrem Team, kritische Daten zu schützen und eine sichere Cloud-Infrastruktur aufrechtzuerhalten.

Hervorstechende Dienste: Die Cloud Access Security Broker-Funktion überwacht und kontrolliert Datenbewegungen in Cloud-Umgebungen und adressiert dabei Compliance- sowie Sicherheitsanforderungen. Der Endpoint-Schutzservice bietet fortschrittliche Bedrohungserkennung und -abwehr, sodass Ihre Geräte vor Cyberangriffen geschützt bleiben.

Zielbranchen: Finanzen, Gesundheitswesen, Technologie, Fertigungsindustrie und Regierung

Schwerpunkte: Datenschutz, Bedrohungsaufklärung, Cloud-Sicherheit, Endpoint-Schutz und Zugriffsmanagement

Pros and Cons

Pros:

- Integrierte Verhinderung von Datenverlust

- Bietet fortschrittliche Bedrohungsaufklärung

- Schützt Cloud-Anwendungen effektiv

Cons:

- Komplexe Integration in bestehende Systeme

- Kann spezielle IT-Ressourcen erfordern

Huntress bietet Managed Detection and Response-Dienste an, die sich auf Threat Hunting und Endpunktschutz konzentrieren. Sie richten sich an kleine und mittelständische Unternehmen, die ihre Cybersicherheitsmaßnahmen ausbauen möchten.

Warum ich Huntress ausgewählt habe: Die Plattform bietet durchgehende Überwachung und Analyse, um versteckte Bedrohungen aufzudecken, was gut zum Threat Hunting passt. Huntress stellt ausführliche Vorfallberichte bereit, damit Ihr Team Bedrohungen effektiv erkennen und darauf reagieren kann. Dieser proaktive Ansatz sorgt dafür, dass Ihr Unternehmen vor sich entwickelnden Cyberbedrohungen geschützt bleibt.

Herausragende Dienstleistungen: Die Erkennung von persistierenden Angriffsvektoren identifiziert und entfernt bösartige Zugänge, sodass Ihre Systeme vor wiederholten Angriffen geschützt sind. Ihr Incident-Response-Service liefert fachkundige Unterstützung, damit Ihr Team Sicherheitsvorfälle effizient bewältigen kann.

Zielbranchen: Finanzen, Gesundheitswesen, Bildung, Einzelhandel und Technologie

Spezialgebiete: Threat Hunting, Endpunktschutz, Incident Response, Erkennung von persistierenden Angriffsvektoren und Bedrohungsanalyse

Pros and Cons

Pros:

- Fachkundige Unterstützung bei Vorfällen

- Durchgehende Bedrohungsüberwachung

- Stellt ausführliche Vorfallberichte bereit

Cons:

- Beschränkt auf Endpunktschutz

- Möglicherweise Integration mit bestehenden Tools erforderlich

Miles Technologies bietet verwaltete Sicherheitsdienste an, darunter Sicherheitsbewertungen, fortlaufenden Schutz und Mitarbeiterschulungen. Das Unternehmen bedient Branchen wie Gesundheitswesen, Finanzen und Fertigung und konzentriert sich auf Unternehmen, die umfassende Cybersicherheitslösungen benötigen.

Warum ich Miles Technologies ausgewählt habe: Ihr Ansatz umfasst proaktive Abwehrmaßnahmen und sofortige Reaktion auf Vorfälle, was gut mit der Integration von IT-Support harmoniert. Miles Technologies hilft Ihrem Team dabei, branchenspezifische Standards wie HIPAA und PCI einzuhalten. Diese integrierte Unterstützung stellt sicher, dass Ihre Organisation eine starke Sicherheitslage aufrechterhält.

Hervorzuhebende Dienstleistungen: Die Sicherheitsbewertungen helfen Ihrem Team, Schwachstellen zu identifizieren und Abwehrmaßnahmen zu verbessern, während Schulungsprogramme für Mitarbeiter das Bewusstsein stärken und das Risiko menschlicher Fehler bei Sicherheitsverletzungen verringern.

Zielbranchen: Gesundheitswesen, Finanzen, Fertigung, Bildung und Einzelhandel

Schwerpunkte: Sicherheitsbewertungen, fortlaufender Schutz, Mitarbeiterschulung, IT-Compliance und Vorfallreaktion

Pros and Cons

Pros:

- Bietet proaktive Abwehrmaßnahmen

- Stellt sofortige Reaktion auf Vorfälle bereit

- Umfasst Mitarbeiterschulungsprogramme

Cons:

- Potenzielle Komplexität bei der Integration

- Wenig öffentliche Informationen über spezifische Dienstleistungen

Die i2 Group bietet fortschrittliche Analyse- und Intelligence-Softwarelösungen an und konzentriert sich auf die Datenanalyse für Strafverfolgungsbehörden, Verteidigung und nationale Sicherheitssektoren. Ihre Dienstleistungen helfen Organisationen dabei, komplexe Datensätze zu analysieren, um Erkenntnisse zu gewinnen und die Entscheidungsfindung zu verbessern.

Warum ich die i2 Group ausgewählt habe: Ihre Software stellt leistungsstarke Werkzeuge zur Visualisierung und Analyse von Daten bereit, was entscheidend für Datenanalyse und Intelligence ist. Die i2 Group ermöglicht es Ihrem Team, Muster und Verbindungen in großen Datensätzen effizient zu erkennen. Diese Fähigkeit ist für Organisationen, die auf Grundlage umfassender Datenanalysen fundierte Entscheidungen treffen müssen, unverzichtbar.

Herausragende Dienstleistungen: Die Link-Analyse-Funktion hilft Ihrem Team, Zusammenhänge und Muster in Daten zu erkennen und so bessere Entscheidungen zu treffen. Ihre Intelligence-Analyse-Software unterstützt die Zusammenarbeit, sodass mehrere Nutzer Daten gleichzeitig analysieren und interpretieren können.

Zielbranchen: Strafverfolgung, Verteidigung, nationale Sicherheit, Regierung und Intelligence

Fachgebiete: Datenanalyse, Intelligence-Software, Link-Analyse, Mustererkennung und kollaborative Analytik

Pros and Cons

Pros:

- Bietet fortschrittliche Datenvisualisierungstools

- Unterstützt kollaborative Datenanalyse

- Effiziente Mustererkennung

Cons:

- Kann spezielle Schulungen erfordern

- Bedient in erster Linie den öffentlichen Sektor

Weitere empfehlenswerte Cybersicherheitsanbieter

Hier sind noch einige weitere Optionen, die es nicht auf die Liste der besten Cybersicherheitsanbieter geschafft haben:

- Cipher

Am besten für Managed Security Services geeignet

- Intruder

Am besten geeignet für Schwachstellenscans

- ManageEngine Endpoint Central

Am besten für Endpoint-Management geeignet

- NowSecure

Am besten für mobile App-Sicherheit geeignet

- UnderDefense

Am besten geeignet für Incident Response

Was sind Cybersicherheitsanbieter?

Cybersicherheitsanbieter sind Unternehmen oder Dienstleister, die Lösungen zum Schutz vor Cyber-Bedrohungen anbieten. Sie stellen verschiedene Tools und Fachkenntnisse bereit, darunter Firewalls, Antiviren-Software, Systeme zur Erkennung von Netzwerkeinbrüchen und Sicherheitsberatungen. Das Hauptziel dieser Anbieter ist es, digitale Vermögenswerte, Netzwerke und sensible Daten vor unbefugtem Zugriff und Cyberangriffen zu schützen.

Die Vorteile der Nutzung von Cybersicherheitsanbietern umfassen einen verbesserten Schutz gegen verschiedene Cyberbedrohungen. Sie helfen dabei, Datenlecks und Datenverluste zu verhindern. Dank ihres spezialisierten Wissens und aktueller Sicherheitsmaßnahmen sind sie in einer sich stetig verändernden Bedrohungslandschaft unverzichtbar. Darüber hinaus unterstützen sie Unternehmen bei der Einhaltung von Sicherheitsvorschriften und sorgen für die Aufrechterhaltung der Geschäftskontinuität, sodass digitale Geschäftsabläufe sicher und widerstandsfähig gegenüber Cyberangriffen bleiben.

Kriterien für die Auswahl von Cybersicherheitsanbietern

Bei der Auswahl der besten Cybersicherheitsanbieter für diese Liste habe ich die gängigen Anforderungen und Herausforderungen von Unternehmen berücksichtigt, die durch diese Anbieter gelöst werden. Dazu zählen unter anderem der Schutz sensibler Daten vor Datenpannen und die Einhaltung branchenspezifischer Vorschriften. Für eine strukturierte und faire Bewertung habe ich außerdem folgendes Rahmenwerk genutzt:

Kernleistungen (25 % der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jeder Anbieter folgende Basisleistungen anbieten:

- Netzwerksicherheit

- Endpunkt-Schutz

- Bedrohungsüberwachung und Reaktionsmaßnahmen

- Schwachstellenmanagement

- Firewall und Einbruchsprävention

Zusätzliche herausragende Dienstleistungen (25 % der Gesamtbewertung)

Um den Wettbewerb weiter einzugrenzen, habe ich auch nach einzigartigen oder besonders wertvollen Dienstleistungen gesucht, wie zum Beispiel:

- KI-basierte Bedrohungserkennung

- Implementierung einer Zero-Trust-Architektur

- Planung und Simulation von Notfallmaßnahmen

- Überwachung des Dark Web

- Individuelle Sicherheitsschulungen für Mitarbeitende

Branchenerfahrung (10 % der Gesamtbewertung)

Um mir ein Bild von der Branchenerfahrung jedes Anbieters zu machen, habe ich Folgendes berücksichtigt:

- Jahre an Erfahrung im Bereich Cybersicherheit

- Kenntnisse branchenspezifischer Vorschriften

- Fallstudien oder Erfolgsgeschichten

- Vielfältiges Kundenportfolio

- Anerkennung durch Branchenverbände oder Auszeichnungen

Onboarding (10 % der Gesamtbewertung)

Um die Onboarding-Erfahrung jedes Anbieters zu bewerten, habe ich Folgendes betrachtet:

- Klare Implementierungszeitlinie

- Dediziertes Onboarding-Team

- Schulungen und Ressourcen für Mitarbeitende

- Nahtlose Integration mit bestehenden Systemen

- Transparente Übergabe vom Vertrieb an das Serviceteam

Kundensupport (10 % der Gesamtbewertung)

Um das Kundenservice-Niveau jedes Anbieters einzuschätzen, habe ich Folgendes betrachtet:

- 24/7 Erreichbarkeit

- Verschiedene Kontaktmöglichkeiten (Telefon, Chat, E-Mail)

- Schnelle Reaktionszeiten

- Dedizierte Ansprechperson

- Proaktive Kommunikation und Updates

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um Preisgestaltung und potenziellen ROI bei jedem Anbieter zu beurteilen, habe ich Folgendes berücksichtigt:

- Transparenz des Preismodells

- Flexibilität der Vertragsbedingungen

- Wettbewerbsfähige Preise im Vergleich zum Marktdurchschnitt

- Mehrwertdienste im Grundpreis enthalten

- ROI basierend auf reduzierten Ausfallzeiten und Vorfällen

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Gesamteindruck der Zufriedenheit bestehender Kunden zu erhalten, habe ich bei der Auswertung der Bewertungen Folgendes betrachtet:

- Feedback zur einfachen Implementierung und Nutzung

- Allgemeine Zufriedenheitsbewertung

- Positive Rückmeldungen zur Zuverlässigkeit des Services

- Beschwerden über versteckte Gebühren oder Leistungslücken

- Kommentare zur Reaktionsgeschwindigkeit des Supports

So wählen Sie einen Cybersecurity-Provider aus

Es ist leicht, sich in langen Service-Listen und komplexen Preisstrukturen zu verlieren. Damit Sie die für Ihr Unternehmen wichtigsten Kriterien priorisieren können, sollten Sie folgende Faktoren berücksichtigen:

| Faktor | Was ist zu beachten? |

|---|---|

| Geschäftsziele | Stellen Sie sicher, dass der Anbieter Ihre Branche und Ihre Unternehmensziele versteht. Die Lösungen sollten zu Ihren strategischen Prioritäten passen und spezifische Risiken adressieren. |

| Serviceumfang und SLAs | Überprüfen Sie die angebotenen Leistungen sowie die Service Level Agreements (SLAs). Sie sollten Reaktionszeiten, Verfügbarkeitsgarantien und Lösungsprozesse abdecken. |

| Support-Verfügbarkeit | Stellen Sie sicher, dass Support rund um die Uhr erreichbar ist. Klären Sie, wie (Telefon, Chat, E-Mail) und wie schnell auf Probleme reagiert wird. |

| Kosten und Preisstruktur | Achten Sie auf transparente Preise. Prüfen Sie, ob Kosten fest, variabel oder nutzungsbasiert sind. Achten Sie auf versteckte Gebühren oder Zusatzkosten. |

| Kommunikation und Berichte | Der Anbieter sollte regelmäßige Berichte zu Bedrohungen, Schwachstellen und getroffenen Maßnahmen bereitstellen. Die Kommunikation sollte klar und zeitnah erfolgen. |

| Bedrohungserkennung und -reaktion | Bewerten Sie, wie schnell der Anbieter Bedrohungen erkennt und darauf reagiert. Echtzeit-Überwachung und automatisierte Reaktionen sind entscheidend, wenn Sie Managed Detection and Response Services prüfen. |

| Compliance und Zertifizierungen | Vergewissern Sie sich, dass der Anbieter Branchennormen (z. B. ISO, SOC 2) erfüllt. Er sollte die für Ihr Unternehmen relevanten Vorschriften einhalten. |

| Anpassung und Skalierbarkeit | Der Anbieter sollte Lösungen auf Ihre Anforderungen anpassen und seine Services mit dem Wachstum Ihres Unternehmens oder veränderten Bedrohungen skalieren können. |

Kernleistungen eines Cybersecurity-Providers

Wenn Sie einen Anbieter für Cybersicherheit auswählen – ganz gleich, ob Sie nach Cybersicherheitsunternehmen in Chicago oder Anbietern an anderen Standorten suchen – sollten Sie auf folgende zentrale Dienstleistungen achten:

- Netzwerksicherheit: Schützt die Netzwerk-Infrastruktur Ihres Unternehmens vor unbefugtem Zugriff, Malware und Cyberangriffen.

- Endgeräteschutz: Sichert Geräte wie Laptops, Desktops und Mobiltelefone vor Bedrohungen und Schwachstellen ab.

- Bedrohungsüberwachung und -reaktion: Überwacht kontinuierlich auf mögliche Sicherheitsbedrohungen und reagiert schnell, um sie einzudämmen und zu entschärfen.

- Verwaltete Firewall-Services: Konfiguriert und pflegt Firewalls, um unbefugten Datenverkehr zu blockieren und legitime Kommunikation zuzulassen.

- Schwachstellenmanagement: Erkennt, bewertet und beseitigt Sicherheitslücken, bevor diese ausgenutzt werden können.

- Reaktion auf Sicherheitsvorfälle: Entwickelt und führt einen strukturierten Plan zur Reaktion auf Sicherheitsvorfälle aus, um Schäden zu minimieren.

- Datenverschlüsselung: Stellt sicher, dass sensible Daten sowohl im Ruhezustand als auch bei der Übertragung verschlüsselt werden, um unbefugten Zugriff zu verhindern.

- Zugriffssteuerung: Beschränkt den Zugang zu Systemen und Daten auf Basis von Benutzerrollen und Berechtigungen.

- Sensibilisierungsschulungen zur Sicherheit: Schulen Sie Mitarbeitende darin, Bedrohungen zu erkennen und darauf zu reagieren und DNS-Sicherheitsservices optimal zu nutzen.

- Unterstützung bei der Einhaltung von Vorschriften: Hilft Ihrem Unternehmen dabei, branchenspezifische Vorschriften und Standards einzuhalten, um das Risiko von Bußgeldern und Strafen zu reduzieren.

Vorteile von Anbietern für Cybersicherheit

Die Zusammenarbeit mit einem Anbieter für Cybersicherheit bringt mehrere Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige davon, auf die Sie sich freuen können:

- Verbesserter Schutz: Ein Anbieter hilft, Ihre Systeme und Daten vor Hackern, Malware und anderen Bedrohungen zu schützen.

- Schnellere Bedrohungsreaktion: Durch eine Überwachung rund um die Uhr können Anbieter Bedrohungen erkennen und darauf reagieren, bevor Schäden entstehen.

- Weniger Ausfallzeiten: Schnelle Erkennung und Behebung von Bedrohungen bedeuten weniger Unterbrechungen Ihrer Geschäftsabläufe.

- Regulatorische Compliance: Anbieter sorgen dafür, dass Ihr Unternehmen branchenspezifische Standards erfüllt und Bußgelder oder rechtliche Probleme vermeidet.

- Kosteneinsparungen: Das Verhindern von Sicherheitsvorfällen und Ausfallzeiten spart Kosten für Wiederherstellung und vermeidet Umsatzverluste.

- Fachkundige Beratung: Anbieter stellen Ihrem Team spezielles Know-how und beratende Unterstützung zur Verbesserung der Sicherheit bereit.

- Mehr Vertrauen bei Kundschaft: Starke Sicherheitsmaßnahmen bauen Vertrauen bei Ihren Kunden auf, indem ihre Daten geschützt werden.

Kosten und Preisstrukturen von Cybersicherheitsanbietern

SOC-Services werden in der Regel individuell bepreist, um den unterschiedlichen Unternehmensanforderungen, -größen und Gegebenheiten gerecht zu werden. Anbieter arbeiten meist mit einer der folgenden Preisstrukturen:

- Abonnementbasiert: Sie zahlen eine regelmäßige Gebühr (monatlich oder jährlich) für den fortlaufenden Zugang zu Leistungen und Unterstützung.

- Projektbasiert: Sie zahlen einen einmaligen Betrag für ein bestimmtes Projekt oder ein Sicherheits-Upgrade.

- Pro Nutzer/Gerät: Die Preisgestaltung basiert auf der Anzahl der geschützten Nutzer oder Geräte.

- Leistungsumfang (SOW): Die Kosten werden durch die im Vertrag festgelegten Leistungen und Ergebnisse bestimmt.

- Gestaffelte Preisstruktur: Verschiedene Preisstufen werden je nach Leistungsumfang oder gewähltem Schutzniveau angeboten.

Schlüsselfaktoren, die die Preise von Cybersicherheitsanbietern beeinflussen

Über das konkrete Preismodell hinaus gibt es weitere Faktoren, die die Kosten von Anbietern für Cybersicherheit beeinflussen können:

- Unternehmensgröße: Größere Unternehmen mit mehr Nutzern und Geräten haben in der Regel höhere Kosten aufgrund der gestiegenen Komplexität.

- Leistungsumfang: Je mehr Dienstleistungen Sie benötigen (wie Endpunktschutz, Bedrohungsabwehr und Überwachung), desto höher sind die Kosten.

- Branchenspezifische Vorschriften: Unternehmen in regulierten Branchen (wie dem Gesundheitswesen oder Finanzsektor) benötigen häufig spezialisiertere und teurere Compliance-Maßnahmen.

- Anpassungsbedarf: Die Anpassung von Lösungen an Ihre spezifische Infrastruktur und Sicherheitsanforderungen kann die Kosten erhöhen.

- Bedrohungslage: Unternehmen mit höherem Risiko für Cyberangriffe oder mit sensiblen Daten benötigen womöglich teureren, fortschrittlichen Schutz. Beispielsweise werden auf der Westküste ansässige Tech-Unternehmen häufiger aufgrund ihrer Branche Ziel von Datenpannen. In solchen Fällen ist die Partnerschaft mit einem Cybersecurity-Unternehmen in San Diego oder anderen großen Städten entscheidend.

- Support-Niveau: 24/7-Support und schnelle Reaktionszeiten sind oft mit höheren Kosten verbunden.

- Vertragslaufzeit: Längere Verträge bieten möglicherweise Rabatte, während kurzfristige oder flexible Vereinbarungen mit höheren Gebühren einhergehen können.

Wenn Sie diese Faktoren bereits vor der Einholung individueller Angebote von Anbietern kennen, erhalten Sie ein besseres Gefühl dafür, was Sie erwartet und können Angebote effektiver vergleichen und bewerten.

Häufig gestellte Fragen zu Cybersecurity-Anbietern

Hier finden Sie Antworten auf häufige Fragen zu Cybersecurity-Anbietern:

Woran erkenne ich, ob mein Unternehmen einen Cybersecurity-Anbieter benötigt?

Wenn Ihr Unternehmen mit sensiblen Daten arbeitet, online operiert oder von digitalen Systemen abhängig ist, benötigen Sie wahrscheinlich einen Cybersecurity-Anbieter. Auch kleine Unternehmen sind Ziel von Cyberangriffen. Ein Anbieter hilft Ihnen, Ihre Daten zu schützen, auf Bedrohungen zu reagieren und branchenspezifische Sicherheitsstandards einzuhalten.

Worauf sollte ich bei der Auswahl eines Cybersecurity-Anbieters achten?

Achten Sie auf die Erfahrung des Anbieters mit Unternehmen wie Ihrem, den Leistungsumfang, die Reaktionszeiten und den Kundenservice. Stellen Sie sicher, dass klare SLAs, transparente Preise und gegebenenfalls Unterstützung bei der Einhaltung von Compliance-Vorgaben angeboten werden.

Mit welchen Kosten muss ich für Cybersecurity-Dienstleistungen rechnen?

Die Kosten variieren je nach Unternehmensgröße, benötigten Services und erforderlichem Schutzniveau. Abonnementmodelle sind üblich, es gibt aber auch projektbezogene Preise oder Abrechnung pro Anwender. Für 24/7-Überwachung und schnelle Reaktionsdienste sollten Sie mit höheren Kosten rechnen.

Was ist der Unterschied zwischen Managed und Unmanaged Cybersecurity-Diensten?

Managed Services bedeuten, dass der Anbieter Ihr System aktiv überwacht und auf Bedrohungen reagiert. Unmanaged Services beinhalten möglicherweise Tools und Software, die Verwaltung obliegt aber Ihrem Team. Managed Services sind in der Regel teurer, bieten aber ein höheres Schutzniveau.

Wie lange dauert es, bis die Dienste eines Cybersecurity-Anbieters eingerichtet sind?

Die Einrichtungsdauer hängt von der Komplexität Ihres Netzwerks und dem ausgewählten Serviceumfang ab. Eine Basisüberwachung kann innerhalb weniger Tage eingerichtet werden, während komplexere Cloud-Sicherheitsanbieter, die mehrere Systeme und Compliance-Maßnahmen einbeziehen, einige Wochen benötigen können.

Kann ein Cybersecurity-Anbieter bei der Compliance helfen?

Ja, die meisten Anbieter unterstützen Sie bei der Einhaltung von Industrienormen wie HIPAA, PCI-DSS und DSGVO. Sie bewerten Ihre aktuellen Sicherheitsmaßnahmen, identifizieren Lücken und implementieren erforderliche Kontrollen, damit Sie compliant bleiben.

Cybersecurity—Seien Sie vorbereitet, bevor Sie es brauchen

Cybersecurity-Anbieter bieten Unternehmen verschiedene Lösungen, um ihre Cyberabwehr zu stärken und das Risiko teurer Datenpannen zu minimieren. Sie stellen das infrastrukturelle Rückgrat der digitalen Sicherheit bereit—durch Bedrohungsanalysen, Schwachstellenbewertungen, Endpunktschutz und Schutz von privilegierten Identitäten, einschließlich der Behebung und Lösung von Sicherheitsvorfällen.

Indem wir diese führenden Anbieter hervorheben, möchten wir Sie in die Lage versetzen, fundierte Entscheidungen zu treffen, damit Ihr Unternehmen sicher und widerstandsfähig gegenüber Cyberbedrohungen bleibt.

Abonnieren Sie den Newsletter des CTO Club, um weitere Best Practices und Tipps zur Cybersicherheit zu erhalten.