ThreatLocker vs Airlock Digital : Comparaison et avis d’experts pour 2026

Avec l’explosion des attaques par ransomware, vous ne pouvez plus vous permettre de négliger la sécurité des terminaux. L’antivirus traditionnel ne suffit plus : c’est pourquoi l’autorisation basée sur des listes d’applications (allowlisting) est désormais un standard indispensable. Si vous hésitez entre ThreatLocker et Airlock Digital, vous êtes déjà en avance sur la majorité des organisations qui comptent encore sur la détection basée sur les signatures.

Je vais vous guider à travers les vraies différences entre ces deux solutions de cybersécurité basées sur le refus par défaut, de la technologie de confinement Ringfencing de ThreatLocker à l’automatisation du workflow d’Airlock Digital pour la conformité Essential Eight. Je comparerai les structures tarifaires, les délais de déploiement et la plateforme qui correspond le mieux à la maturité technique de votre équipe.

ThreatLocker vs. Airlock Digital: An Overview

ThreatLocker

Visit ThreatLockerOpens new windowAirlock Digital

Read Airlock Digital ReviewOpens new windowWhy Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

ThreatLocker vs. Airlock Digital Pricing Comparison

| ThreatLocker | Airlock Digital | |

|---|---|---|

| Free Trial | 30-day free trial + free demo available | Free demo available |

| Pricing | Pricing upon request | Pricing upon request |

Coûts cachés de ThreatLocker vs. Airlock Digital

ThreatLocker utilise un modèle de tarification sur mesure en fonction de critères comme le nombre de terminaux, la complexité des applications et les contrôles nécessaires, sans paliers tarifaires publics. Cela permet un dimensionnement précis et un budget prévisible une fois le devis établi, mais les organisations doivent passer par la phase commerciale pour connaître le coût total. Les coûts cachés potentiels peuvent inclure une tarification plus élevée lorsque l’environnement s’agrandit ou l’ajout de modules supplémentaires après l’intégration initiale.

Airlock Digital ne publie pas ses tarifs et exige des clients potentiels qu’ils prennent rendez-vous pour obtenir un devis. Ce manque de transparence initiale complique la comparaison des coûts dès le départ et peut ralentir la planification des achats. Certains coûts cachés ne peuvent être découverts qu’au cours des discussions commerciales, comme une tarification indexée sur le nombre de terminaux, les options additionnelles ou les besoins en support. Pour les deux plateformes, il est préférable de demander un devis et de comparer tous les éléments inclus afin de bien mesurer la valeur apportée.

ThreatLocker vs. Airlock Digital Feature Comparison

ThreatLocker propose une approche modulaire du Zero Trust avec quatre composants empilables : Allowlisting, Ringfencing, Elevation Control et Network Control. Ringfencing est le point fort : il empêche les attaquants de détourner des applications approuvées comme Word ou PowerShell en contrôlant les fichiers, les clés de registre et les ressources réseau accessibles. L’audit unifié de ThreatLocker offre une visibilité centrale sur chaque décision d’autorisation ou de refus, réduisant le bruit d’alertes pour le SOC. Vous appliquez le principe du moindre privilège au niveau applicatif, mais il faudra investir du temps dans l’ajustement des politiques afin d’éviter les interruptions de flux de travail.

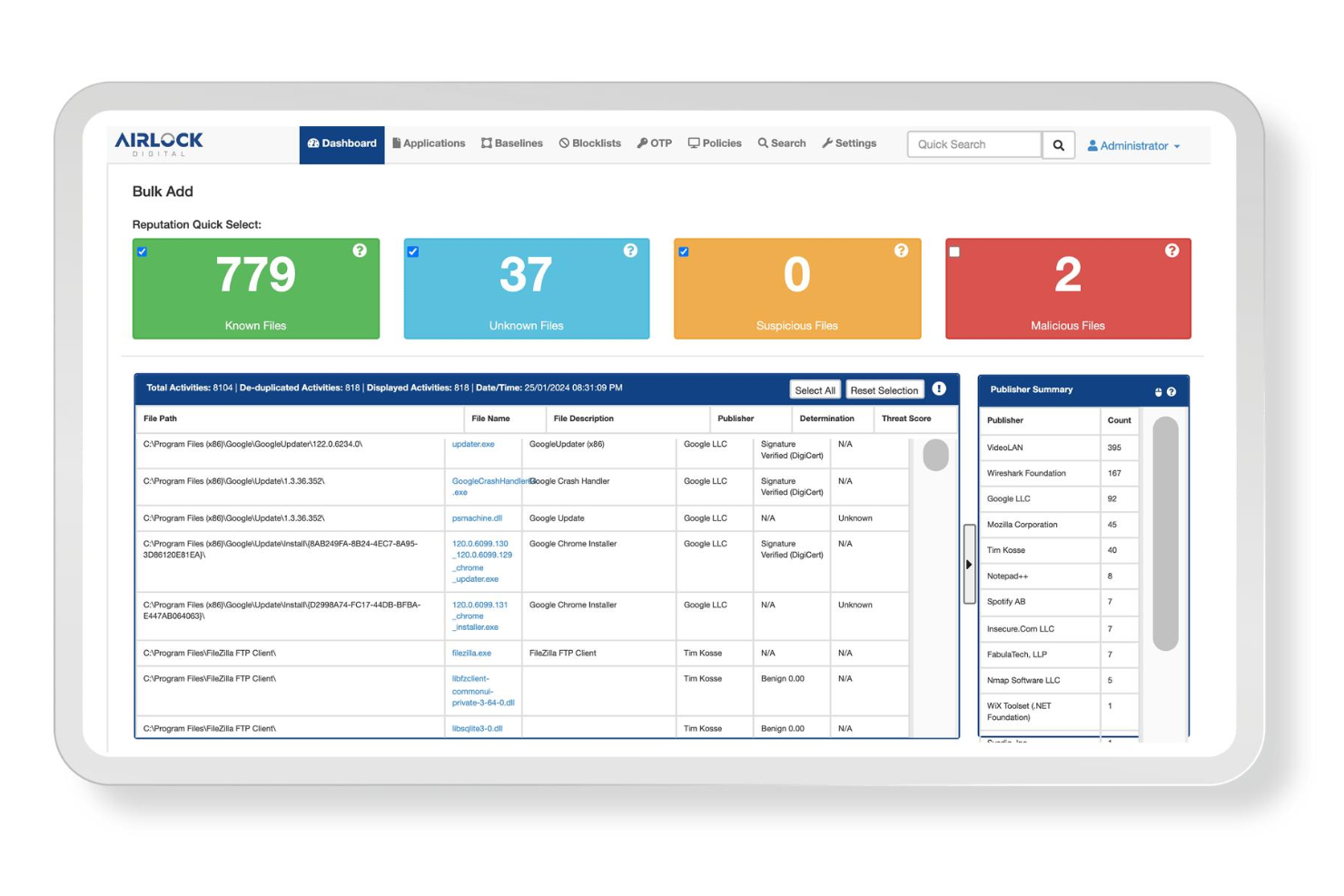

Airlock Digital rend l’autorisation basée sur des listes opérationnelle grâce à une automatisation des workflows qui privilégie la rapidité à la granularité extrême. Son moteur de découverte évalue l’ensemble du code exécutable via un référentiel de métadonnées consultable et permet de créer des politiques flexibles grâce à des workflows répétables, sans script nécessaire. Airlock ne nécessite que quelques heures hebdomadaires de maintenance, offrant aux équipes réduites des gains rapides de conformité sans expertise avancée en allowlisting.

| ThreatLocker | Airlock Digital | |

|---|---|---|

| 2-Factor Authentication | ||

| API | ||

| Access Management | ||

| Anti-Virus | ||

| Audit Management | ||

| Audit Trail | ||

| Batch Permissions & Access | ||

| Compliance Tracking | ||

| DDoS Protection | ||

| Dashboard | ||

| Data Export | ||

| Data Import | ||

| External Integrations | ||

| File Sharing | ||

| File Transfer | ||

| Firewall | ||

| Incident Management | ||

| Malware Protection | ||

| Multi-User | ||

| Notifications | ||

| Password & Access Management | ||

| Policy Management | ||

| Real-time Alerts | ||

| Report & Compliance | ||

| Risk Assessment | ||

| Security Migration | ||

| Threat Detection | ||

| Workflow Management |

Intégrations ThreatLocker vs. Airlock Digital

| Outil | ThreatLocker | Airlock Digital |

| Microsoft Intune | ✅ | ✅ |

| Microsoft SCCM | ✅ | ✅ |

| Jamf | ✅ | ✅ |

| Azure Active Directory | ✅ | ✅ |

| Splunk | ✅ | ✅ |

| Elastic | ✅ | ✅ |

| ServiceNow | ✅ | ❌ |

| ConnectWise | ✅ | ❌ |

| Datto RMM | ✅ | ❌ |

| Autotask PSA | ✅ | ❌ |

| Syslog | ✅ | ✅ |

| Microsoft Sentinel | ✅ | ✅ |

| Active Directory | ✅ | ✅ |

| Okta | ✅ | ❌ |

| Crowdstrike | ✅ | ❌ |

Les deux plateformes sont compatibles avec les outils de gestion de terminaux déjà en place comme SCCM, Jamf et InTune, ce qui facilite leur déploiement sur vos machines Windows, macOS et Linux sans compliquer la tâche de votre équipe IT. Cependant, ThreatLocker propose des intégrations particulièrement appréciées des prestataires de services informatiques (MSP), telles que ConnectWise, Datto ou Autotask pour la gestion des services.

ThreatLocker vs. Airlock Digital Sécurité, conformité et fiabilité

| Facteur | ThreatLocker | Airlock Digital |

| Certifications de conformité | ThreatLocker est certifié SOC 2 Type II et s’aligne sur les cadres NIST, CMMC et CIS. | Airlock est certifié ISO 27001:2022 et conforme au niveau 3 de l’Essential Eight, en étant le seul fournisseur à avoir atteint E8MM Niveau 3. |

| Chiffrement des données | Chiffrement AES-256 pour les données au repos ; TLS 1.2+ pour les données en transit avec une console de gestion hébergée dans le cloud. | Chiffrement AES-256 pour la communication agent-serveur ; prend en charge les déploiements isolés du réseau (air-gapped) avec hébergement sur site. |

| Contrôle d’accès | Contrôle d’accès basé sur les rôles grâce à une architecture multi-locataires ; intégration Azure AD et SSO prise en charge. | Contrôle d’accès basé sur les rôles avec intégration Active Directory ; délégation granulaire des politiques pour des équipes de sécurité distribuées. |

| Journalisation des audits | Journal d’audit unifié enregistrant centralement tous les événements autorisés ou refusés ; journaux immuables protégés contre la falsification avec transfert SIEM. | Journalisation centralisée des exécutions avec la fonctionnalité Trusted Execution Summary ; journaux protégés contre toute modification, par conception selon les exigences E8MM. |

| Support et disponibilité | Équipe de support Cyber Hero disponible 24h/24 et 7j/7/365 avec engagement SLA de réponse garanti ; infrastructure cloud redondante multi-régions. | Support pendant les heures ouvrées avec possibilité d’escalade ; déploiement sur site en option pour des environnements isolés exigeant une disponibilité agent de 99,9%. |

La sécurité est une priorité absolue pour les deux plateformes, qui proposent chacune un chiffrement robuste et des journaux d’audit inviolables. Leurs approches diffèrent cependant en matière de conformité : ThreatLocker s’aligne sur les standards SOC 2 et CMMC, tandis qu’Airlock Digital a conçu son système pour répondre à l’Essential Eight Niveau 3 australien. ThreatLocker s’exécute dans le cloud et propose un support 24h/24 avec hébergement multi-région, alors qu’Airlock offre l’option sur site — idéale pour les secteurs réglementés qui nécessitent des réseaux physiquement isolés ou un contrôle strict sur la localisation des données.

ThreatLocker vs. Airlock Digital : Facilité d’utilisation

| Facteur | ThreatLocker | Airlock Digital |

| Interface utilisateur | Tableau de bord intuitif avec des journaux d’audit clairs et des contrôles de politiques granulaires ; le design est épuré, mais la gestion des politiques présente une forte courbe d’apprentissage. | Interface basée sur des flux de travail qui simplifient l’autorisation via un processus reproductible ; le mode apprentissage crée automatiquement des politiques sans configuration manuelle approfondie. |

| Déploiement et installation initiale | Déploiement facile des agents via outils RMM avec architecture cloud uniquement ; la mise en œuvre complète prend généralement 3 à 6 mois, selon la complexité de l’environnement et le réglage des politiques. | Déploiement Quick Start assurant une mise en application totale en moyenne sous 3 mois. |

| Onboarding et formation | Spécialistes dédiés à l’onboarding guidant les clients durant le mode apprentissage et la création de politiques, à l’aide d’explications claires et pédagogiques pendant la phase d’accueil. | Conseils d’implémentation personnalisés de l’équipe support avec services complets possibles via partenaires ; découverte automatique des politiques initiales en mode apprentissage pour réduire l’effort manuel. |

| Courbe d’apprentissage | Courbe d’apprentissage élevée pour la gestion des politiques, susceptible de provoquer des erreurs chez les utilisateurs non techniques ; la maîtrise de Ringfencing et des configurations multi-modules demande un investissement significatif. | Courbe d’apprentissage opérationnelle réduite grâce à l’automatisation et à des modèles de politiques reproductibles ; conçu pour rendre l’autorisation accessible à des équipes sans expertise poussée en sécurité. |

| Support client | Support Cyber Hero disponible 24h/24 et 7j/7/365 avec un temps de réponse moyen de 60 secondes ; équipe réactive et compétente, authentiquement engagée pour la réussite des clients. | Support pendant les heures ouvrées, conseils personnalisés et possibilité d’escalade ; partenaires qualifiés pour déploiement avancé, mais pas de support continu. |

Si l’interface de ThreatLocker est intuitive, la gestion des politiques implique une courbe d’apprentissage prononcée, ce qui peut entraîner une forte dépendance à leur support 24/7 durant les premiers mois. Airlock Digital propose une approche différente, misant sur la simplicité opérationnelle portée par l’automatisation des flux de travail : les politiques sont construites automatiquement en mode apprentissage, vous permettant d’atteindre l’application totale plus vite et en sollicitant moins le support du fournisseur. Les deux plateformes peuvent être déployées via vos outils RMM existants sans grosse difficulté, mais gardez en tête que l’architecture cloud-only de ThreatLocker ne convient pas aux environnements isolés (« air-gapped »), alors qu’Airlock offre des options sur site dans ces cas.

ThreatLocker vs Airlock Digital: Pros & Cons

ThreatLocker

- Delivers strong prevention against ransomware and zero-days.

- Granular control over applications, storage, and network access.

- Detailed logging supports compliance, audits, and forensic investigations.

- Steep initial learning curve and tuning period, requires upfront policy work to avoid blocking legitimate apps.

- Not a set-and-forget security solution for most environments.

- End-user friction arises from strict controls that block routine software installs.

Airlock Digital

- Deny by default model blocks unknown and unauthorized applications

- Lightweight agent has minimal impact on endpoint performance

- Centralized management supports Windows, macOS, and Linux environments

- Limited integrations compared to broader cybersecurity platforms

- Requires ongoing policy tuning for dynamic environments

- Pricing may be higher than basic endpoint protection tools

Best Use Cases for ThreatLocker and Airlock Digital

ThreatLocker

- MSPs Managing Multiple Clients Centralized cloud portal and RMM integrations let you deploy and tune policies across diverse environments without constant per-client tweaks.

- Healthcare Organizations Granular storage and elevation controls protect patient data on USBs, shares, and apps while meeting HIPAA compliance through audit trails.

- Educational Institutions Locks down student devices and servers against unauthorized software, reducing risks from unvetted apps in shared environments.

- Midmarket Enterprises Balances strong prevention with learning modes to build allowlists quickly, minimizing disruption during rollout.

- High-Compliance Industries Ringfencing and network controls limit lateral movement and data exfiltration, simplifying audits with detailed enforcement logs.

- Remote/Hybrid Workforces Dynamic network ACLs secure traveling endpoints by whitelisting specific IPs or keywords without VPN overhead.

Airlock Digital

- Government Agencies Meets strict compliance and audit requirements with granular application control.

- Financial Services Protects sensitive data and prevents unauthorized software in regulated environments.

- Healthcare Providers Supports HIPAA compliance and blocks unapproved medical software on endpoints.

- Manufacturing Firms Secures industrial control systems by restricting executable code on shop floor devices.

- IT Security Teams Gives security teams granular visibility and control over endpoint applications.

- Medium Enterprises Fits organizations needing centralized policy management across multiple locations.

Qui doit utiliser ThreatLocker, et qui doit utiliser Airlock Digital ?

Les fournisseurs de services managés (MSP) qui gèrent des environnements multi-locataires et les entreprises disposant d'équipes de sécurité dédiées tireront le meilleur parti de ThreatLocker. Les intégrations natives de la plateforme éliminent les casse-têtes de facturation et de gestion des tickets à travers tout votre portefeuille client. Lorsque des logiciels malveillants détournent vos applications de confiance, le ringfencing de ThreatLocker empêche leur propagation—indispensable pour les clients des secteurs de la santé, de la banque et des infrastructures critiques. Leur équipe de support est précieuse pour assurer des opérations 24/7 ou pour les équipes qui développent encore leur expertise en allowlisting.

Les équipes informatiques internes d’Australie et de Nouvelle-Zélande se tournent vers Airlock Digital lorsqu'elles doivent atteindre rapidement la conformité Essential Eight Niveau 3. Leur mode apprentissage observe le comportement de vos applications, puis crée automatiquement des politiques d’allowlisting—aucune écriture de règles manuelle n’est requise. La solution de déploiement sur site d’Airlock est idéale pour les exigences strictes de souveraineté des données et pour les environnements réglementés où les offres cloud posent des problèmes de conformité.

Differences Between ThreatLocker and Airlock Digital

| ThreatLocker | Airlock Digital | |

|---|---|---|

| Application Containment Strategy | ThreatLocker’s Ringfencing technology goes beyond blocking unauthorized applications by controlling what approved applications can access, limiting file interactions, registry keys, network resources, and other applications to prevent lateral movement. | Airlock Digital focuses exclusively on deny-by-default allowlisting and blocklisting without application behavior containment, trusting that approved applications won’t be weaponized once they pass the allowlist. |

| Customer Support | ThreatLocker provides 24/7/365 Cyber Hero support with quick response times and hands-on policy assistance, functioning as an extension of your security team. | Airlock Digital offers business hours support with escalation paths and operational partner-delivered services, prioritizing self-sufficient operations. |

| Deployment Options | ThreatLocker operates exclusively as a cloud-hosted SaaS platform with no on-premise deployment option, requiring internet connectivity for management console access. | Airlock Digital offers on-premise deployment for air-gapped networks, federal clouds, and regulated environments requiring data sovereignty controls alongside their managed cloud service. |

| Multi-Tenant Management Capabilities | ThreatLocker’s multi-tenant architecture with organization hierarchies allows MSPs to manage hundreds of client environments separately within a single pane of glass, automatically syncing with RMM deployments. | Airlock Digital targets single-organization deployments without native multi-tenant management, making it better suited for internal IT teams managing their own endpoints rather than service providers. |

| Visit ThreatLockerOpens new window | Read Airlock Digital ReviewOpens new window |

Similarities Between ThreatLocker and Airlock Digital

| Auditability | Both platforms provide centralized, immutable audit logs of all execution events with native SIEM integrations for security operations and compliance reporting. |

|---|---|

| Automated Application Discovery | Both platforms include learning modes that automatically discover and catalog all running executables in your environment, building initial allowlist policies without requiring manual identification of every application. |

| Cross-Platform Endpoint Coverage | Both ThreatLocker and Airlock Digital support Windows, macOS, and Linux operating systems from a single management console, enabling unified policy enforcement across heterogeneous enterprise environments. |

| Integrations | Both solutions integrate natively with Microsoft SCCM, Jamf, and Microsoft Intune for straightforward agent deployment and policy distribution, fitting well into existing endpoint management workflows. |

| Zero Trust | Both platforms enforce Zero Trust endpoint protection by blocking all executables by default and only allowing explicitly approved applications to run, preventing ransomware and zero-day exploits from executing. |

| Visit ThreatLockerOpens new window Read Airlock Digital ReviewOpens new window | |