10 Meilleurs outils de surveillance du dark web - Sélection

Naviguer sur l’immensité d’internet, c’est comme évoluer autour d’un iceberg : ce que vous voyez sur le web de surface via des moteurs de recherche classiques n’en est que la partie émergée. Sous cette surface se cachent le deep web et le darknet, où des cybercriminels et des hackers mènent des activités illégales. Ces acteurs malveillants exploitent l’anonymat de ces sphères pour échanger des informations personnelles identifiables (PII), des données sensibles, et mener différentes cyberattaques telles que des malwares, ransomwares et arnaques.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de surveillance du dark web

Ce tableau comparatif résume les détails tarifaires de mes meilleures sélections d’outils de surveillance du dark web afin de vous aider à en trouver un adapté à votre budget et aux besoins de votre entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour les alertes de violation en temps réel | Not available | Tarification sur demande | Website | |

| 2 | Idéal pour la surveillance du dark web 24/7 | Démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour les utilisateurs individuels ayant besoin de gestion de mots de passe et de surveillance du dark web | Essai gratuit de 30 jours + formule gratuite disponible | $3/utilisateur/mois (facturé annuellement) | Website | |

| 4 | Idéal pour la détection d'exposition des identifiants au niveau entreprise | Not available | Tarification sur demande | Website | |

| 5 | meilleurs-outils-de-surveillance-du-dark-web | Démo gratuite disponible | $29/utilisateur/mois (minimum 10 comptes) | Website | |

| 6 | Idéal pour des capacités de renseignement sur les menaces en temps réel | Not available | Tarifs sur demande | Website | |

| 7 | Idéal pour sa visualisation des données et son analyse du dark web | Not available | $35/utilisateur/mois (facturé annuellement) | Website | |

| 8 | Idéal pour la protection contre le vol d'identité et le support multi-appareils | Not available | $2.50/utilisateur/mois (facturé annuellement) | Website | |

| 9 | Idéal pour les organisations axées sur la conformité nécessitant des audits GDPR et HIPAA | Démo gratuite disponible | $50/utilisateur/mois (facturation annuelle) | Website | |

| 10 | Idéal pour les administrateurs réseau recherchant une surveillance accrue du dark web | Essai gratuit disponible | $245/utilisateur/mois (facturé annuellement) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis détaillés sur les meilleurs outils de surveillance du dark web

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils de surveillance du dark web qui figurent dans ma sélection. Mes avis offrent un aperçu complet des fonctionnalités clés, atouts et limites, intégrations ainsi que les cas d’utilisation idéaux de chaque outil pour vous aider à trouver celui qui vous convient le mieux.

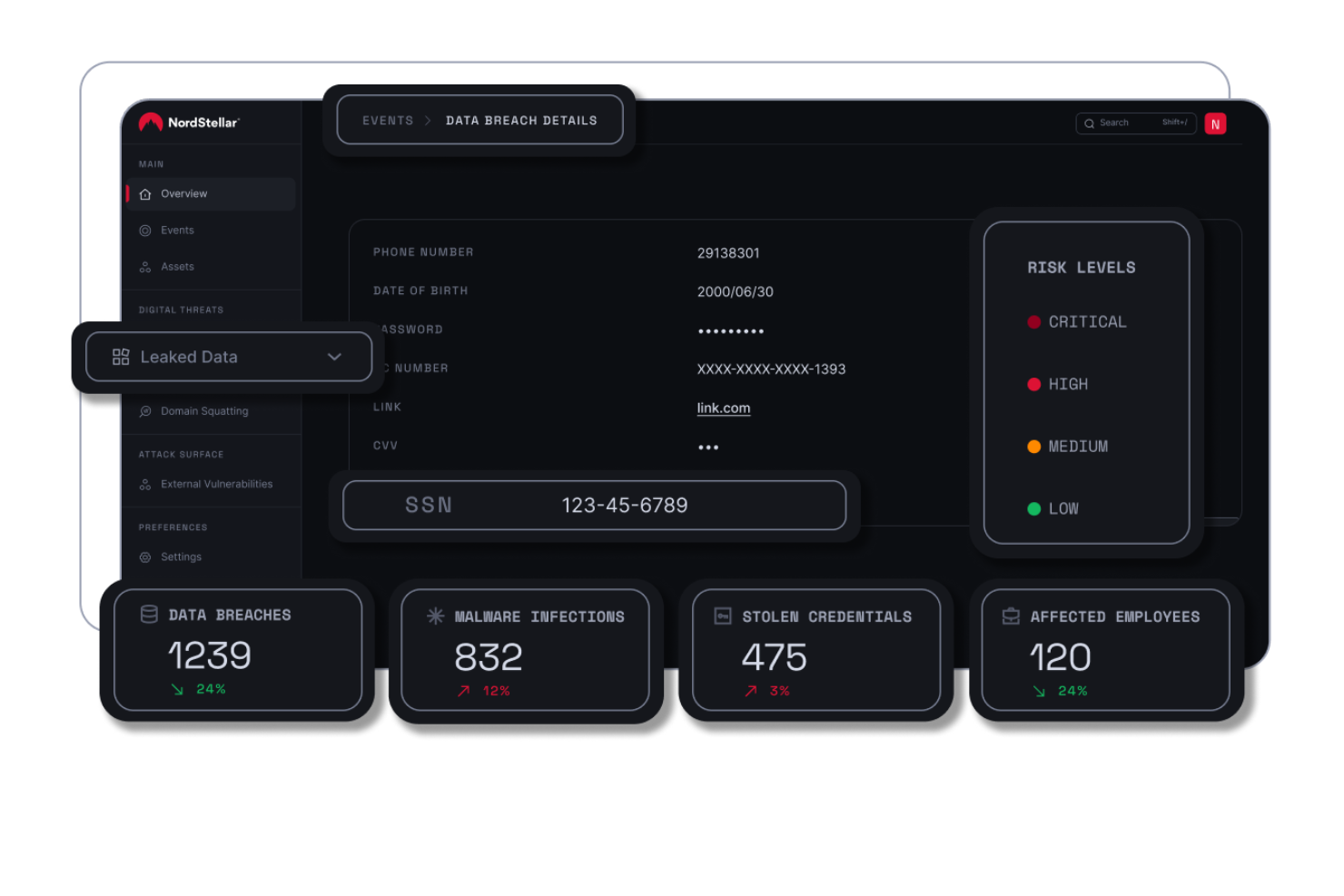

NordStellar est une plateforme de gestion de l'exposition aux menaces axée sur la surveillance du dark web et la détection proactive des menaces. Conçue pour renforcer la posture de sécurité de votre organisation, elle propose des outils essentiels pour vous aider à anticiper les potentielles menaces en cybersécurité.

Pourquoi j’ai choisi NordStellar : J’ai sélectionné NordStellar pour sa surveillance des violations de données en temps réel, qui délivre des alertes instantanées afin de pouvoir réagir rapidement aux menaces. Il surveille également les mots-clés liés à l'entreprise sur les forums du dark web, offrant une visibilité sur les risques potentiels, tandis que sa fonctionnalité de protection de la marque empêche l'utilisation non autorisée de votre nom. Avec sa gestion de la surface d'attaque qui détecte précocement les vulnérabilités, NordStellar fournit une sécurité proactive et solide pour votre organisation.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : suivi des mots-clés liés à l'entreprise sur les forums du dark web, fournissant des informations sur les menaces potentielles ou les activités non autorisées impliquant votre marque. La plateforme agrège des renseignements sur les menaces provenant de plus de 36 000 sources, vous offrant une vue exhaustive des risques potentiels. De plus, elle propose une priorisation basée sur les risques pour concentrer vos efforts sur les menaces les plus critiques en priorité.

Intégrations : Splunk, QRadar, Datadog, Fortinet, Sentinel, Elastic, Cortex, et bien plus.

Pros and Cons

Pros:

- Alertes en temps réel sur les données compromises

- Surveille les mots-clés sur le dark web

- S’intègre aux principales plateformes SIEM

Cons:

- La tarification nécessite une demande de devis personnalisé

- Fonctionnalités avancées dans les offres supérieures

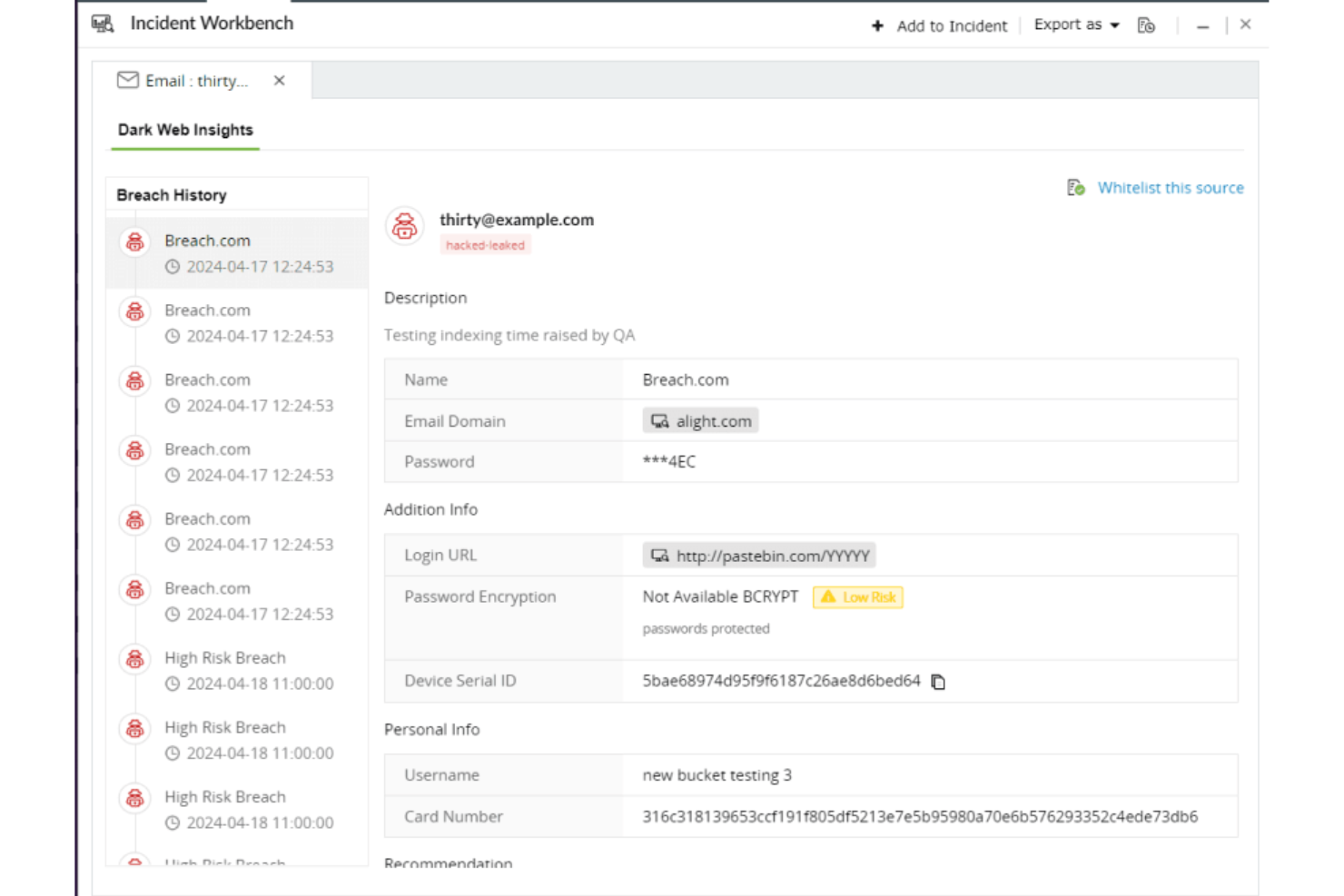

ManageEngine Log360 est une solution complète de gestion des informations et des événements de sécurité (SIEM), conçue pour protéger les organisations contre les menaces dans les environnements sur site, cloud et hybrides.

Pourquoi j'ai choisi ManageEngine Log360 : Il offre une intelligence des menaces en temps réel et une surveillance 24/7 des fuites d'informations sensibles grâce à son partenariat avec Constella Intelligence. Le système analyse en continu le dark web à la recherche de toute mention d'informations sensibles de l'organisation, telles que les noms de domaine, les identifiants des employés et d'autres données personnelles identifiables (PII). Cette approche proactive permet d'identifier et d'atténuer les menaces avant qu'elles ne causent des dommages importants.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités remarquables incluent des alertes instantanées dès que des identifiants ou des informations critiques fuités sont trouvés sur le dark web, un atelier d'incidents qui propose une analyse contextuelle des données, permettant une chasse aux menaces efficace et des réponses rapides aux fuites d'identifiants, ainsi que des capacités d'analyse et de surveillance avancées qui offrent une visibilité complète sur la sécurité.

L'outil s'intègre avec Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure et Active Directory.

Pros and Cons

Pros:

- Assure une surveillance et des alertes en temps réel

- Efficace pour l'audit de tous les niveaux informatiques d'une organisation

- Excellente visibilité sur l'ensemble des systèmes

Cons:

- Problèmes de performance possibles avec de gros volumes de données

- La configuration initiale peut être complexe

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

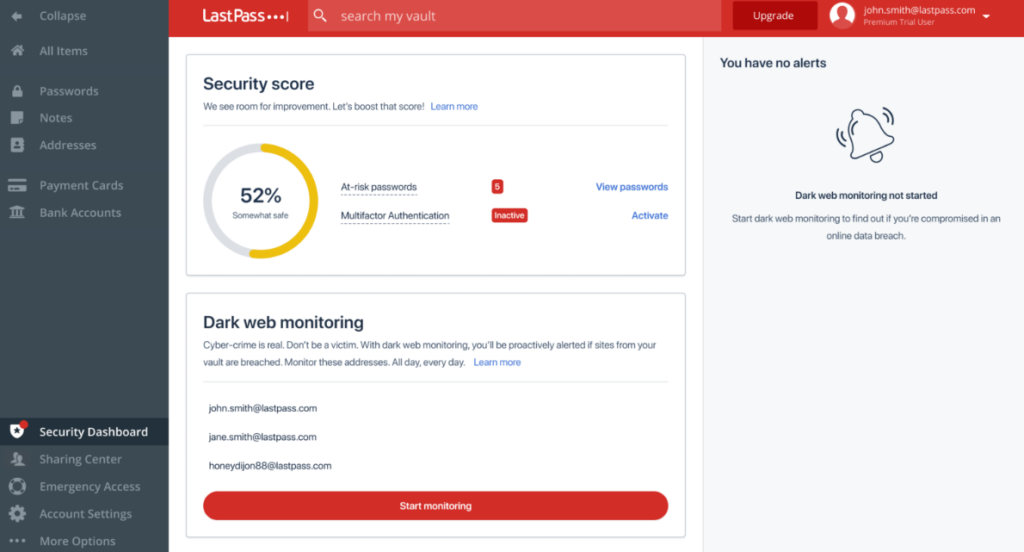

LastPass

Idéal pour les utilisateurs individuels ayant besoin de gestion de mots de passe et de surveillance du dark web

LastPass est un outil de gestion de mots de passe qui propose des fonctionnalités supplémentaires pour la surveillance du dark web, ce qui en fait une option complète pour les utilisateurs individuels ayant besoin des deux.

Pourquoi j'ai choisi LastPass : J'ai choisi LastPass pour sa combinaison de gestion de mots de passe et de surveillance du dark web. En le comparant à d'autres solutions similaires, j'ai constaté que LastPass offre une gamme de fonctionnalités plus étendue répondant aux besoins des utilisateurs individuels. Je le considère comme le meilleur choix pour les utilisateurs individuels ayant besoin à la fois d'une gestion des mots de passe et d'une surveillance du dark web.

Fonctionnalités et intégrations clés :

LastPass propose des fonctionnalités telles que le stockage sécurisé des mots de passe, le partage de mots de passe, ainsi que la surveillance du dark web pour les identifiants compromis.

L'outil s'intègre aux navigateurs pour une récupération facile des mots de passe et peut également s'intégrer à d'autres solutions d'authentification unique.

Pros and Cons

Pros:

- Propose à la fois gestion des mots de passe et surveillance du dark web

- Intégrations navigateur faciles à utiliser

- Tarification abordable

Cons:

- Évolutivité limitée pour les grandes organisations

- Facturé annuellement, et non mensuellement

- Certains utilisateurs peuvent trouver l'interface moins intuitive que celle des concurrents

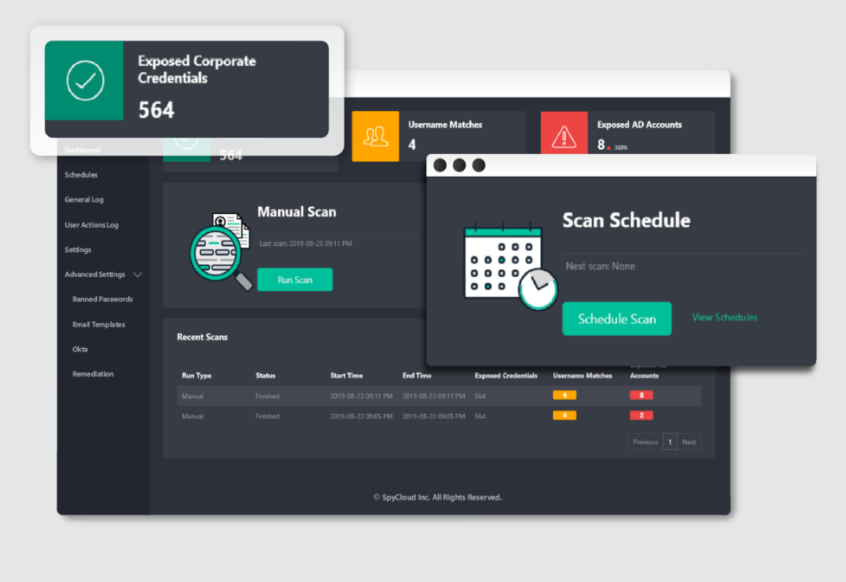

SpyCloud se spécialise dans la détection d'exposition des identifiants au niveau entreprise afin de protéger contre la prise de contrôle de comptes et la fraude. Ses services sont destinés aux grandes entreprises présentant un risque élevé d'attaques sur les identifiants.

Pourquoi j'ai choisi SpyCloud : J'ai choisi SpyCloud pour ses capacités solides en matière de détection d'exposition des identifiants, spécifiquement conçues pour les opérations de niveau entreprise. L'outil excelle à identifier les identifiants exposés en temps réel, ce qui en fait le meilleur outil pour la détection d'exposition des identifiants au niveau entreprise.

Fonctionnalités phares & intégrations :

SpyCloud propose la remédiation automatisée et des alertes en temps réel parmi ses fonctionnalités phares. Ses flux de données peuvent être intégrés aux systèmes SIEM, en faisant un excellent atout pour les efforts de cybersécurité des grandes entreprises.

Pros and Cons

Pros:

- Spécialisé dans la détection d'exposition des identifiants au niveau entreprise

- Remédiation automatisée et alertes en temps réel

- S'intègre facilement avec les systèmes SIEM

Cons:

- Informations tarifaires difficilement accessibles

- Conçu pour les grandes entreprises, pas adapté aux structures plus petites

- Peut être excessif pour les organisations ayant des besoins de sécurité basiques

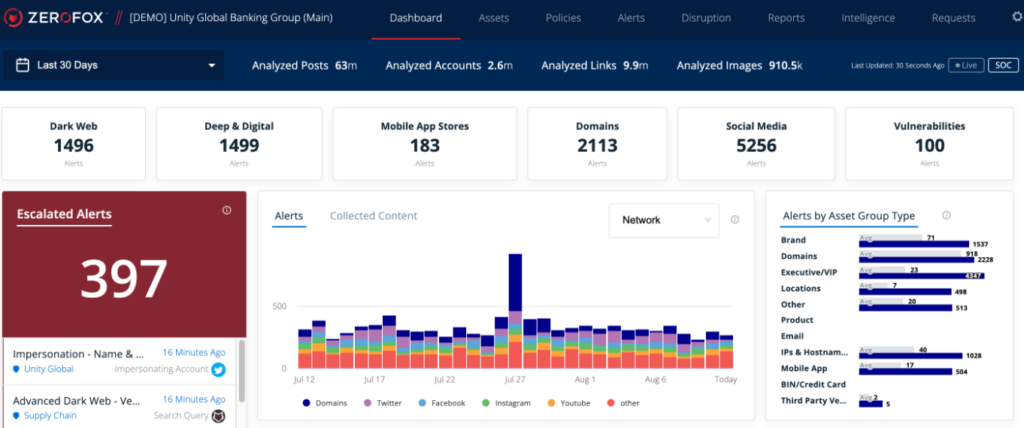

ZeroFox est spécialisée dans la protection contre les risques numériques, mettant l'accent sur la protection de la marque et le suivi des empreintes numériques sur diverses plateformes en ligne. Ses capacités en font une solution particulièrement utile pour les entreprises soucieuses de leur réputation et de leur exposition en ligne.

Pourquoi j'ai choisi ZeroFox : J'ai choisi ZeroFox parce qu'elle offre des fonctionnalités uniques spécifiquement destinées à la protection de la marque et au suivi des traces numériques. Cette spécialisation lui confère un avantage pour résoudre les problèmes auxquels sont confrontées les entreprises attentives à la sécurité de leur image de marque. Je pense qu'elle est idéale pour la protection de la marque et le suivi des empreintes numériques grâce à son ensemble robuste de fonctionnalités dans ces domaines.

Fonctionnalités et intégrations remarquables :

ZeroFox propose des fonctionnalités telles que des alertes en temps réel pour l'usurpation de marque, le suivi des fuites de données et la protection de l'engagement client.

Côté intégrations, ZeroFox prend en charge différentes plateformes de réseaux sociaux et solutions CRM, permettant ainsi aux entreprises de centraliser leurs initiatives de protection de la marque.

Pros and Cons

Pros:

- Spécialisée dans la protection de la marque

- Propose un suivi robuste des empreintes numériques

- Large gamme d'intégrations incluant les plateformes de réseaux sociaux

Cons:

- La souscription minimale de 10 comptes pourrait être contraignante pour les petites entreprises

- Les tarifs peuvent être élevés pour certaines organisations

- Peut ne pas offrir les fonctionnalités de cybersécurité plus larges présentes dans les plateformes complètes

Cyberint est spécialisé dans la fourniture de capacités de renseignement sur les menaces en temps réel pour se protéger contre les cybermenaces. La plateforme offre des analyses et des informations complètes pour identifier et traiter les menaces de cybersécurité au fur et à mesure qu'elles apparaissent.

Pourquoi j'ai choisi Cyberint : J'ai choisi Cyberint pour son accent exceptionnel sur les capacités de renseignement sur les menaces en temps réel. La plateforme excelle dans la fourniture d’informations rapides et exploitables, ce qui la distingue pour les entreprises ayant besoin de données de menaces actualisées à la minute. Elle est idéale pour les organisations recherchant des capacités de renseignement en temps réel.

Fonctionnalités et intégrations remarquables :

Cyberint propose des flux de renseignements sur les menaces en temps réel, des capacités de réponse aux incidents et une protection contre les risques numériques. Ces fonctionnalités la rendent très efficace pour anticiper et traiter de manière proactive les cybermenaces.

Pour les intégrations, Cyberint fonctionne bien avec diverses solutions SIEM et plateformes de renseignement sur les menaces, renforçant ainsi sa valeur en tant que solution de renseignement en temps réel.

Pros and Cons

Pros:

- Axée sur le renseignement sur les menaces en temps réel

- Propose des capacités de réponse aux incidents

- Intégrations avec des solutions SIEM

Cons:

- Les informations tarifaires ne sont pas transparentes

- Peut être trop spécialisé pour les petites entreprises

- Nécessite une équipe experte en renseignement sur les menaces pour exploiter pleinement ses capacités

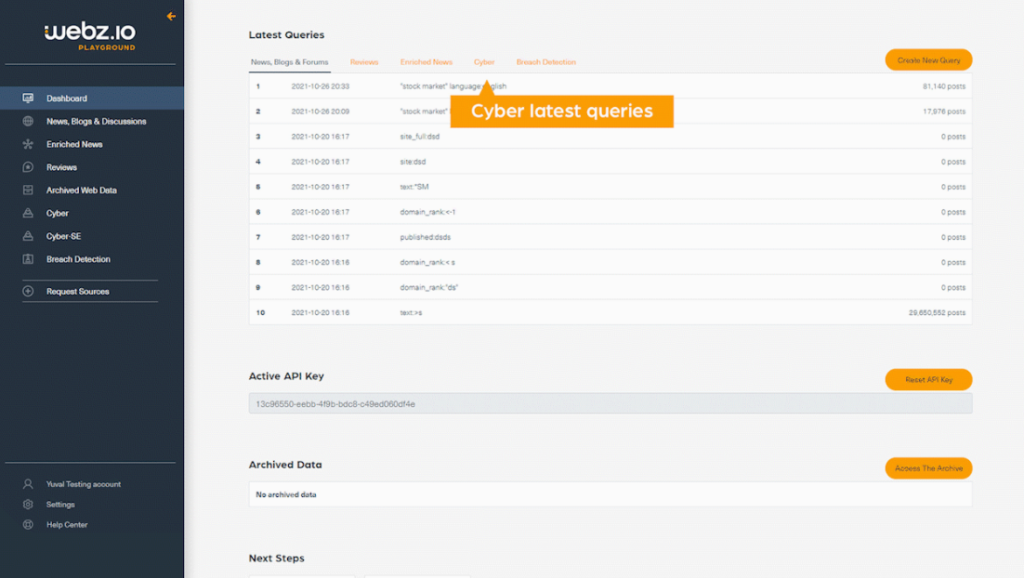

Webz.io propose des solutions de cybersécurité axées sur la visualisation des données et l'analyse du dark web. Cet outil est particulièrement efficace pour les organisations ayant besoin d'informations sur les parties cachées d'Internet.

Pourquoi j'ai choisi Webz.io : J'ai choisi Webz.io en raison de ses performances en matière de visualisation des données et d'analyse du dark web. En le comparant à d'autres options, j'ai constaté que ses fonctionnalités offrent une raison convaincante pour les organisations recherchant ces capacités spécifiques. Il est le meilleur pour la visualisation des données et l'analyse du dark web.

Fonctionnalités remarquables & intégrations :

Webz.io propose des fonctionnalités telles que la surveillance du dark web, des visualisations de données pour faciliter la compréhension des menaces, et des analyses en temps réel.

En ce qui concerne les intégrations, Webz.io peut être intégré à différentes plateformes de renseignement sur les menaces et solutions SIEM afin d'offrir une vue d'ensemble complète de la cybersécurité.

Pros and Cons

Pros:

- Spécialisé dans la visualisation des données et l'analyse du dark web

- S'intègre à diverses plateformes de renseignement sur les menaces

- Offre des analyses en temps réel pour des informations immédiates

Cons:

- Facturation annuelle, ce qui représente un engagement à plus long terme

- Peut ne pas convenir aux organisations qui n'ont pas besoin d'analyse du dark web

- Le prix peut être prohibitif pour les petites organisations

Idéal pour la protection contre le vol d'identité et le support multi-appareils

LogMeOnce est un outil de cybersécurité conçu pour protéger votre identité numérique en se concentrant sur la protection contre le vol d'identité. Il offre également une prise en charge robuste de plusieurs appareils, ce qui le rend polyvalent pour les utilisateurs qui passent fréquemment d'une plateforme à une autre.

Pourquoi j'ai choisi LogMeOnce : J'ai sélectionné LogMeOnce pour cette liste en raison de son double objectif : la protection contre le vol d'identité et la prise en charge multi-appareils. Ces deux capacités le distinguent sur le marché encombré de la cybersécurité. Il excelle dans la protection de votre identité numérique sur diverses plateformes, ce qui explique pourquoi il est idéal pour la protection contre le vol d'identité et le support multi-appareils.

Fonctionnalités et intégrations marquantes :

L'une des fonctionnalités les plus cruciales de LogMeOnce est son système Passwordless PhotoLogin, qui vous permet d'accéder à votre compte sans nécessiter de mot de passe maître. Une autre fonctionnalité attrayante est le système Anti-Theft, qui offre toute une gamme de fonctions, allant du verrouillage à distance à l'effacement des données.

Concernant les intégrations, LogMeOnce offre une compatibilité native avec Active Directory, LDAP, et diverses solutions SSO, facilitant ainsi son adoption par les entreprises au sein de leur infrastructure existante.

Pros and Cons

Pros:

- Fonctionnalités robustes de protection contre le vol d'identité

- Prise en charge étendue de plusieurs appareils

- Intégrations natives avec des solutions d'entreprise

Cons:

- Engagement annuel requis pour le plan le plus rentable

- Peut être déroutant pour les utilisateurs non familiers avec les outils de cybersécurité

- Support client limité en dehors des heures de bureau

Idéal pour les organisations axées sur la conformité nécessitant des audits GDPR et HIPAA

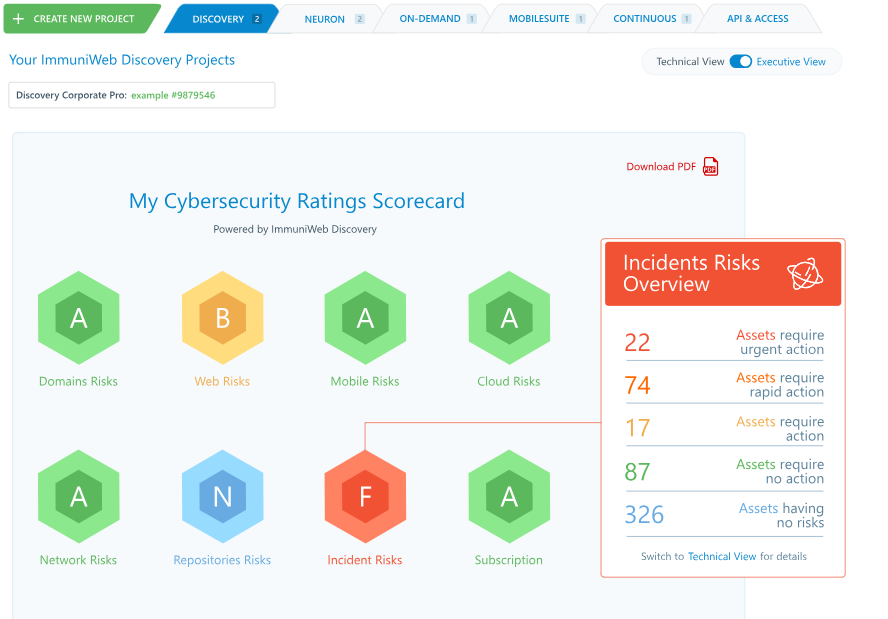

ImmuniWeb est une plateforme de cybersécurité spécialisée dans les audits de conformité, notamment GDPR et HIPAA. Elle est conçue pour aider les organisations à naviguer efficacement dans des exigences de conformité complexes.

Pourquoi j'ai choisi ImmuniWeb : J'ai choisi ImmuniWeb pour sa forte orientation sur les audits de conformité, y compris GDPR et HIPAA. Cette spécialisation la rend particulièrement adaptée aux organisations motivées par des exigences de conformité. Elle convient parfaitement à celles qui ont besoin d'audits spécialisés pour la conformité GDPR et HIPAA.

Fonctionnalités et intégrations remarquables :

ImmuniWeb propose des fonctionnalités telles que l'analyse d'applications web, l'analyse d'applications mobiles et les évaluations de conformité, ce qui en fait un outil complet pour toute organisation axée sur la conformité.

Pour les intégrations, ImmuniWeb peut fonctionner avec des plateformes GRC (gouvernance, gestion des risques et conformité) existantes ainsi qu'avec des solutions SIEM.

Pros and Cons

Pros:

- Spécialisé dans les audits de conformité pour GDPR et HIPAA

- Offre des fonctionnalités d'analyse complètes pour les applications web et mobiles

- S'intègre bien avec les plateformes GRC existantes

Cons:

- La facturation annuelle peut poser un problème d'engagement pour certaines organisations

- Peut ne pas convenir aux organisations sans besoins spécifiques de conformité

- Peut être coûteux pour les petites entreprises

Idéal pour les administrateurs réseau recherchant une surveillance accrue du dark web

Progress WhatsUp Gold se concentre sur la surveillance du réseau et inclut un ensemble de fonctionnalités avancées pour la surveillance du dark web. Sa suite d'outils est particulièrement avantageuse pour les administrateurs réseau ayant besoin à la fois d'un contrôle réseau traditionnel et d'une surveillance du dark web.

Pourquoi j'ai choisi Progress WhatsUp Gold : J'ai sélectionné Progress WhatsUp Gold pour sa combinaison unique de capacités de surveillance réseau et d'analyses du dark web. Cet outil m'a séduit par sa capacité à offrir un double avantage aux administrateurs réseau : des indicateurs de performance du réseau et des informations issues du dark web. Je pense donc qu'il est parfaitement adapté aux administrateurs réseau recherchant une surveillance renforcée du dark web.

Fonctionnalités et intégrations marquantes :

La plateforme propose des fonctionnalités telles que la découverte du réseau, des alertes en temps réel et une surveillance du dark web pour détecter les identifiants ou données divulgués.

Côté intégrations, Progress WhatsUp Gold peut s'interfacer avec SNMP, JMX, WMI et divers autres protocoles réseau standards.

Pros and Cons

Pros:

- Offre à la fois la surveillance réseau et l'analyse du dark web

- Peut s'intégrer à divers protocoles réseau

- Alertes en temps réel pour les incidents réseau et dark web

Cons:

- Le prix de départ élevé peut dissuader les petites organisations

- La complexité peut entraîner une courbe d'apprentissage plus raide

- Facturation annuelle, nécessitant un engagement à long terme

Autres outils de surveillance du dark web

Voici quelques autres options d’outils de surveillance du dark web qui n’ont pas été retenues dans ma sélection, mais restent dignes d’intérêt :

Critères de sélection des outils de surveillance du dark web

Pour sélectionner les meilleurs outils de surveillance du dark web présentés ici, j'ai pris en compte les besoins courants des acheteurs et leurs problématiques comme la protection des données sensibles et la détection précoce des failles de sécurité. Je me suis également appuyé sur le cadre suivant afin d’assurer une évaluation structurée et équitable :

Fonctionnalités principales (25 % du score total)

Pour figurer dans cette liste, chaque solution devait répondre à ces cas d’usage courants :

- Surveillance des forums et places de marché du dark web

- Alerte en cas de violation de données

- Souscription des identifiants compromis

- Identification des informations personnelles divulguées

- Réalisation de rapports et analyses

Fonctionnalités supplémentaires remarquables (25 % du score total)

Afin d’affiner ma sélection, j’ai également recherché des fonctionnalités distinctives, telles que :

- Détection de menaces basée sur l’IA

- Paramètres d'alerte personnalisables

- Intégration avec les systèmes de sécurité existants

- Prise en charge multilingue

- Analyse des données historiques

Facilité d’utilisation (10 % du score total)

Pour évaluer l’ergonomie de chaque système, j’ai pris en considération les points suivants :

- Facilité de navigation

- Interface intuitive

- Visualisation claire des données

- Formation requise minimale

- Accessibilité sur appareils mobiles

Intégration et accompagnement (10 % du score total)

Pour évaluer l’expérience d’onboarding sur chaque plateforme, j’ai pris en compte les critères suivants :

- Disponibilité de vidéos de formation

- Visites guidées interactives du produit

- Présence de chatbots pour l'assistance

- Guides utilisateur complets

- Accès à des webinaires pour une formation approfondie

Assistance client (10 % du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité d'une assistance 24h/24 et 7j/7

- Réactivité de l’équipe d’assistance

- Disponibilité du chat en direct

- Accès à une base de connaissances

- Qualité de la documentation d’assistance

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les critères suivants :

- Prix en comparaison des fonctionnalités offertes

- Flexibilité des plans tarifaires

- Disponibilité d’une période d’essai gratuite

- Réductions pour les contrats de longue durée

- Coût des fonctionnalités additionnelles

Avis clients (10 % du score total)

Pour évaluer la satisfaction générale des clients, j’ai pris en compte les éléments suivants lors de la lecture des avis :

- Note de satisfaction globale

- Fréquence des mises à jour de fonctionnalités

- Qualité de l’assistance client

- Retours sur la facilité d'utilisation

- Perception du rapport qualité/prix

Comment choisir un outil de surveillance du dark web

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus unique de sélection de logiciel, voici une liste de points à garder à l’esprit :

| Critère | À considérer |

|---|---|

| Scalabilité | L’outil peut-il évoluer avec vos besoins ? Privilégiez les solutions capables de gérer une augmentation de données et d’utilisateurs sans coût ou complexité supplémentaire. |

| Intégrations | Est-ce qu'il se connecte à vos systèmes existants ? Vérifiez la compatibilité avec vos logiciels de sécurité et plateformes de données pour assurer un fonctionnement fluide. |

| Personnalisation | Pouvez-vous l’adapter à vos processus ? Cherchez des options souples permettant de configurer les alertes et rapports selon vos besoins spécifiques. |

| Facilité d’utilisation | L’interface est-elle intuitive ? Assurez-vous que votre équipe puisse naviguer sans aide constante, pour gagner du temps et réduire les erreurs. |

| Mise en œuvre et intégration | À quelle vitesse pouvez-vous démarrer ? Évaluez la courbe d’apprentissage et la disponibilité de ressources d’accompagnement (tutoriels, guides, etc.). |

| Coût | Est-ce adapté à votre budget ? Prenez en compte les frais initiaux et ceux récurrents. Soyez vigilant aux coûts cachés au sein des fonctionnalités ou en cas d’ajout d’utilisateurs. |

| Garanties de sécurité | Répond-il à vos exigences de sécurité ? Évaluez les normes de chiffrement et les pratiques en matière de gestion des données pour assurer la protection de vos informations sensibles. |

| Exigences de conformité | Est-il conforme aux réglementations de votre secteur ? Vérifiez la conformité avec des standards comme le RGPD ou l’HIPAA afin d’éviter les problèmes juridiques. |

Qu’est-ce que les outils de surveillance du dark web ?

Les outils de surveillance du dark web sont des solutions logicielles permettant de détecter et d’alerter les utilisateurs en cas d’exposition d’informations sensibles sur le dark web. Ces outils sont principalement utilisés par des professionnels de la cybersécurité et des équipes informatiques pour protéger leurs organisations contre les violations de données et le vol d’identité. En surveillant les forums du dark web, en signalant les fuites et en suivant les identifiants compromis, ils permettent d’identifier rapidement les menaces et de sécuriser les données. Une fois les menaces détectées, un logiciel de forensic numérique permet d’enquêter sur l’ampleur des brèches potentielles. Dans l’ensemble, ces outils jouent un rôle essentiel pour garantir la protection contre l’exposition non autorisée des données.

Fonctionnalités

Lors du choix de vos outils de surveillance du dark web, soyez attentif aux caractéristiques clés suivantes :

- Analyse du dark web : Surveille les forums et marketplaces du dark web pour identifier les données ayant fuité.

- Notifications d’alerte : Envoie des alertes en temps réel pour vous informer des potentielles violations ou menaces.

- Suivi des identifiants : Suit les informations d’identification compromises afin d’empêcher tout accès non autorisé.

- Rapports et analyses : Fournit des rapports détaillés sur les découvertes pour évaluer les risques et agir en conséquence.

- Capacités d’intégration : Se connecte aux systèmes de sécurité existants pour une stratégie de défense unifiée.

- Paramètres personnalisables : Permet aux utilisateurs d’ajuster les alertes et rapports en fonction de leurs besoins spécifiques.

- Détection de menaces par IA : Utilise l’intelligence artificielle pour identifier les menaces avec plus de précision.

- Prise en charge multilingue : Offre des options linguistiques pour s’adapter à une base d’utilisateurs variée.

- Analyse des données historiques : Examine les données passées pour repérer les tendances et anticiper les menaces futures.

Bénéfices

La mise en œuvre d’outils de surveillance du dark web apporte plusieurs avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Détection précoce des menaces : Identifiez rapidement les menaces potentielles grâce à l’analyse du dark web et aux notifications d’alerte.

- Protection des données : Protégez les informations sensibles en suivant les identifiants compromis et en empêchant les accès non autorisés.

- Évaluation des risques : Utilisez les rapports et analyses pour évaluer les risques et prendre des décisions éclairées.

- Intégration de sécurité renforcée : Renforcez la sécurité globale en intégrant ces outils à vos systèmes existants.

- Adaptation sur mesure : Adaptez les alertes et rapports à vos besoins spécifiques grâce aux paramètres personnalisables.

- Anticipation des tendances : Prévoyez les menaces futures en analysant les schémas dans les données historiques.

- Portée mondiale : Répondez aux attentes d’équipes variées avec une prise en charge multilingue.

Coûts & Tarification

Choisir des outils de surveillance du dark web nécessite de comprendre les différents modèles tarifaires et formules proposés. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et d’autres critères. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions de surveillance du dark web :

Tableau comparatif des formules pour les outils de surveillance du dark web

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule Gratuite | $0 | Surveillance basique, alertes limitées et support communautaire. |

| Formule Personnelle | $5-$25/user/month | Analyse du dark web, notifications d’alerte et rapports de base. |

| Formule Professionnelle | $30-$60/user/month | Analyses avancées, capacités d’intégration et paramètres personnalisables. |

| Formule Entreprise | $70-$120/user/month | Détection de menaces par IA, prise en charge multilingue, analyse des données historiques et support premium. |

FAQ sur les outils de surveillance du dark web

Voici des réponses aux questions fréquemment posées sur les outils de surveillance du dark web :

Mon numéro de sécurité sociale peut-il être supprimé du dark web ?

Il est presque impossible de supprimer votre numéro de sécurité sociale ou d’autres informations personnelles du dark web. Ces sites ont peu de responsabilités légales et les données peuvent être dispersées à plusieurs endroits, rendant leur traçabilité difficile. Il est donc crucial de surveiller et de protéger vos données de façon proactive.

Est-il conseillé d'activer la surveillance du dark web ?

Activer la surveillance du dark web est une décision judicieuse. Cela aide à prévenir ou à limiter les dégâts des cyberattaques en surveillant les données sensibles de votre organisation et en vous alertant si elles sont trouvées sur le dark web, ce qui vous permet d’agir rapidement.

Que dois-je faire si mes données sont trouvées sur le dark web ?

Si vos données sont retrouvées sur le dark web, agissez vite. Changez les mots de passe compromis, informez les personnes concernées et surveillez vos comptes pour détecter toute activité suspecte. Pensez à utiliser des services de protection contre l’usurpation d’identité pour renforcer votre sécurité.rn

À quelle fréquence faut-il effectuer la surveillance du dark web ?

Une surveillance continue est idéale pour anticiper les menaces. De nombreux outils proposent une analyse en temps réel et des alertes, vous tenant informé de toute fuite de données au fur et à mesure de leur découverte. Une surveillance régulière permet de maintenir un bon niveau de sécurité et de réagir rapidement aux menaces.rn

La surveillance du dark web est-elle fiable ?

La surveillance du dark web est généralement légitime, mais son efficacité peut varier. Certains sites du dark web bloquent les robots de surveillance ou masquent les informations derrière des systèmes payants. Il est donc important de choisir des outils réputés capables de contourner efficacement ces obstacles.rn

Ces outils peuvent-ils s'intégrer à mon infrastructure de sécurité existante ?

Nombre de ces outils proposent des intégrations API qui vous permettent de les incorporer à votre infrastructure de cybersécurité existante, rationalisant ainsi la détection et la réponse aux menaces.

Et ensuite :

Si vous êtes en train de rechercher des outils de surveillance du dark web, contactez un conseiller SoftwareSelect pour obtenir des recommandations gratuites.

Vous remplissez un formulaire puis échangez brièvement pour qu'ils cernent précisément vos besoins. Ensuite, vous recevez une liste restreinte de logiciels à examiner. Ils vous accompagneront même durant tout le processus d'achat, y compris la négociation des prix.