10 Meilleurs outils de sécurité API : sélection

Here's my pick of the 10 best software from the 27 tools reviewed.

Dans le paysage numérique actuel, sécuriser vos API est essentiel. Vous êtes sans doute confronté à la complexité de la protection des données sensibles tout en garantissant la fluidité de vos systèmes. Trouver l’équilibre n’est pas simple, et c’est justement là que les outils de sécurité API interviennent.

J’ai passé du temps à analyser les meilleures options disponibles pour vous éviter de le faire. Vous trouverez une liste de solutions recommandées capables de protéger vos données et de maintenir la confiance de vos utilisateurs.

Dans cet article, je partage mes analyses et mes avis indépendants pour vous aider à choisir l’outil adapté à votre équipe. Que vous soyez une start-up ou une grande entreprise, il y a ici une solution pour chacun. Entrons dans le détail pour trouver celle qu’il vous faut.

Why Trust Our Software Reviews

Résumé des meilleurs outils de sécurité API

Ce tableau comparatif récapitule les détails tarifaires de mes meilleures sélections d’outils de sécurité API pour vous aider à trouver celui qui convient à votre budget et à vos besoins métier.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for AI-driven threat detection | 30-day free trial + free demo available | Pricing upon request | Website | |

| 2 | Best for discovering hidden and undocumented APIs | Free demo available | Pricing upon request | Website | |

| 3 | Best for in-depth scanning of various API formats | Free demo available | Pricing upon request | Website | |

| 4 | Best for API access management solutions | Free plan available | Pricing upon request | Website | |

| 5 | Best for source code analysis | Free demo available | Pricing upon request | Website | |

| 6 | Best for intelligent API traffic monitoring | Not available | Pricing upon request | Website | |

| 7 | Best for swift API endpoint inspection | Not available | From $10/user/month (min 3 seats) | Website | |

| 8 | Best for web application vulnerabilities | Free trial available | Pricing upon request | Website | |

| 9 | Best for edge network security | Not available | Pricing upon request | Website | |

| 10 | Good for deep cloud security posture management | Free demo available | Pricing upon request | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Pulumi

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8

Avis sur les meilleurs outils de sécurité API

Vous trouverez ci-dessous mes fiches détaillées des meilleurs outils de sécurité API sélectionnés. Mes évaluations présentent les fonctionnalités clés, les avantages et inconvénients, les intégrations ainsi que les cas d’usage privilégiés afin de vous aider à choisir la meilleure solution pour vous.

Radware offers a sophisticated API Security Service tailored for enterprises looking to safeguard their APIs, making it a strong option for teams that need AI-driven threat detection. This service will appeal to IT security professionals and organizations focused on maintaining reliable API defenses, providing real-time insights and automated protection against complex attacks.

Why I Picked Radware

I picked Radware for its AI-driven threat detection, which combines API discovery, business logic defense, and runtime protection in one platform. Its automated API discovery gives you visibility into first-party, third-party, and shadow APIs, while runtime posture management reviews live traffic to highlight real risks. The business logic protection layer tracks API workflows to spot and block complex attacks, helping teams address common OWASP API security risks.

Radware Key Features

In addition to AI-driven threat detection, Radware offers:

- Adaptive Protection: Maintains legitimate API traffic even during large-scale DDoS attacks, ensuring business continuity.

- Unified Platform: Facilitates collaboration among Dev, Sec, and DevSecOps teams, simplifying compliance and reducing complexity.

- Comprehensive Coverage: Provides protection against the OWASP Top 10 API Security Risks and various DDoS attacks.

Radware Integrations

Native integrations are not currently listed by Radware. However, custom integrations may be possible through available APIs.

Pros and Cons

Pros:

- Protects against multiple OWASP attack categories

- Provides real-time traffic monitoring and threat alerts

- Detects and blocks advanced web application attacks

Cons:

- Reporting tools are difficult to use and customize effectively

- Customization options are limited for tailoring security configurations

Invicti is a comprehensive web application and API security tool that offers automated discovery and security testing for web applications and APIs, allowing users to find and fix vulnerabilities. The platform provides visibility into web assets, vulnerabilities, and remediation efforts, and integrates into existing developer workflows to produce more secure code.

Why I Picked Invicti:

One of the most compelling aspects of Invicti is its ability to discover hidden and undocumented APIs. This is crucial because many security breaches occur through overlooked or forgotten APIs that are not adequately secured. Invicti's API discovery capability, embedded within the software development lifecycle, ensures that all APIs, including those that are hidden or unlinked, are identified and tested.

Standout features and integrations:

Invicti's dynamic application security testing combined with proof-based scanning technology provides accurate and actionable data. The platform also supports multiple API types, including REST, SOAP, and GraphQL. Integrations include MuleSoft Anypoint Exchange, Amazon API Gateway, Apigee API hub, Kubernetes, Azure Boards, Bitbucket, Bugzilla, FogBugz, DefectDojo, Freshservice, GitHub, GitLab, Jazz Team Server, and Jira.

Pros and Cons

Pros:

- Easy to use and set up

- Proof-based scanning technology

- Generates detailed vulnerability reports

Cons:

- Enterprise version may be expensive for some users

- Limited customization options

New Product Updates from Invicti

Invicti Enterprise Adds WebLogic Support and Security Enhancements

The latest Invicti Enterprise v25.10.0 release introduces WebLogic support for Java Shark sensors and improved secrets management through SEM integrations. It also refines API consistency and strengthens overall platform stability. For more information, visit Invicti's official site.

Acunetix is a web application and API security scanner that automates security testing for companies, offering a comprehensive solution for discovering, testing, and patching vulnerabilities in web applications and APIs.

Why I Picked Acunetix:

I like its ability to perform in-depth vulnerability scanning across various API formats, including REST, SOAP, and GraphQL. This versatility ensures that no matter the type of API architecture in use, Acunetix can effectively identify and address potential security flaws. The tool supports built-in security checks and allows for the import of API definitions, which streamlines the process of discovering and testing API endpoints.

Standout features and integrations:

Features include the ability to detect over 12,000 vulnerabilities, including OWASP Top 10, SQL injections, and XSS. The tool's capability to provide actionable scan results in minutes and automatically prioritize high-risk vulnerabilities also significantly enhances the efficiency of security teams. Integrations include MuleSoft Anypoint Exchange, Apigee API hub, Kubernetes, Azure Boards, BitBucket, Bugzilla, DefectDojo, FogBugz, Freshservice, GitHub, and GitLab.

Pros and Cons

Pros:

- Ability to identify a wide range of vulnerabilities

- Noted for its fast scanning capabilities

- Advanced reporting features

Cons:

- Learning curve for beginners

- Limited customization options

Gravitee provides a versatile platform for managing and monitoring API gateways. Their focus on delivering robust API access management solutions gives organizations the flexibility and control they need over their API ecosystem, positioning them as the prime choice for API access management solutions.

Why I Picked Gravitee:

When selecting tools for this list, Gravitee stood out prominently. In my process of comparing and judging different platforms, I chose Gravitee because of its comprehensive feature set explicitly tailored to API access management. From my perspective, its commitment to enhancing API access control and its extensible capabilities make it ideally "Best for API access management solutions".

Standout features and integrations:

Gravitee boasts a decentralized architecture allowing for distributed API management. Its open-source nature provides customization options that many closed platforms don't offer. Integration-wise, Gravitee has a rich set of connectors for popular identity providers, ensuring identity and access management within the API ecosystem.

Pros and Cons

Pros:

- Supports a wide range of identity providers for easy integration

- Open-source nature offers extensive customization possibilities

- Decentralized architecture ensures scalability and resilience

Cons:

- Requires regular updates and maintenance to stay secure and efficient

- Organizations used to closed systems may find the open-source nature daunting

- Might require technical expertise for setup and customization

Checkmarx is a comprehensive software security solution that specializes in identifying vulnerabilities within the source code of applications. By deeply analyzing code, Checkmarx offers developers insights into potential security flaws.

Why I Picked Checkmarx:

In determining which tools to spotlight, Checkmarx grabbed my attention due to its in-depth code analysis capabilities. Its distinction lies in its adeptness at trawling through vast lines of code to unearth even subtle vulnerabilities. I think that Checkmarx is "Best for source code analysis" primarily because of its emphasis on ensuring the foundational layers of software remain robust and secure.

Standout features and integrations:

One of Checkmarx's pivotal features is its Static Application Security Testing (SAST), which probes code for vulnerabilities without executing the program. Its Open Source Analysis (OSA) also offers visibility into open-source components' security and compliance. As for integrations, Checkmarx easily works with popular development tools and platforms like GitHub, GitLab, and Jenkins, enabling a smooth workflow for developers.

Pros and Cons

Pros:

- Smooth integrations with popular development platforms

- Offers visibility into open-source components

- Deep and comprehensive code-scanning capabilities

Cons:

- Potential delays due to in-depth analysis on larger codebases

- Extensive features might be overkill for smaller projects

- Might have a steep learning curve for newcomers

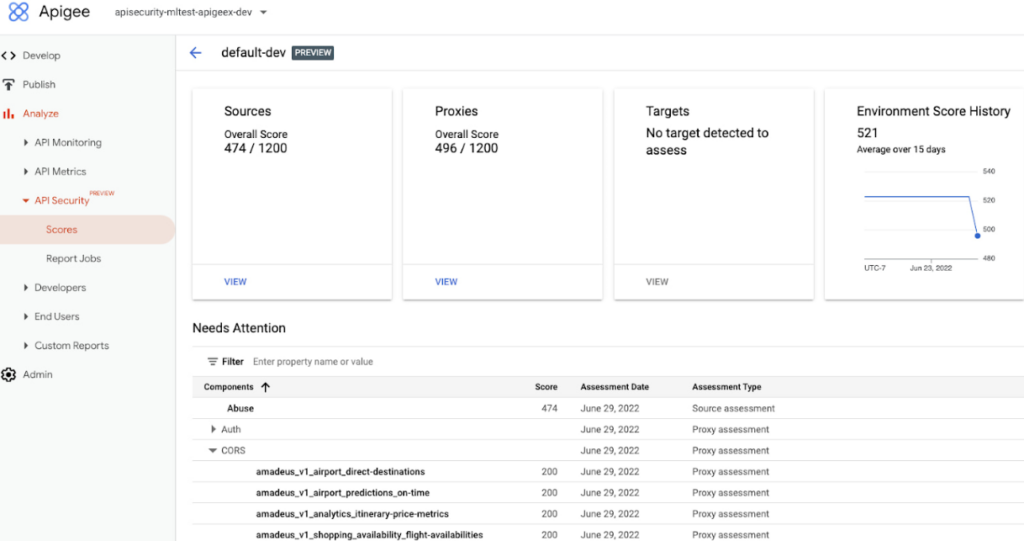

Apigee Sense by Google analyzes API traffic to detect anomalies and threats, providing insights for efficient and secure API management.

Why I Picked Google Apigee Sense:

After careful consideration of various tools, I have concluded that Google Apigee Sense is the best option for intelligent API traffic monitoring. Its advanced analytics and machine learning capabilities, combined with detailed API traffic analytics, provide unique insights that other platforms lack. Google's expertise in machine learning is evident in this platform's ability to not only monitor but understand API traffic, giving it a distinct advantage over similar tools.

Standout features and integrations:

Google Apigee Sense thrives on its machine learning-powered anomaly detection, which can discern unusual patterns and potential threats in API traffic. Moreover, its behavioral API analytics provide a granular view of how APIs are being accessed and by whom. Integration-wise, given it's a Google product, Apigee Sense can smoothly integrate with a suite of other Google Cloud Platform tools, enhancing its functionality and reach.

Pros and Cons

Pros:

- Strong integration capabilities with Google Cloud Platform tools

- Detailed behavioral API analytics

- Machine learning-driven anomaly detection

Cons:

- Dependency on the Google Cloud ecosystem might not appeal to all

- Pricing structure can be ambiguous for some

- Might be complex for beginners

Swagger Inspector provides users with a clear, streamlined approach to testing and validating API endpoints. Its efficiency in promptly analyzing and delivering results on API endpoints is why it's deemed best for swiftly inspecting those endpoints.

Why I Picked Swagger Inspector:

While going through various API inspection tools, Swagger Inspector caught my attention due to its simplicity and rapid output. Its capability to provide immediate feedback on API performance and reliability is distinct. This unmatched speed in the analysis is why it's the best tool for swift API endpoint inspection.

Standout features and integrations:

Swagger Inspector shines with its intuitive interface, enabling users to test and generate OpenAPI documentation quickly. Additionally, the tool's cloud-based nature ensures users can inspect endpoints from anywhere without any setup. Regarding integrations, Swagger Inspector syncs with SwaggerHub, enabling effective collaboration and sharing of API documentation.

Pros and Cons

Pros:

- Easy integration with SwaggerHub for collaboration

- Intuitive interface for swift endpoint inspection

- Cloud-based for easy access and testing

Cons:

- Requires consistent online access for optimal performance

- Might be oversimplified for highly complex APIs

- Limited customization options

Qualys Web Application Scanning dives deep into web applications to detect and flag vulnerabilities. With its thorough scanning capabilities, this tool ensures that web applications stand firm against potential threats, reinforcing its reputation as the best in identifying web application vulnerabilities.

Why I Picked Qualys Web Application Scanning:

When I started evaluating tools for web application scanning, Qualys instantly stood out from the crowd. Its ability to delve deep into applications and find the most minor vulnerabilities is unparalleled. This intensive scrutiny is precisely why I've judged it as "Best for web application vulnerabilities".

Standout features and integrations:

Qualys offers continuous monitoring, ensuring that web applications are regularly screened for potential threats. Its Six Sigma accuracy provides minimal false positives, always delivering reliable results. In terms of integrations, Qualys aligns effectively with popular cloud providers, making it versatile in diverse environments.

Pros and Cons

Pros:

- Effective integration with leading cloud providers

- Continuous monitoring for uninterrupted protection

- Six Sigma accuracy reduces false positives

Cons:

- High-end features may be overkill for smaller web applications

- The interface can be challenging for newcomers

- Requires some expertise for in-depth use

Edgio specializes in delivering cutting-edge solutions for network security, especially at the edge. Its emphasis on safeguarding distributed network nodes aligns with the increasing demands of today's decentralized IT infrastructures, making it particularly suitable for edge network security.

Why I Picked Edgio:

In the process of determining which tools to feature, Edgio captured my attention. After comparing various platforms, I chose Edgio for its distinct focus on edge network security. Their approach, combined with advanced features, positions them as the foremost choice for "Best for edge network security".

Standout features and integrations:

Edgio provides robust real-time monitoring capabilities, allowing for immediate threat detection at the edge. Furthermore, its adaptive security policies ensure the network stays resilient against evolving threats. As for integrations, Edgio interfaces with major cloud providers, enhancing its adaptability and reach within diverse IT environments.

Pros and Cons

Pros:

- Easy integration with major cloud providers

- Adaptive security policies cater to dynamic network environments

- Real-time monitoring for immediate threat detection

Cons:

- Its specialization might not cater to those seeking a more generalized security solution

- Real-time monitoring may require additional resources

- Might entail a steeper learning curve for those unfamiliar with edge security concepts

Orca Security offers a comprehensive solution tailored to safeguarding cloud-native environments and APIs. The platform emphasizes deep visibility into the security posture of cloud deployments, making it inherently holistic and aligning with its reputation as best for holistic cloud-native API security.

Why I Picked Orca Security:

When I was determining the most suitable tools for cloud-native API security, Orca Security naturally made a list. I chose this tool because of its unparalleled holistic view of cloud environments without agents or per-asset integration. This distinction and Orca's commitment to full-stack visibility make it ideally suited for those seeking a holistic cloud-native API security solution.

Standout features and integrations:

Orca Security excels with its patent-pending SideScanning™ technology that offers an in-depth perspective into the cloud environment. This capability allows for identifying risks at the infrastructure, code, and data layers. Integration-wise, Orca easily integrates with popular CI/CD tools, enhancing the developer experience while ensuring security.

Pros and Cons

Pros:

- Efficiently identifies risks at multiple layers of cloud infrastructure

- Uses innovative SideScanning™ technology for deep insights

- Provides full-stack visibility without traditional scanning limitations

Cons:

- Initial setup might require a level of cloud expertise

- Pricing transparency might be an issue for some organizations

- No explicit focus on traditional, non-cloud environments

Autres outils de sécurité API

Voici une liste supplémentaire d’outils de sécurité API que j’ai présélectionnés sans qu’ils atteignent le top 10. Ils méritent tout de même votre attention.

- Wallarm API Security Platform

For real-time API threat analysis

- Parasoft SOAtest

For automated API testing

- StackHawk

For developer-focused API safety

- ImmuniWeb

For AI-driven API security

- 42Crunch

For comprehensive API protection

- Astra Pentest

For comprehensive API penetration testing

- Intruder

Good for proactive API vulnerability scanning

- Burp Suite

Good for thorough penetration testing of APIs

- Wallarm

Good for AI-powered API security automation

- Postman

Good for comprehensive API development and security

- Traceable AI

Good for machine learning-driven API protection

- Salt Security

Good for detecting and preventing API attacks

- Imperva API Security

Good for real-time API protection and analytics

- Reblaze

Good for web security with bot mitigation

- Tinfoil Security

Good for developer-friendly API scanning

- Stoplight API Security

Good for design-first API security practices

- RapidAPI Security Testing

Good for enterprises requiring detailed API insights

Critères de sélection pour les outils de sécurité API

Pour choisir les meilleurs outils de sécurité API figurant dans cette sélection, j’ai pris en compte les besoins et points de douleur courants des acheteurs, tels que la protection des données sensibles et le respect des réglementations. J’ai également utilisé la grille suivante pour garantir une évaluation structurée et équitable :

Fonctionnalités principales (25 % du score total)

Pour figurer dans cette liste, chaque solution devait répondre aux cas d’utilisation suivants :

- Protéger les API contre les accès non autorisés

- Surveiller le trafic API pour détecter les anomalies

- Garantir la conformité aux normes de sécurité

- Chiffrer les données en transit et au repos

- Fournir des analyses et des rapports détaillés

Fonctionnalités distinctives supplémentaires (25 % du score total)

Pour départager davantage les outils, j’ai également recherché des particularités telles que :

- Détection automatisée des menaces

- Politiques de sécurité personnalisables

- Alertes et notifications en temps réel

- Intégration avec l’infrastructure de sécurité existante

- Analyse de sécurité basée sur l’IA

Facilité d’utilisation (10 % du score total)

Pour juger de la facilité de prise en main de chaque outil, j’ai évalué :

- Interface utilisateur intuitive

- Simplicité de navigation

- Courbe d’apprentissage réduite

- Tableaux de bord personnalisables

- Documentation claire et concise

Intégration (10 % du score total)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites guidées interactives du produit

- Accès à des webinaires et tutoriels

- Guides d'installation étape par étape

- Support réactif durant l'intégration

Support client (10 % du score total)

Pour évaluer les services de support client de chaque éditeur de logiciel, j'ai pris en compte les critères suivants :

- Disponibilité du support client 24h/24 et 7j/7

- Multiples canaux de support (e-mail, chat, téléphone)

- Accès à un gestionnaire de compte dédié

- Centre d'aide en ligne complet

- Délais de réponse rapides aux demandes

Rapport qualité/prix (10 % du score total)

Pour juger le rapport qualité/prix de chaque plateforme, j'ai examiné les points suivants :

- Prix compétitifs au regard des fonctionnalités proposées

- Abonnements flexibles

- Tarification transparente sans frais cachés

- Réductions pour les engagements annuels

- Disponibilité d'une version d'essai ou d'une démo gratuite

Avis clients (10 % du score total)

Pour mesurer la satisfaction globale des clients, j'ai pris en compte les éléments suivants lors de la lecture des avis :

- Note de satisfaction globale

- Cohérence des retours positifs

- Forces et faiblesses mentionnées fréquemment

- Fréquence des mises à jour et des améliorations

- Témoignages clients et études de cas réussies

Comment choisir un outil de sécurité API

Il est facile de se laisser submerger par de longues listes de fonctionnalités et des grilles tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logiciel, voici une liste de points à garder en tête :

| Facteur | À considérer |

|---|---|

| Scalabilité | L’outil pourra-t-il suivre l’évolution de l’utilisation de vos API ? Privilégiez des solutions évolutives capables de gérer l’augmentation du trafic et des données sans problème de performance. |

| Intégrations | Fonctionne-t-il avec vos systèmes existants ? Vérifiez que l’outil s’intègre parfaitement à votre environnement technologique pour éviter les interruptions. |

| Personnalisation | Pouvez-vous adapter l’outil à vos besoins ? Assurez-vous de pouvoir configurer les paramètres et politiques selon vos exigences de sécurité. |

| Simplicité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Un design convivial facilite la prise en main et accélère l’adoption. |

| Mise en œuvre et intégration | En combien de temps pouvez-vous démarrer ? Évaluez le processus de configuration ainsi que le support disponible pour assurer une transition fluide. |

| Coût | Est-ce adapté à votre budget ? Comparez les plans tarifaires et considérez les coûts à long terme, y compris d’éventuels frais cachés. |

| Mesures de sécurité | Des protections robustes sont-elles assurées ? Vérifiez les moyens de sécurité de l’outil, comme le chiffrement et le contrôle d’accès, pour protéger vos données. |

| Conformité réglementaire | L’outil respecte-t-il les normes de votre secteur ? Il doit prendre en charge les cadres de conformité nécessaires, comme le RGPD ou HIPAA, afin d’éviter tout problème légal. |

Que sont les outils de sécurité API ?

Les outils de sécurité API sont des solutions conçues pour protéger les API contre les accès non autorisés et les menaces potentielles. Ces outils sont généralement utilisés par les professionnels IT, les développeurs et les équipes de sécurité pour sécuriser les données et garantir la conformité aux normes du secteur.

Les fonctions de surveillance, de chiffrement et de contrôle d’accès contribuent à la protection des données sensibles, à l’intégration avec les systèmes existants et au respect de la conformité réglementaire. Globalement, ces outils offrent des mesures de sécurité essentielles pour préserver la sûreté de vos API et de vos données.

Fonctionnalités

Lors de la sélection d’outils de sécurité API, veillez à repérer les fonctionnalités clés suivantes :

- Contrôle d'accès : Gère qui peut accéder à vos API, garantissant que seuls les utilisateurs autorisés y ont accès.

- Chiffrement : Protège les données en transit et au repos, assurant la sécurité des informations sensibles.

- Surveillance : Suit le trafic de l’API afin de détecter toute activité inhabituelle et d’identifier rapidement les menaces potentielles.

- Support à la conformité : Aide à respecter les normes de l'industrie telles que le RGPD ou HIPAA, évitant ainsi des problèmes juridiques.

- Capacités d’intégration : Fonctionne de manière fluide avec vos systèmes existants, réduisant les interruptions.

- Politiques personnalisables : Permet d'adapter les paramètres de sécurité pour répondre à des besoins et exigences spécifiques.

- Alertes en temps réel : Fournit des notifications instantanées en cas de violation ou d’anomalie de sécurité.

- Analyses et rapports : Offre des informations sur l’utilisation des API et le statut de sécurité pour faciliter la prise de décisions.

- Détection automatisée des menaces : Identifie et atténue les menaces grâce à une analyse basée sur l’IA.

- Interface conviviale : Assure une facilité d'utilisation pour les équipes, minimisant le temps de formation et favorisant l'adoption.

Avantages

La mise en œuvre d’outils de sécurité pour les API offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques-uns des bénéfices auxquels vous pouvez vous attendre :

- Protection accrue des données : Les fonctions de chiffrement et de contrôle d’accès protègent les informations sensibles contre les accès non autorisés.

- Conformité réglementaire : Le support à la conformité vous aide à respecter les normes du secteur telles que le RGPD, évitant ainsi d’éventuels problèmes juridiques.

- Détection renforcée des menaces : La détection automatisée des menaces et les alertes en temps réel permettent d’identifier et d’atténuer rapidement les risques de sécurité.

- Intégration transparente : Les capacités d'intégration garantissent le bon fonctionnement de l’outil avec vos systèmes existants, limitant les perturbations.

- Prise de décision éclairée : Les analyses et rapports fournissent des informations précieuses sur l'utilisation de l'API et le statut de la sécurité.

- Paramètres de sécurité personnalisés : Les politiques personnalisables permettent d’adapter les mesures de sécurité à vos besoins spécifiques.

- Facilité d’utilisation : Une interface conviviale assure une adoption rapide et efficace de l’outil par votre équipe.

Coûts et Tarification

Le choix d’outils de sécurité pour API requiert une compréhension des différents modèles et plans tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les options complémentaires et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens, et les fonctionnalités typiquement incluses dans les solutions de sécurité API :

Tableau comparatif des plans pour les outils de sécurité API

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Surveillance basique, contrôle d’accès limité et support communautaire. |

| Plan personnel | $10-$30/user/month | Surveillance avancée, chiffrement basique et support par e-mail. |

| Plan business | $50-$100/user/month | Suite de surveillance complète, chiffrement renforcé, capacités d’intégration et support prioritaire. |

| Plan entreprise | $150-$300/user/month | Fonctionnalités de sécurité complètes, politiques personnalisées, support pour la conformité, gestionnaire de compte dédié et support 24/7. |

FAQ sur les outils de sécurité API

Voici des réponses aux questions courantes concernant les outils de sécurité API :

Quels sont les risques de sécurité liés aux API ?

Les API sont exposées à des risques tels que les violations de données, une authentification faible et des points de terminaison non sécurisés. Un accès non autorisé peut exposer des données sensibles ou perturber les systèmes via des attaques comme l’injection ou le déni de service (DoS). Il convient de privilégier une authentification forte et le chiffrement pour atténuer ces risques.

Comment tester les vulnérabilités de sécurité d’une API ?

Le test de la sécurité d’une API inclut des méthodes telles que les tests statiques et dynamiques, les tests de pénétration et le fuzz testing. Ces méthodes permettent d’identifier les vulnérabilités en simulant des attaques. Des tests réguliers garantissent que vos API restent protégées contre les menaces émergentes.

Quels sont les types de sécurité des API ?

La sécurité des API peut être catégorisée selon les protocoles tels que SOAP, REST et GraphQL. Chacun utilise des méthodes différentes pour sécuriser les données, comme les signatures numériques dans SOAP ou l’authentification par jeton dans REST. Choisissez selon les besoins de votre système.

Comment les WAF et les passerelles API protègent-ils les API ?

Les pare-feux d’applications web (WAF) et les passerelles API protègent les API en filtrant et surveillant le trafic. Ils bloquent les requêtes malveillantes et appliquent les politiques de sécurité, agissant comme une barrière contre les accès non autorisés et les attaques.

L'architecture zéro confiance peut-elle garantir la protection des API ?

L’architecture zéro confiance renforce la sécurité des API en vérifiant chaque requête, quel que soit son origine. Elle exige une authentification et une autorisation pour toutes les interactions, réduisant le risque de violation grâce à une vérification continue.

Que faut-il pour protéger les API ?

Protéger les API nécessite un mélange d’authentification, de chiffrement et de surveillance. Mettez en place des contrôles d’accès stricts et réalisez des évaluations de sécurité régulières. Il est également crucial de maintenir à jour les correctifs de sécurité et de former votre équipe aux bonnes pratiques.

Pourquoi existe-t-il une telle disparité de prix entre les différents outils ?

Le prix reflète souvent les capacités, l’évolutivité, le support et la réputation de la marque. Les outils destinés aux grandes entreprises ou proposant des fonctionnalités avancées de détection et de mitigation des menaces coûtent généralement plus cher que les solutions basiques orientées startups ou petites entreprises.

Et ensuite :

Si vous êtes en train de rechercher des outils de sécurité API, contactez un conseiller SoftwareSelect pour recevoir gratuitement des recommandations.

Il vous suffit de remplir un formulaire puis d’échanger rapidement avec un conseiller qui analysera précisément vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à évaluer. Ils vous accompagneront même tout au long du processus d'achat, y compris lors des négociations tarifaires.