10 Meilleurs outils de gestion de la surface d’attaque – Liste courte

Gérer la surface d’attaque de votre organisation peut sembler accablant. Avec l’évolution constante des menaces, suivre les vulnérabilités et expositions courantes, ou CVE, est un véritable défi. C’est là qu’interviennent les outils de gestion de la surface d’attaque.

Ces outils offrent une vue détaillée de votre empreinte numérique et vous aident à identifier et gérer les risques potentiels avant qu’ils ne deviennent de sérieux problèmes. Ils mettent en œuvre une approche « zero trust », fournissent une vision claire de vos actifs numériques, et s’assurent que les contrôles de sécurité sont correctement configurés et efficaces, aidant ainsi votre équipe à garder une longueur d’avance sur les menaces.

J’ai passé en revue les meilleurs outils de gestion de la surface d’attaque afin de vous offrir une vue impartiale des capacités de chacun d’eux. Cet article vous donnera un aperçu des solutions qui peuvent répondre au mieux à vos besoins. Plongeons dans les différentes options pour trouver le bon outil pour votre équipe.

Table of Contents

- Meilleure Sélection d’Outils

- Pourquoi Nous Faire Confiance

- Comparer les Spécifications

- Avis

- Autres Outils de Gestion de la Surface d’Attaque

- Avis Connexes

- Critères de Sélection

- Comment Choisir

- Qu’est-ce que les Outils de Gestion de la Surface d’Attaque ?

- Fonctionnalités

- Avantages

- Coûts & Tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de gestion de la surface d’attaque

Ce tableau comparatif résume les détails des tarifs de mes meilleures sélections d’outils de gestion de la surface d’attaque afin de vous aider à trouver la solution la mieux adaptée à votre budget et vos besoins métier.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la détection automatisée des menaces | Démo gratuite disponible | À partir de $179.99/terminal (facturé annuellement) | Website | |

| 2 | Idéal pour la gestion de la conformité | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour les applications cloud natives | Démo gratuite disponible | Tarifs sur demande | Website | |

| 4 | Idéal pour l'intégration avec les outils DevOps | Essai gratuit + démo gratuite disponible | À partir de $1.62/actif/mois (facturé annuellement) | Website | |

| 5 | Idéal pour la surveillance continue | Essai gratuit de 7 jours + démo gratuite disponible | À partir de $4,390/an | Website | |

| 6 | Idéal pour la découverte de surfaces d'attaque | Démo gratuite disponible | Tarification sur demande | Website | |

| 7 | Idéal pour la sécurité des applications web | Essai gratuit de 14 jours + démo gratuite disponible | À partir de 90 €/mois | Website | |

| 8 | Idéal pour les petites et moyennes équipes | Démo gratuite disponible | À partir de $399/mois | Website | |

| 9 | Idéal pour les grandes entreprises | Démo gratuite disponible | Tarification sur demande | Website | |

| 10 | Idéal pour la découverte d'actifs exposés sur Internet | Formule gratuite + démo gratuite disponible | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils de gestion de surface d’attaque

Voici mes résumés détaillés des meilleurs outils de gestion de la surface d’attaque ayant été retenus dans ma liste. Mes avis vous offrent un aperçu précis des principales fonctionnalités, avantages, inconvénients, intégrations et cas d’utilisation idéaux de chaque solution pour faciliter votre choix.

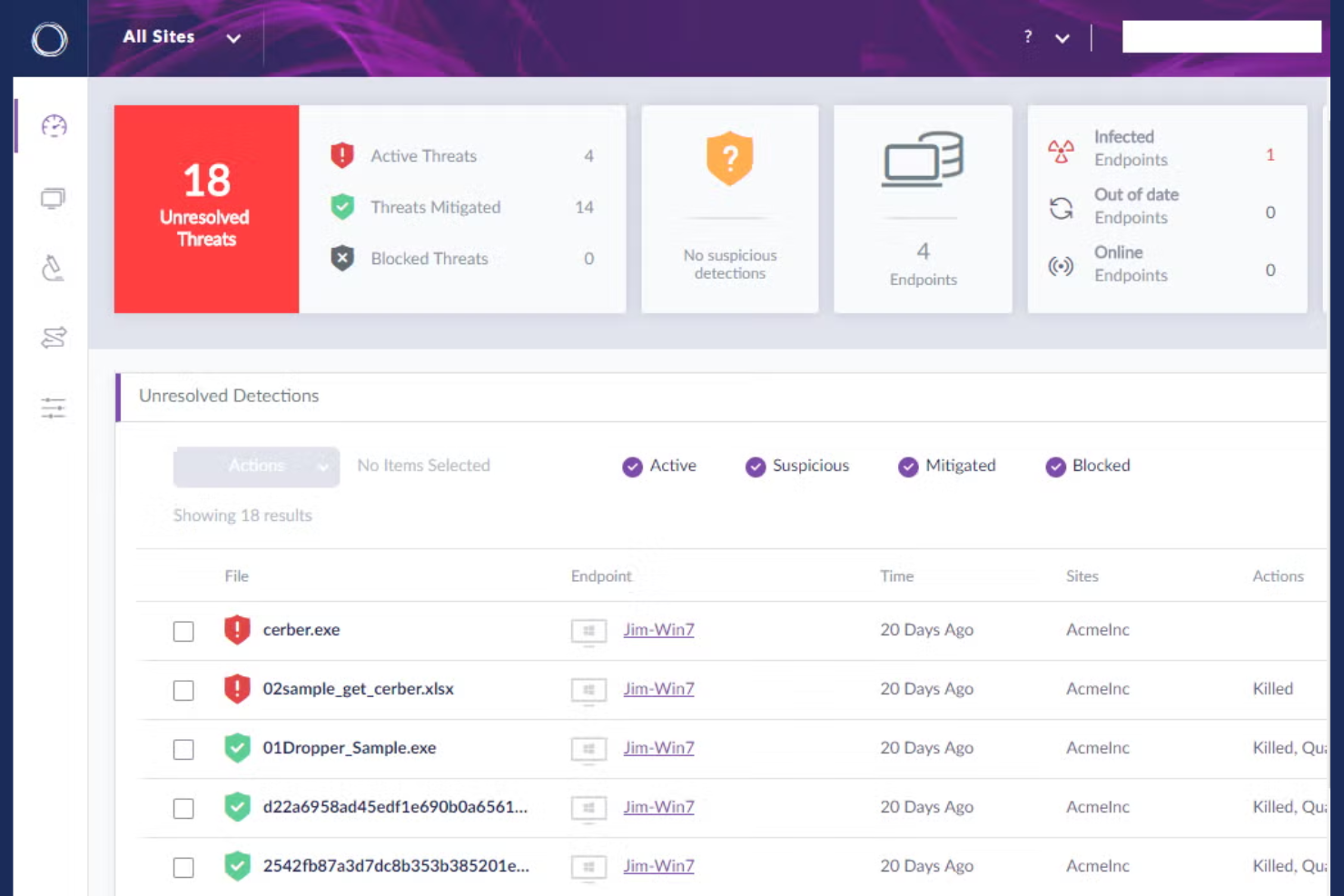

SentinelOne est une plateforme de protection des terminaux conçue pour les entreprises ayant besoin de mesures de cybersécurité. Elle s'adresse principalement aux équipes informatiques de divers secteurs, fournissant une détection et une réponse automatisées aux menaces.

Pourquoi j'ai choisi SentinelOne : SentinelOne se distingue par sa détection automatisée des menaces grâce à une protection en temps réel des terminaux. Sa capacité à détecter rapidement les menaces sans intervention humaine le différencie des autres.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent la détection des menaces en temps réel, des analyses basées sur l'intelligence artificielle et des capacités de restauration. Votre équipe profite d'une réponse automatisée aux incidents, réduisant ainsi la charge de travail manuelle. L'intelligence sur les menaces de la plateforme offre des informations détaillées sur les risques potentiels.

Intégrations incluent Microsoft Active Directory, Splunk, IBM Security, Okta, AWS et bien d'autres.

Pros and Cons

Pros:

- Détection par IA performante

- Capacités de restauration rapides

- Interface utilisateur fluide

Cons:

- Quelques ajustements nécessaires

- Rares pannes de la console

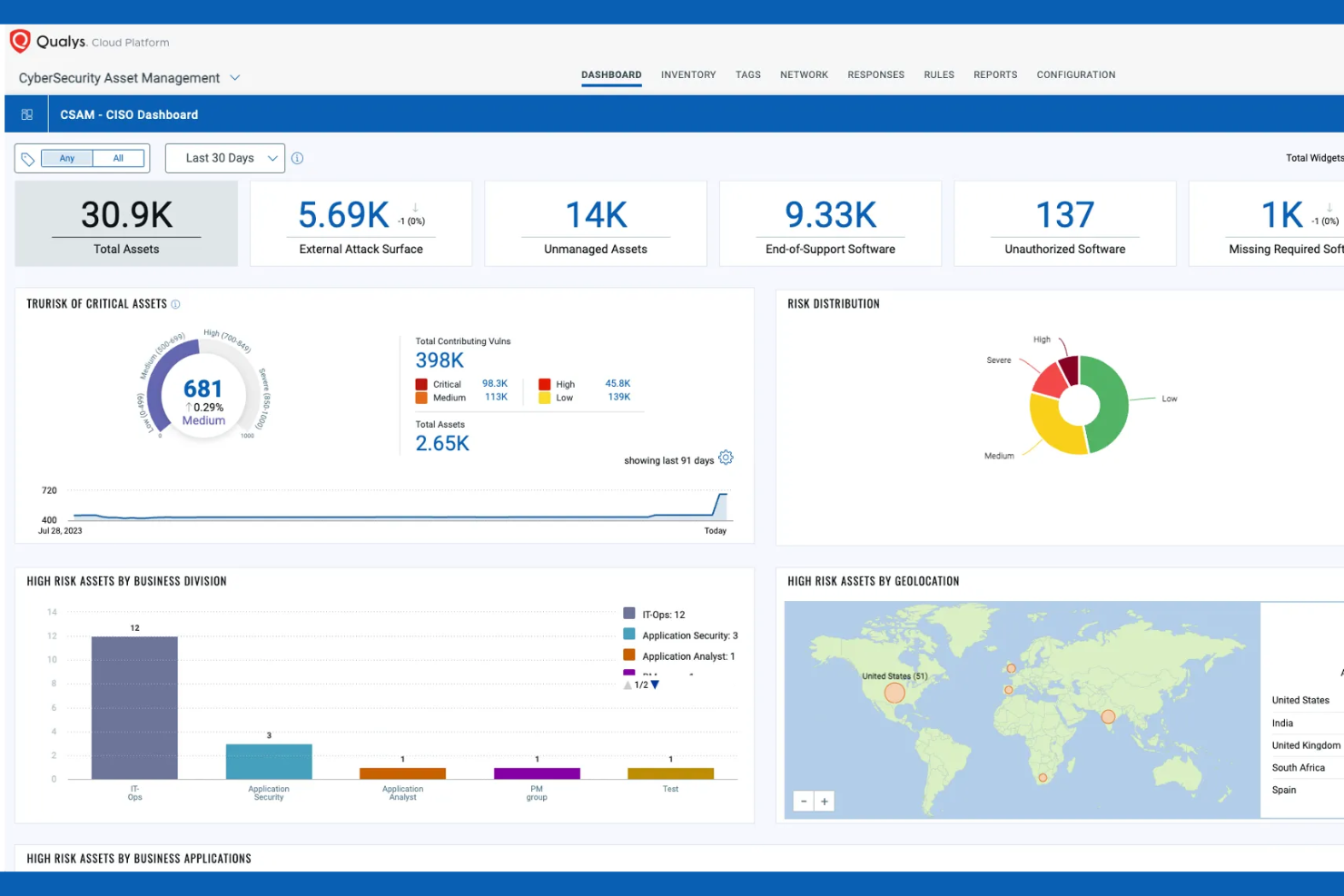

Qualys est une plateforme de sécurité basée sur le cloud conçue pour les entreprises qui se concentrent sur la gestion de la conformité et l'évaluation des vulnérabilités. Elle s'adresse aux équipes informatiques et de sécurité en offrant une visibilité continue sur leur posture de sécurité.

Pourquoi j'ai choisi Qualys : Qualys excelle dans la gestion de la conformité, proposant des fonctionnalités qui garantissent que votre organisation respecte les normes réglementaires en tenant votre équipe informée des risques potentiels.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprenant la surveillance en temps réel, des rapports détaillés sur la conformité et des évaluations continues des vulnérabilités. Votre équipe peut s'appuyer sur ces outils pour maintenir une posture de sécurité solide, et la nature cloud de la plateforme assure un accès facile et des mises à jour simplifiées.

Intégrations incluent ServiceNow, Splunk, AWS, Google Cloud, IBM, et d'autres.

Pros and Cons

Pros:

- Fonctionnalités de niveau entreprise

- Suivi prédictif de la dette technique

- Flux de travail IT et sécurité unifiés

Cons:

- Possibilité de licences de modules fragmentées

- Définitions d'unités peu claires et documentation incomplète

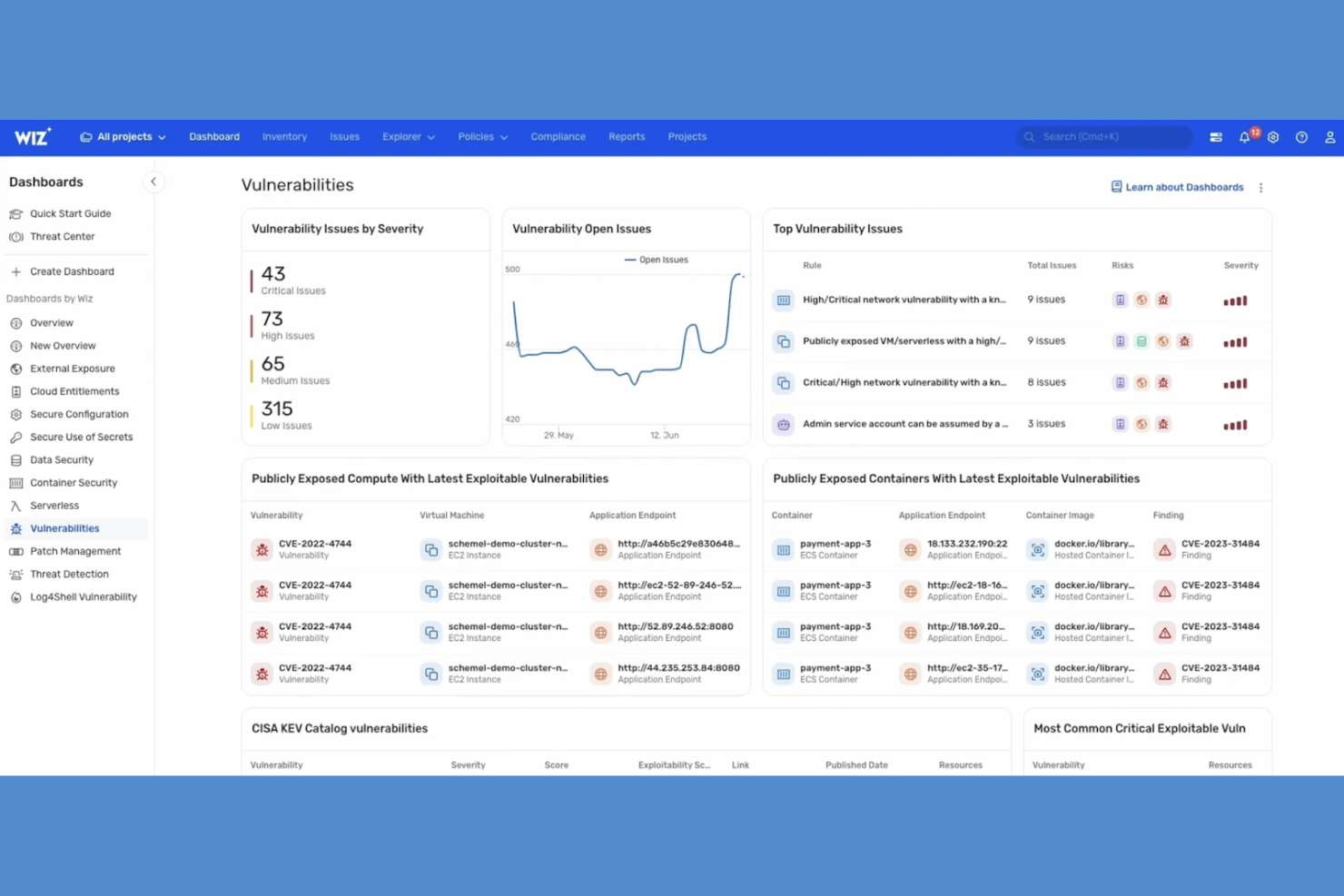

Wiz est une plateforme de sécurité cloud conçue pour les entreprises utilisant des applications cloud natives. Elle aide les équipes à identifier et à gérer les risques de sécurité dans des environnements multi-cloud.

Pourquoi j'ai choisi Wiz : Wiz offre une vision complète de la sécurité des applications cloud natives, ce qui la rend idéale pour les équipes travaillant dans des environnements cloud. Elle fournit une visibilité approfondie de l'IAM sur les charges de travail et les configurations, ce qui vous aide à repérer rapidement les vulnérabilités. La priorisation des risques par la plateforme garantit que votre équipe se concentre d'abord sur les problèmes les plus importants. Sa capacité à s'intégrer à différents fournisseurs cloud renforce son attrait pour les entreprises dépendant des infrastructures cloud.

Fonctionnalités remarquables et intégrations :

Fonctionnalités comprennent la protection en temps réel des charges de travail cloud, une évaluation détaillée des risques et des contrôles automatisés de conformité. Votre équipe bénéficie de tests de sécurité continus, réduisant la supervision manuelle. Le tableau de bord intuitif de la plateforme facilite la compréhension et la gestion des risques cloud.

Intégrations incluent AWS Security Hub, Azure DevOps, Google Cloud Pub/Sub, Wiz Terraform, GitHub, GitLab, Slack, Jira, PagerDuty, et d'autres.

Pros and Cons

Pros:

- Excellente intégration cloud

- Priorisation efficace des risques

- Contrôles automatisés de conformité

Cons:

- Courbe d'apprentissage plus élevée

- Nécessite une expertise cloud

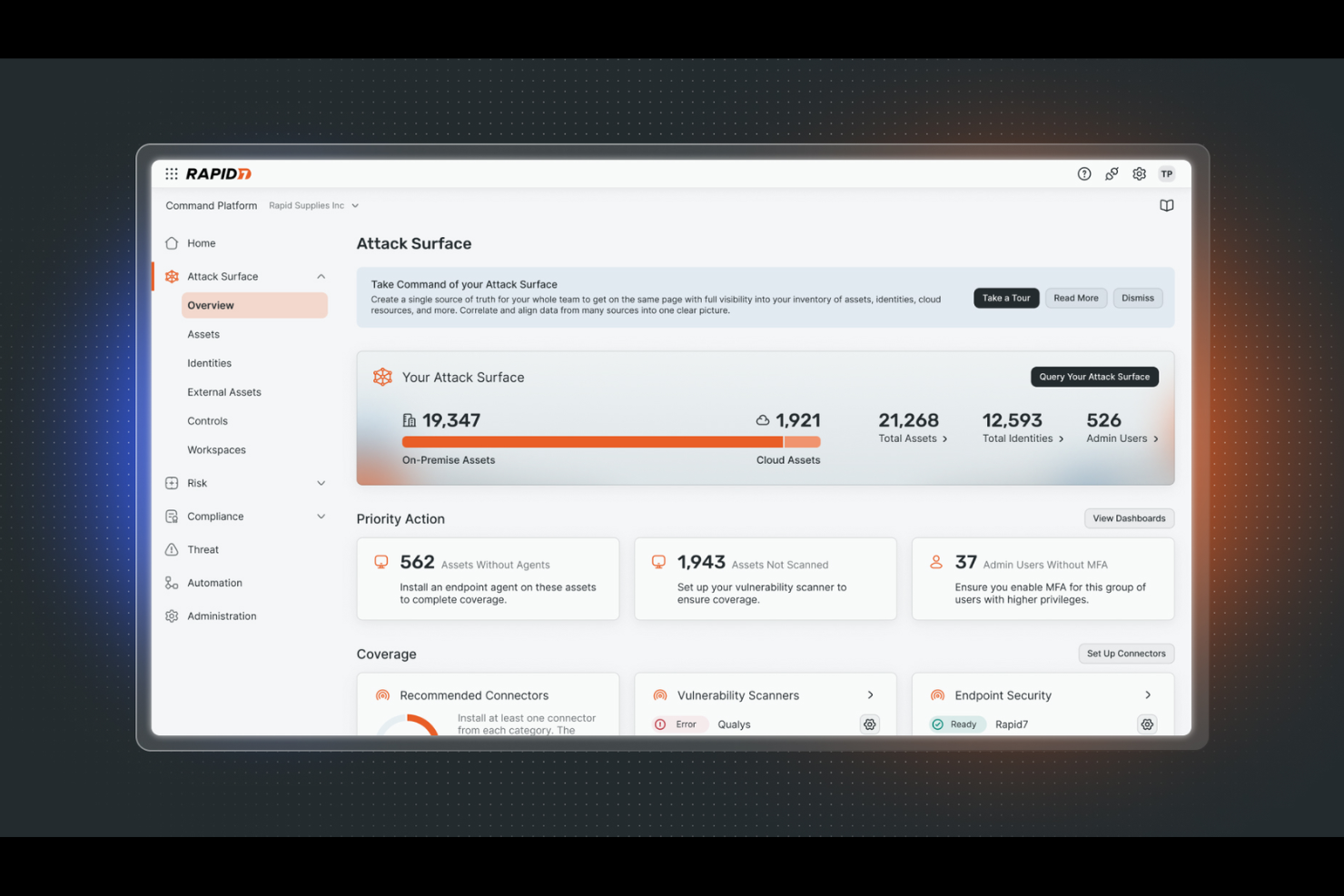

Rapid7 est une plateforme de cybersécurité conçue pour les équipes informatiques et de sécurité, axée sur la gestion des vulnérabilités et la détection des menaces. Elle aide les organisations à évaluer et à améliorer leur posture de sécurité en s'intégrant avec les outils DevOps.

Pourquoi j'ai choisi Rapid7 : Rapid7 s'intègre parfaitement avec les outils DevOps, ce qui en fait un excellent choix pour les équipes ayant besoin de processus de sécurité cohérents afin d'identifier et de traiter rapidement les menaces potentielles.

Fonctionnalités et intégrations principales :

Fonctionnalités : évaluations des vulnérabilités, analyses détaillées et outils de remédiation efficaces. Votre équipe peut exploiter ces informations pour améliorer les processus de sécurité et les capacités d'intégration de la plateforme assurent une parfaite adéquation avec votre environnement DevOps.

Intégrations : AWS, Azure, Google Cloud, Slack, Jira, ServiceNow, Microsoft Teams, et bien d'autres.

Pros and Cons

Pros:

- Intégration DevOps puissante

- Évaluation des risques centrée sur l'entreprise

- Intégration fluide dans les flux de travail

Cons:

- Peut être gourmand en ressources

- Quelques lenteurs occasionnelles

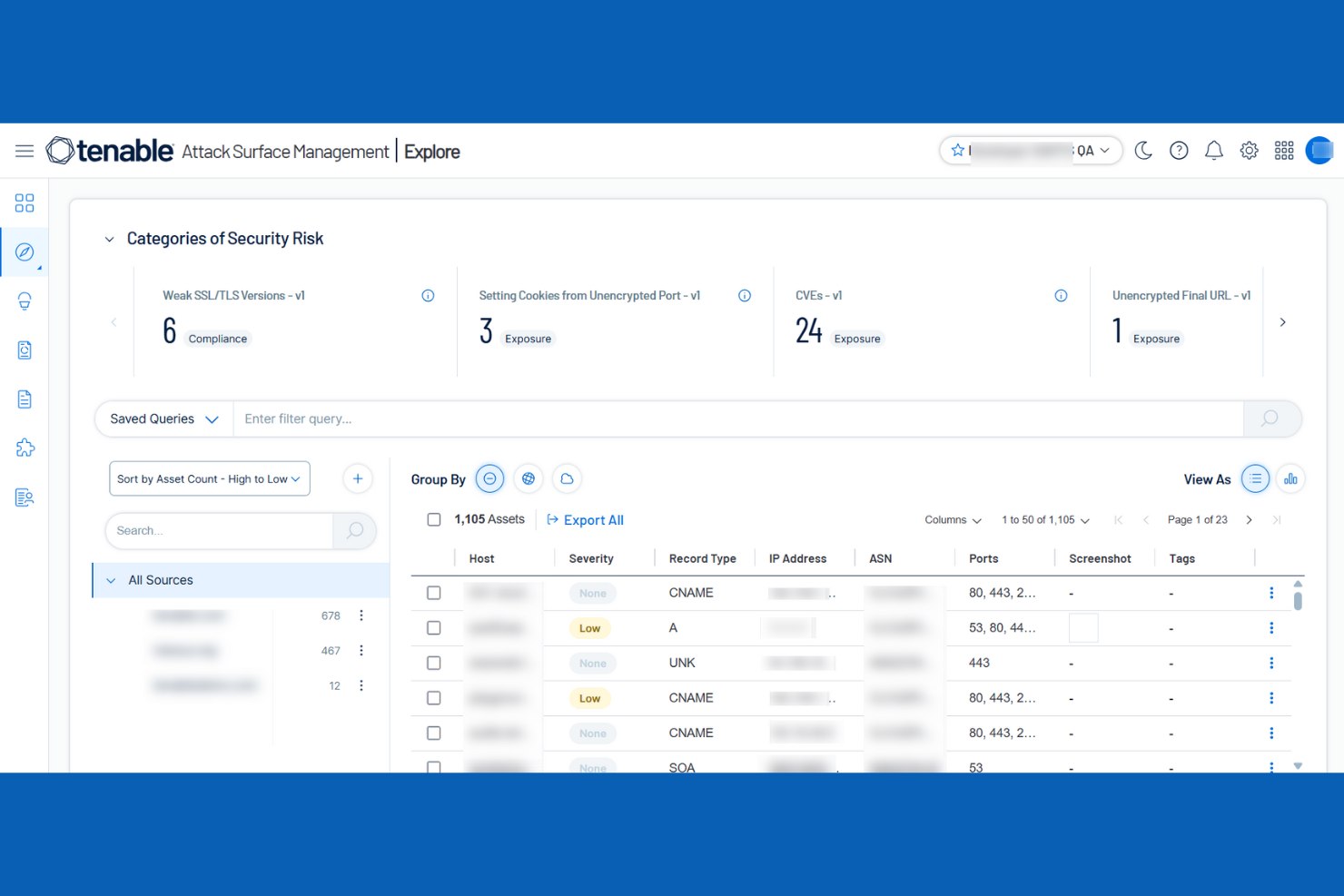

Tenable est une plateforme de cybersécurité conçue pour les professionnels de l'informatique et de la sécurité, axée sur la gestion des vulnérabilités et la surveillance continue. Elle aide les organisations à maintenir un environnement sécurisé en fournissant des informations sur les menaces potentielles.

Pourquoi j'ai choisi Tenable : Tenable se distingue par ses capacités de surveillance continue, garantissant que votre équipe soit toujours au courant des vulnérabilités et en faisant un outil précieux pour les organisations nécessitant une vigilance constante.

Fonctionnalités remarquables et intégrations :

Fonctionnalités : données en temps réel, analyses détaillées des vulnérabilités et priorisation des efforts de remédiation. Votre équipe bénéficie de mises à jour continues qui maintiennent les mesures de sécurité à jour, et l'interface conviviale de la plateforme simplifie la gestion des données complexes.

Intégrations : AWS Security Hub, Azure, Google Cloud, Splunk, ServiceNow, IBM QRadar, Jira, et bien d'autres.

Pros and Cons

Pros:

- Détection des vulnérabilités soutenue par Nessus

- Options de déploiement flexibles

- Capacités d'évaluation approfondie de l'exposition

Cons:

- Flexibilité limitée des rapports

- Tarification et licences coûteuses

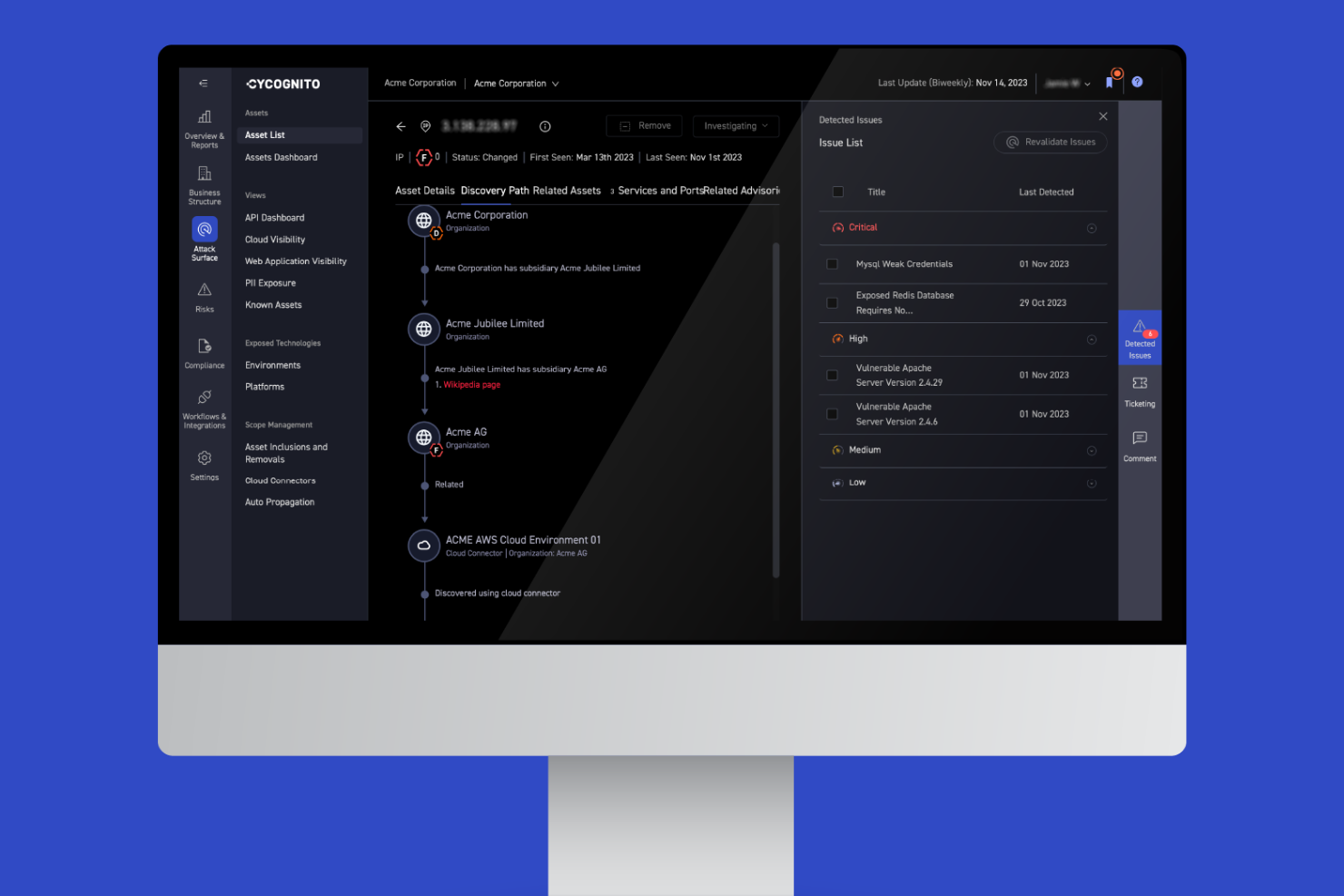

CyCognito propose une plateforme axée sur la découverte des mauvaises configurations et la gestion des surfaces d'attaque externes. Elle est conçue pour les équipes de sécurité qui ont besoin d'identifier et d'atténuer les risques hors de leur contrôle direct.

Pourquoi j'ai choisi CyCognito : CyCognito excelle dans l'identification des surfaces d'attaque externes en offrant une visibilité complète sur les risques liés aux tiers. La plateforme aide à prioriser les vulnérabilités en fonction de leur impact potentiel, améliorant ainsi la gestion des surfaces d'attaque externes et la capacité de réaction de votre équipe.

Fonctionnalités remarquables et intégrations :

Fonctionnalités incluent la reconnaissance automatisée, la priorisation des risques et la découverte du shadow IT. Votre équipe peut rapidement détecter et traiter les vulnérabilités. Les informations détaillées fournies par la plateforme vous aident à mieux comprendre les risques externes sans surcharger vos ressources.

Intégrations comprennent ServiceNow, Splunk, Palo Alto Networks, Tenable, et bien d'autres.

Pros and Cons

Pros:

- Découverte efficace des risques externes

- Visibilité complète des actifs cyber

- Reconnaissance automatisée

Cons:

- Nécessite une certaine expertise en sécurité

- Pas de couverture du réseau interne

Detectify est une plateforme de sécurité conçue pour les applications web, destinée aux développeurs et aux équipes de sécurité. Elle analyse vos applications web pour détecter des vulnérabilités, vous aidant ainsi à sécuriser efficacement vos actifs numériques.

Pourquoi j'ai choisi Detectify : Detectify se concentre sur la sécurité des applications web, avec des fonctionnalités qui identifient rapidement les vulnérabilités, vous permettant ainsi de rester en avance sur les nouvelles menaces. Son engagement envers la sécurité des applications web en fait un choix privilégié pour les développeurs qui doivent protéger leurs projets.

Fonctionnalités remarquables et intégrations :

Fonctionnalités : analyse automatisée, mises à jour continues et rapports de sécurité détaillés. Votre équipe peut identifier les vulnérabilités grâce à l'interface intuitive de la plateforme, et les informations fournies aident à prioriser et à résoudre les problèmes de sécurité.

Intégrations : Slack, Jira, Azure, PagerDuty, Splunk, ServiceNow, AWS, et plus encore.

Pros and Cons

Pros:

- Mises à jour régulières par des hackers éthiques

- Tests 100 % basés sur les charges utiles (payload)

- Découverte et surveillance automatisées des sous-domaines

Cons:

- Pas d'option en libre-service

- Pas de couverture des réseaux internes

Halo Security propose une solution de gestion de la surface d’attaque adaptée aux petites et moyennes équipes. Elle se concentre sur l’identification et la gestion des vulnérabilités afin d’améliorer la posture de sécurité de votre organisation.

Pourquoi j’ai choisi Halo Security : Le design de Halo Security est idéal pour les équipes de petite à moyenne taille, car il simplifie la gestion des vulnérabilités. Son accent sur la facilité d’utilisation et la détection efficace des menaces en fait un choix pratique.

Fonctionnalités clés et intégrations :

Fonctionnalités incluent une analyse automatisée pour identifier rapidement les menaces potentielles et les actifs exposés, un tableau de bord convivial et des informations claires sur votre état de sécurité. Votre équipe peut naviguer sur l’interface sans formation approfondie. L’outil propose également des alertes en temps réel pour vous tenir informé des risques potentiels.

Intégrations : AWS, Azure, Google Cloud, Slack, Jira, ServiceNow et plus encore.

Pros and Cons

Pros:

- Processus de configuration simple

- Tests d’intrusion manuels à la demande

- Adapté aux petites équipes

Cons:

- Fonctionnalités avancées limitées

- Options de rapport basiques

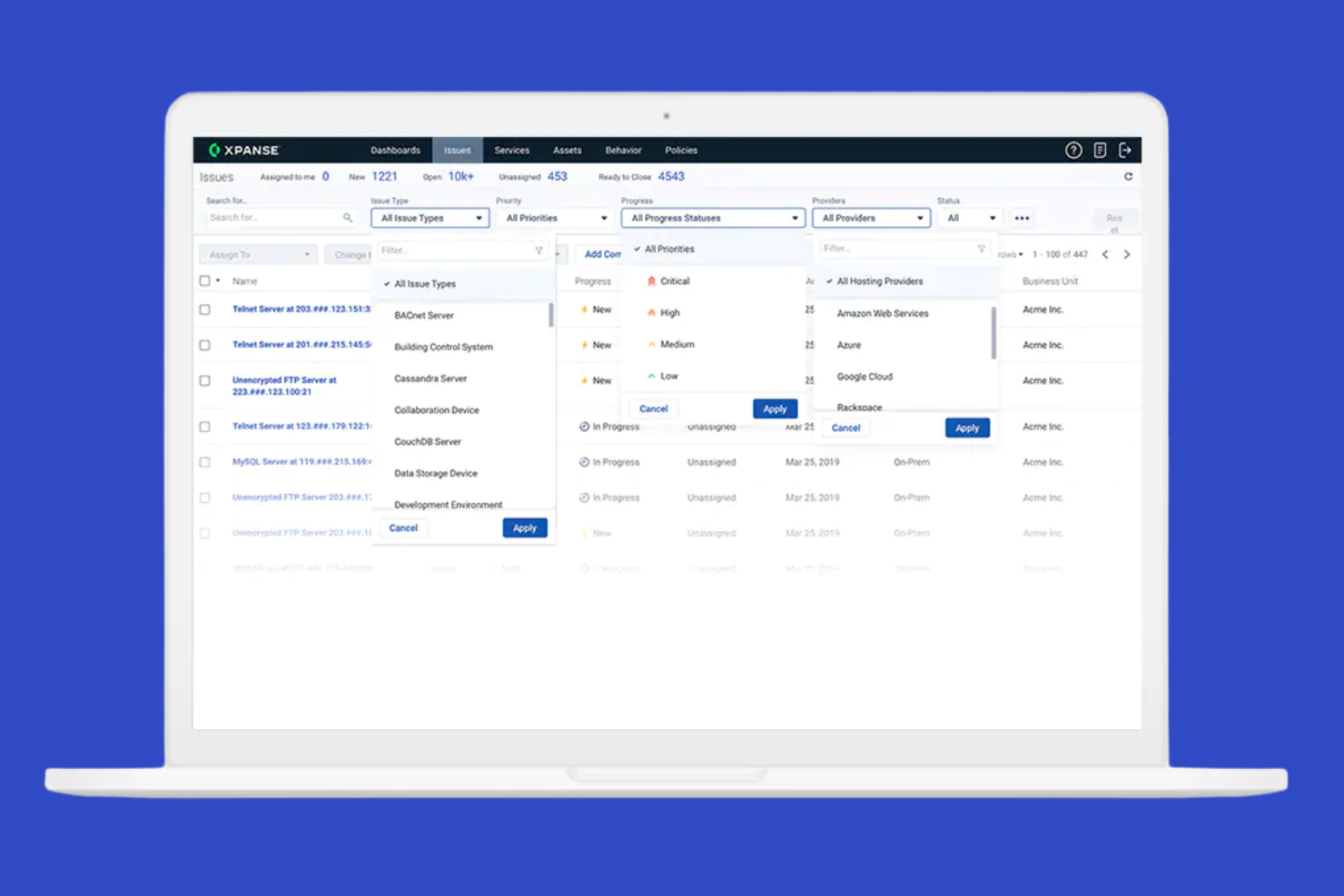

Palo Alto Networks Cortex Xpanse est une plateforme de cybersécurité conçue pour les grandes entreprises qui nécessitent des capacités avancées de détection et de réponse aux menaces. Elle se concentre sur l'unification des opérations de sécurité afin d'aider les équipes à gérer et à atténuer les risques efficacement.

Pourquoi j'ai choisi Palo Alto Networks Cortex Xpanse : Cortex Xpanse propose des fonctionnalités sophistiquées de détection et de réponse aux menaces adaptées aux grandes entreprises en pleine expansion, assurant la sécurité de vos opérations.

Fonctionnalités phares et intégrations :

Fonctionnalités : détection avancée des menaces, réponse automatisée aux incidents et analyses puissantes pour repérer les menaces cachées sur votre réseau. L'évolutivité de la plateforme permet la croissance sans compromettre la sécurité.

Intégrations : Splunk, ServiceNow, IBM QRadar, Jira et bien d'autres.

Pros and Cons

Pros:

- Analyse quotidiennement l'ensemble de l'espace IPv4

- Intégration native avec Cortex XSOAR

- Attribuez les actifs non gérés aux parties prenantes

Cons:

- Aucune surveillance du dark web intégrée

- Expertise technique élevée requise

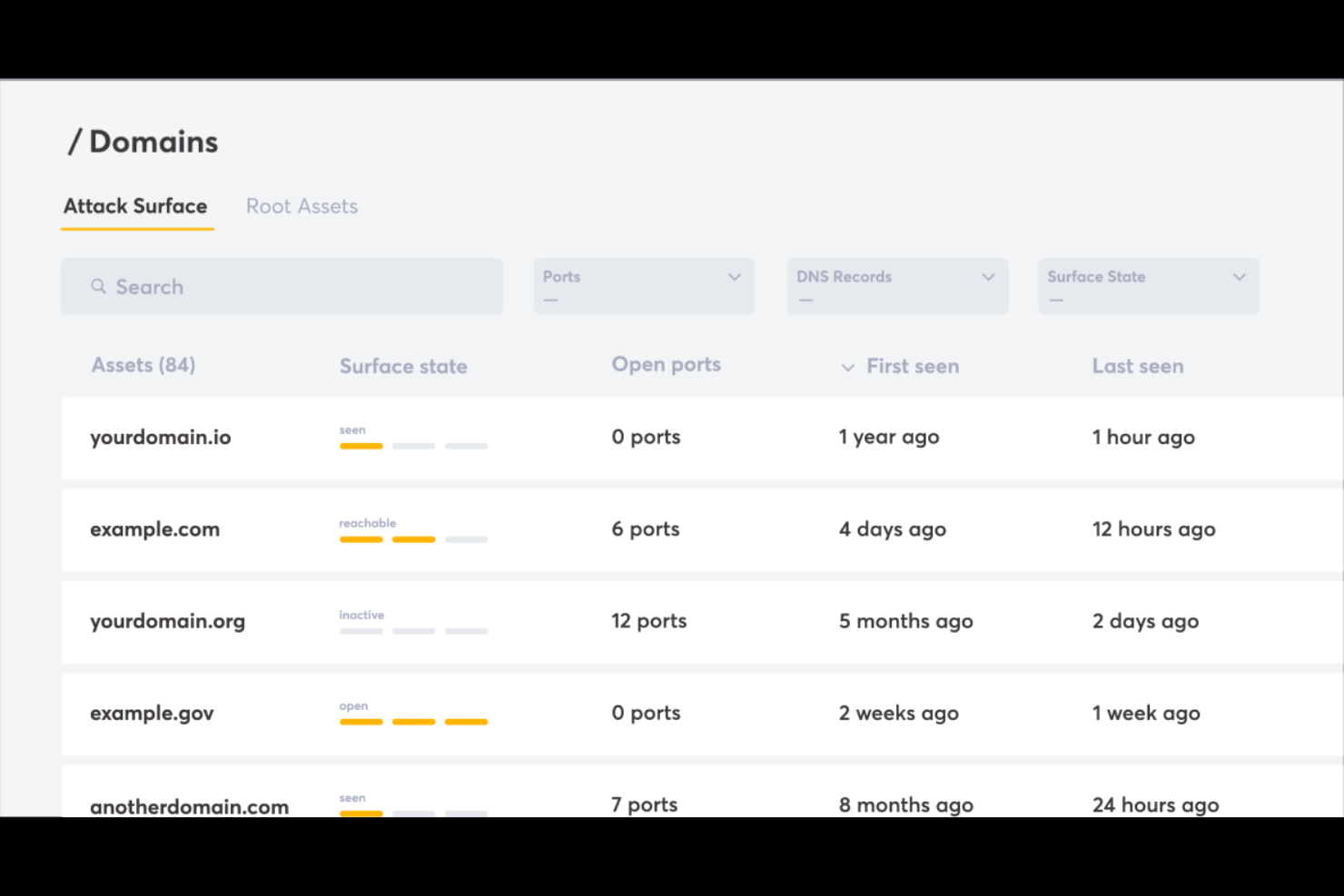

Censys est une plateforme de cybersécurité conçue pour les organisations qui doivent découvrir et surveiller les actifs exposés sur Internet, y compris les appareils IoT. Elle se concentre sur la fourniture d'une visibilité complète des menaces externes afin d'aider les équipes de sécurité à gérer efficacement les vulnérabilités.

Pourquoi j'ai choisi Censys : Censys excelle dans l'identification des actifs exposés sur Internet, offrant une visibilité sur les expositions potentielles, ce qui en fait une solution idéale pour les organisations qui doivent sécuriser leur présence en ligne.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent une analyse continue d’Internet, des inventaires détaillés des actifs et des outils d’évaluation des risques. Votre équipe bénéficie de données en temps réel sur les menaces potentielles, et les informations de la plateforme permettent de prioriser la gestion des vulnérabilités.

Intégrations incluent Splunk, ServiceNow, AWS, Azure, Google Cloud, Slack, Jira, et plus encore.

Pros and Cons

Pros:

- Inventaires détaillés des actifs

- Identifie les actifs externes

- Propose un support d'intégration solide avec les SIEM

Cons:

- Informations limitées sur les environnements internes natifs du cloud

- Faux positifs occasionnels

Autres outils de gestion de la surface d’attaque

Voici d’autres outils de gestion de la surface d’attaque qui ne figurent pas dans ma liste principale, mais qui méritent le détour :

- RiskProfiler

Idéal pour la hiérarchisation des risques

- Intruder

Idéal pour la détection des vulnérabilités

- Bitsight

Idéal pour les évaluations de cybersécurité

- Aikido

Idéal pour les développeurs

Critères de sélection des outils de gestion de la surface d’attaque

Pour choisir les meilleurs outils de gestion de la surface d’attaque à inclure dans cette liste, j’ai pris en compte les besoins et difficultés récurrents des acheteurs, comme l’identification des vulnérabilités cachées et la gestion des menaces externes. J’ai également utilisé le cadre d’évaluation suivant afin d’assurer une analyse structurée et impartiale :

Fonctionnalités principales (25 % du score total)

Pour figurer dans cette liste, chaque solution devait répondre à ces cas d’usage courants :

- Identifier les vulnérabilités externes

- Surveiller le trafic réseau pour détecter des menaces

- Fournir des rapports d’évaluation des risques

- Assurer une surveillance continue

- Détecter les accès non autorisés

Fonctionnalités distinctives additionnelles (25 % du score total)

Pour aider à départager les outils concurrents, j’ai aussi recherché des fonctionnalités uniques, comme :

- Mises à jour automatisées de la veille sur les menaces

- Alertes et notifications personnalisables

- Intégration avec des outils de sécurité tiers

- Tableaux de bord de visualisation de données avancés

- Détection d’anomalies basée sur l’apprentissage automatique

Facilité d’utilisation (10 % du score total)

Pour évaluer l’ergonomie de chaque solution, j’ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Navigation simple

- Courbe d'apprentissage minimale

- Design réactif

- Paramètres utilisateur personnalisables

Intégration (10 % du score total)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Tours interactifs du produit

- Accès à des modèles et des guides

- Chatbots d’assistance

- Webinaires et démonstrations en direct

Support client (10 % du score total)

Pour évaluer les services d’assistance de chaque fournisseur de logiciel, j’ai considéré les points suivants :

- Disponibilité 24/7

- Multiplicité des canaux d’assistance

- Délai de réponse aux demandes

- Accès à une base de connaissances

- Qualité du support technique

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les aspects suivants :

- Tarifs compétitifs

- Fonctionnalités proposées à chaque niveau de prix

- Disponibilité de réductions ou d’offres

- Structure tarifaire transparente

- Période d’essai ou garantie satisfait ou remboursé

Avis clients (10 % du score total)

Pour apprécier la satisfaction générale des clients, j’ai pris en compte les éléments suivants lors de la lecture des avis :

- Notes de satisfaction globale

- Avantages et inconvénients couramment mentionnés

- Fréquence des mises à jour et améliorations

- Retour d’expérience sur l’assistance

- Recommandations des utilisateurs

Comment choisir un outil de gestion de la surface d’attaque

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection de logiciel, voici une liste de points à garder à l’esprit :

| Facteur | À considérer |

|---|---|

| Scalabilité | L’outil peut-il évoluer avec votre entreprise ? Tenez compte des besoins actuels et de la croissance future. |

| Intégrations | Fonctionne-t-il avec vos systèmes existants ? Vérifiez la compatibilité avec votre logiciel actuel. |

| Personnalisation | Pouvez-vous adapter l’outil à vos processus ? Recherchez des options de configuration flexibles. |

| Facilité d’utilisation | L’outil est-il intuitif ? Une courbe d’apprentissage raide peut ralentir la productivité de votre équipe. |

| Mise en œuvre et intégration | Combien de temps faut-il à votre équipe pour être opérationnelle ? Privilégiez les outils avec un soutien et des ressources solides. |

| Coût | Le tarif est-il adapté à votre budget ? Pensez au coût total, y compris l’installation et les frais récurrents. |

| Garanties de sécurité | L’outil répond-il à vos normes de sécurité ? Vérifiez la conformité avec la réglementation du secteur. |

| Disponibilité du support | Quelle assistance le fournisseur propose-t-il ? Considérez la disponibilité 24/7 et les canaux de support. |

Qu’est-ce qu’un outil de gestion de la surface d’attaque ?

Les outils de gestion de la surface d’attaque sont des logiciels qui aident les organisations à identifier, surveiller et gérer les vulnérabilités potentielles dans leurs environnements numériques. Ces outils sont généralement utilisés par les professionnels IT et de la sécurité pour renforcer la posture sécurité de l’organisation. Les fonctionnalités telles que la surveillance continue, l’évaluation des risques et les alertes automatisées aident à identifier les menaces, à prioriser les vulnérabilités et à maintenir la sécurité. Globalement, ces outils offrent la possibilité de gérer et réduire les risques de sécurité de façon proactive.

Fonctionnalités

Lors du choix de solutions de gestion de la surface d’attaque, surveillez ces caractéristiques clés :

- Surveillance continue : Offre une visibilité en temps réel sur votre environnement numérique, vous aidant à rester informé des nouvelles vulnérabilités et points d'entrée dès leur apparition.

- Évaluation des risques : Évalue l'impact potentiel des vulnérabilités identifiées, vous permettant de prioriser efficacement les efforts de correction.

- Alertes automatisées : Envoie des notifications concernant les risques principaux afin de garantir que votre équipe puisse réagir rapidement aux menaces émergentes, telles que les logiciels malveillants.

- Analyse des vulnérabilités : Identifie les faiblesses de vos systèmes et applications, vous aidant à traiter les vecteurs d'attaque avant qu'ils ne soient exploités par des acteurs malveillants.

- Découverte des actifs : Cartographie l'ensemble des actifs exposés à internet, vous offrant une vue complète de votre surface d'attaque.

- Capacités d'intégration : Se connecte à vos outils et plateformes existants pour garantir une stratégie de sécurité cohérente à l'échelle de votre organisation.

- Rapports personnalisables : Offre des analyses adaptées de votre posture de sécurité et permet de générer des rapports répondant à vos besoins spécifiques.

- Gestion de la conformité : Aide à s'assurer que votre organisation respecte les exigences réglementaires en fournissant des rapports de conformité détaillés.

- Mises à jour de veille sur les menaces : Fournit les dernières données sur les menaces pour maintenir l'efficacité de vos mesures de sécurité.

- Interface conviviale : Simplifie la navigation et la gestion, facilitant ainsi l’utilisation efficace de l’outil par votre équipe.

Avantages

L’implémentation d’outils de gestion de la surface d’attaque offre plusieurs avantages pour votre équipe et votre entreprise. En voici quelques-uns auxquels vous pouvez vous attendre :

- Amélioration de la posture de sécurité : En surveillant en continu les vulnérabilités, ces outils vous aident à renforcer les défenses de sécurité de votre organisation.

- Gestion proactive des menaces : Les alertes automatisées et les évaluations des risques permettent à votre équipe d’aborder les menaces potentielles avant qu’elles ne s’aggravent.

- Allocation efficace des ressources : La priorisation des vulnérabilités selon le niveau de risque permet à votre équipe de concentrer ses efforts là où ils sont le plus nécessaires.

- Conformité réglementaire : Les fonctionnalités de gestion de la conformité garantissent que votre organisation respecte les normes du secteur et les exigences légales.

- Meilleure visibilité : La découverte et la cartographie des actifs offrent une vue claire de votre paysage numérique, réduisant les angles morts.

- Prise de décision informée : Les rapports personnalisables fournissent des informations qui soutiennent la planification stratégique et les investissements en sécurité.

- Réduction de la charge de travail manuelle : Les fonctionnalités d’automatisation réduisent le besoin de surveillance et d’analyse manuelles de la surface d’attaque, libérant ainsi du temps pour votre équipe.

Coûts et Tarification

Sélectionner des outils de gestion de la surface d’attaque nécessite de comprendre les différents modèles et formules de tarification disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l’équipe, des modules complémentaires et plus encore. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les fonctionnalités typiques comprises dans les solutions de gestion de la surface d’attaque :

Tableau comparatif des formules pour les outils de gestion de la surface d’attaque

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule Gratuite | $0 | Surveillance de base, alertes limitées et support communautaire. |

| Formule Personnelle | $99-$399/mois | Analyse des vulnérabilités, rapports d’évaluation des risques et assistance par e-mail. |

| Formule Entreprise | $149-$499/mois | Surveillance continue, alertes automatisées et capacités d’intégration. |

| Formule Grand Compte | $4,390+/an | Intelligence avancée sur les menaces, gestion de la conformité et support dédié. |

FAQ sur les outils de gestion de la surface d’attaque

Voici des réponses aux questions courantes sur les outils de gestion de la surface d’attaque :

Quels secteurs bénéficient le plus des outils de gestion de la surface d’attaque ?

Les secteurs possédant d’importants actifs numériques bénéficient grandement, comme la finance et la santé. Ces domaines sont souvent soumis à des exigences réglementaires strictes et à des risques élevés en cybersécurité. En utilisant des outils de gestion de la surface d’attaque, votre équipe peut mieux protéger les données sensibles et assurer la conformité aux normes du secteur.

Les petites entreprises peuvent-elles utiliser efficacement les outils de gestion de la surface d’attaque ?

Les petites entreprises peuvent utiliser ces outils efficacement pour gérer leur posture de sécurité. Ces solutions permettent d’identifier les vulnérabilités et de hiérarchiser les risques, ce qui est important lorsque les ressources sont limitées. Pour en tirer le meilleur parti, orientez-vous vers des solutions avec des tarifs évolutifs et des fonctionnalités adaptées à vos besoins spécifiques.

À quelle fréquence devez-vous mettre à jour les outils de gestion de la surface d’attaque ?

Vous devez mettre à jour ces outils régulièrement pour garantir leur efficacité face aux menaces les plus récentes. De nombreuses solutions proposent des mises à jour automatiques, maintenant ainsi votre système à jour sans intervention manuelle. Des mises à jour régulières permettent à votre équipe de rester en avance sur les nouvelles vulnérabilités et d’améliorer la gestion globale de la sécurité.

Et ensuite :

Si vous êtes en train de rechercher des outils de gestion de la surface d’attaque, contactez gratuitement un conseiller SoftwareSelect pour des recommandations adaptées.

Vous remplissez un formulaire et discutez brièvement afin qu'ils comprennent précisément vos besoins. Vous recevrez ensuite une liste courte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.