Meilleurs outils d'intrusion pour entreprises : sélection rapide

Avec autant d'outils de test d'intrusion pour entreprises sur le marché, il peut être difficile de savoir lequel est fait pour vous. Vous souhaitez renforcer de manière proactive les défenses de votre organisation contre de potentielles cybermenaces, mais vous ne savez pas quel outil choisir. Je suis là pour vous aider ! Dans cet article, je vais vous faciliter la tâche en partageant mes expériences personnelles sur l’utilisation de dizaines de logiciels d’intrusion d’entreprise au sein de différentes équipes et projets, ainsi que mes choix des meilleurs outils du marché.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparer les caractéristiques

- Avis

- Autres outils de test d'intrusion pour entreprises

- Autres avis

- Critères de sélection

- Comment choisir

- Qu'est-ce qu'un outil de test d'intrusion pour entreprises ?

- Fonctionnalités

- Avantages

- Coûts & Tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils d'intrusion pour entreprises

Ce tableau comparatif récapitule les détails tarifaires de ma sélection des meilleurs outils d’intrusion pour entreprises afin de vous aider à trouver celui qui correspond à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la gestion de la surface d’attaque | Essai gratuit de 14 jours + démo gratuite disponible | À partir de 149 $/mois | Website | |

| 2 | Idéal pour l'analyse continue des vulnérabilités | Démo gratuite disponible | À partir de $69/mois | Website | |

| 3 | Idéal pour des tests d'intrusion hybrides IA + humain | Offre gratuite disponible | À partir de 200 $/mois | Website | |

| 4 | Idéal pour le test de la sécurité de la logique métier | Démo gratuite disponible | Tarifs sur demande | Website | |

| 5 | Idéal pour le pentesting d’entreprise piloté par l’IA | Offre gratuite disponible + démo gratuite | À partir de $350/mois | Website | |

| 6 | Idéal pour proposer un scan de sécurité automatisé tout au long de votre SDLC | Démo gratuite disponible | Tarification sur demande | Website | |

| 7 | Idéal pour fournir un vaste ensemble d’outils et d’utilitaires | Démo gratuite disponible | Gratuit à utiliser | Website | |

| 8 | Idéal pour les tests d'intrusion manuels via ligne de commande et interface graphique | Démo gratuite disponible | Tarif sur demande | Website | |

| 9 | Idéal pour le dépannage personnalisable et les résultats en temps réel | Essai gratuit de 7 jours + démo gratuite | À partir de $4,390/licence/an | Website | |

| 10 | Idéal pour la visibilité sur la surface d'attaque externe | Démo gratuite disponible | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils d'intrusion pour entreprises

Vous trouverez ci-dessous un aperçu des 10 meilleurs outils d’intrusion pour entreprises avec captures d’écran, points forts, prix, avantages et inconvénients.

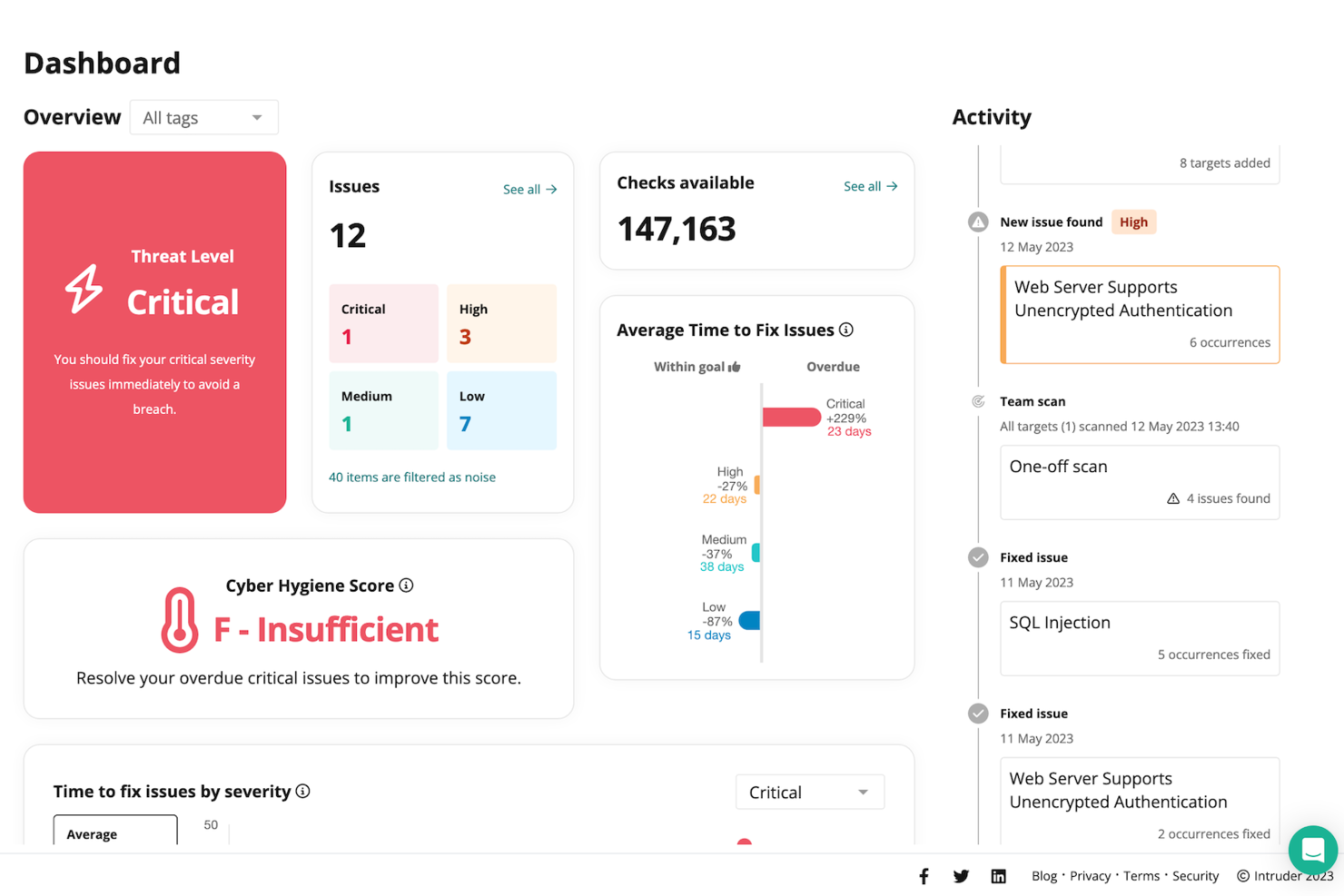

Intruder est une solution de cybersécurité sophistiquée conçue pour répondre aux besoins des entreprises à la recherche d'outils de test de pénétration performants. Elle s'adresse aux équipes de sécurité informatique et aux professionnels ayant besoin d'une surveillance continue et d'une gestion des vulnérabilités afin de protéger leurs actifs numériques. En se concentrant sur la détection proactive des menaces et la conformité aux normes du secteur, Intruder aide les organisations à relever les défis liés à la protection des données sensibles et au maintien d'un environnement réseau sécurisé.

Pourquoi j'ai choisi Intruder

J'ai choisi Intruder pour son accent sur la surveillance continue et la gestion des vulnérabilités, des éléments cruciaux pour les tests de pénétration en entreprise. L'Automatisation de la Sécurité via l'IA d'Intruder accélère les temps de réponse aux menaces, garantissant que votre équipe de sécurité puisse réagir rapidement aux vulnérabilités potentielles. De plus, sa fonctionnalité de gestion de la surface d’attaque suit les changements et les actifs cachés, offrant une vue d’ensemble sur la posture de sécurité de votre réseau. Ces fonctionnalités, combinées à une priorisation des risques pour limiter la fatigue liée aux alertes, font d’Intruder un choix pertinent pour les entreprises.

Fonctionnalités clés d'Intruder

Outre ses fonctionnalités remarquables, j'ai également noté qu'Intruder propose :

- Sécurité Cloud : Effectue des vérifications quotidiennes de la configuration afin d'assurer la sécurité continue des services cloud.

- Sécurité des API : Teste les API pour détecter des vulnérabilités, protégeant ainsi les échanges de données critiques.

- Solutions de conformité : Prend en charge des standards comme SOC 2, ISO et HIPAA, vous aidant à respecter les exigences réglementaires.

- Détection de menaces émergentes : Identifie et répond rapidement aux nouvelles menaces, maintenant l’intégrité de votre réseau.

Intégrations Intruder

Les intégrations comprennent Jira, Slack, Microsoft Teams, AWS, Microsoft Azure, Google Cloud Platform, GitHub, GitLab, Bitbucket et ServiceNow.

Pros and Cons

Pros:

- Surveillance automatisée et continue des vulnérabilités

- Priorisation des menaces basée sur l'IA

- Scanning externe et interne

Cons:

- Pas d'application mobile dédiée

- Capacités limitées de tests manuels

New Product Updates from Intruder

Intruder Unveils Agentless Container Image Scanning

Intruder introduces agentless container image scanning across cloud platforms. This update helps teams detect vulnerabilities before deployment with less setup. For more information, visit Intruder’s official site.

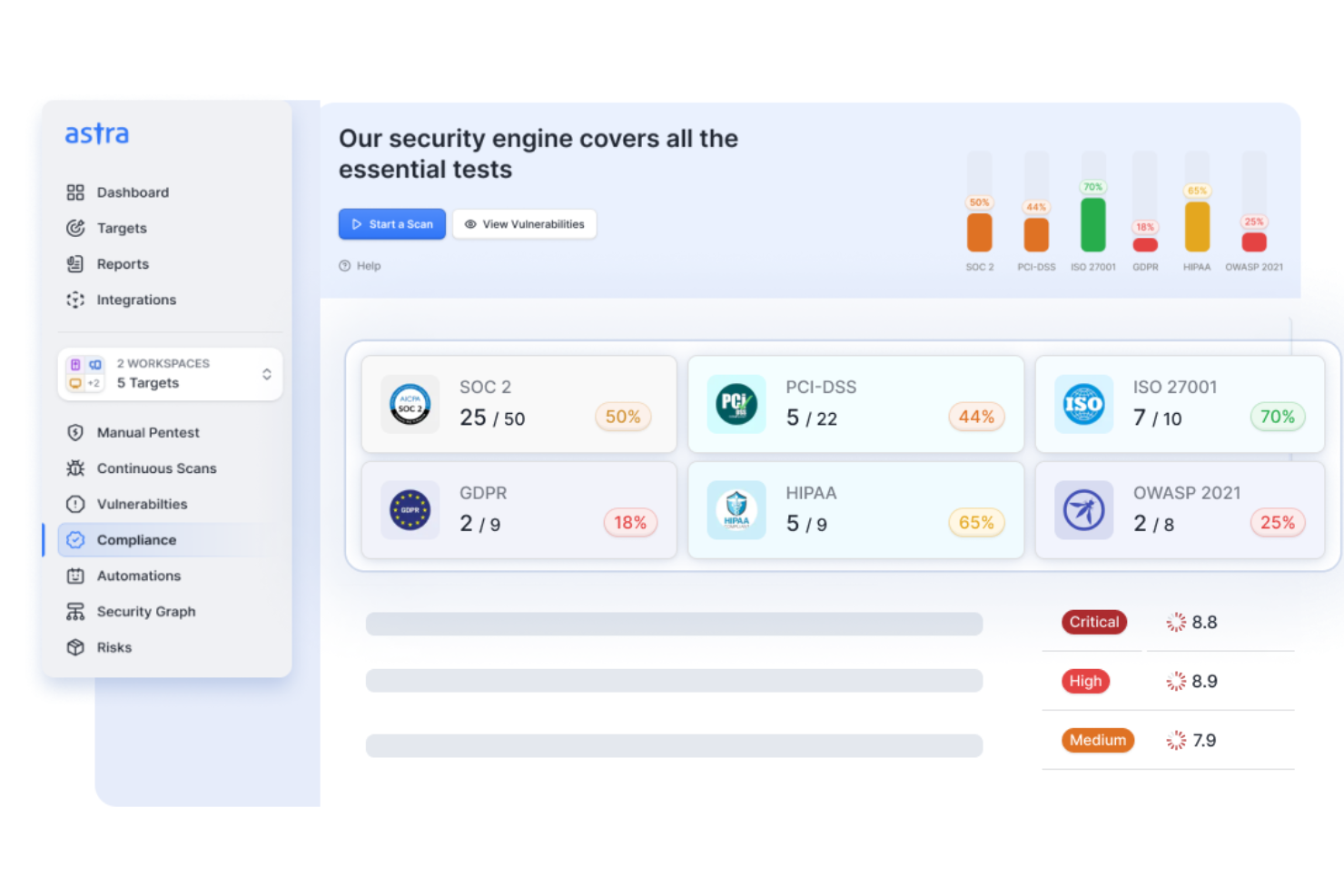

Astra Pentest est une plateforme de test d'intrusion pour les entreprises qui combine une analyse automatisée des vulnérabilités avec des tests manuels menés par des experts. Elle aide les organisations à identifier et à traiter les risques de sécurité sur les applications web, les API, les réseaux et les environnements cloud. Conçue pour les équipes d'ingénierie et de sécurité qui ont besoin d'une visibilité continue, Astra propose des tests collaboratifs en continu, plutôt que des rapports ponctuels.

Pourquoi j'ai choisi Astra Pentest : J'ai choisi Astra Pentest car elle ne se contente pas de révéler les vulnérabilités ; elle fournit également une preuve de votre niveau de sécurité. La plateforme délivre un certificat publiquement vérifiable une fois que vos systèmes ont été testés et validés par les ingénieurs sécurité d’Astra, ce qui peut vous aider à gagner la confiance des clients et à démontrer votre conformité.

J'ai également trouvé ses outils de collaboration particulièrement efficaces, permettant de communiquer directement avec les pentesteurs via Slack ou Jira et de suivre la résolution des problèmes en temps réel.

Fonctionnalités et intégrations remarquables d’Astra Pentest

Fonctionnalités : analyse continue des vulnérabilités avec plus de 10 000 tests, étapes de remédiation guidées par l’IA, et pentests complets pour les environnements web, mobile, API et cloud.

Intégrations : GitHub, GitLab, Jira, Slack, Jenkins, Azure DevOps et les principaux pipelines CI/CD, offrant ainsi aux équipes une visibilité complète sur les flux de développement et de sécurité.

Pros and Cons

Pros:

- Plus de 8 000 tests de sécurité complets

- Tableau de bord centralisé pour la gestion des vulnérabilités

- Suggestions d'étapes de remédiation générées par IA

Cons:

- Retards occasionnels dans la communication avec les clients

- Support limité pour les tests des applications mobiles

Lorsque vous cherchez à anticiper les vulnérabilités liées au code, il vous faut un outil qui fait bien plus que lancer des analyses et générer des tableaux de bord. Avec ZeroPath, vous disposez d'une plateforme de sécurité native IA qui s'intègre à votre flux de développement et met en avant des problèmes comme les failles de logique métier ou les contournements d'authentification avant qu'ils n'atteignent la production.

Pourquoi j'ai choisi ZeroPath

J'ai choisi ZeroPath parce qu'il combine l'intelligence automatisée à l'analyse humaine, une approche qui correspond parfaitement aux besoins des équipes pour un outil de test d'intrusion en entreprise. Ses systèmes IA scannent en continu les failles possibles, vous apportant une visibilité immédiate sur de nouveaux problèmes au fur et à mesure que vos applications évoluent. À partir de là, des pentesters expérimentés valident les résultats et cartographient des chemins d'attaque souvent négligés par l'automatisation. Cette méthode permet à votre équipe de se concentrer sur les vulnérabilités réellement importantes, et non sur du bruit hypothétique.

Fonctionnalités clés de ZeroPath

En plus de ses fonctionnalités principales, ZeroPath propose plusieurs autres options avantageuses pour les tests d'intrusion en entreprise :

- Analyse de composition logicielle (SCA) : Cette fonctionnalité permet à votre équipe d’identifier et de gérer les composants open-source dans votre code, garantissant conformité et sécurité.

- Détection en temps réel des nouveaux problèmes : Les alertes apparaissent instantanément lorsque la plateforme détecte de nouveaux risques sur vos applications.

- Rapports de conformité automatisés : Cet outil fournit en temps réel des métriques de sécurité et des rapports de conformité, permettant à votre organisation de rester informée et conforme aux normes du secteur.

- Détails sécurisés de proof-of-concept : Chaque vulnérabilité validée inclut des étapes de reproduction pour démontrer l'impact réel.

Intégrations ZeroPath

Les intégrations incluent GitHub, GitLab, Azure DevOps et Bitbucket, facilitant l'intégration transparente à vos flux de développement existants.

Pros and Cons

Pros:

- L’analyse et le retest de façon continue garantissent que les failles ne réapparaissent pas.

- La remédiation automatisée des vulnérabilités simplifie les processus de sécurité.

- La détection pilotée par l'IA réduit significativement les faux positifs.

Cons:

- Un temps d'adaptation peut être nécessaire pour ajuster votre workflow à son automatisation.

- La dépendance à l'IA peut entraîner des variations dans la détection de cas particuliers.

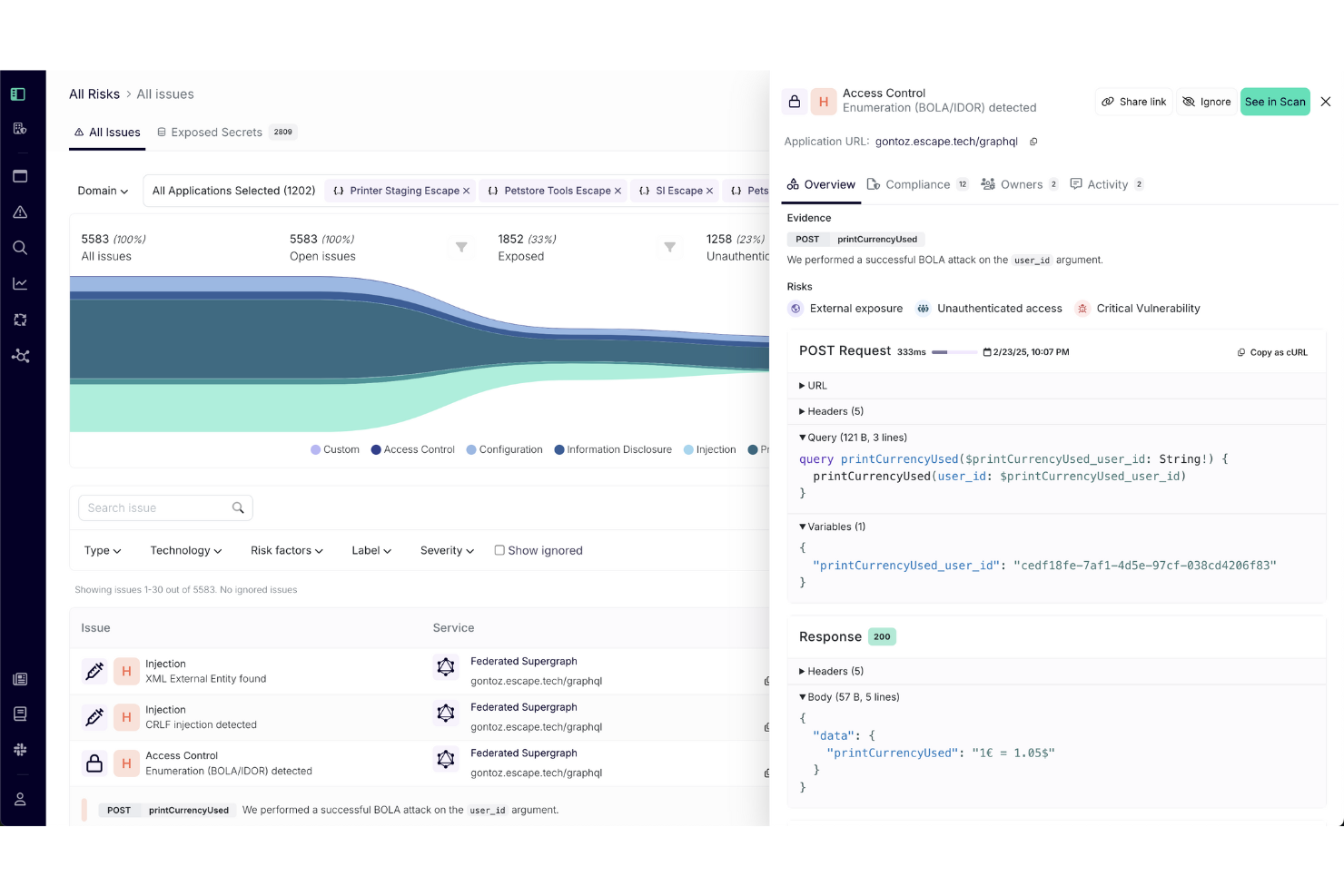

Escape est une solution de Dynamic Application Security Testing (DAST) à la pointe de la technologie, conçue pour les entreprises qui doivent sécuriser des environnements technologiques modernes. Elle s'adresse aux RSSI, aux gestionnaires informatiques et aux ingénieurs en sécurité dans des secteurs comme la finance et la santé, répondant au défi de la remédiation rapide des vulnérabilités dans des applications fréquemment déployées. Grâce à des fonctionnalités telles que le test de la logique métier, la sécurité applicative et une intégration transparente dans les chaînes CI/CD, Escape propose des solutions sur mesure qui s'intègrent facilement aux flux de travail existants, garantissant une visibilité complète sur la sécurité.

Pourquoi j'ai choisi Escape

J'ai choisi Escape pour sa spécialisation dans le test de la logique métier, un aspect crucial pour les entreprises manipulant des applications complexes. La solution se distingue par sa couverture de la sécurité des API et GraphQL, assistant votre équipe à détecter des vulnérabilités que les outils traditionnels pourraient ignorer. L'intégration avec les pipelines CI/CD permet des tests continus, assurant que les contrôles de sécurité fassent partie du processus de développement. L'approche basée sur l'IA d'Escape réduit les faux positifs, accroissant l'efficacité des opérations de sécurité.

Principales fonctionnalités d'Escape

En plus du test de la logique métier, Escape propose :

- Découverte automatisée des Shadow APIs : Cette fonctionnalité permet à votre équipe d'identifier les API non documentées qui pourraient représenter des risques de sécurité.

- Rapports de conformité : Escape fournit des contrôles de conformité intégrés, facilitant le respect par votre organisation des normes du secteur telles que PCI-DSS et SOCII.

- Détection de fuite de données sensibles : Cette fonctionnalité aide à détecter toute exposition potentielle de données, protégeant les informations confidentielles de votre organisation.

- Génération OpenAPI/Swagger : Escape génère automatiquement la documentation API, facilitant la compréhension et la gestion de votre écosystème d'API.

Intégrations d'Escape

Les intégrations comprennent DevSecOps, les processus CI/CD, Jira et un accès API public.

Pros and Cons

Pros:

- Analyse et vérification continues permettant une surveillance de la sécurité permanente

- Intégrations transparentes qui s'adaptent aux flux de développement et de sécurité existants

- Détection avancée des vulnérabilités API, y compris la couverture des endpoints REST et GraphQL

Cons:

- Les mises à niveau de la plateforme peuvent être longues à appliquer et à adopter

- Le processus de configuration peut être complexe et nécessiter des ajustements

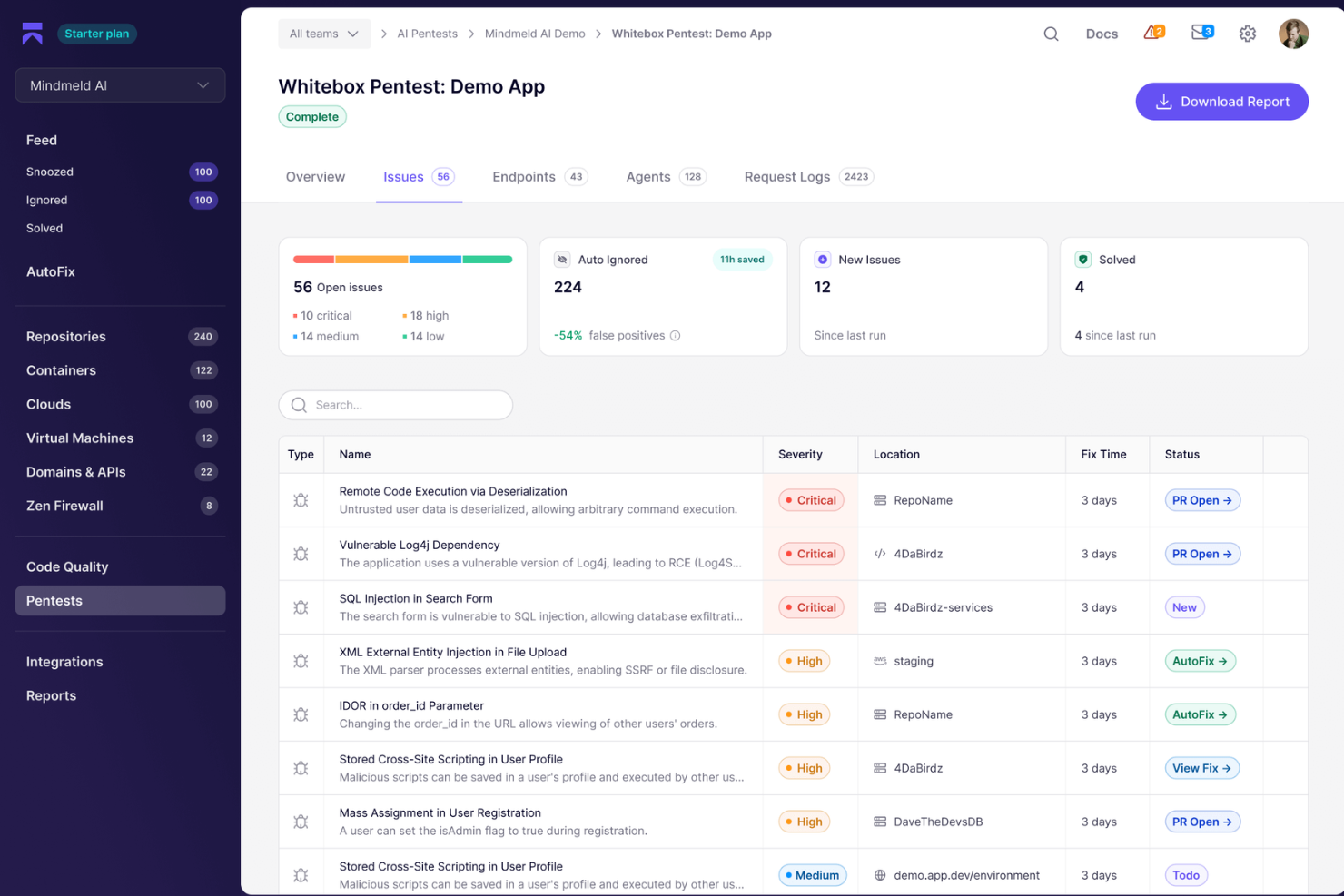

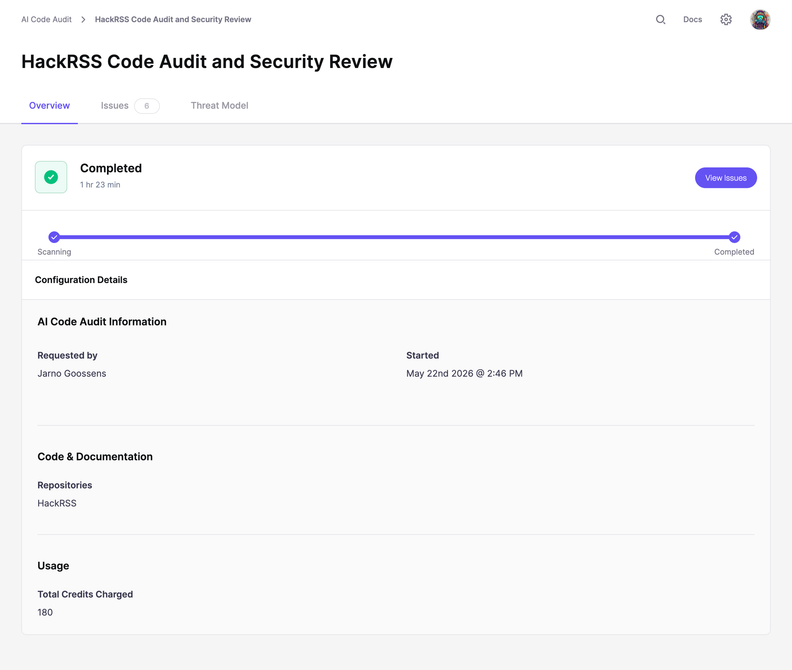

Aikido Security associe des évaluations pilotées par l'IA à une analyse continue, permettant à votre équipe de sécurité d’anticiper l'évolution des surfaces d’attaque sans attendre la prochaine intervention manuelle. Cette solution est particulièrement adaptée aux équipes DevSecOps des entreprises moyennes à grandes ou des sociétés SaaS qui déploient fréquemment du code et cherchent à dépasser les tests de pénétration ponctuels.

Pourquoi j'ai choisi Aikido Security

J'ai choisi Aikido Security pour sa capacité unique à combiner des tests de pénétration alimentés par l’IA avec des processus adaptés aux développeurs : vous y trouverez le mode pentest « agentique », dans lequel des agents autonomes analysent vos applications et API, ainsi que des tests de fuzzing d’API et des analyses en temps réel. Il offre la profondeur des tests manuels, mais en continu (via le module « Attack »), ce qui correspond bien aux équipes qui livrent rapidement et ont besoin d'une vérification continue. L'intégration SAST/SCA, reliée à la CI/CD et à l’analyse de la posture de sécurité cloud, signifie qu’il prend en charge tout le parcours du code à l’exécution. Pour une entreprise qui souhaite aller au-delà d’un simple bilan ponctuel, Aikido propose une approche moderne et continue.

Principales fonctionnalités d’Aikido Security

Au-delà des fonctionnalités principales liées au pentesting citées précédemment, vous et votre équipe bénéficierez aussi de :

- Analyse statique de code : Cette fonctionnalité aide votre équipe à identifier les vulnérabilités dans la base de code dès le début du cycle de développement.

- Analyse d’images de conteneurs : Elle fournit des informations sur les vulnérabilités potentielles dans vos applications conteneurisées, assurant des déploiements sécurisés.

- Analyse de l’infrastructure en tant que code : Elle permet d’identifier les failles dans la configuration de votre infrastructure, pour une remédiation proactive.

- Détection de secrets : Elle recherche les informations sensibles dans vos dépôts de code afin de prévenir toute fuite accidentelle de mots de passe ou de secrets.

Intégrations d’Aikido Security

Les intégrations incluent Azure Pipelines, Jira, GitHub, et bien d’autres, afin d’optimiser l’efficacité des workflows et garantir une intégration transparente dans votre environnement de développement existant.

Pros and Cons

Pros:

- Les agents pilotés par IA détectent des vulnérabilités complexes au-delà des analyses classiques.

- Le plugin IDE permet aux développeurs de détecter les problèmes tôt dans le cycle de développement.

- Contrôles adaptés à l'entreprise et alignement sur les exigences de conformité (ISO 27001 / SOC-2) documentés.

Cons:

- Pour les organisations habituées aux tests de pénétration purement manuels, le modèle autonome peut impliquer un changement culturel.

- Les intégrations en dehors de l’écosystème DevOps principal peuvent nécessiter une configuration supplémentaire ou un travail personnalisé.

New Product Updates from Aikido Security

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

Invicti

Idéal pour proposer un scan de sécurité automatisé tout au long de votre SDLC

Cet outil offre des tests de sécurité applicative automatisés, évolutifs et précis pour les entreprises. Invicti vous aide à détecter les vulnérabilités grâce à une approche dynamique et interactive unique, vous permettant de réduire considérablement votre risque d’attaques.

Pourquoi j'ai choisi Invicti : Il permet d’automatiser l’analyse de sécurité tout au long du cycle de vie de développement logiciel. Avec Invicti, vous pouvez intégrer les tests de sécurité à chaque phase du développement. L’outil vous aide à identifier les vulnérabilités qui comptent vraiment, à gérer les charges de travail de façon appropriée et à attribuer des tâches aux membres de l’équipe pour la remédiation.

Il offre une visibilité étendue qui vous donne une vue d’ensemble complète de la sécurité de vos applications. Invicti permet de suivre vos actifs web, de scanner chaque partie de vos applications et de suivre vos efforts de remédiation. Vous pouvez également l’intégrer de manière transparente avec des logiciels de gestion des tickets et de suivi des problèmes pour gérer efficacement les processus de remédiation.

Fonctionnalités et intégrations remarquables d’Invicti

Fonctionnalités remarquables : Invicti propose une méthode de scan dynamique et interactive exceptionnelle (DAST + IAST). Il utilise des tests combinant signatures et comportements pour vous permettre d’identifier les vulnérabilités difficiles à détecter. L’outil vous aide à résoudre les problèmes avec moins d’intervention manuelle.

Il réduit les faux positifs grâce à des analyses par preuve. Des tableaux de bord et des fonctions de reporting vous aident à surveiller votre posture de sécurité. Vous pouvez obtenir le bon rapport pour chaque partie prenante, visualiser votre statut actuel en matière de sécurité et accéder à des détails techniques approfondis.

Intégrations disponibles avec CircleCI, GitHub, GitLab, Jenkins, Jira, Slack, Okta, Microsoft Teams et ServiceNow.

Pros and Cons

Pros:

- Très évolutif

- Analyse complète

- Intégrations transparentes

Cons:

- Support client lent

- Il échoue parfois à récupérer la base de données

Idéal pour fournir un vaste ensemble d’outils et d’utilitaires

Kali Linux propose une gamme d’outils qui vous permettent d’évaluer la sécurité de vos systèmes logiciels. C’est une plateforme de tests d’intrusion de premier plan, composée d’un vaste éventail d’outils et d’utilitaires.

Pourquoi j’ai choisi Kali Linux : Il est facilement personnalisable. Le logiciel propose un processus de personnalisation ISO très accessible et bien documenté, qui vous aide à générer une version optimisée de Kali adaptée à vos besoins. Il vous donne la flexibilité d’ajuster ses fonctionnalités pour répondre à vos exigences en matière de sécurité.

Il dispose d’une documentation détaillée qui permet aux nouveaux utilisateurs de débuter rapidement. Une communauté active rend l’utilisation de Kali Linux moins difficile. Des utilisateurs expérimentés sont prêts à répondre à vos questions et à vous guider.

Fonctionnalités et intégrations phares de Kali Linux

Fonctionnalités phares : Kali Linux propose une grande variété d’outils de sécurité pour évaluer la sécurité de vos systèmes. Parmi ses fonctionnalités, on retrouve Undercover Mode, Kali NetHunter et Win-KeX. Le mode Undercover vous permet d’utiliser le logiciel dans un environnement où vous ne souhaitez pas attirer l’attention.

Kali NetHunter est une solution de tests d’intrusion mobile pour appareils Android, basée sur Kali Linux, tandis que Win-Kex offre une expérience complète du bureau Kali pour Windows WSL.

Intégrations : inclut Kasm Workspaces, Docker, AWS, Microsoft Azure, Nmap, CyCognito, Burp Suite, Responder, Wireshark, Hydra et Vagrant.

Pros and Cons

Pros:

- Riche en fonctionnalités

- Bonne documentation

- Intégrations fluides

Cons:

- Peut dérouter les nouveaux utilisateurs

- Configurations complexes

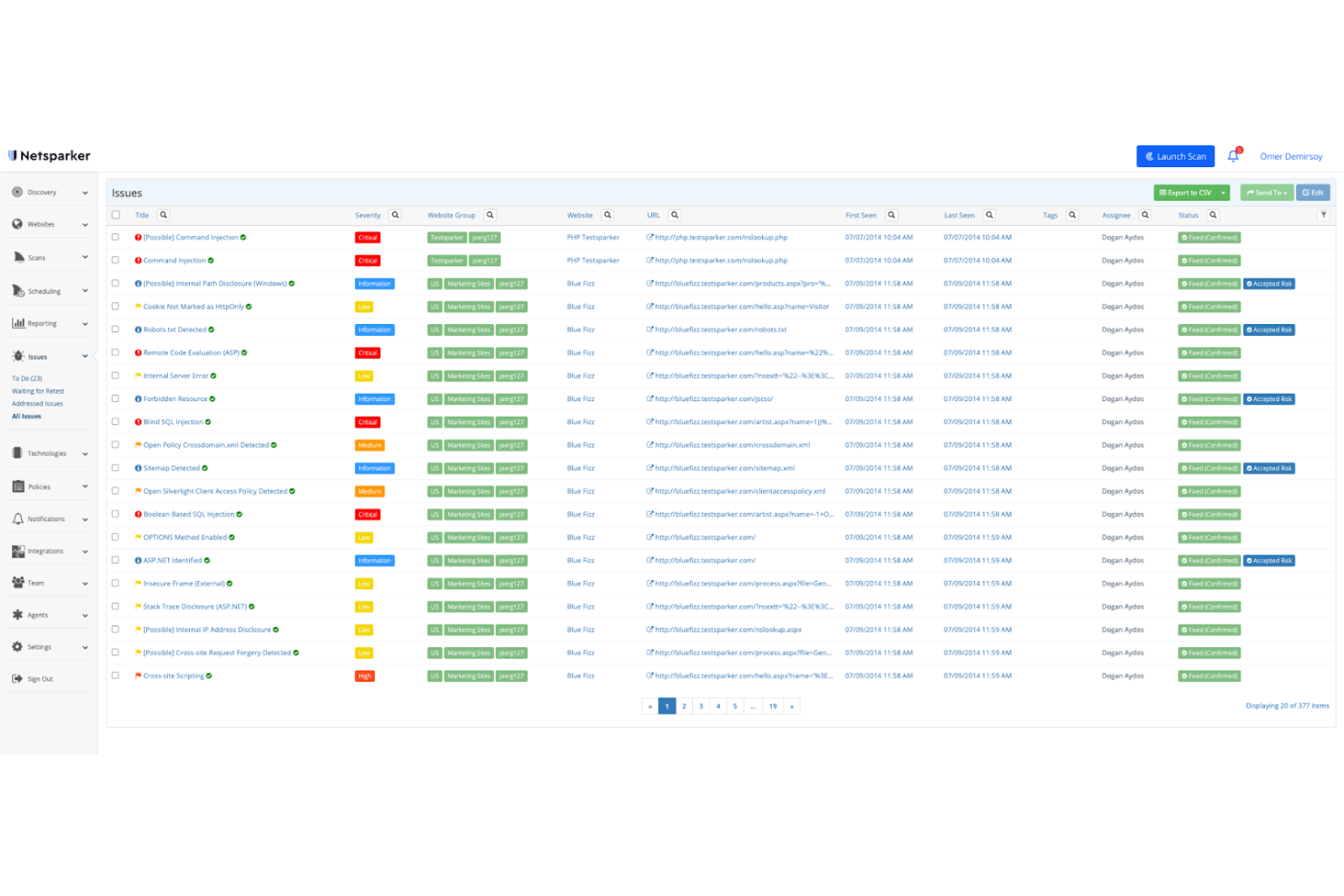

Acunetix

Idéal pour les tests d'intrusion manuels via ligne de commande et interface graphique

Acunetix vous aide à détecter plus de 7 000 vulnérabilités grâce à une analyse combinée DAST et IAST. Il vous permet d'effectuer des analyses ultra-rapides et d'obtenir des résultats exploitables en quelques minutes.

Pourquoi j'ai choisi Acunetix : Il vous permet de gérer efficacement les failles. Vous pouvez utiliser l'automatisation pour prioriser vos vulnérabilités à haut risque. L'outil vous permet de planifier des analyses ponctuelles ou récurrentes et d'évaluer plusieurs environnements en même temps. Acunetix élimine les faux positifs et vous aide à économiser du temps et des ressources en vous évitant des heures de validation manuelle des véritables vulnérabilités.

Fonctionnalités et intégrations remarquables d'Acunetix

Fonctionnalités remarquables incluent la localisation précise des vulnérabilités et l'obtention de conseils pour les corriger. Vous pouvez identifier la ligne de code exacte où se trouve la faille, ce qui facilite la correction rapide des problèmes. Les résultats s'accompagnent d'informations guidant les développeurs tout au long du processus de remédiation.

Acunetix dispose de fonctionnalités avancées d'analyse, qui vous permettent d'effectuer des analyses automatisées dans des zones difficiles d'accès. Le logiciel permet de scanner quasiment partout, y compris les applications monopage (SPA), les sites riches en scripts, les zones protégées par mot de passe, les chemins complexes et les formulaires à plusieurs niveaux, ainsi que bien d'autres.

Intégrations incluent GitHub, Jira, Jenkins, GitLab, Bugzilla, Okta, Microsoft Teams et Mantis Bug Tracker.

Pros and Cons

Pros:

- Analyses ultra-rapides

- Obtenez les résultats des analyses en quelques minutes

- Vous pouvez planifier des tests

Cons:

- Les débutants ont des difficultés avec les paramètres complexes

- Temps de réponse long du service client

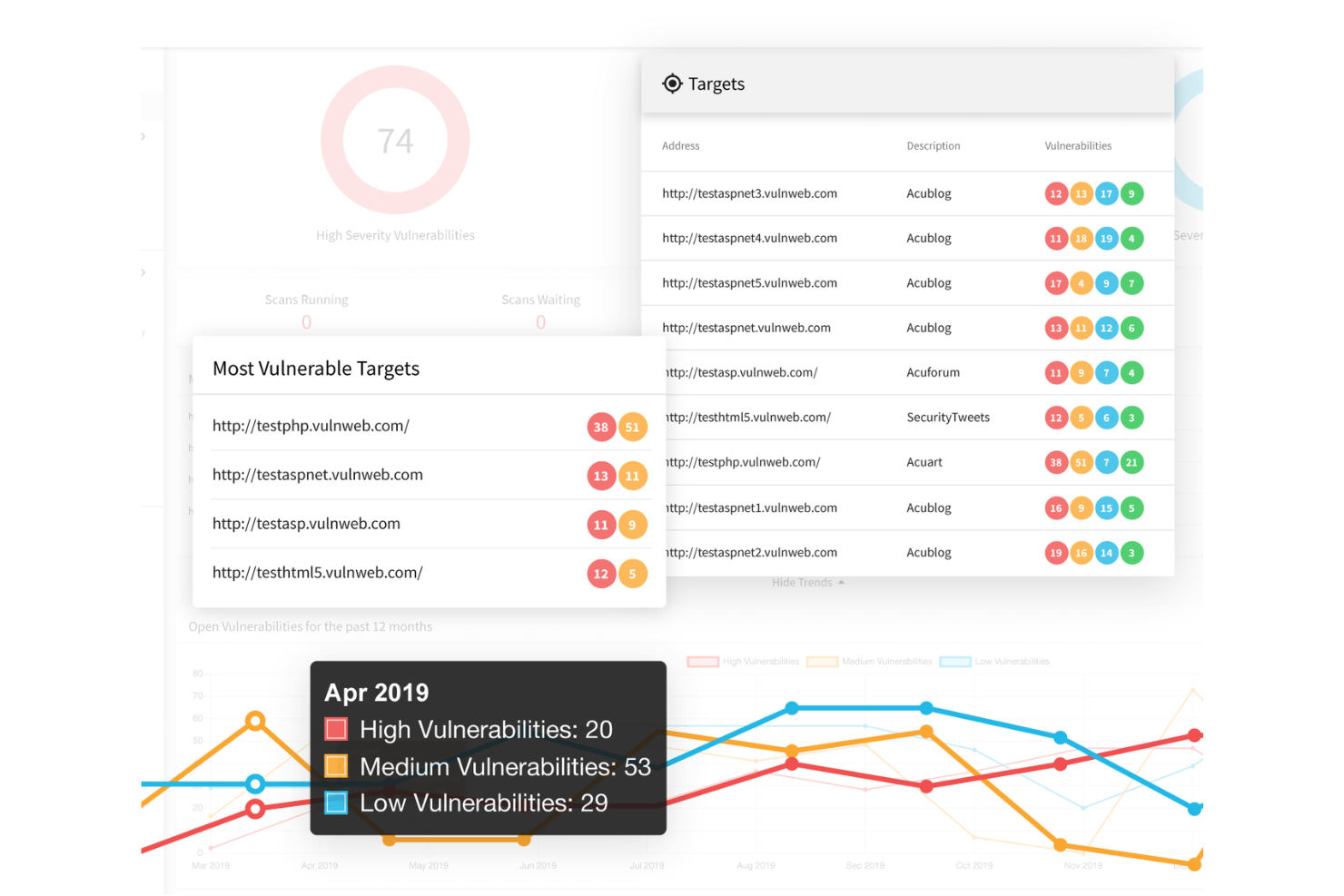

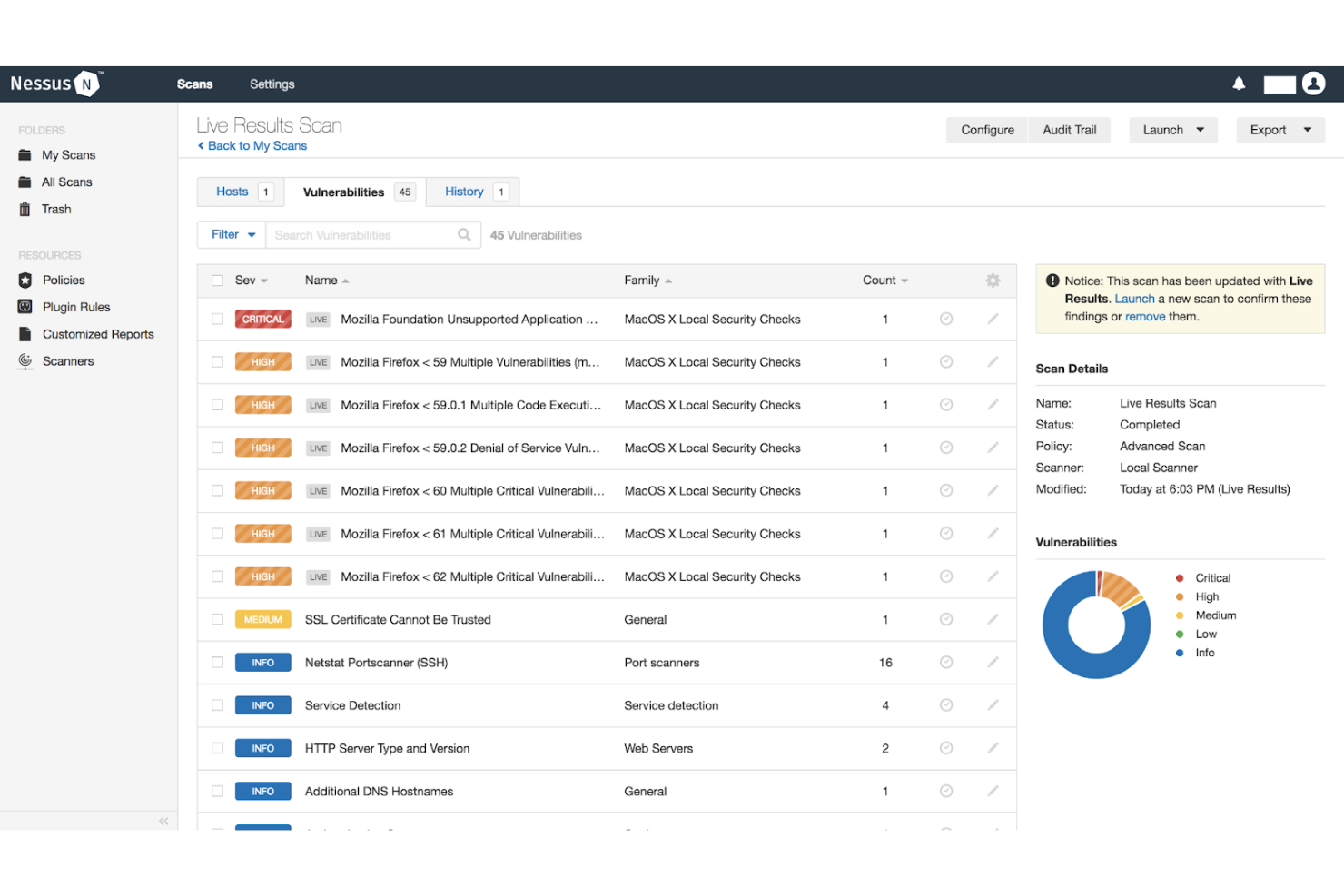

Tenable Nessus est un logiciel d’évaluation des vulnérabilités conçu pour vous aider à évaluer les surfaces d’attaque modernes. Cet outil contribue à sécuriser les applications et l’infrastructure cloud en fournissant la visibilité avancée nécessaire pour surveiller la posture de sécurité de votre organisation.

Pourquoi j’ai choisi Nessus : Nessus présente un faible taux de faux positifs et une grande précision. Il offre une large couverture des vulnérabilités, vous permettant ainsi de surveiller chaque partie de votre infrastructure logicielle. L’outil est multiplateforme et entièrement portable ; vous pouvez le déployer sur une large gamme de plates-formes ou systèmes d’exploitation, tels que Unix, macOS, Windows et Raspberry Pi.

Fonctionnalités et intégrations remarquables de Nessus

Fonctionnalités phares : génération de rapports personnalisables et dépannage, résultats en temps réel, ainsi que des politiques et des modèles préconçus. Plus de 450 modèles préconfigurés sont conçus pour vous aider à identifier précisément où se situent les problèmes de sécurité. Grâce aux rapports personnalisables, vous pouvez facilement signaler les vulnérabilités selon les formes et les formats les mieux adaptés à votre équipe et aux parties prenantes.

Bénéficiez d’une vue claire sur l’emplacement de vos vulnérabilités grâce à votre historique de scans et aux résultats en temps réel. Cette fonctionnalité effectue automatiquement une vérification hors-ligne des vulnérabilités à chaque mise à jour de plugin. Vous pouvez facilement lancer un scan, identifier les failles de sécurité et prioriser les problèmes selon vos besoins.

Intégrations : Phoenix Security, Hyperproof, C1Risk, ASPIA, Vulcan Cyber, Conviso, Sn1per, Code Dx, StorageGuard et Cyver Core.

Pros and Cons

Pros:

- Personnalisable

- Visibilité de haut niveau

- Déployable sur n’importe quelle plateforme

Cons:

- Le portail d’assistance est parfois lent

- Parfois difficile à utiliser

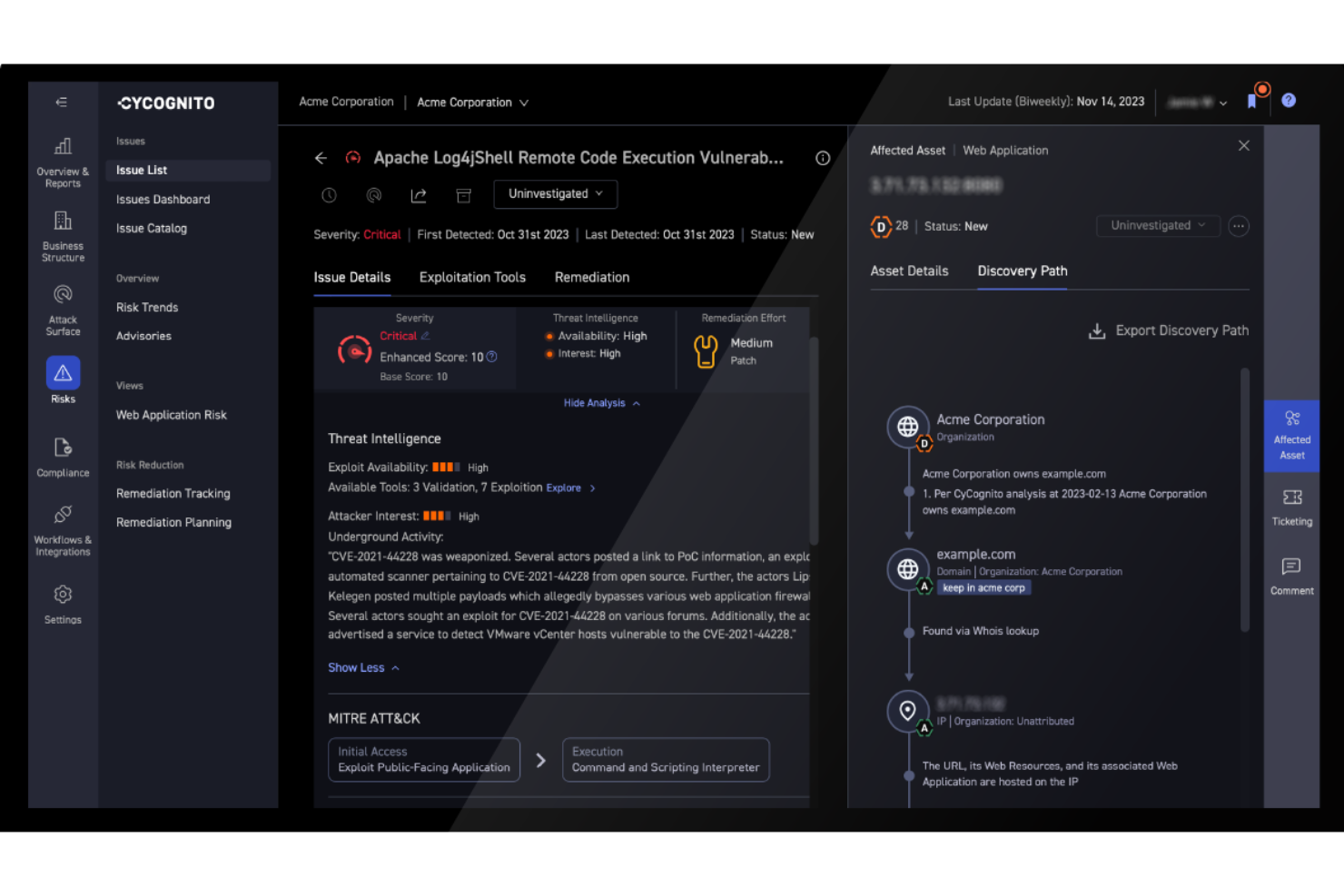

CyCognito est une plateforme de test d'intrusion de niveau entreprise qui offre une vue complète de la surface d'attaque externe de votre organisation. Elle identifie les actifs inconnus et non gérés, simule le comportement d'un attaquant avec des tests actifs, et priorise les vulnérabilités à corriger — le tout sans nécessiter d'agents installés ni de configuration.

Pourquoi j'ai choisi CyCognito :

J'ai choisi CyCognito pour sa capacité unique à cartographier l'empreinte numérique d'une organisation telle qu'un attaquant la percevrait. La cartographie des activités est facile à lire et fournit une évaluation des risques par division et par marque. Elle automatise la découverte des actifs et l'évaluation des vulnérabilités, scrutant continuellement les faiblesses des infrastructures, applications et systèmes tiers. De plus, son intelligence sur les exploits et sa notation contextuelle des risques permettent de prioriser les expositions critiques à corriger.

Un autre aspect qui m'a marqué est son moteur de test de sécurité actif, qui imite les techniques d'attaque réelles pour valider les risques et tester les défenses. Associé à des outils d'accélération de la remédiation et à des rapports prêts pour la conformité, CyCognito soutient des opérations de sécurité proactives et évolutives.

Fonctionnalités clés et intégrations de CyCognito

Fonctionnalités clés : gestion de la surface d'attaque externe et tests automatisés continus (AutoPT). La plateforme propose aussi la découverte des actifs, la contextualisation des risques, les tests actifs, l'intelligence sur les exploits, et des outils de remédiation efficaces.

Intégrations : Wiz, Axonius, Armis, Cortex XSOAR, ServiceNow, Splunk et d'autres plateformes de sécurité reconnues.

Pros and Cons

Pros:

- Forte intelligence sur les exploits et la priorisation

- Rapports détaillés et tests continus

- Interface intuitive offrant une excellente visibilité

Cons:

- Personnalisation des rapports limitée pour certains rôles

- Contrôle limité sur la configuration des tests

Autres outils d'intrusion pour entreprises

En plus des 10 meilleurs outils d’intrusion pour entreprises examinés ci-dessus, voici d’autres solutions qui méritent votre attention :

- Metasploit

Idéal pour la gestion des vulnérabilités

- Zed Attack Proxy (ZAP)

Meilleur scanner d'applications web gratuit et open-source

- Intruder

Idéal pour la surveillance réseau continue

- Cobalt Strike

Meilleur outil pour les opérations Red Team

- Darwin Attack

Meilleur logiciel de test d'intrusion en entreprise pour le pentesting cloud

- W3af

Idéal pour détecter et exploiter les vulnérabilités des applications web

- vPenTest

Idéal pour les tests d'intrusion automatisés sur les réseaux

- UnderDefense

Idéal pour des rapports complets avec des recommandations concrètes pour la remédiation

Critères de sélection des outils d'intrusion pour entreprises

Pour sélectionner les meilleurs outils d'intrusion pour entreprises figurant dans cette liste, j'ai pris en compte les besoins courants des acheteurs ainsi que leurs principaux enjeux. J’ai aussi utilisé le cadre suivant afin que mon évaluation soit structurée et transparente :

Fonctionnalité fondamentale (25 % du score total)

Pour figurer dans cette sélection, chaque solution devait répondre aux cas d'usages suivants :

- Identifier les vulnérabilités de sécurité

- Réaliser des tests d'intrusion réseau

- Effectuer des analyses d'applications web

- Générer des rapports de sécurité détaillés

- Simuler des cyberattaques

Fonctionnalités supplémentaires marquantes (25 % du score total)

Pour affiner davantage la sélection, j’ai également recherché des fonctionnalités distinctives telles que :

- Analyse automatique des vulnérabilités

- Intégration aux pipelines CI/CD

- Modèles de tests personnalisables

- Renseignement sur les menaces en temps réel

- Prise en charge de plusieurs standards de conformité

Facilité d’utilisation (10 % du score total)

Pour évaluer l'ergonomie de chaque système, j’ai analysé les points suivants :

- Interface utilisateur intuitive

- Navigation simple entre les fonctionnalités

- Tableaux de bord personnalisables

- Accessibilité des ressources d'aide

- Vitesse d'exécution des tâches

Expérience de prise en main (10 % du score total)

Pour évaluer l’onboarding de chaque plateforme, j’ai pris en considération les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des webinaires et ateliers

- Présence de chatbots pour l’accompagnement

- Manuels utilisateur complets

Support client (10 % du score total)

Pour évaluer les services d’assistance de chaque éditeur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité d’un support 24h/24 et 7j/7

- Réactivité aux demandes

- Accès à une base de connaissances

- Qualité de l’assistance technique

- Options de support par chat en direct

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les facteurs suivants :

- Tarification compétitive par rapport aux concurrents

- Disponibilité de plusieurs paliers de tarification

- Inclusion des fonctionnalités essentielles dans les offres de base

- Coût des options supplémentaires ou des fonctionnalités premium

- Flexibilité des modèles d’abonnement

Avis clients (10 % du score total)

Pour évaluer la satisfaction globale des clients, voici ce que j’ai observé lors de la lecture des avis :

- Notes globales de satisfaction

- Retour d’expérience sur la fiabilité des outils

- Commentaires sur la facilité d’utilisation

- Opinions sur la qualité du support client

- Expériences lors du processus d’onboarding

Comment choisir un outil de test de pénétration d’entreprise

Il est facile de se perdre dans des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre sélection logicielle, voici une liste des facteurs à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | L’outil peut-il évoluer avec votre équipe ou votre entreprise ? Vérifiez s’il prend en charge un nombre croissant d’utilisateurs ou des ensembles de données plus volumineux sans perte de performance. |

| Intégrations | Fonctionne-t-il avec vos outils actuels ? Vérifiez la compatibilité avec les logiciels existants comme les pipelines CI/CD, la gestion de projets ou d’autres outils de sécurité. |

| Personnalisation | Pouvez-vous adapter l’outil à vos besoins ? Cherchez des options pour personnaliser les tableaux de bord, rapports et modèles de tests selon votre flux de travail. |

| Facilité d’utilisation | Est-il convivial ? Évaluez la courbe d’apprentissage et la capacité de l’équipe à naviguer facilement dans l’outil sans assistance constante. |

| Mise en place et intégration | Le processus d’installation est-il fluide ? Évaluez le temps et les ressources nécessaires pour commencer, y compris la formation et l’aide à l’intégration. |

| Coût | Correspond-il à votre budget ? Comparez les modèles tarifaires et prenez en compte les coûts à long terme, ainsi que les frais cachés ou les coûts supplémentaires pour les fonctionnalités premium. |

| Garanties de sécurité | Existe-t-il des mesures de sécurité solides ? Vérifiez que l’outil est conforme aux standards du secteur, propose le chiffrement et des contrôles d’accès pour protéger vos données. |

| Exigences réglementaires | Répond-il à vos besoins de conformité ? Vérifiez s’il permet le respect des réglementations telles que le RGPD, l’HIPAA ou le PCI-DSS, selon votre secteur. |

Qu’est-ce qu’un outil de test de pénétration d’entreprise ?

Les outils de test de pénétration d’entreprise sont des logiciels qui simulent des cyberattaques sur le réseau et les systèmes d’une organisation afin d’identifier et d’évaluer les vulnérabilités. Ces outils reproduisent les techniques utilisées par les hackers pour jauger la solidité des défenses informatiques d’une entreprise.

Ils servent à sonder les réseaux, applications et autres infrastructures numériques afin de révéler les faiblesses de sécurité à corriger.

Fonctionnalités

Lors de la sélection d’outils de test de pénétration d’entreprise, soyez attentif aux fonctionnalités clés suivantes :

- Analyse de vulnérabilités automatisée : Identifie automatiquement les faiblesses de sécurité dans vos systèmes, permettant à votre équipe informatique d’économiser du temps et des efforts.

- Modèles de tests personnalisables : Permet de personnaliser les tests selon des besoins spécifiques, garantissant des évaluations de sécurité pertinentes et précises.

- Capacités d’intégration : Se connecte de manière fluide avec vos logiciels existants comme les pipelines CI/CD, améliorant le flux de travail et le partage de données.

- Support de conformité : Aide votre organisation à respecter les réglementations du secteur telles que le RGPD ou la HIPAA, réduisant ainsi les risques juridiques.

- Veille sur les menaces en temps réel : Fournit des informations actualisées sur les menaces potentielles, permettant de prendre des mesures de sécurité proactives.

- Rapports détaillés : Génère des rapports complets qui aident à mieux comprendre les vulnérabilités et à planifier des stratégies de remédiation.

- Interface conviviale : Simplifie la navigation et l’utilisation, la rendant accessible aussi bien aux professionnels expérimentés qu’aux nouveaux utilisateurs.

- Contrôles d’accès : Garantit que seules les personnes autorisées puissent accéder aux informations sensibles, renforçant ainsi la sécurité des données.

- Scalabilité : Prend en charge la croissance et l’augmentation du volume de données sans compromettre les performances, s’adaptant aux besoins évolutifs de l’organisation.

- Tableaux de bord interactifs : Offre des analyses visuelles qui facilitent la prise de décisions rapide et la surveillance du niveau de sécurité.

Avantages

La mise en place d’outils de test d’intrusion pour entreprises apporte de nombreux avantages pour votre équipe et votre entreprise. En voici quelques-uns auxquels vous pouvez vous attendre :

- Sécurité renforcée : En identifiant les vulnérabilités, ces outils aident à protéger vos systèmes contre d’éventuelles intrusions.

- Conformité réglementaire : Garantit que votre organisation respecte les normes du secteur et réduit ainsi le risque de sanctions.

- Gestion proactive des menaces : La veille sur les menaces en temps réel permet de réagir aux risques potentiels avant qu’ils ne deviennent critiques.

- Efficacité temporelle : Les analyses automatisées font gagner du temps à votre équipe, lui permettant de se concentrer sur d’autres tâches importantes.

- Prise de décision éclairée : Des rapports détaillés et des tableaux de bord interactifs offrent des perspectives utiles pour la planification stratégique.

- Solutions évolutives : Accompagne la croissance de votre organisation sans compromettre la sécurité, même avec l’augmentation des données ou du nombre d'utilisateurs.

- Meilleure protection des données : Les contrôles d’accès et les fonctions de conformité contribuent à protéger les informations sensibles contre tout accès non autorisé.

Coûts et Tarification

Choisir des outils de test d’intrusion pour entreprises nécessite de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les options supplémentaires, et bien plus encore.

Le tableau ci-dessous synthétise les plans courants, leur prix moyen ainsi que les fonctionnalités typiques incluses dans les solutions d’outils de test d’intrusion pour entreprises :

Tableau comparatif des plans pour les outils de test d’intrusion en entreprise

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Analyse de vulnérabilité basique, rapports limités et assistance communautaire. |

| Plan personnel | $20-$50/user/month | Analyse automatisée, modèles personnalisables et options d’intégration de base. |

| Plan entreprise | $50-$150/user/month | Rapports avancés, vérifications de conformité et intégration avec les pipelines CI/CD. |

| Plan entreprise Plus | $150-$300+/user/month | Personnalisation complète, support dédié, veille en temps réel sur les menaces et contrôles d’accès. |

FAQ sur les outils de tests de pénétration en entreprise

Voici quelques questions fréquemment posées concernant les systèmes de tests de pénétration en entreprise :

Quel est le délai d’implémentation typique pour les outils de tests de pénétration en entreprise ?

Le temps d’implémentation peut varier considérablement selon la complexité de votre infrastructure existante et l’outil choisi. En général, cela peut prendre de quelques jours à plusieurs semaines.

Pour accélérer le processus, assurez-vous que votre équipe dispose de toutes les informations et ressources nécessaires. Tirez parti de l’assistance à l’intégration proposée par le fournisseur, comme les supports de formation ou un support dédié.

Les outils de tests de pénétration en entreprise peuvent-ils s’intégrer à d’autres systèmes de sécurité ?

Oui, la plupart des outils de tests de pénétration en entreprise peuvent s’intégrer à d’autres systèmes de sécurité. Cela inclut des outils pour l’intelligence sur les menaces, les SIEM (gestion des informations et des événements de sécurité), ainsi que les chaînes CI/CD.

L’intégration permet de créer un environnement de sécurité plus cohérent et facilite les processus. Vérifiez toujours la compatibilité de l’outil avec vos systèmes existants avant l’achat.

À quelle fréquence les tests de pénétration doivent-ils être réalisés avec ces outils ?

La fréquence des tests de pénétration dépend des besoins de sécurité de votre organisation, de vos obligations réglementaires et des modifications de votre environnement informatique. Il est généralement recommandé d’effectuer des tests au moins chaque trimestre.

Cependant, des tests plus fréquents peuvent s’imposer dans les environnements à haut risque ou après des mises à jour majeures du système.

Les outils de tests de pénétration en entreprise nécessitent-ils une formation spécialisée pour être utilisés ?

Oui, un certain niveau de formation spécialisée est souvent nécessaire pour utiliser ces outils efficacement. Bien que beaucoup soient conçus pour être accessibles, il est crucial de comprendre les subtilités des tests de pénétration et d’interpréter correctement les résultats.

Les fournisseurs proposent généralement des ressources de formation, y compris des tutoriels, des webinaires et de la documentation, pour aider les utilisateurs à se familiariser rapidement.

Et ensuite :

Si vous recherchez actuellement des outils de tests de pénétration en entreprise, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire puis échangez brièvement sur vos besoins spécifiques. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d'achat, y compris lors des négociations tarifaires.