10 Meilleurs logiciels de criminalistique numérique

Here's my pick of the 10 best software from the 24 tools reviewed.

En naviguant dans le monde complexe de l’informatique légale, j’ai pris conscience de l’importance inestimable des logiciels de criminalistique numérique. En passant au crible les preuves numériques, ils deviennent un véritable bouclier contre les logiciels malveillants, garantissant l’intégrité des systèmes d’exploitation et renforçant notre posture globale en matière de cybersécurité. Imaginez un outil capable d’extraire et d’analyser des données numériques, offrant une vision plus claire au milieu du chaos.

Ce type de logiciel ne protège pas seulement vos actifs numériques, il simplifie également les défis complexes liés à la découverte d’activités malveillantes et à la sécurisation des données sensibles. C’est un équipement indispensable pour toute personne s’aventurant dans le vaste domaine des enquêtes numériques.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de criminalistique numérique

Ce tableau comparatif résume les détails tarifaires de mes meilleurs choix de logiciels de criminalistique numérique pour vous aider à trouver celui qui répondra à votre budget et aux besoins de votre entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for real-time network activity insights | Not available | Pricing upon request | Website | |

| 2 | Best for security event and log management | Free demo available | Pricing upon request | Website | |

| 3 | Best for domain and DNS-based research | Not available | Pricing upon request | Website | |

| 4 | Best for comprehensive digital investigations | Not available | Pricing upon request | Website | |

| 5 | Best for identifying large-scale attack campaigns | Not available | Pricing upon request | Website | |

| 6 | Best for advanced data recovery | Not available | Pricing upon request | Website | |

| 7 | Best for on-site mobile data extraction | Not available | Pricing upon request | Website | |

| 8 | Best for mobile and cloud evidence recovery | Not available | Pricing upon request | Website | |

| 9 | Best for extracting digital artifacts | Not available | Pricing upon request | Website | |

| 10 | Best for unified digital forensics operations | Not available | Pricing upon request | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels de criminalistique numérique

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels de criminalistique numérique que j’ai retenus dans ma présélection. Mes avis présentent en détail les fonctionnalités clés, les avantages et inconvénients, les intégrations et les cas d’usage idéaux de chaque outil, afin de vous aider à trouver celui qui vous conviendra le mieux.

ExtraHop is a distinguished tool offering in-depth monitoring and insights into real-time network activities. With its advanced graphical interface, it simplifies the complex task of tracking network anomalies, proving it is exceptionally suited for providing real-time network activity insights.

Why I Picked ExtraHop:

When selecting tools, I always keep the user's needs at the forefront. I chose ExtraHop because of its distinctive capacity to provide real-time insights via a user-friendly graphical interface. Among the plethora of tools I compared, ExtraHop resonated with me due to its unique focus on live network analysis, and in my judgment, it is undeniably "best for real-time network activity insights."

Standout Features and Integrations:

ExtraHop boasts a state-of-the-art graphical interface that makes malware analysis feasible and intuitive. The platform is optimized for various systems, including macOS, making it accessible to diverse user bases.

Additionally, its integration capabilities are noteworthy, especially its collaborations with IoT platforms and its utility for law enforcement agencies.

Pros and Cons

Pros:

- Robust integrations with IoT platforms and utility for law enforcement agencies.

- Broad compatibility including support for macOS.

- The intuitive graphical interface simplifies malware analysis.

Cons:

- Some custom integrations might necessitate additional configurations.

- Advanced features require a steeper learning curve.

- The initial setup might be intricate for some users.

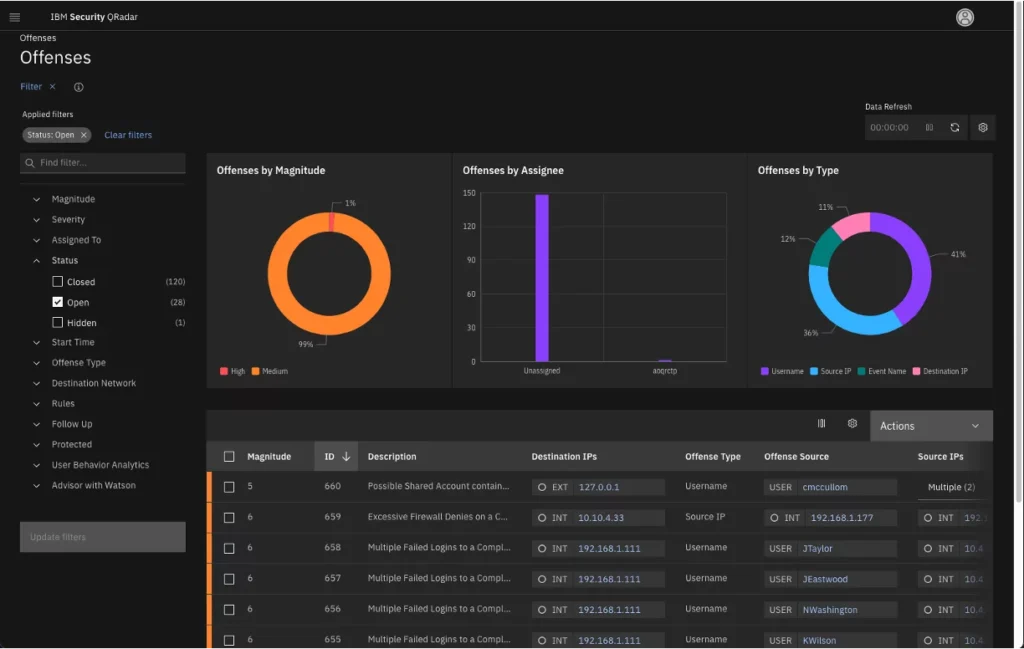

IBM Security QRadar SIEM is a robust platform designed to manage and analyze security events and logs from various sources. Its capabilities to effectively organize and interpret vast amounts of security data make it a premier choice for log management.

Why I Picked IBM Security QRadar SIEM:

In my journey of selecting tools for inclusion, QRadar consistently emerged at the forefront. Its features, compared to other offerings, showed clear advantages in the realm of security event and log management. I chose this tool, based on its comprehensive features and the opinion of industry experts, as the best for security events and log management.

Standout Features and Integrations:

IBM Security QRadar SIEM excels in correlating disparate sets of data, identifying potential security threats before they escalate. Its advanced analytics capabilities allow for a deeper dive into security events, pinpointing anomalies with precision. On the integration front, QRadar incorporates a wide range of third-party security tools, bolstering its analytical prowess.

Pros and Cons

Pros:

- A broad range of integrations with third-party security tools.

- Advanced analytics capabilities for pinpointing threats.

- Comprehensive correlation of security data from various sources.

Cons:

- Requires periodic tuning to remain optimally effective.

- The sheer amount of data may require significant storage solutions.

- Can be complex to set up initially.

DomainTools is a comprehensive platform dedicated to providing insights and research on domain names and DNS records. Tailored for those who require deep dives into domain-related metadata, it's the go-to for individuals and organizations focused on domain and DNS-based research.

Why I Picked DomainTools:

During my evaluation of various platforms, choosing DomainTools became evident. This decision was rooted in its singular focus on domain and DNS data. Its unparalleled ability to extract metadata and present it in an accessible manner was unmatched, emphasizing why I deemed it "best for domain and DNS-based research."

Standout Features and Integrations:

DomainTools is renowned for its exhaustive domain metadata extraction. It serves as a robust network forensic tool, allowing users to pinpoint vulnerabilities, and offering an edge in cybersecurity research. The tool has proven its mettle in integrating with a multitude of platforms, including Android systems, ensuring broader applicability.

Pros and Cons

Pros:

- Wide integration, including with Android platforms.

- Strong network forensic features to detect vulnerabilities.

- Deep domain metadata extraction capabilities.

Cons:

- Real-time updates or alerts might not be instantaneous.

- The user interface may seem complex for beginners.

- Might require some time to familiarize yourself with its plethora of features.

OpenText EnCase Forensic is a renowned tool that empowers professionals to undertake extensive digital investigations, delving into hard drives, smartphones, and a plethora of other devices. Recognized for its ability to conduct holistic investigations, it stands out as the top choice for comprehensive digital exploration tasks.

Why I Picked OpenText EnCase Forensic:

In my journey of selecting and comparing forensic tools, EnCase Forensic caught my attention due to its expansive capabilities. I determined that when it comes to thorough investigations across diverse digital platforms, this tool has an edge. Its breadth of features and device compatibility firmly positions it as "best for comprehensive digital investigations."

Standout Features and Integrations:

EnCase Forensic boasts a suite of features that allow professionals to probe deep into both open-source and proprietary systems. This robust analysis tool is also adept at handling data from smartphones and various mobile devices, ensuring a wide range of electronic evidence can be accessed and assessed.

Key integrations of EnCase Forensic include popular operating systems and a variety of file systems, fostering its ability to gather comprehensive digital evidence.

Pros and Cons

Pros:

- Extensive integrations with popular operating systems.

- Can navigate both open-source and proprietary platforms.

- Broad device compatibility, including hard drives and mobile devices.

Cons:

- Could be considered pricey compared to more niche forensic tools.

- Initial setup may require expert knowledge.

- Might be overwhelming for beginners given its range of features.

Imperva Attack Analytics is a dedicated digital forensics platform that assists organizations in pinpointing and dissecting large-scale malicious campaigns. The tool's architecture is crafted to unravel and document intricate attack patterns, making it particularly adept at identifying vast attack campaigns.

Why I Picked Imperva Attack Analytics:

From the array of digital forensic tools I scrutinized, I selected Imperva Attack Analytics because of its unique focus on deciphering large-scale attacks. This tool has set itself apart with its precise analysis of disk images, dumps, and various file formats.

Given its adeptness at unearthing and documenting extensive cyber threats, I firmly believe it stands out as "best for identifying large-scale attack campaigns."

Standout Features and Integrations:

Imperva excels with its ability to create detailed disk images, facilitating an in-depth study of cyber threats. It efficiently handles dumps, ensuring data is presented in a decipherable manner. Moreover, its proficiency in processing multiple file formats is commendable.

For integrations, it melds with several leading forensic analysis tools, amplifying its analytical reach.

Pros and Cons

Pros:

- Versatile file format processing capabilities.

- Efficient management and interpretation of dumps.

- Comprehensive ability to create and analyze disk images.

Cons:

- Integration with some tools might require manual configuration.

- Requires significant storage for large-scale analysis.

- The interface might be complex for beginners.

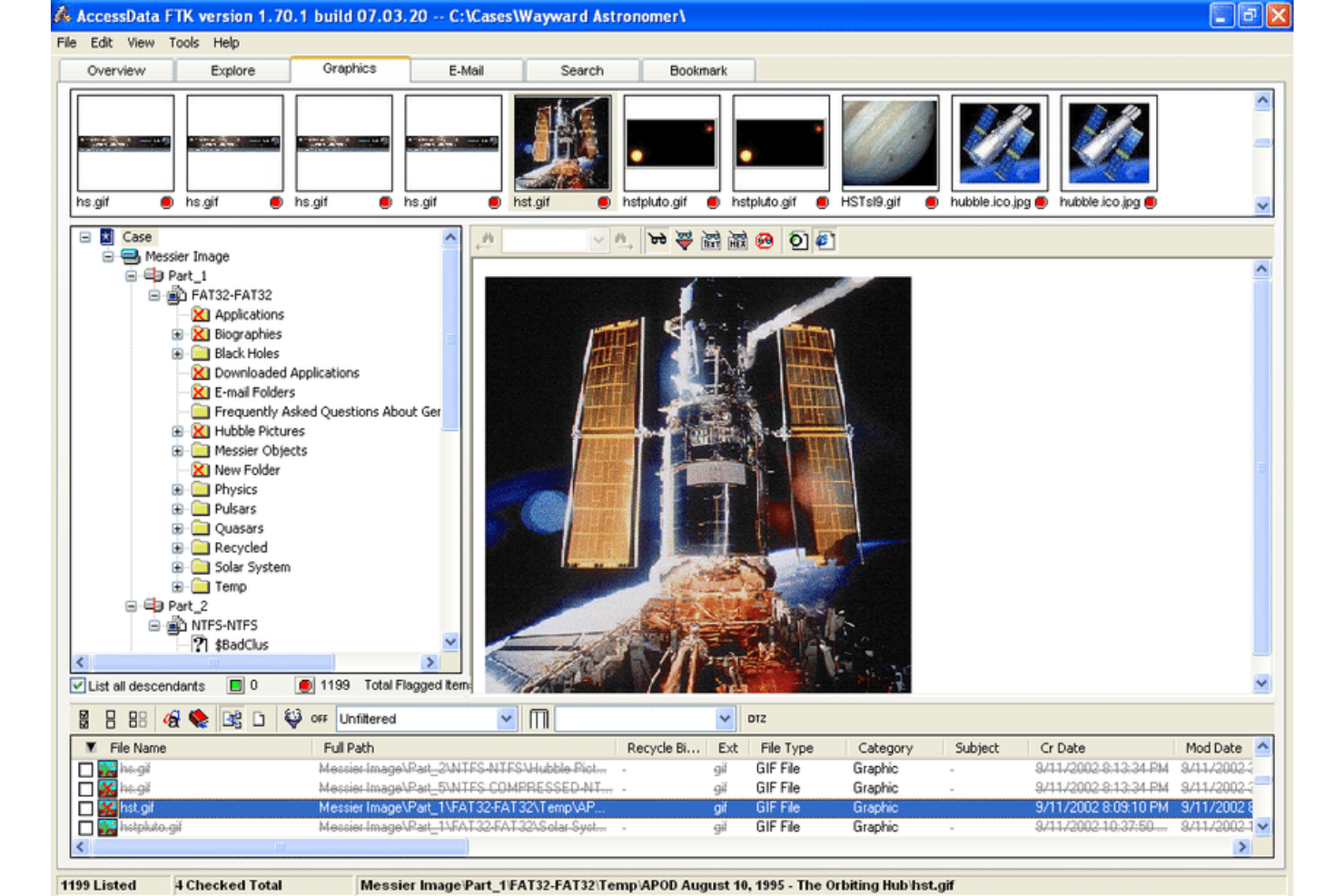

The FTK Forensic Toolkit is a leading solution designed for comprehensive digital forensic investigations. With its specialized tools, it aids investigators in recovering, reviewing, and analyzing digital evidence from a myriad of digital devices, underscoring its proficiency in advanced data recovery.

Why I Picked FTK Forensic Toolkit:

During my extensive exploration of digital forensic tools, I chose FTK Forensic Toolkit for its robust capabilities in data recovery. This platform differentiates itself by offering precise cloning features and a deep dive into cyber forensics.

Its resilience in addressing cyber attacks further accentuates why I determined it as "best for advanced data recovery."

Standout Features and Integrations:

FTK stands out for its meticulous cloning functions, ensuring data integrity is maintained. Its prowess in detecting and mitigating cyber attacks is exceptional, a critical feature in today's volatile digital landscape.

Moreover, its integration capacities are vast, working harmoniously with numerous tools utilized in cyber forensics.

Pros and Cons

Pros:

- Comprehensive tool integrations conducive to digital forensic investigations.

- Strong defensive mechanisms against cyber attacks.

- Rigorous cloning capabilities ensuring accurate replications.

Cons:

- Data processing speed might vary based on the volume of evidence.

- The sheer number of features could be overwhelming.

- The initial setup might be intricate for some users.

Cellebrite functions as a powerful computer-aided investigative environment, designed explicitly to facilitate the extraction of mobile data swiftly and effectively. Its prowess in on-site mobile data retrieval makes it invaluable for scenarios demanding immediate extraction.

Why I Picked Cellebrite:

When selecting a tool for my list, especially for mobile data extraction, Cellebrite's reputation was undeniable. Comparing its features and real-world application, I determined that it has a distinct edge in on-site operations. I hold the opinion that Cellebrite is, undeniably, the best for on-site mobile data extraction based on its precision and speed.

Standout Features and Integrations:

Cellebrite boasts a range of features tailored for immediate on-site extraction, ensuring that investigators have timely access to crucial data. Its compatibility with a wide variety of mobile devices ensures that extraction is possible regardless of the device brand or operating system.

In terms of integrations, Cellebrite works effectively with other investigative platforms, amplifying the depth and breadth of any investigation.

Pros and Cons

Pros:

- Effective integrations with other investigative platforms.

- High compatibility with a vast range of mobile devices.

- Robust computer-aided investigative environment.

Cons:

- Initial setup and calibration can be time-consuming.

- Hardware components might need frequent updates for newer devices.

- Requires specialized training for optimal usage.

Magnet AXIOM is a comprehensive tool designed to aid computer forensic examiners in retrieving evidence from a variety of digital platforms, particularly mobile phones and cloud environments. Given its specialization in these areas, it truly shines when tasked with mobile and cloud evidence recovery.

Why I Picked Magnet AXIOM:

In my quest to find the most efficient software tools, I compared numerous options. Magnet AXIOM stood out distinctly, not just due to its acclaimed reputation, but also because of its pinpointed functionality that caters to both mobile and cloud platforms. This tool, in my judgment, rightfully earns its title for being the best in mobile and cloud evidence recovery.

Standout Features and Integrations:

Magnet AXIOM excels in providing detailed timeline analysis, allowing examiners to trace back activities on a device or account comprehensively. Additionally, its adeptness in retrieving internet history, even from mobile phones, proves invaluable.

Integrations with major cloud service providers and popular mobile phone operating systems further enhance its utility.

Pros and Cons

Pros:

- Noteworthy integrations with cloud platforms and mobile OS.

- Proficient in retrieving internet history from various devices, especially mobile phones.

- Detailed timeline analysis ensures comprehensive insight.

Cons:

- Reliance on continuous updates to support the latest mobile OS versions.

- Some advanced features could be overwhelming.

- Might have a steeper learning curve for beginners.

In the complex landscape of digital forensics, Belkasoft Evidence Center emerges as a robust tool designed primarily to remove a wealth of digital artifacts. Its specialized functionalities make it an impeccable choice for professionals aiming to dive deep into forensic data.

Why I Picked Belkasoft Evidence Center:

In my journey of sifting through various tools, selecting Belkasoft was a clear decision based on its unique capabilities. My determination hinged on its unparalleled prowess in extracting nuanced digital artifacts from computer systems. Its emphasis on meticulous artifact extraction convinced me that it’s the "best for extracting digital artifacts."

Standout Features and Integrations:

Belkasoft shines with its advanced forensic data extraction capabilities. It excels in memory forensics, allowing examiners to retrieve crucial data that many other tools might overlook. In addition, it offers forensic imaging, a vital feature for preserving evidence in its original state. Its platform integrates efficiently with several prominent computer systems, ensuring a wide range of compatibility.

Pros and Cons

Pros:

- Efficient forensic imaging feature for evidence preservation.

- Advanced memory forensics capabilities.

- Comprehensive focus on digital artifact extraction.

Cons:

- Potential hidden costs for additional modules or advanced training.

- The breadth of features might seem daunting initially.

- A learning curve may be present for newcomers.

Detego Global is at the forefront of streamlining digital forensics, offering tools and functionalities that unify operations from endpoint to endpoint. Its unified approach makes it particularly suited for those looking to consolidate their digital forensics procedures, maximizing efficiency and clarity.

Why I Picked Detego Global:

During my evaluation of numerous forensics tools, Detego Global resonated with me for its comprehensive, integrated approach. When determining the most effective tool for a holistic forensics workflow, Detego stood apart.

I judged its all-encompassing suite as the "best for unified digital forensics operations" due to its ability to connect various aspects of the digital investigation process.

Standout Features and Integrations:

Detego Global boasts a wide range of features tailored for forensic professionals, from handling volatility in digital evidence to efficient endpoint analysis. The platform integrates with both Mac and Windows operating systems, ensuring a smooth investigative experience. Additionally, its app-focused features offer insights into application-based evidence, broadening its utility.

Pros and Cons

Pros:

- Specialized features for app-based evidence extraction.

- Strong integration with major operating systems like Mac and Windows.

- Comprehensive endpoint analysis capabilities.

Cons:

- Potential for additional costs for advanced integrations or features.

- The vast suite of tools could be overwhelming initially.

- Might require some training for novice users.

Autres logiciels de criminalistique numérique

Voici une liste de logiciels de criminalistique numérique supplémentaires que j’ai présélectionnés, mais qui n’ont pas intégré le top 10. Ils méritent tout de même le détour.

- Cyber Triage

For rapid incident response

- MailXaminer

For email analysis and recovery

- Wireshark

Good for network protocol analysis

- Sandblast Threat Extraction

Good for advanced threat defense

- Parrot Security

Good for ethical hacking and pen testing

- Autopsy Digital Forensics

Good for detailed digital investigations

- CYREBRO

Good for cybersecurity and forensic analysis

- Oxygen Forensic Detective

Good for mobile data extractions

- PALADIN

Good for OS-based forensic acquisition

- Binalyze AIR

Good for automated incident response

- Aware

Good for forensic research and compliance

- Sleuth Kit

Good for open-source forensic investigations

- OSForensics

Good for rapid digital forensic discovery

- Paraben E3 Universal

Good for comprehensive digital evidence examination

Critères de sélection des logiciels de criminalistique numérique

Pour sélectionner les meilleurs logiciels de criminalistique numérique figurant dans cette liste, j’ai pris en compte les besoins et points de douleur courants des acheteurs tels que la précision des données et le respect des réglementations. J’ai également utilisé le cadre suivant pour rendre mon évaluation structurée et équitable :

Fonctionnalité principale (25% de la note globale)

Pour être inclus dans cette liste, chaque solution devait couvrir ces cas d’usage courants :

- Récupération de données

- Collecte de preuves

- Analyse de fichiers

- Réponse aux incidents

- Génération de rapports

Fonctionnalités supplémentaires remarquables (25% de la note globale)

Pour affiner la sélection, j’ai recherché également des fonctionnalités spécifiques telles que :

- Intégration cloud

- Surveillance en temps réel

- Compatibilité multiplateforme

- Chiffrement avancé

- Rapports automatisés

Facilité d’utilisation (10% de la note globale)

Pour évaluer la facilité d’utilisation de chaque système, j’ai examiné les éléments suivants :

- Interface intuitive

- Navigation aisée

- Tableaux de bord personnalisables

- Mise en place rapide

- Design adaptatif

Parcours d’onboarding (10% de la note globale)

Pour évaluer l’expérience d’onboarding sur chaque plateforme, j’ai pris en considération les critères suivants :

- Disponibilité de vidéos de formation

- Visites guidées interactives du produit

- Guides étape par étape

- Accès aux webinaires

- Assistance par chatbot

Support client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciel, j'ai pris en compte les éléments suivants :

- Disponibilité du support 24h/24 et 7j/7

- Multiples canaux de contact

- Délai de réponse

- Équipe compétente

- FAQs complètes

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les points suivants :

- Tarification compétitive

- Abonnements flexibles

- Disponibilité d'une version d'essai gratuite

- Rapport fonctionnalités/coût

- Réductions pour les plans longue durée

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des utilisateurs, j'ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Satisfaction des utilisateurs

- Principaux points forts

- Faiblesses signalées

- Fréquence des mises à jour

- Implication de la communauté

Comment choisir un logiciel de forensique numérique

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à garder l'esprit clair au cours de votre processus de sélection de logiciel, voici une liste de critères à garder à l'esprit :

| Critère | À prendre en compte |

|---|---|

| Scalabilité | Le logiciel évoluera-t-il avec votre équipe ? Vérifiez s'il prend en charge plus d'utilisateurs ou un volume de données croissant à mesure que vos besoins s'élargissent. Évitez les outils qui limitent la croissance par des coûts de mise à niveau élevés. |

| Intégrations | Fonctionne-t-il avec vos outils existants ? Vérifiez s'il se connecte facilement à vos systèmes actuels pour éviter des perturbations de workflow. Recherchez des API ou des connecteurs prêts à l'emploi. |

| Personnalisation | Pouvez-vous l'adapter à vos processus ? Évaluez la possibilité d'ajuster les paramètres ou les workflows pour répondre aux besoins de votre équipe sans frais supplémentaires ni complications. |

| Facilité d'utilisation | Est-il convivial pour votre équipe ? Assurez-vous que le personnel non technique peut le prendre en main sans formation approfondie. Privilégiez les interfaces intuitives et une navigation simple. |

| Mise en œuvre et intégration | Combien de temps faut-il pour démarrer ? Évaluez le temps et les ressources nécessaires à l'implémentation du logiciel et à la formation de votre équipe. Optez pour des outils proposant un accompagnement et des ressources de formation. |

| Coût | Respecte-t-il votre budget ? Comparez le coût total de possession, y compris les frais cachés ou les suppléments pour des fonctionnalités essentielles. Privilégiez une tarification transparente. |

| Protection des données | Vos données et enquêtes sont-elles protégées ? Vérifiez si le logiciel répond à vos exigences en matière de sécurité, notamment le chiffrement et les contrôles d'accès. Assurez-vous du respect des réglementations en vigueur. |

Qu'est-ce qu'un logiciel de forensique numérique ?

Un logiciel de forensique numérique est un outil utilisé pour collecter, analyser et rapporter des données numériques à des fins d'investigation. Ces outils sont couramment utilisés par les forces de l'ordre, les professionnels de la cybersécurité et les équipes informatiques afin de découvrir et comprendre les preuves numériques. Les fonctionnalités de récupération de données, de collecte de preuves et d'analyse de fichiers facilitent des enquêtes précises et la conformité aux réglementations. En résumé, ces outils apportent un soutien essentiel pour révéler la vérité numérique et garantir l'intégrité des données.

Fonctionnalités

Lors du choix d'un logiciel de forensique numérique, portez une attention particulière aux fonctionnalités clés suivantes :

- Récupération de données : Récupère les données perdues ou supprimées afin d’aider les enquêtes et de garantir qu’aucune information n’est négligée.

- Collecte de preuves : Rassemble des preuves numériques de manière systématique, en maintenant leur intégrité pour les procédures judiciaires.

- Analyse de fichiers : Examine les fichiers à la recherche d’informations cachées ou d’anomalies pouvant indiquer une manipulation ou une activité malveillante.

- Réponse aux incidents : Offre des outils pour réagir rapidement aux incidents de sécurité et ainsi limiter les dommages potentiels.

- Génération de rapports : Crée des rapports détaillés pour présenter les conclusions de manière claire et professionnelle.

- Intégration au cloud : Se connecte aux services cloud pour étendre les capacités d’accès et de stockage des données.

- Surveillance en temps réel : Offre une surveillance continue permettant de détecter et de réagir aux menaces à mesure qu’elles surviennent.

- Compatibilité multiplateforme : Garantit le fonctionnement du logiciel sur différents systèmes d’exploitation et appareils.

- Chiffrement avancé : Protège les données sensibles par chiffrement afin d’empêcher tout accès non autorisé.

- Rapports automatisés : Gagne du temps en générant automatiquement des rapports, assurant cohérence et précision.

Avantages

L’implémentation d’un logiciel de forensic numérique offre de nombreux avantages à votre équipe et à votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Précision améliorée : Les fonctionnalités de récupération de données et de collecte de preuves garantissent des enquêtes approfondies et précises.

- Enquêtes efficaces : Les rapports automatisés et la surveillance en temps réel font gagner du temps, permettant à votre équipe de se concentrer sur l’analyse.

- Sécurité renforcée : Le chiffrement avancé et les outils de réponse aux incidents contribuent à protéger les informations sensibles contre les accès non autorisés.

- Conformité juridique : La génération de rapports et l’analyse de fichiers facilitent le respect des normes et réglementations juridiques lors des enquêtes.

- Accès multiplateforme : La compatibilité entre appareils et systèmes d’exploitation offre une flexibilité dans divers environnements.

- Scalabilité : L’intégration au cloud permet à vos outils d’évoluer selon la croissance de vos données et des besoins de votre équipe.

- Réactivité : Les capacités de réponse aux incidents permettent une action immédiate, réduisant l’impact des failles de sécurité.

Coûts & Tarification

Sélectionner un logiciel de forensic numérique nécessite de comprendre les différents modèles et plans tarifaires proposés. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires, etc. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions logicielles de forensic numérique :

Tableau comparatif des formules de logiciels de forensic numérique

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Récupération de données basique, analyse de fichiers limitée et rapports standards. |

| Formule personnelle | $10-$30/user/month | Récupération de données avancée, collecte de preuves et réponse aux incidents de base. |

| Formule entreprise | $50-$100/user/month | Analyse de fichiers complète, rapports automatisés et compatibilité multiplateforme. |

| Formule grand compte | $150-$300/user/month | Surveillance en temps réel, chiffrement avancé, tableaux de bord personnalisables et support client prioritaire. |

FAQ sur les logiciels de médecine légale numérique

Voici quelques réponses aux questions fréquemment posées sur les logiciels de médecine légale numérique :

Comment évaluer la fiabilité d’un logiciel de médecine légale numérique ?

Évaluez la réputation du logiciel à travers des références, des avis et des versions d’essai. Recherchez les retours sur sa stabilité, sa précision et sa facilité d’utilisation. Un logiciel fiable doit offrir un solide historique en matière de traitement précis des données et fournir des performances constantes lors des enquêtes.

Quels types de données un logiciel de médecine légale numérique peut-il collecter et analyser ?

Les logiciels de médecine légale numérique peuvent traiter divers types de données, y compris des fichiers informatiques, des données mobiles et des informations issues du cloud. Il est essentiel de vérifier que le logiciel prend en charge les sources de données spécifiques avec lesquelles vous travaillez afin de maximiser son efficacité lors des enquêtes.

Un logiciel de médecine légale numérique peut-il s’intégrer à des systèmes ou outils existants ?

Oui, la plupart des logiciels de médecine légale numérique proposent des capacités d’intégration avec d’autres outils et systèmes. Vérifiez s’il permet des connexions transparentes avec votre écosystème logiciel actuel pour améliorer l’efficacité du flux de travail et la gestion des données.

Et après ?

Si vous êtes en train de rechercher un logiciel de médecine légale numérique, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire et discutez brièvement afin qu'ils puissent cerner précisément vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d'achat, y compris lors des négociations tarifaires.