10 Meilleure liste restreinte de plateformes de sécurité IoT

À l’ère technologique actuelle, sécuriser vos dispositifs IoT est plus important que jamais. Vous faites face à des défis comme les violations de données et les accès non autorisés, et vous avez besoin de solutions fiables pour protéger votre réseau. Les plateformes de sécurité IoT peuvent vous aider à surveiller et à protéger vos appareils, en veillant à ce qu'ils fonctionnent en toute sécurité.

Je sais que choisir la bonne plateforme peut sembler compliqué. C’est pourquoi j’ai testé et évalué de façon indépendante les meilleures options du marché. Je vais partager mes meilleures recommandations avec vous, en me concentrant sur ce qu’elles proposent et comment elles peuvent répondre à vos besoins.

Dans cet article, vous trouverez des informations impartiales sur les fonctionnalités et avantages de chaque plateforme. Mon objectif est de vous aider à prendre une décision éclairée pour votre équipe.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleures plateformes de sécurité IoT

Ce tableau comparatif résume les informations tarifaires de mes meilleures sélections de plateformes de sécurité IoT pour vous aider à trouver celle qui correspond le mieux à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la protection des endpoints | Not available | À partir de $10/utilisateur/mois | Website | |

| 2 | Idéal pour la connectivité sécurisée des appareils | Not available | Tarification sur demande | Website | |

| 3 | Idéal pour la gestion, le traitement et le stockage des données | Not available | À partir de $0.0045/appareil/mois | Website | |

| 4 | Idéal pour les audits de sécurité continus | Essai gratuit disponible | À partir de 1,50 $/utilisateur/mois (facturé annuellement) | Website | |

| 5 | Idéal pour la sécurité des appareils intelligents | Démo gratuite + essai gratuit disponible | Tarification sur demande | Website | |

| 6 | Idéal pour la sécurité basée sur les certificats | Démo gratuite disponible | À partir de 12 $/utilisateur/mois (facturé annuellement) | Website | |

| 7 | Idéal pour une gestion robuste des identités | Not available | À partir de 9 $/utilisateur/mois (minimum 5 utilisateurs) | Website | |

| 8 | Idéal pour la sécurité des systèmes embarqués | Not available | À partir de $5/utilisateur/mois (minimum 5 licences) | Website | |

| 9 | Idéal pour la protection des réseaux industriels | Not available | Tarification sur demande | Website | |

| 10 | Idéal pour la sécurité des réseaux IoT cellulaires | Not available | À partir de $10/utilisateur/mois (facturé annuellement) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleures plateformes de sécurité IoT

Vous trouverez ci-dessous mes résumés détaillés des meilleures plateformes de sécurité IoT qui figurent sur ma liste restreinte. Mes avis offrent un aperçu des fonctionnalités clés, des avantages et inconvénients, des intégrations, ainsi que des cas d’utilisation idéaux de chaque outil pour vous aider à trouver celui qui vous convient le mieux.

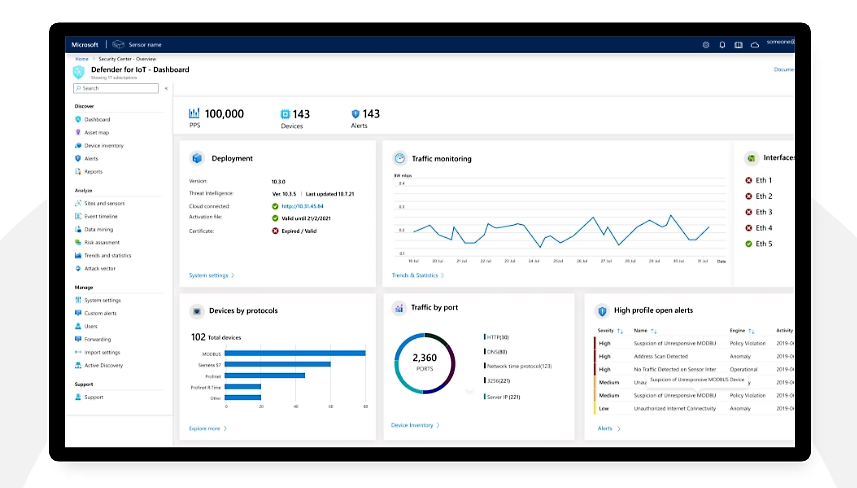

Microsoft Defender for IoT est une solution de sécurité complète spécialement conçue pour protéger les terminaux au sein des environnements IoT. Elle offre une défense robuste contre diverses menaces visant les dispositifs IoT et est considérée comme la meilleure pour la protection des endpoints grâce à ses capacités avancées à identifier et à atténuer les risques au niveau des appareils.

Pourquoi j'ai choisi Microsoft Defender for IoT : J'ai sélectionné Microsoft Defender for IoT après une comparaison approfondie de différentes plateformes de protection des endpoints. Ce qui la distingue, c'est sa concentration approfondie sur la sécurité IoT, associée à la réputation de fiabilité de Microsoft.

Elle intègre des fonctionnalités personnalisées pour les appareils IoT, ce qui en fait le meilleur choix en matière de protection des endpoints, particulièrement pour ceux qui recherchent un niveau de sécurité optimal dans un écosystème IoT.

Fonctionnalités phares & intégrations :

Microsoft Defender for IoT comprend des fonctionnalités de pointe telles que la détection des menaces en temps réel, l'évaluation des vulnérabilités et la réponse automatisée aux attaques. Il est équipé d’algorithmes d'apprentissage automatique qui aident à identifier les menaces nouvelles et évolutives.

L'intégration avec les systèmes existants de gestion des informations et des événements de sécurité (SIEM) ainsi qu’avec les autres solutions de sécurité Microsoft en fait un outil complet, garantissant une posture de sécurité globale.

Pros and Cons

Pros:

- Spécialisé dans la protection des endpoints pour l'IoT

- S'intègre bien avec les autres produits de sécurité Microsoft

- Capacités avancées de détection des menaces

Cons:

- Peut nécessiter une expertise technique pour une utilisation optimale

- Le prix peut être plus élevé que certains concurrents

- Problèmes potentiels de compatibilité avec les environnements non-Microsoft

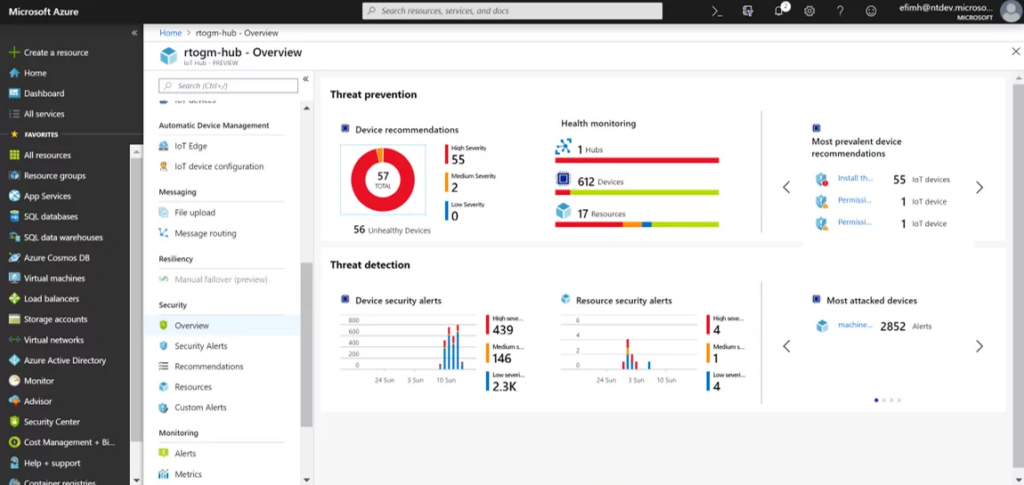

Microsoft Azure Sphere est une solution complète qui offre une connectivité sécurisée et évolutive pour les appareils IoT. Elle intègre matériel, logiciel et services cloud pour créer un cadre de sécurité robuste pour les appareils IoT, ce qui lui vaut sa réputation de meilleure solution pour la connectivité sécurisée des appareils.

Pourquoi j'ai choisi Microsoft Azure Sphere : J'ai choisi Microsoft Azure Sphere pour son approche de pointe en matière de sécurité IoT. En combinant le matériel, le système d'exploitation et les services cloud, il propose une solution unifiée difficile à égaler. Cette intégration est ce qui le distingue et pourquoi je pense qu'il est le meilleur pour la connectivité sécurisée des appareils.

La possibilité de gérer et de mettre à jour les appareils de manière sécurisée sans compromettre la convivialité constitue un argument solide pour son choix.

Fonctionnalités clés et intégrations :

Les points forts d'Azure Sphere incluent son matériel conçu sur mesure avec une technologie de sécurité Microsoft intégrée, un système d'exploitation à plusieurs niveaux de sécurité, et le service de sécurité Azure Sphere qui garantit une connectivité sécurisée. Ses intégrations avec d'autres services Azure offrent un environnement cohérent pour la gestion et la surveillance des appareils IoT.

De plus, il peut s'intégrer aux systèmes métiers existants, offrant flexibilité et efficacité dans la gestion des appareils.

Pros and Cons

Pros:

- Solution de sécurité complète intégrant matériel, système d'exploitation et cloud

- Grandes capacités d'intégration avec d'autres services Azure

- Flexibilité dans la connexion et la gestion de divers appareils IoT

Cons:

- Les informations tarifaires ne sont pas transparentes

- Peut nécessiter une compatibilité matérielle spécifique

- La complexité de l'installation et de la configuration peut nécessiter une assistance professionnelle

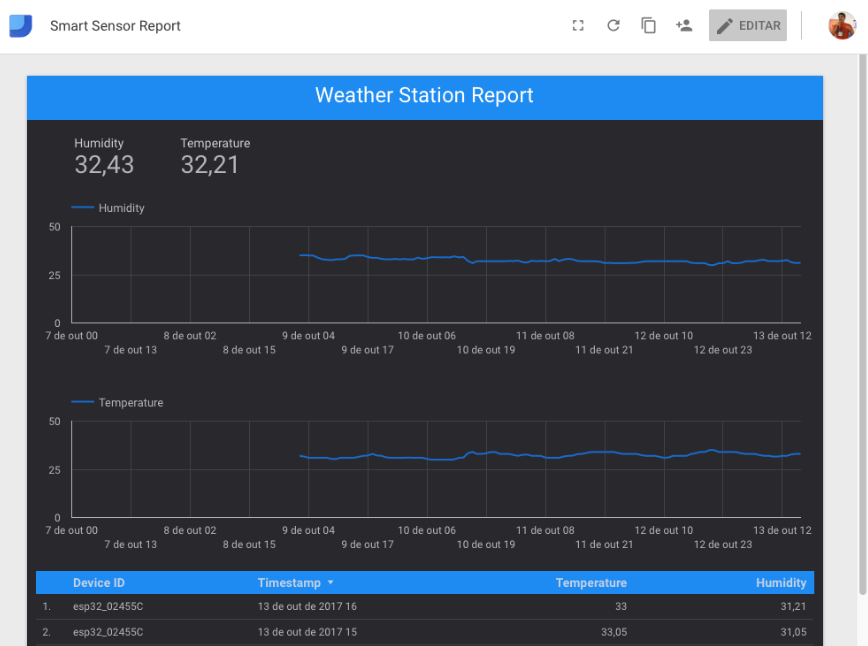

Google IoT Core est un service géré qui permet aux utilisateurs de connecter, gérer et ingérer des données provenant d'appareils répartis à travers le monde. La capacité de cet outil à offrir un service entièrement intégré pour tous les aspects de la gestion des données IoT est en adéquation avec sa position de meilleur choix pour la gestion, le traitement et le stockage des données, comblant l'écart entre les divers appareils IoT et l'intelligence issue des données dont les entreprises ont besoin aujourd'hui.

Pourquoi j'ai choisi Google IoT Core : J'ai choisi Google IoT Core après avoir comparé et évalué différents outils de gestion de données IoT. Son approche unifiée pour gérer, traiter et stocker les données depuis des appareils variés, soutenue par l'infrastructure solide de Google, m'a particulièrement marqué.

Cet ensemble complet est la raison pour laquelle je pense qu'il est le meilleur pour la gestion, le traitement et le stockage des données dans un environnement IoT, offrant aux entreprises une solution globale.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités de Google IoT Core incluent une connexion et une gestion sécurisées des appareils, de riches capacités de traitement de données et une intégration à d'autres services Google Cloud comme BigQuery et Dataflow.

Ces intégrations permettent aux utilisateurs de tirer parti des outils d'apprentissage automatique de Google, de ses solutions analytiques et d'autres technologies de traitement de données, offrant une expérience cohérente au sein de l'écosystème Google Cloud.

Pros and Cons

Pros:

- Simplifie la complexité de la gestion, du traitement et du stockage des données IoT

- Intégration facile avec d'autres services Google Cloud

- Fonctionnalités de sécurité robustes pour la connexion et la gestion des appareils

Cons:

- Peut être difficile à mettre en œuvre pour ceux qui ne connaissent pas la plateforme Google Cloud

- Les coûts peuvent augmenter avec un grand nombre d'appareils

- Flexibilité limitée si l'on souhaite utiliser des services ou des outils hors Google Cloud

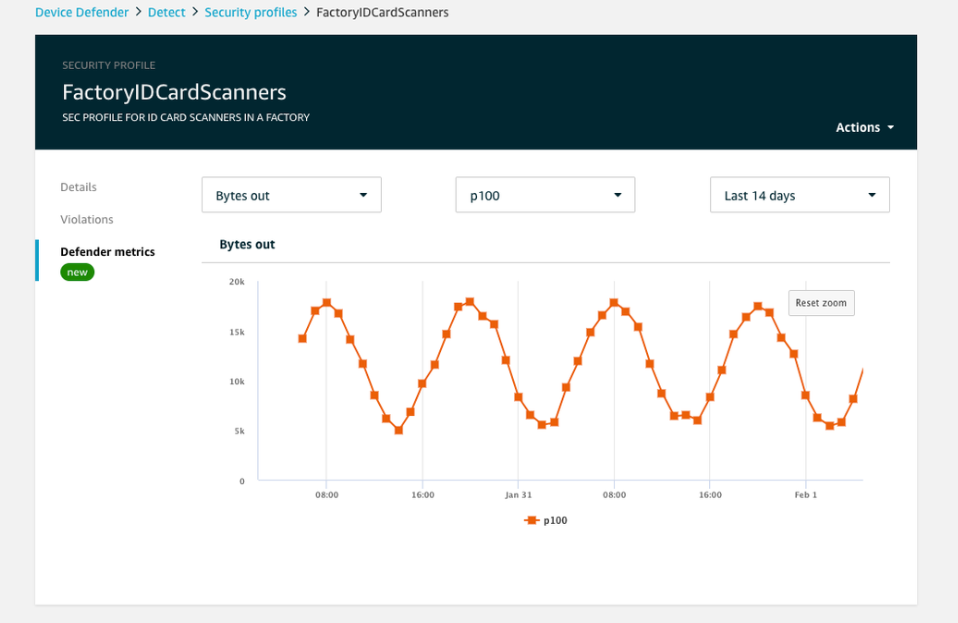

AWS IoT Device Defender est un service entièrement géré qui fournit des métriques de sécurité et réalise des audits continus des configurations IoT. Sa capacité à surveiller et à rendre compte en continu de la posture de sécurité des appareils est la raison pour laquelle il se distingue comme la meilleure solution pour des audits de sécurité continus, une exigence essentielle dans le paysage connecté d'aujourd'hui.

Pourquoi j'ai choisi AWS IoT Device Defender : J'ai choisi AWS IoT Device Defender en raison de son accent constant sur l'audit et la surveillance des configurations de sécurité des appareils IoT. En sélectionnant cet outil, je donne la priorité à une surveillance continue de la sécurité, essentielle pour détecter les écarts par rapport aux meilleures pratiques de sécurité.

Cet engagement continu envers les audits est ce qui le différencie de nombreux autres et pourquoi je le considère comme le meilleur choix pour les audits de sécurité continus.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités marquantes d'AWS IoT Device Defender incluent la surveillance continue des métriques de sécurité depuis les appareils et AWS IoT Core, la détection automatique des comportements anormaux, ainsi que l'intégration avec AWS IoT Core pour une gestion facilitée des appareils.

L'intégration avec d'autres services AWS lui permet de fonctionner au sein de l'écosystème AWS, améliorant ainsi la commodité lors de la configuration et de la maintenance des paramètres de sécurité pour les appareils IoT.

Pros and Cons

Pros:

- Surveillance et audit continus

- Intégration avec AWS IoT Core et d'autres services AWS

- Système d'alertes et de rapports hautement personnalisable

Cons:

- Peut être complexe pour les petites organisations ou celles novices avec AWS

- Les coûts peuvent devenir élevés selon le nombre d'appareils

- Spécifique à l'écosystème AWS, limitant la flexibilité avec d'autres fournisseurs

Palo Alto Networks est une entreprise de cybersécurité qui propose une suite complète de produits visant à sécuriser les appareils intelligents. Leur orientation vers la sécurité de l'IoT, la prévention des menaces et les mesures de sécurité adaptatives les positionne comme un leader du secteur pour la protection des dispositifs intelligents, ce qui en fait le meilleur choix pour la sécurité des appareils connectés.

Pourquoi j'ai choisi Palo Alto Networks : J'ai sélectionné Palo Alto Networks après avoir soigneusement comparé diverses plateformes de sécurité et évalué leur efficacité dans le domaine spécifique de la protection des appareils intelligents. Son analyse des menaces alimentée par l'IA, sa surveillance en temps réel et sa capacité à s'adapter aux menaces en constante évolution distinguent cette solution des autres outils de sécurité.

Ces caractéristiques contribuent à mon jugement que Palo Alto Networks est la meilleure solution pour la sécurité des appareils intelligents, notamment à une époque où la prolifération des appareils connectés exige des mesures de sécurité robustes.

Fonctionnalités et intégrations remarquables :

La plateforme Palo Alto Networks met l'accent sur la prévention en temps réel des menaces, une analyse avancée pilotée par l'IA et une surveillance continue des appareils intelligents. Sa capacité d'intégration avec des infrastructures de sécurité existantes et sa compatibilité avec différents systèmes d'exploitation assurent une stratégie de défense cohérente.

En outre, l'intégration à des systèmes externes de gestion des informations et des événements de sécurité (SIEM) offre une visibilité et un contrôle accrus.

Pros and Cons

Pros:

- Analyse robuste des menaces basée sur l'IA

- Surveillance complète des appareils intelligents

- Intégration avec les systèmes de sécurité existants et les plateformes SIEM

Cons:

- Peut être complexe à configurer

- Les informations tarifaires peuvent manquer de transparence

- Peut nécessiter des ressources supplémentaires pour une utilisation optimale

La solution de sécurité IoT d’Entrust est conçue pour offrir une sécurité robuste basée sur les certificats, apportant l’assurance numérique nécessaire pour les appareils au sein de l’écosystème IoT. Avec la multiplication des appareils IoT dans divers secteurs, disposer d’une plateforme spécialisée dans la gestion des certificats devient essentiel, ce qui fait d’Entrust la meilleure option pour cette problématique de sécurité spécifique.

Pourquoi j’ai choisi Entrust : J’ai choisi Entrust pour sa focalisation unique sur la sécurité basée sur les certificats, un élément essentiel pour l’authentification des appareils dans l’environnement IoT. En évaluant et en comparant plusieurs plateformes, j’ai constaté qu’Entrust se distingue par sa capacité à gérer et sécuriser les certificats numériques.

Cette spécialisation en fait la meilleure option pour les organisations recherchant une solution solide d’authentification basée sur les certificats, garantissant la confiance dans les appareils connectés.

Fonctionnalités et intégrations phares :

Entrust propose une infrastructure à clé publique (PKI) évolutive conçue pour l’IoT, permettant l’enrôlement sécurisé des appareils et la gestion des certificats. La plateforme s’intègre parfaitement avec les systèmes d’entreprise existants et les principales plateformes IoT, ce qui la rend adaptable à divers cas d’usage. Son respect des standards du secteur et sa compatibilité avec de multiples formats de certificats renforcent encore son autorité en matière de sécurité basée sur les certificats.

Pros and Cons

Pros:

- Spécialisé dans la sécurité basée sur les certificats

- PKI évolutive et adaptée à l’IoT

- Intégration poussée avec les systèmes d’entreprise

Cons:

- Peut s’avérer complexe pour des implémentations à petite échelle

- Principalement axé sur la sécurité des certificats, d’autres domaines pourraient être moins robustes

- Problèmes potentiels de compatibilité avec des certificats non standards

La plateforme de sécurité IoT Sectigo est conçue pour protéger les appareils interconnectés en mettant en œuvre une gestion robuste des identités. En se concentrant sur l'identification, la validation et la sécurisation des appareils, elle crée une défense solide contre les accès non autorisés.

Le meilleur atout de la plateforme, la gestion robuste des identités, garantit que seuls les appareils et utilisateurs autorisés peuvent interagir au sein du réseau IoT, renforçant ainsi la sécurité globale.

Pourquoi j'ai choisi la plateforme de sécurité IoT Sectigo : J'ai sélectionné la plateforme de sécurité IoT Sectigo après avoir évalué divers outils de sécurité IoT en raison de son approche globale de la gestion des identités. Elle se distingue particulièrement en s'assurant que l'identité des appareils et des utilisateurs est authentifiée et sécurisée, offrant ainsi une protection supplémentaire contre les menaces potentielles.

La raison pour laquelle je considère qu'elle est la meilleure pour la gestion robuste des identités repose sur sa technologie innovante et ses politiques qui constituent un mécanisme de défense impénétrable contre les accès non autorisés.

Fonctionnalités clés & intégrations :

La plateforme de sécurité IoT Sectigo propose des fonctionnalités telles que des certificats numériques, l'intégrité embarquée des appareils et un chiffrement avancé pour une gestion complète des identités. Ces fonctionnalités permettent de valider de manière sécurisée l'identité et l'intégrité des appareils, garantissant que seuls les appareils de confiance peuvent se connecter au réseau.

La plateforme s'intègre aux systèmes d'entreprise existants ainsi qu'à divers protocoles IoT, permettant flexibilité et facilité de mise en œuvre.

Pros and Cons

Pros:

- Solution complète de gestion des identités

- Intégration aux systèmes existants

- Fonctionnalités avancées d’encryptage et de certificats

Cons:

- Complexité lors de la mise en place de certaines intégrations

- Peut nécessiter une expertise technique pour l’optimisation

- Le coût peut être élevé pour les petites implémentations

Mbed OS est un système d'exploitation open-source populaire, spécialement conçu pour renforcer la sécurité des systèmes embarqués. Son accent sur la sécurité embarquée fait de Mbed OS une référence dans le domaine de l'IoT, s'alignant parfaitement avec sa réputation de meilleur choix pour la sécurité des systèmes embarqués.

Pourquoi j'ai choisi Mbed OS : J'ai sélectionné Mbed OS en raison de son accent particulier sur la sécurité des systèmes embarqués. Les systèmes embarqués des appareils IoT présentent des défis uniques, et après avoir examiné différentes solutions, l'architecture de Mbed OS a démontré des capacités spécifiques pour atténuer ces difficultés.

Je l'ai trouvé le meilleur pour la sécurité des systèmes embarqués grâce à sa robustesse, son adaptabilité et son intérêt dédié pour ce domaine précis.

Fonctionnalités remarquables et intégrations :

Mbed OS offre un ensemble complet de fonctionnalités, dont la prise en charge de nombreux microcontrôleurs (MCU) et une suite exhaustive de fonctionnalités de sécurité. Il propose des capacités de système d'exploitation temps réel (RTOS) et s'intègre avec les environnements et outils de développement populaires, garantissant un flux de travail optimisé.

La prise en charge des protocoles standards de l'industrie et une documentation complète le rendent très adaptable à de nombreuses applications de sécurité embarquée.

Pros and Cons

Pros:

- Conçu sur-mesure pour la sécurité des systèmes embarqués

- Prise en charge complète de divers MCU

- Excellente intégration avec les outils de développement populaires

Cons:

- Peut être excessif pour des usages non embarqués

- Nécessite une expertise technique en systèmes embarqués

- Courbe d’apprentissage pour les nouveaux développeurs

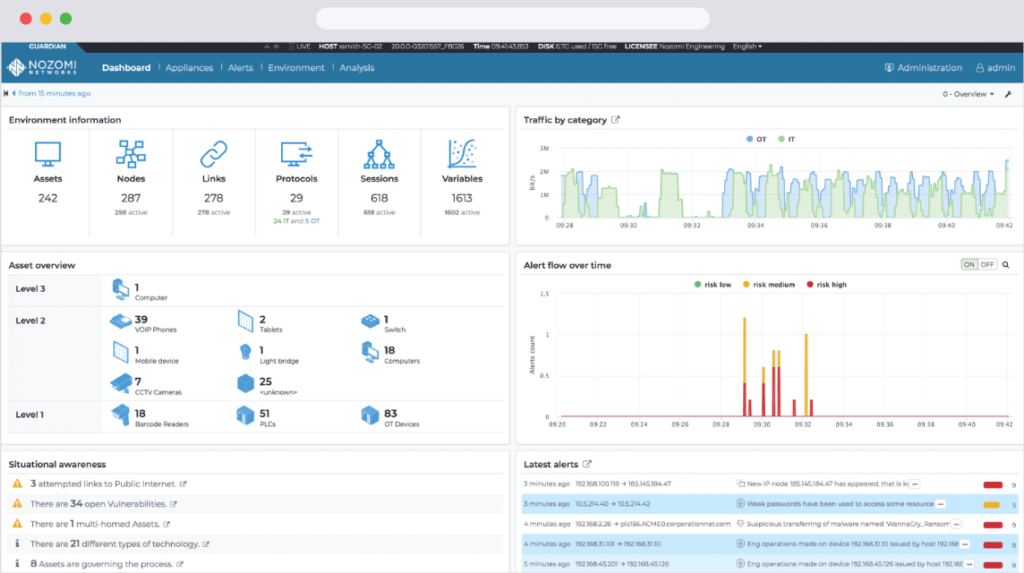

Nozomi Networks est un fournisseur de sécurité de premier plan spécialisé dans la protection des réseaux industriels. La plateforme propose un ensemble de fonctionnalités permettant de détecter et de contrer les menaces dans les environnements d'infrastructures critiques, ce qui en fait la meilleure solution pour la protection des réseaux industriels grâce à sa spécialisation dans la sécurisation de systèmes industriels complexes.

Pourquoi j'ai choisi Nozomi Networks : J'ai sélectionné Nozomi Networks après une évaluation approfondie des outils conçus pour la sécurité industrielle. Son engagement à protéger les infrastructures critiques et sa capacité à s'adapter aux besoins spécifiques des environnements industriels l'ont distinguée de ses concurrents.

Son fort accent sur la protection des réseaux industriels répond au besoin croissant de sécurité renforcée dans des secteurs tels que la fabrication, l'énergie et le transport, ce qui justifie pourquoi elle est la meilleure pour ce cas d'usage particulier.

Fonctionnalités clés & intégrations :

Nozomi Networks propose des fonctionnalités telles que le suivi des actifs en temps réel, la détection des menaces et la gestion des vulnérabilités, spécialement adaptées aux réseaux industriels. Sa technologie de détection d'anomalies permet d'identifier des schémas inhabituels pouvant révéler une brèche.

L'intégration avec les systèmes SCADA existants, les outils de sécurité IT et les protocoles industriels garantit un dispositif de défense complet.

Pros and Cons

Pros:

- Spécialisé dans les environnements de réseaux industriels

- Intégration avec les systèmes et protocoles industriels existants

- Surveillance continue et détection des menaces en temps réel

Cons:

- Les informations sur les prix ne sont pas publiquement communiquées

- Peut nécessiter une personnalisation approfondie pour les configurations industrielles spécifiques

- Applicabilité limitée hors contexte industriel

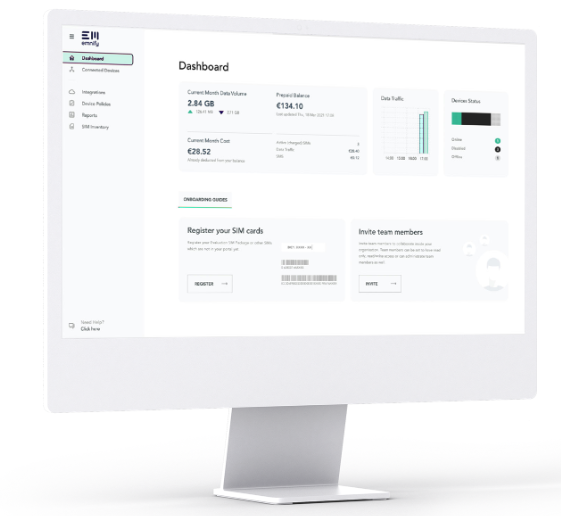

Emnify est une plateforme de communication cloud-native spécialisée dans la connectivité sécurisée pour les réseaux IoT cellulaires. En fournissant un routage de données sécurisé et des analyses en temps réel, elle garantit la sécurité et l'intégrité des connexions IoT cellulaires, ce qui en fait le meilleur choix pour la sécurité des réseaux IoT cellulaires.

Pourquoi j'ai choisi Emnify : J'ai sélectionné Emnify après avoir comparé en profondeur diverses plateformes conçues pour la sécurité de l'IoT. Son accent sur la protection des réseaux IoT cellulaires, associé à de puissants outils d’analytique et une architecture basée sur le cloud, la distingue dans le paysage de la sécurité.

Ces caractéristiques uniques justifient pourquoi je considère qu'Emnify est le meilleur choix pour la sécurisation des réseaux IoT cellulaires, dans lesquels les mesures de sécurité traditionnelles pourraient ne pas suffire.

Fonctionnalités et intégrations remarquables :

La plateforme Emnify offre une sécurité multi-couches, avec notamment un chiffrement de bout en bout, des politiques de pare-feu et une surveillance en temps réel pour les appareils IoT connectés via des réseaux cellulaires. Le système est conçu pour s’intégrer aux principaux fournisseurs de cloud, comme AWS et Azure, afin de faciliter la gestion et la montée en charge des réseaux IoT.

De plus, des API sont disponibles pour des intégrations sur mesure, étendant ainsi leur portée et leur adaptabilité.

Pros and Cons

Pros:

- Focalisation spécialisée sur la sécurité des réseaux IoT cellulaires

- L'architecture cloud-native facilite la montée en charge

- Intégrations faciles avec les principales plateformes cloud

Cons:

- La facturation annuelle peut ne pas convenir à toutes les entreprises

- Peut être trop spécialisé pour des besoins de sécurité informatique plus larges

- Courbe d'apprentissage potentiellement plus élevée pour ceux non familiers avec les mesures de sécurité de l'IoT cellulaire

Autres plateformes de sécurité IoT

Voici quelques autres options de plateformes de sécurité IoT qui n’ont pas été retenues dans ma sélection principale, mais qui valent quand même le détour :

Critères de sélection d'une plateforme de sécurité IoT

Pour sélectionner la meilleure plateforme de sécurité IoT à inclure dans cette liste, j’ai pris en compte les besoins communs des acheteurs et leurs points de douleur tels que la gestion des vulnérabilités des appareils et l'évolutivité du réseau. J’ai également utilisé le cadre suivant afin de mener une évaluation structurée et équitable :

Fonctionnalité principale (25 % de la note globale)

Pour figurer dans cette liste, chaque solution devait répondre à ces cas d’usages courants :

- Authentification des appareils

- Surveillance du réseau

- Détection de menaces

- Logiciel VPN ou chiffrement des données

- Contrôle d’accès

Fonctionnalités exceptionnelles additionnelles (25 % de la note globale)

Pour affiner encore davantage la sélection, j’ai également recherché des fonctionnalités distinctives, telles que :

- Analyses pilotées par l’IA

- Alertes en temps réel

- Intégration cloud

- Tableaux de bord personnalisables

- Rapports de conformité

Expérience utilisateur (10 % de la note globale)

Pour évaluer la facilité d’utilisation de chaque système, j’ai pris en considération les points suivants :

- Interface intuitive

- Navigation aisée

- Paramètres personnalisables

- Accès rapide aux fonctionnalités

- Courbe d’apprentissage réduite

Onboarding (10 % de la note globale)

Pour évaluer l’expérience d’accueil sur chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites guidées interactives du produit

- Accès aux webinaires

- Documentation complète

- Chatbots réactifs

Service client (10 % du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité 24h/24 et 7j/7

- Assistance multicanale

- Délai de réponse

- Personnel compétent

- Disponibilité des FAQ

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai pris en compte les facteurs suivants :

- Tarification compétitive

- Modèle de tarification transparent

- Formules d’abonnement flexibles

- Coût par rapport aux fonctionnalités

- Potentiel de retour sur investissement

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction générale des clients, voici les éléments pris en compte lors de la lecture des avis clients :

- Notes de satisfaction des utilisateurs

- Avantages et inconvénients fréquemment mentionnés

- Fréquence des mises à jour

- Facilité de mise en œuvre

- Fiabilité globale

Comment choisir une plateforme de sécurité IoT

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection de logiciel, voici une liste de critères à garder à l’esprit :

| Critère | Ce qu’il faut considérer |

|---|---|

| Scalabilité | La plateforme peut-elle gérer votre nombre croissant d’appareils ? Pensez à la croissance future et à la capacité de la solution à évoluer sans nécessiter de mises à niveau majeures. |

| Intégrations | Fonctionne-t-elle avec vos systèmes existants ? Vérifiez la compatibilité avec les autres outils utilisés par votre équipe pour éviter les problèmes d’intégration. |

| Personnalisation | Pouvez-vous l’adapter à vos besoins ? Recherchez des options permettant des ajustements selon vos exigences de flux de travail spécifiques. |

| Facilité d’utilisation | L’interface est-elle conviviale ? Assurez-vous que votre équipe peut naviguer et utiliser facilement la plateforme sans formation poussée. |

| Mise en œuvre et intégration | Combien de temps l’installation prendra-t-elle ? Évaluez le processus d’intégration, ainsi que le support et les ressources disponibles, pour garantir une transition fluide. |

| Coût | Est-elle compatible avec votre budget ? Comparez les modèles tarifaires et prenez en compte le coût total de possession, y compris les frais cachés ou dépenses sur le long terme. |

| Garanties de sécurité | Les mesures de sécurité sont-elles suffisantes ? Assurez-vous que la plateforme offre une protection solide contre les menaces et soit conforme aux normes du secteur. |

| Exigences de conformité | Respecte-t-elle les exigences réglementaires ? Vérifiez que la plateforme permet de satisfaire les normes de conformité nécessaires à votre secteur, comme le RGPD ou la HIPAA. |

Qu’est-ce qu’une plateforme de sécurité IoT ?

Les plateformes de sécurité IoT sont des outils conçus pour protéger les appareils connectés à Internet contre les menaces. Les professionnels de l’informatique, les administrateurs réseau et les experts en sécurité utilisent généralement ces plateformes pour sécuriser les appareils et garantir une transmission des données sans risque. L’authentification des appareils, la surveillance du réseau et la détection de menaces aident à gérer les vulnérabilités et à maintenir des opérations sécurisées. Ces outils fournissent une protection essentielle pour les environnements connectés.

Fonctionnalités

Lors de la sélection d’une plateforme de sécurité IoT, soyez attentif aux fonctionnalités clés suivantes :

- Authentification des appareils : Confirme l'identité des appareils se connectant à votre réseau, empêchant ainsi tout accès non autorisé.

- Surveillance du réseau : Observe en continu le trafic réseau pour détecter des activités inhabituelles et des menaces potentielles.

- Détection des menaces : Identifie et alerte les utilisateurs en cas de violations de sécurité et de vulnérabilités potentielles.

- Chiffrement des données : Protège les informations sensibles en les convertissant dans un format sécurisé lors de leur transmission.

- Contrôle d'accès : Gère les autorisations des utilisateurs afin de garantir que seules les personnes autorisées puissent accéder à certaines données ou appareils.

- Analyses pilotées par l'IA : Utilise l'intelligence artificielle pour analyser les données et prédire les risques de sécurité potentiels.

- Rapports de conformité : Fournit des rapports pour garantir le respect des réglementations et normes du secteur.

- Intégration au cloud : Se connecte aux services cloud et aux outils de test IoT pour renforcer la flexibilité et l’accessibilité des données.

- Tableaux de bord personnalisables : Permettent aux utilisateurs de personnaliser leur interface pour une meilleure visibilité et un meilleur contrôle des indicateurs de sécurité.

- Alertes en temps réel : Envoient des notifications immédiates lors d’incidents de sécurité, permettant une réponse et une atténuation rapides.

Bénéfices

La mise en place d’une plateforme de sécurité IoT offre de nombreux avantages à votre équipe et à votre entreprise. Voici quelques bénéfices dont vous pourrez profiter :

- Sécurité renforcée : Protège les appareils et les données contre les accès non autorisés et les violations grâce à des fonctionnalités telles que l’authentification des appareils et le chiffrement des données.

- Meilleure conformité : Assure le respect des réglementations du secteur avec des rapports de conformité, réduisant les risques juridiques.

- Gestion efficace des menaces : Identifie et répond rapidement aux menaces potentielles grâce aux alertes en temps réel et aux capacités de détection des menaces.

- Visibilité accrue du réseau : Offre des informations sur les activités du réseau via la surveillance réseau, permettant de détecter plus rapidement les anomalies.

- Efficacité opérationnelle accrue : Simplifie la gestion de la sécurité grâce aux tableaux de bord personnalisables et aux analyses pilotées par l'IA.

- Scalabilité : Prend en charge l’expansion des réseaux d’appareils, garantissant que les mesures de sécurité évoluent avec les besoins de votre entreprise.

- Économies : Réduit les pertes financières potentielles dues aux violations de sécurité et aux pénalités de non-conformité.

Coûts & Tarification

Sélectionner une plateforme de sécurité IoT nécessite de comprendre les différents modèles et formules de tarification disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l'équipe, des options supplémentaires, et plus encore. Le tableau ci-dessous récapitule les formules courantes, leurs prix moyens et les caractéristiques typiques incluses dans les solutions de plateformes de sécurité IoT :

Tableau comparatif des formules pour les plateformes de sécurité IoT

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Détection basique des menaces, prise en charge limitée des appareils, et assistance communautaire. |

| Formule personnelle | $10-$30/user/month | Authentification des appareils, surveillance réseau et assistance par e-mail. |

| Formule entreprise | $50-$100/user/month | Détection avancée des menaces, chiffrement des données, et assistance téléphonique. |

| Formule grande entreprise | $150-$300/user/month | Tableaux de bord personnalisables, rapports de conformité, et gestionnaire de compte dédié. |

FAQ sur les plateformes de sécurité IoT

Voici des réponses à des questions fréquemment posées sur les plateformes de sécurité IoT :

Comment une plateforme de sécurité IoT gère-t-elle les mises à jour logicielles ?

Les plateformes de sécurité IoT prennent souvent en charge les mises à jour à distance pour appliquer rapidement les correctifs de sécurité. Ainsi, vos appareils restent protégés contre les vulnérabilités à mesure que de nouvelles menaces apparaissent. Assurez-vous que la plateforme choisie propose des mises à jour rapides et un processus de mise à jour simple afin de maintenir un haut niveau de sécurité.

Quels contrôles d'accès utilisateur sont disponibles sur les plateformes de sécurité IoT ?

Les plateformes de sécurité IoT proposent généralement des protocoles d’authentification et d’autorisation robustes comme OAuth2 et le contrôle d’accès basé sur les rôles. Ces contrôles empêchent l’accès non autorisé aux appareils et aux données, protégeant ainsi votre réseau. Évaluez la flexibilité et la robustesse de ces contrôles pour qu’ils répondent à vos besoins.

Les fonctions de sécurité sont-elles activées par défaut sur les plateformes IoT ?

De nombreuses plateformes de sécurité IoT activent par défaut des fonctions de sécurité essentielles, telles que des mots de passe initiaux robustes et la désactivation de fonctions pouvant présenter des risques. C’est essentiel pour réduire les vulnérabilités dès le départ. Vérifiez que la plateforme que vous choisissez applique bien cette pratique pour une sécurité renforcée.

Quel cadre de sécurité global les plateformes IoT utilisent-elles ?

Les plateformes IoT mettent généralement en œuvre des stratégies de sécurité multicouches, incluant la défense en profondeur et les principes du zéro confiance. Ces cadres sont conçus pour répondre aux faiblesses spécifiques aux systèmes IoT. Comprendre le cadre utilisé par une plateforme vous aide à évaluer son efficacité en matière de sécurité.

Les plateformes de sécurité IoT peuvent-elles être intégrées à d'autres outils et systèmes ?

Oui, de nombreuses plateformes de sécurité IoT offrent des capacités d’intégration avec les systèmes métiers existants, des applications tierces et d’autres u003ca href=u0022https://thectoclub.com/tools/best-iot-analytics-platform/u0022u003eplateformes d’analyse IoTu003c/au003e. Cette flexibilité garantit que le système de sécurité IoT peut s’intégrer à votre infrastructure technologique existante.

Et après :

Si vous cherchez actuellement une plateforme de sécurité IoT, contactez un conseiller SoftwareSelect pour obtenir gratuitement des recommandations personnalisées.

Vous remplissez un formulaire, puis échangez brièvement afin qu’ils comprennent précisément vos besoins. Vous recevrez ensuite une liste de logiciels à examiner. L’équipe vous accompagnera également tout au long du processus d’achat, y compris pour la négociation des prix.