Liste restreinte d'alternatives à CrowdStrike

Voici ma sélection d’alternatives à CrowdStrike :

Les meilleures alternatives à CrowdStrike associent une détection avancée des menaces, une réponse en temps réel et un déploiement flexible pour protéger vos terminaux et vos données. Si vous recherchez des alternatives à CrowdStrike, vous avez sans doute besoin d’outils de cybersécurité dont les fonctionnalités égalent ou surpassent celles de CrowdStrike—sans compromis sur la facilité d’utilisation, l’intégration ou la maîtrise des coûts.

À mesure que de nouvelles menaces et exigences de conformité apparaissent, choisir la bonne solution est primordial pour protéger votre système et assurer la continuité de votre activité. Cette liste vous aidera à comparer les principaux concurrents de CrowdStrike et à sélectionner sereinement l’outil le plus adapté aux besoins de sécurité de votre organisation.

Qu’est-ce que CrowdStrike ?

CrowdStrike est une plateforme de cybersécurité fournissant une protection des points de terminaison, de la veille sur les menaces et une réponse aux incidents grâce à une technologie cloud native. Elle utilise l’intelligence artificielle et l’analyse comportementale pour détecter, prévenir et répondre aux cybermenaces sur l’ensemble des appareils et réseaux.

Les équipes de sécurité font confiance à CrowdStrike Falcon pour protéger les terminaux, surveiller l’activité et automatiser la remédiation des menaces, en faisant un choix populaire pour les organisations à la recherche d’une protection avancée et évolutive contre les cyberrisques changeants.

Résumé des meilleures alternatives à CrowdStrike

Ce tableau comparatif résume les détails tarifaires de mes meilleures alternatives à CrowdStrike pour vous aider à choisir celle qui conviendra le mieux à votre budget et à vos besoins métier.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour une protection facile à utiliser | Essai gratuit de 14 jours + démo gratuite disponible | Dès 49,99 $/an | Website | |

| 2 | Idéal pour une réponse autonome aux menaces sur les endpoints | Démo gratuite disponible | À partir de $179.99/endpoint (facturé annuellement) | Website | |

| 3 | Idéal pour la prévention des menaces sur les postes de travail basée sur l'IA | Essai gratuit de 30 jours disponible | Tarification sur demande | Website | |

| 4 | Idéal pour la protection anti-malware native de l'IA | Essai gratuit de 30 jours | À partir de $211/an | Website | |

| 5 | Idéal pour une sécurité pilotée par l'apprentissage automatique | Essai gratuit disponible | Tarifs sur demande | Website | |

| 6 | Idéal pour l’analytique comportementale des menaces actives | Démo gratuite disponible | Tarification sur demande | Website | |

| 7 | Idéal pour la détection gérée pour les petites équipes | Essai gratuit disponible | Prix sur demande | Website | |

| 8 | Idéal pour la défense contre les menaces sur les endpoints | Essai gratuit disponible | À partir de 247,5 $/an | Website | |

| 9 | Idéal pour une XDR unifiée sur toute la surface d’attaque | Essai gratuit de 30 jours + consultation d’experts disponible | Tarif sur demande | Website | |

| 10 | Idéal pour la protection de la vie privée des consommateurs | Essai gratuit de 30 jours | À partir de 119,99 $/an (facturation annuelle) | Website |

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les alternatives à CrowdStrike

Vous trouverez ci-dessous mes résumés détaillés des alternatives à CrowdStrike qui figurent sur ma liste restreinte. Mes avis offrent un aperçu complet des fonctionnalités, des cas d’utilisation privilégiés et des capacités de chaque plateforme de cybersécurité, pour vous aider à choisir la plus adaptée à vos besoins.

Malwarebytes propose une sécurité des endpoints conçue pour les organisations recherchant une protection simple, sans configuration ou gestion complexe. Elle s’adresse aux équipes informatiques des petites et moyennes entreprises qui ont besoin de déployer rapidement une défense contre les logiciels malveillants et les ransomwares. La plateforme aide à traiter les menaces telles que le phishing, les exploits zero-day et les programmes indésirables avec un minimum de configuration requise.

Pour qui Malwarebytes est-il le mieux adapté ?

Malwarebytes convient aux petites et moyennes entreprises qui souhaitent une protection des endpoints facile à utiliser, sans avoir besoin d'une configuration avancée.

Pourquoi Malwarebytes est une bonne alternative à CrowdStrike

J'ai choisi Malwarebytes comme alternative à CrowdStrike car il offre une protection des endpoints simple qui ne nécessite pas de compétences spécialisées en sécurité. La console de gestion dans le cloud permet aux équipes informatiques de déployer, surveiller et remédier aux menaces sur les appareils en quelques clics.

J'apprécie aussi sa défense multi-couches contre les logiciels malveillants, les ransomwares et le phishing, ce qui réduit le risque d'infection par les vecteurs d'attaque courants. Pour les organisations recherchant une protection fiable sans la complexité d'outils de sécurité avancés, Malwarebytes constitue une solution pratique.

Fonctionnalités clés de Malwarebytes

Parmi les autres fonctionnalités de Malwarebytes susceptibles d'intéresser les équipes informatiques et de sécurité :

- Gestion granulaire des politiques : Définissez des politiques de sécurité personnalisées pour différents groupes d'utilisateurs ou types d'appareils depuis la console cloud.

- Analyses planifiées : Automatisez les analyses de logiciels malveillants sur les endpoints à des heures précises afin de limiter les interruptions.

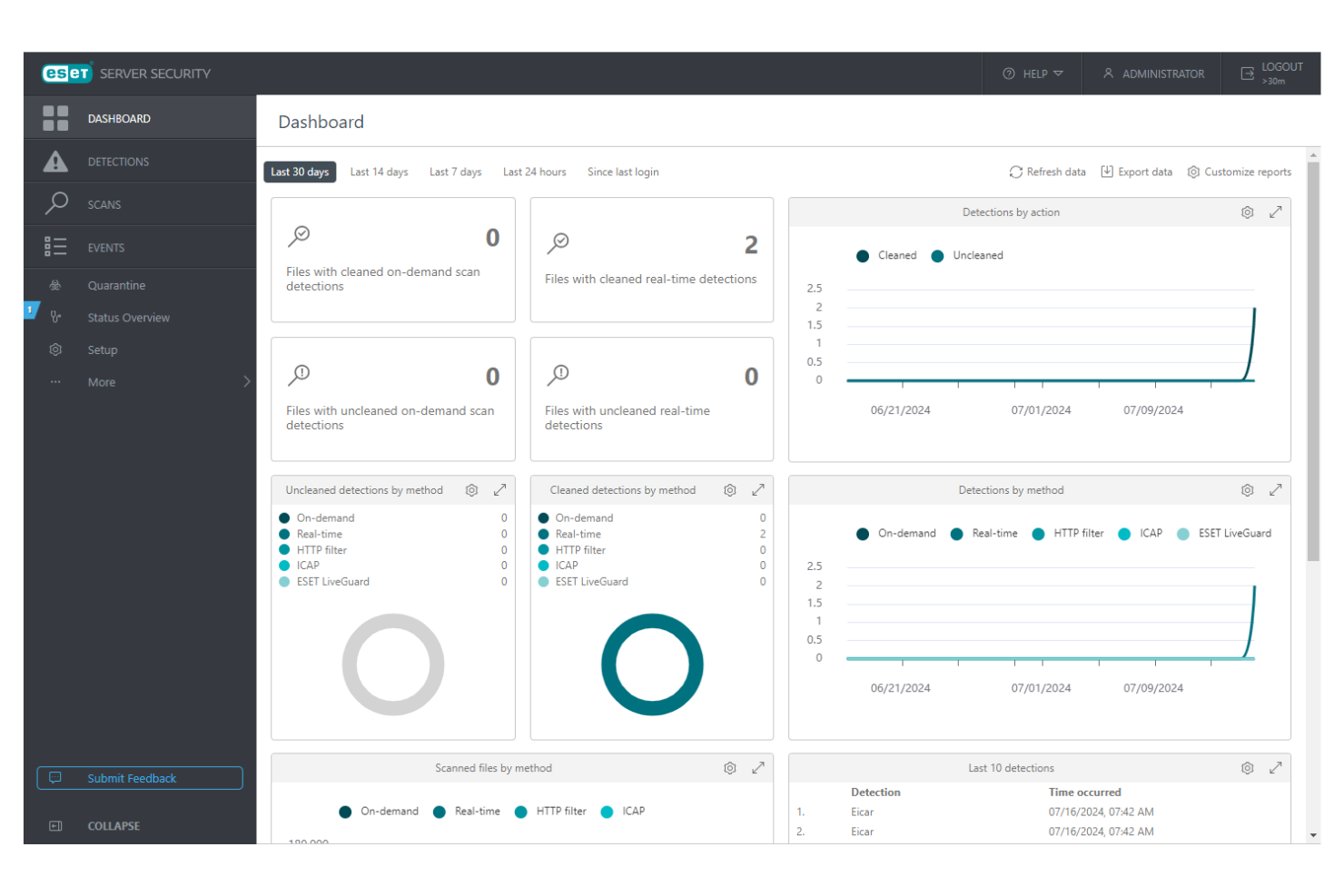

- Tableau de bord de rapport des menaces : Visualisez l'activité des menaces en temps réel, les tendances de détection et l'état des endpoints via un tableau de bord centralisé.

- Gestion de la quarantaine : Isolez et gérez les fichiers ou programmes suspects directement depuis l'interface d'administration.

Intégrations Malwarebytes

Les intégrations incluent Syncro, SuperOps, ConnectWise Asio, ConnectWise Automate, ConnectWise Manage, Kaseya VSA, Kaseya BMS, Datto RMM, Datto Autotask et Atera.

Pros and Cons

Pros:

- Déploiement rapide avec un impact minimal sur le système

- La restauration contre les ransomwares récupère les fichiers chiffrés

- Prise en charge de la gestion à distance

Cons:

- Moins d'options de rapports de conformité

- Fonctionnalités limitées de recherche et de forensique des menaces

Idéal pour une réponse autonome aux menaces sur les endpoints

SentinelOne propose une plateforme de cybersécurité nouvelle génération conçue pour les organisations nécessitant une protection avancée et automatisée des endpoints. Elle s'adresse aux équipes informatiques des secteurs où la détection rapide des menaces et la réponse immédiate sont essentielles pour limiter les risques. SentinelOne se distingue par son accent sur l’automatisation pilotée par l’IA et la visibilité en temps réel, permettant aux entreprises de faire face à des attaques sophistiquées sans intervention manuelle.

Pour qui SentinelOne est-il le mieux adapté ?

SentinelOne constitue un excellent choix pour les équipes informatiques et de sécurité des entreprises de taille moyenne à grande ayant besoin d’une réponse autonome aux menaces sur les endpoints afin de les contenir et remédier rapidement.

Pourquoi SentinelOne est une bonne alternative à CrowdStrike

SentinelOne se distingue par sa capacité de réponse autonome sur les endpoints, particulièrement précieuse pour les organisations qui doivent contenir les menaces sans attendre une intervention manuelle. J'ai choisi SentinelOne car son agent alimenté par l’IA peut détecter, analyser et remédier aux attaques directement sur le endpoint, même hors connexion.

La fonctionnalité de restauration de la plateforme SentinelOne Singularity vous permet d'annuler les modifications non autorisées causées par un ransomware ou un logiciel malveillant. SentinelOne propose également une surveillance comportementale en temps réel, afin d’identifier et arrêter toute activité suspecte dès son apparition.

Principales fonctionnalités de SentinelOne

Voici quelques fonctionnalités supplémentaires que j’ai trouvées utiles avec SentinelOne :

- Console de gestion cloud : Gérez les politiques, surveillez les endpoints et répondez aux incidents depuis une interface web unique.

- Contrôle des périphériques : Restreignez ou autorisez l’accès aux périphériques USB et externes afin d'éviter les transferts de données non autorisés.

- Outils de recherche de menaces : Utilisez les fonctions intégrées de recherche et d’investigation pour identifier de façon proactive les menaces dans votre environnement.

- Application automatisée des politiques : Appliquez automatiquement les politiques de sécurité selon le type d’appareil, le rôle de l’utilisateur ou l’emplacement réseau.

Intégrations SentinelOne

Les intégrations comprennent Splunk, Netskope, Mimecast, AWS Security Hub, Amazon CloudWatch, ThreatConnect, Amazon Security Lake et bien d'autres.

Pros and Cons

Pros:

- Restauration automatique après une attaque par logiciel malveillant

- Détection pilotée par l’IA avec un minimum d’intervention manuelle

- Surveillance comportementale en temps réel sur les endpoints

Cons:

- Aucun outil intégré de gestion des vulnérabilités

- Visibilité limitée sur les menaces au niveau du réseau

Idéal pour la prévention des menaces sur les postes de travail basée sur l'IA

Sophos Endpoint (anciennement Sophos Intercept X) est une solution de sécurité des postes de travail conçue pour les organisations qui ont besoin d'une protection avancée contre les menaces cybernétiques en constante évolution. Elle s'adresse aux équipes informatiques des secteurs où la défense à plusieurs niveaux et la prévention proactive des menaces sont des priorités. Sophos Endpoint répond aux défis posés par les ransomwares, les attaques sans fichier et les techniques d'exploitation qui contournent souvent les outils antivirus traditionnels.

Pour qui Sophos Endpoint est-il le mieux adapté ?

Sophos Endpoint convient particulièrement aux équipes informatiques et de sécurité des entreprises de taille moyenne et des grandes entreprises qui ont besoin d'une prévention des menaces sur les postes de travail basée sur l'IA pour se défendre contre les attaques avancées.

Pourquoi Sophos Endpoint est une bonne alternative à CrowdStrike

Ce qui distingue Sophos Endpoint, c'est son utilisation de l'IA d'apprentissage profond pour détecter et bloquer les menaces connues et inconnues directement sur le poste de travail. Je l'ai choisi comme alternative à CrowdStrike car ses modèles de machine learning analysent en temps réel les attributs et comportements des fichiers, arrêtant les ransomwares et les attaques zero-day avant leur exécution.

L'outil inclut également la prévention des exploitations, visant les techniques utilisées par les attaquants pour contourner les défenses classiques. Cette approche proactive, pilotée par l'IA, fait de Sophos Endpoint un choix solide pour les organisations qui souhaitent anticiper les menaces émergentes.

Principales fonctionnalités de Sophos Endpoint

Voici quelques autres fonctionnalités de Sophos Endpoint qui méritent d'être mentionnées :

- Sécurité synchronisée : Partage des informations sur les menaces entre les postes de travail et les pare-feux pour une défense coordonnée.

- Analyse des causes profondes : Visualise les chaînes d'attaque pour aider les équipes informatiques à enquêter et corriger les incidents.

- Réponse aux menaces gérée : Donne accès à une équipe d'experts en traque et réponse aux menaces disponible 24/7.

- Contrôle des applications : Permet aux administrateurs de bloquer ou d'autoriser des applications spécifiques sur les postes de travail.

Intégrations de Sophos Endpoint

Les intégrations incluent Microsoft 365, ServiceNow, Splunk, Palo Alto Networks, AWS, Okta, Fortinet, Cisco, Google Workspace et Azure Active Directory.

Pros and Cons

Pros:

- L'IA d'apprentissage profond bloque les logiciels malveillants inconnus

- Analyse détaillée des causes des incidents

- Option de réponse gérée aux menaces 24/7

Cons:

- Manque de transparence sur les tarifs

- Prise en charge limitée des postes Linux

ESET propose une sécurité des terminaux conçue pour les organisations ayant besoin d'une détection et d'une prévention avancées des logiciels malveillants. Elle s'adresse aux équipes informatiques dans les secteurs où les menaces persistantes et les attaques ciblées sont une préoccupation. La plateforme aide à relever des défis tels que les malwares sans fichier, les mouvements latéraux et le maintien de la conformité dans des environnements distribués.

À qui s'adresse ESET ?

ESET convient parfaitement aux entreprises de taille moyenne et aux grandes entreprises recherchant une protection anti-malware native de l'IA pour se défendre contre les menaces avancées et ciblées.

Pourquoi ESET est une bonne alternative à CrowdStrike

ESET se distingue comme alternative à CrowdStrike grâce à son approche native de l'IA pour la protection contre les logiciels malveillants. J'ai choisi ESET pour sa capacité à utiliser l'apprentissage automatique et les réseaux neuronaux afin d'identifier et de bloquer en temps réel aussi bien les menaces connues qu'inconnues.

La plateforme offre également une sécurité cloud et une analyse avancée de la mémoire afin de détecter les attaques sans fichier que les outils traditionnels manquent. Cela rend ESET particulièrement attrayant pour les organisations qui ont besoin de défenses proactives et adaptatives contre l'évolution des techniques de logiciels malveillants.

Fonctionnalités clés d'ESET

Voici quelques autres fonctionnalités présentes dans ESET susceptibles d'intéresser les équipes de sécurité :

- Console de gestion cloud : Permet de gérer les terminaux, les politiques et les incidents depuis une interface web unique.

- Contrôle des périphériques : Permet de définir des règles pour les clés USB et autres périphériques externes afin d'empêcher les transferts de données non autorisés.

- Protection contre les attaques réseau : Détecte et bloque les menaces au niveau du réseau avant qu'elles n'atteignent les terminaux.

- Déploiement à distance : Prend en charge l'installation et la mise à jour à distance et à faible coût des agents sur les terminaux dans des environnements distribués.

Intégrations ESET

Les intégrations incluent Microsoft 365, Google Workspace, IBM Exchange, ESET Inspect, ESET MDR Service, ESET Full Disk Encryption, ESET Cloud App Protection, ESET Mail Server Security, ESET Vulnerability & Patch Management, et ESET Multi-Factor Authentication.

Pros and Cons

Pros:

- Prise en charge du déploiement sur site

- Protection multicouche contre les ransomwares

- Utilisation minimale des ressources système

Cons:

- Configuration des politiques complexe

- Pas d'accès API natif

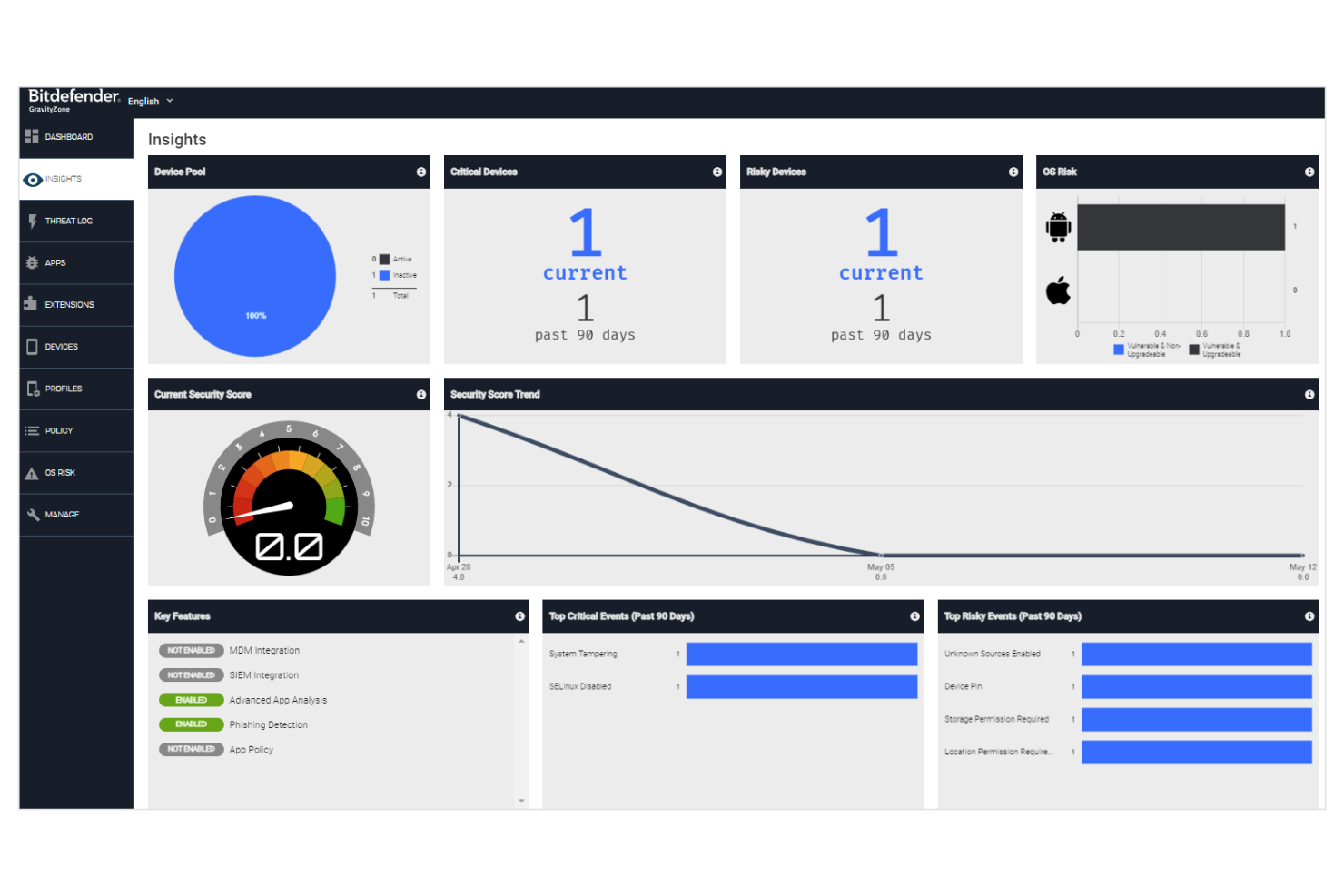

Bitdefender propose une sécurité des endpoints conçue pour les organisations nécessitant une prévention et une détection avancées des menaces. Elle s'adresse aux équipes informatiques et de sécurité dans les secteurs réglementés ou les environnements distribués à la recherche d'une protection à plusieurs niveaux dépassant un simple antivirus. La plateforme aide à relever les défis tels que les attaques zero-day, les rançongiciels et la gestion de la sécurité sur différents types d'appareils.

À qui s'adresse Bitdefender ?

Bitdefender est un excellent choix pour les organisations de taille moyenne à grande qui souhaitent une sécurité basée sur l'intelligence artificielle pour protéger les endpoints contre les menaces évolutives.

Pourquoi Bitdefender est une bonne alternative à CrowdStrike

J'ai choisi Bitdefender comme alternative à CrowdStrike en raison de sa forte orientation sur la sécurité pilotée par l'apprentissage automatique. La plateforme utilise des algorithmes avancés pour détecter et bloquer en temps réel à la fois les menaces connues et inconnues, ce qui est particulièrement précieux pour les organisations confrontées à des attaques sophistiquées.

J'apprécie que Bitdefender combine l'analyse comportementale avec l'intelligence des menaces basée sur le cloud pour s'adapter rapidement aux nouvelles variantes de logiciels malveillants. Son approche en couches des solutions de cybersécurité et de la protection des endpoints en fait une option attrayante pour les équipes qui recherchent une défense proactive alimentée par l'IA.

Principales fonctionnalités de Bitdefender

Parmi les autres fonctionnalités de Bitdefender susceptibles d'intéresser les équipes de sécurité, on trouve :

- Défense contre les attaques réseau : Surveille et bloque toute activité suspecte au niveau du réseau avant qu'elle n'atteigne les endpoints.

- Contrôle des appareils : Permet de gérer et de restreindre l'accès aux clés USB et autres périphériques externes dans votre environnement.

- Analyseur de bac à sable : Envoie les fichiers suspects vers un bac à sable cloud pour une analyse approfondie et un verdict.

- Gestion des correctifs : Automatise la détection et le déploiement des correctifs de sécurité pour les systèmes d'exploitation et applications.

Intégrations Bitdefender

Les intégrations comprennent Splunk, IBM QRadar, ServiceNow, Microsoft Azure, VMware, Citrix, ConnectWise, AWS, Palo Alto Networks et Fortinet.

Pros and Cons

Pros:

- L'apprentissage automatique détecte les menaces zero-day

- Centralise la gestion multiplateforme

- Contrôle des appareils pour verrouillage des périphériques USB et autres

Cons:

- La console cloud peut parfois être lente

- Des faux positifs occasionnels dans la détection des menaces

Cybereason est une plateforme de protection des endpoints conçue pour les organisations ayant besoin de capacités avancées de détection et de réponse aux menaces. Elle séduit les équipes informatiques et de sécurité cherchant à identifier et stopper les attaques complexes à travers leur environnement. L’outil aide à relever des défis tels que les mouvements latéraux, les menaces persistantes et la réponse rapide aux incidents.

Pour qui Cybereason est-il le mieux adapté ?

Cybereason est particulièrement adapté aux entreprises de taille moyenne à grande qui ont besoin d’analyses comportementales avancées pour détecter et répondre aux menaces actives dans des environnements complexes.

Pourquoi Cybereason est-il une bonne alternative à CrowdStrike

Ce qui distingue Cybereason en tant qu’alternative à CrowdStrike, c’est son accent prononcé sur l’analytique comportementale pour détecter les menaces actives. Je l’ai sélectionné pour les équipes devant identifier les comportements suspects et les mouvements latéraux en temps réel, et pas seulement bloquer les malwares connus.

Les visualisations MalOp (Malicious Operation) de Cybereason aident les équipes de sécurité à comprendre rapidement toute l’étendue d’une attaque à mesure qu’elle se déroule. Ses capacités de réponse automatisée permettent également de contenir les menaces directement depuis la plateforme, réduisant ainsi le temps dont disposent les attaquants pour causer des dommages.

Fonctionnalités clés de Cybereason

Parmi d’autres fonctionnalités de Cybereason susceptibles d’intéresser les équipes de sécurité, on retrouve :

- Protection contre les ransomwares : Détecte et bloque les attaques par ransomware avant le chiffrement des données.

- Détection de malwares sans fichiers : Identifie les menaces opérant en mémoire sans laisser de traces de fichiers traditionnelles.

- Intégration de renseignements sur les menaces : Enrichit les alertes avec des renseignements mondiaux sur les menaces pour un meilleur contexte.

- Rémédiation automatisée : Exécute des actions prédéfinies pour isoler ou nettoyer les endpoints infectés sans intervention manuelle.

Intégrations Cybereason

Les intégrations incluent Okta, Slack, Google Cloud, Netskope, Zscaler, Mimecast, Proofpoint, Fortinet, Palo Alto Networks et Splunk.

Pros and Cons

Pros:

- Visualise les chaînes d’attaque avec le tableau de bord MalOp

- Détecte les menaces sans fichier et en mémoire

- S’intègre aux principaux outils SIEM et SOAR

Cons:

- Peut générer un volume élevé d’alertes

- Options limitées de gestion des appareils mobiles

Huntress propose une solution de protection des postes gérée, conçue pour les équipes informatiques souhaitant bénéficier d’une supervision experte. Elle s’adresse aux petites entreprises et aux MSP qui ont besoin d’aide pour identifier et répondre aux menaces persistantes sur les terminaux. La plateforme comble les lacunes de l’antivirus traditionnel en mettant l’accent sur l’analyse manuelle des menaces et la remédiation guidée.

À qui s’adresse Huntress ?

Huntress convient parfaitement aux petites équipes informatiques et aux MSP souhaitant une détection et réponse gérées, sans devoir mettre en place un centre opérationnel de sécurité dédié.

Pourquoi choisir Huntress comme alternative à CrowdStrike ?

Contrairement à de nombreuses plateformes de sécurité qui exigent une expertise interne, Huntress offre une détection et une réponse gérées, adaptées aux petites équipes qui ont besoin d’un accompagnement externe. J’ai choisi Huntress car elle combine la détection automatisée des menaces à une équipe d’analystes en sécurité qui enquêtent sur chaque incident et fournissent des mesures de remédiation claires et concrètes.

Le service géré de détection de persistance aide à identifier les menaces que les solutions classiques risquent de manquer. Pour les organisations souhaitant une sécurité pilotée par des experts sans bâtir un SOC complet, Huntress propose une alternative pratique et ciblée.

Fonctionnalités clés de Huntress

Parmi les autres fonctions de Huntress susceptibles d’intéresser les équipes informatiques et sécurité :

- Ransomware Canaries : Déploie des fichiers leurres sur les terminaux pour détecter précocement les activités de rançongiciels.

- External Recon : Surveille les services et ports exposés pour identifier les surfaces d’attaque potentielles.

- Rapports d'incidents : Fournit des rapports détaillés d’incident incluant chronologie et contexte technique pour chaque événement de sécurité.

- Confinement automatisé des menaces : Isole les postes compromis du réseau afin d’empêcher les déplacements latéraux.

Intégrations Huntress

Les intégrations incluent Syncro, Kaseya BMS, HaloPSA, ConnectWise Manage, Autotask, ninjaOne, N-Able, Datto RMM, ConnectWise Automate et Microsoft 365.

Pros and Cons

Pros:

- Analyse humaine des menaces pour chaque alerte

- Détection de persistance au-delà des antivirus standards

- Conseils de remédiation clairs et concrets

Cons:

- Ne propose pas de gestion intégrée du pare-feu

- Pas de protection pour les appareils mobiles

Kaspersky Next propose une sécurité des endpoints conçue pour les organisations ayant besoin d’une protection multicouche contre les cyberattaques en constante évolution. Elle s’adresse aux équipes informatiques des secteurs réglementés et aux entreprises ayant des effectifs répartis. La plateforme permet de relever des défis tels que les attaques ciblées, les ransomwares et le maintien de la conformité sur de multiples endpoints.

À qui s’adresse Kaspersky Next ?

Kaspersky est un choix pertinent pour les organisations de taille moyenne à grande ayant besoin d’une défense avancée contre les menaces sur une flotte diversifiée d’appareils.

Pourquoi Kaspersky Next est une bonne alternative à CrowdStrike

Kaspersky Next se distingue par son approche multicouche de la défense des endpoints, ce qui en fait une alternative solide à CrowdStrike. J’ai choisi Kaspersky Next car il combine une détection basée sur les comportements et une veille en temps réel sur les menaces pour bloquer les ransomwares, les attaques sans fichier et les menaces avancées persistantes. La plateforme propose également des contrôles de politiques granulaires et des outils de réponse automatisés, qui permettent aux équipes informatiques de contenir rapidement les incidents.

Ces capacités rendent Kaspersky Next particulièrement attrayant pour les organisations devant sécuriser un large éventail d’endpoints face à des menaces sophistiquées.

Fonctionnalités clés de Kaspersky Next

Parmi les autres fonctionnalités de Kaspersky Next pouvant intéresser les équipes de sécurité, on trouve :

- Contrôle Web : Permet de définir des règles pour certaines catégories de sites et de bloquer l’accès aux sites à risque ou non conformes.

- Contrôle des applications : Autorise la définition des applications autorisées sur les endpoints, réduisant ainsi l’exposition aux logiciels non autorisés.

- Contrôle des périphériques : Offre une gestion granulaire des clés USB pour favoriser la prévention de la perte de données et éviter les fuites d’informations.

- Console de gestion centralisée : Met à disposition un tableau de bord unifié pour la surveillance, la gestion des politiques et la réponse aux incidents sur tous les endpoints protégés.

Intégrations Kaspersky Next

Kaspersky Next ne répertorie pas publiquement d’intégrations natives sur son site Web, mais une API est disponible pour les intégrations personnalisées.

Pros and Cons

Pros:

- Compatible avec les environnements réseau isolés

- Rémédiation automatisée et restauration

- Détection avancée et multicouche des malwares

Cons:

- Restriction dans certaines juridictions gouvernementales

- Utilisation élevée des ressources pendant les analyses

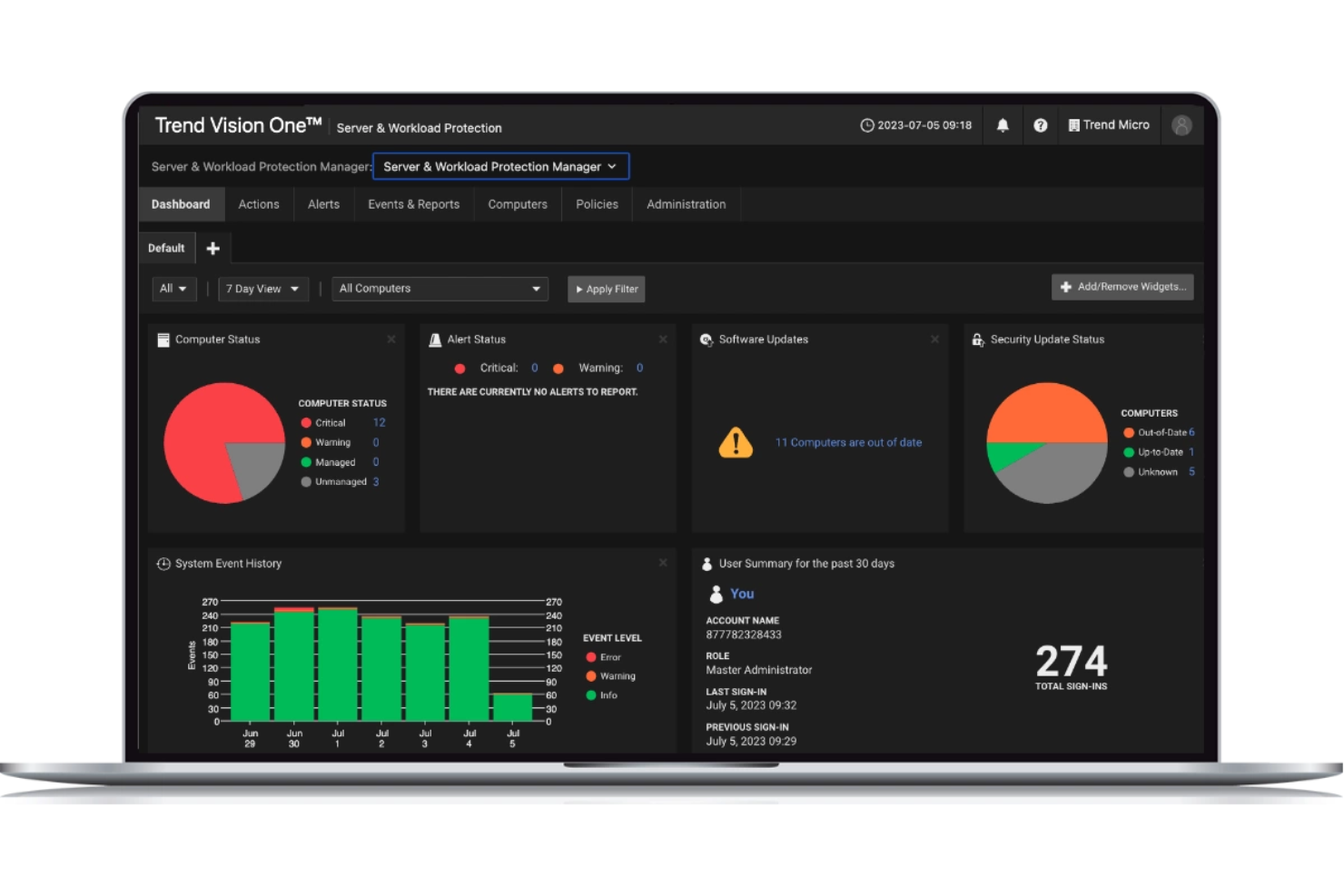

TrendAI Vision One propose une détection et une réponse étendues (XDR) pour les organisations qui ont besoin de visibilité sur les terminaux, les e-mails, les charges de travail cloud et les réseaux. Il est conçu pour les équipes de sécurité souhaitant unifier la détection et l'investigation des menaces sur une seule plateforme. Cet outil aide à relever le défi de la corrélation des menaces entre plusieurs environnements sans dépendre de solutions ponctuelles distinctes.

À qui TrendAI Vision One convient-il le mieux ?

Trend Micro Vision One est un excellent choix pour les entreprises de taille moyenne à grande qui ont besoin d'une XDR unifiée pour surveiller et répondre sur l'ensemble des terminaux, du cloud, du courrier électronique et des couches réseau.

Pourquoi TrendAI Vision One est une bonne alternative à CrowdStrike

J'ai choisi TrendAI Vision One car il fournit une XDR unifiée couvrant les terminaux, les e-mails, les charges de travail cloud et le trafic réseau sur une seule plateforme. Contrairement aux solutions qui se concentrent uniquement sur la protection des terminaux, Vision One corrèle les données de plusieurs sources pour aider les équipes de sécurité à détecter et enquêter sur les menaces à travers l'ensemble de la surface d'attaque.

Ses intégrations natives et ses capacités de détection multi-couches facilitent l'identification des attaques complexes qui s'étendent sur différents environnements. Pour les organisations recherchant une approche holistique de la détection et la réponse aux menaces, Vision One constitue une solide alternative à CrowdStrike.

Fonctionnalités clés de TrendAI Vision One

Voici d'autres fonctionnalités que j'ai trouvées utiles dans TrendAI Vision One :

- Tableau de bord des insights sur les risques : Fournit une vue centralisée des niveaux de risque pour les utilisateurs, les appareils et les applications.

- Playbooks automatisés : Permettent de configurer des actions de réponse automatisée pour les scénarios de menace courants.

- Analyse Sandbox : Analyse les fichiers et URL suspects dans un environnement isolé pour détecter les menaces avancées.

- Intégration de solutions de sécurité tierces : Se connecte à d'autres outils de sécurité pour améliorer les workflows de détection et de réponse.

Intégrations de TrendAI Vision One

Les intégrations incluent ServiceNow, Splunk, IBM QRadar, Palo Alto Networks, Okta, AWS Security Hub, Azure Sentinel, Fortinet, Cisco, et Microsoft 365.

Pros and Cons

Pros:

- Corrèle les menaces sur les terminaux et le cloud

- Playbooks automatisés pour la réponse aux incidents

- Tableau de bord des risques pour prioriser les actions

Cons:

- Moins de sources de renseignement sur les menaces que certains concurrents

- Les fonctionnalités avancées nécessitent des licences supplémentaires

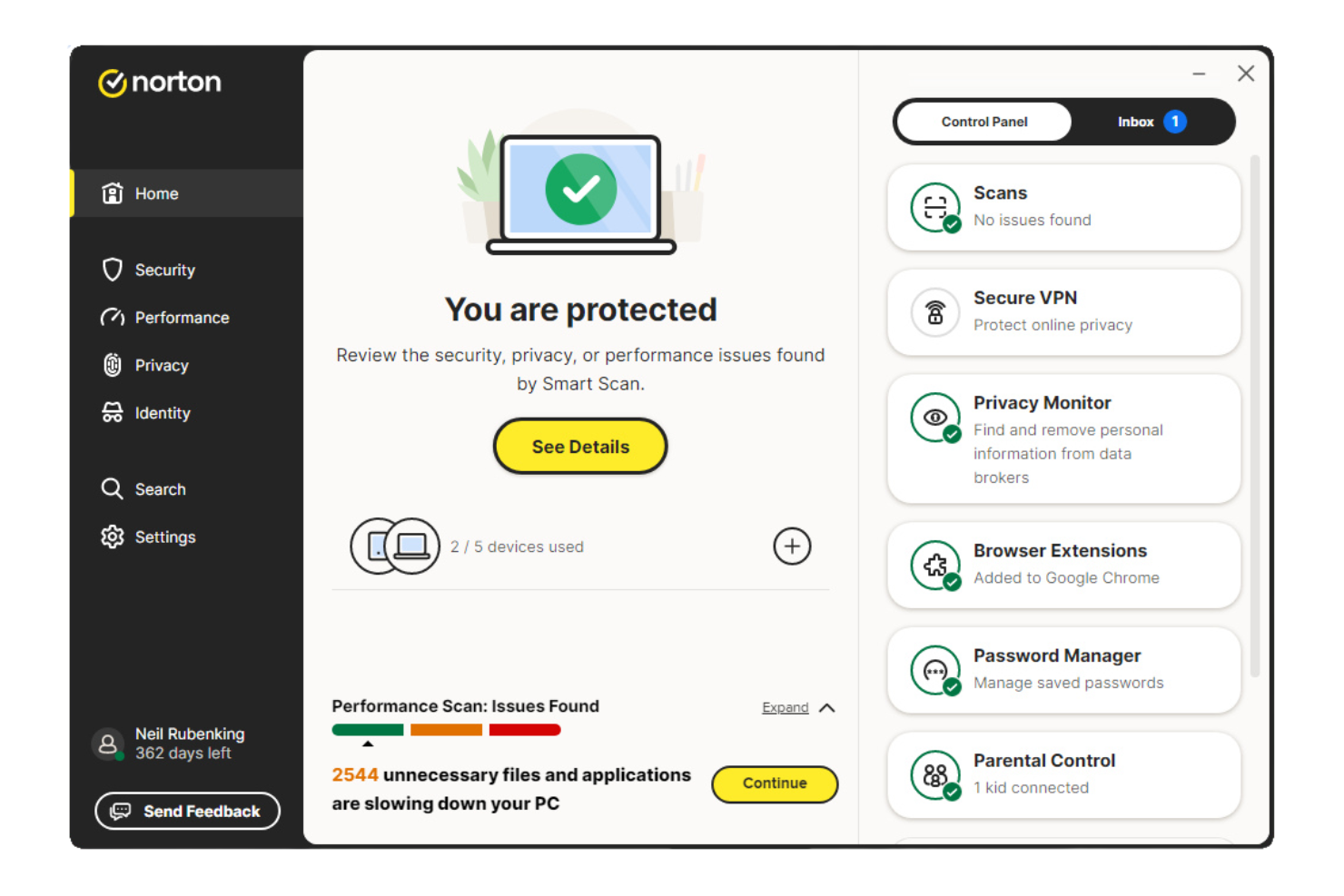

Norton propose une sécurité des terminaux conçue pour les petites entreprises qui ont besoin d'une protection simple sur plusieurs appareils. Il s'adresse aux propriétaires d'entreprise et aux responsables informatiques souhaitant protéger les données sensibles et les informations des clients sans avoir à gérer une infrastructure de sécurité complexe. L'outil répond à des risques tels que les logiciels malveillants, le phishing et la perte d'appareils, qui peuvent perturber l'activité ou compromettre la confidentialité.

À qui s'adresse Norton ?

Norton convient particulièrement aux petites entreprises qui souhaitent prioriser la protection de la vie privée des consommateurs sur les appareils des employés et les données clients.

Pourquoi Norton est une bonne alternative à CrowdStrike

Ce qui fait de Norton une alternative intéressante à CrowdStrike est sa forte orientation vers la protection de la vie privée des consommateurs pour les petites organisations. Je l'ai sélectionné pour les équipes qui ont besoin de fonctionnalités de sécurité au niveau des appareils, comme le VPN sécurisé, la surveillance du dark web et la protection contre le vol d'identité, qui vont au-delà d'une simple défense contre les logiciels malveillants.

Ces fonctionnalités aident les entreprises à protéger les données des employés et des clients contre les atteintes à la vie privée et les menaces en ligne. Pour les entreprises traitant des informations sensibles, Norton propose une approche axée sur la confidentialité qui se distingue des solutions plus orientées entreprise.

Principales fonctionnalités de Norton

Parmi les autres fonctionnalités que j'ai trouvées chez Norton :

- Tableau de bord de sécurité des appareils : Vous permet de surveiller et gérer l'état de la protection de tous les appareils enregistrés depuis une interface unique.

- Mises à jour automatiques des logiciels : Maintient les systèmes d'exploitation et applications à jour pour réduire les vulnérabilités.

- Verrouillage à distance des appareils : Permet de verrouiller à distance les appareils perdus ou volés pour empêcher tout accès non autorisé.

- Protection Web : Bloque l'accès aux sites malveillants et aux tentatives de phishing en temps réel.

Intégrations Norton

Les intégrations natives ne sont pas actuellement répertoriées.

Pros and Cons

Pros:

- Inclut une surveillance du dark web pour les identifiants

- Permet le verrouillage et l'effacement à distance des appareils

- Fournit des services de protection contre le vol d'identité

Cons:

- Pas de capacités avancées de recherche de menaces

- Ne propose pas d'outils centralisés de réponse aux incidents

Autres alternatives à CrowdStrike

Voici d’autres alternatives à CrowdStrike qui n’ont pas été retenues dans ma liste principale, mais qui méritent tout de même d’être examinées :

- Heimdal

Idéal pour la sécurité DNS et la gestion des correctifs

Critères de sélection pour les alternatives à CrowdStrike

Pour sélectionner les meilleures alternatives à CrowdStrike présentes dans cette liste, j’ai pris en compte les besoins courants et les problématiques rencontrées par les acheteurs de solutions de cybersécurité, comme la réduction de la surface d’attaque et l’automatisation de la réponse aux menaces. J’ai également suivi le cadre ci-dessous pour une évaluation structurée et équitable :

Fonctionnalités principales (25 % de la note globale)

Pour figurer dans cette liste, chaque solution devait répondre aux cas d’usage suivants :

- Détecter et bloquer les logiciels malveillants

- Prévenir les attaques par hameçonnage

- Surveiller l’activité des terminaux

- Fournir des outils de réponse aux incidents

- Offrir une gestion centralisée de la sécurité

Fonctionnalités distinctives supplémentaires (25 % de la note globale)

Pour affiner encore plus la sélection, j’ai également recherché des caractéristiques uniques, telles que :

- Gestion automatisée des correctifs

- Protection contre les menaces au niveau DNS

- Gestion des accès à privilèges

- Intégration de flux de renseignements sur les menaces

- Fonctionnalités avancées de chasse aux menaces

Facilité d’utilisation (10% du score total)

Pour évaluer la facilité d'utilisation de chaque système, j'ai pris en compte les éléments suivants :

- Tableau de bord clair et intuitif

- Navigation logique entre les modules

- Nombre minimal de clics pour effectuer les tâches clés

- Alertes et rapports personnalisables

- Accessibilité selon les différents rôles d’utilisateurs

Intégration des nouveaux utilisateurs (10% du score total)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai considéré les éléments suivants :

- Disponibilité de vidéos de formation et de documentation

- Visites guidées du produit ou parcours interactifs

- Accès à des webinaires ou ateliers d’intégration

- Support à la migration des données et systèmes existants

- Équipe d’assistance réactive dédiée à l’onboarding

Support client (10% du score total)

Pour évaluer les services d’assistance client de chaque éditeur de logiciel, j'ai pris en compte les éléments suivants :

- Support disponible 24h/24 et 7j/7

- Multiples canaux d’assistance comme le chat, l’email et le téléphone

- Accès à une base de connaissances ou un centre d’aide

- Temps de réponse rapide aux problèmes critiques

- Disponibilité de gestionnaires de compte dédiés

Rapport qualité/prix (10% du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai examiné les aspects suivants :

- Tarification transparente et prévisible

- Formules flexibles adaptées à la taille de l’entreprise

- Fonctionnalités incluses à chaque niveau tarifaire

- Pas de frais cachés ni de coûts inattendus

- Disponibilité d’un essai gratuit ou de démonstration

Avis clients (10% du score total)

Pour mieux cerner la satisfaction des clients, j’ai pris en compte les éléments suivants lors de la lecture des avis :

- Cohérence des retours positifs sur différentes plateformes

- Retours sur la fiabilité de la détection des menaces

- Avis sur la facilité de déploiement et d’utilisation

- Commentaires sur la réactivité du support client

- Limites constatées ou plaintes récurrentes

Pourquoi chercher une alternative à CrowdStrike ?

Si CrowdStrike est un bon choix en matière de cybersécurité, plusieurs raisons poussent certains utilisateurs à rechercher d’autres solutions. Vous pourriez chercher une alternative à CrowdStrike parce que…

- Vous avez besoin d’une gestion des correctifs et d’une sécurité DNS intégrées

- Votre organisation requiert des options de déploiement sur site

- Vous souhaitez une tarification plus flexible pour les petites équipes

- Vous avez besoin d’un support pour Linux ou des endpoints non standards

- Votre entreprise opère dans des régions où la couverture CrowdStrike est limitée

- Vous préférez un outil offrant une gestion plus granulaire des privilèges

Si l’une de ces situations vous concerne, vous êtes au bon endroit. Ma sélection comporte plusieurs solutions de cybersécurité mieux adaptées aux équipes rencontrant ces difficultés avec CrowdStrike et désirant une alternative.

Principales fonctionnalités de CrowdStrike

Voici quelques-unes des principales fonctionnalités de CrowdStrike, pour vous permettre de comparer ce que proposent les solutions alternatives :

- Détection et réponse sur les terminaux (EDR) : Surveille en continu les terminaux à la recherche d'activités suspectes et fournit des alertes en temps réel ainsi que des données forensiques pour aider les équipes à enquêter et à répondre rapidement aux menaces.

- Flux de renseignements sur les menaces : Fournit des informations à jour sur les menaces émergentes, les tactiques des attaquants et les indicateurs de compromission, aidant ainsi les organisations à anticiper les risques cyber en évolution.

- Architecture native cloud : Déploie et gère les opérations de sécurité depuis le cloud, permettant une montée en charge rapide, une gestion centralisée et un minimum d'infrastructure sur site.

- Prévention des logiciels malveillants : Utilise l'apprentissage automatique et l'analyse comportementale pour détecter et bloquer les logiciels malveillants connus et inconnus avant qu'ils ne s'exécutent sur les terminaux.

- Chasse aux menaces managée : Offre l'accès à une équipe d'experts en sécurité qui recherchent de manière proactive les menaces cachées et aident les organisations à répondre aux attaques avancées.

- Gestion des vulnérabilités : Identifie les risques fréquemment mis en avant lors des évaluations MITRE ATT&CK, fournissant aux équipes de sécurité des informations exploitables pour corriger les vulnérabilités.

- Contrôle des périphériques : Permet un contrôle granulaire de l'utilisation des périphériques USB et des dispositifs externes afin de prévenir l'exfiltration de données et l'accès non autorisé.

- Gestion du pare-feu : Offre des contrôles de pare-feu basés sur des politiques, pouvant être gérés de façon centralisée, afin d'appliquer la segmentation du réseau et de bloquer le trafic malveillant.

- Automatisation de la réponse aux incidents : Automatise les actions de réponse courantes, telles que l'isolement des dispositifs compromis ou le blocage des processus malveillants, pour réduire les délais de réaction et limiter les dégâts.

Rapports et analyses : Fournit des tableaux de bord personnalisables, cartographiés aux tactiques MITRE, pour présenter les événements de sécurité et l'état de conformité aux parties prenantes.