Liste restreinte des meilleurs logiciels de masquage de données

Le meilleur logiciel de masquage de données aide les équipes à protéger les informations sensibles, à prévenir les expositions non autorisées et à assurer la conformité des environnements de développement et de test sans ralentir la livraison. Ces outils permettent aux ingénieurs de travailler avec des données réalistes tout en s’assurant que les informations clients, les registres financiers et autres champs réglementés restent sécurisés.

Les équipes recherchent généralement des solutions de masquage de données lorsque la rédaction manuelle introduit des erreurs, que les systèmes de test contiennent des données de production non protégées ou que des règles de masquage incohérentes créent des risques de conformité. Ces problèmes peuvent entraîner des fuites de données, des audits échoués et des retards dans les flux de travail d’ingénierie et de sécurité.

Fort de plus de 20 ans d’expérience dans le secteur en tant que directeur technique, j’ai examiné et testé des dizaines d’outils de masquage de données dans des environnements réels afin d’évaluer leur précision, leur flexibilité d’intégration et leur impact opérationnel. Ce guide met en avant les meilleurs logiciels de masquage de données qui améliorent la protection des données, accélèrent les cycles de développement et assurent la cohérence des processus de conformité. Chaque avis couvre les fonctionnalités, les avantages et inconvénients, ainsi que les cas d’utilisation idéaux pour vous aider à choisir la bonne plateforme.

Pourquoi faire confiance à nos avis sur les logiciels

Nous testons et évaluons des logiciels de développement SaaS depuis 2023. En tant qu’experts techniques, nous savons à quel point il est crucial et difficile de prendre la bonne décision lors du choix d’un logiciel. Nous investissons dans une recherche approfondie pour aider notre audience à prendre de meilleures décisions d’achat de logiciels.

Nous avons testé plus de 2 000 outils pour différents usages SaaS et rédigé plus de 1 000 avis détaillés sur des logiciels. Découvrez comment nous restons transparents et consultez notre méthodologie d’évaluation logicielle.

Table of Contents

Résumé des meilleurs logiciels de masquage de données

Ce tableau comparatif résume les détails tarifaires de mes principaux choix de logiciels de masquage de données afin de vous aider à trouver le meilleur selon votre budget et vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour l'anonymisation de documents | Démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour la conformité sectorielle | Not available | $50/utilisateur/mois (facturé annuellement) | Website | |

| 3 | Idéal pour l'intégration de bases de données | Non | $15/utilisateur/mois | Website | |

| 4 | Idéal pour la compatibilité cloud | Non | $50/user/month | Website | |

| 5 | Idéal pour la conformité au RGPD | Non | $30/user/month | Website | |

| 6 | Idéal pour des solutions évolutives | Non | $20/user/month | Website | |

| 7 | Idéal pour la tokenisation des données | Not available | $30/user/month | Website | |

| 8 | Idéal pour la protection en temps réel | Non | $10/user/month | Website | |

| 9 | Idéal pour une utilisation en entreprise | Non | Sur demande | Website | |

| 10 | Idéal pour la conformité au RGPD | Not available | $15/utilisateur/mois (facturation annuelle) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels de masquage de données

Vous trouverez ci-dessous mes analyses détaillées des meilleurs logiciels de masquage de données figurant sur ma liste restreinte. Mes avis offrent une vue approfondie des fonctionnalités clés, des avantages et inconvénients, des intégrations possibles et des cas d’utilisation idéaux de chaque outil pour vous aider à trouver celui qui répond le mieux à vos besoins.

Klippa DocHorizon est une plateforme intelligente de traitement des documents qui aide les organisations à anonymiser les données sensibles tout en respectant les réglementations sur la confidentialité. Elle combine la reconnaissance optique de caractères (OCR), la vérification des données et l'automatisation afin de protéger les informations personnelles sur un large éventail de types de documents.

Pourquoi j'ai choisi Klippa DocHorizon : J'ai sélectionné cet outil en raison de la solidité de ses capacités d'anonymisation des données, essentielles pour le masquage des données. Sa technologie OCR permet de reconnaître le texte avec une grande précision, ce qui facilite l'identification et le masquage des informations sensibles. J'ai également apprécié l'intégration des outils de classification et de vérification de documents, qui assurent l'authenticité tout en minimisant l'accès aux données non nécessaires. Cela en fait une option complète pour les entreprises soucieuses de la confidentialité.

Fonctionnalités remarquables & intégrations :

Fonctionnalités : automatisation des workflows personnalisables et vérification d'identité, permettant d'étendre les usages de la plateforme au-delà du simple masquage jusqu'à la prévention de la fraude. Des API et SDK sont également disponibles, offrant aux équipes la souplesse d'intégrer le masquage de données directement à leurs systèmes existants.

Intégrations : Doxis, Pipedrive Customer Relationship Management (CRM), Workato, Make, 0codekit, Xero, Oracle, SAP, QuickBooks, Microsoft Dynamics, Google Workspace et Slack.

Pros and Cons

Pros:

- Extraction précise basée sur l'OCR

- Outils d'anonymisation puissants

- Automatisation des workflows flexible

Cons:

- Configuration initiale complexe

- Accès hors ligne limité

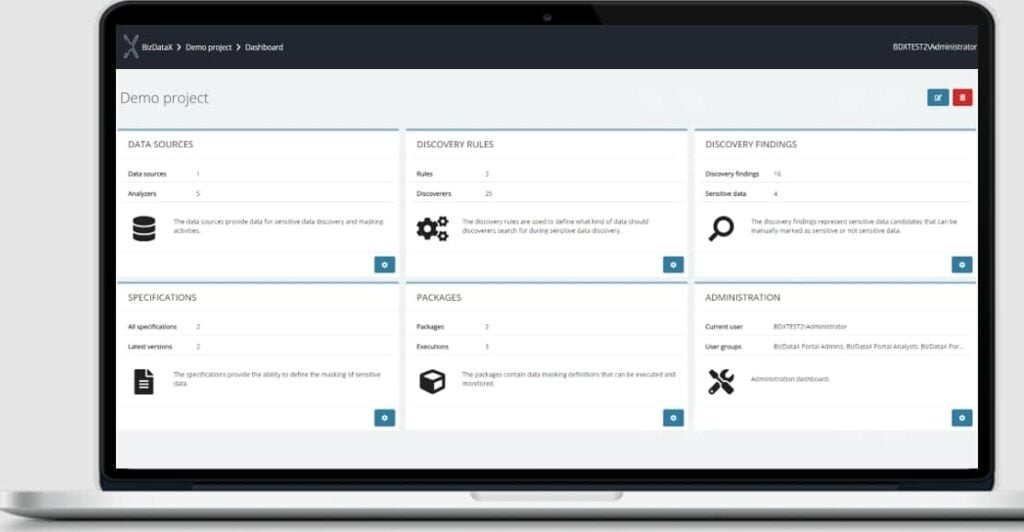

BizDataX est un logiciel de masquage de données conçu pour les entreprises devant assurer la conformité avec les réglementations sectorielles. Il s'adresse principalement aux utilisateurs professionnels qui traitent des données sensibles et nécessitent un traitement sécurisé afin de répondre aux normes de conformité.

Pourquoi j'ai choisi BizDataX : Il est conçu pour les secteurs soumis à des exigences strictes en matière de confidentialité des données, ce qui en fait un choix fiable pour la conformité. BizDataX propose des fonctionnalités telles que le masquage de données basé sur des règles et des pistes d'audit complètes. Ces fonctions aident votre équipe à préserver l'intégrité des données tout en respectant les standards du secteur. Son accent sur la conformité le distingue des autres solutions de masquage de données.

Fonctionnalités et intégrations marquantes :

Fonctionnalités comprennent le masquage de données basé sur des règles, permettant de personnaliser les processus de masquage selon les besoins de votre secteur. Il fournit également des pistes d'audit détaillées assurant la transparence du traitement des données. De plus, BizDataX offre une grande évolutivité pour accompagner la croissance des volumes de données.

Intégrations : prend en charge Oracle, Microsoft SQL Server, IBM Db2, SAP HANA, PostgreSQL, MySQL, et bien d'autres.

Pros and Cons

Pros:

- Forte orientation conformité

- Grande évolutivité pour les gros volumes de données

- Règles de masquage personnalisables

Cons:

- Options de personnalisation limitées

- Courbe d'apprentissage abrupte pour les nouveaux utilisateurs

Microsoft SQL Server est un système de gestion de base de données relationnelle conçu pour les entreprises qui nécessitent des services de gestion de bases de données fiables. Il s'adresse principalement aux grandes entreprises et aux professionnels de l'informatique, en mettant l'accent sur les fonctions de stockage, de récupération et de gestion des données.

Pourquoi j'ai choisi Microsoft SQL Server : Il est reconnu pour sa parfaite intégration avec divers environnements de bases de données, ce qui le rend idéal pour les organisations ayant des besoins de données variés. SQL Server propose des fonctionnalités avancées de masquage des données qui aident à sécuriser les informations sensibles. Il offre également un solide support du traitement transactionnel, garantissant l'intégrité des données. Sa compatibilité avec d'autres produits Microsoft accroît son attractivité pour les entreprises utilisant déjà des services Microsoft.

Fonctionnalités et intégrations remarquables :

Ses fonctionnalités comprennent des options avancées de masquage des données permettant à vos équipes de protéger efficacement les informations sensibles. L'outil prend en charge le traitement transactionnel, assurant la cohérence et l'intégrité des données. De plus, son intégration avec les services Microsoft offre une expérience homogène à ceux qui travaillent déjà dans l'écosystème Microsoft.

Intégrations incluent Microsoft Azure, Power BI, Excel, SharePoint, Dynamics 365, Visual Studio, Active Directory, GitHub et Teams.

Pros and Cons

Pros:

- Intégration directe aux environnements SQL Server

- Fonctionnalités avancées de masquage des données

- Prend en charge le traitement transactionnel

Cons:

- Pas d'informations tarifaires transparentes

- Options de personnalisation limitées

Informatica Cloud Data Masking est une solution de protection des données conçue pour les entreprises utilisant des environnements cloud. Sa principale base d'utilisateurs comprend des organisations ayant besoin de sécuriser des données sensibles sur diverses plateformes cloud, avec des fonctions clés telles que le masquage et le chiffrement des données.

Pourquoi j'ai choisi Informatica Cloud Data Masking : Il est adapté aux environnements cloud, ce qui le rend idéal pour les entreprises en transition ou opérant dans le cloud. L'outil propose un masquage dynamique des données, aidant à protéger les informations sans nuire à leur utilisabilité. Il offre également des capacités de chiffrement pour garantir la sécurité des données lors de leur transfert et de leur stockage. Sa capacité à s'intégrer en toute transparence aux plateformes cloud en fait un choix polyvalent pour les organisations disposant de diverses infrastructures informatiques.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités incluent le masquage dynamique des données, permettant à votre équipe de protéger les informations en temps réel. Les capacités de chiffrement de l'outil garantissent la sécurité des données lors de leur transfert et de leur stockage. De plus, il propose des contrôles d'accès basés sur les rôles, vous offrant la flexibilité de gérer qui accède aux informations sensibles.

Les intégrations incluent Amazon Web Services, Microsoft Azure, Google Cloud, Salesforce, Oracle, SAP, Snowflake, Databricks, MongoDB et IBM.

Pros and Cons

Pros:

- Prend en charge le masquage dynamique des données

- Adapté aux environnements cloud

- Propose des contrôles d'accès basés sur les rôles

Cons:

- Courbe d'apprentissage potentielle pour les nouveaux utilisateurs

- Options de personnalisation limitées

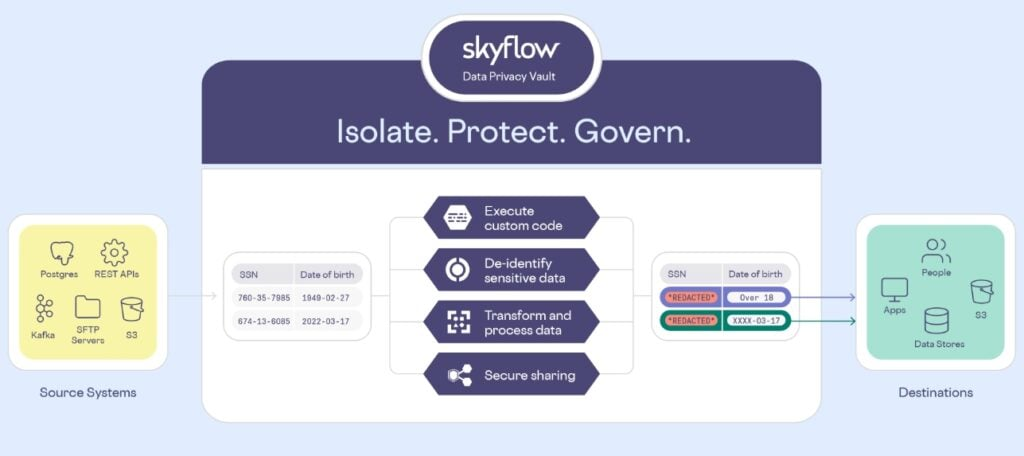

Skyflow est un coffre-fort de confidentialité des données qui se concentre sur l'aide aux entreprises à se conformer au RGPD et à d'autres réglementations strictes en matière de données. En tirant parti des principes de sécurité des données zéro confiance et de la confidentialité dès la conception, il offre une défense solide pour les données sensibles et aide les organisations à respecter la conformité réglementaire.

Pourquoi j'ai choisi Skyflow :

J'ai sélectionné Skyflow pour cette liste en raison de son objectif spécifique d'assurer la conformité réglementaire, en particulier avec le RGPD. Son approche unique, qui combine la confidentialité dès la conception et la sécurité des données zéro confiance, le distingue des autres outils. À mon avis, Skyflow est la meilleure solution pour les entreprises souhaitant se conformer au RGPD et à d'autres réglementations, car il est conçu pour aider les organisations à relever ces défis spécifiques.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités incluent l'anonymisation, le chiffrement et la tokenisation des données, ainsi que la tenue d'un registre immuable de l'utilisation des données. Il propose également une API de confidentialité pour les développeurs, facilitant l'intégration de la confidentialité dans les applications.

Les intégrations comprennent AWS, Microsoft Azure et Google Cloud.

Pros and Cons

Pros:

- Forte orientation vers le RGPD et la conformité réglementaire

- Propose une API de confidentialité pour les développeurs

- Bonne intégration avec les systèmes existants et les plateformes cloud

Cons:

- Peut nécessiter une expertise technique pour exploiter tous les avantages

- Le coût peut augmenter en fonction du nombre d'enregistrements de données et d'appels API

Comforte est une solution de sécurité des données conçue pour les entreprises qui nécessitent une protection des données évolutive. Elle s'adresse principalement aux grandes organisations traitant des informations sensibles, en se concentrant sur les services de masquage et de chiffrement des données afin de sécuriser celles-ci dans divers environnements.

Pourquoi j'ai choisi Comforte : Elle propose des solutions évolutives qui s'adaptent aux besoins de protection des données de votre organisation. Comforte offre des fonctionnalités de masquage et de tokenisation des données qui aident à sécuriser efficacement les informations sensibles. Sa capacité à gérer de grands volumes de données la rend adaptée aux entreprises connaissant une croissance de leur volume de données. L'accent mis sur l'évolutivité permet à votre équipe de gérer efficacement la protection des données à mesure que votre entreprise se développe.

Fonctionnalités remarquables & intégrations :

Fonctionnalités comprenant le masquage et la tokenisation des données, permettant à votre équipe de protéger les informations sensibles sans en altérer l'utilité. Comforte prend en charge de grands volumes de données, garantissant l'évolutivité pour les entreprises en croissance. De plus, ses capacités de chiffrement ajoutent une couche supplémentaire de sécurité à vos données.

Intégrations comprennent SAP, Oracle, Microsoft SQL Server, IBM, Teradata, MongoDB, Amazon Web Services, Microsoft Azure, Google Cloud et Snowflake.

Pros and Cons

Pros:

- Prend en charge de grands volumes de données

- Solutions de protection des données évolutives

- Masquage et tokenisation des données efficaces

Cons:

- Courbe d'apprentissage potentielle pour les nouveaux utilisateurs

- Pas d'information de tarification transparente

Protegrity propose une solution de protection des données robuste, mettant l'accent sur la garantie de la confidentialité tout en préservant l'utilisabilité des données. Pour les organisations qui ont besoin de conserver leur efficacité opérationnelle dans des flux de travail axés sur les données tout en privilégiant la confidentialité, Protegrity constitue une option convaincante.

Pourquoi j'ai choisi Protegrity :

Protegrity se démarque grâce à son approche équilibrée entre l'utilisabilité des données et la confidentialité. Toutes les solutions de masquage de données ne parviennent pas à maintenir la valeur opérationnelle des données tout en préservant leur confidentialité : c'est là que Protegrity fait la différence.

Pour cette liste, j'ai sélectionné Protegrity comme le meilleur outil pour conserver l'utilisabilité des données tout en assurant la confidentialité, grâce à ses méthodes avancées de désidentification qui protègent la vie privée sans entraver les opérations axées sur les données.

Fonctionnalités remarquables et intégrations :

Fonctionnalités : protection des données alimentée par l'IA, découverte automatique des données sensibles, et méthodes robustes de désidentification comme la tokenisation, le masquage et le chiffrement.

Intégrations : plates-formes cloud telles qu'AWS et Azure, bases de données comme Oracle et SQL Server, ainsi que des solutions big data telles que Hadoop.

Pros and Cons

Pros:

- Propose une protection des données basée sur l'IA.

- Méthodes robustes de désidentification.

- Large éventail d'intégrations.

Cons:

- Peut être trop ambitieux pour les petites organisations.

- Nécessite une expertise technique pour mettre en œuvre et maintenir.

Baffle est une solution de protection des données conçue pour les entreprises qui ont besoin d'une sécurisation et d'un chiffrement des données en temps réel. Elle cible principalement les institutions financières, les prestataires de soins de santé et d'autres secteurs traitant des données sensibles, en assurant des fonctions clés telles que le chiffrement et le masquage des données.

Pourquoi j'ai choisi Baffle : Il offre une protection des données en temps réel, garantissant que vos données restent sécurisées pendant leur traitement. Baffle utilise des techniques de chiffrement qui ne nécessitent pas de déchiffrer les données, ajoutant ainsi une couche supplémentaire de sécurité. Il prend en charge les environnements sur site et dans le cloud, ce qui le rend polyvalent pour différentes infrastructures informatiques. Sa capacité à sécuriser les données sans affecter significativement les performances est idéale pour les entreprises ayant un volume de données élevé.

Fonctionnalités et intégrations notables :

Fonctionnalités : masquage dynamique des données, permettant à votre équipe de dissimuler les données en transit. Baffle propose aussi le chiffrement préservant le format, maintenant l'utilisabilité des données tout en assurant leur sécurité. Sa prise en charge des environnements multi-cloud augmente la flexibilité pour la gestion de vos données.

Intégrations : Amazon Web Services, Microsoft Azure, Google Cloud Platform, Snowflake, Databricks, Oracle, MongoDB et IBM.

Pros and Cons

Pros:

- Protection des données en temps réel

- Aucun besoin de déchiffrement des données

- Prend en charge les environnements multi-cloud

Cons:

- Nécessite une expertise technique

- Options de personnalisation limitées

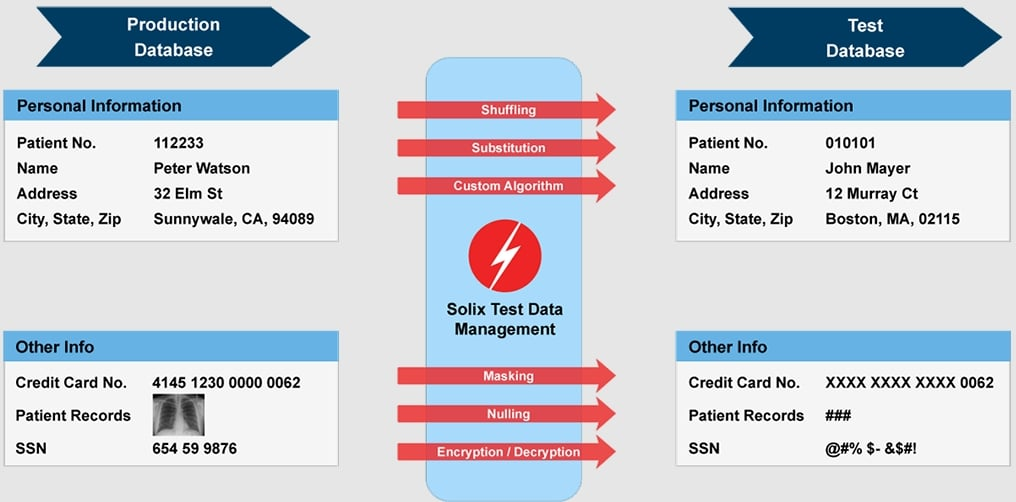

Solix Data Masking est une solution de protection des données destinée aux utilisateurs d'entreprise qui doivent protéger les informations sensibles et se conformer aux réglementations sur la confidentialité. Elle propose des fonctions clés telles que le masquage des données, la découverte de données sensibles, et prend en charge divers environnements de données.

Pourquoi j'ai choisi Solix Data Masking : Elle se distingue par ses techniques avancées de masquage des données, essentielles pour les entreprises qui gèrent de grands volumes d'informations sensibles. Solix Data Masking propose des outils complets de découverte de données sensibles, garantissant l'identification de toutes les données critiques dans vos systèmes. Elle prend en charge de multiples environnements de données, offrant ainsi une grande polyvalence à votre équipe. Sa compatibilité avec des plateformes comme IBM et SAP la rend idéale pour des configurations d'entreprise complexes.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : techniques avancées de masquage des données permettant de protéger efficacement les informations sensibles. Les outils de découverte de données sensibles de Solix permettent à votre équipe d'identifier toutes les données critiques. De plus, elle prend en charge différents environnements de données, offrant une flexibilité dans la gestion de jeux de données variés.

Intégrations : IBM, SAP, Oracle et Microsoft SQL.

Pros and Cons

Pros:

- Prend en charge plusieurs environnements de données

- Outils avancés de découverte de données

- Compatible avec les principales plateformes

Cons:

- Absence d'interface conviviale

- Processus de mise en œuvre complexe

SecuPi est une solution de protection des données conçue pour les entreprises ayant besoin de se conformer au RGPD et à d'autres réglementations en matière de confidentialité. Elle s'adresse aux organisations qui traitent des données sensibles, en offrant des fonctionnalités telles que le masquage dynamique des données et le contrôle d'accès pour garantir la confidentialité des informations.

Pourquoi j'ai choisi SecuPi : Cette solution met l'accent sur la conformité au RGPD, ce qui la rend essentielle pour les entreprises européennes et celles soumises à des réglementations similaires. SecuPi propose un masquage dynamique des données, ce qui aide à protéger les informations en temps réel sans affecter l'accès des utilisateurs. Ses fonctionnalités de contrôle d'accès garantissent que seuls les utilisateurs autorisés peuvent consulter les données sensibles. L'outil offre également des capacités d'audit complètes, facilitant ainsi le suivi par votre équipe des accès et de l'utilisation des données.

Fonctionnalités phares & intégrations :

Fonctionnalités : masquage dynamique des données protégeant les informations lors de leur accès, garantissant la conformité sans perturber les opérations. Les capacités de contrôle d'accès de SecuPi permettent de gérer efficacement les autorisations des utilisateurs. L'outil fournit aussi des outils d'audit détaillés pour suivre l'accès et l'utilisation des données.

Intégrations : SAP, Oracle, Microsoft SQL Server, Amazon Web Services, Microsoft Azure, Google Cloud, Salesforce, IBM, MongoDB et Snowflake.

Pros and Cons

Pros:

- Protection des données en temps réel

- Axé sur la conformité RGPD

- Fonctionnalités efficaces de contrôle d'accès

Cons:

- La configuration initiale peut être complexe

- Nécessite une expertise technique

Autres logiciels de masquage de données

Voici d’autres solutions de masquage de données qui n’ont pas été retenues dans ma liste restreinte, mais qui valent tout de même le détour :

- PrimeFactors

Idéal pour l'intégration du chiffrement

- Mage Data

Idéal pour le masquage dynamique

- Clonetab

Am besten geeignet für Datenpipelines

Critères de sélection pour les logiciels de masquage de données

Pour sélectionner les meilleurs logiciels de masquage de données à inclure dans cette liste, j’ai pris en compte les besoins courants et points de douleur des acheteurs, tels que la sécurité des données et la conformité réglementaire. J’ai aussi utilisé le cadre suivant pour structurer et équilibrer mon évaluation :

Fonctionnalité de base (25 % de la note totale)

Pour figurer dans cette liste, chaque solution devait répondre à ces cas d’usage classiques :

- Masquer les données sensibles

- Prendre en charge plusieurs formats de données

- Se conformer aux réglementations sur la confidentialité des données

- Fournir des pistes d’audit

- Permettre le contrôle d’accès basé sur les rôles

Fonctionnalités remarquables supplémentaires (25 % de la note totale)

Pour affiner encore la sélection, j’ai également recherché des fonctionnalités uniques, telles que :

- Masquage des données en temps réel

- Fonctionnalités de masquage dynamique

- Intégration avec les plateformes cloud

- Règles de masquage personnalisables

- Découverte et classification des données

Facilité d’utilisation (10% du score total)

Pour évaluer la facilité d’utilisation de chaque système, j’ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Navigation aisée

- Courbe d’apprentissage réduite

- Tableaux de bord personnalisables

- Conception efficace des flux de travail

Intégration des nouveaux utilisateurs (10% du score total)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai considéré les points suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles et guides

- Support d’intégration réactif

- Webinaires et sessions de formation en direct

Support client (10% du score total)

Pour évaluer le service client de chaque éditeur de logiciel, j’ai pris en compte les critères suivants :

- Disponibilité d’un support 24h/24 et 7j/7

- Accès à une équipe de support dédiée

- Documentation d’aide complète

- Chat en direct et support par e-mail réactif

- Mises à jour régulières et maintenance

Rapport qualité/prix (10% du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les points suivants :

- Tarification concurrentielle

- Plans tarifaires flexibles

- Ensemble de fonctionnalités par rapport au coût

- Absence de frais cachés

- Satisfaction quant au retour sur investissement

Avis clients (10% du score total)

Pour évaluer la satisfaction générale des clients, j’ai pris en considération les éléments suivants lors de la lecture des avis :

- Notes de satisfaction globale

- Retours sur la facilité d’utilisation

- Commentaires sur l’efficacité des fonctionnalités

- Expériences avec le support client

- Opinions concernant la tarification et la valeur

Comment choisir un logiciel de masquage des données

Il est facile de se perdre dans des listes de fonctionnalités interminables et des tarifs complexes. Pour vous aider à rester concentré tout au long de votre processus de sélection logiciel, voici une liste de points à garder à l’esprit :

| Facteur | À prendre en considération |

| Évolutivité | Le logiciel peut-il évoluer avec vos besoins en matière de données ? Réfléchissez à la manière dont il gère l’augmentation du volume de données et s’il peut accompagner vos projets d’expansion. Privilégiez les solutions offrant des options d’extension flexibles sans dégradation importante des performances. |

| Intégrations | Le logiciel s’intègre-t-il à vos systèmes existants ? Vérifiez la compatibilité avec vos bases de données, services cloud et autres infrastructures informatiques. Une intégration sans accroc permet de gagner du temps et de réduire la complexité lors de la mise en œuvre et de l’utilisation quotidienne. |

| Personnalisation | Peut-on facilement adapter le logiciel à vos besoins spécifiques ? Évaluez s’il permet de définir des règles de masquage, d’adapter les processus et de s’aligner sur vos méthodes métier. Une bonne capacité de personnalisation garantit un outil répondant à vos exigences particulières. |

| Facilité d’utilisation | Le logiciel est-il intuitif et simple à utiliser ? Optez pour une solution limitant la formation et permettant à vos équipes d’effectuer rapidement leurs tâches. Une interface claire et une bonne ergonomie sont essentielles pour réduire la courbe d’apprentissage. |

| Mise en place et intégration | Le passage au nouveau logiciel se fait-il sans heurts ? Évaluez la disponibilité de ressources de formation, le support lors de la configuration et les éventuelles perturbations. Un bon accompagnement à la prise en main facilitera son adoption précoce. |

| Coût | Le prix est-il adapté à votre budget ? Comparez le coût total de possession, ainsi que d’éventuels frais cachés ou coûts additionnels. Assurez-vous que le tarif corresponde à la valeur et aux fonctionnalités offertes, et tenez compte des engagements financiers à long terme. |

| Garanties de sécurité | Les mesures de sécurité sont-elles robustes ? Vérifiez la capacité du logiciel à protéger les données sensibles via le chiffrement, le contrôle d’accès et la conformité aux normes du secteur. De solides mesures de sécurité sont essentielles pour éviter les violations ou accès non autorisés. |

| Exigences réglementaires | Le logiciel répond-il à vos obligations légales ? Considérez les besoins spécifiques à votre secteur, comme le RGPD ou l’HIPAA. Assurez-vous que l’outil offre des fonctionnalités de traçabilité et de reporting nécessaires au respect de la réglementation. |

Qu'est-ce que le logiciel de masquage des données ?

Le logiciel de masquage des données protège les informations sensibles en les obscurcissant, les rendant inutilisables pour les utilisateurs non autorisés tout en conservant leur format. Ces outils sont généralement utilisés par des professionnels de l'informatique, des analystes de données et des responsables de la conformité afin de renforcer la sécurité des données et de répondre aux exigences réglementaires.

Les fonctionnalités de masquage, de chiffrement et de contrôle d'accès aident à protéger les données, en s'assurant que seules les personnes autorisées peuvent consulter les informations sensibles. Dans l'ensemble, ces outils offrent un moyen sécurisé de gérer la confidentialité des données sans gêner les activités de l'entreprise.

Fonctionnalités des logiciels de masquage des données

Lors du choix d'un logiciel de masquage des données, portez attention aux fonctionnalités clés suivantes :

- Masquage dynamique des données : Assure une protection en temps réel en masquant les données lors de leur accès, garantissant que les informations sensibles restent sécurisées sans altérer leur utilisabilité.

- Contrôle d'accès basé sur les rôles : Permet de gérer qui peut consulter ou manipuler les données, renforçant la sécurité en réservant l'accès aux seuls utilisateurs autorisés.

- Chiffrement des données : Protège les données en les convertissant en code, empêchant les accès non autorisés et assurant la conformité aux règlementations sur la confidentialité des données.

- Pistes d'audit : Suit les activités d'accès et de manipulation des données, offrant une transparence et aidant à la génération de rapports de conformité.

- Capacités d'intégration : Garantit la compatibilité avec les bases de données et l'infrastructure informatique existantes, permettant une gestion transparente des données sur toutes les plateformes.

- Règles de masquage personnalisables : Permet d'adapter le processus de masquage aux besoins spécifiques de l'organisation, assurant la flexibilité dans la protection de différents types de données.

- Découverte et classification des données : Identifie et catégorise les informations sensibles, vous aidant à prioriser et concentrer la protection sur les données les plus critiques.

- Évolutivité : Prend en charge l'accroissement des volumes de données, garantissant que le logiciel peut s'adapter à l'évolution des besoins de votre organisation sans perte de performance.

- Interface conviviale : Offre une conception intuitive et facile à utiliser, réduisant la courbe d'apprentissage et aidant les équipes à travailler efficacement.

- Soutien à la conformité : Propose des fonctionnalités permettant de répondre aux réglementations spécifiques à chaque secteur (comme le RGPD ou HIPAA), garantissant la conformité de votre organisation.

Avantages du logiciel de masquage des données

L'implémentation d'un logiciel de masquage des données présente plusieurs avantages pour votre équipe et votre entreprise. En voici quelques-uns :

- Sécurité accrue des données : Protège les informations sensibles en les masquant ou en les chiffrant, réduisant le risque d'accès non autorisé et de violations de données.

- Conformité réglementaire : Aide votre organisation à satisfaire aux normes sectorielles telles que le RGPD et HIPAA en assurant la confidentialité des données et en fournissant des pistes d'audit.

- Efficacité opérationnelle : Permet à votre équipe de travailler avec des données réalistes sans exposer d'informations sensibles, améliorant ainsi les processus décisionnels et le flux de travail.

- Réduction des risques : Minimise la possibilité de fuites de données en contrôlant l'accès et la visibilité, protégeant la réputation et les actifs de votre entreprise.

- Évolutivité : Répond à l'augmentation des besoins de données, assurant que vos mesures de protection peuvent évoluer à mesure que votre entreprise grandit.

- Personnalisation : Offre une flexibilité sur la façon dont les données sont masquées et protégées, vous permettant d'adapter les solutions à vos besoins et processus spécifiques.

Coûts et tarification des logiciels de masquage des données

Le choix d'un logiciel de masquage des données nécessite la compréhension des différents modèles et plans tarifaires disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l'équipe, des modules complémentaires, etc. Le tableau ci-dessous résume les principaux plans, leurs prix moyens, ainsi que les fonctionnalités fréquemment incluses dans les solutions de masquage des données :

Tableau comparatif des plans pour les logiciels de masquage des données

| Type de plan | Prix moyen | Fonctionnalités courantes |

| Plan gratuit | $0 | Masquage basique des données, assistance limitée et sécurité standard. |

| Plan personnel | $5-$25/user/month | Règles de masquage personnalisables, chiffrement des données et assistance par e-mail. |

| Plan entreprise | $30-$75/user/month | Contrôle d'accès basé sur les rôles, capacités d'intégration, pistes d'audit et assistance prioritaire. |

| Plan grandes entreprises | $80-$150/user/month | Outils avancés de conformité, masquage dynamique, options d'évolutivité et gestion de compte dédiée. |

Logiciel de masquage des données : FAQ

Voici quelques réponses aux questions courantes sur le logiciel de masquage des données :

Quels sont les inconvénients du masquage des données ?

Le masquage des données peut ralentir les processus car il s’exécute souvent comme une tâche par lots, prenant du temps à s’achever, surtout avec de grands ensembles de données. Il peut également modifier de façon permanente les données d’origine, les rendant inadaptées pour les bases de données de production. Tenez compte de ces éléments lors du choix entre un masquage statique ou dynamique.

Quelle technique de masquage des données est la plus appropriée ?

Le chiffrement des données est largement utilisé et efficace pour le masquage. Il convertit les données dans un format illisible nécessitant une clé de déchiffrement pour y accéder. Cette technique est particulièrement utile lorsque des données sensibles doivent être partagées ou stockées en toute sécurité, garantissant que seuls les utilisateurs autorisés y accèdent.

Quelles précautions prendre lors de la mise en œuvre du masquage des données ?

Lors de la mise en œuvre du masquage des données, assurez-vous que l’intégrité des données est préservée pour l’analyse. Équilibrez les besoins de sécurité et d’accessibilité afin d’éviter de perturber les flux de travail. Prenez en compte la complexité de votre environnement et choisissez des outils bien intégrés à vos systèmes existants.

Le masquage des données est-il réversible ?

Le masquage des données peut être réversible ou irréversible, selon la méthode utilisée. Le masquage réversible permet de restaurer les données d’origine dans des conditions sécurisées, tandis que le masquage irréversible modifie définitivement les données, les rendant illisibles sans une clé ou un processus spécifique.

Comment le masquage des données contribue-t-il à la conformité ?

Le masquage des données aide les organisations à se conformer aux réglementations telles que le RGPD et l’HIPAA en protégeant les informations sensibles contre les accès non autorisés. Il permet d’anonymiser les données, garantissant que les informations personnelles ne sont pas exposées, ce qui réduit ainsi le risque de violation de données et d’amendes réglementaires.

Le masquage des données convient-il à tous les types de données ?

Le masquage des données est polyvalent et peut être appliqué à différents types de données, qu’elles soient structurées ou non structurées. Cependant, il est essentiel d’évaluer vos besoins spécifiques et de choisir une technique de masquage qui préserve l’utilité des données tout en protégeant les informations sensibles.

Et ensuite ?

Boostez la croissance de votre SaaS et développez vos compétences en leadership.

Abonnez-vous à notre newsletter pour recevoir les dernières analyses des CTOs et des leaders technologiques en devenir.

Nous vous aiderons à évoluer plus intelligemment et à diriger plus efficacement grâce à des guides, des ressources et des stratégies de la part des meilleurs experts !