ThreatLocker vs. SentinelOne: Vergleich & Expertenbewertungen für 2026

Wenn Sie gerade ThreatLocker und SentinelOne vergleichen, spüren Sie vermutlich den Druck durch Schlagzeilen zu Ransomware und Fragen des Vorstands zum Cyber-Risiko. Bestätigte Ransomware-Vorfälle nehmen weiter zu, wobei die Wiederherstellung oft mehr kostet als das eigentliche Lösegeld – ein wirkungsvoller Endpunktschutz mit passender Cybersecurity-Software ist daher längst kein „Nice-to-have“ mehr, sondern eine Entscheidung für die Geschäftskontinuität.

In diesem Artikel erkläre ich Ihnen, wie sich ThreatLockers Default-Deny-Ansatz mit Zero Trust gegen SentinelOnes KI-gesteuerte, autonome EDR-Lösung behauptet – und was das für Ihre alltäglichen Security-Prozesse, Ihr Budget und Ihr Team bedeutet. Sie erfahren, wo jede Plattform punktet, wo sie Schwächen zeigt und in welchen Szenarien eine klar im Vorteil ist. Damit treffen Sie eine fundierte, nachvollziehbare Entscheidung für Ihr Unternehmen.

ThreatLocker vs. SentinelOne: An Overview

ThreatLocker

Visit ThreatLockerOpens new windowSentinelOne

Read SentinelOne ReviewOpens new windowWhy Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

ThreatLocker vs. SentinelOne Pricing Comparison

| ThreatLocker | SentinelOne | |

|---|---|---|

| Free Trial | 30-day free trial + free demo available | Free demo available |

| Pricing | Pricing upon request | From $179.99/endpoint (billed annually) |

ThreatLocker vs. SentinelOne Preise & versteckte Kosten

ThreatLocker nutzt ein individuelles, umgebungsbasiertes Abo-Modell statt öffentlicher Preise pro Endpunkt. Die Angebote orientieren sich an Faktoren wie Anzahl der Endpunkte, Anwendungslandschaft und notwendigen Zero-Trust-Kontrollen wie Application Allowlisting und Ringfencing. Weitere Funktionen, wie Netzwerksteuerung oder Patch-Management, werden normalerweise direkt im Gesamtpaket berücksichtigt – statt später als unerwartete Zusatzkosten aufzutauchen.

SentinelOne bietet öffentliche, jährliche Preismodelle pro Endpunkt an, darunter Core, Control, Complete, Commercial und Enterprise. Die Kosten steigen mit höheren Tiers, wenn Unternehmen erweiterten Funktionsumfang wie längere Datenaufbewahrung, Managed Threat Hunting, MDR-Services oder den Schutz für Cloud-Workloads buchen möchten.

ThreatLocker vs. SentinelOne Feature Comparison

ThreatLockers große Stärke ist die konsequente Durchsetzung von Zero Trust. Das Default-Deny-Modell erlaubt nur explizit freigegebene Software und Aktionen. Wichtige Controls sind Allowlisting, Ringfencing, Elevation Control, Storage Control und Network Control. Sie steuern, was ausgeführt wird, wie sich Software verhält und worauf sie zugreifen darf – so verhindern Sie Missbrauch von Standardtools und unbefugte laterale Bewegungen und schaffen durchsetzbare, technische Compliance-Kontrollen.

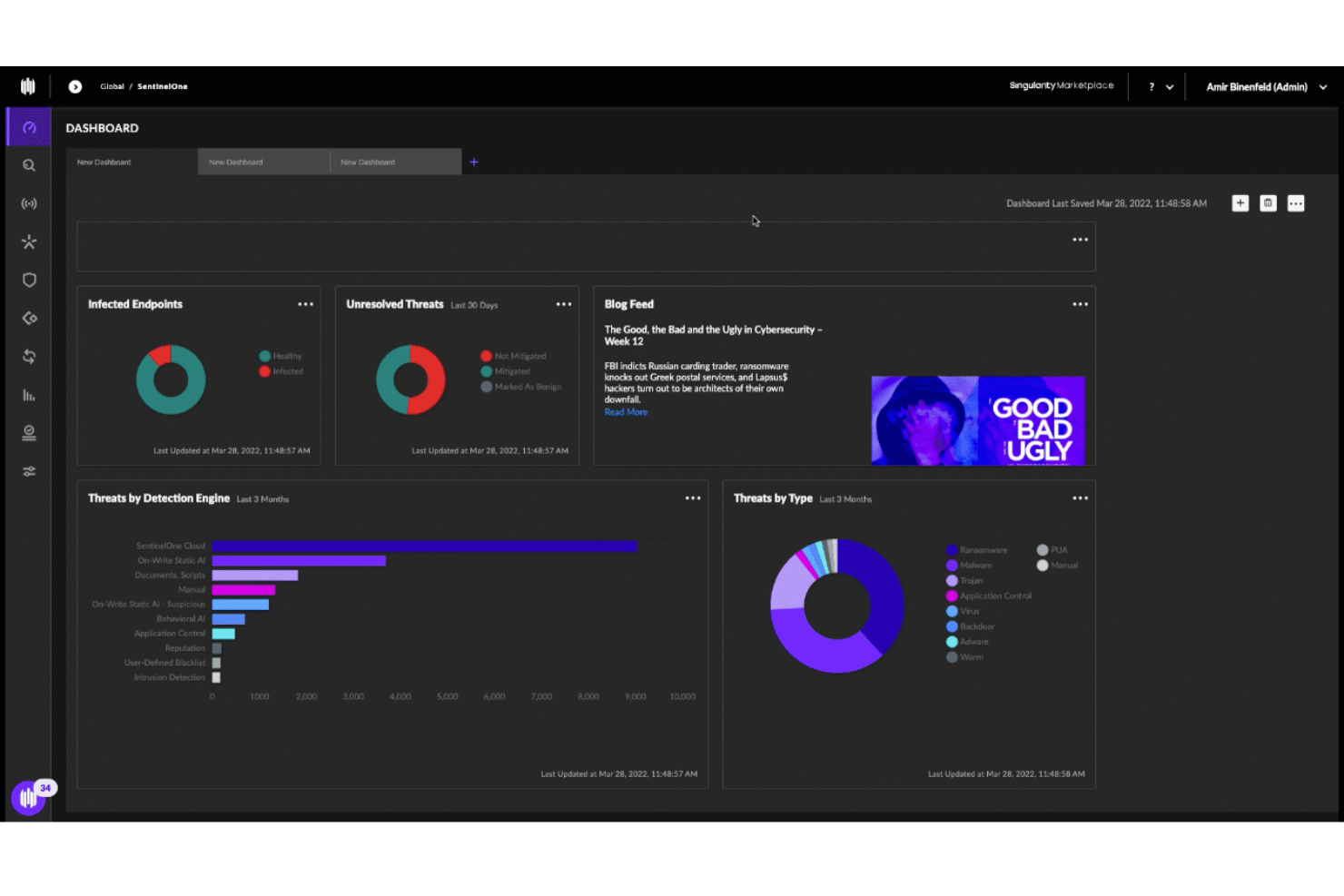

SentinelOnes Singularity-Plattform setzt auf KI-gesteuerten EPP/EDR/XDR – sowohl auf statische als auch verhaltensorientierte KI-Engines, die bekannte und unbekannte Bedrohungen erkennen und autonom abwehren. Ihre Funktionen reichen von Echtzeit-Prävention und -Erkennung über automatisierte Reaktionen bis hin zu erweiterten Tiers für Cloud, Identitäten und Managed Services. Technologien wie Storyline verknüpfen verdächtige Aktivitäten zu Kontextinformationen. Mit Rollback- und Forensik-Features kann nach Ransomware-Angriffen ohne manuelles Eingreifen wiederhergestellt werden.

| ThreatLocker | SentinelOne | |

|---|---|---|

| 2-Factor Authentication | ||

| API | ||

| Access Management | ||

| Anti-Virus | ||

| Audit Management | ||

| Audit Trail | ||

| Batch Permissions & Access | ||

| Compliance Tracking | ||

| DDoS Protection | ||

| Dashboard | ||

| Data Export | ||

| Data Import | ||

| External Integrations | ||

| File Sharing | ||

| File Transfer | ||

| Firewall | ||

| Incident Management | ||

| Malware Protection | ||

| Multi-User | ||

| Notifications | ||

| Password & Access Management | ||

| Policy Management | ||

| Real-time Alerts | ||

| Report & Compliance | ||

| Risk Assessment | ||

| Security Migration | ||

| Threat Detection | ||

| Workflow Management |

ThreatLocker vs. SentinelOne Integrationen

| Tool | ThreatLocker | SentinelOne |

| ConnectWise | ✅ | ✅ |

| Datto RMM | ✅ | ✅ |

| Kaseya | ✅ | ✅ |

| N-able | ✅ | ✅ |

| Autotask | ✅ | ✅ |

| ServiceNow | ✅ | ✅ |

| Splunk | ✅ | ✅ |

| Microsoft Sentinel | ✅ | ✅ |

| Cribl Stream | ❌ | ✅ |

| Okta | ✅ | ✅ |

| Azure AD | ✅ | ✅ |

| Jira | ✅ | ✅ |

| Elastic | ✅ | ✅ |

Beide Plattformen lassen sich gut in einen modernen SecOps-Stack einbinden – aber mit unterschiedlichem Fokus: ThreatLocker richtet sich vor allem auf die enge Integration mit MSP-Tools wie RMM und PSA, so dass Zero-Trust-Policies direkt in die bestehenden Service-Workflows eingebettet werden können. SentinelOne wiederum ist ausgelegt auf komplexe XDR- und KI-SIEM-Ökosysteme; hier profitieren Sie von umfangreichen Datenflüssen in SIEM-, SOAR- und Cloud-native Pipelines, wenn Sie auf eine zentralisierte, analyseorientierte Security-Architektur setzen.

ThreatLocker vs. SentinelOne Sicherheit, Compliance & Zuverlässigkeit

| Faktor | ThreatLocker | SentinelOne |

| Datenschutz und Verschlüsselung | Verschlüsselt Daten bei der Übertragung und im Ruhezustand; erzwingt minimalen Anwendungs- und Speicherzugriff durch Zero-Trust-Kontrollen. | Verschlüsselt Daten bei der Übertragung und im Ruhezustand mit strengen Zugriffskontrollen über Endpunkte und Cloud-Workloads hinweg. |

| Compliance-Unterstützung | Hilft mit Richtlinien und Konfigurationsprüfungen bei der Umsetzung von NIST, CIS, HIPAA, PCI, ISO 27001 und SOC 2. | Unterstützt HIPAA, SOC 2, PCI DSS, DSGVO und weitere Standards; bietet Hilfestellung und Tools für Audits und Cloud-Compliance. |

| Zugriffskontrolle und Zero Trust | Zero-Trust-Modell mit Verweigerung als Standard; feingranulare Durchsetzung von Anwendungs-, Speicher- und Netzwerkregeln. | Zero-Trust-orientierter Endpunkt- und Identitätsschutz mit verhaltensbasierter KI und fein steuerbaren Richtlinien. |

| Audit-Logging und Sichtbarkeit | Detaillierte Protokolle zu Anwendungsaufrufen, Richtlinienentscheidungen und Datenzugriff unterstützen Untersuchungen und Audits. | Tiefe Einblicke und Telemetrie für SOC 2- und HIPAA-Nachweise, Threat Hunting und Forensik über Endpunkte und die Cloud hinweg. |

| Zuverlässigkeit und Verfügbarkeit | Öffentliche Statusseite zeigt in den letzten Monaten durchgehend über 99,9 % Portal-Verfügbarkeit. | Unternehmensgerechte Verfügbarkeit gestützt auf globale Cloud-Infrastruktur und an Verfügbarkeits-TSCs angepasste Kontrollen. |

ThreatLocker erzwingt ein strenges Zero-Trust-Modell mit standardmäßiger Verweigerung und feinkörnigen Kontrollen. Dies unterstützt Compliance-Anstrengungen durch klare Audit-Protokolle und die Durchsetzung technischer Schutzmaßnahmen nach Frameworks wie NIST, HIPAA und ISO 27001. SentinelOnes KI-gestützte Singularity-Plattform bietet erweiterte Sichtbarkeit und Schutz über Endpunkte, Cloud-Workloads und Identitäten hinweg. Zentrale Telemetrie und Berichte helfen Organisationen dabei, Audit-Nachweise für Frameworks wie SOC 2, HIPAA und PCI-DSS in komplexen Umgebungen zusammenzustellen.

ThreatLocker vs. SentinelOne Benutzerfreundlichkeit

| Faktor | ThreatLocker | SentinelOne |

| Admin-Oberfläche | Die ThreatLocker-Oberfläche ist nach Einrichtung der Richtlinien intuitiv und übersichtlich. | Bietet eine moderne, einheitliche Konsole; leistungsfähig, kann jedoch für weniger technikaffine Nutzer komplex wirken. |

| Einrichtung und Rollout | Leichtgewichtiger Agent und Lernmodus sorgen für eine relativ unkomplizierte Einführung und Baseline-Setzung der Richtlinien. | Ein einziger Agent für Endpunkte, Cloud und Identitäten vereinfacht die Implementierung in großen Landschaften. |

| Onboarding-Erlebnis | Gut geführtes Onboarding mit „Lernmodus“ und regelmäßigen Erfolgskontrollen durch das ThreatLocker-Team. | Bietet strukturiertes Onboarding und Training, erfordert aber für erweiterte Funktionen meist mehr Feinabstimmung. |

| Tägliche Verwaltung | Richtlinienbasierter Workflow, der sich leicht anpassen lässt, aber in sehr dynamischen Umgebungen auch Verwaltungsaufwand erzeugt. | Zentralisierte Alarme und Automatisierung reduzieren manuellen Aufwand, dennoch sorgen tiefgehende Hunting-Funktionen für Komplexität. |

| Support-Qualität | Oft gelobt für extrem schnellen, persönlichen Support – meist in wenigen Minuten Kontakt zu einem Techniker möglich. | Sehr gut bewertet hinsichtlich Support und Dokumentation, wobei die Reaktionszeit geringfügig hinter ThreatLocker liegt. |

In der Praxis empfinden viele Teams ThreatLocker nach der ersten Politur der Richtlinien als zugänglich, insbesondere wenn Wert auf geführtes Onboarding, schnellen persönlichen Support und eine richtlinienzentrierte Oberfläche gelegt wird. SentinelOne überzeugt mit einer ausgereiften, zentralisierten Konsole, die sich für größere oder reifere Sicherheitsteams eignet, erfordert aber aufgrund des umfassenden Funktionsumfangs sowie der Threat-Hunting-Fähigkeiten eine steilere Lernkurve, bevor der volle Nutzen ausgeschöpft wird.

ThreatLocker vs SentinelOne: Pros & Cons

ThreatLocker

- Detailed logging supports compliance, audits, and forensic investigations.

- Granular control over applications, storage, and network access.

- Delivers strong prevention against ransomware and zero-days.

- End-user friction arises from strict controls that block routine software installs.

- Not a set-and-forget security solution for most environments.

- Steep initial learning curve and tuning period, requires upfront policy work to avoid blocking legitimate apps.

SentinelOne

- Stops attacks and restores systems without intervention.

- Identifies known and unknown threats automatically.

- Broad platform coverage, protecting endpoints, cloud workloads, and identities.

- Heavy emphasis on autonomous response may not be ideal for teams that need more manual control.

- Steep learning curve. Full value requires security expertise.

- Advanced features increase licensing expenses.

Best Use Cases for ThreatLocker and SentinelOne

ThreatLocker

- MSPs Managing Multiple Clients Centralized cloud portal and RMM integrations let you deploy and tune policies across diverse environments without constant per-client tweaks.

- Healthcare Organizations Granular storage and elevation controls protect patient data on USBs, shares, and apps while meeting HIPAA compliance through audit trails.

- Educational Institutions Locks down student devices and servers against unauthorized software, reducing risks from unvetted apps in shared environments.

- Midmarket Enterprises Balances strong prevention with learning modes to build allowlists quickly, minimizing disruption during rollout.

- High-Compliance Industries Ringfencing and network controls limit lateral movement and data exfiltration, simplifying audits with detailed enforcement logs.

- Remote/Hybrid Workforces Dynamic network ACLs secure traveling endpoints by whitelisting specific IPs or keywords without VPN overhead.

SentinelOne

- Large Enterprises Protect thousands of endpoints and servers while maintaining centralized visibility and consistent security policies across global environments.

- Cloud-First SaaS Companies Secure cloud workloads, containers, and remote endpoints in fast-changing, highly dynamic infrastructure environments.

- Healthcare and Financial Services Firms Detect and respond to advanced threats while maintaining visibility and audit evidence for strict regulatory requirements.

- Organizations with Internal SOC Teams Enable proactive threat hunting, automated incident response, and deep forensic investigations using centralized telemetry and AI analytics.

- Hybrid IT Environments Unify security operations across on-premises infrastructure, public cloud, and remote workforce endpoints through a single platform.

- Ransomware-Targeted Industries Automatically detect ransomware, stop encryption activity, and restore impacted systems to minimize downtime and operational impact.

Wer sollte ThreatLocker nutzen und wer SentinelOne?

ThreatLocker eignet sich für Teams, die strenge Standard-Verweigern-Kontrollen und starke Anwendungssteuerung wünschen, wie MSPs, regulierte Organisationen oder IT-Abteilungen, die Altsysteme oder viele kleine Mandanten verwalten. Der Allowlisting-Ansatz mit Fokus auf Richtlinien hilft, die Angriffsfläche zu verkleinern und Compliance-Nachweise zu sammeln, ohne dass ein großes SOC erforderlich ist.

SentinelOne ist optimal für größere oder Cloud-orientierte Unternehmen, die breit angelegte, KI-gestützte EPP/EDR/XDR-Lösungen für Endpunkte, Identitäten und Cloud-Workloads benötigen. Die Singularity-Plattform eignet sich ideal für Teams, die automatisierte Erkennung, Reaktion und Jagd in großem Maßstab sowie tiefgehende Telemetrie und zentrale Sichtbarkeit wünschen, statt einer Verwaltung mit einzelnen Allowlisten pro Anwendung.

Differences Between ThreatLocker and SentinelOne

| ThreatLocker | SentinelOne | |

|---|---|---|

| Control | ThreatLocker gives you surgical control over applications and storage, helping dictate which processes run, what network connections they make, and how the access data—particularly when you’re looking to lock down critical servers or specialized applications with strict compliance requirements. | SentinelOne covers more territory, from laptops to servers to cloud workloads, while pulling in security telemetry from across your tech stack with a unified view that gives you the comprehensive oversight you need. |

| MSP Compatibility | ThreatLocker’s multi-tenant console lets MSPs handle dozens of clients in one place, with plug-and-play integrations, saving teams hours of management time every week. | SentinelOne caters to enterprises with full security teams with SOC analysts loving its API-first design that plugs right into multiple tools, beefing up investigations and putting response playbooks on autopilot. |

| Policy Configuration | ThreatLocker requires users to invest time building policies, approving legitimate apps, and managing exceptions—particularly if users are constantly installing new software or your dev team pushes frequent updates. | With SentinelOne, automation reduces manual blocking decisions, yet you’ll invest more effort in triaging alerts, tuning detection rules, and using hunting features to get full value from the platform. |

| Zero Trust | ThreatLocker uses a Zero Trust, default-deny model that prevents threats by only allowing approved applications and behaviors to run, blocking malicious code before execution. | SentinelOne relies on AI-driven behavioral analysis to prevent and detect threats, focusing on identifying and automatically stopping malicious activity in real time rather than enforcing strict default-deny policies. |

| Visit ThreatLockerOpens new window | Read SentinelOne ReviewOpens new window |

Similarities Between ThreatLocker and SentinelOne

| Agent Architectures | Both offer lightweight agents that protect devices, even when they’re offline, then sync with the cloud when reconnected, protecting remote teams from anywhere they work with no system slowdowns. |

|---|---|

| Behavior Visibility | Each platform provides detailed visibility into application and process behavior, helping teams understand what is running and why actions are allowed or blocked. |

| Compliance | Both automatically track and document security events across major compliance frameworks, with detailed records that satisfy the most thorough auditors. |

| Endpoint Protection | Both go beyond detection to proactively block ransomware, malware, and zero-day attacks across your devices. |

| Real-Time Protection | Both respond to emerging threats, automatically isolating compromised systems and blocking lateral movement. |

| Visit ThreatLockerOpens new window Read SentinelOne ReviewOpens new window | |