Beste Vulnerability-Management-Tools im Überblick

Hier ist meine Shortlist der besten Vulnerability-Management-Tools:

Die besten Vulnerability-Management-Tools helfen Teams, Schwachstellen frühzeitig zu erkennen, Sicherheitsrisiken zu reduzieren und sicherere, konformere Systeme in ihrer gesamten Infrastruktur zu erhalten. Wenn Schwachstellen unentdeckt bleiben, wenn Patch-Zyklen auf manuellen Aufgaben basieren oder wenn Warnmeldungen mehr Lärm als nützliche Erkenntnisse erzeugen, können Bedrohungen schnell wachsen und unnötige Sicherheitslücken verursachen.

Die richtige Vulnerability-Management-Plattform verschafft Security- und IT-Teams eine klare Übersicht, automatisiertes Scannen sowie eine präzise Priorisierung, damit sie verstehen, welche Probleme sofortiges Handeln erfordern – und diese beheben können, bevor sie das Unternehmen beeinträchtigen. Als Chief Technology Officer mit mehr als 20 Jahren Erfahrung im Testen und Einführen von Security-Tools in echten Produktionsumgebungen habe ich die Top-Lösungen anhand von Erkennungsgenauigkeit, Qualität der Automatisierung und Benutzerfreundlichkeit während der laufenden Sicherheitsarbeit bewertet.

Jede Bewertung behandelt Funktionen, Vor- und Nachteile sowie ideale Einsatzszenarien, um Ihrem Team zu helfen, das beste Vulnerability-Management-Tool für eine zuverlässige und effiziente Risikoreduktion auszuwählen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Vulnerability-Management-Tools

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Vulnerability-Management-Tools zusammen, um Ihnen die Auswahl der besten Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen zu erleichtern.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für Risikobewertungen von Drittanbieter-Lieferanten | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 2 | Am besten geeignet für die Überwachung externer Bedrohungen in Echtzeit | Not available | Preise auf Anfrage | Website | |

| 3 | Am besten geeignet für kontinuierliche Schwachstellenüberwachung | 14-tägige kostenlose Testphase + kostenlose Demo verfügbar | Ab $149/Monat | Website | |

| 4 | Am besten geeignet für umfassende Sicherheit von Code bis Cloud | Kostenloser Plan verfügbar + kostenlose Demo | Ab $350/Monat | Website | |

| 5 | Am besten geeignet für sicherheitsrelevante Einblicke ohne Konfiguration | Kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 6 | Am besten für umfassende Bedrohungsinformationen | Not available | Preis auf Anfrage | Website | |

| 7 | Am besten geeignet für umfassende Geräte- und Protokollabdeckung | Not available | Preis auf Anfrage | Website | |

| 8 | Am besten geeignet für die Integration in das Microsoft-Ökosystem | Not available | Ab $10/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 9 | Am besten geeignet für Active Directory- und Infrastruktursicherheit | Not available | Preis auf Anfrage | Website | |

| 10 | Am besten für umfassendes IT-Asset-Management geeignet | Not available | Ab $2.995 pro Jahr | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Vulnerability-Management-Tools

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Vulnerability-Management-Tools, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Überblick über die wichtigsten Funktionen, Vor- und Nachteile, Integrationen und idealen Einsatzbereiche jedes Tools, damit Sie das passende für sich finden.

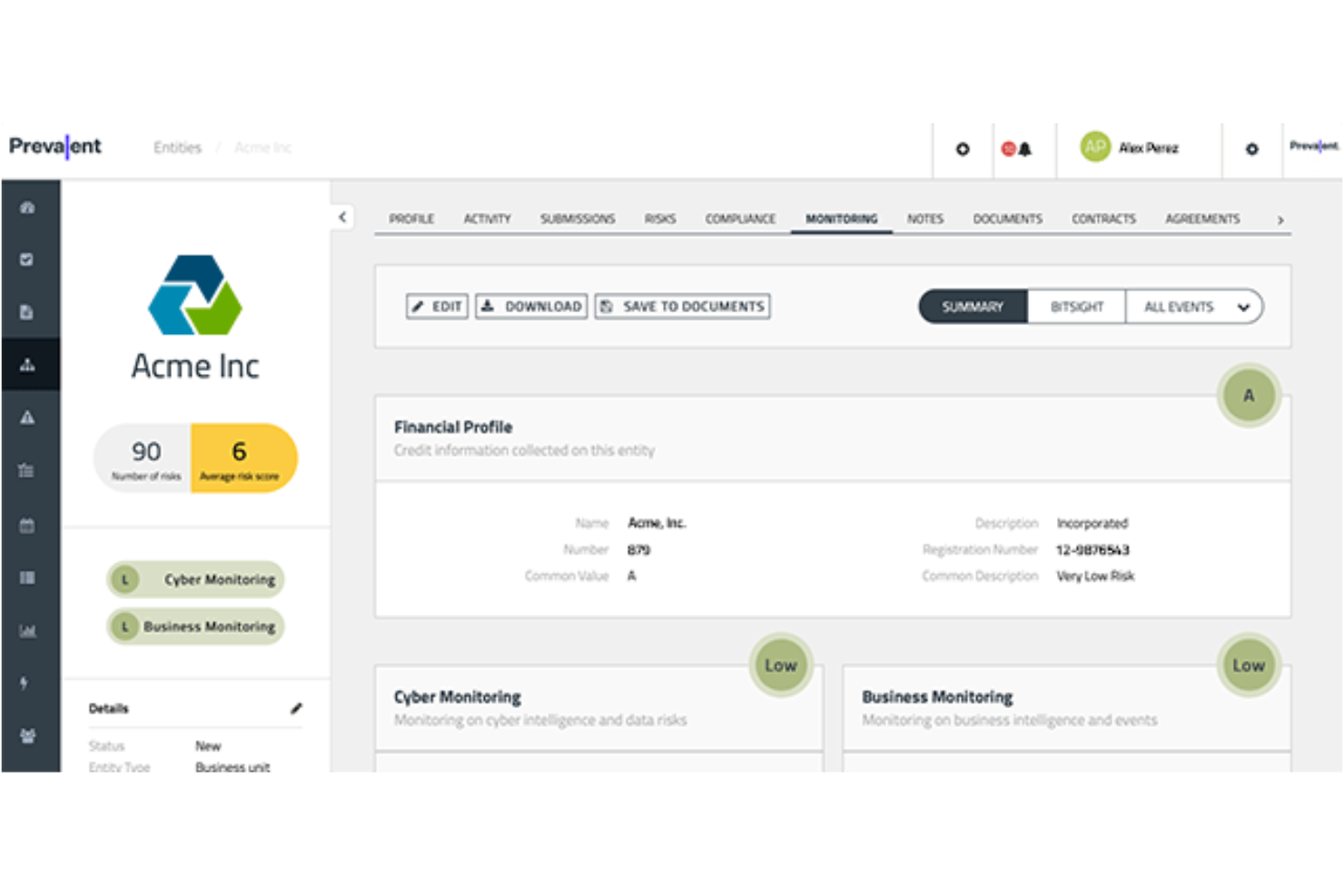

Am besten für Risikobewertungen von Drittanbieter-Lieferanten

Prevalent ist eine Plattform für das Management von Risiken durch Dritte, die Organisationen dabei unterstützt, die mit ihren Anbietern und Lieferanten verbundenen Risiken zu bewerten und zu überwachen. Durch die Automatisierung der Erfassung und Analyse von Anbieterdaten ermöglicht Prevalent es Ihnen, sich auf die Risikominimierung und die Sicherstellung der Compliance im gesamten Anbietersystem zu konzentrieren.

Warum ich Prevalent ausgewählt habe: Als Tool für Schwachstellenmanagement bietet Prevalent Cyber-Intelligenz, die Ihnen hilft, potenzielle Sicherheitsprobleme im Lieferantennetzwerk zu identifizieren und zu adressieren. Es überwacht mehr als 550.000 Unternehmen auf Cybervorfälle, indem es über 1.500 kriminelle Foren, zahlreiche Dark-Web-Seiten und verschiedene Bedrohungs-Feeds verfolgt. Diese umfassende Überwachung ermöglicht es Ihnen, über Schwachstellen informiert zu bleiben und proaktiv Maßnahmen zum Schutz Ihres Unternehmens zu ergreifen.

Hervorzuhebende Funktionen & Integrationen:

Funktionen umfassen automatisierte Onboarding- und Offboarding-Prozesse, die die Verwaltung von Anbieterbeziehungen vereinfachen. Die Plattform beinhaltet zudem ein Anbieterdashboard, das Berichte zu Sicherheit, Performance und Compliance zentralisiert und es Ihrem Team erleichtert, Risiken zu überwachen und zu adressieren. Darüber hinaus bietet Prevalent integrierte Leitfäden zur Schadensbehebung.

Integrationen beinhalten Active Directory, BitSight, ServiceNow, SecZetta und Source Defense.

Pros and Cons

Pros:

- Umfangreiche Funktionalitäten für das Management von Lieferantenrisiken

- Benutzer können Berichte an spezifische Bedürfnisse anpassen

- Starke Sicherheitsprotokolle zum Schutz der Daten

Cons:

- Die Plattform ist komplex und erfordert eine gewisse Einarbeitungszeit

- Datenmigration kann die Erstinstallation erschweren

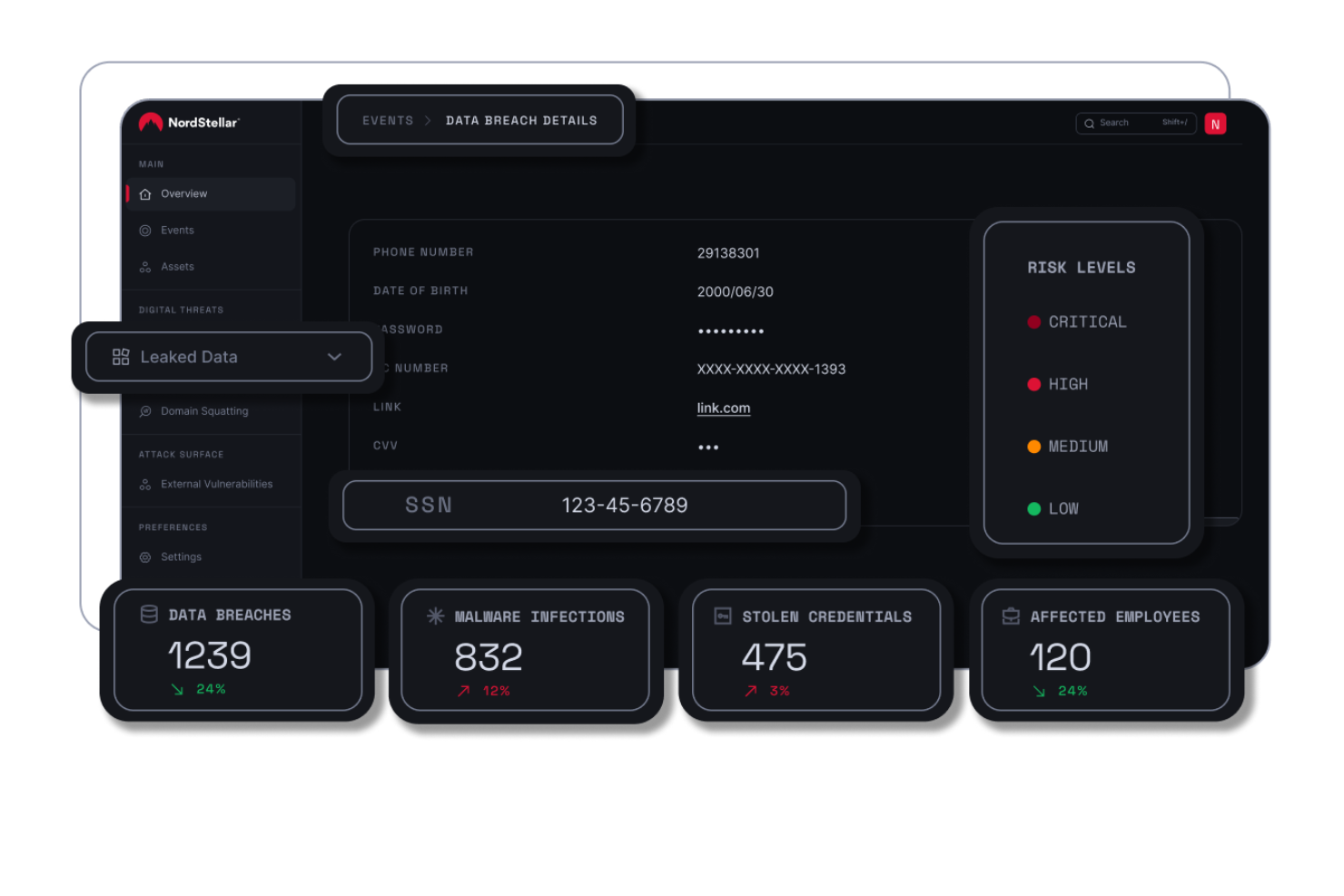

NordStellar ist eine Plattform, die entwickelt wurde, um Schwachstellenmanagement mit Fokus auf externe Bedrohungsinformationen und Sicherheit zu unterstützen. Sie stellt Werkzeuge zur Verfügung, um potenzielle Sicherheitsbedrohungen in Echtzeit zu identifizieren und zu mindern und sorgt dafür, dass Ihr Unternehmen vor Cyber-Bedrohungen geschützt bleibt.

Warum ich NordStellar ausgewählt habe: Ich habe NordStellar wegen seiner Warnmeldungen in Echtzeit, seiner fortschrittlichen Bedrohungserkennung und seines automatisierten Managements von Angriffsflächen ausgewählt, die Sie Cyber-Risiken immer einen Schritt voraus sein lassen. Mit sofortigen Benachrichtigungen über Datenpannen und Monitoring im Darknet warnt es Ihr Team bei kompromittierten Daten oder aufkommenden Bedrohungen und ermöglicht eine schnelle Reaktion. Durch die Zentralisierung von Informationen aus über 36.000 Quellen und das Priorisieren von Risiken unterstützt NordStellar sowohl Führungskräfte als auch Sicherheitsteams bei der proaktiven, umfassenden Absicherung.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Markenschutz, der hilft, die unbefugte Verwendung Ihrer Marke im Internet zu erkennen und zu verhindern. Die Plattform bietet außerdem Echtzeitüberwachung, mit der Sie Sicherheitsbedrohungen ständig im Blick behalten können. Schließlich ermöglichen die Integrationsmöglichkeiten mit SIEM- und SOAR-Plattformen eine einfache Einbindung von NordStellar in Ihre bestehende Sicherheitsinfrastruktur und verbessern so Ihre gesamte Sicherheitslage.

Integrationen umfassen Splunk, SIEM-Plattformen, SOAR-Plattformen, E-Mail, Slack, Webhooks und API.

Pros and Cons

Pros:

- Echtzeitwarnungen für Cyber-Bedrohungen

- Automatisierte Asset-Erkennung und -Zuordnung

- Integriert sich mit SIEM und SOAR

Cons:

- Preise nicht öffentlich bekannt gegeben

- Begrenzte Unterstützung für mobile Anwendungen

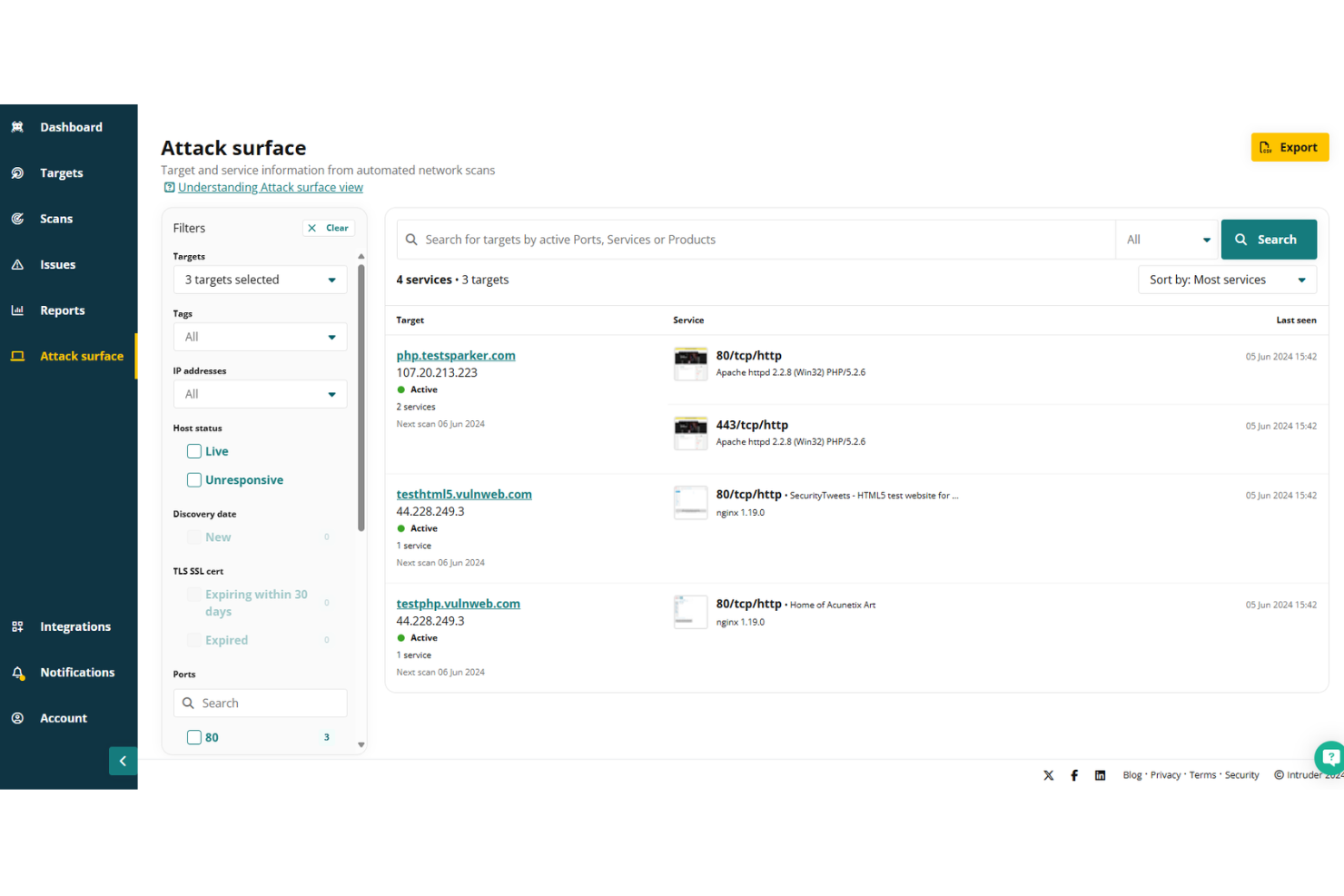

Intruder

Am besten geeignet für kontinuierliche Schwachstellenüberwachung

Intruder ist ein cloudbasiertes Schwachstellenmanagement-Tool, das Ihnen hilft, Sicherheitslücken in Ihrer digitalen Infrastruktur zu identifizieren und zu beheben.

Warum ich Intruder ausgewählt habe: Das kontinuierliche Schwachstellenmanagement von Intruder sorgt dafür, dass Ihre Systeme regelmäßig auf neue Bedrohungen überprüft werden. Diese Funktion startet automatisch Scans, sobald Änderungen erkannt werden, sodass Sie potenziellen Sicherheitsrisiken stets einen Schritt voraus sind. Zudem entdeckt das Angriffsflächenmanagement bislang unbekannte Assets wie Subdomains und nicht verfolgte APIs und bietet so einen umfassenden Überblick über die Gefährdungslage Ihrer Organisation. Intruder bietet außerdem ein Exposure Management, das mehrere Scan-Engines kombiniert, um über tausend Angriffsflächenprobleme zu erkennen, die anderen Scannern entgehen könnten.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten Priorisierung anhand der neuesten Bedrohungsinformationen wie der CISA-Liste bekannter ausgenutzter Schwachstellen und aus maschinellem Lernen abgeleiteter Ausbeutungsvorhersagen. Es gibt zudem privaten Zugriff auf Bug-Bounty-Programme, sodass Ihr Team gemeinsam mit Elite-Hackern Schwachstellen aufdecken kann, die automatisierte Scanner möglicherweise übersehen.

Integrationen umfassen AWS, Azure, Google Cloud, Drata, Jira, Azure DevOps, GitHub, GitLab, ServiceNow, Cloudflare, Microsoft Sentinel und Okta.

Pros and Cons

Pros:

- Umfassende Schwachstellenerkennung

- Automatisiertes Scannen und Monitoring

- Funktionen für Compliance-Berichterstattung

Cons:

- Gelegentliche Fehlalarme

- Angriffsflächenfunktion nur im Premium-Tarif verfügbar

New Product Updates from Intruder

Intruder GregAI Adds Persistent Chat History

Intruder introduces persistent chat history with GregAI, enhancing user experience by maintaining conversation threads even after closing the chat. For more information, visit Intruder's official site.

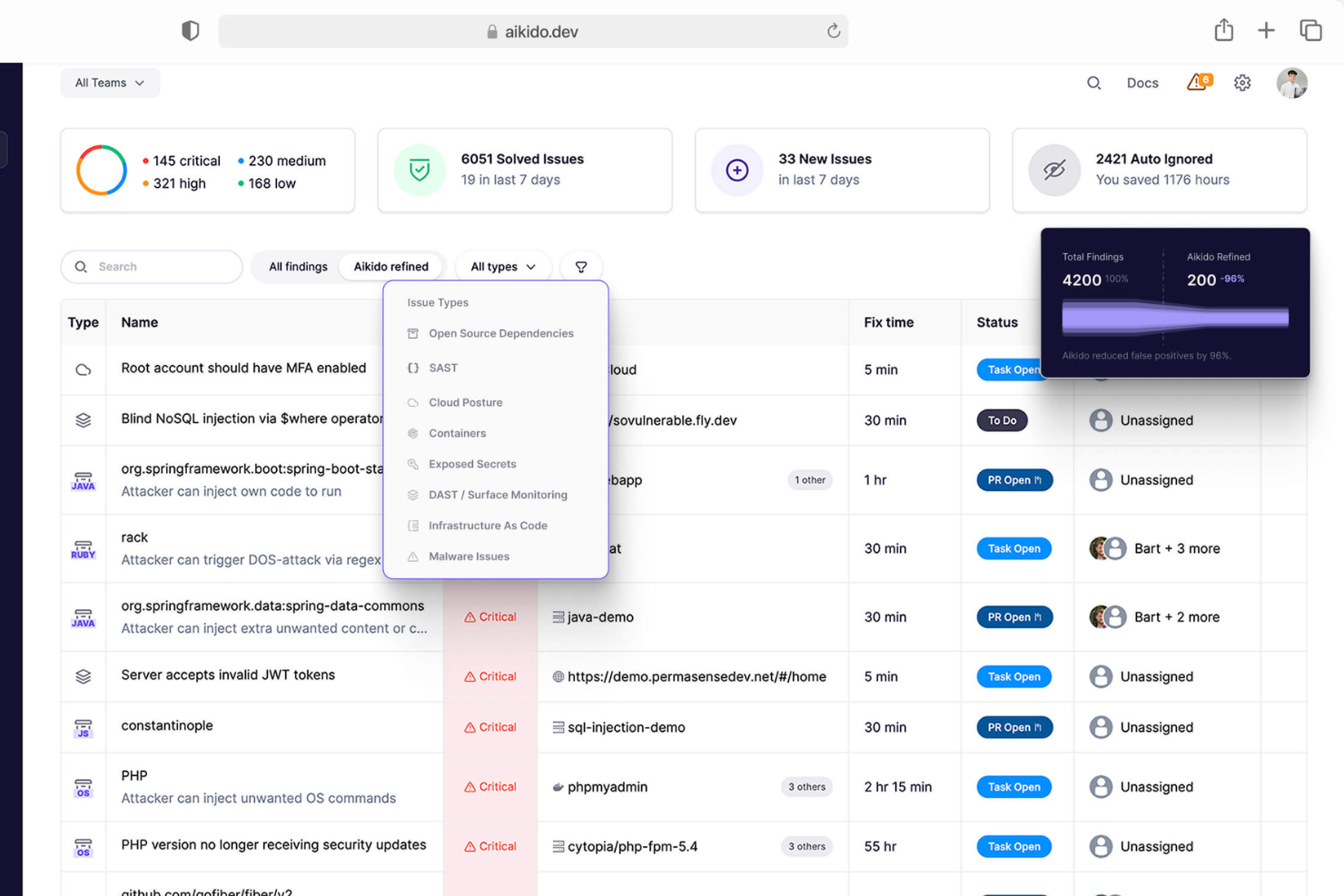

Am besten geeignet für umfassende Sicherheit von Code bis Cloud

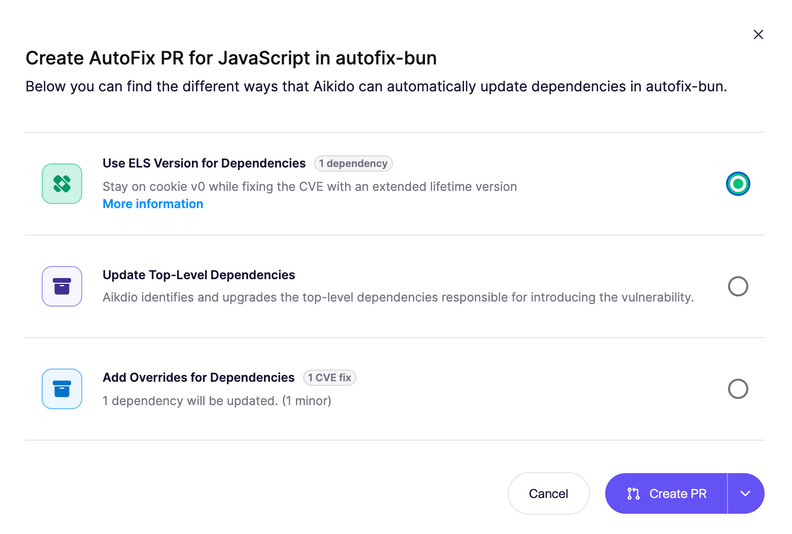

Aikido Security ist eine All-in-One-Plattform, die Ihnen hilft, Schwachstellen in Ihrem Code und in Cloud-Umgebungen zu erkennen und zu beheben. Sie bietet eine Vielzahl von Tools zur Erkennung von Sicherheitsrisiken, von statischer Codeanalyse bis zu Cloud Posture Management.

Warum ich Aikido Security ausgewählt habe: Die statische Codeanalyse (SAST) von Aikido durchsucht Ihren Quellcode, um Schwachstellen wie SQL-Injection und Cross-Site Scripting zu entdecken, bevor sie zu Problemen werden. Dieser proaktive Ansatz ermöglicht es Ihrem Team, potenzielle Bedrohungen frühzeitig zu adressieren und die Sicherheit Ihrer Anwendung zu verbessern. Darüber hinaus überprüft die Secret-Detection-Funktion von Aikido Ihren Code auf exponierte API-Schlüssel, Passwörter und andere sensible Informationen, um versehentlichen Leaks vorzubeugen, die ausgenutzt werden könnten.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen seine Cloud Posture Management (CSPM) Funktionen, die Risiken in Ihrer Cloud-Infrastruktur bei allen führenden Anbietern erkennen und Sie dabei unterstützen, eine sichere Cloud-Umgebung zu gewährleisten. Aikido bietet außerdem IaC-Scanning (Infrastructure as Code), Open-Source-Abhängigkeits-Scanning, Container-Image-Scanning, Surface Monitoring und Malware-Erkennung in Abhängigkeiten.

Integrationen umfassen Amazon Web Services (AWS), Google Cloud, Microsoft Azure Cloud, Drata, Vanta, AWS Elastic Container Registry, Docker Hub, Jira, Asana und GitHub.

Pros and Cons

Pros:

- Verfügt über ein umfassendes Dashboard und anpassbare Berichte

- Bietet umsetzbare Einblicke

- Skalierbar für wachsende Teams

Cons:

- Ignoriert Schwachstellen, wenn keine Lösung verfügbar ist

- Nur auf Englisch verfügbar

New Product Updates from Aikido Security

Aikido Security Introduces AI Fix Prompts and Pentest Modeling

Aikido Security introduces new features including AI-powered fix prompts, real-time pentest threat modeling, and Alibaba Cloud support to strengthen application security workflows. For more information, visit Aikido Security’s official site.

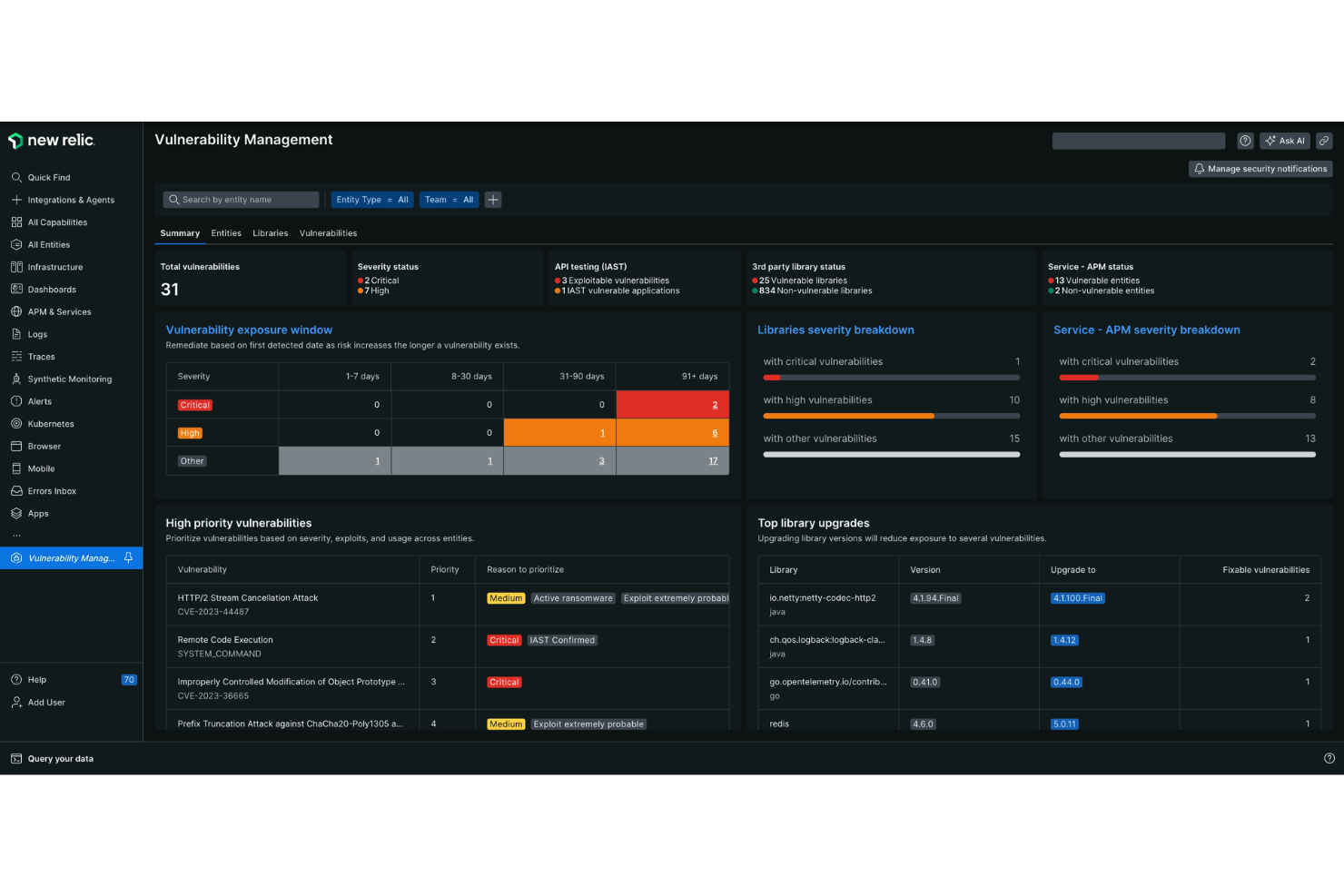

Am besten geeignet für sicherheitsrelevante Einblicke ohne Konfiguration

New Relic ist eine All-in-One-Observability-Plattform, die dabei hilft, Ihren gesamten Software-Stack zu überwachen, zu debuggen und zu verbessern. Sie bietet eine Reihe von Tools, um sicherzustellen, dass Ihre Anwendungen reibungslos und sicher laufen.

Warum ich New Relic ausgewählt habe: Ich habe mich für New Relic entschieden, weil es eine kontinuierliche Runtime-Software-Composition-Analyse (SCA) und Schwachstellenbewertung bietet, ohne dass zusätzliche Konfigurationen erforderlich sind. Das bedeutet, dass Sie sofort gängige Schwachstellen und Gefährdungen (CVEs) in den Abhängigkeiten Ihrer Anwendung erkennen können, wodurch Sie potenzielle Sicherheitsrisiken frühzeitig im Entwicklungsprozess identifizieren können.

Besondere Funktionen & Integrationen:

Funktionen beinhalten verbesserte Priorisierungsanalysen, die Ihnen helfen, zu bestimmen, welche Risiken sofortige Aufmerksamkeit erfordern, indem sie Daten wie das Exploit Prediction Scoring System (EPSS) einbeziehen. Es handelt sich außerdem um ein offenes Ökosystem, das die einfache Integration mit bestehenden Security-Assessment-Tools ermöglicht.

Integrationen umfassen AWS, Google Cloud Platform, Microsoft Azure, Slack, Atlassian Jira, AWS EventBridge, E-Mail-Benachrichtigungen, Mobile Push-Benachrichtigungen, Opsgenie, PagerDuty, ServiceNow und Prometheus.

Pros and Cons

Pros:

- Stellt umfassende Überwachungs- und Benachrichtigungsfunktionen bereit

- Bietet Echtzeit-Tracking und detailliertes Fehler-Logging

- Breite Palette an Integrationen mit Cloud-Plattformen und Entwicklungstools

Cons:

- Einarbeitungszeit für neue Nutzer

- Dashboards müssen möglicherweise für spezifische Anwendungsfälle angepasst werden

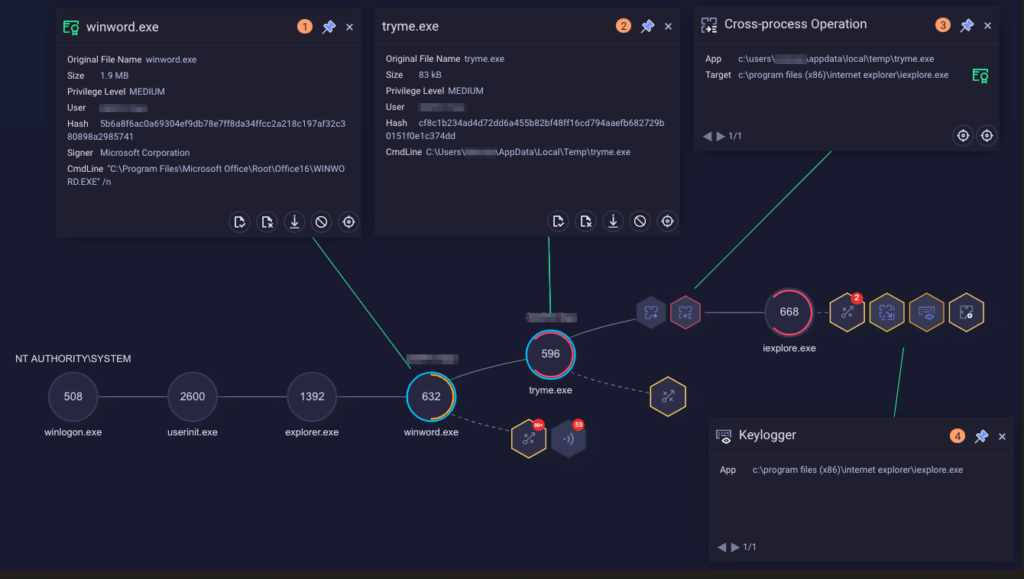

Das IBM Security QRadar EDR-Tool ist eine fortschrittliche Plattform zum Schutz vor Bedrohungen, die Unternehmen entscheidende Einblicke in potenzielle Sicherheitsrisiken bietet. Seine Fähigkeiten sind speziell für eine umfassende Bedrohungsaufklärung konzipiert und ermöglichen einen ganzheitlichen Blick auf die Bedrohungslage eines Unternehmens.

Warum ich IBM Security QRadar EDR ausgewählt habe: Im Bereich der Cybersicherheitswerkzeuge ist IBM Security QRadar EDR für mich die erste Wahl, da es eine durchgängige Erkennung und Reaktion auf Bedrohungen ermöglicht. Dieses Tool bietet erstklassige Bedrohungsinformationen, die über das Übliche hinausgehen. Es sammelt und analysiert Daten aus verschiedenen Quellen, um ein vollständiges Bild der Sicherheitsrisiken zu erhalten.

Herausragende Funktionen & Integrationen:

IBM Security QRadar EDR überzeugt durch Funktionen wie die Integration künstlicher Intelligenz (KI), die fortschrittliche Bedrohungserkennung und automatisierte Reaktionen unterstützt. Außerdem hilft die User Behavior Analytics (UBA), Insider-Bedrohungen durch Analyse von Verhaltensmustern aufzudecken.

Bemerkenswert ist, dass QRadar EDR sich gut mit anderen Plattformen für Sicherheits- und IT-Management integrieren lässt, was ein optimiertes Bedrohungsmanagement ermöglicht.

Pros and Cons

Pros:

- Lieferte umfassende Bedrohungsinformationen

- Bietet fortschrittliche Bedrohungserkennung mit KI

- Ermöglicht fundierte Analyse des Benutzerverhaltens

Cons:

- Preisinformationen sind nicht direkt verfügbar

- Kann für neue Nutzer komplex sein

- Erweiterte Funktionen erfordern möglicherweise dediziertes Personal

Am besten geeignet für umfassende Geräte- und Protokollabdeckung

Cisco Vulnerability Management ist eine leistungsstarke Sicherheitslösung, die eine umfassende Abdeckung von Geräten und Protokollen bietet. Das Tool scannt Ihr Netzwerk, um Schwachstellen zu identifizieren und zu verwalten, was es zu einer ausgezeichneten Wahl für alle macht, die unterschiedliche Geräteumgebungen und Protokolle absichern möchten.

Warum ich Cisco Vulnerability Management ausgewählt habe: Ich habe mich hauptsächlich aufgrund der breiten Geräte- und Protokollunterstützung für Cisco Vulnerability Management entschieden, da dies für Unternehmen mit gemischten Umgebungen entscheidend ist. Ich halte dieses Tool für einzigartig in seiner Fähigkeit, viele Geräte und Protokolle abzudecken, wodurch es sich besonders für Organisationen eignet, die eine vielfältige technologische Infrastruktur nutzen.

Hervorstechende Funktionen & Integrationen:

Die wichtigsten Funktionen von Cisco Vulnerability Management umfassen leistungsstarke Scan-Funktionen, umfangreiche Unterstützung für Geräte und Protokolle sowie fortschrittliches Reporting.

Auch die Integrationen sind beeindruckend, mit Konnektivität zu anderen Sicherheitsprodukten von Cisco und Drittanbietern, was den Nutzen und die Effektivität innerhalb Ihres Sicherheitsökosystems erweitert.

Pros and Cons

Pros:

- Umfassende Geräte- und Protokollabdeckung

- Fortschrittliche Berichtsfunktionen

- Integration mit Cisco- und Sicherheitssystemen von Drittanbietern

Cons:

- Preisinformationen sind nicht ohne Weiteres verfügbar

- Könnte eine steile Lernkurve für neue Nutzer haben

- Eingeschränkte Anpassungsfunktionen für Berichte und Dashboards

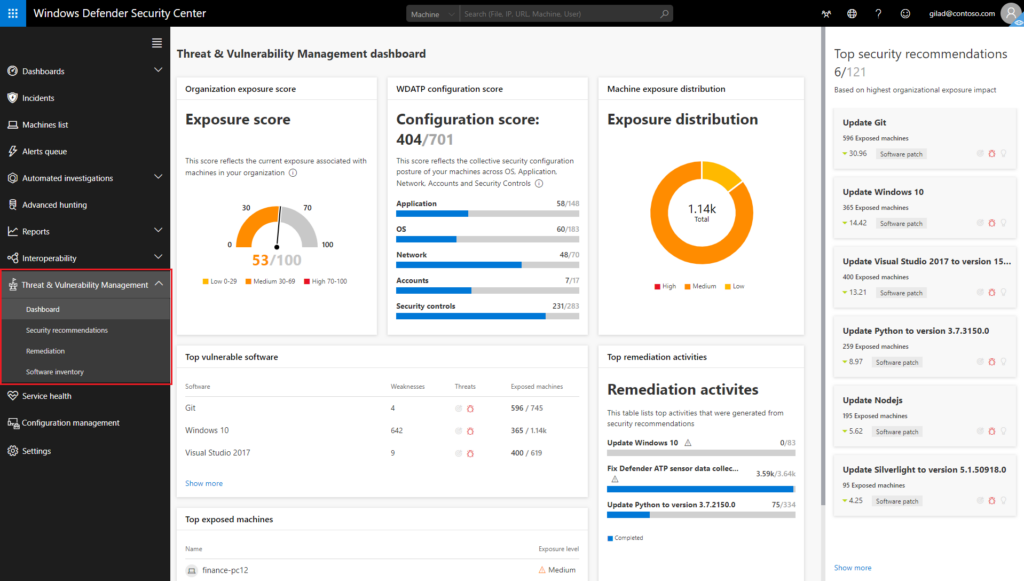

Am besten geeignet für die Integration in das Microsoft-Ökosystem

Microsoft Defender Vulnerability Management ist ein umfassendes Sicherheitstool, das dazu entwickelt wurde, Schwachstellen zu identifizieren, zu bewerten und zu beheben. Es fügt sich in das Microsoft-Ökosystem ein und bietet eine integrierte Lösung für Unternehmen, die stark auf Microsoft-Produkte setzen.

Warum ich Microsoft Defender Vulnerability Management ausgewählt habe: Ich habe Microsoft Defender Vulnerability Management ausgewählt, weil es sich nahtlos in das Microsoft-Ökosystem integriert. Aufgrund der nativen Integration mit Produkten wie Windows, Office 365 und Azure bietet es eine einheitliche Sicherheitslösung, die sich von vielen Mitbewerbern abhebt. Es unterstützt zudem macOS, Linux, Android und iOS sowie einige Netzwerkgeräte. Daher ist dieses Tool besonders geeignet für Unternehmen, die stark auf Microsoft-Produkte angewiesen sind.

Hervorstechende Funktionen & Integrationen:

Microsoft Defender Vulnerability Management bietet fortschrittliche Bedrohungsanalysen, Schwachstellenbewertung und Schwachstellenmanagement.

Ein besonders bemerkenswerter Aspekt ist die Integration in das Microsoft-Ökosystem, einschließlich Microsoft 365 Defender, Microsoft Defender for Endpoint und Azure Security Center. Dies trägt zu einer konsolidierten und effektiven Sicherheitsstrategie bei.

Pros and Cons

Pros:

- Integration in das Microsoft-Ökosystem

- Fortschrittliche Bedrohungsanalyse

- Effektive Schwachstellenbewertung und -management

Cons:

- Weniger effektiv für Nicht-Microsoft-Systeme

- Preise können für kleinere Unternehmen hoch sein

- Begrenzte Anpassungsmöglichkeiten für Berichte und Dashboards

Am besten geeignet für Active Directory- und Infrastruktursicherheit

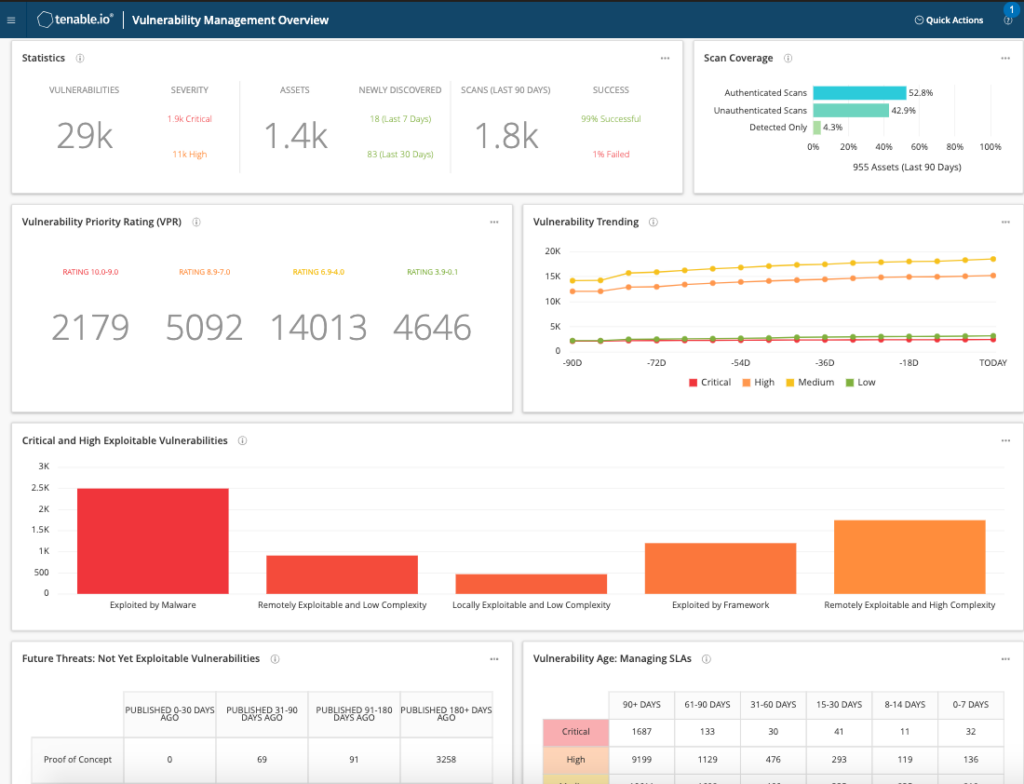

Tenable Vulnerability Management ist eine umfassende Sicherheitsplattform, die eine gründliche Überwachung von Active Directory und der Infrastruktur bietet. Sie ermöglicht es Organisationen, ihre IT-Infrastruktur kontinuierlich zu überwachen, wodurch Sicherheitslücken umgehend erkannt und behoben werden können – genau das entspricht der Aussage 'am besten geeignet für'.

Warum ich Tenable Vulnerability Management ausgewählt habe: Ich habe Tenable aufgrund seines starken Schwerpunkts auf Active Directory- und Infrastruktursicherheit ausgewählt. Die Robustheit in diesen Bereichen hebt es von vielen anderen Tools ab. Wenn Active Directory- und Infrastruktursicherheit Ihre Priorität sind, ist Tenable Vulnerability Management die richtige Wahl.

Herausragende Funktionen & Integrationen:

Tenable Vulnerability Management bietet unter anderem vorausschauende Priorisierung, kontinuierliche Transparenz und tiefgehende Analysen als essenzielle Funktionen.

Bezüglich Integrationen verbindet es sich mit einer Vielzahl von Systemen, darunter Active Directory, cloudbasierte Infrastrukturen und verschiedene Netzwerkausrüstungen, was seinen Wert beim Management der Infrastruktursicherheit erhöht.

Pros and Cons

Pros:

- Ausgezeichnet für Active Directory- und Infrastruktursicherheit

- Ermöglicht vorausschauende Priorisierung von Schwachstellen

- Bietet kontinuierliche Transparenz und detaillierte Analysen

Cons:

- Preisinformationen sind nicht leicht verfügbar

- Die Benutzeroberfläche kann für neue Anwender komplex sein

- Je nach Umfang kann die Implementierung erhebliche Ressourcen erfordern

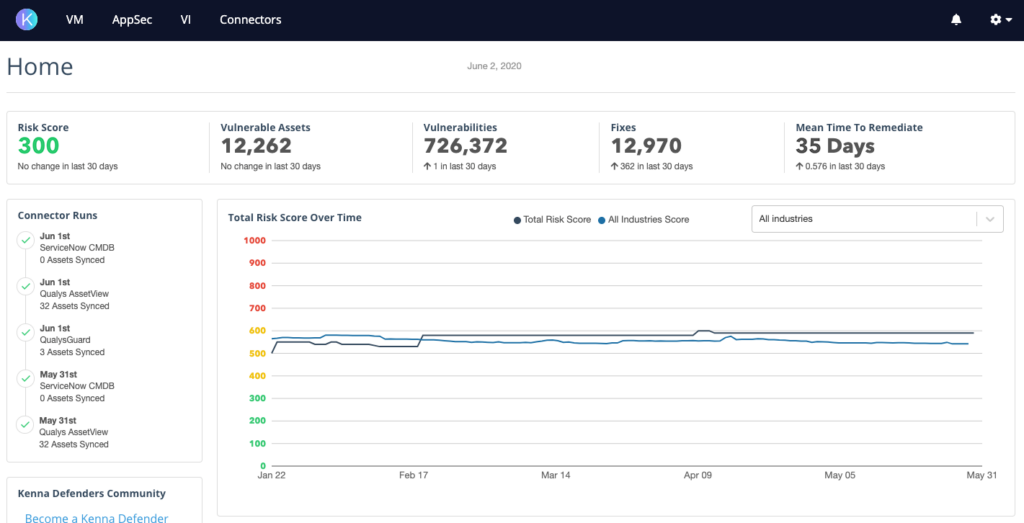

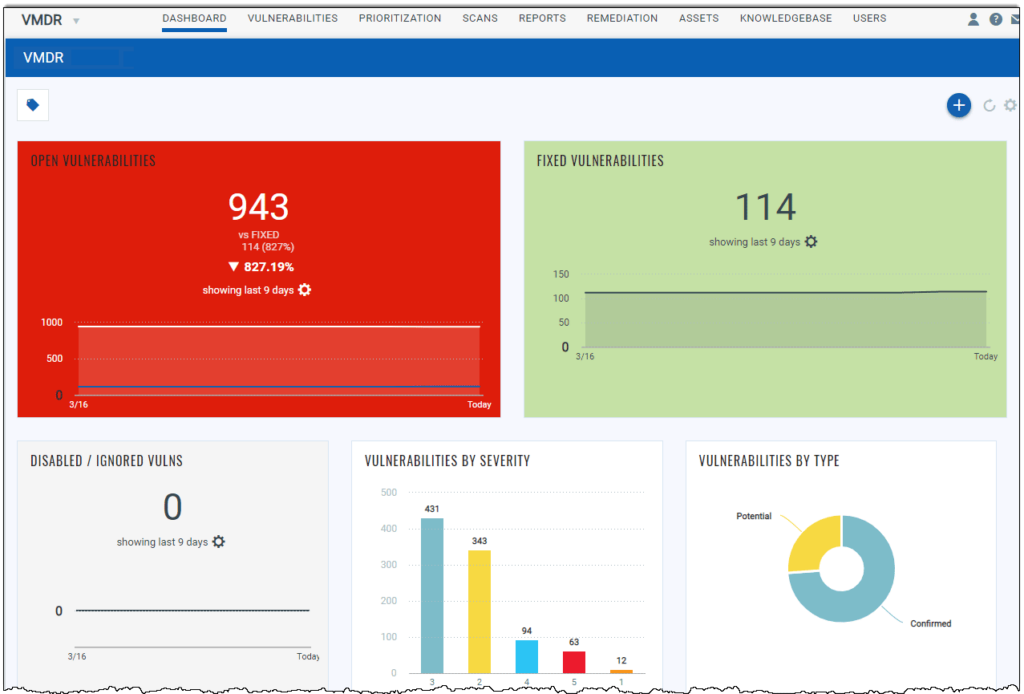

Qualys VMDR (Vulnerability Management, Detection, and Response) ist eine cloudbasierte Lösung, die einen einheitlichen Ansatz für IT-Sicherheit und Compliance bietet. Die Kombination aus Asset-Erkennung und Bestandsaufnahme mit Tools zur Schwachstellenbewertung eignet sich perfekt für das vollständige IT-Asset-Management.

Warum ich Qualys VMDR ausgewählt habe: Ich habe mich für Qualys VMDR entschieden, weil es eine funktionsreiche Plattform bietet, die IT-Asset-Management mit Schwachstellenerkennung vereint. Dieses Tool kombiniert Bestandsverwaltung und Schwachstellenbewertung, um einen umfassenden Ansatz für das Asset-Management zu ermöglichen. Es erkennt alle IoT-, OT- und IT-Assets für eine vollständige Bestandsaufnahme. Dazu gehören Ihr On-Premises-Geräte- und Anwendungsbestand, Zertifikate, Cloud-, Container- und mobile Geräte. Das macht Qualys VMDR zur besten Lösung für umfassendes IT-Asset-Management.

Herausragende Funktionen & Integrationen:

Die Kernfunktionen von Qualys VMDR umfassen IT-Asset-Erkennung, Bestandsmanagement, Patch-Management, kontinuierliches Monitoring und Schwachstellenbewertung.

Darüber hinaus bietet das Tool leistungsstarke Integrationen mit gängigen Unternehmensplattformen wie ServiceNow, Splunk, JIRA und Microsoft Cloud-Lösungen.

Pros and Cons

Pros:

- Umfassender Ansatz für Asset-Management und Schwachstellenbewertung

- Breite Palette an Integrationen mit Unternehmensplattformen

- Kontinuierliches Monitoring und Risikobewertung

Cons:

- Das jährliche Preismodell passt möglicherweise nicht für alle Unternehmen

- Preise könnten für kleinere Organisationen hoch sein

- Der breite Funktionsumfang kann für einige Nutzer komplex sein

Weitere Vulnerability-Management-Tools

Hier sind einige weitere Optionen für Vulnerability-Management-Tools, die es zwar nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind:

- InsightVM (Nexpose)

Am besten für Echtzeit-Ende-zu-Ende-Transparenz

- Wiz Vulnerability Management

Am besten geeignet für Sicherheit in Multi-Cloud-Umgebungen

- CyCognito

Am besten geeignet für das Management der Angriffsfläche

- Arctic Wolf

Am besten geeignet für verwaltete Erkennungs- und Reaktionsdienste

- Frontline Vulnerability Manager

Am besten geeignet für Integration von Cloud- und Netzwerksicherheit

- Adlumin

Am besten geeignet für sicherheitsfokussierte Anforderungen im Finanzsektor

- Nucleus

Am besten für Multi-Framework-Compliance-Management geeignet

- CYRISMA

Am besten geeignet für intuitive Benutzeroberfläche und automatisierte Patch-Funktion

- Astra Pentest

Am besten geeignet für umfassendes Schwachstellenscanning

- NowSecure

Am besten geeignet für die Sicherheit von mobilen Apps

Auswahlkriterien für Vulnerability-Management-Tools

Bei der Auswahl der besten Vulnerability-Management-Tools für diese Liste habe ich gängige Anforderungen und typische Probleme der Käufer berücksichtigt – etwa die Integration in bestehende IT-Infrastrukturen und die Erkennung von Bedrohungen in Echtzeit. Zudem habe ich mich an folgendem Bewertungsrahmen orientiert, um die Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um für die Aufnahme in diese Liste in Frage zu kommen, musste jede Lösung folgende typische Anwendungsfälle erfüllen:

- Schwachstellen erkennen

- Bedrohungen priorisieren

- Leitfäden zur Behebung bereitstellen

- Compliance-Berichte anbieten

- Konzinuierliches Monitoring durchführen

Zusätzliche besondere Merkmale (25% der Gesamtbewertung)

Um das Feld weiter einzugrenzen, habe ich auch auf spezielle Funktionen geachtet wie:

- Cloud-native Sicherheit

- Automatisiertes Patch-Management

- Integration von Bedrohungsinformationen

- Echtzeitanalysen

- Individuell konfigurierbare Dashboards

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um einen Eindruck von der Bedienbarkeit jedes Systems zu bekommen, habe ich Folgendes berücksichtigt:

- Intuitives Oberflächendesign

- Einfache Navigation

- Geringe Einarbeitungszeit

- Anpassbare Benutzereinstellungen

- Effiziente Workflow-Integration

Onboarding (10 % der Gesamtbewertung)

Um die Onboarding-Erfahrung jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen

- Webinare und Workshops

- Reaktionsfähige Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupportleistungen jedes Softwareanbieters zu beurteilen, habe ich Folgendes berücksichtigt:

- Rund-um-die-Uhr-Support

- Mehrere Support-Kanäle

- Kompetentes Supportpersonal

- Umfassende Dokumentation

- Schnelle Reaktionszeiten

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu beurteilen, habe ich Folgendes einbezogen:

- Wettbewerbsfähige Preise

- Funktionsumfang im Verhältnis zu den Kosten

- Flexible Preismodelle

- Rabatte bei Jahresabonnements

- Transparente Preisstruktur

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu erhalten, habe ich bei der Durchsicht von Kundenbewertungen auf Folgendes geachtet:

- Gesamtzufriedenheitsbewertungen

- Feedback zur Wirksamkeit von Funktionen

- Kommentare zur Benutzerfreundlichkeit

- Meinungen zum Kundensupport

- Wahrnehmung des Preis-Leistungs-Verhältnisses

Wie man ein Tool für Schwachstellenmanagement auswählt

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie sich während Ihres individuellen Auswahlprozesses auf das Wesentliche konzentrieren können, finden Sie hier eine Checkliste wichtiger Faktoren:

| Faktor | Worauf achten |

| Skalierbarkeit | Stellen Sie sicher, dass das Tool mit Ihrem Unternehmen mitwachsen kann. Prüfen Sie, ob es größere Datenmengen und mehr Nutzer bewältigen kann, ohne die Leistung zu beeinträchtigen. |

| Integrationen | Überprüfen Sie, ob das Tool sich mit bestehender Software wie SIEM-Systemen, Ticketing-Tools und Cloud-Diensten integrieren lässt, um Arbeitsabläufe zu optimieren. |

| Anpassbarkeit | Suchen Sie nach Anpassungsoptionen, mit denen sich Dashboards, Berichte und Benachrichtigungen an die spezifischen Anforderungen und Vorlieben Ihres Teams anpassen lassen. |

| Benutzerfreundlichkeit | Wählen Sie ein Tool mit intuitiver Benutzeroberfläche und kurzer Einarbeitungszeit, damit Ihr Team es schnell übernehmen kann. |

| Budget | Bewerten Sie die Kosten im Verhältnis zu den gebotenen Funktionen. Ziehen Sie flexible Preismodelle in Betracht, die zu Ihren finanziellen Gegebenheiten passen und ein gutes Preis-Leistungs-Verhältnis bieten. |

| Sicherheitsvorkehrungen | Bewerten Sie die Fähigkeit des Tools, sensible Daten zu schützen und branchenspezifische Vorschriften einzuhalten, um so umfassende Sicherheitsmaßnahmen zu gewährleisten. |

| Anbietersupport | Beachten Sie den Ruf des Anbieters beim Kundensupport, einschließlich Erreichbarkeit, Reaktionszeit und bereitgestellter Hilfsmittel zur Fehlerbehebung. |

| Berichtsfunktionen | Achten Sie auf umfassende Berichtsfunktionen, die Einblicke in Schwachstellen und Compliance geben und somit fundierte Sicherheitsentscheidungen ermöglichen. |

Trends bei Tools für Schwachstellenmanagement

Für meine Recherche habe ich zahlreiche Produktaktualisierungen, Pressemitteilungen und Release-Logs verschiedener Anbieter von Tools für Schwachstellenmanagement ausgewertet. Hier sind einige der aufkommenden Trends, die ich besonders im Auge behalte:

- KI-gestützte Bedrohungserkennung: Anbieter nutzen künstliche Intelligenz, um die Erkennung von Bedrohungen zu verbessern. KI kann Muster und Anomalien schneller erkennen als herkömmliche Methoden und hilft Teams, schneller auf Bedrohungen zu reagieren. Einige Tools integrieren maschinelles Lernen, um potenzielle Schwachstellen vorherzusagen.

- Cloud-native Sicherheit: Da immer mehr Unternehmen in die Cloud wechseln, entwickeln sich die Tools weiter, um bessere cloud-native Sicherheitsfunktionen zu bieten. Dieser Trend ist für Unternehmen mit starker Cloud-Abhängigkeit entscheidend, da er tiefere Einblicke in cloud-spezifische Schwachstellen ermöglicht.

- Zero-Trust-Sicherheitsmodelle: Immer mehr Tools setzen auf Zero-Trust-Modelle, die eine Verifizierung aller Nutzer und Geräte verlangen. Dieser Ansatz verbessert die Sicherheit, da davon ausgegangen wird, dass Bedrohungen sowohl intern als auch extern auftreten können. Anbieter wie Cisco integrieren Zero-Trust-Prinzipien in ihre Plattformen.

- Erweiterte Berichtsfunktionen: Ausführliche und anpassbare Berichte werden immer wichtiger. Nutzer benötigen Einblicke in Schwachstellen und den Compliance-Status. Tools bieten fortschrittlichere Reporting-Funktionen, um diese Anforderungen zu erfüllen und ein besseres Risikomanagement zu ermöglichen.

- Nutzerverhaltensanalysen: Einige Anbieter integrieren Analysen des Nutzerverhaltens, um ungewöhnliche Aktivitäten zu überwachen und zu erkennen. Dieser Trend erleichtert die Erkennung von Insider-Bedrohungen und kompromittierten Konten und bietet Unternehmen eine zusätzliche Sicherheitsebene.

Was sind Vulnerability Management Tools?

Vulnerability Management Tools finden, verfolgen und helfen, Sicherheitslücken über die IT-Assets eines Unternehmens hinweg zu beheben. Sie werden von Sicherheitsteams, IT-Administratoren und Betriebspersonal eingesetzt, die Risiken senken und Systeme aktuell halten möchten, ohne sich auf manuelle Prüfungen verlassen zu müssen.

Automatisierte Scans, Risikobewertungen und Reporting-Funktionen erleichtern es, Probleme frühzeitig zu erkennen, Prioritäten bei der Behebung zu setzen und Teams auf dem Laufenden zu halten. Insgesamt unterstützen diese Tools Organisationen dabei, sicherere und zuverlässigere Systeme mit weniger manuellem Aufwand zu betreiben.

Funktionen von Vulnerability Management Tools

Achten Sie bei der Auswahl von Vulnerability Management Tools auf die folgenden Schlüsselfunktionen:

- KI-gestützte Bedrohungserkennung: Nutzt künstliche Intelligenz, um Muster und Anomalien schnell zu erkennen und Teams eine schnellere Reaktion auf Bedrohungen zu ermöglichen.

- Cloud-native Sicherheit: Bietet spezialisierte Sicherheitsfunktionen für Cloud-Umgebungen und liefert Einblicke in cloud-spezifische Schwachstellen.

- Zero-Trust-Sicherheitsmodelle: Verlangt für jeden Nutzer und jedes Gerät eine Verifizierung und erhöht die Sicherheit, indem jeglicher Zugriff als potenzielle Bedrohung betrachtet wird.

- Erweiterte Berichtsfunktionen: Bietet anpassbare und detaillierte Berichte, die Einblicke in Schwachstellen und den Compliance-Status geben.

- Nutzerverhaltensanalysen: Überwacht und erkennt ungewöhnliches Nutzerverhalten, um Insider-Bedrohungen und kompromittierte Konten aufzudecken.

- Risikopriorisierung: Hilft Teams, sich auf die kritischsten Schwachstellen zu konzentrieren, indem potenzielle Bedrohungen bewertet und eingestuft werden.

- Automatisiertes Patch-Management: Vereinfacht das Einspielen von Sicherheitspatches, reduziert den manuellen Aufwand und minimiert Schwachstellen.

- Kontinuierliche Überwachung: Bietet eine laufende Einschätzung des Netzwerks, um neue Schwachstellen sofort zu entdecken.

- Compliance-Reporting: Stellt sicher, dass Sicherheitsmaßnahmen Branchenstandards und Vorschriften erfüllen, und vereinfacht so die Einhaltung von Vorgaben.

- Anpassbare Dashboards: Ermöglicht Nutzern, die Ansicht ihrer Daten und Metriken individuell an ihre Bedürfnisse und Vorlieben anzupassen.

Vorteile von Vulnerability Management Tools

Die Einführung von Vulnerability Management Tools bringt zahlreiche Vorteile für Ihr Team und Ihr Unternehmen mit sich. Auf diese können Sie sich freuen:

- Verbesserte Sicherheitslage: Durch das Erkennen und Verwalten von Schwachstellen schützen diese Tools Ihre Systeme vor potenziellen Bedrohungen und senken das Sicherheitsrisiko.

- Effizientes Risikomanagement: Die Risikopriorisierung ermöglicht es Ihrem Team, sich auf die wichtigsten Schwachstellen zu konzentrieren und so die Ressourcen effektiv einzusetzen.

- Erhöhte Compliance: Compliance-Reportings unterstützen Sie bei der Erfüllung von Branchenstandards und Vorschriften, erleichtern Audits und reduzieren den Compliance-Stress.

- Zeitersparnis: Automatisiertes Patch-Management und kontinuierliche Überwachung verringern manuelle Aufgaben und geben Ihrem Team mehr Zeit für andere wichtige Tätigkeiten frei.

- Bessere Entscheidungsgrundlage: Detaillierte Berichte und Analysen liefern Erkenntnisse, die bessere Sicherheitsentscheidungen und Strategien unterstützen.

- Erhöhte Transparenz: Funktionen wie cloud-native Sicherheit und Nutzerverhaltensanalysen geben Ihnen einen umfassenderen Überblick über Ihr Netzwerk und potenzielle Bedrohungen.

- Proaktive Bedrohungserkennung: KI-gestützte Bedrohungserkennung ermöglicht eine schnellere Identifikation und Reaktion auf Schwachstellen und hält Ihre Systeme sicher.

Kosten und Preise von Vulnerability-Management-Tools

Die Auswahl von Vulnerability-Management-Tools erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Tarifpläne. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die nachstehende Tabelle fasst gängige Tarife, deren Durchschnittspreise und typische enthaltene Funktionen von Vulnerability-Management-Lösungen zusammen:

Tarifvergleichstabelle für Vulnerability-Management-Tools

| Tariftyp | Durchschnittspreis | Typische Funktionen |

| Gratis-Tarif | $0 | Grundlegendes Vulnerability-Scanning, eingeschränktes Reporting und Community-Support. |

| Persönlicher Tarif | $5-$25/Benutzer/Monat | Standard-Scan-Funktionen, Risikopriorisierung und grundlegende Compliance-Prüfungen. |

| Business-Tarif | $30-$60/ Benutzer/Monat | Erweiterte Analysen, automatisiertes Patch-Management und anpassbare Dashboards. |

| Enterprise-Tarif | $70-$150/ Benutzer/Monat | Umfassendes Reporting, KI-basierte Bedrohungserkennung und dedizierter Support. |

Vulnerability-Management-Tools (FAQs)

Hier sind einige Antworten auf häufig gestellte Fragen zu Vulnerability-Management-Tools:

Wie funktionieren Vulnerability-Management-Tools?

Vulnerability-Management-Tools überprüfen Ihr Netzwerk mithilfe von IP-Scannern, Netzwerk- und Portscannern und mehr. Sie priorisieren Schwachstellen, damit die kritischsten Schwächen zuerst behoben werden, und schlagen praktische Schritte zur Behebung vor. Dieser Prozess hilft, Ihre Systeme zu schützen, indem Schwachstellen zeitnah adressiert werden.

Was ist typisch für die meisten Vulnerability-Assessment-Tools?

Ein zentrales Merkmal von Vulnerability-Assessment-Tools ist die Fähigkeit, Ihre Systeme zu scannen. Sie führen automatisierte Scans über Ihr gesamtes Netzwerk aus und analysieren jedes Gerät, jede Anwendung und jedes System auf potenzielle Schwachstellen. Durch diese Automatisierung wird eine umfassende Abdeckung und effiziente Schwachstellenerkennung gewährleistet.

Welche Preismodelle gibt es für Vulnerability-Management-Tools?

Ein zentrales Merkmal von Vulnerability-Assessment-Tools ist die Fähigkeit, Ihre Systeme zu scannen. Sie führen automatisierte Scans über Ihr gesamtes Netzwerk aus und analysieren jedes Gerät, jede Anwendung und jedes System auf potenzielle Schwachstellen. Durch diese Automatisierung wird eine umfassende Abdeckung und effiziente Schwachstellenerkennung gewährleistet.

Was ist der Nachteil eines automatisierten Scans mit einem Vulnerability-Tool?

Automatisierte Scans mit Vulnerability-Tools haben einige Nachteile. Sie können möglicherweise neu entdeckte Schwachstellen oder komplexe Schwachstellen, die schwer automatisierbar sind, nicht erkennen. Diese Einschränkung bedeutet, dass manuelle Prüfungen erforderlich sein können, um eine vollständige Sicherheit abzudecken.

Wie oft sollten Schwachstellenscans durchgeführt werden?

Die Häufigkeit von u003ca href=u0022https://thectoclub.com/tools/best-vulnerability-scanning-software/u0022u003eSchwachstellenscansu003c/au003e hängt von den Bedürfnissen und dem Risikoprofil Ihrer Organisation ab. Im Allgemeinen ist es ratsam, solche Scans regelmäßig, etwa wöchentlich oder monatlich, durchzuführen, um kontinuierlichen Schutz vor neuen Bedrohungen zu gewährleisten. Regelmäßige Scans helfen dabei, eine starke Sicherheitslage aufrechtzuerhalten.

Können Vulnerability-Management-Tools in bestehende Sicherheitssysteme integriert werden?

Ja, viele Vulnerability-Management-Tools lassen sich in bestehende Sicherheitssysteme integrieren. Diese Integration ermöglicht einen nahtlosen Datenaustausch und eine verbesserte Bedrohungsabwehr. Durch die Zusammenarbeit mit Ihrer vorhandenen Infrastruktur stärken diese Tools Ihre gesamte Sicherheitsstrategie.

Wie geht es weiter?

Wenn Sie sich aktuell über Vulnerability-Management-Tools informieren, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen besprochen werden. Anschließend erhalten Sie eine Auswahlliste mit geeigneter Software zum Prüfen. Die Berater unterstützen Sie auch während des gesamten Kaufprozesses – inklusive Preisverhandlungen.