Bestes Verschlüsselungsschlüssel-Management Software Kurzübersicht

Das Verwalten von Verschlüsselungsschlüsseln kann für IT-Experten wie Sie eine echte Herausforderung sein. Sie jonglieren mit Datensicherheit und Compliance, und der Druck ist hoch. Hier kommt Verschlüsselungsschlüssel-Management-Software ins Spiel. Sie vereinfacht den Prozess und sorgt dafür, dass Ihre Daten sicher und konform mit Branchenstandards bleiben.

Ich habe die besten Lösungen auf dem Markt unabhängig getestet und bewertet. Mit meiner Erfahrung in der SaaS-Branche möchte ich Ihnen eine unvoreingenommene, gut recherchierte Übersicht über meine Favoriten geben. Sie erhalten Einblicke in Funktionen, Vorteile und Nachteile, um die richtige Entscheidung für Ihr Team zu treffen.

Bleiben Sie dran, um die besten Lösungen für das Verschlüsselungsschlüssel-Management zu entdecken, die Ihren Anforderungen entsprechen und Ihre Daten schützen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Bestes Verschlüsselungsschlüssel-Management Software Zusammenfassung

Diese Vergleichstabelle fasst die Preisinformationen meiner Top Verschlüsselungsschlüssel-Management-Software-Auswahl zusammen und hilft Ihnen, die beste Lösung für Ihr Budget und Ihr Unternehmen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für granulare Verschlüsselungskontrollen im Cloud-Speicher | Not available | Preis auf Anfrage | Website | |

| 2 | Am besten geeignet für Azure-Cloud-Integration und Sicherheit | 30-tägige kostenlose Testphase + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 3 | Am besten für Google-Cloud-Nutzer, die native Schlüsseldienste suchen | Not available | Preise auf Anfrage | Website | |

| 4 | Am besten für das Schlüsselmanagement im AWS-Ökosystem | Not available | Preise auf Anfrage | Website | |

| 5 | Am besten geeignet für Oracle-zentrierte Unternehmenssicherheit | Not available | Preis auf Anfrage | Website | |

| 6 | Am besten geeignet für robusten Schutz ruhender Daten | Not available | Preis auf Anfrage | Website | |

| 7 | Am besten geeignet für IT-Teams, die SSH- und SSL-Schlüssel verwalten | Not available | Preise auf Anfrage | Website | |

| 8 | Am besten geeignet für Datenschutz mit Privacy Engineering | Not available | Preise auf Anfrage | Website | |

| 9 | Am besten geeignet für Zero-Trust-Management von Verschlüsselungsschlüsseln | Kostenlose Testversion + kostenloser Plan + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 10 | Beste Wahl für facettenreiche Cybersicherheitslösungen | Not available | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bestes Verschlüsselungsschlüssel-Management Software Testberichte

Nachfolgend finden Sie meine detaillierten Zusammenfassungen der besten Verschlüsselungsschlüssel-Management-Tools, die es auf meine Auswahlliste geschafft haben. Meine Bewertungen bieten einen detaillierten Überblick über Schlüsselfunktionen, Vor- u0026 Nachteile, Integrationen und ideale Anwendungsfälle, damit Sie das beste Tool für sich finden.

Box KeySafe bietet Unternehmen robuste Verschlüsselungskontrollen, die auf ihre Anforderungen an Cloud-Speicher zugeschnitten sind. Durch die Übergabe der Verwaltung der Verschlüsselungsschlüssel an die Nutzer stellt das Tool sicher, dass Daten in der Cloud unter der Kontrolle ihres rechtmäßigen Eigentümers bleiben. Diese starke Betonung granularer Kontrolle macht es besonders geeignet für Organisationen, die ihre Verschlüsselungsprozesse in der Cloud verfeinern möchten.

Warum ich Box KeySafe gewählt habe:

Als ich verschiedene Verschlüsselungslösungen verglich, fiel meine Wahl auf Box KeySafe, da es einen einzigartigen Ansatz für die Verschlüsselung von Cloud-Speichern verfolgt. Die Möglichkeit, Unternehmen die Autonomie über ihre eigenen Verschlüsselungsschlüssel zu gewähren, war der ausschlaggebende Faktor für meine Entscheidung.

Dank der Fähigkeit, einen differenzierten Zugriff auf die Verschlüsselung in der Cloud-Umgebung zu bieten, bin ich überzeugt, dass Box KeySafe die beste Wahl für Unternehmen ist, die eine präzise Kontrolle über ihre verschlüsselten Clouddaten wünschen.

Herausragende Funktionen & Integrationen:

Eines der auffälligsten Merkmale von Box KeySafe ist sein dediziertes Hardware-Sicherheitsmodul (HSM), das gewährleistet, dass die Verschlüsselungsschlüssel einer Organisation jederzeit geschützt sind. Zudem bieten die umfassenden Prüfprotokolle Unternehmen klare Einblicke in die Nutzung ihrer Verschlüsselungsschlüssel und erhöhen somit die Transparenz.

Was Integrationen betrifft, lässt sich Box KeySafe nahtlos in das größere Box-Ökosystem einbinden, sodass Unternehmen von einer breiten Palette an Box-Diensten profitieren können. Diese Kompatibilität stellt sicher, dass verschlüsselte Dateien auch unterwegs zugänglich sind und die sichere Zusammenarbeit im Team möglich ist.

Pros and Cons

Pros:

- Vom Nutzer verwaltete Verschlüsselungsschlüssel bieten Unternehmen unvergleichliche Kontrolle

- Einfache Integration in das größere Box-Ökosystem

- Detaillierte Prüfprotokolle für Transparenz bei der Nutzung von Verschlüsselungsschlüsseln

Cons:

- Keine eigenständige Lösung; auf das Box-Ökosystem angewiesen

- Kann ohne technisches Fachwissen schwierig einzurichten sein

- Begrenzte Kompatibilität außerhalb des Box-Angebots

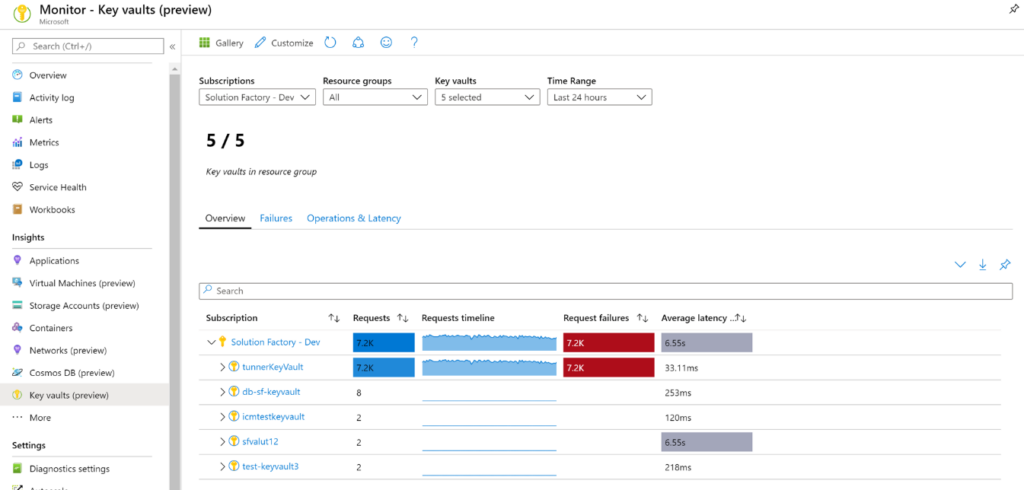

Azure Key Vault ist Microsofts dedizierte Lösung für die sichere Verwaltung von kryptografischen Schlüsseln, Geheimnissen und Zertifikaten, die von Cloud-Anwendungen und -Diensten genutzt werden. Durch seine Integrationsmöglichkeiten mit anderen Azure-Diensten bietet es eine intuitive Umgebung für Unternehmen, die bereits im Azure-Ökosystem investiert sind, und ist somit optimal für die Integration und Sicherheit in der Azure-Cloud geeignet.

Warum ich Azure Key Vault ausgewählt habe:

Ich habe Azure Key Vault nach dem Vergleich mehrerer Plattformen für das Schlüsselmanagement ausgewählt. Es überzeugte immer wieder als Werkzeug, das eine einzigartige Mischung aus Integration, Benutzerfreundlichkeit und Sicherheit für diejenigen bietet, die sich der Azure-Plattform verschrieben haben.

Die Entscheidung fiel eindeutig aus: Für Unternehmen, die stark in Azure investieren, ist dieses Tool die beste Wahl, um sowohl Integration als auch höchste Sicherheit innerhalb der Azure-Cloud zu gewährleisten.

Hervorstechende Funktionen & Integrationen:

Azure Key Vault überzeugt mit Funktionen wie Hardware-Sicherheitsmodulen (HSMs), die den FIPS 140-2 Level 2-Standards entsprechen und somit das höchste Sicherheitsniveau für kryptografische Schlüssel gewährleisten. Darüber hinaus bietet die Plattform ein zentrales Management von Anwendunggeheimnissen, was potenzielle Schwachstellen minimieren kann.

Bei den Integrationen liegt die wahre Stärke von Azure Key Vault in seinem nahtlosen Zusammenspiel mit anderen Azure-Diensten. Ob Azure Active Directory für Identitätsdienste, Azure DevOps für kontinuierliche Bereitstellung oder Azure Policy für Cloud-Governance – Unternehmen stehen zahlreiche Optionen zur Verfügung, um optimierte Arbeitsabläufe zu ermöglichen.

Pros and Cons

Pros:

- Tiefgreifende Integration mit Azure-Diensten sorgt für ein nahtloses Cloud-Erlebnis

- Hardware-Sicherheitsmodule bieten erstklassigen kryptografischen Schutz

- Zentrales Management reduziert potenzielle Sicherheitslücken

Cons:

- Für Unternehmen ohne Nutzung des Azure-Ökosystems eventuell nicht die beste Wahl

- Konfiguration und Bereitstellung erfordern möglicherweise Azure-spezifisches Know-how

- Mögliche Zusatzkosten bei Nutzung bestimmter Funktionen oder Integrationen

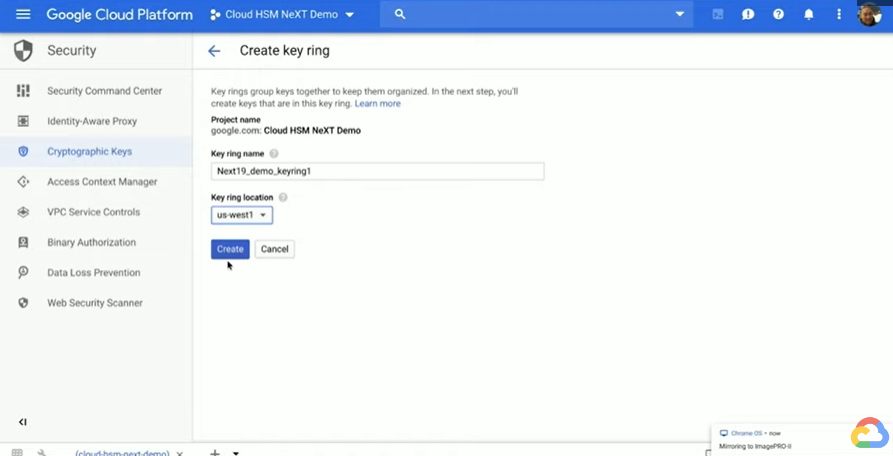

Am besten für Google-Cloud-Nutzer, die native Schlüsseldienste suchen

Cloud Key Management ist das führende Tool von Google Cloud zur Verwaltung und Handhabung kryptografischer Schlüssel innerhalb seines Ökosystems. Für Unternehmen, die bereits die Dienste von Google Cloud nutzen, bietet diese Lösung eine interne Schlüsselverwaltung, die maximale Kompatibilität und einfache Integration garantiert.

Warum ich Cloud Key Management gewählt habe:

Nach der Prüfung verschiedener Schlüsselverwaltungstools stellte ich fest, dass Cloud Key Management gerade für tief im Google Cloud-Umfeld integrierte Unternehmen eindeutige Vorteile bietet. Die native Kompatibilität mit Google Cloud-Diensten, kombiniert mit robusten Sicherheitsfunktionen, hebt dieses Tool für diese Nutzergruppe von der Konkurrenz ab.

Für Google-Cloud-Nutzer ist dieses Tool zweifellos die beste Wahl, um dedizierte, native Schlüsseldienste ohne die Hürden von Drittsystemen zu erhalten.

Herausragende Funktionen & Integrationen:

Cloud Key Management bietet ein hierarchisches Schlüsselverwaltungssystem, mit dem Unternehmen Schlüssel sowohl auf Projekt- als auch auf Organisationsebene definieren und verwalten können. Zusätzlich werden unter der Oberfläche Hardware Security Modules (HSMs) eingesetzt, um die Einhaltung strengster Sicherheitsstandards für kryptografische Operationen zu gewährleisten.

In puncto Integration glänzt das Tool besonders im Zusammenspiel mit weiteren Google-Cloud-Diensten. Von Google Cloud Storage und Compute Engine bis BigQuery können Nutzer kryptografische Operationen mühelos integrieren und profitieren so von der Kompatibilität des Tools mit dem Google Cloud-Ökosystem.

Pros and Cons

Pros:

- Nativ auf Google Cloud, sodass optimale Kompatibilität gegeben ist

- Hierarchisches Management ermöglicht strukturierte Kontrolle über die Schlüssel

- Auf sicheren HSMs aufgebaut für verbesserte kryptografische Operationen

Cons:

- Speziell für Google Cloud entwickelt, daher weniger flexibel für Multi-Cloud-Strategien

- Einige Funktionen können für neue Nutzer eine gewisse Einarbeitung erfordern

- Die Kosten können steigen, wenn sie mit anderen Google-Cloud-Diensten kombiniert werden

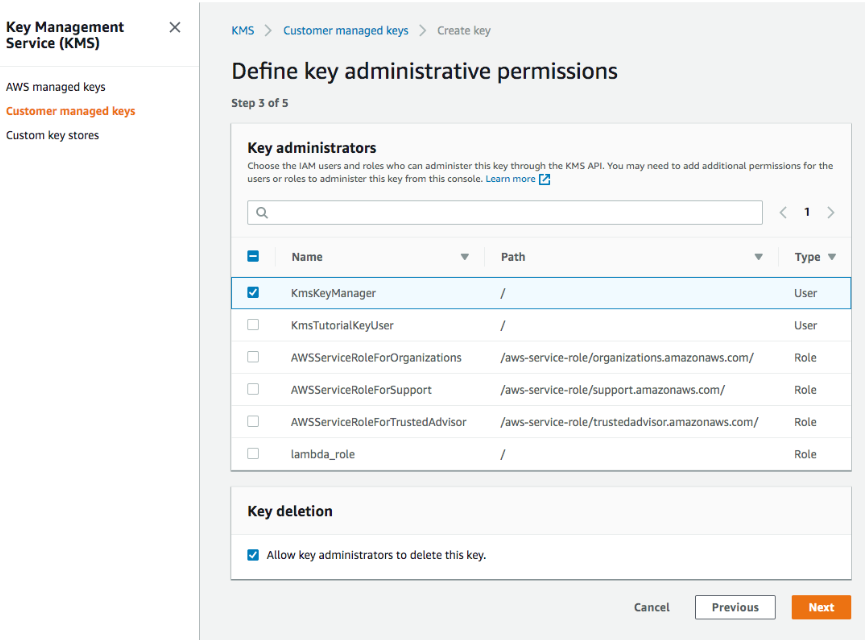

Der AWS Key Management Service (KMS) ist ein verwalteter Dienst, der es Nutzern ermöglicht, kryptografische Schlüssel zur Datenabsicherung einfach zu erstellen und zu verwalten. Als Teil des umfangreichen AWS-Ökosystems gewährleistet dieser Dienst ein effektives und effizientes Schlüsselmanagement, das speziell für AWS-basierte Anwendungen und Services entwickelt wurde.

Warum ich den AWS Key Management Service ausgewählt habe:

Bei der Auswahl der richtigen Werkzeuge für diese Liste habe ich großen Wert auf native Integrationsmöglichkeiten gelegt. Der AWS Key Management Service war für mich eine offensichtliche Wahl aufgrund seiner Integration und Optimierung innerhalb der AWS-Umgebung. Ich denke, er eignet sich am besten für diejenigen, die stark im AWS-Ökosystem investiert sind, da ein Schlüsselverwaltungssystem vom selben Anbieter viele operative Aspekte, von der Abrechnung bis zum technischen Support, vereinfachen kann.

Herausragende Funktionen & Integrationen:

AWS KMS bietet eine zentrale Verwaltung kryptografischer Schlüssel mit Berechtigungen, die sich mithilfe des AWS Identity and Access Management (IAM) präzise steuern lassen. Zudem unterstützt er sowohl symmetrische als auch asymmetrische Schlüssel und bietet damit Flexibilität je nach Anwendungsfall.

Als AWS-Service integriert sich KMS nahtlos mit den meisten AWS-Diensten wie Amazon S3, Amazon RDS, AWS Lambda und vielen anderen. Das bedeutet, dass Daten, die in diesen Services gespeichert oder verarbeitet werden, mit Schlüsseln verschlüsselt werden können, die im KMS verwaltet werden – was die Sicherheit über mehrere AWS-Dienste hinweg vereinfacht.

Pros and Cons

Pros:

- Feingranulare Zugriffskontrolle über AWS IAM

- Unterstützung für symmetrische und asymmetrische Schlüssel bietet Vielseitigkeit

- Native AWS-Integration vereinfacht die Nutzung für AWS-basierte Anwendungen

Cons:

- Die anfängliche Einrichtung erfordert möglicherweise ein tiefgehendes Verständnis der AWS-Dienste und IAM-Richtlinien

- Das Preismodell kann je nach Schlüsselverwendung und API-Aufrufen komplex sein

- Möglicherweise nicht die beste Option für Nicht-AWS-Umgebungen

Am besten geeignet für Oracle-zentrierte Unternehmenssicherheit

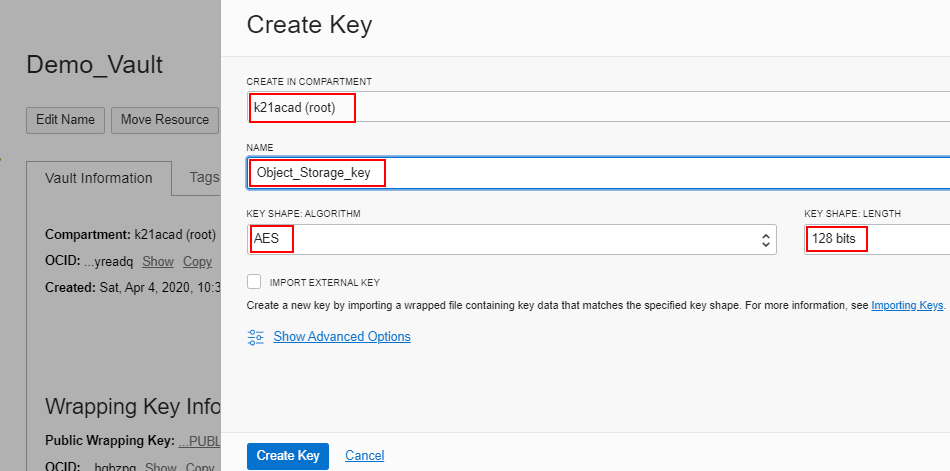

Oracle Cloud Infrastructure Vault bietet zentrales Schlüsselmanagement und erleichtert den Schutz und die Kontrolle sensibler Daten über Oracle Cloud-Anwendungen hinweg. Dieses Werkzeug ist speziell für Oracle-Plattformen konzipiert und bietet eine umfassende Sicherheitslösung für Unternehmen, die stark in Oracle-Dienste investieren.

Pros and Cons

Pros:

- Spezialisiert auf Oracle-Plattformen, was eine engere Integration und weniger Kompatibilitätsprobleme gewährleistet.

- Von Hardware Security Modulen unterstützte Schlüssel bieten robuste kryptografische Sicherheit.

- Automatisierte Rotationsrichtlinien fördern durchgängig eine konsistente Sicherheitshygiene.

Cons:

- Für Nicht-Oracle-Umgebungen möglicherweise nicht die erste Wahl.

- Für diejenigen, die mit der Oracle Cloud-Oberfläche nicht vertraut sind, kann es eine gewisse Lernkurve geben.

- Für Integrationen außerhalb des Oracle-Ökosystems ist möglicherweise eine zusätzliche Konfiguration erforderlich.

Am besten geeignet für robusten Schutz ruhender Daten

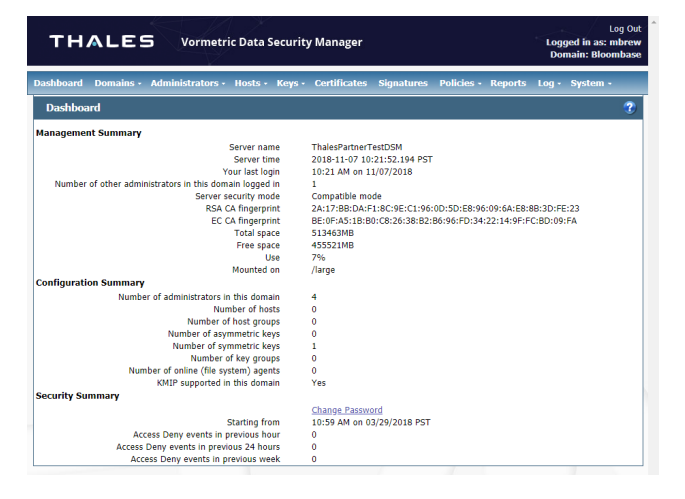

Die Vormetric Data Security Platform ist ein zuverlässiges Verschlüsselungssystem, das sich auf den Schutz von ruhenden Daten konzentriert. Sie erkennt die Notwendigkeit, ungenutzte Daten zu schützen, da diese häufig ein einfaches Ziel für Bedrohungen darstellen, und bietet speziell darauf zugeschnittene Lösungen an.

Warum ich die Vormetric Data Security Platform ausgewählt habe:

Ich habe die Vormetric Data Security Platform gewählt, weil mir in der Vielzahl an Verschlüsselungstools ihr konsequenter Fokus auf den Schutz von ruhenden Daten besonders aufgefallen ist. Es handelt sich nicht nur um ein weiteres Verschlüsselungstool, sondern um eine Plattform, die mit einem gezielten Schwerpunkt entwickelt wurde.

Da sich Unternehmen immer wieder mit vielfältigen Bedrohungsvektoren auseinandersetzen müssen, ist der Schwerpunkt von Vormetric auf die Absicherung von ruhenden Daten sowohl aktuell als auch unverzichtbar. Deshalb ist sie für mich die beste Lösung auf diesem speziellen Gebiet.

Herausragende Funktionen & Integrationen:

Vormetric überzeugt durch Transparent Encryption, die Verschlüsselung, Zugriffskontrollen und die Protokollierung von Datenzugriffen ermöglicht, ohne dass Anwendungen, Datenbanken oder Infrastruktur neu entwickelt werden müssen. Mit ihrer Application Encryption können Entwickler unkompliziert Verschlüsselungen in Anwendungen integrieren. Die Plattform enthält außerdem eine Data Masking Funktion, die Daten entschärft und so das Risiko einer Offenlegung verringert.

In Sachen Integration ist Vormetric flexibel. Es ist kompatibel mit den meisten gängigen Infrastrukturdiensten, Cloud-Anbietern und Big-Data-Plattformen. So können Unternehmen eine starke Verschlüsselung implementieren, ohne ihre bestehenden Umgebungen grundlegend verändern zu müssen.

Pros and Cons

Pros:

- Transparent Encryption ermöglicht einfache Integration ohne Unterbrechung

- Konsequenter Fokus auf den Schutz ruhender Daten

- Einfache Anpassung an bestehende Infrastrukturen und Cloud-Umgebungen

Cons:

- Preise nicht transparent

- Könnte für Organisationen mit geringer technischer Expertise zu komplex sein

- Mögliche Latenzen beim Datenzugriff durch umfangreiche Verschlüsselungsprozesse

Am besten geeignet für IT-Teams, die SSH- und SSL-Schlüssel verwalten

ManageEngine Key Manager Plus bietet spezialisierte Werkzeuge, die die komplexe Aufgabe der Verwaltung von SSH- und SSL-Schlüsseln vereinfachen. Da diese Schlüssel eine zentrale Rolle in der IT-Sicherheit spielen, stellt diese Plattform eine integrierte Lösung bereit, die es IT-Teams ermöglicht, ihre Verschlüsselungsschlüssel problemlos zu überwachen und zu pflegen.

Warum ich ManageEngine Key Manager Plus gewählt habe:

Bei der Auswahl eines Tools für das Schlüsselmanagement habe ich nach Software gesucht, die spezifische Herausforderungen von IT-Teams adressiert. ManageEngine Key Manager Plus war meine Wahl aufgrund seines Schwerpunkts auf SSH- und SSL-Schlüssel. Angesichts der Komplexität bei der Handhabung dieser Schlüsselarten empfand ich dieses Tool als robuste Lösung für IT-Teams. Seine Fähigkeit, sich gezielt auf diese speziellen Schlüsselarten zu konzentrieren, hebt es von allgemeineren Schlüsselverwaltungstools ab.

Hervorstechende Funktionen & Integrationen:

ManageEngine Key Manager Plus überzeugt mit einer automatisierten Schlüsselrotation, wodurch manueller Aufwand reduziert und die Sicherheit erhöht wird. Die Plattform bietet außerdem detaillierte Audit-Trails, damit Teams die Nutzung und Änderungen von Schlüsseln zur Einhaltung von Vorschriften nachvollziehen können.

In Bezug auf die Integration ist ManageEngine Key Manager Plus so konzipiert, dass es mit einer Vielzahl von IT-Infrastruktur-Tools und Plattformen zusammenarbeitet. Zu den wichtigen Integrationen gehören die Unterstützung führender SSH-Clients, Webserver und Netzwerkgeräte, was einen einheitlicheren Ansatz für die IT-Sicherheit ermöglicht.

Pros and Cons

Pros:

- Speziell zugeschnitten auf die Verwaltung von SSH- und SSL-Schlüsseln

- Automatisierte Schlüsselrotation steigert Effizienz und Sicherheit

- Umfassende Audit-Trails unterstützen die Einhaltung von Vorschriften

Cons:

- Könnte für Organisationen mit Bedarf an umfassenderem Schlüsselmanagement zu spezialisiert sein

- Die Benutzeroberfläche kann für neue Nutzer eine Lernkurve darstellen

- Einige erweiterte Funktionen könnten für kleinere Teams überflüssig sein

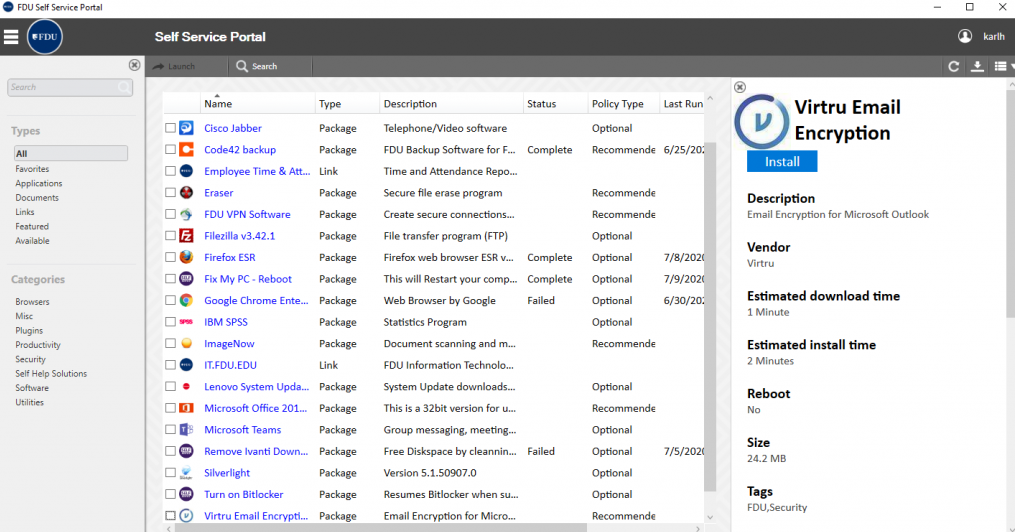

Virtru bietet einen innovativen Ansatz zum Datenschutz, indem es die Möglichkeiten des Privacy Engineerings nutzt. Während Organisationen sich den Herausforderungen stellen, sensible Informationen zu schützen, ragt Virtru als Vorreiter heraus, der sowohl Verschlüsselungsanforderungen als auch Prinzipien des Privacy Engineerings adressiert.

Warum ich Virtru gewählt habe:

Auf meiner Suche nach Verschlüsselungs- und Datenschutz-Tools hat Virtru meine Aufmerksamkeit besonders durch die Verbindung von Verschlüsselung und Privacy Engineering gewonnen. Ich habe festgestellt, dass die einzigartige Verknüpfung von Datenschutz mit einem ingenieurtechnischen Ansatz für Privatsphäre Virtru im überfüllten Markt hervorhebt.

Angesichts der zunehmenden Bedeutung von Privatsphäre und Datenschutz ist Virtrus Engagement, beides miteinander zu verbinden, die beste Wahl für Unternehmen, die eine umfassende, auf Privatsphäre ausgerichtete Datenschutzlösung suchen.

Herausragende Funktionen & Integrationen:

Virtrus patentiertes Trusted Data Format (TDF) stellt sicher, dass Daten während ihres gesamten Lebenszyklus verschlüsselt bleiben. Darüber hinaus bietet die Data Protection Platform granulare Zugriffskontrollen und Möglichkeiten zur Widerrufung, wodurch Nutzer die direkte Kontrolle über die Zugänglichkeit ihrer Daten erhalten. Die Secure User-First Policy sorgt für den Schutz der Nutzerdaten und ermöglicht gleichzeitig ein einfaches Teilen.

Was die Integration betrifft, so ist Virtru dafür bekannt, hervorragend mit beliebten Plattformen wie Google Workspace und Microsoft 365 zusammenzuarbeiten. Diese Integrationen stellen sicher, dass Unternehmen Virtrus Funktionen nutzen können, ohne ihre primären Betriebsplattformen verlassen zu müssen.

Pros and Cons

Pros:

- Verbindung von Verschlüsselung mit Prinzipien des Privacy Engineerings

- Umfassende Integrationen mit gängigen Plattformen wie Google Workspace und Microsoft 365

- Granulare Kontrolle über den Datenzugriff

Cons:

- Preise werden nicht transparent aufgeführt

- Für nicht-technische Nutzer gewisse Einstiegshürden

- Abhängigkeit von Drittanbieter-Plattformen für vollen Funktionsumfang

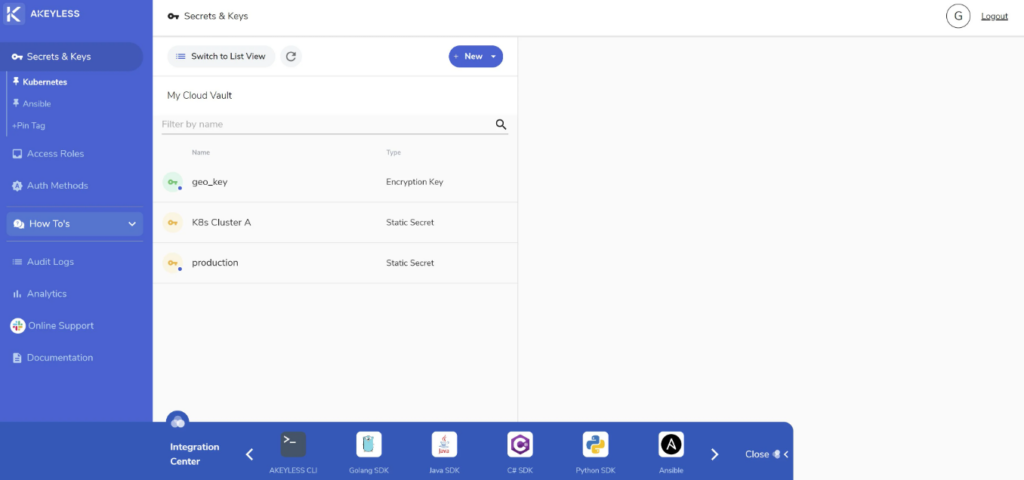

Am besten geeignet für Zero-Trust-Management von Verschlüsselungsschlüsseln

Die Akeyless Vault Platform bietet Unternehmen eine umfassende Lösung für das Management ihrer Verschlüsselungsschlüssel, basierend auf dem Zero-Trust-Sicherheitsmodell. Durch die Umsetzung dieses Modells stellt Akeyless sicher, dass Daten verschlüsselt und entschlüsselt werden, ohne die Verschlüsselungsschlüssel offenzulegen. Dies entspricht direkt dem Grundsatz, keiner Instanz innerhalb oder außerhalb des Systems zu vertrauen.

Warum ich die Akeyless Vault Platform gewählt habe:

Auf meiner Suche nach Plattformen für das Management von Verschlüsselungsschlüsseln ist mir die Akeyless Vault Platform stets besonders aufgefallen. Der Hauptgrund für meine Wahl ist das konsequente Bekenntnis zum Zero-Trust-Modell – ein Sicherheitsansatz, der perfekt zur aktuellen Bedrohungslage im Bereich Cybersicherheit passt.

Da hier ein besonderer Fokus darauf liegt, Verschlüsselungsschlüssel selbst während der Ver- und Entschlüsselungsprozesse nicht offenzulegen, halte ich die Lösung zweifellos für die beste Wahl für alle, die Zero-Trust-Management für Verschlüsselungsschlüssel priorisieren.

Herausragende Funktionen & Integrationen:

Ein zentrales Merkmal der Akeyless Vault Platform ist die Distributed Fragments Cryptography, die sicherstellt, dass Schlüssel aufgeteilt bleiben und niemals vollständig in ihrer Gesamtheit existieren. Darüber hinaus bietet sie eine automatisierte Rotation von Geheimnissen und Schlüsseln, wodurch das Risiko der Schlüsseloffenlegung mit der Zeit minimiert wird.

Bei den Integrationen ist die Akeyless Vault Platform mit einer Vielzahl von DevOps-Tools und Cloud-Plattformen kompatibel. Das ermöglicht es Unternehmen, ihre Arbeitsabläufe zu optimieren – egal, ob sie beispielsweise mit AWS, Azure, Google Cloud oder Kubernetes arbeiten.

Pros and Cons

Pros:

- Strikte Einhaltung des Zero-Trust-Sicherheitsmodells für robusten Schutz

- Distributed Fragments Cryptography stellt sicher, dass Verschlüsselungsschlüssel nie vollständig existieren

- Umfassende Kompatibilität mit großen Cloud-Plattformen und DevOps-Tools

Cons:

- Für Unternehmen, die neu im Bereich Zero-Trust sind, könnte eine gewisse Einarbeitungszeit nötig sein

- Die Integration erfordert möglicherweise technisches Fachwissen beim Einrichten

- Die umfangreichen Funktionen könnten für kleinere Unternehmen oder Teams überwältigend sein

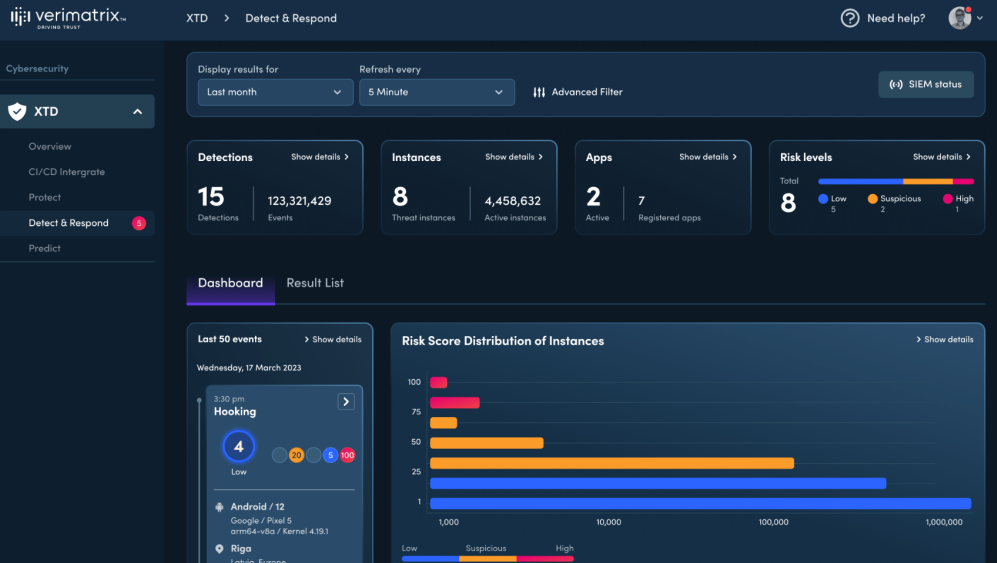

Verimatrix Key Shield ist eine umfassende Schlüsselverwaltungsplattform, die über herkömmliche Angebote hinausgeht und Unternehmen die Tools zur Verfügung stellt, die sie zum Schutz sensibler Daten benötigen. Angesichts der zunehmenden Cyberbedrohungen für Unternehmen bietet diese Plattform einen facettenreichen Ansatz für Cybersicherheit und passt sich den Anforderungen moderner Unternehmen an.

Warum ich Verimatrix Key Shield ausgewählt habe:

Bei der Auswahl, welches Tool ich hervorhebe, fiel mir Verimatrix Key Shield aufgrund seines umfassenden Ansatzes in Sachen Cybersicherheit auf. Es bleibt nicht nur bei der Schlüsselverwaltung stehen – seine Funktionen umfassen ein breiteres Spektrum an Sicherheitslösungen, wodurch es sich von fokussierteren Tools unterscheidet.

Für Unternehmen, die eine All-in-One-Sicherheitslösung suchen, ohne auf einzelne Funktionen zu verzichten, ist Verimatrix Key Shield die beste Wahl.

Herausragende Funktionen & Integrationen:

Eine der Hauptfunktionen von Verimatrix Key Shield ist sein adaptives Sicherheitsframework, das sich kontinuierlich anhand erkannter Bedrohungen weiterentwickelt und Unternehmen so einen dynamischen Schutz bietet. Zusätzlich ermöglicht die leistungsstarke Analysefunktion Einblicke in potenzielle Schwachstellen und versetzt Unternehmen in die Lage, proaktiv Maßnahmen zu ergreifen.

Verimatrix Key Shield wurde so konzipiert, dass es sich nahtlos in eine Vielzahl von Geschäftstools und Plattformen integrieren lässt. Zu den wichtigsten Integrationen gehören diverse Cloud-Anbieter, Datenbanken und andere Unternehmenssoftwarelösungen, wodurch Unternehmen eine durchgängige Sicherheitsstrategie über ihre gesamten Betriebsabläufe hinweg gewährleisten können.

Pros and Cons

Pros:

- Umfassende Cybersicherheitslösungen, die über reine Schlüsselverwaltung hinausgehen

- Adaptives Sicherheitsframework passt sich wandelnden Bedrohungen an

- Umfassende Analysen für Einblicke in potenzielle Schwachstellen

Cons:

- Könnte für kleine Unternehmen mit speziellen Bedürfnissen überdimensioniert sein

- Die Integration mit einigen Nischen-Tools kann zusätzliche Konfiguration erfordern

- Wie bei All-in-One-Lösungen besteht die Möglichkeit ungenutzter Funktionen

Weitere Verschlüsselungsschlüssel-Management Software

Hier sind einige weitere Verschlüsselungsschlüssel-Management-Softwares, die es nicht auf meine Auswahlliste geschafft haben, aber dennoch einen Blick wert sind:

- Townsend Security Alliance Key Manager

Am besten geeignet für die zentrale Steuerung des Schlüssel-Lebenszyklus

- WinMagic SecureDoc Enterprise Server

Am besten für unternehmensweite Verschlüsselungsbedürfnisse

- TokenEx

Gut geeignet für Cloud-Tokenisierung und Datensicherheit

Kriterien für die Auswahl von Verschlüsselungsschlüssel-Management Software

Bei der Auswahl der besten Verschlüsselungsschlüssel-Management-Software für diese Liste habe ich die typischen Anforderungen und Herausforderungen der Nutzer berücksichtigt, wie Datensicherheit und Einhaltung von Branchenstandards. Zusätzlich habe ich die folgende Bewertungsmatrix verwendet, um die Beurteilung strukturiert und objektiv zu gestalten:

Kernfunktionen (25% der Gesamtwertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese typischen Anwendungsfälle abdecken:

- Verschlüsselungsschlüssel verwalten

- Sichere Datenspeicherung

- Einhaltung gesetzlicher Vorschriften sicherstellen

- Unterstützung von Schlüsselrotation und Ablauf

- Audit-Trails bereitstellen

Zusätzliche herausragende Funktionen (25% der Gesamtwertung)

Um die Auswahl weiter einzugrenzen, habe ich auch nach besonderen Merkmalen gesucht, wie etwa:

- Integration mit Cloud-Diensten

- Automatisiertes Schlüssel-Lifecycle-Management

- Unterstützung von Multi-Faktor-Authentifizierung

- Echtzeit-Überwachung und Benachrichtigungen

- Anpassbare Sicherheitsrichtlinien

Benutzerfreundlichkeit (10% der Gesamtwertung)

Um die Bedienbarkeit jeder Lösung zu beurteilen, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Ausführliche Dokumentation

- Schnelligkeit bei der Aufgabenerledigung

- Anpassbare Dashboards

Onboarding (10% der Gesamtbewertung)

Um die Onboarding-Erfahrung jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Schritt-für-Schritt-Migrationsanleitungen

- Zugang zu Chatbots zur Unterstützung

- Webinare für neue Nutzer

Kundensupport (10% der Gesamtbewertung)

Um die Kundendienstleistungen jedes Softwareanbieters zu beurteilen, habe ich Folgendes geprüft:

- Rund-um-die-Uhr-Support

- Reaktionszeit auf Anfragen

- Zugang zu einer Wissensdatenbank

- Verfügbarkeit von Live-Chat-Support

- Qualität der Support-Dokumentation

Preis-Leistungs-Verhältnis (10% der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preisgestaltung

- Transparente Preisstruktur

- Verfügbarkeit von kostenlosen Testversionen

- Vielfältige Preismodelle

- Kosten im Verhältnis zu den angebotenen Funktionen

Kundenbewertungen (10% der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu bekommen, habe ich bei der Auswertung der Kundenbewertungen Folgendes berücksichtigt:

- Allgemeine Zufriedenheitswerte

- Häufigkeit positiver Rückmeldungen

- Häufig genannte Probleme

- Erwähnungen der Qualität des Kundensupports

- Nutzerfeedback zur Wirksamkeit von Funktionen

So wählen Sie eine Software für Verschlüsselungsschlüssel-Management aus

Es ist leicht, sich in endlosen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie beim Auswahlprozess nicht den Fokus verlieren, finden Sie hier eine Checkliste von Faktoren, die Sie im Hinterkopf behalten sollten:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihrem Unternehmen mitwachsen? Prüfen Sie, ob steigende Datenmengen und Benutzerzahlen problemlos unterstützt werden. |

| Integrationen | Ist sie mit Ihren bestehenden Systemen kompatibel? Überprüfen Sie die Kompatibilität mit Ihren aktuellen Tools wie Cloud-Diensten oder Datenbanken. |

| Anpassungsfähigkeit | Benötigen Sie maßgeschneiderte Lösungen? Suchen Sie nach einer Software, bei der Sie Einstellungen an Ihre Arbeitsabläufe und Sicherheitsrichtlinien anpassen können. |

| Benutzerfreundlichkeit | Findet Ihr Team das System intuitiv? Eine benutzerfreundliche Oberfläche spart Zeit und reduziert Fehler. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Prüfen Sie, ob es Ressourcen wie Schulungsvideos und Support gibt, die Ihr Team beim Einstieg unterstützen. |

| Kosten | Passt es in Ihr Budget? Vergleichen Sie die Preismodelle und berücksichtigen Sie langfristige Kosten. Transparente Preise helfen, Überraschungen zu vermeiden. |

| Sicherheitsmaßnahmen | Entsprechen die Sicherheitsfunktionen dem Standard? Achten Sie auf Verschlüsselung, Schlüsselrotation und die Einhaltung von Branchenstandards. |

| Compliance-Anforderungen | Erfüllt die Software regulatorische Anforderungen? Prüfen Sie, ob branchenspezifische Vorschriften wie DSGVO oder HIPAA unterstützt werden, je nach Ihrem Sektor. |

Was ist eine Software für Verschlüsselungsschlüssel-Management?

Eine Software für Verschlüsselungsschlüssel-Management ist ein Tool, mit dem Unternehmen die Erstellung, Speicherung und Verwaltung von Verschlüsselungsschlüsseln organisieren. IT-Fachkräfte, Sicherheitsteams und Compliance-Verantwortliche nutzen diese Tools in der Regel, um die Datensicherheit und die Einhaltung von Vorschriften sicherzustellen. Funktionen wie Schlüsselrotation, Integration mit Cloud-Diensten und anpassbare Sicherheitsrichtlinien helfen dabei, Verschlüsselungsschlüssel effizient zu verwalten – ähnlich wie bei PKI-Software-Plattformen. Insgesamt bieten diese Tools eine sichere und strukturierte Möglichkeit, sensible Informationen zu schützen.

Funktionen

Achten Sie bei der Auswahl von Software für Verschlüsselungsschlüssel-Management auf die folgenden Kernfunktionen:

- Schlüsselrotation: Aktualisiert Verschlüsselungsschlüssel automatisch, um die Sicherheit zu erhöhen und unbefugten Zugriff zu verhindern.

- Integrationsmöglichkeiten: Verbindet sich nahtlos mit bestehenden Systemen und Cloud-Diensten für eine effiziente Datenverwaltung.

- Anpassbare Sicherheitsrichtlinien: Ermöglicht die Anpassung der Sicherheitseinstellungen an die spezifischen Bedürfnisse und Compliance-Anforderungen Ihrer Organisation.

- Prüfpfade: Bietet detaillierte Protokolle über die Nutzung und den Zugriff auf Schlüssel, was bei Compliance und Sicherheitsüberwachung hilft.

- Multi-Faktor-Authentifizierung: Fügt eine zusätzliche Sicherheitsebene hinzu, indem mehrere Authentifizierungsmethoden für den Zugriff auf Verschlüsselungsschlüssel erforderlich sind.

- Automatisiertes Schlüssel-Lifecycle-Management: Vereinfacht die Generierung, Verteilung und Deaktivierung von Schlüsseln und reduziert den manuellen Aufwand.

- Echtzeitüberwachung: Bietet sofortige Benachrichtigungen und Einblicke in Schlüsselmanagement-Aktivitäten, um potenzielle Bedrohungen schnell zu erkennen.

- Compliance-Unterstützung: Stellt sicher, dass Verschlüsselungspraktiken branchenspezifischen Vorschriften wie der DSGVO oder HIPAA entsprechen.

- Benutzerfreundliche Oberfläche: Vereinfacht Navigation und Bedienung, sodass Teammitglieder mit unterschiedlichem technischen Wissen darauf zugreifen können.

Vorteile

Die Implementierung von Software für das Management von Verschlüsselungsschlüsseln bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. In Kombination mit E-Mail-Verschlüsselungsdiensten können Sie ein umfassendes Sicherheitskonzept schaffen. Hier sind einige Vorteile, auf die Sie sich freuen können:

- Erhöhte Sicherheit: Automatisierte Schlüsselrotation und Multi-Faktor-Authentifizierung schützen sensible Daten vor unbefugtem Zugriff.

- Regulatorische Konformität: Compliance-Unterstützung stellt sicher, dass Ihre Verschlüsselungspraktiken mit branchenspezifischen Standards wie DSGVO oder HIPAA übereinstimmen.

- Betriebliche Effizienz: Automatisiertes Schlüssel-Lifecycle-Management reduziert manuelle Aufgaben und verschafft Ihrem Team Zeit für andere Prioritäten.

- Verbesserte Überwachung: Echtzeitüberwachung und Prüfpfade helfen dabei, potenzielle Sicherheitsbedrohungen schnell zu erkennen und darauf zu reagieren.

- Vereinfachte Integration: Integrationsmöglichkeiten ermöglichen eine einfache Anbindung an bestehende Systeme und verbessern die Ablaufkontinuität.

- Benutzerfreundlichkeit: Eine benutzerfreundliche Oberfläche erleichtert Teammitgliedern das Management von Verschlüsselungsschlüsseln, unabhängig von deren technischem Know-how.

Kosten & Preise

Für die Auswahl von Software zum Management von Verschlüsselungsschlüsseln ist es wichtig, sich mit den unterschiedlichen Preismodellen und Tarifen vertraut zu machen. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Tarife, ihre Durchschnittspreise und typische Funktionen von Lösungen für das Management von Verschlüsselungsschlüsseln zusammen:

Tarifvergleichstabelle für Software zum Management von Verschlüsselungsschlüsseln

| Tarifart | Durchschnittlicher Preis | Häufige Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Basis-Schlüsselmanagement, begrenzte Integrationen und Community-Support. |

| Persönlicher Tarif | $5-$25/user/month | Schlüsselrotation, grundlegende Prüfpfade und E-Mail-Support. |

| Business-Tarif | $30-$75/user/month | Erweiterte Integrationen, Multi-Faktor-Authentifizierung und Echtzeitüberwachung. |

| Enterprise-Tarif | $100-$250/user/month | Anpassbare Sicherheitsrichtlinien, Compliance-Unterstützung, dedizierter Support und vollständige Prüfprotokollierung. |

FAQs zu Verschlüsselungsschlüssel-Management-Software

Hier finden Sie Antworten auf häufig gestellte Fragen zur Verschlüsselungsschlüssel-Management-Software:

Welchen Zweck erfüllt Verschlüsselungsschlüssel-Management-Software?

Verschlüsselungsschlüssel-Management-Software hilft Organisationen dabei, Verschlüsselungsschlüssel sicher zu erzeugen, zu speichern und zu verwalten. Ihr Hauptzweck ist es, dafür zu sorgen, dass Schlüssel so behandelt werden, dass sie sensible Daten schützen und Branchenstandards einhalten. Die Software verfügt oft über Funktionen wie Schlüsseldrehung und Prüfprotokolle zur Erhöhung der Sicherheit.

Kann Verschlüsselungsschlüssel-Management-Software in bestehende IT-Systeme integriert werden?

Ja, die meisten Verschlüsselungsschlüssel-Management-Software-Lösungen können in bestehende IT-Systeme integriert werden. Dies umfasst Cloud-Dienste, Datenbanken und andere Unternehmensanwendungen. Stellen Sie sicher, dass die von Ihnen gewählte Software die Plattformen unterstützt, die Sie derzeit nutzen, um einen reibungslosen Workflow zu gewährleisten und Störungen zu vermeiden.

Wie bewerte ich die Sicherheit einer Verschlüsselungsschlüssel-Management-Lösung?

Um die Sicherheit zu bewerten, prüfen Sie auf Funktionen wie Multi-Faktor-Authentifizierung, Schlüsseldrehung und Konformität mit Branchenstandards wie der DSGVO oder HIPAA. Suchen Sie nach Software, die detaillierte Prüfprotokolle und Echtzeitüberwachung bietet, um Bedrohungen schnell erkennen und darauf reagieren zu können.

Ist eine Schulung erforderlich, um Verschlüsselungsschlüssel-Management-Software zu verwenden?

Ja, oft ist eine Schulung notwendig, um Verschlüsselungsschlüssel-Management-Software effektiv zu nutzen. Während einige Tools benutzerfreundliche Oberflächen bieten, ist das Verständnis von Schlüsselmanagement-Prinzipien und software-spezifischen Funktionen entscheidend. Achten Sie auf Lösungen, die umfangreiche Schulungsressourcen wie Videos und interaktive Produkttouren bereitstellen, damit Ihr Team schnell einsatzbereit ist.

Wie geht es weiter:

Wenn Sie sich gerade über Verschlüsselungsschlüssel-Management-Software informieren, lassen Sie sich kostenlos von einem SoftwareSelect-Berater Empfehlungen geben.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre konkreten Anforderungen geklärt werden. Anschließend erhalten Sie eine Vorauswahl an Software, die Sie prüfen können. Die Berater unterstützen Sie sogar während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.