Beste Enterprise Penetration Testing Tools Auswahlliste

Bei der Vielzahl an verschiedenen Enterprise Penetration Testing Tools ist es schwierig, das richtige Werkzeug für sich zu finden. Sie wissen, dass Sie die Verteidigungsmaßnahmen Ihres Unternehmens proaktiv gegen potenzielle Cyber-Bedrohungen stärken möchten, sind sich aber unsicher, welches Tool am besten geeignet ist. Keine Sorge, ich helfe Ihnen! In diesem Beitrag mache ich Ihnen die Entscheidung leicht, denn ich teile meine persönlichen Erfahrungen mit Dutzenden verschiedener Enterprise Penetration Testing Softwarelösungen, die ich mit diversen Teams und Projekten genutzt habe, und präsentiere meine Auswahl der besten Tools für Penetrationstests in Unternehmen.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Enterprise Penetration Testing Tools

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Enterprise Penetration Testing Tools zusammen, damit Sie die beste Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für Attack Surface Management | 14-tägige kostenlose Testversion + kostenlose Demo verfügbar | Ab $149/Monat | Website | |

| 2 | Ideal für kontinuierliches Schwachstellen-Scanning | Kostenlose Demo verfügbar | Ab $69/Monat | Website | |

| 3 | Am besten geeignet für hybrides KI- und menschliches Pentesting | Kostenloser Tarif verfügbar | Ab $200/Monat | Website | |

| 4 | Am besten geeignet für Sicherheitstests der Business-Logik | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 5 | Idéal pour fournir un système de plugins très étendu | Offre gratuite disponible | Logiciel libre et open-source | Website | |

| 6 | Ideal für die automatisierte Sicherheitsscans in allen Phasen des SDLC | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 7 | Am besten geeignet, um eine Vielzahl von Tools und Dienstprogrammen bereitzustellen | Kostenlose Demo verfügbar | Kostenlos nutzbar | Website | |

| 8 | Am besten geeignet für die manuelle Penetrationstests über Kommandozeile und grafische Oberfläche | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 9 | Am besten geeignet für anpassbare Fehlerbehebung und Live-Ergebnisse | 7-tägige kostenlose Testversion + kostenlose Demo | Ab $4,390/Lizenz/Jahr | Website | |

| 10 | Am besten geeignet für die Sichtbarkeit der externen Angriffsfläche | Kostenlose Demo verfügbar | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Enterprise Penetration Testing Tools

Nachfolgend finden Sie eine Übersicht über die 10 besten Enterprise Penetration Testing Tools mit Screenshots, wichtigen Funktionen, Preisen sowie Vor- und Nachteilen.

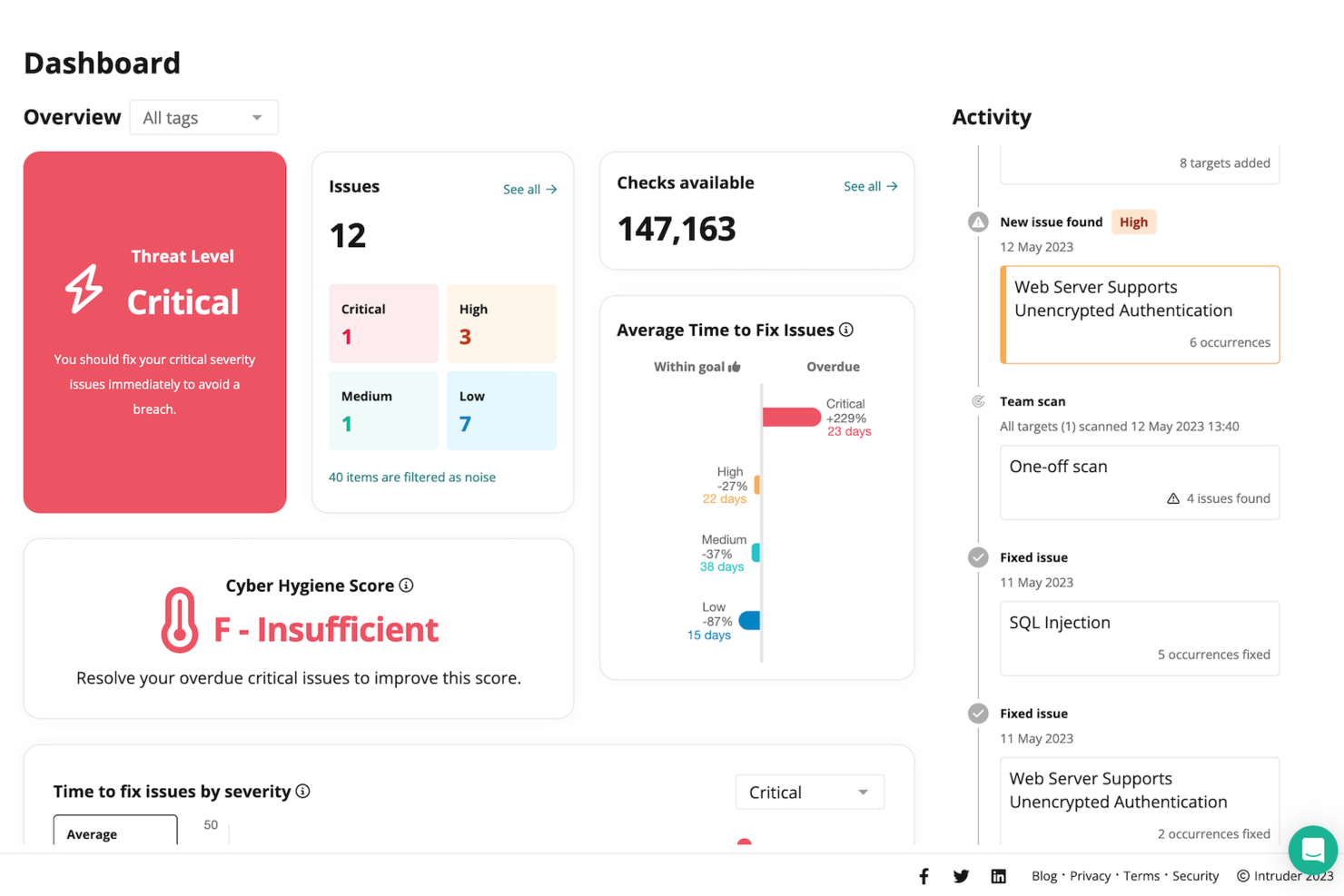

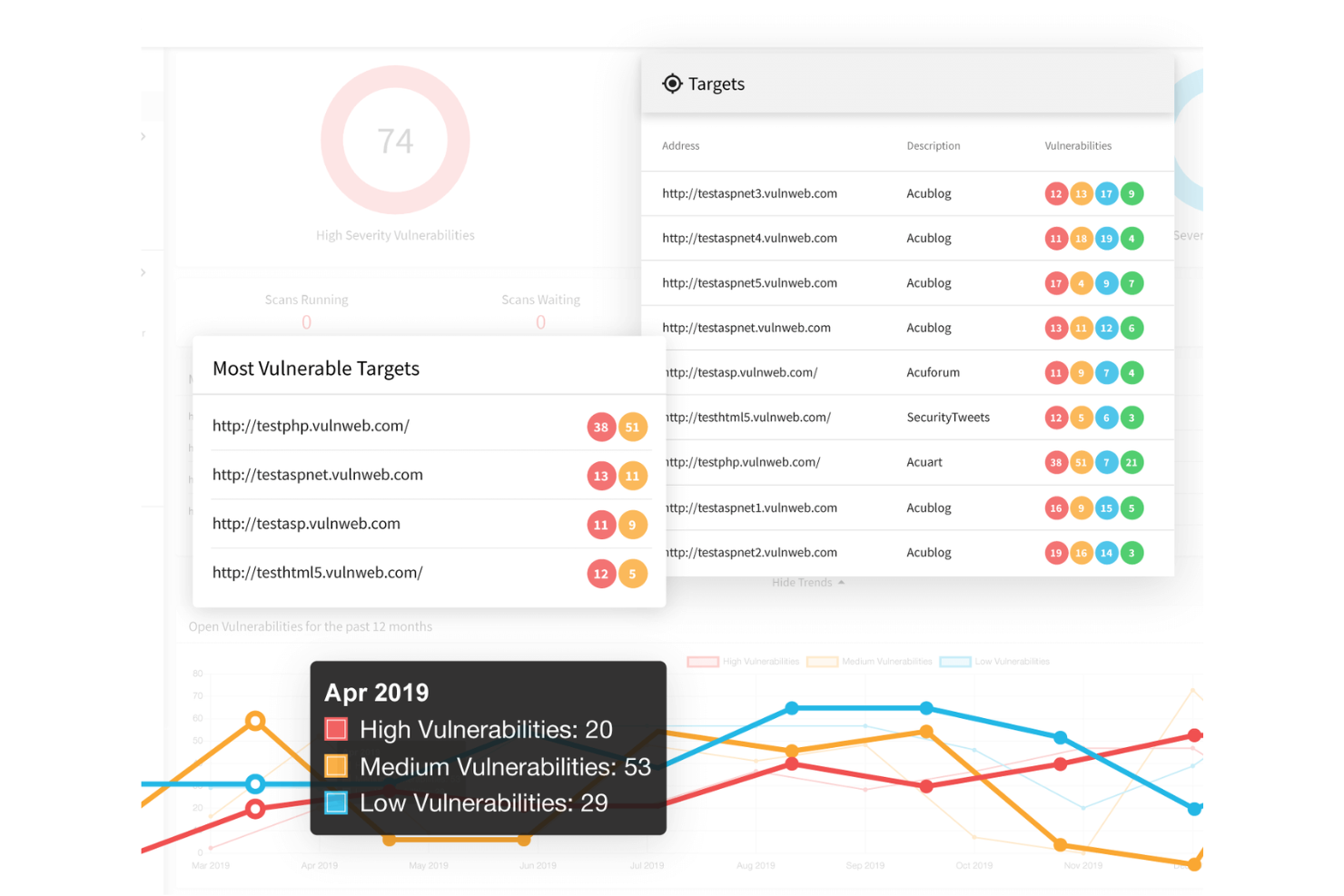

Intruder ist eine ausgefeilte Cybersicherheitslösung, die speziell für Unternehmen entwickelt wurde, die auf der Suche nach robusten Penetrationstools sind. Sie richtet sich an IT-Sicherheits-Teams und Fachleute, die kontinuierliche Überwachung und Schwachstellenmanagement benötigen, um ihre digitalen Assets zu schützen. Mit Fokus auf proaktive Bedrohungserkennung und die Einhaltung von Branchenstandards unterstützt Intruder Organisationen dabei, den sich wandelnden Herausforderungen beim Schutz sensibler Daten und der Aufrechterhaltung einer sicheren Netzwerkumgebung zu begegnen.

Warum ich Intruder gewählt habe

Ich habe mich für Intruder entschieden, weil der Schwerpunkt auf kontinuierlicher Überwachung und Schwachstellenmanagement liegt – essenziell für unternehmensweite Penetrationstests. Die KI-Sicherheitsautomatisierung von Intruder beschleunigt die Reaktionszeit auf Bedrohungen, so dass Ihr Sicherheitsteam schnell auf potenzielle Schwachstellen reagieren kann. Darüber hinaus sorgt das Attack Surface Management-Feature dafür, Veränderungen und versteckte Assets im Blick zu behalten und bietet eine umfassende Übersicht über die Sicherheitslage Ihres Netzwerks. Diese Funktionen, kombiniert mit einer risikobasierten Priorisierung zur Minimierung von Alarmmüdigkeit, machen Intruder zu einer überzeugenden Wahl für Unternehmen.

Schlüsselfunktionen von Intruder

Zusätzlich zu den herausragenden Funktionen habe ich festgestellt, dass Intruder Folgendes bietet:

- Cloud-Sicherheit: Führt tägliche Konfigurationsprüfungen durch, um die Sicherheit von Cloud-Diensten zu gewährleisten.

- API-Sicherheit: Testet APIs auf Schwachstellen und schützt so kritische Datenaustausche.

- Compliance-Lösungen: Unterstützt Standards wie SOC 2, ISO und HIPAA und hilft bei der Erfüllung regulatorischer Anforderungen.

- Erkennung neuer Bedrohungen: Erkennt und reagiert schnell auf neue Bedrohungen und schützt so die Integrität Ihres Netzwerks.

Intruder-Integrationen

Integrationen umfassen Jira, Slack, Microsoft Teams, AWS, Microsoft Azure, Google Cloud Platform, GitHub, GitLab, Bitbucket und ServiceNow.

Pros and Cons

Pros:

- Kontinuierliches automatisiertes Schwachstellen-Monitoring

- KI-gesteuerte Bedrohungspriorisierung

- Externe und interne Scans

Cons:

- Keine dedizierte mobile Anwendung

- Begrenzte Möglichkeiten für manuelle Tests

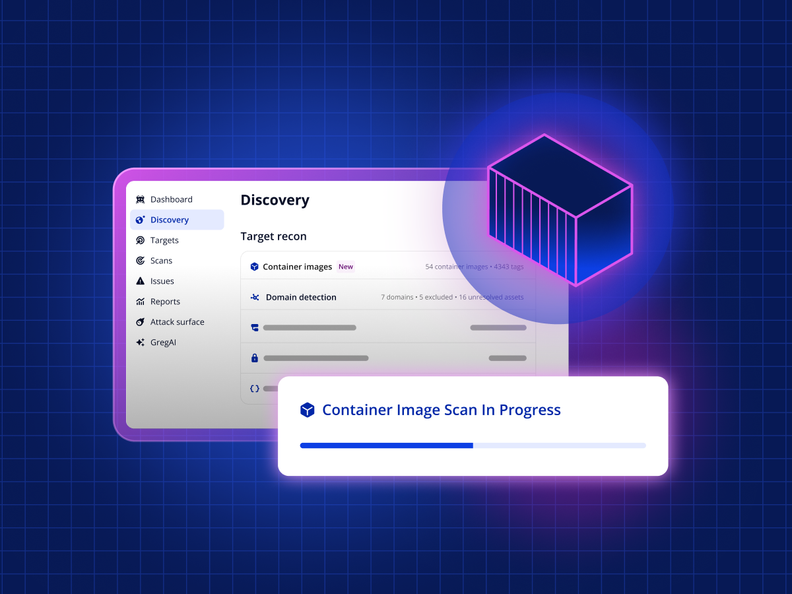

New Product Updates from Intruder

Intruder Unveils Agentless Container Image Scanning

Intruder introduces agentless container image scanning across cloud platforms. This update helps teams detect vulnerabilities before deployment with less setup. For more information, visit Intruder’s official site.

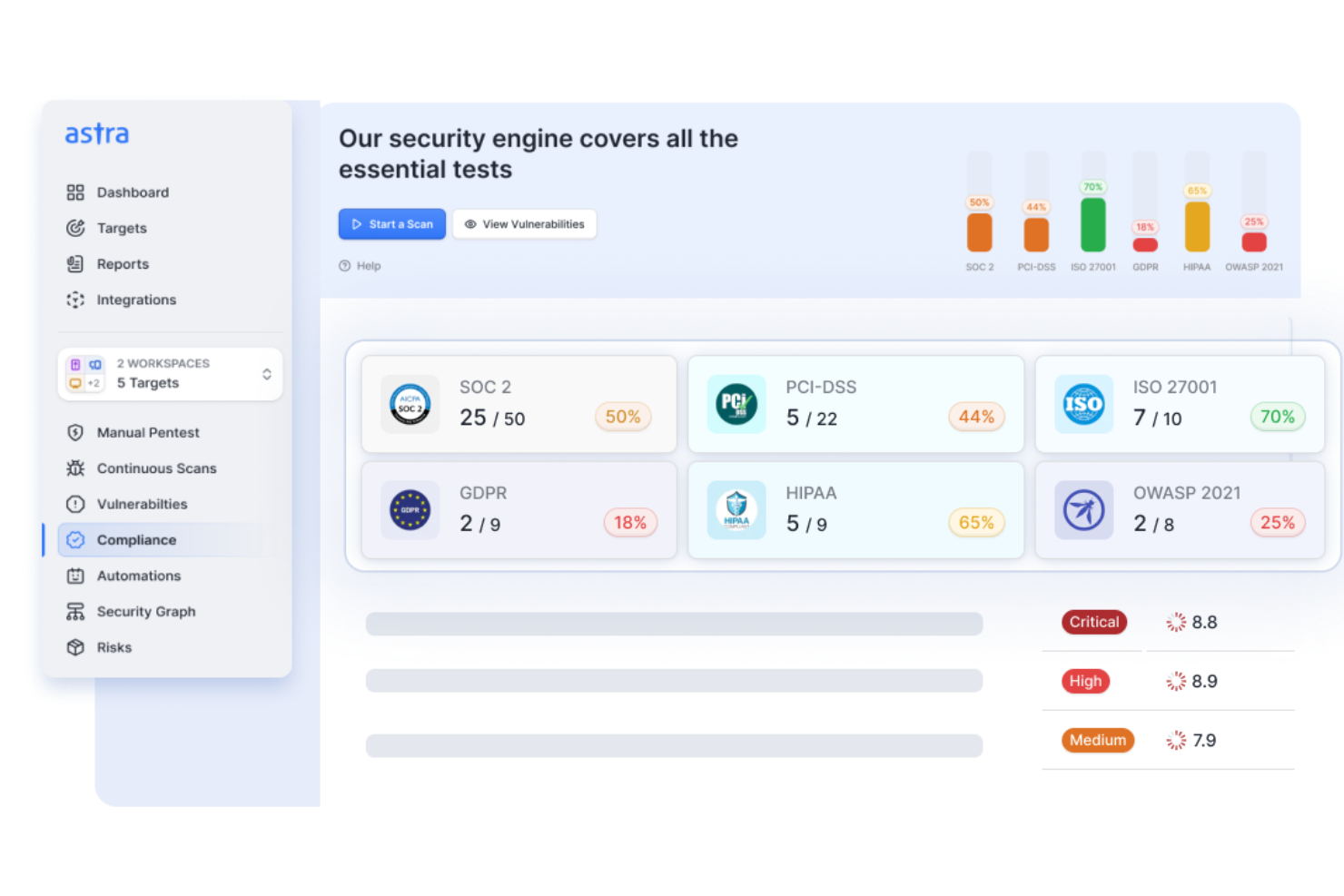

Astra Pentest ist eine unternehmensweite Plattform für Penetrationstests, die automatisiertes Schwachstellen-Scanning mit fachmännisch durchgeführten manuellen Tests kombiniert. Sie hilft Unternehmen dabei, Sicherheitsrisiken in Webanwendungen, APIs, Netzwerken und Cloud-Systemen zu identifizieren und zu beheben. Entwickelt für Technik- und Sicherheitsteams, die fortlaufende Transparenz benötigen, bietet Astra kontinuierliche, kollaborative Tests anstatt einmaliger Berichte.

Warum ich Astra Pentest ausgewählt habe: Ich habe Astra Pentest gewählt, weil die Plattform nicht nur Schwachstellen aufdeckt, sondern auch einen Nachweis über Ihre Sicherheitslage liefert. Nach der Überprüfung und Validierung Ihrer Systeme durch die Sicherheitsexperten von Astra stellt die Plattform ein öffentlich überprüfbares Zertifikat aus, das Ihnen dabei helfen kann, Kundenvertrauen zu gewinnen und die Einhaltung von Vorschriften nachzuweisen.

Besonders effektiv fand ich auch die integrierten Kollaborationswerkzeuge, die es Ihnen ermöglichen, direkt über Slack oder Jira mit Pentestern zu kommunizieren und die Problemlösung in Echtzeit zu verfolgen.

Herausragende Funktionen und Integrationen von Astra Pentest

Funktionen umfassen kontinuierliches Scannen auf Schwachstellen mit über 10.000 Tests, KI-gestützte Handlungsempfehlungen zur Behebung, sowie umfassende Pentests für Web, Mobil, API und Cloud-Umgebungen.

Integrationen gibt es für GitHub, GitLab, Jira, Slack, Jenkins, Azure DevOps und gängige CI/CD-Pipelines, wodurch Teams vollständige Transparenz über Entwicklungs- und Sicherheits-Workflows erhalten.

Pros and Cons

Pros:

- Über 8.000 umfassende Sicherheitstests

- Zentrales Dashboard zur Schwachstellenverwaltung

- KI-generierte Vorschläge für Behebungsschritte

Cons:

- Gelegentliche Verzögerungen in der Kundenkommunikation

- Begrenzte Unterstützung für Tests mobiler Anwendungen

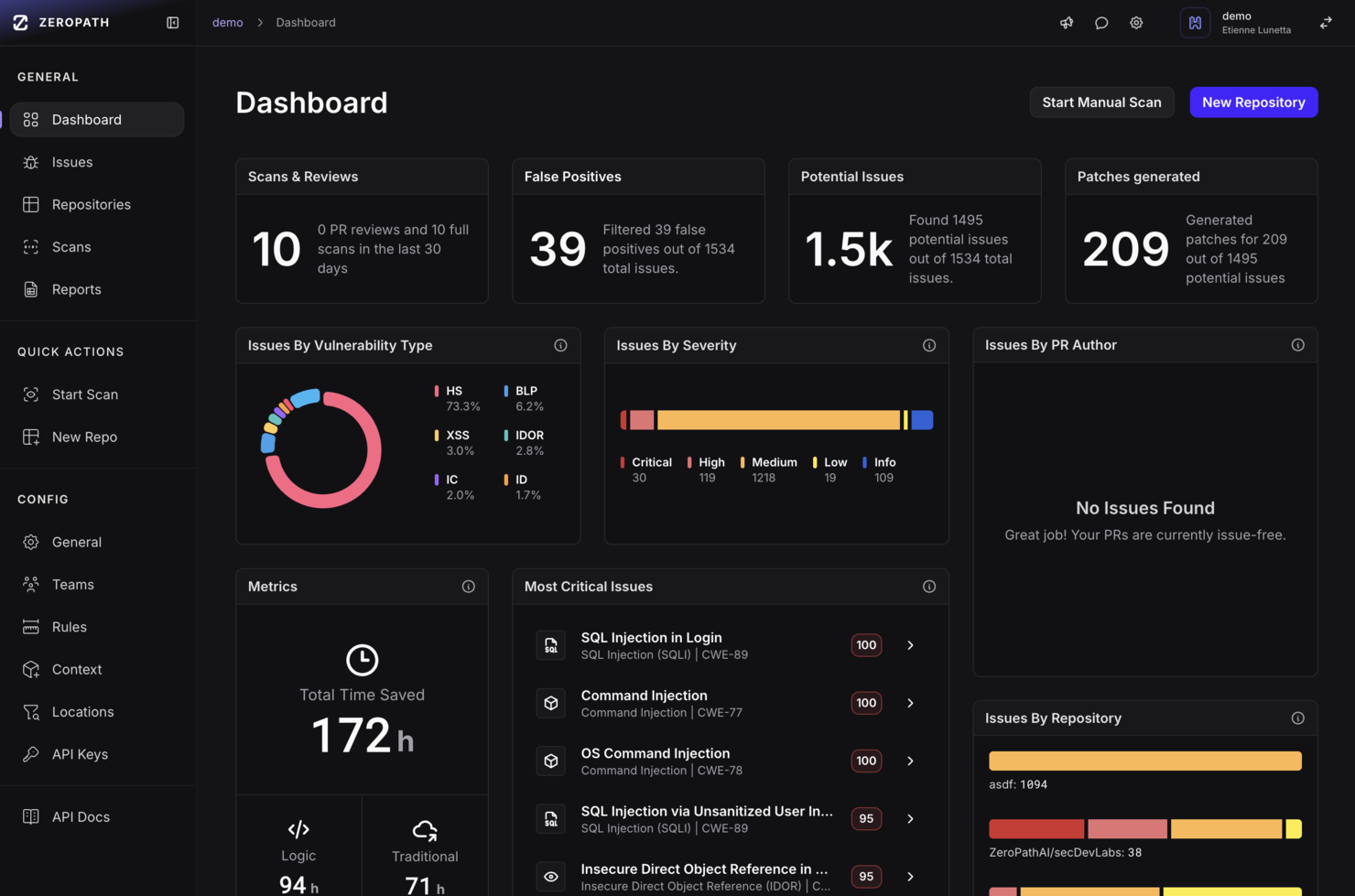

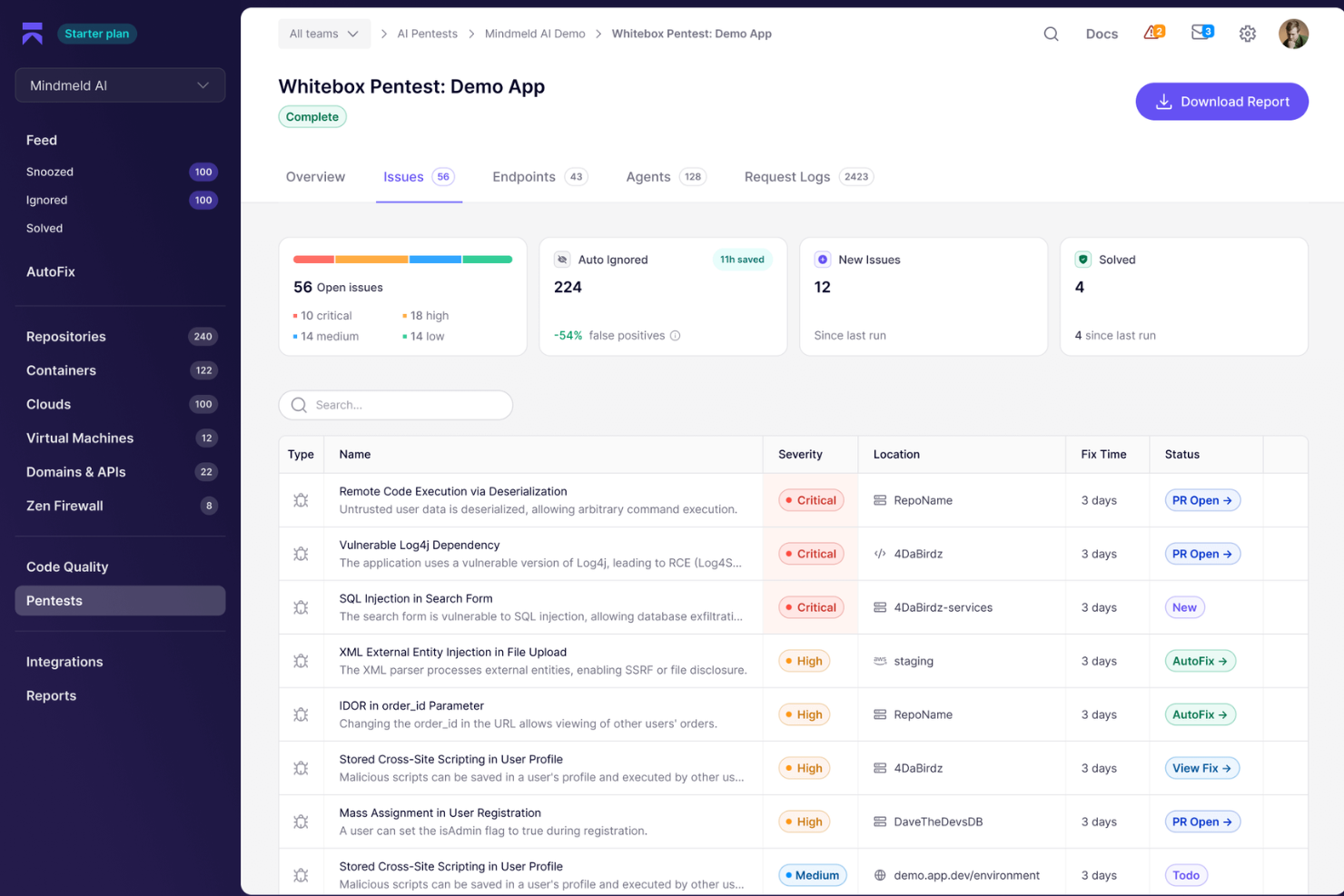

Zeropath

Am besten geeignet für hybrides KI- und menschliches Pentesting

Wenn Sie versuchen, Code-bedingten Schwachstellen einen Schritt voraus zu sein, benötigen Sie ein Tool, das mehr kann, als nur Scans auszuführen und Dashboards bereitzustellen. Mit ZeroPath erhalten Sie eine KI-native Sicherheitsplattform, die sich in Ihren Entwicklungsworkflow einbettet und Probleme wie Geschäftslogikfehler oder Authentifizierungsumgehungen aufdeckt, bevor sie in die Produktion gelangen.

Warum ich ZeroPath ausgewählt habe

Ich habe ZeroPath ausgewählt, weil es automatisierte Intelligenz mit menschlich geführter Analyse verbindet – eine Kombination, die genau dem entspricht, was Teams bei einem Enterprise Penetration Testing Tool brauchen. Seine KI-Systeme scannen kontinuierlich nach Schwachstellen und bieten Ihnen zeitnahen Einblick in neue Probleme, während sich Ihre Anwendungen weiterentwickeln. Anschließend validieren erfahrene Pentester die Ergebnisse und zeichnen Angriffswege auf, die automatisierte Engines oft übersehen. Dieser Ansatz hilft Ihrem Team, sich auf Schwachstellen zu konzentrieren, die wirklich relevant sind – und nicht nur auf theoretisches Rauschen.

ZeroPath Hauptfunktionen

Neben seinen Kernfunktionen bietet ZeroPath weitere Features, die für das Penetration Testing im Unternehmen nützlich sind:

- Software Composition Analysis (SCA): Diese Funktion hilft Ihrem Team, Open-Source-Komponenten im Code zu identifizieren und zu verwalten, um Konformität und Sicherheit zu gewährleisten.

- Echtzeit-Erkennung neuer Probleme: Warnungen werden sofort angezeigt, wenn die Plattform aufkommende Risiken in Ihren Anwendungen erkennt.

- Automatisierte Compliance-Berichte: Dieses Tool stellt Ihnen aktuelle Sicherheitsmetriken und Compliance-Berichte zur Verfügung, damit Ihre Organisation informiert bleibt und den Branchenstandards entspricht.

- Sichere Proof-of-Concept-Exploit-Details: Jeder validierte Fund enthält reproduzierbare Exploitation-Schritte, um den praktischen Nutzen zu demonstrieren.

ZeroPath-Integrationen

Integrationen umfassen GitHub, GitLab, Azure DevOps und Bitbucket, sodass Sie die Plattform nahtlos in Ihre bestehenden Entwicklungs-Workflows einbinden können.

Pros and Cons

Pros:

- Kontinuierliche Scans und erneute Tests verhindern das erneute Auftreten von Problemen.

- Automatisierte Schwachstellenbehebung vereinfacht die Sicherheitsprozesse.

- KI-gesteuerte Erkennung reduziert Fehlalarme erheblich.

Cons:

- Sie müssen möglicherweise Zeit investieren, um Ihren Workflow an die Automatisierung anzupassen.

- Die Abhängigkeit von KI bedeutet, dass die Erkennung von Randfällen weiterhin variieren kann.

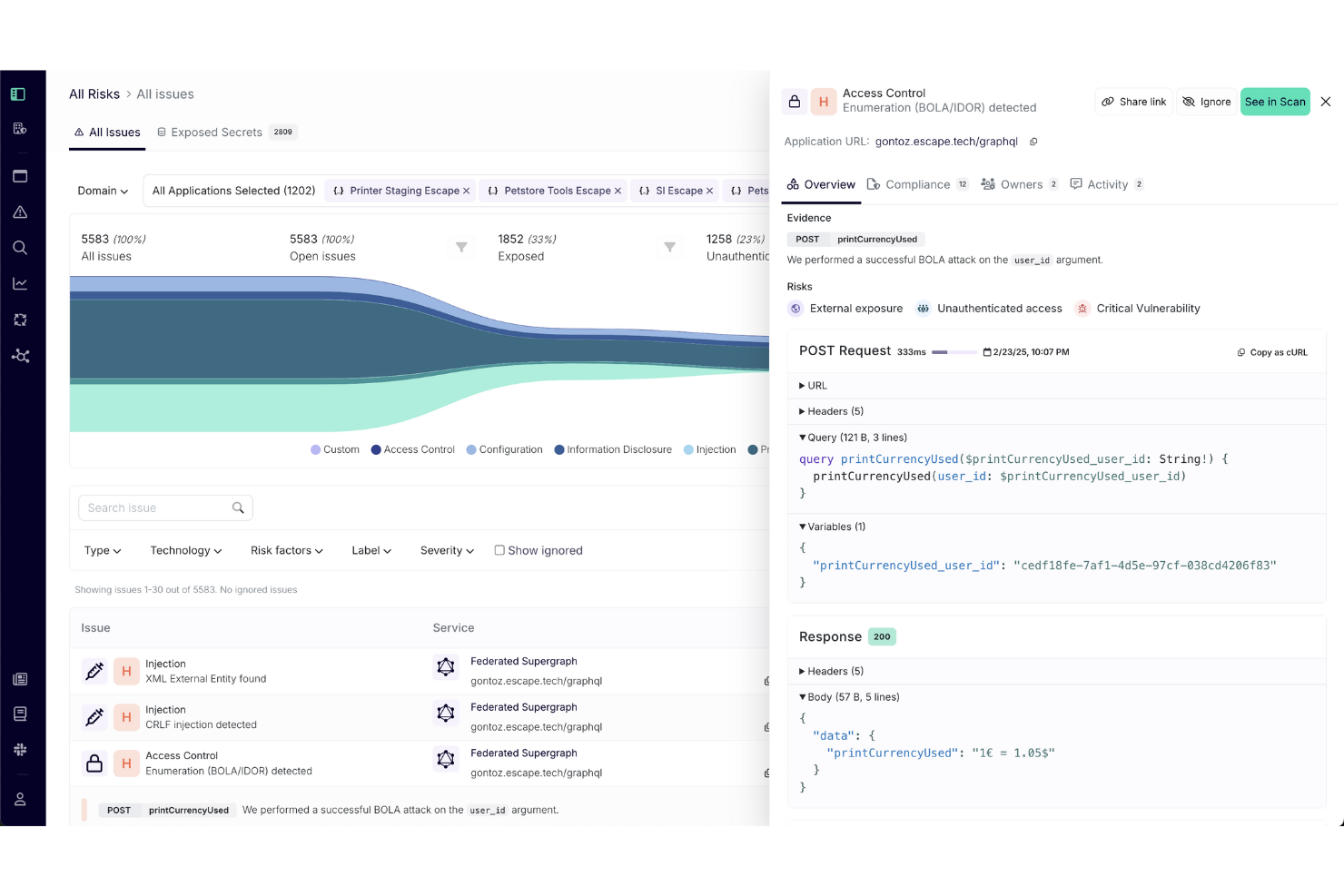

Escape ist eine fortschrittliche Dynamic Application Security Testing (DAST) Lösung, die für Unternehmen entwickelt wurde, die moderne Technologieumgebungen absichern müssen. Sie richtet sich an CISOs, IT-Manager und Sicherheitsingenieure in Branchen wie Finanzwesen und Gesundheitswesen und begegnet der Herausforderung einer schnellen Behebung von Schwachstellen in häufig bereitgestellten Anwendungen. Mit Funktionen wie Business-Logik-, Sicherheitstests und nahtloser CI/CD-Integration bietet sie maßgeschneiderte Lösungen, die sich reibungslos in bestehende Arbeitsabläufe integrieren und so eine umfassende Sicherheitsüberwachung gewährleisten.

Warum ich Escape gewählt habe

Ich habe Escape wegen seines Fokus auf Sicherheitstests der Business-Logik ausgewählt – ein entscheidender Aspekt für Unternehmen mit komplexen Anwendungen. Escape glänzt bei API- und GraphQL-Sicherheit und hilft Ihrem Team, Schwachstellen zu erkennen, die herkömmliche Tools übersehen könnten. Die Integration in CI/CD-Pipelines ermöglicht kontinuierliches Testen und stellt sicher, dass Sicherheitsprüfungen fester Bestandteil Ihres Entwicklungsprozesses sind. Der KI-gestützte Ansatz von Escape minimiert Fehlalarme und steigert somit die Effizienz Ihrer Sicherheitsoperationen.

Escape Hauptfunktionen

Neben Business-Logik-Sicherheitstests bietet Escape:

- Automatische Erkennung von Shadow-APIs: Diese Funktion ermöglicht es Ihrem Team, undokumentierte APIs zu identifizieren, die Sicherheitsrisiken bergen könnten.

- Compliance Reporting: Escape bietet integrierte Compliance-Prüfungen, sodass Ihr Unternehmen leichter Branchenstandards wie PCI-DSS und SOCII einhalten kann.

- Erkennung von sensiblen Datenlecks: Diese Funktion hilft, potenzielle Datenexponierungen aufzudecken und schützt so die vertraulichen Informationen Ihres Unternehmens.

- OpenAPI/Swagger-Generierung: Escape erstellt automatisch API-Dokumentationen und erleichtert so das Verständnis und Management Ihres API-Ökosystems.

Escape Integrationen

Zu den Integrationen gehören DevSecOps, CI/CD-Prozesse, Jira und öffentliche API-Anbindung.

Pros and Cons

Pros:

- Kontinuierliche Überprüfung und Scans unterstützen ein fortlaufendes Sicherheitsmonitoring

- Nahtlose Integrationen, die sich in bestehende Entwicklungs- und Sicherheitsabläufe einfügen

- Starke Erkennung von API-Schwachstellen, einschließlich Unterstützung für REST- und GraphQL-Endpunkte

Cons:

- Das Anwenden und Anpassen von Plattform-Upgrades kann Zeit in Anspruch nehmen

- Der Einrichtungsprozess kann komplex sein und erfordert unter Umständen Anpassungen der Konfiguration

VIM est un éditeur de texte avancé hautement configurable. Il est conçu pour permettre une édition de texte efficace. Le logiciel est une version améliorée de l'éditeur vi, qui est distribué avec la plupart des systèmes UNIX.

Pourquoi j'ai choisi VIM : Il dispose d'un système de plugins très étendu, ce qui vous permet d'utiliser le logiciel selon vos besoins. Vous pouvez le connecter à des extensions qui vous donnent accès à un large éventail d'opérations avancées, telles que le comportement d'un IDE, la coloration syntaxique ou la mise en couleur. Il existe une communauté active et une excellente documentation. Grâce à la communauté d'utilisateurs, vous pouvez entrer en contact avec des membres plus expérimentés et obtenir rapidement de l'aide. Et la documentation fournit toutes les ressources nécessaires pour apprendre à utiliser VIM.

Fonctionnalités et intégrations remarquables de VIM

Fonctionnalités remarquables : VIM prend en charge des centaines de langages de programmation et de formats de fichiers. Par conséquent, de nombreux développeurs peuvent utiliser cet outil pour leurs projets. Il propose une puissante fonction de recherche et de remplacement, ce qui facilite grandement la modification et la localisation d'éléments. Parmi les autres fonctionnalités intéressantes, citons un historique d'annulation multi-niveaux et l'intégration avec de nombreux outils.

Intégrations disponibles avec Codeium, OpenAI, ChatGPT, Tabnine, Gitpod, Kite, Sourcetrail, Coder, Termius et Code Intelligence.

Pros and Cons

Pros:

- Intégrations transparentes

- Open-source avec une communauté active

- Prise en charge de nombreux langages

Cons:

- La configuration des plugins peut prendre du temps

- L'interface graphique doit être mise à jour

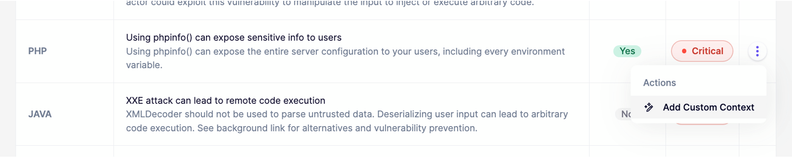

New Product Updates from Aikido Security

Aikido Security Enhances AI Pentest and AutoTriage Accuracy

Aikido Security introduces AI Pentest vulnerability escalation and custom context for AutoTriage to enhance exploitability assessment and reduce false positives. For more information, visit Aikido Security's official site.

Invicti

Ideal für die automatisierte Sicherheitsscans in allen Phasen des SDLC

Dieses Tool bietet skalierbare und präzise automatisierte Anwendungssicherheitstests für Unternehmen. Mit Invicti finden Sie Schwachstellen mittels eines einzigartigen dynamischen und interaktiven Ansatzes und können Ihr Angriffsrisiko deutlich reduzieren.

Warum ich Invicti gewählt habe: Es ermöglicht Ihnen, Sicherheitsprüfungen während des gesamten Softwareentwicklungszyklus zu automatisieren. Mit Invicti können Sie Sicherheitstests in jede Phase der Entwicklung integrieren. Das Tool hilft Ihnen, wirklich relevante Schwachstellen zu identifizieren, die Arbeitsbelastung angemessen zu verwalten und Aufgaben zur Behebung Teammitgliedern zuzuweisen.

Es bietet umfassende Übersicht, die Ihnen ein vollständiges Bild Ihrer Anwendungssicherheit verschafft. Invicti erlaubt es Ihnen, Ihre Webressourcen im Blick zu behalten, jeden Teil Ihrer Anwendungen zu scannen und Ihre Behebungsmaßnahmen nachzuverfolgen. Auch eine nahtlose Integration mit Problemverfolgungs- und Ticketing-Software steht zur Verfügung, um die Behebungsprozesse effizient zu steuern.

Herausragende Funktionen und Integrationen von Invicti

Herausragende Funktionen: Invicti bietet einen außergewöhnlichen dynamischen und interaktiven (DAST + IAST) Scan-Ansatz. Es nutzt eine Kombination aus signaturbasierten und verhaltensbasierten Tests, um Schwachstellen aufzudecken, die schwer identifizierbar sind. Das Tool befähigt Sie, Probleme mit weniger manueller Arbeit zu beheben.

Es reduziert Fehlalarme durch beweisbasiertes Scannen. Dashboards und Berichtsfunktionen unterstützen Sie dabei, Ihre Sicherheitslage zu überwachen. Sie erhalten für jede Zielgruppe den passenden Bericht, haben einen Überblick über den aktuellen Sicherheitsstatus und bekommen detaillierte technische Einblicke.

Integrationen sind verfügbar für CircleCI, GitHub, GitLab, Jenkins, Jira, Slack, Okta, Microsoft Teams und ServiceNow.

Pros and Cons

Pros:

- Sehr skalierbar

- Umfassende Scans

- Nahtlose Integrationen

Cons:

- Langsame Supportdienste

- Es gelingt manchmal nicht, die Datenbank abzurufen

Am besten geeignet, um eine Vielzahl von Tools und Dienstprogrammen bereitzustellen

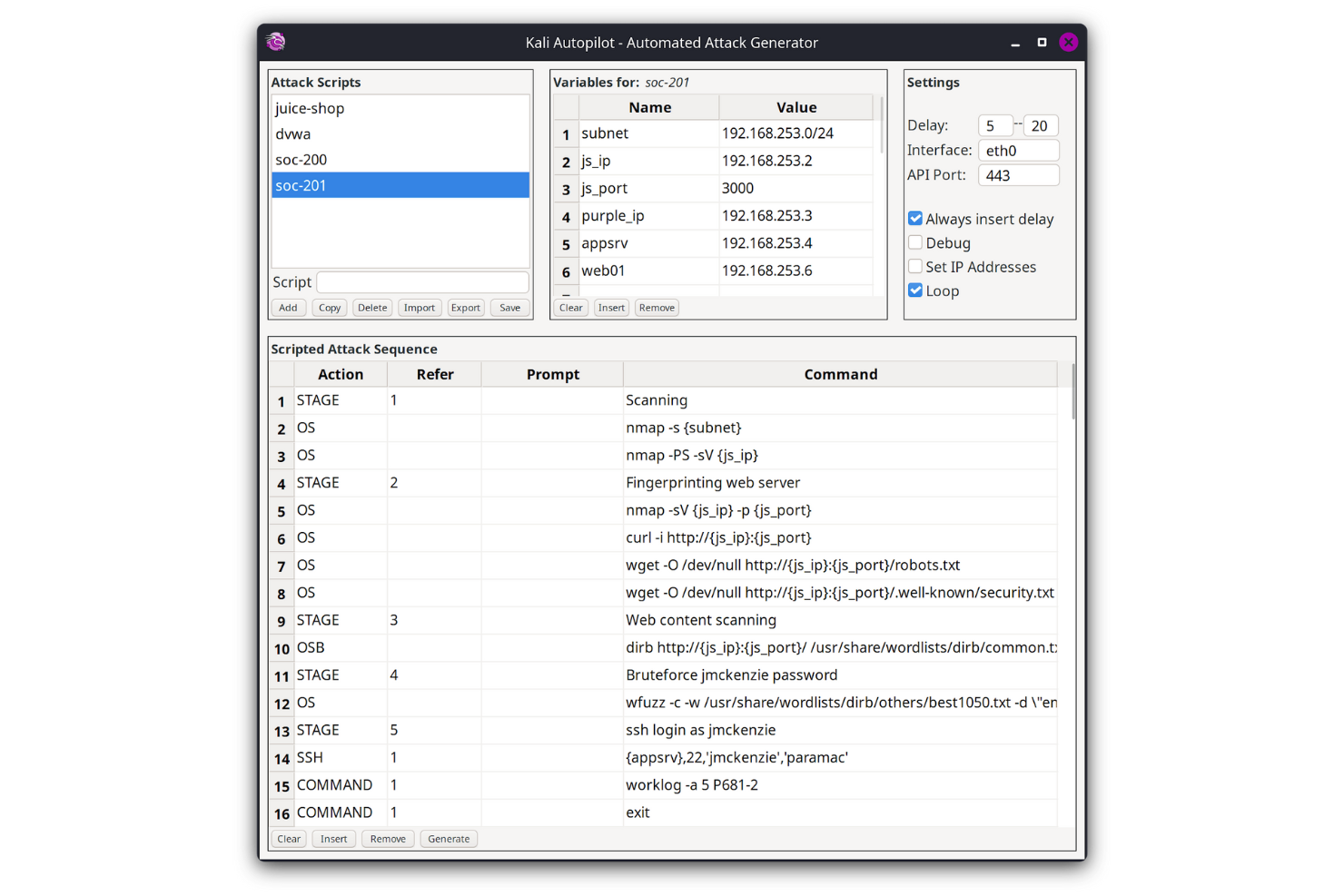

Kali Linux bietet eine Vielzahl von Tools, mit denen Sie die Sicherheit Ihrer Softwaresysteme überprüfen können. Es ist eine führende Plattform für Penetrationstests, die eine große Auswahl an Tools und Dienstprogrammen umfasst.

Warum ich Kali Linux gewählt habe: Es ist einfach anpassbar. Die Software bietet einen sehr zugänglichen und gut dokumentierten Prozess zur ISO-Anpassung, mit dem Sie eine optimierte Version von Kali erstellen können, die Ihren Anforderungen entspricht. Sie gibt Ihnen die Flexibilität, die Funktionen so anzupassen, dass sie Ihren Sicherheitsanforderungen gerecht werden.

Es gibt eine ausführliche Dokumentation, die neuen Nutzern hilft, schnell loszulegen. Eine aktive Community erleichtert die Nutzung von Kali Linux. Es gibt erfahrene Anwender, die bereit sind, Ihre Fragen zu beantworten und Unterstützung zu bieten.

Kali Linux: Herausragende Funktionen und Integrationen

Herausragende Funktionen: Kali Linux verfügt über eine breite Palette an Sicherheitstools zur Überprüfung der Sicherheit Ihrer Systeme. Dazu gehören unter anderem der Undercover-Modus, Kali NetHunter und Win-KeX. Der Undercover-Modus ermöglicht die Nutzung der Software in einer Umgebung, in der Sie keine Aufmerksamkeit auf sich ziehen möchten.

Kali NetHunter ist eine mobile Penetrationstest-Lösung für Android-Geräte auf Basis von Kali Linux, während Win-KeX eine vollständige Kali-Desktop-Erfahrung für Windows WSL bietet.

Integrationen umfassen Kasm Workspaces, Docker, AWS, Microsoft Azure, Nmap, CyCognito, Burp Suite, Responder, Wireshark, Hydra und Vagrant.

Pros and Cons

Pros:

- Funktionsumfangreich

- Gute Dokumentation

- Nahtlose Integrationen

Cons:

- Kann neue Nutzer überfordern

- Komplizierte Konfigurationen

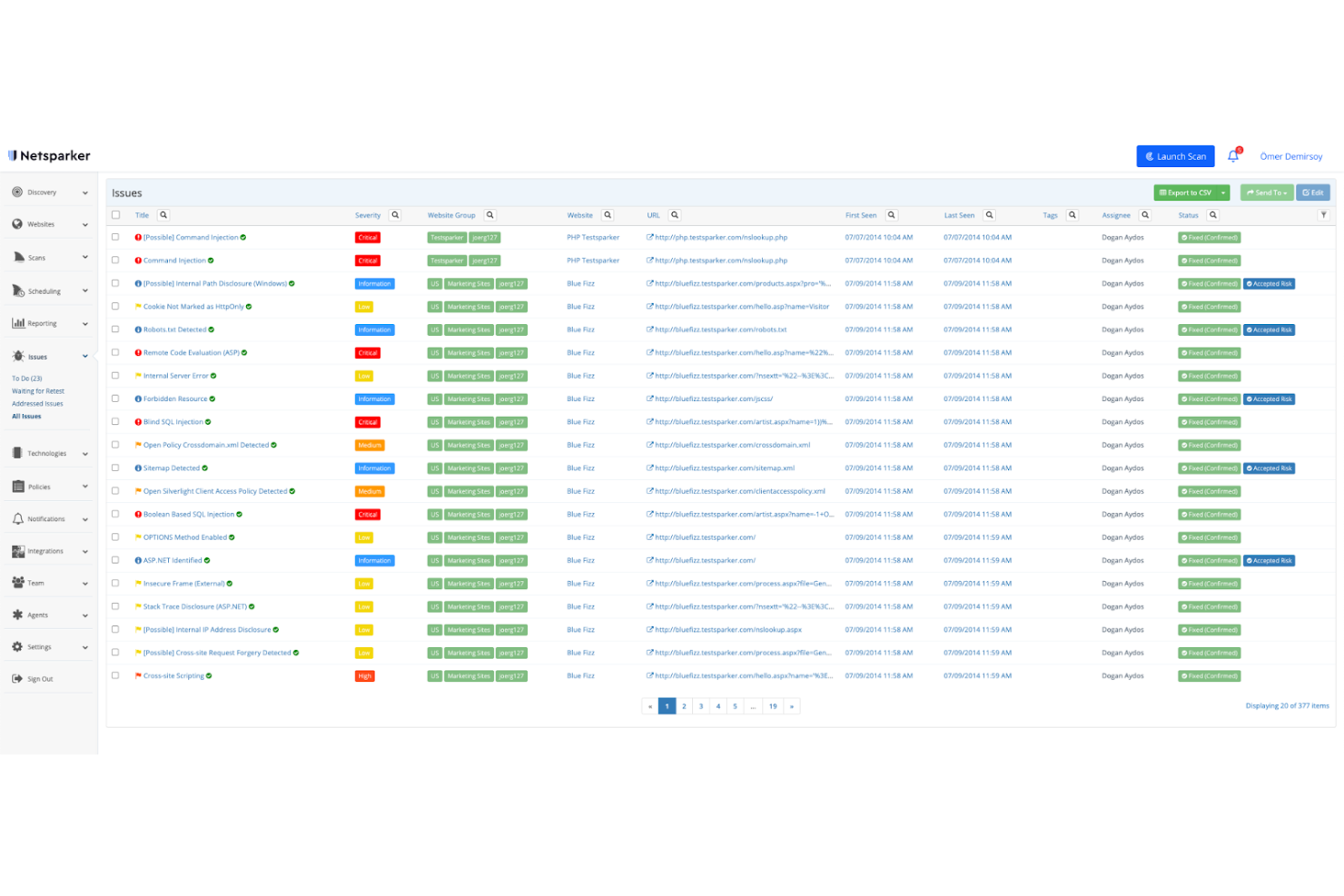

Acunetix

Am besten geeignet für die manuelle Penetrationstests über Kommandozeile und grafische Oberfläche

Acunetix hilft Ihnen, über 7.000 Schwachstellen mit einer kombinierten DAST- und IAST-Prüfung zu erkennen. Sie können ultraschnelle Scans durchführen und erhalten in wenigen Minuten umsetzbare Ergebnisse.

Warum ich Acunetix ausgewählt habe: Es ermöglicht Ihnen, Sicherheitslücken effektiv zu verwalten. Sie können die Automatisierung nutzen, um hochriskante Schwachstellen zu priorisieren. Das Tool erlaubt es, einmalige oder wiederkehrende Scans zu planen und mehrere Umgebungen gleichzeitig zu überprüfen. Acunetix eliminiert Fehlalarme und spart Ihnen so Zeit und Ressourcen, die sonst für das manuelle Überprüfen echter Schwachstellen erforderlich wären.

Hauptfunktionen und Integrationen von Acunetix

Hauptfunktionen sind u. a. das präzise Auffinden von Schwachstellenstandorten sowie Hilfestellungen zur Behebung. Sie können die genaue Codezeile nachverfolgen, in der sich die Sicherheitslücke befindet, wodurch Probleme schnell behoben werden können. Die Ergebnisse enthalten Informationen, die Entwickler durch den Behebungsprozess führen.

Acunetix verfügt über erweiterte Scan-Funktionen, mit denen Sie automatisierte Scans in schwer zugänglichen Bereichen durchführen können. Die Software ermöglicht es, fast überall zu scannen, einschließlich Single-Page-Anwendungen (SPAs), skriptlastigen Seiten, passwortgeschützten Bereichen, komplexen Pfaden und mehrstufigen Formularen und mehr.

Integrationen sind unter anderem GitHub, Jira, Jenkins, GitLab, Bugzilla, Okta, Microsoft Teams und Mantis Bug Tracker.

Pros and Cons

Pros:

- Ultraschnelle Scans

- Scan-Ergebnisse in wenigen Minuten

- Sie können Tests terminieren

Cons:

- Anfänger tun sich mit komplexen Einstellungen schwer

- Lange Antwortzeit beim Kundenservice

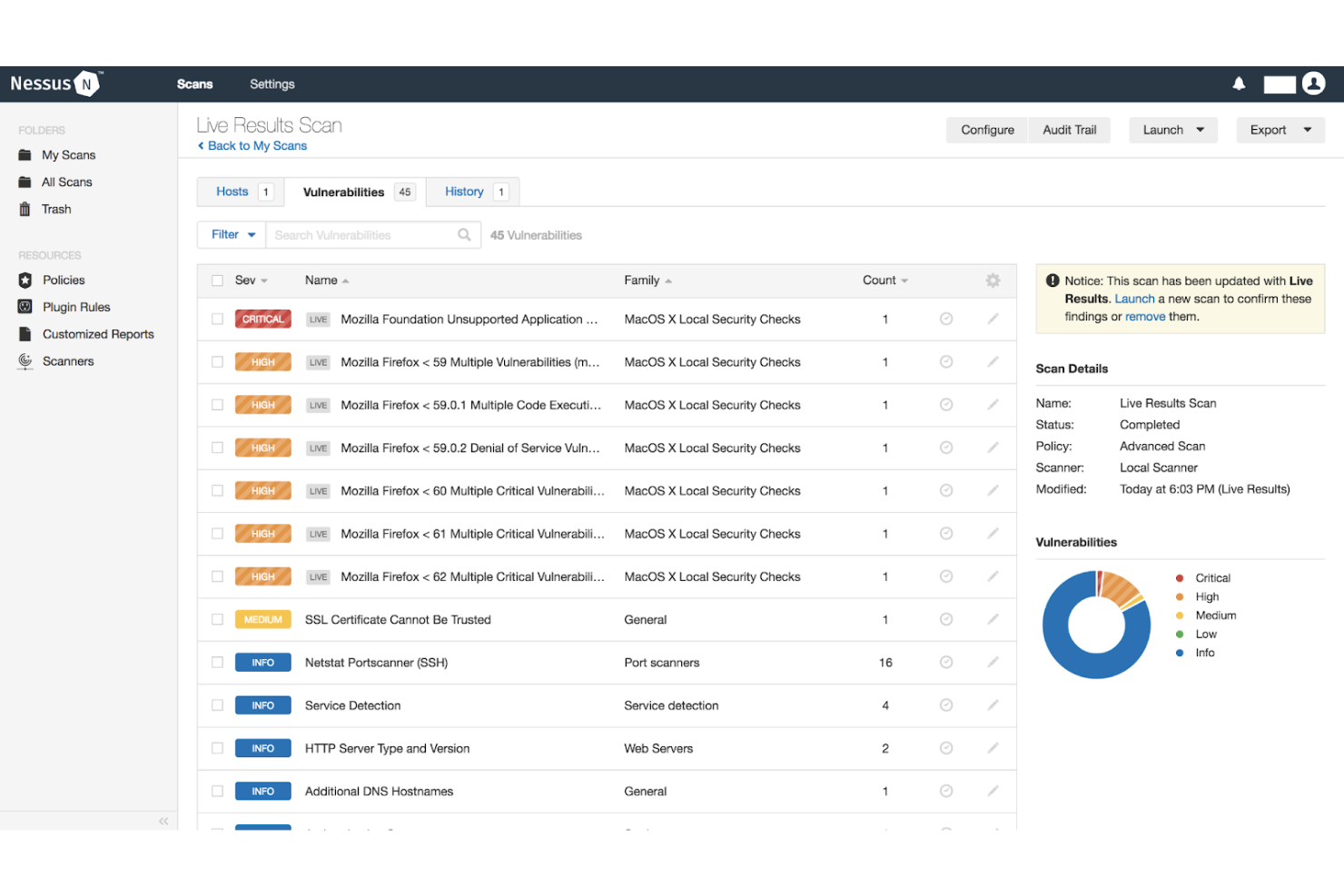

Tenable Nessus ist eine Software zur Schwachstellenbewertung, die Ihnen hilft, moderne Angriffsflächen zu analysieren. Das Tool schützt Anwendungen und Cloud-Infrastrukturen, indem es Ihnen die erweiterte Übersicht verschafft, die Sie benötigen, um die Sicherheitslage Ihres Unternehmens zu überwachen.

Warum ich Nessus gewählt habe: Nessus bietet eine niedrige Fehlalarmrate und eine hohe Genauigkeit. Es bietet eine umfassende Abdeckung von Schwachstellen. Dies hilft Ihnen dabei, jeden Teil Ihrer Software-Infrastruktur im Auge zu behalten. Das Tool ist plattformübergreifend und vollständig portabel; Sie können es auf einer Vielzahl von Plattformen oder Betriebssystemen bereitstellen, wie Unix, macOS, Windows und Raspberry Pi.

Herausragende Funktionen und Integrationen von Nessus

Herausragende Funktionen umfassen anpassbare Berichte und Fehlerbehebung, Live-Ergebnisse sowie vorgefertigte Richtlinien und Vorlagen. Es gibt über 450 vorkonfigurierte Vorlagen, die Ihnen dabei helfen, Sicherheitsprobleme genau zu lokalisieren. Mit anpassbaren Berichten können Sie Schwachstellen problemlos so dokumentieren und präsentieren, wie es am besten zu Ihrem Team und Ihren Stakeholdern passt.

Verschaffen Sie sich mit Hilfe der Live-Ergebnisse einen klaren Überblick darüber, wo auf Grundlage Ihrer Scan-Historie Schwachstellen bestehen. Diese Funktion führt bei jedem Plugin-Update automatisch eine Offline-Schwachstellenüberprüfung durch. Sie können ganz einfach einen Scan durchführen, Sicherheitslücken identifizieren und Probleme nach Ihren Wünschen priorisieren.

Integrationen umfassen Phoenix Security, Hyperproof, C1Risk, ASPIA, Vulcan Cyber, Conviso, Sn1per, Code Dx, StorageGuard und Cyver Core.

Pros and Cons

Pros:

- Anpassbar

- Hohe Sichtbarkeit

- Bereitstellung auf jeder Plattform

Cons:

- Das Support-Portal ist manchmal langsam

- Manchmal schwer zu bedienen

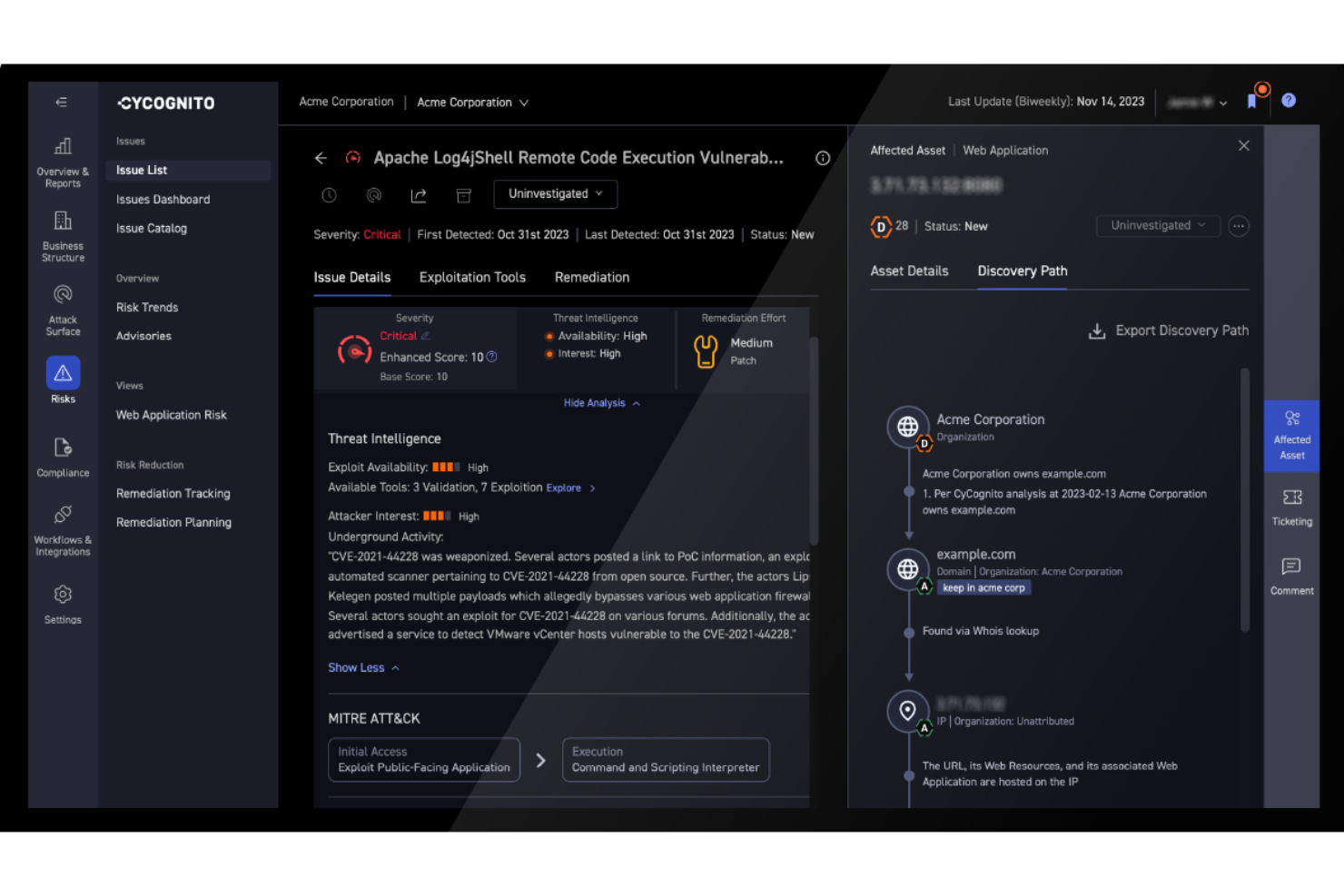

CyCognito

Am besten geeignet für die Sichtbarkeit der externen Angriffsfläche

CyCognito ist eine Penetrationstesting-Plattform auf Unternehmensebene, die einen umfassenden Überblick über die externe Angriffsfläche Ihres Unternehmens bietet. Sie identifiziert unbekannte und nicht verwaltete Assets, simuliert das Verhalten von Angreifern mit aktiven Tests und priorisiert Schwachstellen zur Behebung – und das alles ohne installierte Agents oder Konfiguration.

Warum ich CyCognito ausgewählt habe:

Ich habe CyCognito wegen seiner einzigartigen Fähigkeit gewählt, den digitalen Fußabdruck einer Organisation so abzubilden, wie ihn ein Angreifer sehen würde. Die Geschäftszuordnung ist leicht verständlich und bietet Risikobewertungen nach Abteilung und Marke. Sie automatisiert die Asset-Erkennung und Schwachstellentests, indem sie kontinuierlich nach Schwächen in Infrastruktur, Anwendungen und Drittanbietersystemen sucht. Darüber hinaus helfen die Exploit-Intelligenz und die kontextbezogene Risikobewertung, kritische Schwachstellen zur schnellen Behebung zu priorisieren.

Ein weiteres herausragendes Merkmal ist die aktive Security-Testing-Engine, die reale Angriffstechniken nachahmt, um Risiken zu validieren und Abwehrmaßnahmen zu testen. In Kombination mit Tools zur Beschleunigung der Behebung und compliance-fertigen Berichten unterstützt CyCognito proaktive, skalierbare Sicherheitsoperationen.

Besondere Funktionen und Integrationen von CyCognito

Herausragende Funktionen sind das Management der externen Angriffsfläche und kontinuierliche automatisierte Tests (AutoPT). Die Plattform bietet zudem Asset-Erkennung, Risikokontextualisierung, aktive Tests, Exploit-Intelligenz und optimierte Tools zur Behebung von Schwachstellen.

Integrationen umfassen Wiz, Axonius, Armis, Cortex XSOAR, ServiceNow, Splunk und andere gängige Sicherheitsplattformen.

Pros and Cons

Pros:

- Starke Exploit-Intelligenz und Priorisierung

- Detaillierte Berichte und kontinuierliche Tests

- Intuitive Benutzeroberfläche mit großartiger Übersicht

Cons:

- Berichterstattung bietet wenig Anpassungsmöglichkeiten für bestimmte Rollen

- Begrenzte Kontrolle über Testkonfigurationen

Weitere Enterprise Penetration Testing Tools

Neben den oben genannten 10 besten Enterprise Penetration Testing Tools gibt es noch weitere Lösungen, die einen Blick wert sind:

- Metasploit

Am besten geeignet für Schwachstellenmanagement

- Zed Attack Proxy (ZAP)

Er kostenloser und quelloffener Web-App-Scanner

- Intruder

Am besten geeignet für kontinuierliche Netzwerküberwachung

- Cobalt Strike

Es Tool für Red-Team-Operationen

- Darwin Attack

E Unternehmens-Software für Penetrationstests mit besonderem Fokus auf Cloud-Penetrationstests

- W3af

Am besten geeignet, um Schwachstellen in Webanwendungen zu finden und auszunutzen

- vPenTest

Am besten geeignet für automatisierte Netzwerksicherheitstests

- UnderDefense

Am besten geeignet für umfassende Berichte mit umsetzbaren Handlungsempfehlungen

Auswahlkriterien für Enterprise Penetration Testing Tools

Bei der Auswahl der besten Enterprise Penetration Testing Tools für diese Liste habe ich mich an den gängigen Bedürfnissen und Herausforderungen von Käufern orientiert. Außerdem habe ich das folgende Schema verwendet, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Damit eine Lösung in diese Liste aufgenommen werden konnte, musste sie diese grundlegenden Anwendungsfälle abdecken:

- Sicherheitslücken erkennen

- Penetrationstests im Netzwerk durchführen

- Bewertung von Webanwendungen durchführen

- Detaillierte Sicherheitsberichte erstellen

- Cyberangriffe simulieren

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzuschränken, habe ich auch nach besonderen Merkmalen gesucht, wie zum Beispiel:

- Automatisiertes Scannen auf Schwachstellen

- Integration in CI/CD-Pipelines

- Anpassbare Testvorlagen

- Echtzeit-Bedrohungsinformationen

- Unterstützung mehrerer Compliance-Standards

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Nutzerfreundlichkeit jedes Systems einzuschätzen, habe ich Folgendes betrachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation zwischen den Funktionen

- Anpassbare Dashboards

- Zugänglichkeit von Hilferessourcen

- Geschwindigkeit bei der Ausführung von Aufgaben

Onboarding (10% der Gesamtbewertung)

Zur Bewertung der Onboarding-Erfahrung jeder Plattform habe ich folgende Aspekte berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren und Workshops

- Vorhandensein von Chatbots zur Anleitung

- Umfassende Benutzerhandbücher

Kundensupport (10% der Gesamtbewertung)

Um die Kundensupportleistungen jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von 24/7-Support

- Reaktionsgeschwindigkeit auf Anfragen

- Zugang zu einer Wissensdatenbank

- Qualität der technischen Unterstützung

- Optionen für Live-Chat-Support

Preis-Leistungs-Verhältnis (10% der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preise im Vergleich zu Mitbewerbern

- Verfügbarkeit verschiedener Preismodelle

- Enthalten wichtige Funktionen bereits in den Basistarifen?

- Kosten für Add-ons oder Premium-Funktionen

- Flexibilität der Abonnementmodelle

Kundenbewertungen (10% der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu bekommen, habe ich bei der Durchsicht der Kundenbewertungen Folgendes berücksichtigt:

- Bewertungen zur Gesamtzufriedenheit

- Feedback zur Zuverlässigkeit des Tools

- Kommentare zur Benutzerfreundlichkeit

- Meinungen zur Qualität des Kundensupports

- Erfahrungen mit dem Onboarding-Prozess

Wie wähle ich ein Enterprise Penetration Testing Tool aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie bei Ihrer individuellen Softwareauswahl fokussiert bleiben, finden Sie hier eine Checkliste mit Faktoren, auf die Sie achten sollten:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Kann das Tool gemeinsam mit Ihrem Team oder Unternehmen wachsen? Prüfen Sie, ob mehr Nutzer oder größere Datenmengen unterstützt werden, ohne dass die Leistung nachlässt. |

| Integrationen | Funktioniert es mit Ihren bestehenden Tools? Achten Sie auf die Kompatibilität mit vorhandenen Programmen wie CI/CD-Pipelines, Projektmanagement- oder anderen Security-Tools. |

| Anpassbarkeit | Können Sie das Tool auf Ihre Bedürfnisse zuschneiden? Suchen Sie nach Möglichkeiten zur Individualisierung von Dashboards, Berichten und Testvorlagen, um Ihren Arbeitsablauf anzupassen. |

| Benutzerfreundlichkeit | Ist es einfach zu bedienen? Bewerten Sie die Lernkurve und ob Ihr Team das Tool ohne ständige Unterstützung problemlos navigieren und nutzen kann. |

| Implementierung und Onboarding | Wie reibungslos verläuft die Einrichtung? Bewerten Sie den Zeit- und Ressourcenaufwand für die Inbetriebnahme, einschließlich Schulungen und Support während der Einführung. |

| Kosten | Passt es in Ihr Budget? Vergleichen Sie Preisstrukturen und berücksichtigen Sie die langfristigen Kosten, einschließlich versteckter Gebühren oder Zusatzkosten für Premium-Funktionen. |

| Sicherheitsvorkehrungen | Gibt es robuste Sicherheitsmaßnahmen? Stellen Sie sicher, dass das Tool branchengerechten Standards entspricht und Funktionen wie Verschlüsselung und Zugriffskontrollen zum Schutz Ihrer Daten bietet. |

| Compliance-Anforderungen | Erfüllt es rechtliche Vorgaben? Prüfen Sie, ob das Tool relevante Regulierungen wie GDPR, HIPAA oder PCI-DSS – je nach Branche – unterstützt. |

Was sind Enterprise Penetration Testing Tools?

Enterprise Penetration Testing Tools sind Softwarelösungen, die Cyberangriffe auf ein Netzwerk und die Systeme eines Unternehmens simulieren, um Schwachstellen zu identifizieren und zu bewerten. Diese Tools ahmen die Techniken von Hackern nach, um die Widerstandsfähigkeit der Cybersicherheitsmaßnahmen eines Unternehmens zu prüfen.

Sie werden eingesetzt, um Netzwerke, Anwendungen und andere digitale Infrastrukturen zu untersuchen und Sicherheitslücken aufzudecken, die behoben werden müssen.

Funktionen

Bei der Auswahl von Enterprise Penetration Testing Tools sollten Sie besonders auf folgende Hauptfunktionen achten:

- Automatisierte Schwachstellenüberprüfung: Erkennt automatisch Sicherheitslücken in Ihren Systemen und spart Ihrem IT-Team Zeit und Aufwand.

- Anpassbare Testvorlagen: Ermöglicht die individuelle Anpassung von Tests an spezifische Anforderungen und sorgt so für relevante und präzise Sicherheitsbewertungen.

- Integrationsfähigkeiten: Verbindet sich nahtlos mit bestehender Software wie CI/CD-Pipelines und verbessert so Arbeitsabläufe und Datenaustausch.

- Unterstützung bei Compliance: Hilft Ihrem Unternehmen, Branchenvorschriften wie DSGVO oder HIPAA einzuhalten und senkt rechtliche Risiken.

- Echtzeit-Bedrohungsinformationen: Liefert aktuelle Hinweise auf potenzielle Bedrohungen und ermöglicht proaktive Sicherheitsmaßnahmen.

- Detaillierte Berichte: Erzeugt umfassende Berichte, die das Verständnis von Schwachstellen fördern und die Planung von Gegenmaßnahmen unterstützen.

- Benutzerfreundliche Oberfläche: Vereinfacht Navigation und Bedienung und macht das Tool sowohl für erfahrene Fachleute als auch für Einsteiger zugänglich.

- Zugriffssteuerung: Stellt sicher, dass nur berechtigte Personen auf sensible Informationen zugreifen können, was die Datensicherheit erhöht.

- Skalierbarkeit: Unterstützt Wachstum und steigende Datenmengen ohne Leistungseinbußen und passt sich wachsenden Unternehmensanforderungen an.

- Interaktive Dashboards: Bietet visuelle Auswertungen und Analysen, die schnelle Entscheidungen und die Überwachung des Sicherheitsstatus erleichtern.

Vorteile

Die Implementierung von unternehmensweiten Penetrationstesting-Tools bringt zahlreiche Vorteile – sowohl für Ihr Team als auch Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Erhöhte Sicherheit: Durch die Identifikation von Schwachstellen helfen diese Tools, Ihre Systeme vor potenziellen Angriffen zu schützen.

- Regulatorische Compliance: Stellt sicher, dass Ihr Unternehmen Branchenstandards einhält und senkt das Risiko von Strafzahlungen.

- Proaktives Bedrohungsmanagement: Bedrohungsinformationen in Echtzeit erlauben es, potenzielle Risiken zu erkennen, bevor sie zu ernsten Problemen werden.

- Zeitersparnis: Automatisierte Überprüfungen sparen Ihrem Team Zeit, sodass es sich auf andere wichtige Aufgaben konzentrieren kann.

- Fundierte Entscheidungen: Detaillierte Berichte und interaktive Dashboards liefern Einblicke, die die strategische Planung unterstützen.

- Skalierbare Lösungen: Unterstützt das Wachstum Ihres Unternehmens, ohne die Sicherheit zu beeinträchtigen, und bewältigt steigende Daten- und Nutzerzahlen.

- Verbesserter Datenschutz: Zugriffssteuerung und Compliance-Funktionen helfen, sensible Informationen vor unberechtigtem Zugriff zu schützen.

Kosten und Preise

Für die Auswahl von unternehmensweiten Penetrationstesting-Tools ist es wichtig, die verschiedenen Preismodelle und verfügbaren Pakete zu verstehen. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzoptionen und mehr.

Die folgende Tabelle fasst gängige Tarife, deren durchschnittliche Preise und typische Funktionen von Lösungen für unternehmensweites Penetrationstesting zusammen:

Tarifvergleich für Enterprise Penetration Testing Tools

| Tarifart | Durchschnittlicher Preis | Übliche Funktionen |

|---|---|---|

| Kostenloses Paket | $0 | Basis-Schwachstellenscan, eingeschränkte Berichterstattung und Community-Support. |

| Persönliches Paket | $20-$50/user/month | Automatisierte Überprüfung, anpassbare Vorlagen und grundlegende Integrationsoptionen. |

| Business-Paket | $50-$150/user/month | Erweiterte Berichterstattung, Compliance-Prüfungen und Integration mit CI/CD-Pipelines. |

| Unternehmenspaket | $150-$300+/user/month | Umfassende Anpassungsmöglichkeiten, dedizierter Support, Echtzeit-Bedrohungsinformationen und Zugriffssteuerung. |

FAQs zu Enterprise Penetration Testing Tools

Hier finden Sie einige häufig gestellte Fragen zu Enterprise Penetration Testing Systemen:

Wie lange dauert die Implementierung von Enterprise Penetration Testing Tools in der Regel?

Die Implementierungsdauer kann stark variieren, abhängig von der Komplexität Ihrer bestehenden Infrastruktur und dem gewählten Tool. In der Regel dauert es von einigen Tagen bis zu mehreren Wochen.

Um den Prozess zu beschleunigen, sollte Ihr Team alle notwendigen Informationen und Ressourcen bereithalten. Nutzen Sie Onboarding-Unterstützung des Anbieters, beispielsweise Schulungsmaterialien oder dedizierten Support.

Können Enterprise Penetration Testing Tools mit anderen Sicherheitssystemen integriert werden?

Ja, die meisten Enterprise Penetration Testing Tools lassen sich mit anderen Sicherheitssystemen integrieren. Dazu gehören Tools für Bedrohungsintelligenz, SIEM (Security Information and Event Management) und CI/CD-Pipelines.

Integrationen schaffen ein kohärenteres Sicherheitsumfeld und ermöglichen effizientere Abläufe. Überprüfen Sie vor dem Kauf stets die Kompatibilität des Tools mit Ihren bestehenden Systemen.

Wie häufig sollten Penetrationstests mit diesen Tools durchgeführt werden?

Die Häufigkeit von Penetrationstests ist abhängig von den Sicherheitsanforderungen Ihres Unternehmens, regulatorischen Vorgaben und etwaigen Veränderungen in Ihrer IT-Umgebung. Grundsätzlich wird empfohlen, mindestens vierteljährlich Tests durchzuführen.

Für risikoreiche Umgebungen oder nach wesentlichen Systemänderungen kann häufigeres Testen erforderlich sein.

Erfordern Enterprise Penetration Testing Tools spezielle Schulungen?

Ja, oft ist ein gewisses Maß an spezieller Schulung notwendig, um diese Tools wirksam einzusetzen. Viele Tools sind zwar benutzerfreundlich gestaltet, aber das Verstehen der Feinheiten der Penetrationstests und das präzise Interpretieren der Ergebnisse sind entscheidend.

Die Anbieter stellen in der Regel Schulungsressourcen wie Tutorials, Webinare und Dokumentationen zur Verfügung, die beim Einstieg helfen.

Wie geht es weiter:

Wenn Sie gerade dabei sind, Enterprise Penetration Testing Tools zu recherchieren, verbinden Sie sich kostenlos mit einem SoftwareSelect-Berater für Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre Anforderungen besprochen werden. Anschließend erhalten Sie eine Auswahlliste passender Softwareangebote. Die Berater unterstützen Sie außerdem beim gesamten Kaufprozess, einschließlich Preisverhandlungen.