10 Die besten Tools zur Überprüfung der Netzwerksicherheit – Shortlist

Wenn es darum geht, das Netzwerk Ihres Unternehmens zu schützen, weiß ich, dass Sie mehr als nur grundlegende Sicherheitsfunktionen erwarten. Tools zur Überprüfung der Netzwerksicherheit übernehmen die Rolle eines Wachhundes für Ihre IT-Infrastruktur, indem sie ständig Schwachstellen und unautorisierte Änderungen überwachen.

Der Hauptvorteil besteht darin, dass diese Tools Klarheit in das chaotische Feld der Netzwerksicherheit bringen, indem sie Einblicke in Echtzeit und umsetzbare Empfehlungen bieten. Sie beheben zentrale Probleme wie Sicherheitslücken, unübersichtliche Compliance-Anforderungen und das Fehlen zeitnaher Schwachstellenanalysen.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung: Die besten Tools zur Netzwerksicherheitsüberprüfung

Diese Vergleichstabelle fasst die Preisdetails meiner Top-Auswahl an Tools zur Netzwerksicherheitsüberprüfung zusammen, damit Sie die passende Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen finden können.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für cloudbasierte Sicherheit und Compliance | 30-tägige kostenlose Testversion + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 2 | Am besten für das Scannen von Webanwendungen geeignet | Kostenlose Demo verfügbar | Ab $50/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 3 | Am besten geeignet für datenzentrierte Schwachstellenanalysen | Not available | Preis auf Anfrage | Website | |

| 4 | Am besten für umfassende Tests von Web-Schwachstellen | Kostenloser Plan verfügbar | Ab $39/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 5 | Am besten für die Erkennung von Konfigurationsänderungen | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 6 | Am besten für fortlaufende Schwachstellenanalysen | Not available | Ab $3/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 7 | Ideal für risikobasiertes Schwachstellenmanagement | Not available | Preis auf Anfrage | Website | |

| 8 | Beste Lösung für umfassende Schwachstellenerkennung | 7-tägige kostenlose Testphase + kostenlose Demo | Preis auf Anfrage | Website | |

| 9 | Am besten zur Erkennung von Schwachstellen in Webanwendungen geeignet | Not available | Kostenlos (Open-Source) | Website | |

| 10 | Am besten geeignet für Sichtbarkeit in digitalen Ökosystemen | Not available | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen: Die besten Tools zur Netzwerksicherheitsüberprüfung

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Tools zur Netzwerksicherheitsüberprüfung, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vorteile & Nachteile, Integrationen und Anwendungsbereiche jedes Tools, um Sie bei der Auswahl zu unterstützen.

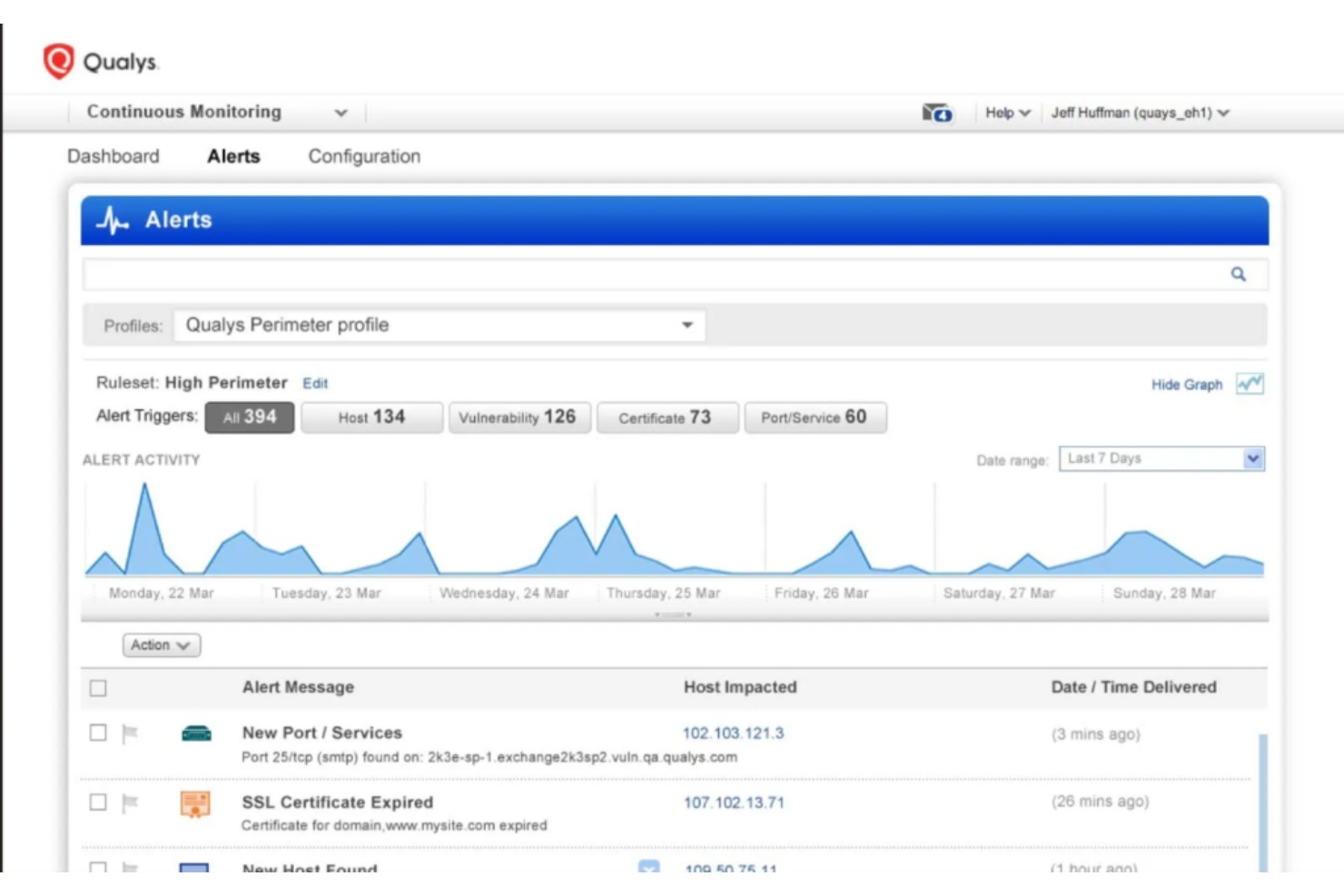

Qualys ist eine führende cloudbasierte Sicherheits- und Compliance-Lösung, die sich durch die Identifizierung und Eindämmung von Bedrohungen auszeichnet. Aufgrund ihrer Cloud-zentrierten Grundlage ist sie speziell für Unternehmen konzipiert, die Cloud-Infrastrukturen nutzen möchten, ohne Kompromisse bei Sicherheit oder Compliance einzugehen.

Warum ich Qualys ausgewählt habe:

Bei der Auswahl der besten Tools stach Qualys als Vorreiter hervor, da es einen dedizierten Cloud-basierten Ansatz für Sicherheit und Compliance verfolgt. Das umfangreiche Funktionsspektrum und der Vergleich mit anderen Plattformen zeigen klar, dass Qualys mit seinen integrierten Cloud-First-Angeboten eine eigene Nische geschaffen hat. Ich habe es nicht nur wegen der Cloud-Fähigkeiten, sondern auch wegen seines ganzheitlichen Ansatzes für Sicherheit ausgewählt, welcher sich nahtlos in moderne IT-Ökosysteme einfügt und so dem wachsenden Bedarf an cloudbasierter Sicherheit und Compliance gerecht wird.

Herausragende Funktionen und Integrationen:

Qualys bietet eine umfassende Suite, die Firewall-Management, Schwachstellen-Erkennung und Durchsetzung von Sicherheitsrichtlinien umfasst. So bleiben IP-Adressen und Endpunkte vor potenziellen Angreifern geschützt. Besonders hervorzuheben sind die einfach zu implementierenden und anpassbaren Vorlagen, die es erleichtern, Sicherheitsstandards einzuhalten. In puncto Integration verbindet sich Qualys mit Windows-Server-Umgebungen und kann auch parallel zu lokalen Systemen genutzt werden, was die Vielseitigkeit zusätzlich steigert.

Pros and Cons

Pros:

- Leistungsstarke cloudbasierte Sicherheitslösungen mit umfangreichen Funktionalitäten.

- Leicht anpassbare Vorlagen zur Erfüllung von Sicherheitsanforderungen.

- Vielseitige Integrationen sowohl mit Cloud- als auch mit lokalen Umgebungen.

Cons:

- Die große Funktionsvielfalt kann Einsteiger überfordern.

- Das Preismodell ist wenig transparent, was die Budgetplanung erschweren kann.

- Einige Nutzer könnten anfangs eine steile Lernkurve erleben, um das volle Potenzial auszuschöpfen.

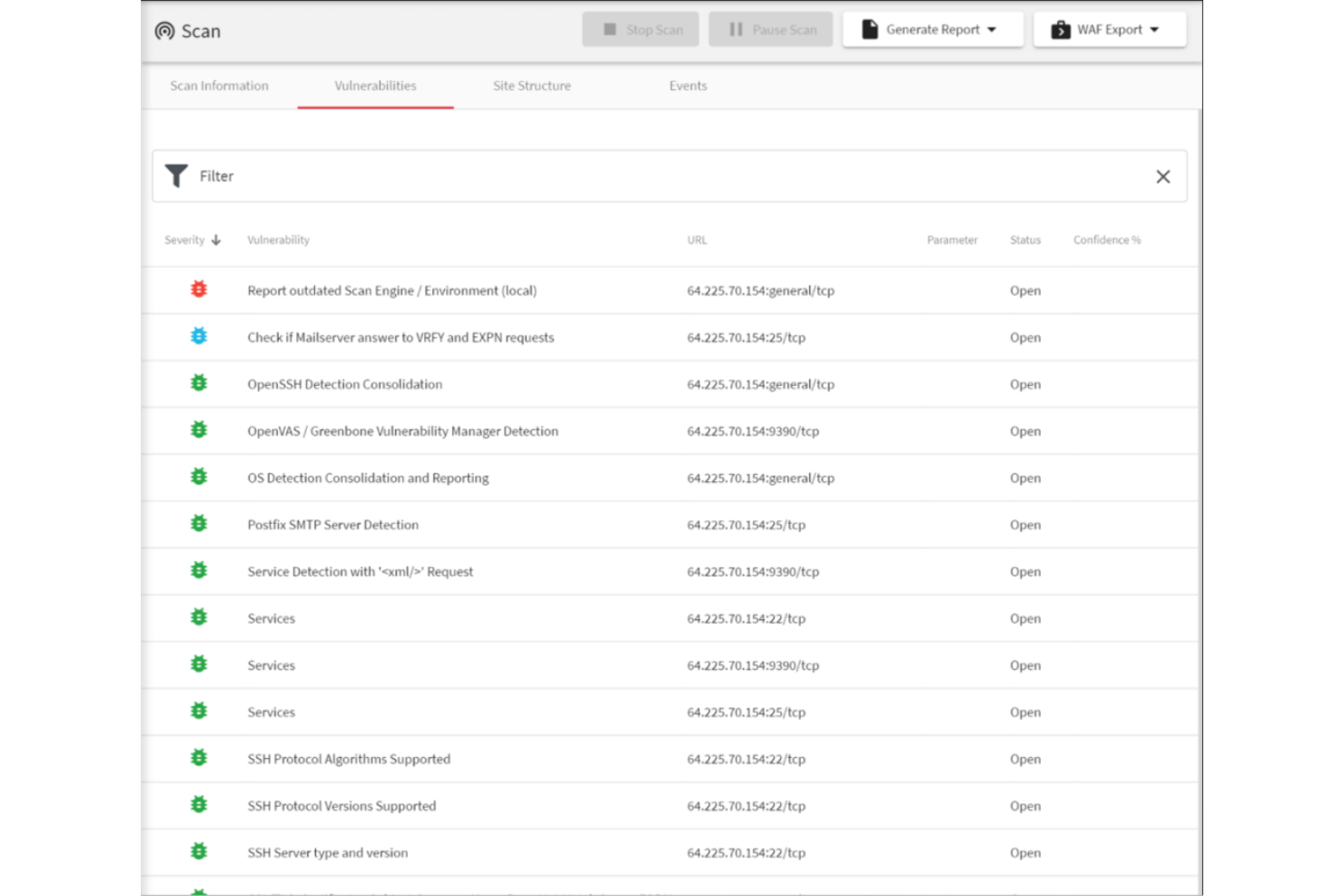

Acunetix konzentriert sich gezielt auf die Analyse von Schwachstellen in Webanwendungen. Das Tool überzeugt besonders durch seine Fähigkeit, Sicherheitslücken in Webanwendungen zu entdecken, zu melden und zu verwalten – und ist daher die erste Wahl für das Scannen von Webanwendungen.

Warum ich Acunetix gewählt habe:

Bei meiner Auswahl an Tools hat mich Acunetix vor allem durch seine außergewöhnlichen Funktionen im Bereich Webanwendungsscans überzeugt. Nach einem Vergleich mit anderen Kandidaten im Bereich Netzwerk-Sicherheitsprüfungen fiel meine Entscheidung auf Acunetix, da es sich konsequent auf Webanwendungen spezialisiert. Genau das macht es zur besten Lösung für das Scannen von Webanwendungen.

Herausragende Funktionen und Integrationen:

Acunetix bietet fortschrittliche Penetrationstests sowie einen leistungsstarken Schwachstellenscanner, der speziell für Webanwendungen konzipiert ist. Darüber hinaus ermöglicht es die Integration mit gängigen Issue-Trackern und anderen Cybersicherheitstools, um den Behebungsprozess effizienter zu gestalten. Wer mit SQL-Datenbanken arbeitet, profitiert außerdem von spezialisierten Funktionen, um die Datensicherheit in diesen Systemen zu gewährleisten.

Pros and Cons

Pros:

- Speziell auf Schwachstellen in Webanwendungen zugeschnitten.

- Integriert sich mit gängigen Issue-Trackern und Cybersicherheitstools.

- Bietet SQL-Injection-Tests und Schutzfunktionen.

Cons:

- Für Unternehmen, die eine breitere Bandbreite an Schwachstellenprüfungen wünschen, eventuell zu spezialisiert.

- Könnte für Einsteiger ohne Erfahrung im Bereich Webanwendungssicherheit herausfordernd sein.

- Liegt preislich über manchen anderen Tools, was für einige Unternehmen eine Budgetbelastung darstellen kann.

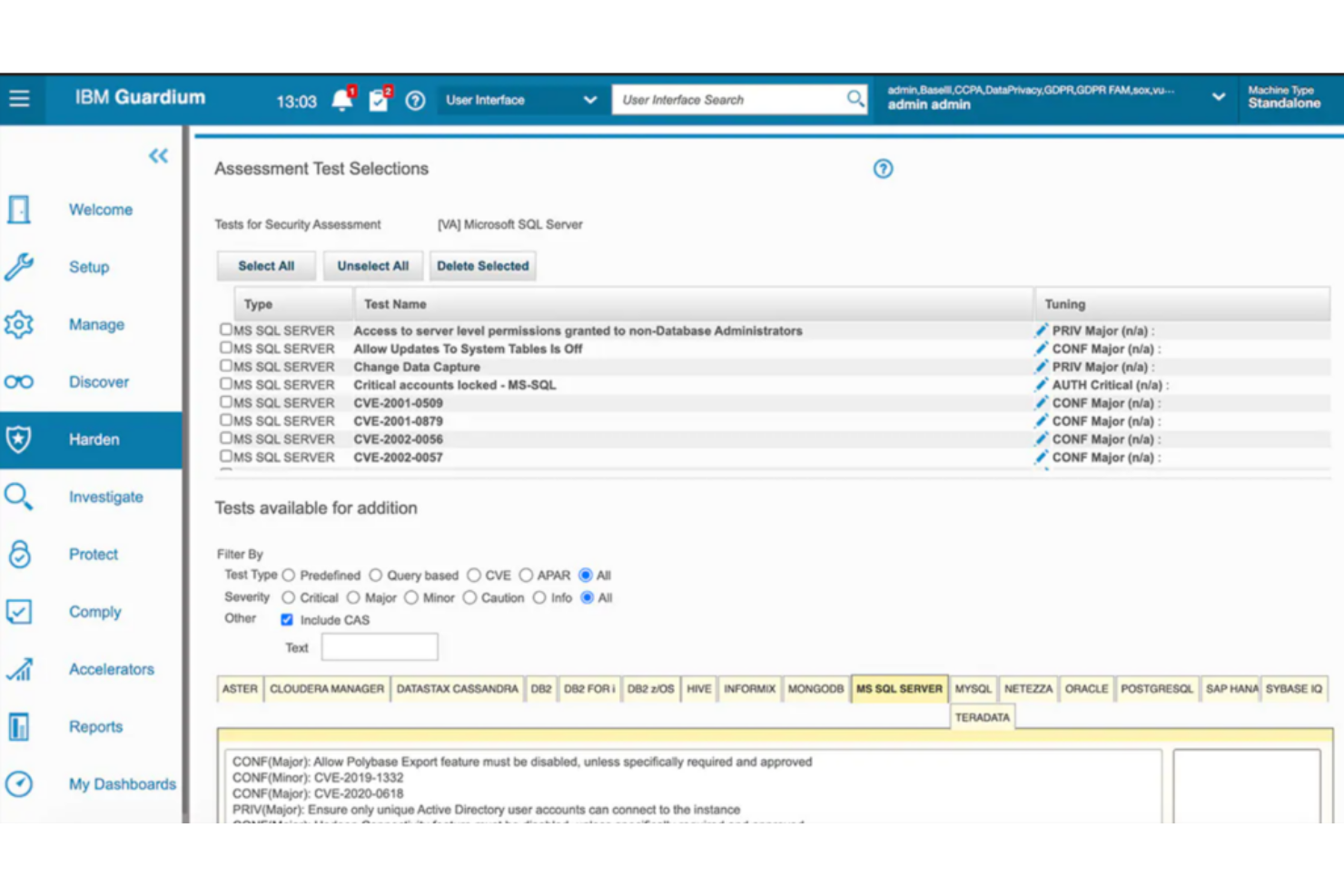

Am besten geeignet für datenzentrierte Schwachstellenanalysen

IBM Security Guardium Vulnerability Assessment (VA) dringt tief in Dateninfrastrukturen ein, um Schwachstellen zu identifizieren. Mit einem Fokus auf Datenschutz bietet es umfassende Scans und Analysen, um Schwachstellen in Datenbeständen zu erkennen.

Warum ich IBM Security Guardium Vulnerability Assessment ausgewählt habe:

Nachdem ich zahlreiche Schwachstellenanalyse-Tools bewertet und verglichen habe, hat es IBM Security Guardium VA aufgrund seines datenzentrierten Ansatzes in die engere Auswahl geschafft. Während sich viele Tools auf Netzwerkbereiche konzentrieren, sticht Guardium VA durch seinen Fokus auf Daten hervor. Nach meiner Einschätzung ist es die 'Beste Lösung für datenzentrierte Schwachstellenanalysen.'

Hervorstechende Funktionen und Integrationen:

Guardium VA bietet tiefe Einblicke in Datenbanken, Data Warehouses und Big-Data-Umgebungen, was eine gründliche Überprüfung gewährleistet. Echtzeitwarnungen, umfangreiche Risikoanalyse-Algorithmen und anpassbare Berichte zählen zu den herausragenden Merkmalen. In puncto Integration verbindet sich Guardium VA mit anderen IBM Security-Lösungen und gängigen Netzwerk-Sicherheitsaudit-Tools.

Pros and Cons

Pros:

- Detaillierte Schwachstellenscans für Datenbanken und Data Warehouses.

- Echtzeitwarnungen gewährleisten eine sofortige Reaktionsfähigkeit.

- Anpassbare Berichte entsprechen den spezifischen Anforderungen der Organisation.

Cons:

- Erfordert einen umfangreicheren Einrichtungsaufwand.

- Einarbeitung könnte anspruchsvoll sein für Nutzer, die mit IBM-Oberflächen nicht vertraut sind.

- Möglichkeit von Fehlalarmen, die eine manuelle Überprüfung erfordern.

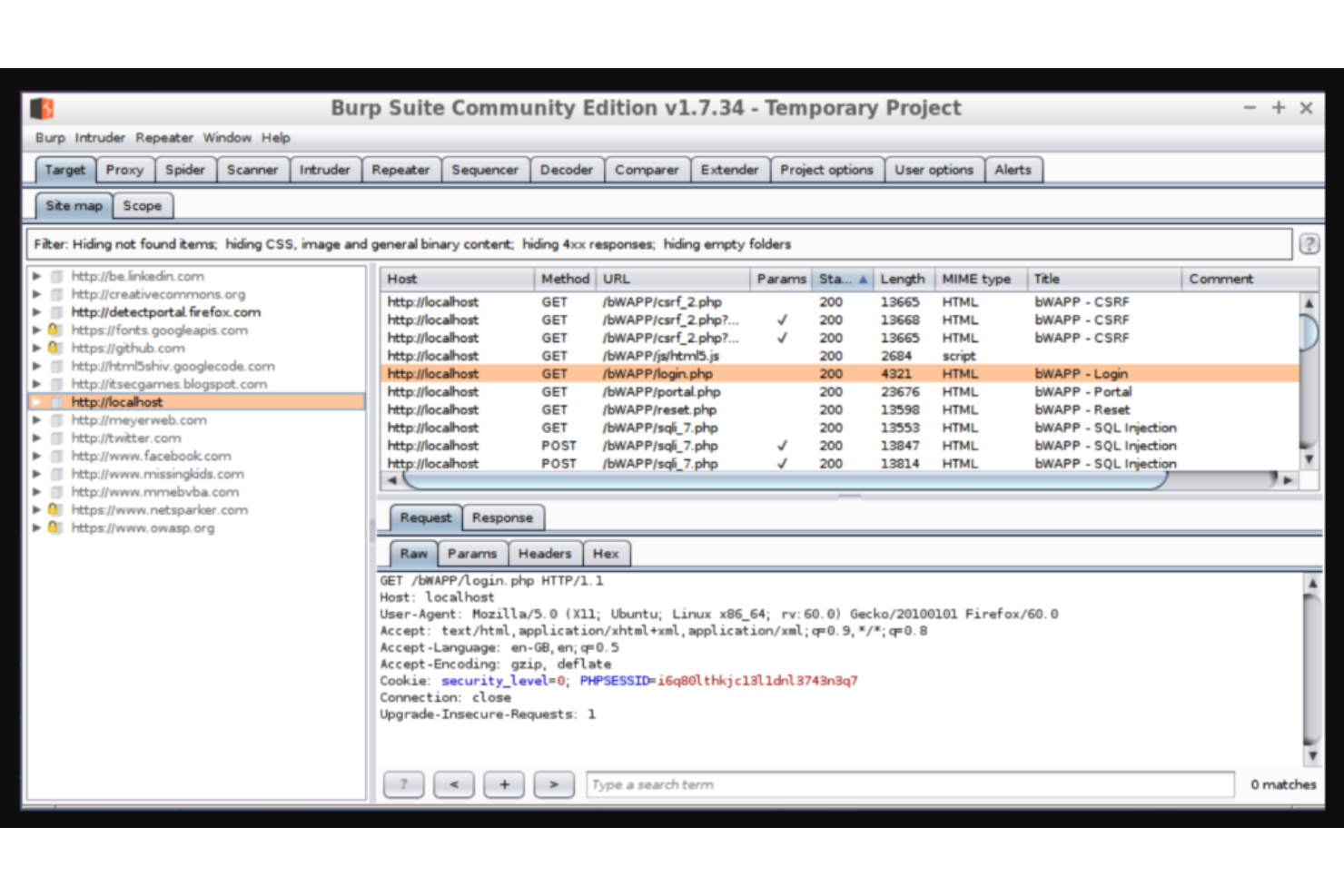

Burp Suite ist ein anerkanntes Toolkit, das speziell für Sicherheitstests von Webanwendungen entwickelt wurde. Es dient dazu, Webanwendungen auf Schwachstellen zu überprüfen. Sein umfassender Ansatz für Websicherheit begründet seine Einstufung als die erste Wahl für gründliche Assessments von Web-Sicherheitslücken.

Warum ich Burp Suite gewählt habe:

Bei der Entscheidung, welche Tools in diese Liste aufgenommen werden sollten, stand Burp Suite durchgehend im Vordergrund – dank seines umfangreichen Funktionsumfangs und seiner vielfältigen Möglichkeiten. Das Vergleichen und Bewerten führte dazu, Burp Suites einzigartigen Ansatz zur Überprüfung von Web-Schwachstellen anzuerkennen. Ich habe Burp Suite vor allem wegen seiner sorgfältigen und tiefgehenden Testmethoden gewählt, was seine Position als beste Lösung für umfassende Untersuchungen von Web-Schwachstellen festigt.

Herausragende Funktionen und Integrationen:

Burp Suite ist mit einer Reihe von Werkzeugen ausgestattet, von Scannern bis hin zu abfangenden Proxys, die einen gründlichen Penetrationstest ermöglichen. Die Software ist anpassbar, sodass Tester sie auf verschiedene Web-Strukturen und Umgebungen abstimmen können. Außerdem bedeutet die Erweiterbarkeit von Burp Suite, dass es mit einer Vielzahl anderer Test-Tools integriert werden kann, um seine Nutzung in unterschiedlichen Sicherheits-Szenarien zu optimieren.

Pros and Cons

Pros:

- Umfassende Tool-Sammlung ermöglicht detaillierte Bewertungen von Web-Schwachstellen.

- Anpassbare Konfigurationen ermöglichen Testszenarien für individuelle Anforderungen.

- Unterstützt die Integration mit verschiedenen anderen Sicherheits- und Test-Tools.

Cons:

- Aufgrund des großen Funktionsumfangs kann es für Einsteiger überwältigend wirken.

- Die kostenlose Version bietet viele der erweiterten Funktionen der Bezahlversionen nicht.

- Bei kontinuierlicher Nutzung sind regelmäßige Updates für aktuelle Bedrohungen erforderlich.

Am besten für die Erkennung von Konfigurationsänderungen

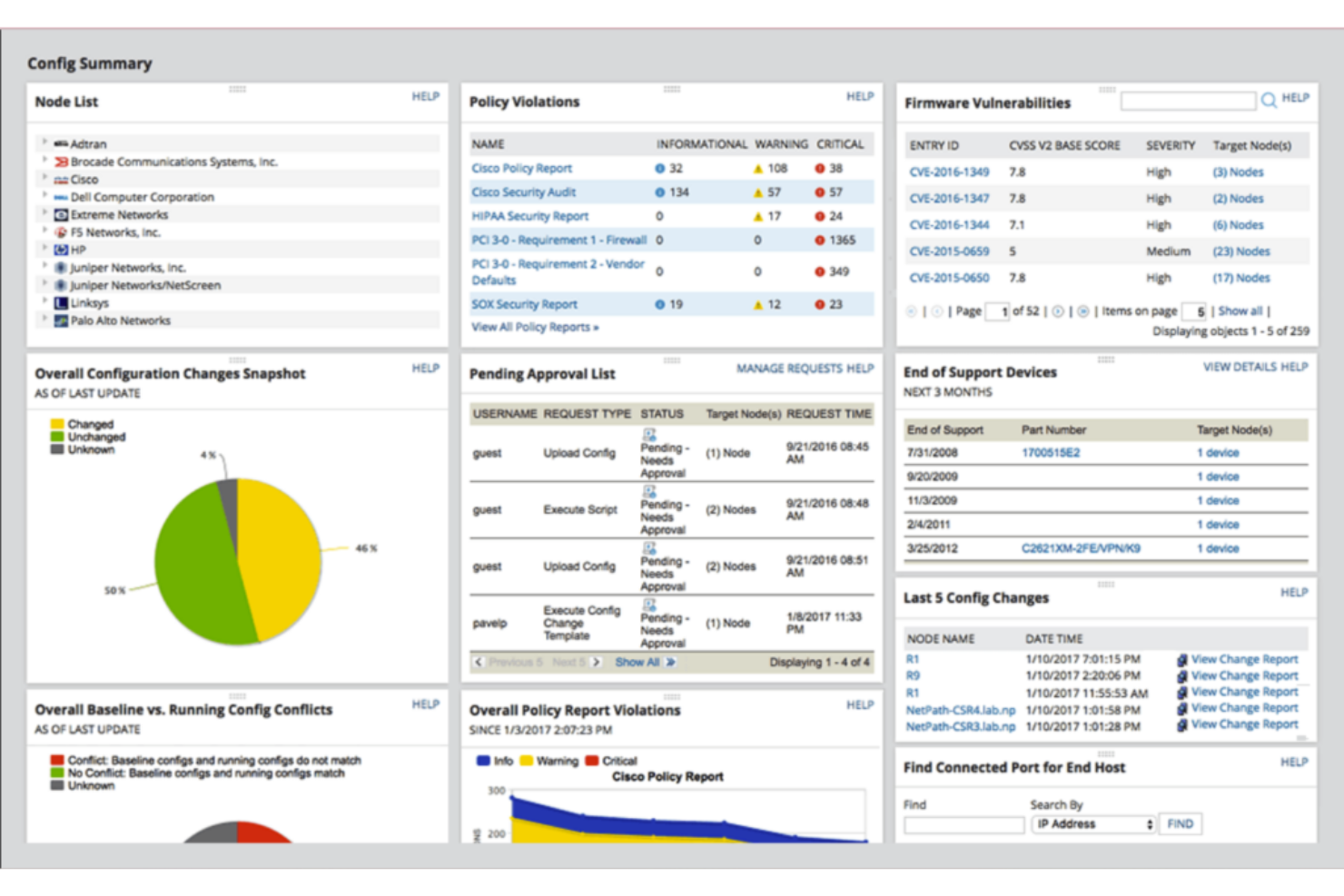

SolarWinds Network Configuration Manager (NCM) ist ein leistungsstarkes Tool zur effektiven Erkennung und Verwaltung von Änderungen an Netzwerkkonfigurationen. Durch Überwachung in Echtzeit und Warnmeldungen erkennt NCM unerwünschte Konfigurationsänderungen und behebt diese, was die Netzwerksicherheit und -leistung gewährleistet.

Warum ich mich für SolarWinds Network Configuration Manager entschieden habe:

Bei der Suche nach der effizientesten Lösung zur Erkennung von Konfigurationsänderungen stand SolarWinds NCM nach dem Vergleich mehrerer Tools an oberster Stelle auf meiner Liste. Ich bin zu der Überzeugung gelangt, dass SolarWinds NCM mit seiner einzigartigen Kombination aus Funktionen besonders bei der Erkennung von Konfigurationsänderungen aus der Masse heraussticht. Daher habe ich dieses Tool gewählt, da es den Anspruch „Beste Lösung zur Erkennung von Konfigurationsänderungen“ wirklich erfüllt.

Herausragende Funktionen und Integrationen:

SolarWinds NCM bietet eine Vielzahl von Funktionen wie automatische Konfigurations-Backups, Schwachstellenbewertungen und Compliance-Berichte, die zusammen seine Fähigkeiten zur Erkennung von Konfigurationsänderungen stärken. Das Tool lässt sich zudem mit anderen SolarWinds-Produkten sowie Lösungen wie ManageEngine integrieren und erhöht so die Möglichkeiten für Netzwerksicherheitsaudits.

Pros and Cons

Pros:

- Leistungsstarke Überwachung in Echtzeit für sofortige Änderungserkennung.

- Umfassende Compliance-Berichtsfunktionen.

- Integration mit anderen SolarWinds-Produkten und ManageEngine.

Cons:

- Die Erstinstallation kann etwas komplex sein.

- Für sehr kleine Netzwerke eventuell zu umfangreich.

- Abhängigkeit von zusätzlichen SolarWinds-Produkten für erweiterte Funktionen.

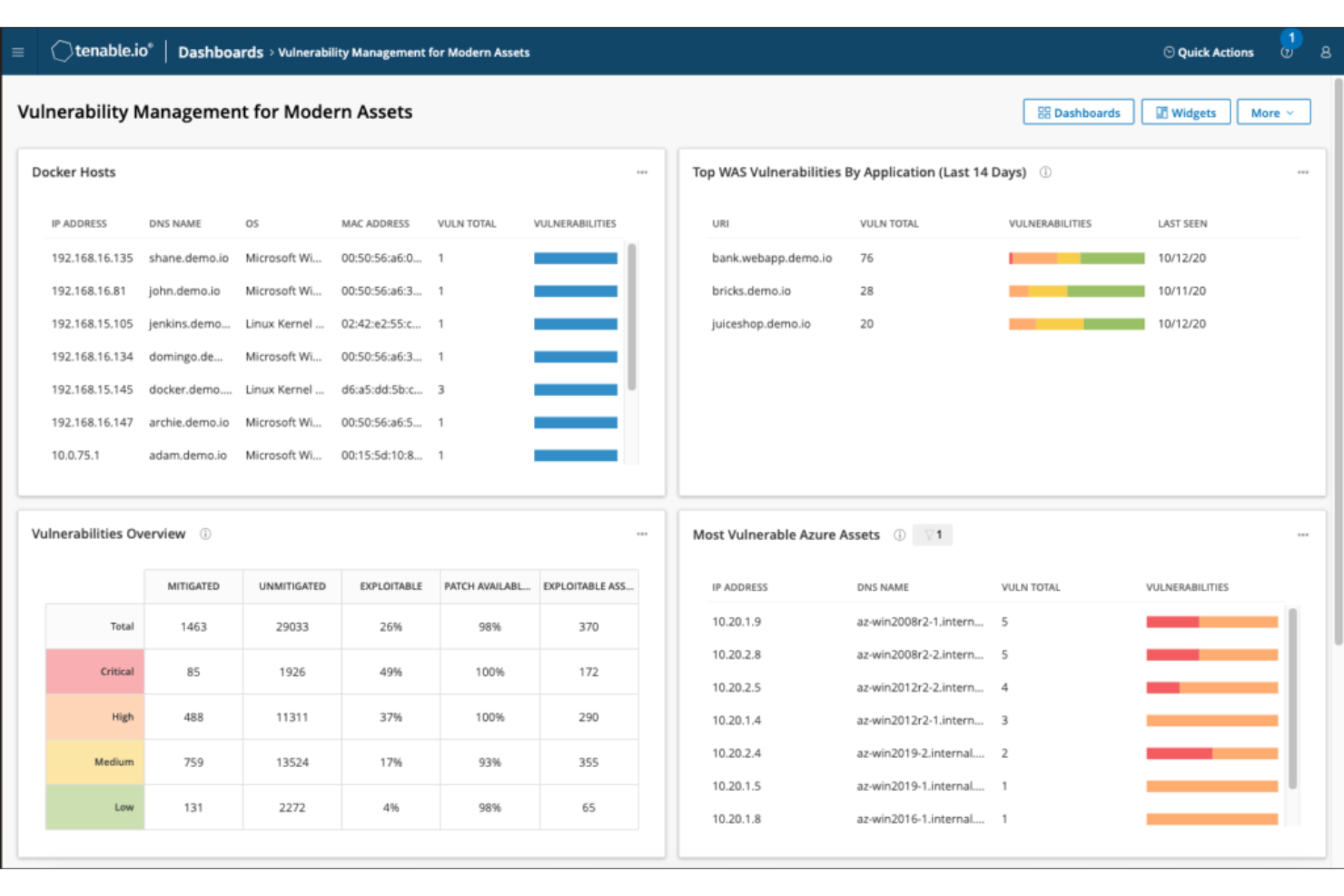

Tenable Vulnerability Management wurde entwickelt, um umfassende Schwachstellenbewertungen für verschiedenste IT-Infrastrukturen bereitzustellen. Die Stärke dieses Tools liegt in seiner Fähigkeit, kontinuierliche Einblicke in potenzielle Sicherheitsbedrohungen zu liefern, was seine Position als beste Wahl für fortlaufende Schwachstellenanalysen rechtfertigt.

Warum ich Tenable Vulnerability Management gewählt habe:

Beim Vergleich und der Auswahl der leistungsfähigsten Tools für das Schwachstellenmanagement fiel mir auf, dass Tenable bei der Bereitstellung kontinuierlicher Einblicke hervorsticht. Es geht nicht nur darum, Schwachstellen zu erkennen, sondern auch kontinuierlich die Abwehrmechanismen zu überwachen und zu aktualisieren. Ich kam zu dem Schluss, dass der Fokus dieses Tools auf fortlaufende Erkenntnisse anstelle von sporadischen Überprüfungen am besten zu den Anforderungen der modernen Cybersicherheit passt.

Herausragende Funktionen und Integrationen:

Tenable bietet fortschrittliche Funktionen eines Schwachstellen-Scanners und Audit-Report-Features, die für eine gründliche Bewertung entscheidend sind. Darüber hinaus bietet es Integrationen mit verschiedenen Betriebssystemen, darunter Linux und Windows, was eine breite Kompatibilität sicherstellt. Seine Automatisierungsfähigkeiten erleichtern zudem viele Aufgaben für IT-Sicherheitsfachleute.

Pros and Cons

Pros:

- Umfassender Schwachstellen-Scanner, der ein breites Spektrum potenzieller Sicherheitsbedrohungen abdeckt.

- Integration mit wichtigen Betriebssystemen sorgt für Anpassungsfähigkeit.

- Automatisierungsfunktionen zur Reduzierung manueller Eingriffe.

Cons:

- Kann für neue Nutzer, die mit fortschrittlichen IT-Sicherheitstools nicht vertraut sind, komplex sein.

- Konzentriert sich hauptsächlich auf größere Unternehmen und lässt kleinere Organisationen möglicherweise außen vor.

- Die Preisgestaltung könnte für Unternehmen mit knappem Budget hoch sein.

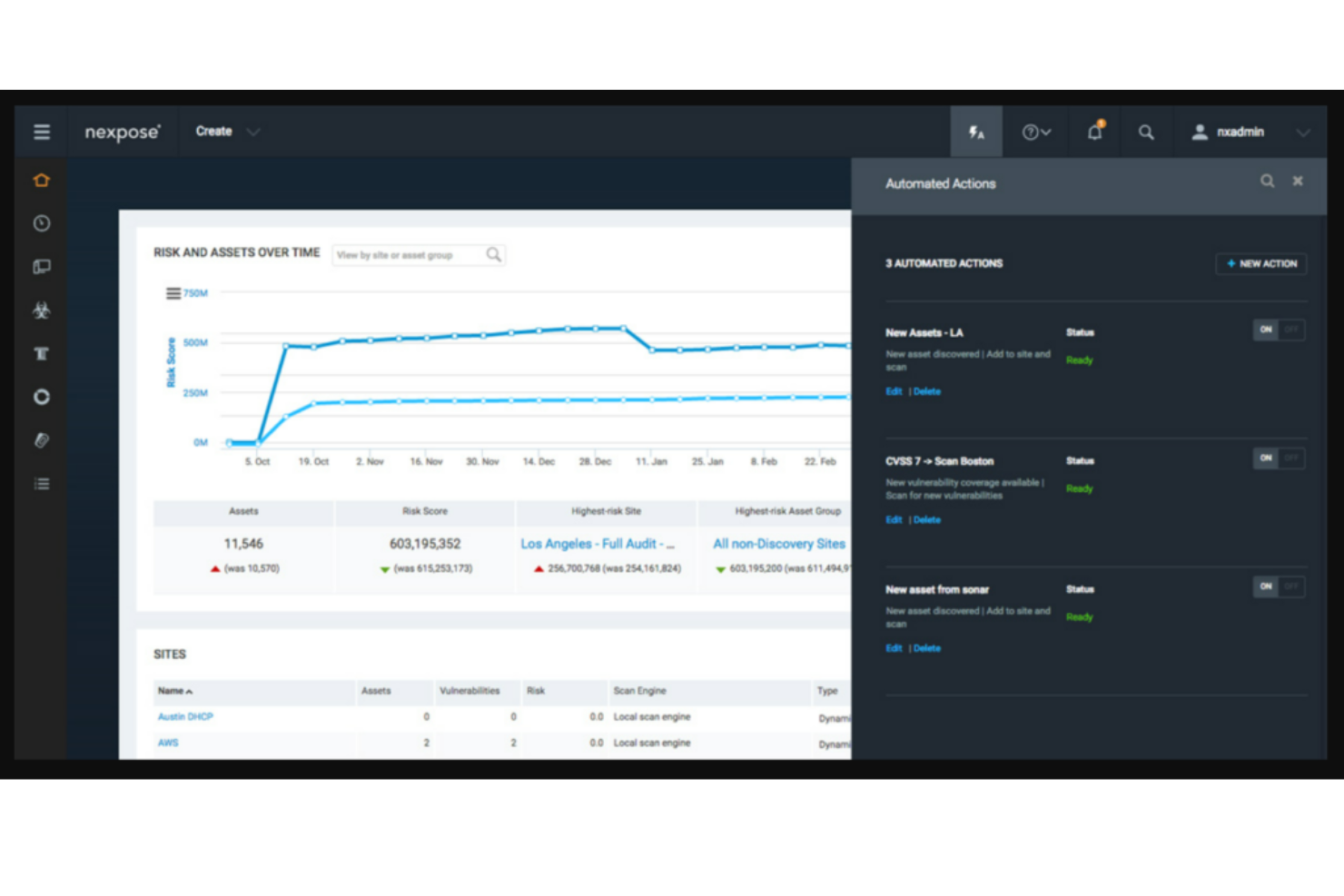

Nexpose, entwickelt von Rapid7, ist eine leistungsstarke Lösung für das Schwachstellenmanagement, die bei der Identifizierung, Quantifizierung und Minderung von Risiken unterstützt. Dank seines risikobasierten Ansatzes werden Schwachstellen nach ihrem potenziellen Einfluss priorisiert, was es besonders für risikoorientiertes Schwachstellenmanagement prädestiniert.

Warum ich Nexpose ausgewählt habe:

Bei der Auswahl von Tools für diese Zusammenstellung ist mir Nexpose immer wieder aufgefallen, da es einen ganzheitlichen Ansatz für das risikobasierte Schwachstellenmanagement verfolgt. Nach meinem Urteil, basierend auf dem Vergleich mehrerer Plattformen, hebt sich Nexpose durch die Fähigkeit hervor, Risikobewertungen mit Schwachstellendaten zu verknüpfen. Ich habe Nexpose gewählt, weil dieser risikozentrierte Ansatz eine bessere Ressourcenallokation und Priorisierung ermöglicht und damit besonders geeignet ist, Schwachstellen entsprechend den zugehörigen Risiken zu verwalten.

Hervorstechende Funktionen und Integrationen:

Nexpose bietet eine dynamische Asset-Discovery-Funktion, die sicherstellt, dass jedes Endgerät im Netzwerk identifiziert und bewertet wird. Es geht nicht nur um das Erkennen von Schwachstellen; Nexpose liefert auch detaillierte Empfehlungen zur Behebung. Das Tool lässt sich mit Active Directory integrieren und ermöglicht so detaillierte Einblicke in Benutzerkonten und Berechtigungen. Zudem erfüllt es Anforderungen an Compliance-Berichte, wie z.B. HIPAA, ISO, PCI DSS und DSGVO.

Pros and Cons

Pros:

- Umfassende Asset-Erkennung erfasst jedes Netzwerkgerät und jeden Endpunkt.

- Bietet umsetzbare Empfehlungen zur Behebung, nicht nur zur Schwachstellenidentifizierung.

- Leistungsstarke Compliance-Prüfung, einschließlich HIPAA- und DSGVO-Konformität.

Cons:

- Die Benutzeroberfläche kann für manche eine gewisse Einarbeitungszeit erfordern.

- Intransparente Preisgestaltung erschwert die Budgetplanung.

- Kann in kleineren Netzwerken als ressourcenintensiv wahrgenommen werden.

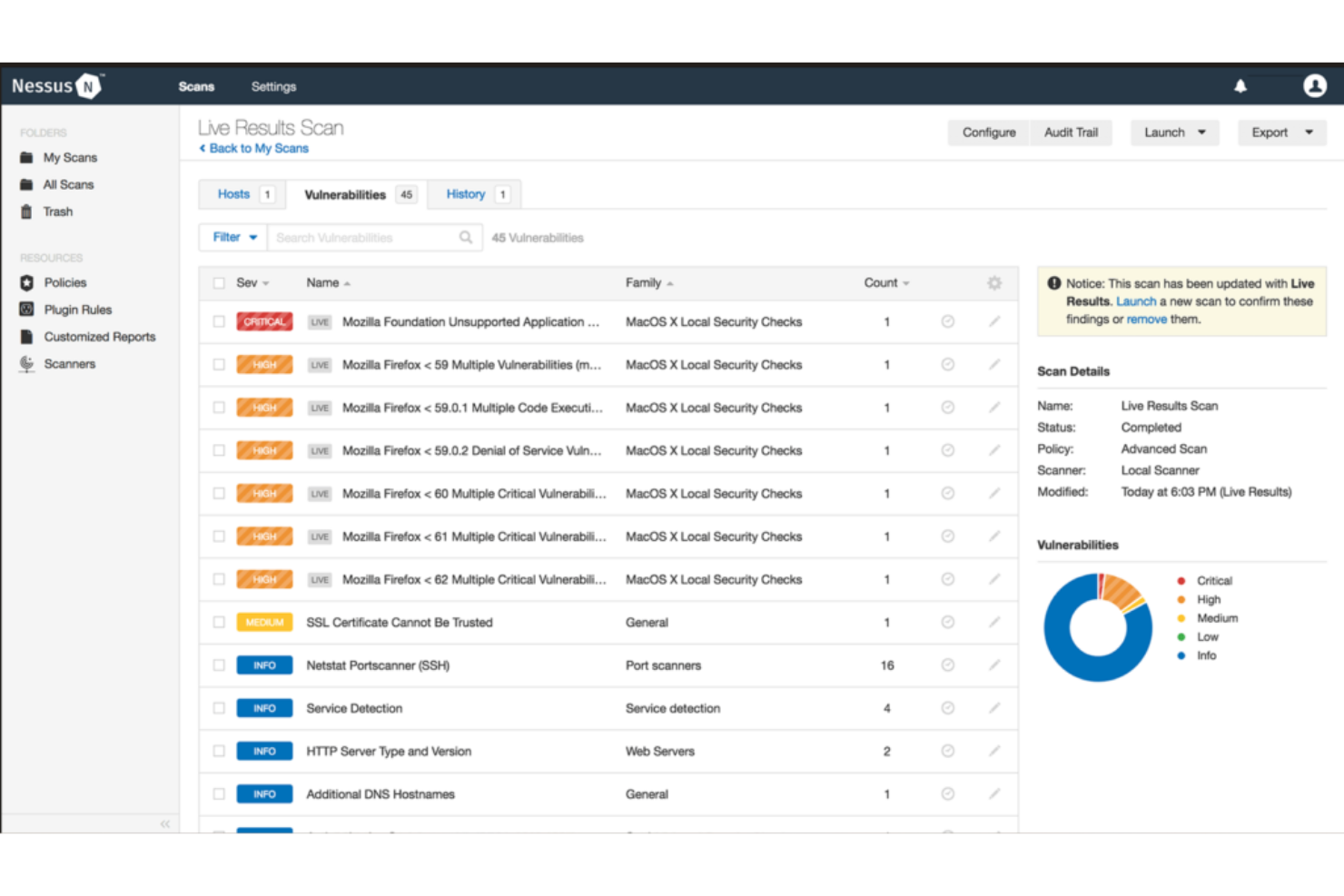

Nessus ist eine führende Lösung zur Schwachstellenerkennung, die Unternehmen dabei unterstützt, Schwachstellen in ihren Netzwerken zu identifizieren. Mit seinen umfangreichen Scan-Funktionen ist es in der Lage, Schwachstellen in einem breiten Spektrum an Assets aufzudecken.

Warum ich Nessus ausgewählt habe:

Bei der Auswahl eines Tools für die umfassende Schwachstellenerkennung stand Nessus ganz oben auf der Liste. Durch den Vergleich verschiedener Tools und die Bewertung ihrer Fähigkeiten wurde deutlich, dass Nessus über eine einzigartige Kombination von Funktionen und Integrationen verfügt, die vielen Mitbewerbern fehlen. Ich habe Nessus gewählt, weil seine breit aufgestellten Erkennungsmethoden unübertroffen sind und seine Auszeichnung als 'Beste Lösung für umfassende Schwachstellenerkennung' untermauern.

Herausragende Funktionen und Integrationen:

Nessus hat sich mit einer umfassenden Funktionsvielfalt einen Namen gemacht, die sowohl auf einfache als auch komplexe IT-Umgebungen zugeschnitten ist. Zu den herausragenden Merkmalen zählt die Integration mit Audit-Software, die einen effizienten Arbeitsablauf bei Sicherheitsüberprüfungen ermöglicht. Darüber hinaus sorgt die Kompatibilität mit Routern dafür, dass die Netzwerkinfrastruktur umfassend geprüft wird, was einen ganzheitlichen Überblick über das Risikomanagement und den Sicherheitsstatus bietet.

Pros and Cons

Pros:

- Umfassende Schwachstellenscans für verschiedenste IT-Assets.

- Integration mit führenden Audit-Software-Lösungen.

- Erweiterte Scan-Optionen eignen sich sowohl für Anfänger als auch erfahrene Nutzer.

Cons:

- Die Benutzeroberfläche kann für Einsteiger abschreckend wirken.

- Die Konfiguration eigener Scans kann fortgeschrittene Kenntnisse erfordern.

- Gelegentliche Fehlalarme können eine manuelle Verifizierung erforderlich machen.

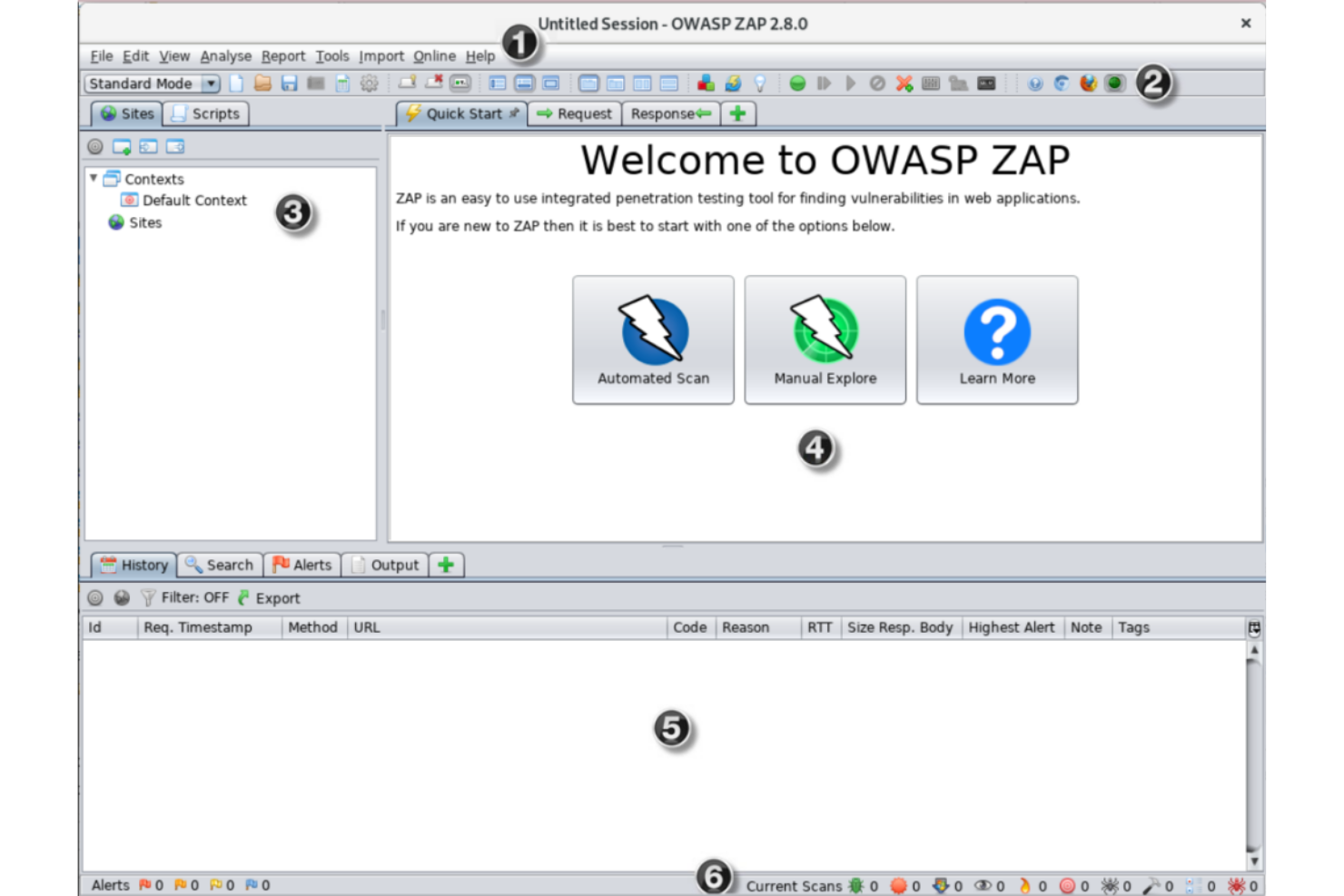

Der Zed Attack Proxy (ZAP) ist ein weithin anerkanntes Tool, das speziell entwickelt wurde, um Schwachstellen in Webanwendungen aufzuspüren. Seine Fähigkeiten bei der Entdeckung von Sicherheitsrisiken in Webanwendungen und seine umfassenden Funktionen bestätigen seinen Ruf als erste Wahl zur Erkennung von Schwachstellen in Web-Apps.

Warum ich ZAP gewählt habe:

Auf meiner Suche nach Tools für Netzwerk-Sicherheitsaudits stieß ich immer wieder auf ZAP als eine der besten Optionen im Bereich der Erkennung von Schwachstellen in Webanwendungen. Durch einen sorgfältigen Vergleich und die Bewertung verschiedener Werkzeuge wurde deutlich, dass ZAP eine einzigartige Kombination von Funktionen bietet, die speziell darauf ausgerichtet sind, Schwachstellen in Web-Apps aufzuspüren. Ich habe mich für ZAP entschieden, weil es über die spezialisierte Fähigkeit verfügt, Webanwendungen systematisch zu analysieren und potenzielle Sicherheitsrisiken zu identifizieren, was es besonders geeignet für die Entdeckung von Web-App-Schwachstellen macht.

Hervorstechende Funktionen und Integrationen:

ZAP hebt sich durch seine anpassbaren Scanner hervor, die Penetrationstest-Fähigkeiten für unterschiedliche Webanwendungsstrukturen bieten. Das Tool stellt umfassende Compliance-Berichte bereit, die für die Einhaltung von DSGVO- und SOX-Vorgaben unerlässlich sind, damit Anwendungen die wichtigsten gesetzlichen Anforderungen erfüllen. Darüber hinaus lässt sich ZAP effizient mit einer Vielzahl von Testwerkzeugen und Plattformen integrieren, was seinen Nutzen in verschiedenen IT-Umgebungen erhöht.

Pros and Cons

Pros:

- Die Open-Source-Natur sorgt für kontinuierliche Updates und eine lebendige Community-Unterstützung.

- Stellt einen umfassenden Funktionsumfang zur gezielten Aufdeckung von Web-App-Schwachstellen bereit.

- Bietet detaillierte Compliance-Berichte für wichtige Vorschriften wie DSGVO und SOX.

Cons:

- Durch den großen Funktionsumfang gibt es für Neueinsteiger möglicherweise eine gewisse Lernkurve.

- Während das Tool selbst kostenlos ist, können bestimmte Plugins oder Erweiterungen kostenpflichtig sein.

- Dedizierter Support ist, anders als bei kommerziellen Alternativen, etwas eingeschränkt.

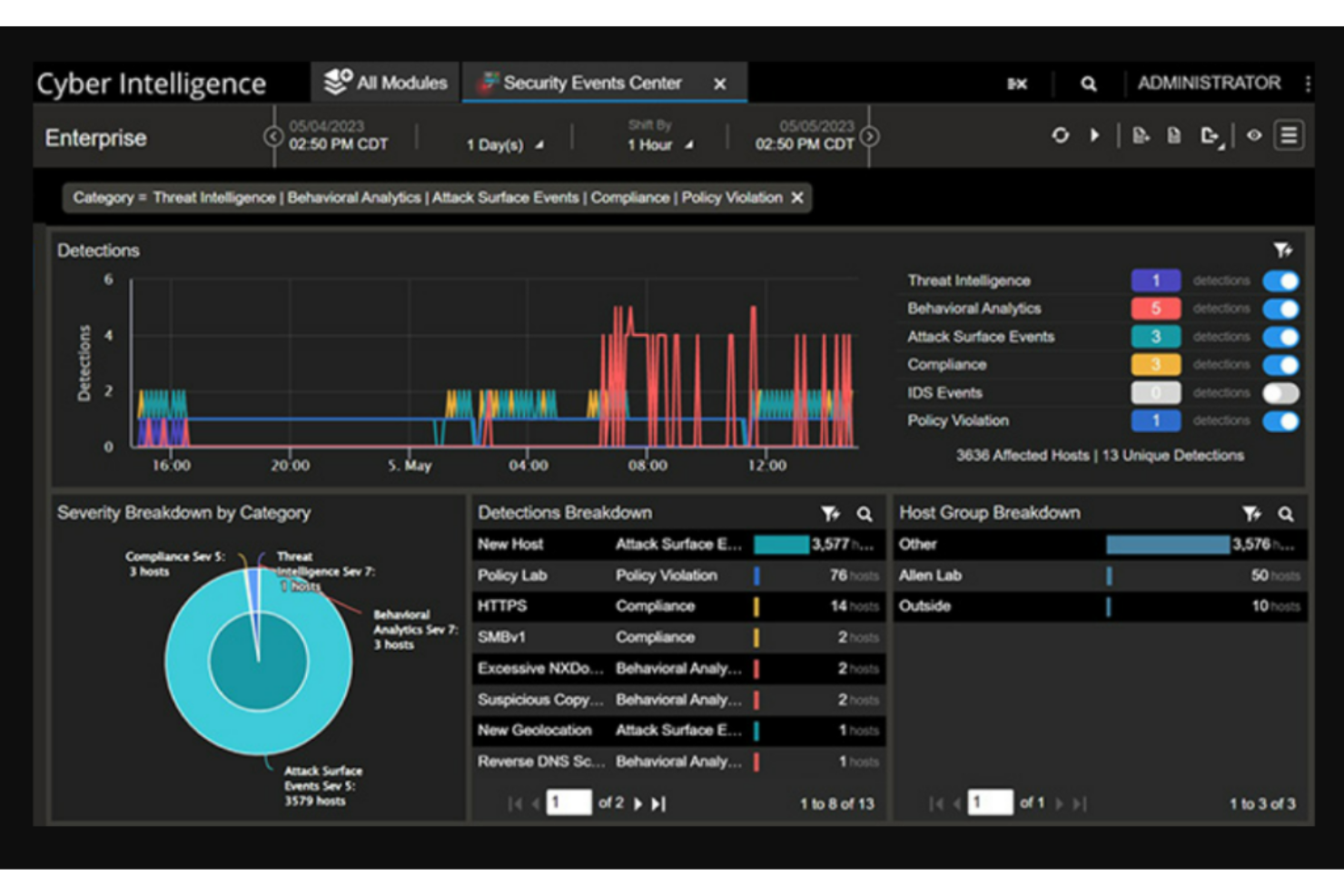

Am besten geeignet für Sichtbarkeit in digitalen Ökosystemen

NETSCOUT Omnis Network Security ist ein umfassendes Tool, das tiefgehende Einblicke in digitale Ökosysteme bietet und so eine robuste Netzwerksicherheit gewährleistet. Seine Fähigkeiten gehen über die reine Erkennung hinaus und ermöglichen eine beispiellose Klarheit und Kontrolle über komplexe digitale Umgebungen.

Warum ich NETSCOUT Omnis Network Security ausgewählt habe:

Bei der Auswahl einer Lösung, die tiefgehende Sichtbarkeit in digitale Ökosysteme bietet, hat sich NETSCOUTs Omnis Network Security als klarer Spitzenreiter erwiesen. Ich habe seine Überlegenheit festgestellt, indem ich die Funktionen mit anderen Tools verglichen und deren Relevanz für die moderne digitale Landschaft bewertet habe. Ich habe dieses Tool gewählt, weil es nicht nur die notwendige Sichtbarkeit bietet, sondern auch das Verständnis für digitale Interaktionen vertieft und somit 'Am besten geeignet für Sichtbarkeit in digitalen Ökosystemen' ist.

Herausragende Funktionen und Integrationen:

NETSCOUT Omnis Network Security ist mit einer Vielzahl an Funktionen ausgestattet, die Echtzeit-Überwachung und Bedrohungserkennung ermöglichen. Dieses Tool liefert eine detaillierte Ansicht der Netzwerkinteraktionen und stellt sicher, dass potenzielle Risiken umgehend erkannt werden. Darüber hinaus sorgen die Integrationsmöglichkeiten mit Tools wie ManageEngine für zusätzliche Vielseitigkeit und verbessern die Möglichkeiten zur Netzwerksicherheitsprüfung.

Pros and Cons

Pros:

- Umfassende Überwachung und Visualisierung digitaler Interaktionen.

- Integration mit führenden Lösungen wie ManageEngine.

- Fortschrittliche Bedrohungserkennung.

Cons:

- Kann für kleinere Organisationen überwältigend sein.

- Die Benutzeroberfläche kann für einige eine steilere Lernkurve haben.

- Für die Anpassung könnte spezielles Fachwissen erforderlich sein.

Weitere Tools zur Netzwerksicherheitsüberprüfung

Nachfolgend finden Sie eine Liste zusätzlicher Tools zur Netzwerksicherheitsüberprüfung, die ich auf die Shortlist gesetzt, aber nicht in die Top 10 aufgenommen habe. Ein Blick darauf lohnt sich dennoch.

- Zeek

Am besten geeignet für Echtzeit-Analyse von Netzwerkverkehr

- Security Onion

Am besten für Angriffserkennung und Forensik

- Ivanti Neurons for RBVM

Gut geeignet für risikobasierte Schwachstellenverwaltung

Auswahlkriterien für Tools zur Netzwerksicherheitsüberprüfung

Bei der Auswahl der besten Tools zur Überprüfung der Netzwerksicherheit habe ich häufige Bedürfnisse und Herausforderungen von Käufern berücksichtigt, wie z. B. das Aufdecken von Schwachstellen und die Einhaltung von Vorschriften. Außerdem habe ich das folgende Bewertungsraster verwendet, um meine Prüfung strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um in die Liste aufgenommen zu werden, musste jede Lösung diese Hauptanwendungsfälle abdecken:

- Aufdecken von Netzwerkschwachstellen

- Regelmäßige Sicherheitsüberprüfungen durchführen

- Einhaltung von Standards sicherstellen

- Überwachung des Netzwerkverkehrs

- Detaillierte Sicherheitsberichte generieren

Zusätzliche Alleinstellungsmerkmale (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich auch nach besonderen Merkmalen gesucht, wie zum Beispiel:

- Echtzeit-Bedrohungswarnungen

- Anpassbare Dashboards

- Automatische Handlungsvorschläge zur Behebung

- Integration mit Drittanbieter-Tools

- Fortgeschrittene Datenverschlüsselung

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Zur Einschätzung der Benutzerfreundlichkeit jedes Systems habe ich Folgendes betrachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Geringe Einarbeitungszeit

- Klare Dokumentation

- Responsives Design

Onboarding (10% der Gesamtbewertung)

Um das Onboarding-Erlebnis der jeweiligen Plattformen zu beurteilen, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Schritt-für-Schritt-Einrichtungsanleitungen

- Interaktive Produkttouren

- Zugang zu Webinaren

- Unterstützende Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundenserviceleistungen jedes Software-Anbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7-Verfügbarkeit

- Mehrere Support-Kanäle

- Reaktionszeit

- Kompetentes Personal

- Umfassende FAQs

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform einzuschätzen, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preisgestaltung

- Flexible Abonnementpläne

- Verfügbarkeit einer kostenlosen Testphase

- Kosten im Vergleich zu den angebotenen Funktionen

- Rabatte für langfristige Nutzung

Kundenbewertungen (10 % der Gesamtbewertung)

Um das allgemeine Kundenzufriedenheitsgefühl zu erhalten, habe ich beim Lesen von Kundenbewertungen Folgendes berücksichtigt:

- Allgemeine Zufriedenheitsbewertung

- Feedback zur Effektivität der Funktionen

- Kommentare zur Benutzerfreundlichkeit

- Erfahrungen mit dem Support

- Wahrnehmung des Preis-Leistungs-Verhältnisses

So wählen Sie ein Network Security Audit Tool aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preisgestaltungen zu verlieren. Damit Sie während Ihres individuellen Auswahlprozesses nicht den Überblick verlieren, habe ich hier eine Checkliste mit Faktoren zusammengestellt, die Sie beachten sollten:

| Faktor | Was zu beachten ist |

|---|---|

| Skalierbarkeit | Kann das Tool mit Ihrem Unternehmen wachsen? Berücksichtigen Sie die Anzahl der Geräte und Nutzer, die aktuell und zukünftig unterstützt werden müssen. Entscheiden Sie sich für Lösungen mit skalierbaren Tarifen. |

| Integrationen | Funktioniert es mit Ihrer aktuellen Technologielandschaft? Überprüfen Sie die Kompatibilität mit bestehenden Systemen wie SIEM, Ticketing- oder Cloud-Diensten. Vermeiden Sie Tools, die umfangreiche benutzerdefinierte Integrationen erfordern. |

| Anpassbarkeit | Können Sie das Tool an Ihre Arbeitsabläufe anpassen? Achten Sie auf Optionen, mit denen Sie Benachrichtigungen, Berichte und Dashboards für spezifische Anforderungen konfigurieren können. Vermeiden Sie starre Lösungen, die nicht anpassbar sind. |

| Benutzerfreundlichkeit | Ist es für Ihr Team einfach zu bedienen? Testen Sie die Benutzeroberfläche auf eine intuitive Navigation. Vermeiden Sie übermäßig komplexe Tools, die viel Schulung erfordern. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Berücksichtigen Sie den Zeit- und Ressourcenaufwand für die Einrichtung. Wählen Sie Tools, die klare Anleitungen bieten und Unterstützung beim Einstieg leisten. |

| Kosten | Passt es in Ihr Budget? Vergleichen Sie Preismodelle und Gesamtkosten, einschließlich versteckter Gebühren. Suchen Sie nach Testversionen oder Demos, um den Wert vor der Verpflichtung zu prüfen. |

| Sicherheitsmaßnahmen | Erfüllt es Ihre Sicherheitsstandards? Bewerten Sie Verschlüsselung, Datenschutz und die Einhaltung von Vorschriften. Entscheiden Sie sich für Tools, die Sicherheit priorisieren. |

| Vorgaben zur Compliance | Unterstützt es Ihre Compliance-Anforderungen? Stellen Sie sicher, dass es mit branchenspezifischen Vorschriften wie DSGVO oder HIPAA übereinstimmt. Vermeiden Sie Tools, die keine notwendigen Compliance-Features bieten. |

Was ist ein Network Security Audit Tool?

Ein Network Security Audit Tool ist eine spezialisierte Softwarelösung, die dazu dient, die Sicherheitslage der digitalen Infrastruktur einer Organisation zu bewerten, zu überwachen und zu stärken. IT-Fachkräfte, Netzwerkadministratoren und Sicherheitsspezialisten nutzen diese Tools, um Schwachstellen, Fehlkonfigurationen und mögliche Bedrohungen innerhalb ihrer Netzwerke zu identifizieren.

Mithilfe dieser Instrumente können Unternehmen Sicherheitslücken erkennen, bevor sie von Angreifern ausgenutzt werden, und so sowohl Datenintegrität als auch operative Kontinuität sicherstellen. Dazu gehört eine umfassende Bewertung der Netzwerkperimeter durch spezialisierte Firewall-Audit-Software.

Funktionen

Achten Sie bei der Auswahl eines Network Security Audit Tools auf die folgenden Schlüsselfunktionen:

- Schwachstellen-Scanning: Erkennt automatisch potenzielle Sicherheitsrisiken in Ihrem Netzwerk, damit Sie Gegenmaßnahmen gezielt priorisieren können.

- Verkehrsüberwachung: Beobachtet und analysiert den Datenfluss, um ungewöhnliche Muster oder potenzielle Bedrohungen in Echtzeit zu erkennen.

- Compliance-Prüfungen: Stellt sicher, dass Ihr Netzwerk branchenspezifische Vorschriften wie DSGVO oder HIPAA einhält, um Strafen zu vermeiden.

- Anpassbare Dashboards: Ermöglichen es Ihnen, die Benutzeroberfläche so zu gestalten, dass die für Ihre Anforderungen relevantesten Informationen dargestellt werden.

- Integrationsmöglichkeiten: Verbindet sich nahtlos mit anderen Tools in Ihrem technischen Umfeld wie SIEM- oder Ticketing-Systemen, um die Gesamtfunktionalität zu erhöhen.

- Echtzeit-Bedrohungsalarme: Bietet sofortige Benachrichtigungen über potenzielle Sicherheitsvorfälle, damit Sie schnell reagieren und Gegenmaßnahmen einleiten können.

- Automatisierte Berichterstellung: Erstellt detaillierte Sicherheitsberichte, um Schwachstellen zu verfolgen und Compliance-Maßnahmen nachzuweisen.

- Benutzerzugriffssteuerung: Verwalten Sie, wer Netzwerk-Einstellungen anzeigen oder ändern darf, und fügen Sie Ihren Prozessen eine zusätzliche Sicherheitsebene hinzu.

- Datenverschlüsselung: Schützt sensible Informationen in Ihrem Netzwerk vor unbefugtem Zugriff und Datenlecks.

- Interaktive Onboarding-Guides: Bietet Schritt-für-Schritt-Anleitungen und Ressourcen, damit neue Nutzer das Tool schnell verstehen und nutzen können.

Vorteile

Der Einsatz von Tools zur Überprüfung der Netzwerksicherheit bietet Ihrem Team und Ihrem Unternehmen verschiedene Vorteile. Hier sind einige, auf die Sie sich freuen dürfen:

- Verbesserte Sicherheitslage: Regelmäßige Schwachstellen-Scans und Echtzeit-Bedrohungsalarme helfen Ihnen, Sicherheitsrisiken proaktiv zu begegnen.

- Einhaltung von Vorschriften: Compliance-Prüfungen stellen die Einhaltung von Branchenstandards sicher und verringern das Risiko von Geldbußen und Strafen.

- Effiziente Ressourcennutzung: Automatisierte Berichte und anpassbare Dashboards liefern Einblicke, mit denen Sie Ihre Sicherheitsmaßnahmen gezielt steuern können.

- Verbesserter Datenschutz: Funktionen wie Datenverschlüsselung und Benutzerzugriffssteuerung schützen vertrauliche Informationen vor unbefugtem Zugriff.

- Steigerung der operativen Effizienz: Integrationsmöglichkeiten ermöglichen eine reibungslose Zusammenarbeit mit bestehenden Tools und optimieren das Workflow-Management.

- Schnelle Reaktion auf Vorfälle: Echtzeit-Alarme und Verkehrsüberwachung ermöglichen eine zügige Identifikation und Eindämmung potenzieller Bedrohungen.

- Benutzerfreundliches Onboarding: Interaktive Guides und anpassbare Benutzeroberflächen erleichtern es Teams, das Tool schnell zu übernehmen und effektiv einzusetzen.

Kosten und Preise

Die Auswahl eines Tools zur Überprüfung der Netzwerksicherheit erfordert ein Verständnis der verschiedenen Preismodelle und verfügbaren Tarife. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Tarife, deren Durchschnittspreise und typische enthaltene Funktionen von Lösungen zur Netzwerksicherheitsüberprüfung zusammen:

Vergleichstabelle für Tarife von Tools zur Netzwerksicherheitsüberprüfung

| Tariftyp | Durchschnittlicher Preis | Häufige Funktionen |

|---|---|---|

| Free Plan | $0 | Basis-Schwachstellenscan, eingeschränkte Verkehrsüberwachung und Community-Support. |

| Personal Plan | $10-$30/user/month | Erweiterte Scan-Optionen, anpassbare Dashboards, Netzwerkkartierungs-Tools und E-Mail-Support. |

| Business Plan | $50-$100/user/month | Vollständige Compliance-Prüfungen, Integrationsmöglichkeiten, Echtzeit-Bedrohungsalarme und automatisierte Berichterstellung. |

| Enterprise Plan | $150-$300/user/month | Umfassende Datenverschlüsselung, dedizierter Account Manager, bevorzugter Kundensupport und maßgeschneiderte Onboarding-Services. |

FAQ zu Netzwerk-Sicherheitsaudit-Tools

Hier finden Sie Antworten auf häufig gestellte Fragen zu Netzwerk-Sicherheitsaudit-Tools:

Wie oft sollten Netzwerk-Sicherheitsaudits durchgeführt werden?

Netzwerk-Sicherheitsaudits sollten regelmäßig durchgeführt werden – häufig vierteljährlich oder halbjährlich, je nach Größe und Risikostufe Ihres Unternehmens. Regelmäßige Audits helfen, Schwachstellen frühzeitig zu erkennen und die Einhaltung von Branchenstandards sicherzustellen. Berücksichtigen Sie die Komplexität Ihres Netzwerks und etwaige jüngste Änderungen bei der Planung der Audit-Frequenz.

Was sind die größten Herausforderungen bei der Nutzung von Netzwerk-Sicherheitsaudit-Tools?

Zu den häufigsten Herausforderungen zählen die Handhabung von Fehlalarmen, die Komplexität der Einrichtung sowie die Gewährleistung, dass das Tool alle Bereiche Ihres Netzwerks abdeckt. Es ist wichtig, ein Tool mit klarer Dokumentation und zuverlässigem Support zu wählen, um diese Herausforderungen effektiv zu meistern.

Erfordern Netzwerk-Sicherheitsaudit-Tools eine spezielle Schulung?

Während einige Tools benutzerfreundlich sind, erfordern andere möglicherweise eine spezielle Schulung, um effektiv eingesetzt zu werden. Achten Sie auf Tools, die umfassende Einführungshilfen wie Trainingsvideos und interaktive Anleitungen bereitstellen, damit Ihr Team sich schnell zurechtfindet.

Was sollte ich tun, wenn ein Netzwerk-Sicherheitsaudit-Tool eine Schwachstelle entdeckt?

Wenn eine Schwachstelle identifiziert wird, priorisieren Sie deren Behebung anhand des Risikolevels. Nutzen Sie die Berichtsfunktionen des Tools, um die Auswirkungen zu verstehen und entsprechende Maßnahmen zu ergreifen. Arbeiten Sie eng mit Ihrem IT-Team zusammen, um Korrekturen umzusetzen und die Situation aufmerksam zu überwachen.

Wie geht es weiter?

Wenn Sie sich gerade über Netzwerk-Sicherheitsaudit-Tools informieren, nehmen Sie Kontakt mit einem SoftwareSelect-Berater auf und erhalten Sie kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, bei dem Ihre spezifischen Anforderungen besprochen werden. Anschließend erhalten Sie eine Auswahl passender Software-Lösungen zur Überprüfung. Sie werden sogar während des gesamten Kaufprozesses unterstützt – inklusive Preisverhandlungen.