10 Beste KI-Cybersicherheits-Tools Kurzliste

Hier ist meine Kurzliste der besten KI-Cybersicherheits-Tools:

Cybersicherheitsherausforderungen sind eine ständige Sorge für Technikexpert:innen wie Sie. Die Bedrohungslandschaft entwickelt sich stetig weiter, und herkömmliche Methoden reichen oft nicht aus. Hier kommen KI-Cybersicherheits-Tools ins Spiel, die fortschrittliche Funktionen bieten und sich in Echtzeit an neue Bedrohungen anpassen können.

KI-Fähigkeiten helfen Ihrem Team, Anomalien zu erkennen, potenzielle Datenverletzungen vorherzusagen und schnell auf Vorfälle zu reagieren. Diese Tools sind unverzichtbar, um eine sichere Umgebung aufrechtzuerhalten, ohne die Ressourcen zu überfordern.

In diesem Artikel teile ich meine unabhängige Bewertung der besten KI-Cybersicherheits-Tools auf dem Markt. Sie erhalten Einblicke in deren Funktionen, Eigenschaften und wie sie Ihre Cybersicherheitsherausforderungen erleichtern können. Entdecken Sie Lösungen, die Ihre Sicherheitsstrategie verbessern können.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten KI-Cybersicherheits-Tools

Diese Vergleichstabelle fasst die Preisdetails meiner besten KI-Cybersicherheits-Tools zusammen, um Ihnen bei der Suche nach dem für Ihr Budget und Ihre Geschäftsanforderungen geeignetsten Tool zu helfen.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für adaptive DDoS-Abwehr | 30-tägige kostenlose Testphase + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 2 | Am besten für KI-gestützte Betrugserkennung | 30-tägige kostenlose Testphase | Ab $119.99/Jahr (jährliche Abrechnung) | Website | |

| 3 | Am besten geeignet für KI-gestützte Endpunktsicherheit | Kostenlose Demo verfügbar | Ab $179.99/Endpunkt (jährliche Abrechnung) | Website | |

| 4 | Am besten zur Erkennung von E-Mail-Bedrohungen geeignet | Kostenlose Demo auf Anfrage verfügbar | Ab $1,65 pro aktivem Nutzer/Monat | Website | |

| 5 | Am besten für KI-basierten Endpunktschutz | 15-tägige kostenlose Testversion + kostenlose Demo verfügbar | Ab $59.99/Gerät/Jahr (jährliche Abrechnung) | Website | |

| 6 | Am besten für die Integration mit Microsoft 365 geeignet | Kostenlose Demo verfügbar | Ab $4/Stunde | Website | |

| 7 | Am besten geeignet für cloud-natives Threat Management | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 8 | Am besten geeignet für KI-Netzwerkschutz | Kostenlose Demo verfügbar | Preisgestaltung auf Anfrage | Website | |

| 9 | Am besten geeignet für KI-gestützte Bedrohungsinformationen | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 10 | Am besten für Cloud-Sicherheits-Einblicke | Kostenlose Demo verfügbar | Preis auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten KI-Cybersicherheits-Tools

Unten finden Sie meine ausführlichen Zusammenfassungen der besten KI-Cybersicherheits-Tools auf meiner Kurzliste. Meine Bewertungen bieten einen ausführlichen Einblick in die wichtigsten Funktionen, Vor- u0026 Nachteile, Integrationen und ideale Anwendungsfälle jedes Tools, damit Sie das beste Tool für sich finden können.

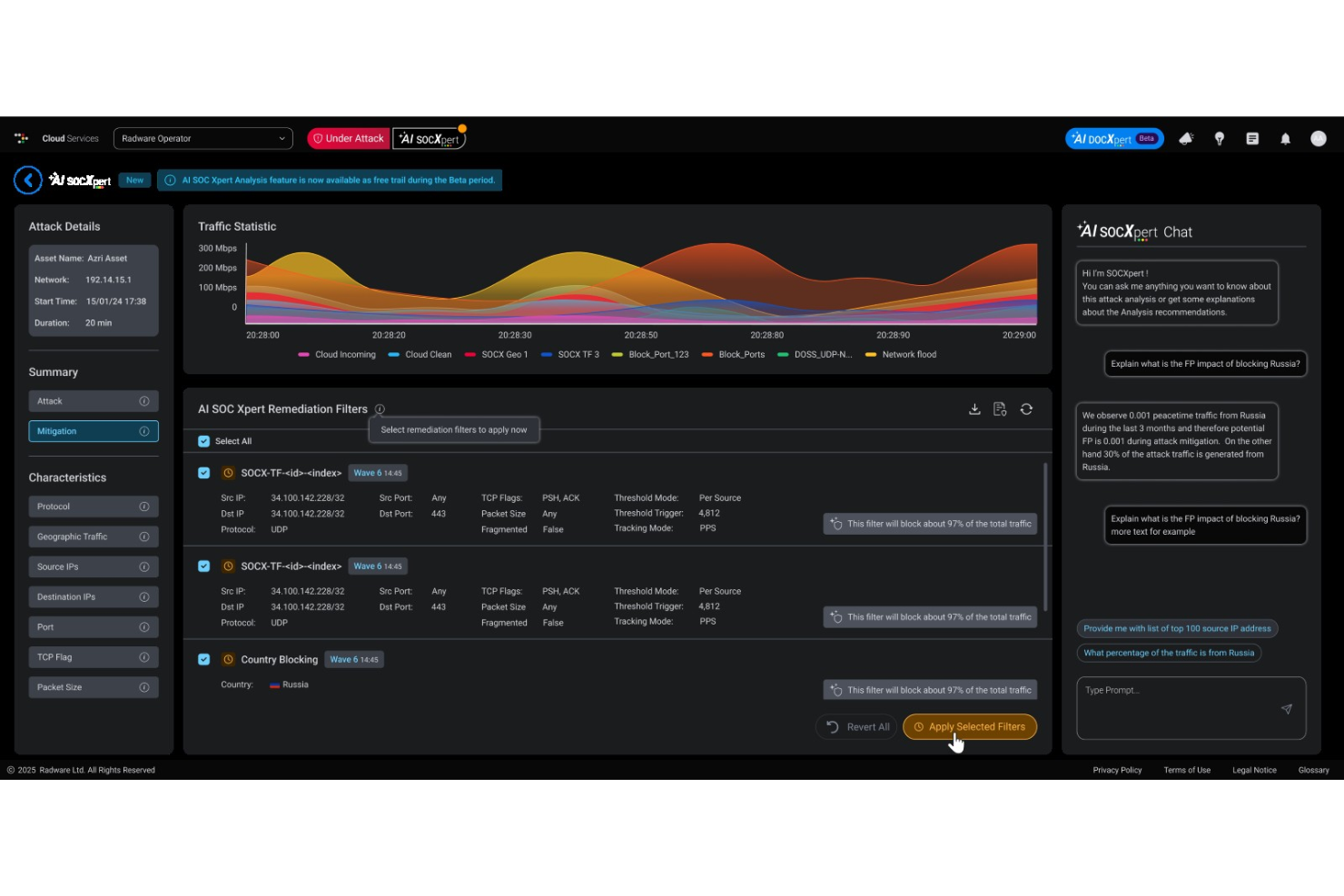

Radware bringt KI-gestützte Bedrohungserkennung und -abwehr in traditionelle Bereiche der Cybersicherheit und hilft Teams, Webanwendungen, APIs und Netzwerke zu schützen, während sie sich an zunehmend ausgeklügelte Angriffe anpassen. Die Lösungen sprechen Sicherheitsverantwortliche und IT-Teams in mittleren bis großen Unternehmen an, insbesondere jene, die hybride und Cloud-Umgebungen unter dem Druck automatisierter und KI-gesteuerter Bedrohungen schützen müssen.

Warum ich Radware gewählt habe

Ich habe Radware ausgewählt, weil der KI-zentrierte Sicherheitsansatz genau auf die Bedürfnisse moderner Cybersicherheitsteams abgestimmt ist, die intelligenten, automatisierten Bedrohungen direkt entgegentreten müssen. Die proprietäre EPIC-AI-Technologie von Radware integriert maschinelles Lernen und generative KI in zentrale Schutzmechanismen und ermöglicht Ihrem Team eine automatisierte, adaptive Erkennung und Reaktion auf Bedrohungen wie DDoS-Angriffe, Bot-Attacken und API-Missbrauch. Radware hat außerdem kürzlich Agentic AI Protection eingeführt, um Sicherheitsherausforderungen durch autonome KI-Agenten und missbräuchliches Verhalten in Unternehmensabläufen zu begegnen.

Wichtige Funktionen von Radware

Zusätzlich zu den oben erwähnten KI-betriebenen Abwehrmechanismen bietet Radware mehrere weitere Funktionen, die insbesondere für Sicherheits- und Infrastrukturteams attraktiv sind:

- Bot Manager: Erkennt und verhindert nicht-menschlichen Datenverkehr, der versucht, KI-Endpunkte auszunutzen, und schützt so Modelle und APIs.

- Cloud WAF Service: Bietet kontinuierlichen Web Application Firewall-Schutz gegen die OWASP-Top-10-Bedrohungen sowie adaptive Richtlinienanpassung für maßgeschneiderte Abwehrmechanismen.

- API-Schutz: Erkennt und sichert automatisch API-Endpunkte mit maßgeschneiderten Richtlinien und Schutz vor Logik-Angriffen.

- Cyber Controller: Zentrale Verwaltung, Konfiguration und Sichtbarkeit auf den gesamten Angriffslebenszyklus über die Sicherheitsprodukte von Radware hinweg.

Radware-Integrationen

Radware lässt sich mit Cisco, IBM, Microsoft, Kentik, RSA SecurID, Elastic und FastNetMon integrieren. Diese Integrationen erweitern die Fähigkeiten in den Bereichen Netzwerksicherheit, Management und Zusammenarbeit über verschiedene Branchen hinweg.

Pros and Cons

Pros:

- Leistungsstarke KI-Modelle erkennen neue Angriffsmuster schnell.

- Agentic AI Protection reduziert Missbrauch automatisierter Arbeitsabläufe.

- Verhaltensbasierte Bot-Abwehr reduziert Ressourcenüberlastung.

Cons:

- KI-Modelle mit hoher Genauigkeit erfordern mitunter längere Feinabstimmungsphasen.

- Hardware-Updates vor Ort können zu betrieblichem Mehraufwand führen.

Für Unternehmen, die fortschrittliche Cybersicherheitslösungen suchen, bietet Norton Small Business einen maßgeschneiderten Ansatz zum Schutz Ihrer digitalen Werte. Speziell für kleine Unternehmen entwickelt, adressiert es die besonderen Herausforderungen von Betrieben mit begrenzten IT-Ressourcen. Mit Funktionen wie Malware-Schutz, Echtzeit-Bedrohungserkennung und Datensicherheit sorgt Norton dafür, dass Ihr Unternehmen gegen sich entwickelnde Cyberbedrohungen geschützt bleibt. Dadurch ist es eine attraktive Wahl für Geschäftsinhaber und IT-Manager, die ihre Abläufe schützen möchten, ohne auf die Komplexität groß angelegter Lösungen angewiesen zu sein.

Warum ich Norton gewählt habe

Ich habe mich für Norton entschieden, weil es kleinen Unternehmen essenzielle Cybersicherheitstools bietet, die KI-basierte Funktionen integrieren. Ein herausragendes Merkmal ist das KI-gestützte Werkzeug zur Erkennung von Betrugsversuchen, das besonders wichtig ist, um ausgeklügelte Phishing-Angriffe und Social-Engineering-Attacken zu identifizieren. Darüber hinaus überwacht und reagiert Nortons Echtzeit-Bedrohungserkennung aktiv auf neue Bedrohungen und sorgt so dafür, dass Ihre Geschäftsdaten sicher bleiben. Diese Funktionen entsprechen den Anforderungen kleiner Unternehmen, die einen umfassenden Schutz vor Cybergefahren suchen, ohne umfangreiche IT-Expertise zu benötigen.

Norton Hauptfunktionen

Neben der KI-unterstützten Betrugserkennung und Echtzeit-Bedrohungserkennung bietet Norton weitere Funktionen, die speziell auf kleine Unternehmen zugeschnitten sind:

- Gerätesicherheit: Schützt Ihre Geschäftsgeräte vor Malware und anderen Bedrohungen, um einen sicheren Betrieb zu gewährleisten.

- Cloud-Backup: Stellt 250 GB sicheren Cloud-Speicher für geschäftskritische Daten bereit, mit einer Option zur Erweiterung des Speicherplatzes.

- Sicheres VPN: Verschlüsselt Ihre Internetverbindung und erhöht so die Privatsphäre und Sicherheit bei Online-Aktivitäten.

- Dark-Web-Überwachung: Benachrichtigt Sie, wenn Ihre Geschäftsdaten im Dark Web auftauchen, sodass Sie proaktiv handeln können.

Norton Integrationen

Norton listet derzeit keine nativen Integrationen auf.

Pros and Cons

Pros:

- Integriertes VPN und Endpunktsicherheit

- Verschlüsselung auf Bankniveau schützt den Geschäftsbetrieb

- Unterstützt mehrere Geräte und Plattformen

Cons:

- Keine dedizierten IP-Adressen verfügbar

- Begrenzte erweiterte VPN-Konfigurationsmöglichkeiten

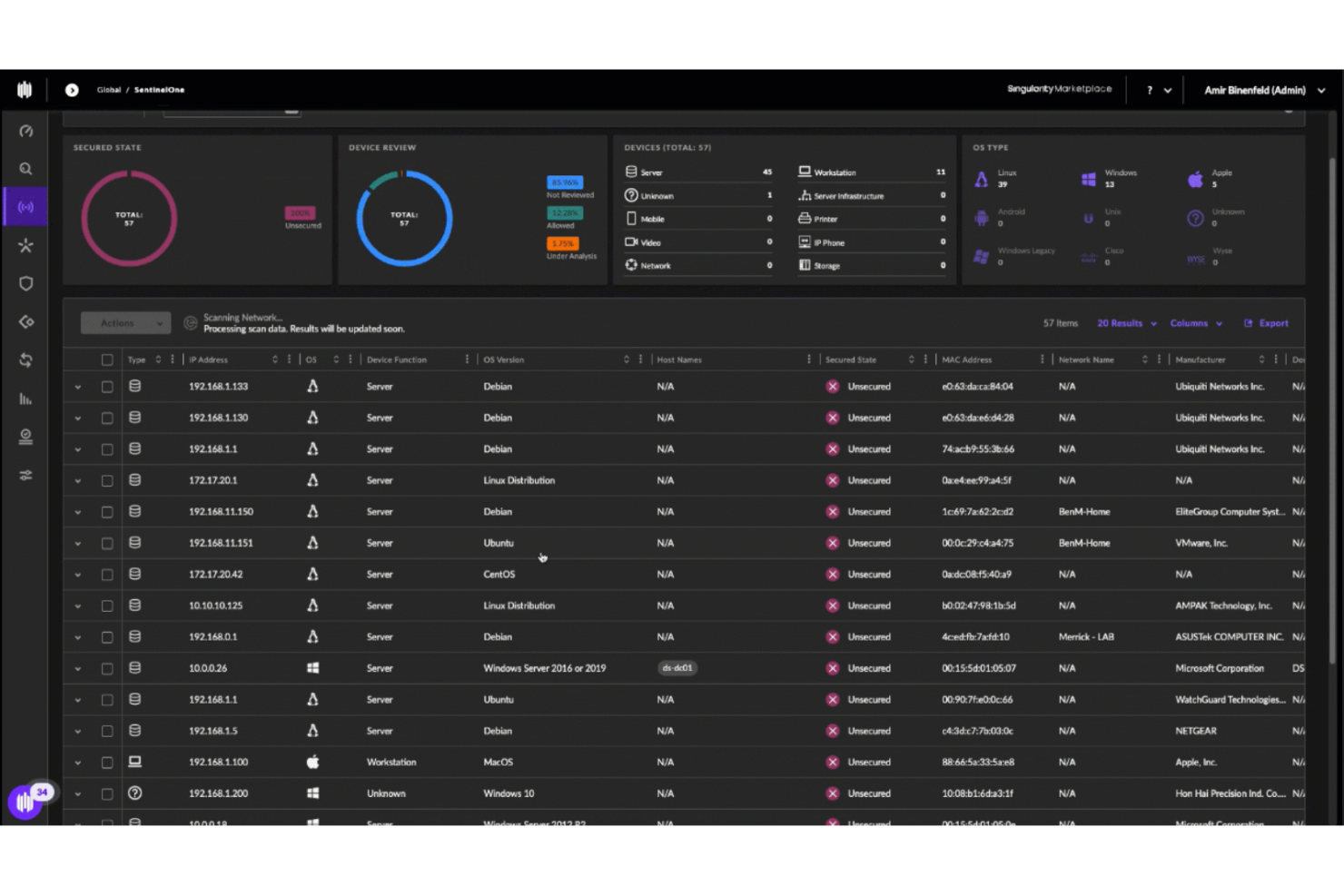

SentinelOne ist eine Cybersecurity-Lösung, die sich auf KI-gestützten Endpunktschutz konzentriert. Sie richtet sich an Unternehmen, die ihre Endpunkte mit fortschrittlicher Bedrohungserkennung und -abwehr sichern möchten.

Warum ich SentinelOne gewählt habe: SentinelOne ist bekannt für seine KI-basierte Endpunktsicherheit und bietet eine Bedrohungserkennung und -abwehr in Echtzeit. Die KI-Fähigkeiten umfassen Verhaltensmodelle, die Bedrohungen identifizieren und stoppen, bevor sie Schaden anrichten können. Dieser proaktive Ansatz ermöglicht es Ihrem Team, sich auf andere Aufgaben zu konzentrieren, während SentinelOne die Sicherheit übernimmt. Die automatisierten Reaktionsmechanismen sorgen dafür, dass Bedrohungen schnell neutralisiert werden und potenzielle Schäden minimiert werden.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Bedrohungsjagd-Tools zum Aufspüren versteckter Angriffe, Endpunktschutz für eine Vielzahl an Geräten sowie eine automatisierte Vorfallsreaktion, die manuelle Eingriffe reduziert. Diese Funktionen helfen, eine sichere und effiziente Umgebung aufrechtzuerhalten.

Integrationen umfassen Splunk, ServiceNow, AWS, Microsoft Azure, Okta, IBM QRadar, Fortinet und Zscaler.

Pros and Cons

Pros:

- Automatisierte Bedrohungsreaktion reduziert manuellen Aufwand

- Echtzeit-Endpunktschutz und -überwachung

- Verhaltensbasierte KI-Modelle erhöhen die Sicherheit

Cons:

- Erste Konfiguration kann komplex sein

- Kann fortlaufenden Verwaltungsaufwand erfordern

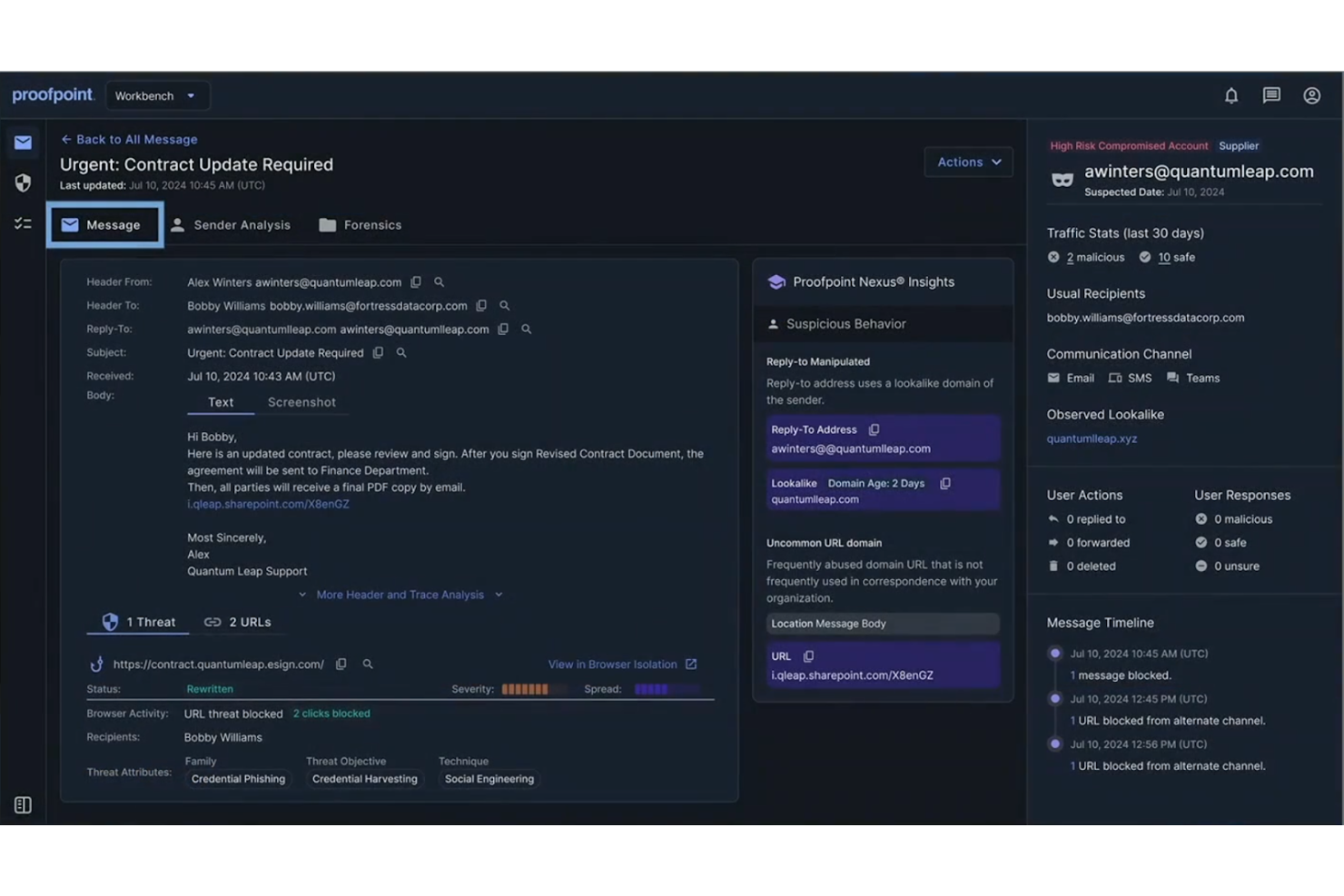

Proofpoint ist eine Cybersicherheitslösung, die von Unternehmen eingesetzt wird, die fortschrittliche E-Mail-Sicherheit benötigen. Sie hilft Unternehmen, E-Mail-basierte Bedrohungen mithilfe von KI-basierten Funktionen zu erkennen und abzuwehren.

Warum ich Proofpoint ausgewählt habe: Die KI-Fähigkeiten von Proofpoint ermöglichen die Erkennung von Phishing-Angriffen und schädlichen E-Mails. Das Tool nutzt maschinelles Lernen, um sich an neue Bedrohungsmuster anzupassen und bietet Ihrem Team Echtzeitschutz. Mit Proofpoint können Sie sich darauf verlassen, dass Ihre E-Mail-Kommunikation durch KI vor ausgeklügelten Angriffen geschützt wird.

Herausragende Funktionen & Integrationen:

Funktionen umfassen erweiterten Bedrohungsschutz, der E-Mail-Inhalte auf Risiken analysiert, Datenschutz zum Schutz sensibler Informationen sowie E-Mail-Verschlüsselung für die Wahrung der Privatsphäre. Diese Funktionen arbeiten zusammen, um die Kommunikationskanäle Ihres Unternehmens vor Bedrohungen zu schützen.

Integrationen sind Microsoft 365, Google Workspace, Slack, Salesforce, Box, Dropbox, Splunk, IBM QRadar und ServiceNow.

Pros and Cons

Pros:

- Fortschrittliche KI zur Erkennung von Phishing

- Echtzeit-Monitoring von E-Mail-Bedrohungen

- Anpassbare Sicherheitsrichtlinien

Cons:

- Einrichtung erfordert möglicherweise Sicherheitsexpertise

- Beschränkt auf E-Mail-Bedrohungen

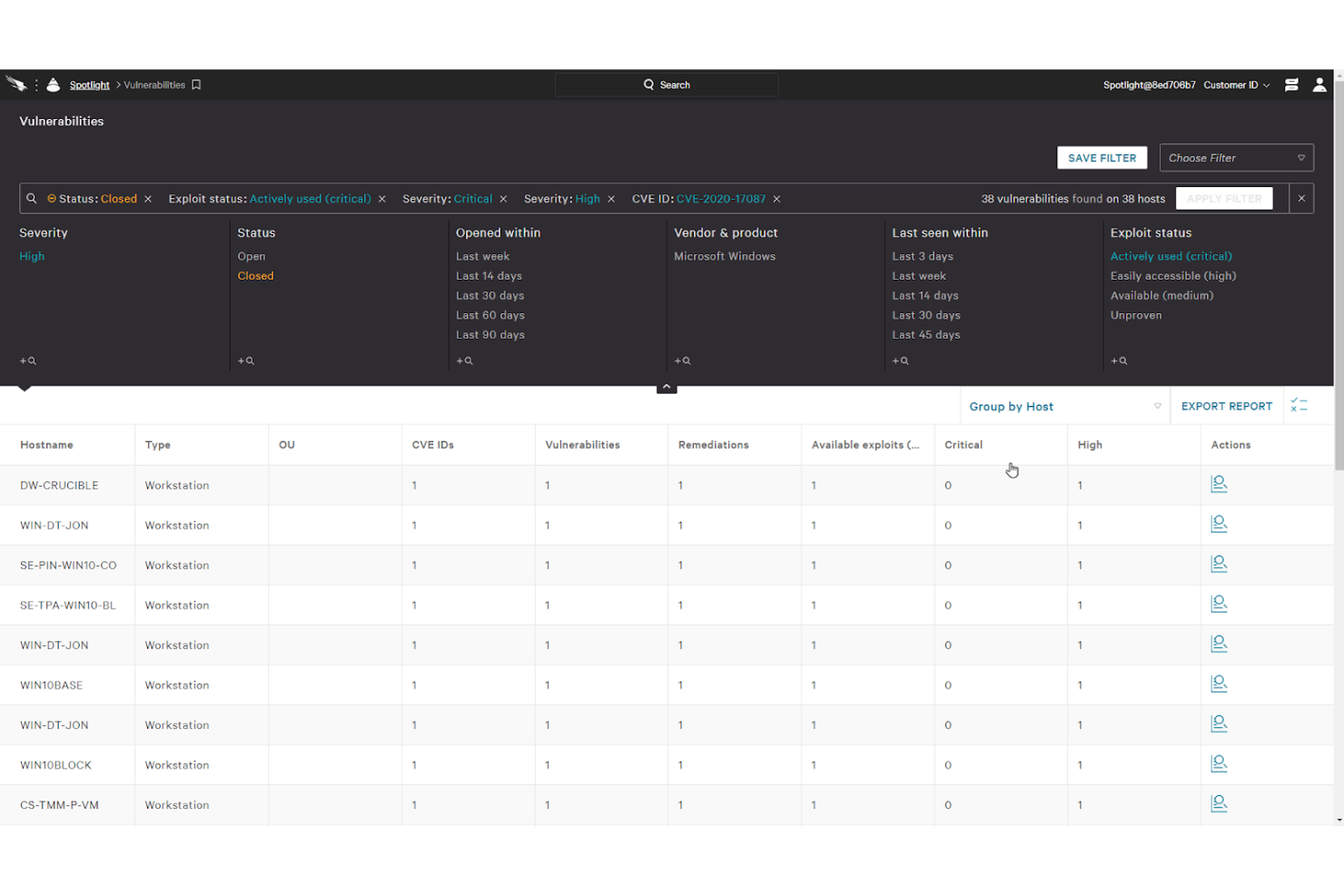

CrowdStrike ist eine KI-gestützte Cybersicherheitsplattform, die von Organisationen genutzt wird, die fortschrittlichen Endpunktschutz benötigen. Sie bietet Bedrohungsaufklärung und Endpunktsicherheitslösungen, die KI einsetzen, um Cyberbedrohungen zu erkennen und darauf zu reagieren.

Warum ich CrowdStrike gewählt habe: CrowdStrike konzentriert sich auf KI-basierten Endpunktschutz. Die KI-gesteuerte Bedrohungsaufklärung liefert Echtzeiteinblicke in potenzielle Gefahren. Die Plattform verwendet maschinelles Lernen, um verdächtige Aktivitäten auf Endgeräten zu analysieren und zu identifizieren. Dieser proaktive Ansatz stellt sicher, dass Ihre Geräte vor sich entwickelnden Cyberbedrohungen geschützt sind.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen Fähigkeiten zur Bedrohungssuche, um versteckte Bedrohungen aufzuspüren, Echtzeit-Transparenz bei Endgeräteaktivitäten, sowie Werkzeuge zur Reaktion auf Sicherheitsvorfälle. Diese Funktionen stärken die Fähigkeit Ihres Teams, Endgeräte sicher zu halten.

Integrationen umfassen Splunk, ServiceNow, AWS, Google Cloud, Microsoft Azure, Okta, IBM QRadar, Zscaler und SailPoint.

Pros and Cons

Pros:

- Echtzeit-Updates zur Bedrohungsaufklärung

- Proaktive Bedrohungssuche

- Erkennung und Reaktion auf Endpunktbedrohungen

Cons:

- Die Ersteinrichtung kann komplex sein

- Fortlaufende Überwachung empfohlen

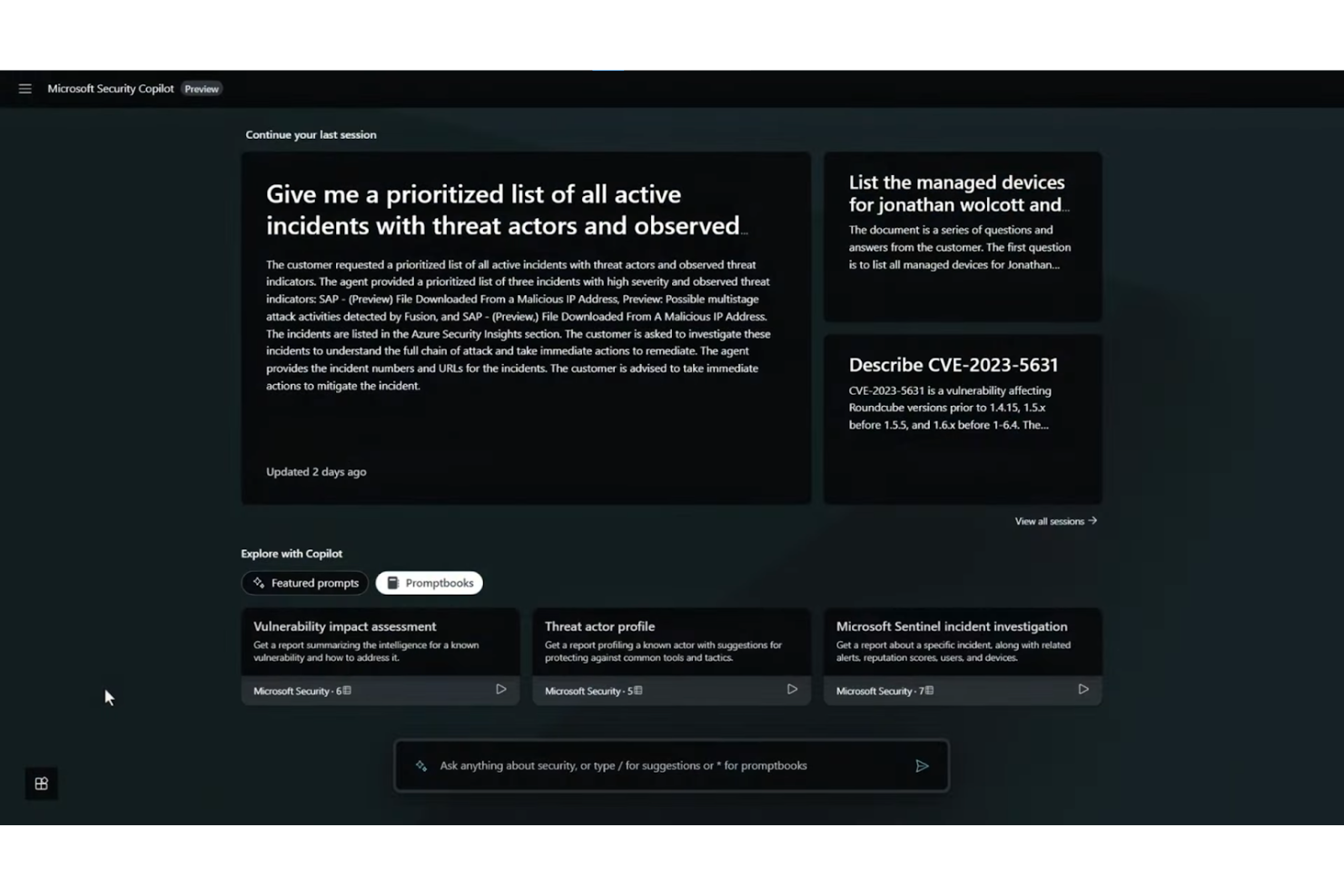

Microsoft Security Copilot ist eine KI-basierte Cybersicherheitslösung für Unternehmen, die Microsoft-Produkte einsetzen. Sie bietet fortschrittliche Bedrohungserkennung und Sicherheitsmanagement und nutzt KI, um Ihr bestehendes Microsoft-Ökosystem zu stärken.

Warum ich Microsoft Security Copilot gewählt habe: Microsoft Security Copilot lässt sich in Microsoft 365 integrieren und bietet eine umfassende Sicherheitslösung. Die KI-Funktionen umfassen eine Bedrohungserkennung, die maschinelles Lernen einsetzt, um potenzielle Risiken zu identifizieren. Diese Integration in Microsoft 365 ermöglicht einen einheitlichen Ansatz für das Sicherheitsmanagement Ihres Unternehmens.

Herausragende Funktionen & Integrationen:

Funktionen umfassen erweiterte Bedrohungsanalysen zur Identifizierung von Schwachstellen, Tools für die Reaktion auf Sicherheitsvorfälle, um die Reaktion Ihres Teams auf Bedrohungen zu vereinfachen, sowie Compliance-Management-Tools, die Ihnen helfen, Branchenstandards einzuhalten. Diese Funktionen sorgen dafür, dass Ihr Unternehmen eine starke Sicherheitsposition aufrechterhält.

Integrationen beinhalten Microsoft Defender (XDR), Microsoft Sentinel, Microsoft Intune, Microsoft Entra (Azure AD) und weitere Microsoft-Sicherheitsdienste.

Pros and Cons

Pros:

- Einfache Integration mit Microsoft-Produkten

- KI-basierte Bedrohungserkennung und Einblicke

- Unterstützt Compliance-Management

Cons:

- Am besten für Microsoft-Umgebungen geeignet

- Kann technisches Fachwissen für die Konfiguration erfordern

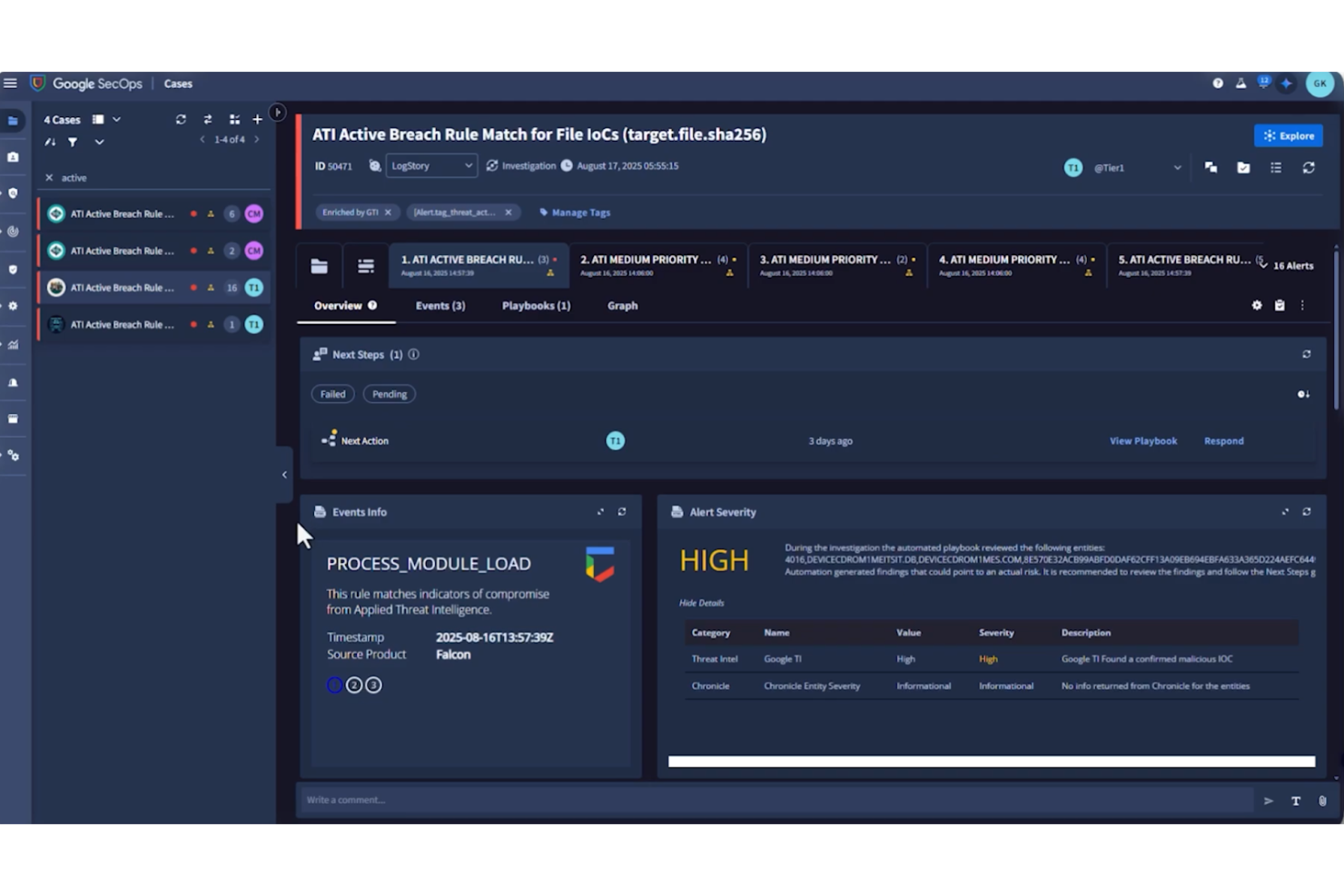

Google Security Operations ist eine cloud-native Sicherheitslösung, die für Organisationen entwickelt wurde, die erweiterte Fähigkeiten im Bereich Threat Management benötigen. Sie nutzt KI, um hochentwickelte Bedrohungserkennung und -reaktion für Cloud-Umgebungen bereitzustellen, sodass Ihre Infrastruktur sicher bleibt.

Warum ich mich für Google Security Operations entschieden habe: Google Security Operations ist speziell auf cloud-natives Threat Management zugeschnitten und bietet KI-basierte Einblicke zur Stärkung Ihrer Sicherheitslage. Zu den KI-Funktionen gehören automatisierte Bedrohungserkennung in Echtzeit. Die Integration mit Google Cloud-Diensten sorgt für ein einfaches Sicherheitsmanagement. Dadurch ist es ideal für Teams, die ihre Cloud-Ressourcen schützen möchten.

Herausragende Funktionen & Integrationen:

Funktionen umfassen automatisierte Vorfallreaktion, um manuellen Aufwand zu reduzieren, Sicherheitsanalysen mit detaillierten Einblicken in potenzielle Bedrohungen sowie ein zentrales Dashboard, das die Überwachung vereinfacht. Diese Funktionen helfen Ihrem Team, eine sichere und gut verwaltete Cloud-Umgebung aufrechtzuerhalten.

Integrationen beinhalten AWS, Microsoft Azure Active Directory, Office 365/Microsoft 365 Cloud APIs sowie viele wichtige Plattformen über den Google SecOps Connector & Integration Hub.

Pros and Cons

Pros:

- Speziell für cloud-native Umgebungen entwickelt

- Automatisierte Bedrohungserkennung und Reaktion

- Zentrales Dashboard für Sicherheitsmanagement

Cons:

- Am besten geeignet für Google Cloud-Nutzer

- Einrichtung variiert je nach Umgebung

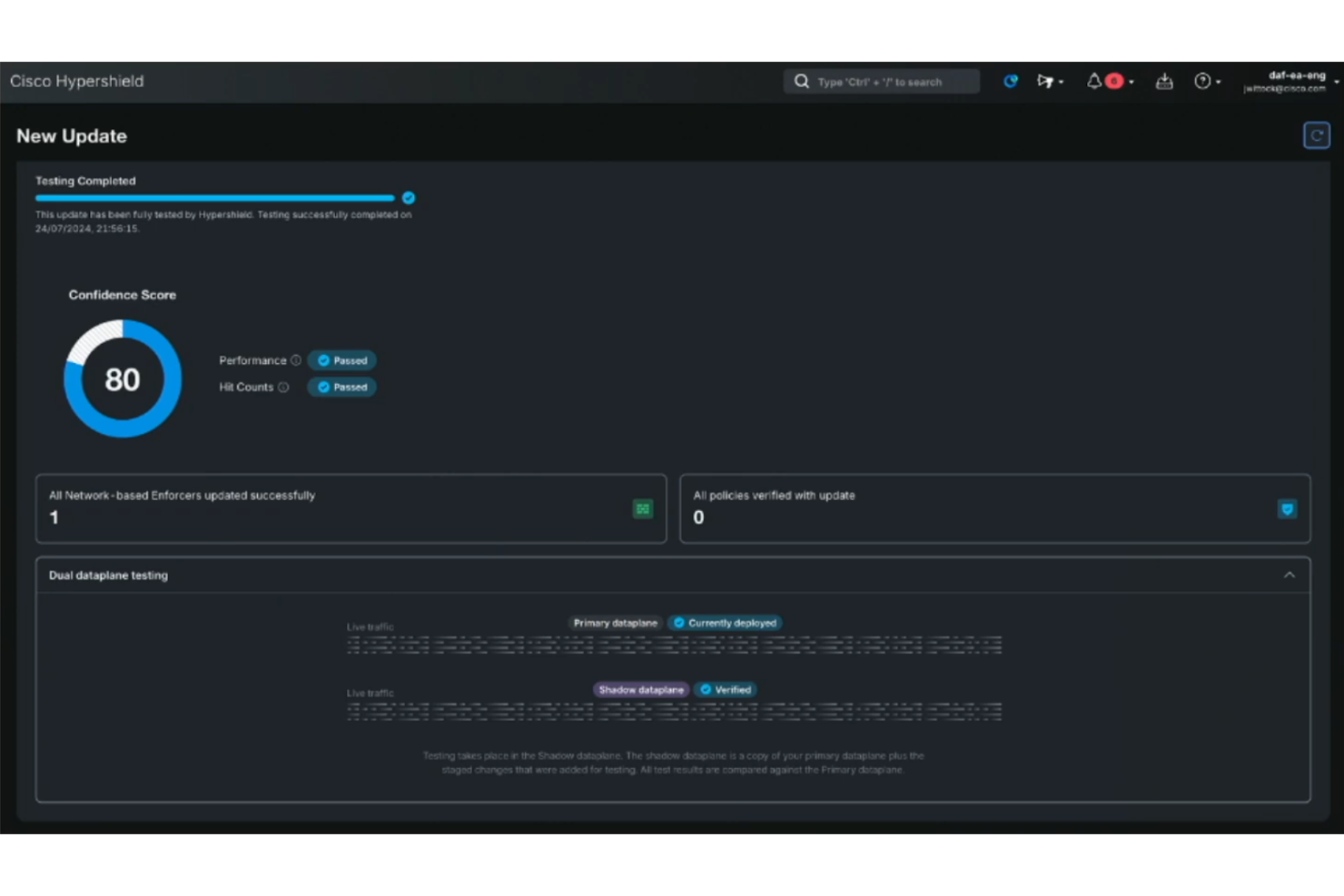

Cisco Hypershield bietet verteilte Mikrosegmentierung und Workload-Schutz für moderne Cloud-Umgebungen. Es richtet sich an Unternehmen, die ihre Netzwerkinfrastruktur durch fortschrittliche Bedrohungserkennung und -abwehr sichern möchten.

Warum ich Cisco Hypershield gewählt habe: Cisco Hypershield überzeugt im Bereich KI-basierter Netzwerkschutz und stattet Ihr Team mit KI-Tools zur Identifizierung und Eindämmung von Bedrohungen aus. Zu den KI-Funktionen gehören eine Echtzeit-Bedrohungserkennung, um Ihr Netzwerk vor neuen Bedrohungen zu schützen. Die Plattform nutzt maschinelles Lernen, um sich an neue Angriffsmuster anzupassen und einen kontinuierlichen Schutz zu gewährleisten. Die konsequente Integration von KI in die Netzwerksicherheit macht Cisco Hypershield zu einer überzeugenden Wahl für Unternehmen, die fortschrittlichen Schutz suchen.

Herausragende Funktionen & Integrationen:

Funktionen sind unter anderem Echtzeit-Überwachung der Netzwerkaktivitäten, automatisierte Bedrohungsreaktion zur Reduzierung manueller Eingriffe und detaillierte Analysen, die Einblicke in potenzielle Schwachstellen bieten. Diese Funktionen stärken die Fähigkeit Ihres Teams, eine sichere Netzwerkumgebung zu erhalten.

Integrationen umfassen Cisco Umbrella, Cisco SecureX, Cisco Firepower, Cisco AnyConnect, Cisco Meraki, Splunk, ServiceNow, Microsoft Azure, AWS und Google Cloud.

Pros and Cons

Pros:

- Echtzeit-Bedrohungserkennung und -reaktion

- Maschinelles Lernen passt sich neuen Bedrohungen an

- Detaillierte Sicherheitsanalysen und Einblicke

Cons:

- Implementierung kann strukturierte Planung erfordern

- Fokus primär auf Netzwerkschutz

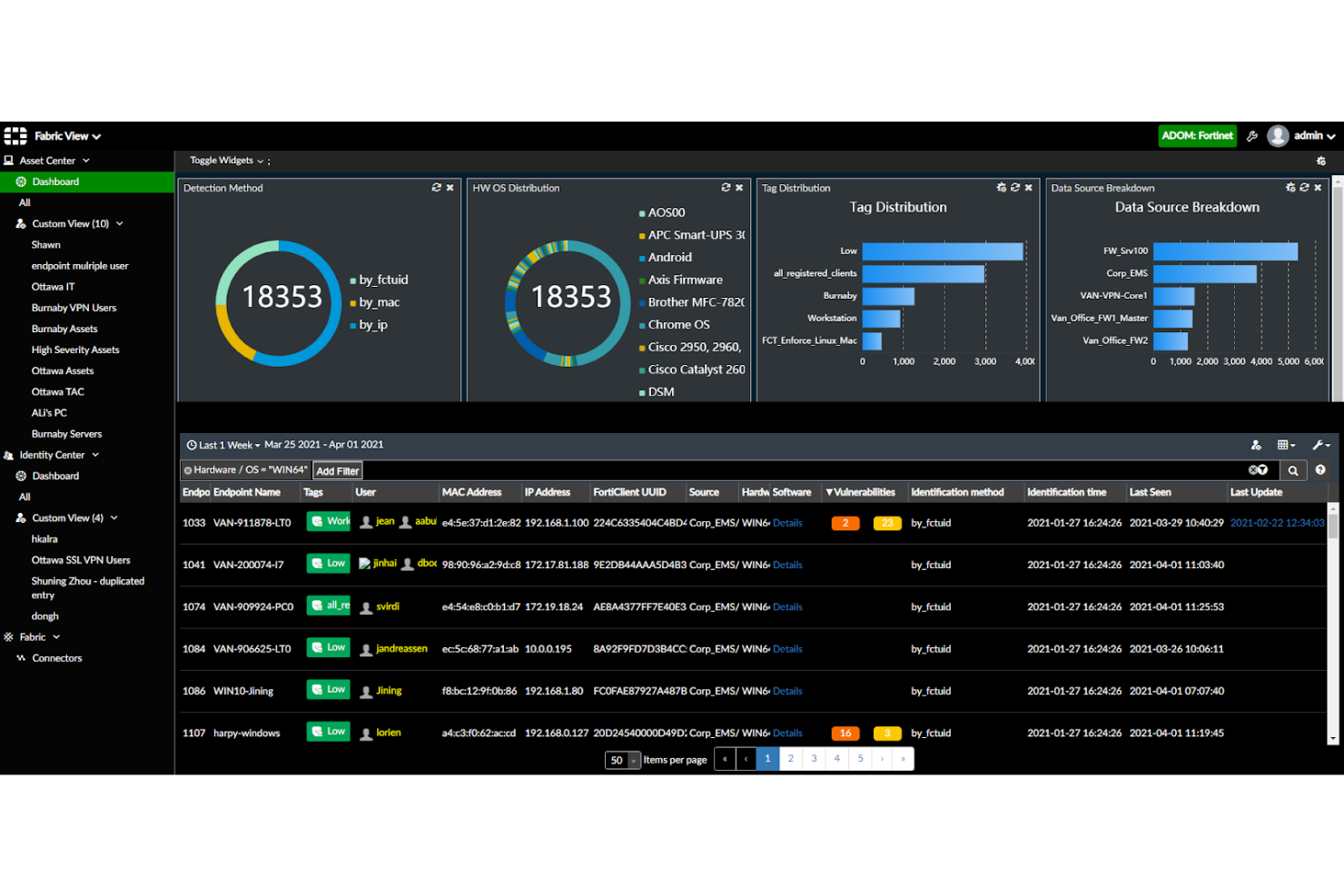

Fortinet ist eine Cybersecurity-Plattform, die KI-gestützte Bedrohungsinformationen bereitstellt und Unternehmen leistungsstarke Netzwerksicherheitslösungen bietet. Sie ermöglicht fortschrittliche Bedrohungserkennung und -abwehr, um Ihre Netzwerkinfrastruktur zu schützen.

Warum ich Fortinet ausgewählt habe: Fortinet liefert KI-gestützte Bedrohungsinformationen, die die Sicherheitslage Ihres Netzwerks verbessern. Zu den KI-Fähigkeiten gehören die Echtzeitanalyse von Bedrohungen, um Risiken zu erkennen und zu mindern. Die Plattform nutzt maschinelles Lernen, um sich an neue Bedrohungen anzupassen und so einen kontinuierlichen Schutz zu gewährleisten. Die Integration von Bedrohungsinformationen in die Sicherheitslösungen macht Fortinet zu einer starken Wahl für Unternehmen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen fortschrittlichen Firewall-Schutz zur Sicherung Ihrer Netzwerkperipherie, Intrusion-Prevention-Systeme zur Erkennung und Blockierung schädlicher Aktivitäten sowie sicheren VPN-Zugang für geschützte Verbindungen aus der Ferne. Diese Funktionen arbeiten zusammen, um eine sichere Netzwerkumgebung zu schaffen.

Integrationen umfassen Amazon Web Services (AWS), Microsoft Azure, Google Cloud, VMware und Cisco sowie die Unterstützung zusätzlicher zentraler SIEM-, Netzwerk- und Identitätssysteme.

Pros and Cons

Pros:

- Echtzeit-Bedrohungsanalyse und -reaktion

- Maschinelles Lernen passt sich neuen Bedrohungen an

- Netzwerksicherheitsfunktionen

Cons:

- Erweiterte Funktionen erfordern sorgfältige Konfiguration

- Kann ressourcenintensiv in der Verwaltung sein

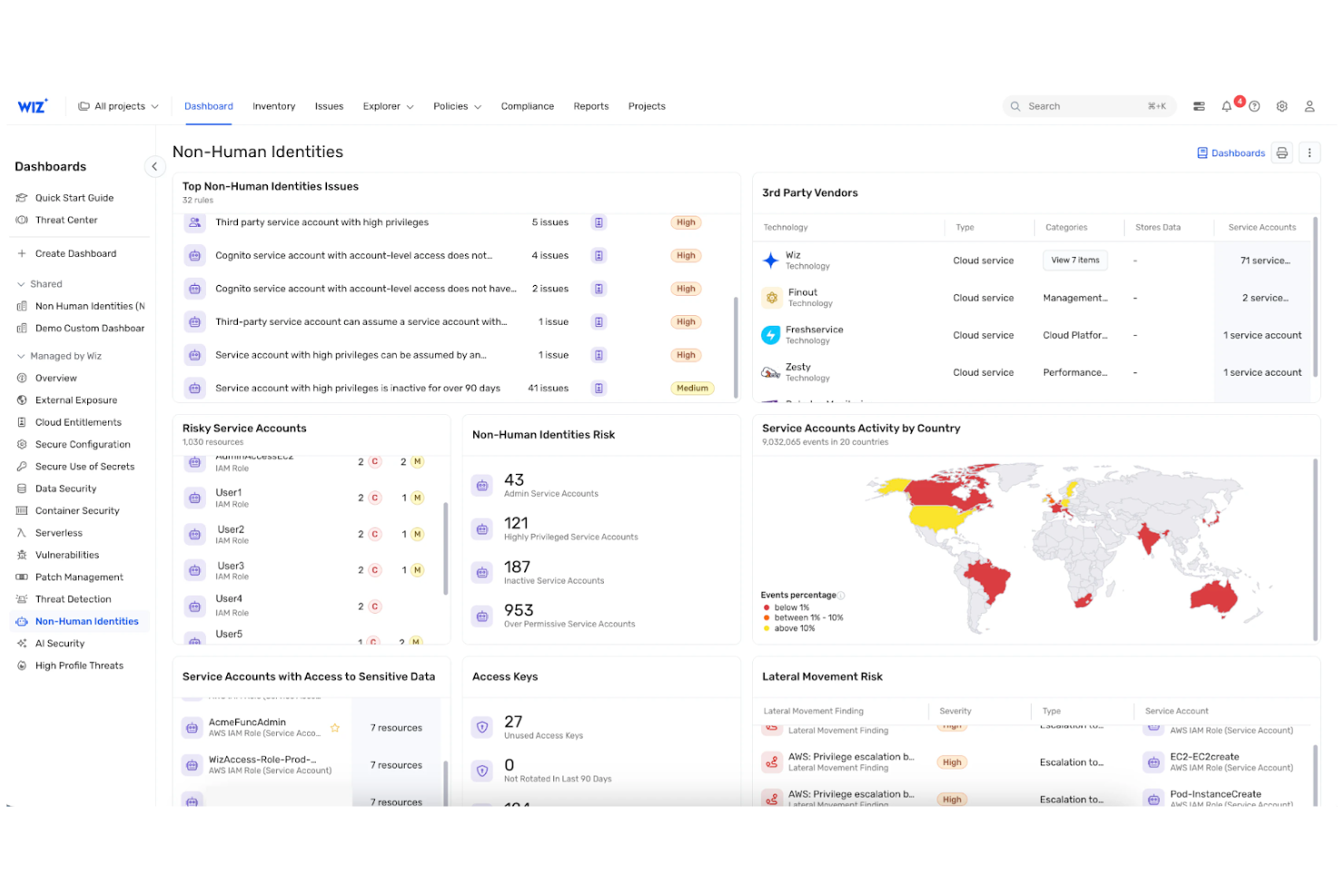

Wiz.io ist eine Cloud-Sicherheitsplattform, die für Unternehmen entwickelt wurde, die Einblicke in ihre Cloud-Umgebungen benötigen. Sie nutzt KI, um eine Echtzeit-Transparenz sowie Risikobewertung zu bieten und hilft Ihrem Team dabei, Cloud-Ressourcen zu schützen.

Warum ich Wiz.io gewählt habe: Wiz.io ist hervorragend geeignet, um Einblicke in die Cloud-Sicherheit zu gewinnen, und bietet einen klaren Überblick über Ihre Cloud-Infrastruktur. Zu den KI-Fähigkeiten gehören automatisierte Risikobewertung zur Erkennung potenzieller Schwachstellen sowie Echtzeit-Transparenz, die Ihrem Team ermöglicht, Probleme schnell anzugehen. Die intuitive Benutzeroberfläche von Wiz.io erleichtert die Verwaltung und Sicherung Ihrer Cloud-Umgebungen.

Hervorstechende Funktionen & Integrationen:

Funktionen beinhalten automatisierte Sicherheitsbewertungen, die Cloud-Konfigurationen prüfen, Echtzeit-Benachrichtigungen über potenzielle Risiken und ein benutzerfreundliches Dashboard, das Überwachungsaufgaben vereinfacht. Diese Funktionen sorgen dafür, dass Ihre Cloud-Infrastruktur sicher und konform bleibt.

Integrationen umfassen AWS, Microsoft Azure, Google Cloud, Kubernetes, Terraform, Slack, Jira, Datadog, Splunk und ServiceNow.

Pros and Cons

Pros:

- Echtzeit-Einblicke und Transparenz in der Cloud

- Automatisierte Risikobewertung und Benachrichtigungen

- Benutzerfreundliche Oberfläche für einfaches Management

Cons:

- Eventuell ist eine Integration mit vorhandenen Tools notwendig

- Die Ersteinrichtung kann komplex sein

Weitere KI-Cybersicherheits-Tools

Hier sind einige weitere Optionen für KI-Cybersicherheits-Tools, die es zwar nicht auf meine Kurzliste geschafft haben, die aber trotzdem einen Blick wert sind:

- Darktrace

Begrenzt auf Fokus auf E-Mail-Bedrohungen

- Arctic Wolf

Am besten geeignet für Managed Detection and Response

- Vectra AI

Am besten geeignet für die Erkennung von Netzwerkbedrohungen

- Lakera

Am besten geeignet für die Sicherheit von KI-Modellen

- Securonix

Am besten geeignet für KI-Sicherheitsanalysen

- HiddenLayer

Am besten für KI-Bedrohungsinformationen geeignet

- Protect AI

Am besten geeignet für Sicherheit von KI-Anwendungen

- NB Defense

Am besten geeignet für Notebook-Sicherheit

- Prompt Security

Am besten geeignet für KI-Cybersicherheitsautomatisierung

- Mindgard

Am besten geeignet für KI-basierte Risikoanalyse

Auswahlkriterien für KI-Cybersicherheits-Tools

Bei der Auswahl der besten KI-Cybersicherheits-Tools für diese Liste habe ich auf gängige Bedürfnisse und Herausforderungen von Käufer:innen wie die Genauigkeit der Bedrohungserkennung und die einfache Integration geachtet. Außerdem habe ich das folgende Bewertungsraster genutzt, um meine Bewertungen strukturiert und fair zu treffen:

Kernfunktionalität (25 % der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese häufigen Anwendungsfälle abdecken:

- Bedrohungserkennung und -abwehr

- Fähigkeiten zur Vorfallreaktion

- Netzwerküberwachung

- Datenschutz

- Compliance-Management

Weitere herausragende Funktionen (25 % der Gesamtbewertung)

Um das Feld noch weiter einzugrenzen, habe ich auch nach besonderen Funktionen gesucht, wie zum Beispiel:

- KI-gestützte Bedrohungsanalyse

- Verhaltensanalyse

- Automatisierte Vorfallreaktion

- Cloud-Sicherheitsintegration

- Echtzeit-Benachrichtigungen und Berichte

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

Um die Benutzerfreundlichkeit der Systeme einschätzen zu können, habe ich Folgendes betrachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassungsfähigkeit der Dashboards

- Zugänglichkeit der Funktionen

- Effizienz der Arbeitsabläufe

Onboarding (10 % der Gesamtbewertung)

Um die Onboarding-Erfahrung jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugriff auf Chatbots zur Unterstützung

- Hilfreiche Benutzerhandbücher

- Webinare für vertiefte Lerninhalte

Kundensupport (10 % der Gesamtbewertung)

Zur Bewertung der Kundensupport-Dienste jedes Softwareanbieters habe ich folgende Aspekte betrachtet:

- Verfügbarkeit von 24/7-Support

- Reaktionszeit auf Anfragen

- Zugang zu einem dedizierten Support-Team

- Qualität der Support-Dokumentation

- Verfügbarkeit von Live-Chat-Support

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu beurteilen, habe ich folgende Kriterien berücksichtigt:

- Konkurrenzfähige Preisgestaltung

- Umfang der enthaltenen Funktionen

- Optionen zur Skalierbarkeit

- Flexibilität der Preispläne

- Verfügbarkeit von kostenlosen Testversionen

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen von Kundenrezensionen Folgendes beachtet:

- Allgemeine Zufriedenheitsbewertungen

- Häufig genannte Vorteile

- Rückmeldungen zum Kundenservice

- Meinungen zur Integrationsfreundlichkeit

- Kommentare zur Wirksamkeit der Funktionen

Wie wählt man ein KI-Cybersicherheitstool aus?

Es ist leicht, sich in langen Funktionslisten und komplizierten Preisstrukturen zu verlieren. Damit Sie beim Auswahlprozess Ihrer Software fokussiert bleiben, finden Sie hier eine Checkliste wichtiger Faktoren, an die Sie denken sollten:

| Faktor | Worauf ist zu achten? |

|---|---|

| Skalierbarkeit | Wie wächst das Tool mit Ihrem Unternehmen? Stellen Sie sicher, dass es mehr Daten und Benutzerzahlen bewältigen kann, ohne an Leistung zu verlieren. |

| Integrationen | Ist das Tool mit Ihren bestehenden Systemen kompatibel? Prüfen Sie die Kompatibilität mit Software wie SIEM-Systemen oder Cloud-Diensten, um Arbeitsunterbrechungen zu vermeiden. |

| Anpassungsfähigkeit | Können Sie das Tool individuell auf Ihre Anforderungen zuschneiden? Achten Sie darauf, dass Einstellungen, Berichte und Benachrichtigungen an Ihre Sicherheitsrichtlinien angepasst werden können. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche für Ihr Team intuitiv? Testen Sie die Bedienungsfreundlichkeit, um sicherzustellen, dass Ihr Personal das Tool effektiv und mit minimalem Trainingsaufwand nutzen kann. |

| Implementierung und Onboarding | Wie lange dauert die Inbetriebnahme? Berücksichtigen Sie Zeit- und Ressourcenaufwand für die Einrichtung und ob während dieser Phase Support angeboten wird. |

| Kosten | Wie hoch sind die Gesamtkosten? Vergleichen Sie Preismodelle, einschließlich versteckter Kosten wie Wartung oder zusätzlicher Funktionen, damit alles in Ihr Budget passt. |

| Sicherheitsmaßnahmen | Welche Schutzmechanismen bietet das Tool? Achten Sie auf Verschlüsselung, Zugriffskontrollen und regelmäßige Updates, um Schwachstellen vorzubeugen. |

| Compliance-Anforderungen | Entspricht das Tool den Branchenvorschriften? Prüfen Sie die Einhaltung von Standards wie DSGVO oder HIPAA – insbesondere, wenn Sie sensible Daten verarbeiten. |

Was sind KI-Cybersicherheitstools?

KI-Cybersicherheitstools sind Softwarelösungen, die künstliche Intelligenz einsetzen, um Sicherheitsmaßnahmen zu verbessern und digitale Werte zu schützen. IT-Sicherheitsfachleute, IT-Teams und Netzwerkadministratoren nutzen solche Werkzeuge meist, um Bedrohungen schneller zu erkennen und effektiver darauf zu reagieren. Automatisierte Bedrohungserkennung, prädiktive Analysen und Echtzeitüberwachung helfen dabei, Schwachstellen zu identifizieren und Risiken effizient zu minimieren. Diese Tools bieten Nutzern erweiterte Sicherheitsfunktionen, entlasten menschliche Arbeitskräfte und steigern das gesamte Bedrohungsmanagement.

Funktionen

Achten Sie beim Auswählen von KI-Cybersicherheitstools besonders auf folgende Schlüsselfunktionen:

- Automatisierte Bedrohungserkennung: Nutzt KI, um potenzielle Sicherheitsbedrohungen in Echtzeit zu identifizieren und die Nutzer zu benachrichtigen, wodurch Reaktionszeiten verkürzt werden.

- Prädiktive Analysen: Analysiert Datenmuster, um potenzielle Sicherheitsverstöße vorherzusagen und proaktives Bedrohungsmanagement zu ermöglichen.

- Verhaltensanalyse: Überwacht das Benutzer- und Netzwerkverhalten, um Anomalien zu erkennen, die auf Sicherheitsrisiken hindeuten könnten.

- Echtzeit-Überwachung: Bietet eine kontinuierliche Überwachung der Netzwerkaktivitäten, um verdächtige Handlungen sofort zu erkennen.

- Automatisierte Reaktion auf Vorfälle: Automatisiert die Reaktion auf erkannte Bedrohungen, minimiert manuellen Aufwand und beschleunigt die Problemlösung.

- Analyse des Benutzerverhaltens: Überwacht und analysiert Nutzeraktivitäten, um ungewöhnliche Muster, die auf interne Bedrohungen hindeuten könnten, zu erkennen.

- Cloud-Sicherheitsintegration: Gewährleistet die Kompatibilität mit Cloud-Diensten, um Daten und Anwendungen in Cloud-Umgebungen zu schützen.

- Schwachstellen-Scanning: Durchsucht Systeme automatisch nach Schwachstellen, um zeitnahe Updates und stärkere Sicherheitsmaßnahmen zu ermöglichen.

- Maschinelles Lernen und Anpassung: Lernt kontinuierlich aus neuen Daten, um die Fähigkeiten bei der Bedrohungserkennung und -abwehr zu verbessern.

- Sicherheitsanalytik: Bietet detaillierte Einblicke und Berichte zu Sicherheitsvorfällen, damit Teams Risiken besser erkennen und mindern können.

Vorteile

Die Implementierung von KI-Sicherheitslösungen bringt zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Auf diese können Sie sich freuen:

- Stärkere allgemeine Sicherheitslage: KI schafft eine einheitliche, permanente Verteidigungsschicht, die blinde Flecken in Netzwerken, Endpunkten und Cloud-Umgebungen reduziert.

- Weniger erfolgreiche Angriffe: Durch das Erkennen subtiler oder verborgener Angriffsmuster verringert KI die Wahrscheinlichkeit von Sicherheitsverletzungen, Ransomware und Angriffen von innen.

- Niedrigere Betriebskosten: Automatisierte Priorisierung und Überwachung reduzieren den Bedarf an manueller Arbeit im Sicherheitsbereich und senken so die Kosten für den laufenden Betrieb.

- Schnellere Entscheidungsfindung in Krisen: KI verdichtet komplexe Bedrohungsdaten zu klaren Erkenntnissen, was es Teams erleichtert, im Ernstfall schneller zu reagieren.

- Bessere Ressourcenzuteilung: KI priorisiert die kritischsten Schwachstellen und stellt sicher, dass Ihr Team den größten Nutzen erzielt.

- Geringere Alarmmüdigkeit: Intelligentes Bewertungsverfahren und Geräuschunterdrückung verringern Fehlalarme, damit sich Analysten auf echte Bedrohungen konzentrieren können.

- Verbesserte Compliance-Bereitschaft: Automatisierte Prüfpfade, Richtlinienüberwachung und Risikobewertungen erleichtern das Einhalten gesetzlicher Anforderungen wie GDPR oder HIPAA.

Kosten & Preise

Die Auswahl von KI-Sicherheitslösungen erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und -tarife. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Tarife, Durchschnittspreise und typische Funktionen von KI-Sicherheitslösungen zusammen:

Tarifvergleichstabelle für KI-Sicherheitslösungen

| Tariftyp | Durchschnittspreis | Übliche Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Grundlegende Bedrohungserkennung, eingeschränkter Funktionszugang und Community-Support. |

| Persönlicher Tarif | $3-$60/Monat | Erweiterte Bedrohungserkennung, grundlegende Berichte und E-Mail-Support. |

| Business-Tarif | $60-$200/Monat | Umfassende Bedrohungserkennung, Echtzeitüberwachung, Analyse des Benutzerverhaltens und priorisierter Support. |

| Enterprise-Tarif | $500+/Monat oder individuell | Hochentwickelte Bedrohungsinformationen, individuelle Integrationen, dedizierter Account-Manager und 24/7-Support. |

FAQs zu KI-Cybersicherheitstools

Hier finden Sie Antworten auf häufig gestellte Fragen zu KI-Cybersicherheitstools:

Wie kann generative KI in der Cybersicherheit mit bestehenden Systemen integriert werden?

Die meisten Lösungen bieten APIs und native Integrationen, um sich mit Ihrer bestehenden IT-Infrastruktur zu verbinden. Sie können Ihr Tool zum Beispiel mit SIEM-Systemen, Cloud-Plattformen und Endpunktschutz-Software verknüpfen. Dies verbessert Ihre Sicherheitslage, indem es einen einheitlichen Überblick über Bedrohungen verschafft und die Reaktion auf Vorfälle optimiert. Prüfen Sie vor dem Kauf die Kompatibilität mit Ihren Systemen, um eine schnelle Integration zu gewährleisten.

Erfordern KI-Cybersicherheitstools eine spezielle Schulung für mein Team?

Die meisten KI-Cybersicherheitstools sind benutzerfreundlich gestaltet, dennoch ist eine Schulung für Funktionen wie Bedrohungsanalysen und Modellanpassungen von Vorteil. Suchen Sie nach Anbietern, die Tutorials, Webinare und Dokumentationen bereitstellen, damit Ihr Team die Plattform optimal nutzen kann.

Sind KI-Cybersicherheitstools wirksam gegen Zero-Day-Cyberangriffe?

Ja, KI-Cybersicherheitstools sind wirksam gegen Zero-Day-Angriffe und Malware. KI hilft, indem sie maschinelles Lernen und Anomalieerkennung nutzt, um ungewöhnliches Verhalten wie unerwartete Dateiänderungen oder Netzwerkverbindungen zu identifizieren, das von herkömmlichen signaturbasierten Tools oft übersehen wird. Durch die Analyse von Mustern und Abweichungen vom Normalzustand können potenzielle Bedrohungen frühzeitig erkannt werden; es ist jedoch wichtig, Ihre KI-Modelle stets aktuell zu halten, um neue Angriffsmethoden zu berücksichtigen.

Können KI-Cybersicherheitstools bei der Einhaltung von Compliance-Anforderungen unterstützen?

Ja, viele KI-Cybersicherheitstools unterstützen die Einhaltung von Compliance-Anforderungen. Sie bieten Funktionen wie Datenverschlüsselung, Zugriffskontrollen und Überwachungsprotokolle, sodass Sie Vorschriften wie die DSGVO oder HIPAA erfüllen können. Einige Tools setzen KI auch zur kontinuierlichen Überwachung Ihrer Angriffsfläche ein und sorgen dafür, dass neue Assets, Fehlkonfigurationen oder Schwachstellen schnell erkannt werden. Viele Plattformen bieten Compliance-Berichte und Dashboards, die Ihrem Team das Nachverfolgen der Einhaltung erleichtern. Achten Sie darauf, dass das von Ihnen gewählte Tool die spezifischen Compliance-Standards Ihrer Branche erfüllt, um rechtliche Probleme zu vermeiden.

Ist es möglich, KI-Cybersicherheitstools an spezifische Anforderungen anzupassen?

Ja, die meisten KI-Cybersicherheitstools bieten Anpassungsoptionen, um Ihre spezifischen Anforderungen zu erfüllen. Sie können Einstellungen wie Alarmschwellen, Berichtsformate und Zugriffsebenen individuell konfigurieren. Manche Tools erlauben sogar eigene Integrationen oder API-Nutzung zur weiteren Anpassung. Prüfen Sie vor dem Kauf die Anpassungsmöglichkeiten, damit das Tool Ihre individuellen Sicherheitsanforderungen abdeckt.

Wie geht es weiter:

Wenn Sie sich gerade über KI-Cybersicherheitstools informieren, nehmen Sie Kontakt zu einem SoftwareSelect-Berater für kostenlose Empfehlungen auf.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem die Berater Ihre individuellen Anforderungen besprechen. Anschließend erhalten Sie eine Liste geeigneter Softwarelösungen zur Auswahl. Die Berater begleiten Sie sogar durch den gesamten Kaufprozess, einschließlich Preisverhandlungen.