10 Beste DDoS-Schutz-Software Übersicht

Here's my pick of the 10 best software from the 11 tools reviewed.

In einer Ära, die von bandbreitenintensiven Anwendungen, APIs und großen Rechenzentren dominiert wird, war die Bedeutung von DDoS-Schutz-Software noch nie so entscheidend wie heute. Malware, Botnetze und Ausfallzeiten bedrohen die digitale Landschaft, sodass Dienstleister Anti-DDoS-Maßnahmen ergreifen müssen, um IP-Adressen und Webtraffic zu sichern.

Durch den Einsatz von Scrubbing-Zentren, Sicherheitsoperationen und fortschrittlichen Schutzmechanismen, die in der Lage sind, Angriffe im Tbps-Bereich abzuwehren, wird ein essentieller Bot-Schutz geboten. Caching-Methoden verstärken zusätzlich die Endpunkte und stellen einen unterbrechungsfreien Zugriff auf Daten und Dienste sicher. Wenn Sie sich wegen dieser digitalen Bedrohungen Sorgen machen, könnte es ein wichtiger Schritt sein, DDoS-Schutzoptionen zu prüfen, um Ihr Netzwerk zu sichern und sich Ruhe zu verschaffen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste DDoS-Schutz-Software Zusammenfassung

Diese Vergleichstabelle fasst die Preisdaten meiner Top-Auswahl an DDoS-Schutz-Software zusammen, um Ihnen dabei zu helfen, das beste Tool für Ihr Budget und Ihre geschäftlichen Anforderungen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Optimal zur Echtzeit-Angriffsabwehr | 30-tägige kostenlose Testphase + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten für Edge-Cloud-Performance | 30-tägige kostenlose Testphase + kostenloser Plan verfügbar | Ab $50/Benutzer/Monat | Website | |

| 3 | Am besten für umfassenden Netzwerkschutz geeignet | Kostenloser Plan + kostenlose Demo verfügbar | Ab $20/Benutzer/Monat | Website | |

| 4 | Am besten für hardwarebasierte Sicherheits-Appliances | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 5 | Am besten für DDoS-Abwehr im großen Stil geeignet | Not available | Preise auf Anfrage | Website | |

| 6 | Am besten geeignet für native AWS-Anwendungen | Not available | Ab $30/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 7 | Am besten geeignet für den Schutz von Azure-Diensten | Not available | Ab $3.000/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 8 | Am besten geeignet für Sicherheit auf Anwendungsebene | 30-tägige kostenlose Testversion verfügbar | Ab $59/Nutzer/Monat (jährliche Abrechnung) + $100 Grundgebühr pro Monat | Website | |

| 9 | Am besten für Threat Detection Intelligence | Not available | Preise auf Anfrage | Website | |

| 10 | Am besten für Multi-Vektor-Bedrohungsabwehr | Not available | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste DDoS-Schutz-Software Bewertung

Im Folgenden finden Sie meine ausführlichen Zusammenfassungen der besten DDoS-Schutz-Software, die es auf meine Auswahlliste geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- u0026amp; Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, damit Sie die beste Lösung für sich finden können.

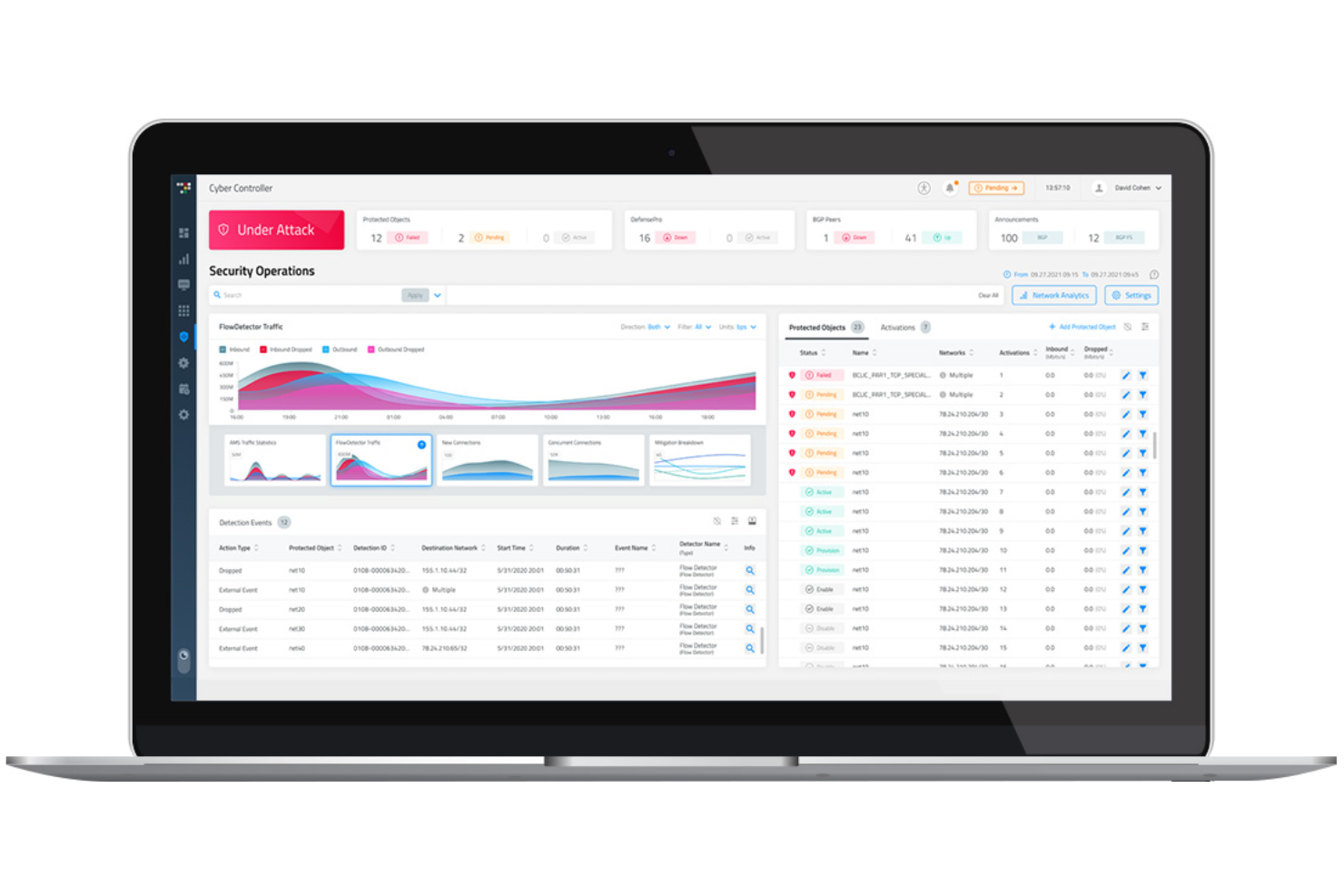

Radware DefensePro bietet unternehmensgerechten Schutz vor DDoS-Angriffen auf Netzwerk- und Anwendungsebene. Entwickelt für stark frequentierte Umgebungen liefert es eine kontinuierliche, automatisierte Erkennung und Abwehr, um die Serviceverfügbarkeit selbst unter schwerwiegenden Angriffen sicherzustellen. Als DDoS-Schutzlösung bietet es eine sofortige und intelligente Reaktion auf sich entwickelnde Bedrohungen, sowohl in lokalen als auch in Cloud-Infrastrukturen.

Warum ich Radware DefensePro gewählt habe: Ich habe Radware DefensePro wegen seines starken Fokus auf Echtzeit-Bedrohungsanalyse und Abwehr gewählt. Es überwacht den Netzwerkverkehr kontinuierlich, um anomales Verhalten zu erkennen und Bedrohungen zu neutralisieren, bevor sie Ihre Systeme beeinträchtigen können. Besonders gefällt mir die Kombination aus permanenter Erkennung und skalierbarem Cloud-Verteidigungsschutz, die es Ihnen ermöglicht, groß angelegte oder gezielte Angriffe ohne Ausfallzeiten zu bewältigen. Wenn Sie sofortigen, automatisierten Schutz benötigen, der sich an neue Angriffsmuster anpasst, sticht dieses Tool hervor.

Herausragende Funktionen und Integrationen von Radware DefensePro:

Funktionen umfassen automatisierten Zero-Day-Schutz, verhaltensbasierte Algorithmen für Angriffe auf Netzwerk- und Anwendungsebene sowie die Erstellung von Echtzeit-Signaturen für schnellere Reaktion.

Integrationen beinhalten AWS-Dienste, Azure-Dienste, Google Cloud, CrowdStrike, CyberArk, Darktrace, FireEye, Fortinet, GitHub, GitLab, Microsoft-Dienste, ServiceNow und Salesforce.

Pros and Cons

Pros:

- Integration in bestehende Sicherheitssysteme

- Echtzeitanalyse und -reaktion

- Unterstützt lokale, Cloud- und Hybrid-Implementierungen

Cons:

- Individuelle Einrichtung erfordert eventuell Expertenunterstützung

- Preise werden nicht öffentlich genannt

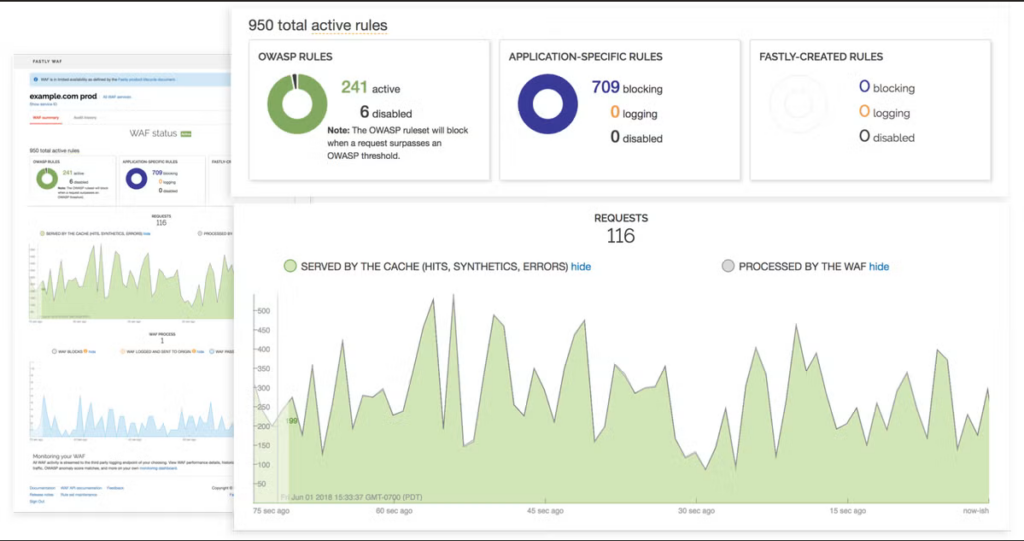

Fastly ist ein Echtzeit-Content Delivery Network (CDN), das die Leistungsfähigkeit von Edge-Cloud-Computing nutzt, um Online-Erlebnisse zu optimieren und zu beschleunigen. Das Unternehmen konzentriert sich besonders darauf, durch seine global verteilte Edge-Cloud-Plattform eine überlegene Performance zu bieten. Dieser starke Fokus auf Edge-Cloud-Leistung steht im Einklang mit der Aussage, dass Fastly in diesem Bereich am besten geeignet ist.

Warum ich Fastly gewählt habe: Ich habe Fastly nach einem sorgfältigen Vergleich mit anderen CDNs ausgewählt, wobei ich den Schwerpunkt auf ihre Fähigkeiten im Bereich Edge-Cloud-Computing gelegt habe. Die einzigartige Architektur von Fastly und das Engagement für Performance am Netzwerkrand heben es von Mitbewerbern ab. Ich habe festgestellt, dass Fastly 'Am besten für Edge-Cloud-Performance' ist, aufgrund des umfangreichen globalen Netzwerks und des innovativen Einsatzes von Edge-Computing, um Inhalte mit unübertroffener Geschwindigkeit und Zuverlässigkeit bereitzustellen.

Herausragende Funktionen & Integrationen:

Die wichtigsten Funktionen von Fastly umfassen das sofortige Löschen zwischengespeicherter Inhalte, Echtzeit-Analysen und programmierbare Edge-Computing-Fähigkeiten. Es integriert sich mit beliebten Content-Management-Systemen wie WordPress und Drupal, E-Commerce-Plattformen wie Magento sowie Webentwicklungs-Frameworks wie Ruby on Rails.

Diese Integrationen sind entscheidend, um das Nutzererlebnis zu verbessern, indem Inhalte schneller und effizienter bereitgestellt werden.

Pros and Cons

Pros:

- Umfangreiches globales Netzwerk von Edge-Standorten

- Echtzeit-Einblicke und Kontrolle über die Content-Auslieferung

- Breites Spektrum an Integrationen mit beliebten Plattformen

Cons:

- Preisgestaltung kann für kleine Unternehmen teuer sein

- Komplexität kann für weniger technische Nutzer eine Herausforderung darstellen

- Begrenzte Funktionalitäten außerhalb der Edge-Computing-Fähigkeiten

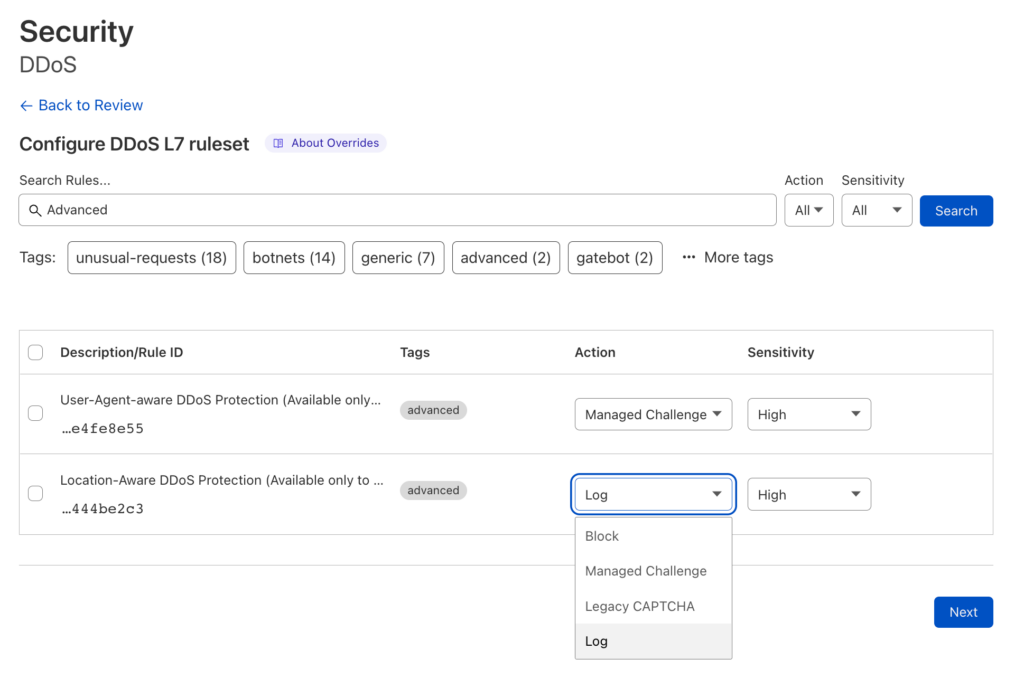

Cloudflare bietet eine robuste Lösung zum Schutz Ihres Netzwerks, indem es eine Vielzahl von Sicherheitsfunktionen wie DDoS-Schutz, Firewall und Content Delivery Network (CDN)-Dienste bereitstellt. Als anerkannter Anbieter für umfassenden Netzwerkschutz ermöglicht Cloudflare Unternehmen, ihre gesamte Online-Präsenz effizient zu sichern.

Warum ich Cloudflare ausgewählt habe: Ich habe mich für Cloudflare entschieden, weil es sich durch seinen Ruf und das breite Spektrum an Funktionen von anderen DDoS-Schutzlösungen abhebt. Der umfassende Netzwerkschutz ist optimal auf die verschiedensten Unternehmensanforderungen abgestimmt und sorgt dafür, dass wichtige Daten und Prozesse ununterbrochen bleiben. Die Kombination aus CDN-Diensten, SSL und dem globalen Anycast-Netzwerk machen Cloudflare besonders, da dadurch sowohl Sicherheit als auch hohe Leistung gewährleistet werden. Cloudflares Engagement für Schutz und Performance ist aus meiner Sicht der Grund, warum es die beste Option für umfassenden Netzwerkschutz ist.

Hervorstechende Funktionen & Integrationen:

Cloudflare bietet ein ganzheitliches Paket an Funktionen wie DDoS-Abwehr, Web Application Firewall (WAF), sicheres DNS und intelligentes Routing. Es bietet DDoS-Schutz für jede Anwendung, einschließlich FTP, SSH, VoIP, Gaming oder jede Anwendung, die auf dem TCP/UDP-Protokoll läuft. Diese Fähigkeiten schützen vor Schwachstellen und optimieren das Netzwerk für maximale Leistung. Die CDN-Dienste von Cloudflare verteilen Inhalte über ein globales Netzwerk und sorgen so für eine schnelle Auslieferung.

Das Tool integriert sich auch mit einer Vielzahl von Plattformen, wodurch Unternehmen ihre Netzwerkprozesse effizienter gestalten können. Diese Integrationen umfassen Kompatibilität mit wichtigen Cloud-Anbietern, Website-Plattformen und Analyse-Tools, was Nutzern Flexibilität in der Anwendung von Cloudflare-Diensten bietet.

Pros and Cons

Pros:

- Umfassender Schutz vor verschiedenen Bedrohungen

- Starke CDN-Dienste zur Steigerung der Website-Performance

- Einfache Integration in bestehende Plattformen

Cons:

- Einige fortgeschrittene Funktionen nur in höheren Tarifen verfügbar

- Konfiguration kann für neue Nutzer komplex sein

- Begrenzter Kundensupport bei günstigeren Preismodellen

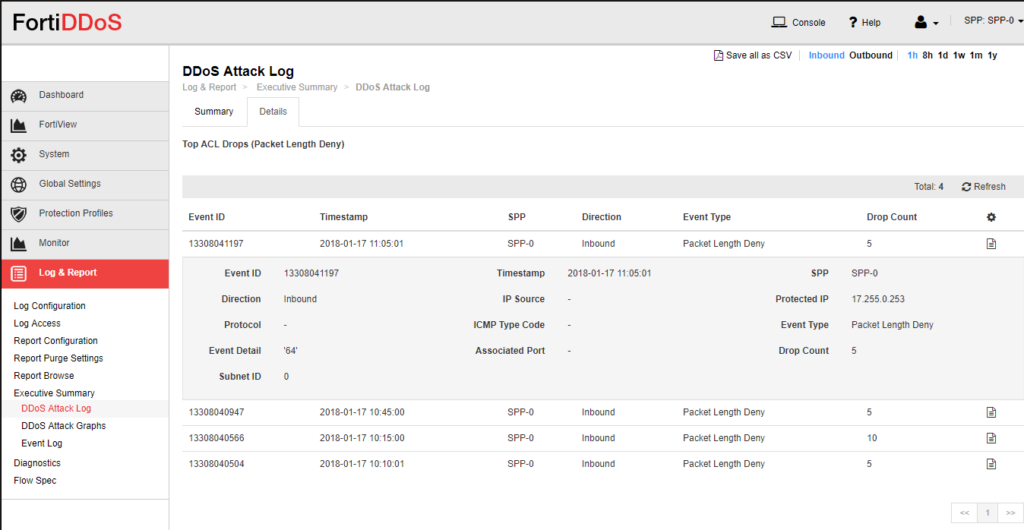

FortiDDoS ist eine renommierte Sicherheitslösung, die sich auf hardwarebasierte DDoS-Abwehr spezialisiert hat. Sie bietet dedizierte Appliances, die speziell dafür entwickelt wurden, Distributed-Denial-of-Service-Angriffe schnell zu erkennen und abzuwehren. Der spezielle Fokus auf hardwarebasierte Appliances positioniert das Tool als beste Wahl in dieser Kategorie und bietet robuste Sicherheit, die direkt in die Netzwerkinfrastruktur integriert ist.

Warum ich FortiDDoS gewählt habe: Ich habe FortiDDoS nach einem gründlichen Vergleich und einer sorgfältigen Auswahl innerhalb der Welt der hardwarebasierten Sicherheits-Appliances ausgesucht. Das hervorstechende Merkmal war für mich die konsequente Ausrichtung auf Hardware-Lösungen anstelle von Software, was eine Widerstandsfähigkeit und Leistung bietet, die besonders in hochsensiblen Umgebungen gefragt ist. Ich habe entschieden, dass FortiDDoS „Am besten für hardwarebasierte Sicherheits-Appliances“ ist – aufgrund des einzigartigen Ansatzes und meiner Einschätzung der überlegenen Effektivität in genau diesem Bereich.

Herausragende Funktionen & Integrationen:

FortiDDoS stellt speziell entwickelte Appliances zur Verfügung, die Echtzeit-Transparenz, Angriffserkennung und -abwehr bieten. Es setzt fortschrittliche Algorithmen zur Erkennung und Bekämpfung von Bedrohungen ein, wobei Fehlalarme auf ein Minimum reduziert werden.

FortiDDoS ist eine renommierte Sicherheitslösung, die sich auf hardwarebasierte DDoS-Abwehr spezialisiert hat. Sie bietet dedizierte Appliances, die speziell dafür entwickelt wurden, Distributed-Denial-of-Service-Angriffe schnell zu erkennen und abzuwehren. Der spezielle Fokus auf hardwarebasierte Appliances positioniert das Tool als beste Wahl in dieser Kategorie und bietet robuste Sicherheit, die direkt in die Netzwerkinfrastruktur integriert ist.

Warum ich FortiDDoS gewählt habe:

Ich habe FortiDDoS nach einem gründlichen Vergleich und einer sorgfältigen Auswahl innerhalb der Welt der hardwarebasierten Sicherheits-Appliances ausgesucht. Das hervorstechende Merkmal war für mich die konsequente Ausrichtung auf Hardware-Lösungen anstelle von Software, was eine Widerstandsfähigkeit und Leistung bietet, die besonders in hochsensiblen Umgebungen gefragt ist. Ich habe entschieden, dass FortiDDoS „Am besten für hardwarebasierte Sicherheits-Appliances“ ist – aufgrund des einzigartigen Ansatzes und meiner Einschätzung der überlegenen Effektivität in genau diesem Bereich.

Herausragende Funktionen & Integrationen:

FortiDDoS stellt speziell entwickelte Appliances zur Verfügung, die Echtzeit-Transparenz, Angriffserkennung und -abwehr bieten. Es setzt fortschrittliche Algorithmen zur Erkennung und Bekämpfung von Bedrohungen ein und sorgt dafür, dass Fehlalarme auf ein Minimum reduziert werden. Die Integrationsmöglichkeiten mit FortiDDoS sind vielfältig, darunter die Kompatibilität mit vorhandenen Netzwerksystemen und die Abstimmung mit anderen Sicherheitslösungen von Fortinet. Die Möglichkeiten mit FortiDDoS sind umfangreich, einschließlich der Kompatibilität mit bestehenden Netzwerksystemen und der Integration mit anderen Sicherheitslösungen von Fortinet.

Pros and Cons

Pros:

- Spezieller Fokus auf hardwarebasierte Sicherheit und dadurch eine einzigartige Schutzebene

- Integration mit bestehenden Netzwerksystemen und anderen Fortinet-Produkten

- Echtzeit-Transparenz und fortschrittliche Mechanismen zur Angriffserkennung

Cons:

- Mangelnde Preistransparenz

- Möglicherweise nicht geeignet für kleine Unternehmen oder einzelne Nutzer, da hardwareorientiert

- Potenzielle Komplexität bei Implementierung und Wartung der Hardware-Appliances

Akamai Prolexic bietet einen robusten Schutz vor umfangreichen Distributed Denial of Service-Angriffen und schützt Unternehmen wirksam vor diesen potenziell lähmenden Attacken. Sein Design für die Abwehr von Angriffen im großen Stil macht es besonders effektiv für Unternehmen, die häufig Ziel umfassender DDoS-Angriffe sind. Daher gilt es als beste Wahl für die Abwehr groß angelegter DDoS-Attacken.

Warum ich Akamai Prolexic gewählt habe: Ich habe mich für Akamai Prolexic entschieden, wegen der einzigartigen Fähigkeit, umfassende DDoS-Angriffe wie UDP-Floods, SYN-Floods, HTTP GET- und POST-Floods zu bewältigen – ein Aspekt, der es von anderen Tools unterscheidet. Bei der Auswahl und Bewertung verschiedener Optionen stachen insbesondere das Ausmaß und die Raffinesse der Abwehrmöglichkeiten hervor. Diese Fähigkeit, groß angelegte DDoS-Angriffe abzuwehren und dabei Stabilität zu gewährleisten, bestätigt die Positionierung als beste Lösung für DDoS-Abwehr im großen Stil.

Hervorstechende Funktionen & Integrationen:

Akamai Prolexic verfügt über fortschrittliches Routing und erkennt Angriffe anhand von Raten, wodurch rechtzeitige und effiziente Abwehrmaßnahmen bei massiven Angriffen gewährleistet werden. Die Threat Intelligence und die adaptiven Ratenkontrollen machen es zu einer umfassenden Lösung für großflächigen Schutz.

Die Integration mit bestehenden Sicherheitssystemen und Tools zur Verkehrsüberwachung sorgt dafür, dass der Abwehrprozess auf die individuellen Anforderungen jeder Organisation abgestimmt ist und bestätigt seine Spitzenposition im Bereich DDoS-Schutz für groß angelegte Angriffe.

Pros and Cons

Pros:

- Spezialisiert auf groß angelegte Angriffe

- Adaptive Ratenkontrollen

- Integration mit bestehenden Sicherheitssystemen

Cons:

- Für kleinere Unternehmen möglicherweise unverhältnismäßig

- Komplexer Einrichtungsprozess

- Preisinformationen nicht ohne Weiteres verfügbar

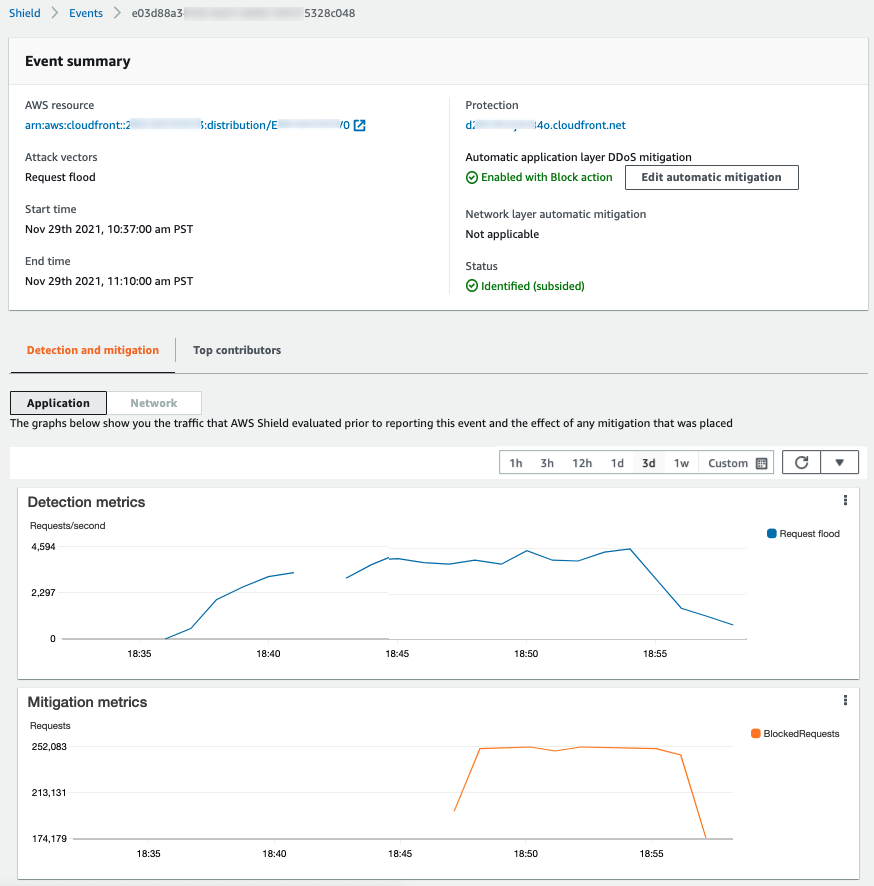

AWS Shield ist ein verwalteter Distributed-Denial-of-Service (DDoS)-Schutzdienst, der darauf ausgelegt ist, AWS-Anwendungen vor Angriffen auf Infrastruktur- und Anwendungsebene zu schützen. Da der Dienst speziell für AWS entwickelt wurde, bietet er optimierten Schutz für native Anwendungen innerhalb des AWS-Ökosystems und ist somit die beste Wahl für Unternehmen, die stark auf AWS-Technologien setzen.

Warum ich AWS Shield ausgewählt habe: Ich habe AWS Shield in diese Liste aufgenommen, nachdem ich die Integrationsmöglichkeiten und die Abstimmung mit AWS-Diensten genau verglichen habe. Das herausragende Merkmal ist die enge Integration mit nativen AWS-Anwendungen, wodurch dedizierter Schutz und Leistungsoptimierung geboten wird. Bei der Bewertung des Nutzens dieses Tools zeigte sich, dass AWS Shield am besten für native AWS-Anwendungen geeignet ist, da es die inhärenten Möglichkeiten von AWS nutzt, um einen robusten, maßgeschneiderten Schutz zu bieten.

Herausragende Funktionen & Integrationen:

AWS Shield bietet Funktionen wie Echtzeit-Angriffserkennung, nahezu Echtzeit-Transparenz bei laufenden Angriffen und DDoS-Angriffsabwehr. Die tiefe Integration mit AWS-Diensten wie Amazon CloudFront, Amazon Route 53 und Elastic Load Balancing verbessert die allgemeine Sicherheitslage von AWS-nativen Anwendungen erheblich. Diese Funktionen sind besonders wichtig für Unternehmen, die auf die AWS-Infrastruktur angewiesen sind, da sie die Synergie zwischen AWS Shield und ihren bestehenden AWS-Diensten voll ausschöpfen können.

Pros and Cons

Pros:

- Ausgezeichnete Integration mit AWS-Diensten

- Umfassender DDoS-Schutz, maßgeschneidert für AWS-Umgebungen

- Zugriff auf das 24/7 AWS DDoS Response Team

Cons:

- Begrenzte Effektivität außerhalb der AWS-Umgebung

- Die Preisstruktur kann je nach benötigtem Schutzniveau komplex werden

- Mitunter steile Lernkurve für Anwender ohne Erfahrung mit der AWS-Infrastruktur

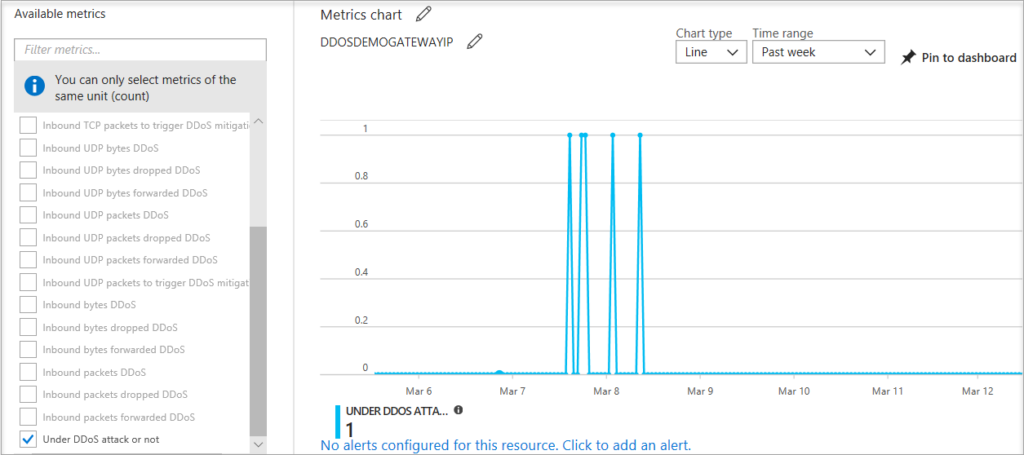

Azure DDoS Protection ist eine Sicherheitsfunktion, die entwickelt wurde, um Azure-Anwendungen vor Distributed Denial of Service (DDoS)-Angriffen zu schützen. Sie ist nativ in Azure integriert und bietet spezialisierte Abwehrmechanismen für auf der Azure-Plattform gehostete Dienste. Damit ist sie die ideale Wahl für alle, die gezielt einen Schutz für Azure-Dienste suchen.

Warum ich Azure DDoS Protection ausgewählt habe: Ich habe Azure DDoS Protection nach einem gründlichen Vergleich mit anderen DDoS-Abwehrlösungen ausgewählt. Was es besonders macht, ist die Integration in das Azure-Ökosystem, wodurch es ideal auf Azure-basierte Anwendungen abgestimmt ist. Ich beurteilte dieses Tool als 'Am besten geeignet für den Schutz von Azure-Diensten', da seine Funktionen speziell darauf ausgerichtet sind, Anwendungen in der Azure-Umgebung zu optimieren und abzusichern.

Herausragende Funktionen & Integrationen:

Azure DDoS Protection bietet Funktionen wie adaptive Ratenbegrenzung, Abwehr auf Anwendungsebene und Angriffsanalysen. Die Integration mit Azure-Diensten wie Azure Virtual Networks, Application Gateway und Load Balancer sorgt für umfassenden Schutz und einfache Nutzung innerhalb des Microsoft Azure-Ökosystems.

Diese Integrationen sind für Unternehmen, die Azure nutzen, von grundlegender Bedeutung, da sie die Sicherheit verbessern und gleichzeitig die Leistung erhalten.

Pros and Cons

Pros:

- Native Integration in Azure-Dienste

- Robuster und adaptiver Schutz gegen verschiedene DDoS-Angriffsvektoren

- Detaillierte Angriffsanalysen für bessere Einblicke

Cons:

- Höhere Preise im Vergleich zu einigen Wettbewerbern

- Begrenzte Wirksamkeit außerhalb von Azure-Umgebungen

- Kann zusätzliche Konfiguration für nicht standardmäßige Anwendungen erfordern

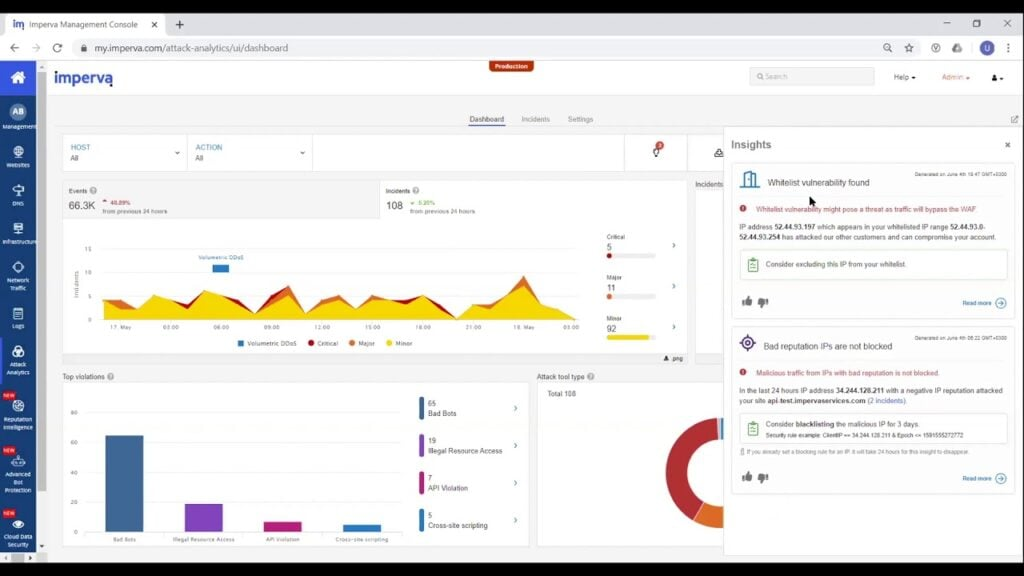

Imperva ist eine cloudbasierte Application-Delivery-Plattform, die sich auf den Schutz von Webanwendungen vor gezielten Bedrohungen spezialisiert hat. Mit dem Fokus auf Sicherheit auf Anwendungsebene ist Imperva darauf ausgerichtet, gegen ausgeklügelte Angriffe zu schützen, die gezielt einzelne Anwendungen ins Visier nehmen. Damit ist sie die beste Wahl für alle, die genau diesen Schutz benötigen.

Warum ich Imperva ausgewählt habe: Ich habe mich nach sorgfältiger Analyse der einzigartigen Fähigkeit von Imperva, insbesondere Sicherheit auf Anwendungsebene bereitzustellen, für das Tool entschieden. Im Vergleich mit anderen Tools hebt sich Imperva durch das Engagement für diesen speziellen Sicherheitsbereich ab. Es überwacht Netzwerkverkehr in Echtzeit, um verdächtige Aktivitäten zu identifizieren, und schützt vor Cyberangriffen mit 99,999 % SLA-Verfügbarkeit für das Content-Delivery-Netzwerk (CDN), die Cloud-WAF und DNS-Schutz. Angesichts der zunehmenden Komplexität gezielter Angriffe auf Anwendungen habe ich festgestellt, dass Imperva tatsächlich die beste Lösung für Sicherheit auf Anwendungsebene ist.

Hervorstechende Funktionen & Integrationen:

Imperva-Funktionen umfassen fortschrittliches Bot-Management, eine Web Application Firewall (WAF) und individuelle Sicherheitsregeln, die auf einzelne Anwendungen zugeschnitten sind. Diese Funktionen ermöglichen einen differenzierteren Ansatz bei der Sicherheit, der sich an verschiedene Anwendungsstrukturen anpassen lässt.

Imperva bietet Integrationen mit gängigen Content-Management-Systemen, Analysetools und SIEM-Systemen, sodass eine umfassende Anwendungssicherheitsstrategie möglich ist, die sich in bestehende Infrastruktur einfügt.

Pros and Cons

Pros:

- Spezialisiert auf Anwendungsschutz

- Fortschrittliche Bot-Abwehr

- Große Auswahl an Integrationen

Cons:

- Könnte für kleine Organisationen teuer sein

- Kann komplex in der Konfiguration sein

- Grundgebühr könnte kleinere Nutzer abschrecken

Arbor Networks bietet eine fortschrittliche Suite von Tools zur Erkennung und Abwehr netzwerkbasierter Bedrohungen. Mit seinem ausgefeilten, intelligenten Ansatz zur Identifizierung und Bewältigung von Sicherheitsherausforderungen legt Arbor Networks Wert darauf, umfassende Einblicke und Analysen zu aktuellen und aufkommenden Bedrohungen zu liefern. Diese analyseorientierten Funktionen machen es zum besten Tool für Unternehmen, die eine fortschrittliche Bedrohungserkennungsintelligenz suchen.

Warum ich Arbor Networks gewählt habe: Ich habe Arbor Networks ausgewählt, nachdem ich dessen Fähigkeiten im Bereich Threat Intelligence eingehend mit anderen Wettbewerbern verglichen habe. Es zeichnet sich durch seine umfassenden Intelligence-Funktionen aus, die es ermöglichen, Bedrohungen nicht nur zu erkennen, sondern auch deren Charakter zu verstehen und Einblicke zu bieten, die über einfache Sicherheitsmaßnahmen hinausgehen. Ich habe festgestellt, dass Arbor Networks am besten für Threat Detection Intelligence geeignet ist und ein Maß an Verständnis bietet, das für eine sichere und aufgeklärte Netzwerkumgebung unerlässlich ist.

Herausragende Funktionen & Integrationen:

Arbor Networks bietet Funktionen wie Advanced Threat Intelligence, Cloud Signal und ATLAS Intelligence Feed, die zu einer erweiterten Bedrohungserkennung beitragen. Dieser netzwerkzentrierte Ansatz stellt sicher, dass das Tool Bedrohungen nicht nur reaktiv, sondern auch proaktiv erkennt.

Integrationen mit wichtigen Systemen für Security Information and Event Management (SIEM) sowie die Kompatibilität mit verschiedensten Netzwerkinfrastrukturen ermöglichen es Arbor Networks, sich problemlos in verschiedene IT-Umgebungen zu integrieren.

Pros and Cons

Pros:

- Umfassende Threat-Intelligence-Funktionen

- Integration mit verschiedenen SIEM-Systemen

- Proaktiver Ansatz zur Bedrohungserkennung

Cons:

- Komplexität kann eine hohe Lernkurve mit sich bringen

- Preisinformationen sind nicht transparent

- Möglicherweise ist spezielles Personal für den vollen Funktionsumfang und das Verständnis erforderlich

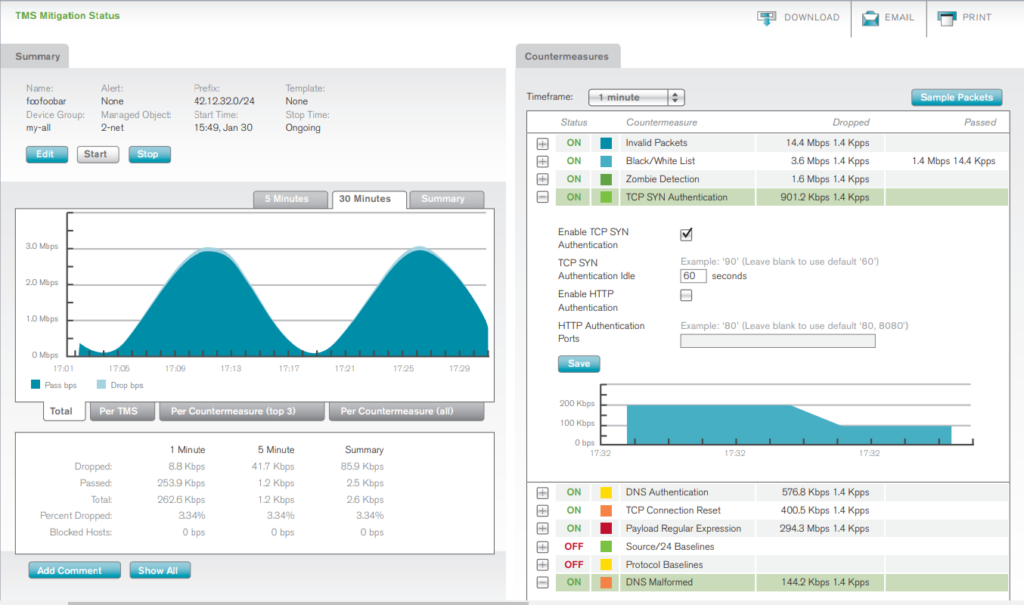

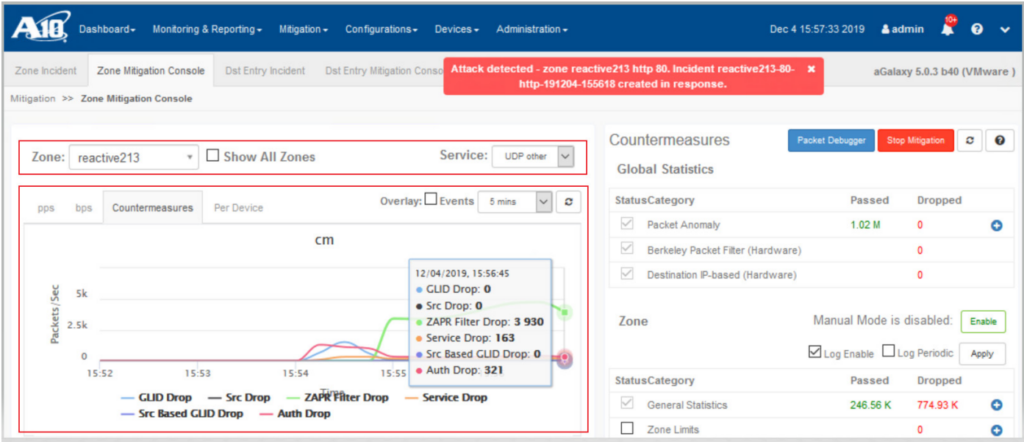

A10 Thunder TPS ist ein umfassendes Bedrohungsschutzsystem, das darauf ausgelegt ist, verschiedene Cyberbedrohungen über unterschiedliche Angriffsvektoren hinweg zu erkennen und abzuwehren. Die Fähigkeit, mehrere Angriffsvektoren gleichzeitig zu analysieren und darauf zu reagieren, macht es zu einem unverzichtbaren Werkzeug für Unternehmen, die einen starken Schutz benötigen. Diese Multi-Vektor-Reaktionsfähigkeit unterstreicht, warum der A10 Thunder TPS für diese spezielle Funktion am besten geeignet ist.

Warum ich A10 Thunder TPS gewählt habe: Ich habe A10 Thunder TPS ausgewählt, nachdem ich seine Funktionen bewertet und mit ähnlichen Produkten auf dem Markt verglichen habe. Was es besonders auszeichnet, ist die intelligente Automatisierung sowie Skalierbarkeit, die es ermöglicht, unterschiedlichste und sich ständig weiterentwickelnde Bedrohungen zu bewältigen. Basierend auf meiner Analyse und Einschätzung habe ich festgestellt, dass A10 Thunder TPS 'Am besten für Multi-Vektor-Bedrohungsabwehr' geeignet ist, da es mit ausgereiften Mechanismen Bedrohungen über verschiedene Kanäle hinweg identifiziert und neutralisiert.

Herausragende Funktionen & Integrationen:

A10 Thunder TPS bietet Schlüsselfunktionen wie fortschrittlichen DDoS-Schutz, maschinelles Lernen zur Bedrohungserkennung und eine hoch skalierbare Architektur. Es lässt sich effektiv in bestehende Security Information and Event Management (SIEM)-Systeme, Threat-Intelligence-Plattformen und verschiedene Netzwerk-Infrastrukturkomponenten integrieren.

Diese Integrationen helfen dabei, die gesamte Sicherheitslage des Unternehmens zu vereinheitlichen und machen es widerstandsfähiger gegenüber komplexen Angriffen.

Pros and Cons

Pros:

- Effektive Reaktion auf Multi-Vektor-Bedrohungen

- Skalierbar zur Bewältigung steigender Verkehrslasten ohne Effizienzverlust

- Umfassende Integration in bestehende Sicherheits- und Netzwerksysteme

Cons:

- Preisinformationen sind nicht ohne Weiteres transparent

- Spezialkenntnisse für Konfiguration und Optimierung unter Umständen erforderlich

- Begrenzte Dokumentation oder Community-Unterstützung, was das Troubleshooting erschweren kann

Weitere DDoS-Schutz-Software

Hier sind einige zusätzliche DDoS-Schutz-Software-Optionen, die nicht auf meine Auswahlliste gekommen sind, aber dennoch einen Blick wert sind:

- Corero SmartWall

Am besten für automatische Angriffserkennung

Kriterien zur Auswahl von DDoS-Schutz-Software

Bei der Auswahl der besten DDoS-Schutz-Software für diese Liste habe ich typische Bedürfnisse und Schmerzpunkte wie Netzwerkskalierbarkeit und Echtzeit-Bedrohungserkennung berücksichtigt. Außerdem habe ich das folgende Bewertungsschema genutzt, um die Auswertung strukturiert und fair zu gestalten:

Kernfunktionalität (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung folgende alltägliche Anwendungsfälle abdecken:

- Abwehr von DDoS-Angriffen

- Echtzeitüberwachung des Datenverkehrs

- Automatisierte Bedrohungserkennung

- Skalierbarkeit für wachsende Netzwerke

- Umfassende Berichterstattung

Weitere herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich zudem nach besonderen Eigenschaften gesucht, etwa:

- KI-gestützte Bedrohungsinformation

- Geo-Blocking-Funktionen

- Anpassbare Warnmeldungen

- Integrierte Firewall-Optionen

- API-Schutz

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Bedienbarkeit jeder Lösung einschätzen zu können, habe ich Folgendes berücksichtigt:

- Intuitives Oberflächendesign

- Einfache Navigation

- Anpassbare Dashboards

- Benutzerfreundlicher Einrichtungsprozess

- Verständliche Dokumentation

Onboarding (10% der Gesamtbewertung)

Um die Einarbeitungsmöglichkeiten jeder Plattform zu beurteilen, habe ich darauf geachtet:

- Verfügbarkeit von Schulungsvideos

- Interaktive Rundgänge durch das Produkt

- Zugang zu Webinaren

- Umfassende Vorlagen

- Reaktionsschnelle Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Verfügbarkeit des Supports

- Multikanal-Supportoptionen

- Kompetentes Supportpersonal

- Verfügbarkeit eines Help Centers

- Zeitnahe Beantwortung von Anfragen

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Zur Bewertung des Preis-Leistungs-Verhältnisses jeder Plattform habe ich Folgendes einbezogen:

- Konkurrenzfähige Preisgestaltung

- Flexible Abonnementpläne

- Verfügbarkeit einer kostenlosen Testversion

- Transparente Preisstruktur

- Kosten im Verhältnis zum Funktionsumfang

Kundenrezensionen (10 % der Gesamtbewertung)

Um ein Bild von der allgemeinen Kundenzufriedenheit zu erhalten, habe ich beim Lesen von Kundenrezensionen auf Folgendes geachtet:

- Positives Feedback zur Leistung

- Zufriedenheit der Nutzer mit dem Support

- Leichte Integration in bestehende Systeme

- Feedback zur Zuverlässigkeit und Betriebszeit

- Empfehlungsrate der Nutzer insgesamt

So wählen Sie DDoS-Schutzsoftware aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preismodellen zu verlieren. Um Ihnen zu helfen, sich während Ihres individuellen Auswahlprozesses nicht zu verzetteln, finden Sie hier eine Checkliste wichtiger Faktoren:

| Faktor | Was zu beachten ist |

|---|---|

| Skalierbarkeit | Kann die Software Ihre aktuellen und zukünftigen Traffic-Lasten bewältigen? Suchen Sie nach Lösungen, die mit Ihrem Unternehmen wachsen, ohne dass umfangreiche Umstellungen nötig sind. |

| Integrationen | Funktioniert sie mit Ihren bestehenden Tools und Systemen? Prüfen Sie die Kompatibilität mit Ihrer aktuellen Netzwerkinfrastruktur und weiteren Sicherheitslösungen. |

| Anpassbarkeit | Können Sie die Einstellungen individuell auf Ihre Bedürfnisse zuschneiden? Überlegen Sie, ob die Software benutzerdefinierte Regeln oder Benachrichtigungen erlaubt, die zu Ihren Sicherheitsrichtlinien passen. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche für Ihr Team intuitiv bedienbar? Vermeiden Sie Tools mit steiler Lernkurve, die im Ernstfall schnelle Reaktionen verzögern könnten. |

| Implementierung und Onboarding | Wie schnell sind Sie einsatzbereit? Bewerten Sie den Aufwand für die Einrichtung, einschließlich Mitarbeiterschulungen und erforderlicher technischer Fähigkeiten. |

| Kosten | Passen die Preise zu Ihrem Budget? Vergleichen Sie Kosten und Funktionsumfang, und berücksichtigen Sie mögliche Zusatzgebühren für Support oder Updates. |

| Sicherheitsmaßnahmen | Welche Maßnahmen schützen Ihre Daten? Bewerten Sie Verschlüsselungsstandards, Umgang mit Daten und vorhandene Zertifizierungen des Anbieters. |

| Supportverfügbarkeit | Gibt es Hilfe, wenn Sie diese benötigen? Achten Sie auf 24/7-Supportmöglichkeiten und die Reaktionszeit des Supportteams des Anbieters. |

Was ist DDoS-Schutzsoftware?

DDoS-Schutzsoftware ist ein spezialisiertes Tool, das dazu dient, Angriffe durch Distributed Denial of Service (DDoS) abzuwehren. Solche Angriffe können Netzwerke, Websites oder Online-Dienste überlasten und lahmlegen. Durch das Erkennen und Abwehren dieser bösartigen Attacken gewährleistet die Software eine kontinuierliche Erreichbarkeit und Leistungsfähigkeit Ihrer Dienste.

Dieser Schutz ist unerlässlich für jedes Unternehmen, das für seine Arbeit auf störungsfreie Online-Dienste angewiesen ist, sei es eine E-Commerce-Plattform oder eine cloudbasierte Anwendung. Er bewahrt sowohl die Unternehmenswerte als auch die Nutzererfahrung.

Funktionen

Achten Sie bei der Auswahl von DDoS-Schutzsoftware auf die folgenden Schlüsselfunktionen:

- Echtzeit-Überwachung des Datenverkehrs: Überwacht kontinuierlich den Netzwerkverkehr, um ungewöhnliche Muster, die auf einen DDoS-Angriff hindeuten könnten, schnell zu erkennen.

- Automatisierte Bedrohungserkennung: Setzt Algorithmen ein, um Bedrohungen automatisch zu erkennen und darauf zu reagieren, ohne manuelles Eingreifen, was eine schnelle Eindämmung gewährleistet.

- Skalierbarkeit: Ermöglicht die Bewältigung erhöhter Verkehrslasten, während Ihr Netzwerk wächst, und verhindert Leistungsprobleme in Spitzenzeiten.

- Anpassbare Benachrichtigungen: Ermöglicht das Festlegen individueller Benachrichtigungen für bestimmte Ereignisse oder Schwellenwerte, wodurch Ihr Team über potenzielle Probleme informiert bleibt.

- Geo-Blocking-Funktionalität: Beschränkt den Zugriff aus bestimmten geografischen Regionen, um Angriffe aus bekannten Quellen einzudämmen.

- Integrationskompatibilität: Funktioniert nahtlos mit vorhandenen Sicherheitswerkzeugen und der Netzwerkinfrastruktur für eine ganzheitliche Verteidigungsstrategie.

- Umfassende Berichte: Bietet detaillierte Einblicke und Analysen zu Angriffsverläufen und Netzwerkleistung für fundierte Entscheidungen.

- Benutzerfreundliche Oberfläche: Erleichtert die Navigation und Konfiguration, sodass Ihr Team das System effizient verwalten und überwachen kann.

- Rund-um-die-Uhr-Support: Stellt sicher, dass zu jeder Zeit technischer Support verfügbar ist, wodurch Ausfallzeiten minimiert und Probleme schnell gelöst werden.

- Verschlüsselungsstandards: Schützt die Integrität und Vertraulichkeit von Daten durch die Einhaltung branchenüblicher Verschlüsselungsprotokolle.

Vorteile

Die Implementierung von DDoS-Schutzsoftware bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Reduzierte Ausfallzeiten: Durch die schnelle Erkennung und Abwehr von Angriffen sorgt die Software dafür, dass Ihre Systeme reibungslos laufen und Dienstunterbrechungen minimal bleiben.

- Verbesserte Sicherheit: Automatisierte Bedrohungserkennung und Echtzeitüberwachung gewährleisten, dass Ihr Netzwerk vor möglichen Einbrüchen und unautorisierten Zugriffen geschützt ist.

- Kosteneinsparungen: Die Vermeidung von Ausfallzeiten und die Aufrechterhaltung der Verfügbarkeit des Dienstes schützen Ihr Unternehmen vor Umsatzverlusten und Imageschäden.

- Verbesserte Entscheidungsfindung: Umfassende Berichte und Analysen bieten wertvolle Einblicke in Angriffsverläufe und Netzwerkleistung und unterstützen so die strategische Planung.

- Mehr Sicherheit: Mit 24/7-Support und einem verlässlichen Verteidigungssystem kann sich Ihr Team auf die Kernaufgaben des Unternehmens konzentrieren.

- Flexibilität und Wachstum: Dank Skalierbarkeit kann Ihr Netzwerk wachsen, ohne dass größere infrastrukturelle Änderungen notwendig sind, was das Unternehmenswachstum unterstützt.

- Individuelle Lösungen: Individuell anpassbare Benachrichtigungen und Einstellungen ermöglichen es Ihnen, die Software auf Ihre spezifischen Sicherheitsanforderungen und betrieblichen Bedürfnisse zuzuschneiden.

Kosten & Preise

Die Auswahl einer DDoS-Schutzsoftware erfordert ein Verständnis der verschiedenen Preismodelle und angebotenen Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Tarife, deren Durchschnittspreise und typische Funktionen, die in DDoS-Schutzsoftware enthalten sind, zusammen:

Tarifvergleichstabelle für DDoS-Schutzsoftware

| Tariftyp | Durchschnittspreis | Häufige Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Basis-Traffic-Überwachung, eingeschränkte Bedrohungserkennung und Standardberichte. |

| Persönlicher Tarif | $10-$30/Monat | Erweiterte Überwachung, individualisierbare Benachrichtigungen und Basis-Kundensupport. |

| Geschäftstarif | $100-$300/Monat | Umfassende Bedrohungserkennung, Echtzeit-Benachrichtigungen, Integrationsoptionen und Analysen. |

| Unternehmestarif | $500-$2000/Monat | Komplettes Sicherheitspaket, 24/7-Support, individuelle Lösungen und Skalierbarkeit. |

DDoS-Schutzsoftware – Häufig gestellte Fragen

Hier finden Sie Antworten auf häufige Fragen zur DDoS-Schutzsoftware:

Kann DDoS-Schutzsoftware alle Angriffe verhindern?

Nein, obwohl DDoS-Schutzsoftware das Risiko erheblich reduziert, kann sie nicht alle Angriffe verhindern. Die Software wehrt viele Bedrohungen ab, indem sie schädlichen Datenverkehr filtert, doch Angreifer entwickeln ihre Methoden ständig weiter. Aktualisieren Sie Ihre Software regelmäßig und kombinieren Sie sie mit anderen Sicherheitsmaßnahmen wie Firewalls und Einbruchserkennungssystemen, um sich besser zu schützen.

Wie kann ich die Wirksamkeit von DDoS-Schutzsoftware testen?

Sie können die Wirksamkeit durch simulierte Angriffe und das Überwachen der Reaktionszeiten testen. Einige Anbieter bieten Testdienste oder Probezeiträume an. Bewerten Sie, wie schnell die Software Bedrohungen erkennt und abwehrt. Achten Sie darauf, dass legitimer Datenverkehr nicht beeinträchtigt wird. Regelmäßige Tests helfen, Schwachstellen zu identifizieren und Ihre gesamte Sicherheitsstrategie zu verbessern.

Kann sie auch Low-and-Slow- oder verschlüsselte Angriffe abwehren?

Achten Sie auf Funktionen zur Verhaltensanalyse, SSL/TLS-Inspektion und zum Blockieren unvollständiger oder verdächtiger Anfragen. Die besten Systeme erkennen subtile Angriffe, ohne normale Nutzer zu beeinträchtigen.

Was ist der Unterschied zwischen Always-on- und On-Demand-Lösungen?

Always-on-Schutz filtert den Datenverkehr rund um die Uhr, bietet eine schnellere Reaktion, kann aber auch zu höheren Kosten oder zu mehr Latenz führen. On-Demand wird erst bei einem Angriff aktiviert – gut für weniger gefährdete Seiten, aber langsamer in der Reaktion. Wählen Sie je nach Häufigkeit der Angriffe auf Ihre Seite.

Wie geht es weiter?

Wenn Sie derzeit DDoS-Schutzsoftware recherchieren, verbinden Sie sich kostenlos mit einem SoftwareSelect-Berater für Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre individuellen Anforderungen besprochen werden. Anschließend erhalten Sie eine Auswahl passender Software, die Sie überprüfen können. Die Berater begleiten Sie sogar durch den gesamten Kaufprozess, inklusive Preisverhandlungen.