CrowdStrike Alternativen Kurzliste

Hier ist meine Kurzliste von CrowdStrike-Alternativen:

Die stärksten CrowdStrike-Alternativen kombinieren fortschrittliche Bedrohungserkennung, Echtzeitreaktion und flexible Bereitstellung, um Ihre Endpunkte und Daten zu schützen. Wenn Sie nach CrowdStrike-Alternativen suchen, benötigen Sie vermutlich Cybersicherheitslösungen, die mit den Fähigkeiten von CrowdStrike mithalten oder diese sogar übertreffen–ohne bei Benutzerfreundlichkeit, Integration oder Kostenkontrolle Kompromisse einzugehen.

Da ständig neue Bedrohungen und Compliance-Anforderungen entstehen, ist es unerlässlich, die richtige Lösung zu wählen, um Ihre Systeme sicher und Ihr Unternehmen am Laufen zu halten. Diese Liste hilft Ihnen dabei, führende CrowdStrike-Konkurrenten zu vergleichen, damit Sie selbstbewusst die für Ihre Sicherheitsanforderungen beste Lösung auswählen können.

Was ist CrowdStrike?

CrowdStrike ist eine Cybersicherheitsplattform, die Endpunktschutz, Bedrohungsanalyse und Reaktion auf Sicherheitsvorfälle durch cloudbasierte Technologie bereitstellt. Sie nutzt KI und Verhaltensanalytik, um Cyberbedrohungen über Geräte und Netzwerke hinweg zu erkennen, zu verhindern und darauf zu reagieren.

Sicherheitsteams verlassen sich auf CrowdStrike Falcon, um Endpunkte zu schützen, Aktivitäten zu überwachen und Bedrohungsabwehr zu automatisieren. Das macht sie zu einer beliebten Wahl für Unternehmen, die fortschrittlichen und skalierbaren Schutz vor sich entwickelnden Cyberrisiken suchen.

Zusammenfassung der besten CrowdStrike-Alternativen

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an CrowdStrike-Alternativen zusammen, damit Sie die passende Lösung für Ihr Budget und Ihre Geschäftsanforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für einfach zu nutzenden Schutz | 14-tägige kostenlose Testversion + kostenlose Demo verfügbar | Ab $49.99/Jahr | Website | |

| 2 | Am besten für autonome Endpunktreaktion | Kostenlose Demo verfügbar | Ab $179.99/Endpunkt (jährliche Abrechnung) | Website | |

| 3 | Am besten für KI-basierte Endpoint-Bedrohungsprävention geeignet | 30-tägige kostenlose Testphase verfügbar | Preis auf Anfrage | Website | |

| 4 | Am besten für KI-native Schadsoftware-Abwehr | 30-tägige kostenlose Testversion | Ab $211/Jahr | Website | |

| 5 | Am besten für Sicherheit durch maschinelles Lernen | Kostenlose Testversion verfügbar | Preise auf Anfrage | Website | |

| 6 | Am besten geeignet für Verhaltensanalysen aktiver Bedrohungen | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 7 | Am besten geeignet für verwaltete Angriffserkennung bei kleinen Teams | Kostenlose Testversion verfügbar | Preise auf Anfrage | Website | |

| 8 | Am besten geeignet für den Schutz vor Endpunktbedrohungen | Kostenlose Testversion verfügbar | Ab $247.5/Jahr | Website | |

| 9 | Am besten geeignet für einheitliches XDR über die gesamte Angriffsfläche hinweg | 30-tägige kostenlose Testphase + Expertenberatung verfügbar | Preise auf Anfrage | Website | |

| 10 | Am besten geeignet für Verbraucher-Datenschutz | 30 Tage kostenlos testen | Ab $119.99/Jahr (jährliche Abrechnung) | Website |

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

CrowdStrike Alternativen Bewertungen

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der CrowdStrike-Alternativen, die es auf meine Kurzliste geschafft haben. Meine Bewertungen bieten Ihnen einen detaillierten Einblick in die Funktionen, besten Anwendungsfälle und Möglichkeiten jeder Cybersicherheitsplattform, damit Sie die passende Lösung für sich finden.

Malwarebytes bietet Endgerätesicherheit, die für Unternehmen entwickelt wurde, die unkomplizierten Schutz ohne komplexe Einrichtung oder Verwaltung wünschen. Es spricht IT-Teams in kleinen und mittelständischen Unternehmen an, die zügig Schutz vor Malware und Ransomware bereitstellen müssen. Die Plattform hilft, Bedrohungen wie Phishing, Zero-Day-Exploits und unerwünschte Programme mit minimaler Konfiguration zu bekämpfen.

Für wen ist Malwarebytes am besten geeignet?

Malwarebytes eignet sich für kleine bis mittelgroße Unternehmen, die einfach zu bedienenden Endgeräteschutz ohne aufwändige Einrichtung suchen.

Warum Malwarebytes eine gute CrowdStrike-Alternative ist

Ich habe Malwarebytes als Alternative zu CrowdStrike ausgewählt, weil es unkomplizierten Endgeräteschutz bietet, der keine speziellen Sicherheitskenntnisse erfordert. Die cloudbasierte Verwaltungsoberfläche ermöglicht es IT-Teams, Bedrohungen auf Geräten mit nur wenigen Klicks bereitzustellen, zu überwachen und zu beheben.

Ich schätze außerdem den mehrschichtigen Schutz gegen Malware, Ransomware und Phishing, der dazu beiträgt, das Infektionsrisiko durch gängige Angriffswege zu senken. Für Unternehmen, die zuverlässigen Schutz ohne den Aufwand komplexer Sicherheitslösungen möchten, ist Malwarebytes eine praktische Wahl.

Wichtige Funktionen von Malwarebytes

Weitere Funktionen von Malwarebytes, die für IT- und Sicherheitsteams interessant sein könnten, sind:

- Granulares Richtlinienmanagement: Richten Sie individuelle Sicherheitsrichtlinien für verschiedene Benutzergruppen oder Gerätetypen über die Cloud-Konsole ein.

- Geplante Scans: Automatisieren Sie Malware-Scans auf Endgeräten zu bestimmten Zeiten, um Störungen zu minimieren.

- Dashboard zur Bedrohungsberichterstattung: Zeigen Sie in einem zentralen Dashboard aktuelle Bedrohungsaktivitäten, Erkennungstrends und den Status von Endgeräten an.

- Quarantäneverwaltung: Isolieren und verwalten Sie verdächtige Dateien oder Programme direkt über das Admin-Interface.

Malwarebytes-Integrationen

Zu den Integrationen gehören Syncro, SuperOps, ConnectWise Asio, ConnectWise Automate, ConnectWise Manage, Kaseya VSA, Kaseya BMS, Datto RMM, Datto Autotask und Atera.

Pros and Cons

Pros:

- Schnelle Bereitstellung mit minimaler Systembelastung

- Ransomware-Rollback stellt verschlüsselte Dateien wieder her

- Unterstützt Fernverwaltung

Cons:

- Weniger Optionen für Compliance-Berichte

- Begrenzte Funktionen für Threat Hunting und Forensik

SentinelOne bietet eine Next-Gen-Cybersicherheitsplattform, die für Organisationen entwickelt wurde, die fortschrittlichen und automatisierten Endpunktschutz benötigen. Sie spricht IT-Teams in Branchen an, in denen eine schnelle Bedrohungserkennung und -reaktion entscheidend sind, um Risiken zu minimieren. SentinelOne zeichnet sich durch seinen Fokus auf KI-gesteuerte Automatisierung und Echtzeit-Transparenz aus und unterstützt Unternehmen dabei, anspruchsvolle Angriffe ohne manuellen Eingriff abzuwehren.

Für wen ist SentinelOne am besten geeignet?

SentinelOne ist eine ausgezeichnete Wahl für IT- und Sicherheitsteams in mittelständischen bis großen Unternehmen, die eine autonome Endpunktreaktion benötigen, um Bedrohungen schnell einzudämmen und zu beheben.

Warum SentinelOne eine gute CrowdStrike-Alternative ist

SentinelOne überzeugt durch seine autonome Endpunktreaktion, die besonders für Unternehmen wertvoll ist, die Bedrohungen eindämmen müssen, ohne auf manuellen Eingriff zu warten. Ich habe SentinelOne ausgewählt, da sein KI-basierter Agent Angriffe direkt am Endpunkt erkennen, analysieren und beheben kann — sogar offline.

Die Rollback-Funktion der SentinelOne Singularity Plattform ermöglicht es, unbefugte Änderungen durch Ransomware oder Malware rückgängig zu machen. SentinelOne bietet zudem eine Echtzeit-Verhaltensüberwachung, sodass Sie verdächtige Aktivitäten erkennen und sofort stoppen können.

Wichtige Funktionen von SentinelOne

Weitere nützliche Funktionen, die ich bei SentinelOne gefunden habe, sind:

- Cloud-basierte Verwaltungsoberfläche: Verwalten Sie Richtlinien, überwachen Sie Endpunkte und reagieren Sie über eine zentrale Weboberfläche auf Vorfälle.

- Gerätekontrolle: Beschränken oder erlauben Sie den Zugriff auf USB- und Peripheriegeräte, um unbefugte Datenübertragungen zu verhindern.

- Threat-Hunting-Tools: Nutzen Sie integrierte Such- und Untersuchungstools, um proaktiv Bedrohungen in Ihrer Umgebung zu identifizieren.

- Automatisierte Richtliniendurchsetzung: Wenden Sie Sicherheitsrichtlinien automatisch basierend auf Gerätetyp, Benutzerrolle oder Netzwerkstandort an.

SentinelOne-Integrationen

Zu den Integrationen zählen Splunk, Netskope, Mimecast, AWS Security Hub, Amazon CloudWatch, ThreatConnect, Amazon Security Lake und weitere.

Pros and Cons

Pros:

- Automatisches Rollback bei Malware-Angriffen

- KI-gestützte Erkennung mit minimalem manuellem Aufwand

- Echtzeit-Verhaltensüberwachung auf Endpunkten

Cons:

- Keine integrierten Schwachstellenmanagement-Tools

- Eingeschränkte Sicht auf Bedrohungen auf Netzwerkebene

Am besten für KI-basierte Endpoint-Bedrohungsprävention geeignet

Sophos Endpoint (früher Sophos Intercept X) ist eine Endpoint-Sicherheitslösung, die für Unternehmen entwickelt wurde, die einen fortschrittlichen Schutz vor sich entwickelnden Cyberbedrohungen benötigen. Sie richtet sich an IT-Teams in Branchen, in denen eine mehrschichtige Abwehr und proaktive Bedrohungsprävention Priorität haben. Sophos Endpoint begegnet Herausforderungen wie Ransomware, dateilosen Angriffen und Exploit-Techniken, die traditionelle Antiviren-Tools oft umgehen.

Für wen ist Sophos Endpoint am besten geeignet?

Sophos Endpoint ist besonders geeignet für IT- und Sicherheitsteams in mittelständischen und großen Unternehmen, die KI-basierte Endpoint-Bedrohungsabwehr benötigen, um sich gegen fortschrittliche Angriffe zu schützen.

Warum Sophos Endpoint eine gute CrowdStrike-Alternative ist

Was Sophos Endpoint auszeichnet, ist der Einsatz von Deep-Learning-KI, die sowohl bekannte als auch unbekannte Bedrohungen am Endpunkt erkennt und blockiert. Ich habe es als Alternative zu CrowdStrike ausgewählt, weil seine Machine-Learning-Modelle Dateiattribute und -verhalten in Echtzeit analysieren und so Ransomware- und Zero-Day-Angriffe stoppen, bevor sie ausgeführt werden können.

Das Tool beinhaltet außerdem Exploit-Prävention, die auf Methoden abzielt, mit denen Angreifer traditionelle Abwehrmechanismen umgehen. Dieser Fokus auf proaktive, KI-gesteuerte Bedrohungsprävention macht Sophos Endpoint zu einer starken Wahl für Unternehmen, die neuen Bedrohungen immer einen Schritt voraus sein wollen.

Wichtige Funktionen von Sophos Endpoint

Weitere erwähnenswerte Funktionen, die ich in Sophos Endpoint gefunden habe, sind:

- Synchronisierte Sicherheit: Bedrohungsinformationen werden zwischen Endpunkten und Firewalls ausgetauscht, um eine koordinierte Verteidigung zu ermöglichen.

- Ursachenanalyse: Visualisiert Angriffsketten, um IT-Teams bei der Untersuchung und Behebung von Vorfällen zu unterstützen.

- Gemanagter Bedrohungs-Response: Bietet Zugang zu einem rund um die Uhr verfügbaren Team von Threat Huntern und Experten für Incident Response.

- Anwendungskontrolle: Administratoren können gezielt Anwendungen auf Endpunkten sperren oder zulassen.

Sophos Endpoint-Integrationen

Zu den Integrationen gehören Microsoft 365, ServiceNow, Splunk, Palo Alto Networks, AWS, Okta, Fortinet, Cisco, Google Workspace und Azure Active Directory.

Pros and Cons

Pros:

- Deep-Learning-KI blockiert unbekannte Schadsoftware

- Detaillierte Ursachenanalyse bei Vorfällen

- Option für 24/7 gemanagten Bedrohungs-Response

Cons:

- Transparenz bei der Preisgestaltung fehlt

- Eingeschränkte Linux-Endpoint-Unterstützung

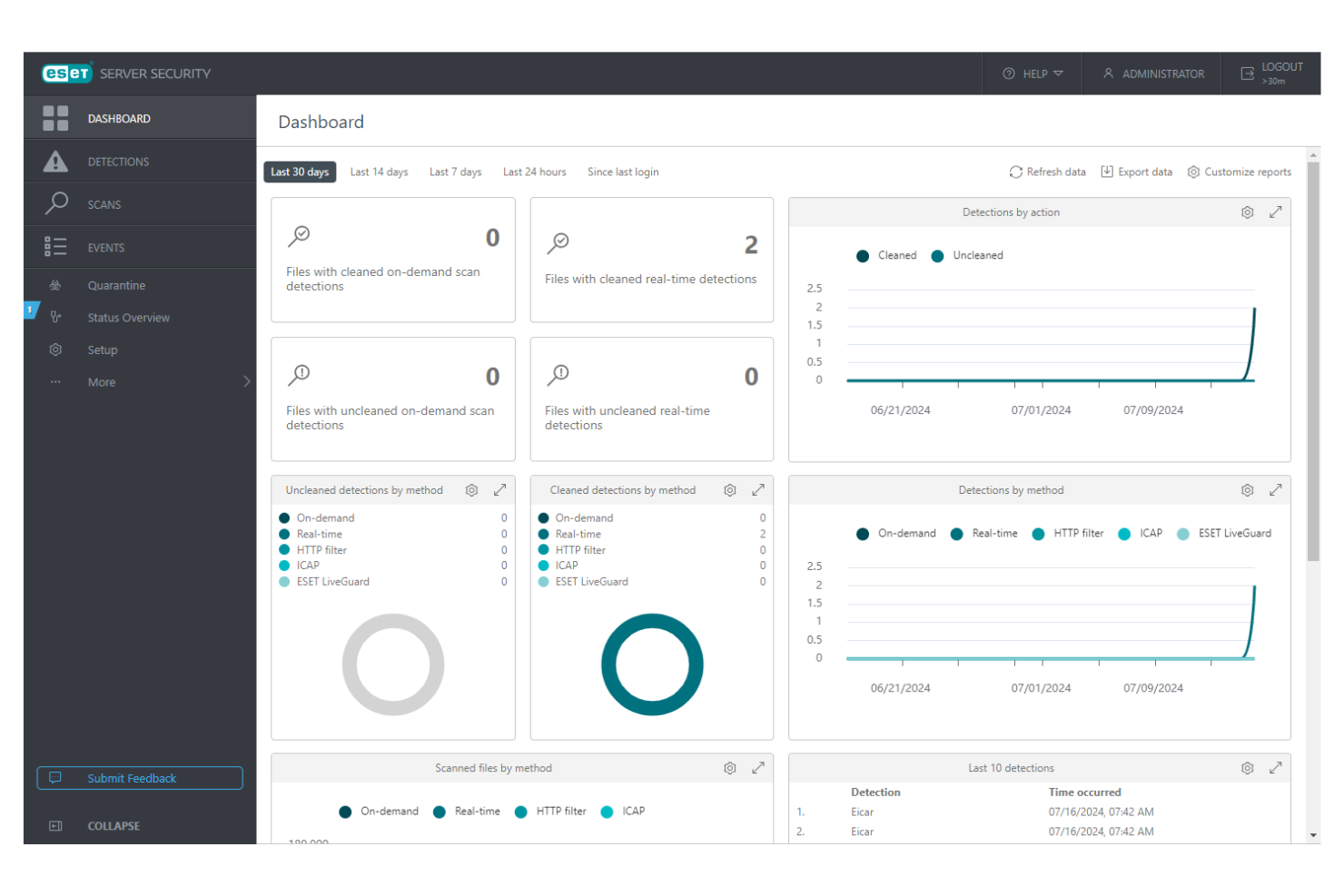

ESET bietet Endpunktsicherheit, die für Unternehmen entwickelt wurde, die fortschrittliche Erkennung und Abwehr von Schadsoftware benötigen. Besonders IT-Teams in Branchen, in denen persistente Bedrohungen und gezielte Angriffe ein Thema sind, profitieren davon. Die Plattform hilft, Herausforderungen wie dateilose Schadsoftware, laterale Bewegungen und die Einhaltung von Vorschriften in verteilten Umgebungen zu bewältigen.

Für wen ist ESET am besten geeignet?

ESET eignet sich besonders für mittelständische Unternehmen und Konzerne, die KI-basierte Schadsoftware-Abwehr suchen, um sich vor fortschrittlichen und gezielten Bedrohungen zu schützen.

Warum ESET eine gute CrowdStrike-Alternative ist

ESET hebt sich als CrowdStrike-Alternative durch seinen KI-nativen Ansatz zum Schutz vor Schadsoftware hervor. Ich habe ESET wegen des Einsatzes von maschinellem Lernen und neuronalen Netzen gewählt, um bekannte und unbekannte Bedrohungen in Echtzeit zu erkennen und abzuwehren.

Die Plattform bietet zudem Cloud-Sicherheit und fortschrittliche Speicherscans, um dateilose Angriffe zu erkennen, die herkömmlichen Tools entgehen. Damit ist ESET besonders attraktiv für Organisationen, die proaktive, anpassungsfähige Abwehrmechanismen gegen sich ständig weiterentwickelnde Angriffstechniken benötigen.

ESET Hauptfunktionen

Weitere Funktionen von ESET, die für Sicherheitsteams interessant sein könnten:

- Cloud-basierte Verwaltungsoberfläche: Ermöglicht die Verwaltung von Endgeräten, Richtlinien und Vorfällen über eine zentrale Weboberfläche.

- Gerätekontrolle: Sie können Regeln für USB-Sticks und andere externe Geräte festlegen, um unautorisierte Datenübertragungen zu verhindern.

- Schutz vor Netzwerkangriffen: Erkennt und blockiert Bedrohungen auf Netzwerkebene, bevor sie die Endgeräte erreichen.

- Remote-Bereitstellung: Unterstützt eine kosteneffiziente, standortübergreifende Installation und Aktualisierung von Endgeräte-Agenten.

ESET Integrationen

Zu den Integrationen zählen Microsoft 365, Google Workspace, IBM Exchange, ESET Inspect, ESET MDR Service, ESET Full Disk Encryption, ESET Cloud App Protection, ESET Mail Server Security, ESET Vulnerability & Patch Management sowie ESET Multi-Factor Authentication.

Pros and Cons

Pros:

- Unterstützt lokale Bereitstellung

- Mehrschichtiger Ransomware-Schutz

- Kaum Systemressourcen benötigt

Cons:

- Komplexe Richtlinienkonfiguration

- Keine native API-Anbindung

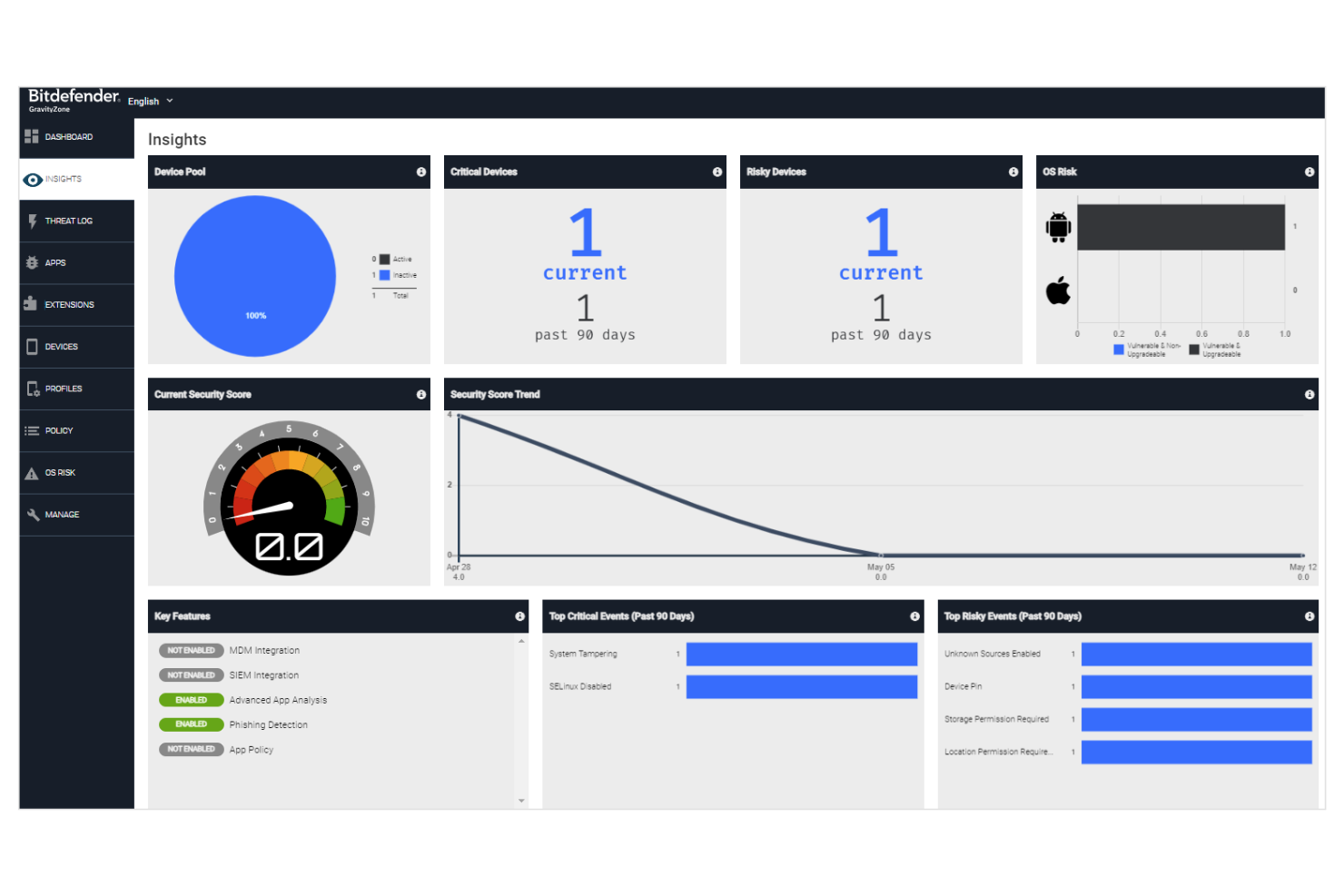

Bitdefender bietet Endpunktsicherheit, die für Unternehmen entwickelt wurde, die fortgeschrittene Bedrohungsprävention und -erkennung benötigen. Es richtet sich an IT- und Sicherheitsteams in regulierten Branchen oder verteilten Umgebungen, die einen mehrschichtigen Schutz über einfachen Virenschutz hinaus suchen. Die Plattform hilft dabei, Herausforderungen wie Zero-Day-Angriffe, Ransomware und die Verwaltung der Sicherheit über mehrere Gerätetypen hinweg zu adressieren.

Für wen ist Bitdefender am besten geeignet?

Bitdefender ist eine starke Wahl für mittelgroße bis große Unternehmen, die maschinelles Lernen-basierte Sicherheit zum Schutz von Endpunkten vor sich ständig weiterentwickelnden Bedrohungen wünschen.

Warum Bitdefender eine gute CrowdStrike-Alternative ist

Ich habe Bitdefender als Alternative zu CrowdStrike ausgewählt, weil es einen starken Fokus auf Sicherheit durch maschinelles Lernen legt. Die Plattform verwendet fortschrittliche Algorithmen, um sowohl bekannte als auch unbekannte Bedrohungen in Echtzeit zu erkennen und zu blockieren, was besonders für Unternehmen mit anspruchsvollen Angriffen wertvoll ist.

Ich schätze, dass Bitdefender Verhaltensanalysen mit cloudbasierter Bedrohungsintelligenz kombiniert, um sich schnell an neue Malware-Varianten anzupassen. Der mehrschichtige Ansatz bei Cybersicherheitslösungen und Endpunktschutz macht es zu einer überzeugenden Option für Teams, die proaktive, KI-basierte Abwehrmaßnahmen wünschen.

Bitdefender Hauptfunktionen

Weitere Funktionen von Bitdefender, die für Sicherheitsteams interessant sein könnten, sind:

- Netzwerkangriffsabwehr: Überwacht und blockiert verdächtige Aktivitäten auf Netzwerkebene, bevor diese die Endgeräte erreichen.

- Gerätesteuerung: Ermöglicht die Verwaltung und Einschränkung des Zugriffs auf USBs und andere externe Geräte in Ihrer Umgebung.

- Sandbox-Analyzer: Übermittelt verdächtige Dateien an eine Cloud-Sandbox zur eingehenden Analyse und Bewertung.

- Patch-Management: Automatisiert die Erkennung und Bereitstellung von Sicherheitspatches für Betriebssysteme und Anwendungen.

Bitdefender Integrationen

Zu den Integrationen gehören Splunk, IBM QRadar, ServiceNow, Microsoft Azure, VMware, Citrix, ConnectWise, AWS, Palo Alto Networks und Fortinet.

Pros and Cons

Pros:

- Maschinelles Lernen erkennt Zero-Day-Bedrohungen

- Zentralisierte Verwaltung für mehrere Plattformen

- Gerätesteuerung für USB- und Peripheriegeräte-Sperrung

Cons:

- Cloud-Konsole kann mitunter langsam sein

- Gelegentliche Fehlalarme bei der Bedrohungserkennung

Cybereason ist eine Endpoint-Protection-Plattform, die für Organisationen entwickelt wurde, die eine fortschrittliche Bedrohungserkennung und -abwehr benötigen. Sie richtet sich an IT- und Sicherheitsteams, die komplexe Angriffe in ihrer gesamten Umgebung erkennen und stoppen wollen. Das Tool hilft dabei, Herausforderungen wie laterale Bewegungen, persistente Bedrohungen und eine schnelle Incident Response zu bewältigen.

Für wen ist Cybereason am besten geeignet?

Cybereason eignet sich besonders für mittelständische bis große Unternehmen, die fortschrittliche Verhaltensanalysen benötigen, um aktive Bedrohungen in komplexen Umgebungen zu erkennen und darauf zu reagieren.

Warum Cybereason eine gute CrowdStrike-Alternative ist

Was Cybereason als Alternative zu CrowdStrike auszeichnet, ist der starke Fokus auf Verhaltensanalysen zur Erkennung aktiver Bedrohungen. Ich habe es für Teams ausgewählt, die verdächtige Muster und laterale Bewegungen in Echtzeit identifizieren müssen – nicht nur bekannte Schadsoftware blockieren.

Die MalOp-Visualisierungen (Malicious Operation) von Cybereason helfen Sicherheitsteams, das gesamte Ausmaß eines Angriffs schnell zu erfassen, während er abläuft. Mit den automatisierten Reaktionsmöglichkeiten können Sie Bedrohungen direkt von der Plattform aus eindämmen und so die Zeit verkürzen, in der Angreifer Schaden anrichten können.

Wichtige Funktionen von Cybereason

Weitere Funktionen von Cybereason, die für Sicherheitsteams interessant sein könnten:

- Ransomware-Schutz: Erkennt und blockiert Ransomware-Angriffe, bevor eine Datenverschlüsselung stattfindet.

- Erkennung dateiloser Schadsoftware: Identifiziert Bedrohungen, die im Arbeitsspeicher agieren und keine klassischen Dateispuren hinterlassen.

- Integration von Bedrohungsinformationen: Bereichert Warnmeldungen mit globalen Bedrohungsinformationen für einen besseren Kontext.

- Automatisierte Behebung: Führt vordefinierte Aktionen aus, um infizierte Endpunkte ohne manuelles Eingreifen zu isolieren oder zu bereinigen.

Cybereason-Integrationen

Zu den Integrationen gehören Okta, Slack, Google Cloud, Netskope, Zscaler, Mimecast, Proofpoint, Fortinet, Palo Alto Networks und Splunk.

Pros and Cons

Pros:

- Stellt Angriffsketten mit dem MalOp-Dashboard visuell dar

- Erkennt dateilose und speicherresidente Bedrohungen

- Integriert sich mit führenden SIEM- und SOAR-Tools

Cons:

- Kann eine hohe Anzahl an Warnmeldungen generieren

- Begrenzte Optionen für das Management mobiler Geräte

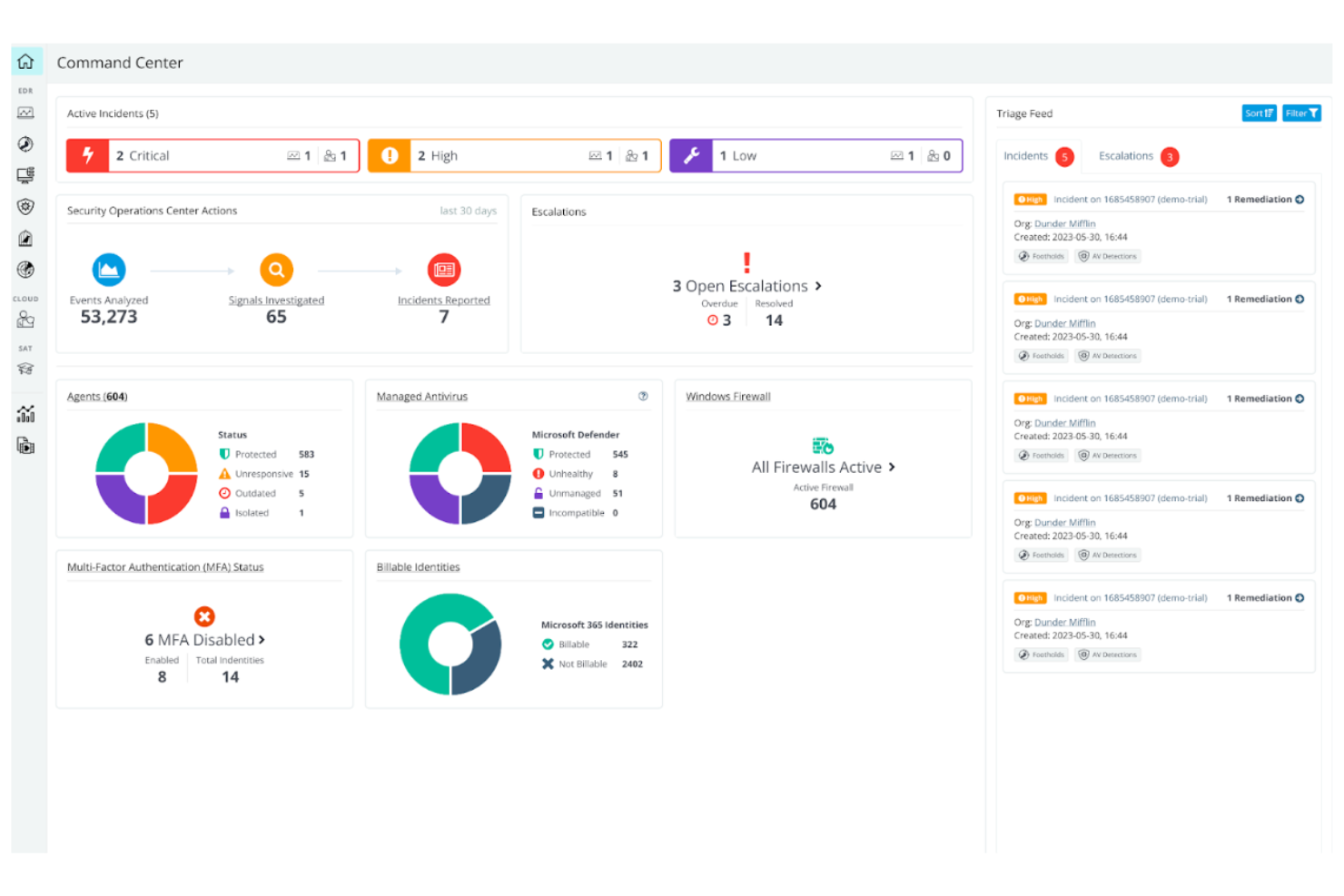

Huntress bietet eine verwaltete Endpoint-Schutzlösung, die für IT-Teams entwickelt wurde, die fachkundige Überwachung wünschen. Sie spricht kleine Unternehmen und MSPs an, die Unterstützung bei der Identifizierung und Reaktion auf anhaltende Bedrohungen an Endpunkten benötigen. Die Plattform schließt Lücken herkömmlicher Antivirenprogramme, indem sie sich auf manuelle Bedrohungsanalysen und geführte Behebung konzentriert.

Für wen eignet sich Huntress am besten?

Huntress ist ideal für kleine IT-Teams und MSPs, die eine verwaltete Erkennung und Reaktion wünschen, ohne den Aufwand für den Aufbau eines eigenen Security Operations Centers.

Warum Huntress eine gute CrowdStrike-Alternative ist

Im Gegensatz zu vielen Sicherheitsplattformen, die Fachkenntnisse im Unternehmen voraussetzen, bietet Huntress eine verwaltete Erkennung und Reaktion, die speziell für kleine Teams gedacht ist, die externe Unterstützung benötigen. Ich habe Huntress ausgewählt, weil die Plattform automatisierte Bedrohungserkennung mit einem Team von Sicherheitsanalysten kombiniert, die Vorfälle untersuchen und klare, umsetzbare Schritte zur Behebung liefern.

Der Managed Service der Plattform zur Erkennung persistenter Angriffsversuche adressiert Bedrohungen, die herkömmlicher Schutz übersehen könnte. Für Unternehmen, die eine fachkundig geführte Sicherheitslösung wünschen, ohne ein komplettes SOC aufzubauen, bietet Huntress eine praktikable und zielgerichtete Alternative.

Wichtige Funktionen von Huntress

Weitere Funktionen von Huntress, die für IT- und Sicherheitsteams interessant sein könnten:

- Ransomware-Canaries: Platziert Köderdateien auf Endpunkten, um Ransomware-Aktivitäten frühzeitig zu erkennen.

- Externe Aufklärung: Überwacht exponierte Dienste und Ports, um potenzielle Angriffsflächen zu identifizieren.

- Vorfallberichte: Liefert detaillierte Berichte zu Sicherheitsvorfällen mit Zeitablauf und technischem Kontext zu jedem Ereignis.

- Automatisierte Bedrohungseindämmung: Isoliert kompromittierte Endpunkte vom Netzwerk, um laterale Ausbreitung zu verhindern.

Huntress-Integrationen

Zu den Integrationen gehören Syncro, Kaseya BMS, HaloPSA, ConnectWise Manage, Autotask, ninjaOne, N-Able, Datto RMM, ConnectWise Automate und Microsoft 365.

Pros and Cons

Pros:

- Von Menschen geführte Bedrohungsanalyse bei jedem Alarm

- Erkennung persistenter Bedrohungen über Standard-AV hinaus

- Klare, umsetzbare Anleitungen zur Behebung

Cons:

- Keine integrierte Firewall-Verwaltung

- Kein Schutz mobiler Endgeräte

Kaspersky Next bietet Endpunktsicherheit, die für Organisationen entwickelt wurde, die eine mehrschichtige Verteidigung gegen sich weiterentwickelnde Cyberangriffe benötigen. Es richtet sich an IT-Teams in regulierten Branchen sowie an Unternehmen mit verteilten Arbeitskräften. Die Plattform hilft dabei, Herausforderungen wie gezielte Angriffe, Ransomware und die Einhaltung von Vorschriften an mehreren Endpunkten zu bewältigen.

Für wen ist Kaspersky Next am besten geeignet?

Kaspersky ist eine starke Wahl für mittelständische bis große Organisationen, die fortschrittlichen Schutz vor Endpunktbedrohungen über vielfältige Geräteflotten hinweg benötigen.

Warum Kaspersky Next eine gute Alternative zu CrowdStrike ist

Kaspersky Next zeichnet sich durch einen mehrschichtigen Ansatz zur Abwehr von Endpunktbedrohungen aus und ist dadurch eine starke Alternative zu CrowdStrike. Ich habe Kaspersky Next ausgewählt, weil es verhaltensbasierte Erkennung mit Echtzeit-Bedrohungsinformationen kombiniert, um Ransomware, dateilose Angriffe und fortgeschrittene, persistente Bedrohungen zu blockieren. Die Plattform bietet zudem granulare Richtliniensteuerung und automatisierte Reaktionstools, die IT-Teams dabei helfen, Vorfälle schnell einzudämmen.

Diese Fähigkeiten machen Kaspersky Next besonders attraktiv für Unternehmen, die eine große Bandbreite an Endpunkten gegen ausgeklügelte Bedrohungen absichern müssen.

Kaspersky Next Hauptfunktionen

Weitere Funktionen in Kaspersky Next, die für Sicherheitsteams interessant sein könnten, sind:

- Webkontrolle: Ermöglicht das Festlegen von Regeln für Webseitenkategorien und das Blockieren des Zugriffs auf riskante oder nicht regelkonforme Seiten.

- Anwendungskontrolle: Erlaubt die Definition, welche Anwendungen auf Endgeräten ausgeführt werden dürfen, wodurch die Exponierung gegenüber nicht autorisierter Software reduziert wird.

- Gerätekontrolle: Ermöglicht eine granulare Verwaltung von USB-Geräten zur Unterstützung der Verhinderung von Datenverlusten und als Schutz vor Datenlecks.

- Zentralisierte Managementkonsole: Bietet ein zentrales Dashboard für Überwachung, Richtlinienverwaltung und Reaktion auf Vorfälle über alle geschützten Endpunkte hinweg.

Kaspersky Next Integrationen

Kaspersky Next listet auf seiner Webseite keine nativen Integrationen öffentlich auf, stellt jedoch eine API für individuelle Integrationen zur Verfügung.

Pros and Cons

Pros:

- Unterstützt isolierte Netzwerkumgebungen

- Automatisierte Behebung und Wiederherstellung

- Fortschrittliche mehrschichtige Malware-Erkennung

Cons:

- Eingeschränkte Nutzung in einigen Behördenjurisdiktionen

- Hoher Ressourcenverbrauch während Scans

Am besten geeignet für einheitliches XDR über die gesamte Angriffsfläche hinweg

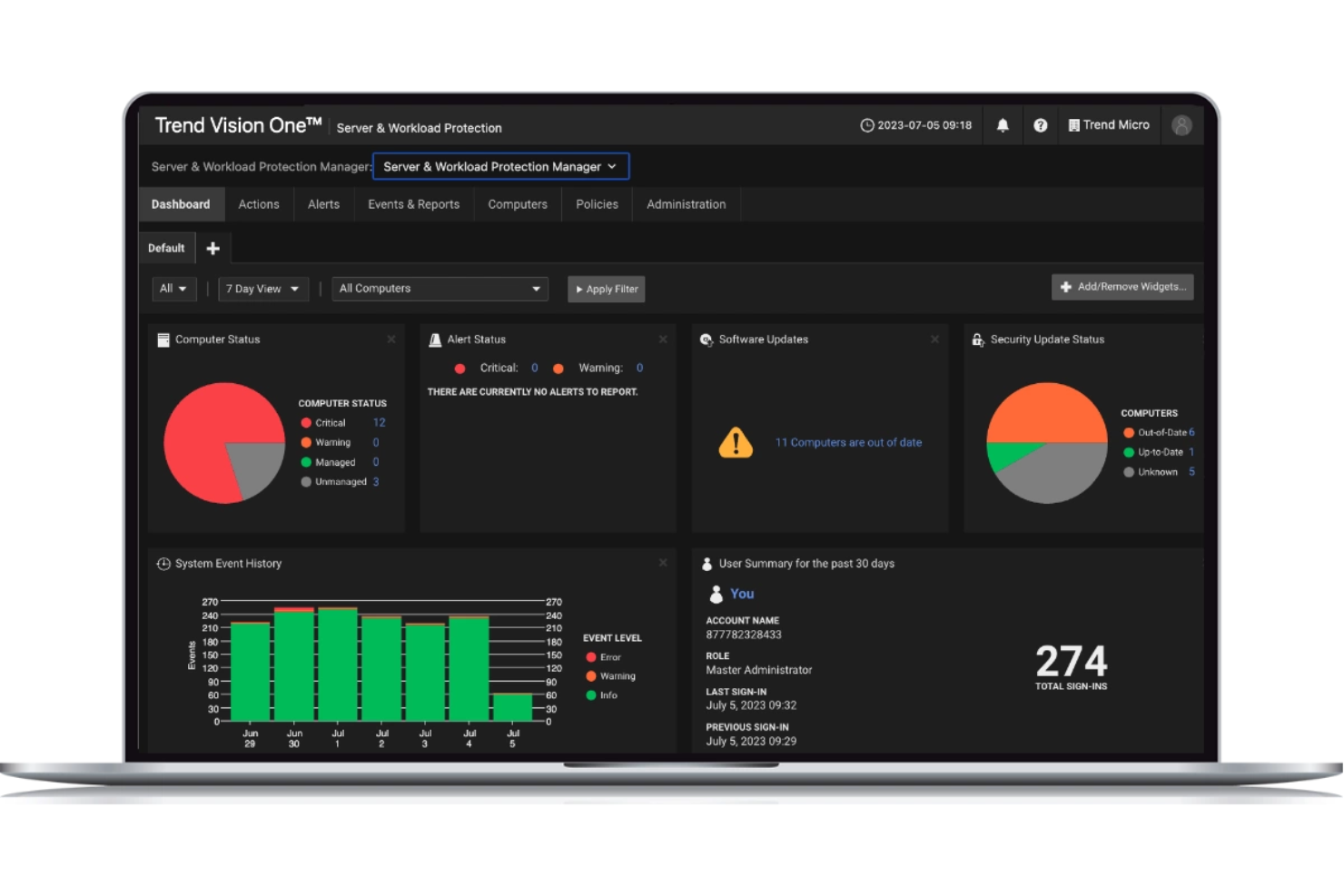

TrendAI Vision One bietet erweiterte Erkennung und Reaktion (XDR) für Unternehmen, die eine umfassende Sicht auf Endpunkte, E-Mail, Cloud-Arbeitslasten und Netzwerke benötigen. Es ist für Sicherheitsteams konzipiert, die Bedrohungserkennung und -untersuchung auf einer einzigen Plattform vereinen möchten. Dieses Tool hilft dabei, die Herausforderung zu bewältigen, Bedrohungen über mehrere Umgebungen hinweg zu korrelieren, ohne dass separate Einzellösungen erforderlich sind.

Für wen ist TrendAI Vision One am besten geeignet?

Trend Micro Vision One ist eine ausgezeichnete Wahl für mittelgroße bis große Unternehmen, die ein einheitliches XDR benötigen, um Endpunkte, Cloud, E-Mail und Netzwerkschichten zu überwachen und darauf zu reagieren.

Warum TrendAI Vision One eine gute CrowdStrike-Alternative ist

Ich habe mich für TrendAI Vision One entschieden, weil es ein einheitliches XDR bietet, das Endpunkte, E-Mail, Cloud-Arbeitslasten und Netzwerkverkehr auf einer einzigen Plattform abdeckt. Im Gegensatz zu Lösungen, die sich nur auf Endpunktschutz konzentrieren, korreliert Vision One Daten aus mehreren Quellen, um Sicherheitsteams bei der Erkennung und Untersuchung von Bedrohungen über die gesamte Angriffsfläche hinweg zu unterstützen.

Die nativen Integrationen und die schichtenübergreifenden Erkennungsfunktionen erleichtern es, komplexe Angriffe zu identifizieren, die verschiedene Umgebungen betreffen. Für Unternehmen, die einen ganzheitlichen Ansatz für Bedrohungserkennung und -reaktion wünschen, stellt Vision One eine starke Alternative zu CrowdStrike dar.

TrendAI Vision One – zentrale Funktionen

Weitere wertvolle Funktionen, die ich bei TrendAI Vision One festgestellt habe, sind:

- Dashboard für Risikoeinblicke: Bietet eine zentrale Ansicht der Risikostufen über Benutzer, Geräte und Anwendungen hinweg.

- Automatisierte Playbooks: Ermöglicht das Einrichten automatisierter Reaktionen auf gängige Bedrohungsszenarien.

- Sandbox-Analyse: Analysiert verdächtige Dateien und URLs in einer isolierten Umgebung, um fortschrittliche Bedrohungen zu erkennen.

- Integration von Drittanbietersicherheit: Verbindet sich mit anderen Sicherheitstools, um Erkennungs- und Reaktionsabläufe zu verbessern.

TrendAI Vision One – Integrationen

Zu den Integrationen gehören ServiceNow, Splunk, IBM QRadar, Palo Alto Networks, Okta, AWS Security Hub, Azure Sentinel, Fortinet, Cisco und Microsoft 365.

Pros and Cons

Pros:

- Korrelation von Bedrohungen über Endpunkte und Cloud hinweg

- Automatisierte Playbooks für Vorfallreaktionen

- Dashboard für Risikoeinblicke zur Priorisierung von Maßnahmen

Cons:

- Weniger Threat-Intelligence-Feeds als Mitbewerber

- Erweiterte Funktionen erfordern Zusatzlizenzen

Norton bietet Endpunktsicherheit, die speziell für kleine Unternehmen entwickelt wurde, die unkomplizierten Schutz auf mehreren Geräten benötigen. Es richtet sich an Geschäftsinhaber und IT-Verantwortliche, die sensible Daten sowie Kundeninformationen schützen möchten, ohne komplexe Sicherheitsinfrastrukturen zu verwalten. Das Tool adressiert Risiken wie Malware, Phishing und Geräteverlust, die den Betrieb stören oder die Privatsphäre gefährden können.

Für wen ist Norton am besten geeignet?

Norton eignet sich besonders für kleine Unternehmen, die einen starken Fokus auf den Schutz der Privatsphäre von Verbrauchern über Mitarbeitergeräte und Kundendaten hinweg legen müssen.

Warum Norton eine gute CrowdStrike-Alternative ist

Was Norton zu einer überzeugenden CrowdStrike-Alternative macht, ist der starke Fokus auf Datenschutz für kleine Organisationen. Ich habe es für Teams ausgewählt, die Sicherheitsfunktionen auf Geräteebene wie sicheres VPN, Dark-Web-Überwachung und Identitätsschutz benötigen, die über den Standard-Malware-Schutz hinausgehen.

Diese Funktionen helfen Unternehmen dabei, sowohl Mitarbeiter- als auch Kundendaten vor Datenschutzverletzungen und Online-Bedrohungen zu schützen. Für Unternehmen, die mit sensiblen Daten arbeiten, bietet Norton einen datenschutzorientierten Ansatz, der sich von stärker unternehmenszentrierten Lösungen abhebt.

Norton Schlüsselfunktionen

Zu den weiteren Funktionen, die ich bei Norton gefunden habe, gehören:

- Gerätesicherheits-Dashboard: Ermöglicht die Überwachung und Verwaltung des Schutzstatus aller registrierten Geräte über eine zentrale Oberfläche.

- Automatische Software-Updates: Hält Betriebssysteme und Anwendungen aktuell, um Schwachstellen zu minimieren.

- Fernverriegelung von Geräten: Ermöglicht das Sperren verlorener oder gestohlener Geräte aus der Ferne, um unbefugten Zugriff zu verhindern.

- Webschutz: Blockiert in Echtzeit den Zugriff auf bösartige Websites und Phishing-Versuche.

Norton Integrationen

Native Integrationen sind derzeit nicht aufgeführt.

Pros and Cons

Pros:

- Beinhaltet Dark-Web-Überwachung von Zugangsdaten

- Ermöglicht Fernsperrung und -löschung von Geräten

- Bietet Dienste zum Schutz vor Identitätsdiebstahl

Cons:

- Keine Funktionen für erweitertes Bedrohungsmanagement

- Fehlt ein zentrales Incident-Response-Tool

Weitere CrowdStrike Alternativen

Hier sind einige weitere CrowdStrike-Alternativen, die es nicht auf meine Kurzliste geschafft haben, aber trotzdem einen Blick wert sind:

- Heimdal

Am besten geeignet für DNS-Sicherheit plus Patch-Management

Auswahlkriterien für CrowdStrike Alternativen

Bei der Auswahl der besten CrowdStrike-Alternativen für diese Liste habe ich auf die häufigsten Anforderungen und Schmerzpunkte von Käufern im Bereich Cybersicherheitslösungen geachtet, wie z.B. die Reduzierung der Angriffsfläche oder die Automatisierung der Bedrohungsabwehr. Außerdem habe ich folgendes Bewertungsraster genutzt, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionalität (25% der Gesamtbewertung)

Damit eine Lösung in diese Liste aufgenommen wird, musste sie folgende gängige Anwendungsfälle abdecken:

- Erkennung und Blockierung von Malware

- Verhinderung von Phishing-Angriffen

- Überwachung der Endpunktaktivität

- Bereitstellung von Tools zur Reaktion auf Sicherheitsvorfälle

- Zentrale Verwaltung der IT-Sicherheit

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich außerdem nach besonderen Funktionen gesucht, wie zum Beispiel:

- Automatisiertes Patch-Management

- Schutz vor Bedrohungen auf DNS-Ebene

- Verwaltung privilegierter Zugriffe

- Integrierte Bedrohungsinformations-Feeds

- Erweiterte Fähigkeiten im Threat Hunting

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

Um ein Gefühl für die Benutzerfreundlichkeit jedes Systems zu bekommen, habe ich Folgendes berücksichtigt:

- Klares und intuitives Dashboard-Design

- Logische Navigation zwischen Modulen

- Wenige Klicks, um wichtige Aufgaben zu erledigen

- Anpassbare Benachrichtigungen und Berichterstattung

- Zugänglichkeit für verschiedene Benutzerrollen

Onboarding (10 % der Gesamtbewertung)

Um die Onboarding-Erfahrung jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos und Dokumentationen

- Geführte Produkttouren oder interaktive Rundgänge

- Zugang zu Onboarding-Webinaren oder -Workshops

- Unterstützung bei der Migration bestehender Daten und Systeme

- Reaktionsschnelles Onboarding-Supportteam

Kundensupport (10 % der Gesamtbewertung)

Um die Kundendienstleistungen jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7-Support-Verfügbarkeit

- Mehrere Supportkanäle wie Chat, E-Mail und Telefon

- Zugang zu einer Wissensdatenbank oder einem Help Center

- Schnelle Reaktionszeiten bei kritischen Problemen

- Verfügbarkeit von dedizierten Account-Managern

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Transparente und vorhersehbare Preisstruktur

- Flexible Tarife für unterschiedliche Unternehmensgrößen

- Inklusivfunktionen in den jeweiligen Preiskategorien

- Keine versteckten Kosten oder Überraschungsgebühren

- Verfügbarkeit von kostenlosen Testphasen oder Demos

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu erhalten, habe ich bei der Lektüre der Kundenbewertungen auf Folgendes geachtet:

- Konsistenz positiver Rückmeldungen über verschiedene Plattformen hinweg

- Berichte über zuverlässige Bedrohungserkennung

- Feedback zur einfachen Bereitstellung und Nutzung

- Kommentare zur Reaktionsgeschwindigkeit des Supports

- Angesprochene Einschränkungen oder wiederkehrende Beschwerden

Warum nach einer CrowdStrike-Alternative suchen?

Obwohl CrowdStrike ein gutes Cybersicherheits-Tool ist, gibt es eine Reihe von Gründen, warum einige Nutzer nach alternativen Lösungen suchen. Sie könnten nach einer CrowdStrike-Alternative suchen, weil …

- Sie integriertes Patch-Management und DNS-Sicherheit benötigen

- Ihre Organisation Bereitstellungsoptionen vor Ort verlangt

- Sie flexiblere Preise für kleinere Teams möchten

- Sie Unterstützung für Linux oder nicht standardisierte Endpunkte benötigen

- Ihr Unternehmen in Regionen tätig ist, in denen die CrowdStrike-Abdeckung begrenzt ist

- Sie ein Tool mit fein granularer Rechteverwaltung bevorzugen

Wenn einer dieser Punkte auf Sie zutrifft, sind Sie hier genau richtig. Meine Liste enthält verschiedene Optionen für Cybersicherheits-Tools, die besser für Teams geeignet sind, die mit diesen Herausforderungen bei CrowdStrike konfrontiert sind und nach alternativen Lösungen suchen.

CrowdStrike: Wichtige Funktionen

Hier sind einige der wichtigsten Funktionen von CrowdStrike, damit Sie vergleichen und abwägen können, was alternative Lösungen bieten:

- Erkennung und Reaktion auf Endpunkte (Endpoint Detection and Response, EDR): Überwacht Endpunkte kontinuierlich auf verdächtige Aktivitäten und bietet Echtzeitwarnungen sowie forensische Daten, um Teams bei der schnellen Untersuchung und Reaktion auf Bedrohungen zu unterstützen.

- Bedrohungs-Informationsfeeds: Liefert aktuelle Informationen zu neuen Bedrohungen, Angreifertaktiken und Indikatoren für Kompromittierungen, damit Organisationen Cyber-Risiken immer einen Schritt voraus sind.

- Cloud-native Architektur: Setzt Sicherheitsoperationen aus der Cloud um und verwaltet sie dort, was eine schnelle Skalierung, zentrale Steuerung und minimale lokale Infrastruktur ermöglicht.

- Malware-Prävention: Nutzt maschinelles Lernen und Verhaltensanalysen, um bekannte und unbekannte Malware zu erkennen und zu blockieren, bevor sie auf Endpunkten ausgeführt werden kann.

- Gefahrenjagd als Service (Managed Threat Hunting): Bietet Zugang zu einem Team von Sicherheitsexperten, die proaktiv nach versteckten Bedrohungen suchen und Unternehmen bei der Reaktion auf fortgeschrittene Angriffe unterstützen.

- Schwachstellenmanagement: Erkennt Risiken, die häufig in MITRE ATT&CK-Bewertungen hervorgehoben werden, und liefert Sicherheitsteams verwertbare Einblicke zur Beseitigung von Schwachstellen.

- Gerätesteuerung: Ermöglicht eine granulare Steuerung der Nutzung von USB- und Peripheriegeräten, um Datenexfiltration und unbefugten Zugriff zu verhindern.

- Firewall-Management: Bietet zentral steuerbare, richtlinienbasierte Firewall-Kontrollen zum Erzwingen von Netzwerksegmentierung und Blockieren von Schadverkehr.

- Automatisierte Reaktion auf Sicherheitsvorfälle: Automatisiert gängige Reaktionsmaßnahmen wie das Isolieren kompromittierter Geräte oder das Blockieren bösartiger Prozesse, um Reaktionszeiten zu verkürzen und Schäden zu begrenzen.

Berichtswesen und Analysen: Stellt anpassbare Dashboards bereit, die den MITRE-Taktiken entsprechen, um Sicherheitsevents und Compliance-Status für Stakeholder darzustellen.