Beste CIAM-Lösungen Auswahlliste

Die besten CIAM-Lösungen helfen Unternehmen dabei, Kundenidentitäten zu schützen, Datenpannen zu verhindern und reibungslose Login-Erfahrungen über Web- und Mobilplattformen hinweg zu bieten. Durch die Kombination starker Authentifizierung mit benutzerfreundlichem Zugang unterstützen diese Tools sowohl die Sicherheit als auch die Kundenzufriedenheit.

Viele Teams beginnen nach CIAM-Plattformen zu suchen, nachdem sie auf Herausforderungen gestoßen sind wie dem Jonglieren mehrerer, nicht integrierbarer Identitätsanbieter, dem zeitaufwändigen, manuellen Verifizieren von Konten oder der komplizierten Implementierung moderner Authentifizierungsmethoden wie Biometrie und adaptiver Multi-Faktor-Authentisierung. Ohne die richtige Lösung führen diese Lücken zu Sicherheitsrisiken und frustrierenden Nutzererlebnissen, die Kunden abwandern lassen.

Ich habe mit Unternehmen gearbeitet, die von Altsystemen für Identitätsmanagement migriert sind, CIAM-Plattformen in Produktivumgebungen mit Millionen Logins getestet und deren Fähigkeit bewertet, Compliance-Anforderungen mit Benutzerfreundlichkeit in Einklang zu bringen. Diese Erfahrungen zeigten mir, welche Lösungen Identitätsmanagement vereinfachen – und welche zusätzliche Reibung verursachen.

In diesem Leitfaden erfahren Sie, welche CIAM-Lösungen bei der Reduzierung des Risikos von Kontenübernahmen, der Verbesserung von Authentifizierungsprozessen und dem Bereitstellen eines optimalen Kundenerlebnisses bei gleichzeitig hoher Sicherheit besonders hervorstechen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten CIAM-Lösungen

Diese Vergleichstabelle fasst die Preisdaten meiner Top-Auswahl an CIAM-Lösungen zusammen, um Ihnen bei der Auswahl der besten Option für Ihr Budget und Ihre Geschäftsanforderungen zu helfen.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für umfassende Anpassungsoptionen | Not available | $75/Monat (jährliche Abrechnung) | Website | |

| 2 | Am besten für schnelle SaaS-Integrationen | Nein | $500/Monat (jährlich abgerechnet) | Website | |

| 3 | Am besten für vereinfachtes Zugriffsmanagement | Nein | $2/user/Monat | Website | |

| 4 | Am besten geeignet für sicheres Single Sign-On | 30-tägige kostenlose Testversion verfügbar | Ab $2/Nutzer/Monat | Website | |

| 5 | Am besten für umfangreiche Ökosystem-Integrationen geeignet | Nein | $25/user/month (min 5 seats) | Website | |

| 6 | Am besten für Unternehmen, die die SAP Suite nutzen | Not available | Preis auf Anfrage | Website | |

| 7 | Am besten für KI-gesteuerten adaptiven Zugriff | Not available | Preise auf Anfrage | Website | |

| 8 | Am besten für Organisationen, die tief im Google-Ökosystem verwurzelt sind | Not available | $6/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 9 | Am besten für AWS-zentrierte Unternehmen | Not available | $0.00550 pro monatlich aktivem Benutzer (MAU) über 50.000 MAUs | Website | |

| 10 | Am besten für diverse Anwendungskompatibilität | Not available | $2/user/Monat | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten CIAM-Lösungen

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten CIAM-Lösungen, die es auf meine Auswahlliste geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- und Nachteile, Integrationen sowie ideale Anwendungsfälle der jeweiligen Tools, damit Sie die für Sie passende Lösung finden.

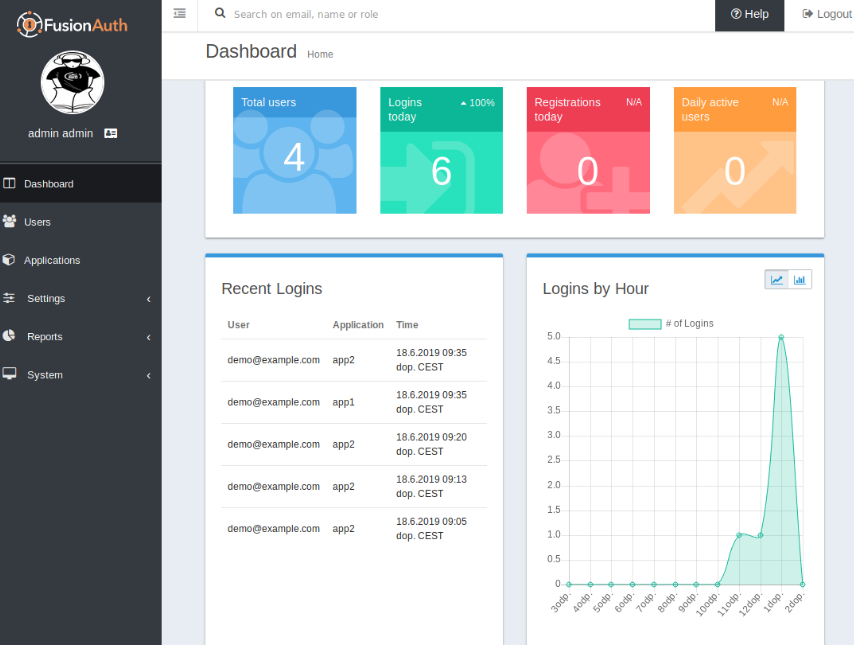

FusionAuth ist eine CIAM-Lösung, die umfangreiche Anpassungsmöglichkeiten für das Management von Kundenidentitäten bietet. Sie wurde entwickelt, um Unternehmen die individuelle Gestaltung ihres Identitätsmanagementsystems zu ermöglichen, sodass es perfekt auf ihre spezifischen Anforderungen abgestimmt ist.

Warum ich FusionAuth ausgewählt habe: Ich habe FusionAuth in diese Liste aufgenommen, weil es herausragende Anpassungsoptionen bietet. Nach meiner Einschätzung ist FusionAuth darauf ausgerichtet, ein System bereitzustellen, das sich modifizieren lässt, um den individuellen Bedürfnissen jedes Unternehmens gerecht zu werden. Das macht es ideal für Unternehmen, die umfangreiche Anpassungsmöglichkeiten in einer CIAM-Lösung suchen.

Herausragende Funktionen & Integrationen:

FusionAuth verfügt über mehrere Schlüsselfunktionen, darunter Social Login, Single Sign-on und ein flexibles Benutzerdatenmodell. Zusätzlich bietet es passwortlosen Login sowie erweiterte Registrierungsformulare und erweitert damit die Möglichkeiten zur Anpassung.

Was die Integrationen betrifft, arbeitet FusionAuth reibungslos mit einer Vielzahl anderer Systeme zusammen. Es lässt sich problemlos mit Business-, Single-Page- und sogar nativen mobilen Apps integrieren. Außerdem bietet es API-Kompatibilität und kann somit effektiv mit individuellen Anwendungen genutzt werden.

Pros and Cons

Pros:

- Hoher Grad an Anpassung

- Große Auswahl an Integrationen

- Flexibles Benutzerdatenmodell

Cons:

- Könnte für kleine Unternehmen komplex sein

- Die Benutzeroberfläche könnte intuitiver sein

- Jährliche Abrechnung spricht nicht jeden an

Frontegg ist eine Plattform, die vorgefertigte, skalierbare Benutzerverwaltungs- und Authentifizierungsfunktionen bietet, welche schnell in SaaS-Anwendungen integriert werden können. Dadurch ist sie besonders nützlich für SaaS-Anbieter, die die Integration wichtiger Sicherheitsfunktionen beschleunigen möchten.

Warum ich Frontegg ausgewählt habe: Ich habe Frontegg aufgrund seines Fokus auf vorgefertigte Funktionen für SaaS-Anwendungen ausgewählt. Nach meiner Analyse hebt sich Frontegg durch sein umfassendes Angebot an einsatzbereiten SaaS-Fähigkeiten hervor, wodurch Anbieter Entwicklungszeit sparen können. Das macht es am besten für schnelle SaaS-Integrationen und verkürzt die Markteinführungszeit von Anwendungen.

Hervorstechende Funktionen & Integrationen:

Frontegg bietet zahlreiche Funktionen wie Multi-Faktor-Authentifizierung, rollenbasierte Zugriffskontrolle und anpassbare Onboarding-Erlebnisse. Darüber hinaus enthält Frontegg Audit-Protokolle, Compliance und ein Benachrichtigungszentrum und stellt so eine komplette Suite an Benutzerverwaltungstools zur Verfügung.

Frontegg integriert sich mit Slack, Zendesk und anderen SaaS-Plattformen und ist dadurch für Unternehmen geeignet, die mehrere Tools nutzen.

Pros and Cons

Pros:

- SaaS-fähige Funktionen für schnelle Integration

- Umfassendes Funktionspaket, das alle Aspekte der Benutzerverwaltung abdeckt

- Integriert sich gut mit verschiedenen beliebten SaaS-Plattformen

Cons:

- Weniger geeignet für Nicht-SaaS-Anwendungen

- Höherer Einstiegspreis im Vergleich zu einigen Wettbewerbern

- Preisgestaltung ist nur auf Jahresbasis verfügbar

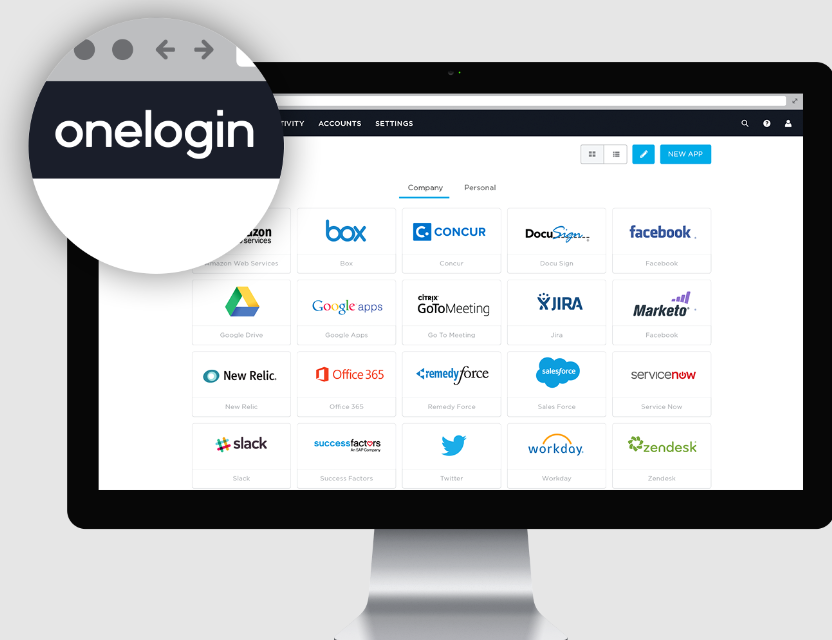

OneLogin ist ein cloudbasierter Anbieter für Identitäts- und Zugriffsmanagement, der Unternehmen dabei unterstützt, alle Aspekte ihres Netzwerks und ihrer Anwendungen abzusichern. Es vereinfacht den Prozess der Verwaltung von Zugriffsrechten über zahlreiche Geräte und Anwendungen hinweg und ist daher eine Top-Wahl für Unternehmen, die eine unkomplizierte Lösung für das Zugriffsmanagement benötigen.

Warum ich OneLogin ausgewählt habe: Ich habe OneLogin in diese Liste aufgenommen, weil es sich darauf konzentriert, das Zugriffsmanagement einfach und effizient zu gestalten. Die übersichtliche und benutzerfreundliche Oberfläche reduziert die Komplexität bei der Verwaltung von Benutzerzugriffen auf verschiedenen Plattformen. Es ist ideal für Unternehmen, die eine klare und effektive Lösung für das Zugriffsmanagement benötigen.

Hervorstechende Funktionen & Integrationen:

Die Hauptfunktionen von OneLogin umfassen Single Sign-On (SSO), Multi-Faktor-Authentifizierung (MFA) und Benutzerbereitstellung. Es unterstützt außerdem die Echtzeit-Integration von Active Directory und LDAP, was eine sofortige Synchronisierung über das gesamte Verzeichnis hinweg ermöglicht.

OneLogin integriert sich mit verschiedenen Anwendungen, darunter Office 365, G Suite, AWS, Slack und Zoom. Diese breite Auswahl an Integrationsmöglichkeiten bietet zusätzlichen Komfort für Unternehmen, die diese Plattformen bereits nutzen.

Pros and Cons

Pros:

- Einfache und benutzerfreundliche Oberfläche

- Große Bandbreite an Integrationsmöglichkeiten

- Leistungsstarke Funktionen für Zugriffsmanagement

Cons:

- Der Kundendienst kann gelegentlich langsam sein

- Bestimmte erweiterte Funktionen erfordern möglicherweise teurere Tarife

- Weniger geeignet für kleine Unternehmen aufgrund der nutzerbezogenen Preisgestaltung

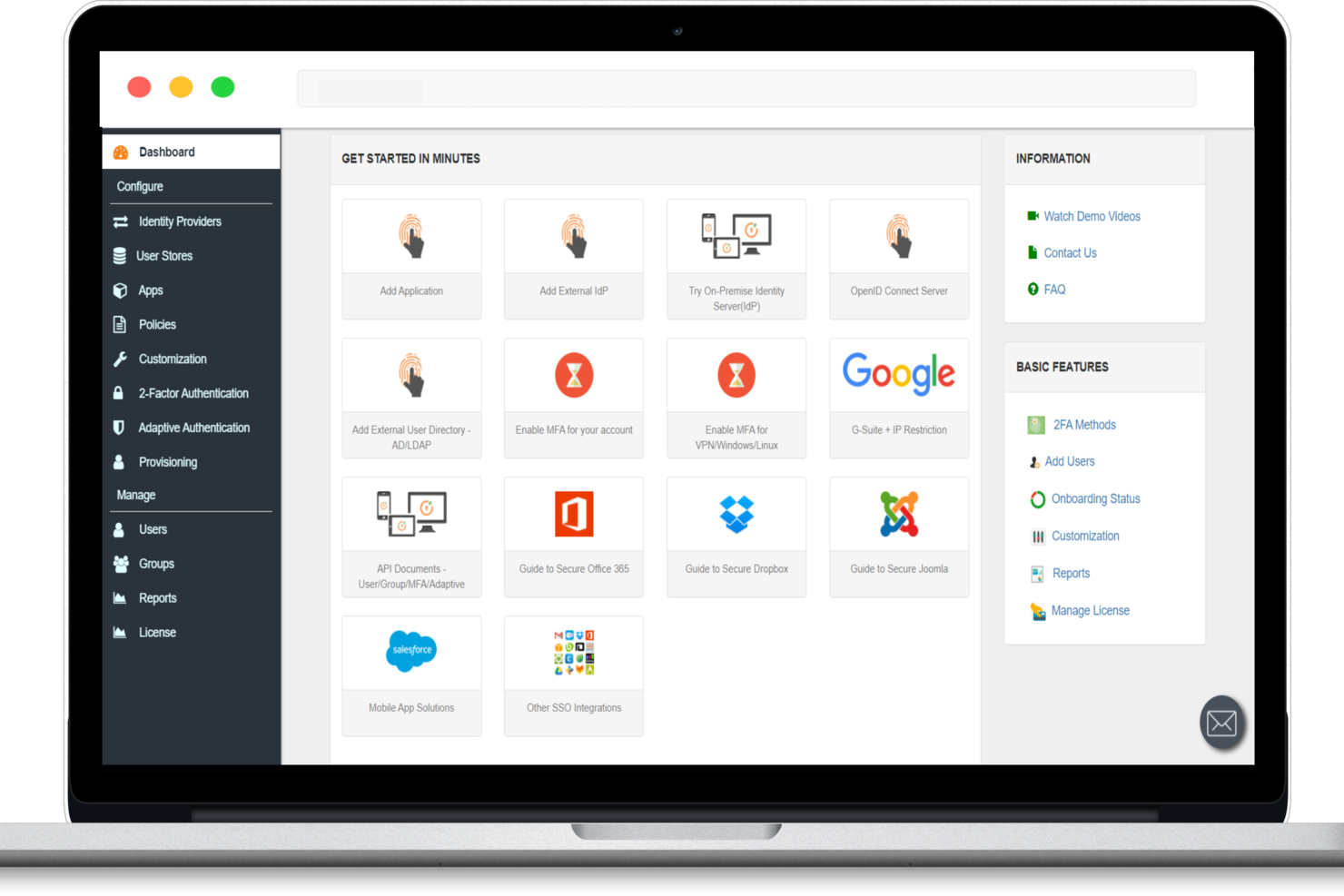

Für Unternehmen, die eine leistungsstarke Lösung für das Customer Identity and Access Management suchen, hebt sich miniOrange CIAM als vielseitige Wahl hervor. Besonders geeignet für Unternehmen, die Wert auf Sicherheit, Skalierbarkeit und herausragende Benutzererfahrungen legen, verwaltet diese Plattform Kundenidentitäten über Web, Mobilgeräte und Anwendungen hinweg. Sie adressiert Herausforderungen wie sichere Logins und Sitzungsverwaltung und eignet sich hervorragend für B2C- und B2B-Umgebungen in den Bereichen Technologie, E-Commerce und andere kundenorientierte Dienste.

Warum ich miniOrange CIAM gewählt habe

Ich habe mich für miniOrange CIAM entschieden, weil es einen umfassenden Ansatz für das Kundenidentitätsmanagement verfolgt und nahtloses SSO mit erweiterten Sicherheitskontrollen verbindet, die sowohl Konversionsraten als auch das Vertrauen der Nutzer stärken können. Die Multi-Faktor-Authentifizierung und adaptiven Authentifizierungsoptionen überprüfen Nutzer per Biometrie, Einmalpasswörtern oder Verhaltenserkennung und helfen, Betrug zu reduzieren, während der Login-Prozess reibungslos bleibt. Außerdem schätze ich die Echtzeiterkennung von Bedrohungen, die Anomalien wie ungewöhnliche Anmelde-Muster oder riskante Geräte kennzeichnet, sodass Sie proaktiv im Sinne eines Zero-Trust-Ansatzes reagieren können. Die Plattform ist skalierbar und verarbeitet hohe Kundendatenströme, ohne den Verwaltungsaufwand, wie er oft bei reinen Enterprise-Lösungen entsteht.

miniOrange CIAM Hauptfunktionen

Neben den herausragenden SSO- und MFA-Fähigkeiten bietet miniOrange IDP weitere Funktionen, die es zu einer überzeugenden CIAM-Lösung machen:

- Kunden-Onboarding und Profilverwaltung: Unterstützt geführte Registrierungsprozesse, Profilaktualisierungen, Segmentierung und granulare Zugriffskontrollen, um individuelle Nutzererfahrungen zu ermöglichen.

- Progressive Profilbildung und Einwilligungsmanagement: Sammelt Nutzerdaten schrittweise über mehrere Sitzungen hinweg und bietet detaillierte Einwilligungskontrollen zur Unterstützung von Compliance und Transparenz für den Anwender.

- Bedrohungserkennung und Kontowiederherstellung: Nutzt kontextabhängige Richtlinien basierend auf Gerät, Standort und Risikosignalen sowie Echtzeitüberwachung und sichere Self-Service-Workflows für das Zurücksetzen von Passwörtern.

miniOrange CIAM Integrationen

miniOrange CIAM bietet Konnektoren für Google Workspace, Microsoft 365, AWS Cognito, Salesforce, ServiceNow, Slack, Zoom, Atlassian, Dropbox, GitHub sowie Unterstützung für mehr als 6000 Anwendungen, um die Kompatibilität in Ihrem Ökosystem zu erweitern.

Pros and Cons

Pros:

- Umfassende Protokollunterstützung für Skalierung

- Leistungsstarke MFA und passwortlose Authentifizierung

- Flexible hybride Bereitstellungsoptionen

Cons:

- Fortschreitende Profilbildung bedarf sorgfältiger Abstimmung

- Das Einwilligungsmanagement kann Überwachung erfordern

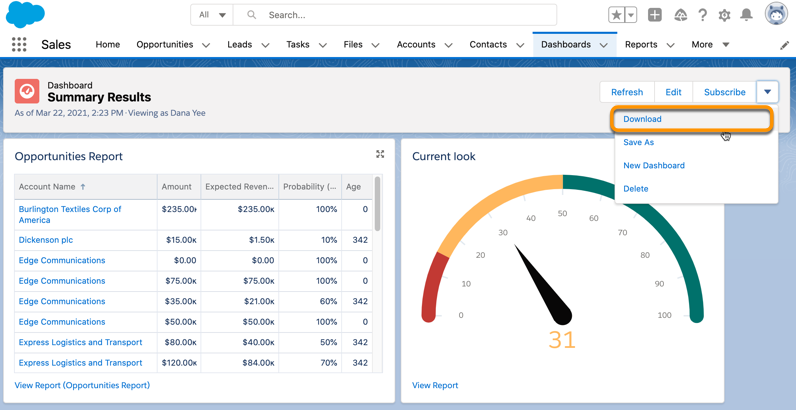

Die Salesforce Platform bietet eine umfassende Suite von Diensten, einschließlich einer leistungsstarken CIAM-Lösung. Sie stellt eine Vielzahl von Funktionen bereit und konzentriert sich auf das Management von Benutzeridentitäten und Zugriffsrechten, was eine wichtige Rolle bei den umfangreichen Integrationsmöglichkeiten des Salesforce-Ökosystems spielt.

Warum ich die Salesforce Platform ausgewählt habe: Bei meiner Bewertung habe ich mich für die Salesforce Platform entschieden, weil sie innerhalb ihres Ökosystems enorme Integrationsmöglichkeiten bietet. Sie sticht durch ihre Interoperabilität mit einer Reihe von Salesforce-Diensten hervor und steigert die Unternehmensleistung durch die Vereinfachung des Identitätsmanagements. Diese Eigenschaft macht die Salesforce Platform zur besten Wahl für umfangreiche Ökosystem-Integrationen.

Hervorstechende Funktionen & Integrationen:

Unter den zahlreichen Funktionen bietet die Salesforce Platform einen leistungsstarken Dienst für Identitäts- und Zugriffsmanagement, Multi-Faktor-Authentifizierung und Benutzerbereitstellung, um nur einige zu nennen. Darüber hinaus verfügt sie über eine starke Richtlinien-Engine für einen detaillierten Zugriffsschutz.

Für Integrationen ist die Salesforce Platform unübertroffen. Sie integriert sich reibungslos mit anderen Services innerhalb des Salesforce-Ökosystems, wie Salesforce CRM, Service Cloud und Marketing Cloud, und ermöglicht damit durchgängige Geschäftsprozesse.

Pros and Cons

Pros:

- Hervorragende Ökosystem-Integration

- Umfassender Funktionsumfang

- Leistungsstarke Richtlinien-Engine für detaillierte Zugriffssteuerung

Cons:

- Preisgestaltung könnte für kleine Unternehmen hoch sein

- Könnte eine Lernkurve erfordern

- Zu umfangreich für Unternehmen, die das Salesforce-Ökosystem nicht nutzen

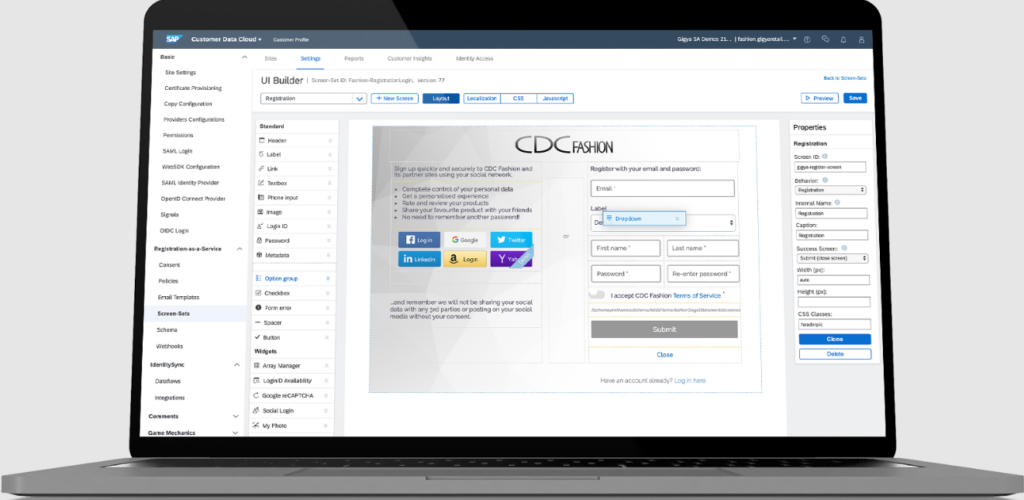

Am besten für Unternehmen, die die SAP Suite nutzen

Die CIAM-Lösung von SAP ist darauf ausgelegt, sich nahtlos in die übrige Produktpalette von SAP zu integrieren und ist daher eine Top-Wahl für Unternehmen, die bereits im SAP-Ökosystem investiert sind. Sie bietet leistungsstarke Identitätsmanagement-Funktionen, die durch zahlreiche SAP-spezifische Features ergänzt werden.

Warum ich mich für SAP Customer Service Identity and Access Management for B2C entschieden habe: Ich habe die CIAM-Lösung von SAP ausgewählt, weil sie eine umfassende Integration mit der SAP-Produktpalette bietet. Das macht sie zur besten Wahl für Unternehmen, die bereits mit der SAP-Software arbeiten, da sie Kundenidentitäten in einer vertrauten Umgebung verwalten und absichern können.

Herausragende Funktionen & Integrationen:

Die CIAM-Lösung von SAP bietet Registrierung, Authentifizierung und Zugriffsmanagement. Darüber hinaus stellt sie Single Sign-On (SSO), risikobasierte Authentifizierung und eingebaute Analysen bereit, um das Kundenverhalten besser zu verstehen.

Die eigentliche Stärke dieses Tools liegt jedoch in den tiefgreifenden Integrationsmöglichkeiten mit der SAP-Produktfamilie. Es arbeitet mit SAP Marketing Cloud, SAP Service Cloud und anderen SAP-Produkten zusammen, was einen einfachen Datenaustausch und eine effiziente Verwaltung ermöglicht.

Pros and Cons

Pros:

- Tiefe Integration mit der SAP Suite

- Integrierte Analysen

- Umfassende Identitätsmanagement-Funktionen

Cons:

- Preisangaben nicht direkt verfügbar

- Nicht optimal für Unternehmen ohne SAP

- Benutzeroberfläche könnte intuitiver sein

IBM Security Verify ist eine Lösung für Identitäts- und Zugriffsmanagement, die künstliche Intelligenz einsetzt, um adaptiven Zugang zu ermöglichen. Diese cloudbasierte IAM-Plattform bietet eine Vielzahl von Werkzeugen zum Schutz von Benutzeridentitäten und zur Bereitstellung von maßgeschneidertem Zugriff basierend auf verschiedenen Faktoren, was sie zur bevorzugten Lösung für Unternehmen macht, die KI-gestütztes Zugriffsmanagement suchen.

Warum ich IBM Security Verify gewählt habe: Bei meiner Suche nach IAM-Tools fiel mir IBM Security Verify durch den einzigartigen Einsatz von KI zur Steuerung adaptiven Zugriffs auf. Diese Funktion ermöglicht es Organisationen, Zugriffsprotokolle an das Verhalten der Nutzer und andere Risikofaktoren anzupassen. Daher ist es am besten geeignet für Unternehmen, die eine hohe Anpassungsfähigkeit der Sicherheit durch KI benötigen.

Herausragende Funktionen & Integrationen:

Wichtige Funktionen von IBM Security Verify sind risikobasierter Zugriff, individuelle Benutzerreisen und ein einheitliches Benutzerportal. Mit diesen Funktionen können Unternehmen ihre IAM-Prozesse optimieren und individuell auf spezifische Benutzerreisen zuschneiden.

IBM Security Verify integriert sich mit verschiedenen Unternehmensanwendungen und -systemen wie Office 365, Salesforce und Workday. Zusätzlich lässt es sich mit anderen IBM-Sicherheitsprodukten für einen umfassenden Sicherheitsansatz kombinieren.

Pros and Cons

Pros:

- Verwendet KI zur adaptiven Zugriffskontrolle

- Bietet individuelle Benutzerreisen für optimierten Zugriff

- Integriert sich mit mehreren Unternehmensanwendungen und -systemen

Cons:

- Preise sind nicht transparent und müssen angefordert werden

- Kann für kleinere Unternehmen zu komplex sein

- Hohe Lernkurve aufgrund der KI-Funktionen

Am besten für Organisationen, die tief im Google-Ökosystem verwurzelt sind

Google Cloud Identity vereinfacht das Identitäts- und Zugriffsmanagement und lässt sich problemlos in die Google-Produktlandschaft sowie die zugehörigen Dienste integrieren. Ideal für Unternehmen, die häufig auf das Google-Ökosystem setzen.

Warum ich Google Cloud Identity gewählt habe: Bei der Prüfung verschiedener IAM-Tools ist mir Google Cloud Identity durch die nahtlose Integration in das umfangreiche Google-Ökosystem besonders aufgefallen. Das Identitäts- und Zugriffsmanagementsystem von Google eignet sich hervorragend für Firmen, die Google-Dienste nutzen. Es ermöglicht eine einfache Verwaltung von Identitäten und Zugriffsrechten sowohl für Google- als auch für Nicht-Google-Dienste – perfekt für Organisationen, die stark auf Google angewiesen sind.

Herausragende Funktionen & Integrationen:

Google Cloud Identity bietet umfassende IAM-Funktionen wie Single Sign-on (SSO), Multi-Faktor-Authentifizierung (MFA) und Benutzerlebenszyklus-Management. Zusätzlich sorgt es mit Googles Mechanismen zur Bedrohungs- und Anomalieerkennung für höchste Sicherheit. Diese Lösung arbeitet optimal mit anderen Google-Diensten zusammen und bietet sichere Verbindungen zu klassischen Anwendungen.

Pros and Cons

Pros:

- Native Integration mit verschiedenen Google-Diensten

- Umfassende IAM-Fähigkeiten werden bereitgestellt

- Nutzen der Bedrohungs- und Anomalieerkennung von Google für erhöhte Sicherheit

Cons:

- Weniger geeignet für Nutzer, die nicht auf Google setzen

- Wenig Preistransparenz bei Nicht-Google-Diensten

- Weniger individuelle Anpassungen als bei manchen anderen IAM-Lösungen

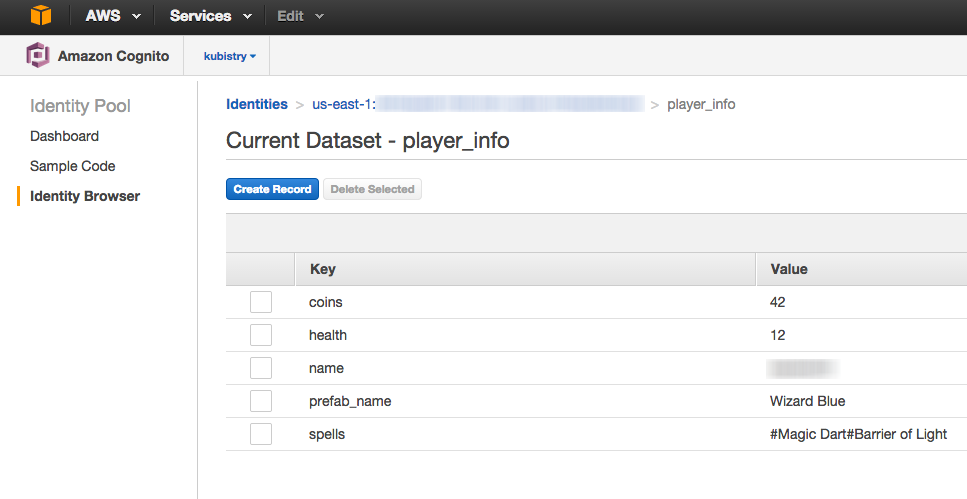

Amazon Cognito ist ein Self-Service-Identitätsdienst, der Benutzer- und Datensynchronisation verwaltet. Es integriert sich mit AWS-Diensten für ein nahtloses Zugriffsmanagement.

Warum ich Amazon Cognito ausgewählt habe: Ich habe Amazon Cognito in diese Liste aufgenommen, hauptsächlich wegen seiner Integration in das AWS-Ökosystem. Im Vergleich hat es sich durch seine eingebauten Integrationen mit vielen AWS-Diensten hervorgetan. Diese Interoperabilität macht Amazon Cognito ideal für Unternehmen, die stark im AWS-Ökosystem investiert sind, und sorgt für ein einfaches und effizientes Zugriffsmanagement.

Herausragende Funktionen & Integrationen:

Amazon Cognito verwaltet Benutzerverzeichnisse, bietet Identitätsföderation und individuell anpassbare Anmelde- und Registrierungsoberflächen. Die wertvollsten Integrationen von Amazon Cognito bestehen mit den AWS-Diensten. Es lässt sich leicht mit AWS Lambda, Amazon API Gateway, AWS Amplify und weiteren Diensten integrieren, was eine umfassende und einheitliche Identitäts- und Zugriffsverwaltung innerhalb des AWS-Ökosystems ermöglicht.

Pros and Cons

Pros:

- Starke Integration mit AWS-Diensten

- Ermöglicht Datensynchronisation über Geräte hinweg

- Anpassbare Anmelde- und Registrierungsoberflächen für Benutzer

Cons:

- Die Komplexität der AWS-Dienste kann für Einsteiger eine Herausforderung darstellen

- Die Kosten können bei steigender Nutzerzahl stark ansteigen

- Weniger geeignet für nicht AWS-basierte Umgebungen

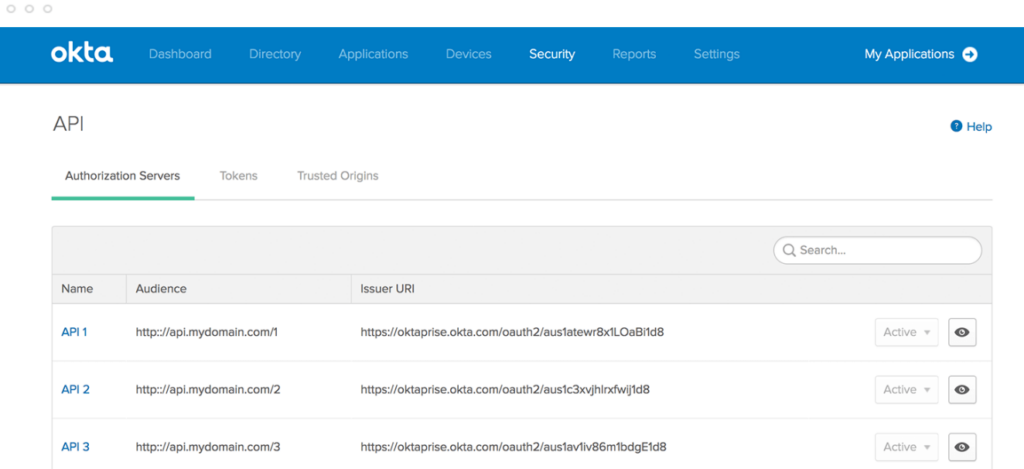

Okta Customer Identity ist eine Suite von Cloud-basierten Diensten, die entwickelt wurde, um die Benutzer-Authentifizierung über verschiedene Anwendungen hinweg zu verwalten und abzusichern. Sein umfangreiches Ökosystem macht es besonders geeignet für Unternehmen, die mit einer Vielzahl von Anwendungen arbeiten.

Warum ich Okta Customer Identity ausgewählt habe: In meinem Auswahlprozess habe ich Okta Customer Identity als herausragend identifiziert, weil es über ein äußerst umfangreiches Ökosystem verfügt. Dieser breite Kompatibilitätsbereich macht das System vielseitig und in der Lage, den Anforderungen von Unternehmen mit vielfältigen Anwendungsportfolios gerecht zu werden. Daher ist es am besten für diverse Anwendungskompatibilität geeignet und bietet eine einheitliche Lösung für verschiedene Anwendungstypen.

Herausragende Funktionen & Integrationen:

Die wichtigsten Funktionen von Okta umfassen adaptive Multi-Faktor-Authentifizierung, Lifecycle-Management und eine einfach zu bedienende Benutzeroberfläche. Diese Elemente tragen zu einer starken Sicherheitslage bei, ohne das Benutzererlebnis einzuschränken.

Okta bietet umfassende Integrationen und deckt über 6.000 vorkonfigurierte Apps ab. Dies umfasst typische Cloud-basierte Anwendungen wie Salesforce, Google Workspace und Microsoft 365, was eine reibungslose Interoperabilität gewährleistet.

Pros and Cons

Pros:

- Breite Palette an vorintegrierten Anwendungen

- Umfassende Sicherheitsfunktionen wie adaptive Multi-Faktor-Authentifizierung

- Gute Benutzeroberfläche

Cons:

- Der Grundpreis beinhaltet möglicherweise nicht alle gewünschten Funktionen

- Könnte für Unternehmen mit einfacheren Anwendungsportfolios überdimensioniert sein

- Einige Anpassungsfunktionen erfordern möglicherweise technisches Fachwissen

Weitere CIAM-Lösungen

Hier sind weitere CIAM-Lösungsoptionen, die es zwar nicht auf meine Auswahlliste geschafft haben, aber dennoch einen Blick wert sind:

- CyberArk Identity

Am besten geeignet für einen starken Fokus auf Sicherheit

- WSO2 Identity Server

Ens geeignet aufgrund seines Open-Source-Vorteils

- Stytch

Am besten für passwortlose Authentifizierung

Auswahlkriterien für die Wahl von CIAM-Lösungen

Als jemand, der dutzende Access-Management-Tools und Cloud-Verzeichnisdienste evaluiert hat, habe ich das folgende Rahmenwerk verwendet, um meine Bewertung strukturiert und fair durchzuführen:

Kernfunktionen (25 % der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung folgende Anwendungsfälle abdecken:

- Verwaltung von Benutzeridentitäten

- Sichere Authentifizierung

- Single Sign-On ermöglichen

- Unterstützung von Multi-Faktor-Authentifizierung

- Zugriffsmanagement für Benutzer anbieten

Zusätzliche besondere Funktionen (25 % der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich auch auf spezielle Funktionen geachtet, wie zum Beispiel:

- Adaptive Authentifizierung

- Integration mit Drittanbieter-Apps

- Erweiterte Datenanalytik

- Anpassbare Benutzeroberflächen

- Einhaltung von Branchenvorschriften

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

Um ein Gefühl für die Bedienbarkeit des jeweiligen Systems zu bekommen, habe ich auf folgende Aspekte geachtet:

- Intuitive Navigation

- Übersichtliche Benutzeroberfläche

- Einfache Konfigurationsmöglichkeiten

- Responsives Design

- Minimale Lernkurve

Onboarding (10 % der Gesamtbewertung)

Um die Einarbeitungsphase bei jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Vorlagen

- Unterstützende Webinare

- Reaktionsschnelle Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste der einzelnen Softwareanbieter zu beurteilen, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von 24/7 Support

- Zugang zu Live-Chat

- Umfassende Wissensdatenbank

- Zeigt eine zeitnahe Reaktion auf Anfragen

- Personalisierte Support-Optionen

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Konkurrenzfähige Preisgestaltung

- Transparente Preismodelle

- Umfang der angebotenen Funktionen

- Flexibilität der Abonnementpläne

- Kosteneffektivität im Vergleich zum Wettbewerb

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu bekommen, habe ich beim Lesen von Kundenbewertungen auf Folgendes geachtet:

- Konsistenz positiver Rückmeldungen

- Häufigkeit von Updates und Verbesserungen

- Nutzerzufriedenheit mit Funktionen

- Qualität des Kundendienstes

- Gesamtzuverlässigkeit der Plattform

So wählen Sie CIAM-Lösungen aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Um Ihnen zu helfen, fokussiert zu bleiben, während Sie Ihren individuellen Auswahlprozess für Software durchlaufen, finden Sie hier eine Checkliste mit Faktoren, die Sie beachten sollten:

| Faktor | Worauf zu achten ist |

|---|---|

| Skalierbarkeit | Wächst die Lösung mit Ihrem Unternehmen? Berücksichtigen Sie Benutzerkapazität, Datenlimits und zukünftige Erweiterungen. Stellen Sie sicher, dass eine erhöhte Auslastung ohne Leistungseinbußen bewältigt werden kann. |

| Integrationen | Lässt sich die Lösung mit Ihren aktuellen Systemen verbinden? Prüfen Sie die Kompatibilität mit bestehender Software wie CRM, ERP und anderen wichtigen Tools für einen nahtlosen Betrieb. |

| Anpassbarkeit | Können Sie die Lösung an Ihre Bedürfnisse anpassen? Achten Sie auf Möglichkeiten, Arbeitsabläufe, Berechtigungen und Benutzerschnittstellen individuell zu gestalten, um die spezifischen Anforderungen Ihres Teams zu erfüllen. |

| Benutzerfreundlichkeit | Ist die Lösung für Ihr Team intuitiv? Bewerten Sie die Benutzeroberfläche und wie schnell Teammitglieder den Umgang ohne umfangreiche Schulungen erlernen können. |

| Implementierung und Onboarding | Wie lange dauert die Einrichtung? Prüfen Sie Zeit- und Ressourcenaufwand für Installation, Datenmigration und die Einarbeitung Ihres Teams in das neue System. |

| Kosten | Liegt die Lösung in Ihrem Budget? Vergleichen Sie Preismodelle, versteckte Gebühren und langfristige Kosten. Berücksichtigen Sie sowohl anfängliche als auch laufende Ausgaben, um die Erschwinglichkeit zu beurteilen. |

| Sicherheitsmaßnahmen | Werden Ihre Daten geschützt? Stellen Sie sicher, dass starke Verschlüsselung, Zugriffskontrollen und die Einhaltung von Sicherheitsstandards umgesetzt sind, um sensible Informationen zu schützen. |

| Regulatorische Anforderungen | Erfüllt die Lösung branchenspezifische Vorschriften? Prüfen Sie, ob die Lösung rechtlichen Vorgaben wie DSGVO, HIPAA oder anderen in Ihrem Sektor relevanten Regularien entspricht. |

Was ist eine CIAM-Lösung?

CIAM-Lösungen sind Werkzeuge zur Verwaltung von Kundenidentitäten, für sichere Logins und zum Schutz von Daten auf digitalen Plattformen. Sie werden von Sicherheitsteams, IT-Administratoren und Produktmanagern eingesetzt, um Betrug zu reduzieren, Konten zu schützen und das Anmeldungserlebnis für Nutzer zu verbessern.

Funktionen wie adaptive Authentifizierung, biometrische Verifizierung und selbstverwaltetes Kontomanagement helfen dabei, Sicherheitsverletzungen vorzubeugen, manuelle Prüfungen zu reduzieren und schnellere Anmeldungen zu ermöglichen. Insgesamt erleichtern CIAM-Lösungen die Balance zwischen starker Sicherheit und einem reibungslosen Kundenerlebnis.

Funktionen

Achten Sie bei der Auswahl von CIAM-Lösungen auf die folgenden Schlüsselfunktionen:

- Benutzerauthentifizierung: Überprüft Benutzeridentitäten, um einen sicheren Zugriff auf Anwendungen und Daten zu gewährleisten.

- Single Sign-On: Ermöglicht es Nutzern, mit nur einem Satz von Zugangsdaten auf mehrere Anwendungen zuzugreifen und reduziert so den Anmeldeaufwand.

- Mehrstufige Authentifizierung: Fügt eine zusätzliche Sicherheitsebene hinzu, indem weitere Verifizierungsmethoden erforderlich sind.

- Zugriffsverwaltung: Steuert, wer auf bestimmte Ressourcen zugreifen darf, sodass nur autorisierte Nutzer auf sensible Daten zugreifen können.

- Integrationsmöglichkeiten: Verbindet sich nahtlos mit bestehenden Systemen und Anwendungen für optimierte Abläufe.

- Anpassbare Benutzeroberflächen: Passt die Benutzererfahrung an die spezifischen Bedürfnisse verschiedener Teams oder Abteilungen an.

- Datenverschlüsselung: Schützt vertrauliche Informationen, indem diese verschlüsselt und für unbefugte Personen unlesbar gemacht werden.

- Unterstützung bei der Einhaltung von Vorschriften: Sorgt für die Einhaltung von gesetzlichen Anforderungen wie DSGVO und HIPAA und senkt rechtliche Risiken.

- Adaptive Authentifizierung: Passt Sicherheitsmaßnahmen basierend auf dem Nutzerverhalten und Risikostufen an, um einen verbesserten Schutz zu gewährleisten.

- Analysen und Berichte: Bietet Einblicke in das Nutzerverhalten und die Systemleistung, um fundierte Entscheidungen zu treffen.

- Benutzerbereitstellungs-Software: Ermöglicht Administratoren das Anlegen, Verwalten und Löschen von Benutzerkonten sowie deren Zugriffe auf verschiedene Systeme oder Dienste.

Vorteile

Die Implementierung von CIAM-Lösungen bietet Ihrem Team und Ihrem Unternehmen zahlreiche Vorteile. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Sicherheit: Multi-Faktor-Authentifizierung und Zugriffsverwaltung schützen sensible Daten vor unbefugtem Zugriff.

- Optimiertes Nutzererlebnis: Single Sign-On verringert den Anmeldeaufwand und erleichtert den Zugang zu mehreren Anwendungen.

- Einhaltung gesetzlicher Vorschriften: Die Unterstützung bei der Einhaltung von Vorschriften hilft Ihrem Unternehmen, rechtliche Anforderungen wie DSGVO und HIPAA zu erfüllen.

- Gesteigerte Effizienz: Integrationsmöglichkeiten ermöglichen einen reibungslosen Ablauf mit bestehenden Systemen und sparen Zeit und Ressourcen.

- Skalierbarkeit: Diese Lösungen wachsen mit Ihrem Unternehmen mit und bewältigen mehr Nutzer und Daten ohne Leistungsprobleme.

- Datenanalyse: Analysen und Berichte liefern wertvolle Erkenntnisse über das Nutzerverhalten und die Systemleistung zur Unterstützung von Entscheidungen.

- Individuelle Nutzererlebnisse: Anpassbare Oberflächen erlauben es, den Nutzerpfad an die Bedürfnisse verschiedener Teams anzupassen.

Kosten & Preise

Die Auswahl von CIAM-Lösungen erfordert das Verständnis der verschiedenen Preismodelle und Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzleistungen und mehr. Die folgende Tabelle fasst die üblichen Tarife, deren Durchschnittspreise und typische Funktionen in CIAM-Lösungen zusammen:

Vergleichstabelle der Tarife für CIAM-Lösungen

| Tariftyp | Durchschnittlicher Preis | Typische Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Grundlegende Benutzerauthentifizierung, eingeschränkte Zugriffsverwaltung und Community-Support. |

| Persönlicher Tarif | $5-$25/user/month | Single Sign-On, Mehrfaktor-Authentifizierung und E-Mail-Support. |

| Business-Tarif | $30-$75/user/month | Erweiterte Integrationen, anpassbare Oberflächen und Telefonsupport. |

| Enterprise-Tarif | $100-$200/user/month | Umfassende Unterstützung bei der Einhaltung von Vorschriften, dedizierter Account-Manager und erweiterte Analysen. |

CIAM-Lösungen – Häufig gestellte Fragen

Hier finden Sie Antworten auf häufig gestellte Fragen zu CIAM-Lösungen:

Können CIAM-Lösungen mit bestehenden Systemen integriert werden?

Ja, die meisten CIAM-Lösungen lassen sich mit bestehenden Systemen wie CRM- und ERP-Plattformen integrieren. Prüfen Sie die Kompatibilität Ihrer aktuellen Tools mit der gewünschten CIAM-Lösung. Achten Sie auf Lösungen, die APIs und vorkonfigurierte Konnektoren bieten, um eine reibungslose Integration zu gewährleisten, Zeit zu sparen und Unterbrechungen zu minimieren.

Sind CIAM-Lösungen skalierbar?

Ja, CIAM-Lösungen sind so konzipiert, dass sie mit Ihrem Unternehmen mitwachsen. Wenn Ihre Kundenbasis wächst, können diese Werkzeuge mehr Benutzer und Daten problemlos verarbeiten. Berücksichtigen Sie Ihre Wachstumspläne bei der Auswahl und wählen Sie eine Lösung, die erhöhten Traffic und Nutzeranforderungen bewältigen kann, ohne die Leistung zu beeinträchtigen.

Über welche Sicherheitsmaßnahmen verfügen CIAM-Lösungen?

CIAM-Lösungen bieten Sicherheitsmaßnahmen wie Verschlüsselung, Multi-Faktor-Authentifizierung und Zugriffsverwaltung. Diese Funktionen schützen Kundendaten vor Datenpannen und unbefugtem Zugriff. Achten Sie bei der Auswahl darauf, dass die Lösung die für Ihre Branche relevanten Sicherheitsstandards wie die DSGVO oder HIPAA erfüllt, um die Datenintegrität zu gewährleisten.

Wie geht es weiter:

Wenn Sie gerade CIAM-Lösungen recherchieren, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und haben ein kurzes Gespräch, in dem Ihre Anforderungen im Detail besprochen werden. Anschließend erhalten Sie eine Auswahlliste geeigneter Software. Sie werden sogar während des gesamten Kaufprozesses unterstützt, inklusive Preisverhandlungen.