10 Beste API-Sicherheits-Tools Kurzliste

Here's my pick of the 10 best software from the 27 tools reviewed.

In der heutigen digitalen Landschaft ist es entscheidend, Ihre API zu schützen. Wahrscheinlich stehen Sie vor der Herausforderung, sensible Daten abzusichern und gleichzeitig einen reibungslosen Systembetrieb zu gewährleisten. Das ist ein schwieriger Balanceakt – und hier kommen API-Sicherheits-Tools ins Spiel.

Ich habe viel Zeit damit verbracht, die besten Optionen zu recherchieren, damit Sie es nicht müssen. Sie finden hier eine Liste der Top-Empfehlungen, mit denen Sie Ihre Daten schützen und das Vertrauen Ihrer Nutzer sichern können.

In diesem Artikel teile ich meine unabhängigen Bewertungen und Einblicke, um Ihnen bei der Wahl des richtigen Tools für Ihr Team zu helfen. Ob kleines Startup oder großes Unternehmen – hier ist für jeden etwas dabei. Tauchen wir ein und finden wir die passende Lösung für Sie.

Why Trust Our Software Reviews

Zusammenfassung der besten API-Sicherheits-Tools

Diese Vergleichstabelle fasst Preisinformationen zu meinen Top-Auswahlen der API-Sicherheits-Tools zusammen, damit Sie das beste Tool für Ihr Budget und Ihre geschäftlichen Anforderungen finden können.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for AI-driven threat detection | 30-day free trial + free demo available | Pricing upon request | Website | |

| 2 | Best for discovering hidden and undocumented APIs | Free demo available | Pricing upon request | Website | |

| 3 | Best for in-depth scanning of various API formats | Free demo available | Pricing upon request | Website | |

| 4 | Best for API access management solutions | Free plan available | Pricing upon request | Website | |

| 5 | Best for source code analysis | Free demo available | Pricing upon request | Website | |

| 6 | Best for intelligent API traffic monitoring | Not available | Pricing upon request | Website | |

| 7 | Best for swift API endpoint inspection | Not available | From $10/user/month (min 3 seats) | Website | |

| 8 | Best for web application vulnerabilities | Free trial available | Pricing upon request | Website | |

| 9 | Best for edge network security | Not available | Pricing upon request | Website | |

| 10 | Good for deep cloud security posture management | Free demo available | Pricing upon request | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Pulumi

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8

Bewertungen der besten API-Sicherheits-Tools

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten API-Sicherheits-Tools, die es auf meine Kurzliste geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- und Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, damit Sie die beste Lösung für sich finden.

Radware offers a sophisticated API Security Service tailored for enterprises looking to safeguard their APIs, making it a strong option for teams that need AI-driven threat detection. This service will appeal to IT security professionals and organizations focused on maintaining reliable API defenses, providing real-time insights and automated protection against complex attacks.

Why I Picked Radware

I picked Radware for its AI-driven threat detection, which combines API discovery, business logic defense, and runtime protection in one platform. Its automated API discovery gives you visibility into first-party, third-party, and shadow APIs, while runtime posture management reviews live traffic to highlight real risks. The business logic protection layer tracks API workflows to spot and block complex attacks, helping teams address common OWASP API security risks.

Radware Key Features

In addition to AI-driven threat detection, Radware offers:

- Adaptive Protection: Maintains legitimate API traffic even during large-scale DDoS attacks, ensuring business continuity.

- Unified Platform: Facilitates collaboration among Dev, Sec, and DevSecOps teams, simplifying compliance and reducing complexity.

- Comprehensive Coverage: Provides protection against the OWASP Top 10 API Security Risks and various DDoS attacks.

Radware Integrations

Native integrations are not currently listed by Radware. However, custom integrations may be possible through available APIs.

Pros and Cons

Pros:

- Protects against multiple OWASP attack categories

- Provides real-time traffic monitoring and threat alerts

- Detects and blocks advanced web application attacks

Cons:

- Reporting tools are difficult to use and customize effectively

- Customization options are limited for tailoring security configurations

Invicti is a comprehensive web application and API security tool that offers automated discovery and security testing for web applications and APIs, allowing users to find and fix vulnerabilities. The platform provides visibility into web assets, vulnerabilities, and remediation efforts, and integrates into existing developer workflows to produce more secure code.

Why I Picked Invicti:

One of the most compelling aspects of Invicti is its ability to discover hidden and undocumented APIs. This is crucial because many security breaches occur through overlooked or forgotten APIs that are not adequately secured. Invicti's API discovery capability, embedded within the software development lifecycle, ensures that all APIs, including those that are hidden or unlinked, are identified and tested.

Standout features and integrations:

Invicti's dynamic application security testing combined with proof-based scanning technology provides accurate and actionable data. The platform also supports multiple API types, including REST, SOAP, and GraphQL. Integrations include MuleSoft Anypoint Exchange, Amazon API Gateway, Apigee API hub, Kubernetes, Azure Boards, Bitbucket, Bugzilla, FogBugz, DefectDojo, Freshservice, GitHub, GitLab, Jazz Team Server, and Jira.

Pros and Cons

Pros:

- Easy to use and set up

- Proof-based scanning technology

- Generates detailed vulnerability reports

Cons:

- Enterprise version may be expensive for some users

- Limited customization options

New Product Updates from Invicti

Invicti Enterprise Adds WebLogic Support and Security Enhancements

The latest Invicti Enterprise v25.10.0 release introduces WebLogic support for Java Shark sensors and improved secrets management through SEM integrations. It also refines API consistency and strengthens overall platform stability. For more information, visit Invicti's official site.

Acunetix is a web application and API security scanner that automates security testing for companies, offering a comprehensive solution for discovering, testing, and patching vulnerabilities in web applications and APIs.

Why I Picked Acunetix:

I like its ability to perform in-depth vulnerability scanning across various API formats, including REST, SOAP, and GraphQL. This versatility ensures that no matter the type of API architecture in use, Acunetix can effectively identify and address potential security flaws. The tool supports built-in security checks and allows for the import of API definitions, which streamlines the process of discovering and testing API endpoints.

Standout features and integrations:

Features include the ability to detect over 12,000 vulnerabilities, including OWASP Top 10, SQL injections, and XSS. The tool's capability to provide actionable scan results in minutes and automatically prioritize high-risk vulnerabilities also significantly enhances the efficiency of security teams. Integrations include MuleSoft Anypoint Exchange, Apigee API hub, Kubernetes, Azure Boards, BitBucket, Bugzilla, DefectDojo, FogBugz, Freshservice, GitHub, and GitLab.

Pros and Cons

Pros:

- Ability to identify a wide range of vulnerabilities

- Noted for its fast scanning capabilities

- Advanced reporting features

Cons:

- Learning curve for beginners

- Limited customization options

Gravitee provides a versatile platform for managing and monitoring API gateways. Their focus on delivering robust API access management solutions gives organizations the flexibility and control they need over their API ecosystem, positioning them as the prime choice for API access management solutions.

Why I Picked Gravitee:

When selecting tools for this list, Gravitee stood out prominently. In my process of comparing and judging different platforms, I chose Gravitee because of its comprehensive feature set explicitly tailored to API access management. From my perspective, its commitment to enhancing API access control and its extensible capabilities make it ideally "Best for API access management solutions".

Standout features and integrations:

Gravitee boasts a decentralized architecture allowing for distributed API management. Its open-source nature provides customization options that many closed platforms don't offer. Integration-wise, Gravitee has a rich set of connectors for popular identity providers, ensuring identity and access management within the API ecosystem.

Pros and Cons

Pros:

- Supports a wide range of identity providers for easy integration

- Open-source nature offers extensive customization possibilities

- Decentralized architecture ensures scalability and resilience

Cons:

- Requires regular updates and maintenance to stay secure and efficient

- Organizations used to closed systems may find the open-source nature daunting

- Might require technical expertise for setup and customization

Checkmarx is a comprehensive software security solution that specializes in identifying vulnerabilities within the source code of applications. By deeply analyzing code, Checkmarx offers developers insights into potential security flaws.

Why I Picked Checkmarx:

In determining which tools to spotlight, Checkmarx grabbed my attention due to its in-depth code analysis capabilities. Its distinction lies in its adeptness at trawling through vast lines of code to unearth even subtle vulnerabilities. I think that Checkmarx is "Best for source code analysis" primarily because of its emphasis on ensuring the foundational layers of software remain robust and secure.

Standout features and integrations:

One of Checkmarx's pivotal features is its Static Application Security Testing (SAST), which probes code for vulnerabilities without executing the program. Its Open Source Analysis (OSA) also offers visibility into open-source components' security and compliance. As for integrations, Checkmarx easily works with popular development tools and platforms like GitHub, GitLab, and Jenkins, enabling a smooth workflow for developers.

Pros and Cons

Pros:

- Smooth integrations with popular development platforms

- Offers visibility into open-source components

- Deep and comprehensive code-scanning capabilities

Cons:

- Potential delays due to in-depth analysis on larger codebases

- Extensive features might be overkill for smaller projects

- Might have a steep learning curve for newcomers

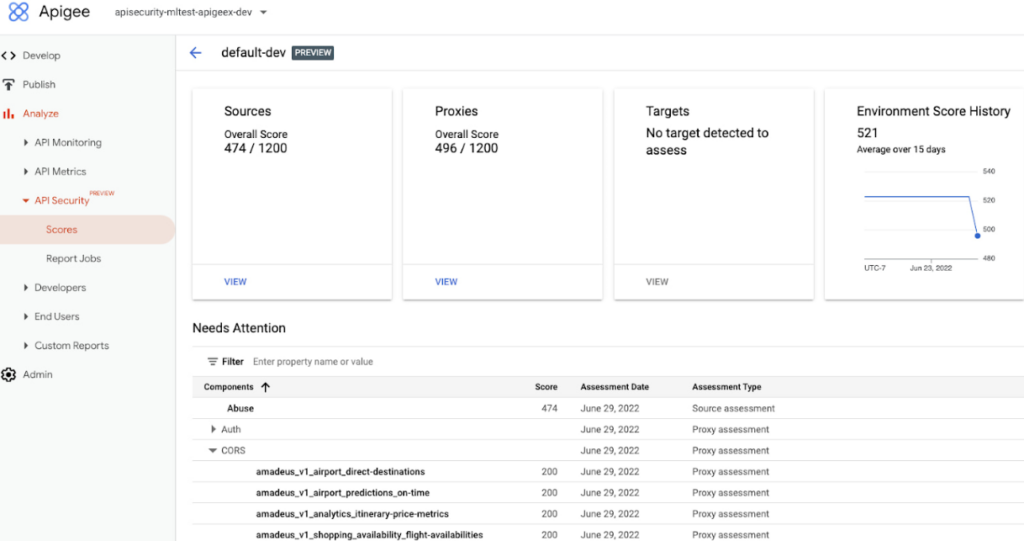

Apigee Sense by Google analyzes API traffic to detect anomalies and threats, providing insights for efficient and secure API management.

Why I Picked Google Apigee Sense:

After careful consideration of various tools, I have concluded that Google Apigee Sense is the best option for intelligent API traffic monitoring. Its advanced analytics and machine learning capabilities, combined with detailed API traffic analytics, provide unique insights that other platforms lack. Google's expertise in machine learning is evident in this platform's ability to not only monitor but understand API traffic, giving it a distinct advantage over similar tools.

Standout features and integrations:

Google Apigee Sense thrives on its machine learning-powered anomaly detection, which can discern unusual patterns and potential threats in API traffic. Moreover, its behavioral API analytics provide a granular view of how APIs are being accessed and by whom. Integration-wise, given it's a Google product, Apigee Sense can smoothly integrate with a suite of other Google Cloud Platform tools, enhancing its functionality and reach.

Pros and Cons

Pros:

- Strong integration capabilities with Google Cloud Platform tools

- Detailed behavioral API analytics

- Machine learning-driven anomaly detection

Cons:

- Dependency on the Google Cloud ecosystem might not appeal to all

- Pricing structure can be ambiguous for some

- Might be complex for beginners

Swagger Inspector provides users with a clear, streamlined approach to testing and validating API endpoints. Its efficiency in promptly analyzing and delivering results on API endpoints is why it's deemed best for swiftly inspecting those endpoints.

Why I Picked Swagger Inspector:

While going through various API inspection tools, Swagger Inspector caught my attention due to its simplicity and rapid output. Its capability to provide immediate feedback on API performance and reliability is distinct. This unmatched speed in the analysis is why it's the best tool for swift API endpoint inspection.

Standout features and integrations:

Swagger Inspector shines with its intuitive interface, enabling users to test and generate OpenAPI documentation quickly. Additionally, the tool's cloud-based nature ensures users can inspect endpoints from anywhere without any setup. Regarding integrations, Swagger Inspector syncs with SwaggerHub, enabling effective collaboration and sharing of API documentation.

Pros and Cons

Pros:

- Easy integration with SwaggerHub for collaboration

- Intuitive interface for swift endpoint inspection

- Cloud-based for easy access and testing

Cons:

- Requires consistent online access for optimal performance

- Might be oversimplified for highly complex APIs

- Limited customization options

Qualys Web Application Scanning dives deep into web applications to detect and flag vulnerabilities. With its thorough scanning capabilities, this tool ensures that web applications stand firm against potential threats, reinforcing its reputation as the best in identifying web application vulnerabilities.

Why I Picked Qualys Web Application Scanning:

When I started evaluating tools for web application scanning, Qualys instantly stood out from the crowd. Its ability to delve deep into applications and find the most minor vulnerabilities is unparalleled. This intensive scrutiny is precisely why I've judged it as "Best for web application vulnerabilities".

Standout features and integrations:

Qualys offers continuous monitoring, ensuring that web applications are regularly screened for potential threats. Its Six Sigma accuracy provides minimal false positives, always delivering reliable results. In terms of integrations, Qualys aligns effectively with popular cloud providers, making it versatile in diverse environments.

Pros and Cons

Pros:

- Effective integration with leading cloud providers

- Continuous monitoring for uninterrupted protection

- Six Sigma accuracy reduces false positives

Cons:

- High-end features may be overkill for smaller web applications

- The interface can be challenging for newcomers

- Requires some expertise for in-depth use

Edgio specializes in delivering cutting-edge solutions for network security, especially at the edge. Its emphasis on safeguarding distributed network nodes aligns with the increasing demands of today's decentralized IT infrastructures, making it particularly suitable for edge network security.

Why I Picked Edgio:

In the process of determining which tools to feature, Edgio captured my attention. After comparing various platforms, I chose Edgio for its distinct focus on edge network security. Their approach, combined with advanced features, positions them as the foremost choice for "Best for edge network security".

Standout features and integrations:

Edgio provides robust real-time monitoring capabilities, allowing for immediate threat detection at the edge. Furthermore, its adaptive security policies ensure the network stays resilient against evolving threats. As for integrations, Edgio interfaces with major cloud providers, enhancing its adaptability and reach within diverse IT environments.

Pros and Cons

Pros:

- Easy integration with major cloud providers

- Adaptive security policies cater to dynamic network environments

- Real-time monitoring for immediate threat detection

Cons:

- Its specialization might not cater to those seeking a more generalized security solution

- Real-time monitoring may require additional resources

- Might entail a steeper learning curve for those unfamiliar with edge security concepts

Orca Security offers a comprehensive solution tailored to safeguarding cloud-native environments and APIs. The platform emphasizes deep visibility into the security posture of cloud deployments, making it inherently holistic and aligning with its reputation as best for holistic cloud-native API security.

Why I Picked Orca Security:

When I was determining the most suitable tools for cloud-native API security, Orca Security naturally made a list. I chose this tool because of its unparalleled holistic view of cloud environments without agents or per-asset integration. This distinction and Orca's commitment to full-stack visibility make it ideally suited for those seeking a holistic cloud-native API security solution.

Standout features and integrations:

Orca Security excels with its patent-pending SideScanning™ technology that offers an in-depth perspective into the cloud environment. This capability allows for identifying risks at the infrastructure, code, and data layers. Integration-wise, Orca easily integrates with popular CI/CD tools, enhancing the developer experience while ensuring security.

Pros and Cons

Pros:

- Efficiently identifies risks at multiple layers of cloud infrastructure

- Uses innovative SideScanning™ technology for deep insights

- Provides full-stack visibility without traditional scanning limitations

Cons:

- Initial setup might require a level of cloud expertise

- Pricing transparency might be an issue for some organizations

- No explicit focus on traditional, non-cloud environments

Weitere API-Sicherheits-Tools

Nachfolgend finden Sie eine Liste weiterer API-Sicherheits-Tools, die ich in die nähere Auswahl genommen habe, die es aber nicht in die Top 10 geschafft haben. Es lohnt sich auf jeden Fall, sie zu überprüfen.

- Wallarm API Security Platform

For real-time API threat analysis

- Parasoft SOAtest

For automated API testing

- StackHawk

For developer-focused API safety

- ImmuniWeb

For AI-driven API security

- 42Crunch

For comprehensive API protection

- Astra Pentest

For comprehensive API penetration testing

- Intruder

Good for proactive API vulnerability scanning

- Burp Suite

Good for thorough penetration testing of APIs

- Wallarm

Good for AI-powered API security automation

- Postman

Good for comprehensive API development and security

- Traceable AI

Good for machine learning-driven API protection

- Salt Security

Good for detecting and preventing API attacks

- Imperva API Security

Good for real-time API protection and analytics

- Reblaze

Good for web security with bot mitigation

- Tinfoil Security

Good for developer-friendly API scanning

- Stoplight API Security

Good for design-first API security practices

- RapidAPI Security Testing

Good for enterprises requiring detailed API insights

Auswahlkriterien für API-Sicherheits-Tools

Bei der Auswahl der besten API-Sicherheits-Tools für diese Liste habe ich gängige Käuferbedürfnisse und Schmerzpunkte wie den Schutz sensibler Daten und die Einhaltung von Vorschriften berücksichtigt. Zudem habe ich das folgende Framework genutzt, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25 % der Gesamtpunktzahl)

Um auf diese Liste zu kommen, musste jede Lösung diese häufigen Anwendungsfälle abdecken:

- Schutz von APIs vor unbefugtem Zugriff

- Überwachung des API-Verkehrs auf Anomalien

- Einhaltung von Sicherheitsstandards gewährleisten

- Verschlüsselung von Daten bei der Übertragung und im Ruhezustand

- Bereitstellung detaillierter Analysen und Berichte

Weitere besondere Funktionen (25 % der Gesamtpunktzahl)

Um die Entscheidung weiter einzugrenzen, habe ich zudem nach Merkmalen wie diesen gesucht:

- Automatisierte Bedrohungserkennung

- Anpassbare Sicherheitsrichtlinien

- Echtzeit-Alarme und Benachrichtigungen

- Integration in bestehende Sicherheitsinfrastruktur

- KI-gestützte Sicherheitsanalysen

Benutzerfreundlichkeit (10 % der Gesamtpunktzahl)

Um die Benutzerfreundlichkeit jedes Systems einschätzen zu können, habe ich folgende Aspekte betrachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Geringe Einarbeitungszeit

- Anpassbare Dashboards

- Klare und verständliche Dokumentation

Onboarding (10 % der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu bewerten, habe ich folgende Aspekte berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugriff auf Webinare und Tutorials

- Schritt-für-Schritt-Einrichtungsanleitungen

- Reaktionsschneller Support während des Onboardings

Kundensupport (10 % der Gesamtbewertung)

Um den Kundendienst jedes Softwareanbieters zu bewerten, habe ich folgende Aspekte berücksichtigt:

- 24/7-Kundendienstverfügbarkeit

- Mehrere Supportkanäle (E-Mail, Chat, Telefon)

- Zugang zu einem dedizierten Account-Manager

- Umfassendes Online-Hilfezentrum

- Schnelle Reaktionszeiten auf Anfragen

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich folgende Aspekte berücksichtigt:

- Wettbewerbsfähige Preise im Vergleich zum verfügbaren Funktionsumfang

- Flexible Abonnementpläne

- Transparente Preisgestaltung ohne versteckte Gebühren

- Rabatte bei jährlicher Bindung

- Verfügbarkeit einer kostenlosen Testversion oder Demo

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen der Kundenbewertungen Folgendes berücksichtigt:

- Allgemeine Zufriedenheitsbewertung

- Konsistenz des positiven Feedbacks

- Häufig erwähnte Stärken und Schwächen

- Häufigkeit von Updates und Verbesserungen

- Kundenreferenzen und Erfolgsgeschichten

So wählen Sie ein API-Sicherheits-Tool

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie beim Auswahlprozess Ihrer individuellen Software die Übersicht behalten, finden Sie hier eine Checkliste mit wichtigen Faktoren:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Wächst das Tool mit Ihrer API-Nutzung? Achten Sie auf skalierbare Lösungen, die steigenden Datenverkehr und Datenmengen ohne Leistungseinbußen bewältigen können. |

| Integrationen | Funktioniert das Tool mit Ihren bestehenden Systemen? Stellen Sie sicher, dass es sich nahtlos in Ihren aktuellen Technologie-Stack integriert, um Störungen zu vermeiden. |

| Anpassungsfähigkeit | Können Sie das Tool auf Ihre Anforderungen zuschneiden? Prüfen Sie, ob sich Einstellungen und Richtlinien individuell für Ihre Sicherheitsanforderungen konfigurieren lassen. |

| Benutzerfreundlichkeit | Ist die Bedienoberfläche für Ihr Team intuitiv? Ein nutzerfreundliches Design verkürzt die Einarbeitungszeit und erhöht die Akzeptanzrate. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Bewerten Sie den Einrichtungsprozess und den verfügbaren Support für einen reibungslosen Übergang. |

| Kosten | Passt das Tool in Ihr Budget? Vergleichen Sie verschiedene Preismodelle und berücksichtigen Sie auch langfristige Kosten, inklusive etwaiger versteckter Gebühren. |

| Sicherheitsvorkehrungen | Gibt es robuste Schutzmaßnahmen? Überprüfen Sie Verschlüsselung, Zugriffssteuerungen und weitere Sicherheitsfunktionen zum Schutz Ihrer Daten. |

| Compliance-Anforderungen | Erfüllt das Tool die branchenüblichen Standards? Stellen Sie sicher, dass es notwendige Rahmenbedingungen wie GDPR oder HIPAA unterstützt, um rechtliche Risiken zu vermeiden. |

Was sind API-Sicherheits-Tools?

API-Sicherheits-Tools sind Lösungen, die APIs vor unbefugtem Zugriff und potenziellen Bedrohungen schützen. Diese Tools werden in der Regel von IT-Fachkräften, Entwicklern und Sicherheitsteams eingesetzt, um Daten zu sichern und die Einhaltung von Branchenstandards zu gewährleisten.

Funktionen für Überwachung, Verschlüsselung und Zugriffsverwaltung helfen beim Schutz sensibler Informationen, lassen sich in bestehende Systeme integrieren und sorgen für die Einhaltung gesetzlicher Vorschriften. Insgesamt bieten diese Tools wichtige Sicherheitsmaßnahmen, um Ihre APIs und Daten zu schützen.

Funktionen

Achten Sie bei der Auswahl von API-Sicherheits-Tools auf die folgenden Schlüsselfunktionen:

- Zugangskontrolle: Verwalten Sie, wer auf Ihre APIs zugreifen kann, und stellen Sie sicher, dass nur autorisierte Benutzer Zutritt erhalten.

- Verschlüsselung: Schützt Daten sowohl bei der Übertragung als auch im Ruhezustand und sorgt dafür, dass sensible Informationen gesichert bleiben.

- Überwachung: Verfolgt den API-Datenverkehr auf ungewöhnliche Aktivitäten und erkennt potenzielle Bedrohungen schnell.

- Unterstützung bei der Einhaltung von Vorschriften: Hilft Ihnen, Branchenstandards wie DSGVO oder HIPAA einzuhalten und rechtliche Probleme zu vermeiden.

- Integrationsfähigkeit: Funktioniert nahtlos mit Ihren bestehenden Systemen und minimiert Unterbrechungen.

- Anpassbare Richtlinien: Ermöglicht die individuelle Anpassung der Sicherheitseinstellungen an spezifische Anforderungen und Bedürfnisse.

- Echtzeit-Warnungen: Bietet sofortige Benachrichtigungen über Sicherheitsverletzungen oder Anomalien.

- Analysen und Berichte: Liefert Einblicke in die API-Nutzung und den Sicherheitsstatus, um fundierte Entscheidungen zu unterstützen.

- Automatisierte Bedrohungserkennung: Erkennt und bekämpft Bedrohungen mithilfe KI-gestützter Analyse.

- Benutzerfreundliche Oberfläche: Sorgt für eine einfache Nutzung durch Teams, verringert den Schulungsaufwand und erhöht die Akzeptanz.

Vorteile

Die Implementierung von API-Sicherheitstools bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Auf folgende können Sie sich freuen:

- Verbesserter Datenschutz: Verschlüsselungs- und Zugangskontrollfunktionen schützen sensible Informationen vor unbefugtem Zugriff.

- Einhaltung gesetzlicher Vorschriften: Unterstützung bei der Einhaltung von Compliance hilft Ihnen, Branchenstandards wie DSGVO zu erfüllen und potenzielle rechtliche Probleme zu vermeiden.

- Verbesserte Bedrohungserkennung: Automatisierte Bedrohungserkennung und Echtzeit-Warnungen identifizieren und beheben Sicherheitsrisiken schnell.

- Nahtlose Integration: Die Integrationsfähigkeit stellt sicher, dass das Tool reibungslos mit Ihren bestehenden Systemen arbeitet und Ausfallzeiten minimiert werden.

- Fundierte Entscheidungsfindung: Analysen und Berichte liefern wertvolle Einblicke in die API-Nutzung und den Sicherheitsstatus.

- Individuelle Sicherheitseinstellungen: Anpassbare Richtlinien ermöglichen es Ihnen, Sicherheitsmaßnahmen auf Ihre spezifischen Bedürfnisse zuzuschneiden.

- Benutzerfreundlichkeit: Eine benutzerfreundliche Oberfläche sorgt dafür, dass Ihr Team das Tool schnell übernehmen und effizient nutzen kann.

Kosten & Preise

Die Auswahl von API-Sicherheitstools erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die nachstehende Tabelle fasst gängige Tarife, deren durchschnittliche Preise und typische Funktionen zusammen, die in Lösungen für API-Sicherheitstools enthalten sind:

Vergleichstabelle der Tarife für API-Sicherheitstools

| Tariftyp | Durchschnittlicher Preis | Typische Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Basisüberwachung, eingeschränkte Zugangskontrolle und Community-Support. |

| Persönlicher Tarif | $10-$30/user/month | Erweiterte Überwachung, grundlegende Verschlüsselung und E-Mail-Support. |

| Business-Tarif | $50-$100/user/month | Umfassende Überwachung, verstärkte Verschlüsselung, Integrationsfähigkeit und priorisierter Support. |

| Enterprise-Tarif | $150-$300/user/month | Umfassende Sicherheitsfunktionen, individuelle Richtlinien, Compliance-Unterstützung, dedizierter Account Manager und 24/7 Support. |

FAQs zu API-Sicherheitstools

Hier finden Sie Antworten auf häufig gestellte Fragen zu API-Sicherheitstools:

Was sind die Sicherheitsrisiken von APIs?

APIs sind Risiken wie Datenlecks, schwacher Authentifizierung und unsicheren Endpunkten ausgesetzt. Unbefugter Zugriff kann vertrauliche Daten preisgeben oder Systeme durch Angriffe wie Injection oder DoS stören. Sie sollten auf starke Authentifizierung und Verschlüsselung setzen, um diese Risiken zu minimieren.

Wie testet man Schwachstellen bei der API-Sicherheit?

Das Testen der API-Sicherheit umfasst Methoden wie statische und dynamische Tests, Penetrationstests und Fuzz-Tests. Diese identifizieren Schwachstellen, indem Angriffe simuliert werden. Regelmäßige Tests stellen sicher, dass Ihre APIs auch gegen neue Bedrohungen geschützt bleiben.

Welche Arten von API-Sicherheit gibt es?

API-Sicherheit kann nach Protokollen wie SOAP, REST und GraphQL unterschieden werden. Jedes verwendet unterschiedliche Methoden zur Absicherung von Daten, etwa digitale Signaturen bei SOAP oder tokenbasierte Authentifizierung bei REST. Wählen Sie je nach den Anforderungen Ihres Systems.

Wie können WAFs und API-Gateways APIs schützen?

Web Application Firewalls (WAFs) und API-Gateways schützen APIs, indem sie den Datenverkehr filtern und überwachen. Sie blockieren schädliche Anfragen und setzen Sicherheitsrichtlinien durch und wirken so als Barriere gegen unbefugten Zugriff und Angriffe.

Kann eine Zero-Trust-Architektur den API-Schutz sicherstellen?

Zero-Trust-Architektur erhöht die API-Sicherheit, indem sie jede Anfrage unabhängig von der Herkunft überprüft. Für alle Interaktionen ist Authentifizierung und Autorisierung erforderlich, was durch kontinuierliche Überprüfung das Risiko von Sicherheitsverletzungen verringert.

Was ist nötig, um APIs zu schützen?

Um APIs zu schützen, benötigt es eine Mischung aus Authentifizierung, Verschlüsselung und Überwachung. Führen Sie starke Zugriffskontrollen und regelmäßige Sicherheitsüberprüfungen durch. Es ist ebenso entscheidend, Sicherheitsupdates zeitnah einzuspielen und Ihr Team zu Best Practices zu schulen.

Warum gibt es so große Preisunterschiede zwischen verschiedenen Tools?

Die Kosten spiegeln häufig die Fähigkeiten, Skalierbarkeit, den Support und den Markenruf eines Tools wider. Lösungen für große Unternehmen oder mit fortschrittlichen Funktionen zur Erkennung und Abwehr von Bedrohungen sind typischerweise teurer als Basistools für Startups oder kleine Unternehmen.

Was kommt als Nächstes:

Wenn Sie gerade API-Sicherheitstools recherchieren, nehmen Sie Kontakt zu einem SoftwareSelect-Berater auf und erhalten Sie kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen ermittelt werden. Anschließend erhalten Sie eine Shortlist passender Software. Die Berater unterstützen Sie sogar während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.