Beste Software für Anwendungssicherheit Kurzliste

In der heutigen digitalen Welt ist der Schutz Ihrer Anwendungen wichtiger denn je. Sie sehen sich zahllosen Bedrohungen gegenüber, die Ihre Daten gefährden und Ihre Abläufe stören können. Genau hier hilft Software für Anwendungssicherheit. Sie schützt Ihre Systeme vor Schwachstellen und hält Ihre Daten sicher.

Ich habe Zeit investiert, diese Tools zu testen und zu bewerten, um Ihnen einen objektiven Überblick über die besten verfügbaren Optionen zu geben. In diesem Artikel teile ich meine Top-Empfehlungen, mit Fokus auf die Besonderheiten jedes einzelnen Tools. Sie erhalten Einblicke in Funktionen, Nutzererfahrungen und erfahren, wie diese Lösungen in den Arbeitsablauf Ihres Teams passen können.

Steigen wir ein und finden Sie die richtige Lösung für Ihre Anforderungen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste Software für Anwendungssicherheit Zusammenfassung

Diese Vergleichstabelle fasst die Preisinformationen meiner besten Auswahl an Software für Anwendungssicherheit zusammen, um Ihnen bei der Wahl der passenden Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen zu helfen.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für die Abwehr automatisierter Bedrohungen | 30-tägige kostenlose Testversion + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 2 | Am besten geeignet, um kontextabhängige Schwachstellen zu erkennen | Kostenloser Plan verfügbar | Ab $200/Monat | Website | |

| 3 | Am besten für Web-Code-Integrität | Nein | Ab $15/User/Monat (jährlich abgerechnet) | Website | |

| 4 | Am besten geeignet, um Ausführungsumgebungen von Anwendungen zu sperren | Not available | Preise auf Anfrage | Website | |

| 5 | Am besten geeignet für integriertes DevSecOps | Not available | Preise auf Anfrage | Website | |

| 6 | Am besten für umfassende mobile Sicherheit geeignet | Not available | Ab $12/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 7 | Am besten für JavaScript-orientierten Schutz | Not available | Ab $10/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 8 | Am besten für .NET-Code-Schutz geeignet | Not available | Preise auf Anfrage | Website | |

| 9 | Am besten geeignet für die Härtung von Android- und Java-Anwendungen | Not available | Preis auf Anfrage | Website | |

| 10 | Am besten geeignet für die Überwachung der App-Sicherheit in Echtzeit | Not available | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertung der besten Software für Anwendungssicherheit

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Software-Lösungen für Anwendungssicherheit, die es auf meine Kurzliste geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vorteile & Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, um Ihnen bei der Auswahl zu helfen.

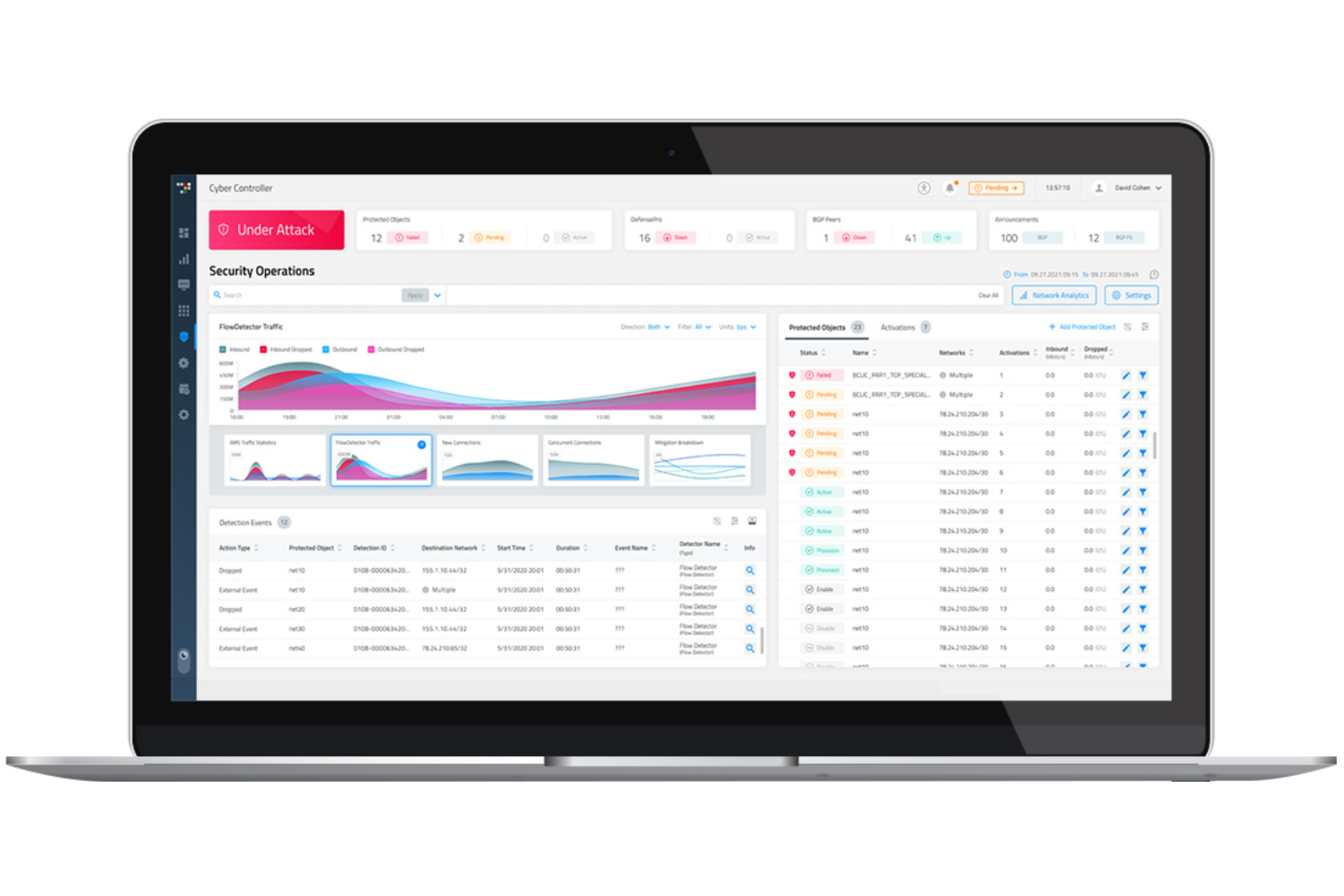

Radware bietet eine fortschrittliche Anwendungsschutzplattform, die Webanwendungen, mobile Apps und APIs vor automatisierten Angriffen schützt. Sie nutzt KI, maschinelles Lernen und Verhaltensanalysen, um bösartige Bots zu erkennen und zu blockieren, die für Credential Stuffing, Scraping und DDoS-Versuche verantwortlich sind. Durch die Automatisierung von Erkennung und Reaktion hilft Radware, die Integrität Ihrer Anwendungen zu wahren und gleichzeitig sicherzustellen, dass berechtigte Nutzer ungestört auf Dienste zugreifen können.

Warum ich Radware ausgewählt habe: Ich habe Radware ausgewählt, weil es automatisierte Bedrohungen bereits im Vorfeld abwehrt, bevor sie Ihre Systeme beeinträchtigen können. Die KI-gesteuerten Erkennungsmodelle lernen kontinuierlich aus dem Verkehrsverhalten und ermöglichen es Ihnen, neuen Angriffsmethoden stets einen Schritt voraus zu sein. Außerdem schätze ich die Möglichkeiten für Echtzeitüberwachung und Reporting, die Ihnen Einblick in Bot-Aktivitäten geben und dabei helfen, Fehlalarme zu reduzieren. Für Teams, die ihren Schutz ohne ständige manuelle Überwachung stärken möchten, ist Radware eine starke Wahl.

Hervorstechende Funktionen und Integrationen von Radware:

Funktionen umfassen KI-basierte Kreuzkorrelation zur Erkennung koordinierter Bot-Muster, Secure Identity und integrierte Geräteauthentifizierung zur Abwehr von Spoofing- und Replay-Angriffen sowie JavaScript-Herausforderungen zur Verifizierung legitimer Nutzer – ohne lästige CAPTCHAs. Der App-Schutz für Mobilgeräte gewährleistet eine sichere Nutzung, ohne das Nutzererlebnis zu beeinträchtigen.

Integrationen umfassen Akamai CDN und Edge Side Includes (ESI) Caching, wodurch Geschwindigkeit und Schutz weiter verbessert werden.

Pros and Cons

Pros:

- Automatisierte Bedrohungserkennung in Echtzeit

- Starker Schutz vor Account-Übernahme

- Umfassender Schutz für Web und Mobile

Cons:

- Benutzeroberfläche könnte intuitiver sein

- Nur begrenzte Integration von Drittanbieter-Tools verfügbar

Zeropath

Am besten geeignet, um kontextabhängige Schwachstellen zu erkennen

ZeroPath gibt Ihrem Entwicklerteam die Möglichkeit, echte Anwendungssicherheit direkt in den Entwicklungs-Workflow ab dem ersten Commit einzubauen. Es ist für Entwicklungs- und DevSecOps-Teams konzipiert, die mit modernen Codebasen arbeiten – sowohl in wachsenden Start-ups als auch in großen Unternehmen – und hilft, Schwachstellen aufzudecken und zu beheben, die von herkömmlichen statischen Analysewerkzeugen übersehen werden, darunter Probleme wie fehlerhafte Authentifizierung, Geschäftslogikfehler und riskante Abhängigkeiten.

Warum ich ZeroPath gewählt habe

Ich habe ZeroPath gewählt, weil es kontextbewusste Scans und automatische Fixes direkt in Ihren Pull-Request-Workflow integriert – das bedeutet, Sie sehen nur echte, ausnutzbare Sicherheitsprobleme anstatt einer Flut von Fehlalarmen und erhalten sofort einsatzbereite Patches, die Ihrem Codestil entsprechen. Die SAST-Engine geht über Mustererkennung hinaus und versteht Code-Absicht und Geschäftslogik, sodass auch subtile Schwachstellen wie Authentifizierungsumgehungen oder Logikfehler erkannt werden, die klassische Tools oft übersehen.

ZeroPath Hauptfunktionen

Neben den Kernfunktionen erhalten Sie mehrere nützliche Features, die einen vollständigen AppSec-Workflow unterstützen:

- Software Composition Analysis (SCA) mit Erreichbarkeitsanalyse: Identifiziert verwundbare Drittanbieter-Bibliotheken und markiert nur diejenigen, die tatsächlich von Ihrem Code aus erreichbar sind.

- Secrets-Erkennung: Findet fest kodierte Schlüssel, geleakte Tokens oder im Code enthaltene Zugangsdaten.

- Infrastructure as Code (IaC)-Scanning: Erkennt Fehlkonfigurationen in Terraform-, Kubernetes-, CloudFormation- und ähnlichen Dateien.

- Automatisierte PR-Reviews: Führt bei jedem Pull Request einen Scan durch und zeigt Sicherheitsfunde (inklusive Lösungsvorschlägen) direkt in Ihrem Versionsverwaltungssystem an.

ZeroPath Integrationen

Integrationen umfassen GitHub, GitLab, Azure DevOps, Bitbucket, Jenkins und Jira. Für eigene Integrationen steht außerdem eine API zur Verfügung.

Pros and Cons

Pros:

- Bietet klare Lösungsvorschläge, die Ihre Sicherheitsprüfungen beschleunigen.

- Reduziert die Anzahl an Fehlalarmen, sodass sich Ihr Team auf echte Probleme konzentrieren kann.

- Findet Logikfehler und versteckte Risiken, die Ihnen bei normalen Scans entgehen könnten.

Cons:

- Die Integrationsmöglichkeiten könnten für komplexe Unternehmensumgebungen nicht umfangreich genug sein.

- Sie benötigen eventuell etwas Zeit, um Ihren Workflow auf die Automatisierung umzustellen.

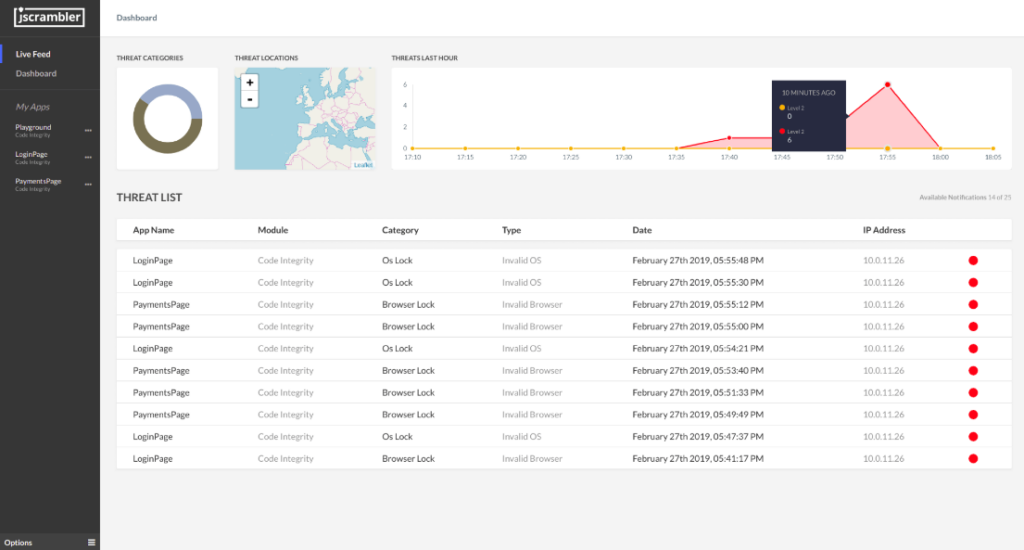

Jscrambler ist eine leistungsstarke Lösung, die der Sicherstellung der Integrität von Web-Code gewidmet ist. Durch den Einsatz fortschrittlicher Techniken schützt und verschleiert sie JavaScript-Code, wodurch dieser widerstandsfähig gegen Manipulation und Diebstahl bleibt und so das Grundprinzip der Web-Code-Integrität optimal unterstützt.

Warum ich Jscrambler gewählt habe:

Beim Auswahlprozess verschiedener Tools stand Jscrambler stets ganz oben auf meiner Liste. Was es von anderen unterscheidet, sind die ausgefeilten Schutztechnologien für Code in Kombination mit der Echtzeitüberwachung von Webanwendungen. Da viele Unternehmen großen Wert auf Web-Code-Integrität legen, bietet Jscrambler einen klaren Vorteil und ist somit die beste Lösung für diesen speziellen Anwendungsfall.

Hervorstechende Funktionen & Integrationen:

Jscrambler bietet eine Reihe von Schutz-Transformationen, darunter Code-Obfuskation, polymorphes Verhalten und Domain-Locking. Darüber hinaus verfügt es über Echtzeitüberwachungsfunktionen, die Benutzer über verdächtige Aktivitäten oder Bedrohungen in ihren Webanwendungen informieren. Das Tool lässt sich mit beliebten Build-Tools, CI/CD-Plattformen und anderen Entwicklungswerkzeugen integrieren und passt somit in nahezu jeden Webentwicklungs-Workflow.

Pros and Cons

Pros:

- Spezialisierte Techniken für einen robusten Codeschutz

- Echtzeitüberwachung bietet Einblicke in potenzielle Bedrohungen

- Integriert sich reibungslos mit beliebten Entwicklungswerkzeugen und Plattformen

Cons:

- Könnte für Einsteiger etwas komplex wirken

- Premium-Funktionen können kostspielig sein

- Je nach Konfiguration kann es zu geringfügigen Auswirkungen auf die Code-Performance kommen

LIAPP

Am besten geeignet, um Ausführungsumgebungen von Anwendungen zu sperren

LIAPP ist ein Sicherheitstool, das dazu dient, die Ausführungsumgebungen für mobile Anwendungen einzuschränken und zu kontrollieren. Es stellt sicher, dass Anwendungen nur in vordefinierten Umgebungen ausgeführt werden. LIAPP bietet Kompatibilität mit zahlreichen mobilen Managementplattformen für Integrationen und bietet eine robuste Verteidigungslinie gegen unbefugte Nutzung und Manipulation.

Warum ich LIAPP ausgewählt habe:

Bei der Entscheidung, welche Tools hervorgehoben werden sollen, habe ich den dringenden Bedarf für gesperrte Anwendungsausführungen in der heutigen Cyber-Landschaft berücksichtigt. LIAPP erschien mir nach meinen Recherchen und Vergleichen aufgrund seiner besonderen Funktionen als herausragend. Ich habe es nicht nur wegen seiner technischen Fähigkeiten ausgewählt, sondern weil es ein spezielles, aber bedeutendes Problem bestens adressiert: Sicherzustellen, dass Apps ausschließlich in festgelegten Umgebungen ausgeführt werden.

Hervorstechende Funktionen & Integrationen:

Das Kernfeature von LIAPP liegt im System zur Validierung der Ausführungsumgebung, das die Legitimität der Laufzeitumgebung einer Anwendung überprüft. Außerdem sind seine Mechanismen zur Manipulationserkennung anerkannt, da sie unautorisierte Änderungen schnell erkennen und aufhalten. Bei Integrationen bietet LIAPP Kompatibilität mit zahlreichen mobilen Managementplattformen und vereinfacht so die Bereitstellung im gesamten Gerätebestand einer Organisation.

Pros and Cons

Pros:

- Starkes System zur Validierung der Ausführungsumgebung

- Effiziente Mechanismen zur Manipulationserkennung

- Kompatibel mit verschiedenen mobilen Managementplattformen

Cons:

- Stärker auf groß angelegte Bereitstellungen als auf den individuellen Gebrauch ausgerichtet

- Könnte für Nutzer ohne Erfahrung mit Anwendungsausführungskontrollen eine Lernkurve erfordern

- Beschränkt auf den Schutz mobiler Anwendungen, nicht für Desktop- oder Web-Apps

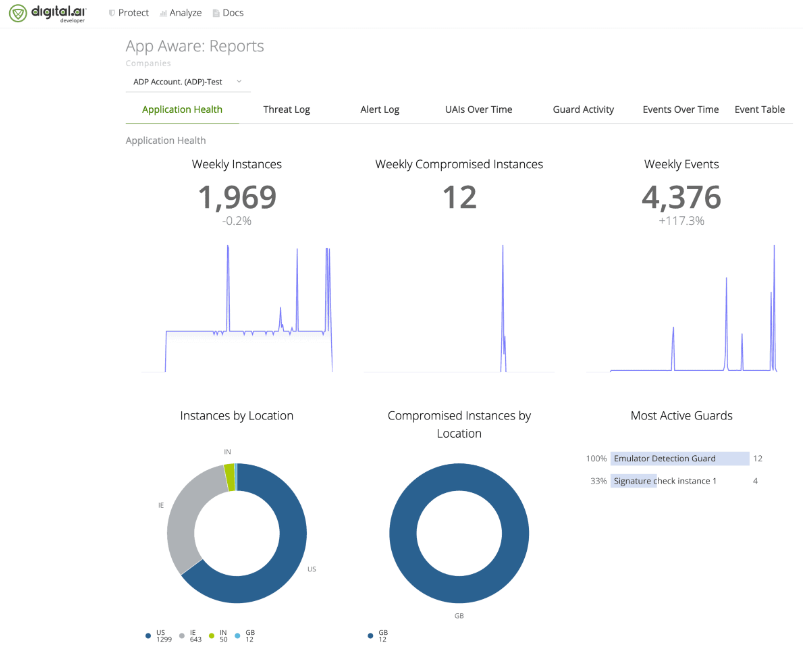

Digital.ai Application Protection bietet eine ganzheitliche Lösung, die speziell darauf ausgerichtet ist, Anwendungen während des gesamten DevSecOps-Lebenszyklus abzusichern. Durch die Gewährleistung einer robusten Sicherheit ohne Beeinträchtigung der Entwicklungs- und Betriebsagilität überzeugt sie besonders im integrierten DevSecOps-Umfeld.

Warum ich Digital.ai Application Protection gewählt habe:

Ich habe mich für Digital.ai entschieden, nachdem ich eine Vielzahl von Sicherheitslösungen sorgfältig verglichen hatte. Das Besondere an diesem Tool ist seine Integration in den DevSecOps-Lebenszyklus. Nach Bewertung der Funktionen und des Nutzerfeedbacks war für mich klar, dass Digital.ai zu den Spitzenreitern für alle gehört, die eine Lösung suchen, die Entwicklung, Sicherheit und Betrieb geschickt miteinander verbindet.

Hervorstechende Funktionen & Integrationen:

Im Mittelpunkt von Digital.ai Application Protection steht die Echtzeit-Bedrohungsanalyse, die sicherstellt, dass Anwendungen in jeder Phase ihres Lebenszyklus gegen Angriffe geschützt bleiben. Außerdem bietet es eine detaillierte Schwachstellenbewertung, die Entwicklern hilft, potenzielle Risiken schnell zu beheben. Digital.ai überzeugt zudem mit beeindruckenden Integrationen, insbesondere mit gängigen CI/CD-Tools und führenden Cloud-Plattformen, und stärkt damit seine Position im DevSecOps-Umfeld weiter.

Pros and Cons

Pros:

- Umfassende Echtzeit-Bedrohungsanalysen

- Detaillierte Schwachstellenbewertungen

- Einfache Integrationen mit CI/CD-Tools und Cloud-Plattformen

Cons:

- Für Neueinsteiger eventuell höhere Lernkurve

- Erweiterte Funktionen sind unter Umständen zu umfangreich für kleinere Anwendungen

- Die Dokumentation könnte von mehr praxisnahen Anwendungsbeispielen profitieren

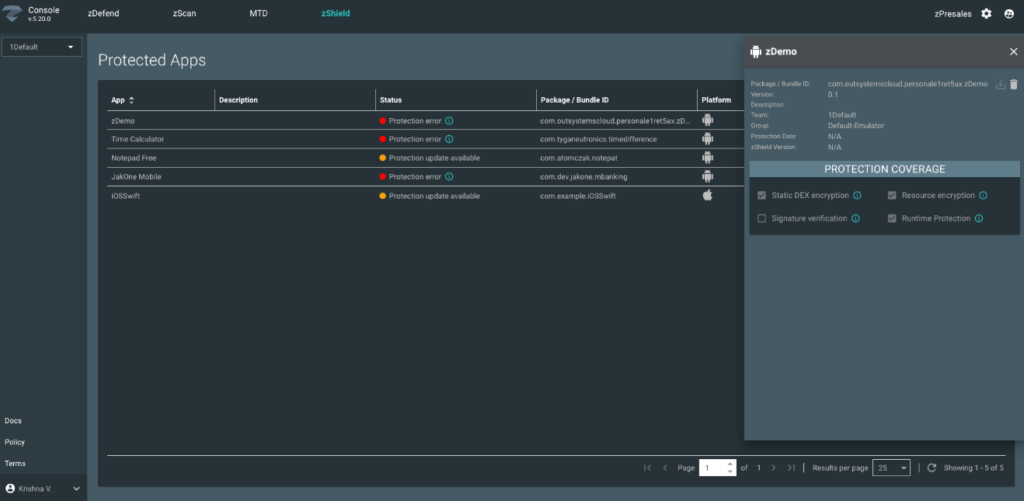

Am besten für umfassende mobile Sicherheit geeignet

Zimperium MAPS bietet umfassenden Schutz für mobile Apps gegen verschiedene Bedrohungen. Es erkennt und behebt Schwachstellen im Voraus und dient als zuverlässiger Wächter für mobile Plattformen, wodurch die gesamte mobile Sicherheit gewährleistet wird.

Warum ich Zimperium MAPS ausgewählt habe:

Bei der Auswahl der Tools für diese Liste ist mir Zimperium MAPS immer wieder als führend im Bereich mobile Sicherheit aufgefallen. Was mich dazu bewogen hat, es vor anderen auszuwählen, ist seine angeborene Fähigkeit, End-to-End-Schutz zu bieten – von der Codeentwicklung bis zur Bereitstellung. Für Organisationen, die eine vollständige mobile Sicherheitslösung suchen, ist Zimperium MAPS unübertroffen und daher das Beste in dieser Kategorie.

Herausragende Funktionen & Integrationen:

Zimperium MAPS bietet eine Vielzahl von Funktionen, darunter proaktive Bedrohungserkennung, Schwachstellenbewertungen und eine detaillierte Analyse mobiler Risiken. Darüber hinaus sorgt seine Integrationsfähigkeit mit Plattformen zur Entwicklung mobiler Anwendungen dafür, dass Sicherheit bereits in den frühesten Phasen der App-Erstellung eingebettet werden kann. Zu den bemerkenswerten Integrationen zählen solche mit bekannten CI/CD-Plattformen und mobilen Betriebssystemen.

Pros and Cons

Pros:

- Umfassende Erkennung und Reaktion auf mobile Bedrohungen

- Integration mit führenden App-Entwicklungsplattformen

- Umfassende Einblicke in Schwachstellen mobiler Anwendungen

Cons:

- Könnte für kleine App-Entwickler etwas überwältigend sein

- Einige erweiterte Funktionen sind kostenpflichtig

- Verständnis von mobiler Sicherheit erforderlich, um den vollen Nutzen zu erzielen

Am besten für JavaScript-orientierten Schutz

JSDefender ist speziell entwickelt, um JavaScript-Anwendungen gegen potenzielle Bedrohungen zu stärken. In Anerkennung der allgegenwärtigen Präsenz und Bedeutung von JavaScript in der Webentwicklung bietet dieses Tool einen speziell auf JavaScript-Umgebungen zugeschnittenen Schutzmechanismus.

Warum ich mich für JSDefender App Protection for JavaScript entschieden habe:

JSDefender ist auf JavaScript spezialisiert, was es zu einer hervorragenden Wahl für Organisationen macht, die stark darauf angewiesen sind. Es eignet sich ideal für JavaScript-orientierten Schutz aufgrund der besonderen Herausforderungen, die JavaScript-Schwachstellen mit sich bringen.

Herausragende Funktionen & Integrationen:

Das Tool bietet fortschrittliche Code-Obfuskationstechniken, die Reverse-Engineering-Versuche erschweren. Darüber hinaus überwachen seine Laufzeitschutzfunktionen das Verhalten der Anwendung, um sicherzustellen, dass sie sich nicht durch externe Manipulationen verändert. Seine Integrationen – insbesondere mit wichtigen JavaScript-Frameworks und beliebten Build-Tools – untermauern seine Rolle im Entwicklungszyklus von JavaScript.

Pros and Cons

Pros:

- Maßgeschneiderte Schutzmechanismen für JavaScript-Umgebungen

- Fortschrittliche Obfuskationstechniken erschweren Code-Manipulation

- Lässt sich gut in beliebte JavaScript-Frameworks integrieren

Cons:

- Könnte für manche umfassendere Anwendungsfälle zu spezialisiert sein

- Die Ersteinrichtung kann komplex sein

- Einige Obfuskationseinstellungen können Kompatibilitätsprobleme mit bestimmten JavaScript-Bibliotheken verursachen

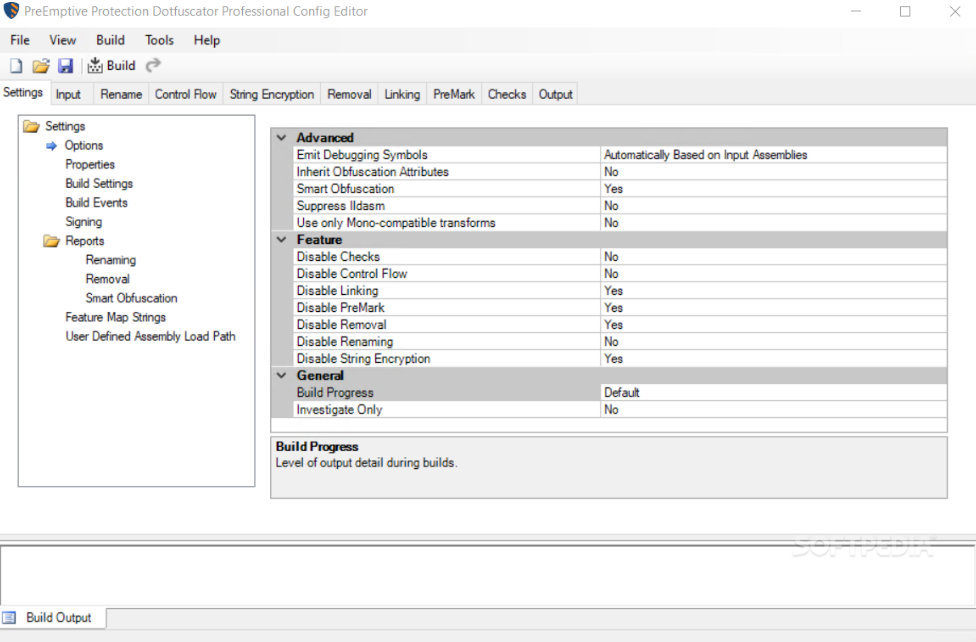

Dotfuscator ist ein renommiertes Tool, das .NET-Anwendungen vor potenziellen Bedrohungen, Reverse Engineering und unbefugter Manipulation schützt. Der klare Fokus auf .NET-Plattformen stellt sicher, dass Entwickler die Integrität ihres Codes wahren und den Diebstahl ihres geistigen Eigentums verhindern können.

Warum ich Dotfuscator gewählt habe:

Bei der Auswahl von Tools, die erstklassigen Schutz für .NET-Anwendungen bieten, tauchte Dotfuscator immer wieder als Favorit auf. Nach Bewertung seiner Fähigkeiten, Funktionen und des Feedbacks aus der Entwickler-Community habe ich festgestellt, dass Dotfuscator vielen Mitbewerbern überlegen ist. Auf Basis dieser Vergleiche bin ich überzeugt, dass Dotfuscator optimal für diejenigen ist, die Wert auf .NET-Code-Schutz legen.

Herausragende Funktionen & Integrationen:

Dotfuscator bietet verschiedene Funktionen wie Code-Verschleierung, Manipulationserkennung und Shelf-Life-Funktionalität, womit Anwendungen nach der Bereitstellung sicher geschützt bleiben. Zudem schützt es auch Xamarin-Anwendungen und bietet somit umfassenden .NET-Schutz. Was die Integrationen angeht, lässt sich Dotfuscator problemlos in gängige CI/CD-Plattformen einbinden und sorgt so für ein integriertes Entwicklungserlebnis.

Pros and Cons

Pros:

- Umfassender .NET-Schutz inklusive Xamarin-Apps

- Integration mit führenden CI/CD-Tools

- Manipulationserkennung sorgt für Sicherheit nach der Bereitstellung

Cons:

- Für kleinere .NET-Projekte möglicherweise zu umfangreich

- Die Ersteinrichtung kann für manche Nutzer komplex sein

- Der Fokus liegt hauptsächlich auf .NET, was die Vielseitigkeit für plattformübergreifende Projekte einschränkt

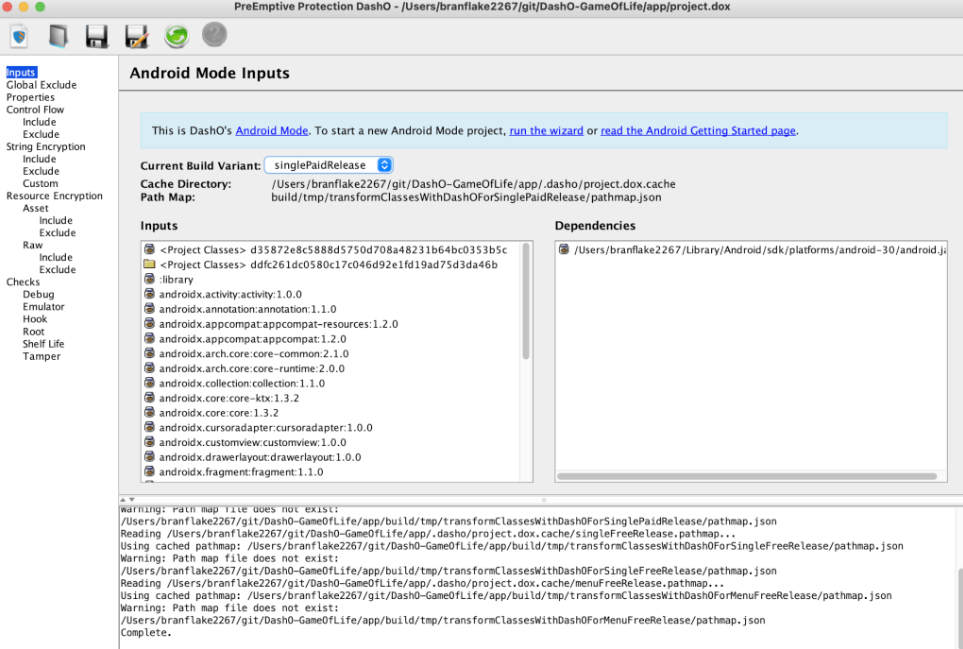

Am besten geeignet für die Härtung von Android- und Java-Anwendungen

DashO App Protection wurde entwickelt, um die Sicherheit von Android- und Java-Anwendungen zu erhöhen. Es bietet spezialisierte Sicherheitsfunktionen, die diese Apps vor potenziellen Bedrohungen wie Reverse Engineering schützen. Dieses Tool ist unerlässlich, um dem vorrangigen Bedürfnis nach Sicherheit in diesen Entwicklungsumgebungen gerecht zu werden.

Warum ich DashO App Protection für Android & Java ausgewählt habe:

Bei der Auswahl von Tools für diese Liste erforderte das umfangreiche Ökosystem von Android- und Java-Apps eine dedizierte Sicherheitslösung. Unter den verfügbaren Optionen stach DashO hervor, da es sich speziell auf diese beiden Umgebungen konzentriert und über umfassendes Fachwissen in diesen Bereichen verfügt. Ich habe dieses Tool ausgewählt, weil es die sicherheitstechnischen Besonderheiten von Android und Java einzigartig adressiert und es somit die offensichtliche Wahl für den 'Besten Schutz von Android- und Java-Apps' ist.

Hervorstechende Funktionen & Integrationen:

DashO App Protection bietet eine starke Code-Obfuskation, die es Angreifern äußerst schwer macht, die Logik der App zu entschlüsseln. Zusätzlich sorgen Laufzeitprüfungen für eine weitere Sicherheitsebene, indem sie sicherstellen, dass die Anwendungen in einer sicheren Umgebung ausgeführt werden. Bei den Integrationen passt sich DashO nahtlos in die Entwicklungsumgebungen von Android Studio und Eclipse ein, was einen reibungsloseren Workflow für Entwickler ermöglicht.

Pros and Cons

Pros:

- Spezieller Schutz für Android- und Java-Anwendungen

- Effiziente Mechanismen zur Code-Obfuskation

- Einfache Integration in beliebte Entwicklungsumgebungen wie Android Studio und Eclipse

Cons:

- Kann für andere als Java- und Android-Sprachen ungeeignet sein

- Erfordert, dass Entwickler mit der Konfiguration vertraut sind, um maximale Wirksamkeit zu erzielen

- Mögliche Leistungseinbußen aufgrund strenger Sicherheitsprüfungen

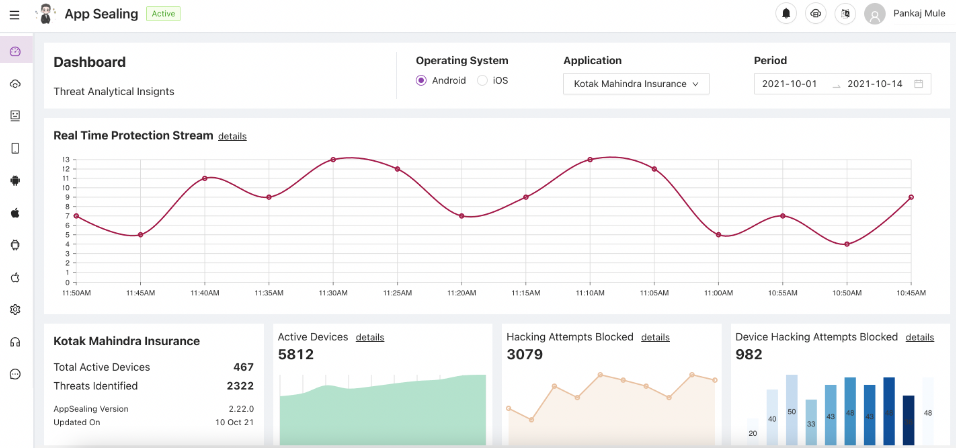

AppSealing bietet eine intuitive Plattform, die speziell für die Überwachung der App-Sicherheit in Echtzeit entwickelt wurde. Sie ermöglicht eine kontinuierliche Überwachung von Anwendungsschwachstellen und sorgt für schnelle Reaktionen auf Bedrohungen, was für alle, die Wert auf die Überwachung der App-Sicherheit in Echtzeit legen, von entscheidender Bedeutung ist.

Warum ich AppSealing ausgewählt habe:

Während meiner Recherche nach Tools für diese Liste hat sich AppSealing als führender Kandidat herauskristallisiert, da der Schwerpunkt speziell auf Echtzeit-Sicherheitsinformationen liegt. Die Besonderheit von AppSealing, unmittelbare Bedrohungsreaktionen zu liefern, wurde beim Vergleich mit anderen Lösungen schnell deutlich. Daher finde ich, dass AppSealing im Bereich der Überwachung der App-Sicherheit in Echtzeit unerreicht ist.

Hervorstechende Funktionen & Integrationen:

AppSealing überzeugt durch Funktionen, die unterwegs Schwachstellen erkennen und Echtzeit-Benachrichtigungen über Bedrohungen bereitstellen. Darüber hinaus bietet das Dashboard einen umfassenden Überblick über den Zustand der App, sodass Teams schnell reagieren können. Bei den Integrationen arbeitet AppSealing reibungslos mit führenden App-Entwicklungsplattformen zusammen und gewährleistet so einen reibungslosen Workflow für Entwickler.

Pros and Cons

Pros:

- Echtzeit-Warnungen und -Reaktionen bei Schwachstellen

- Umfassendes Dashboard für einen einheitlichen Überblick über die App-Sicherheit

- Kompatibel mit führenden App-Entwicklungsplattformen

Cons:

- Die Benutzeroberfläche kann für Einsteiger eine Herausforderung darstellen

- Die historischen Daten sind möglicherweise nicht so detailliert wie die Echtzeit-Informationen

- Für einige Funktionen ist nur begrenzt Dokumentation verfügbar

Weitere Software für Anwendungssicherheit

Hier sind weitere Software-Lösungen für Anwendungssicherheit, die es nicht auf meine Kurzliste geschafft haben, aber dennoch einen Blick wert sind:

- Data Theorem

Am besten geeignet für datenorientierte Anwendungssicherheit

- RedShield

Am besten geeignet für aktiven Schutz vor Web-Schwachstellen

- Forces Unseen

Am besten geeignet für tiefgehende Bedrohungsanalysen

- Endcrypt

Am besten geeignet für Anforderungen an Ende-zu-Ende-Verschlüsselung

Auswahlkriterien für Software für Anwendungssicherheit

Bei der Auswahl der besten Software-Lösungen für Anwendungssicherheit habe ich gängige Bedürfnisse und Schmerzpunkte der Käufer wie Datenschutz und Schwachstellenmanagement berücksichtigt. Außerdem habe ich folgendes Bewertungsraster verwendet, um meine Analyse strukturiert und objektiv zu halten:

Kernfunktionen (25% der Gesamtbewertung)

Um auf diese Liste zu kommen, musste jede Lösung diese typischen Anwendungsfälle erfüllen:

- Erkennen von Schwachstellen

- Bedrohungsbewertung

- Compliance-Berichte

- Applikations-Scan

- Sicherheitswarnungen

Herausragende Zusatzfunktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich nach besonderen Merkmalen gesucht, beispielsweise:

- Integration von maschinellem Lernen

- Echtzeit-Bedrohungsinformationen

- Automatisiertes Patch-Management

- Anpassbare Dashboards

- Plattformübergreifende Kompatibilität

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um einen Eindruck von der Benutzerfreundlichkeit jeder Lösung zu erhalten, habe ich Folgendes einbezogen:

- Intuitive Navigation

- Benutzerfreundliche Oberfläche

- Anpassungsmöglichkeiten

- Minimale Einarbeitungszeit

- Responsives Design

Onboarding (10 % der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu evaluieren, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Umfassende Dokumentation

- Zugang zu Webinaren

- Hilfreiche Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundenservicedienste jedes Softwareanbieters einzuschätzen, habe ich Folgendes berücksichtigt:

- Rund-um-die-Uhr-Support

- Kommunikation über verschiedene Kanäle

- Effizienz der Reaktionszeiten

- Kompetentes Personal

- Verfügbarkeit von FAQs

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis der einzelnen Plattformen zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preise

- Flexible Abonnementpläne

- Verfügbarkeit einer kostenlosen Testversion

- Rabatte bei langfristiger Nutzung

- Kosten im Verhältnis zu den angebotenen Funktionen

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gespür für die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen von Kundenbewertungen Folgendes berücksichtigt:

- Allgemeine Zufriedenheitsbewertungen

- Feedback zu Support-Diensten

- Erkenntnisse zur Nutzererfahrung

- Anmerkungen zur Zuverlässigkeit

- Feedback zur Funktionalität von Features

Wie wählt man Application Security Software aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie bei Ihrem individuellen Auswahlprozess für Software fokussiert bleiben, finden Sie hier eine Checkliste wichtiger Faktoren, die Sie beachten sollten:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihrem Unternehmen wachsen? Prüfen Sie, ob eine Erhöhung der Nutzer oder Daten ohne zusätzliche Kosten möglich ist. |

| Integrationen | Funktioniert sie mit Ihrer aktuellen Technologielandschaft? Überprüfen Sie die Kompatibilität mit vorhandenen Tools für eine nahtlose Integration in Ihre Arbeitsabläufe. |

| Anpassungsfähigkeit | Können Sie die Software auf Ihre Bedürfnisse zuschneiden? Suchen Sie nach Möglichkeiten, Einstellungen und Funktionen an Ihre Prozesse anzupassen. |

| Benutzerfreundlichkeit | Ist die Software für Ihr Team intuitiv bedienbar? Achten Sie darauf, dass die Benutzeroberfläche verständlich ist und wenig Einarbeitungszeit benötigt. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Bewerten Sie den notwendigen Einführungsaufwand und welche Ressourcen wie Schulungen oder Supportmaterialien benötigt werden. |

| Kosten | Passt die Software in Ihr Budget? Vergleichen Sie Preispläne und achten Sie auf versteckte Kosten oder Gebühren, die sich langfristig summieren könnten. |

| Sicherheitsmaßnahmen | Sind die Schutzmechanismen ausreichend? Die Software sollte Verschlüsselung, Zugriffskontrollen und regelmäßige Updates zur Sicherung Ihrer Daten bieten. |

| Compliance-Anforderungen | Entspricht die Software den Branchenstandards? Prüfen Sie, ob sie relevante Vorschriften wie DSGVO oder HIPAA erfüllt. |

Was ist Application Security Software?

Application Security Software ist darauf ausgelegt, Anwendungen vor externen Bedrohungen und Schwachstellen zu schützen. IT-Experten, Entwickler und Sicherheitsteams nutzen diese Werkzeuge in der Regel, um die Sicherheit ihrer Anwendungen zu gewährleisten. Funktionen wie Schwachstellenscans, Berichte zur Einhaltung von Vorschriften und Bedrohungsanalysen helfen dabei, Risiken zu identifizieren und zu minimieren. Diese Tools bieten einen essenziellen Schutz und sorgen dafür, dass Anwendungen sicher bleiben.

Funktionen

Achten Sie bei der Auswahl von Application Security Software auf folgende zentrale Funktionen:

- Schwachstellen-Scan: Identifiziert automatisch Schwachstellen in Anwendungen, um potenzielle Sicherheitsverletzungen zu verhindern.

- Bedrohungsbewertung: Bewertet potenzielle Bedrohungen, um die Sicherheitsmaßnahmen zu priorisieren.

- Compliance-Berichte: Erstellt Berichte zur Sicherstellung der Einhaltung von Branchenstandards und Vorschriften.

- Sicherheitswarnungen: Benachrichtigt Benutzer in Echtzeit über verdächtige Aktivitäten oder Bedrohungen.

- Anwendungsscans: Überwacht kontinuierlich Anwendungen, um Schwachstellen zu erkennen und zu beheben.

- Anpassbare Dashboards: Ermöglicht es den Nutzern, die Oberfläche an spezielle Überwachungsanforderungen anzupassen.

- Automatisiertes Patch-Management: Sorgt dafür, dass Anwendungen mit den neuesten Sicherheitspatches aktuell gehalten werden.

- Echtzeit-Bedrohungsinformationen: Stellt aktuelle Daten zu Bedrohungen bereit, um Sicherheitsmaßnahmen zu verbessern.

- Plattformübergreifende Kompatibilität: Funktioniert nahtlos mit verschiedenen Betriebssystemen und Umgebungen.

- Integration von maschinellem Lernen: Nutzt KI, um die Erkennung und Reaktion auf Bedrohungen im Laufe der Zeit zu verbessern.

Vorteile

Die Implementierung von Anwendungssicherheitssoftware bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Verbesserter Datenschutz: Durch die Identifizierung und Behebung von Schwachstellen werden sensible Informationen geschützt.

- Risikoreduzierung: Echtzeit-Bedrohungsinformationen und Einschätzungen minimieren das Risiko von Sicherheitsvorfällen.

- Einhaltung gesetzlicher Vorschriften: Compliance-Berichte stellen sicher, dass Ihr Unternehmen Branchenstandards und Vorschriften erfüllt.

- Betriebliche Effizienz: Automatisiertes Patch-Management spart Zeit, da Anwendungen ohne manuellen Aufwand aktuell gehalten werden.

- Fundierte Entscheidungen: Anpassbare Dashboards liefern Einblicke, die Teams helfen, bessere Sicherheitsentscheidungen zu treffen.

- Verbesserte Bedrohungserkennung: Die Integration von maschinellem Lernen erhöht die Fähigkeit, neue Bedrohungen zu identifizieren und darauf zu reagieren.

- Plattformübergreifende Unterstützung: Die Kompatibilität mit verschiedenen Systemen gewährleistet eine einheitliche Sicherheit in Ihrer technischen Umgebung.

Kosten & Preise

Die Auswahl von Anwendungssicherheitssoftware erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und -pläne. Die Kosten variieren je nach Funktionen, Teamgröße, Erweiterungen und weiteren Faktoren. Die folgende Tabelle gibt einen Überblick über gängige Pläne, deren Durchschnittspreise und typische Funktionen, die in Lösungen für Anwendungssicherheit enthalten sind:

Vergleichstabelle für Anwendungssicherheitssoftware-Pläne

| Plan-Typ | Durchschnittspreis | Übliche Funktionen |

|---|---|---|

| Kostenloser Plan | $0 | Grundlegende Schwachstellenüberprüfung, eingeschränkte Bedrohungswarnungen und Community-Support. |

| Persönlicher Plan | $10-$30/user/month | Schwachstellenscan, grundlegende Datenbanksicherheitssoftware, Compliance-Berichte und E-Mail-Support. |

| Business-Plan | $50-$100/user/month | Erweiterte Bedrohungsanalyse, Echtzeit-Benachrichtigungen, automatisiertes Patch-Management und Telefonsupport. |

| Enterprise-Plan | $150-$300/user/month | Alle Funktionen der unteren Pläne, Integration von maschinellem Lernen, anpassbare Dashboards und persönlicher Account Manager. |

Häufig gestellte Fragen zur Application Security Software

Hier finden Sie Antworten auf häufig gestellte Fragen zu Application Security Software:

Wie erkennt Application Security Software Schwachstellen?

Application Security Software überwacht Ihre Anwendungen kontinuierlich, um Schwachstellen in Echtzeit zu erkennen. Sie nutzt Techniken wie statische Codeanalyse und dynamische Tests, um Schwachpunkte zu identifizieren. Sie können das System so einrichten, dass sowohl Drittanbieter-Bibliotheken als auch Ihr eigener Code umfassend überprüft werden.

Wie wirkt sich die Aktivierung von Application Security auf die Systemleistung aus?

Das Aktivieren von Application Security kann je nach verwendeter Software und Lizenzmodell zu zusätzlichem Aufwand führen. Prüfen Sie daher, ob Ihr System die zusätzlichen Ressourcenanforderungen bewältigen kann, damit die Performance optimal bleibt und die Sicherheit gewährleistet ist.

Kann Application Security Software Schwachstellen automatisch beheben?

Die meisten Lösungen zur Application Security erkennen und überwachen Schwachstellen, beheben diese jedoch nicht automatisch. Sie erhalten Einblicke und Empfehlungen, um diese Probleme manuell zu lösen. Es ist wichtig, einen Maßnahmenplan zu haben, sodass Ihr Team zeitnah auf diese Hinweise reagieren kann.

Wie oft führt Application Security Software Scans durch?

Viele Tools zur Application Security bieten eine kontinuierliche Überwachung anstelle von geplanten Scans. Dadurch werden Schwachstellen umgehend erkannt, sodass Ihr Team schnell auf neue Bedrohungen reagieren kann.

Müssen Anwendungen nach der Behebung von Schwachstellen neu gestartet werden?

In einigen Fällen erfordert die Behebung von Schwachstellen einen Neustart der betroffenen Anwendungsprozesse. Dies gilt insbesondere für Updates von Drittanbieter-Bibliotheken oder Schwachstellen auf Code-Ebene. Stellen Sie sicher, dass Ihr Team darauf vorbereitet ist, solche Neustarts ohne Unterbrechung der Abläufe durchzuführen.

Wie geht es weiter:

Wenn Sie gerade dabei sind, Application Security Software zu recherchieren, verbinden Sie sich mit einem SoftwareSelect-Advisor für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, bei dem Ihre spezifischen Anforderungen erläutert werden. Anschließend erhalten Sie eine Liste passender Software zur Überprüfung. Die Berater unterstützen Sie sogar während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.